ネットワークスペシャリスト 2010年 午後1 問03

ネットワーク構成の見直しに関する次の記述を読んで、設問1〜3に答えよ。

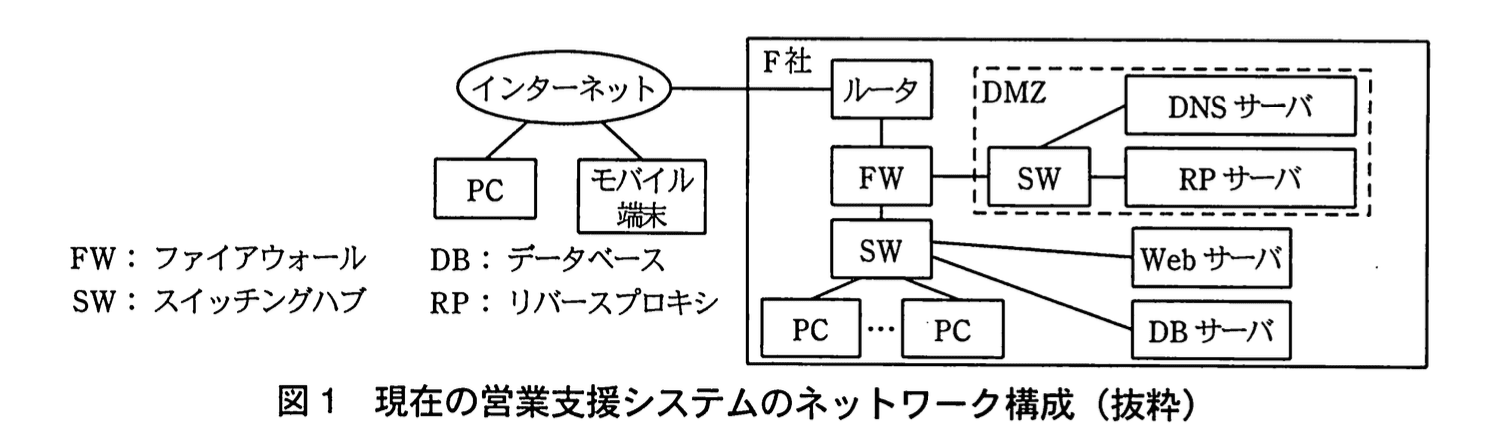

F社は、中堅の輸入食品卸売会社であり、5年前から営業支援システムを運用している。F社における現在の営業支援システムのネットワーク構成を、図1に示す。

F社の営業部員は、社内では自席のPCを使い、社外ではモバイル端末を使って、営業支援システムにアクセスする。

営業支援システムが提供している主なサービスは、次のとおりである。

(1) 案件管理サービス

営業部員がWeb画面のメニューから、活動中の営業内容をDBに登録し、随時更新することで進捗状況を管理する、対話型のサービスである。自席のPCからは、社内のネットワークを通じてWebサーバにアクセスするが、モバイル端末からはSSLを実装したRPサーバを経由して、Webサーバにアクセスする。

(2) 商品検索サービス

Web画面のメニューから、F社で取り扱っている多種多様な商品を検索できる照会サービスである。営業部員だけでなくF社の顧客を含めた一般の利用者も、インターネットに接続されたPCなどの端末を使って、RPサーバを経由してアクセスすることができる。

〔現在のネットワーク構成の問題点〕

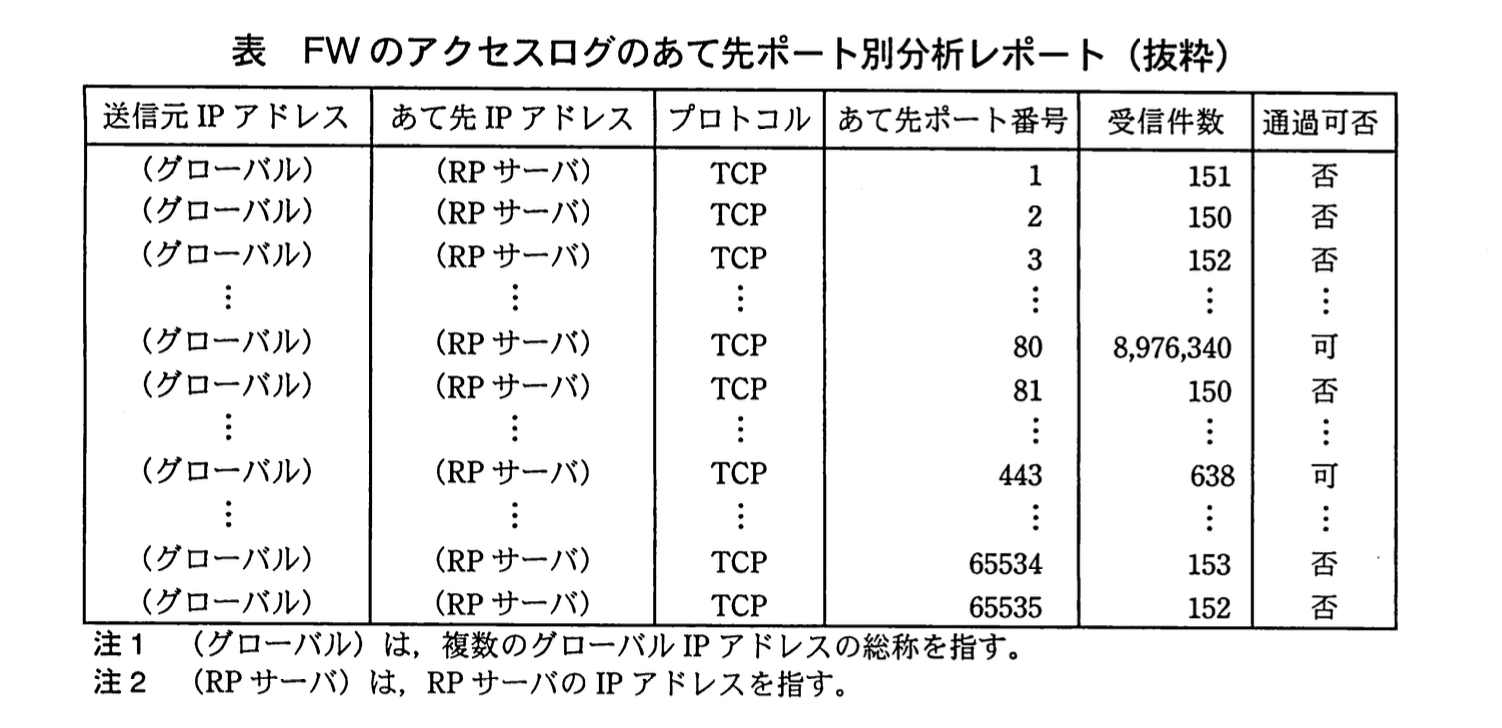

最近になって、営業部員から情報システム部に対して、“外出先からアクセスしたとき、Webサーバのレスポンスが以前より悪くなった” とのクレームが寄せられた。そこで、FWのアクセスログを確認したところ、インターネットからのアクセスが2~3か月前から急増していることが判明した。営業部員数や業務量は以前と変わらず、一般の利用者からのアクセスが急増するような新商品の発売もなかったので、情報システム部では、原因は不正なアクセスではないかと考え、ピーク時間帯における 30 分間のFWのアクセスログを分析し、表に示すあて先ポート別分析レポートをまとめた。

分析レポートの内容を確認したところ、3 か月前のレポートと比較して、正常なアクセスに加えて、インターネットの特定のグローバルIPアドレスからの不正と思われるアクセスが大量に記録されていた。このことによって、RP サーバの負荷が増大し、レスポンス悪化の原因となっていることが分かった。これを受け、情報システム部は、営業支援システムのセキュリティ向上のためのプロジェクトを立ち上げ、担当には H 君が任命された。

H 君が営業支援システムのネットワーク構成を確認した結果、現在の FW には不正なアクセスに対する高度な検知機能がないことを確認した。また、FW は 1 台だけの構成となっており、故障が発生した場合の代替機がないことも確認した。そこで H 君は、FWの機能に詳しいベンダ B社の G氏に助言を求めた。

次は、FWの機能向上に関する H 君と G氏の会話である。

H 君:不受理ポートをブロックするなど、パケットのTCPヘッダを参照して不正侵入を防ぐ FWの機能を利用していましたが、今回のような攻撃は防御できません。不正侵入を確実に防ぐには、どのような仕組みが必要でしょうか。

G氏:現在の構成では、FW で通過が許可されているパケットを使った不正侵入は防御できないので、より高度な機能をもつ侵入検知システム(以下、IDSという)が必要です。IDSには、監視対象のネットワークに設置するネットワーク型IDSと、監視対象のWebサーバなどにインストールする ア 型IDSの 2 種類があります。また、侵入検知の仕組みとして、不正なパケットに関する一定のルールやパターンを使う イ 型と、平常時のしきい値を超えるアクセスがあった場合に不正と見なすアノマリ型(異常検知型)の 2 種類があります。アノマリ型の場合、しきい値を高く設定したときだけでなく、①しきい値の設定が低すぎたときにも警告が発生するので、注意が必要です。

H君:なるほど、適切な設定が重要ですね。更に必要な対策はありますか。

G氏:Webサーバへのアクセスを通じて不正な SQL が実行される ウ や、Webフォームに不正なスクリプトを埋め込んで送る エ など、TCP ヘッダのチェックやしきい値の設定では識別できないようなWebサーバへの攻撃にも対応できるIDSの導入をお勧めします。もちろん、FWの冗長化についても考慮が必要です。

H君:分かりました。では、ネットワーク構成の具体的な見直しについて、早速検討を開始します。

〔見直し後のネットワーク構成〕

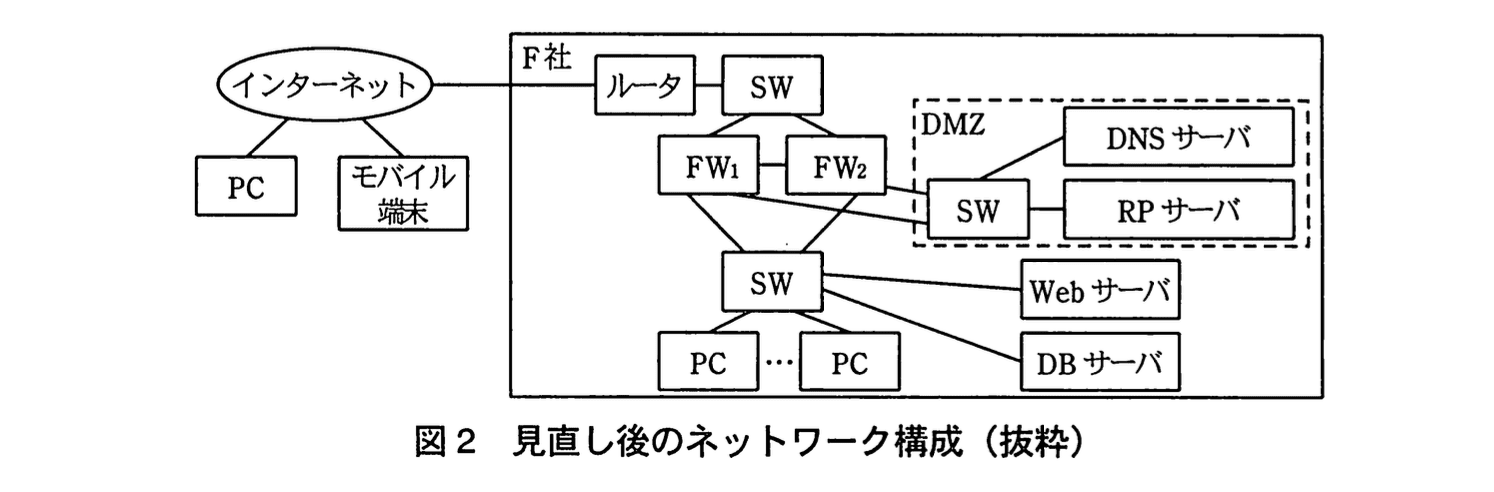

G氏の助言を受け、H君は現在の FW を、IDSの機能をもった機種に置き換えることにした。また、FWの障害に備え、2 台による構成にした。

見直し後のネットワーク構成を図2に示す。

新たに導入した FW は、通過パケットのTCPヘッダの オ をセッションログとして保持しておき、パケットの到着順序に矛盾がないか確認する、ステートフルパケットインスペクションの機能をもっている。ステートフルパケットインスペクションでは、LAN 側から送信したパケットと WAN 側から到着したパケットが矛盾した場合、パケットを遮断し、不正アクセスを防止する。さらに、このFWは、1台のFWが故障したときでも処理を中断させることなく、もう1台のFWで処理を継続させる、ステートフルフェールオーバの機能も備えている。

ステートフルフェールオーバを利用するため、2台のFWをネットワークに接続し、更にFW同士をケーブルで接続した。通常はFW1だけが機能しているが、管理情報をFW1からFW2に一定間隔で複製し、FW1に障害が発生した場合には、それまで稼働していないFW2が自動的に処理を引き継ぐ設定とした。この設定によって、②営業部員は、FWが切り替わったことを意識せずに営業支援システムを継続利用できるようになった。ただし、FW2からFW1に管理情報を自動的に複製していないので、FWを戻すときは、手動の作業を必要とする設定とした。したがって、この切り戻し時、営業部員は営業支援システムを継続利用できないこととなる。

F社では、H君の案に基づいてネットワーク構成を変更した後、テストのためにFW2をシャットダウンしたところ、設定どおりFW1への切替えが自動的に行われ、営業支援システムは継続利用できることを確認した。その後、FWの切り戻しを行って、元の状態に復旧させた。復旧後も営業支援システムは順調に稼働し、ネットワーク構成の見直しは完了した。

設問1:

本文中のア〜オに入れる適切な字句を答えよ。

模範解答

ア:ホスト

イ:シグネチャ

ウ:SQLインジェクション

エ:クロスサイトスクリプティング

オ:シーケンス番号

解説

解答の論理構成

-

ア の判定

– 会話文に「監視対象の Webサーバなどにインストールする ア 型 IDS」とあります。

– 端末(OS)にエージェントを組み込む方式は「ホスト型 IDS」が定番です。

– よって ア=「ホスト」。 -

イ の判定

– 文中に「一定のルールやパターンを使う イ 型」とあります。

– IDS でパターンマッチング方式を指す語は「シグネチャ型」です。

– よって イ=「シグネチャ」。 -

ウ の判定

– 「Webサーバへのアクセスを通じて不正な SQL が実行される ウ」と書かれています。

– 不正 SQL 実行を狙う代表的攻撃は「SQLインジェクション」。

– よって ウ=「SQLインジェクション」。 -

エ の判定

– 「Webフォームに不正なスクリプトを埋め込んで送る エ」と書かれています。

– スクリプト注入型攻撃は「クロスサイトスクリプティング」。

– よって エ=「クロスサイトスクリプティング」。 -

オ の判定

– 「通過パケットの TCP ヘッダの オ をセッションログとして保持しておき…到着順序に矛盾がないか確認する」と記述されています。

– TCP で到着順序を確認するため FW が追跡する値は「シーケンス番号」。

– よって オ=「シーケンス番号」。

以上より模範解答と一致します。

誤りやすいポイント

- 「ホスト型 IDS」を「エージェント型 IDS」と書き換えると原文語句の改変となり減点対象です。

- シグネチャ型とアノマリ型の対比を「パターンマッチング型/しきい値型」などと書くと設問の指定語句とズレます。

- SQLインジェクションとクロスサイトスクリプティングを逆に覚えていると、両方同時に失点します。

- ステートフルパケットインスペクションで追跡する TCP 情報を「ポート番号」や「ACK 番号」と誤記しがちです。ポートはアプリ識別、ACK は確認応答であり、順序整合性を評価するには「シーケンス番号」が必要です。

FAQ

Q: 「ネットワーク型 IDS」と「ホスト型 IDS」の配置の違いは?

A: 前者はスイッチやルータのSPANポートなどに接続してネットワーク全体のトラフィックを監視、後者は監視対象ホスト(Webサーバなど)の OS 上に導入してそのホスト宛て・発のトラフィックやシステムコールを監視します。

A: 前者はスイッチやルータのSPANポートなどに接続してネットワーク全体のトラフィックを監視、後者は監視対象ホスト(Webサーバなど)の OS 上に導入してそのホスト宛て・発のトラフィックやシステムコールを監視します。

Q: シグネチャ型 IDS は未知の攻撃に弱いのですか?

A: はい。事前に定義された攻撃パターン(シグネチャ)に依存するため、未知・亜種の攻撃は検知しにくい欠点があります。そのためアノマリ型や機械学習型と組み合わせて運用するケースが多いです。

A: はい。事前に定義された攻撃パターン(シグネチャ)に依存するため、未知・亜種の攻撃は検知しにくい欠点があります。そのためアノマリ型や機械学習型と組み合わせて運用するケースが多いです。

Q: ステートフルフェールオーバではなぜ営業部員が切替えを意識しなくて済むのですか?

A: FW 間で「セッション情報(シーケンス番号や NAT テーブルなど)」を同期しているため、TCP セッションが継続したまま冗長機に引き継がれるからです。アプリ側では通信断が発生しません。

A: FW 間で「セッション情報(シーケンス番号や NAT テーブルなど)」を同期しているため、TCP セッションが継続したまま冗長機に引き継がれるからです。アプリ側では通信断が発生しません。

関連キーワード: IDS, シグネチャ, SQLインジェクション, クロスサイトスクリプティング, シーケンス番号

設問2:〔現在のネットワーク構成の問題点〕について、(1)〜(3)に答えよ。

(1)FW で防御できない不正と思われるアクセスとは何か。表を参考にして、20字以内で述べよ。

模範解答

80番ポートに対するDoS攻撃

解説

解答の論理構成

- 【問題文】の表には、あて先ポート番号「80」に対して受信件数「8,976,340」、通過可否「可」と示されています。これは HTTP 通信を許可しているため FW を素通りしていることを意味します。

- ところが、H 君は「インターネットからのアクセスが2~3か月前から急増」と報告し、営業部員からは「Webサーバのレスポンスが以前より悪くなった」とクレームがありました。

- FW で不受理ポートをブロックしていても、「FW で通過が許可されているパケットを使った不正侵入は防御できない」(G 氏の発言)と明記されています。

- ポート「80」は正規業務(商品検索サービス)でも利用しているため遮断できず、短時間に「8,976,340」件ものリクエストが殺到している状況は、サービス不能を狙った典型的な DoS 攻撃と判断できます。

- 以上より、FW で防御できない不正アクセスの本質は「80 番ポートを悪用した大量リクエスト」による可用性の低下であり、設問の解答は「80番ポートに対するDoS攻撃」となります。

誤りやすいポイント

- ポート「1」〜「3」や「65534」「65535」へのアクセスを不正の本命と誤認し、ポートスキャンと答えてしまう。これらは通過が「否」であり FW が遮断済みです。

- DoS 攻撃の一種である「SYN Flood」「HTTP GET Flood」など具体名に置き換えてしまう。設問は原因の本質(DoS)を問うています。

- 「443」番ポート(受信件数「638」)と比較し増加幅が小さいと誤判断し、単なるアクセス増と考えてしまう。実数「8,976,340」は桁違いです。

FAQ

Q: なぜポート「80」の大量通信が即 DoS 攻撃と決め付けられるのですか?

A: 正規ユーザ数や業務量の変動がなく「新商品の発売もなかった」と明示されている中で、短期間に極端な増加がみられるためです。正常要因が排除されており、不正トラフィックと判断できます。

A: 正規ユーザ数や業務量の変動がなく「新商品の発売もなかった」と明示されている中で、短期間に極端な増加がみられるためです。正常要因が排除されており、不正トラフィックと判断できます。

Q: IDS を入れればポート「80」の DoS も完全に止められますか?

A: シグネチャ型 IDS であれば既知パターンを検知できますが、帯域を圧迫する大規模 DoS は回線側での遮断や WAF、DDoS 対策サービスとの組み合わせが必要になることもあります。

A: シグネチャ型 IDS であれば既知パターンを検知できますが、帯域を圧迫する大規模 DoS は回線側での遮断や WAF、DDoS 対策サービスとの組み合わせが必要になることもあります。

Q: FW のステートフル機能は DoS に効果がありますか?

A: セッション状態を持つことで不正なパケットの矛盾を検知できますが、純粋な HTTP GET Flood のようなレイヤ7 DoS には限定的です。IDS/WAF との併用が推奨されます。

A: セッション状態を持つことで不正なパケットの矛盾を検知できますが、純粋な HTTP GET Flood のようなレイヤ7 DoS には限定的です。IDS/WAF との併用が推奨されます。

関連キーワード: DoS, ポート80, HTTP, IDS, ステートフル

設問2:〔現在のネットワーク構成の問題点〕について、(1)〜(3)に答えよ。

(2)G 氏が指摘した、TCP ヘッダのチェックやしきい値の設定では識別できないような Web サーバへの攻撃に対応するために、侵入検知の際に着目すべきパケットの部分を、15字以内で述べよ。

模範解答

データ部分の内容

解説

解答の論理構成

- 【問題文】には、G 氏の助言として「TCP ヘッダのチェックやしきい値の設定では識別できないような Webサーバへの攻撃」に対応する IDS が必要と示されています。

- 具体例として「不正な SQL が実行される ウ」および「Webフォームに不正なスクリプトを埋め込んで送る エ」が挙げられており、いずれも HTTP リクエストの本文や URL に含まれる“中身”を解析しなければ検知できません。

- つまり TCP ヘッダだけでなく、アプリケーション層の情報が格納される領域――すなわち「パケットのデータ部分(ペイロード)」に着目する必要があります。

- よって解答は「データ部分の内容」となります。

誤りやすいポイント

- TCP オプションやフラグなどヘッダ情報を答えてしまう。これらは既に「チェックで識別できない」と問題文で否定されています。

- 「HTTP ヘッダ」と限定してしまう。攻撃コードは本文にも載るため、ヘッダ限定では不十分です。

- “SQL 文”や“スクリプト”と具体例を答える。攻撃の種類ではなく、侵入検知が参照すべきパケット領域を問う設問です。

FAQ

Q: HTTP 以外のプロトコルでもデータ部分を見れば攻撃を検知できますか?

A: はい。アプリケーション層の情報はすべてデータ部分に格納されるため、メールや FTP などでも同様に有効です。

A: はい。アプリケーション層の情報はすべてデータ部分に格納されるため、メールや FTP などでも同様に有効です。

Q: IDS がデータ部分を解析すると負荷は増えませんか?

A: 解析対象がヘッダからペイロードまで広がるため処理負荷は高まります。高性能 CPU やハードウェアアクセラレーションを備えた IDS を導入するのが一般的です。

A: 解析対象がヘッダからペイロードまで広がるため処理負荷は高まります。高性能 CPU やハードウェアアクセラレーションを備えた IDS を導入するのが一般的です。

Q: ステートフルパケットインスペクションとデータ部分の解析は同じ機能ですか?

A: 異なります。ステートフルは主にセッション状態の整合性確認、データ部分の解析はアプリケーション層攻撃の検出という別レイヤの機能です。

A: 異なります。ステートフルは主にセッション状態の整合性確認、データ部分の解析はアプリケーション層攻撃の検出という別レイヤの機能です。

関連キーワード: ペイロード, SQLインジェクション, XSS, IDS, DPI

設問2:〔現在のネットワーク構成の問題点〕について、(1)〜(3)に答えよ。

(3)本文中の下線①について、発生する弊害を、40字以内で具体的に述べよ。

模範解答

不正な通信だけでなく適正な通信も異常として検知されてしまう。

解説

解答の論理構成

- まず、本文には「しきい値の設定が低すぎたときにも警告が発生する」(下線①) とあります。

- これはアノマリ型 IDS の特性を説明しており、正常な通信量でもしきい値を超えれば警告が出ることを示しています。

- したがって弊害は、実際には問題のない通信まで“異常”と判定される、いわゆる誤検知(False Positive)の増加です。

- 以上より、「不正な通信だけでなく適正な通信も異常として検知されてしまう」という解答になります。

誤りやすいポイント

- 「警告が発生する」=即座に遮断と短絡し、サービス停止を弊害と書いてしまう。

- アノマリ型 IDS とシグネチャ型 IDS の混同。「低いしきい値=検知漏れ」と逆に解釈してしまう。

- “アラートが多発して運用負荷が上がる”とだけ書き、適正通信を誤検知する点を明示しない。

FAQ

Q: しきい値を高めに設定すれば問題は解決しますか?

A: 高すぎると今度は本当の不正アクセスを見逃す恐れがあり、運用とのバランスが重要です。

A: 高すぎると今度は本当の不正アクセスを見逃す恐れがあり、運用とのバランスが重要です。

Q: シグネチャ型 IDS だけではだめなのですか?

A: 既知パターンには強い一方、未知攻撃には弱いので、アノマリ型と併用し多層防御を行うのが一般的です。

A: 既知パターンには強い一方、未知攻撃には弱いので、アノマリ型と併用し多層防御を行うのが一般的です。

Q: 誤検知が多いと運用担当者はどう対応しますか?

A: アラート内容を分析してホワイトリストを整備し、しきい値や検知ルールをチューニングして誤検知を減らします。

A: アラート内容を分析してホワイトリストを整備し、しきい値や検知ルールをチューニングして誤検知を減らします。

関連キーワード: アノマリ型IDS, 誤検知, しきい値設定, 不正侵入検知, セキュリティ運用

設問3:〔見直し後のネットワーク構成〕について、(1)〜(3)に答えよ。

(1)FW の切替えが発生した場合に、FW1 から FW2 に引き継がれる情報を、OSI 基本参照モデルの第3層以下から二つ挙げ、それぞれ10字以内で答えよ。

模範解答

①:仮想IPアドレス

②:仮想MACアドレス

解説

解答の論理構成

- 【問題文】には、FW を 2 台並列に配置し「ステートフルフェールオーバの機能」を使うと記述されています。さらに「②営業部員は、FWが切り替わったことを意識せずに営業支援システムを継続利用できる」とあり、切替え時に通信経路を変えずに同じ論理アドレスで応答できる仕組みが不可欠であることが読み取れます。

- 利用端末が FW1/FW2 のどちらに到達しても同一機器に見えるようにするには、第3層(IP)と第2層(MAC)の “仮想” アドレスを 2 台で共有し、アクティブ側のみが応答します。

- したがって、FW1 から FW2 へ同期・引継ぎされる代表的な情報は

① 「仮想IPアドレス」 … OSI 第3層

② 「仮想MACアドレス」 … OSI 第2層 - どちらも 10 文字以内で表現でき、設問条件を満たします。

誤りやすいポイント

- ルーティングテーブルやセッションテーブルを書いてしまう

→ いずれも OSI 第4層以上の論点、設問は「第3層以下」を要求。 - 物理ポート番号を回答してしまう

→ 物理層情報は通常自動同期の対象外、切替え透過性には寄与しません。 - 「IP アドレス」とだけ書く

→ 仮想化していることがポイント。「仮想」を付けないと片系固有のアドレスと区別できません。

FAQ

Q: 物理 IP アドレスを共有しても切替えは可能ですか?

A: 物理 IP は各 FW 固有です。共有するのは「仮想IPアドレス」であり、アクティブ機のみが ARP 応答することで透過フェールオーバを実現します。

A: 物理 IP は各 FW 固有です。共有するのは「仮想IPアドレス」であり、アクティブ機のみが ARP 応答することで透過フェールオーバを実現します。

Q: ステートフルフェールオーバではセッション情報も同期すると聞きましたが、回答に含めなくてよいのですか?

A: 設問は「第3層以下から二つ挙げよ」と限定しています。セッション情報は第4層以上なので対象外です。

A: 設問は「第3層以下から二つ挙げよ」と限定しています。セッション情報は第4層以上なので対象外です。

Q: 「仮想MACアドレス」がなければ何が起こりますか?

A: ARP テーブルが更新されるまで通信が停止し、クライアント側でタイムアウトや再接続が発生します。透過性を保つには MAC も仮想化して引き継ぐ必要があります。

A: ARP テーブルが更新されるまで通信が停止し、クライアント側でタイムアウトや再接続が発生します。透過性を保つには MAC も仮想化して引き継ぐ必要があります。

関連キーワード: フェールオーバ, ステートフル, ARP, 仮想アドレス, 冗長化

設問3:〔見直し後のネットワーク構成〕について、(1)〜(3)に答えよ。

(2)本文中の下線②の実現に必要な管理情報を、45字以内で具体的に述べよ。

模範解答

切り替わる前のFW1で保持していた、モバイル端末との接続のセッションログ情報

解説

解答の論理構成

- 【問題文】は、切替直後でも「営業部員は、FWが切り替わったことを意識せずに営業支援システムを継続利用できる」と述べています。これは通信の “途中切断” を感じさせないことを意味します。

- その仕組みとして、新FWが備える「ステートフルフェールオーバ」が紹介され、さらに「管理情報をFW1からFW2に一定間隔で複製」すると書かれています。

- では“管理情報”とは何か。同じ段落の直前で、新FWが「通過パケットの TCP ヘッダの オ をセッションログとして保持」すると説明されています。

- つまり、利用中セッションの状態(シーケンス番号やフラグなど)をリアルタイムに複製することで、FW2が途中から通信を監視・中継できます。

- 【設問】は②を実現するのに「必要な管理情報」を問うているため、答えは “切替直前までFW1が保持していたセッションログ” となります。特にWAN側の端末は「モバイル端末」と明記されているので、対象セッションも具体的に示すことで解答の焦点が合います。

誤りやすいポイント

- “設定情報” と “セッション情報” の混同

ルールベースの設定(ACLやNAT表)だけでは通信継続は保証できません。動的に変化するセッション状態を複製しなければ途切れます。 - “全利用者” と “モバイル端末” の区別

シームレス切替が特に問題となるのはインターネット側と接続したモバイル端末です。社内PCはLAN内で再接続が容易なため、焦点を誤ると失点します。 - “ステートフル” という語だけを書いてしまう

キーワードは必要ですが、何を複製しているのか(セッションログ)を明示しないと採点基準を満たしません。

FAQ

Q: ルーティング情報やARP表の共有だけでは不足ですか?

A: はい。不足です。TCPセッションごとに管理しているシーケンス番号やフラグをFW2が把握していないと、RSTを返して通信が切断されます。

A: はい。不足です。TCPセッションごとに管理しているシーケンス番号やフラグをFW2が把握していないと、RSTを返して通信が切断されます。

Q: セッションログには具体的に何が含まれますか?

A: 通常は送受信元IPアドレス、ポート番号、プロトコル、シーケンス番号、ACK番号、フラグ状態、タイムアウト値などが格納されます。

A: 通常は送受信元IPアドレス、ポート番号、プロトコル、シーケンス番号、ACK番号、フラグ状態、タイムアウト値などが格納されます。

Q: 切り戻し時に通信が止まるのはなぜですか?

A: 【問題文】に「FW2からFW1に管理情報を自動的に複製していない」とあるため、戻す側(FW1)が最新セッションを持たず、再同期が必要になるからです。

A: 【問題文】に「FW2からFW1に管理情報を自動的に複製していない」とあるため、戻す側(FW1)が最新セッションを持たず、再同期が必要になるからです。

関連キーワード: ステートフルフェールオーバ, セッションログ, TCPシーケンス番号, 冗長化, 侵入検知

設問3:〔見直し後のネットワーク構成〕について、(1)〜(3)に答えよ。

(3)実際に FW の故障による切替えが発生したとき、修理完了後に FW2 から FW1 に手動で切り戻す際に必要な運用上の留意点を、40字以内で述べよ。

模範解答

営業支援システムの利用を一時制限して、切り戻し作業を行う。

解説

解答の論理構成

- まず【問題文】では、ステートフルフェールオーバによって

「②営業部員は、FWが切り替わったことを意識せずに営業支援システムを継続利用できる」

と述べられ、障害発生時の自動切替では業務を止めずに済むことが示されています。 - 一方、切替後に復旧した FW1 へ戻す際については、

「FWを戻すときは、手動の作業を必要とする設定とした。したがって、この切り戻し時、営業部員は営業支援システムを継続利用できないこととなる。」

と明記されています。 - したがって、手動切り戻しではサービス停止が避けられず、運用上の留意点は “営業支援システムを止めてから作業する” という一点に集約されます。

- 以上より解答は「営業支援システムの利用を一時制限して、切り戻し作業を行う。」となります。

誤りやすいポイント

- 自動切替と手動切戻しを混同し、どちらも無停止と思い込む。

- 「営業部員は継続利用できない」という記述を読み飛ばし、通知やログ取得など別の運用を答えてしまう。

- “一時制限” を “完全停止” と誤解し、利用者全員のログアウトなど過剰な手順を盛り込む。

FAQ

Q: 手動切り戻し時に利用停止が必要なのはなぜですか?

A: FW2 から FW1 へはセッション情報が自動同期されておらず、切り戻し時に通信が切れるため「営業支援システムを継続利用できない」と明示されています。

A: FW2 から FW1 へはセッション情報が自動同期されておらず、切り戻し時に通信が切れるため「営業支援システムを継続利用できない」と明示されています。

Q: 業務影響を最小限にする方法はありますか?

A: 夜間やメンテナンス時間帯に切り戻しを行う、あるいは双方向同期が可能な機種・設定へ更改することで停止時間を短縮できます。

A: 夜間やメンテナンス時間帯に切り戻しを行う、あるいは双方向同期が可能な機種・設定へ更改することで停止時間を短縮できます。

Q: 切り戻し後に再度フェールオーバが起きたらどうなりますか?

A: FW1 が稼働中で同期設定が片方向のままなら、再び自動切替はできますが、戻すたびに手動作業と一時停止が発生します。

A: FW1 が稼働中で同期設定が片方向のままなら、再び自動切替はできますが、戻すたびに手動作業と一時停止が発生します。

関連キーワード: フェールオーバ, ステートフル, セッション同期, 運用停止, 切り戻し