ネットワークスペシャリスト 2013年 午後1 問01

リモート接続ネットワークの検討に関する次の記述を読んで、設問1~4に答えよ。

A社は、従業員数100人のソフトウェア開発会社であり、開発の一部を関連会社であるB社に委託している。従来、B社の開発者は、仕様書を自社に持ち帰って作業を行っていたが、このたび、情報保護、品質管理及び進捗管理の強化のために、A社の開発システムを、インターネット経由でB社にも利用してもらうことにした。

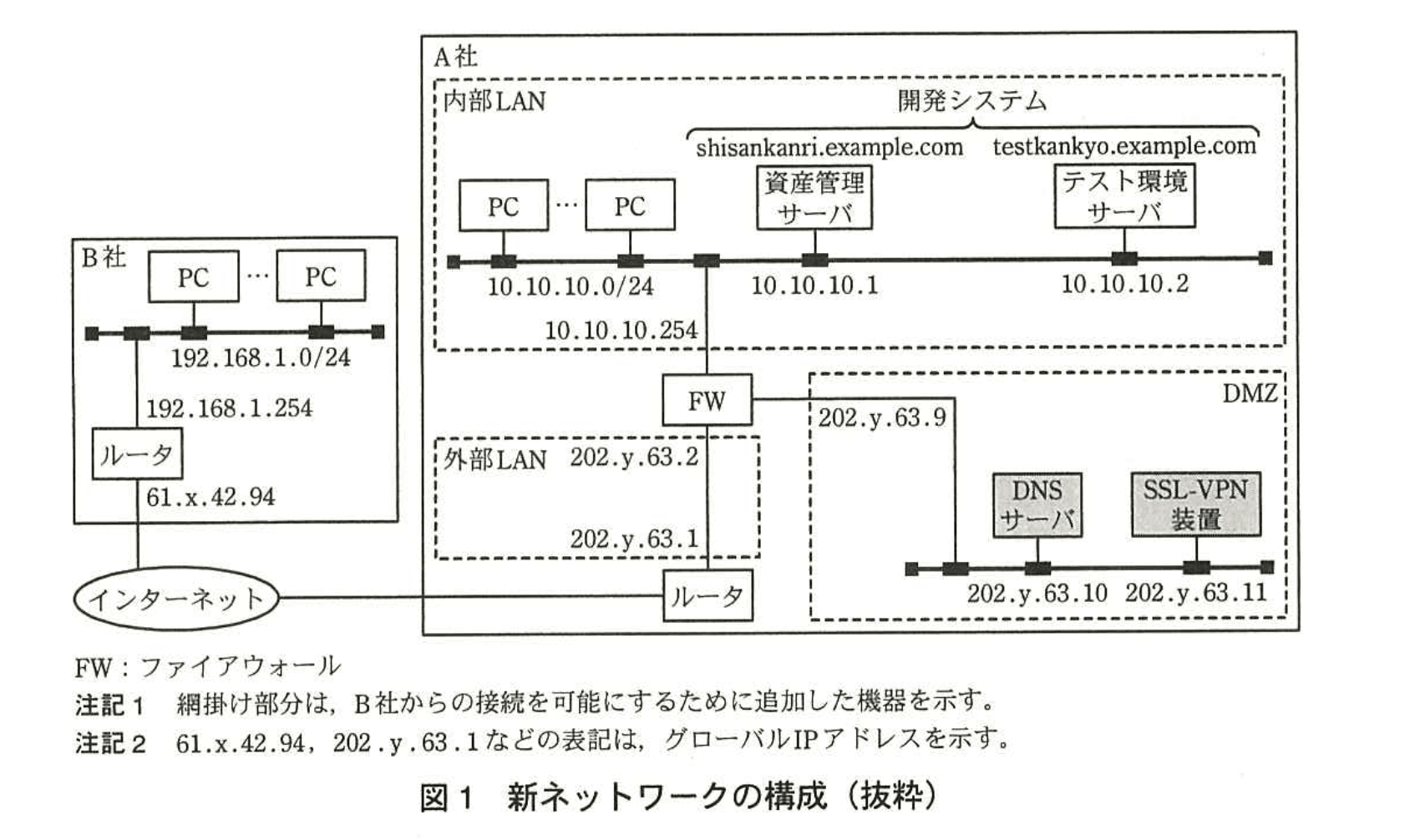

A社の情報システム部のM課長は、ネットワーク担当のN君に対し、ネットワーク構成とその運用を検討するように指示した。B社からの接続を可能にするためにN君が考えた、新ネットワークの構成を、図1に示す。

開発システムは、設計書やソフトウェアモジュールなどを管理する資産管理サーバ、及びテストを行うためのテスト環境サーバから構成されている。A社の情報システム部がまとめた、ネットワーク要件を次に示す。

・B社の開発者は、B社の自席PCのブラウザからインターネット経由でA社の開発システムを利用する。

・B社のネットワークの変更は、最小限に抑える。

・A社のFWで、DMZと内部LANへは必要なパケットだけを通すようにする。

・A社とB社間の通信は暗号化する。

・サーバとPCは、ともに電子証明書を使った認証を行う。

・サーバの電子証明書は、信頼できる機関から発行されたものを利用する。

・B社のPCからのウイルスによる感染や情報漏えいを防止する。

〔リモート接続ネットワーク構成の検討〕

N君はまず、現状のB社のネットワークを変更せず、既存のPCのブラウザから開発システムを利用するために、SSL-VPNを採用した。さらに、N君は、B社の開発者に、クライアント証明書を格納したUSBデバイス(以下、トークンという)を貸与することによって不正アクセスを防止を図ることにした。

SSLには、PCとSSL-VPN装置間において、SSLセッションを確立させるためのハンドシェイクプロトコルが規定されている。ハンドシェイクプロトコルでは、ア メッセージによって暗号化アルゴリズムを決定し、公開鍵による電子証明書の確認後、共通鍵での暗号化と、メッセージ認証コードのチェックを行い、SSLセッションを確立する。

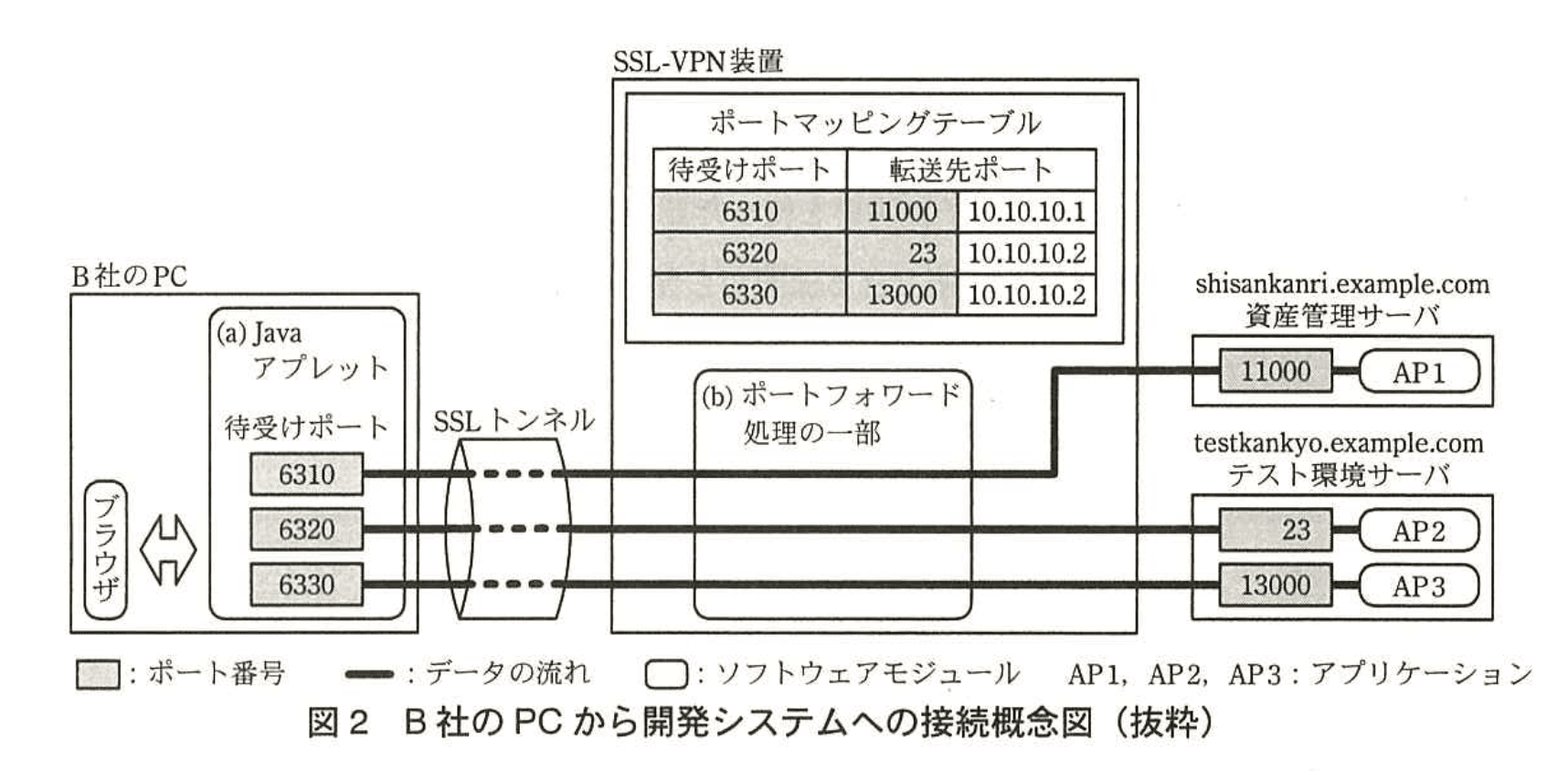

次に、N君は、PCとSSL-VPN装置の通信にSSLトンネルを利用するポートフォワード方式を採用した。

ポートフォワード方式の場合、PCからSSL-VPN装置に接続したときに認証が行われ、SSL-VPN装置からPCにJavaアプレットがダウンロードされ、SSLトンネルが確立される。また、Javaアプレットによって、PCのhostsファイルに、ループバックアドレスと開発システムの各サーバの宛先を対応させた定義が追加される。①ループバックアドレスの利用は、社内で使用中のプライベートアドレスを利用するとよりも利点があり、127.0.0.1〜イの範囲内で利用可能である。

N君は、ループバックアドレス127.0.1.10を資産管理サーバのウに対応付けるように設計したので、Javaアプレットは、“127.0.1.10 shisankannri.example.com”という定義をhostsファイルに追加し、事前に指定したポート番号で待ち受ける。

N君が設計した、B社のPCから開発システムへの接続概念図を、図2に示す。

B社のPCでは、図2中で示した(a)において、Javaアプレットが事前に指定したポート番号で待ち受け、B社の開発者がPCのブラウザに表示されたメニューの中からアプリケーション名を選択することで、SSLトンネルを経由してSSL-VPN装置へアクセスデータを送る。SSL-VPN装置では、図2中で示した(b)において、ソフトウェアモジュールがポートマッピングテーブルを参照して、待受ポートとプライベートアドレスに対応する転送先ポートへデータを送る。②この方式では、使用できないアプリケーションが発生するが、今回の開発システムでは問題がないことをN君は確認した。また、SSL-VPN装置のログアウト時に、Javaアプレットがhostsファイルを編集前の設定に戻すことも確認した。さらに、N君は、開発作業のピーク時に開発システムの利用頻度が増大すると考慮し、③SSL-VPN装置において、SSLセッションのキャッシュ時間を延ばす設定を行うことにした。

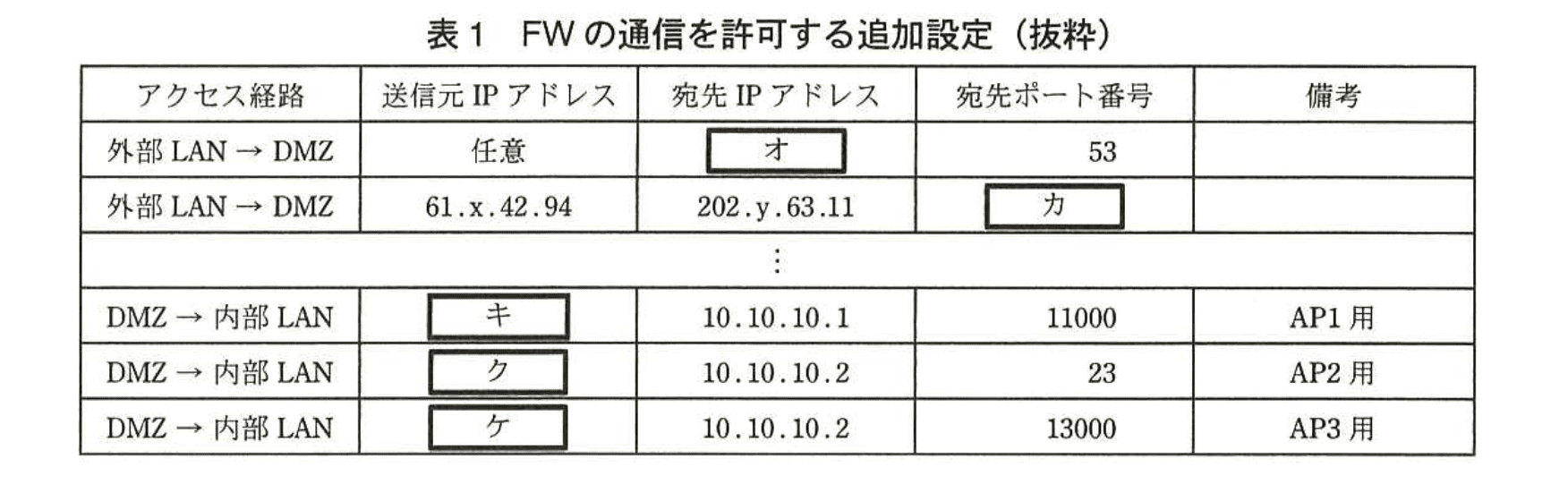

N君は、図1と図2を基に、FWの通信を許可する追加設定を、表1にまとめた。

〔リモート接続ネットワークの運用の検討〕

N君は、リモート接続ネットワークの運用の検討を行った。サーバ証明書の正当性は、証明書が、信頼できる認証機関である エ から発行されていることを、PC側で検証することで確認される。また、B社のPC側の利用者の正当性は、トークンに格納されたクライアント証明書で確認される。今回、A社では、独自にクライアント証明書を発行するとともに、クライアント証明書を管理する運用担当者を選定することにした。N君は、④クライアント証明書の管理に必要な情報を、運用担当者に自動的に通知する仕組みを作ることにした。さらに、N君は、B社内のPCからA社の開発システムを利用するところ、ウイルスによる感染や情報漏えいを防止する要件を満たすために、⑤SSL-VPN装置へのログイン時とログアウト時に、Javaアプレットがもつつき機能を調査し、問題がないことを確認した。

リモート接続ネットワークの基本構成が了承され、構築作業が開始された。

設問1:

本文中のア~エに入れる適切な字句を答えよ。

模範解答

ア:HELLO

イ:127.255.255.254

ウ:FQDN

エ:第三者認証局

解説

解答の論理構成

-

ア

- 問題文では「ハンドシェイクプロトコルでは、ア メッセージによって暗号化アルゴリズムを決定」と記載されています。

- SSL/TLS ハンドシークエンスで暗号スイートを提示・決定するメッセージは「ClientHello」「ServerHello」で、両者の総称が “HELLO” メッセージです。

- よって ア には「HELLO」が入ります。

-

イ

- 問題文には「127.0.0.1〜イの範囲内で利用可能」とあります。

- ループバックアドレスは 127.0.0.0/8 で、ネットワークブロードキャストの 127.255.255.255 を除いた最終アドレスが 127.255.255.254 です。

- したがって最大値として「127.255.255.254」が適切です。

-

ウ

- 「N君は、ループバックアドレス127.0.1.10を資産管理サーバのウに対応付けるように設計」と記載されています。

- 対応付ける対象は “shisankannri.example.com” の完全修飾ドメイン名で、一般に「FQDN(Fully Qualified Domain Name)」と呼ばれます。

- よって ウ は「FQDN」となります。

-

エ

- 運用検討で「サーバ証明書の正当性は、証明書が、信頼できる認証機関である エ から発行されていることを、PC側で検証することで確認」とあります。

- SSL/TLS のサーバ証明書を発行する公的な機関は「第三者認証局」です。

- したがって エ には「第三者認証局」が入ります。

誤りやすいポイント

- HELLO の前に “Client” や “Server” を付けてしまう

→ 問題は総称を尋ねており、片方だけでは不正解になります。 - ループバック最終アドレスを「127.255.255.255」と誤記

→ ブロードキャスト予約のため使用不可です。 - FQDN を「ドメイン名」や「ホスト名」で答える

→ “完全修飾” を含む正式名称でなければ点がもらえません。 - 第三者認証局を「公開鍵認証局」などと置き換える

→ 問題文に合わせ、「第三者認証局」をそのまま記述する必要があります。

FAQ

Q: HELLO メッセージにはどのような情報が含まれますか?

A: サポートする暗号スイート一覧、プロトコルバージョン、乱数(ランダム値)などが格納され、サーバ側が暗号方式やセッション用パラメータを選定する材料になります。

A: サポートする暗号スイート一覧、プロトコルバージョン、乱数(ランダム値)などが格納され、サーバ側が暗号方式やセッション用パラメータを選定する材料になります。

Q: ループバックアドレスを使う利点は何ですか?

A: 社内で使われているプライベートアドレスと衝突せず、パケットが外部ネットワークへ出ないため誤通信を防げます。

A: 社内で使われているプライベートアドレスと衝突せず、パケットが外部ネットワークへ出ないため誤通信を防げます。

Q: 第三者認証局を利用する理由は?

A: ブラウザや OS に信頼リストが既に登録されており、追加設定なしで証明書チェーンを検証できるためです。

A: ブラウザや OS に信頼リストが既に登録されており、追加設定なしで証明書チェーンを検証できるためです。

関連キーワード: SSL/TLS, ループバックアドレス, FQDN, 認証局, 暗号スイート

設問2:〔リモート接続ネットワーク構成の検討〕について、(1)~(4)に答えよ。

(1)本文中の下線①について、ループバックアドレスを用いる利点を、セキュリティ面に着目して、20字以内で述べよ。

模範解答

外部からの不正利用が発生しない。

解説

解答の論理構成

- 【問題文】では、Javaアプレットが PC の hosts ファイルに「127.0.1.10 shisankannri.example.com」を書き込み、ループバックアドレスを利用すると記述しています。

引用:「ループバックアドレスの利用は、社内で使用中のプライベートアドレスを利用するとよりも利点があり」 - ループバックアドレス(【問題文】引用:「127.0.0.1〜イの範囲内」)は OS 内部で完結し、NIC からは送出されません。

- そのため、LAN 内やインターネットを経由した第三者がパケットを傍受・送信する経路が存在せず、攻撃対象が PC 内部に限定されます。

- よって「外部からの不正利用が発生しない」というセキュリティ上の利点になると結論付けられます。

誤りやすいポイント

- 「プライベートアドレスも外部に出ないから同じ」と考え、ループバック特有の“物理的にパケットが流れない”性質を見落とす。

- ループバックの利点を「アドレス重複回避」など運用面で答えてしまい、セキュリティ観点が抜ける。

- 解答を「不正アクセス防止」ではなく「盗聴防止」など限定的に書き、意図を狭めてしまう。

FAQ

Q: プライベートアドレスでも FW で遮断すれば同じ効果では?

A: ループバックは OS 内部で完結し、FW の前に物理的経路が存在しません。設定ミスや新規 FW ルール追加の影響を受けない点がより安全です。

A: ループバックは OS 内部で完結し、FW の前に物理的経路が存在しません。設定ミスや新規 FW ルール追加の影響を受けない点がより安全です。

Q: 127.0.0.0/8 以外のループバック帯域は使えないのですか?

A: IPv4 では RFC1122 で「127.0.0.0/8」がループバックと規定されており、その範囲内であれば 127.0.0.1 以外の任意アドレスが利用可能です。

A: IPv4 では RFC1122 で「127.0.0.0/8」がループバックと規定されており、その範囲内であれば 127.0.0.1 以外の任意アドレスが利用可能です。

Q: ループバックを使うとウイルス感染のリスクは増えませんか?

A: 通信経路が PC 内部で閉じるため外部からの侵入経路はむしろ減ります。内部で動作するマルウェア対策は別途必要ですが、本設問の趣旨は外部経路遮断による不正利用防止です。

A: 通信経路が PC 内部で閉じるため外部からの侵入経路はむしろ減ります。内部で動作するマルウェア対策は別途必要ですが、本設問の趣旨は外部経路遮断による不正利用防止です。

関連キーワード: ループバックアドレス, プライベートアドレス, SSL-VPN, ポートフォワード

設問2:〔リモート接続ネットワーク構成の検討〕について、(1)~(4)に答えよ。

(2)本文中の下線②について、使用できないアプリケーションの通信の特徴を、図2に着目して、20字以内で述べよ。

模範解答

サーバ側のポート番号が変化する。

解説

解答の論理構成

- 【問題文】では、PCとSSL-VPN装置間に「ポートフォワード方式」を採用し、図2中(b)で「ポートマッピングテーブル」によって

「待受ポート 6310│転送先ポート 11000│10.10.10.1」

といった“固定”対応を行うと示しています。 - この方式では、SSL-VPN装置側があらかじめ登録した「転送先ポート」しか通せません。

- したがって、FTPのようにデータ転送時に PORT/PASV で「サーバ側のポート番号が変化」するアプリケーションは、テーブルに乗らないため通信できません。

- 以上より、使用できないアプリケーションの通信の特徴は

「サーバ側のポート番号が変化する」

となります。

誤りやすいポイント

- 「クライアント側のポートが動的だから不可」と考えてしまう

→ NAT や通常のTCP通信でもクライアント側ポートは動的で問題になりません。 - 暗号化の有無を理由にしてしまう

→ 不可になる要因は暗号化ではなく、固定転送ポートに合致しない点です。 - アプリケーション名を答えてしまう

→ 要求は“通信の特徴”であり、具体的なアプリ名ではありません。

FAQ

Q: 同じアプリでもポートを固定設定すれば使えますか?

A: はい。図2の「ポートマッピングテーブル」に登録し、通信でポートが変化しなければ利用可能です。

A: はい。図2の「ポートマッピングテーブル」に登録し、通信でポートが変化しなければ利用可能です。

Q: Active-FTP と Passive-FTP のどちらが影響を受けますか?

A: 双方ともデータ転送用にサーバが動的ポートを開くため、どちらも影響を受けます。

A: 双方ともデータ転送用にサーバが動的ポートを開くため、どちらも影響を受けます。

Q: VPNの種類をフルトンネル方式に変えれば解決しますか?

A: フルトンネル方式はIPパケットごと中継するため動的ポートも通りますが、B社のネットワークを「最小限に抑える」要件と矛盾しやすく、別途検討が必要です。

A: フルトンネル方式はIPパケットごと中継するため動的ポートも通りますが、B社のネットワークを「最小限に抑える」要件と矛盾しやすく、別途検討が必要です。

関連キーワード: SSL-VPN, ポートフォワード, ループバックアドレス, 動的ポート, トンネリング

設問2:〔リモート接続ネットワーク構成の検討〕について、(1)~(4)に答えよ。

(3)本文と図2の内容を基に、PCのブラウザから資産管理サーバのAP1への接続に際し、Javaアプレットが受け付けるIPアドレスとポート番号を答えよ。また、そのときのJavaアプレットと資産管理サーバとの間で確立されるTCPコネクションを、図2中の名称を用いて二つ答えよ。

模範解答

IPアドレス:127.0.1.10

ポート番号:6310

TCPコネクション:

①Javaアプレット と SSL-VPN装置 間

②:SSL-VPN装置 と 資産管理サーバ 間

解説

解答の論理構成

-

ループバックアドレスの設定

本文には

「N君は、ループバックアドレス 127.0.1.10 を資産管理サーバのウに対応付けるように設計したので、Javaアプレットは、“127.0.1.10 shisankannri.example.com”という定義を hosts ファイルに追加し…」

とあります。したがって、Javaアプレットが待ち受ける IP アドレスは 127.0.1.10 です。 -

ポート番号の決定

図2のポートマッピングテーブルには

「待受ポート 6310 | 転送先ポート 11000 | 10.10.10.1」

と書かれており、これは資産管理サーバ(10.10.10.1)の AP1 に対応しています。

よって、ブラウザから AP1 を利用する場合に Java アプレットが受け付けるポート番号は 6310 になります。

(転送先ポート 11000 は SSL-VPN 装置側が内部 LAN に出すポートであり、PC 側で指定するものではない点に注意します。) -

TCP コネクションの識別

ポートフォワード方式では二段構えの通信経路になります。

① PC 内部 : 「Javaアプレット ↔ SSL-VPN 装置」

② DMZ→内部 LAN : 「SSL-VPN 装置 ↔ 資産管理サーバ」

本問は「図2中の名称を用いて」答えるよう求めているため、両端点をそのまま記します。 -

以上より模範解答は

IP アドレス:127.0.1.10

ポート番号:6310

TCP コネクション:

① Javaアプレット と SSL-VPN装置 間

② SSL-VPN装置 と 資産管理サーバ 間

誤りやすいポイント

- 127.0.0.1 と誤記する

ループバックは 127.0.0.0/8 ですが、問題文で明示された 「127.0.1.10」 をそのまま使う必要があります。 - 11000 をブラウザ側ポートと勘違いする

11000 は内部 LAN の資産管理サーバ用であり、PC が接続するのは図2の「待受ポート 6310」です。 - Javaアプレットと資産管理サーバが直接 TCP を張ると誤解する

実際には SSL-VPN 装置が中継する二段階通信です。

FAQ

Q: ループバックを使う利点は何ですか?

A: 本文の「①ループバックアドレスの利用は、社内で使用中のプライベートアドレスを利用するよりも利点があり」とあるとおり、既存ネットワークのアドレスと衝突せず設定変更も不要になるためです。

A: 本文の「①ループバックアドレスの利用は、社内で使用中のプライベートアドレスを利用するよりも利点があり」とあるとおり、既存ネットワークのアドレスと衝突せず設定変更も不要になるためです。

Q: 待受ポート 6310 と転送先ポート 11000 はどの層で切り替わりますか?

A: SSL-VPN 装置内のポートフォワード処理(図2中 (b))で、TCP ヘッダを書き換えて内部 LAN へ 11000 ポートを向けます。PC 側は 6310 しか意識しません。

A: SSL-VPN 装置内のポートフォワード処理(図2中 (b))で、TCP ヘッダを書き換えて内部 LAN へ 11000 ポートを向けます。PC 側は 6310 しか意識しません。

Q: SSL トンネルを張る TCP コネクションは 1 本だけですか?

A: いいえ。Javaアプレットと SSL-VPN 装置間で 1 本、SSL-VPN 装置と資産管理サーバ間で 1 本の計 2 本です(問題の解答要求もこの 2 本です)。

A: いいえ。Javaアプレットと SSL-VPN 装置間で 1 本、SSL-VPN 装置と資産管理サーバ間で 1 本の計 2 本です(問題の解答要求もこの 2 本です)。

関連キーワード: ループバックアドレス, ポートフォワード, SSL-VPN, hostsファイル, TCPセッション

設問2:〔リモート接続ネットワーク構成の検討〕について、(1)~(4)に答えよ。

(4)本文中の下線③について、設定の目的を、“SSLセッション”という字句を用いて、30字以内で述べよ。

模範解答

SSLセッション確立による負荷を軽減させるため

解説

解答の論理構成

- 本文では、ピーク時を想定して「開発システムの利用頻度が増大すると考慮し、③SSL-VPN装置において、SSLセッションのキャッシュ時間を延ばす設定を行うことにした」とあります。

- SSLハンドシェイクでは、公開鍵暗号による鍵交換や電子証明書検証など計算コストの高い処理が発生します。

- SSLセッションをキャッシュ(セッション再開)すれば、同じ利用者が短時間に再接続する際にハンドシェイクを省略でき、CPU負荷と遅延を抑制できます。

- したがって、設定の目的は「ピーク時の大量接続でも SSLセッション確立処理を繰り返さずに済ませ、装置側の負荷を軽減すること」と導けます。

誤りやすいポイント

- 「キャッシュ=通信データの保存」と思い込み、スループット向上や帯域削減と結論づけてしまう。

- ハンドシェイクの省略対象を暗号アルゴリズムの選択や証明書検証ではなくデータ転送部と誤解する。

- 「セッションタイムアウトを延ばす=セキュリティを下げる」と短絡的に捉え、目的を“利便性向上”だけに限定してしまう。

FAQ

Q: セッションキャッシュを延ばすと危険になりませんか?

A: 有効期限を延ばすことで盗聴者がセッションIDを再利用するリスクがわずかに増えますが、HTTPS同様に暗号化+ID乱数化が前提のため、性能と安全性のトレードオフとして一般的に用いられます。

A: 有効期限を延ばすことで盗聴者がセッションIDを再利用するリスクがわずかに増えますが、HTTPS同様に暗号化+ID乱数化が前提のため、性能と安全性のトレードオフとして一般的に用いられます。

Q: なぜSSL-VPN装置側だけで設定すればよいのですか?

A: セッション再開はクライアント・サーバ両者の保持情報で成立しますが、VPN装置がサーバ側キャッシュを保持するため、装置側の保持時間を延ばすことで再開可能期間が決まります。

A: セッション再開はクライアント・サーバ両者の保持情報で成立しますが、VPN装置がサーバ側キャッシュを保持するため、装置側の保持時間を延ばすことで再開可能期間が決まります。

Q: セッションキャッシュとセッションチケットは同じですか?

A: 目的は同じ(再ハンドシェイク回避)ですが、キャッシュはサーバ保持、チケットはクライアント保持という実装差があります。本設問は装置側保持型を想定しています。

A: 目的は同じ(再ハンドシェイク回避)ですが、キャッシュはサーバ保持、チケットはクライアント保持という実装差があります。本設問は装置側保持型を想定しています。

関連キーワード: SSLハンドシェイク, セッション再開, キャッシュ, CPU負荷, レイテンシ

設問3:

表1中のオ~ケに入れる適切な字句を答えよ。

模範解答

オ:202.y.63.10

カ:443

キ:202.y.63.11

ク:202.y.63.11

キ:202.y.63.11

解説

解答の論理構成

-

DMZ 内の機器の IP を確認

【問題文】図1には

・「DNSサーバ(202.y.63.10)」

・「SSL-VPN装置(202.y.63.11)」

と明記されています。

これが表1の宛先・送信元 IP の候補になります。 -

オ の決定

表1の該当行は「宛先ポート番号 53」。ポート 53 は DNS に使用されるため、宛先は DNS サーバです。したがって

⇒ オ = 「202.y.63.10」 -

カ の決定

行の宛先は「202.y.63.11」、送信元は B 社ルータ「61.x.42.94」。B 社利用者が SSL-VPN 装置へ HTTPS で接続する設定なので、ポート番号は HTTPS の「443」です。

⇒ カ = 「443」 -

キ・ク・ケ の決定

3行とも「DMZ → 内部LAN」で、宛先は

・10.10.10.1(資産管理サーバ)ポート 11000

・10.10.10.2(テスト環境サーバ)ポート 23/13000

です。

【問題文】図2で「ポートフォワード処理」を行うのは SSL-VPN 装置だけであり、内部 LAN に接続する際の送信元 IP は DMZ 内の SSL-VPN 装置になります。したがって3行とも送信元 IP は 「202.y.63.11」。

⇒ キ=「202.y.63.11」

⇒ ク=「202.y.63.11」

⇒ ケ=「202.y.63.11」 -

まとめ

オ:202.y.63.10

カ:443

キ:202.y.63.11

ク:202.y.63.11

ケ:202.y.63.11

誤りやすいポイント

- ポート 53 と 443 を取り違え、オ に「202.y.63.11」を書いてしまう。

- DMZ → 内部 LAN の送信元 IP を各サーバの DMZ 側アドレスと誤認し、キ〜ケ を別々に設定してしまう。

- SSL-VPN=HTTPS と理解できず、カ を 80(HTTP)にしてしまう。

FAQ

Q: なぜ DMZ → 内部 LAN の送信元はすべて同じ IP なのですか?

A: 【問題文】図2で示されるように、内部サーバへ到達するトラフィックはすべて「ポートフォワード処理」を行う SSL-VPN 装置から発生するためです。装置がアプリケーションごとにポートを変えても、送信元 IP は装置自身(202.y.63.11)で共通になります。

A: 【問題文】図2で示されるように、内部サーバへ到達するトラフィックはすべて「ポートフォワード処理」を行う SSL-VPN 装置から発生するためです。装置がアプリケーションごとにポートを変えても、送信元 IP は装置自身(202.y.63.11)で共通になります。

Q: ポート 11000 や 13000 は独自ですが、FW では宛先ポートだけ許可すればよいですか?

A: はい。表1のように、宛先ポートを明示して必要最小限の通信だけを許可することで、内部 LAN への不要なアクセスを遮断できます。

A: はい。表1のように、宛先ポートを明示して必要最小限の通信だけを許可することで、内部 LAN への不要なアクセスを遮断できます。

Q: HTTPS のポート番号は常に 443 ですか?

A: 標準は 443 ですが、運用方針で変更することも可能です。本問は「既存の PC のブラウザから利用」とあり、追加設定の行に空欄があるため、標準ポートである 443 と判断します。

A: 標準は 443 ですが、運用方針で変更することも可能です。本問は「既存の PC のブラウザから利用」とあり、追加設定の行に空欄があるため、標準ポートである 443 と判断します。

関連キーワード: SSL-VPN, ポートフォワーディング, DNS, HTTPS, ファイアウォール

設問4:〔リモート接続ネットワークの運用の検討〕について、(1)、(2)に答えよ。

(1)本文中の下線④の情報を、20字以内で述べよ。

模範解答

クライアント証明書の有効期限

解説

解答の論理構成

- 本文では「クライアント証明書を管理する運用担当者を選定することにした。」と記載されています。クライアント証明書を適切に管理するうえで最も重要なのは失効前に更新を行うことです。

引用︓「今回、A社では、独自にクライアント証明書を発行するとともに、クライアント証明書を管理する運用担当者を選定することにした。」 - そのため、運用担当者には証明書の期限切れを回避できる情報が必要です。

引用︓「N君は、④クライアント証明書の管理に必要な情報を、運用担当者に自動的に通知する仕組みを作ることにした。」 - 証明書管理で定期的に把握・通知すべき代表的な項目は失効・更新時期であるため、通知対象は「有効期限」と導けます。

- よって解答は「クライアント証明書の有効期限」です。

誤りやすいポイント

- 「発行日」や「シリアル番号」を通知すべきと勘違いするケースがありますが、これらは更新作業のトリガとはなりません。

- 「失効情報(CRL)」を通知と解釈する受験者がいますが、失効は突発的であり先行通知としては不適切です。

- 「サーバ証明書の情報」と混同してしまうミスも多いので、設問がクライアント証明書に限定している点に注意が必要です。

FAQ

Q: 証明書発行時にメールで全文を送るだけでは不十分ですか?

A: 発行時点のメールでは更新時期を忘れる可能性があります。自動通知は「期限が近づいたタイミング」で行うことが目的です。

A: 発行時点のメールでは更新時期を忘れる可能性があります。自動通知は「期限が近づいたタイミング」で行うことが目的です。

Q: 有効期限以外に管理者が把握すべき項目は?

A: シリアル番号、発行者、利用者なども管理台帳として必要ですが、定期的な自動通知の最優先項目は有効期限です。

A: シリアル番号、発行者、利用者なども管理台帳として必要ですが、定期的な自動通知の最優先項目は有効期限です。

Q: 有効期限通知はどのくらい前に行うのが一般的ですか?

A: 運用ポリシーによりますが、60日・30日・7日前など複数回通知し、更新漏れリスクを下げる運用が多いです。

A: 運用ポリシーによりますが、60日・30日・7日前など複数回通知し、更新漏れリスクを下げる運用が多いです。

関連キーワード: デジタル証明書, 有効期限管理, PKI, 通知システム

設問4:〔リモート接続ネットワークの運用の検討〕について、(1)、(2)に答えよ。

(2)本文中の下線⑤の機能を、ログイン時とログアウト時のそれぞれについて、35字以内で具体的に述べよ。

模範解答

ログイン時:ウイルス対策ソフトの定義ファイルの適用状態を確認する機能

ログアウト時:PCからリモート接続時のキャッシュ情報や履歴情報を削除する機能

解説

解答の論理構成

- 要件の読み取り

本文には「B社のPCからA社の開発システムを利用するところ、ウイルスによる感染や情報漏えいを防止する要件を満たすために、⑤SSL-VPN装置へのログイン時とログアウト時に、Javaアプレットがもつ機能を調査し、問題がないことを確認した」とあります。 - ログイン時に必要な対策

ウイルス感染を防ぐには、PC側で最新のウイルス対策ソフトが動作しているかを確認することが最も直接的です。Javaアプレットがログイン時にこれを確認すれば、感染したPCの接続を未然に防げます。 - ログアウト時に必要な対策

情報漏えい抑止は、セッション後にPC内に残るデータの消去が有効です。ブラウザのキャッシュや接続履歴が残ると、不正閲覧や盗難時に機密が流出します。Javaアプレットがログアウト時にこれらを削除すれば要件を満たせます。 - 以上より

・ログイン時:ウイルス対策ソフトの定義ファイル適用状況確認

・ログアウト時:キャッシュ情報や履歴情報の削除

誤りやすいポイント

- 「ウイルス対策=リアルタイムスキャンの強制起動」と早合点しやすいですが、まず確認されるのは定義ファイルの適用状況です。

- ログアウト時の処理を「SSLセッションの強制切断」と答えると要件の“情報漏えい防止”に対応していません。

- Javaアプレットの動作範囲をPC内部だけと誤認し、サーバ側で実施する対策を書くミスに注意が必要です。

FAQ

Q: ウイルス定義ファイルの更新確認以外に、ログイン時に考えられるチェックはありますか?

A: OSパッチの適用状況やパーソナルFWの有効化なども考えられますが、問題文が強調する「ウイルスによる感染防止」に最も直結する確認項目が定義ファイルの適用状態です。

A: OSパッチの適用状況やパーソナルFWの有効化なども考えられますが、問題文が強調する「ウイルスによる感染防止」に最も直結する確認項目が定義ファイルの適用状態です。

Q: キャッシュ削除はブラウザ設定でも可能では?

A: 可能ですが、SSL-VPN経由の接続終了時に自動で消去されることで、人為的ミスや設定不備を排除でき、より確実に情報漏えいを防止できます。

A: 可能ですが、SSL-VPN経由の接続終了時に自動で消去されることで、人為的ミスや設定不備を排除でき、より確実に情報漏えいを防止できます。

Q: Javaアプレットが行う削除対象はキャッシュ以外にもありますか?

A: Cookie、履歴、ダウンロード一時ファイルなどをまとめて削除する実装も一般的です。問題のポイントは「接続時に生成された痕跡を端末に残さない」ことにあります。

A: Cookie、履歴、ダウンロード一時ファイルなどをまとめて削除する実装も一般的です。問題のポイントは「接続時に生成された痕跡を端末に残さない」ことにあります。

関連キーワード: ウイルス対策, キャッシュ削除, SSL-VPN, Javaアプレット, セキュアログアウト