ネットワークスペシャリスト 2013年 午後1 問03

ネットワークの再構築に関する次の記述を読んで、設問1〜3に答えよ。

C社は、P銀行グループのITサービス会社であり、グループ内企業(以下、顧客という)を対象に、システムの開発及び運用を行っている。開発が完了した顧客システムの多くは、C社が保有するデータセンタ(以下、DCという)に設置され、C社が運用している。運用形態は、顧客又は業務によって、ホスティングやハウジングなど様々である。

C社では、顧客のシステム開発は、担当部門を分けて対応している。顧客システムが、大型コンピュータから分散システムへと移行するに従い、統一されていた運用や管理が、担当部門ごとの管理となった。ネットワーク(以下、NWという)も、大型コンピュータと端末群を接続するという形態だった頃には、運用部門での一元管理が可能だったが、DC内に顧客システム用NW(以下、顧客NWという)が個別に構築されるようになると、一元管理が困難となった。DC内にあるTCP/IPによるNWの現状と問題を整理すると、次のとおりである。

・顧客システムごとにNWが存在し、IPアドレスとVLANIDは、各担当部門が管理している。

・顧客システムのサーバやNW機器などを監視するサービスを行うための監視サーバと、それを顧客システムに接続するNW(以下、監視NWという)がある。

・C社が保有する大型コンピュータと顧客システム側のサーバ間で転送を行うNW(以下、転送NWという)がある。

・監視NW、転送NWは、運用部門が管理しており、顧客NWとの接続に当たっては、それぞれファイアウォール(以下、FWという)を設置している。

・大型コンピュータの運用端末、監視サーバ用の監視端末は、運用監視エリアに設置され、運用部門の担当者が操作を行っている。

・顧客システムの中には、運用端末を運用監視エリアに設置するものもある。

・NWの中には、2階と3階など、フロア間をまたがって構築されているものがあるが、フロア間配線の資源に余裕がなくなってきた。

・管理不十分な状態でNWが接続されてきたので、あるシステムのイーサネットフレームのループ発生による障害が、他のシステムに影響を与えたことがある。

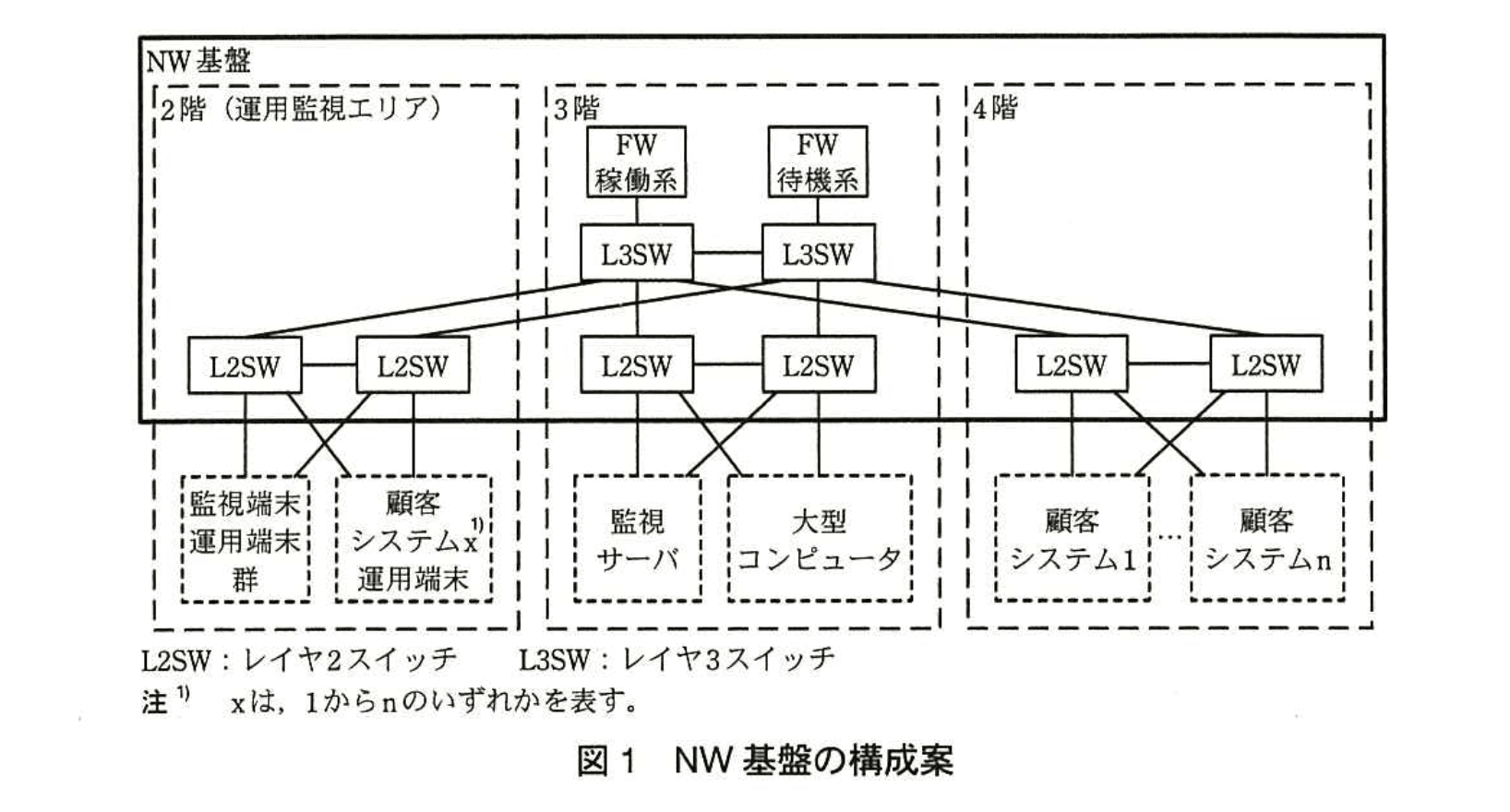

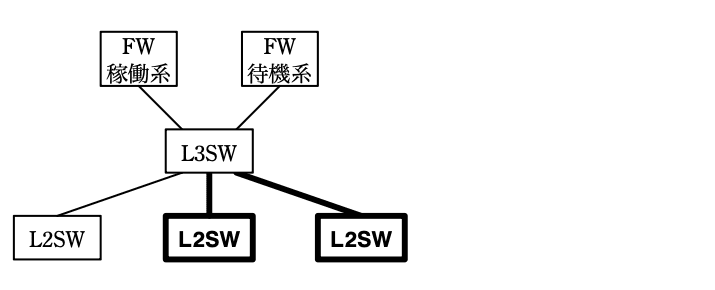

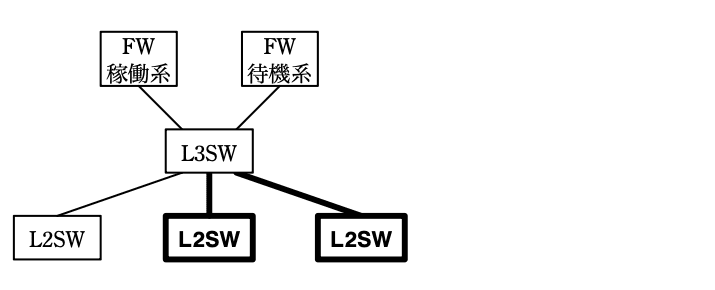

これらの問題を解決するために、運用部門の NW 担当の D 君が、DC 内の共通基盤としての NW (以下、NW 基盤という) を構築し、新たな顧客システムを皮切りに順次適用していくことになった。D 君が考えた NW 基盤の構成案を図1に示す。顧客システムは複数階に存在するが、図1では 4 階部分だけを抜粋している。

NW 基盤には、複数の NW が収容されるので、それぞれの NW は、独立した環境を維持できるようにする方針である。特に、顧客システムが NW 基盤を使用する際には、顧客システム側でIPアドレスと VLANIDなどの変更を行わないで済むように設計した。D 君の構成案において、取り入れた主な技術要素は、次のとおりである。

〔IEEE 802.1Q トンネリング〕

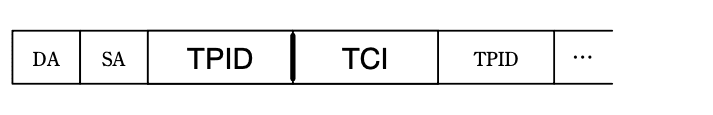

VLAN 用の ア は、32 ビットで構成され、VID には イ ビットが割り当てられる。しかし、(I)VLAN を使用する複数の顧客に対して、物理的に共用する NW を提供する場合、幾つかの問題が発生してしまう。そこで、ある顧客の IEEE 802.1Q タグ付きのイーサネット通信 (以下、VLAN 通信という) を、他の顧客の設定に影響を与えることなく、NW 基盤を経由して転送させるには、IEEE 802.1Q トンネリング技術が必要となる。

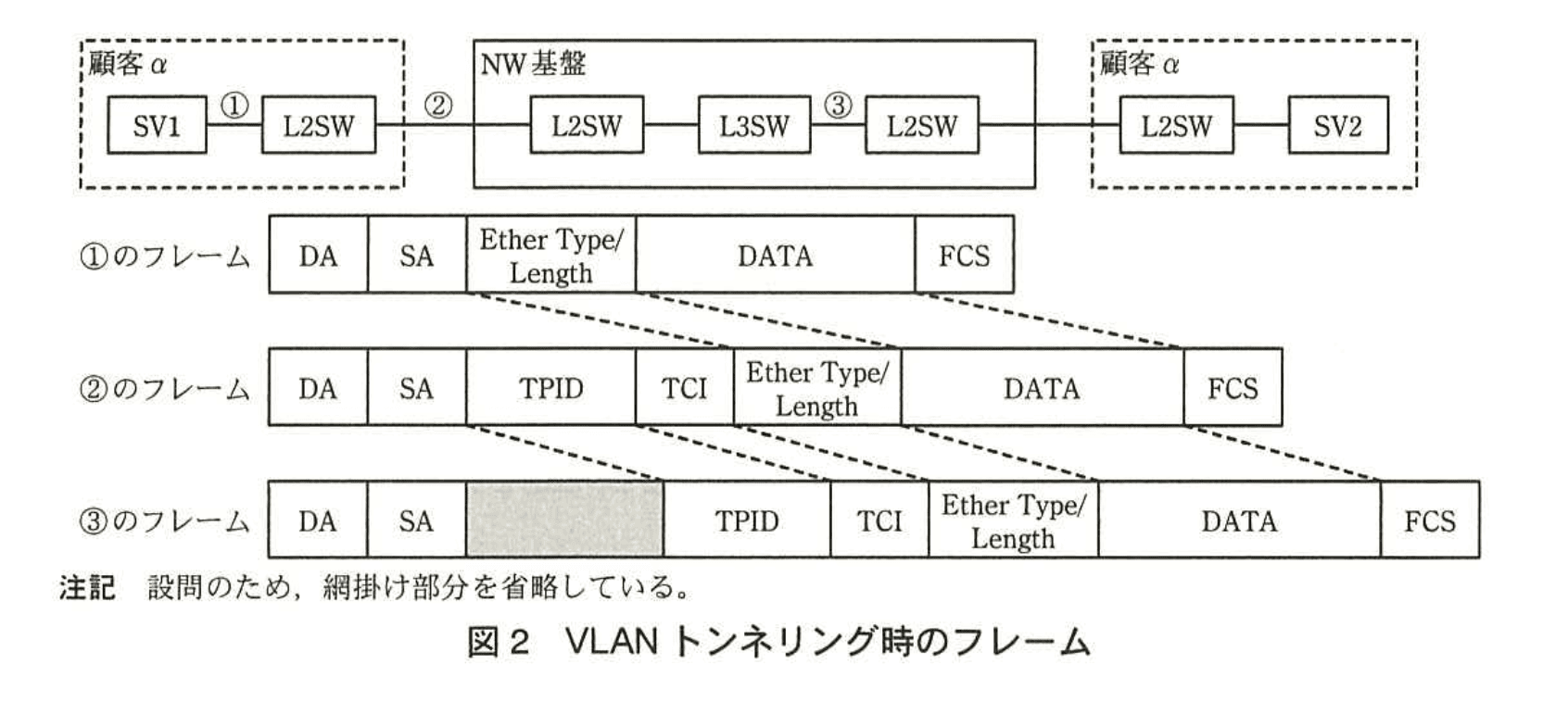

このトンネリングは、顧客の VLAN タグ付きのパケットを、更に別の VLAN タグを付けることによってカプセル化する。これは、IEEE 802.1ad によって標準化されている。例えば、同一セグメント上の異なるフロアにある顧客aのサーバ間において、VLAN トンネリングを適用してサーバ1(以下、SV1という)からサーバ2(以下、SV2という)にフレームを送った場合のフレーム構成は、図2のようになる。図2中の①〜③はフレーム番号であり、各フレームの送信箇所で採取されたフレームを表す。DAとSAには、それぞれ該当機器の宛先アドレス、送信元アドレスが入る。

〔NWの仮想化〕

図1のL3SWとL2SW間では、複数のリンクを単一のリンクとして扱うことができるリンクアグリゲーション機能を使用する。この機能によって、リンクの冗長化、ウの有効活用を実現することができる。

L2SWには、通過するブロードキャストやマルチキャストが設定した値以上になった場合に、ポートを閉塞する機能がある。この機能によって、ある顧客のシステムで、イーサネットフレームのループが発生しても、他のシステムには影響を及ぼさないようにできる。

L3SWには、VRF(Virtual Routing and Forwarding)機能を持たせる。これは、一つのルータやL3SWに、複数の独立した仮想エを稼働させる機能である。この機能によって、個別に構築されてきたL3SWを統合することができる。

L2SW、L3SWともに、複数の物理筐体を接続し、単一のスイッチとして機能させるオ機能を使用する。これによって、複数の筐体を一つのIPアドレスで管理できるようになる。

なお、FWについては、Active-Standby構成で冗長化するので、管理用として別々のIPアドレスが必要となる。

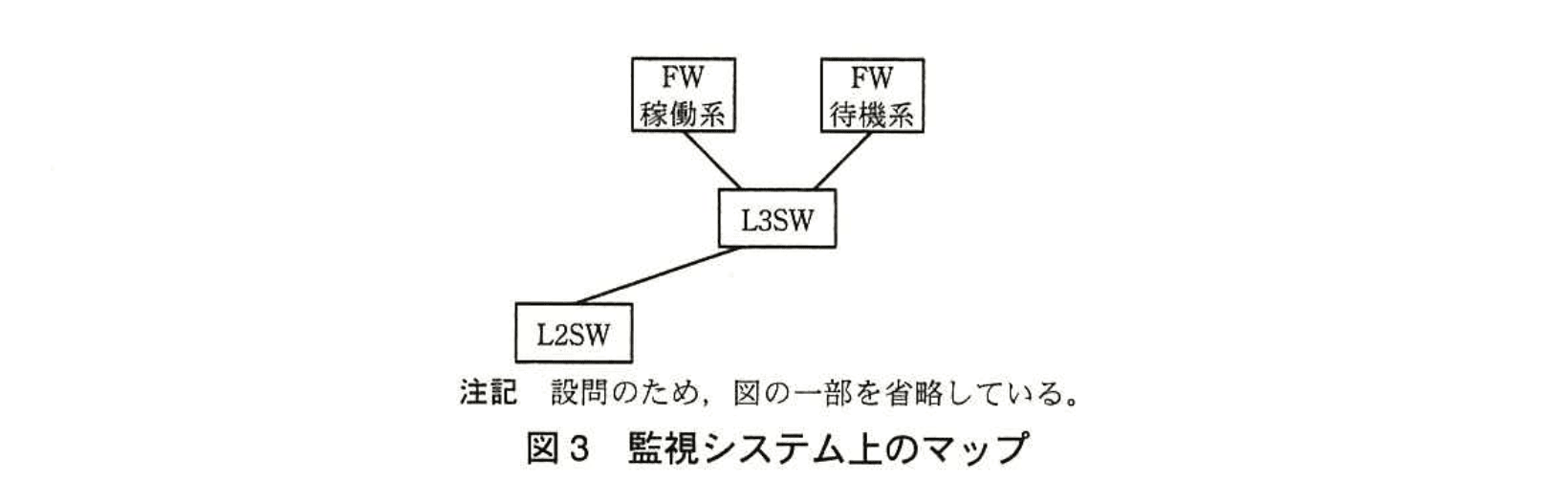

図1の構成にすることによって、冗長構成を実現させながらも、ループ発生による障害を排除することができる。また、図1のNW基盤の構成が、監視システム上のマップでは、図3のように表現できるようになり、管理しやすくなる。

以上のD君の構成案が、システム部内で承認されたので、D君をプロジェクトリーダとして、NW基盤の構築作業が進められることとなった。

設問1:

本文中の ア 〜 オ に入れる適切な字句を答えよ。

模範解答

ア:タグ

イ:12

ウ:帯域

エ:ルータ

オ:スタック

解説

解答の論理構成

-

ア の導出

- 問題文では「VLAN 用の ア は、32 ビットで構成され…」とあります。

- IEEE 802.1Q で 32 bit なのは “タグ(Tag)” フィールドです。よって ア = タグ です。

-

イ の導出

- 同じ文章に続けて「VID には イ ビットが割り当てられる。」と明記されています。

- VID(VLAN Identifier)は IEEE 802.1Q で “12 bit” 固定です。したがって イ = 12 です。

-

ウ の導出

- リンクアグリゲーションについて「この機能によって、リンクの冗長化、ウの有効活用を実現することができる。」と記述されています。

- 複数リンクを束ねる目的は総帯域幅の向上・活用です。よって ウ = 帯域 となります。

-

エ の導出

- VRF の説明で「これは、一つのルータやL3SWに、複数の独立した仮想エを稼働させる機能である。」とあります。

- VRF とは論理的に “仮想ルータ” を複数走らせる技術なので エ = ルータ が妥当です。

-

オ の導出

- 「複数の物理筐体を接続し、単一のスイッチとして機能させるオ機能を使用する。」とあります。

- これはスイッチスタッキング(Stack)を指します。従って オ = スタック です。

-

以上より最終回答

- ア:タグ

- イ:12

- ウ:帯域

- エ:ルータ

- オ:スタック

誤りやすいポイント

- IEEE 802.1ad と 802.1Q を混同し、タグ長を 24 bit と誤記する。

- リンクアグリゲーションの効果を “負荷分散” や “冗長度” とだけ把握し、「帯域」を落としがち。

- VRF を「仮想ルーティングテーブル」と言い換えた結果、設問が求める「ルータ」という語を外す。

- スタッキングと MLAG(Multi-Chassis Link Aggregation)の区別が曖昧で、別解を書いてしまう。

FAQ

Q: VLAN の “タグ” と “ヘッダ” は同じ意味ですか?

A: IEEE 802.1Q ではフレームに挿入される 4 byte の構造体を正式に “タグ” と呼びます。「ヘッダ」と書くと誤答扱いになる可能性があります。

A: IEEE 802.1Q ではフレームに挿入される 4 byte の構造体を正式に “タグ” と呼びます。「ヘッダ」と書くと誤答扱いになる可能性があります。

Q: VRF と VPN はどう違いますか?

A: VRF は L3SW/ルータ内部で論理ルータを複数走らせる機構、VPN はネットワーク区間を暗号化・トンネル化する仕組みです。VRF は VPN の実装基盤としても使われますが、概念が異なります。

A: VRF は L3SW/ルータ内部で論理ルータを複数走らせる機構、VPN はネットワーク区間を暗号化・トンネル化する仕組みです。VRF は VPN の実装基盤としても使われますが、概念が異なります。

Q: スタック機能を使う場合、管理 IP は 1 つだけで良いのですか?

A: はい。複数筐体を 1 つの論理スイッチとして扱うため管理 IP は 1 つで済みます。ただし、FW のように Active-Standby 構成を取る機器は個別 IP が必要です。

A: はい。複数筐体を 1 つの論理スイッチとして扱うため管理 IP は 1 つで済みます。ただし、FW のように Active-Standby 構成を取る機器は個別 IP が必要です。

関連キーワード: IEEE 802.1Q, VLANタグ, リンクアグリゲーション, VRF, スタック

設問2:〔IEEE 802.1Q トランキング〕について、図2を参照し、(1)〜(4)に答えよ。

(1)SA 及び DA のアドレスの種別を答えよ。

模範解答

MACアドレス

解説

解答の論理構成

- 【問題文】には「図2中の①〜③はフレーム番号であり、各フレームの送信箇所で採取されたフレームを表す。DAとSAには、それぞれ該当機器の宛先アドレス、送信元アドレスが入る。」とあります。

- イーサネットフレームの宛先・送信元アドレス欄は、IEEE 802.3で規定された 48 ビットの物理アドレス を格納します。

- この 48 ビットの物理アドレスは一般に MACアドレス と呼ばれます。

- したがって、SA(Source Address)と DA(Destination Address)の種別は「MACアドレス」となります。

誤りやすいポイント

- DA/SA を IP アドレスと勘違いする。イーサネットフレームは OSI 第2層のヘッダであり、第3層の IP アドレスは含みません。

- 「VLAN ID 付きだから VLAN アドレス」と誤記する。VLAN タグは TPID・TCI フィールドに入り、DA/SA とは無関係です。

- 「物理アドレス = ハードウェアアドレス」と書かずに別の表現を使い減点される。設問は“種別”を問うため、代表的名称「MACアドレス」を用いるのが安全です。

FAQ

Q: IP パケットをカプセル化していても DA/SA は変わりませんか?

A: 変わりません。IEEE 802.1Q トンネリングで VLAN タグが追加されても、イーサネットヘッダの DA/SA は依然として 48 ビットの MAC アドレスです。

A: 変わりません。IEEE 802.1Q トンネリングで VLAN タグが追加されても、イーサネットヘッダの DA/SA は依然として 48 ビットの MAC アドレスです。

Q: MAC アドレスは 64 ビットの場合もありますか?

A: 標準イーサネットでは 48 ビットが基本です。EUI-64 のような 64 ビット表記も存在しますが、本設問の IEEE 802.3 フレームは 48 ビット固定です。

A: 標準イーサネットでは 48 ビットが基本です。EUI-64 のような 64 ビット表記も存在しますが、本設問の IEEE 802.3 フレームは 48 ビット固定です。

Q: MAC アドレスは変更できますか?

A: 多くの NIC で書き換えは可能ですが、論理的に一意性を保つため通常は製造時に割り当てられた値を使用します。

A: 多くの NIC で書き換えは可能ですが、論理的に一意性を保つため通常は製造時に割り当てられた値を使用します。

関連キーワード: VLANタグ, IEEE802.1Q, MACアドレス, イーサネットフレーム

設問2:〔IEEE 802.1Q トランキング〕について、図2を参照し、(1)〜(4)に答えよ。

(2)フレーム番号①〜③の DA, SA の該当機器名を答えよ。ここで、フレーム番号①の SA の該当機器は、SV1 であることを前提とする。

模範解答

フレーム①

DA:SV2

SA:SV1

フレーム②

DA:SV2

SA:SV1

フレーム③

DA:SV2

SA:SV1

解説

解答の論理構成

- 送信元と宛先

【問題文】に「サーバ1(以下、SV1という)からサーバ2(以下、SV2という)にフレームを送った場合」とあり、通信は一貫して SV1 → SV2 方向です。 - DA・SA フィールドの意味

「DAとSAには、それぞれ該当機器の宛先アドレス、送信元アドレスが入る。」と明示されています。したがって、通信経路上でフレームの宛先装置と送信元装置が変わらない限り、DA/SA の対応機器も変わりません。 - スイッチ経由でも MAC アドレスは書き換えなし

スイッチはレイヤ2機器なので、フレームを転送しても DA/SA は保持 されます。タグを追加する「IEEE 802.1Q トンネリング」は VLAN ID をカプセル化するだけで MAC アドレスを変更しません。 - ルータを経由していない

図2では L3SW が描かれていますが、VLAN トンネリング区間ではルーティングを行わず、ブリッジングで転送しています。従って MAC アドレスは終端(SV1/SV2)のままです。 - したがって、フレーム①〜③の DA/SA はすべて同一であり、

• DA:SV2

• SA:SV1

となります。

誤りやすいポイント

- フレーム②・③で DA/SA が L2SW や L3SW になる と勘違いする

→ ルータでなくスイッチ通過なので書き換えはありません。 - 「トンネリング=トンネル端点の MAC に変わる」と思い込む

→ IEEE 802.1Q トンネリングは VLAN タグを二重にするだけで、外側 MAC を変えません。 - L3SW を見て「レイヤ3だから MAC は変化」と短絡的に判断

→ VLAN トンネル区間ではレイヤ3機能を使わない構成です。

FAQ

Q: VLAN トンネリングと普通の VLAN タグ付けの違いは何ですか?

A: 「IEEE 802.1Q トンネリング」はユーザ VLAN タグを保持したまま、さらにプロバイダ側で別の VLAN タグを付けて中継します。利用目的は、異なる顧客の VLAN ID がぶつからないようにすることです。

A: 「IEEE 802.1Q トンネリング」はユーザ VLAN タグを保持したまま、さらにプロバイダ側で別の VLAN タグを付けて中継します。利用目的は、異なる顧客の VLAN ID がぶつからないようにすることです。

Q: もし途中でルーティングが入った場合、DA/SA はどうなりますか?

A: ルータで一度レイヤ3処理が行われると、次のリンクではルータ自身の MAC アドレスが SA となり、宛先セグメントのデフォルトゲートウェイ(あるいは最終宛先)の MAC が DA になります。

A: ルータで一度レイヤ3処理が行われると、次のリンクではルータ自身の MAC アドレスが SA となり、宛先セグメントのデフォルトゲートウェイ(あるいは最終宛先)の MAC が DA になります。

Q: ブロードキャストループ対策はどこで行っていますか?

A: L2SW に「通過するブロードキャストやマルチキャストが設定した値以上になった場合に、ポートを閉塞する機能」を設定し、ループが発生しても他ネットワークへ波及しないようにしています。

A: L2SW に「通過するブロードキャストやマルチキャストが設定した値以上になった場合に、ポートを閉塞する機能」を設定し、ループが発生しても他ネットワークへ波及しないようにしています。

関連キーワード: IEEE 802.1Q, VLANトンネリング, MACアドレス, ブリッジング, レイヤ2スイッチ

設問2:〔IEEE 802.1Q トランキング〕について、図2を参照し、(1)〜(4)に答えよ。

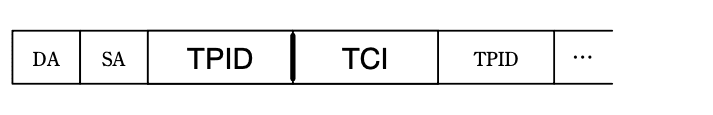

(3)フレーム番号③の網掛け部分を適切に分割し、フィールド名を記入せよ。

模範解答

下図のとおり

解説

解答の論理構成

-

まず問題が前提とする状況を確認します。

【問題文】では「このトンネリングは、顧客の IEEE 802.1Q タグ付きのパケットを、更に別の VLAN タグを付けることによってカプセル化する」と記載されています。これは IEEE 802.1ad(俗に QinQ)による“二重タグ”を示しており、外側タグ(サービスプロバイダ側)と内側タグ(顧客側)が並ぶ構造になります。 -

IEEE 802.1Q フレームのタグ部分は「[ TPID ]|[ TCI ]」の 2 フィールド構成です。ここで

・TPID(Tag Protocol Identifier)は 2 オクテットで値は通常 0x8100

・TCI(Tag Control Information)は 2 オクテットで VLAN ID 等を保持

です。したがってタグ 1 つにつき “TPID→TCI” が 4 オクテット連続します。 -

フレーム番号③は「顧客 α」から受け取った 802.1Q タグ付きフレームに“もう 1 つタグを付加して”NW 基盤内を通過中の状態です。したがって

DA|SA|TPID|TCI|TPID|TCI|Ether Type/Length|DATA|FCS

という順序になります。 -

問われている「網掛け部分」は二重タグの直前部分――すなわち DA|SA|TPID|TCI|TPID までを分割・命名することに相当し、模範解答どおり

「DA」「SA」「TPID」「TCI」「TPID」

となる理由が導かれます。

誤りやすいポイント

- TCI を “VLAN” の一語で書いてしまう

TCI は VLAN ID のみならず Priority、CFI ビットも含むので、正しいフィールド名は「TCI」です。 - “外側タグ→内側タグ”の順序を逆に並べてしまう

プロバイダ側で追加した外側タグが先(フレームヘッダ寄り)になる点を忘れがちです。 - 802.1Q と 802.1ad を混同して「TPID が 0x88a8」と決めつける

0x88a8 は 802.1ad のデフォルト TPID ですが、設問はフィールド名を問うのみで値は不要です。

FAQ

Q: 「TPID」と「TCI」のサイズは何バイトですか?

A: 両方とも 2 オクテット(2 バイト)です。合わせて 1 つのタグは 4 オクテットになります。

A: 両方とも 2 オクテット(2 バイト)です。合わせて 1 つのタグは 4 オクテットになります。

Q: 二重タグは必ず 2 段までしか付けられないのですか?

A: 規格上は 2 段を想定していますが、技術的には多段カスケードも可能です。ただし機器実装や MTU 上限が制約になります。

A: 規格上は 2 段を想定していますが、技術的には多段カスケードも可能です。ただし機器実装や MTU 上限が制約になります。

Q: 「Ether Type/Length」が 802.1Q タグ付与前後で変わることはありますか?

A: タグ付与によって本来の Ether Type はタグ内部に格納され、ヘッダ直後の TPID が 0x8100 などの識別値になります。タグを外せば元の Ether Type が復元されます。

A: タグ付与によって本来の Ether Type はタグ内部に格納され、ヘッダ直後の TPID が 0x8100 などの識別値になります。タグを外せば元の Ether Type が復元されます。

関連キーワード: IEEE 802.1Q, VLAN タグ, QinQ, TPID, TCI

設問2:〔IEEE 802.1Q トランキング〕について、図2を参照し、(1)〜(4)に答えよ。

(4)本文中の下線部(I)の問題を二つ挙げ、それぞれ30字以内で述べよ。

模範解答

①:別々の顧客で使用している VLAN ID が重複する。

②:VLAN 数に制限があるが、これを超える。

解説

解答の論理構成

- 【問題文】では「(I)VLAN を使用する複数の顧客に対して、物理的に共用する NW を提供する場合、幾つかの問題が発生してしまう」と述べています。

- VLAN は「VLAN 用の ア は、32 ビットで構成され、VID には イ ビットが割り当てられる」という仕様です。

- VID が同一ならフレームは同一 VLAN とみなされるため、別々の顧客が同じ VID を設定するとフレームが混在し、「別々の顧客で使用している VLAN ID が重複する」という問題が生じます。

- また、VID に割り当てられるビット数が限られる以上、作成できる VLAN 数には上限があります。多数の顧客を収容すると「VLAN 数に制限があるが、これを超える」という不足が発生します。

- この二つが下線部(I)の具体的な問題であり、模範解答の①②と一致します。

誤りやすいポイント

- IEEE 802.1Q の制約を帯域不足やMTU拡張と混同しやすい。

- VID の上限(理論値 4,096)を「実質 4,094」など細部にこだわり、本質である“数の制限”を答え忘れる。

- 「顧客間通信の盗聴リスク」だけを挙げ、“ID 重複”と“数制限”の両方を示さず減点される。

FAQ

Q: IEEE 802.1Q トンネリングはなぜこの問題を解消できるのですか?

A: 顧客 VLAN タグの外側に基盤側タグを追加し二重タグにすることで、基盤装置は外側タグだけで転送し、内側タグは顧客専用に温存できます。このため重複や数枯渇を回避できます。

A: 顧客 VLAN タグの外側に基盤側タグを追加し二重タグにすることで、基盤装置は外側タグだけで転送し、内側タグは顧客専用に温存できます。このため重複や数枯渇を回避できます。

Q: VLAN 数の制限は具体的にいくつですか?

A: VID に割り当てられるビット数が 12 なので 個が上限です(0 と 4,095 は予約される場合が多い)。

A: VID に割り当てられるビット数が 12 なので 個が上限です(0 と 4,095 は予約される場合が多い)。

Q: 別々の顧客で重複した VLAN ID があっても、L3 で分離すれば問題ないのでは?

A: IEEE 802.1Q では L2 レベルで同一 VID のフレームが混在するとスイッチが同一 VLAN と判断し誤転送が起きるため、L3 分離だけでは防げません。

A: IEEE 802.1Q では L2 レベルで同一 VID のフレームが混在するとスイッチが同一 VLAN と判断し誤転送が起きるため、L3 分離だけでは防げません。

関連キーワード: IEEE 802.1Q, VLAN ID, VID制限, タグVLAN, トンネリング

設問3:〔NWの仮想化〕について、(1)〜(3)に答えよ。

(1)図3を完成させよ。

模範解答

下図のとおり

解説

解答の論理構成

- “FWについては、Active-Standby構成で冗長化するので、管理用として別々のIPアドレスが必要となる。”

─ 2 台の FW を別アイコンで描き、上位に並列配置します。アイコンにはそれぞれ “FW 稼働系”“FW 待機系” とラベルを付け、冗長構成であることを視覚化します。 - “L2SW、L3SWともに、複数の物理筐体を接続し、単一のスイッチとして機能させるオ機能を使用する。”

─ 物理的には複数台でも論理的に 1 台に見えるため、監視マップでは “L3SW” を 1 つの箱で表します。 - “図1のL3SWとL2SW間では、複数のリンクを単一のリンクとして扱うことができるリンクアグリゲーション機能を使用する。”

─ 監視マップではアグリゲーション回線を “太線” で表すのが慣例です。したがって

● L3SW - 中央・右側 L2SW:太線

● L3SW - 左側 L2SW:細線(1 本のみの疎結合) - L2SW 側は “単一のスイッチとして機能” しつつ、論理的なグループが 3 系統存在する(図 1 の運用/転送/顧客系など)ため、L3SW から下方へ 3 枝に分岐します。

- FW から L3SW への接続は 1 経路ずつでよいので “細線” を 2 本引き、稼働系・待機系の双方が L3SW に収束する形にします。

- 以上を踏まえると、監視システムのマップは

・上段に 2 つの FW

・中段に 1 つの L3SW

・下段に 3 つの L2SW(左が細枠、中央と右が太枠)

・線の太さはアグリゲーションの有無を反映

という構成で完成します。模範解答図はこの理屈どおりになっています。

誤りやすいポイント

- 太線/細線の意図を逆に読取り、FW-L3SW 間を太線で描いてしまう。

- “Active-Standby構成” を 1 アイコンで済ませてしまい、稼働系・待機系を区別しない。

- L3SW と L2SW の仮想シャーシ化を理解できず、L3SW を 2 台描いてしまう。

- 左側 L2SW もリンクアグリゲーションと誤解し、すべて太線で統一してしまう。

FAQ

Q: 細線と太線の判断基準はありますか?

A: 問題文に “リンクアグリゲーション機能を使用する” と明示された経路は太線、それ以外は細線で表します。

A: 問題文に “リンクアグリゲーション機能を使用する” と明示された経路は太線、それ以外は細線で表します。

Q: なぜ L3SW は 1 アイコンなのに L2SW は 3 アイコンあるのですか?

A: L3SW は VRF で論理分割できますが物理的には 1 つの仮想シャーシ、L2SW は顧客系など用途別に 3 系統へ分岐する必要があるためです。

A: L3SW は VRF で論理分割できますが物理的には 1 つの仮想シャーシ、L2SW は顧客系など用途別に 3 系統へ分岐する必要があるためです。

Q: FW 稼働系と待機系を 1 本の線で結ばなくて良いのですか?

A: FW 同士は冗長制御の専用回線を持ちますが、監視マップの目的は “経路の疎通” の可視化なので、L3SW との接続のみを描けば十分です。

A: FW 同士は冗長制御の専用回線を持ちますが、監視マップの目的は “経路の疎通” の可視化なので、L3SW との接続のみを描けば十分です。

関連キーワード: リンクアグリゲーション, VRF, 仮想シャーシ, アクティブスタンバイ, VLANトンネリング

設問3:〔NWの仮想化〕について、(1)〜(3)に答えよ。

(2)NW基盤の冗長構成を利用するには、顧客システムの L2SW から2本のケーブルを、NW基盤の L2SW の別々の筺体に接続する。その際に両方の L2SW で対応する方法が2種類ある。その方法を、それぞれ30字以内で述べよ。

模範解答

①:STPを動作させ、ブロックポートを設ける。

②:リンクアグリゲーションで、単一のリンクとして扱う。

解説

解答の論理構成

- 物理的に 2 本のケーブルを別々の筐体に接続すると、物理層ではリング形構成になりループが発生し得ます。問題文には「ループ発生による障害を排除」という要求があります。

- ループを避ける古典的手段は「STP を動作させ、ブロックポートを設ける」ことです。STP はルート決定後に冗長パスを遮断し、論理的なツリーを構成してループを防ぎます。

- もう一つの手段は、そもそもループを“リンクではなくする”方法です。問題文に「図1のL3SWとL2SW間では、複数のリンクを単一のリンクとして扱うことができるリンクアグリゲーション機能を使用する」とあります。リンクアグリゲーションを採用すれば複数ケーブルは 1 本の論理インタフェースとして扱われ、ループは発生しません。

- したがって、両方の L2SW が対応できる 2 方式は

①「STP を動作させ、ブロックポートを設ける」

②「リンクアグリゲーションで、単一のリンクとして扱う」

となります。

誤りやすいポイント

- 冗長リンク=必ずリンクアグリゲーション、と決めつけて STP を忘れる。

- STP を採用しても“必ず両方の経路が同時に使える”と勘違いし、ブロックポートの存在を想起できない。

- リンクアグリゲーションは L2SW 同士で設定を合わせないと通信断を招く点を軽視しがち。

- VRRP・HSRP などルータ冗長化プロトコルと混同し、L2 の話であることを見落とす。

FAQ

Q: 2 本のケーブルを同一 L2SW に収容する場合でも STP は必要ですか?

A: 同一筐体内ポートの冗長接続は、リンクアグリゲーションを組まない限り STP による遮断が必要です。

A: 同一筐体内ポートの冗長接続は、リンクアグリゲーションを組まない限り STP による遮断が必要です。

Q: リンクアグリゲーション配下で STP は完全に不要ですか?

A: 一般にポートチャネル単位で STP を流し、上位構成とのループ検知に利用します。物理ポートには直接 STP がかかりません。

A: 一般にポートチャネル単位で STP を流し、上位構成とのループ検知に利用します。物理ポートには直接 STP がかかりません。

Q: STP とリンクアグリゲーションを同時に構成しても良いのですか?

A: 可能です。リンクアグリゲーションで束ねた論理リンクを STP の 1 リンクとして扱う構成が推奨されます。

A: 可能です。リンクアグリゲーションで束ねた論理リンクを STP の 1 リンクとして扱う構成が推奨されます。

関連キーワード: STP, リンクアグリゲーション, ループ防止, 冗長化, VLAN

設問3:〔NWの仮想化〕について、(1)〜(3)に答えよ。

(3)D君の構成案において、FW装置に必要な機能を、40字以内で述べよ。

模範解答

複数の独立した FW 機能を、1 台の FW 装置で稼働させる機能

解説

解答の論理構成

-

要件の整理

- 【問題文】には「NW 基盤には、複数の NW が収容されるので、それぞれの NW は、独立した環境を維持できるようにする方針である。」とあります。

- さらに L3SW については「VRF(Virtual Routing and Forwarding)機能を持たせる。これは、一つのルータやL3SWに、複数の独立した仮想エを稼働させる機能である。」と記載されています。

-

L3SW だけでなく FW でも独立性が必要

- 顧客ごとに IP アドレスやポリシーが異なるため、FW も「顧客単位で分離」できなければ、VRF で分けたルーティング領域同士が FW 内部で交差してしまいます。

- したがって FW にも VRF と同様の“仮想化”が求められます。

-

必要となる具体的機能

- 一台の物理 FW 上で「複数の論理 FW を同時に動作」させ、ポリシー・セッション・管理情報を互いに分離する機構が該当します。

- これを端的にまとめると模範解答の「複数の独立した FW 機能を、1 台の FW 装置で稼働させる機能」となります。

-

Active-Standby 構成との両立

- 【問題文】には「FWについては、Active-Standby構成で冗長化するので、管理用として別々のIPアドレスが必要となる。」とあります。

- 冗長化と仮想化は排他ではなく、Active 機と Standby 機が“同一の仮想区画構成”を同期させることで可用性と独立性の両立が図れます。

誤りやすいポイント

- VRF=FW 機能と早合点し、「VRF 機能を持つ FW」と記述するとルータ機能と混同して減点対象になります。

- Active-Standby の説明に終始し、「冗長化機能が必要」とだけ書くと“独立した FW を複数持つ”という本質が欠落します。

- 「マルチコンテキスト」「バーチャルドメイン」など製品依存の呼称をそのまま書き、設問趣旨(一般機能名)から外れるミスも頻発します。

FAQ

Q: VRF があれば FW は分離しなくてもいいのでは?

A: VRF はルーティングテーブルの分離であり、FW ポリシーやセッション状態は共有のままです。顧客ごとに異なる FW 設定を持つためには、FW 自体も論理的に分割する必要があります。

A: VRF はルーティングテーブルの分離であり、FW ポリシーやセッション状態は共有のままです。顧客ごとに異なる FW 設定を持つためには、FW 自体も論理的に分割する必要があります。

Q: Active-Standby 冗長と仮想 FW の設定は競合しますか?

A: 競合しません。多くの装置は仮想 FW 単位で設定を同期する仕組みを備えており、Active 側の全仮想 FW の状態を Standby 側へミラーします。

A: 競合しません。多くの装置は仮想 FW 単位で設定を同期する仕組みを備えており、Active 側の全仮想 FW の状態を Standby 側へミラーします。

Q: VLAN トンネリングと FW 仮想化は別物ですか?

A: はい。VLAN トンネリングは L2 区画を拡張する技術、FW 仮想化は L3/L4 ポリシーを顧客単位で分離する技術です。目的が異なるため併用します。

A: はい。VLAN トンネリングは L2 区画を拡張する技術、FW 仮想化は L3/L4 ポリシーを顧客単位で分離する技術です。目的が異なるため併用します。

関連キーワード: VRF, VLANトンネリング, リンクアグリゲーション, 冗長構成, ポリシー分離