ネットワークスペシャリスト 2019年 午後1 問01

ネットワークの増強に関する次の記述を読んで、設問1、2に答えよ。

Z社は、小規模なデータセンタ事業者である。Z社は、データセンタビル内で複数フロアにネットワーク設備を所有している。このたび、データセンタのネットワークの増強を行うために、実現方式と運用方法の見直しの検討を、ネットワーク技術者のCさんが担当することになった。

〔Z社の現行ネットワーク構成と増強案〕

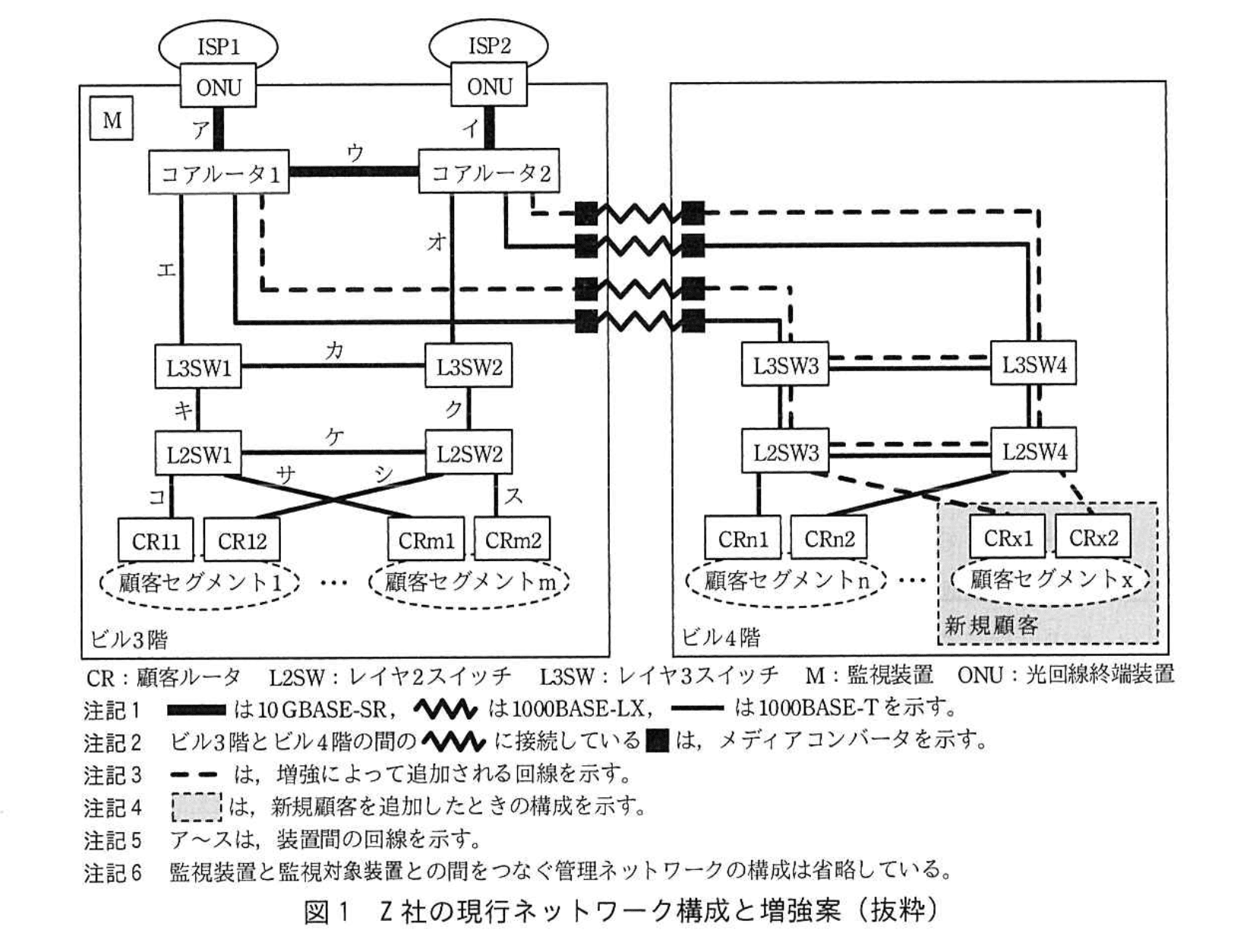

Z社の現行ネットワーク構成と増強案を、図1に示す。

(1) 現行ネットワーク構成

Z社データセンタは、冗長性確保のためISPとマルチホーム接続をしており、接続先 ISP とデータセンタは異なる AS 番号で接続している。コアルータと ISP との間の冗長経路接続のためのルーティングプロトコルは、パスベクトル型ルーティングプロトコルである a が用いられている。コアルータとコアルータとの間、コアルータと L3SW との間、L3SW と L3SW との間のルーティングプロトコルは、リンクステート型ルーティングプロトコルである OSPF が用いられている。OSPF エリアは一つであり、b エリアだけで構成されている。L3SW 同士を接続している回線は、独立した IP セグメントになっている。

L2SW は顧客セグメントを収容するためのスイッチであり、各顧客セグメントへの接続のために、顧客ごとに一つの VLAN を割り当て、2 台の L2SW のそれぞれから CR に接続し、冗長性を確保している。

L3SW の L2SW への接続ポートにはタグ VLAN を設定し、CR 経由で顧客セグメントを接続している。L3SW は VRRP によって L3SW1 と L3SW2、L3SW3 と L3SW4 がそれぞれ対になるように冗長化しており、マスタルータは L3SW1、L3SW3 である。

CR に顧客が設置し、CR 及び顧客セグメントは顧客が構築、運用及び管理を行う。顧客は、2 台の CR の Z 社側のインタフェース (以下、インタフェースを IF という) に VRRP を設定する。

CR に顧客が設定したデフォルトルートのネクストホップは、L3SW で構成される VRRP の仮想ルータのIPアドレス (以下、仮想ルータのIPアドレスを仮想IPアドレスという) になる。マスタルータが故障した際には、新しくマスタとなったルータが c パケットをブロードキャストすることによって L2SW の MAC アドレステーブルを更新する。

ビル 3 階とビル 4 階には、ビル管理会社によってシングルモード光ファイバとの両端にメディアコンバータ (以下、M/C という) が提供されている。M/C は光−電気変換を行う装置で、1000BASE-T の制限距離を延伸するために用いている。ビル管理会社が提供する M/C には、1000BASE-LX 側 IF がリンクダウンしたときに 1000BASE-T 側 IF を自動でリンクダウンさせる機能はない。

(2) 増強案

Cさんに与えられた、ネットワーク増強に伴う設計方針は次のとおりであった。

・新規顧客は、ビル 3 階が満床であるので、ビル 4 階の既設 L2SW 配下に収容する。

・ビル4階の顧客について、ISPを経由する合計トラフィック量は、新規の顧客セグメントを含めて最大2Gビット/秒とする。

・ビル3階のL3SW1、L3SW2、L2SW1、L2SW2間の回線の追加、及び顧客セグメントの変更は行わない。

・Z社データセンタ内の回線が1か所切れた場合でも、トラフィックを輻輳させない。

Cさんは、コアルータからビル4階のL2SWまでの回線帯域の増強を検討する必要があると考え、回線を追加し、リンクアグリゲーション(以下、LAGという)で二つの回線を束ねる方式に関して、次のように検討した。

① Link Aggregation Control Protocol (以下、LACPという) を設定する。LAGを構成する回線のうち1本が切れた場合には、②切れた回線を含む同一LAGを構成するIF全てを自動的に閉塞するように設定する。

LAGを構成する回線の負荷分散は、ハッシュ関数によって決定される。Z社の装置では、ハッシュ関数は[送信元MACアドレス、宛先MACアドレス]の組から計算する方法と、[送信元IPアドレス、宛先IPアドレス、送信元ポート番号、宛先ポート番号]の組から計算する方法の2通りが選択できる。③前者の方法では負荷分散がうまくいかない場合があるので、Cさんは後者の方法を選択した。

〔自社サービス提供状況の把握〕

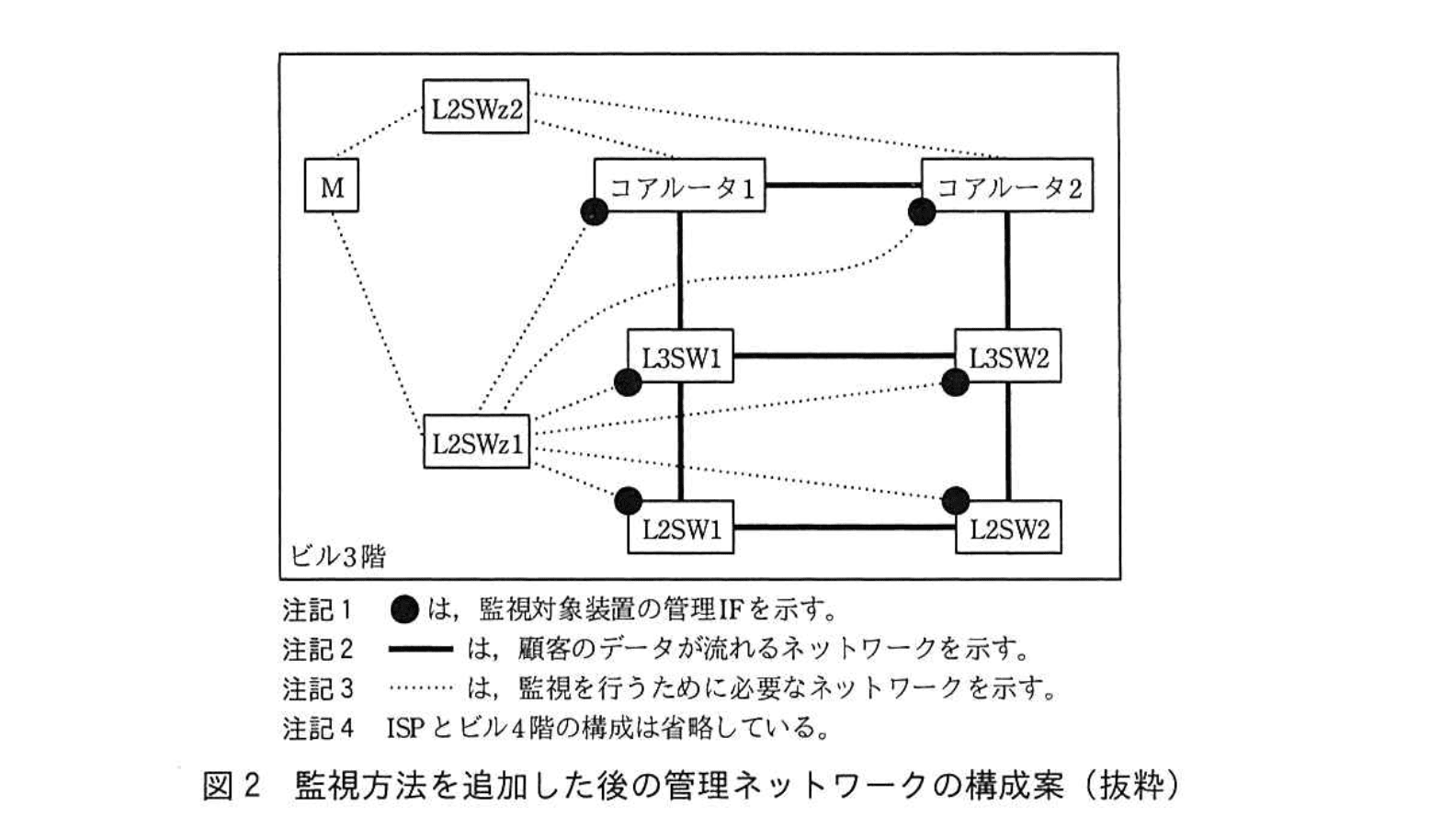

Z社は、自社の通信装置の稼働状況を把握するために、顧客のデータが流れるネットワークとは独立した管理ネットワークを用い、監視装置を図2中に示したL2SW2を経由して各監視対象装置の管理IFに対して監視を行っている。監視対象装置で管理IFと他のIFとの間でルーティングすることはできない。

現行の監視方法は、次のとおりである。

(i) dプロトコルを利用したpingによって、各監視対象装置の管理IFのIPアドレスに対して死活監視を行う。

(ii) SNMPによって、各監視対象装置からの状態変更通知であるeを受信する。

(iii) SNMPによって、各監視対象装置から5分ごとに管理情報ベースであるfを取得する。

Cさんは、現行の監視方法では自社の通信装置の故障は把握できるが、顧客へのサービスの提供状況をリアルタイムに把握することが難しいと考えた。

そこで Cさんは、顧客へのサービスの提供状況を把握するために、④現行の監視方法に、次の監視方法を追加すれば良いと考えた。

・監視装置を、新規に設置する L2SW2 経由で各コアルータと接続し、監視装置から顧客のデータが流れるネットワークへのパケットの疎通を確保する。

・L3SW に、VRRP の仮想IPアドレスへの pingに応答する設定を行う。

・監視装置を送信元、L3SW の VRRP の仮想IPアドレスを宛先とする pingによって監視を行う。

監視方法を追加した後の管理ネットワークの構成案を、図2に示す。

Z社は、Cさんの検討結果を基にネットワークの増強プロジェクトを立ち上げた。

設問1:〔Z社の現行ネットワーク構成と増強案〕について、(1)〜(6)に答えよ。

(1)本文中の a ~ c に入れる適切な字句を答えよ。

模範解答

a:BGP 又は BGP4

b:バックボーン

c:GARP

解説

解答の論理構成

-

パスベクトル型プロトコルを使う箇所

【問題文】「コアルータと ISP との間の冗長経路接続のためのルーティングプロトコルは、パスベクトル型ルーティングプロトコルである a が用いられている。」

パスベクトル型は Border Gateway Protocol が代表格です。国内試験では「BGP」またはバージョンを明示して「BGP4」が正答となるのが通例です。 -

OSPF エリアが一つだけの構成

【問題文】「OSPF エリアは一つであり、b エリアだけで構成されている。」

OSPF ではエリア0を “Backbone Area” と呼び、単一エリア構成の場合は必ずバックボーンエリアのみで構築します。したがって b=「バックボーン」と判断できます。 -

VRRP マスタ切替時に送信するパケット

【問題文】「マスタルータが故障した際には、新しくマスタとなったルータが c パケットをブロードキャストすることによって L2SW の MAC アドレステーブルを更新する。」

VRRP が仮想 MAC アドレスをネットワーク上に通知する際に用いるのは gratuitous ARP です。これは ARP 要求を自身宛てに送ることでスイッチの MAC テーブルを更新させる仕組みであり、略称は「GARP」です。

以上より

a:BGP 又は BGP4

b:バックボーン

c:GARP

a:BGP 又は BGP4

b:バックボーン

c:GARP

誤りやすいポイント

- パスベクトル=EIGRP と誤解する

EIGRP は距離ベクトルの改良版であってパスベクトルではありません。パスベクトルは BGP だけが代表的です。 - OSPF の “スタブエリア” と混同

スタブエリア・NSSA などはバックボーンエリアに接続されて初めて成立する概念です。単一エリアの場合は必ずバックボーンです。 - VRRP の ARP を “RARP” と書いてしまう

RARP は MAC から IP を得る旧プロトコルで、スイッチの MAC テーブルを更新する目的には使いません。正しくは gratuitous ARP(GARP)です。

FAQ

Q: BGP4 と BGP のどちらを書けば良いですか?

A: 試験ではどちらも正解扱いになることが多いですが、設問がバージョン指定を求めていなければ「BGP」で十分です。

A: 試験ではどちらも正解扱いになることが多いですが、設問がバージョン指定を求めていなければ「BGP」で十分です。

Q: OSPF を単一エリアで運用するときにバックボーンエリアにする理由は?

A: ルータ間で LSA が正しく流通し、後からマルチエリア構成へ拡張しやすくするためです。エリア0以外のみで構成すると RFC 違反となります。

A: ルータ間で LSA が正しく流通し、後からマルチエリア構成へ拡張しやすくするためです。エリア0以外のみで構成すると RFC 違反となります。

Q: VRRP と HSRP の gratuitous ARP の動作は同じですか?

A: 原理は同じで、いずれも仮想 MAC アドレスを持つ新マスタが GARP を打ってスイッチの MAC テーブルを更新します。ただしフレーム内の MAC アドレス値はプロトコルごとに異なります。

A: 原理は同じで、いずれも仮想 MAC アドレスを持つ新マスタが GARP を打ってスイッチの MAC テーブルを更新します。ただしフレーム内の MAC アドレス値はプロトコルごとに異なります。

関連キーワード: BGP, OSPFエリア0, VRRP, GARP

設問1:〔Z社の現行ネットワーク構成と増強案〕について、(1)〜(6)に答えよ。

(2)L3SW1とL3SW2で行っているVRRPによる冗長化において、L3SW1やL3SW2が受信するアドバタイズメントパケットなどはどの回線を通るか。経由する回線を図1のア〜クの中から選び、全て答えよ。

模範解答

キ、ク、ケ

解説

解答の論理構成

-

VRRP 広告が届く先

VRRP は “同一ブロードキャストドメイン内” でしか流れません。問題文には

「L3SW の L2SW への接続ポートにはタグ VLAN を設定し、CR 経由で顧客セグメントを接続している。」

とあり、L3SW1・L3SW2 は顧客 VLAN 上で VRRP を動作させています。したがって広告パケットは顧客 VLAN が張られているポートを通過することになります。 -

L3SW1 側の出口

L3SW1 から顧客 VLAN が流れるのは L3SW1―L2SW1 のトランク回線 (キ) だけです。ルーティング用の L3SW1―L3SW2 回線 (カ) は独立した IP セグメントであり VLAN を運ばないため VRRP 広告は通りません。 -

L3SW1 と L3SW2 を結ぶ L2 経路

顧客 VLAN を保持したまま L2SW1 から L2SW2 へ横断する経路が必要です。図1 では L2SW1―L2SW2 に直接結線されたリンクがあり、このリンクが (ケ) です。ここを経由してパケットは L2SW2 へ届きます。 -

L3SW2 側の入口

L2SW2 で受信したフレームは、同じくトランク設定されている L2SW2―L3SW2 回線 (ク) を上がり、L3SW2 の VRRP バックアップ IF へ到達します。 -

以上をまとめると VRRP 広告パケットが通過するのは

(キ) L3SW1―L2SW1

(ケ) L2SW1―L2SW2

(ク) L2SW2―L3SW2

の3本であり、模範解答「キ、ク、ケ」と一致します。

誤りやすいポイント

- L3SW1―L3SW2 のリンク (カ) を選んでしまう

→ ここは “リンクステート型ルーティングプロトコルである OSPF” 用のルータ間ネットワークであり、VRRP フレームが通る VLAN ではありません。 - VRRP はマルチキャストなのでどの回線でも届くと誤認

→ マルチキャストでも VLAN 境界は越えられません。タグ VLAN トランクかアクセスポートで同一 VLAN が張られている必要があります。 - L2SW1―L2SW2 間リンク (ケ) の存在を見落とす

→ 図中の水平リンクが顧客ネットワーク維持に必須であることを意識してください。

FAQ

Q: VRRP の広告先マルチキャスト MAC アドレスはなぜ関係あるのですか?

A: 広告フレームは「01-00-5E-00-00-12」に送信され、スイッチは VLAN 内で L2 転送を行います。よって VLAN を跨ぐ L3 区間では届きません。

A: 広告フレームは「01-00-5E-00-00-12」に送信され、スイッチは VLAN 内で L2 転送を行います。よって VLAN を跨ぐ L3 区間では届きません。

Q: OSPF を張っている L3SW1―L3SW2 (カ) を通してもマルチキャストは運べないのですか?

A: ルータ間リンクでは 802.1Q タグを付けずポイントツーポイント IP 網として動作しているため、顧客 VLAN のイーサフレームは流れません。

A: ルータ間リンクでは 802.1Q タグを付けずポイントツーポイント IP 網として動作しているため、顧客 VLAN のイーサフレームは流れません。

Q: L3SW1 ダウン時の ARP 再通知 (c パケット) も同じ経路を通りますか?

A: はい。ARP もブロードキャストであり、VRRP と同じ VLAN 経路 (キ → ケ → ク) を通過して L3SW2 側へ伝わります。

A: はい。ARP もブロードキャストであり、VRRP と同じ VLAN 経路 (キ → ケ → ク) を通過して L3SW2 側へ伝わります。

関連キーワード: VRRP, VLAN, トランクリンク, ブロードキャストドメイン, マルチキャスト

設問1:〔Z社の現行ネットワーク構成と増強案〕について、(1)〜(6)に答えよ。

(3)現行ネットワークにおいて、顧客に割り当てているVLANタグの付与が必要となる回線を図1中のア〜スの中から選び、全て答えよ。

模範解答

キ、ク、ケ

解説

解答の論理構成

-

顧客 VLAN を幹線で運ぶ必要がある箇所の把握

- 【問題文】には「L3SW の L2SW への接続ポートにはタグ VLAN を設定し」とあります。

引用原文:

「L3SW の L2SW への接続ポートにはタグ VLAN を設定し、CR 経由で顧客セグメントを接続している。」

したがって L3SW1─L2SW1 回線 (キ) と L3SW2─L2SW2 回線 (ク) はタグ VLAN を付与する“トランク”になります。

- 【問題文】には「L3SW の L2SW への接続ポートにはタグ VLAN を設定し」とあります。

-

L2SW 間リンクがタグ VLAN 必須である理由

- 顧客ごとに 1 つの VLAN を割り当て、かつ「2 台の L2SW のそれぞれから CR に接続し、冗長性を確保している」と明記されています。

引用原文:

「L2SW は…顧客ごとに一つの VLAN を割り当て、2 台の L2SW のそれぞれから CR に接続し、冗長性を確保している。」 - 片方の L2SW に収容された CR のトラフィックがもう一方の L2SW 経由でも L3SW へ到達できるよう、L2SW1─L2SW2 回線 (ケ) には複数 VLAN をそのまま通せるタグ VLAN が必要です。

- 顧客ごとに 1 つの VLAN を割り当て、かつ「2 台の L2SW のそれぞれから CR に接続し、冗長性を確保している」と明記されています。

-

アクセス回線は対象外

- CR と L2SW 間 (コ・サ・シ・ス) は「各 CR は自 VLAN にしか属さない」アクセスリンクなのでタグ VLAN 不要。

- コアルータ周辺 (ア〜カ) は ISP との経路や OSPF 用リンクなので顧客 VLAN は通過しません。

-

以上より、タグ VLAN が必須なのは (キ)、(ク)、(ケ) の 3 本となります。

誤りやすいポイント

- L2SW─CR 回線をトランクと勘違いする

→ CR 側は単一 VLAN だけを扱うアクセスポート設定です。 - L3SW 間 (カ) を選んでしまう

→ L3SW 間はルーティング済み IP セグメントで VLAN を透過させる必要はありません。 - 図中の新規回線(破線)に気を取られ、現行構成だけを見るという指示を見落とす。

FAQ

Q: VRRP を使っているので L3SW 間リンク (カ) も VLAN タグが要るのでは?

A: VRRP は L3(ルータ) 仮想 IP で冗長化する技術です。L3SW 同士はルーティング済み IP で接続されており、複数顧客 VLAN を Layer2 で透過させる必要がありません。

A: VRRP は L3(ルータ) 仮想 IP で冗長化する技術です。L3SW 同士はルーティング済み IP で接続されており、複数顧客 VLAN を Layer2 で透過させる必要がありません。

Q: L2SW─CR 回線でタグ VLAN を入れると何が問題?

A: CR 側 IF がタグ VLAN を認識しない場合トラフィックが全て破棄されます。アクセスポートとして VLAN タグを外して渡すのが正しい設定です。

A: CR 側 IF がタグ VLAN を認識しない場合トラフィックが全て破棄されます。アクセスポートとして VLAN タグを外して渡すのが正しい設定です。

Q: もし顧客が自前で L2SW を持ち込み、複数 VLAN を要望したら?

A: そのときは L2SW─顧客機器間をトランクとして再設計し、両者でタグ VLAN を合意させる必要があります。

A: そのときは L2SW─顧客機器間をトランクとして再設計し、両者でタグ VLAN を合意させる必要があります。

関連キーワード: VLAN, トランクリンク, タグ付与, 冗長構成, VRRP

設問1:〔Z社の現行ネットワーク構成と増強案〕について、(1)〜(6)に答えよ。

(4)本文中の下線①について、静的LAGではなくLACPを設定することによって何が可能となるか。50字以内で述べよ。

模範解答

リンクダウンを伴わない故障発生時に、LAG のメンバから故障回線を自動で除外できる。

解説

解答の論理構成

- まず、本文では下線付きで「① Link Aggregation Control Protocol (以下、LACPという) を設定する」と明示されています。

- LACP は IEEE802.3ad の制御プロトコルであり、リンクごとに LACPDU を交換してメンバ回線の状態を相互確認します。

- その結果、

- 物理的な“リンクダウン”が検出できなくても、対向装置が LACPDU を返さなくなった時点で「論理的に故障」と判断できます。

- 故障判定されたメンバは LAG から自動的に除外され、トラフィックは残りの健全なメンバへリダイレクトされます。

- 一方、静的 LAG(手動 EtherChannel など)はリンク状態しか監視できず、「片方向通信不可」や「ケーブル誤結線」のようなリンクダウンを伴わない障害ではメンバ除外が行えません。

- 以上より、「静的 LAG では不可能だが LACP なら可能」なポイントは “リンクダウンを伴わない障害時でも、メンバを自動除外できる” となります。

誤りやすいポイント

- 「LACP=帯域を自動調整できる」とだけ覚え、障害検知・メンバ除外機能を答え忘れる。

- 回線全体を閉塞する②の設定と混同し、「全メンバ停止」や「ポートシャットダウン」が答えだと誤解する。

- LACP がないと VRRP で冗長化できないと勘違いし、プロトコルの役割を混同する。

FAQ

Q: 静的 LAG でもリンクダウンは検出できますよね?

A: 物理層が完全に切れれば検出できますが、LACP でしか検出できない“片方向リンク障害”や“対向装置故障”は見逃します。

A: 物理層が完全に切れれば検出できますが、LACP でしか検出できない“片方向リンク障害”や“対向装置故障”は見逃します。

Q: LACP を設定すると帯域利用効率も上がりますか?

A: 負荷分散アルゴリズム自体は LACP でも静的 LAG でも同じで、帯域効率が直接上がるわけではありません。主なメリットは障害時の自動判定・自動切替です。

A: 負荷分散アルゴリズム自体は LACP でも静的 LAG でも同じで、帯域効率が直接上がるわけではありません。主なメリットは障害時の自動判定・自動切替です。

Q: LACP は何本までの回線をまとめられますか?

A: IEEE802.3ad では最大8本を1グループにまとめることが規定されています。

A: IEEE802.3ad では最大8本を1グループにまとめることが規定されています。

関連キーワード: LACP, LAG, フェイルオーバー, ネゴシエーション

設問1:〔Z社の現行ネットワーク構成と増強案〕について、(1)〜(6)に答えよ。

(5)本文中の下線②について、L3SW3とL2SW3との間のLAGでIFを自動閉塞しない場合、どのような問題点があるか。“パケット”の字句を用いて25字以内で述べよ。

模範解答

1Gビット/秒を超えたパケットが廃棄される。

解説

解答の論理構成

- 増強後のトラフィック想定

・設計方針に「ビル4階の顧客について、ISPを経由する合計トラフィック量は、新規の顧客セグメントを含めて最大2Gビット/秒とする。」と明記されています。 - 単リンク故障時の要件

・同じく設計方針で「Z社データセンタ内の回線が1か所切れた場合でも、トラフィックを輻輳させない。」と要求しています。 - IF自動閉塞の意図

・CさんはLAGに対して「②切れた回線を含む同一LAGを構成するIF全てを自動的に閉塞する」設定を検討しました。これはリンクが1本でも切れたら残りの回線も止め、トラフィックを経路全体でフェールオーバさせるための仕組みです。 - 自動閉塞しない場合の実態

・リンクが2本→1本になると帯域は1Gビット/秒(1000BASE-LX×1)に低下します。しかし上記①で示したように2Gビット/秒の送信が続けば、物理帯域を超過した分はスイッチでドロップされます。 - 結論

よって、問題点は「1Gビット/秒を超えたパケットが廃棄される。」となります。

誤りやすいポイント

- 「輻輳が発生する」とだけ書くと原因(帯域不足)や結果(パケット損失)が不明確になり減点対象です。

- VRRPやハッシュ方式を絡めて考え過ぎると本質(帯域低下)を見失いがちです。

- “パケット”という語を回答に含める指示を忘れやすいので要注意です。

FAQ

Q: 1本に減った状態でもLACPが帯域を動的に調整しないのですか?

A: LACPはリンクの集合管理を行いますが、個々のIFの速度を合算するだけで帯域制御はしません。1本になると物理上1Gビット/秒までしか転送できません。

A: LACPはリンクの集合管理を行いますが、個々のIFの速度を合算するだけで帯域制御はしません。1本になると物理上1Gビット/秒までしか転送できません。

Q: 「自動閉塞」でなくてもQoS設定で輻輳回避できませんか?

A: QoSで優先制御はできますが、2Gビット/秒想定トラフィックを1Gビット/秒に収めるには大幅なポリシングが必要で、要件「輻輳させない」に適合しません。

A: QoSで優先制御はできますが、2Gビット/秒想定トラフィックを1Gビット/秒に収めるには大幅なポリシングが必要で、要件「輻輳させない」に適合しません。

Q: もしL3SW3–L2SW3間を10G化したら本設定は不要ですか?

A: 帯域が設計上限を十分に上回れば自動閉塞の重要度は下がりますが、設計原則としてリンク減少時の帯域設計とフェールオーバ手順は依然として必要です。

A: 帯域が設計上限を十分に上回れば自動閉塞の重要度は下がりますが、設計原則としてリンク減少時の帯域設計とフェールオーバ手順は依然として必要です。

関連キーワード: Link Aggregation, LACP, 帯域制御, 輻輳, VRRP

設問1:〔Z社の現行ネットワーク構成と増強案〕について、(1)〜(6)に答えよ。

(6)本文中の下線③について、前者の方式を選択したときにLAGの負荷分散が図1の場合うまくいかないのはなぜか。50字以内で述べよ。

模範解答

通信の送信元と宛先 MAC アドレスの組合せが少なくハッシュ関数の計算値が分散しないから

解説

解答の論理構成

- 監視対象の LAG では、装置側で

「ハッシュ関数は[送信元MACアドレス、宛先MACアドレス]の組から計算する方法と、

[送信元IPアドレス、宛先IPアドレス、送信元ポート番号、宛先ポート番号]の組から計算する方法の2通りが選択できる」

と明記されています。 - ところが本文の下線③で

「前者の方法では負荷分散がうまくいかない場合があるので、Cさんは後者の方法を選択した」

とあるように、MAC アドレスベースのハッシュは本ネットワークに適しません。 - 理由は、上流に位置する L3SW が VRRP を用いており

「CR に顧客が設定したデフォルトルートのネクストホップは、L3SW で構成される VRRP の仮想ルータの IP アドレス」

と記述されるように、宛先 MAC は VRRP の 仮想 MAC で一本化されます。

送信元側も、各 VLAN 内で「顧客ごとに一つの VLAN」を割り当てるだけなので実質 2 台程度の CR の MAC しか現れません。 - すなわち LAG を流れるフレームは

送信元 MAC × 宛先 MAC の組合せが極端に少なく、ハッシュ値の散布が偏る → 1 本の物理リンクに集中。 - IP・ポート番号まで含めれば通信ごとに値が変わるため均等化できる、という流れで模範解答となります。

誤りやすいポイント

- VLAN が多数あるから MAC アドレスも多いと考えてしまう

→ VRRP の 仮想 MAC は VLAN ごとに同じ形式 でもハッシュ入力は同一。 - LAG の負荷分散=ラウンドロビンと思い込む

→ 実際はハッシュ計算でリンク決定。入力が偏れば出力も偏る。 - 「ポート番号」を無視し、IP アドレスだけなら十分と誤解

→ 同一セッションは同じリンクに固定されるので、ポート番号も使わないと均等になりにくい。

FAQ

Q: VLAN を増やせば MAC アドレスも増え、前者の方式でも分散できませんか?

A: VLAN を増やしても VRRP の 仮想 MAC は各 VLAN で同一フォーマットかつ 1 つなので組合せ数は依然少なく、改善効果は限定的です。

A: VLAN を増やしても VRRP の 仮想 MAC は各 VLAN で同一フォーマットかつ 1 つなので組合せ数は依然少なく、改善効果は限定的です。

Q: IP・ポートを使う方式に変えるとフレームが逆順で届く恐れはありませんか?

A: 同一フロー(五つ組が同一)のフレームは同じ物理リンクに固定されるため順序は保持されます。リンク間でフローが分割されることはありません。

A: 同一フロー(五つ組が同一)のフレームは同じ物理リンクに固定されるため順序は保持されます。リンク間でフローが分割されることはありません。

Q: LACP を使うだけで自動的に均等化されるのでは?

A: LACP はリンク集合管理を行いますが、負荷分散のアルゴリズムまでは規定しません。ハッシュ入力の選択は装置設定が必須です。

A: LACP はリンク集合管理を行いますが、負荷分散のアルゴリズムまでは規定しません。ハッシュ入力の選択は装置設定が必須です。

関連キーワード: VRRP, リンクアグリゲーション, MACアドレス, ハッシュ負荷分散, LACP

設問2:〔自社サービス提供状況の把握〕について、(1)〜(3)に答えよ。

(1)本文中の d ~ f に入れる適切な字句を答えよ。

模範解答

d:ICMP

e:SNMPトラップ 又は SNMP trap

f:MIB

解説

解答の論理構成

- 監視方法 (i) では

“(i) dプロトコルを利用したpingによって、各監視対象装置の管理IFのIPアドレスに対して死活監視を行う。”

と記載されています。ping は IP ネットワークで機器の到達性を確認する機能であり、内部では “Internet Control Message Protocol” が使用されます。したがって d には “ICMP” が入ります。 - 監視方法 (ii) では

“(ii) SNMPによって、各監視対象装置からの状態変更通知であるeを受信する。”

とあります。SNMP にはエージェント側からマネージャへ非同期で通知を送る仕組み “trap” があります。日本語でも “SNMPトラップ” と呼ばれるため e は “SNMPトラップ” となります。 - 監視方法 (iii) では

“(iii) SNMPによって、各監視対象装置から5分ごとに管理情報ベースであるfを取得する。”

とあります。SNMP で装置情報を格納する階層構造データベースは “Management Information Base” すなわち “MIB” です。よって f には “MIB” が入ります。

以上より

d:ICMP

e:SNMPトラップ

f:MIB

d:ICMP

e:SNMPトラップ

f:MIB

誤りやすいポイント

- ping を “TCP” と誤解する。ping は TCP ではなく “ICMP” を利用します。

- SNMP の通知を “インフォメーション” や “アラーム” といった一般語で書いてしまう。設問は固有の用語 “SNMPトラップ” を求めています。

- “MIB” を “OID” と混同する。OID は MIB 内の個別オブジェクト識別子であり、管理情報全体を示す言葉は “MIB” です。

FAQ

Q: “ICMP Echo” と “ping” は同じものですか?

A: ping コマンドが送出するパケットの種類が ICMP Echo Request/Reply であり、実質的に同義と捉えて差し支えありません。

A: ping コマンドが送出するパケットの種類が ICMP Echo Request/Reply であり、実質的に同義と捉えて差し支えありません。

Q: “SNMPトラップ” と “SNMPインフォーム” の違いは?

A: どちらも装置から管理装置へ送る通知ですが、“トラップ” は送信して終わり、一方“インフォーム” は受信側から応答を期待し再送制御を行います。本設問では単に装置からの状態通知を受け取るだけなので “SNMPトラップ” が該当します。

A: どちらも装置から管理装置へ送る通知ですが、“トラップ” は送信して終わり、一方“インフォーム” は受信側から応答を期待し再送制御を行います。本設問では単に装置からの状態通知を受け取るだけなので “SNMPトラップ” が該当します。

Q: “MIB” ファイルを修正すれば装置の動作を変えられますか?

A: いいえ。MIB は装置が保有する管理情報の定義書であり、装置ファームウェアに実装されています。外部から MIB を編集しても装置の変数定義は変わりません。

A: いいえ。MIB は装置が保有する管理情報の定義書であり、装置ファームウェアに実装されています。外部から MIB を編集しても装置の変数定義は変わりません。

関連キーワード: ICMP, SNMP, トラップ, MIB, 死活監視

設問2:〔自社サービス提供状況の把握〕について、(1)〜(3)に答えよ。

(2)L2SW3とL2SW4との間のLAGを構成する各回線のトラフィック量を把握するために必要な監視方法を、本文中の(i)〜(iii)から選び、そのローマ数字を答えよ。

模範解答

(iii)

解説

解答の論理構成

-

監視で把握したい内容

- 問題は「L2SW3とL2SW4との間のLAGを構成する各回線のトラフィック量」を求めています。

- つまり、IF(インタフェース)単位で流量を数値として取得できる仕組みが必要です。

-

監視方法の候補

【問題文】には現行の監視方法として以下が列挙されています。

(i) 「dプロトコルを利用したpingによって、各監視対象装置の管理IFのIPアドレスに対して死活監視を行う。」

(ii) 「SNMPによって、各監視対象装置からの状態変更通知であるeを受信する。」

(iii) 「SNMPによって、各監視対象装置から5分ごとに管理情報ベースであるfを取得する。」 -

各方法の特徴と適否

- (i) は ICMP Echo による死活確認だけで、トラフィック量の数値は得られません。

- (ii) は SNMP Trap(状態変化のイベント通知)を受信する方法で、装置側の IF カウンタ値そのものは送られてきません。

- (iii) は SNMP Polling で「管理情報ベース(MIB)」を定期取得します。MIB の ifInOctets や ifOutOctets などのオブジェクトを読めば各回線(IF)ごとのバイトカウンタを取得可能です。

-

結論

IF 単位のトラフィックを数値として得られるのは (iii) だけなので、解答は (iii) となります。

誤りやすいポイント

- SNMP と聞いて (ii) を選びがちですが、Trap は機器側から能動的に送られる「イベント通知」であり、カウンタ値の取得には向きません。

- LAG 全体の合計ではなく「各回線」の値が問われている点を読み落とすと、ping だけで済むと誤解しやすいです。

- 「5分ごと」という記述に惑わされ、「リアルタイム性が足りない」と判断して (iii) を敬遠する受験者がいますが、本問は即時性よりも取得できる情報の種類が論点です。

FAQ

Q: SNMP Trap (ii) でもインタフェースが帯域飽和したら通知が来るのでは?

A: 帯域飽和を Trap で送る設定は可能ですが、しきい値設定やベンダ依存 OID が必要です。本問は「各回線のトラフィック量」を継続的に把握する前提なので、ポーリングで数値を取得する (iii) が適切です。

A: 帯域飽和を Trap で送る設定は可能ですが、しきい値設定やベンダ依存 OID が必要です。本問は「各回線のトラフィック量」を継続的に把握する前提なので、ポーリングで数値を取得する (iii) が適切です。

Q: ICMP ping (i) に RTT を見ることで混雑度を推測できないのか?

A: RTT 変化はあくまで遅延の指標であり、帯域利用率を直接示すものではありません。また同一 VLAN 内の L2 区間では RTT が非常に短く、混雑検知には不向きです。

A: RTT 変化はあくまで遅延の指標であり、帯域利用率を直接示すものではありません。また同一 VLAN 内の L2 区間では RTT が非常に短く、混雑検知には不向きです。

Q: 5分間隔ではなく1分間隔でポーリングしたい場合はどうすればよい?

A: SNMP ポーリング間隔は監視側設定で変更できます。受験レベルでは「ポーリング=数値取得が可能」という点を押さえておけば十分です。

A: SNMP ポーリング間隔は監視側設定で変更できます。受験レベルでは「ポーリング=数値取得が可能」という点を押さえておけば十分です。

関連キーワード: SNMP, MIB, LAG, インタフェースカウンタ, トラフィック監視

設問2:〔自社サービス提供状況の把握〕について、(1)〜(3)に答えよ。

(3)本文中の下線④について、追加する監視方法では、自社サービスのどこからどこまでの区間の正常性を確認できるようになるか。該当する区間を、本文中の字句を用いて答えよ。

模範解答

コアルータ から L3SW までの区間

解説

解答の論理構成

-

追加する監視方法の通信経路を確認

本文には、監視装置と装置間の接続について次の記述があります。

・「監視装置を、新規に設置する L2SW2 経由で各コアルータと接続し、監視装置から顧客のデータが流れるネットワークへのパケットの疎通を確保する。」

ここで「各コアルータ」と明示されており、監視装置はまずコアルータまで物理的・論理的に到達します。 -

監視対象となる宛先を確認

続いて、監視パケットの宛先が次のように指定されています。

・「監視装置を送信元、L3SW の VRRP の仮想 IP アドレスを宛先とする ping によって監視を行う。」

宛先は「L3SW の VRRP の仮想 IP アドレス」であり、ICMP Echo Request は最終的に L3SW が受け取り、Echo Reply を返します。 -

正常性を確認できる区間の特定

監視装置自身は管理ネットワーク側にあるため、サービス品質を確認したいのは「顧客のデータが流れるネットワーク」上の区間です。

監視パケットは

監視装置 → コアルータ → L3SW

という経路をたどります。したがって、ICMP Echo/Reply が正常に往復すれば「コアルータからL3SWまで」の装置・リンクが正常であることを確認できるわけです。 -

結論

よって、追加する監視方法で把握できるサービス区間は

「コアルータ から L3SW までの区間」

となります。

誤りやすいポイント

- VRRP の「仮想 IP アドレス」を宛先にしているため、つい L2SW~L3SW~CR 間まで監視できると誤解しやすいですが、パケットは顧客側ネットワークへは流れません。

- 監視装置が「各コアルータと接続」している点を読み落とし、コアルータ以前(ONU や ISP との接続)も含めた広域区間を想定してしまう。

- 「管理ネットワークと顧客データネットワークは独立」とあるため、管理ネットワーク経由のパケットだと思い込み、サービス網の確認ができないと判断してしまう。

FAQ

Q: なぜ L3SW 配下の L2SW や CR は監視対象に含まれないのですか?

A: ICMP の宛先が「L3SW の VRRP の仮想 IP アドレス」と指定されており、L2SW や CR でルーティングされる経路を通らないためです。

A: ICMP の宛先が「L3SW の VRRP の仮想 IP アドレス」と指定されており、L2SW や CR でルーティングされる経路を通らないためです。

Q: コアルータから上流(ISP 方向)のリンク障害は検知できますか?

A: 本監視方法はコアルータより上流にはパケットを送出しないため、ISP 方向の異常は把握できません。

A: 本監視方法はコアルータより上流にはパケットを送出しないため、ISP 方向の異常は把握できません。

Q: VRRP でバックアップ側が応答する場合でも区間判定は変わりますか?

A: いずれの L3SW が VRRP マスタであっても、監視パケットは「コアルータ → L3SW」の経路を必ず通るため、確認できる区間は同一です。

A: いずれの L3SW が VRRP マスタであっても、監視パケットは「コアルータ → L3SW」の経路を必ず通るため、確認できる区間は同一です。

関連キーワード: VRRP, ICMP, 死活監視, 仮想IP, ルーティング