ネットワークスペシャリスト 2019年 午後1 問03

LANのセキュリティ対策に関する次の記述を読んで、設問1〜4に答えよ。

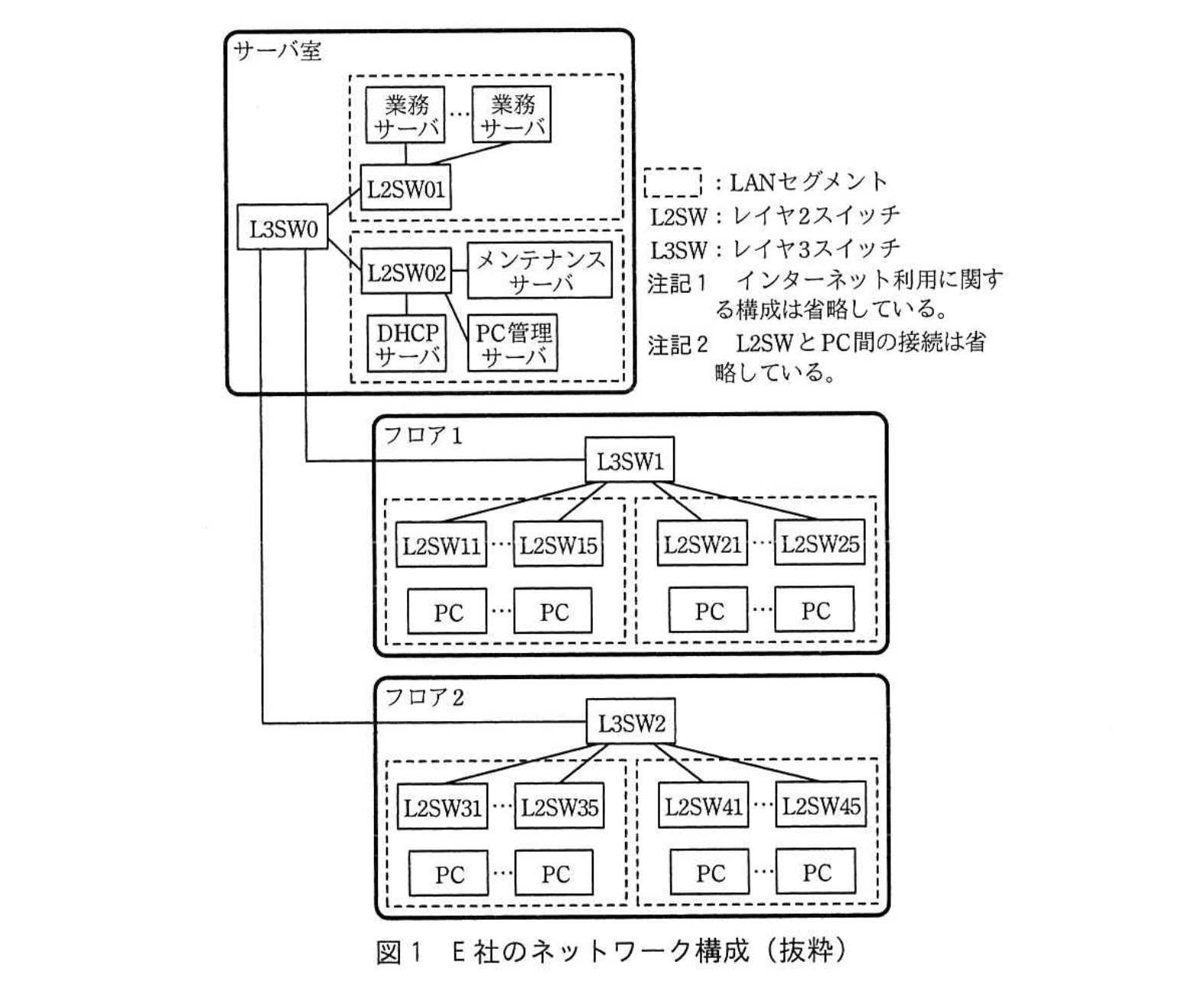

E社は、小売業を営む中堅企業である。E社のネットワーク構成を、図1に示す。

図1の概要、及びPCのセキュリティ対策について、次に示す。

・PCを接続するLANは、各フロアごと、計四つのセグメントに分かれている。

・ルーティング情報は、全てスタティックに定義してある。

・L3SW1、L3SW2で設定されているVLANは、全てポートVLANである。

・①PCのIPアドレスは、DHCPサーバによって割り当てられる。

・PCはメンテナンスサーバを利用して、OSやアプリケーションプログラムのアップデート、ウイルス定義ファイルのアップデートなどを行う。

・PCには、E社のセキュリティルールに従っているかどうかを検査するソフト(以下、Sエージェントという)がインストールされている。

・Sエージェントは、検査結果をPC管理サーバに登録する。

E社では、情報システム部(以下、情シス部という)が、定期的にPC管理サーバを参照して、検査結果が不合格であるPCの利用者に、対処を指示している。しかし、対処をしないままPCを使用し続ける利用者が、少なからず存在する。また、無断で個人所有のPCをLANに接続することが、度々起きていた。そこでE社は、セキュリティルールに反したPCに対し、LANの利用を制限することにした。

〔LAN通信制限方法の検討〕

情シス部は、LAN通信制限の要件を次のおり整理した。

・通信を許可するかしないかは、PC管理サーバ上の情報によって決定する。

・PC管理サーバ上の情報に応じて、PCを次の三つに区分する。

正常PC:Sエージェントの検査結果が合格のPC

不正PC:Sエージェントの検査結果が不合格のPC

未登録PC:PC管理サーバに登録がないPC(無断持込のPCは、これに該当)

・正常PCは、通信を許可し、不正PCと未登録PC(以下、排除対象PCという)は、通信を許可しない。

情シス部は、LAN通信制限の実現策として、次の2案を検討した。

案1:DHCPサーバとL2SWによる通信制限

・正常PCだけにIPアドレスを付与するよう、DHCPサーバに機能追加する。

・②DHCPサーバからIPアドレスを取得したPCだけが通信可能となるように、各フロアのL2SWでDHCPスヌーピングを有効にする。

案2:専用機器による通信制限

・ARPスプーフィングの手法を使って、LAN上の通信を制限する機能をもつ機器(以下、通信制限装置という)を新たに導入し、排除対象PCによる通信を禁止する。

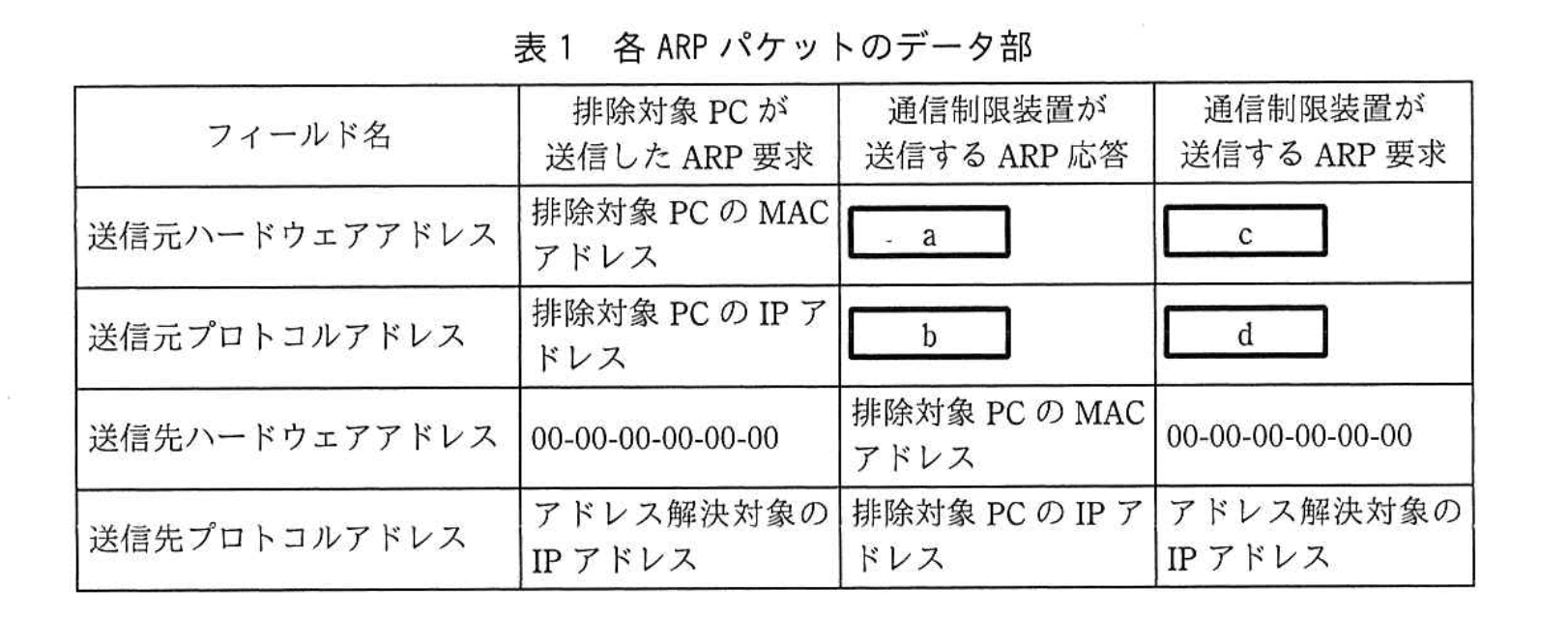

案2の通信制限装置は、セグメント内の ARP パケットを監視し、排除対象 PC が送信した ARP 要求を検出すると、排除対象 PC のパケット送信先が通信制限装置となるように偽装した ARP 応答を送信する。同時に、排除対象 PC 宛てパケットの送信先が通信制限装置となるように偽装した ARP 要求を送信する。これら各 ARP パケットのデータ部を、表1に示す。

なお、通信制限装置が送信する ARP 応答は 10 秒間隔で繰り返し送信され、あらかじめ設定された時間、又はオペレータによる所定の操作があるまで、継続する。

案1、案2 ともに、同等の LAN 通信制限ができるが、案 2 の通信制限装置には、PC 管理サーバとの連携を容易にする機能が存在する。そこで、情シス部は案 2 を採用することにした。

〔通信制限装置の導入〕

通信制限装置の LAN ポート数は 4 であり、各 LAN ポートの接続先は、全て異なるセグメントでなければならない。また、タグ VLAN に対応可能である。

通信制限装置の価格、セグメント数やタグ VLAN 対応に応じたライセンス料、フロア間配線の工事費用、既存機器の設定変更の工数などを勘案し、情シス部は、③タグ VLAN を使用せず、フロア間の配線も追加しない構成を選択した。また、④通信制限装置を接続するスイッチは、既設の L3SW とした。

〔運用の整備〕

新規に調達された PC は、PC 管理サーバに検査結果が登録されていないので、通信制限装置の排除対象になってしまう。そこで、新規の PC は、情シス部が PC 管理サーバに正常 PC として登録した後に、利用者に配布する運用にした。

また、不正 PC を正常 PC に復帰させる対処を行うために、不正 PC を接続するセグメント(以下、対処用セグメントという)を、フロア 1 とフロア 2 に追加することにした。⑤対処用セグメントから他セグメントの機器への通信は、L3SW1 及び L3SW2 のパケットフィルタリングによって必要最小限に制限する。

情シス部が作成した計画に基づいて、E社は LAN のセキュリティ対策を導入し、運用を開始した。

設問1:

本文中の下線①について、DHCPサーバとPCのセグメントが異なっている場合に必要となる、スイッチの機能名を答えよ。また、その機能が有効になっているスイッチを、図1中の機器名で、全て答えよ。ただし、その機能が有効になっているスイッチは、台数が最少となるように選択すること。

模範解答

機能名:DHCPリレーエージェント

スイッチ:L3SW1, L3SW2

解説

解答の論理構成

- 下線①には【問題文】の「①PCのIPアドレスは、DHCPサーバによって割り当てられる」とあるため、PC は DHCP により IP を取得します。

- 図1より DHCPサーバはサーバ室の L2SW02 配下、PC はフロア1・フロア2の各 LAN セグメントに存在し、サーバと PC は “異なるセグメント” です。ブロードキャストである DHCPDISCOVER は通常セグメント外へ届かないため、中継機能が必須になります。

- この中継機能は DHCP リレー(IP Helper)であり、一般にレイヤ3デバイスに実装されています。従って機能名は「DHCPリレーエージェント」です。

- どのスイッチに有効化すべきかを考えます。

- DHCP サーバがあるサーバ室セグメントは中継不要。

- フロア1・フロア2の PC セグメントは中継が必要。

- 各フロアの分岐点は L3SW1 と L3SW2 です。ここで中継すれば、配下のすべての PC セグメントを一括してカバーできます。

- L2SW に設定するとスイッチ数が増えるため、「台数が最少」との条件に反します。

- 以上より、

機能名:DHCPリレーエージェント

スイッチ:L3SW1, L3SW2

誤りやすいポイント

- L2SW に DHCP リレーを設定すると考え、L2SW11 など多数列挙してしまう。レイヤ2機器は通常リレー機能をもたない点に注意が必要です。

- サーバ室の L3SW0 も設定が要ると勘違いする。DHCPサーバと同一セグメントにあるため中継は不要です。

- 機能名を「DHCPスヌーピング」と誤記するケース。DHCP スヌーピングは不正 DHCP を防ぐ機能であり、ブロードキャスト中継とは別物です。

FAQ

Q: DHCP リレーを有効にするとき、L3SW1・L3SW2 だけで全 PC セグメントをカバーできるのはなぜですか?

A: それぞれの L3SW は同フロアに存在する複数ポート VLAN をルーティングしています。リレーは VLAN インタフェース単位で機能するため、1台でフロア全体をまとめて中継できます。

A: それぞれの L3SW は同フロアに存在する複数ポート VLAN をルーティングしています。リレーは VLAN インタフェース単位で機能するため、1台でフロア全体をまとめて中継できます。

Q: DHCP リレーの設定先をコアの L3SW0 にまとめる方法はありますか?

A: ありますが、L3SW0 側で各 PC セグメントのインタフェース IP を保有する設計が必要です。本構成では各フロアの L3SW がデフォルトゲートウェイとなっているため、L3SW0 では中継できません。

A: ありますが、L3SW0 側で各 PC セグメントのインタフェース IP を保有する設計が必要です。本構成では各フロアの L3SW がデフォルトゲートウェイとなっているため、L3SW0 では中継できません。

Q: DHCP リレーと IP Helper は同じものですか?

A: はい、ベンダにより呼称が異なりますが、UDP ポート 67/68 を含むブロードキャストをユニキャストで転送する機能を指します。

A: はい、ベンダにより呼称が異なりますが、UDP ポート 67/68 を含むブロードキャストをユニキャストで転送する機能を指します。

関連キーワード: DHCPリレー, ブロードキャスト中継, IPヘルパー, レイヤ3スイッチ, VLAN

設問2:〔LAN通信制限方法の検討〕について、(1)〜(3)に答えよ。

(1)案1において、本文中の下線②を実施しない場合に生じる問題を、35字以内で述べよ。

模範解答

IPアドレスを固定設定すれば、正常PC以外でも通信できる。

解説

解答の論理構成

- 原文では、案1の仕組みとして

「②DHCPサーバからIPアドレスを取得したPCだけが通信可能となるように、各フロアのL2SWでDHCPスヌーピングを有効にする」

とあります。 - さらに同案では、

「正常PCだけにIPアドレスを付与するよう、DHCPサーバに機能追加する」

と記述されています。 - つまり「DHCPサーバでのアドレス付与」と「L2SWのDHCPスヌーピング」をセットにして初めて、正常PCだけが通信可能になります。

- ②を実施しない(=DHCPスヌーピングを有効にしない)場合、スイッチは“DHCPサーバ経由かどうか”を判定できません。

- その結果、排除対象PCが自分で IP アドレスを固定設定しても L2SW は遮断せず、LAN への通信を許可してしまいます。

- よって、問題点は「固定 IP を設定すれば正規認証を回避できる」ことです。

誤りやすいポイント

- DHCP スヌーピングを“IP 割当の高速化”程度に誤解し、本質である「DHCP 経由でない通信の遮断」を見落とす。

- “固定 IP では DHCP サーバに登録されない=通信できない”と早合点し、L2SW 側の制御の存在を忘れる。

- ARP スプーフィングや VLAN 制御と混同し、②の役割を別機能と取り違える。

FAQ

Q: DHCPスヌーピングは必ずL3SWで行うものですか?

A: いいえ。多くの場合はL2SWで有効化し、DHCPサーバから配布されたIP以外のフレームを破棄する役割を担います。

A: いいえ。多くの場合はL2SWで有効化し、DHCPサーバから配布されたIP以外のフレームを破棄する役割を担います。

Q: 固定IPを使わせないポリシーだけでは不十分ですか?

A: ポリシー違反をする利用者がいる前提なので、スイッチ側で物理的に遮断するDHCPスヌーピングが必要です。

A: ポリシー違反をする利用者がいる前提なので、スイッチ側で物理的に遮断するDHCPスヌーピングが必要です。

Q: ②を実施してもMACアドレスを偽装されたら突破されませんか?

A: MACアドレスはDHCPバインディングテーブルに登録されるため、同一セグメントでの重複利用は検知・遮断できます。

A: MACアドレスはDHCPバインディングテーブルに登録されるため、同一セグメントでの重複利用は検知・遮断できます。

関連キーワード: DHCPスヌーピング, スタティックIP, バインディングテーブル, ネットワークアクセス制御

設問2:〔LAN通信制限方法の検討〕について、(1)〜(3)に答えよ。

(2)図1中のフロア1、フロア2のL2SWで、DHCPスヌーピングを有効にする際に、L3SWと接続するポートにだけ必要な設定を、25字以内で述べよ。

模範解答

DHCPスヌーピングの制限を受けない設定

解説

解答の論理構成

- まず、【問題文】には「②DHCPサーバからIPアドレスを取得したPCだけが通信可能となるように、各フロアのL2SWでDHCPスヌーピングを有効にする」とあります。

→ 各フロアの L2SW 上で DHCP スヌーピングを ON にすることで、正規の「DHCPサーバ」からの割当て以外を遮断する方針です。 - DHCP スヌーピングを有効にした場合、L2SW は “信頼されていない” ポート経由の DHCP サーバ応答(DHCPOFFER、DHCPACK など)を破棄します。

- しかし「L3SW」と接続する上位ポートは、サーバ室側の「DHCPサーバ」へ到達するトラフィックの通り道です。ここが“信頼されていない”ままだと、下位 PC へ正規応答が届きません。

- そこで L3SW へ接続するポートは DHCP スヌーピングのフィルタリング対象外=“trusted(信頼済み)”に設定する必要があります。

- 以上より、求められる 25 字以内の記述は「DHCPスヌーピングの制限を受けない設定」となります。

誤りやすいポイント

- 「DHCPサーバが収容されている L2SW のポートだけ trusted」と誤解し、L3SW とのアップリンクを忘れる。

- ポート VLAN・タグ VLAN の設定と混同し、「VLAN許可」の話を書いてしまう。

- “DHCPリレー(IP helper)設定”と取り違えてしまい、IPv4/UDP 67・68 の ACL 記述を書いてしまう。

FAQ

Q: “trusted” ポートは必ず DHCP サーバ直結ポートだけに設定するのですか?

A: いいえ。DHCP 応答を中継するアップリンクやリレー経路上でも、DHCP スヌーピングの検査をバイパスしたいポートは trusted にします。本問では「L3SWと接続するポート」が該当します。

A: いいえ。DHCP 応答を中継するアップリンクやリレー経路上でも、DHCP スヌーピングの検査をバイパスしたいポートは trusted にします。本問では「L3SWと接続するポート」が該当します。

Q: DHCP スヌーピングを有効にすると、ほかのプロトコル通信に影響はありますか?

A: 影響するのは UDP 67/68 を用いる DHCP メッセージのみです。通常の TCP/IP アプリケーション通信には影響しません。

A: 影響するのは UDP 67/68 を用いる DHCP メッセージのみです。通常の TCP/IP アプリケーション通信には影響しません。

Q: スヌーピングテーブルのエージングが切れると通信できなくなりますか?

A: エージング切れでテーブルエントリが消えても、PC が再度 DHCP 更新を行えば新しいエントリが生成されるため、継続的に通信は可能です。

A: エージング切れでテーブルエントリが消えても、PC が再度 DHCP 更新を行えば新しいエントリが生成されるため、継続的に通信は可能です。

関連キーワード: DHCPスヌーピング, trustedポート, アップリンク, フィルタリング, 端末認証

設問2:〔LAN通信制限方法の検討〕について、(1)〜(3)に答えよ。

(3)表1中のa〜dに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:アドレス解決対象のIPアドレス

イ:アドレス解決対象のMACアドレス

ウ:通信制限装置のIPアドレス

エ:通信制限装置のMACアドレス

オ:排除対象PCのIPアドレス

カ:排除対象PCのMACアドレス

模範解答

a:エ

b:ア

c:エ

d:オ

解説

解答の論理構成

-

ARP 応答の目的の確認

【問題文引用】「排除対象 PC のパケット送信先が通信制限装置となるように偽装した ARP 応答を送信する」

送信元(=偽装先)の MAC は “通信制限装置” でなければなりません。

➡ 送信元ハードウェアアドレス [a]=「エ:通信制限装置のMACアドレス」。 -

ARP 応答で偽装する IP

同じく上記引用より、排除対象 PC が求めた “アドレス解決対象の IP アドレス” を装った応答を返します。

➡ 送信元プロトコルアドレス [b]=「ア:アドレス解決対象のIPアドレス」。 -

ARP 要求の目的の確認

【問題文引用】「排除対象 PC 宛てパケットの送信先が通信制限装置となるように偽装した ARP 要求を送信する」

これはグラチュイタス ARP の形で、各端末に “排除対象 PC の IP は通信制限装置の MAC” と覚えさせるためのものです。

・送信元ハードウェアアドレスは“通信制限装置”

・送信元プロトコルアドレスは“排除対象 PC の IP”

➡ [c]=「エ:通信制限装置のMACアドレス」、[d]=「オ:排除対象PCのIPアドレス」。 -

まとめ

a:エ

b:ア

c:エ

d:オ

誤りやすいポイント

- 「ARP 要求は質問だから送信元 IP は自分自身」と思い込み、[d] に「ウ:通信制限装置のIPアドレス」を選ぶミス。今回の ARP 要求は“偽装”用であり一般的な質問用途ではありません。

- ARP 応答と ARP 要求で同じ IP を使うと勘違いし、[b] と [d] を同じ答えにしてしまう。

- “MAC を書き換えているのは片方向だけ” と早合点し、[c] に「カ:排除対象PCのMACアドレス」を選択してしまう。

FAQ

Q: なぜ通信制限装置は ARP“応答”と“要求”の両方を送るのですか?

A: 排除対象 PC とそれ以外の端末の双方に「IP ⇔ MAC」の誤った対応表を植え付ける必要があるためです。応答は排除対象 PC に、要求は PC 以外の端末に対して作用します。

A: 排除対象 PC とそれ以外の端末の双方に「IP ⇔ MAC」の誤った対応表を植え付ける必要があるためです。応答は排除対象 PC に、要求は PC 以外の端末に対して作用します。

Q: グラチュイタス ARP と今回の偽装 ARP 要求の違いはありますか?

A: 形式は同じですが、目的が正当なアドレス重複検出ではなく「通信制限装置の MAC を学習させる」点が異なります。

A: 形式は同じですが、目的が正当なアドレス重複検出ではなく「通信制限装置の MAC を学習させる」点が異なります。

Q: 10 秒間隔で ARP 応答を繰り返す理由は?

A: 端末側 ARP キャッシュの有効期限切れや、L2SW の MAC テーブル老朽化によって正しい(=偽装後の)対応表が失われないよう維持するためです。

A: 端末側 ARP キャッシュの有効期限切れや、L2SW の MAC テーブル老朽化によって正しい(=偽装後の)対応表が失われないよう維持するためです。

関連キーワード: ARPスプーフィング, グラチュイタスARP, MACアドレス偽装, パケットフィルタリング, DHCPスヌーピング

設問3:〔通信制限装置の導入〕について、(1)、(2)に答えよ。

(1)本文中の下線③の構成において、必要となる通信制限装置の最少台数を答えよ。ただし、サーバ室での不正PCや未登録PCの利用対策は、考慮しなくてよいものとする。

模範解答

2

解説

解答の論理構成

-

監視対象となるセグメント数を確定

【問題文】図1より、フロア1に2セグメント、フロア2に2セグメント、さらに運用整備で「不正 PC を接続するセグメント(以下、対処用セグメント)」を両フロアに追加すると記載されています。したがってフロア1で3セグメント、フロア2で3セグメント、合計6セグメントが通信制限装置の対象です。

※「サーバ室での不正PCや未登録PCの利用対策は、考慮しなくてよい」との指示があるのでサーバ室は除外します。 -

1台あたりで接続できるセグメント数

「通信制限装置の LAN ポート数は 4 であり、各 LAN ポートの接続先は、全て異なるセグメントでなければならない。」と明示されています。よって1台で最大4セグメントをカバーできます。 -

タグ VLAN を使えない制約

「③タグ VLAN を使用せず、フロア間の配線も追加しない構成」を選択しています。タグ VLAN を利用すれば1ポートで複数セグメントを束ねられますが、本構成では禁止されています。したがってセグメント数とポート数が原則 1:1 になります。 -

フロア間で装置を共用できない理由

同一フロア内であれば既設 L3SW に装置を直結できますが、「フロア間の配線も追加しない」ため、1階の装置を2階に回線延長して共用することはできません。また「④通信制限装置を接続するスイッチは、既設の L3SW とした」とあるので各フロアの L3SW にそれぞれ装置を接続する必要があります。 -

必要台数の算出

・フロア1:対象セグメント3 ≤ 装置1台の4ポート → 1台で収容可能

・フロア2:対象セグメント3 ≤ 装置1台の4ポート → 1台で収容可能

よって最少台数は 2 台となります。

誤りやすいポイント

- タグ VLAN を利用して 1 ポートで複数セグメントを束ねられると勘違いする

→「③タグ VLAN を使用せず」という条件で明確に否定されています。 - フロア間の配線追加が認められると考え、1 台で両フロアをカバーできると判断する

→「フロア間の配線も追加しない構成」であるため、装置を物理的に1階と2階へ引き回せません。 - サーバ室のセグメントも台数計算に入れてしまう

→設問指示で除外されています。

FAQ

Q: 1 台で 6 セグメントを収容できる装置を新たに調達すれば 1 台で済みますか?

A: 条件として装置の LAN ポートは「4」固定です。設問はこの装置を前提に最少台数を問うているため、別仕様の装置を想定してはいけません。

A: 条件として装置の LAN ポートは「4」固定です。設問はこの装置を前提に最少台数を問うているため、別仕様の装置を想定してはいけません。

Q: 対処用セグメントを L2SW 配下で VLAN にまとめればポート節約できますか?

A: タグ VLAN 非使用が前提なので、論理的に分離しても装置への物理ポートは節約できません。

A: タグ VLAN 非使用が前提なので、論理的に分離しても装置への物理ポートは節約できません。

Q: すでに存在する 2 セグメントのみを対象と解釈すると 1 台で済みませんか?

A: 運用整備で追加された対処用セグメントも「通信制限装置の導入」後の運用に含まれるため、計算対象に含める必要があります。

A: 運用整備で追加された対処用セグメントも「通信制限装置の導入」後の運用に含まれるため、計算対象に含める必要があります。

関連キーワード: ARPスプーフィング, DHCPスヌーピング, ポートVLAN, パケットフィルタリング

設問3:〔通信制限装置の導入〕について、(1)、(2)に答えよ。

(2)本文中の下線④について、導入する通信制限装置のうちの1台を対象として、そのLANポート1〜4の接続先を、図1中の機器名でそれぞれ答えよ。ただし、LANポート1〜4は番号の小さい順に使用し、使用しないポートには“空き”と記入すること。

模範解答

LANポート1:L3SW1 又は L3SW2

LANポート2:L3SW1 又は L3SW2

LANポート3:空き 又は 空き

LANポート4:空き 又は 空き

解説

解答の論理構成

- 【問題文】に「④通信制限装置を接続するスイッチは、既設の L3SW とした」とあるので、接続相手は “L3SW0・L3SW1・L3SW2” のいずれかになることが確定します。

- 同じく【問題文】の「通信制限装置の LAN ポート数は 4 であり、各 LAN ポートの接続先は、全て異なるセグメントでなければならない。また、タグ VLAN に対応可能である。」という条件があります。

- ところが「③タグ VLAN を使用せず、フロア間の配線も追加しない構成」と明示されているため、LAN ポート単位で “物理的に” セグメントを分けるしかありません。

- 図1より、

・フロア1の「L3SW1」にはポート VLAN で 2 セグメント

・フロア2の「L3SW2」にはポート VLAN で 2 セグメント

― 計 4 セグメントが存在します。 - 1 台の通信制限装置で監視できるセグメントは最大 4、本問ではそのうちの 2 セグメントだけを担当させれば要件を満たします(残り 2 ポートは未使用可)。

- したがって、

・装置をフロア1に設置する場合は “L3SW1 の 2 ポート” に接続

・フロア2に設置する場合は “L3SW2 の 2 ポート” に接続

という 2 パターンがあり、いずれもポート 3・4 は “空き” となります。 - 以上より、模範解答は

LANポート1:L3SW1 又は L3SW2

LANポート2:L3SW1 又は L3SW2

LANポート3:空き

LANポート4:空き

となる理由が導けます。

誤りやすいポイント

- タグ VLAN を使わない条件を見落とし、1 本のトランクで 2 セグメントを流せると誤解する。

- 「各 LAN ポートの接続先は、全て異なるセグメント」という文を “異なるスイッチ” と読み違え、L3SW0・1・2 の 3 台に分散接続しようとする。

- 通信制限装置 1 台で 4 セグメントすべてを担当させる必要があると早合点し、ポート 3・4 も必ず使用すると判断する。

FAQ

Q: どうして L3SW0 ではなく L3SW1/L3SW2 に接続するのですか?

A: L3SW0 はサーバ室側にあり、PC が属するユーザ系セグメントとは異なる VLAN です。排除対象 PC の検知・遮断はユーザ系セグメント内で行うため、各フロアの L3SW が適切です。

A: L3SW0 はサーバ室側にあり、PC が属するユーザ系セグメントとは異なる VLAN です。排除対象 PC の検知・遮断はユーザ系セグメント内で行うため、各フロアの L3SW が適切です。

Q: ポート 1 と 2 を同じ L3SW に接続しても「全て異なるセグメント」を満たせるのですか?

A: はい。L3SW1(または L3SW2)にはポート VLAN で 2 つの “論理的に独立した” セグメントが存在するため、物理スイッチが同一でもセグメントは異なります。

A: はい。L3SW1(または L3SW2)にはポート VLAN で 2 つの “論理的に独立した” セグメントが存在するため、物理スイッチが同一でもセグメントは異なります。

Q: 将来セグメントが増えたら、残りのポート 3・4 を使えばよいのでしょうか?

A: 可能です。ただし 4 ポートを超える場合は、タグ VLAN の利用や通信制限装置の増設を検討する必要があります。

A: 可能です。ただし 4 ポートを超える場合は、タグ VLAN の利用や通信制限装置の増設を検討する必要があります。

関連キーワード: ポートVLAN, DHCPスヌーピング, ARPスプーフィング, パケットフィルタリング

設問4:〔運用の整備〕について、(1)、(2)に答えよ。

(1)本文中の下線⑤について、対処用セグメントのPCの通信先として許可される他セグメントの機器を二つ挙げ、それぞれ図1中の機器名で答えよ。

模範解答

①:PC管理サーバ

②:メンテナンスサーバ

解説

解答の論理構成

-

不正 PC の復帰手順

- 本文には「PCはメンテナンスサーバを利用して、OSやアプリケーションプログラムのアップデート、ウイルス定義ファイルのアップデートなどを行う。」とあり、アップデート先は “メンテナンスサーバ” であると明示されています。

- さらに「Sエージェントは、検査結果をPC管理サーバに登録する。」とあり、合否の再判定には “PC管理サーバ” への通信が必須です。

-

パケットフィルタリングの方針

- 下線⑤のとおり「⑤対処用セグメントから他セグメントの機器への通信は、L3SW1 及び L3SW2 のパケットフィルタリングによって必要最小限に制限する」。

- “必要最小限” とは、①アップデートの取得、②検査結果の登録という復帰に要する通信だけを許可することを意味します。

-

許可対象の選定

- 復帰作業に本質的に関わるのは

① アップデートを提供する “メンテナンスサーバ”

② 検査結果を受け付ける “PC管理サーバ” - 他の機器(業務サーバや DHCP サーバなど)は、対処用セグメントの PC が正常判定を受けるまでアクセス不要であり、最小限ではありません。

- 復帰作業に本質的に関わるのは

-

よって、対処用セグメントから通信を許可すべき他セグメント機器は

・「PC管理サーバ」

・「メンテナンスサーバ」

となります。

誤りやすいポイント

- DHCP サーバも必要と考えてしまう

→ 対処用セグメントに接続した段階で既に IP アドレスは持っている前提です。復帰作業のみに絞れば DHCP との通信は不要です。 - 業務サーバを許可対象に含める

→ 不正 PC は業務利用を停止するのが目的のため、復帰前に業務サーバへ接続させると本末転倒です。 - L3SW などネットワーク機器名を書いてしまう

→ 設問は「他セグメントの機器」を聞いており、スイッチは対象外です。

FAQ

Q: メンテナンスサーバと PC管理サーバの両方が同じセグメントにあれば 1 台だけ許可しても良いですか?

A: 許可対象は機器単位で設定するのが基本です。たとえ同一セグメントでも役割が異なるので、両機器を個別に許可する方が安全です。

A: 許可対象は機器単位で設定するのが基本です。たとえ同一セグメントでも役割が異なるので、両機器を個別に許可する方が安全です。

Q: 対処用セグメントの PC がウイルス感染していた場合、メンテナンスサーバを経由して社内に拡散しませんか?

A: パケットフィルタリングで宛先を “メンテナンスサーバ” に限定し、他の PC への横展開を防止すれば拡散リスクは大幅に低減できます。

A: パケットフィルタリングで宛先を “メンテナンスサーバ” に限定し、他の PC への横展開を防止すれば拡散リスクは大幅に低減できます。

Q: 復帰後に自動で対処用セグメントから元のセグメントへ戻す仕組みはありますか?

A: 本文には自動移動の記述がないため、運用として情シス部が正常判定を確認後に再配置する想定です。VLAN 動的割当などを組み合わせれば自動化も可能です。

A: 本文には自動移動の記述がないため、運用として情シス部が正常判定を確認後に再配置する想定です。VLAN 動的割当などを組み合わせれば自動化も可能です。

関連キーワード: パケットフィルタリング, ARPスプーフィング, DHCPスヌーピング, VLAN, スタティックルーティング

設問4:〔運用の整備〕について、(1)、(2)に答えよ。

(2)対処用セグメントを追加する際に、L3SW1、L3SW2以外に設定変更が必要な機器を二つ挙げ、それぞれ図1中の機器名で答えよ。また、それぞれの機器の変更内容を、30字以内で述べよ(①と②は順不同)。

模範解答

①:

機器:L3SW0

変更内容:対処用セグメントへのルーティング情報を追加する。

②:

機器:DHCPサーバ

変更内容:対処用セグメントのアドレスプールを追加する。

解説

解答の論理構成

-

対処用セグメントを追加

- 問題文には「不正 PC を接続するセグメント(以下、対処用セグメントという)を、フロア 1 とフロア 2 に追加することにした。」とある。

- 新セグメントで PC を動かすには、IP アドレス払い出しとルーティングが必須。

-

静的ルーティング環境での影響範囲を整理

- 「ルーティング情報は、全てスタティックに定義してある。」と明記されている。

- したがって、ネットワーク全体のデフォルトゲートウェイである「L3SW0」に対処用セグメントへの経路を手動登録しなければ、別フロアやサーバ室との疎通が成立しない。

-

IP アドレス払い出し元を特定

- PC は「①PCのIPアドレスは、DHCPサーバによって割り当てられる。」ため、対処用セグメント用のアドレスプール(スコープ)を「DHCPサーバ」に追加する必要がある。

- これを怠ると、対処用セグメントに接続した PC がアドレス未取得のまま通信不能となる。

-

L3SW1・L3SW2 以外で設定変更が要る機器を抽出

- 問題文には「⑤対処用セグメントから他セグメントの機器への通信は、L3SW1 及び L3SW2 のパケットフィルタリングによって必要最小限に制限する。」とあり、この 2 台は既に変更対象。

- 残る必須作業は

• L3SW0:静的経路追加

• DHCPサーバ:新スコープ追加 - よって模範解答は

① 機器:L3SW0/変更内容:対処用セグメントへのルーティング情報を追加する。

② 機器:DHCPサーバ/変更内容:対処用セグメントのアドレスプールを追加する。

誤りやすいポイント

- L3SW1・L3SW2 でフィルタ設定を行うだけで十分と思い込み、ネットワーク全体の静的ルートを失念する。

- 「③タグ VLAN を使用せず、フロア間の配線も追加しない構成」を読んでタグ VLAN に気を取られ、DHCP スコープの追加を見落とす。

- L2SW 側での VLAN 設定変更が必要と早合点し、レイヤ 3 機器の設定変更を後回しにする。

FAQ

Q: 対処用セグメントを追加しても L2SW の設定変更は不要ですか?

A: 本設問はポート VLAN 前提であり、対処用セグメント用のポートを空きポートに割り当てるだけで済むため、設問の答えとしては L2SW 変更を求めていません。

A: 本設問はポート VLAN 前提であり、対処用セグメント用のポートを空きポートに割り当てるだけで済むため、設問の答えとしては L2SW 変更を求めていません。

Q: なぜ L3SW0 だけ静的経路を追加すればよいのですか?

A: E 社のスタティックルーティングはハブ&スポーク型で、各フロアの上位は「L3SW0」です。L3SW1・L3SW2 は自分直下の新セグメントを直接接続するので経路を持っていますが、L3SW0 には新経路がないため追加が必要です。

A: E 社のスタティックルーティングはハブ&スポーク型で、各フロアの上位は「L3SW0」です。L3SW1・L3SW2 は自分直下の新セグメントを直接接続するので経路を持っていますが、L3SW0 には新経路がないため追加が必要です。

Q: DHCP リレー (ip helper-address) の設定は不要ですか?

A: L3SW1・L3SW2 に既存セグメント向けの DHCP リレー設定がある前提なので、同様に対処用セグメントの VLAN インタフェースにも既存と同じリレー設定を追加することになります。ただし設問が「二つ挙げよ」としているため、中心となる DHCPサーバ自体のスコープ追加を答えます。

A: L3SW1・L3SW2 に既存セグメント向けの DHCP リレー設定がある前提なので、同様に対処用セグメントの VLAN インタフェースにも既存と同じリレー設定を追加することになります。ただし設問が「二つ挙げよ」としているため、中心となる DHCPサーバ自体のスコープ追加を答えます。

関連キーワード: 静的ルーティング, DHCPスコープ, レイヤ3スイッチ, セグメント追加, パケットフィルタリング