情報処理安全確保支援士 2009年 秋期 午後1 問01

電子メールからの情報漏えいとその対策に関する次の記述を読んで、設問1~5 に答えよ。

A社は、業務用機械の製造と販売を行う従業員数 800名の会社である。 営業部門には全国10都市の支店を含めて100名の部員がいる。 営業活動においては、顧客への訪問回数を増やすことによる受注拡大や、顧客からの質問への迅速な対応による顧客満足度向上の取組みに重点を置いている。 そのため、外出が中心になってもこまめに電子メール(以下、メールという)のチェックを行えるよう、日常的に PC を持ち歩く部員が多い。メールでは価格表や提案書などの機密データを社内関係者とやり取りすることが多い。また、営業部門の部員は顧客との連絡用に会社貸与の携帯電話を持ち歩いている。 A社では情報セキュリティの管理体制として情報セキュリティ委員会を設置し、情報セキュリティ対策基準を2年前に策定している。

〔事故の発生〕

営業部門では、最近の報道で,PCの紛失や盗難による情報漏えい事故が目立っていることを受け、PCの持出しを自粛することに決めた。 しかし、営業部門の部員の中には、PCを持ち出さないまでもメールの閲覧だけはしたいと考え、会社貸与の携帯電話の従業員用メールアドレスにメールを転送する者がいた。 自粛を決めてから数か月たったある日、①会社貸与の携帯電話の紛失による情報漏えい事故が発生した。 携帯電話を紛失したこと、携帯電話端末にメールが保存されていたこと、そして、キーロック解除用の暗証番号が設定されていなかったことが情報システム部門に直ちに報告された。後日、特定の顧客にしか開示しない価格表の漏えいが確認された。

〔再発防止のための検討〕

今回の事故の報告を受け、事態を深刻に受け止めた情報システム部長は、情報システム部門の G課長に改善策を検討するよう指示した。 G課長は、営業部門の関係者から事情を聞いた結果、情報セキュリティ対策基準及びメールシステムが情報漏えい対策の観点で不十分ではないかと考え、見直しをF主任に指示した。

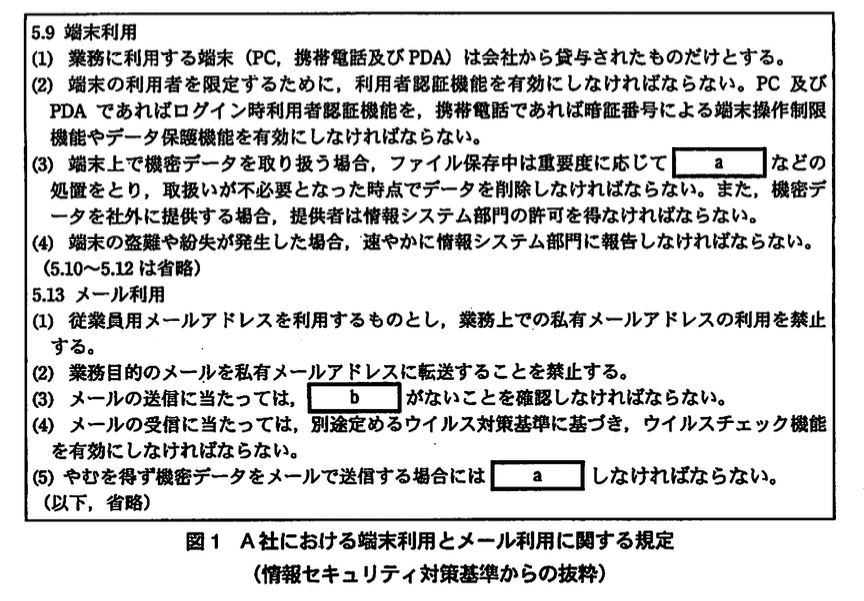

A社の情報セキュリティ対策基準には、端末の利用とメールの利用について図1に示す規定がある。

F主任は、携帯電話に関して、別途定めた規程の内容と対策状況を確認した。 まず、②A社で使用している携帯電話の場合、盗難・紛失が起きたときの事後対策を情報システム部門が施せるにもかかわらず、実施していなかったので、実施した方がよいと考えた。また、営業部門では携帯電話端末にメールを保存しており、機密データが薔積されがちな状況となっている。 そこで、携帯電話から直接メールを安全に閲覧するシステム(以下、S システムという)を提供して、情報漏えいリスクを低減した方がよいと考えた。F主任は、これらの改善方針を情報システム部門として取りまとめ、情報セキュリティ委員会に提示し、実現に向けた検討開始の承認を得た。

〔Sシステムの検討〕

検討を開始するに当たり、G課長からは、Sシステムでは、既存のPC用のリモートアクセスシステムを参考に、認証の強度が同程度かそれ以上になるようにすること、との指示があった。

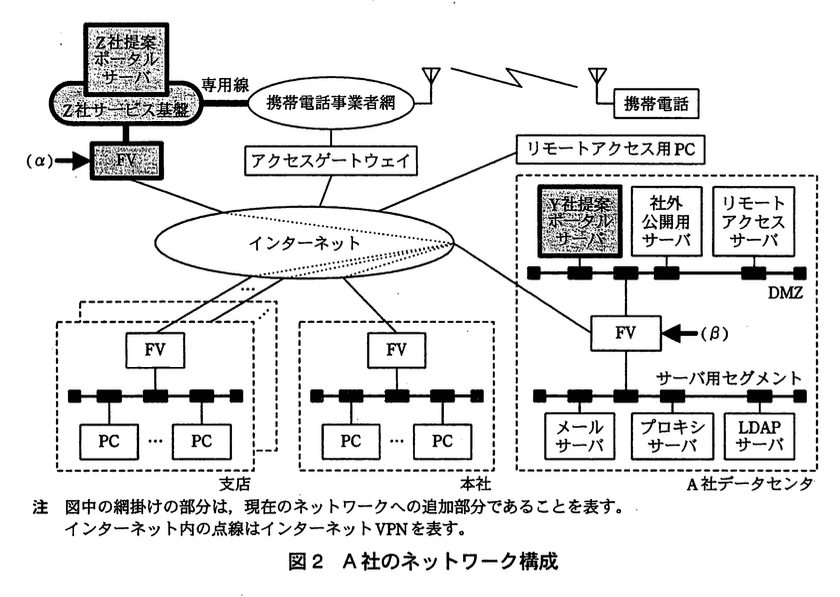

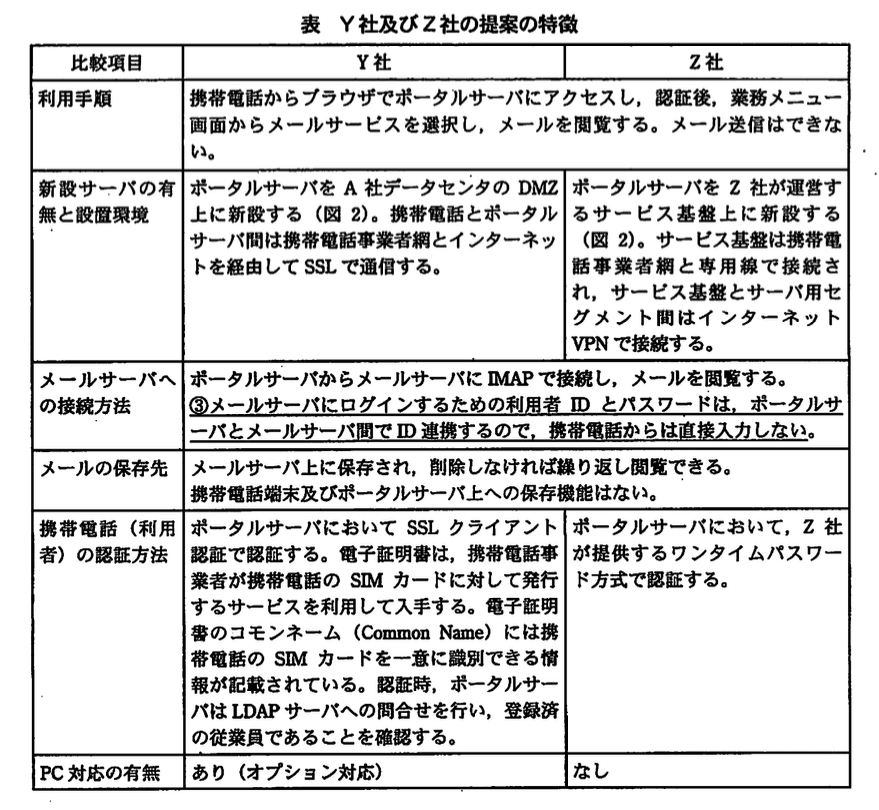

携帯電話端末にメールが保存されないようにしたいとの要望や、会社貸与の携帯電話の事業者は 1 社であるといった現状を、F主任が情報システムベンダ各社に伝えてSシステムの提案を求めたところ、Y社とZ社の2社から提案があった。 F主任は、図2に示すように、A社の現在のネットワーク構成図に Y社と Z社の提案の構成を書き加えるとともに、2社の提案の特徴を表にまとめて比較した。

A社内では、本社、支店、自社データセンタ間を IPsec によるインターネットVPNで接続している。各種サーバは自社データセンタに設置し、ファイアウォール兼 VPNルータ(以下、FVという)及び社外公開用サーバを含めて自社で運用している。

本社や支店のPCからインターネット上のWebサーバへのアクセスは、サーバ用セグメント上のプロキシサーバを経由している。 リモートアクセス用 PC が利用するリモートアクセスサーバは、DMZ上に設置され、利用者認証にはワンタイムパスワードを利用している。 ただし、既存の PC用のリモートアクセスシステムは携帯電話からのアクセスに対応していない。

F主任は、営業部門による携帯電話の規程遵守状況から、Z社の提案を選択したいと考え、G課長に検討結果を報告した。 しかし、G課長は今回の事故が発生する前から既存の PC用のリモートアクセスシステムの見直しを情報システム部長から指示されており、PC用のリモートアクセスとの統合を見込めるY社の提案も捨て難いと考えたため、F主任と意見が一致しなかった。 そこで、G課長は情報システム部長に両案を説明して判断をゆだねたところ、G課長の考えどおりにY社の提案を選択することに決まった。 情報システム部長からは、今回の検討では事故の再発防止のための抜本的な解決には至っていないので、運用面での改善を含めて更に詰めるようにとの指示が加えられた。 その後、F主任は、営業部門を対象にした導入準備に取り掛かった。

F主任は、営業部門による携帯電話の規程遵守状況から、Z社の提案を選択したいと考え、G課長に検討結果を報告した。 しかし、G課長は今回の事故が発生する前から既存の PC用のリモートアクセスシステムの見直しを情報システム部長から指示されており、PC用のリモートアクセスとの統合を見込めるY社の提案も捨て難いと考えたため、F主任と意見が一致しなかった。 そこで、G課長は情報システム部長に両案を説明して判断をゆだねたところ、G課長の考えどおりにY社の提案を選択することに決まった。 情報システム部長からは、今回の検討では事故の再発防止のための抜本的な解決には至っていないので、運用面での改善を含めて更に詰めるようにとの指示が加えられた。 その後、F主任は、営業部門を対象にした導入準備に取り掛かった。設問1:

図1中のa、bに入れる適切な字句を解答群の中から選び、記号で答えよ。

解凍群:

ア:圧縮

イ:あて先ミス

ウ:暗号化

エ:改ざん

オ:時刻同期

カ:ディジタル署名

模範解答

a:ウ

b:イ

解説

解答の論理構成

- 問題文には「メールでは価格表や提案書などの機密データを社内関係者とやり取りすることが多い。」とあります。機密データを端末に保存する場合、本質的に求められるのは第三者からの漏えい防止=機密性の確保です。選択肢のうち機密性を直接高めるものは「ウ:暗号化」だけです。したがって a には暗号化が入ると判断できます。

- 一方、メール送信時に注意すべき代表的なヒューマンエラーは送信先の誤指定です。選択肢でこれに該当するのは「イ:あて先ミス」です。問題文中でも、携帯電話への転送が原因で「特定の顧客にしか開示しない価格表の漏えい」が発生したと記されており、誤送信防止が再発防止策として重要であることが読み取れます。よって b はあて先ミスとなります。

以上から解答は

a:ウ(暗号化)

b:イ(あて先ミス) です。

a:ウ(暗号化)

b:イ(あて先ミス) です。

誤りやすいポイント

- 圧縮(ア)と暗号化(ウ)の取り違え

圧縮はファイルサイズ削減が目的で、機密性を直接高めるものではありません。 - 改ざん(エ)やディジタル署名(カ)との混同

これは完全性・真正性の対策であり、漏えい(機密性)対策としては不十分です。 - メール送信チェックを「改ざん」だと誤解

送信直後に改ざんの有無は通常確認できません。実務で直前確認できるのは宛先と添付ファイルです。

FAQ

Q: 圧縮ファイルもパスワード付きなら安全では?

A: パスワード付き圧縮は実質的に暗号化ですが、選択肢に「暗号化」がある以上、より直接的な用語を選ぶのが正解です。

A: パスワード付き圧縮は実質的に暗号化ですが、選択肢に「暗号化」がある以上、より直接的な用語を選ぶのが正解です。

Q: ディジタル署名を付けていれば誤送信でも安心では?

A: 署名は送信者の真正性と改ざん検知に役立ちますが、誤った受信者に届いた時点で機密情報は漏えいします。誤送信自体を防ぐ必要があります。

A: 署名は送信者の真正性と改ざん検知に役立ちますが、誤った受信者に届いた時点で機密情報は漏えいします。誤送信自体を防ぐ必要があります。

Q: 暗号化しておけば端末盗難でも漏えいしない?

A: 鍵管理が適切であることが前提です。暗号鍵が同じ端末に保存されていれば、盗難時に解読される恐れがあります。運用ルールと併せて対策することが重要です。

A: 鍵管理が適切であることが前提です。暗号鍵が同じ端末に保存されていれば、盗難時に解読される恐れがあります。運用ルールと併せて対策することが重要です。

関連キーワード: 暗号化、誤送信、機密性、エンドポイント管理、メールセキュリティ

設問2:情報漏えい事故について (1)、(2) に答えよ。

(1)本文中の下線①について、どの規定の遵守が不十分であったと考えられるか。図1中から三つ選んで、“5.9(1)”のように箇条と項番で答えよ。(①、②、③は順不同)

模範解答

①:5.9(2)

②:5.9(3)

③:5.13(5)

解説

解答の論理構成

- 事故内容の整理

- 下線①には「会社貸与の携帯電話の紛失」「携帯電話端末にメールが保存」「キーロック解除用の暗証番号が設定されていなかった」「特定の顧客にしか開示しない価格表の漏えい」が記述されています。

- 規定と照合

- 【図1】5.9(2)

「端末の利用者を限定するために、利用者認証機能を有効にしなければならない。…携帯電話であれば暗証番号による端末操作制限機能やデータ保護機能を有効にしなければならない。」

→ 暗証番号未設定という事実はこの規定違反です。 - 【図1】5.9(3)

「端末上で機密データを取り扱う場合、ファイル保存中は重要度に応じてaなどの処理をとり、取扱いが不要となった時点でデータを削除しなければならない。」

→ 価格表という機密データがメールとして端末に残存しており、漏えいに至ったため、この規定の“保存中の保護”と“不要時の削除”が守られていません。 - 【図1】5.13(5)

「やむを得ず機密データをメールで送信する場合にはaしなければならない。」

→ 価格表がメールで送受信されていたにもかかわらず、本文中に暗号化などの対策を講じた記述がないため、本規定も不十分と判断できます。

- 【図1】5.9(2)

- したがって、問われている三つの規定は

① 5.9(2)

② 5.9(3)

③ 5.13(5)

となります。

誤りやすいポイント

- 5.13(2)「私有メールアドレスへの転送禁止」を選びたくなるが、本件は「従業員用メールアドレス」への転送であり該当しません。

- 5.9(1)「会社貸与端末の利用限定」は満たしているため違反ではありません。

- 端末紛失=即5.9(4)と短絡しがちですが、5.9(4)は「速やかな報告義務」。本文には「情報システム部門に直ちに報告された」とあるため遵守されています。

FAQ

Q: 暗証番号未設定だけでも漏えいに直結したのでは?

A: 端末保護不備(5.9(2))が第一要因ですが、機密データが端末に保存されたままだった(5.9(3))ことが漏えい範囲を拡大しました。複合的要因と捉えることが重要です。

A: 端末保護不備(5.9(2))が第一要因ですが、機密データが端末に保存されたままだった(5.9(3))ことが漏えい範囲を拡大しました。複合的要因と捉えることが重要です。

Q: 5.13(5)の違反と判断できる根拠は?

A: 価格表は「特定の顧客にしか開示しない」機密データです。メール送信時にa(暗号化等)を施した記載がなく、保護されていない状態で端末に残っていたため、遵守が不十分と判定できます。

A: 価格表は「特定の顧客にしか開示しない」機密データです。メール送信時にa(暗号化等)を施した記載がなく、保護されていない状態で端末に残っていたため、遵守が不十分と判定できます。

Q: 紛失報告が速やかに行われた場合でも規定違反になるのか?

A: 報告の早さは5.9(4)に適合していますが、別の条項(5.9(2)(3)、5.13(5))を守れていなければ違反となります。複数規定を個別に評価する必要があります。

A: 報告の早さは5.9(4)に適合していますが、別の条項(5.9(2)(3)、5.13(5))を守れていなければ違反となります。複数規定を個別に評価する必要があります。

関連キーワード: 認証機能、機密情報、暗号化、端末紛失、メール保存

設問2:情報漏えい事故について (1)、(2) に答えよ。

(2)本文中の下線①に記載されている価格表以外に漏えいした可能性が高い顧客の情報を、7字以内で答えよ。また、その情報について、携帯電話の紛失が判明した後、紛失した携帯電話が戻ってこなくても、情報漏えいによる被害を受ける可能性がある顧客の特定を迅速に行えるようにするための対策を、45字以内で具体的に述べよ。

模範解答

情報:顧客の電話番号 又は アドレス帳 又は メールアドレス

対象:サーバにアドレス帳のバックアップをとり、漏れた電話番号が分かるようにする。

解説

解答の論理構成

- 【問題文】の下線部①には「携帯電話を紛失したこと、携帯電話端末にメールが保存されていたこと」とあるため、端末内には送受信メールだけでなく連絡先情報も格納されていたと推測できます。

- 営業部門は「顧客への訪問回数を増やすことによる受注拡大」を重視しており、顧客との連絡用に「会社貸与の携帯電話」を常時携行しています。営業担当者が最も頻繁に利用する顧客情報は、電話をかける際に使う電話番号です。

- したがって、漏えいした可能性が高い情報は「顧客電話番号」と判断できます。

- 次に、漏えい後に「被害を受ける可能性がある顧客の特定を迅速に行える」仕組みが必要です。紛失した端末が戻らなくても確認できるよう、端末に保存されるアドレス帳を安全にサーバへバックアップしておけば、影響範囲の把握を即時に行えます。暗号化したバックアップであれば機密保持も両立できます。

誤りやすいポイント

- 価格表と同じくメール本文や添付ファイルを答えてしまい、「顧客の情報」という条件を満たさない。

- 「顧客のメールアドレス」を選ぶと7字を超えて要件を満たさない。

- 対策として“リモートワイプを行う”など漏えいを防ぐ手段だけを書き、影響顧客を“迅速に特定”する観点を欠落させる。

- 単に「バックアップする」とだけ書き、どこに保管し、どう活用するかまで触れず具体性が不足する。

FAQ

Q: 電話番号とメールアドレスのどちらが漏えいしやすいですか?

A: 営業担当者の主要な活動は電話連絡であり、携帯電話の標準機能であるアドレス帳に顧客電話番号が蓄積されるため、電話番号の漏えいリスクが高いと判断できます。

A: 営業担当者の主要な活動は電話連絡であり、携帯電話の標準機能であるアドレス帳に顧客電話番号が蓄積されるため、電話番号の漏えいリスクが高いと判断できます。

Q: リモートワイプ機能を導入すればバックアップは不要ですか?

A: リモートワイプは漏えい抑止策として有効ですが、実行できないケースもあります。影響把握のための情報保全という別目的があるので、安全なバックアップは依然として重要です。

A: リモートワイプは漏えい抑止策として有効ですが、実行できないケースもあります。影響把握のための情報保全という別目的があるので、安全なバックアップは依然として重要です。

Q: バックアップデータの保護はどう担保すべきでしょう?

A: サーバ側で暗号化保管し、アクセス権限を情報システム部門に限定することで、バックアップ自体の漏えいリスクを低減できます。

A: サーバ側で暗号化保管し、アクセス権限を情報システム部門に限定することで、バックアップ自体の漏えいリスクを低減できます。

関連キーワード: アドレス帳、リモートバックアップ、暗号化、認証、情報漏えい

設問3:

本文中の下線②の対策を実現するために情報システム部門が利用する、携帯電話サービスによって提供される管理上の機能を、30字以内で具体的に述べよ。

模範解答

・管理者がリモートから携帯電話の保存内容を削除できる機能

・管理者がリモートから携帯電話をロックできる機能

解説

解答の論理構成

- 事故の原因整理

事故では「①会社貸与の携帯電話の紛失による情報漏えい事故が発生した」とあるように、端末自体の喪失が情報漏えいを招いています。 - 対応可能な管理機能の存在

本文には「②A社で使用している携帯電話の場合、盗難・紛失が起きたときの事後対策を情報システム部門が施せる」と明記されています。ここでいう“事後対策”とは、回収不能になった端末に対し、遠隔操作で機密情報を守る措置を講じることを指します。 - 具体的に想定される措置

端末が手元にない状況で機密データを守る代表的な手段は

・遠隔で端末を操作不能にする(リモートロック)

・遠隔で端末内データを抹消する(リモートワイプ)

の二つです。これらは多くの携帯電話サービスが標準またはオプションで提供している管理機能であり、情報システム部門が“施せる”手段に合致します。 - よって解答は、管理者が遠隔でロック・消去を実行できる機能を挙げれば良いことになります。

誤りやすいポイント

- 「端末の暗証番号設定」だけを書くと“事前対策”であり、設問が求める“事後対策”を満たしません。

- 「GPS追跡」機能は所在確認には役立ちますが、漏えい防止には直接結び付かないため減点対象になりがちです。

- “携帯電話サービスによって提供”という条件を読み落とし、社内ツールやMDM(モバイルデバイス管理)製品名を書くと設問意図とずれます。

FAQ

Q: ロックと消去のどちらか一方だけを書いても得点できますか?

A: 設問は「機能」を尋ねていますので、一方のみでも趣旨に合致していれば部分点が期待できます。ただし両方挙げた方が漏れがなく安全です。

A: 設問は「機能」を尋ねていますので、一方のみでも趣旨に合致していれば部分点が期待できます。ただし両方挙げた方が漏れがなく安全です。

Q: 画面ロックは“暗証番号を設定する”ことと同じではないのですか?

A: 暗証番号設定は端末所有者が事前に行う操作です。リモートロックは紛失後に管理者が通信経由で強制的に端末を使用不能にする点が異なります。

A: 暗証番号設定は端末所有者が事前に行う操作です。リモートロックは紛失後に管理者が通信経由で強制的に端末を使用不能にする点が異なります。

Q: 端末追跡サービスを答えても良いでしょうか?

A: 追跡は端末回収には有効ですが、漏えいしたメールや機密データを直接守るわけではないため、設問の“情報漏えい対策”としては優先度が下がります。

A: 追跡は端末回収には有効ですが、漏えいしたメールや機密データを直接守るわけではないため、設問の“情報漏えい対策”としては優先度が下がります。

関連キーワード: リモートワイプ、リモートロック、携帯端末管理、盗難対策

設問4:Sシステムの構築について (1)〜(3)に答えよ。

(1)Y社の提案について、登録された従業員だけがメールを閲覧できるようにするために図2中のLDAP サーバに従業員ごとに追加登録する内容を、20字以内で述べよ。

模範解答

携帯電話の電子証明書のコモンネーム

解説

解答の論理構成

- 【問題文】の表には、Y社案の認証方式として

「ポータルサーバにおいてSSLクライアント認証で認証する。電子証明書のコモンネーム(Common Name)には携帯電話のSIMカードを一意に識別できる情報が記載されている。認証時、ポータルサーバはLDAPサーバへの問合せを行い、登録済の従業員であることを確認する。」

とあります。 - ここで LDAP サーバは「登録済かどうか」を判定するための台帳です。判定キーには、証明書提示時にポータルサーバが取得できる情報を使う必要があります。

- 証明書提示時に必ず送られてくるのは証明書自体であり、その中でも利用しやすい一意情報が「コモンネーム(Common Name)」です。

- したがって、従業員固有のコモンネーム値を LDAP に登録しておけば、ポータルサーバは照合結果によって「登録済み従業員のみ許可」という制御を実現できます。

- 以上より、LDAP に追加登録する内容は「携帯電話の電子証明書のコモンネーム」となります。

誤りやすいポイント

- 「従業員ID」や「メールアドレス」を登録すると考えてしまう。SSLクライアント認証では証明書の提示が先なので、照合キーは証明書内の情報である必要があります。

- 「端末電話番号」や「SIMカード番号」などをそのまま登録しようとする。これらが LDAP に格納されていても、証明書認証処理で直接取得できないため照合できません。

- 「証明書ファイル全体」を登録すればよいと思い込む。LDAP 側で扱いやすく、かつ一意性が保証されるのはコモンネームであり、ファイル全体を格納する必要はありません。

FAQ

Q: なぜ LDAP に従業員IDではなくコモンネームを登録するのですか?

A: SSLクライアント認証では端末が提示した証明書のコモンネームをポータルサーバが即時取得できます。この値で LDAP を検索し一致すれば本人確認が完了するため、照合用キーとして最適だからです。

A: SSLクライアント認証では端末が提示した証明書のコモンネームをポータルサーバが即時取得できます。この値で LDAP を検索し一致すれば本人確認が完了するため、照合用キーとして最適だからです。

Q: コモンネームが漏えいしても安全性に問題はありませんか?

A: コモンネームは公開情報なので漏えい自体が大きなリスクにはなりません。真正性を担保するのは証明書と秘密鍵のペアであり、秘密鍵は端末側で保持されるためです。

A: コモンネームは公開情報なので漏えい自体が大きなリスクにはなりません。真正性を担保するのは証明書と秘密鍵のペアであり、秘密鍵は端末側で保持されるためです。

Q: 既存の PC 用リモートアクセスにもこの登録を使えますか?

A: PC 用システムがクライアント証明書認証に対応していれば再利用できますが、ワンタイムパスワードのみの場合は別の LDAP 属性を用意する必要があります。

A: PC 用システムがクライアント証明書認証に対応していれば再利用できますが、ワンタイムパスワードのみの場合は別の LDAP 属性を用意する必要があります。

関連キーワード: SSLクライアント認証、LDAP, 電子証明書、コモンネーム、SIMカード

設問4:Sシステムの構築について (1)〜(3)に答えよ。

(2)Y社の提案について、表中の下線③の特徴があるにもかかわらず、図1中の5.9 の、ある規定の遵守が不十分な場合には、第三者にメールを閲覧される可能性がある。 その箇条と項番を答えよ。 また、その箇条と項番の規定に関連して、第三者によるメールの閲覧防止を徹底する対策について、50字以内で具体的に述べよ。

模範解答

箇条と項番:5.9(2)

対策:

・電子証明書を利用するための暗証番号が有効であることを携帯電話1台ずつについて上司が確認する。

・携帯電話の端末操作制限の暗証番号が有効であることを携帯電話1台ずつについて上司が確認する。

・携帯電話の端末操作制限機能やデータ保護機能を情報システム部門が有効化してから貸与する。

解説

解答の論理構成

- 表の下線部“③”では

「メールサーバにログインするための利用者IDとパスワードは、ポータルサーバとメールサーバ間でID連携するので、携帯電話からは直接入力しない」

とあり、携帯電話側での資格情報入力が不要です。 - したがって携帯電話を盗難・紛失されても、端末さえ操作できればポータルにアクセスしメールが閲覧される恐れがあります。

- 図1の規定「5.9(2) 端末の利用者を限定するために、利用者認証機能を有効にしなければならない。…携帯電話であれば暗証番号による端末操作制限機能やデータ保護機能を有効にしなければならない。」

─ この“暗証番号”が未設定だと、前述②「携帯電話端末にメールが保存されていたこと、そして、キーロック解除用の暗証番号が設定されていなかったこと」と同じ事故が再発します。 - よって“遵守が不十分”な箇所は「5.9(2)」となり、対策は暗証番号(端末操作制限)の確実な設定・確認を徹底することです。

誤りやすいポイント

- 「③ID連携により資格情報入力なし」=安全、と短絡して端末側認証を軽視しがち

- 5.13(2)の“私有メールアドレスへの転送禁止”と混同してしまう

- 端末認証と通信経路暗号化(SSLクライアント認証)を同列に捉え、端末PIN設定の必要性を見落とす

FAQ

Q: SSLクライアント認証があるなら端末暗証番号は不要では?

A: 端末を奪われれば証明書を利用されてしまいます。端末側操作を防ぐ物理的・論理的対策が別途必要です。

A: 端末を奪われれば証明書を利用されてしまいます。端末側操作を防ぐ物理的・論理的対策が別途必要です。

Q: 暗証番号を利用者任せにしてもよい?

A: 利用者任せでは設定漏れが発生するため、貸与時に管理部門が設定・確認し運用で定期点検するのが望ましいです。

A: 利用者任せでは設定漏れが発生するため、貸与時に管理部門が設定・確認し運用で定期点検するのが望ましいです。

Q: ワンタイムパスワード方式に変更すればPINは不要?

A: ワンタイムパスワードは通信時認証を強化しますが、端末上の証明書やセッション情報を悪用される可能性が残るためPINは依然必要です。

A: ワンタイムパスワードは通信時認証を強化しますが、端末上の証明書やセッション情報を悪用される可能性が残るためPINは依然必要です。

関連キーワード: 利用者認証、端末操作制限、情報漏えい、SSLクライアント認証、暗証番号

設問4:Sシステムの構築について (1)〜(3)に答えよ。

(3)Z社の提案について、図2中の(α)と(β)で示したFV間で特定のアプリケーションに絞って IPsec を適用するとしたとき、どのサーバ間の通信の、どのプロトコルを対象にすればよいか。 図2中又は表中の用語を用いて答えよ。

模範解答

サーバ間:Z社提案ポータル サーバと メール サーバの間

プロトコル:IMAP

解説

解答の論理構成

-

課題は「図2中の(α)と(β)で示したFV間」でアプリケーション限定の IPsec を掛けることです。

図2では、(α)側のFVは「Z社が運営するサービス基盤」へ、(β)側のFVは「A社データセンタ」のDMZ‐内FVへ接続しています。したがって、ここを流れる通信は “Z社提案ポータルサーバ ↔ A社内サーバ群” のトラフィックです。 -

表の「Z社」欄を見ると、サービス基盤側に「ポータルサーバ」を置き、「サービス基盤とサーバ用セグメント間はインターネットVPNで接続する」とあります。つまり(α)―(β)間で最も重要なのはポータルサーバがA社のメールサーバへアクセスするときの通信です。

-

では、そのアクセスはどのプロトコルか。表の「Y社」欄に

「① ポータルサーバからメールサーバにIMAPで接続し、メールを閲覧する。」

と明示されています。Z社欄は空欄ですが、どちらの提案も“携帯電話端末にメールを保存せず、ポータルサーバ経由で閲覧させる”という同一要件を満たすシステムであるため、メール閲覧プロトコルは同じく IMAP と判断できます。 -

以上より、IPsec で暗号化すべきアプリケーション通信は

・サーバ間:Z社提案ポータルサーバ ↔ メールサーバ

・プロトコル:IMAP

となります。

誤りやすいポイント

- 「LDAP問い合わせ」や「ワンタイムパスワード認証」の通信を選んでしまう

→ これらはA社内部で完結しており(β)側のFVを越えないので対象外です。 - 「携帯電話 ↔ ポータルサーバ」を選択する

→ ここは携帯電話事業者網+SSLで保護済み。問われているのは(α)―(β)間です。 - POP3 と誤答する

→ 表の引用「① ポータルサーバからメールサーバにIMAPで接続し、メールを閲覧する。」が根拠であり、POP3 は使われていません。

FAQ

Q: なぜ Z社欄にプロトコルが書かれていないのに IMAP と断定できるのですか?

A: 両社とも「携帯電話端末にはメールを保存しない」要件を満たす必要があります。IMAP はサーバ保存型で再閲覧が容易なため、表に明示された Y社と同じ方式を採るのが自然です。

A: 両社とも「携帯電話端末にはメールを保存しない」要件を満たす必要があります。IMAP はサーバ保存型で再閲覧が容易なため、表に明示された Y社と同じ方式を採るのが自然です。

Q: ポータルサーバとメールサーバの通信だけで十分ですか?

A: 本設問は「特定のアプリケーションに絞って IPsec」を掛ける前提です。機密度が最も高いメール本文と認証情報が流れる IMAP セッションを保護すれば目的を達成できます。

A: 本設問は「特定のアプリケーションに絞って IPsec」を掛ける前提です。機密度が最も高いメール本文と認証情報が流れる IMAP セッションを保護すれば目的を達成できます。

Q: 既に「インターネットVPNで接続する」とあるのに、追加で IPsec が必要なのですか?

A: 表記上の「インターネットVPN」はネットワーク層全体を暗号化する従来方式を示していますが、今回の指示は“アプリケーション単位で限定”して帯域や装置負荷を抑える狙いがあります。

A: 表記上の「インターネットVPN」はネットワーク層全体を暗号化する従来方式を示していますが、今回の指示は“アプリケーション単位で限定”して帯域や装置負荷を抑える狙いがあります。

関連キーワード: IPsec, IMAP, ポータルサーバ、メールサーバ、VPN

設問5:

携帯電話端末へのメールの保存による情報漏えいを防ぐために、図中の5.13(2)に追記したい。追記する内容を、45字以内で具体的に述べよ。

模範解答

業務目的のメールを会社貸与の携帯電話の従業員用メールアドレスに転送することを禁止する。

解説

解答の論理構成

-

事故原因の把握

- 問題文では「営業部門の部員の中には、会社貸与の携帯電話の従業員用メールアドレスにメールを転送する者がいた」ことが明示されています。

- さらに「①会社貸与の携帯電話の紛失による情報漏えい事故が発生した」とあり、転送されたメールが端末内に残存していたため顧客情報(価格表)が漏えいしました。

-

既存規定の抜け穴

- 情報セキュリティ対策基準の 5.13(2) は“私有メールアドレス”への転送を禁止しているものの、会社貸与端末の従業員用メールアドレスへは言及していません。

- 事故はこの盲点を突く形で起こっており、同じ転送行為を放置すれば再発リスクが残ります。

-

追記すべき内容

- 事故原因を直接断つには、従業員が自らメールを端末に転送できないよう明文化する必要があります。

- よって「業務目的のメールを会社貸与の携帯電話の従業員用メールアドレスに転送することを禁止する。」と追記すれば、端末保存→紛失→漏えいの連鎖を防止できます。

-

解答の導出

- 事故報告と規定のギャップを整理し、転送禁止対象を“私有アドレス”から“会社貸与携帯の従業員用アドレス”まで拡張するのが合理的であるため、提示の解答に至ります。

誤りやすいポイント

- 「私有メールアドレス禁止」を強化すれば良いと勘違いし、会社貸与端末を見落とす。

- 転送自体を全面禁止と誤記し、業務上の正当な自動転送(バックアップ等)まで阻害してしまう。

- 追記先を 5.13(1) と誤認し、アドレス利用ルールと転送ルールを混同する。

FAQ

Q: 会社貸与の携帯電話なので転送しても問題ないのでは?

A: 紛失時に端末内データが漏えいするというリスクは私有端末と同等かそれ以上です。実際に漏えい事故が発生しているため、転送禁止が必要です。

A: 紛失時に端末内データが漏えいするというリスクは私有端末と同等かそれ以上です。実際に漏えい事故が発生しているため、転送禁止が必要です。

Q: メール閲覧の利便性が下がりませんか?

A: 本問では携帯電話から直接サーバ上のメールを閲覧する Sシステム を導入する計画があり、端末保存なしで閲覧可能になるため利便性は維持できます。

A: 本問では携帯電話から直接サーバ上のメールを閲覧する Sシステム を導入する計画があり、端末保存なしで閲覧可能になるため利便性は維持できます。

Q: 既存の 5.13(2) を改訂せず新たな条項を追加しては?

A: 条番号を増やす運用も可能ですが、同一カテゴリ内の転送禁止事項を一元化したほうが規定の可読性と遵守度が高まります。

A: 条番号を増やす運用も可能ですが、同一カテゴリ内の転送禁止事項を一元化したほうが規定の可読性と遵守度が高まります。

関連キーワード: メール転送禁止、情報漏えい対策、モバイル端末紛失、セキュリティポリシー