情報処理安全確保支援士 2009年 春期 午後1 問02

ソフトウェアの脆弱性への対応に関する次の記述を読んで、設問1~3に答えよ。

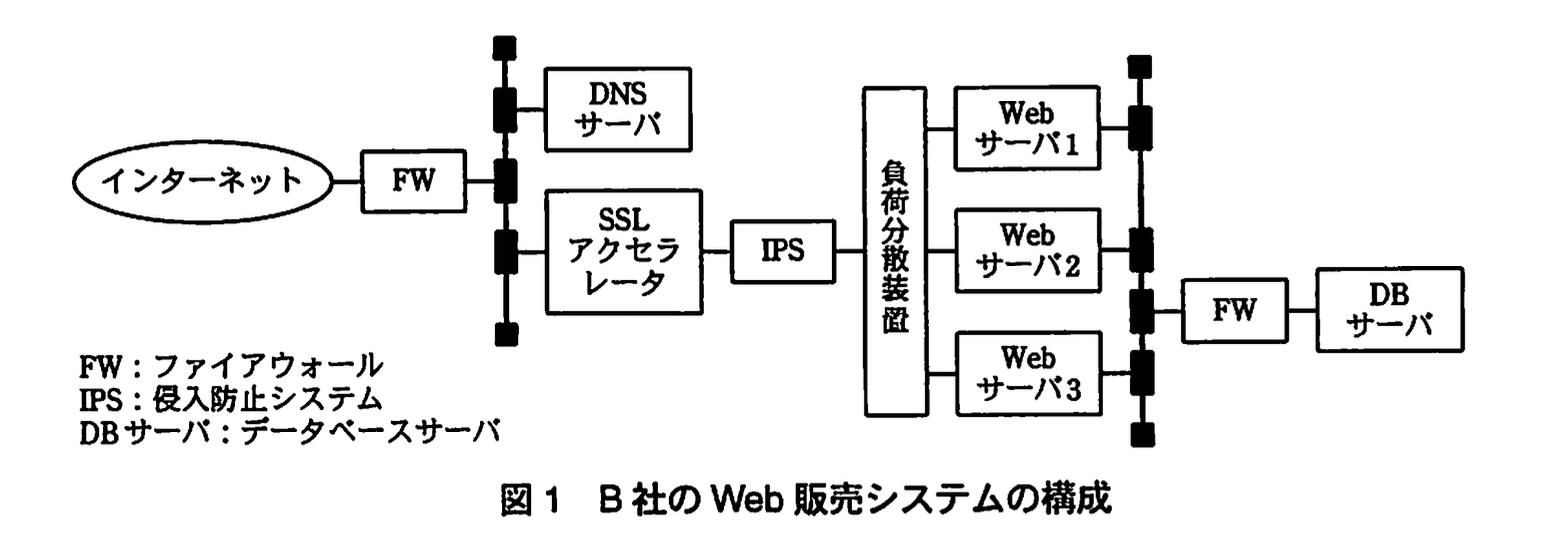

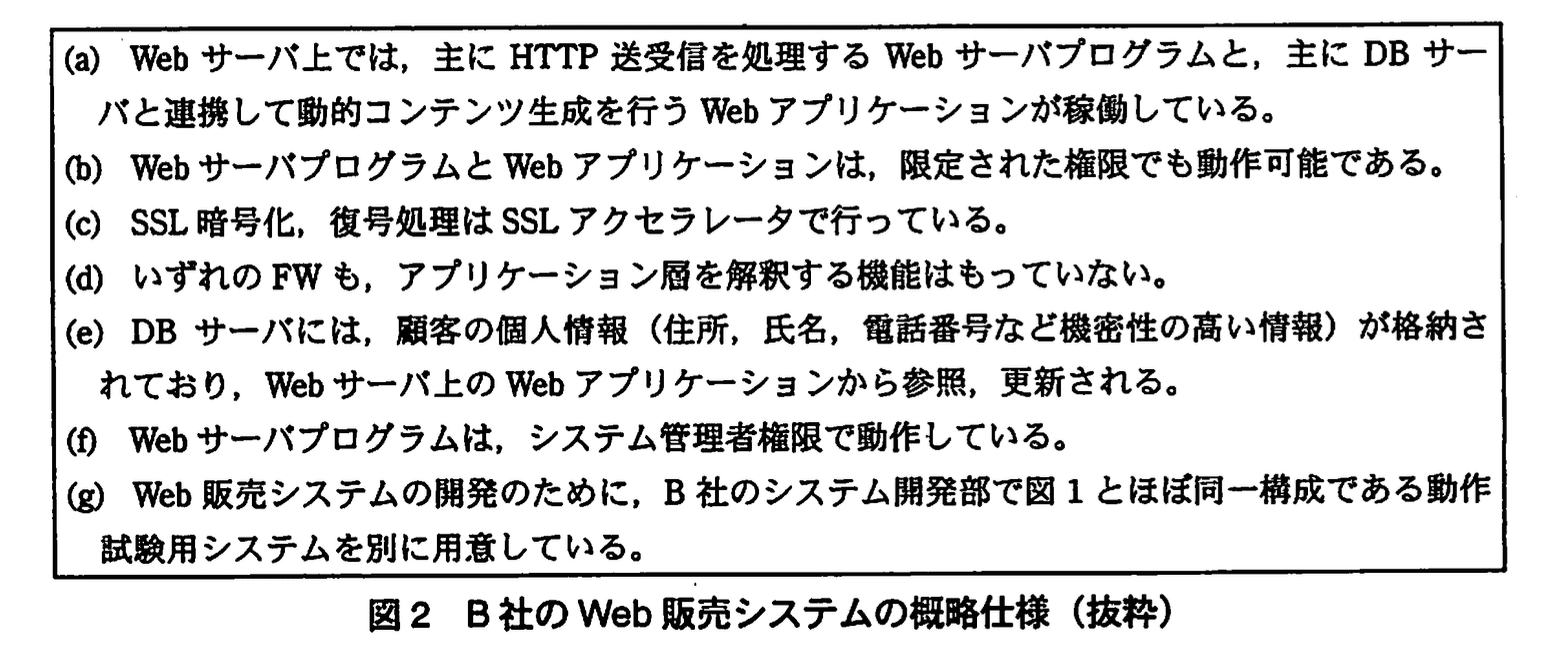

B社は、従業員数400名で昨年度の年間売上高が80億円の菓子製造業者であり、インターネット上のWeb販売システムにおいて自社製品の販売を行っている。このWeb販売システムの管理は社内のシステム運用部が行っている。Web販売システムの構成を図1に、Web販売システムの概略仕様を図2に示す。

〔脆弱性情報の発見〕

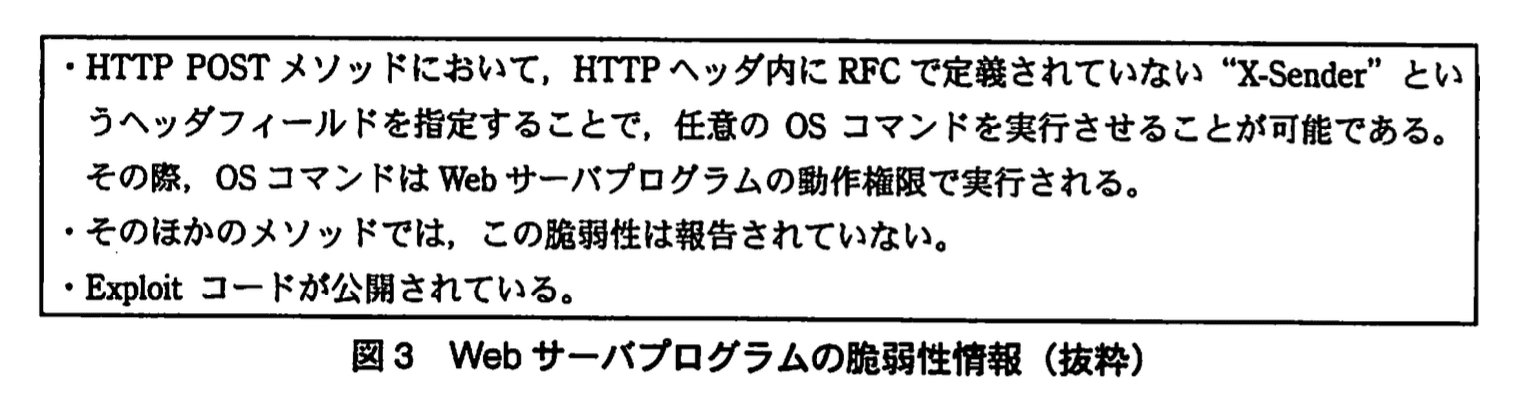

B社は情報セキュリティ専門会社からセキュリティ情報の提供を受けている。ある日、Web販売システムで使用中のWebサーバプログラムに脆弱性が発見されたとの情報が提供された。このWebサーバプログラムの脆弱性情報を図3に示す。

〔脆弱性の評価〕

次は、Webサーバプログラムの脆弱性に関する、システム運用部のP君とQ課長との会話である。

P君 :当社がWeb販売システムで使用しているWebサーバプログラムに脆弱性が存在することが報告されました。

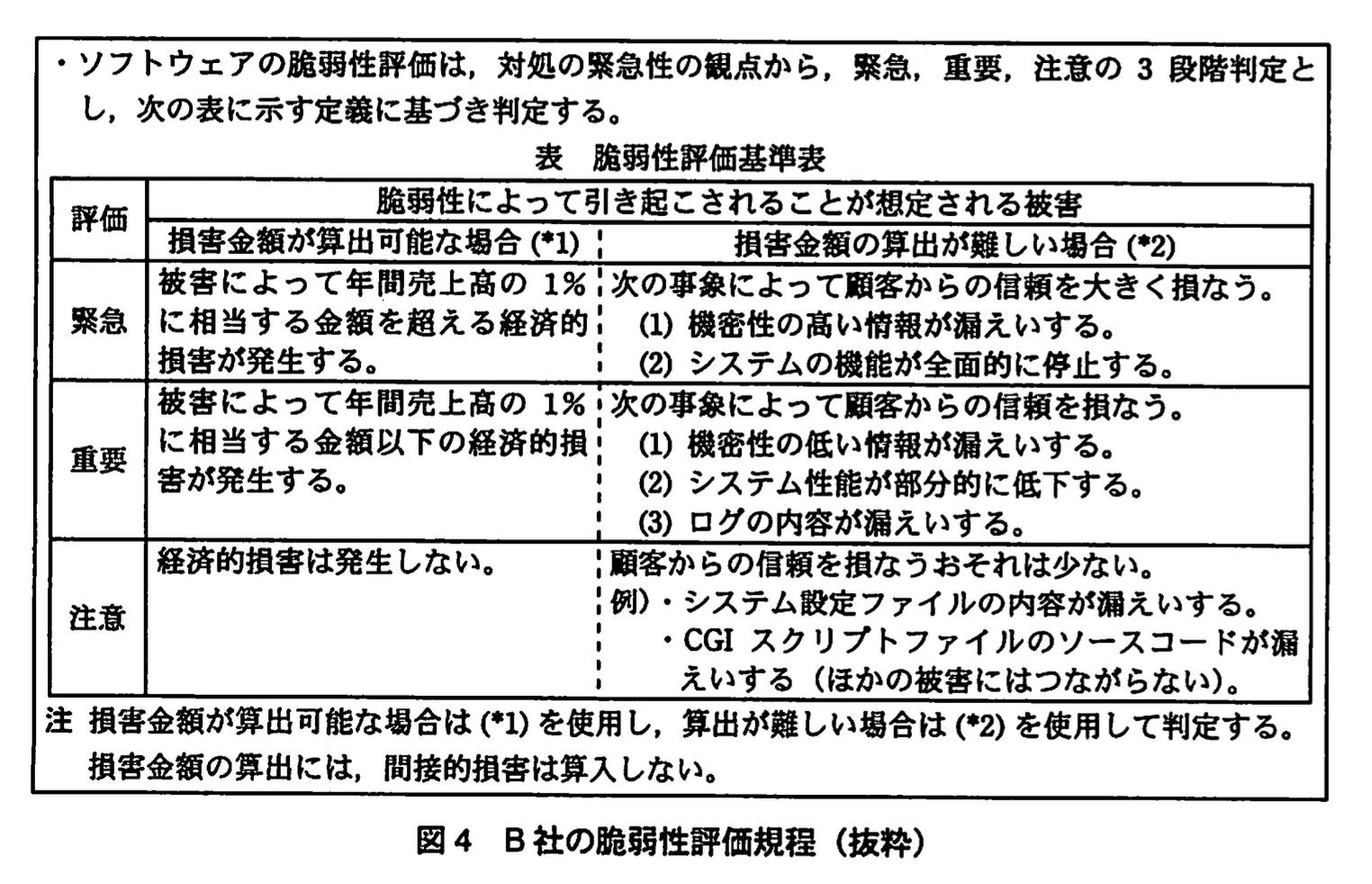

Q課長:まず対処の緊急性を検討しよう。図4に示す当社の脆弱性評価規程に当てはめると判定結果はどうなるのか。

P君 :私は損害金額の算出が難しい場合の基準を適用し、①“緊急”に相当すると判定しました。

Q課長:私も“緊急”と判定する。それに、②図3の脆弱性情報から考えても、攻撃が実際に行われる可能性が高い。早速、対策の検討を開始しよう。運用管理グループリーダのS君を呼んでくれ。

〔暫定的対策の検討〕

Q課長:それでは今回の脆弱性について対策の検討を始めよう。P君、考えられる対策には何があるのか。

P君 :現在、開発元からWebサーバプログラムの修正プログラムが提供されていないので暫定的対策となりますが、POSTメソッドでのアクセスを拒否する方法が考えられます。

S君 :Web販売システムでPOSTメソッドでのアクセスを拒否すると、HTML文書のa要素内に利用者が入力したデータを受け付けることができず、製品の販売ができなくなってしまいます。HTML文書を修正して、POSTメソッドをGETメソッドに置き換えた上でPOSTメソッドでのアクセスを拒否するという対策であれば、製品販売も続けられます。

Q課長:いや、GETメソッドを使用するとクエリストリングに利用者が入力した情報が含まれることとなり、POSTメソッドと比較して③新たな情報漏えいの可能性が生じる。その方法ではなく、Web販売システムに設置してあるIPSに暫定的対策として拒否条件を追加することはできないのか。

P君 :このIPSでは、④シグネチャをカスタマイズすることで実現可能だと思われます。

S君 :IPSによる対策であれば、システム運用上大きな問題はないと思われます。

Q課長:それでは、IPSによる暫定的対策を実施することとする。P君はIPSのカスタマイズの準備にかかってくれ。また、修正プログラムの適用が完了するまで、Webアクセスログ、IPSの検出ログの確認頻度を1日3回に増やして、Web販売システムに関する監視を強化することとする。

この検討の後、速やかにIPSによる暫定的対策を実施した。

〔修正プログラムの適用〕

暫定的対策を実施した日から10日後に、P君は、脆弱性に対応する修正プログラムの提供が開始されたことをQ課長に報告した。報告にはS君も同席した。

P君 :Webサーバプログラムの脆弱性に対応する修正プログラムの提供が開始されました。早急に、Webサーバに適用したいと思います。

Q課長:今回の脆弱性と対策について営業課のT課長に説明したところ、“1週間前に当社の製品がテレビ番組で取り上げられた。その直後から、Web販売システムでの販売が著しく伸びているので、システムを停止されては困る。”との意見が返ってきた。この意見も尊重した上で適用時期と適用方法について検討してほしい。

P君 :しかし、暫定的対策は完全なものとはいえず、速やかに修正プログラムを適用すべきだと考えます。例えば、夜間など一時的に負荷が軽くなる時間帯を選んで適用作業をしてはいかがでしょうか。

S君 :過去1週間の傾向では、昼間の時間帯はサーバ3台の処理能力がフルに必要なほどアクセスが多いのですが、深夜2時から朝8時までの間はアクセスが少なく、サーバ1台でも処理が可能な状態となっています。

P君 :修正プログラムの適用に必要な作業時間は、サーバ1台当たり何時間と想定されるのでしょうか。

S君 :サーバの停止から修正プログラムの適用、再起動まで含めておおよそ30分程度で完了すると見込まれます。

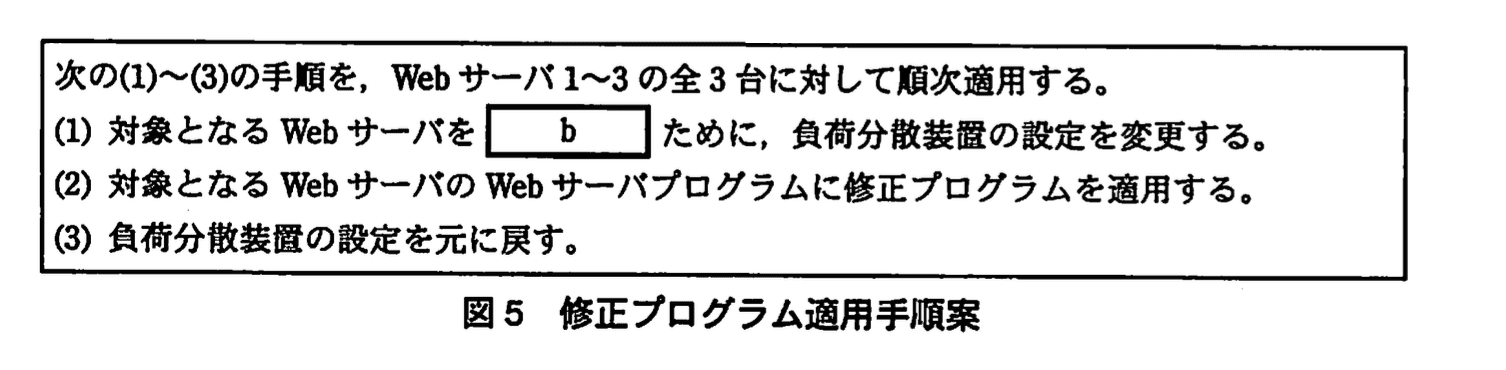

P君 :それでは、図5に示す手順で作業を行えば、Web販売システムを停止させることなく修正プログラムを適用することができるのではないでしょうか。

Q課長:確かに、この手順であれば修正プログラムの適用が可能だ。⑤T課長に修正プログラム適用手順、実施日時を説明した上で速やかに修正プログラムの適用を実施しよう。

その後、T課長への説明も済み、図5の手顔によって速やかに修正プログラムの適用を実施することになった。その結果、Web販売システムの停止を伴うことなく脆弱性の対策が完了した。

設問1:脆弱性の評価について、(1)、(2)に答えよ。

(1)本文中の下線①において、P君が脆弱性について“緊急”に相当すると判定した具体的根拠は何か。50字以内で述べよ。

模範解答

・攻撃者が指定したコマンドが実行されると、システムが全面的に停止するおそれがある。

・管理者権限が奪われ、DB サーバ内の個人情報が漏えいする可能性がある。

解説

解答の論理構成

- 脆弱性の内容把握

- 図3に「“X-Sender” というヘッダフィールドを指定することで、任意のOSコマンドを実行させることが可能である。その際、OSコマンドはWebサーバプログラムの動作権限で実行される。」とあります。

- 動作権限の重大性

- 図2には「Webサーバプログラムは、システム管理者権限で動作している。」と記載されています。

- よって攻撃者はシステム管理者権限で OS コマンドを実行できる状態となります。

- 想定される被害

- 管理者権限でコマンドを実行されると、

① 図2の「DBサーバには、顧客の個人情報(住所、氏名、電話番号など機密性の高い情報)が格納されて」いる情報を窃取される恐れ。

② コマンド次第では Web サーバや DB サーバを停止させ、「システムの機能が全面的に停止」する恐れ。

- 管理者権限でコマンドを実行されると、

① 図2の「DBサーバには、顧客の個人情報(住所、氏名、電話番号など機密性の高い情報)が格納されて」いる情報を窃取される恐れ。

- 評価基準との照合

- 図4「緊急」の定義は、損害金額が算出しにくい場合に「(1) 機密性の高い情報が漏えいする。」「(2) システムの機能が全面的に停止する。」のいずれかに該当すればよいと規定しています。

- 上記①②はいずれも該当するため、P君は “緊急” と判断しました。

【まとめとなる解答例】

「管理者権限で任意 OS コマンドを実行され、個人情報漏えいやシステム全面停止が起こり得るため」

「管理者権限で任意 OS コマンドを実行され、個人情報漏えいやシステム全面停止が起こり得るため」

誤りやすいポイント

- 「POST しか影響しないから危険度は低い」と早合点する。攻撃経路が限定されても実行権限が高ければ致命的です。

- 「売上損害額が分からないから“重要”」と誤判定する。図4は損害金額を算出できない場合の別基準を示しています。

- 「個人情報の漏えいだけ」を理由にするか「システム停止だけ」を理由にするなど、緊急判定の根拠を片方しか挙げない。両方示すことで説得力が高まります。

FAQ

Q: 任意コード実行=必ず“緊急”ですか?

A: 動作権限や漏えい対象によって変わります。今回は「システム管理者権限」で「機密性の高い情報」まで到達できるため“緊急”です。

A: 動作権限や漏えい対象によって変わります。今回は「システム管理者権限」で「機密性の高い情報」まで到達できるため“緊急”です。

Q: 実際に停止や漏えいが発生していなくても“緊急”になりますか?

A: 図4は「想定される被害」で評価すると定義されています。発生前でも重大被害が想定できれば“緊急”判定です。

A: 図4は「想定される被害」で評価すると定義されています。発生前でも重大被害が想定できれば“緊急”判定です。

Q: 金額評価と非金額評価はどちらを優先すべき?

A: 図4脚注に「損害金額が算出可能な場合は(*1)、算出が難しい場合は(*2)」とあります。金額を合理的に算出できないときは非金額評価を用います。

A: 図4脚注に「損害金額が算出可能な場合は(*1)、算出が難しい場合は(*2)」とあります。金額を合理的に算出できないときは非金額評価を用います。

関連キーワード: 脆弱性評価、任意コード実行、個人情報漏えい、システム停止、権限管理

設問1:脆弱性の評価について、(1)、(2)に答えよ。

(2)本文中の下線②において、Q課長が、攻撃が実際に行われる可能性が高いと考えた根拠は何か。25字以内で述べよ。

模範解答

・攻撃手法が公開されている。

・Exploit コードを基にした攻撃が予想される。

解説

解答の論理構成

- 本文の下線②では、Q課長が “攻撃が実際に行われる可能性が高い” と判断した理由を図3の内容から読み取る必要があります。

- 図3には「“・Exploitコードが公開されている。」と明記されています。

- 一般に、攻撃コード(Exploit)が公開されると、技術力の低い攻撃者でも容易に攻撃を実施できるようになるため、実際の攻撃発生確率が跳ね上がります。

- したがって、Q課長の判断根拠は “Exploitコードが公開されている” という一点に帰着します。

誤りやすいポイント

- 図3の他の記述(“HTTP POSTメソッド…任意のOSコマンドを実行”)を根拠にしがちですが、攻撃が“高確率で起こる”と判断する直接要因は“Exploitコードの公開”です。

- 「攻撃手法が知られている」だけでは不十分で、“公開”というワードまで含めて記述する必要があります。

- 対処の緊急性と混同し、“システムの機能が停止する”など図4の評価基準を引用してしまう誤答に注意が必要です。

FAQ

Q: 脆弱性の深刻度と攻撃発生確率は同じ指標ですか?

A: いいえ。深刻度は被害の大きさ、発生確率は実際に攻撃される可能性を示します。本設問は後者を問うています。

A: いいえ。深刻度は被害の大きさ、発生確率は実際に攻撃される可能性を示します。本設問は後者を問うています。

Q: “Exploitコード”とは何ですか?

A: 脆弱性を突いて不正動作を起こさせるための実証コードです。公開されると模倣攻撃が急増します。

A: 脆弱性を突いて不正動作を起こさせるための実証コードです。公開されると模倣攻撃が急増します。

Q: “Proof of Concept”と“Exploitコード”の違いは?

A: Proof of Concept は原理実証用で被害は限定的なことが多いですが、今回のような“Exploitコード”は実用レベルで攻撃に即利用できるケースが多いです。

A: Proof of Concept は原理実証用で被害は限定的なことが多いですが、今回のような“Exploitコード”は実用レベルで攻撃に即利用できるケースが多いです。

関連キーワード: Exploitコード、脆弱性情報、攻撃可能性、公開情報、セキュリティ評価

設問2:暫定的対策の検討について、(1)〜(4)に答えよ。

(1)本文中のaに入れる適切なHTMLの要素名を、英文字6字以内で答えよ。

模範解答

a:form 又は input

解説

解答の論理構成

- 問題文の該当箇所

― S君は「POSTメソッドでのアクセスを拒否すると、HTML文書のa要素内に利用者が入力したデータを受け付けることができず」と述べています。 - POST メソッドを利用する HTML 要素

― HTTP の「POSTメソッド」は、HTML 側ではデータ送信を行う仕組みに結び付きます。最も典型的なのは、 - 受験者が入力する具体的フィールド

― 実際にデータを入力するフィールドは や - 模範解答に「form 又は input」が認められる理由

― 表現上、 ① POST を扱う“入れ物”としての要素 … form

② 入力自体を受け付けるフィールド … input

のいずれを指しても文意が成立するため、両方が正答として採用されています。

誤りやすいポイント

- 「body」「div」などレイアウト用タグを選んでしまう。POST メソッドとは直接結び付きません。

- 「textarea」は入力フィールドですが、問題文では“要素内に利用者が入力したデータを受け付ける”と広く述べているため、より一般的な form/input が優先されます。

- POST=ファイルアップロードと短絡し

と考えるなど、HTML 仕様に存在しないタグを想像してしまう。

FAQ

Q: なぜ と の両方が認められるのですか?

A: 「POSTメソッドでのアクセス」を成立させるのは ですが、実際に“入力”を受け付けるタグは だからです。どちらを想定しても文章の意味が矛盾しないため両方可とされています。

A: 「POSTメソッドでのアクセス」を成立させるのは ですが、実際に“入力”を受け付けるタグは だからです。どちらを想定しても文章の意味が矛盾しないため両方可とされています。

Q:

Q: GET に置き換えると「新たな情報漏えいの可能性」とは?

A: GET では「クエリストリング」に顧客情報が含まれ URL としてログや履歴に残るため、意図しない漏えいリスクが高まるからです。

A: GET では「クエリストリング」に顧客情報が含まれ URL としてログや履歴に残るため、意図しない漏えいリスクが高まるからです。

関連キーワード: POST, GET, HTMLフォーム、HTTPメソッド、入力フィールド

設問2:暫定的対策の検討について、(1)〜(4)に答えよ。

(2)本文中の下線③について、情報漏えいの可能性が生じる理由を、“クエリストリング”という語を用いて70字以内で述べよ。

模範解答

・Referer ヘッダにクエリストリングが記載されるので、リンク先などの外部サーバに入力データが送信されるおそれがある。

・Web サーバのアクセスログにクエリストリングが記録されるので、ログから入力データが読み取られるおそれがある。

解説

解答の論理構成

- 会話文では、GET への変更提案に対し Q課長が「③新たな情報漏えいの可能性が生じる」と指摘しています。

- 原因は、GET を使うと利用者入力が URL の末尾に付加される“クエリストリング”になる点です。

- “クエリストリング”は

① ブラウザが送る“Referer ヘッダ”にそのまま載り、外部サイトへ遷移した際に入力値が漏れる可能性があります。

② Webサーバが自動生成するアクセスログにも記録され、運用担当以外の閲覧者が内容を把握できてしまいます。 - したがって「POSTメソッド」と比較し GET では“クエリストリング”経由で入力データが別経路に残存・送信されるため、情報漏えいリスクが高まると結論づけられます。

誤りやすいポイント

- 「GET は暗号化されていれば安全」と思い込み、ログや Referer ヘッダの存在を失念する。

- “クエリストリング”をパラメータや URL パスと混同し、回答から語を外してしまう。

- POST でもヘッダにデータが載ると誤解し、リスク差を正しく比較できない。

FAQ

Q: クエリストリングが漏えいする代表的な経路は何ですか?

A: ブラウザが自動送信する“Referer ヘッダ”と、Webサーバが生成するアクセスログの2経路が典型です。

A: ブラウザが自動送信する“Referer ヘッダ”と、Webサーバが生成するアクセスログの2経路が典型です。

Q: SSL を使えば GET でも安全ではないのですか?

A: 暗号化通信中は盗聴されませんが、サーバ側で復号後に保存されるアクセスログや、暗号化されていない外部サイトへの“Referer ヘッダ”送信は防げません。

A: 暗号化通信中は盗聴されませんが、サーバ側で復号後に保存されるアクセスログや、暗号化されていない外部サイトへの“Referer ヘッダ”送信は防げません。

Q: POST と GET のどちらが高速ですか?

A: 通信速度差はほぼありません。主な選定基準はパラメータの長さや取り扱うデータ種別、セキュリティ要件です。

A: 通信速度差はほぼありません。主な選定基準はパラメータの長さや取り扱うデータ種別、セキュリティ要件です。

関連キーワード: HTTP, Referer, アクセスログ、POSTメソッド、GETメソッド

設問2:暫定的対策の検討について、(1)〜(4)に答えよ。

(3)本文中の下線④について、暫定的対策を実現するために拒否条件としてIPSに登録すべきシグネチャの具体的内容を、40字以内で述べよ。

模範解答

・X-Sender というフィールドを含んだ HTTP ヘッダを検出する。

・HTTP ヘッダから X-Sender で始まる行を検出する。

解説

解答の論理構成

-

脆弱性の特徴確認

- 図3には「HTTP POSTメソッドにおいて、HTTPヘッダ内にRFCで定義されていない “X-Sender” というヘッダフィールドを指定することで、任意のOSコマンドを実行させることが可能」とあります。

- 攻撃者は“X-Sender”ヘッダを送るだけで OS コマンドを実行できるため、このヘッダの有無が攻撃トラフィック判定の鍵となります。

-

暫定対策の要求事項

- 下線④で「シグネチャをカスタマイズすることで実現可能」とあるように、IPS に“攻撃パターンを検出して遮断”するシグネチャを登録する方針が決まっています。

- したがって、シグネチャは「HTTPヘッダに “X-Sender” が含まれる通信」を的確に表現すればよいです。

-

具体的シグネチャ内容

- 攻撃はメソッドが「HTTP POSTメソッド」である点も特徴ですが、同じヘッダを悪用した GET など改変攻撃も想定されるため、“ヘッダに “X-Sender” がある”条件だけで遮断する方が安全マージンが大きく、実装も容易です。

- よって解答は「HTTPヘッダに “X-Sender” フィールドを含む要求を拒否する」とまとめます。

誤りやすいポイント

- 「POST メソッドのみを対象」に絞りすぎる

- 図3は POST の例示であり、ヘッダ検査だけで十分に危険トラフィックを止められます。

- 「X‐Sender=何らかの値」と値まで限定してしまう

- 値は任意の OS コマンドを渡すため可変です。ヘッダ名だけで検知する方が確実です。

- 「User-Agent など既存ヘッダ名の書式」を参考にシグネチャを書いてしまう

- 攻撃ヘッダは RFC 非準拠の“X-Sender”です。正確な綴りを引用しないと検知漏れが起きます。

FAQ

Q: POST 以外のメソッドもブロック対象にすべきですか?

A: 図3では POST が明示されていますが、IPS でヘッダ名を検知する方式ならメソッドを問わず攻撃を遮断できます。

A: 図3では POST が明示されていますが、IPS でヘッダ名を検知する方式ならメソッドを問わず攻撃を遮断できます。

Q: “X-Sender” を正規の拡張ヘッダとして利用しているサービスとの衝突は?

A: “X-” プレフィクスの独自ヘッダは通常サーバ側で明示的に処理コードを書かない限り不要です。既存サービス影響を確認し、問題がなければ遮断して構いません。

A: “X-” プレフィクスの独自ヘッダは通常サーバ側で明示的に処理コードを書かない限り不要です。既存サービス影響を確認し、問題がなければ遮断して構いません。

Q: シグネチャ登録後の運用で注意する点は?

A: 誤検知・過検知がないかをWebアクセスログと IPS 検出ログで頻繁に確認し、必要なら除外ルールを追加します。

A: 誤検知・過検知がないかをWebアクセスログと IPS 検出ログで頻繁に確認し、必要なら除外ルールを追加します。

関連キーワード: シグネチャ型IDS, HTTPヘッダ、侵入防止、拡張ヘッダ、コマンド実行

設問2:暫定的対策の検討について、(1)〜(4)に答えよ。

(4)本文で述べているIPSによる対策に加えて、図2中の仕様の一部の設定を変更する対策も可能である。この一部とは図2中の(a)〜(g)のいずれであるかを記号で答えよ。また、対策の内容について30字以内で述べよ。

模範解答

記号:(f)

対策の内容:Web サーバプログラムの動作権限を必要最小限とする。

解説

解答の論理構成

- 脆弱性の特性

図3には「任意のOSコマンドを実行させることが可能である。その際、OSコマンドはWebサーバプログラムの動作権限で実行される。」とあります。 - 現行設定の問題点

図2の(f)には「Webサーバプログラムは、システム管理者権限で動作している。」と明記されています。 - 設定変更によるリスク低減

任意コマンドが“システム管理者権限”で走ると、攻撃者はOS全体を掌握できます。そこで動作権限を制限すれば、同じ脆弱性を突かれても被害範囲を大幅に縮小できます。 - 設定箇所と対策内容

• 設定箇所は図2の(f)。

• 対策は「Web サーバプログラムの動作権限を必要最小限とする。」

以上より、記号:(f)、30字以内の対策内容が導かれます。

誤りやすいポイント

- (a) を選び「フォーム部分を変更すれば良い」と考えてしまう。脆弱性はHTTPメソッド内部処理でありフォーム仕様の変更では根本解決しません。

- (c) や (d) など境界防御装置に目が行きがち。今回はサーバ内部権限が直接関与します。

- 「IPSを導入したから十分」と思い込み、権限設定の見直しを軽視する。多層防御の観点を忘れがちです。

FAQ

Q: 動作権限を落とすだけで完全に安全になりますか?

A: いいえ。権限削減は被害範囲を縮小する手段であり、修正プログラム適用やIPSシグネチャ追加と組み合わせて多層防御を構築する必要があります。

A: いいえ。権限削減は被害範囲を縮小する手段であり、修正プログラム適用やIPSシグネチャ追加と組み合わせて多層防御を構築する必要があります。

Q: なぜPOSTメソッド禁止より権限設定変更を優先するのですか?

A: POSTを遮断すると業務停止につながりますが、権限設定は可用性を保ちつつ機密性・完全性のリスクを低減できるからです。

A: POSTを遮断すると業務停止につながりますが、権限設定は可用性を保ちつつ機密性・完全性のリスクを低減できるからです。

関連キーワード: 権限分離、最小特権、任意コマンド実行、多層防御、Webサーバ

設問3:修正プログラムの適用について、(1)、(2)に答えよ。

(1)図5中のbに入れる適切な字句を、15字以内で述べよ。

模範解答

b:・運用系から切り離す

・待機系にする

・スタンバイ状態にする

解説

解答の論理構成

- 図5の(1)は「負荷分散装置の設定を変更する」目的を示しています。

- 会話文においてS君は「深夜2時から朝8時までの間はアクセスが少なく、サーバ1台でも処理が可能」と述べ、P君は「Web販売システムを停止させることなく修正プログラムを適用」と提案しています。これは対象サーバを一時的にサービス系から外し、残りのサーバで処理を継続する運用を示唆しています。

- したがって負荷分散装置で行う操作は、対象サーバを稼働系(運用系)から切り離し、待機(スタンバイ)状態にすることを指します。

- 以上より、b には「運用系から切り離す」など、サーバを一時的にサービス提供から外す意味の語句が入るのが妥当です。

誤りやすいポイント

- 「停止させる」と書くとサーバ電源断やプロセス停止を想起させ、負荷分散装置での設定変更という文脈とずれる場合があります。

- 「ロードバランサを無効化する」と誤答するケースがありますが、無効化するのはサーバへの振り分けであってロードバランサ自体ではありません。

- 順次適用というキーワードを見落とし、全サーバを同時に外す前提で考えてしまうと適切な語句が選べなくなります。

FAQ

Q: サーバを「切り離す」とは具体的に何をするのですか?

A: 負荷分散装置の設定で対象サーバを振り分け対象リストから外し、クライアントからの新規リクエストが当該サーバへ到達しないようにします。

A: 負荷分散装置の設定で対象サーバを振り分け対象リストから外し、クライアントからの新規リクエストが当該サーバへ到達しないようにします。

Q: パッチ適用後にサービスへ戻す際の注意点は?

A: 動作確認(ログ・サービス応答など)を実施し、正常であることを確認してから負荷分散装置の設定を元に戻します。

A: 動作確認(ログ・サービス応答など)を実施し、正常であることを確認してから負荷分散装置の設定を元に戻します。

Q: スタンバイ状態にしても既存セッションはどうなりますか?

A: 通常は新規振り分けが停止するだけで既存セッションは維持される設定が多いですが、ポリシーによってはセッション切断が必要な場合もあるため事前確認が必要です。

A: 通常は新規振り分けが停止するだけで既存セッションは維持される設定が多いですが、ポリシーによってはセッション切断が必要な場合もあるため事前確認が必要です。

関連キーワード: ロードバランサ、スタンバイ運用、フェイルオーバ、パッチ管理、サービス継続

設問3:修正プログラムの適用について、(1)、(2)に答えよ。

(2)本文中の下線⑤について、Web販売システムにおける修正プログラム適用後のトラブルを予防するために、T課長への説明の前に実施すべき作業がある。適切と思われる作業内容を、40字以内で述べよ。

模範解答

動作試験用システムで、修正プログラム適用後の動作の正常性を確認する。

解説

解答の論理構成

- 修正プログラムは動作不具合を招く場合があり、本番適用前に安全性を確認する必要があります。

- 問題文の「図2」g には

「“B社のシステム開発部で図1とほぼ同一構成である動作試験用システムを別に用意している。”」

とあり、実機と同等環境が既に整備されていることが分かります。 - この環境でパッチ適用後の挙動を検証すれば、本番への影響を最小化できます。

- 以上より、T課長への説明前に実施すべき作業は

「動作試験用システムで、修正プログラム適用後の動作の正常性を確認する。」

となります。

誤りやすいポイント

- 本番環境のバックアップ取得やロールバック手順だけで十分と誤解し、事前検証を怠る。

- 「IPSがあるから安全」と判断し、パッチテストを省略してしまう。

- テスト環境が「ほぼ同一構成」と明示されている事実を見落とす。

FAQ

Q: 動作試験用システムでの検証は必須でしょうか?

A: 問題文には修正プログラム適用後のトラブルを予防する目的が示されており、同一構成のテスト環境が存在するため、事前検証が最も合理的です。

A: 問題文には修正プログラム適用後のトラブルを予防する目的が示されており、同一構成のテスト環境が存在するため、事前検証が最も合理的です。

Q: 動作試験用システムがない場合はどうすべきですか?

A: 影響の小さいサーバを先行適用し、段階的に展開する、あるいは仮想環境を用意してテストする方法が考えられます。

A: 影響の小さいサーバを先行適用し、段階的に展開する、あるいは仮想環境を用意してテストする方法が考えられます。

Q: IPSで防御しているのに、なぜ急いでパッチを当てるのですか?

A: シグネチャ防御は完全ではなく、回避策も公開されがちです。根本的対策は修正プログラムの適用です。

A: シグネチャ防御は完全ではなく、回避策も公開されがちです。根本的対策は修正プログラムの適用です。

関連キーワード: パッチ管理、テスト環境、リスク低減、システム運用、事前検証