情報処理安全確保支援士 2009年 春期 午後1 問04

情報システムの特権管理に関する次の記述を読んで、設問1,2に答えよ。

E社は、従業員数2,000名の上場している運輸会社である。E社の情報システム部では80台のサーバを管理しており、複数種のOSと、複数のDBMS及びアプリケーション(以下、APという)が稼働している。

インストールされたそれぞれのOS、DBMS、APに対して、システム管理特権が付与された利用者ID(以下、特権Iという)が一つずつ登録されており、情報システム部内のシステム管理チームに所属するシステム管理者10名がすべての特権IDとパスワードを共用している。例えば、OS,DBMS,APがそれぞれ一つずつ稼働しているサーバでは、OSに一つ、DBMSに一つ、APに一つの特権Iが登録されており、システム管理者10名がこれらの特権IDを共用している。特権IDの使用は、基本的にはネットワーク経由で行われているが、コンソールからでないと行えない特定の作業については、サーバが保管されているラック内に設置されたコンソールから行われている。

E社は、システム運用の安全性を確認するために、セキュリティ専門会社のF社に、サーバの設定や運用に関するセキュリティ診断を依頼した。診断の結果、情報システムの特権I管理が十分でないとの指摘を受けたことから、経営陣は情報システム部に対して特権IDの管理を改善するように指示した。

〔特権ID管理の要件〕

F社による指摘は、“特権IDの使用において、内部者の不正使用を防止及び発見する仕組みが構築されていない”というものであった。システム管理チームのN課長とM君は、この指摘に基づき、必要な管理要件を明確にすることにした。

N課長:M君、現状の特権ID管理において必要な管理要件とは具体的に何だろう。

M君:現在の当社のシステムでは、特権IDを使用したときのログがほとんど取得されていないので、不正使用があったとしても発見できないおそれがあります。ログインやログアウトなどの基本的なイベントと、システムの設定変更や利用者ID登録などの重要な操作については、ログを取得する必要があると思います。当社の全システムが、特権IDに関するこれらのログを取得する機能をもっていることは確認できています。

N課長:なるほど。それらのログを取得することにしよう。

M君:ただし、今の状態では、ログを取得したとしてもaをやめないと、ログからはだれが不正使用を行ったのかを特定できないので意味がありません。

N課長:なるほど。それは①上場企業に求められる内部統制の観点からも改善が必要だな。近々内部統制を評価するための内部監査が行われることになっているが、今回の診断はその準備にもなっている。早速すべてのOS、DBMS、APで改善してくれ。

M君:分かりました。すぐに改善することにします。

N課長:F社からは、内部不正を発見する仕組みも必要と言われているが、これはどう考えるかね。

M君:はい。特権IDの使用が業務目的であることを確認するために、使用目的、使用者、使用する特権IDを記入した特権ID利用申請書を使用日ごとに課長に提出し、事前に承認していただくという運用にします。その上で、月に1回程度bを実施して不正な使用がなかったことを確認します。このbが、内部不正を発見する仕組みに当たります。

N課長:よし、ではそれで試験的に運用してみよう。

新たな特権ID管理の仕組みが試験的に運用され、1か月が経過した。

〔特権ID管理の運用〕

N課長:先月のbの結果はどうだったかね。

M君:あるDBMSに利用申請のない特権IDの使用がありました。OS、DBMS、APの特権IDを必要に応じて追加作成し、一つの特権IDは1人のシステム管理者だけが使用する環境を実現できましたので、だれが使ったのかすぐ分かりました。その特権IDを使った者に確認したところ、状況監視のために毎日使用していました。しかし、一般権限でも問題ないということでしたので、②データの参照だけを行うことができる、状況監視用の利用者IDを作成し、それを使用させることにしました。また、あるサーバのOSでは、特権IDの利用申請があったのに、ログが残っていないものがありました。チーム全員に確認してみたところ、ある従業員が誤ってシステムのリストアの際にログファイルを上書きしてしまったということでした。

N課長:ログがちゃんと保存されないのは問題だな。

M君 :そう思います。追記型記憶装置を使えばログが消えてしまうことを防止できるのですが、すべてのサーバに導入するとコストが掛かりすぎます。実はUNIXでログを収集、転送する方式として一般的に使われているcを使ったログサーバについて調査していました。これを導入して、ログサーバで追記型記憶装置を使用し、OS、DBMS、APのログを保存するというのはどうでしょう。

N課長:なるほど。しかし、今年度の予算では、ログサーバを購入できたとしても、追記型記憶装置までは購入できないな。そこまでしなくても、もっと簡単な方法でログサーバのログは保護できるのではないだろうか。例えば、dすることにすれば、ログサーバの中にログが保存された状態であっても、ほかのサーバ管理者による故意のログ削除を防止できるし、誤操作によるログ喪失の可能性も低下させることができるだろう。

M君 :そうですね。そうすれば大丈夫だと思います。

N課長:では、ログサーバだけを導入することにしよう。ログは、当社の情報セキュリティ規程に従って、2年間保存するようにしておいてくれ。しかし、問題の発見に最悪で1か月も掛かるというのは遅すぎるな。ほかに方法はないのかね。

M君 :例えば、不正の可能性が考えられる特権IDの使用が発見されたときにだけアラートを発生させ、それを電子メール(以下、メールという)で通知する仕組みをログサーバに導入すれば、もっと早期に発見することができると思います。例えば、サーバへのログイン回数が多かった場合にアラートを発生させればよいかもしれません。

N課長:しかし、サーバへのログイン回数が多かったからといって不正使用というわけではないだろう。

M君 :はい、そのとおりです。アラートが発生したからといって特権IDの不正使用があったとは断言できないので、特権ID利用申請書などを基に確認を行う必要がある、という意味です。

N課長:なるほど。では、どのようなアラートの発生条件を設定するか、案を作ってくれ。

M君 :分かりました。

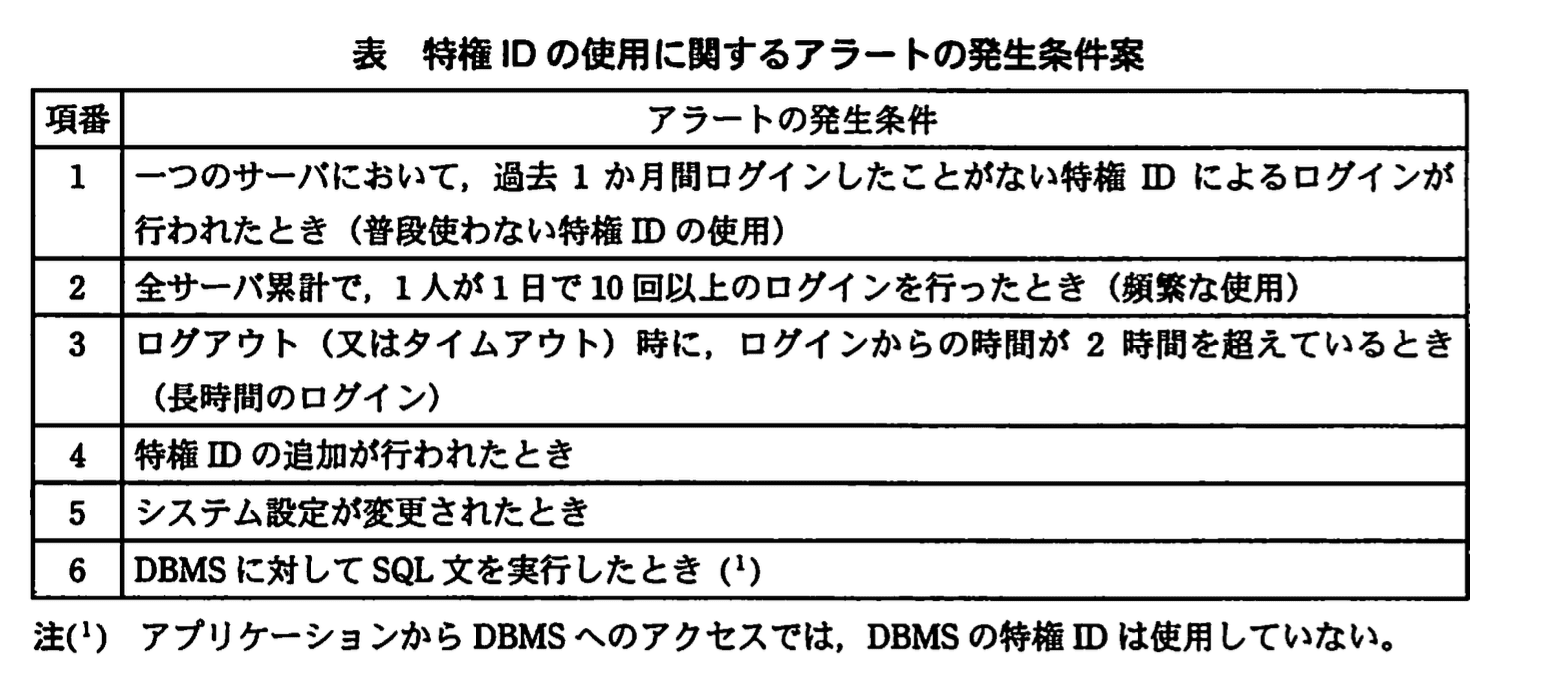

数日後、M君から特権IDの使用に関するアラートの発生条件案(表)が提出された。

N課長:これらの条件だけでは、本人に割り当てられている特権IDを使用したときにしか検出できないな。③特権IDをもっていない人が特権IDを使用しようとする行為があったときにも検出できるようにしてくれないか。それから、アラートを通知するメールは管理職の私が受け取って確認しよう。ところで、④アラートを設定していることはシステム管理者に周知してほしいが、⑤具体的なアラートの発生条件は伝えないようにしておいてもらえるかね。

M君:分かりました。アラートを通知するメールへの対応はよろしくお願いします。

M君の案に基づき、アラートを発生させる仕組みが導入され、1週間が経過した。

N課長:M君、アラートを通知するメールが多くて確認が大変だよ。特に、表の項番6の条件のときに発生させるアラートの通知メールが必ず毎日届くんだ。

M君:すみません。どうも最近、DBMSに対して特権IDを使用してSQL文を実行する運用作業が増えたことが原因のようです。アラートの数を減らす方法として、SQL文の中身を解釈し、その内容に応じてアラートを発生させることができるツールを使うことも考えているのですが、まだ調査中で導入にはしばらく時間が掛かりそうです。

N課長:これではほかの仕事ができないな。この条件はそのツールを導入するまでいったん外してくれないか。

M君:分かりました。当面、特権IDを使用したSQL文の実行に関するログの取得はやめましょう。

N課長:M君、それは駄目だよ。⑥データベース(以下、DBという)では社の財遊にかかわる重要なデータが管理されているから、財務報告の頼性を担保するためにも、特権皿を使用してDBを操作したログを取得して保存することは重要なんだ。

M君:なるほど、分かりました。アラートの発生条件からは外しますが、ログは取得するようにしておきます。

N課長:よし、ではこの状態でしばらく運用することにしよう。

その後、SQL文の中身を解釈してアラートを発生させるツールが導入され、度の試験運用が行われた。その1か月後、アラート発生の設定が適切であることが確認され、本格運用が開始された。これによって、E社システムの特権ID管理が改善され、より安全なシステム運用が実現された。

設問1:〔特権ID管理の要件〕について、(1)~(3)に答えよ。

(1)本文中の下線①で、上場企業を対象に、内部統制の評価及び報告を求める法律(又はその通称)を解答群の中から選び、記号で答えよ。

解答群

ア:割賦販売法

イ:金融商品取引法

ウ:個人情報保護法

エ:不正アクセス禁止法

模範解答

イ

解説

解答の論理構成

- 【問題文】には、下線①として

“上場企業に求められる内部統制”

という表現があります。 - “上場企業” に “内部統制 の評価と報告” を義務付けている日本の法律は、いわゆる J-SOX と呼ばれる “金融商品取引法” です。

- 解答群を見ると、該当する選択肢は “イ:金融商品取引法” だけです。

- したがって記号 “イ” が正答となります。

誤りやすいポイント

- “個人情報保護法” や “不正アクセス禁止法” はセキュリティ関連で頻出ですが、内部統制の評価・報告義務とは無関係です。

- “割賦販売法” はクレジット取引の規制法であるため、文脈とかけ離れています。

- J-SOXという通称から正式名称が思い出せず、選択肢を見落とすケースがあります。

FAQ

Q: J-SOXは正式名称ではないのですか?

A: 通称です。正式には “金融商品取引法” に基づく内部統制報告制度を指します。

A: 通称です。正式には “金融商品取引法” に基づく内部統制報告制度を指します。

Q: 内部統制の評価主体は誰ですか?

A: 会社の経営者が自社の内部統制を評価・報告し、公認会計士などの監査人がそれを監査します。

A: 会社の経営者が自社の内部統制を評価・報告し、公認会計士などの監査人がそれを監査します。

Q: 上場企業以外でも内部統制は整備すべきですか?

A: 法的義務はありませんが、業務の信頼性向上や不正防止の点で整備が推奨されます。

A: 法的義務はありませんが、業務の信頼性向上や不正防止の点で整備が推奨されます。

関連キーワード: 内部統制、法規制、ガバナンス、コンプライアンス、リスク管理

設問1:〔特権ID管理の要件〕について、(1)~(3)に答えよ。

(2)本文中のaに入れる適切な字句を、10字以内で答えよ。

模範解答

a:特権IDの共用

解説

解答の論理構成

- まず、【問題文】には

“ただし、今の状態では、ログを取得したとしてもaをやめないと、ログからはだれが不正使用を行ったのかを特定できない”

とあります。 - ここで課題になっているのは「だれが不正使用を行ったのかを特定できない」点です。個人を特定できない原因は「複数人で同じ資格情報を共有している」ことにあります。

- 実際に同じ段落の前段で、M君は

“情報システム部内のシステム管理チームに所属するシステム管理者10名がすべての特権IDとパスワードを共用している。”

と説明しています。 - よって、a に入るべき語は「特権IDを複数人で共有していること」を指し示す表現になります。

- 以上から適切な解答は

➜ 特権IDの共用

誤りやすいポイント

- 「特権IDの多重登録」や「ログ取得不足」など“原因”と“結果”を取り違えやすいです。問題はログ量ではなく“誰が使ったか分からない”ことです。

- “共用”と似た語で「共有」「共通」などを選ぶと原文の表現とズレるため減点対象になります。

- ログ追跡の観点から“パスワード使い回し”と誤答するケースがありますが、共有されているのはIDそのものです。

FAQ

Q: そもそも特権IDを共用すると何が問題になるのですか?

A: ログを解析しても「どの個人が実行した操作か」を突き止められず、内部統制上の追跡性(アカウンタビリティ)を確保できません。

A: ログを解析しても「どの個人が実行した操作か」を突き止められず、内部統制上の追跡性(アカウンタビリティ)を確保できません。

Q: 共用を廃止できない場合の代替策はありますか?

A: パスワード貸与ではなく「特権ID利用ゲートウェイ」や「一時的な昇格(sudo など)」を使い、個人IDで操作履歴を残す方法が考えられます。

A: パスワード貸与ではなく「特権ID利用ゲートウェイ」や「一時的な昇格(sudo など)」を使い、個人IDで操作履歴を残す方法が考えられます。

Q: 特権IDの共用解消後に必要な追加対策は?

A: 個人IDへの割当て後も“利用申請・承認”と“定期的なログレビュー”を実施し、運用で生じる不正や誤操作を早期検知できる体制が求められます。

A: 個人IDへの割当て後も“利用申請・承認”と“定期的なログレビュー”を実施し、運用で生じる不正や誤操作を早期検知できる体制が求められます。

関連キーワード: 特権ID, ログ監査、内部統制、アカウンタビリティ

設問1:〔特権ID管理の要件〕について、(1)~(3)に答えよ。

(3)本文中のbに入れる適切な字句を、10字以内で答えよ。

模範解答

b:ログのレビュー

解説

解答の論理構成

- 問題文確認

“M君:…その上で、月に1回程度bを実施して不正な使用がなかったことを確認します。” とあり、b は“月に1回”という周期で行われる作業を指しています。 - 作業の目的

上記せりふの直後に “このbが、内部不正を発見する仕組みに当たります。” と述べられており、b は“不正の有無を確認するためにログを点検する行為”であることが分かります。 - 継続的な運用描写

後段でも “N課長:先月のbの結果はどうだったかね。” と再登場し、定期的に結果報告が必要な“レビュー”であることを裏付けています。 - 用語選定

システム管理の世界で「ログを精査して問題の有無を確認する定期作業」は “ログレビュー” と呼ばれるのが一般的です。周期的・監査的に行う点も一致します。 - 結論

以上より、b に入る適切な字句は “ログのレビュー” となります。

誤りやすいポイント

- “ログ監査” としてしまうと、外部・内部監査人が行う正式手続きのニュアンスが強く、本設問のシステム管理チームが定期点検する運用を正確に表しません。

- “ログ確認” や “ログ点検” だけでは業務フロー名としてやや一般的すぎ、内部統制文脈で使われる “レビュー” というキーワードが欠落します。

- “月に1回” をヒントに “月次報告” と誤記するケース。実際は報告ではなく“確認作業”そのものを指します。

FAQ

Q: “レビュー” と “監査” の違いは何ですか?

A: “レビュー” は管理プロセス内で担当者が定期的に記録を点検し、問題を早期発見する活動を指します。“監査” は組織内外の独立した立場が規程や法令順守状況を評価する正式手続きで、目的・主体・範囲が異なります。

A: “レビュー” は管理プロセス内で担当者が定期的に記録を点検し、問題を早期発見する活動を指します。“監査” は組織内外の独立した立場が規程や法令順守状況を評価する正式手続きで、目的・主体・範囲が異なります。

Q: 自動化されたツールでログを検索する場合も “ログのレビュー” と呼べますか?

A: はい。レビューは“人が最終的に結果を確認する”ことがポイントで、収集・抽出自体をツールに任せても問題ありません。

A: はい。レビューは“人が最終的に結果を確認する”ことがポイントで、収集・抽出自体をツールに任せても問題ありません。

Q: レビューの頻度は“月1回”が標準ですか?

A: ビジネス要件やシステムの重要度によって変わります。重要データを扱う環境では“日次”や“週次”とする企業もあります。

A: ビジネス要件やシステムの重要度によって変わります。重要データを扱う環境では“日次”や“週次”とする企業もあります。

関連キーワード: 特権ID, ログ管理、内部統制、アラート設定、ログレビュー

設問2:〔特権ID管理の運用〕について、(1)~(6)に答えよ。

(1)本文中の下線②を実施するに当たって適用した考え方を、解答群の中から選び、記号で答えよ。

解答群

ア:最小権限の原則

イ:職務の分掌

ウ:多層防御

エ:要さい化

模範解答

ア

解説

解答の論理構成

- 下線②の該当箇所

― “②データの参照だけを行うことができる、状況監視用の利用者IDを作成し、それを使用させることにしました”

ここでは、従来特権IDで行っていた「状況監視」を、参照専用 ID に置き換えています。 - 参照専用 ID が意味するもの

・「データの参照だけ」を許可し、更新・削除・設定変更などの高権限操作を禁止しています。

・必要最小限の権限だけを付与している点がポイントです。 - 各選択肢との対比

・ア:最小権限の原則 … “業務遂行に必要な最小限の権限のみを付与する” という考え方。②の対応はまさにこれに該当します。

・イ:職務分掌 … 権限を複数担当者に分けてチェック機能を働かせる考え方で、②は分掌ではなく権限縮小。

・ウ:多層防御 … 防御策を多層に配置する考えで、②は単一レイヤの権限制御。

・エ:要さい化 … 不要サービス停止やパッチ適用など OS/ミドルウェアの防御強化策で、②とは無関係。 - よって、“最小限の権限に抑える” という趣旨からア:「最小権限の原則」が正答となります。

誤りやすいポイント

- 「職務分掌」と混同するケース

参照専用 ID を別担当に割り当てたわけではありません。目的は権限縮小であって職務の分担ではない点に注意します。 - 「多層防御」のキーワードにつられるケース

監視用 ID の付与は防御レイヤを増やしたわけではなく、単に権限の種類を限定しただけです。 - 具体例に引きずられ「要さい化」と判断するケース

ID 追加は OS などの設定強化と見えますが、サービス停止やパッチ適用とは性質が異なります。

FAQ

Q: 参照専用 ID を作るだけで本当に安全になるのでしょうか。

A: 更新系権限を持たせないことで「誤操作・意図的改ざん」を直接防止できます。ただしログ監査やアクセス回数の監視など、運用面の補完策も不可欠です。

A: 更新系権限を持たせないことで「誤操作・意図的改ざん」を直接防止できます。ただしログ監査やアクセス回数の監視など、運用面の補完策も不可欠です。

Q: 最小権限の原則を守ると運用が煩雑になりませんか。

A: 権限申請・付与・剥奪のプロセスは増えますが、不正発生時の影響範囲を大幅に抑えられるメリットがあります。自動化ツールやロール管理を併用して負荷を軽減します。

A: 権限申請・付与・剥奪のプロセスは増えますが、不正発生時の影響範囲を大幅に抑えられるメリットがあります。自動化ツールやロール管理を併用して負荷を軽減します。

Q: 参照専用 ID でも特権 ID と同じパスワード運用では意味がないのでは。

A: その通りです。ID ごとに異なるパスワードを設定し、利用目的・利用者を申請/承認させることで本人特定と追跡性を確保します。

A: その通りです。ID ごとに異なるパスワードを設定し、利用目的・利用者を申請/承認させることで本人特定と追跡性を確保します。

関連キーワード: 最小権限、アクセス制御、特権ID, ロールベース管理

設問2:〔特権ID管理の運用〕について、(1)~(6)に答えよ。

(2)本文中のcに入れる方式を、英文字10字以内で答えよ。

模範解答

c:syslog

解説

解答の論理構成

- 問題文の該当箇所

“実はUNIXでログを収集、転送する方式として一般的に使われているcを使ったログサーバについて調査していました。”

ここで鍵となる情報は

・“UNIX”

・“ログを収集、転送する方式”

・“一般的に使われている” - UNIX 系 OS で標準的に利用され、システムログをネットワーク越しに転送できる仕組みは “syslog”(RFC 3164 / RFC 5424 系)です。

- よって c には “syslog” が入ると論理的に導けます。

誤りやすいポイント

- 「SNMP」「RSH」など、UNIX ネットワーク機能を連想して誤記する。これらは監視やリモート実行であり、ログ転送の標準方式ではありません。

- 「rsyslog」「syslog-ng」など実装名を書いてしまう。設問は“方式”を求めているので、ベースとなる “syslog” が正答です。

- “syslogd” と書く。これはデーモン名であり方式名としては不正解になります。

FAQ

Q: “syslog” は TCP と UDP のどちらを使いますか?

A: 伝統的には UDP 514 番ポートですが、信頼性向上のため TCP を採用する実装や、TLS で暗号化する拡張もあります。

A: 伝統的には UDP 514 番ポートですが、信頼性向上のため TCP を採用する実装や、TLS で暗号化する拡張もあります。

Q: Windows 環境でも “syslog” は使えますか?

A: 標準ではありませんが、エージェントを導入することでイベントログを syslog 形式に変換して送信できます。

A: 標準ではありませんが、エージェントを導入することでイベントログを syslog 形式に変換して送信できます。

Q: “syslog” だけでログの改ざん対策は十分ですか?

A: いいえ。転送先でのアクセス権設定や追記型メディア、ハッシュによる改ざん検知など多層的な対策が必要です。

A: いいえ。転送先でのアクセス権設定や追記型メディア、ハッシュによる改ざん検知など多層的な対策が必要です。

関連キーワード: ログ管理、syslog, アラート、特権ID, UNIX

設問2:〔特権ID管理の運用〕について、(1)~(6)に答えよ。

(3)本文中のdに入れる、N課長がログサーバに対して実施しようとしている対策を、40字以内で述べよ。

模範解答

d:ログサーバの特権ID使用者とほかのサーバの特権ID使用者を分離

解説

解答の論理構成

- 問題文の確認

“そこまでしなくても、もっと簡単な方法でログサーバのログは保護できるのではないだろうか。例えば、dすることにすれば、ログサーバの中にログが保存された状態であっても、ほかのサーバ管理者による故意のログ削除を防止できるし、誤操作によるログ喪失の可能性も低下させることができるだろう。” とあります。 - ニーズの整理

・目的:ログサーバ内のログを「ほかのサーバ管理者」に削除されないようにする。

・方法:追記型記憶装置ほどのコストを掛けずに実現。 - 考えられる方策

a) ファイルを読み取り専用にする → ログ採取ができなくなるおそれ。

b) OS のアクセス権限設定だけで対応 → 権限を共有している以上、削除リスクは残る。

c) ログサーバの管理権限を別の管理者に限定する → 他サーバ管理者の権限では手を出せない。 - 要件との整合

c) であれば「故意のログ削除」「誤操作のログ喪失」の双方を抑止可能で、コストは最小。 - 結論

したがって d に入る対策は「ログサーバの特権ID使用者とほかのサーバの特権ID使用者を分離」となります。

誤りやすいポイント

- 「アクセス権を read-only に設定」と答えると、ログ書き込みまで阻害する点が見落とされやすい。

- 「ログサーバのファイアウォール強化」と答えると、誤操作防止に言及していないため目的を満たさない。

- 「バックアップ取得」と答えると、削除を受けた後の復旧策であり、削除自体の抑止になっていない。

FAQ

Q: サーバ台数が多い場合でも分離運用は現実的ですか?

A: ログサーバだけ別管理者に委ねる方式なので、サーバ台数に大きく左右されず比較的容易です。

A: ログサーバだけ別管理者に委ねる方式なので、サーバ台数に大きく左右されず比較的容易です。

Q: 同一人物が複数の特権IDを持っている場合、分離の意味はありますか?

A: 権限の物理的分離ではなく「ID の分離」による操作記録の追跡性向上と心理的抑止が主眼ですので効果はあります。

A: 権限の物理的分離ではなく「ID の分離」による操作記録の追跡性向上と心理的抑止が主眼ですので効果はあります。

Q: 分離後にログ閲覧が必要なときはどうしますか?

A: 閲覧専用の権限を付与し、書き込み・削除権限を持たせないことで監査目的の参照が可能です。

A: 閲覧専用の権限を付与し、書き込み・削除権限を持たせないことで監査目的の参照が可能です。

関連キーワード: 特権ID, ログ保護、職務分掌、アクセス制御、内部統制

設問2:〔特権ID管理の運用〕について、(1)~(6)に答えよ。

(4)本文中の下線③を検出するために、表に項番7を追加したい。このとき、アラートの発生条件として何を設定すべきか。20字以内で述べよ。

模範解答

特権IDの認証が失敗したとき

解説

解答の論理構成

-

着目ポイントの抽出

- 【問題文】には、N課長が「③特権IDをもっていない人が特権IDを使用しようとする行為があったときにも検出できるようにしてくれないか。」と指示しています。

- つまり、“特権ID保有者ではない利用者が特権IDでログインを試みる”状況を検知すればよいと分かります。

-

具体的なログイベントへの落とし込み

- 特権IDを持たない利用者がログインを試みてもパスワードや鍵が一致しないため、普通は「認証失敗」として記録されます。

- 認証に失敗した時点で“使用しようとする行為”は成立しており、このイベントをトリガにアラートを発生させれば要件を満たします。

-

20字以内での表現

- 上記の意味を簡潔に表す言い回しとして「特権IDの認証が失敗したとき」が最適です。

-

解答

- よって、項番7に設定すべきアラート条件は「特権IDの認証が失敗したとき」となります。

誤りやすいポイント

- 「不正ログイン」や「ログイン失敗」とだけ書き、特権ID利用であることを明示し忘れる。

- 「特権IDを保有しない者のログイン試行時」など、実装時に判定しにくい条件を書いてしまう。認証失敗はほぼ全てのOS・DBMSで標準ログに残るため実装容易。

- 文字数を気にして曖昧表現にし、判定対象(特権ID)の主語を落としてしまう。

FAQ

Q: 認証成功でも不正使用の可能性があるのでは?

A: ③の指示は“特権IDをもっていない人が使用しようとする行為”の検出です。持っていない人は認証情報を知らないため原則失敗します。成功した場合は既存の項番2や3などで異常な使用パターンを検知する方針です。

A: ③の指示は“特権IDをもっていない人が使用しようとする行為”の検出です。持っていない人は認証情報を知らないため原則失敗します。成功した場合は既存の項番2や3などで異常な使用パターンを検知する方針です。

Q: 一般利用者IDの認証失敗も大量に発生しますがノイズになりませんか?

A: アラート対象を「特権ID」に限定してフィルタリングすることで、一般利用者IDの失敗を除外できます。システムログのフィルタ条件に特権ID一覧を設定します。

A: アラート対象を「特権ID」に限定してフィルタリングすることで、一般利用者IDの失敗を除外できます。システムログのフィルタ条件に特権ID一覧を設定します。

Q: 認証失敗回数に閾値を設けた方が良いですか?

A: 単発でも内部不正の兆候になり得るため、まずは1回でアラートを上げる運用が推奨です。過剰通知になる場合は回数・間隔などのチューニングを行います。

A: 単発でも内部不正の兆候になり得るため、まずは1回でアラートを上げる運用が推奨です。過剰通知になる場合は回数・間隔などのチューニングを行います。

関連キーワード: 認証失敗、ログイン試行、内部不正対策、アラート設定、特権ID管理

設問2:〔特権ID管理の運用〕について、(1)~(6)に答えよ。

(5)本文中の下線④及び下線⑤の指示のセキュリティ上の目的を、それぞれ35字以内で述べよ。

模範解答

下線④:システム管理者による不正行為の実行を抑止するため

下線⑤:・アラートの発生条件を回避しようとする行為を防止するため

・アラートが発生しないような不正使用方法を発見されないようにするため

解説

解答の論理構成

-

前提確認

問題文には、N課長が「④アラートを設定していることはシステム管理者に周知」

「⑤具体的なアラートの発生条件は伝えない」

と指示した場面が示されています。 -

④の狙いを読み解く

・システム管理者が“アラートが仕込まれている”と知れば、「不正操作をしても即座に発覚するかもしれない」という心理が働きます。

・これは内部者のモラルハザードを防ぐ典型的な“抑止”の仕組みです。

──したがって④の目的は「システム管理者による不正行為の実行を抑止するため」と導けます。 -

⑤の狙いを読み解く

・一方で発生条件まで知らせてしまうと、「検知されない範囲で不正を行う」余地を与えます。

・つまり内部者が“検知ロジックを回避”するリスクが生じるため、条件は秘匿すべきです。

──したがって⑤の目的は「アラートの発生条件を回避しようとする行為を防止するため」「アラートが発生しないような不正使用方法を発見されないようにするため」となります。 -

模範解答との整合

上記の導出結果は【模範解答】に完全に一致します。よって解答は妥当です。

誤りやすいポイント

- ④と⑤を“同じ目的”と誤認し、「不正防止のため」など一文でまとめてしまう。

- ⑤を「運用を簡素化するため」など技術的な利便性と混同する。

- ④の目的を“ログの保全”と勘違いし、抑止効果に言及しない。

- ⑤で「従業員に安心感を与えるため」と逆の方向に解釈する。

FAQ

Q: なぜ“アラートの存在”だけ知らせれば十分なのですか?

A: 監視されている事実を知らせるだけで心理的抑止効果が働くためです。発生条件の詳細は秘匿し、検知回避を防ぎます。

A: 監視されている事実を知らせるだけで心理的抑止効果が働くためです。発生条件の詳細は秘匿し、検知回避を防ぎます。

Q: 発生条件を伏せると誤検知が多くなった場合に現場が困りませんか?

A: 発生条件は管理職とセキュリティ担当だけが把握し、運用ルールで対応します。現場には“必要最低限の情報公開”で済むため、誤検知対応体制を別途整えるのが一般的です。

A: 発生条件は管理職とセキュリティ担当だけが把握し、運用ルールで対応します。現場には“必要最低限の情報公開”で済むため、誤検知対応体制を別途整えるのが一般的です。

Q: もし条件を公開してしまった場合の主なリスクは?

A: 不正者が条件を逆手に取り、検知されない範囲で操作する“ルール回避”行為が発生しやすくなります。

A: 不正者が条件を逆手に取り、検知されない範囲で操作する“ルール回避”行為が発生しやすくなります。

関連キーワード: 内部統制、抑止効果、ログ監視、特権ID, アラート設定

設問2:〔特権ID管理の運用〕について、(1)~(6)に答えよ。

(6)本文中の下線⑥において、財務報告の信頼性を担保するために、特権IDに関するDBのログの個々の記録について何を確認し、全体として何を立証しようとしているか。特権IDに関するDBのログの個々の記録に対して確認する内容を50字以内で、立証しようとしていることを35字以内で述べよ。

模範解答

確認する内容:・特権IDでDBのデータを変更した処理のログに対応する特権ID利用申請書が提出されていること

・DBのデータを変更した処理が、すべて業務目的に基づいていること

立証しようとしていること:・DBMS内の財務データが特権IDによって改ざんされていないこと

・DBMS内の財務データの完全性

解説

解答の論理構成

- 下線部⑥には「“DBでは社の財遊にかかわる重要なデータが管理されているから、財務報告の頼性を担保するためにも、特権皿を使用してDBを操作したログを取得して保存することは重要”」とあります。ここから、財務報告の信頼性=データ改ざん有無の検証が目的であると読み取れます。

- さらに前段で M君は「“使用目的、使用者、使用する特権IDを記入した特権ID利用申請書…事前に承認”」と述べています。したがって、取得したログを利用申請書と突き合わせて、

・いつ・誰が・何の目的で特権IDを使ったか

・その操作が業務上正当か

をチェックする必要があります。 - 以上より、個々のログ記録については「特権IDで行われた DB 操作が、提出・承認済みの特権ID利用申請書と対応し、業務目的に合致しているか」を確認します。

- 全体としては「特権IDを用いた不正変更がなく、DBMS内の財務データが完全・正確であること」を立証する狙いです。

誤りやすいポイント

- 「だれが使ったか特定できる」点に着目し過ぎ、利用申請書との突合せを忘れる。

- 立証目的を「可用性確保」と誤解し、完全性・真正性を回答から外してしまう。

- 「ログ取得」と「アラート設定」を混同し、アラート条件の説明を書いてしまう。

FAQ

Q: なぜ利用申請書との照合が必要なのですか?

A: 内部統制では「職務の正当性を第三者が検証できる証跡」が必須だからです。ログだけでは行為者の意図が分からず、申請書で目的を裏付けます。

A: 内部統制では「職務の正当性を第三者が検証できる証跡」が必須だからです。ログだけでは行為者の意図が分からず、申請書で目的を裏付けます。

Q: 変更系以外の参照系操作も確認対象になりますか?

A: 財務データの場合、閲覧だけでもインサイダー取引などのリスクがありますが、今回の問いは「改ざん防止」が中心なので変更操作に重きを置きます。

A: 財務データの場合、閲覧だけでもインサイダー取引などのリスクがありますが、今回の問いは「改ざん防止」が中心なので変更操作に重きを置きます。

Q: SQL 文解析ツール導入後もログ確認は必要ですか?

A: 必要です。ツールは異常検知を助けるだけで、証跡保存と後日検証は別の統制目的を担います。

A: 必要です。ツールは異常検知を助けるだけで、証跡保存と後日検証は別の統制目的を担います。

関連キーワード: 内部統制、特権ID, ログ管理、追跡可能性、完全性