情報処理安全確保支援士 2009年 春期 午後2 問02

インターネット販売を行う企業の情報セキュリティ管理に関する次の記述を読んで、設問1~5に答えよ。

P社は従業員数500名の衣料小売業者であり、店頭販売やカタログ販売を行っている。これに加え、5年前からは社内に業務システム(以下、販売システムという)を構築し、一般消費者に対してクレジットカード決済を利用したインターネット販売を行っている。P社では情報セキュリティを確保するための取組を進めており、インターネット販売事業に関してISO/IEC27001(JIS Q 27001)の認証(以下、ISMS認証という)を2年前に取得している。

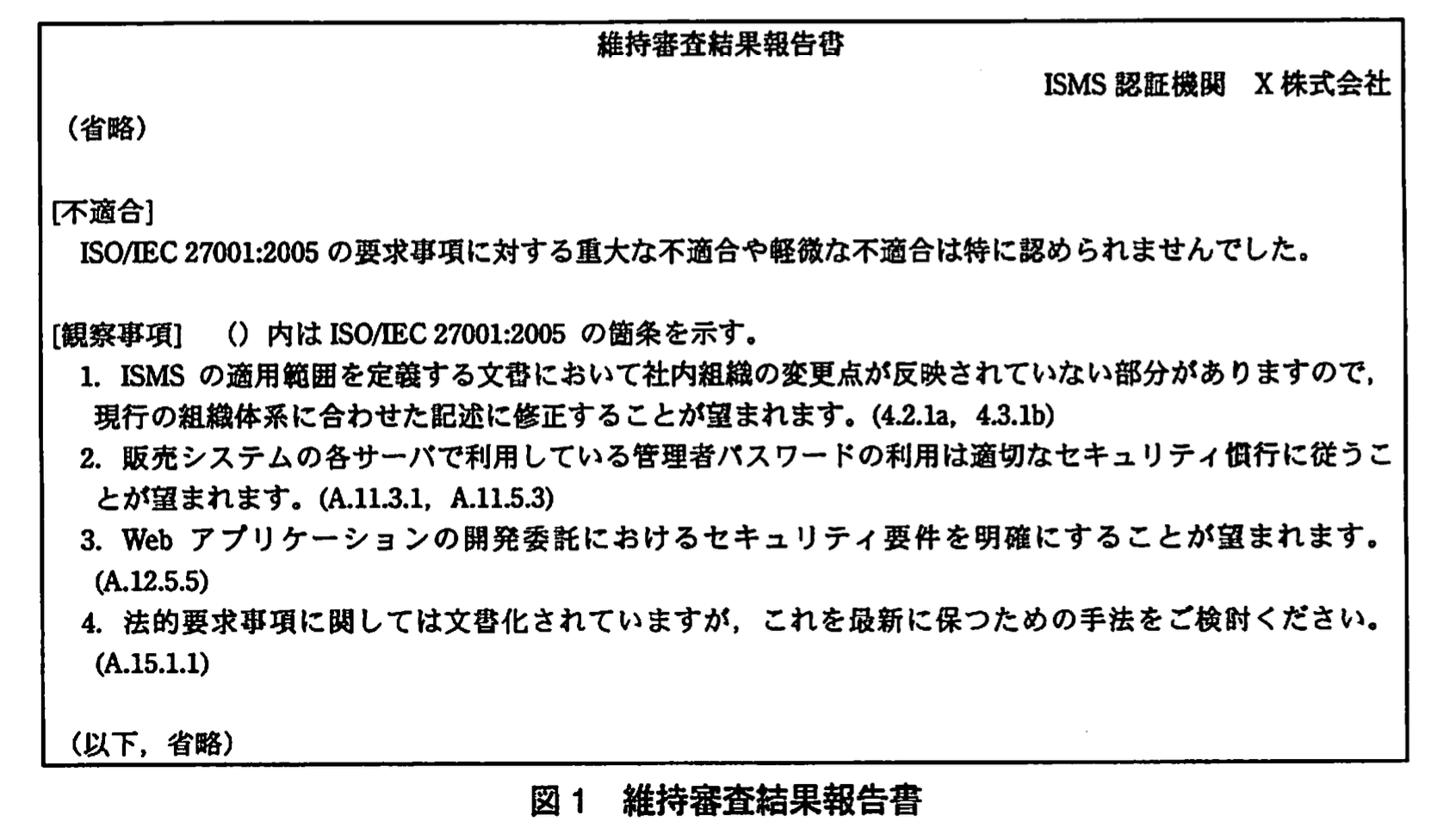

P社は先ごろISMS認証の維持審査に合格したが、この審査において四つの観察事項を指摘された。ISMS認証機関から提示された維持審査結果報告書を図1に示す。

〔観察事項への対応〕

維持審査の結果を受け、P社では、情報セキュリティ責任者を兼務している情報システム部のG部長と、その部下で販売システムの管理を担当しているFさんが観察事項への対応に当たることになった。

次は、G部長とFさんの会話である。

Fさん:維持審査での観察事項への対応ですが、どのように進めていきましょうか。

G部長:不適合はなかったが、四つの観察事項への対応策を検討しよう。1.については適用範囲の定義文書を修正することで対応しよう。2.と3.は情報セキュリティポリシ(以下、ポリシという)の修正に加え、技術的な対応も必要になりそうだ。具体的にどの程度まで実施するのかが難しいね。

Fさん:4.については、新たな法律の制定や業界の動向を踏まえて社内のISMS運営事務局で法的要求事項の改訂案を検討し、aの場で承認を得るというルールを作るとよいと思います。クレジットカード業界に関しては新たな動きがありますね。

G部長:審査が終わってから聞いた話では、2008年6月に公布された改正割賦販売法が施行されると、クレジットカードの発行会社にはクレジットカード番号(以下、カード番号という)を含むカード会員データの保護が義務付けられるそうだ。当社のようなカードの加盟店を直接規制する法律ではないが、当社にもカード発行会社から何らかの対策が求められるかもしれない。

Fさん:カード番号の不正な取得や有償での提供を行った個人も処罰されるということでしたね。カード番号を悪用されると影響が大きいですからね。そういえば、クレジットカード業界では加盟店に対して技術的な対応を含めた自主基準を定めていたようです。観察事項の2.と3.への対応のヒントになるかもしれませんので、調べてみます。

数日後、FさんはG部長に調査の結果を報告した。

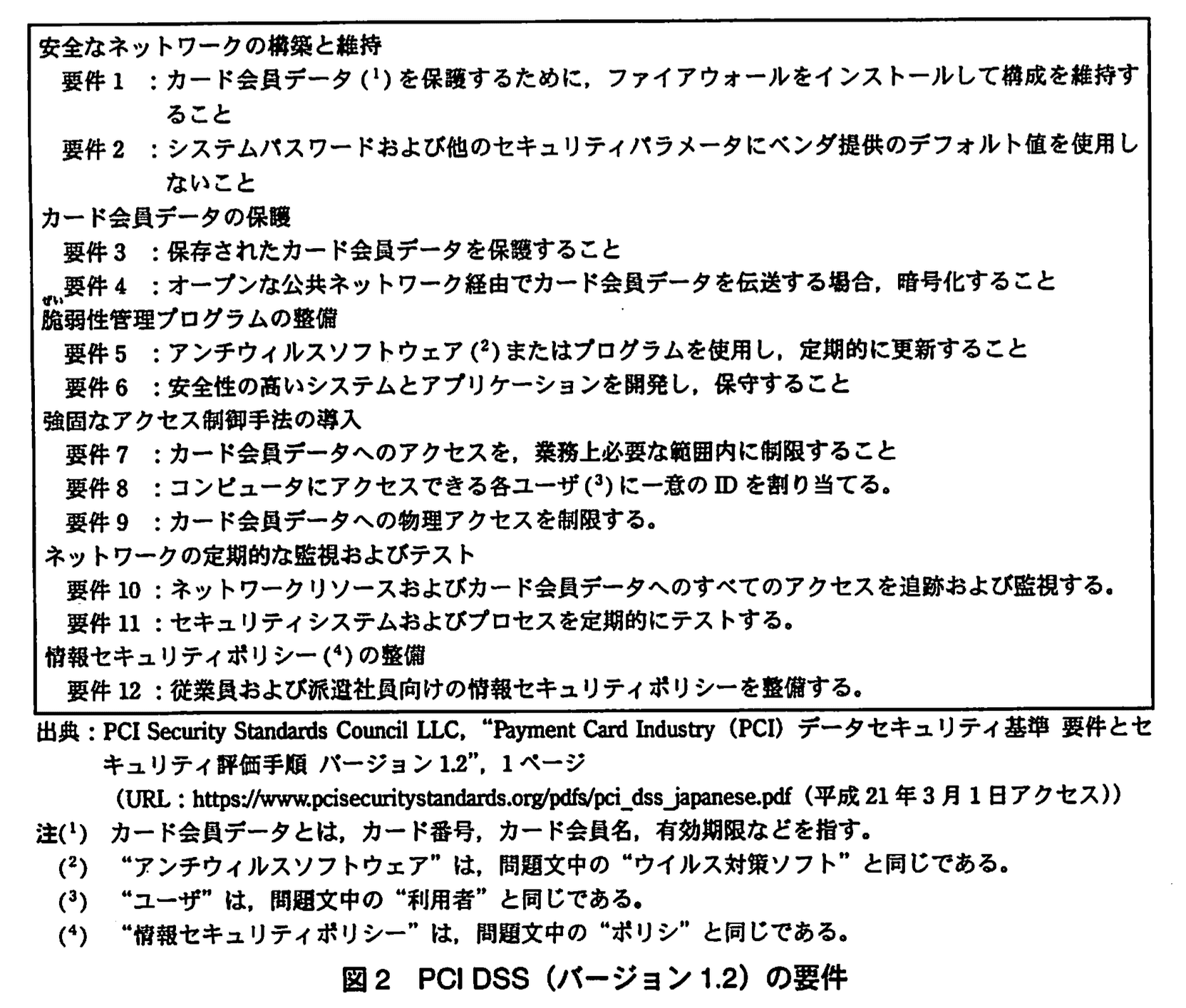

Fさん:先日の話ですが、国際クレジットカードブランド5社が共同で設立したPCI SSC(Payment Card Industry Security Standards Council, LLC)という国際協議会が、PCIデータセキュリティ基準(Payment Card Industry Data Security Standard、以下、PCI DSSという)という業界基準を設けています。この基準を参考にして対応を考えてはどうでしょうか。

Fさんは図2に示すPCI DSS(バージョン1.2)の要件をG部長に提示した。

G部長:全部で12個の要件があるのか。観察事項に対応する要件は要件6, 8辺りかな。これらの要件が更に細かく分かれているわけだね。

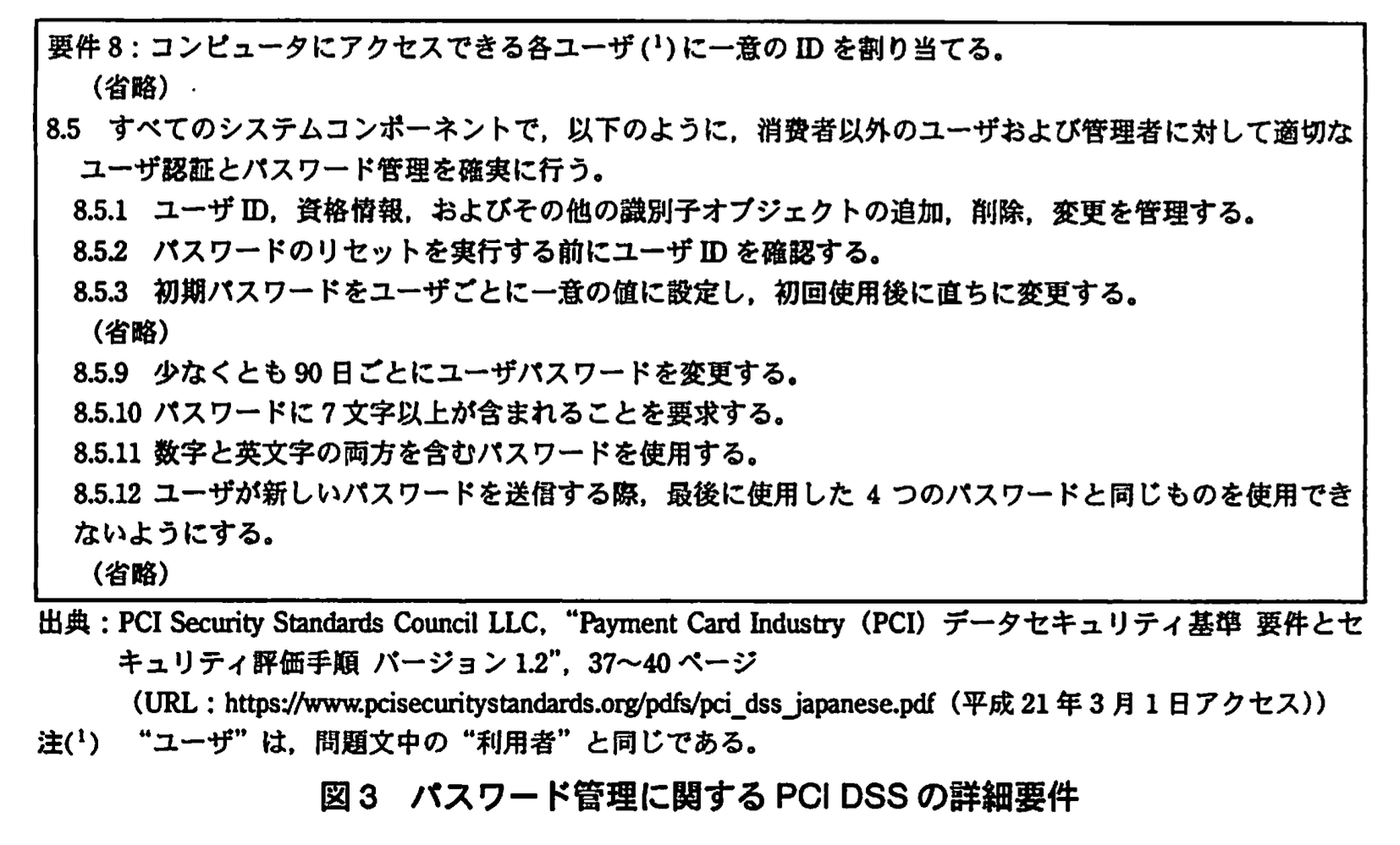

Fさん:そうです。例えば、観察事項として指摘されたパスワード管理に関しては、要件8の中に、図3に示すような詳細要件が定められています。

G部長:クレジットカード加盟店では、今後このレベルの管理が求められるということか。当社の現状からみるとかなり厳しい要件もあるが、クレジットカード決済を利用していくのであれば実施する方がいいのだろうね。Webアプリケーションの開発時におけるセキュリティ要件については何か参考になりそうなものはあったかな。

Fさん:Webアプリケーションの開発では、クロスサイトスクリプティングやSQLインジェクションなど、広く知られた脆弱性について対処する必要があります。そのため、詳細要件6.5では、安全なコーディングのためのガイドラインに従うことを推奨しています。PCI DSSでは、その代表的なものとして、米国の団体が策定したガイドラインを挙げています。今後はこのガイドラインに沿って具体的なセキュリティ要件を発注の際の仕様に含めるとよいのではないでしょうか。

G部長:そうだね。詳細については検討する必要があるが、今後Webアプリケーションの改修を行うときや新規の開発を行うときには、①委託先に具体的なセキュリティ要件を提示することにしよう。

これらの検討を踏まえ、G部長とFさんは観察事項への対応計画を作成した。この対応計画は経営陣の承認を経て実行に移されることになった。

〔PCI DSSを参考にしたISMSの継続的改善〕

その後、G部長が対応計画の完了を経営陣に報告したところ、PCI DSSで求められる要件をベースラインとしてISMSにおける技術面及び管理面の改善を図るようにとの指示が出た。そこで、G部長とFさんはPCI DSSの要件に沿って販売システムの管理状況を確認することにした。次は、G部長とFさんの会話である。

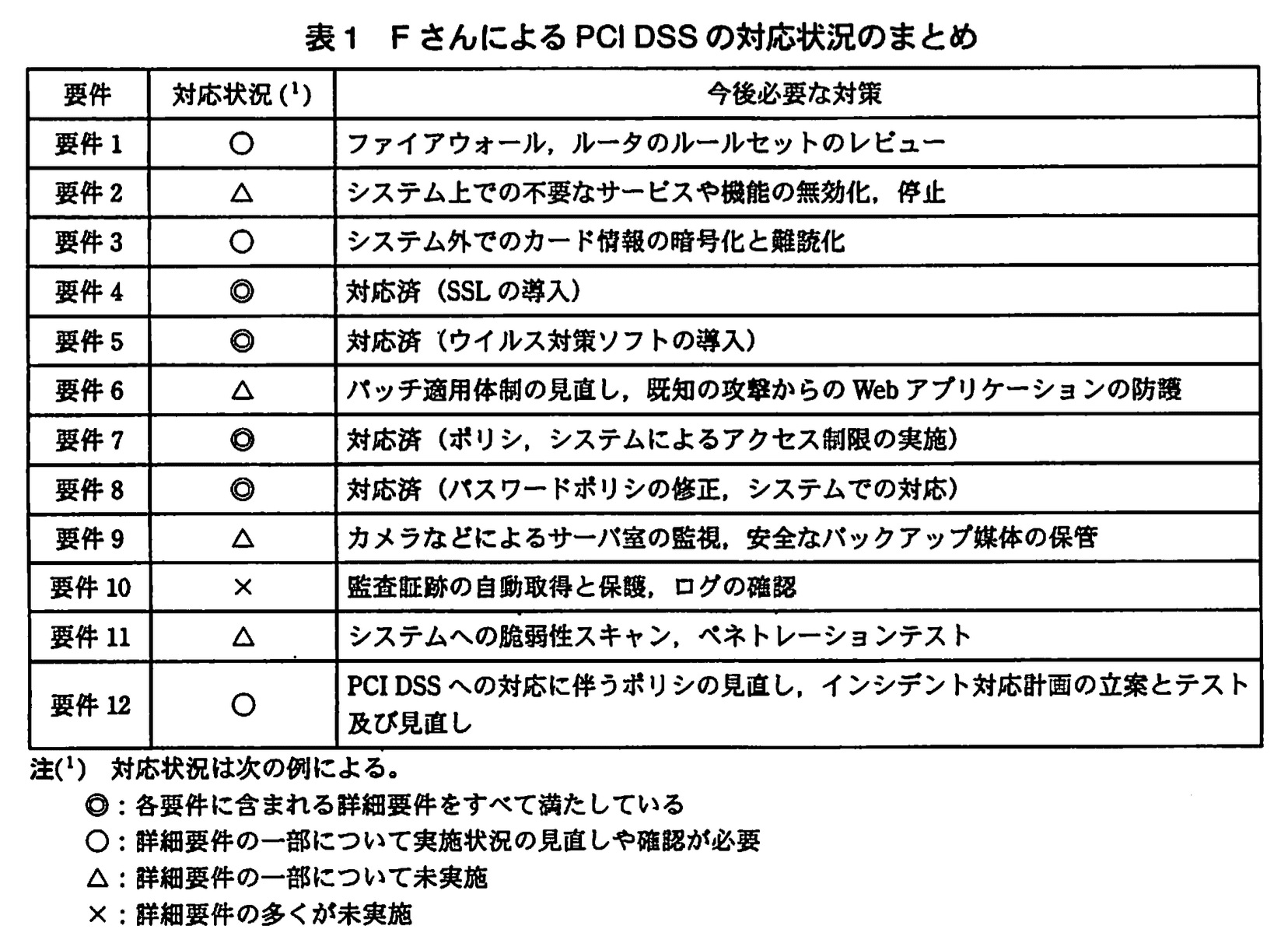

Fさん:PCI DSSの各要件への対応状況ですが、私の考えで12個の要件ごとに現在の状況を表1のようにまとめてみました。

G部長:今の時点で対応できている要件はどれかな。

Fさん:要件4, 5, 7, 8は対応できていると思います。要件4はインターネットや無線LANなどの公衆ネットワーク上でのカード会員データの暗号化を求めていますが、販売システムでは無線LANは使用していませんし、インターネット経由でカード会員データを送受信する部分はすべてSSLで暗号化されています。要件5はシステムへのウイルス対策ソフトの導入ですが、ウイルス対策.ソフトは販売システムに含まれるすべてのPCとサーバに導入済です。

G部長:②ウイルス定義ファイルの自動更新と定期スキャンも実施しているし、問題なさそうだ。

Fさん:要件7はカード会員データへのアクセスを業務上必要な範囲内に制限するということですが、販売システムにはポリシ上も機能上も職責に応じて権限を与えられた担当者だけがアクセスできるようになっているので問題はありません。要件8は利用者ごとに個別の利用者IDを割り当てるという要件で、パスワードポリシについてはISMSの観察事項に基づいて対応しました。それ以外の部分は以前から実施済です。

G部長:この四つの要件に関しては対策が実施されているということだね。次に、要件1, 3, 12については見直しや確認が必要なところだね。

Fさん:はい。要件1ではファイアウォールの設置を求めていますが、詳細要件1.1.6の、少なくとも6か月ごとに、ファイアウォール及びルータに関するルールセットのレビューを実施するという要件が現状では満たされていません。それ以外の詳細要件はすべて対応できています。

G部長:ファイアウォールもルータも、設定についてのレビューは実施していなかったな。今の運用手順を改訂してレビューを行う必要があるね。

Fさん:要件3はカード会員データの保護についてです。カード番号は販売システムのデータベースサーバ(以下、DBサーバという)の中では暗号化されていますが、詳細要件3.4によるとバックアップやログの中にカード番号が含まれている場合にはカード番号の一部を削除するか、あるいは暗号化やハッシュユによって読めないようにする必要があります。

G部長:販売システム以外にもカード番号が存在するかどうかだね。具体的にカード番号がどの情報資産に含まれているか、それがどこに保管されているかについては、先日の維持審査の前に実施したリスク分析で明確にされているから対応はそれほど難しくはないだろう。

Fさん:要件12はポリシの整備が中心になっていますが、ここで対応すべき詳細要件としてはインシデント対応計画があります。PCI DSSでは少なくとも年に一度のテストと見直しを求めていますが、インシデント対応計画についてはこれまでにテストも見直しも行ったことがありません。

G部長:この辺までは今までの対策の延長で対応できそうだが、更に修正が必要になるのが要件2, 6, 9, 10, 11だね。

Fさん:要件2は、システムのデフォルト設定を使ってはいけないという要件です。

G部長:サーバについては受入れ検査のときに③ポートスキャンツールを使って不要なサービスの有無を確認しているが、その後システムを変更しているからもう一度確認が必要だ。

Fさん:要件6は後回しにして、要件9は物理的アクセスの制限や媒体の取扱いについてです。詳細要件9.1.1では機密エリアはビデオカメラやその他のアクセス管理機器で監視し、少なくとも3か月間は監視データを保管することが求められていますが、現状では保管していません。

G部長:サーバ室とコールセンタはカメラで監視しているが、監視映像は保管していないから、追加投資が必要になりそうだ。

Fさん:ほかにはバックアップ媒体の保管の話があります。今は媒体を④サーバ室に保管していますが、外部の施設への保管も検討する必要があります。

G部長:これについては、先ほどのインシデント対応計画と同様に、ISO/IEC27001のb計画でも対応すべきだろうね。

Fさん:要件11に移りましょうか。詳細要件11.2では、少なくとも四半期に一度、そのほかにネットワークに大きな変更があったときにシステムへの脆弱性スキャンを行うことが求められています。また、詳細要件11.3では、少なくとも年に一度と、そのほかにインフラやアプリケーションを大幅に変更した後にペネトレーションテスト(以下、Pテストという)を実施することが求められています。

G部長:Pテストは外部にお願いする必要があるのかな。FさんにPテストのスキルを身につけてもらった上で実施するのはどうだろう。

Fさん:社内で実施することは要件上認められていますが、私にPテストのスキルがあったとしても、⑤私がPテストを実施するのは望ましくないですね。

G部長:そうだね。内部で実施するか外部で実施するかは別途考えよう。

Fさん:残っているのは要件6, 10ですね。まず、要件10はアクセスの追跡と監視についてです。具体的には、各システム上でログを取得するだけではなく、改ざんされないように保護した上で少なくとも日に一度は確認することが求められます。

G部長:Webコンテンツへのアクセス状況は解析しているけれども、セキュリティ上のイベントについては特に何もしていない。日に一度の確認となるとかなり大変だから、今後は何らかの対応が必要だ。

Fさん:ほかにはシステムクロックを正確な時刻に保つことが求められていますが、社内のすべての機器は販売システム上の時刻サーバを介してインターネット上の標準時サーバと時刻を同期させています。これには通信の遅延を補正できるcというプロトコルを使っています。

〔Webアプリケーションの保護の手法〕

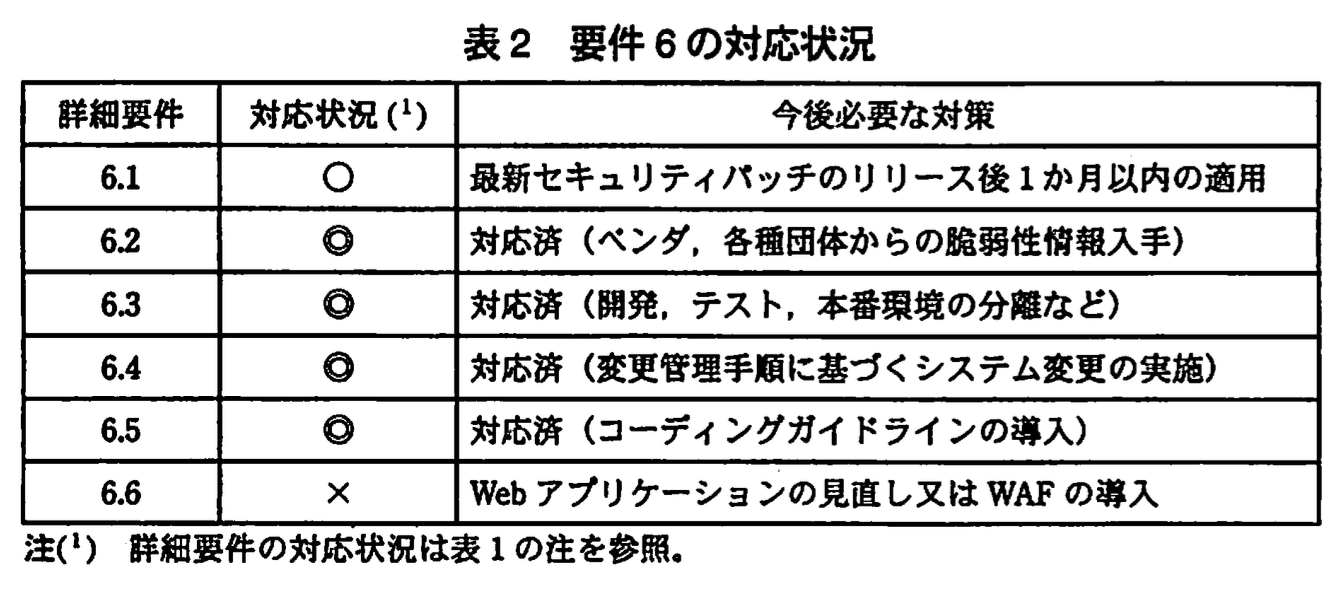

Fさん:技術的に最も対応が難しそうな要件6の対応状況は表2のとおりです。詳細要件6.2から6.5までは対応済ですが、残りの二つに関しては対応が必要になりそうです。特に詳細要件6.6ではWebアプリケーションの見直し又はWebアプリケーションファイアウォール(以下、WAFという)の導入が求められています。

G部長:詳細要件6.1はセキュリティパッチ(以下、パッチという)のリリース後1か月以内の適用ということだね。システムを停止できない場合も多いが、パッチの運用体制を見直して対応するしかないね。

Fさん:パッチの適用についてはリスクに応じて優先度をつけることも認められていますので、重大なものを優先させ、軽微なものは3か月以内に適用することができます。

G部長:詳細要件6.6のWebアプリケーションの見直しというのはどんな方法で行うのかな。

Fさん:Webアプリケーションの脆弱性を手動又は自動で評価するツール又は手法によって、Webアプリケーションをレビューすることが求められています。脆弱性はすべて修正し、修正後に再評価する必要があります。

G部長:実施の頻度はどれくらいなのかな。

Fさん:少なくとも年に一度実施することが求められています。そのほかに何らかの変更があった場合にも実施する必要があります。

G部長:Webアプリケーションの見直し以外にはWAFの導入も選択肢としてあるということだが、今導入している侵入防止システム(以下、IPSという)では対応できないのかな。

Fさん:今使っているIPSはシグネチャベースの製品で、ネットワーク層に対する既 知の攻撃を防御することに主眼を置いています。Webアプリケーションの脆弱性に対する攻撃にはそれほど効果はありません。

G部長:WAFではWebアプリケーションへの攻撃をどうやって防ぐのだろう。

Fさん:これには二つの考え方があるようです。一つはポジティブセキュリティモデルといって、正常な通信として定義されたもの以外の通信をすべて遮断するものです。どういった通信が正常なのかを定義するために個々のWebアプリケーションに対して細かい設定が必要になり、導入にも手間が掛かります。もう一つはネガティブセキュリティモデルといって、シグネチャや特定のパターンに合致した通信をアプリケーション層で遮断するものです。Webアプリケーションの脆弱性の性質から、⑥個々の攻撃に対してシグネチャを作成することが難しいというデメリットがありますが、特定の情報の漏えいを防ぐ観点からは、こちらのモデルの方が有効な場合があります。このため、PCI DSSでは、この二つのセキュリティモデルをWAFに実装することが推奨されています。

G部長:状況によっては両方のモデルを実装したWAFが必要ということか。

Fさん:WAFには攻撃を検知する機能があるので、当社の対策に欠けているPCI DSSの要件を満たせるというメリットもあります。

G部長:なるほど。ただ、⑦Webアプリケーションの見直しをせずにWAFを導入することには問題があるのではないかな。コスト面での制約はあるが、できるだけ併用する方向で検討しよう。

〔トランザクションログに対する代替管理策〕

その後、P社ではPCI DSSを参考に販売システムの改善を図っていったが、システムの制約上、対応が困難な詳細要件が存在することが分かった。次は、G部長とFさんの会話である。

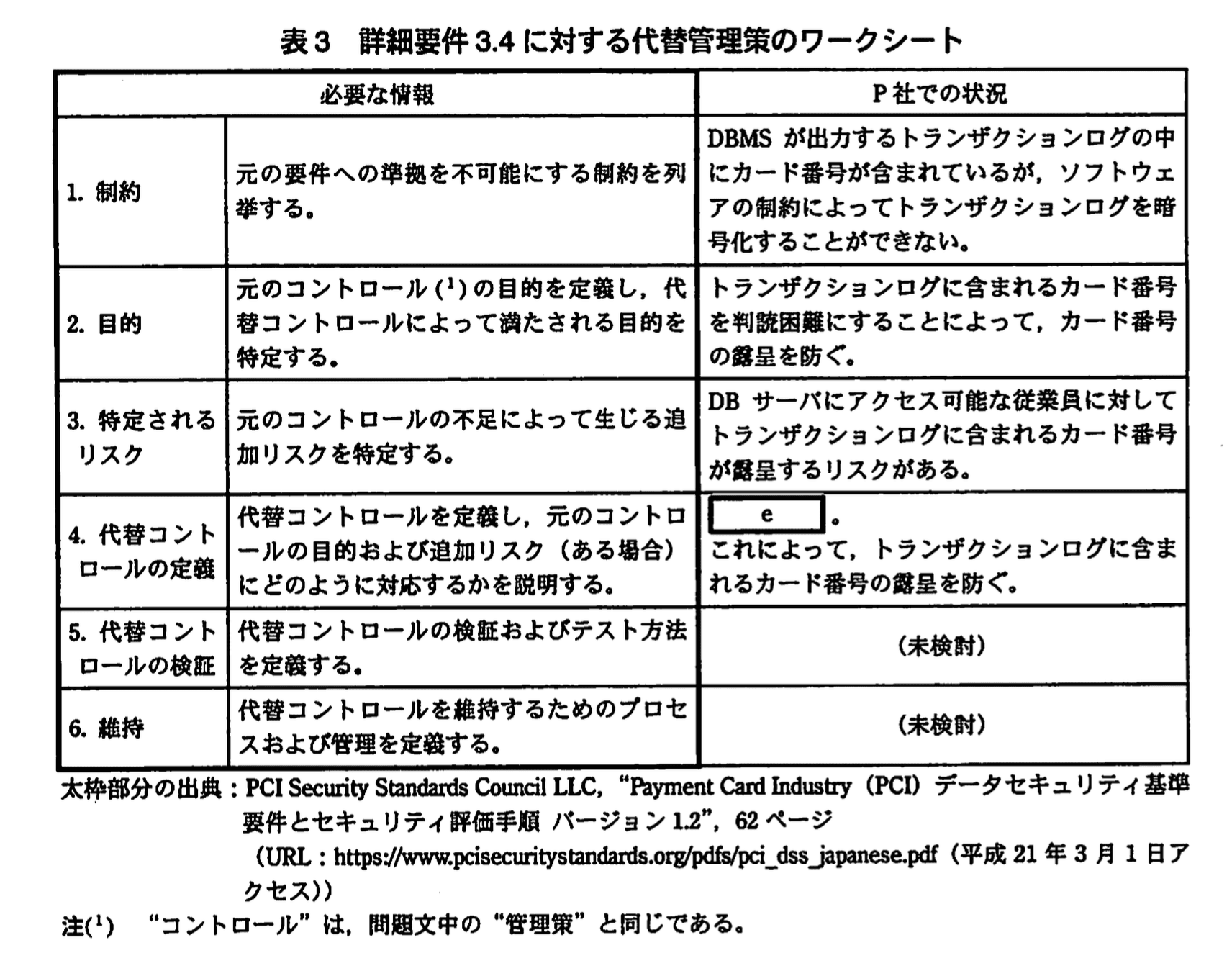

G部長:ベンダに問い合わせてみたところ、DBMSが作成するトランザクションログについては暗号化を施してカード番号を判読困難にすることは難しいようだ。既存のログからカード番号を除去するのも現実的ではない。そうなると、詳細要件3.4を満たすことができない。できるだけ追加投資を必要とせずに対応する方法はないだろうか。

Fさん:要件を満たせない場合でも、関連するリスクをほかの手段を適用することでdできる場合には、その手段を代替管理策とすることで、要件の目的を実現することが可能です。PCI DSSでは、表3に示すようなワークシートを使って、要件が満たされないことに対するリスクを管理するそうです。まだ検討の途中ですが、このような形になるかと思います。

G部長:なるほど、表3の代替管理策を実施すれば詳細要件3.4の目的は実現できそうだ。残りの5.と6.についても検討してみてくれないかな。

Fさん:分かりました。残りの部分についてもこれから検討します。

その後、P社はPCIDSSを参考にしてISMSの取組を進め、技術面でのセキュリティ向上とポリシ面での継的改善を図ることができた。

設問1:〔観察事項〕への対応について、(1)、(2)に答えよ。

(1)本文中のaに入れる適切な字句を、15字以内で答えよ。

模範解答

a:マネジメントレビュー又は情報セキュリティ委員会

解説

解答の論理構成

-

目的の確認

観察事項4では「法的要求事項を最新に保つ手法」が求められています。そのためには“誰が最終承認するか”というガバナンスの仕組みを明確にする必要があります。 -

本文の該当箇所

引用:

「Fさん:4.については、新たな法律の制定や業界の動向を踏まえて社内のISMS運営事務局で法的要求事項の改訂案を検討し、aの場で承認を得るというルールを作るとよいと思います。」 -

ISMS運用で一般的な承認の場

ISO/IEC 27001 では、 ・トップマネジメントが方針や改善状況を定期的に確認する「マネジメントレビュー」

・組織横断で情報セキュリティを審議する「情報セキュリティ委員会」

が代表的な承認機関として推奨されています。いずれも“組織的に合意形成し、記録を残す”という要件を満たします。 -

選択理由

・「社内のISMS運営事務局」が原案を作る ⇒ その上位に位置する承認機関が必要

・ガイドラインや監査報告書で頻出する承認の場は上記二つ

以上より、a には

「マネジメントレビュー又は情報セキュリティ委員会」

を入れるのが妥当です。

誤りやすいポイント

- ISMS運営事務局自身を承認主体と誤解する。事務局は準備・運営を担い、承認権限は持たない点に注意が必要です。

- “取締役会”など会社法上の会議体を答えると、情報セキュリティに特化したレビューにならず不適切となる場合があります。

- 「マネジメントレビュー」と「内部監査」を混同するケース。内部監査は評価作業、マネジメントレビューは経営層が結果を踏まえて方針を見直す場です。

FAQ

Q: マネジメントレビューと経営会議は同じですか?

A: 経営会議がマネジメントレビューの機能を担う場合もありますが、ISO/IEC 27001 では“情報セキュリティ目的・方針をレビューする”ことが必須です。その要件を満たす議題・記録があれば名称は問いません。

A: 経営会議がマネジメントレビューの機能を担う場合もありますが、ISO/IEC 27001 では“情報セキュリティ目的・方針をレビューする”ことが必須です。その要件を満たす議題・記録があれば名称は問いません。

Q: 情報セキュリティ委員会は必ず設置しなければなりませんか?

A: 規格上“委員会”の設置は義務ではありません。ただし複数部門にまたがる課題を調整しやすくなるため、多くの組織で採用されています。

A: 規格上“委員会”の設置は義務ではありません。ただし複数部門にまたがる課題を調整しやすくなるため、多くの組織で採用されています。

Q: どちらを採用するかはどう決めれば良いですか?

A: 組織規模・文化に合わせて決定します。経営層が定期的に参加できるなら「マネジメントレビュー」に集約する方法が効率的です。部門横断の専門家を交えて詳細を詰めたい場合は「情報セキュリティ委員会」を併設すると効果的です。

A: 組織規模・文化に合わせて決定します。経営層が定期的に参加できるなら「マネジメントレビュー」に集約する方法が効率的です。部門横断の専門家を交えて詳細を詰めたい場合は「情報セキュリティ委員会」を併設すると効果的です。

関連キーワード: マネジメントレビュー、情報セキュリティ委員会、承認プロセス、ISO/IEC 27001, ガバナンス

設問1:〔観察事項〕への対応について、(1)、(2)に答えよ。

(2)本文中の下線①について、Webアプリケーションの開発委託先に対してセキュリティ要件を提示していなかった場合、受入れ検査時に脆弱性の存在が判明したときにどのような問題が発生するか。60字以内で述べよ。

模範解答

「開発の要件としてセキュリティ要件を提示していない以上、成果物に脆弱性が発見された場合でも受け入れざるを得ない。」

または

「発見された脆弱性に対する改修費用を開発元と委託先のどちらが負担するかでトラブルが生じる。」

解説

解答の論理構成

-

事実整理

- 本文では、観察事項として「Web アプリケーションの開発委託におけるセキュリティ要件を明確にすることが望まれます。」と指摘されています。

- その対応として G 部長は「①委託先に具体的なセキュリティ要件を提示する」と述べています。

-

要件を提示しない場合の契約上の影響

- 要件が契約書や仕様書に含まれないと、受託側はその実装義務を負いません。

- したがって受入れ検査で脆弱性が発覚しても、委託側は「契約外の追加仕様」として扱われるリスクがあります。

-

発生する具体的な問題

- 「成果物に脆弱性が発見された場合でも受け入れざるを得ない」

- または「改修費用の負担を巡って委託先とトラブルになる」

-

結論

- よって設問の問い(どのような問題が発生するか)には、上記いずれかを簡潔に述べれば十分です。

誤りやすいポイント

- 「品質が低下する」とだけ書いてしまい、具体的な契約・費用トラブルの観点が抜ける。

- 受入れ検査で不合格にできると思い込み、契約条項の有無の影響を見落とす。

- 技術的な対策(例:パッチ適用)に言及するが、設問は“問題”を問うている点を誤解する。

FAQ

Q: セキュリティ要件を提示していなかった場合でも、瑕疵担保で無償修正を請求できませんか?

A: 契約や仕様で明示されていない脆弱性は「瑕疵」と認定しづらく、請求が難航します。

A: 契約や仕様で明示されていない脆弱性は「瑕疵」と認定しづらく、請求が難航します。

Q: 受入れ検査で脆弱性が見つかったら、検査に合格させず差戻せば良いのでは?

A: 合格基準にセキュリティ項目が盛り込まれていなければ差戻しの根拠が弱く、納期遅延や追加費用の責任問題が発生します。

A: 合格基準にセキュリティ項目が盛り込まれていなければ差戻しの根拠が弱く、納期遅延や追加費用の責任問題が発生します。

Q: PCI DSS 要件6.5のガイドラインを提示すれば契約は安全ですか?

A: ガイドラインをそのまま示すだけでは抽象的すぎる場合があります。受託先と合意形成し、仕様書に明文化することが重要です。

A: ガイドラインをそのまま示すだけでは抽象的すぎる場合があります。受託先と合意形成し、仕様書に明文化することが重要です。

関連キーワード: 契約仕様、瑕疵担保、受入れ検査、脆弱性管理、セキュリティ要件

設問2:〔PCIDSSを参考にしたISMSの継続的改善〕について、(1)〜(5)に答えよ。

(1)本文中のb、cに入れる適切な字句を、それぞれ5字以内で答えよ。ただし、bは漢字とし、cは英字の略称とする。

模範解答

b:事業継続

c:NTP

解説

解答の論理構成

- 【問題文】では、G部長が「ISO/IEC 27001のb計画でも対応すべき」と述べています。ISO/IEC 27001 でインシデント対応計画と並列に語られる代表的な計画は「事業継続計画」であり、英語の Business Continuity Plan (BCP) に相当します。したがって b に入る語は「事業継続」です。

- 同じ会話で、「社内のすべての機器は…標準時サーバと時刻を同期…通信の遅延を補正できるcというプロトコル」と記載されています。遅延補正機能を備え、標準時サーバと同期を取るプロトコルは Network Time Protocol の略称「NTP」であるため、c には「NTP」が入ります。

よって

b:事業継続

c:NTP

b:事業継続

c:NTP

誤りやすいポイント

- 「事業継続計画」を「災害復旧計画」と混同しやすい。ISO/IEC 27001 では災害復旧は事業継続の一部として位置付けられるため、本設問で求められる語句は「事業継続」が正解です。

- Network Time Protocol(NTP)の特徴は「通信遅延を補正できる」点です。単に時刻合わせを行うだけの簡易プロトコルと取り違えないよう注意が必要です。

- 文字数条件に気を取られ過ぎると、本質的な用語選定がおろそかになることがあります。まずは標準規格・代表的プロトコルを思い出し、次に設問条件を確認する手順が有効です。

FAQ

Q: 「事業継続計画」と「災害復旧計画」はどう違うのですか?

A: 事業継続計画は災害・事故・テロなどの広範な事象を想定し、重要業務を許容可能な時間内に再開・継続するための総合的な計画です。災害復旧計画はその中で IT システムを復旧するための技術的手順に焦点を当てたサブセットとして位置付けられます。

A: 事業継続計画は災害・事故・テロなどの広範な事象を想定し、重要業務を許容可能な時間内に再開・継続するための総合的な計画です。災害復旧計画はその中で IT システムを復旧するための技術的手順に焦点を当てたサブセットとして位置付けられます。

Q: NTP ではどのように通信遅延を補正していますか?

A: 送信時刻・受信時刻・再送信時刻・最終受信時刻の 4 つのタイムスタンプを交換し、往復遅延時間と時刻オフセットを算出して補正します。この仕組みによりミリ秒単位の高精度同期が可能です。

A: 送信時刻・受信時刻・再送信時刻・最終受信時刻の 4 つのタイムスタンプを交換し、往復遅延時間と時刻オフセットを算出して補正します。この仕組みによりミリ秒単位の高精度同期が可能です。

Q: ISO/IEC 27001 で事業継続計画が求められる主な理由は何ですか?

A: 情報資産の可用性を維持し、組織活動を中断させないためです。計画立案・試験・見直しを繰り返すことで、事故発生時に迅速かつ組織的に対応できる体制を確立します。

A: 情報資産の可用性を維持し、組織活動を中断させないためです。計画立案・試験・見直しを繰り返すことで、事故発生時に迅速かつ組織的に対応できる体制を確立します。

関連キーワード: 事業継続計画、NTP, ファイアウォール、脆弱性スキャン、パッチ管理

設問2:〔PCIDSSを参考にしたISMSの継続的改善〕について、(1)〜(5)に答えよ。

(2)本文中の下線②について、自動更新と定期スキャンが確実に実施されていることをどのように確認するべきか。30字以内で述べよ。

模範解答

ウイルス対策ソフトの動作ログを採取し、レビューを行う。

解説

解答の論理構成

-

原因の把握

- 本文には、対策が“実施している”と担当者が口頭で述べた場面があります。

引用: 「G部長:『ウイルス定義ファイルの自動更新と定期スキャンも実施している』し、問題なさそうだ。」 - しかし ISMS/PCI DSS では、実施“状況の証拠”を得て確認・記録することが要求されます。

- 本文には、対策が“実施している”と担当者が口頭で述べた場面があります。

-

必要なエビデンスの特定

- ウイルス対策ソフトは自動更新・定期スキャンを行うたびに結果をログへ記録します。

- ログには日時・更新内容・スキャン結果など、設定が正しく作動したかどうかの客観的証跡が残ります。

-

検証プロセスの確立

- ログを「採取」して改ざん防止下に保管し、定期的に「レビュー」することで

・予定どおり更新が走ったか

・スキャンがエラー無く完了したか

・検知イベントが無いか

を確認できます。

- ログを「採取」して改ざん防止下に保管し、定期的に「レビュー」することで

-

以上を踏まえ、模範解答は

「ウイルス対策ソフトの動作ログを採取し、レビューを行う。」

となります。

誤りやすいポイント

- 口頭報告や設定画面の確認だけで済ませ、客観的証跡を残さない。

- OS のイベントログだけを確認し、ウイルス対策ソフト固有のログを見落とす。

- ログを取得しても保管・レビュー体制がなく、後日追跡できない。

- 「最新版が適用されたか」だけに着目し、定期スキャンの実行結果を確認しない。

FAQ

Q: ログのレビュー頻度はどれくらいが望ましいですか?

A: PCI DSS の「少なくとも日に一度」の考え方を参考に、システム規模とリスクに応じて日次または週次で実施するのが望ましいです。

A: PCI DSS の「少なくとも日に一度」の考え方を参考に、システム規模とリスクに応じて日次または週次で実施するのが望ましいです。

Q: ログの保存期間は?

A: インシデント発生時の追跡を想定し、少なくとも数か月(多くの組織で 3〜6 か月)保管するのが一般的です。

A: インシデント発生時の追跡を想定し、少なくとも数か月(多くの組織で 3〜6 か月)保管するのが一般的です。

Q: ログレビューを自動化しても良いですか?

A: 可能です。SIEM などの集中管理ツールを用いて自動でアラートを上げ、人手による最終確認を行う方法が推奨されます。

A: 可能です。SIEM などの集中管理ツールを用いて自動でアラートを上げ、人手による最終確認を行う方法が推奨されます。

関連キーワード: ログレビュー、エビデンス管理、自動更新確認、定期スキャン、アンチウイルス

設問2:〔PCIDSSを参考にしたISMSの継続的改善〕について、(1)〜(5)に答えよ。

(3)本文中の下線③について、検査対象と同一のネットワークセグメントからポートスキャンツールを利用して検査を行う場合、不要なサービスがあるかどうかをどのような基準で判断するか。50字以内で述べよ。

模範解答

システムで利用されるサービスのポート番号以外のポートがオープンになっていないかどうか。

解説

解答の論理構成

- 【問題文】には、要件2への今後の対策として「システム上での不要なサービスや機能の無効化、停止」と明示されています。

- 同じく【問題文】で G 部長は「③ポートスキャンツールを使って不要なサービスの有無を確認している」と述べています。

- ポートスキャンでは “開いているポート番号=提供中のサービス” を一覧できます。

- したがって “不要サービスの有無” を判定するには、

・そのサーバが正規に提供すべきサービスのポート番号表(業務要件や設計書で決定)と、

・スキャン結果でオープンになっているポート番号

を照合し、一致しないポートが存在するかをチェックすればよい、という論理になります。 - この基準を踏まえると模範解答「システムで利用されるサービスのポート番号以外のポートがオープンになっていないかどうか。」となります。

誤りやすいポイント

- “脆弱性が検出されたかどうか” を基準にしてしまう

→ 設問はサービスの “必要/不要” 判定であり、脆弱性診断の合否ではありません。 - “外部ネットワークからアクセスできるか” を基準にする

→ 【問題文】は「検査対象と同一のネットワークセグメント」からのスキャンを前提にしています。 - ポート番号リストを更新し忘れる

→ 新規機能追加やバージョンアップ後はポート利用状況が変化します。

FAQ

Q: ポートスキャン結果に一時的に開く管理用ポートがあった場合はどう扱いますか?

A: メンテナンス期間や運用手順書で正当性が確認できれば “必要サービス” として扱い、期間外で開放されていれば不要と判断します。

A: メンテナンス期間や運用手順書で正当性が確認できれば “必要サービス” として扱い、期間外で開放されていれば不要と判断します。

Q: UDP ポートは対象に含める必要がありますか?

A: はい。TCP と同様に “業務で使用しない UDP ポートが開いていないか” を確認することが要件2の趣旨に沿います。

A: はい。TCP と同様に “業務で使用しない UDP ポートが開いていないか” を確認することが要件2の趣旨に沿います。

Q: 自動化ツールを使った場合でも人手での確認は必要ですか?

A: 必要です。自動スキャン後にシステム設計書と突き合わせ、誤検知や運用手順との不整合を人が評価する工程が求められます。

A: 必要です。自動スキャン後にシステム設計書と突き合わせ、誤検知や運用手順との不整合を人が評価する工程が求められます。

関連キーワード: ポートスキャン、不要サービス、アクセス制御、ファイアウォール

設問2:〔PCIDSSを参考にしたISMSの継続的改善〕について、(1)〜(5)に答えよ。

(4)本文中の下線④について、現状のままバックアップ媒体をサーバ室に保管する場合のリスクを、50字以内で述べよ。

模範解答

災害の発生時にシステムのデータとバックアップ媒体上のデータが同時に被災する可能性がある。

解説

解答の論理構成

- 状況の把握

本文では、「バックアップ媒体を④サーバ室に保管していますが、外部の施設への保管も検討する必要があります」とあり、バックアップがサーバ室という同一ロケーションに置かれていると分かります。 - PCI DSS 要件9の意図

Fさんは「要件9はカード会員データへの物理アクセスを制限すること」と説明しており、同時に「バックアップ媒体の保管の話があります」と述べています。要件9は盗難だけでなく、火災・水害など物理的災害からの保護も目的に含みます。 - リスクの抽出

サーバ室と同じ場所に置けば、火災・地震など発生時に「システムのデータ」と「バックアップ媒体」の双方が被災し、復旧に必要なデータが消失します。 - まとめ

したがって回答は、災害時に一次データとバックアップが同時に失われるリスクを指摘する内容になります。

誤りやすいポイント

- 「盗難リスク」だけを書く

PCI DSS 要件9は災害も含む物理的リスク全般を対象にしているため、盗難だけでは不十分です。 - 「保管コスト増大」など管理面を中心に書く

問われているのはリスク(被害)であり、コストは副次的要素です。 - 「外部施設に保管しないと基準違反」と断定する

PCI DSS は代替策の余地を認めており、違反の可否を問う設問ではありません。

FAQ

Q: 「外部施設」に厳密な定義はありますか?

A: 災害が同時に影響しにくい地理的に離れた場所であれば、自社拠点・専門業者いずれでも構いません。

A: 災害が同時に影響しにくい地理的に離れた場所であれば、自社拠点・専門業者いずれでも構いません。

Q: テープとディスクでリスクは変わりますか?

A: 媒体種別よりロケーションが重要です。同一場所に置けばテープでもディスクでも被災は免れません。

A: 媒体種別よりロケーションが重要です。同一場所に置けばテープでもディスクでも被災は免れません。

Q: 代替管理策を取ればサーバ室保管でも問題ないですか?

A: 追加の保護(耐火金庫、遠隔複製など)でリスクを十分低減できれば可能ですが、実務ではオフサイト保管が一般的です。

A: 追加の保護(耐火金庫、遠隔複製など)でリスクを十分低減できれば可能ですが、実務ではオフサイト保管が一般的です。

関連キーワード: バックアップ、災害対策、オフサイト保管、事業継続、リスク評価

設問2:〔PCIDSSを参考にしたISMSの継続的改善〕について、(1)〜(5)に答えよ。

(5)本文中の下線⑤について、Fさんが自身でPテストを実施することは望ましくないとした理由を、30字以内で述べよ。

模範解答

管理を行っているシステムを自ら検査することになるから

解説

解答の論理構成

- 【問題文】には「Fさんは…販売システムの管理を担当している」とあります。つまりFさんは運用・保守の責任者です。

- 同じく【問題文】で「⑤私がPテストを実施するのは望ましくない」と発言しています。

- Pテスト(ペネトレーションテスト)は攻撃者の視点で脆弱性を検出する監査行為であり、公平性・客観性を担保するため運用担当者と独立した立場の者が行うのが原則です。

- 運用担当者自身がテストすると「自分が管理しているシステムを自ら検査」することになり、評価の独立性が損なわれます。

- したがって模範解答は「管理を行っているシステムを自ら検査することになるから」となります。

誤りやすいポイント

- 「社内実施=常に不可」と早合点する。要件11.3は社内での実施も認めていますが、独立性の確保が前提です。

- 「スキル不足」が本質と誤解する。Fさんがスキルを習得しても独立性の問題は残ります。

- 「システム知識がある方が効率的」と考え、監査と運用の分離原則を軽視する。

FAQ

Q: 要件11.3は社内担当者のテストを禁止しているのですか?

A: 禁止ではありませんが、客観性を保つよう「独立した第三者的立場」が求められます。

A: 禁止ではありませんが、客観性を保つよう「独立した第三者的立場」が求められます。

Q: 独立性を確保する具体策は?

A: 運用部門と別の監査部門による実施、または外部専門業者への委託が一般的です。

A: 運用部門と別の監査部門による実施、または外部専門業者への委託が一般的です。

Q: テスト結果の是正対応も外部が行うべきですか?

A: 是正作業自体は運用部門が行い、改善完了後に再テストを独立部門が確認する形が望ましいです。

A: 是正作業自体は運用部門が行い、改善完了後に再テストを独立部門が確認する形が望ましいです。

関連キーワード: ペネトレーションテスト、職務分掌、セキュリティ監査、独立性、評価プロセス

設問3:〔Webアプリケーションの保護の手法〕について、(1)、(2)に答えよ。

(1)本文中の下線⑥について、シグネチャを作成することが難しい理由を、50字以内で述べよ。

模範解答

Webでは、一つの脆弱性に対して攻撃を引き起こす可能性のあるアクセスのパターンが多岐にわたるから

解説

解答の論理構成

- 【問題文】では、WAFの方式として「ネガティブセキュリティモデル」が紹介され、下線⑥で「個々の攻撃に対してシグネチャを作成することが難しい」と述べています。

- ネガティブセキュリティモデルは、攻撃を識別するために「シグネチャや特定のパターンに合致した通信」を遮断する方式です。

- しかし、Webアプリケーション攻撃(SQLインジェクションやクロスサイトスクリプティングなど)は、

• パラメータ値の書式や長さ

• 文字種(大文字/小文字、16進・URLエンコード)

• 挿入位置や組合せ

が無数に変化するため、単一の固定パターンでは捕捉できません。 - したがって「一つの脆弱性=一つのシグネチャ」という対応が成立せず、シグネチャを網羅的に整備・維持することが困難である、という理由に帰結します。

誤りやすいポイント

- 「攻撃数が多いから大変」とだけ書き、パターンの多様性・変形手法に触れない。

- 暗号化通信(SSL/TLS)が原因で検査できない、と誤解する。

- ネガティブモデルとアンチウイルスのシグネチャ更新を同一視し、Web特有のパラメータ変形を軽視する。

FAQ

Q: ポジティブとネガティブのどちらが安全ですか?

A: ポジティブモデルは許可リスト方式で誤検知が少なく高精度ですが、導入コストが高いです。ネガティブモデルは導入が容易ですが、未知・変形攻撃を漏らすリスクがあります。状況により併用が推奨されます。

A: ポジティブモデルは許可リスト方式で誤検知が少なく高精度ですが、導入コストが高いです。ネガティブモデルは導入が容易ですが、未知・変形攻撃を漏らすリスクがあります。状況により併用が推奨されます。

Q: 既存IPSでは代替できないのですか?

A: IPSは【問題文】のとおり「ネットワーク層に対する既知の攻撃を防御」に主眼があり、HTTP パラメータ内部まで深く解析しないため、アプリケーション層の細かな入力値チェックが不足します。

A: IPSは【問題文】のとおり「ネットワーク層に対する既知の攻撃を防御」に主眼があり、HTTP パラメータ内部まで深く解析しないため、アプリケーション層の細かな入力値チェックが不足します。

Q: シグネチャ更新で追いつけない場合、どう対処しますか?

A: 入力値正規化・エンコード対策やパラメータ長制限など、アプリケーション側のセキュアコーディングとポジティブモデルの併用が効果的です。

A: 入力値正規化・エンコード対策やパラメータ長制限など、アプリケーション側のセキュアコーディングとポジティブモデルの併用が効果的です。

関連キーワード: WAF, ネガティブセキュリティモデル、シグネチャベース、SQLインジェクション、クロスサイトスクリプティング

設問3:〔Webアプリケーションの保護の手法〕について、(1)、(2)に答えよ。

(2)本文中の下線⑦について、Webアプリケーションの見直しをせずにWAFを導入することによって発生するセキュリティ上の問題点を、60字以内で述べよ。

模範解答

WAF単独では取りこぼしが発生し得るので、脆弱性が修正されない場合には攻撃を受ける可能性が高い点

解説

解答の論理構成

- まず本文には、G部長の発言として「⑦Webアプリケーションの見直しをせずにWAFを導入することには問題がある」とあります。

- これを受けて F さんは WAF の方式を説明し、「⑥個々の攻撃に対してシグネチャを作成することが難しい」と述べています。

- つまり WAF は既知の攻撃パターンやあらかじめ定義した正常通信の範囲でしか防御できず、

・未知またはシグネチャが未整備の攻撃

・アプリケーション固有のロジックエラー

などを完全には防げません。 - 一方、アプリケーション側の「見直し」(=脆弱性修正)を行わなければ、攻撃ベクトル自体が残存し続けます。

- よって「WAF だけに頼ると取りこぼしが発生し、脆弱性が修正されないままになるため攻撃を受けやすい」という結論になり、模範解答の内容に帰着します。

誤りやすいポイント

- 「WAF を導入すれば万能」と誤解し、根本的な脆弱性修正を後回しにしてしまう。

- シグネチャの更新やポジティブ/ネガティブモデル設定の運用コストを見落としがち。

- IPS と WAF を同一視し、アプリケーション層の防御範囲を正しく把握できない。

FAQ

Q: IPS があるのに WAF を追加する必要がありますか?

A: 本文にもあるとおり、既存 IPS は「ネットワーク層に対する既知の攻撃を防御することに主眼」を置いており、SQL インジェクションなどアプリ層の攻撃は十分にカバーできません。WAF はその補完として導入されます。

A: 本文にもあるとおり、既存 IPS は「ネットワーク層に対する既知の攻撃を防御することに主眼」を置いており、SQL インジェクションなどアプリ層の攻撃は十分にカバーできません。WAF はその補完として導入されます。

Q: WAF だけでなく見直し(コード修正)が必要な理由は?

A: WAF は外部からの入力を監視・遮断する“フェイルセーフ”的対策ですが、脆弱性を根本的に除去する“フェイルセキュア”にはなりません。未知の攻撃や設定ミスがあれば通過してしまうためです。

A: WAF は外部からの入力を監視・遮断する“フェイルセーフ”的対策ですが、脆弱性を根本的に除去する“フェイルセキュア”にはなりません。未知の攻撃や設定ミスがあれば通過してしまうためです。

Q: ポジティブモデルとネガティブモデルはどちらを選ぶべき?

A: PCI DSS では両方のモデルを実装する WAF が推奨されています。システム特性や運用負荷を考慮し、併用・使い分けを検討すると良いでしょう。

A: PCI DSS では両方のモデルを実装する WAF が推奨されています。システム特性や運用負荷を考慮し、併用・使い分けを検討すると良いでしょう。

関連キーワード: WAF, 脆弱性、シグネチャ、ポジティブセキュリティモデル、ネガティブセキュリティモデル

設問4:〔トランザクションログに対する代替管理策〕について、(1)、(2)に答えよ。

(1)本文中のdに入れる適切な語句を解答群の中から選び、記号で答えよ。

解答群

ア:移転

イ:回避

ウ:受容

エ:低減

模範解答

d:エ

解説

解答の論理構成

- 本文には次の記述があります。

「要件を満たせない場合でも、関連するリスクをほかの手段を適用することでdできる場合には、その手段を代替管理策とすることで、要件の目的を実現することが可能です。」

ここで[ d ]には“リスクに対して何をするか”を示す語句が入ります。 - 代表的なリスク対応方針は、 「回避」「移転」「低減」「受容」の四つです。

- 代替管理策は、追加または別のセキュリティ対策によってリスクの大きさを下げる取り組みです。これは「低減」に該当します。

- 「移転」は保険契約やアウトソーシングでリスクを第三者に移す行為、「回避」は活動自体をやめること、「受容」はリスクを受け入れることなので、本文の文脈には合いません。

- よって[ d ]に最適なのは「低減」であり、解答群の「エ」が正答です。

誤りやすいポイント

- 代替管理策=別の部門や保険に任せる、と早合点して「移転」を選ぶミス。

- “要件を満たせない”→“受容”と連想し、「ウ」を選ぶミス。代替策はあくまで追加対策を講じる前提なので受容ではありません。

- 「回避」はシステム機能の廃止を意味するため、本文の“ほかの手段を適用する”文脈と矛盾します。

FAQ

Q: 代替管理策はPCI DSSだけの考え方ですか?

A: いいえ。ISO/IEC 27001 など多くの基準でも、コントロールの目的を満たすための“代替的手段”という概念が示されています。PCI DSSはそれをワークシート形式で具体的に示している点が特徴です。

A: いいえ。ISO/IEC 27001 など多くの基準でも、コントロールの目的を満たすための“代替的手段”という概念が示されています。PCI DSSはそれをワークシート形式で具体的に示している点が特徴です。

Q: 「低減」と「移転」を同時に実施しても良いですか?

A: 可能です。たとえば追加コントロールでリスクを低減しつつ、残余リスクを保険契約で移転するという複合的な対応も実務では行われます。

A: 可能です。たとえば追加コントロールでリスクを低減しつつ、残余リスクを保険契約で移転するという複合的な対応も実務では行われます。

Q: 代替管理策でも審査は通りますか?

A: 代替策が「目的を満たしている」ことを文書化し、検証・維持プロセスを示せば評価機関のレビューを通過できます。ただし正当性が示せない場合は認められません。

A: 代替策が「目的を満たしている」ことを文書化し、検証・維持プロセスを示せば評価機関のレビューを通過できます。ただし正当性が示せない場合は認められません。

関連キーワード: リスク対応、代替管理策、リスク低減、PCI DSS, コントロール

設問4:〔トランザクションログに対する代替管理策〕について、(1)、(2)に答えよ。

(2)表3中のeに入れる代替管理策を、40字以内で述べよ。

模範解答

e:トランザクションログに対して参照可能な利用者を制限する

解説

解答の論理構成

- 代替管理策が求められる背景

- PCI DSSの「詳細要件3.4」は保存データを“判読困難”にすることを要求しますが、問題文では「ソフトウェアの制約によってトランザクションログを暗号化することができない。」と記載されています。

- 追加で発生するリスクの特定

- 表3の「3. 特定されるリスク」欄に「DBサーバにアクセス可能な従業員に対してトランザクションログに含まれるカード番号が露呈するリスクがある。」と明記されています。

- 代替管理策の目的

- 同表の「2. 目的」で「トランザクションログに含まれるカード番号を判読困難にすることによって、カード番号の露呈を防ぐ。」と示されています。

- リスクを低減する現実的な手段の導出

- 暗号化が困難であっても、「DBサーバにアクセス可能な従業員」を限定すれば、露呈リスクは大幅に低減できます。

- 問題文の「要件を満たせない場合でも、関連するリスクをほかの手段を適用することでdできる場合には、その手段を代替管理策とすることが可能です。」というガイダンスからも、アクセス制御は正当な代替策と判断できます。

- したがって e には

トランザクションログに対して参照可能な利用者を制限する

が入るのが妥当です。

誤りやすいポイント

- 「暗号化できないなら要件を満たせない」と早合点し、代替策を探さない。

- 「アクセス権を制限する」だけだと“判読困難”にならないと誤解し、追加の複雑な仕組みを考えてしまう。

- ログ全体を削除・非取得にする案を出し、トレーサビリティを欠落させる危険な提案をしてしまう。

FAQ

Q: 暗号化以外の方法でもPCI DSSの目的を満たせるのですか?

A: はい。「関連するリスクをほかの手段を適用することでdできる場合」には代替管理策が認められます。アクセス制御もその一つです。

A: はい。「関連するリスクをほかの手段を適用することでdできる場合」には代替管理策が認められます。アクセス制御もその一つです。

Q: アクセス制御だけで監査要件は大丈夫でしょうか?

A: アクセス制御は露呈リスクを低減しますが、監査ログの取得・保護と併用してはじめて完全な対策になります。

A: アクセス制御は露呈リスクを低減しますが、監査ログの取得・保護と併用してはじめて完全な対策になります。

Q: 具体的にはどのようなアクセス制御を行うべきですか?

A: OSレベルの権限分離、DBMSのロール設定、ログファイルのACL設定などで、運用担当者でも不要な閲覧権を持たない構成にします。

A: OSレベルの権限分離、DBMSのロール設定、ログファイルのACL設定などで、運用担当者でも不要な閲覧権を持たない構成にします。

関連キーワード: アクセス制御、代替管理策、PCI DSS, ログ管理、リスク低減

設問5:

PCI DSSを参考として技術面で新たな対策を追加していったP社が、ISMSの活動として次回の審査に向けて実施すべき作業を、50字以内で述べよ。

模範解答

「追加した対策の有効性を内部監査によって確認し、改善すべき点があれば改善計画を立てて改善を行う。」

または

「新たに追加された対策を加味してリスク分析を実施する。」

または

「新たに追加された対策についての有効性の評価を行う。」

解説

解答の論理構成

- 追加対策の背景

問題文には「PCI DSSで求められる要件をベースラインとしてISMSにおける技術面及び管理面の改善を図るようにとの指示」が経営陣から出たとあります。つまり新たな管理策を導入した段階でPDCAサイクルの Plan/Do が完了しました。 - ISO/IEC 27001 の要求

ISO/IEC 27001 では導入した管理策の「有効性の評価」「内部監査」「マネジメントレビュー」による Check/Act が必須です。 - 次回審査に備え実施すべき作業

外部審査までに内部で Check を行い、必要に応じて改善 (Act) まで実施しておくことが ISMS の「継続的改善」の考え方です。したがって

「追加した対策の有効性を内部監査で確認し、改善計画を立てて改善を行う」

が最も直接的な回答となります。これは上記 PDCA サイクルにおける Check と Act の実行に該当し、ISO/IEC 27001 への適合維持を保証します。

誤りやすいポイント

- 「対策を文書化するだけ」で終えてしまい、内部監査や有効性確認を忘れる。

- ISMS のリスクアセスメントを更新せず、追加対策をリスク対応計画に反映しない。

- 外部審査対応と内部監査を混同し、内部監査の独立性・定期性の要件を満たさない。

FAQ

Q: 追加した対策のチェックは内部監査だけで十分ですか?

A: 内部監査は必須ですが、重大な変更の場合は「リスク分析の更新」や「ペネトレーションテスト結果」など、複数の証跡で有効性を示すとより確実です。

A: 内部監査は必須ですが、重大な変更の場合は「リスク分析の更新」や「ペネトレーションテスト結果」など、複数の証跡で有効性を示すとより確実です。

Q: 内部監査はどのタイミングで実施すべきですか?

A: 新たな対策が運用に乗ったあと、定められた監査計画に従って実施します。変更が大きい場合は臨時監査を設定するのが一般的です。

A: 新たな対策が運用に乗ったあと、定められた監査計画に従って実施します。変更が大きい場合は臨時監査を設定するのが一般的です。

Q: 有効性評価の結果が不十分だった場合はどうすればよいですか?

A: 是正処置と予防処置を計画し、責任者・期限・評価方法を明確にして改善を行い、その結果を再度レビューします。

A: 是正処置と予防処置を計画し、責任者・期限・評価方法を明確にして改善を行い、その結果を再度レビューします。

関連キーワード: 内部監査、リスク分析、PDCA, 継続的改善、有効性評価