情報処理安全確保支援士 2010年 秋期 午後2 問02

社内認証システムの統合に関する次の記述を読んで、設問1~5に答えよ。

A社は、従業員数700名の業務用ソフトウェアパッケージの開発販売会社である。都心に本社を構えるA社は、営業部、人事部、経理部、総務部、情報システム部、製品サポート部、製品開発部及び研究部から構成されている。

A社は、長らくソフトウェアパッケージの販売を事業の中心としてきたが、最近刷新された経営陣の決定によって、SaaS(Software as a Service)型のインターネットサービスの提供及び関連SI事業(以下、SaaS型サービス事業という)を立ち上げる計画を開始した。

〔A社の情報システム〕

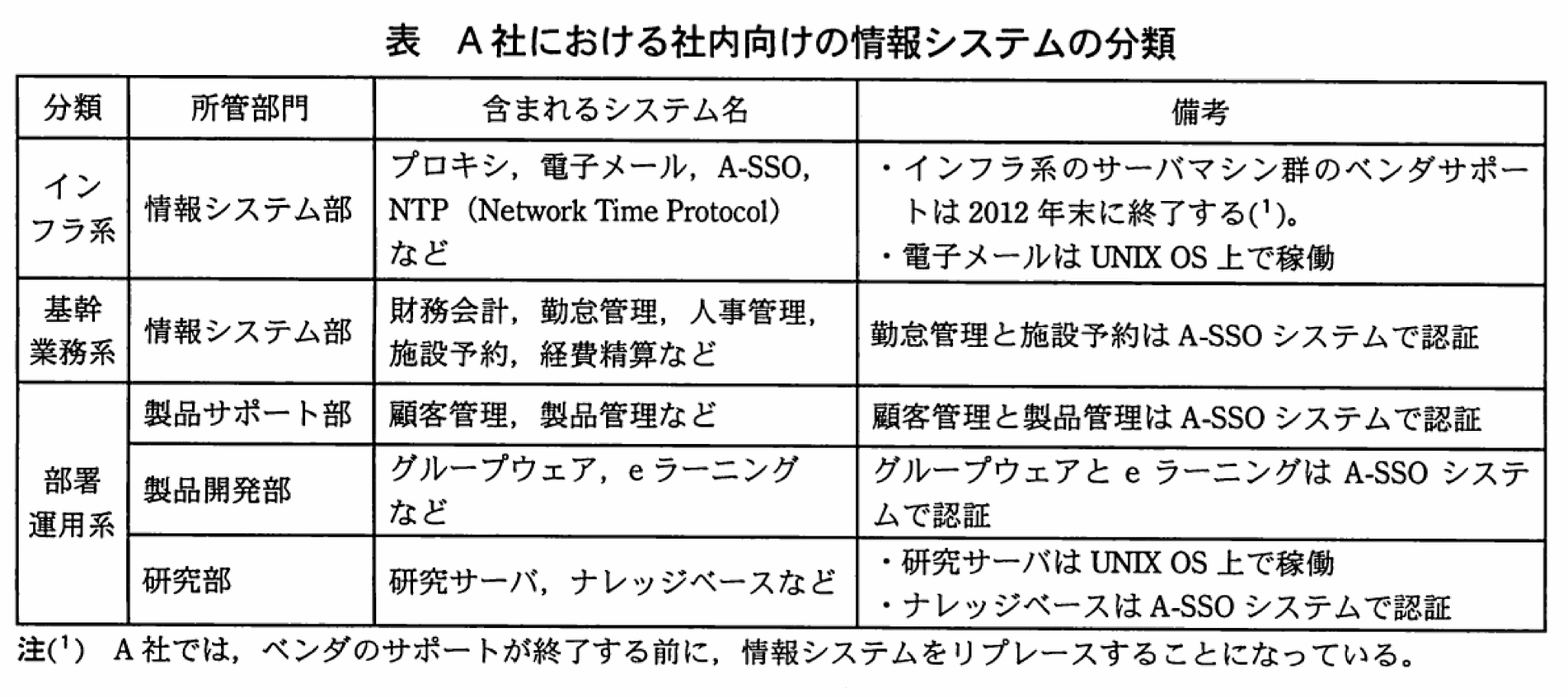

A社における社内向けの情報システムは、表に示すように分類される。このうち、社内の情報技術基盤となる情報システム群(以下、インフラ系という)及び基幹業務に関する情報システム群(以下、基幹業務系という)は、情報システム部の所管である。インフラ系には、Webアプリケーション(以下、Webアプリという)向けにA社が独自に開発したシングルサインオン(以下、A-SSOという)システムが含まれている。他方、製品サポート部、製品開発部及び研究部が、部署ごとに導入して運用管理をしている情報システム群(以下、部署運用系という)があり、それらの一部は、認証にA-SSOシステムを採用しているWebアプリ(以下、A-Webアプリという)である。

〔認証統合プロジェクトの発足〕

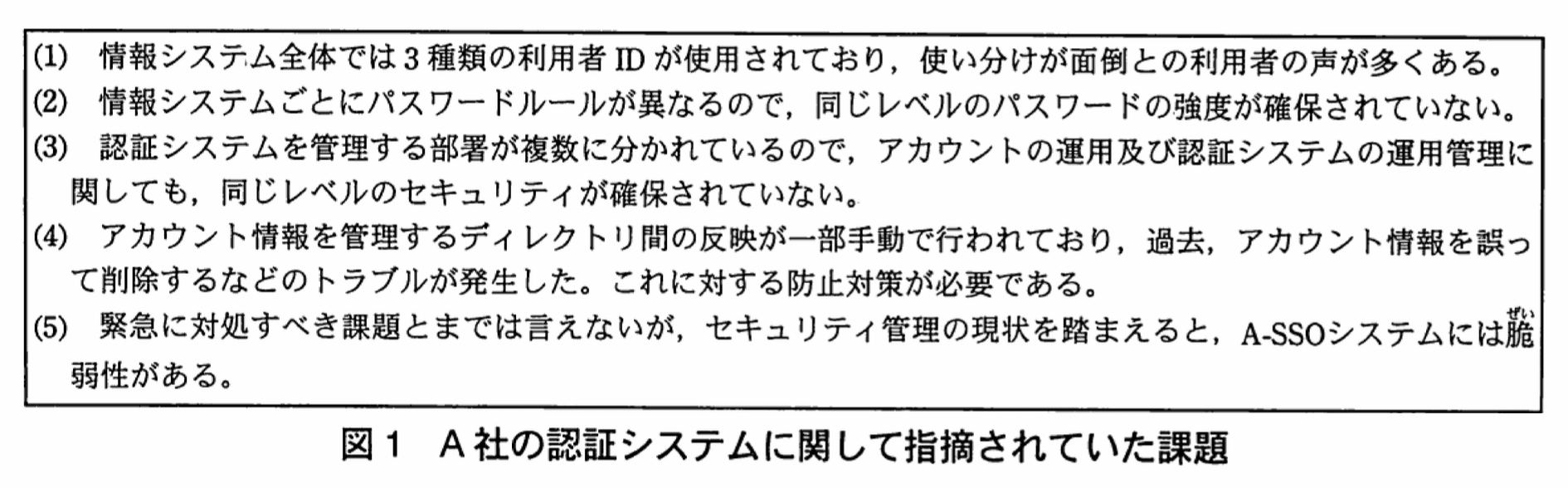

A社では、社内にA-SSOシステムを含む複数の認証システムが混在しており、システム監査において、図1に示す課題が指摘されていた。ここで、認証システムとは、アカウント情報の管理、利用者の認証及びアクセス許可を行うシステムのことをいう。

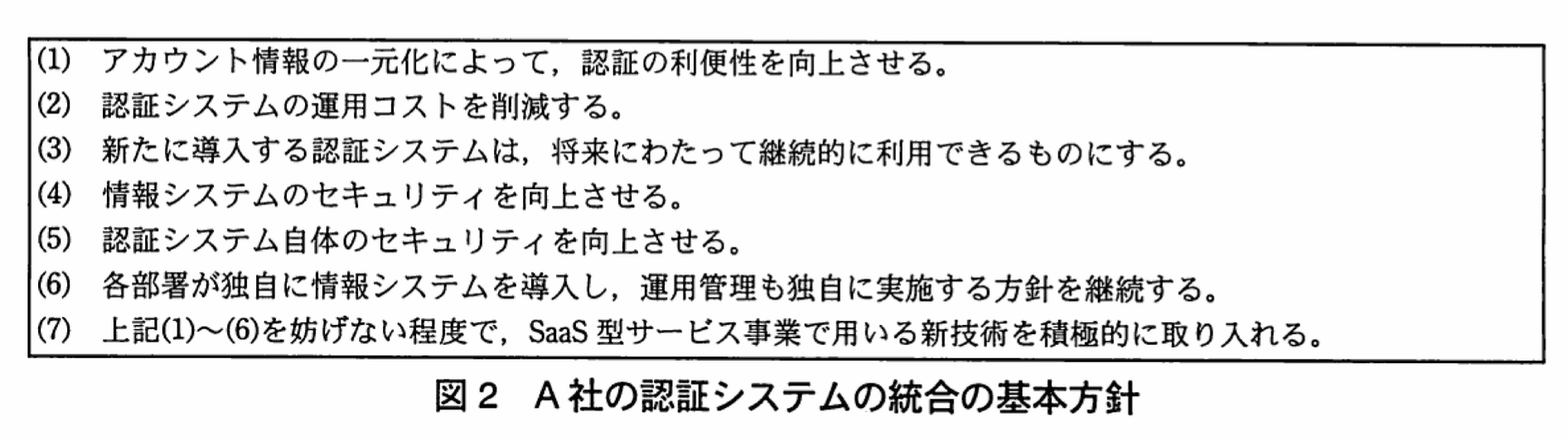

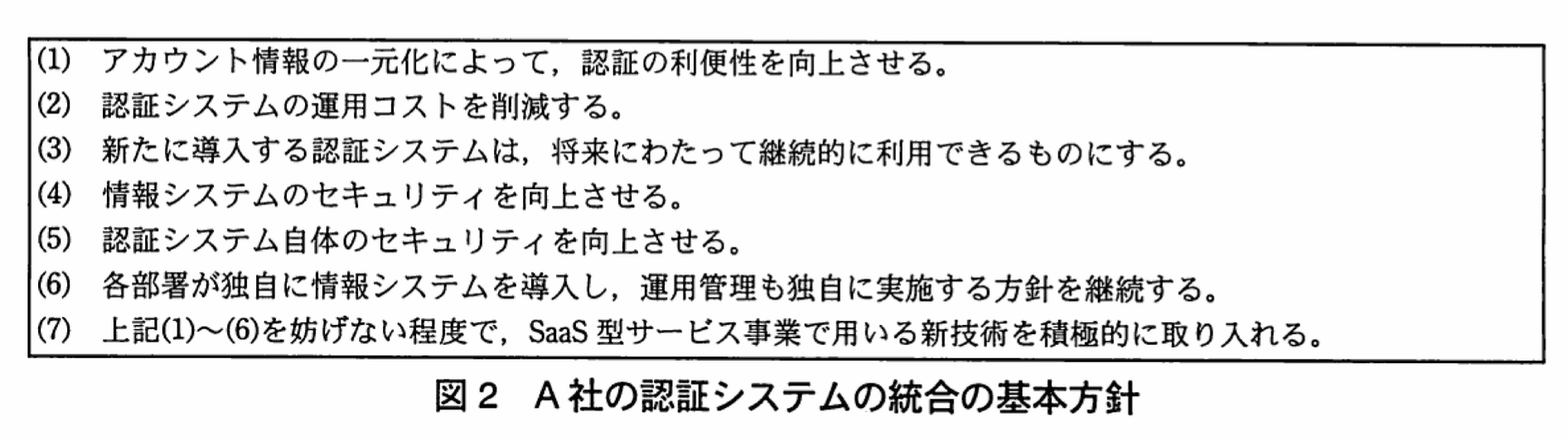

そこで、認証システムを統合することになり、情報システム部を中心とした社内プロジェクトチーム(以下、Sチームという)が発足した。また、経営陣から、当該プロジェクトは、SaaS型サービス事業に活用できる成果を出すようにという指示があった。この指示を考慮し、プロジェクトの開始に先立ち、認証システムの統合の基本方針を図2にまとめた。

〔認証システムの洗い出し〕

Sチームは、A社で利用している認証システムについて精査する必要があると判断し、まず、他社製の認証システムに関して、仕様を詳しく調査することにした。

A社は、PC端末、ファイルサーバ及び一部のWebアプリにおける認証の仕組み、並びにディレクトリとして、C社製ディレクトリシステム(以下、C-DIRという)を、導入している。C-DIRでは、利用者、PC端末、プリンタ及びサーバから構成されるドメインという管理単位を定め、ドメインコントローラ(以下、DC という)によって管理する。また、DC では、C-DIR のディレクトリに保持されるアカウント情報を用いて認証を行う。認証には、C社独自仕様のチャレンジレスポンス認証(以下、C-CR 認証という)、又は Kerberos認証を利用することが可能である。

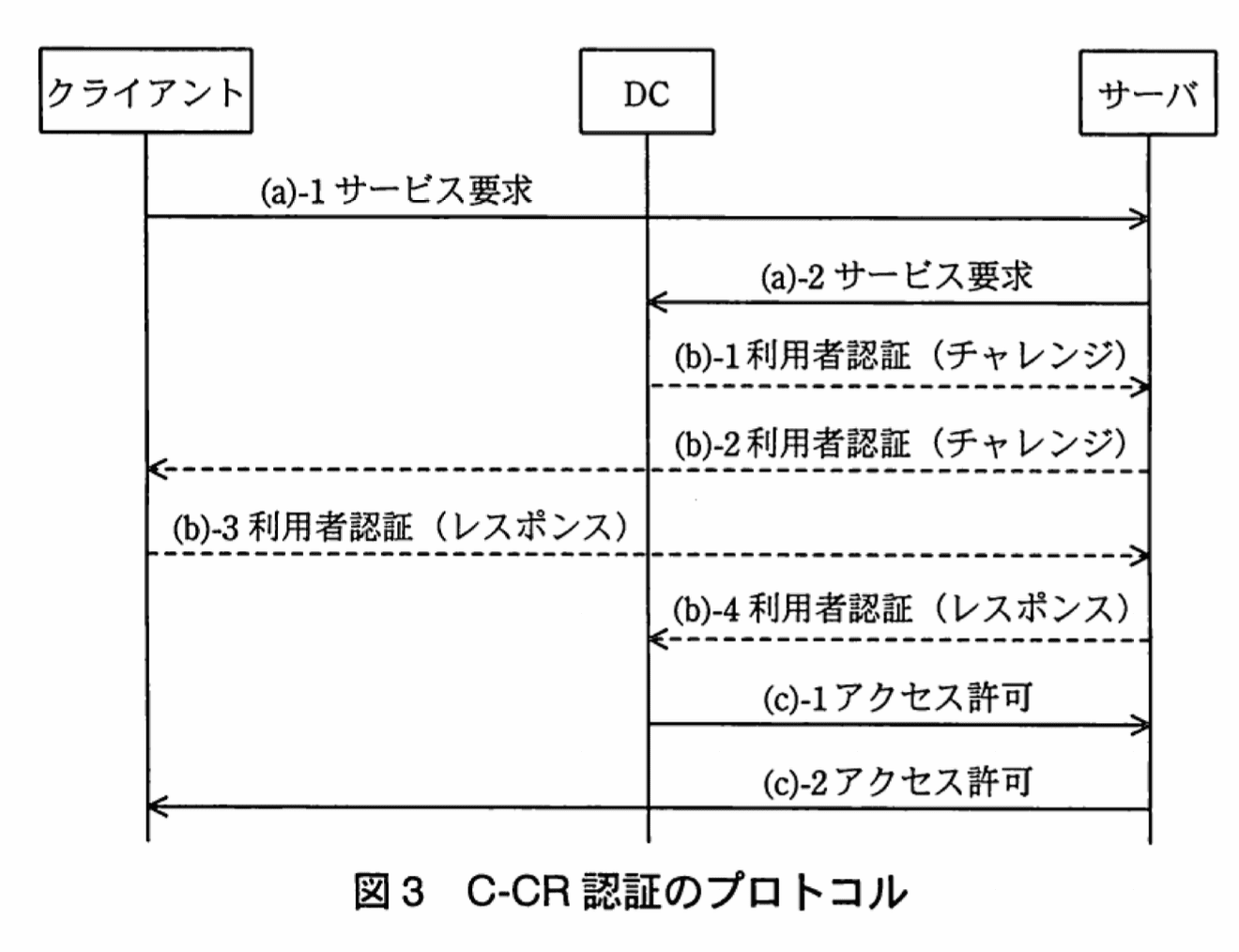

C-CR 認証では、図3に示すプロトコルの(b)-1~(b)-4 において、①DC が生成した疑似乱数をチャレンジとし、それを受信したクライアントで、利用者ID、パスワード及びチャレンジの連結をハッシュ化したレスポンスを DC に返信し、アクセス許可を受ける。

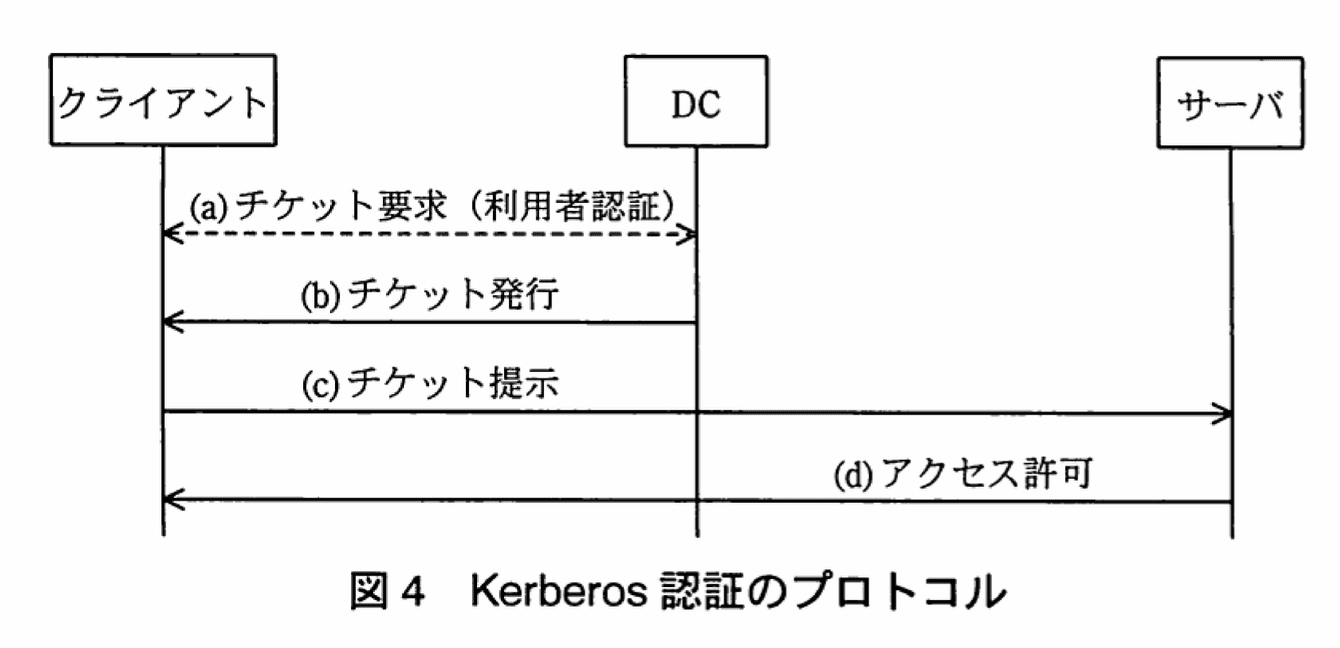

他方、Kerberos認証では、図4に示すように、クライアントが、DC における認証後、有効期限付のチケットが発行され、それをサーバに提示し、アクセス許可を受ける。

C-CR認証の場合、クライアントはサーバへの接続のたびにDCにおいて認証を行う必要があるが、Kerberos認証の場合、有効期限内であればチケットをサーバに提示するだけでサービスを受けられる。A社では、トラフィックが少なくなるなどのメリットが多いKerberos認証だけを利用している。また、Kerberos認証において、②有効期限切れのチケットが悪用されないように、DCとサーバをaさせて運用している。

研究サーバ用及び電子メール用のサーバマシンでは、UNIX OSが稼働しており、利用者認証のために、NIS(Network Information Service)が導入されている。ここで、NISとは、NISドメインと呼ばれる管理単位において、UNIX OSが稼働するマシン間で、利用者のアカウント情報を共有するための仕組みである。

社外から社内LANへのアクセスのためのSSL-VPNでの認証、及び社内の無線LANでの認証には、RADIUSが使用されている。ここで、RADIUSとは、サーバにおいて、利用者の認証及びアカウンティングを実現するための仕組みである。

以上の認証システム以外に、LDAPを用いて、パスワード認証を行う情報システムがある。

〔A-SSOシステムの仕様の確認〕

Sチームは、次に、A社が独自に開発したA-SSOシステムの仕様を確認した。

A-SSOシステムは、A-SSOサーバ及びA-SSO用のディレクトリで構成される。

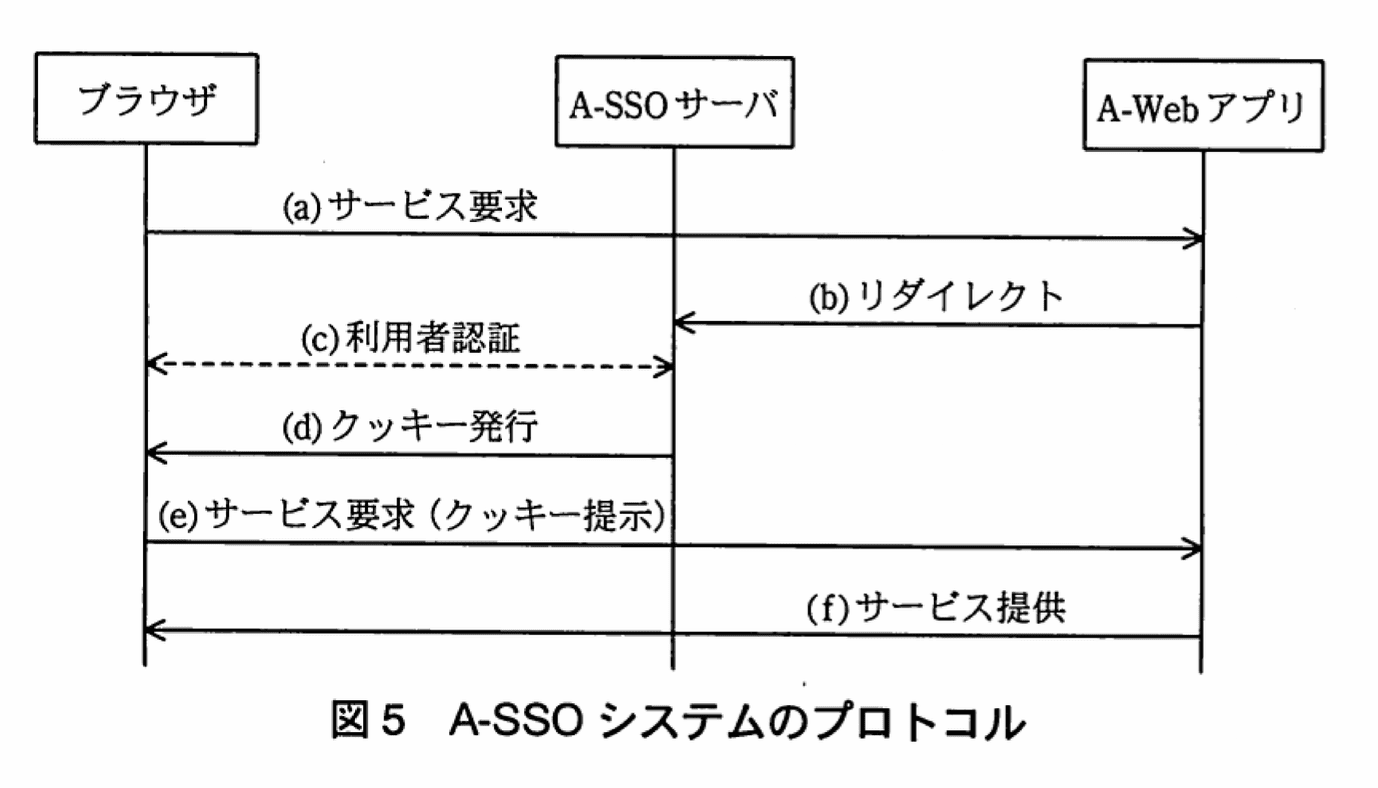

A-SSOサーバは、A-Webアプリの利用者を認証するために、A-SSO用のディレクトリに保持されるアカウント情報を用いる。認証には、図5に示すプロトコルを利用する。

次は、A-SSOシステムのプロトコルの動作概要である。

(a) 利用者のブラウザは、A-Web アプリにサービスを要求する際、A-SSO用のクッキーがあれば、それを A-Web アプリに提示する。その場合には(f)に進む。

(b) A-Web アプリは、サービス要求を A-SSOサーバにリダイレクトする。

(c) 利用者は、利用者IDとパスワードを入力し、認証を受ける。

(d) A-SSOサーバは、認証が成功すれば A-SSO用のクッキーを発行する。

(e) ブラウザは、クッキーを A-Web アプリに提示し、サービスを要求する。

(f) A-Web アプリは、クッキーを検証し、有効ならば、サービスを提供する。ここで、A-SSO用のクッキーには、セッションIDやクッキーの発行日時などが設定されており、トリプル DES を用いて暗号化されている。また、すべての A-Web アプリには、クッキーを復号するために暗号化鍵を配布している。ブラウザは、一度、クッキーの発行を受けると、有効期間内であれば、(b)~(e)の手続なしに、すべての A-Web アプリにアクセスできる。

〔A社のアカウント情報の反映のフロー〕

A社で利用している認証システムの仕様の確認後、S チームは、アカウント情報の反映のフローを確認した。

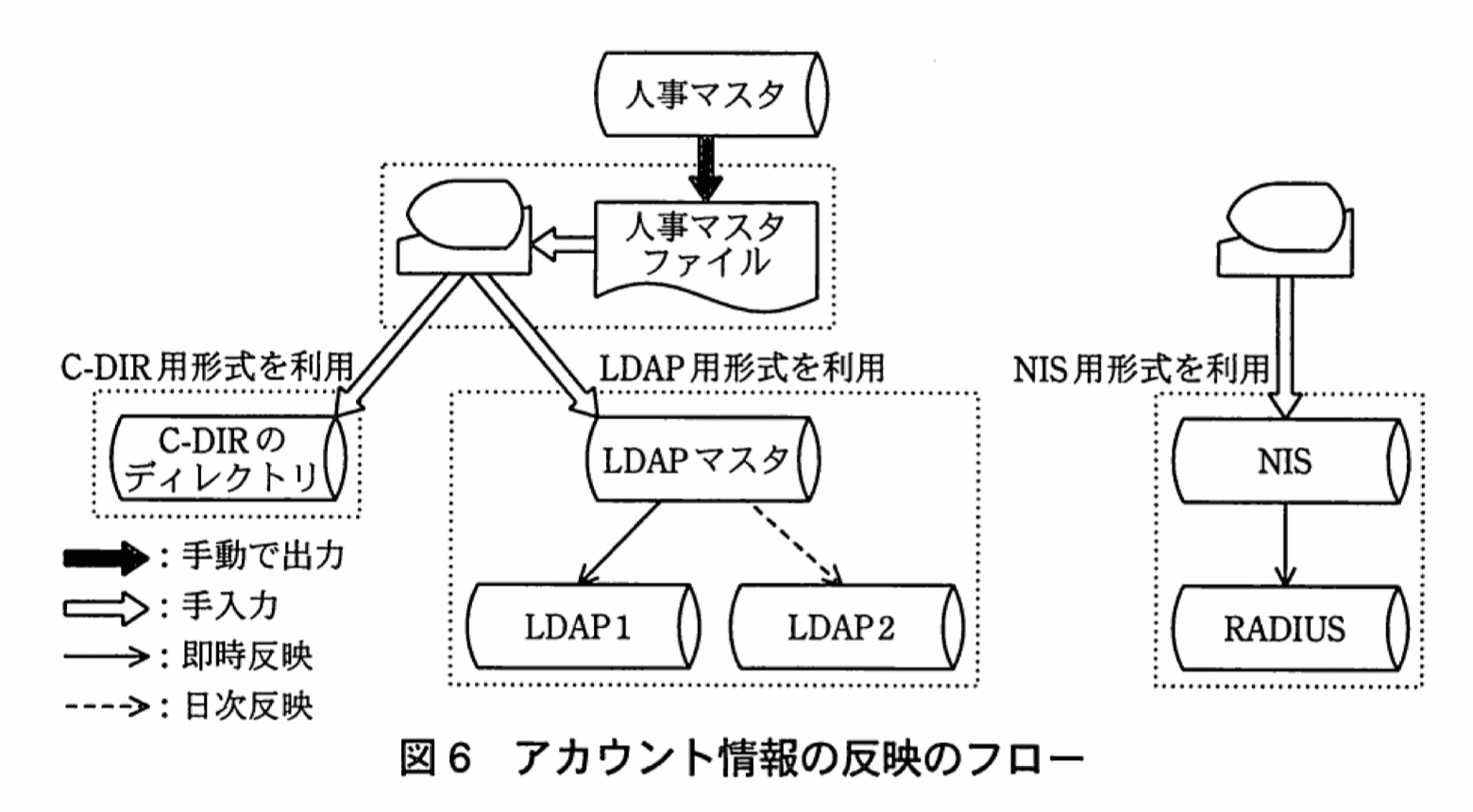

図6は、認証システム間で、アカウント情報をどのように反映しているかのフローを示している。まず、人事マスタデータベース(以下、人事マスタという)から CSV 形式のファイル(以下、人事マスタファイルという)を手動で、適時、出力しておく。アカウント作成の際、人事マスタファイルを基に、利用者ID、パスワードなどのアカウント情報を、アカウント情報を管理する LDAP サーバのデータベース(以下、LDAP マスタという)に追加する。併せて、C-DIR のディレクトリにも追加する。さらに、LDAP マスタから、LDAP1 には即時に、LDAP2 には日次で、データ転送される。ここで、LDAP1 は A-SSOサーバから参照され、LDAP2 はそれ以外の LDAP を利用する認証システムから参照される。NIS と RADIUS のアカウント情報については、利用者からの申請後、手入力で NIS に追加する。その後、RADIUS に、即時、データ転送される。

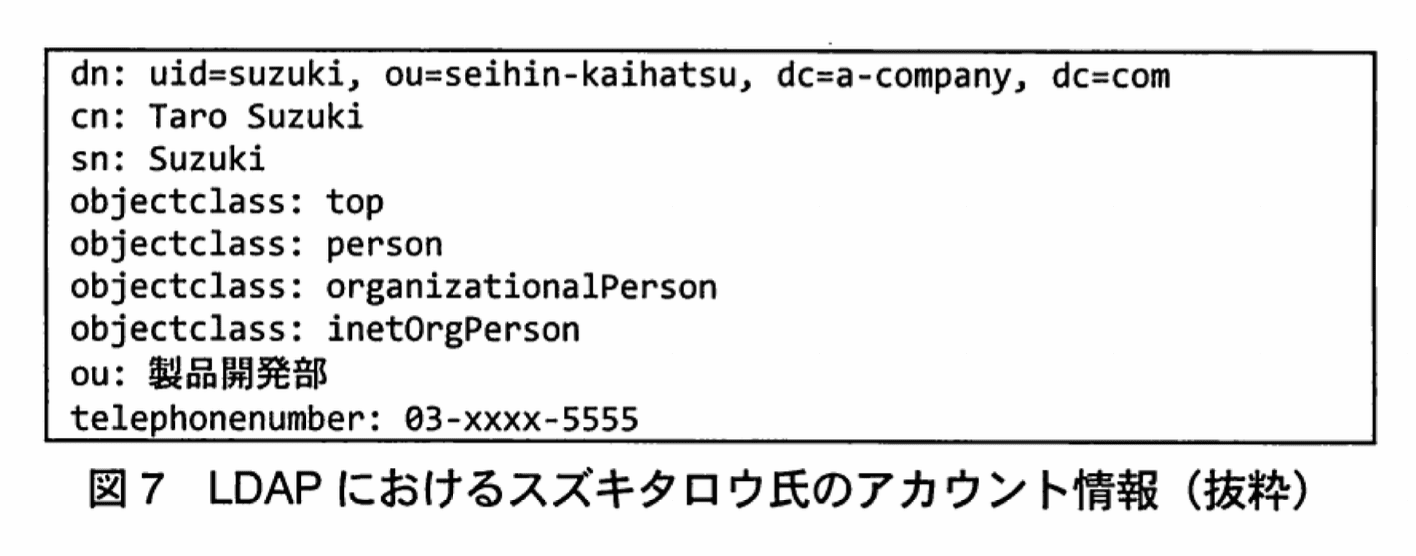

A社では、アカウント情報に関して、C-DIR用、LDAP用及びNIS用の3種類のデータ形式を用いている。LDAPのアカウント情報では、inetOrgPersonといったオブジェクトクラスによって組織の利用者の情報を管理する標準的なbを用いている。例えば、製品開発部のスズキタロウ氏が社内で利用するLDAP用のアカウント情報をcによってテキスト形式で示すと、図7となる。

〔統合認証システムの基本設計〕

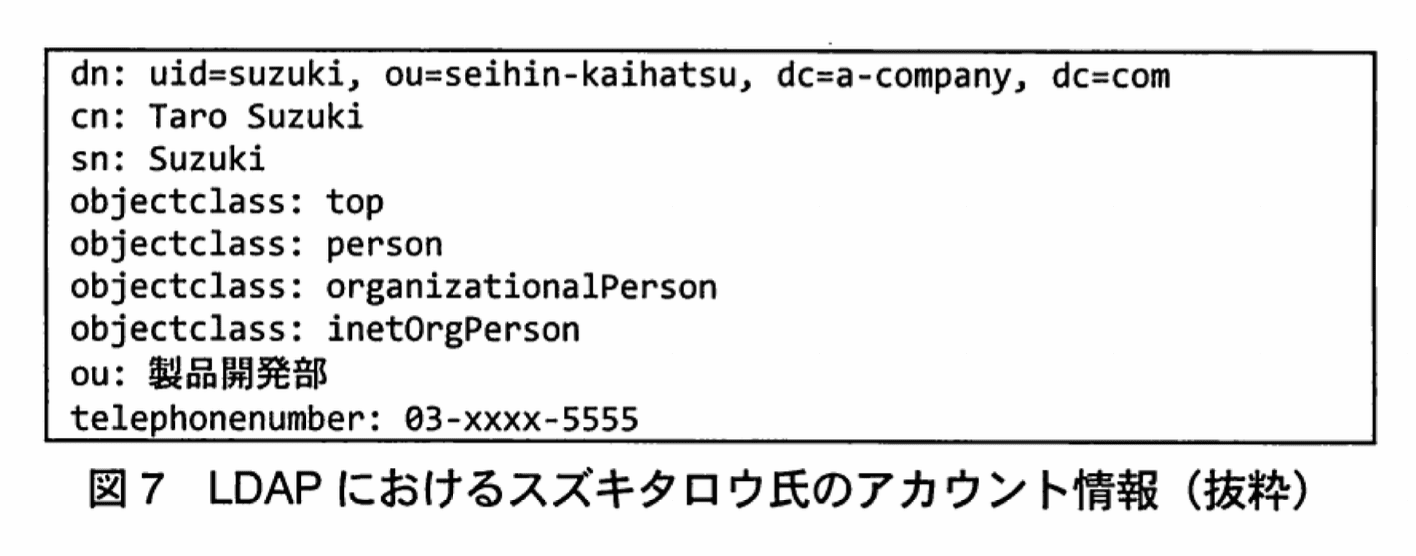

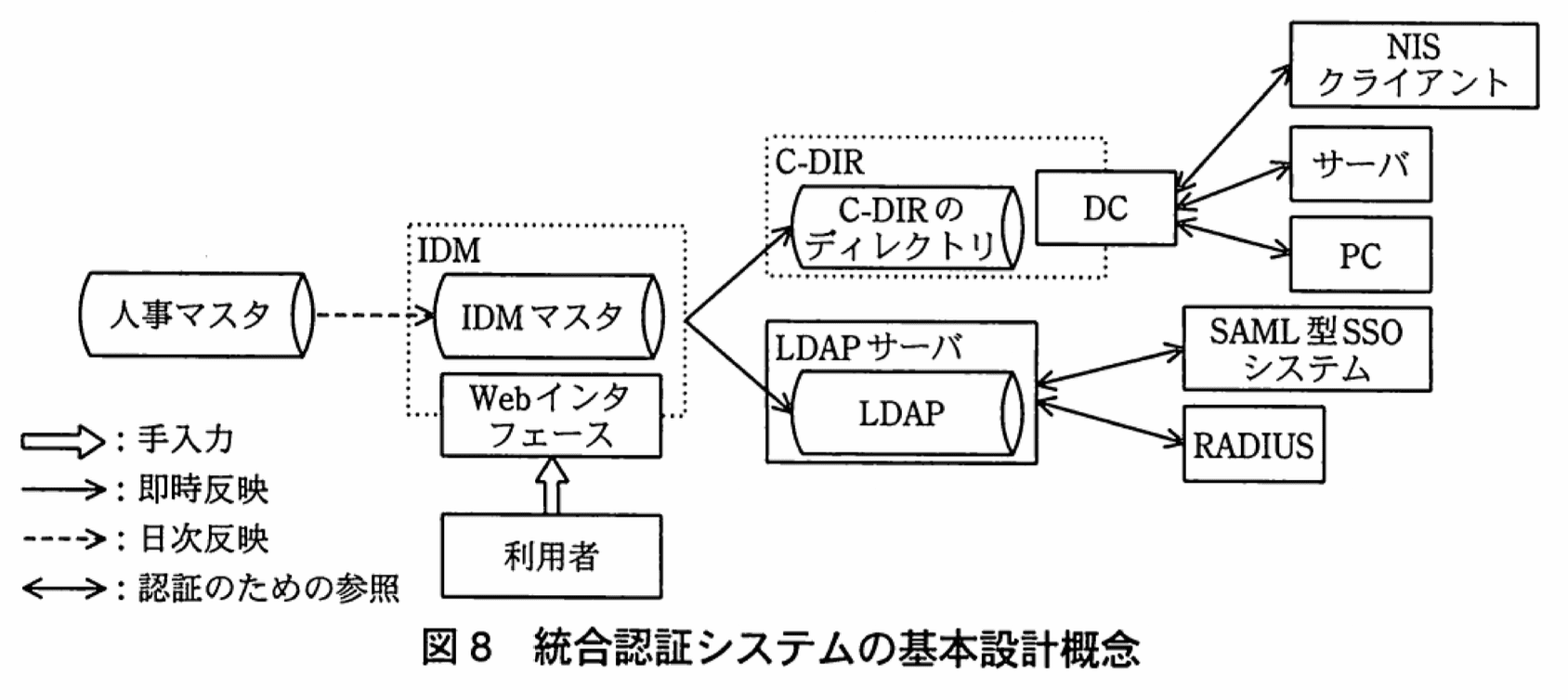

社内の認証システムの仕様を洗い出した後、Sチームでは、図8に示すとおり、新たに導入する認証システム(以下、統合認証システムという)の基本設計を行った。

アカウント情報は、エントリの属性を定義するbを拡張して、A社で必要とする利用者ID、パスワード、所属、電話番号などの属性を管理できるようにした。また、統合認証システムではアカウント情報を一元的に管理することとした。

アカウント情報のシステム間の反映に関しては、人事マスタからID管理サーバ(以下、IDMという)にアカウント情報を日次で反映し、IDMのディレクトリ(以下、IDM マスタという)で保持し、変換後、IDM から C-DIR のディレクトリ及び LDAP にアカウント情報を即時反映する方式を採用した。LDAP は、シングルサインオンシステム及び RADIUS での認証に利用される。NIS は DC と連携することができる。

利用者がパスワードを変更したい場合は、IDM の Web インタフェースを通して、利用者が自ら変更することが可能で、C-DIR 又は LDAP サーバなどに、即時反映される仕組みとした。

A-SSOシステムには、図1の(5)の指摘があることに加え、③A-SSO用のクッキーの利用が原因となり、A-SSOサーバと A-Web アプリが同じインターネットドメイン上にないとシングルサインオンを実現できないという技術的課題があった。社内ドメインだけでの運用では問題はないが、SaaS 型サービス事業を展開する上で、事業形態の制約となるので、製品開発部と研究部との検討の結果、統合認証システムでは、SAML(Security Assertion Markup Language)に準拠したシングルサインオン(以下、SAML 型SSOという)システムを採用することにした。

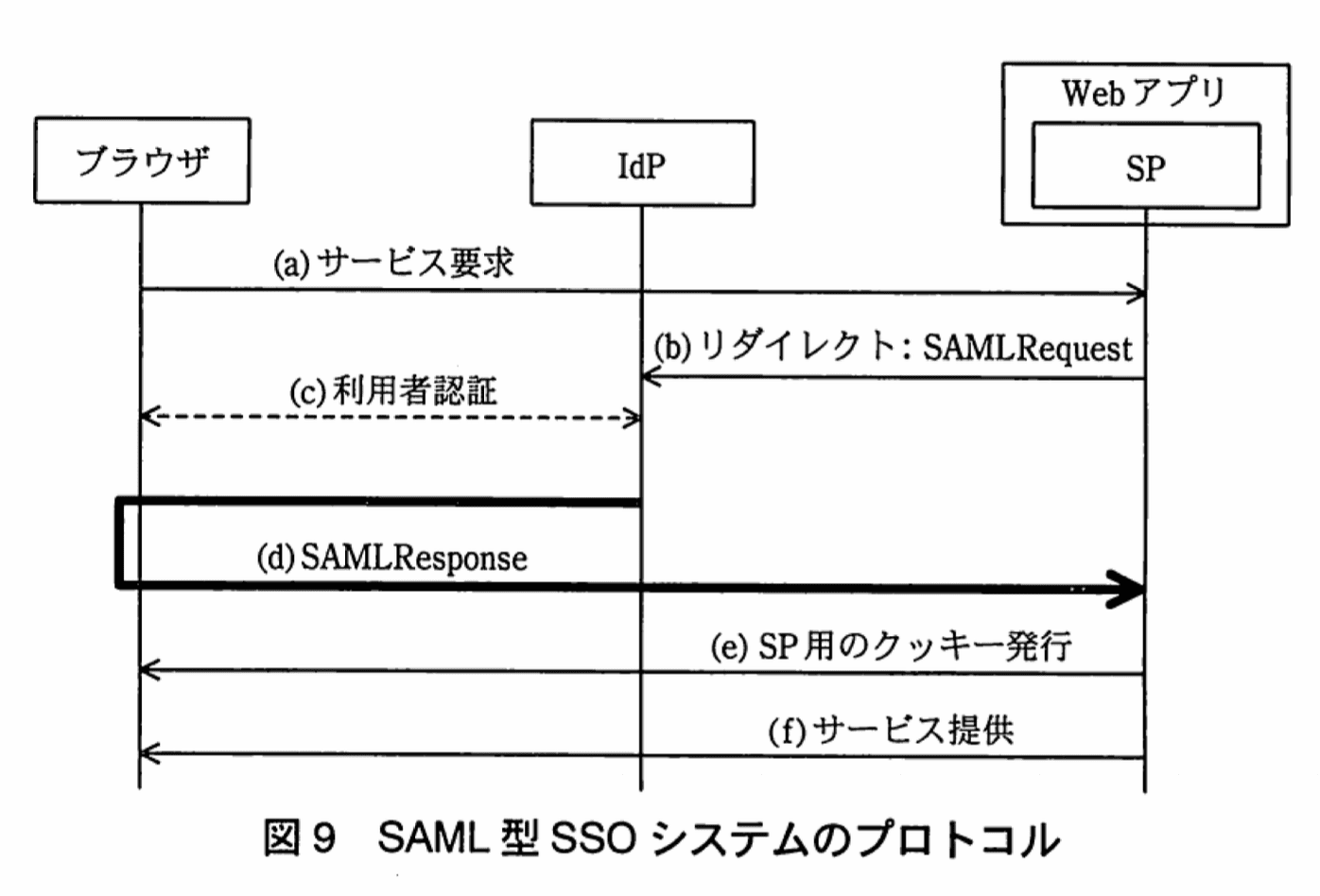

SAMLとは、記述言語としてdを用いて、認証及びeに関する情報を交換するための標準規格である。今回、A社で採用したSAML型SSOシステムにおける認証及びeを実現するプロトコルは、図9のとおりである。Webアプリ上には、SP(サービスプロバイダ)と呼ばれるモジュールが稼働しており、IdP(Idプロバイダ)と呼ばれるWebアプリと連携して、利用者認証を行う。IdPにおいては、様々な認証方式を採用できるが、A社では、入力フォームを活用した、利用者IDとパスワードを用いる方式を採用し、図8の統合認証システムにおけるLDAPサーバと連携させることにした。

次は、A社で採用したSAML型SSOシステムのプロトコルの動作概要である。ここで、各主体は、ほかの主体の公開鍵証明書を保持しているとする。

(a) 利用者のブラウザは、Webアプリにサービスを要求する際、SP用のクッキーがあれば、それを提示する。提示したクッキーが有効であることが検証された場合は(f)に進む。

(b) SPは、SAMLRequestメッセージをエンコーディングした上でURIに含め、サービス要求をIdPにリダイレクトする。

(c) 利用者は、利用者IDとパスワードを入力し、認証を受ける。

(d) IdPは、利用者IDなどの属性を暗号化及びディジタル署名したSAMLResponseメッセージを発行し、ブラウザ上のJavaScriptを用いて、それをSPに転送する。

(e) SPは、SAMLResponseメッセージのディジタル署名などを検証し、有効であれば、SP用のクッキーを発行する。

(f) SPが稼働するWebアプリは、該当するサービスを提供する。

Sチームは、SaaS型サービス事業への展開を視野に入れ、SAML型SSOを複数のIdPでも適用できるように設計した。SAML型SSOシステムの導入によってA-SSOシステムの課題に対処できるので、SAML非対応の既存のWebアプリを、情報システムのリプレース時に、SAMLに対応するように改修を行うことにした。将来的には、全社でSAML型SSOシステムを採用することにし、統合認証システムの導入後、適切なタイミングでA-SSOシステムを廃止することを決定した。

SaaS型サービス事業への展開としては、A社のソフトウェアパッケージをSPと連携するように改修し、WebアプリとしてA社のデータセンタに配備し、サービスを提供する予定である。このサービスを導入する企業は、自社のイントラネットにIdPを用意すれば、導入する企業のイントラネットにあるPC端末からインターネット経由で、A社のデータセンタに配備されたSaaS型サービス事業のWebアプリを利用することが可能となる。導入する企業は、Webアプリの運用をA社に委託できるので、自社内での運用に比べてコストの削減が期待できる一方で、④A社にとっても、IdPを顧客のイントラネットに構築することは運用管理上のメリットがある。

〔移行計画の策定と実施〕

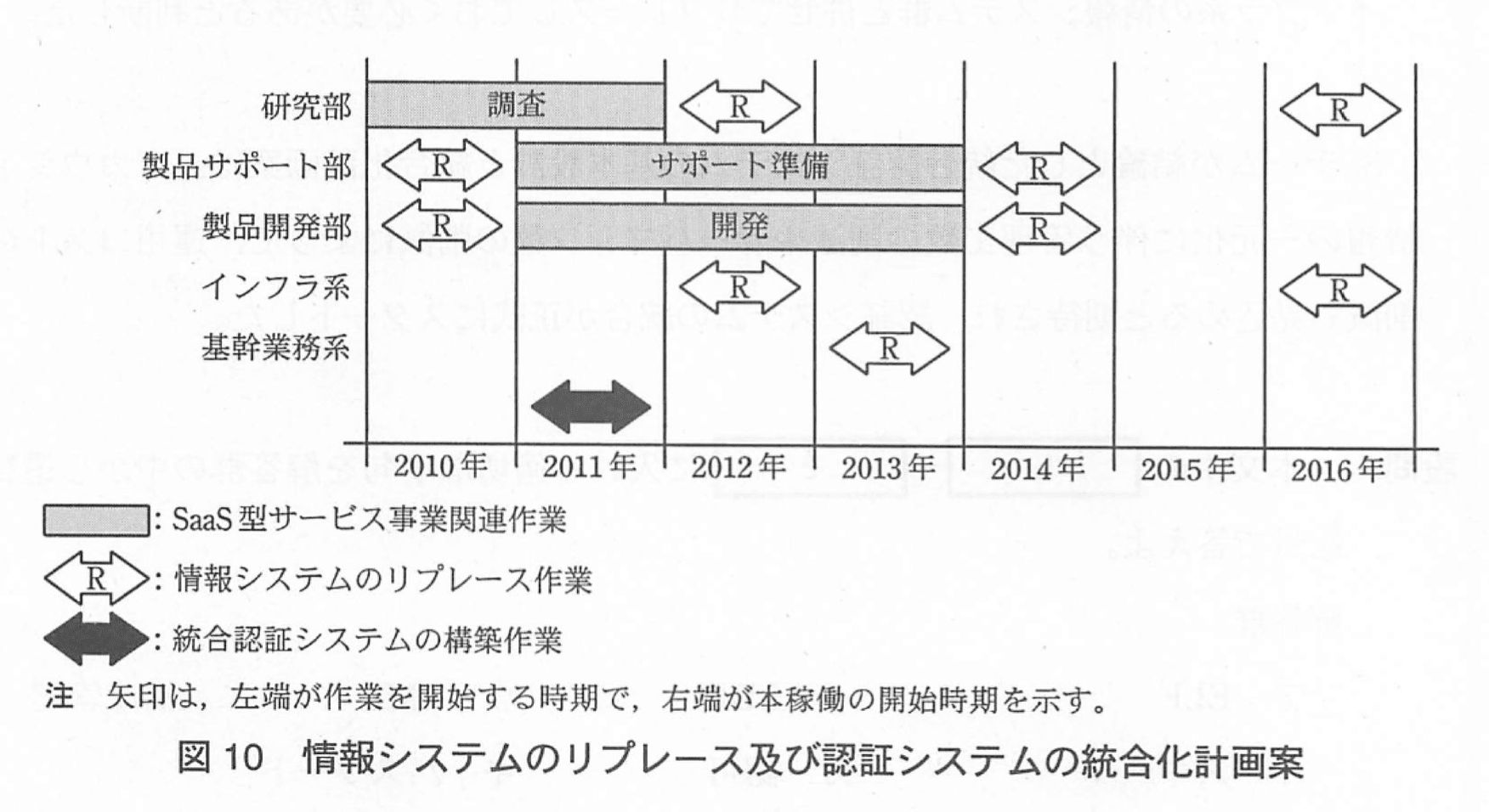

基本設計に続き、Sチームは、図10のとおり、情報システムのリプレース及び認証システムの統合化計画案を策定した。

A社は、情報システムをリース契約で導入しており、4年ごとにリプレースを実施している。2012年にはインフラ系のリプレースが予定されており、2013年には基幹業務系のリプレースが予定されている。いずれの作業も、情報システム部が行う。他方、部署運用系のリプレース作業については、所管部門がそれぞれ行うことになっており、現在、製品サポート部及び製品開発部所管の情報システムのリプレース作業を行っている。また、2012年に、研究部所管の情報システムのリプレースを実施する予定である。

なお、A社では、ハードウェアの故障などのトラブルの発生が増えるのを避けるため、リース契約の延長は行わない。

図10の計画案の策定では、このような前提の下、認証システムの統合のスケジュールを検討し、次の3点を決定した。

・Saas型サービス事業は最優先であり、さらに、引き続きソフトウェアパッケージの開発及びサポート業務もあるので、製品サポート部、製品開発部及び研究部所管の情報システムのリプレースの時期は変更しない。

・統合認証システムの構築作業を2011年に実施する。

・A-SSOシステムのリプレースは、インフラ系のほかの情報システム群のリプレースとともに予定どおり行う。A-SSOシステムの廃止が可能になるのは、早くても、f年の末である。それまでは、継続利用しようと考えたが、gという理由から、次回のインフラ系のリプレース時に、A-SSOシステムも、ほかのインフラ系の情報システム群と併せてリプレースしておく必要があると判断した。

Sチームが結論とした統合認証システムの基本設計と統合化計画案は、アカウント情報の一元化に伴う管理工数の削減やサーバマシン数の削減によって、運用コストの削減も見込めると期待され、認証システムの統合が正式にスタートした。

設問1:

本文中のb〜eに入れる適切な字句を解答群の中から選び、記号で答えよ。

模範解答

b:オ

c:イ

d:ウ

e:カ

解説

解答の論理構成

-

b の導出

- 原文引用:

“LDAPのアカウント情報では、inetOrgPersonといったオブジェクトクラスによって組織の利用者の情報を管理する標準的なbを用いている。”

“アカウント情報は、エントリの属性を定義するbを拡張して…” - “inetOrgPerson” は LDAP で用いられる代表的な スキーマ 名。エントリの属性集合を定義する仕組みを指すため、b = スキーマ。

- 解答群対応:スキーマを示す記号は “オ”。

- 原文引用:

-

c の導出

- 原文引用:

“LDAP用のアカウント情報をcによってテキスト形式で示すと、図7となる。” - LDAP エントリをテキスト化する際に使う標準は LDIF(LDAP Data Interchange Format)。

- 解答群対応:LDIFを示す記号は “イ”。

- 原文引用:

-

d の導出

- 原文引用:

“SAMLとは、記述言語としてdを用いて、認証及びeに関する情報を交換するための標準規格である。” - SAML は XML をベースに設計されたマークアップ言語。したがって d = XML。

- 解答群対応:XMLを示す記号は “ウ”。

- 原文引用:

-

e の導出

- 同じ文脈で “認証及びeに関する情報” とある。SAML が扱うもう一つの情報は 属性(Attribute) 情報。

- “認可” ではなく “属性” とする根拠:図9(d) で “利用者IDなどの属性を暗号化…” と説明されている。

- 解答群対応:属性を示す記号は “カ”。

-

結論

- b:オ(スキーマ)

- c:イ(LDIF)

- d:ウ(XML)

- e:カ(属性)

誤りやすいポイント

- “認証及びe” を “認可” と連想してしまう。SAML の仕様書では Attribute Assertion が本流であり、文中でも “属性を暗号化” と明記されている。

- b を “オブジェクトクラス” と誤答するケース。inetOrgPerson は オブジェクトクラス名 だが、文は “…を管理する標準的な〇〇を用いている” と書いており、仕組み全体=スキーマを指す。

- LDIF と CSV の混同。LDIF は LDAP 専用、CSV は人事マスタファイルで使われている。

FAQ

Q: スキーマを拡張すると既存クライアントに影響はありますか?

A: 既存エントリはそのまま残り、追加属性を参照しないクライアントは従来どおり動作します。ただしスキーマチェックを厳格に行うツールでは再読み込みが必要になる場合があります。

A: 既存エントリはそのまま残り、追加属性を参照しないクライアントは従来どおり動作します。ただしスキーマチェックを厳格に行うツールでは再読み込みが必要になる場合があります。

Q: LDIF はバイナリ属性も扱えますか?

A: はい。値を Base64 エンコードして “::” 区切りで記載すればバイナリ属性も安全に取り込めます。

A: はい。値を Base64 エンコードして “::” 区切りで記載すればバイナリ属性も安全に取り込めます。

Q: SAML の Attribute 情報には何を入れるのが一般的ですか?

A: 氏名、所属、ロール、メールアドレスなどの認可判断に必要な属性が多く、企業間連携では役割ロール(例:manager)がよく使われます。

A: 氏名、所属、ロール、メールアドレスなどの認可判断に必要な属性が多く、企業間連携では役割ロール(例:manager)がよく使われます。

関連キーワード: LDAP, LDIF, XML, スキーマ、属性

設問2:C-DIRで用いられている認証について、(1)、(2)に答えよ。

(1)本文中の下線①の疑似乱数の生成方法に問題があり、同じ乱数が生成される場合、どのような脅威が考えられるか。攻撃の手順とともに、50字以内で具体的に述べよ。

模範解答

チャレンジとレスポンスのペアを盗聴し、正規のレスポンスを用いてリプレイ攻撃によるなりすましをする。

解説

解答の論理構成

- 【問題文】では「①DC が生成した疑似乱数をチャレンジ」と明記され、C-CR 認証はチャレンジ値と利用者の「利用者 ID、パスワード」を連結してハッシュ化したレスポンスを返します。

- DC が毎回同じ疑似乱数を生成してしまうと、チャレンジ値が固定値になります。

- 固定値であれば、攻撃者はネットワーク上を盗聴して「チャレンジとレスポンスのペア」を取得できます。

- 次回以降の認証時もチャレンジ値は同じなので、攻撃者は盗んだレスポンスを再送(リプレイ)するだけで認証を通過できます。

- したがって脅威は「リプレイ攻撃によるなりすまし」であり、模範解答の内容となります。

誤りやすいポイント

- 「パスワード自体が漏えいする」と勘違いしがちですが、実際にはハッシュ化されたレスポンスだけで認証を突破できることが問題です。

- 「乱数が同じ=衝突攻撃」と混同しやすいですが、本設問はハッシュ衝突ではなくチャレンジ値の再利用が焦点です。

- Kerberos 認証のチケット再利用と混同し、回答を Kerberos のリプレイ防御策として書いてしまうミスが目立ちます。

FAQ

Q: 疑似乱数が毎回同じでも通信は暗号化されていれば安全では?

A: 盗聴者が暗号区間内にいなくても、同じ LAN 区画などで平文区間を傍受できればレスポンスを得られ、再送で認証突破が可能です。

A: 盗聴者が暗号区間内にいなくても、同じ LAN 区画などで平文区間を傍受できればレスポンスを得られ、再送で認証突破が可能です。

Q: 一度取得したレスポンスは有効期限があるのでは?

A: C-CR 認証の説明にはレスポンスの有効期限に関する仕組みがなく、固定チャレンジ値である限り無期限で再利用できます。

A: C-CR 認証の説明にはレスポンスの有効期限に関する仕組みがなく、固定チャレンジ値である限り無期限で再利用できます。

Q: 乱数の質を高める以外の防御策は?

A: チャレンジ値を時間依存にし、さらにレスポンスにタイムスタンプやワンタイムトークンを組み込むことでリプレイ攻撃を防げます。

A: チャレンジ値を時間依存にし、さらにレスポンスにタイムスタンプやワンタイムトークンを組み込むことでリプレイ攻撃を防げます。

関連キーワード: リプレイ攻撃、チャレンジレスポンス、盗聴、なりすまし

設問2:C-DIRで用いられている認証について、(1)、(2)に答えよ。

(2)本文中の下線②を実現するために、aに入れる適切な字句を10字以内で答えよ。

模範解答

a:時刻同期

解説

解答の論理構成

- 【問題文】では、Kerberos 認証を利用する際の運用方法として「②有効期限切れのチケットが悪用されないように、DCとサーバをaさせて運用している。」と示されています。

- Kerberos では、チケットの有効期限を超えた再利用(リプレイ攻撃)を防ぐために、クライアント・KDC(ここでは DC)・サービスサーバ間で時刻が一致していることが前提です。

- 時刻がずれると、

- 期限内の正規チケットが「期限切れ」と誤判定される

- 逆に期限切れチケットが「期限内」と誤判定される

可能性が生じるため、必ず「時刻同期」を行います。

- 以上より、空欄 a には Kerberos の安全性を確保する運用要件である「時刻同期」が入ります。

誤りやすいポイント

- Kerberos 認証=暗号化通信と連想し、「暗号鍵共有」「証明書検証」などを入れてしまう。

- NTP がインフラ系に記載されていることから「NTP サーバ連携」と具体名を書いてしまう(設問は“字句”を問うため抽象化が必要)。

- 「チケット更新」「有効期限管理」といった類義語を選び、時刻同期という根本要件を見落とす。

FAQ

Q: Kerberos でどの程度の時刻ずれまで許容されるのですか?

A: 実装によりますが、典型的には ±5 分程度で、それを超えるとチケットが無効になります。

A: 実装によりますが、典型的には ±5 分程度で、それを超えるとチケットが無効になります。

Q: NTP サーバが停止したら Kerberos 認証も止まりますか?

A: 直ちには止まりませんが、時刻ずれが許容範囲を超えると認証失敗が多発します。NTP 冗長化が推奨です。

A: 直ちには止まりませんが、時刻ずれが許容範囲を超えると認証失敗が多発します。NTP 冗長化が推奨です。

Q: 時刻同期以外にリプレイ攻撃対策はありますか?

A: チケットに乱数やセッションキーを含めること、IP アドレスをバインドすることなどがありますが、まず前提として時刻同期が必須です。

A: チケットに乱数やセッションキーを含めること、IP アドレスをバインドすることなどがありますが、まず前提として時刻同期が必須です。

関連キーワード: Kerberos, NTP, チケット、リプレイ攻撃

設問3:シングルサインオンシステムについて、(1)、(2)に答えよ。

(1)図1中の(5)の脆弱性とは何か。セキュリティ管理の現状とA-SSOシステムの仕様から判断して、45字以内で述べよ。

模範解答

所管部門の異なるA-Webアプリのすべてに同一の暗号化鍵を配布していること

解説

解答の論理構成

-

認証統合前のシステム状況

・A‐SSOシステムは「A‐SSOサーバ及びA‐SSO用のディレクトリ」で構成され、認証後に「トリプル DES を用いて暗号化」したクッキーを発行します。

・「すべての A-Web アプリには、クッキーを復号するために暗号化鍵を配布している」と明記されています。 -

脆弱性判定のための前提条件

・図1の(5)は「A-SSOシステムには脆弱性がある」とだけ述べ、具体的内容は利用者に委ねています。

・A-Webアプリは「製品サポート部」「製品開発部」「研究部」「基幹業務系」など複数の所管部門にまたがります。 -

暗号鍵配布方式の問題点

・クッキーを復号できるということは、暗号鍵を保持する全アプリが同一鍵でクッキーを解読・改ざんできる状態にあることを意味します。

・部門ごとの運用レベルは図1(3)で「同じレベルのセキュリティが確保されていない」と指摘済みです。

・低い管理レベルの部門で鍵が漏えいすれば、他部門のA-Webアプリにも影響が及ぶため、組織横断で深刻な脅威となります。 -

以上より導かれる脆弱性

「所管部門の異なるA-Webアプリのすべてに同一の暗号化鍵を配布していること」が脆弱性である、との結論に至ります。

誤りやすいポイント

- クッキー自体が脆弱と勘違いし、暗号鍵の「共有」部分を見落とす。

- 図1(5)の“脆弱性”をA-SSOの「インターネットドメイン制約」だと思い違いする。これは本文中で番号付き課題「③」として別に扱われています。

- 暗号方式(「トリプル DES」)の強度に焦点を当てる誤答。問題は鍵管理であり、アルゴリズムの強度ではありません。

FAQ

Q: 暗号鍵を部門ごとに分ければ脆弱性は解消しますか?

A: 鍵の分割管理で影響範囲は限定できますが、認証連携方式の見直しやSAML型SSOへの移行が併せて必要です。

A: 鍵の分割管理で影響範囲は限定できますが、認証連携方式の見直しやSAML型SSOへの移行が併せて必要です。

Q: A-SSOのクッキーは暗号化されているのに、なぜ改ざんリスクがあるのですか?

A: 暗号鍵が全アプリで共通なため、鍵を入手した攻撃者はクッキーを復号・再暗号化して偽造できます。

A: 暗号鍵が全アプリで共通なため、鍵を入手した攻撃者はクッキーを復号・再暗号化して偽造できます。

Q: SAML型SSOへ置き換えれば鍵共有問題は自動的に解決しますか?

A: SAMLではXML署名と暗号化を用い、SPとIdP間で鍵を分離管理できるため、同一鍵の横展開という問題は起こりにくくなります。

A: SAMLではXML署名と暗号化を用い、SPとIdP間で鍵を分離管理できるため、同一鍵の横展開という問題は起こりにくくなります。

関連キーワード: シングルサインオン、暗号鍵管理、クッキー認証、部門間セキュリティ、鍵漏えい

設問3:シングルサインオンシステムについて、(1)、(2)に答えよ。

(2)本文中の下線③の技術的課題に、SAML型SSOシステムではどのように対処しているか。図9中の字句を用いて、70字以内で具体的に述べよ。

模範解答

暗号化及びディジタル署名したSAMLResponseメッセージを用いて、IdPからSPへ認証情報を転送している。

解説

解答の論理構成

- ③の課題

【問題文】では、下線③として「A-SSO 用のクッキーの利用が原因となり、A-SSO サーバと A-Web アプリが同じインターネットドメイン上にないとシングルサインオンを実現できない」という制約が示されています。ブラウザのクッキーはドメイン外に送信されないため、異なるドメイン間では SSO が機能しないのが原因です。 - SAML 型 SSO の仕組み

図9の(d)には「IdPは、利用者IDなどの属性を暗号化及びディジタル署名したSAMLResponseメッセージを発行し、ブラウザ上のJavaScriptを用いて、それをSPに転送する」と明記されています。 - 課題への対処

SAML 型 SSO は「SAMLResponseメッセージ」を介して IdP と SP が認証情報をやり取りし、クッキーのドメイン制約に依存しません。したがって、異なるインターネットドメイン間でも IdP が発行した「暗号化及びディジタル署名したSAMLResponseメッセージ」を SP が検証することで SSO を実現できます。 - 以上より、「暗号化及びディジタル署名したSAMLResponseメッセージを用いて、IdPからSPへ認証情報を転送している」という模範解答が導かれます。

誤りやすいポイント

- クッキーを完全に廃止すると誤解しやすいですが、SP 側では「SP用のクッキー」を発行します。課題は“ドメイン依存のクッキー”であり、クッキーそのものの是非ではありません。

- 「IdP が直接 SP に情報を送る」と短絡的に書き、図9(d) の「ブラウザ上のJavaScriptを用いて、それをSPに転送する」を見落としがちです。

- 「暗号化」と「ディジタル署名」の両方を記述し忘れると減点対象になります。

FAQ

Q: なぜ「暗号化」だけでなく「ディジタル署名」も必要なのですか?

A: 暗号化は盗聴対策、ディジタル署名は改ざん検知と真正性保証のためです。両方そろってはじめて安全に認証情報を配送できます。

A: 暗号化は盗聴対策、ディジタル署名は改ざん検知と真正性保証のためです。両方そろってはじめて安全に認証情報を配送できます。

Q: SP 側で発行されるクッキーはドメインを越えて有効ですか?

A: いいえ。SP 用のクッキーは各 SP のドメイン内でのみ有効です。異なるドメイン間の認証連携は「SAMLResponseメッセージ」が担います。

A: いいえ。SP 用のクッキーは各 SP のドメイン内でのみ有効です。異なるドメイン間の認証連携は「SAMLResponseメッセージ」が担います。

Q: SAML 型 SSO はモバイルアプリにも使えますか?

A: Web ブラウザを前提とするプロファイルが一般的ですが、ネイティブアプリでもブラウザ組込みやカスタム URI スキームを利用して IdP/ SP 連携する実装例があります。

A: Web ブラウザを前提とするプロファイルが一般的ですが、ネイティブアプリでもブラウザ組込みやカスタム URI スキームを利用して IdP/ SP 連携する実装例があります。

関連キーワード: SAML, IdP, SP, ディジタル署名、暗号化

設問4:統合認証システムについて、(1)、(2)に答えよ。

(1)統合認証システムにおいて、図1中の(2)の指摘にどのように対処しているか。60字以内で述べよ。

模範解答

管理フォーマットを一つにし、IDMでパスワードを一元的に管理し、それを各情報システムが参照する仕組みを導入した。

解説

解答の論理構成

- 図1の(2)は、システムごとにパスワードの運用基準がばらばらで強度が揃わないことを問題視しています。

- 統合認証システムでは、アカウント情報を「一元的に管理することとした」と明記されており、中心に据えたのが「IDM」です。

- IDM について本文では

「利用者がパスワードを変更したい場合は、IDM の Web インタフェースを通して、利用者が自ら変更することが可能で、C-DIR 又は LDAP サーバなどに、即時反映される仕組みとした。」

とあり、パスワード更新が常に IDM 経由で実施される設計であると読み取れます。 - さらに IDM から「C-DIR のディレクトリ及び LDAP にアカウント情報を即時反映」するため、各システムが参照する最新パスワードは常に同一になります。

- よって「管理フォーマットを一つにし、IDMでパスワードを一元的に管理し、それを各情報システムが参照する仕組み」が対策として妥当であると結論づけられます。

誤りやすいポイント

- SAML 型 SSO の導入=パスワード統一と誤認し、IDM の役割を書き漏らす。

- 図1の(1)(IDの多重管理)と(2)(パスワードルール不統一)を混同し、解答を ID 統合の説明にしてしまう。

- 「一元化」は書いても「各情報システムが参照」という運用面の仕組みまで触れずに減点される。

FAQ

Q: IDM で変更したパスワードはどこに保存されますか?

A: IDM が保持する「IDM マスタ」にまず保存され、即時に「C-DIR のディレクトリ」と「LDAP」に同期されます。

A: IDM が保持する「IDM マスタ」にまず保存され、即時に「C-DIR のディレクトリ」と「LDAP」に同期されます。

Q: LDAP サーバが複数あってもパスワード強度は揃うのですか?

A: IDM が変更と同期を一括制御するため、参照先が複数であっても保存される値は同一となり、強度を統一できます。

A: IDM が変更と同期を一括制御するため、参照先が複数であっても保存される値は同一となり、強度を統一できます。

Q: ユーザ自身が行うパスワード変更でセキュリティは下がりませんか?

A: IDM 側でポリシーを集中管理できるため、長さ・複雑さ・履歴禁止回数などを全社共通で強制でき、むしろ向上します。

A: IDM 側でポリシーを集中管理できるため、長さ・複雑さ・履歴禁止回数などを全社共通で強制でき、むしろ向上します。

関連キーワード: IDM, LDAP, パスワードポリシー、一元管理、ディレクトリ同期

設問4:統合認証システムについて、(1)、(2)に答えよ。

(2)本文中の下線④にあるA社にとっての運用管理上のメリットとは何か。SAML型SSOシステムの特徴に基づいて60字以内で述べよ。

模範解答

SaaS型サービスのアカウント管理と運用を、必要に応じて、A社から切り分けることが可能となる。

解説

解答の論理構成

- 【問題文】では「IdPを顧客のイントラネットに構築する」と明記されています。SAML型SSOでは、

- IdP(Identity Provider)が“認証”を担当

- SP(Service Provider)が“サービス提供”を担当

という役割分担が行えます。

- SAMLは「認証及びeに関する情報を交換するための標準規格」であり、IdPが発行するSAMLResponseをSPが受信するだけで利用者を識別できるため、SP側(=A社側)は個別のアカウント情報やパスワードを保持する必要がなくなります。

- したがって、顧客企業ごとにIdPを任せれば、利用者追加・削除、パスワード失効対応などの運用を顧客側で完結でき、「A社にとっても、IdPを顧客のイントラネットに構築することは運用管理上のメリット」となるわけです。

- 以上より、模範解答は「SaaS型サービスのアカウント管理と運用を、必要に応じて、A社から切り分けることが可能となる」と導かれます。

誤りやすいポイント

- 「IdPを顧客側に置く=セキュリティ責任を放棄」と誤解し、メリットを“責任逃れ”と書いてしまう。

- SPとIdPの役割を逆に捉え、「A社がIdPを運用するからメリット」と解答してしまう。

- SAMLの利点を可用性やスループットに結び付けるなど、運用管理から離れた観点で述べてしまう。

FAQ

Q: IdPを顧客側に置くと、A社は全くアカウント情報を持たなくて済みますか?

A: 基本的な従業員情報はSP側でも持ちますが、認証用パスワードなど機密性の高い情報を保持しなくて済むのが大きな違いです。

A: 基本的な従業員情報はSP側でも持ちますが、認証用パスワードなど機密性の高い情報を保持しなくて済むのが大きな違いです。

Q: 顧客が複数の業務システムを持つ場合でも、この方式でメリットはありますか?

A: はい。顧客のIdPが一度認証すれば、SAML連携した全てのSaaSを横断的に利用できるため、A社が提供するサービスが増えても運用負荷は顧客側で集約できます。

A: はい。顧客のIdPが一度認証すれば、SAML連携した全てのSaaSを横断的に利用できるため、A社が提供するサービスが増えても運用負荷は顧客側で集約できます。

Q: 万一顧客IdPが停止した場合、A社側のサービスは利用できなくなりますか?

A: 新規セッションは開始できませんが、既に発行済みのSAMLトークンが有効な間は利用可能です。可用性確保は顧客IdPの冗長構成で対応します。

A: 新規セッションは開始できませんが、既に発行済みのSAMLトークンが有効な間は利用可能です。可用性確保は顧客IdPの冗長構成で対応します。

関連キーワード: SAML, IdP, SP, アカウント管理、フェデレーション

設問5:移行計画について、(1)、(2)に答えよ。ここで、リプレースされた情報システムは、本稼働後から利用可能とする。

(1)本文中のfに入れる適切な年を答えよ。また、Sチームがそのように判断する理由を40字以内で具体的に述べよ。

模範解答

f:2014

Sチームが判断する理由:A-SSOシステムと連携した情報システム群のリプレースがすべて完了するから

解説

解答の論理構成

- A-SSOを利用している情報システムの把握

- 表より「勤怠管理と施設予約はA-SSOシステムで認証」など、基幹業務系を含む複数システムが A-SSO 連携であることが分かります。

- それらのリプレース完了時期の確認

- 本文に「2012年にはインフラ系のリプレースが予定されており、2013年には基幹業務系のリプレースが予定されている。」とあります。

- リプレースは着手年の翌年末に本稼働すると図10で示されています(リプレース期間=1年)。

- A-SSO廃止の判断条件

- 本文に「A-SSOシステムの廃止が可能になるのは、早くても、f年の末である。」と記載。

- 基幹業務系は A-SSO 依存度が高く、かつ最も遅くまで残るため、これが本稼働する “翌年末” が A-SSO 全廃の最短時期となります。

- 年度の導出

- 基幹業務系リプレース開始:2013年

- 本稼働(完了):2013年の翌年末 → 2014年末

- 従って f=2014

- 理由のまとめ

- A-SSO連携システムがすべて置き換わる時点=2014年末だから、という結論になります。

誤りやすいポイント

- 「2013年に基幹業務系リプレース予定」だけを見て 2013 と答えてしまい、実稼働開始が翌年末である点を見落とす。

- インフラ系リプレース(2012〜2013)で A-SSO を刷新することを “廃止” と読み違え、年を早めに設定してしまう。

- A-SSO 利用範囲を基幹業務系以外(部署運用系など)と勘違いし、最遅リプレース年を取り違える。

FAQ

Q: なぜインフラ系を 2012 年にリプレースするのに A-SSO は残るのですか?

A: インフラ系作業では A-SSO を“刷新”しますが、基幹業務系など A-SSO 依存システムの切替が完了するまではサービス継続が必要だからです。

A: インフラ系作業では A-SSO を“刷新”しますが、基幹業務系など A-SSO 依存システムの切替が完了するまではサービス継続が必要だからです。

Q: 2014 年末以前に A-SSO を停止した場合の影響は?

A: 基幹業務系の「勤怠管理」「施設予約」などが認証できず業務停止となるため、停止は許可されません。

A: 基幹業務系の「勤怠管理」「施設予約」などが認証できず業務停止となるため、停止は許可されません。

Q: 基幹業務系が SAML 対応すれば即時 A-SSO 廃止できますか?

A: はい。全ての A-SSO 連携 Web アプリが SAML へ移行され次第、A-SSO は不要になります。

A: はい。全ての A-SSO 連携 Web アプリが SAML へ移行され次第、A-SSO は不要になります。

関連キーワード: シングルサインオン、Kerberos, LDAP, SAML, チケット

設問5:移行計画について、(1)、(2)に答えよ。ここで、リプレースされた情報システムは、本稼働後から利用可能とする。

(2)本文中のgに入れる適切な理由を45字以内で具体的に述べよ。

模範解答

g:A-SSOシステムが稼働するサーバマシンのベンダサポートが2012年末で切れる

解説

解答の論理構成

- まずインフラ系サーバのサポート期限

– 表中の備考に「インフラ系のサーバマシン群のベンダサポートは2012年末に終了する」とあります。 - A社の運用ポリシー

– 注(1)に「ベンダのサポートが終了する前に、情報システムをリプレースすることになっている」と明記されています。 - A-SSOシステムの位置付け

– A-SSOはインフラ系に含まれるシステムであり、同じタイミングでリプレース対象になります。 - 結論

– サーバマシンのサポートが2012年末で切れるため、期限内にリプレースしなければ運用ポリシーに反します。

– よって g には「A-SSOシステムが稼働するサーバマシンのベンダサポートが2012年末で切れる」という理由が入ります。

誤りやすいポイント

- 「A-SSO の脆弱性」だけに注目しサポート期限を見落とす。

- インフラ系全体のリプレース条件を理解せず、A-SSOを単独で延命できると思い込む。

- 「2012 年末」はサポート終了であってクッキーの技術的限界ではない点を混同する。

FAQ

Q: A-SSO 以外のインフラ系システムも同じ理由でリプレースするのですか?

A: はい。表の備考と注(1)に示されている通り、インフラ系サーバ全体がサポート終了前に更新対象となります。

A: はい。表の備考と注(1)に示されている通り、インフラ系サーバ全体がサポート終了前に更新対象となります。

Q: ベンダサポートが切れるとなぜ問題なのですか?

A: セキュリティパッチや部品供給が受けられず、障害対応・脆弱性対策が困難になるためです。

A: セキュリティパッチや部品供給が受けられず、障害対応・脆弱性対策が困難になるためです。

Q: 他の認証方式に置き換えるときも同じポリシーが適用されますか?

A: はい。統合認証システムへの移行後も、サーバ機器のサポート期限前にリプレースする方針は継続されます。

A: はい。統合認証システムへの移行後も、サーバ機器のサポート期限前にリプレースする方針は継続されます。

関連キーワード: シングルサインオン、ベンダサポート、リプレース、統合認証、ディレクトリサービス