情報処理安全確保支援士 2011年 春期 午後1 問03

情報漏えい対策に関する次の記述を読んで、設問1~4に答えよ。

E社は、雑貨やアイディア商品の企画・販売を行う従業員数100名の会社である。大手通販会社や生活用品店、雑貨店、全国チェーンのドラッグストアなどを顧客にもち、E社ブランド商品の販売のほか、顧客のプライベートブランドで販売されるOEM商品の企画や各種イベントとタイアップした商品の企画なども手掛けている。

〔情報漏えい事故の発生と対策の指示〕

ある日、E社の従業員が帰宅後も資料を作成するために、USBメモリに商品の企画書をコピーして持ち帰り、そのUSBメモリを紛失するという事故が起こった。USBメモリにコピーした企画書は、顧客であるL社のプライベートブランドで販売される予定のOEM商品に関するものであり、L社への事情説明と謝罪に加え、商品の企画をやり直す事態となった。

当該商品が企画の初期段階であり、幸い大事に至らなかったが、今後、業務情報の社外持出しに起因する重大な情報漏えい事故が発生しないとも限らないとE社社長は考えた。そこで、E社社長は、情報システム部長を通じて、情報システム部の課長に、E社における業務情報の社外への持出しの現状を調査し、必要であれば情報漏えい対策を検討するよう指示した。

〔業務情報の持出しに関する現状調査〕

Y課長は、まず、“業務情報の持出し”を、“会社貸与のノートPC(以下、貸与PCという)や会社貸与のUSBメモリ(以下、貸与USBメモリという)に業務情報を保存して社外に持ち出すこど”と定義した上で、業務情報の持出しの状況についての調査と対策の検討を進めることにした。一方、電子メールやファイル転送などによる社外への情報の送についての調査と対策の検討は、別途実施することにした。

Y課長は、E社における業務情報の持出しの現状を調査するために、情報システム部のZ君とともに従業員のうちの何人かにヒアリングを行った。

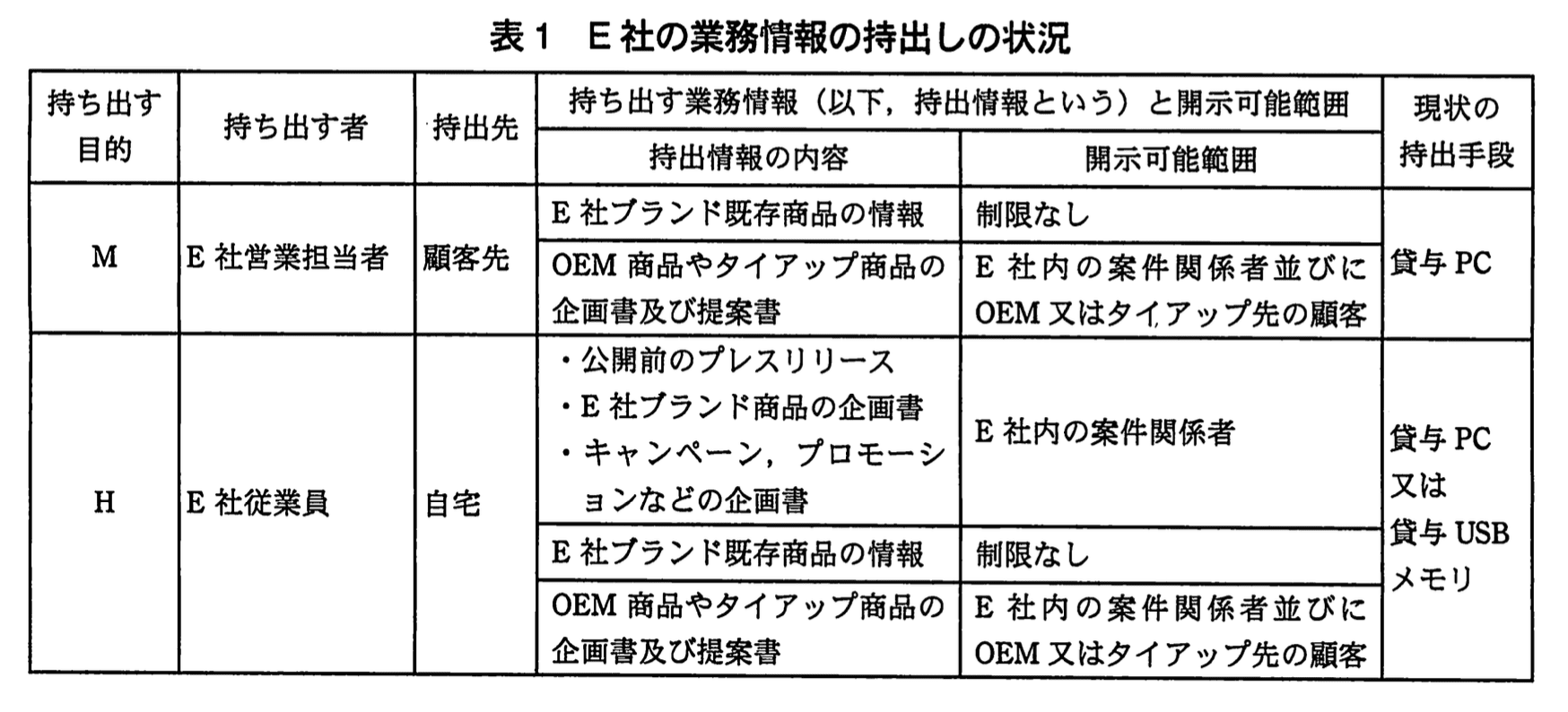

ヒアリングの結果、従業員が業務情報を持ち出す目的は、顧客との打合せ(以下、Mという)か、自宅での資料作成(以下、Hという)のいずれかであることが分かった。現状、いずれの場合においても申請や承認などについて規定されていない。

Z君は、E社の業務情報の持出しの状況について、概要を表1に整理した。

貸与PCで業務情報が持ち出された場合は、M、Hのいずれにおいても、持出先での業務情報へのアクセスには、その貸与PC自体が利用されている。一方、Hにおいて、貸与USBメモリで業務情報が持ち出された場合は、従業員が私有するPC(以下、私有PCという)を利用して業務情報にアクセスすることがあると判明している。

Mについては、顧客に資料を提示しなければならないという業務上の必要性があるのに対し、Hについては、E社オフィス内で資料作成を実施すればよく、必要性に乏しい。そこでY課長は、Hのための持出しについては、禁止することを会社規則として規定した上でそれを全社に周知することとし、Mについては、情報漏えい対策の検討をZ君に指示した。

〔Mにおける情報漏えい対策の検討〕

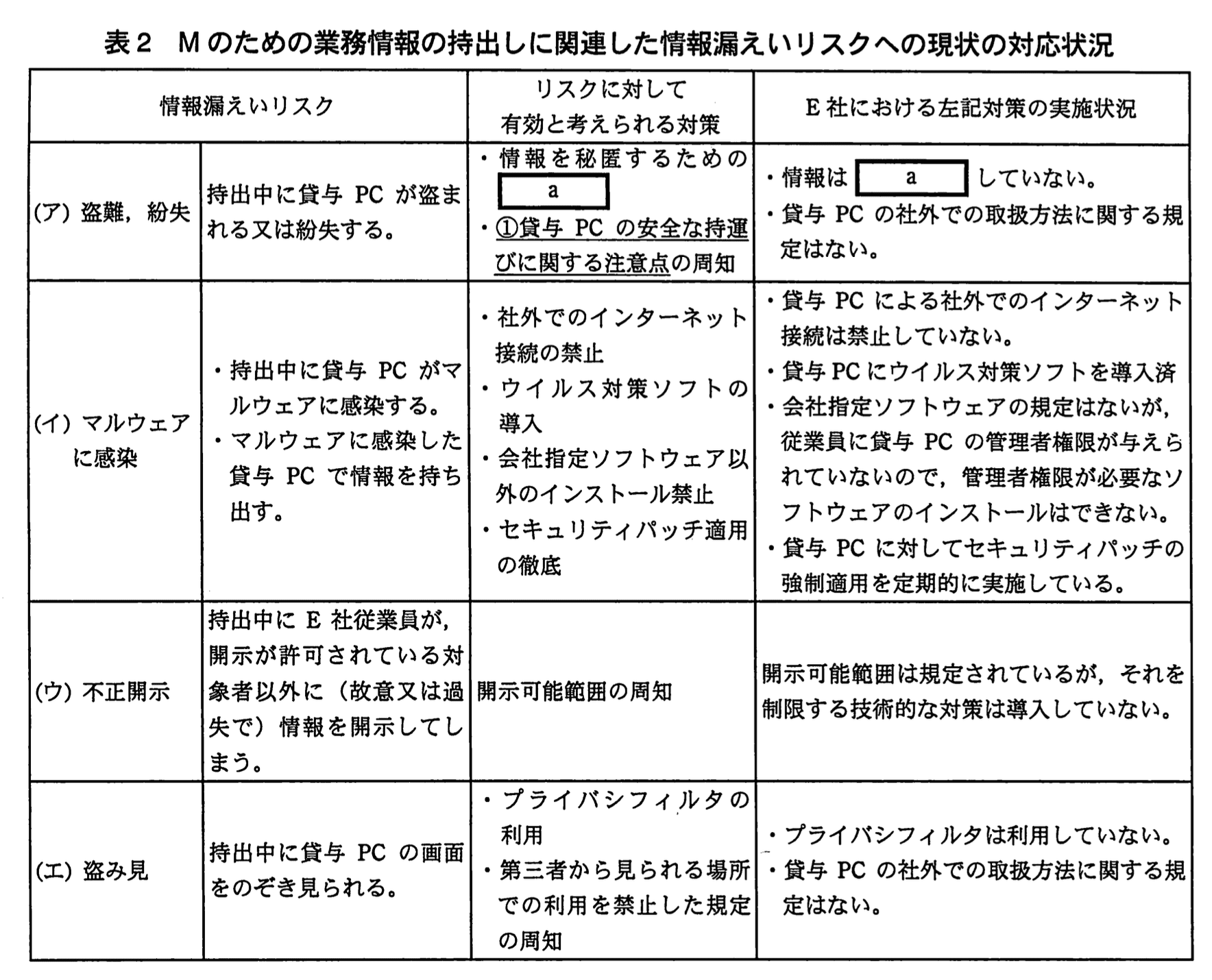

Z君は、Mにおける情報漏えい対策を検討するに当たって、Mのための業務情報の持出しに関連した情報漏えいリスクへの現状の対応状況を表2に整理した。

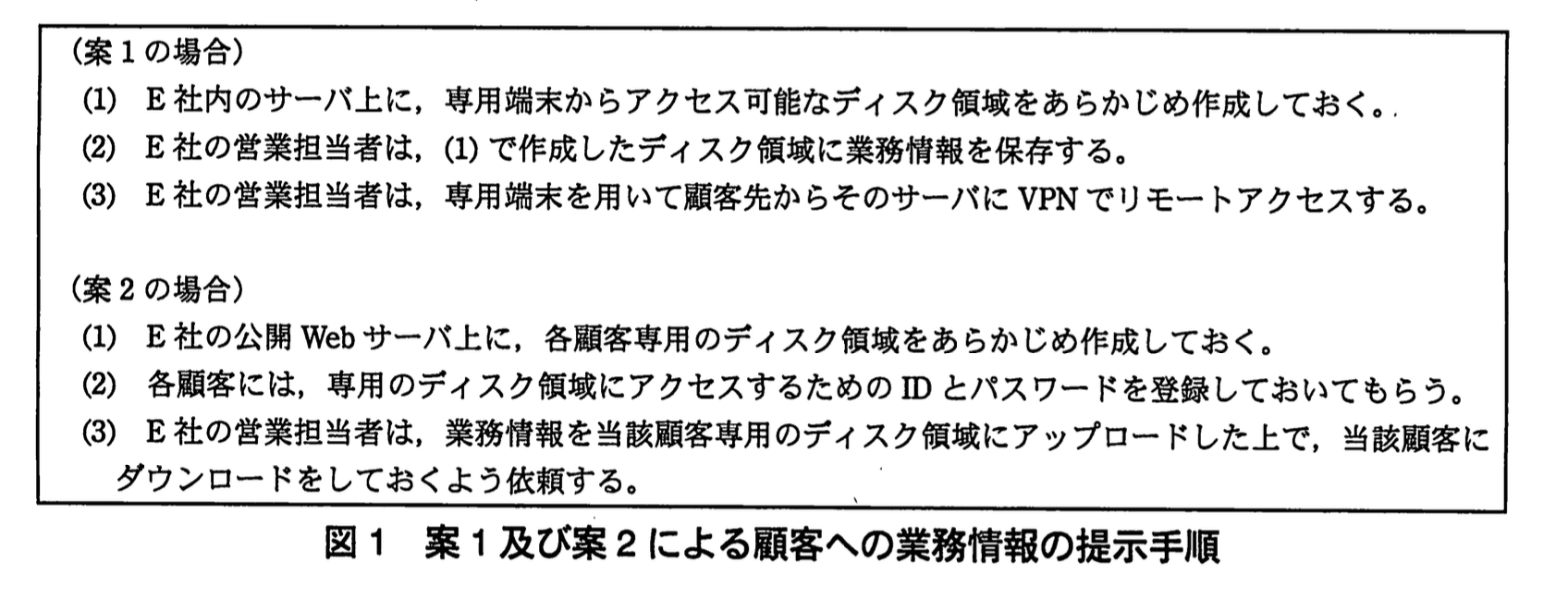

Mでは、営業担当者が持出情報を持ち歩いていることに加え、②日常業務に利用している貸与PCを持ち出していることで、万一、情報漏えい事故が発生すると被害が大きくなるおそれがあることから、Z君は、営業担当者が業務情報を持ち出す必要をなくし、貸与PCの社外への持出しも禁止することが情報漏えい対策として望ましいと考えた。そこで、情報漏えい対策として、ハードディスクなどの記憶装置をもたずUSBメモリなどの外部記憶媒体も利用できないシンクライアント端末(以下、専用端末という)を利用する案(以下、案1という)と、公開Webサーバのディスク領域を利用する案(以下、案2という)の二つの案を提案することにした。それぞれの案では、貸与PCの社外への持出しは禁止した上で、図1のような手順によって、業務情報を持ち出すことなく顧客に見せることができる。

案2の場合は、③万一、公開Webサーバが不正アクセスされても、業務情報が漏えいするリスクをできるだけ小さくするための運用上の対策を併せて実施する。

案1、案2は、いずれも表2の(ア)及び(イ)のリスクをbすることができる。表2の(ウ)のリスクについては、業務として特定顧客向けの業務情報を取り扱う以上、案1と案2のいずれであってもbすることはできないので、c策を取ることとし、案1と案2のそれぞれの場合についてどの程度cできるかを検討し、次のようにまとめた。

(案1の場合)

業務情報ごとに開示が許可されている範囲を明確にし、ディスク領域に保存することを周知することはできるが、E社従業員の故意又は過失による他社への情報開示を技術的に禁止することは困難である。

(案2の場合)

アップロード時に故意又は過失で当該顧客向け業務情報を他社に開示するリスクがあるが、業務情報のアップロードに際して、④アップロードする営業担当者の上司による確認がなされれば、そのリスクをcすることができる。

表2の(エ)のリスクについては、案2では顧客が業務情報をダウンロードすることによってbできる一方で、案1ではbできない。

Z君は、以上の検討結果から、Mにおいては案2を採用するという対策をまとめ、Y課長に報告し、了承を得た。

〔対策案の見直し〕

Y課長が情報漏えい対策について情報システム部長に報告したとき、部長から次のコメントがあり、H のための業務情報の持出しについて追加の検討をすることになった。

(a) E社では、テレワーキングの導入を検討しており、H は、近い将来、許可される方向にある。

(b) 当面は H を禁止することを前提として検討を進めて構わないが、テレワーキングの導入に伴って H が許可された場合の対策も併せて検討しておいてほしい。

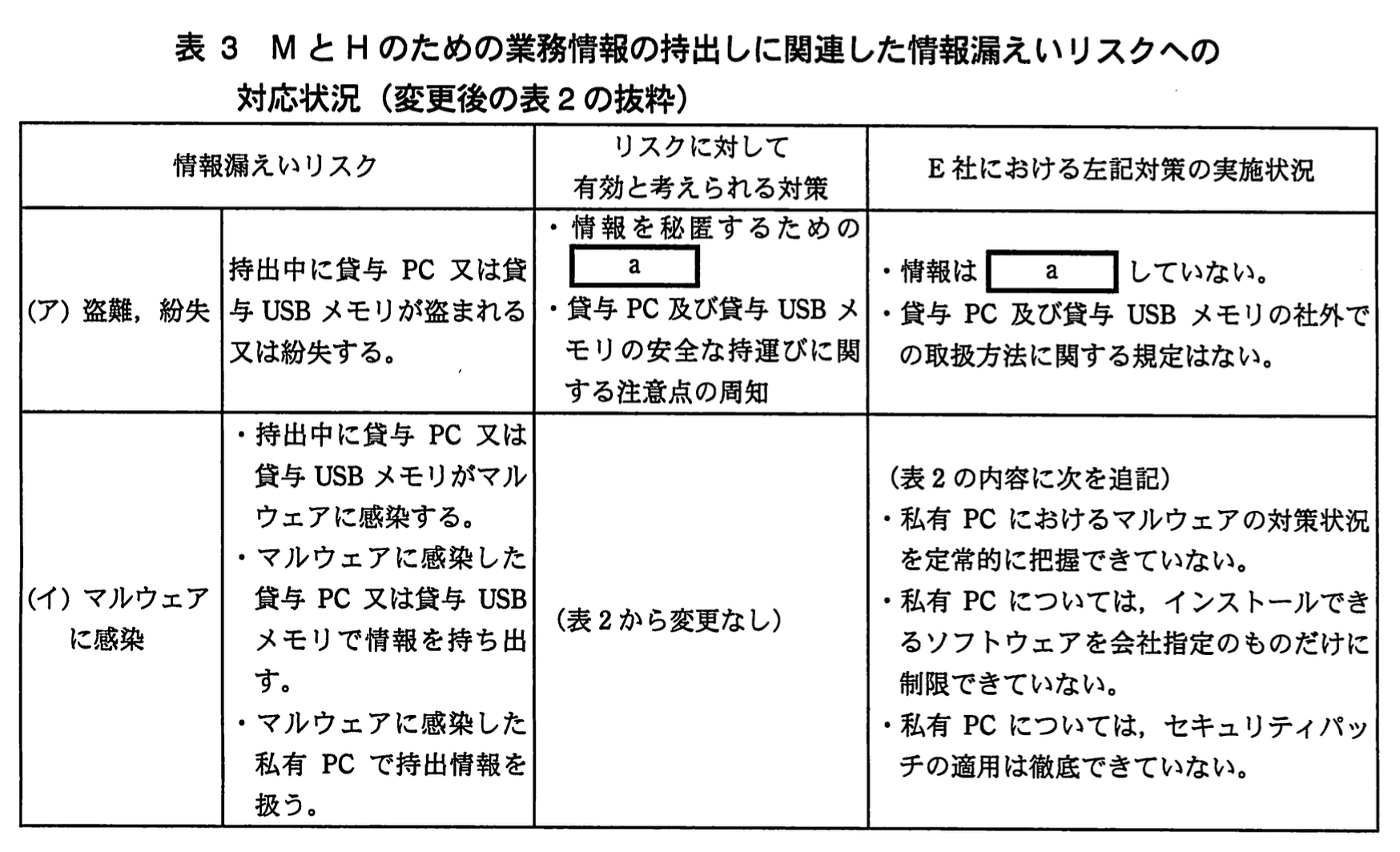

Y 課長とZ君は、H が許可された場合の対策を検討するに当たって、表2の内容を見直し、H のための業務情報の持出しの対応状況も含めて整理することにした。

なお、表3は、変更後の表2から、(ア) 及び (イ) の行を抜粋したものである。

表3に基づいて、Y課長とZ君は、Mについて検討した案1と案2を Hのための案として読み替えたものを対策候補として検討を進めた。Hの場合、⑤案2では、(イ) のリスクに対する有効な対策を取ることが困難なので、案1 の方が有効であると考えられる。(ウ)と(エ)のリスクも検討の上で総合的に判断し、課長とZ君は、Mは案2、Hは案1で対応することとした。手順が複数となることで業務効率上の問題が生じた場合は、手順の一本化について後日検討することとした。

Y課長は、これらを情報システム部長に報告し、了承を得た。また、社長にも概要報告がなされ、了解が得られた。

設問1:表2及び表3中のa並びに本文中のb、cについて、(1)、(2)に答えよ。

(1)aに入れる適切な字句を3字以内で答えよ。

模範解答

暗号化

解説

解答の論理構成

- 問題は表2・表3の(ア)「盗難、紛失」リスクに対する対策欄で、

“情報を秘匿するための a” と記述しています。

【問題文引用】

“情報を秘匿するための a” - “秘匿”とは、紛失や盗難に遭っても内容を第三者に読まれないようにする技術を指します。代表例は HDD・SSD や USB メモリをまとめて保護する「暗号化」です。

- 実際に PC が奪取されても、暗号鍵を知らなければデータを解読できないため“秘匿”が達成されます。したがって、a には「暗号化」を入れることで、表2・表3のリスク対策が論理的に成立します。

- 加えて、表の「E社における左記対策の実施状況」に “情報は a していない。” とあり、未実施である点が盗難・紛失リスクを高めていることを示唆しています。ここでも暗号化未実施の危険性が強調され、解答妥当性を裏付けます。

結論:a = 「暗号化」

誤りやすいポイント

- 「パスワード」や「アクセス制御」と回答してしまう

→ どちらも“秘匿”ではなく“認証”や“権限制御”の文脈。機器を直接解析される場面では無効になる恐れがあります。 - “BitLocker”など製品名を解答に書く

→ 設問は「3字以内」の汎用的な字句を要求しており、具体製品を記すと字数超過や固有名詞改変のリスクがあります。 - USBメモリの対策と混同して「持運びルール」と書く

→ 秘匿=データ内容の隠蔽であり、物理的注意喚起は別の取扱い規定でカバーされています。

FAQ

Q: なぜパスワード保護では足りないのですか?

A: 端末が物理的に奪取されると、ストレージを取り出して直接読み込まれる可能性があります。パスワード保護だけではバイパスされる危険があるため、データを数学的に保護する「暗号化」が必要になります。

A: 端末が物理的に奪取されると、ストレージを取り出して直接読み込まれる可能性があります。パスワード保護だけではバイパスされる危険があるため、データを数学的に保護する「暗号化」が必要になります。

Q: フルディスク暗号とファイル暗号のどちらを想定していますか?

A: 設問は具体方式を限定していません。“情報を秘匿する”目的からは、端末紛失時の攻撃面を最小化できるフルディスク暗号が望ましいですが、運用によりファイル/フォルダ単位の暗号でも要件を満たす場合があります。

A: 設問は具体方式を限定していません。“情報を秘匿する”目的からは、端末紛失時の攻撃面を最小化できるフルディスク暗号が望ましいですが、運用によりファイル/フォルダ単位の暗号でも要件を満たす場合があります。

Q: “3字以内”の条件があるのはなぜですか?

A: 試験では短答記入欄に合わせて字数制限を設けることがあります。ここでは「暗号化」の2文字で要点を簡潔に示させる狙いと考えられます。

A: 試験では短答記入欄に合わせて字数制限を設けることがあります。ここでは「暗号化」の2文字で要点を簡潔に示させる狙いと考えられます。

関連キーワード: 暗号化、盗難対策、機密保持、データ保護

設問1:表2及び表3中のa並びに本文中のb、cについて、(1)、(2)に答えよ。

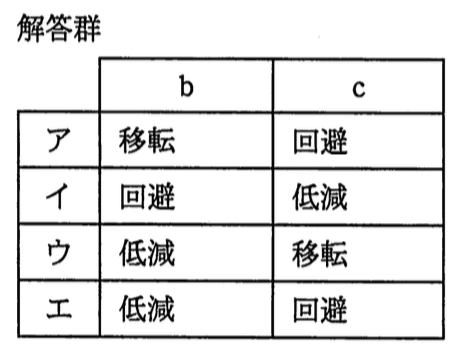

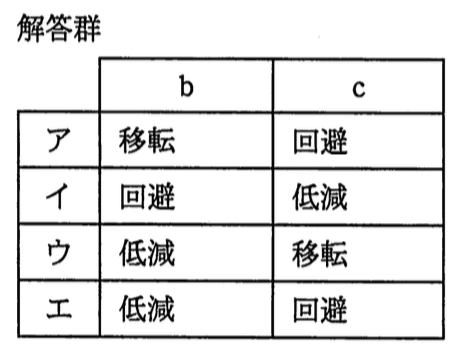

(2)b、cに入れる適切な字句の組合せを解答群の中から選び、記号で答えよ。

模範解答

イ

解説

解答の論理構成

-

表現の確認

本文では次のように述べられています。

――「案1、案2は、いずれも表2の(ア)及び(イ)のリスクをbすることができる。」

――「表2の(ウ)のリスクについては、…いずれであってもbすることはできないので、c策を取ることとし…」 -

リスク対応 4 類型との照合

IPA などが示す典型的なリスク対応は

・回避(原因そのものをなくす)

・低減(発生頻度や影響を下げる)

・移転(保険や委託で第三者に移す)

・受容(何もしない)

です。 -

(ア) 盗難・紛失 と (イ) マルウェア感染の扱い

新しい対策では「貸与PCの社外への持出しも禁止」(=原因排除)と明言しています。

原因を除去し発生可能性をゼロに近づけるのは「回避」に該当します。

よって b =「回避」。 -

(ウ) 不正開示の扱い

本文では「業務として特定顧客向けの業務情報を取り扱う以上、案1と案2のいずれであってもbすることはできない」と述べられています。

不正開示リスクは業務上どうしても残るため、できるのは発生確率の引下げ(例えば「④アップロードする営業担当者の上司による確認」など)。

これは「低減」に相当します。

よって c =「低減」。 -

選択肢の照合

解答群で (b, c) = (回避、低減) を示すのは「イ」であるため、最終解答は「イ」となります。

誤りやすいポイント

- 「移転」を選びたくなる

保険加入=移転という先入観から “盗難・紛失” を「移転」と誤認しやすいですが、本問は“物理的に持ち出さない”ことでリスクを消しているため「回避」が正解です。 - 「低減」と「回避」の混同

デバイス暗号化のように影響を小さくする策と、デバイス自体を持ち出さない策は別物です。前者は低減、後者は回避である点に注意しましょう。 - 「不正開示=回避不可」を読み飛ばす

本文に “いずれであってもbすることはできない” と明示されているため、ここで (b) 以外の語を入れると整合が取れなくなります。

FAQ

Q: リスク「回避」と「低減」はどう見分けるのですか?

A: 原因を完全に取り除きリスク事象を発生させないのが「回避」です。一方「低減」は発生確率や影響を下げるだけで、リスクそのものは残ります。本問では端末を持ち出さない=原因排除なので「回避」になります。

A: 原因を完全に取り除きリスク事象を発生させないのが「回避」です。一方「低減」は発生確率や影響を下げるだけで、リスクそのものは残ります。本問では端末を持ち出さない=原因排除なので「回避」になります。

Q: 「不正開示」はなぜ回避できないのですか?

A: 顧客に資料を提示するという業務自体が情報開示を伴うため、開示行為をゼロにはできません。できるのは二重チェックなどで誤開示を“起こりにくくする”こと、すなわち「低減」です。

A: 顧客に資料を提示するという業務自体が情報開示を伴うため、開示行為をゼロにはできません。できるのは二重チェックなどで誤開示を“起こりにくくする”こと、すなわち「低減」です。

Q: 「移転」はいつ使われる対応ですか?

A: 損害保険への加入や業務委託契約で責任を第三者に移す場合です。本問のように自社で端末管理を見直すケースは移転には当たりません。

A: 損害保険への加入や業務委託契約で責任を第三者に移す場合です。本問のように自社で端末管理を見直すケースは移転には当たりません。

関連キーワード: リスクマネジメント、回避策、低減策、情報漏えい、シンクライアント

設問2:

表2中の下線①の持運びに関する注意点を15字以内で具体的に述べよ。

模範解答

移動中は肌身離さず持つ。

解説

解答の論理構成

- 【問題文】の表2(ア)には

“持出中に貸与 PC が盗まれる又は紛失する。”というリスクが示され、対策として

“①貸与 PC の安全な持運びに関する注意点の周知”

が挙げられています。 - “盗難・紛失”という物理的リスクに最も直接効くのは、「第三者の手が届く場所に置かない」「常に自身で管理する」という行動面の徹底です。

- そこで「移動中は肌身離さず持つ。」と具体的に示すことで、

• カフェや車内などで置き忘れる

• 電車・タクシーに積み忘れる

といった典型的な紛失シナリオを根本的に防止できます。 - この一文は物理的リスクを最小化する具体策として十分であり、表2の①に対する適切な回答となります。

誤りやすいポイント

- 「カバンに入れて施錠する」など、“肌身離さず”の趣旨から外れた記述をする

- ソフトウェア的・論理的対策(暗号化や認証)が主眼と誤解し、物理的行動を書き忘れる

- 「持たない」「置かない」の否定形で書き意味が不明確になる

FAQ

Q: 暗号化だけでは不十分なのですか?

A: 暗号化は情報を保護しますが、端末自体の紛失は業務停止や調査コストを招きます。物理的な盗難・紛失防止と合わせて初めて効果が高まります。

A: 暗号化は情報を保護しますが、端末自体の紛失は業務停止や調査コストを招きます。物理的な盗難・紛失防止と合わせて初めて効果が高まります。

Q: 社外持出しを全面禁止すれば良いのでは?

A: M(顧客先での打合せ)のように業務上必要不可欠なケースがあります。禁止だけではなく、安全な持運びと技術対策を組み合わせることが現実的です。

A: M(顧客先での打合せ)のように業務上必要不可欠なケースがあります。禁止だけではなく、安全な持運びと技術対策を組み合わせることが現実的です。

Q: 「肌身離さず」と具体的に何をすればいい?

A: 移動中は鞄を手から離さない、トイレなど一時離席時も必ず携行する、網棚や座席に置かない、が代表例です。

A: 移動中は鞄を手から離さない、トイレなど一時離席時も必ず携行する、網棚や座席に置かない、が代表例です。

関連キーワード: 物理セキュリティ、盗難対策、メディア管理、端末管理

設問3:〔Mにおける情報漏えい対策の検討〕について(1)〜(3)に答えよ。

(1)本文中の下線②について、被害が大きくなるおそれがある理由を45字以内で述べよ。

模範解答

当該持出時に必要な情報以外に貸与PCに入っている業務情報も漏えいする可能性があるから

解説

解答の論理構成

- 問題文では、営業担当者が顧客先へ行く際に「日常業務に利用している貸与PC」をそのまま持ち出していることが示されています。

引用:

・「②日常業務に利用している貸与PCを持ち出している」 - 「日常業務に利用している」PC には、今回の商談で提示するファイル以外にも多数の業務情報が保存されています。

- その PC が盗難・紛失・マルウェア感染などで第三者の手に渡ると、提示予定の資料だけでなく「当該持出時に必要な情報以外」の機密データまで一括して漏えいするリスクが生じます。

- したがって、被害範囲が広がる「被害が大きくなるおそれ」がある理由は、“必要最小限を超える業務情報を内包した PC を移動させている”点にあります。

- 上記を踏まえると模範解答は、

「当該持出時に必要な情報以外に貸与PCに入っている業務情報も漏えいする可能性があるから」

となります。

誤りやすいポイント

- 貸与PC自体の価格やハードウェア損失を理由にしてしまう。問題は金銭的価値より「他の業務情報」への波及です。

- リスクを「マルウェア感染」に限定してしまう。②で問われているのは PC 持出しに伴う情報量の多さによる被害拡大です。

- 「USBメモリ紛失」と同列に考え、PC 特有の“業務情報の集約”を見落とす。

FAQ

Q: 貸与PCを暗号化していれば②のリスクは無視できますか?

A: ディスク暗号化は盗難・紛失時の漏えい抑止に有効ですが、営業先でログオン中に覗き見されるリスクや、不正操作によるコピーは残るため“被害が大きくなるおそれ”自体は完全には解消されません。

A: ディスク暗号化は盗難・紛失時の漏えい抑止に有効ですが、営業先でログオン中に覗き見されるリスクや、不正操作によるコピーは残るため“被害が大きくなるおそれ”自体は完全には解消されません。

Q: 必要なファイルだけを PC 上に残して出張すれば問題ないですか?

A: 実務では不要ファイルの完全削除やキャッシュ・バックアップの除去が難しく、漏えい対象をゼロにする保証が困難です。携行端末を分離する方が確実です。

A: 実務では不要ファイルの完全削除やキャッシュ・バックアップの除去が難しく、漏えい対象をゼロにする保証が困難です。携行端末を分離する方が確実です。

Q: シンクライアント導入で②の懸念はなくなりますか?

A: シンクライアント端末はローカルに業務情報を保持しないため、持出時に余分な情報を抱え込むリスクを大幅に低減できます。ただし認証・通信経路の保護など別の対策は引き続き必要です。

A: シンクライアント端末はローカルに業務情報を保持しないため、持出時に余分な情報を抱え込むリスクを大幅に低減できます。ただし認証・通信経路の保護など別の対策は引き続き必要です。

関連キーワード: USBメモリ、盗難紛失、シンクライアント、ディスク暗号化、アクセス制御

設問3:〔Mにおける情報漏えい対策の検討〕について(1)〜(3)に答えよ。

(2)本文中の下線③とは、どのような運用上の対策か。45字以内で述べよ。

模範解答

顧客を訪問する直前に業務情報をアップロードし、ダウンロードされたらすぐに削除する。

解説

解答の論理構成

- 本文では「案2の場合は、③万一、公開Webサーバが不正アクセスされても、業務情報が漏えいするリスクをできるだけ小さくするための運用上の対策を併せて実施する」とあります。

- 「公開Webサーバ」が攻撃を受けても被害を最小化するには、サーバ上に業務情報が存在する時間を短くし、必要最小限だけ残すことが効果的です。

- さらに文中で案2の手順は、顧客に「ダウンロードしてもらう」運用であり、営業担当者側から見ると「アップロード→顧客ダウンロード→不要になったら削除」が自然な流れになります。

- したがって対策の本質は「必要時のみ一時的に保管し、目的達成後は即時削除する」ことです。

- 以上より、モデル解答「顧客を訪問する直前に業務情報をアップロードし、ダウンロードされたらすぐに削除する」が導かれます。

誤りやすいポイント

- 公開Webサーバに暗号化ファイルを恒常的に置くなど“静的保管”を想定すると、削除までの時間が長くなりリスク低減策になりません。

- 「VPNで接続して閲覧する」案1の対策と混同し、アップロード・削除の運用を案1に当てはめてしまうミス。

- 「バックアップを取得しておく」がリスク低減と誤解されがちですが、漏えいリスクとは逆効果になる場合があります。

FAQ

Q: 暗号化ファイルを常時置いておき、鍵だけ別経路で渡す方法ではだめですか?

A: 鍵管理が煩雑になり、鍵が漏ええば即漏えいとなるため「できるだけ小さく」には適しません。短時間保管+即時削除の方が単純かつ確実です。

A: 鍵管理が煩雑になり、鍵が漏ええば即漏えいとなるため「できるだけ小さく」には適しません。短時間保管+即時削除の方が単純かつ確実です。

Q: 削除し忘れを防ぐにはどうすればよいですか?

A: 自動削除スクリプトやアップロード時刻に応じた期限付き公開(TTL)設定など、技術的支援を併用するとヒューマンエラーを防止できます。

A: 自動削除スクリプトやアップロード時刻に応じた期限付き公開(TTL)設定など、技術的支援を併用するとヒューマンエラーを防止できます。

Q: ログは残しておくべきですか?

A: はい。削除後も「いつ・誰が・どのファイルを」アップロード/削除したかの操作ログは保持し、インシデント調査に備える必要があります。

A: はい。削除後も「いつ・誰が・どのファイルを」アップロード/削除したかの操作ログは保持し、インシデント調査に備える必要があります。

関連キーワード: 公開Webサーバ、不正アクセス、情報漏えい、アップロード、削除

設問3:〔Mにおける情報漏えい対策の検討〕について(1)〜(3)に答えよ。

(3)本文中の下線④では、何を確認すべきか。35字以内で述べよ。

模範解答

アップロードする業務情報が、当該顧客向けの情報であること

解説

解答の論理構成

- リスクの整理

- 表2の(ウ)には「持出中に E社従業員が、開示が許可されている対象者以外に(故意又は過失で)情報を開示してしまう」とあります。

- 案2の記述では「アップロード時に故意又は過失で当該顧客向け業務情報を他社に開示するリスク」が示されています。

- 対策方針

- 同じ箇所で「業務情報のアップロードに際して、④アップロードする営業担当者の上司による確認がなされれば、そのリスクをcすることができる」と述べられ、上司が“何を”確認するかが問われています。

- 上司が確認すべき内容

- 誤って他社の情報を置くと「開示が許可されている対象者以外」に情報が渡るため、確認の本質は“顧客誤りの防止”です。

- したがって、上司は「アップロードする業務情報が、当該顧客向けで間違いないか」をチェックする必要があります。

- 結論

- よって解答は「アップロードする業務情報が、当該顧客向けの情報であること」です。

誤りやすいポイント

- 「ファイル名が正しいか」など表層的な確認に留めてしまい、顧客と情報の対応関係を明確に意識しない。

- (ウ)のリスクを「社外への漏えい全般」と広く捉え過ぎて、上司による“内容確認”ではなく“アップロードの有無”だけを答えてしまう。

- ④の主語が「営業担当者」ではなく「営業担当者の上司」である点を見落とし、自己確認と誤解する。

FAQ

Q: 上司による確認は技術的対策ではないのですか?

A: いいえ、人手による運用面のチェックです。技術的に完全に制御できないリスクを「人的統制」で補完する典型例です。

A: いいえ、人手による運用面のチェックです。技術的に完全に制御できないリスクを「人的統制」で補完する典型例です。

Q: 顧客専用IDとパスワードがあるなら十分では?

A: ID・パスワードは「閲覧側」の制御です。誤ったファイルをアップロードすると正規の顧客が他社情報を見られなくても、そのファイルが存在するだけで漏えいとみなされます。アップロード前の確認が不可欠です。

A: ID・パスワードは「閲覧側」の制御です。誤ったファイルをアップロードすると正規の顧客が他社情報を見られなくても、そのファイルが存在するだけで漏えいとみなされます。アップロード前の確認が不可欠です。

Q: ファイル暗号化では防げないのですか?

A: 暗号化しても誤った顧客にキーを渡せば同じ問題が起こります。本問のリスク源は「対象顧客の取り違え」なので、暗号化より適切な顧客判定が先決です。

A: 暗号化しても誤った顧客にキーを渡せば同じ問題が起こります。本問のリスク源は「対象顧客の取り違え」なので、暗号化より適切な顧客判定が先決です。

関連キーワード: 不正開示、アップロード確認、人的統制、顧客専用領域

設問4:

〔対策案の見直し〕について、本文中の下線⑤の有効な対策を取ることが困難な理由を55字以内で述べよ。

模範解答

セキュリティ対策が十分でない可能性のある私有PCに業務情報をダウンロードすることができてしまうから

解説

解答の論理構成

- 本文はまず、H(自宅作業)に案2(公開Webサーバ経由で顧客が業務情報をダウンロード)の適用を検討した際、 “⑤案2では、(イ) のリスクに対する有効な対策を取ることが困難” と指摘しています。

- (イ) のリスクとは表3で示される “(イ)マルウェアに感染” です。

- 表3の同欄には、私有PCについて

・“私有PCにおけるマルウェアの対策状況を定常的に把握できていない。”

・“私有PCについては、インストールできるソフトウェアを会社指定のものだけに制限できていない。”

・“私有PCについては、セキュリティパッチの適用は徹底できていない。”

と、管理が行き届いていない実態が列挙されています。 - 案2を採ると、公開Webサーバに置いた業務情報は従業員が“ダウンロード”して私有PCで扱う運用になります。

このため、管理不十分な私有PCがマルウェアに感染している場合、業務情報自体が汚染・漏えいする恐れが高まります。 - したがって、案2ではマルウェア感染リスク(イ)に対して効果的なコントロールが難しい、という結論になります。

- 以上より解答は、私有PCの脆弱なセキュリティ状態で業務情報をダウンロードしてしまう点を端的に述べるものになります。

誤りやすいポイント

- “公開Webサーバ側のセキュリティ”と誤認し、私有PCの管理不備を見落とす。

- (ウ) 不正開示や(エ) 盗み見の話題と混同し、マルウェア感染リスクの文脈を取り違える。

- 「VPNがあるから安全」と早合点し、ダウンロード後のローカル環境の危険性を軽視する。

FAQ

Q: なぜ案1(専用端末+社内サーバ)はマルウェア対策上有利なのですか?

A: 専用端末は“ハードディスクなどの記憶装置をもたずUSBメモリなどの外部記憶媒体も利用できないシンクライアント端末”であり、ローカルにデータを書き込めない構造です。私有PCより攻撃面が小さく、社内側で一元管理できるためです。

A: 専用端末は“ハードディスクなどの記憶装置をもたずUSBメモリなどの外部記憶媒体も利用できないシンクライアント端末”であり、ローカルにデータを書き込めない構造です。私有PCより攻撃面が小さく、社内側で一元管理できるためです。

Q: 私有PCのセキュリティ状態を把握する仕組みを導入すれば案2でも大丈夫ですか?

A: 理論上は可能ですが、全従業員の私有PCに管理エージェントを入れ、パッチ・ソフト制御を徹底する負担が大きく、導入・運用コストやプライバシの問題が障壁になります。

A: 理論上は可能ですが、全従業員の私有PCに管理エージェントを入れ、パッチ・ソフト制御を徹底する負担が大きく、導入・運用コストやプライバシの問題が障壁になります。

Q: 公開Webサーバ側でウイルススキャンすれば解決しませんか?

A: ダウンロード前のファイルにマルウェアが仕込まれるケースは減りますが、ダウンロード後に私有PCが外部サイトからマルウェアを取得する可能性まで排除できないため、根本対策にはなりません。

A: ダウンロード前のファイルにマルウェアが仕込まれるケースは減りますが、ダウンロード後に私有PCが外部サイトからマルウェアを取得する可能性まで排除できないため、根本対策にはなりません。

関連キーワード: マルウェア感染、私物PC管理、ダウンロードリスク、シンクライアント、セキュリティパッチ