情報処理安全確保支援士 2012年 秋期 午後1 問03

標的型攻撃メールへの対応に関する次の記述を読んで、設問1~3に答えよ。

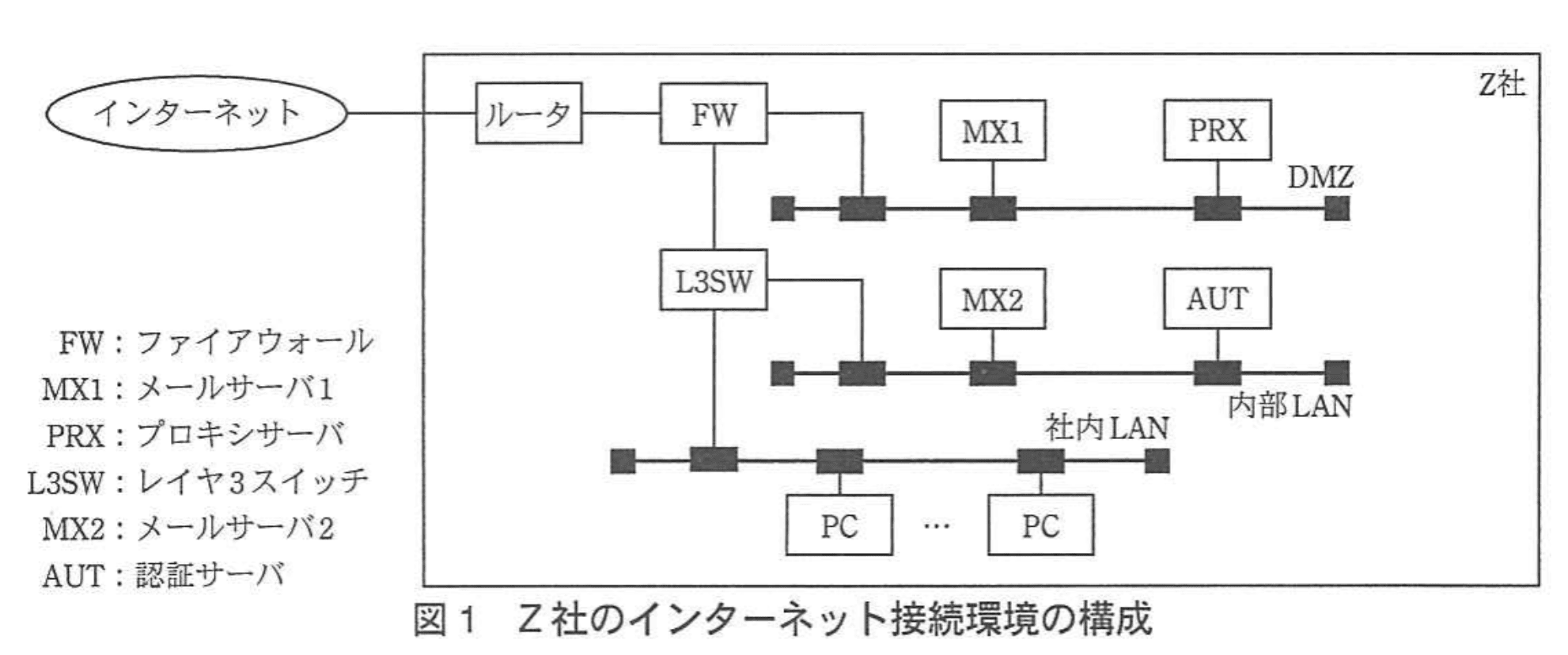

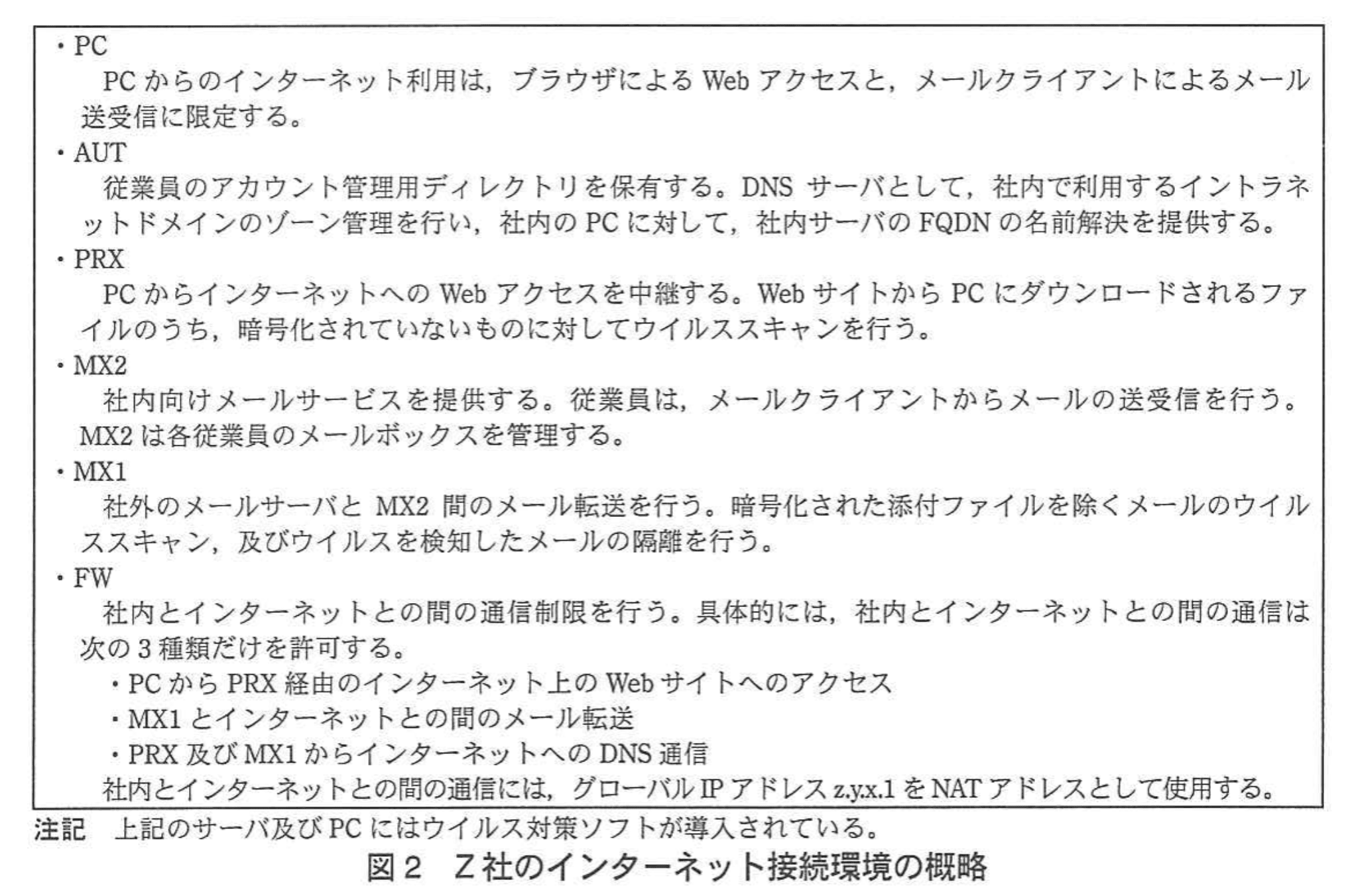

Z社は、従業員数300名の家具卸売会社であり、メーカー10社から商品を仕入れ、小売店20社に販売している。Z社のインターネット接続環境は図1及び図2に示すとおりであり、その環境を使って従業員はインターネット上のWebサイトにアクセスしたり、電子メール(以下、メールという)を送受信したりしている。メールの送受信のために、インターネットドメイン名z-sha.co.jpを取得している。z-sha.co.jpのゾーン情報は、外部業者の保有するDNSサーバに登録し、管理を委託している。

〔不審なメールへの対応〕

Z社では、セキュリティ強化のために、従業員教育に力を入れており、次の点について繰返し研修を行っている。

・不審な添付ファイルは開かないなどのメールの閲覧に関する注意事項

・不審なメールが届いた場合の、社内のセキュリティデスクへの通報手段

・PC環境の適切なアップデート方法

ある日、営業部のA君からセキュリティデスクに対して、次のような通報があった。

“メーカY社のB氏のメールアドレス(b-shi@y-sha.co.jp)からメールが届いたが、直前までY社内でB氏と打合せをしており、疑問を抱いた。そのメールは、記載されている社名、部署名、氏名及びメールアドレスが全て正しかったが、念のためB氏に確認したところ、やはり送信していないとのことだったので、不審なメールであると判断した。”

なお、Y社は、メールサーバを含む情報システムを国内で運用している。

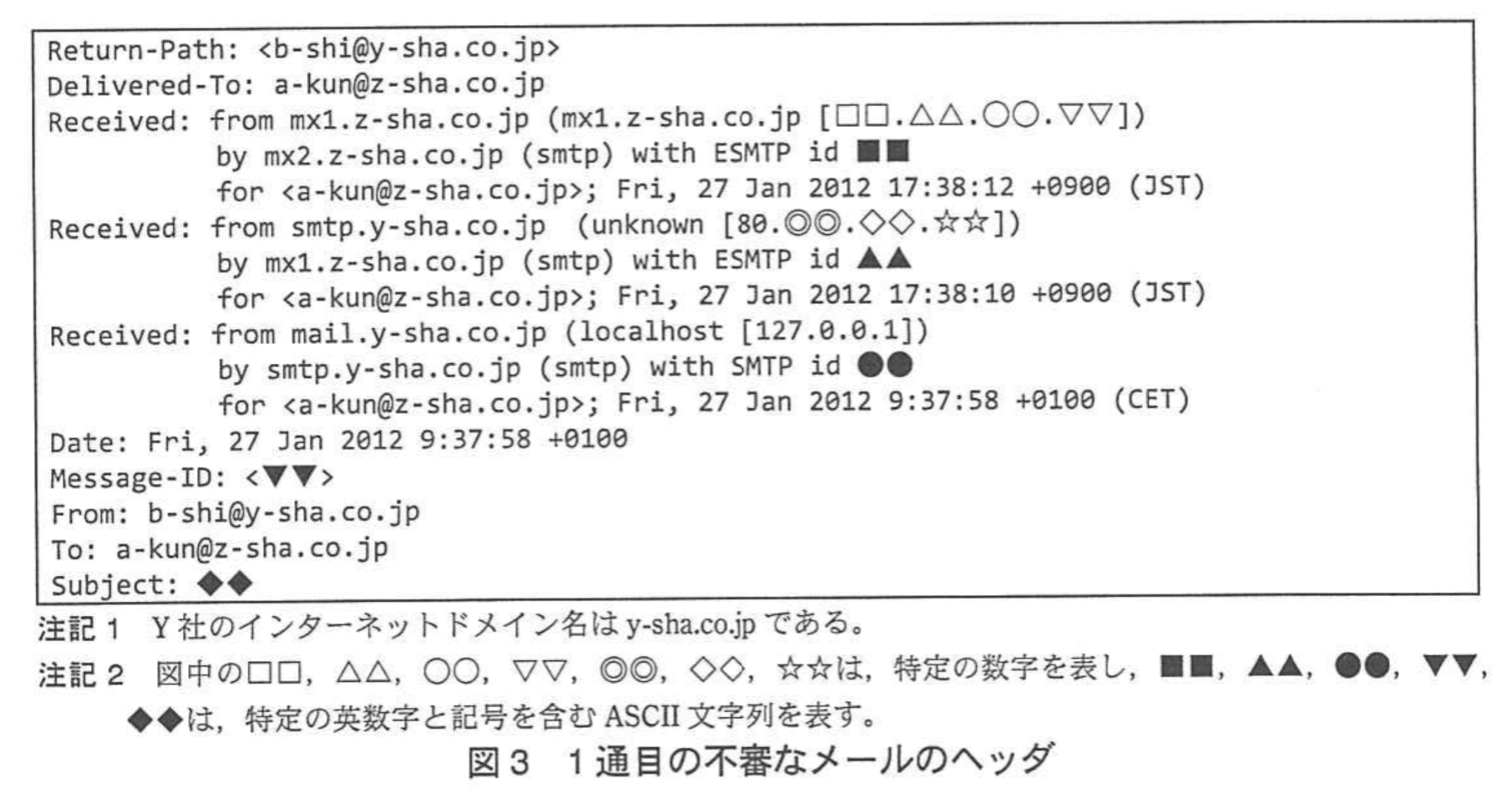

メールには文書ファイルが添付されていたが、A君は、日頃の研修を思い出し、添付ファイルを開かずに、セキュリティデスクに通報していた。さらに、この添付ファイルを開くためのパスワードだと記入されたメールを直後に受信したので、それもセキュリティデスクに報告した。1通目の不審なメールのヘッダを図3に示す。

〔不審なメールへの対応〕

Z社では、セキュリティ強化のために、従業員教育に力を入れており、次の点について繰返し研修を行っている。

・不審な添付ファイルは開かないなどのメールの閲覧に関する注意事項

・不審なメールが届いた場合の、社内のセキュリティデスクへの通報手段

・PC環境の適切なアップデート方法

ある日、営業部のA君からセキュリティデスクに対して、次のような通報があった。

“メーカY社のB氏のメールアドレス(b-shi@y-sha.co.jp)からメールが届いたが、直前までY社内でB氏と打合せをしており、疑問を抱いた。そのメールは、記載されている社名、部署名、氏名及びメールアドレスが全て正しかったが、念のためB氏に確認したところ、やはり送信していないとのことだったので、不審なメールであると判断した。”

なお、Y社は、メールサーバを含む情報システムを国内で運用している。

メールには文書ファイルが添付されていたが、A君は、日頃の研修を思い出し、添付ファイルを開かずに、セキュリティデスクに通報していた。さらに、この添付ファイルを開くためのパスワードだと記入されたメールを直後に受信したので、それもセキュリティデスクに報告した。1通目の不審なメールのヘッダを図3に示す。

セキュリティデスクで図3のヘッダを調べ、不審な点として、aとbから、偽メールと判断した。ただし、ヘッダは、途中で書き換えられた可能性を否定できないことと、bについては、経由するサーバの設定が必ずしも正しいとは限らないことの2点から、悪意のある攻撃メールの疑いはあったが、そうだとは断定できなかった。

セキュリティデスクは、支援契約を結んでいるセキュリティ専門会社に、添付ファイルとパスワードを提示し、調査を依頼した。後日、添付ファイルは、マクロ機能を使ったスパイウェアであることが判明した。

〔メールアドレスの偽装と対策〕

しばらくたったある日、今度はY社情報システム部からA君に対して、“あなたが差出人の不審なメールが届いた。そのメールを添付したので、確認してほしい”という問合せメールが届いた。添付されていたメールは、A君が開いて確認すると、確かにA君が差出人になっていたが、心当たりのないものだった。そのメールには添付ファイルはなかったが、本文に社外サイトへのリンクが記入されていた。A君がリンクをたどったところ、やはり心当たりのない社外サイトであった。A君はこの事態をセキュリティデスクに通報した。

セキュリティデスクで調査した結果、何者かがA君を装った偽メールをY社に送信し、不審サイトに誘導しようとしたと判断した。Y社に調査結果を連絡するとともに、セキュリティ専門会社などにも連絡した。

Z社では、相次ぐ偽メールに危機感が高まり、情報システム部が中心になって、メールアドレスの偽装について対策を強化することになった。情報システム部のP部長は、まず、送信ドメイン認証技術についての検討をS主任に指示した。

S主任は検討した結果をP部長に報告した。次は、そのときのP部長とS主任の会話である。

P部長:メールアドレスの偽装はどのように阻止すればよいのだろうか。

S主任:当社のメールアドレスを偽装したメールの発信を、技術的対策で阻止することは難しいと思います。しかし、送信ドメイン認証技術を使えば、当社から正規に送信されたメールかどうかを、受信側で検証できます。ただし、当社が採用した送信ドメイン認証技術に、受信側のメールサーバが対応している必要があります。送信ドメイン認証技術の候補としては、普及率を考慮して、SPF(Sender Policy Framework)がよいと思います。Y社をはじめとする主要取引先と、導入について協議してみてはどうでしょうか。

P部長:なるほど。SPFの導入に際して、どんな作業が必要になるのかね。

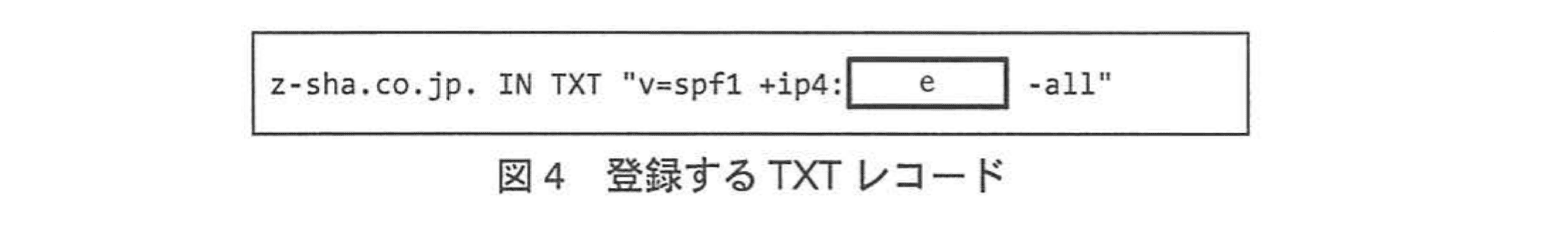

S主任:z-sha.co.jp のゾーン情報を管理している DNSサーバに、図4に示すTXTレコードを登録します。当社のメールサーバの設定変更は不要です。

P部長:偽装したメールかどうかはどのように判定するのかね。

S主任:受信側のメールサーバが、c中の SMTP のdコマンドの引数で指定されたアイデンティティのうちドメイン名の部分を基に、DNSサーバに問合せを行い、SMTP 接続元のIPアドレスと比較します。

P部長:分かった。メールを頻繁に送受信する取引先と協議を始めることにしよう。

〔標的型攻撃への対策〕

P部長とS主任は、送信ドメイン認証技術の導入を進める一方、標的型攻撃への対策についても検討を行った。

P部長:今回のA君の対応はどうだったかな。

S主任:A君は研修を熱心に受け、この前の不審なメールへの対応は万全でした。しかし、今回のY社情報システム部からの問合せメールについては、①A君の対応は不適切でした。今回は幸運でしたが、被害が出る可能性がありました。Y社からの問合せなので油断したのかもしれません。

P部長:標的型攻撃の恐ろしいところだな。しかも、攻撃が巧妙化していけば、阻止しようとする対策だけでは限界がある。もし攻撃が成功したとしても被害を最小限にとどめるための対策も必要になる。

S主任:典型的な標的型攻撃では、(A)ウイルスが、様々な方法で社内に侵入し、(B)社内で感染を拡大させ、(C)感染したPC及びサーバのアクセス権を入手して情報収集を行います。このとき、ウイルスの活動によって異常なトラフィックが発生したり、PC又はサーバが異常な振る舞いをしたりすることもあります。その後、(D)収集した情報をネットワーク経由で攻撃者に報告します。

P部長:そうだな。このような被害の拡大をどこかで断ち切れるように対策を強化していこう。

S主任:はい。(A)については、MX1及びPRXにウイルス対策ソフトを導入しており、(B)についてはPC及びサーバにウイルス対策ソフトを導入しています。(C)については②PC又はサーバの監視強化を検討します。(D)は、バックドア通信と呼ばれるものですが、対策は簡単ではありません。

P部長:つまりどういうことかね。

S主任:バックドア通信については、③当社のネットワーク設定で既に遮断できる通信もあります。しかし、例えば、ウイルスがWebアクセスの通信パターンを模倣して行う通信については、現在のところ防げません。これに関しては、④更なる対策を検討していきます。

P部長:そうか。引き続き、バックドア通信について対策を検討してくれ。

Z社では、こうした議論を踏まえ標的型攻撃への対策の強化を進めた。

設問1:

〔不審なメールへの対応〕について、本文中のa、bに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:Y社が国内で運用しているはずのメールサーバのタイムゾーンが、日本ではなく、海外になっている点

イ:Y社とZ社間で中継サーバを経由した記録がなく、中間経路を隠蔽する改ざんが行われている点

ウ:Y社のメールサーバのアドレスが、Y社のアドレスではなく、かつ、DNS参照が“unknown”になっている点

エ:Z社のメールサーバのローカルアドレスではなく、Z社のグローバルアドレスが参照されており、NAT変換が無視されている点

模範解答

a:ウ

b:ア

解説

解答の論理構成

-

まず本文には「Y社は、メールサーバを含む情報システムを国内で運用している」とあります。したがって、通常は“JST(+0900)”のタイムスタンプになるはずです。

-

図3のReceived:ヘッダにはReceived: from mail.y-sha.co.jp (localhost [127.0.0.1]) ...; Fri, 27 Jan 2012 9:37:58 +0100 (CET)とあり、「+0100 (CET)」というヨーロッパ時間が記録されています。国内運用で海外タイムゾーンは不自然であり、解答群「ア:Y社が国内で運用しているはずのメールサーバのタイムゾーンが、日本ではなく、海外になっている点」をbと判断できます。

-

さらに 1 本前のReceived:ヘッダにはReceived: from smtp.y-sha.co.jp (unknown [80.○○.◇◇.☆☆])となっており、括弧内の IP アドレス「80.○○.◇◇.☆☆」は Y 社のアドレス帯ではなく、ホスト名解析も“unknown”です。取引先ドメインの正規アドレスでないことは偽装の典型例なので、解答群「ウ:Y社のメールサーバのアドレスが、Y社のアドレスではなく、かつ、DNS参照が“unknown”になっている点」をaと判断します。

-

以上より

・a=「ウ」

・b=「ア」

が導かれます。

誤りやすいポイント

- 「NAT変換が無視されている」とする解答群「エ」は、両社ともグローバルアドレスで運用しており NAT の有無は判別できないため誤りです。

- 「中継サーバの隠蔽」を指摘する解答群「イ」は、Received:が3段残っているので“隠蔽”の裏付けが取れません。

- “unknown”表記を「逆引き DNS が登録されていないだけ」と誤解して軽視するミスが頻発しますが、取引先のメールサーバを名乗る以上、本来は正引き・逆引きとも整合しているはずです。

FAQ

Q: “From:” 行だけで偽装を見抜けないのですか?

A: “From:” は送信者が自由に書き換えられるため信用できません。実際の配送経路を示すReceived:ヘッダの方が客観性があります。

A: “From:” は送信者が自由に書き換えられるため信用できません。実際の配送経路を示すReceived:ヘッダの方が客観性があります。

Q: “unknown” は必ずしも攻撃の証拠にならないのでは?

A: 単独では断定できませんが、取引先ドメインを名乗りながら逆引きが失敗している点、さらに国外 IP 帯である点と組み合わせると偽装の強い根拠となります。

A: 単独では断定できませんが、取引先ドメインを名乗りながら逆引きが失敗している点、さらに国外 IP 帯である点と組み合わせると偽装の強い根拠となります。

Q: 時刻差 8 時間は夏時間の影響では?

A: “CET” は中央ヨーロッパ標準時で夏時間適用外です。日本と 8 時間差が出ること自体が“国内運用”と矛盾します。

A: “CET” は中央ヨーロッパ標準時で夏時間適用外です。日本と 8 時間差が出ること自体が“国内運用”と矛盾します。

関連キーワード: Receivedヘッダ解析、逆引きDNS, タイムゾーン、送信ドメイン偽装、標的型攻撃

設問2:〔メールアドレスの偽装と対策〕について、(1)、(2)に答えよ。

(1)本文中のc、dに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:EXPN

イ:MAIL FROM

ウ:RCPT TO

エ:VRFY

オ:メールエンベロープ

カ:メールボディ

模範解答

c:オ

d:イ

解説

解答の論理構成

- SPF が検証対象にするのは「SMTP でやり取りされる送信元情報」です。本文には

“受信側のメールサーバが、c中の SMTP のdコマンドの引数で指定されたアイデンティティのうちドメイン名の部分を基に、DNSサーバに問合せを行い、SMTP 接続元の IP アドレスと比較します。”

とあります。 - ここで “SMTP の○○コマンドの引数” と言えば、送信側が自分のメールアドレス(MAIL FROM:user@domain)を宣言する MAIL FROM が定番です。SPF 公式仕様も “The domain given in the SMTP MAIL FROM command is used for SPF evaluation.” と説明しています。

よって d=イ:MAIL FROM。 - MAIL FROM は「ヘッダ From:」ではなく SMTP セッションの制御情報に含まれ、ヘッダよりも外側でやり取りされるため「メールエンベロープ」に属します。選択肢オは “メールエンベロープ” なので c=オ:メールエンベロープ。

- 以上より

c:オ

d:イ

が正答になります。

誤りやすいポイント

- ヘッダ行の “From:” と MAIL FROM を混同し、dにヘッダを指定してしまう。

- 受信者を示す RCPT TO と SPF を結び付けて考え、dをウ:RCPT TO と誤答する。

- メールエンベロープという用語を知らず、本文中の “SMTP の○○コマンド” がエンベロープ制御情報であることを見落とす。

- EXPN/VRFY など管理目的のコマンドに惑わされるが、これらは通常の配送経路では使われないため SPF とは無関係。

FAQ

Q: SPF はヘッダの “From:” をチェックしないのですか?

A: しません。SPF が参照するのは SMTP セッション中の MAIL FROM(または HELO/EHLO)ドメインです。ヘッダ偽装を防ぐには DKIM や DMARC との併用が有効です。

A: しません。SPF が参照するのは SMTP セッション中の MAIL FROM(または HELO/EHLO)ドメインです。ヘッダ偽装を防ぐには DKIM や DMARC との併用が有効です。

Q: RCPT TO のドメインを調べた方が受信側に都合が良いように思えますが?

A: RCPT TO は受信者を示すため、攻撃者が自由に選べる送信元偽装の検証には向きません。SPF は送信者を名乗る側(MAIL FROM)と接続元 IP の整合性を照合します。

A: RCPT TO は受信者を示すため、攻撃者が自由に選べる送信元偽装の検証には向きません。SPF は送信者を名乗る側(MAIL FROM)と接続元 IP の整合性を照合します。

Q: エンベロープ情報はメールクライアントから見えないのですか?

A: 通常の GUI クライアントでは表示されません。サーバログや通信キャプチャを行うことで確認できます。

A: 通常の GUI クライアントでは表示されません。サーバログや通信キャプチャを行うことで確認できます。

関連キーワード: SPF, メールエンベロープ、MAIL FROM, SMTPコマンド、送信ドメイン認証

設問2:〔メールアドレスの偽装と対策〕について、(1)、(2)に答えよ。

(2)図4中のeに入れる適切な字句を図1〜3中から選び答えよ。

模範解答

e:z.y.x.1

解説

解答の論理構成

- SPF レコードは、送信側メールサーバが実際にインターネットへ接続するときに用いるグローバル IP アドレスを示す必要があります。

- 【問題文】には FW の説明として

“社内とインターネットとの間の通信には、グローバルIPアドレス z.y.x.1 を NAT アドレスとして使用する。”

と明記されています。 - さらに S主任は

“z-sha.co.jp のゾーン情報を管理している DNS サーバに、図4に示す TXT レコードを登録します。当社のメールサーバの設定変更は不要です。”

と述べており、DNS に登録する IP は NAT 後のアドレスであると分かります。 - 以上より、図4の e には “z.y.x.1” を入れるのが正解となります。

誤りやすいポイント

- 内部アドレスと外部公開アドレスの混同

MX1 のプライベート IP を書いてしまうと SPF 検証に失敗します。 - サブネット表記(/32 など)の不要な追加

記述例は “+ip4:アドレス” であり CIDR を付けない点に注意します。 - “MX1” “MX2” といったホスト名を直接書く誤答

SPF は IP アドレスを指定する形式です。

FAQ

Q: SPF レコードを設定するときに “mx” メカニズムを使わないのですか?

A: MX レコードが複数ある場合は “mx” が便利ですが、Z社の外向け SMTP は NAT で 1 つの IP “z.y.x.1” に集約されているので、明示的に “+ip4:z.y.x.1” を設定する方が確実です。

A: MX レコードが複数ある場合は “mx” が便利ですが、Z社の外向け SMTP は NAT で 1 つの IP “z.y.x.1” に集約されているので、明示的に “+ip4:z.y.x.1” を設定する方が確実です。

Q: SPF を設定しただけで偽装メールを完全に防げますか?

A: いいえ。受信側が SPF 検証を行わない場合は効果がありません。また、SPF は “From” ヘッダではなく SMTP Envelope のドメインを検証する方式です。DKIM や DMARC と併用することで信頼性が高まります。

A: いいえ。受信側が SPF 検証を行わない場合は効果がありません。また、SPF は “From” ヘッダではなく SMTP Envelope のドメインを検証する方式です。DKIM や DMARC と併用することで信頼性が高まります。

Q: NAT 配下に複数のメールサーバがある場合はどう記述しますか?

A: いずれも同じ NAT アドレスで外部と通信するなら、1 つの “ip4” 指定で済みます。NAT せず個別にグローバル IP を持たせる場合は、それぞれの IP を列挙します。

A: いずれも同じ NAT アドレスで外部と通信するなら、1 つの “ip4” 指定で済みます。NAT せず個別にグローバル IP を持たせる場合は、それぞれの IP を列挙します。

関連キーワード: SPF, NAT, TXTレコード、ドメイン認証、SMTP

設問3:〔標的型攻撃への対策〕について(1)〜(4)に答えよ。

(1)本文中の下線①について、A君の対応のうち、添付されていたメールを不用意に開いた点以外の不適切だった点を20字以内で述べよ。

模範解答

メール中の社外サイトのリンクをどった

解説

解答の論理構成

- 事実確認

- 本文には、Y社情報システム部から届いた問合せメールを読んだあと、

“A君がリンクをたどったところ、やはり心当たりのない社外サイトであった。”

とあります。

- 本文には、Y社情報システム部から届いた問合せメールを読んだあと、

“A君がリンクをたどったところ、やはり心当たりのない社外サイトであった。”

- 不適切とされた理由

- 同じ段落で “A君はこの事態をセキュリティデスクに通報した。” とあるものの、 不審メールに含まれるリンクをクリックしてしまった行為自体がリスク要因になります。

- そのため下線部 “①A君の対応は不適切でした。” が指摘するのは、リンクを開いた行為です。

- まとめ

- 添付ファイルを開かなかった点は適切でしたが、リンクをクリックするという別の入口を自ら作ってしまったため、攻撃者の意図する不審サイトへアクセスしてしまいました。

- 従って解答は「メール中の社外サイトのリンクをたどった」となります。

誤りやすいポイント

- “添付ファイルを開かなかったから大丈夫” と判断し、リンククリックを軽視する。

- “Y社からの連絡だから安全” と取引先名を過信してしまう。

- メール本文のリンク先 URL を確認せずにブラウザで開いてしまう。

FAQ

Q: 取引先名義のメールでもリンクを開くのは危険なのですか?

A: はい。メールヘッダや本文は容易に偽装できるため、取引先名であってもリンク先ドメインを必ず確認し、怪しければ開かないことが重要です。

A: はい。メールヘッダや本文は容易に偽装できるため、取引先名であってもリンク先ドメインを必ず確認し、怪しければ開かないことが重要です。

Q: クリックしてしまった場合、すぐにできる対応は?

A: ネットワークから切断してセキュリティ担当へ連絡し、アクセスログや端末を調査してもらいます。ブラウザや OS のパッチ適用状況も確認してください。

A: ネットワークから切断してセキュリティ担当へ連絡し、アクセスログや端末を調査してもらいます。ブラウザや OS のパッチ適用状況も確認してください。

Q: リンク先が表示されるだけで感染することはありますか?

A: ブラウザやプラグインの脆弱性を突く攻撃コードが仕込まれているケースがあります。最新のアップデートとスクリプト制御でリスクを軽減できますが、開かないのが最善策です。

A: ブラウザやプラグインの脆弱性を突く攻撃コードが仕込まれているケースがあります。最新のアップデートとスクリプト制御でリスクを軽減できますが、開かないのが最善策です。

関連キーワード: 標的型攻撃、フィッシングリンク、マルウェア感染経路、ソーシャルエンジニアリング

設問3:〔標的型攻撃への対策〕について(1)〜(4)に答えよ。

(2)本文中の下線②に示したPC又はサーバの監視強化には幾つかの方法が考えられる。監視強化のためのシステムを導入する場合、導入するシステムの名称及び設置場所を10字以内で答えよ。また、そのシステムで監視すべき事象を15字以内で答えよ。

模範解答

システムの名称:ネットワークモニタ

設置場所:社内LAN上

監視すべき事象:トラフィックの急激な増加

解説

解答の論理構成

- 【問題文】では、標的型攻撃の流れとして「(C)感染したPC及びサーバのアクセス権を入手して情報収集を行います。このとき、ウイルスの活動によって異常なトラフィックが発生したり、PC又はサーバが異常な振る舞いをしたりすることもあります。」と明示しています。

ここで注目すべきキーワードは「異常なトラフィック」です。アクセス権取得後に内部で大量通信が行われると推測でき、通信量の変化を捉える監視が効果的と判断できます。 - さらに下線②として「PC又はサーバの監視強化」を検討するとあり、監視対象は“内部にあるPC/サーバ”であることが確定します。

- 異常トラフィックを早期検知する専用装置・ソフトウェアは一般に「ネットワークモニタ」または「NIDS(Network Intrusion Detection System)」と呼ばれ、内部セグメントに設置するのが典型です。

- 以上から、

• システム名称:「ネットワークモニタ」

• 設置場所:社内LAN上(PCやサーバの直近で観測できる位置)

• 監視すべき事象:トラフィックの急激な増加

が最も素直に導出できます。

誤りやすいポイント

- 監視対象を「インターネット境界(FW前段)」と誤解し、設置場所をDMZにしてしまう。問題文は内部拡散フェーズ(C)への対策と明示しているため内部LANが正解です。

- 監視事象を「不審サイトへのアクセス」などURL単位にしてしまう。本文で強調されているのは量的異常(大量通信)であり、通信先は模倣される可能性があるため量的変化を捉える方が汎用的です。

- システム名を「IDS」だけにすると、ネットワーク型かホスト型かが判別しづらく減点対象になりやすいので「ネットワークモニタ」と明示するほうが安全です。

FAQ

Q: ホスト型の監視(HIDS)ではだめですか?

A: 個々の端末にも有効ですが、感染拡大時に複数端末をまとめて把握しづらく、ネットワーク全体を俯瞰できる装置の方が早期検知につながります。

A: 個々の端末にも有効ですが、感染拡大時に複数端末をまとめて把握しづらく、ネットワーク全体を俯瞰できる装置の方が早期検知につながります。

Q: トラフィック以外にどんな指標を監視すべき?

A: 不審プロセス起動数やDNSクエリの急増も有効ですが、本問は「異常なトラフィック」が明示されているため通信量にフォーカスします。

A: 不審プロセス起動数やDNSクエリの急増も有効ですが、本問は「異常なトラフィック」が明示されているため通信量にフォーカスします。

Q: プロキシやFWのログ監視では不十分ですか?

A: FWは許可通信しか通さず、プロキシはWebに限定されます。マルウェアは内部横展開や独自ポートを使うことも多く、ネットワーク全体を受動的に監視するモニタが必要です。

A: FWは許可通信しか通さず、プロキシはWebに限定されます。マルウェアは内部横展開や独自ポートを使うことも多く、ネットワーク全体を受動的に監視するモニタが必要です。

関連キーワード: ネットワーク監視、異常トラフィック、侵入検知、内部拡散

設問3:〔標的型攻撃への対策〕について(1)〜(4)に答えよ。

(3)本文中の下線③で示したネットワーク設定を、図1中の機器名を二つ以上用いて、40字以内で具体的に述べよ。

模範解答

FWはPRXとMX1からだけインターネットとの通信を許可している。

解説

解答の論理構成

- 下線③には「当社のネットワーク設定で既に遮断できる通信もあります」とあります。これは Z 社が元々実装している “外部との通信を制限する仕組み” を指します。

- その仕組みが何かを特定するため、問題文冒頭の構成図を確認します。図1では社外側(インターネット)と社内側の境界に「FW」が配置され、FW に直接接続している社内機器は「PRX」と「MX1」だけです。PC や MX2 は FW へ直接は接続していません。

- つまり、FW が “PRX と MX1 以外の機器に対してはインターネット通信を許可していない” というポリシーを実装しているため、想定外のバックドア通信の大半は FW で遮断できます。

- したがって、40 字以内で具体的に述べると「FWはPRXとMX1からだけインターネットとの通信を許可している。」が妥当となります。

誤りやすいポイント

- PC が直接インターネットへ出られると誤解し、「プロキシのみ制限」と答えてしまう。

- MX2 を DMZ 側と勘違いし、「MX2 も許可」と書いてしまう。

- FW ではなく PRX で通信制御していると読み違え、機器名を取り違える。

FAQ

Q: PRX ではなく FW を答える根拠は?

A: PRX は Web リクエストを中継する装置であり、通信を許可/遮断する境界装置は図1でインターネットとの直結ポイントに置かれた FW だからです。

A: PRX は Web リクエストを中継する装置であり、通信を許可/遮断する境界装置は図1でインターネットとの直結ポイントに置かれた FW だからです。

Q: MX1 と PRX 以外のサーバが外部と通信するケースはない?

A: 図1の接続構成上、それら以外の機器は FW に直接接続していないため、通常運用ではインターネットとの直接通信は発生しません。

A: 図1の接続構成上、それら以外の機器は FW に直接接続していないため、通常運用ではインターネットとの直接通信は発生しません。

Q: なぜ MX2 ではなく MX1 が許可対象なのか?

A: MX1 が社外メールサーバとのリレーを担当しているためです。MX2 は社内向けでありインターネットとは通信しません。

A: MX1 が社外メールサーバとのリレーを担当しているためです。MX2 は社内向けでありインターネットとは通信しません。

関連キーワード: ファイアウォール、プロキシ、メールリレー、通信制御、DMZ

設問3:〔標的型攻撃への対策〕について(1)〜(4)に答えよ。

(4)本文中の下線④で示した更なる対策として考えられる具体的な手段を、40字以内で述べよ。

模範解答

通信先が信用できるかをシグネチャで判断するWebフィルタをPRXに導入する。

解説

解答の論理構成

-

背景確認

本文には「ウイルスがWebアクセスの通信パターンを模倣して行う通信については、現在のところ防げません。これに関しては、④更なる対策を検討していきます。」とあります。

つまり、HTTP/HTTPS を装ったバックドア通信が FW を通過してしまう点が課題です。 -

既存設備の把握

会話の前半で「PRXにウイルス対策ソフトを導入しており」と説明されていますが、現状の PRX は“ファイルのウイルススキャン”が主目的で、通信先 URL/IP の妥当性までは見ていません。 -

求められる機能

攻撃者は「Webアクセスの通信パターンを模倣」してくるため、 • 宛先 URL/IP が悪性かどうかを判別

• シグネチャ(ブラックリスト/レピュテーション)に基づき通信を遮断

――といった高度な Web フィルタリングが必要になります。 -

解答に至る論理

以上より、④更なる対策としては「PRX にシグネチャベースの Web フィルタ機能を追加し、怪しい宛先への通信を止める」ことが最も自然な回答となります。

誤りやすいポイント

- FW のポリシー追加と答えてしまう

HTTP/HTTPS を一律遮断すれば業務も止まり、現実解ではありません。 - PC へのパーソナル FW 設定と書く

個別端末任せでは運用負荷が高いうえ、攻撃者に無効化される恐れがあります。 - IDS/IPS をLAN側に置くと答える

IDS/IPS だけでは暗号化通信の内容を解釈できず、シグネチャ型 Web フィルタ導入の意図とずれます。

FAQ

Q: シグネチャ以外にレピュテーションやAIを使う方式でも良いですか?

A: 本問は「通信先が信用できるかをシグネチャで判断」という例を示しています。基本はブラックリスト/シグネチャ方式ですが、原理が同じであればレピュテーション併用でも趣旨に反しません。

A: 本問は「通信先が信用できるかをシグネチャで判断」という例を示しています。基本はブラックリスト/シグネチャ方式ですが、原理が同じであればレピュテーション併用でも趣旨に反しません。

Q: PRX ではなく FW に URL フィルタを入れても良いのでは?

A: 技術的には可能ですが、既に Web 通信が必ず PRX を経由する構成なので、PRX に統合する方が運用一貫性・ログ集中管理の点で優れます。

A: 技術的には可能ですが、既に Web 通信が必ず PRX を経由する構成なので、PRX に統合する方が運用一貫性・ログ集中管理の点で優れます。

Q: HTTPS の中身が暗号化されている場合はどうするのですか?

A: 本問は記述対象外ですが、実運用では SSL/TLS 通信の復号(SSL インスペクション)機能を追加し、同じ Web フィルタエンジンで検査するのが一般的です。

A: 本問は記述対象外ですが、実運用では SSL/TLS 通信の復号(SSL インスペクション)機能を追加し、同じ Web フィルタエンジンで検査するのが一般的です。

関連キーワード: Webフィルタリング、シグネチャ、プロキシサーバ、バックドア通信、URLブラックリスト