情報処理安全確保支援士 2012年 秋期 午後2 問02

無線LANの構築に関する次の記述を読んで、設問1~4に答えよ。

T社は、商品やサービスをインターネット上で販売するためのWebサイト(以下、ECサイトという)の開発、構築及び構築支援を主力事業とする企業であり、従業員数は150名である。T社には、ECサイト開発事業部、ECサイトコンサルティング事業部、情報システム部、営業部及び総務部の五つの部署がある。ECサイト開発事業部とECサイトコンサルティング事業部では、顧客から預かった機密資料や機密データを扱うケースが多い。

〔オフィス及びネットワークの構成〕

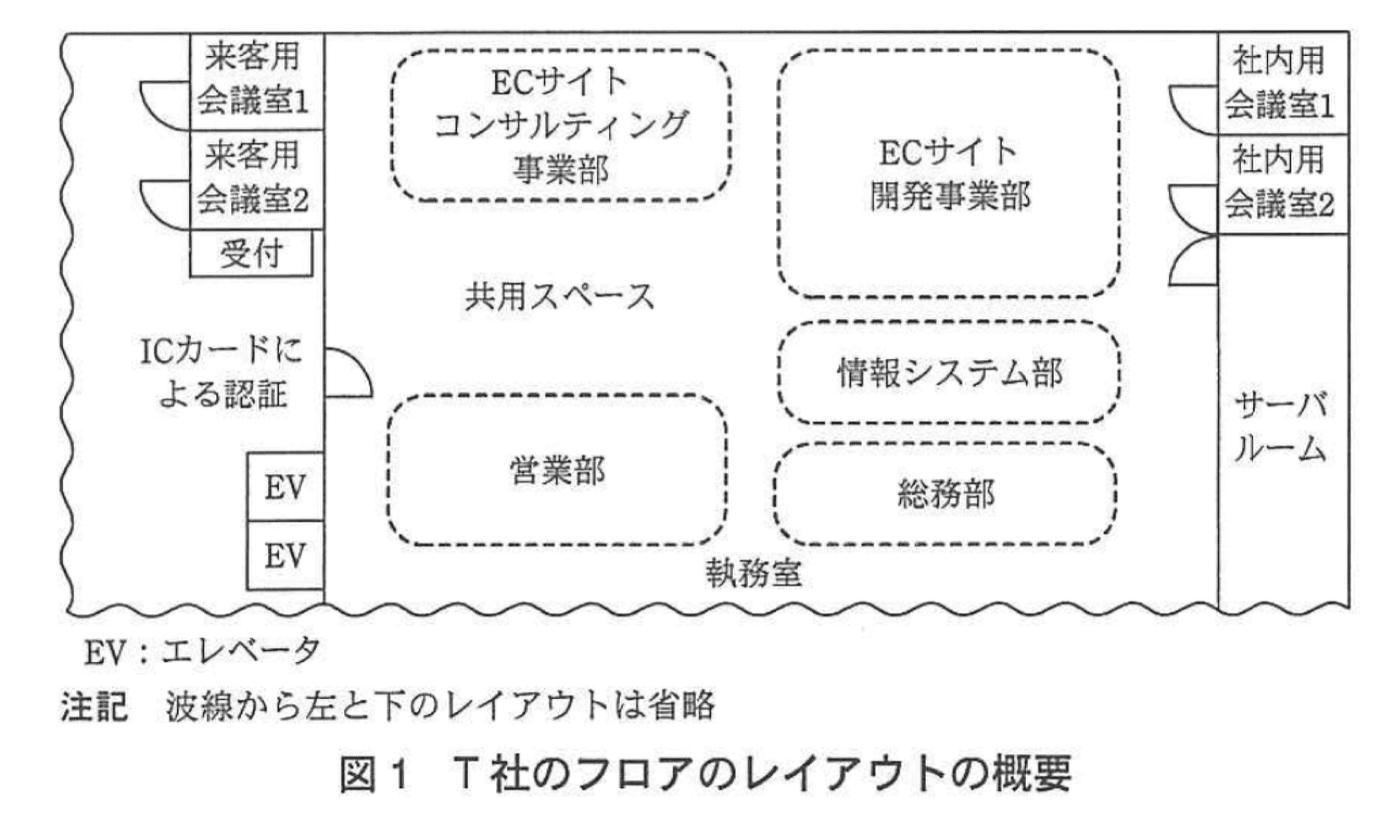

T社のオフィスは、都内のビルの1フロアにある。執務室では、座席を部署ごとに集めて配置し、その他に来客用の会議室を二つ、社内用の会議室を二つ用意している。

T社のフロアのレイアウトの概要を図1に示す。

各従業員には、ノートPC1台と、入退室の認証に使用するICカードが貸与されている。入退室で通常使用する執務室のドアは1か所で、非接触型のICカードによって認証し、開錠を行っている。受付担当者は、来客があると、担当者を呼び出し、来客を来客用会議室に案内する。

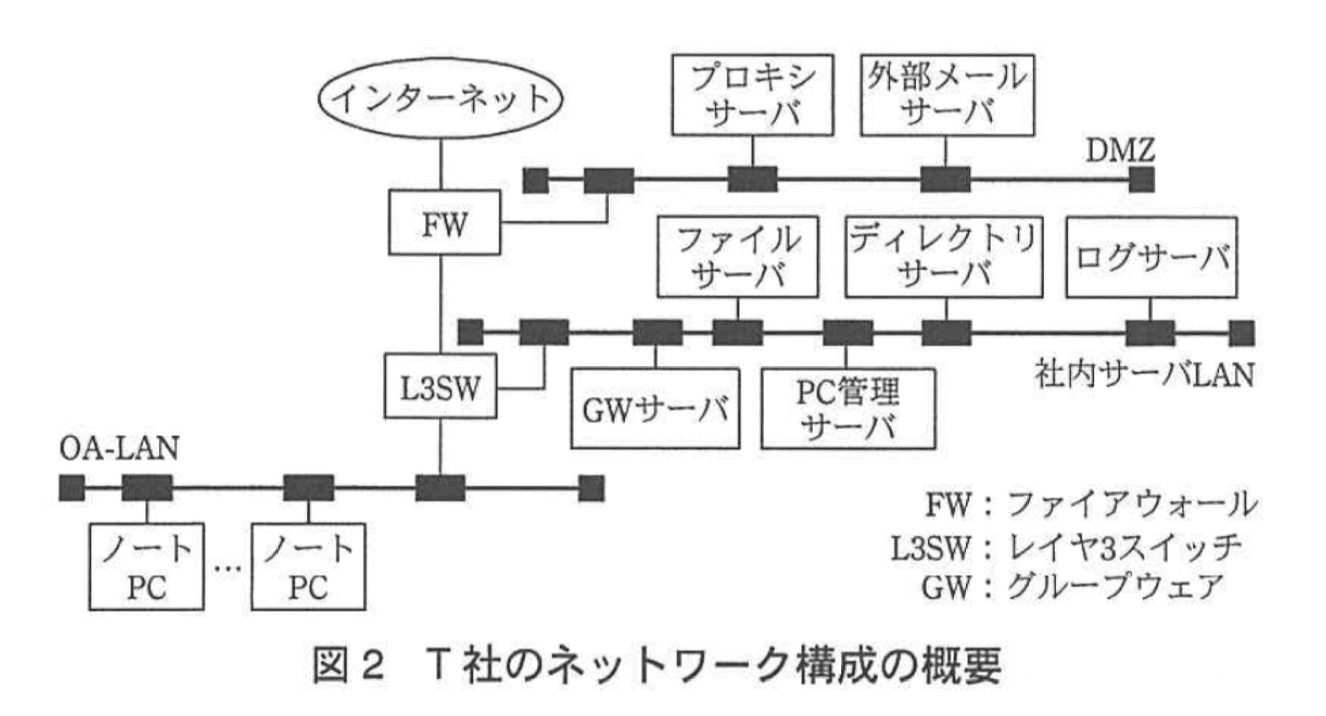

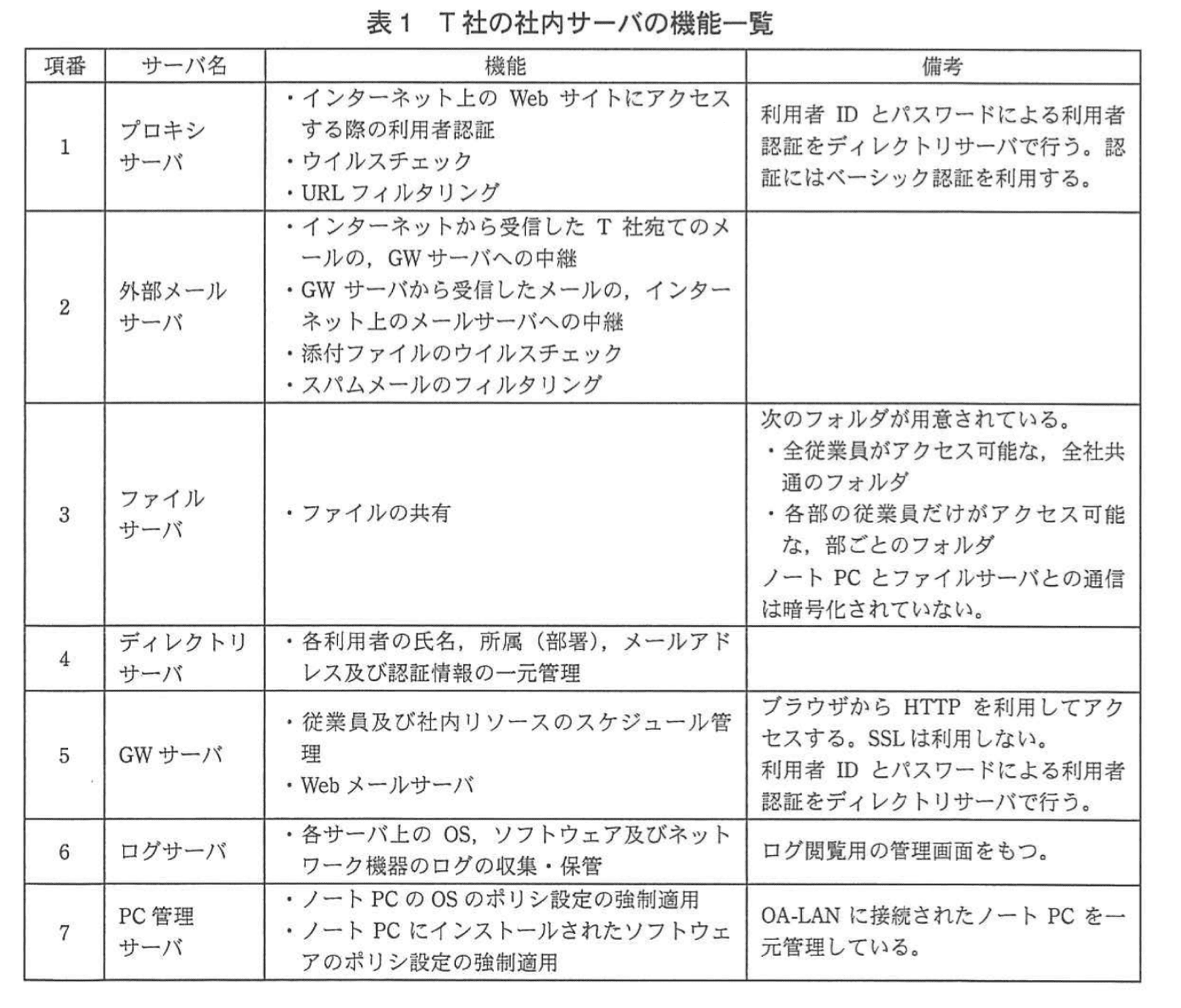

T社のネットワーク構成の概要を図2に、社内サーバの機能一覧を表1に示す。

ノートPCから社内サーバ及びインターネットへの通信の可否は、次のとおりである。

・社内サーバLAN上の全てのサーバとの通信は許可されている。

・インターネットへの通信は、FWで禁止されている。ただし、OA-LANに接続されたノートPC上のブラウザから、プロキシサーバを経由したインターネット上のWebサイトへのアクセスは許可されている。

L3SW及びFWは必要最低限の通信だけを許可するよう設定されている。また、各サーバ及びネットワーク機器で取得したログは、ログサーバに転送し、保管している。

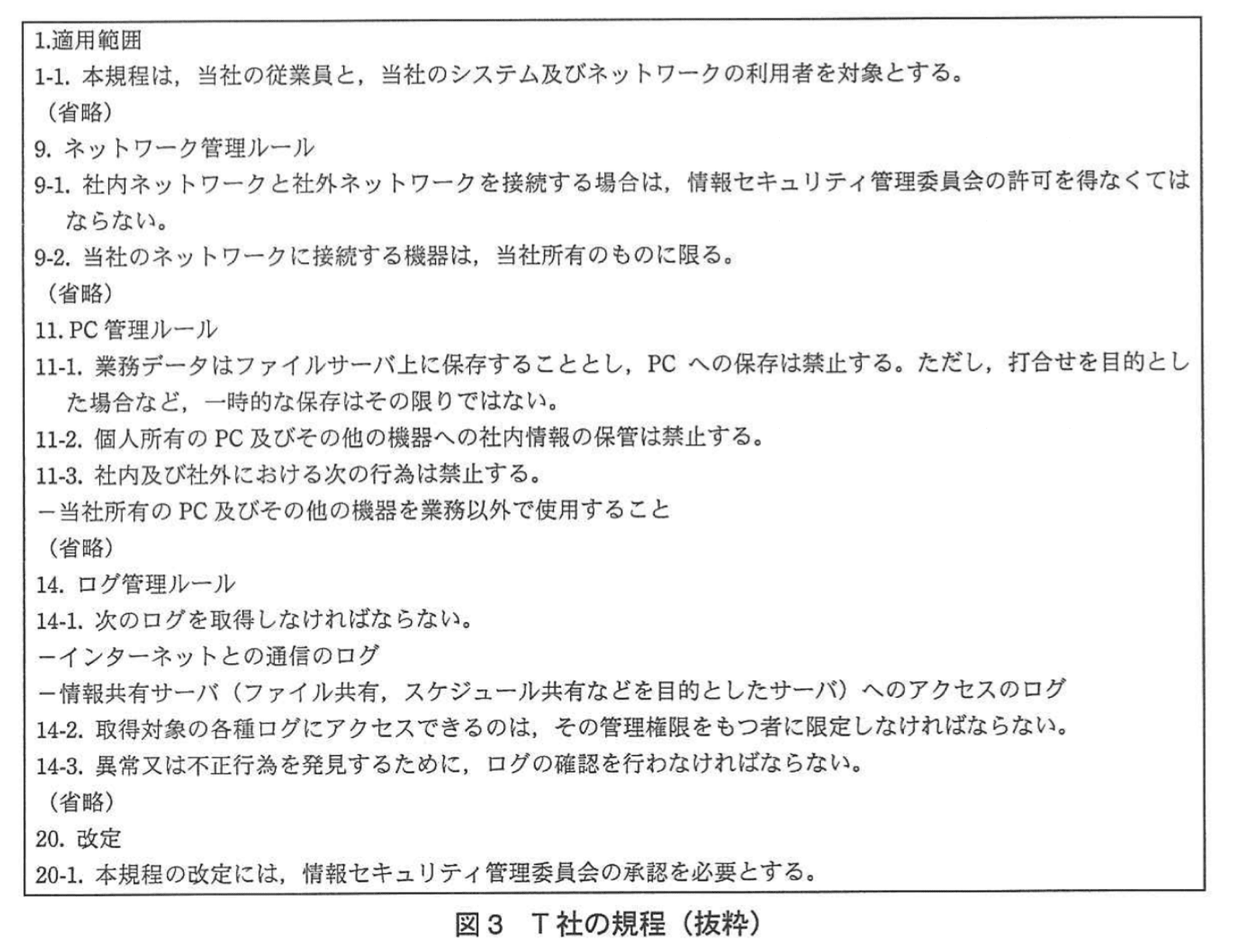

T社の情報セキュリティ管理規程(以下、規程という)を図3に示す。

〔オフィス効率化委員会〕

T社では、ITを活用した働きやすいオフィス作りを推進するために、オフィス効率化委員会を月次で開いている。オフィス効率化委員会は、情報システム部のU部長を委員長とし、メンバは各部から従業員1名を選出して構成しており、全社的にメリットがあると判断した要望について改善策を検討している。

最近、オフィス効率化委員会には次のような要望が多く寄せられている。

(1) ECサイト構築プロジェクトに関する要望

・ECサイト構築プロジェクトでは、ECサイトコンサルティング事業部とECサイト開発事業部からメンバを集めて案件ごとにチームを編成する。ミーティングを行う機会が多いので、プロジェクトメンバの座席はまとめて配置してほしい。

(2) 会議室利用環境に関する要望

・社内用会議室と来客用会議室(以下、会議室という)にはLANがないので、会議中に資料が必要なときは、必要なファイルをあらかじめノートPCに保存した上で会議室内で参照・編集している。会議室から社内のファイルサーバにアクセスして、ファイルを参照・編集できるようにしてほしい。

・会議中に疑問点を調べるために、インターネット上のWebサイトを閲覧できるようにしてほしい。

U部長は、次の改善策についてオフィス効率化委員会で検討することにした。

・ECサイト構築プロジェクトの効率を向上させるために、座席を柔軟に移動できるようにする。

・会議室利用環境の改善を行う。

オフィス効率化委員会では、“ECサイト構築プロジェクトの開始・終了時に、座席移動を行ったり、レイアウトを変更したりするとき、有線LANだと、その都度、LANケーブルを配線し直さなければならないので、社内関連部署に負荷が掛かる”という意見が出た。また、今後はスマートフォンを社内業務に導入していきたいというM社長の意向があった。そうした背景を踏まえ、今回は無線LANの導入を検討することにした。対象エリアは執務室の一部と会議室とすることを決めた。U部長は、情報システム部のC君に、無線LANの方式を検討するように指示した。

〔無線LAN導入の検討〕

次は、C君が無線LAN導入の検討結果をU部長に報告したときの会話である。

U部長:無線LANを導入する上で、盗聴・不正利用を防止する対策が必要になるが、それは当社の無線LAN上を流れる情報の特性や無線LANの利用可能エリアを考えると、どのようにすべきだろうか。

C君 :まず、盗聴を防ぐためには①通信を暗号化する必要があります。そのための規格としてはWPA2を利用します。

U部長:では、不正利用を防ぐにはどのようにすべきだろうか。

C君 :無線LANを利用するノートPCの認証が必要だと考えています。その方式には、無線LAN用のアクセスポイント(以下、APという)とノートPCとの間で事前共有鍵を設定しておく方式と、動的に鍵を交換するaという方式があります。事前共有鍵を各従業員が設定する場合、②鍵を知る者の退職時などに必要なことがあります。一方、aを利用する場合は、認証サーバが必要ですが、ディレクトリサーバに認証サーバの機能をもたせることもできます。

U部長:それなら、aを採用することにしよう。

C君:それから、より強固な認証を行うために、aの中でもクライアント証明書を用いるEAP-TLSを採用すべきです。

U部長:なるほど。ではEAP-TLSを採用しよう。クライアント証明書はどのように配布するのかな。

C君:クライアント証明書は、全て情報システム部がノートPCにインストールするのがよいと思います。

U部長とC君は、不正利用を防止する対策について更に検討を行った。次は、U部長とC君の会話である。

C君:無線LANの不正利用対策としては、他にも③ノートPCのネットワークインタフェースがもつMACアドレスによるフィルタリングや、APが定期的に送信しているbを停止する④SSIDのステルス化、c応答の禁止がありますが、これらの対策も実施してはどうでしょうか。

U部長:確かにそういう対策があるね。でも、それらの対策は、もし実施するとしても限定的な効果しかないことを踏まえておくべきだと思うよ。

〔会議室への無線LAN導入の検討〕

続いて、C君は会議室への無線LANの導入について検討を進めた。まず、C君は、1台のAPでは安定した通信を提供できないことから、執務室、社内用会議室、来客用会議室のそれぞれにAPを設置する方針とした。そして、次のようにすることにした。

・会議室用のLAN(以下、会議室LANという)をL3SW配下に新設し、そこに会議室用のAP(以下、会議室LAN用APという)を設置する。

・執務室用のAP(以下、OA-LAN用APという)は、OA-LAN上に設置する。

・APで取得するログは、その他のネットワーク機器と同様にログサーバへ転送する。

・従業員が接続先の無線LANを識別できるように、執務室用の無線LANと会議室用の無線LANとでSSIDを分ける。

・接続先の無線LANを各従業員が設定できるように、ノートPCのネットワーク設定を変更する権限を、PC管理サーバで各従業員に付与する。

・会議室LANからアクセスできるサーバや機器は必要最小限に絞る方針とし、OA-LANからアクセスできるサーバのうち、一部のサーバについては、会議室LANからのアクセスを禁止するようL3SWを設定する。

・会議室に導入する無線LANの暗号化方式や認証方式などは、執務室に導入予定の無線LANと同じにする。

C君は、会議室への無線LANの導入についての検討内容をU部長に報告した。

C君:以上のように検討しましたが、いかがでしょうか。

U部長:会議室LANを新設するとなると、⑤アクセスコントロールについては、L3SWの設定だけでなくFWの設定も変更する必要があるね。

C君:承知しました。

C君はU部長の意見を踏まえ、無線LANの導入を進めることにした。

〔無線LANの導入〕

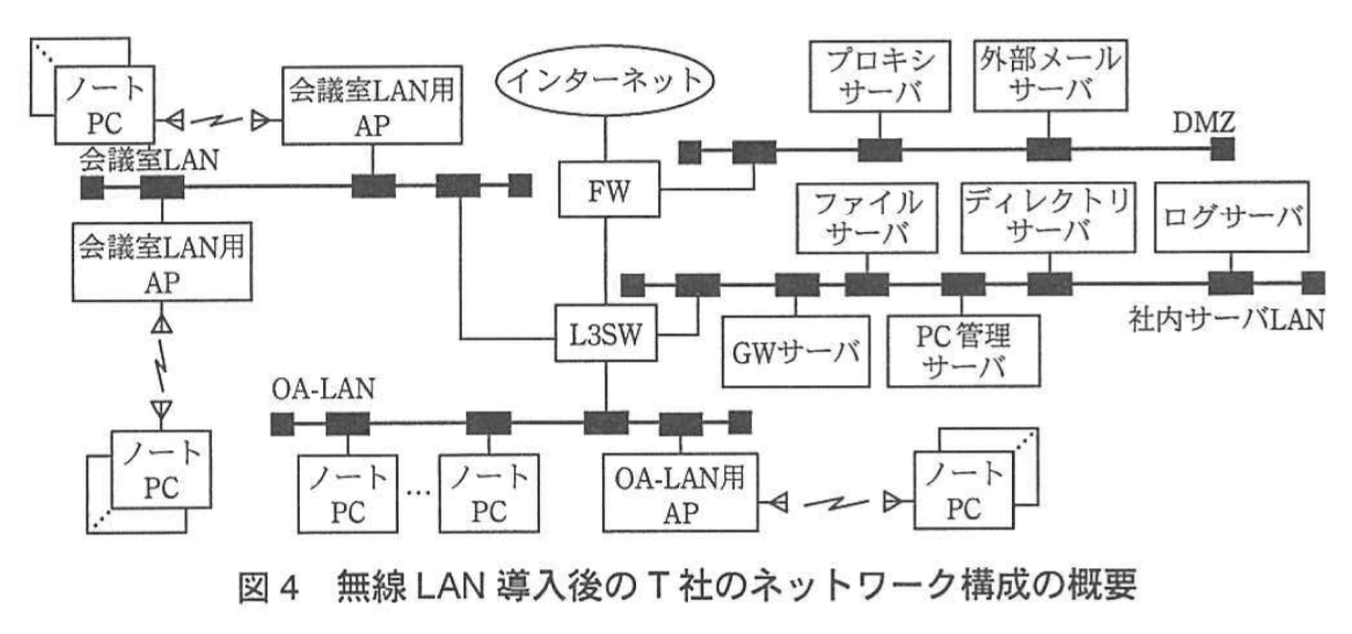

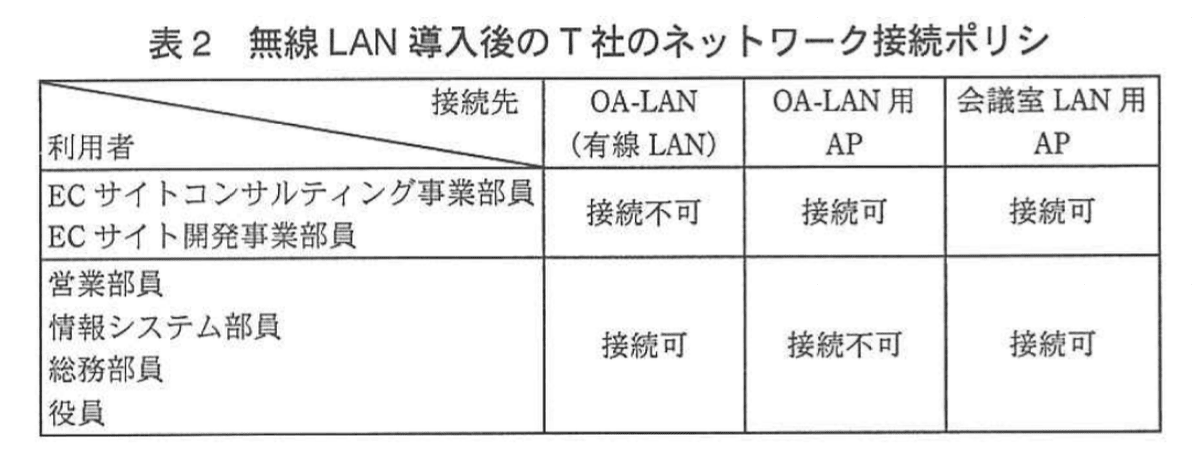

C君は執務室と会議室への無線LANの導入を進め、無事導入を終えた。無線LAN導入後のT社のネットワーク構成の概要を図4に、T社のネットワーク接続ポリシを表2に示す。

〔内部監査での指摘〕

T社では半年に一度、自社の情報セキュリティ上の問題点を洗い出すために内部監査を実施している。前回の内部監査以降に無線LANを導入したことで、オフィス環境が大きく変わっている。そこで、T社では、今回の内部監査において無線LANの導入後のセキュリティ対策が適正かどうかを重点的に確認する方針とした。

内部監査の結果、2件の問題が指摘された。次は、内部監査報告会でのM社長、U部長、及び内部監査を担当したECサイトコンサルティング事業部のK部長の会話である。

K部長:今回の内部監査の結果として2件の指摘事項を報告いたします。1件目の重要度の高い指摘事項は、私物のデータ通信カード及び私物の携帯型無線LANルータを社内に持ち込んで、ノートPCをインターネットに直接接続している従業員がいるというものです。⑥セキュリティ対策のうち、幾つかは機能の実効性が損なわれてしまいます。この点については至急改善策を検討することを推奨します。

M社長:それは問題だね。規程の周知徹底と技術的な対策とを併せて検討してほしい。技術的な対策としてはどのようなものが考えられるのだろうか。

U部長:本指摘事項については、既存の仕組みを利用して対応可能であると考えています。ノートPCのログインアカウントを各従業員に割り当てていますが、⑦そのアカウントに応じて、OSのネットワーク設定のうち一部だけを許可し、それ以外を禁止します。

K部長:2件目の指摘事項は、来客用会議室内での従業員のノートPCの扱いが不適切な場合、⑧従業員以外の者がT社のネットワークに不正にアクセス可能になる、というものです。

U部長:本指摘事項については、新たなルールを規程に追加すればよいと考えています。

M社長:了解した。では、進めてくれ。

内部監査報告会での指示を受け、情報システム部で改善を進めることにした。

〔来客用無線LANの準備〕

T社では無線LANの利用が進み、“メンバが集まって座れるようになり、ECサイト構築プロジェクトメンバ間でのコミュニケーションがとりやすくなった”、“会議が効率よく行えるようになった”などの声がオフィス効率化委員会に寄せられるようになった。特に、会議中にインターネット上のWebサイトを閲覧できるようになったことは好評であった。

一方で、最近は来客が小型のノートPCやタブレット(以下、この二つをデバイスという)を持ち込むことが多く、プロジェクトによっては来客との会議でインターネット上のWebサイトを閲覧するケースも増えている。そのような来客用会議室の利用状況を踏まえて、来客用会議室を利用する来客にも無線LANを提供し、来客がインターネット上のWebサイトにアクセスできるようにしてほしいとの要望が出るようになった。オフィス効率化委員会では、来客用に無線LANを準備することにし、その検討をC君が行うことになった。

来客用に準備する無線LANについて、C君は次のように検討結果をまとめた。

・LANを新設して(以下、来客LANという)、AP(以下、来客LAN用APという)を新たに設置する。

・無線LANを利用するデバイスの認証方式は、導入済の無線LANで採用しているaでは運用上の負荷が高いので、事前共有鍵方式を利用する。事前共有鍵は来客に設定してもらう。

・来客のデバイスからT社内の各サーバには通信する必要がないことから、インターネット接続のための回線を新たに準備し、既存のネットワーク環境とは独立したネットワークを構築する。

・来客は、プロキシサーバを経由せずに直接インターネットにアクセスする。

・その際、通信のログは取得しない。

次は、C君の検討結果についてのU部長とC君の会話である。

U部長:来客用のネットワークであるので、当社のネットワークから独立させる方法もある。しかし、設置するAPのメンテナンスやシステムログの取扱いの観点からは、既存のネットワークにAPを設置した方がよいのではないだろうか。そうすることで、通信費用や機器購入のコストを抑えられるメリットもある。

C君:そうですね。ネットワーク構成を見直します。

U部長:それから、現行の規程とネットワーク接続ポリシでは、来客が無線LANを利用することを想定していない。⑨来客への無線LANの提供によって、規程とネットワーク接続ポリシを見直す必要がありそうだね。ただし、セキュリティリスクが増大しないように、留意する必要がある。

C君:承知しました。規程とネットワーク接続ポリシを見直します。

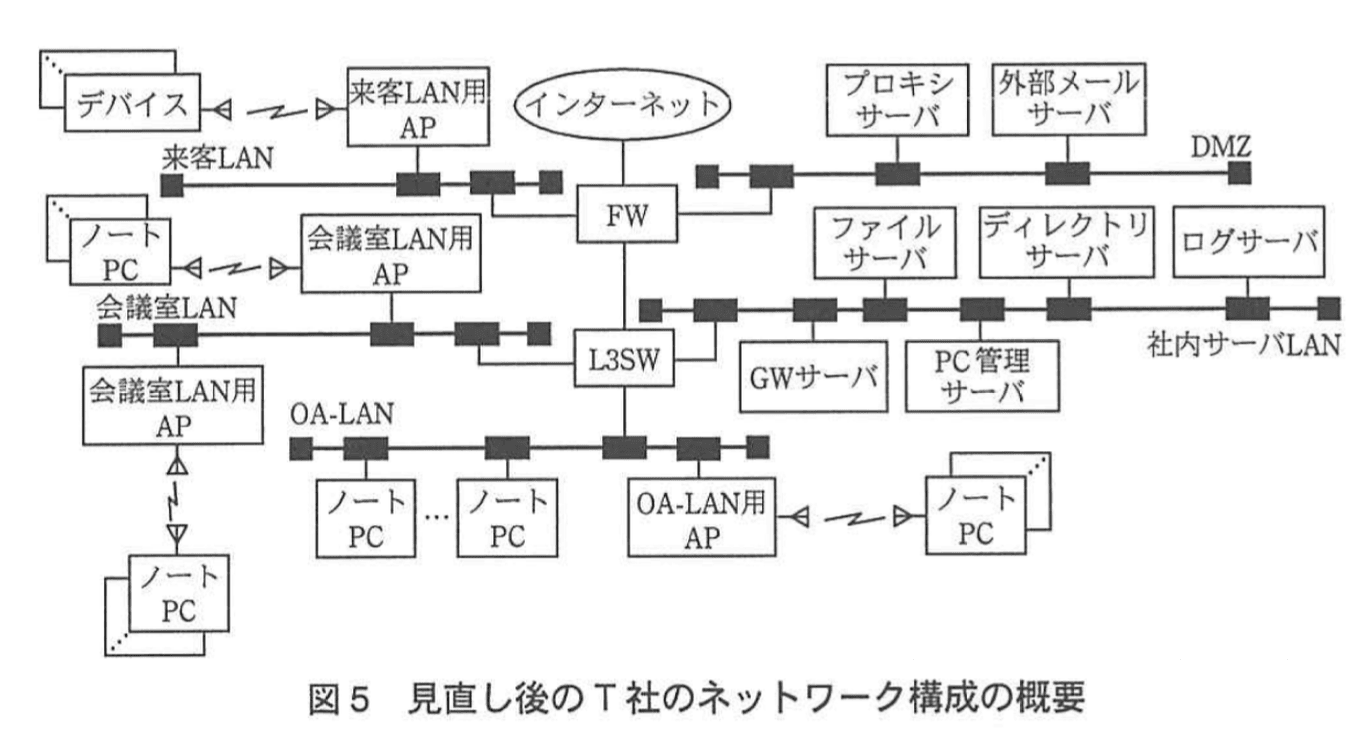

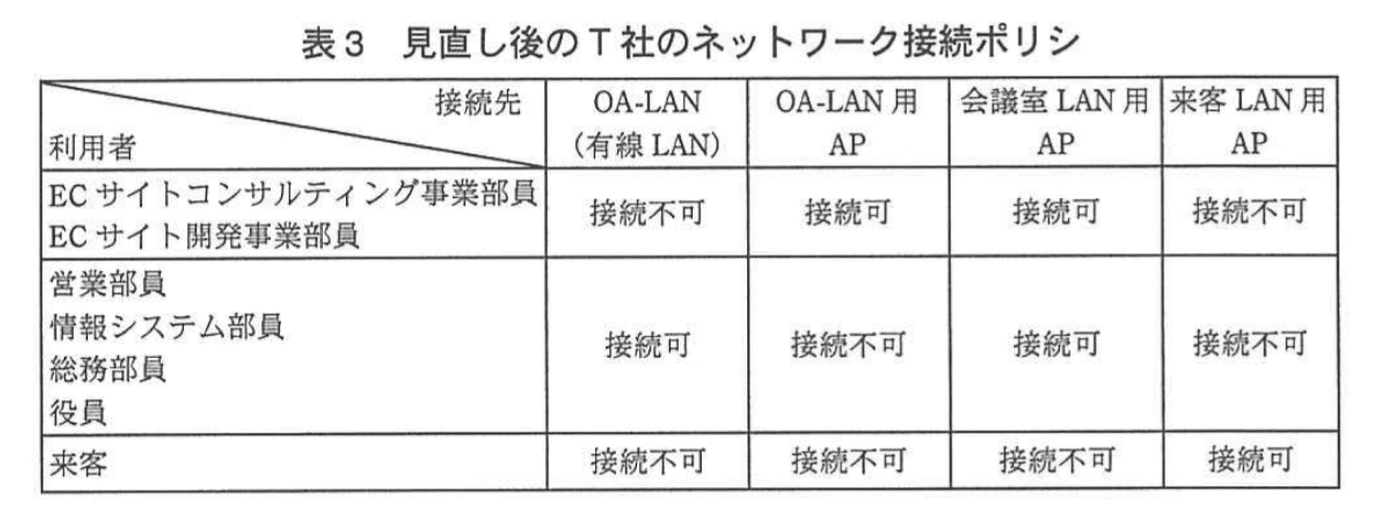

見直し後のT社のネットワーク構成の概要を図5に、見直し後のT社のネットワーク接続ポリシを表3に示す。

オフィス効率化委員会の検討結果を受けて、情報システム部は、来客LANの構築を行った。

オフィス効率化委員会の検討結果を受けて、情報システム部は、来客LANの構築を行った。設問1:無線LAN導入の検討について(1)〜(3)に答えよ。

(1)本文中のa〜cに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:802.11i

イ:802.1X

ウ:ALL

エ:ANYプローブ

オ:PSK

カ:SHA-1

キ:SHA-2

ク:WPS

ケ:ビーコン

模範解答

a:イ

b:ケ

c:エ

解説

解答の論理構成

-

a を決める

- 本文には

“動的に鍵を交換するaという方式”

とあります。無線LANで動的に鍵(暗号セッションキー)を配布する標準的な仕組みは IEEE “802.1X” です。 - 解答群のうち該当するものは 「イ:802.1X」 です。

- 本文には

-

b を決める

- 本文には

“APが定期的に送信しているbを停止する”

とあります。アクセスポイント(AP)は一定間隔で SSID 等を載せた ビーコンフレーム を送信します。ステルス化はこれを止める(隠す)設定です。 - 解答群で一致するものは 「ケ:ビーコン」 です。

- 本文には

-

c を決める

- 本文には

“c応答の禁止”

とあります。クライアントが周辺APを探す際に ANY プローブ要求 を出し、APが応答することで SSID を知ることができます。AP が応答しない設定はステルス化と併用される代表的な対策です。 - 解答群で該当するものは 「エ:ANYプローブ」 です。

- 本文には

-

以上をまとめると

- a:イ

- b:ケ

- c:エ

誤りやすいポイント

- “動的に鍵を交換”から “802.11i” を選んでしまう

“802.11i” は暗号化方式 (WPA2 など) の規格全体を指し、鍵配布の認証枠組みを示す “802.1X” とは役割が異なります。 - ビーコンとプローブ要求/応答の混同

“ビーコン=AP からの定期送信” と “プローブ=端末が AP を探すために送る” で方向が逆です。 - “ANYプローブ”ではなく “ALL” を選ぶミス

解答群の “ALL” は紛らわしい名称ですが、802.11 の用語としては “ANY プローブ” が正解です。

FAQ

Q: “802.1X” を採用すると必ず RADIUS サーバが必要ですか?

A: 認証サーバとして RADIUS を用いるのが一般的ですが、本問にもあるように “ディレクトリサーバに認証サーバの機能をもたせる” など実装方法は複数あります。

A: 認証サーバとして RADIUS を用いるのが一般的ですが、本問にもあるように “ディレクトリサーバに認証サーバの機能をもたせる” など実装方法は複数あります。

Q: ビーコンを止めれば SSID は絶対に分からなくなりますか?

A: いいえ。通信中のフレームを解析すれば SSID が判明する場合があります。本文でも “限定的な効果しかない” と注意喚起されています。

A: いいえ。通信中のフレームを解析すれば SSID が判明する場合があります。本文でも “限定的な効果しかない” と注意喚起されています。

Q: “ANYプローブ応答の禁止” を設定すると接続に支障はありませんか?

A: 端末が “指定 SSID” での接続を試みる場合は問題ありませんが、SSID ブロードキャストに依存して自動接続する端末は AP を検出できず接続手順が増えます。

A: 端末が “指定 SSID” での接続を試みる場合は問題ありませんが、SSID ブロードキャストに依存して自動接続する端末は AP を検出できず接続手順が増えます。

関連キーワード: 802.1X, WPA2, ビーコン、SSIDステルス、プローブ応答

設問1:無線LAN導入の検討について(1)〜(3)に答えよ。

(2)本文中の下線①について、C君が、通信を暗号化する必要があると判断した理由を、T社の無線LAN上を流れる情報の特性の観点、及び無線LANの利用可能なエリアの観点から、それぞれ30字以内で述べよ。

模範解答

情報の特性:顧客から預かった機密データを扱うから

利用可能なエリア:T社オフィス外でも通信を傍受できる可能性があるから

解説

解答の論理構成

- 無線区間は物理的な境界が存在せず、通信は空間に放射されます。したがってオフィス外からも傍受される恐れがあります。

‐ 問題文では「無線LANの利用可能エリア」を踏まえて対策を検討すると記載されています。 - T社では「ECサイト開発事業部とECサイトコンサルティング事業部では、顧客から預かった機密資料や機密データを扱うケースが多い。」と明示されています。

- 以上より

・情報の特性:機密性が高いデータが流れる

・利用エリア:社外からも傍受可能

⇒ 暗号化は必須という論理が成立します。

誤りやすいポイント

- 「社内限定の電波だから安全」と思い込み、傍受リスクを過小評価する。

- 機密性の根拠を自社資料と誤記し、「顧客から預かった機密資料や機密データ」という表現を欠落させる。

- 暗号化=秘匿だけと捉え、認証や完全性保護の意義を無視する。

FAQ

Q: 盗聴対策は暗号化だけで十分ですか?

A: 盗聴防止には暗号化が前提ですが、鍵管理や認証強化(例:EAP-TLS)も同時に行い、なりすましを防ぐ必要があります。

A: 盗聴防止には暗号化が前提ですが、鍵管理や認証強化(例:EAP-TLS)も同時に行い、なりすましを防ぐ必要があります。

Q: 電波の届く範囲を縮小すれば暗号化は不要になりますか?

A: 電波強度を下げても完全には遮断できず、隣室や屋外からの盗聴可能性は残るため暗号化は不可欠です。

A: 電波強度を下げても完全には遮断できず、隣室や屋外からの盗聴可能性は残るため暗号化は不可欠です。

Q: 機密情報が流れるのは特定部署だけなのに全社で暗号化する理由は?

A: 無線LANは共有メディアであり、同一セグメント内でブロードキャストが届く可能性があるため、全利用者を対象に暗号化します。

A: 無線LANは共有メディアであり、同一セグメント内でブロードキャストが届く可能性があるため、全利用者を対象に暗号化します。

関連キーワード: 無線盗聴、機密情報、WPA2, EAP-TLS, 電波到達範囲

設問1:無線LAN導入の検討について(1)〜(3)に答えよ。

(3)本文中の下線②について、C君が必要なこととしている内容を10字以内で答えよ。

模範解答

事前共有鍵の変更

解説

解答の論理構成

-

問題文では、無線 LAN の認証方式を検討する場面で次の発言があります。C君 :無線LANを利用するノートPCの認証が必要だと考えています。その方式には、無線LAN用のアクセスポイント(以下、APという)とノートPCとの間で事前共有鍵を設定しておく方式と、動的に鍵を交換するaという方式があります。事前共有鍵を各従業員が設定する場合、②鍵を知る者の退職時などに必要なことがあります。

-

ここで C 君は「事前共有鍵方式」を採用した場合の運用課題を指摘しています。事前共有鍵を知る従業員が退職すると、外部に鍵が漏えいしたままになる恐れがあるため、再設定が必要になります。

-

したがって、退職などに伴い求められる作業は「事前共有鍵の変更」です。

誤りやすいポイント

- 「鍵の削除」と誤書するケース

退職者の端末から鍵を削除しても、鍵自体が変わらなければ不正利用は防げません。 - 「利用者 ID の無効化」と混同するケース

事前共有鍵方式では個別 ID/パスワード認証を行わないため、ID を無効にしても鍵が同一なら接続可能です。 - 「AP の再起動」など機器操作に意識が向くケース

問われているのは退職時に“何をするか”であり、物理操作ではなく鍵そのものの扱いです。

FAQ

Q: 事前共有鍵方式をやめて動的に鍵を交換する方式(a)にすれば、この作業は不要になりますか?

A: 原則不要になります。各従業員に紐づく認証情報はディレクトリサーバ側で集中管理され、退職者のアカウントを無効化すれば接続できなくなるためです。

A: 原則不要になります。各従業員に紐づく認証情報はディレクトリサーバ側で集中管理され、退職者のアカウントを無効化すれば接続できなくなるためです。

Q: 事前共有鍵を変更する際、AP だけ設定し直せば良いですか?

A: AP と全クライアント双方で同じ新しい鍵を設定し直す必要があります。どちらか一方でも旧鍵のままでは接続できません。

A: AP と全クライアント双方で同じ新しい鍵を設定し直す必要があります。どちらか一方でも旧鍵のままでは接続できません。

Q: 事前共有鍵の変更頻度はどの程度が望ましいですか?

A: 退職・異動の都度が最低ラインです。さらに、定期的(例:半年)にローテーションすればより安全です。

A: 退職・異動の都度が最低ラインです。さらに、定期的(例:半年)にローテーションすればより安全です。

関連キーワード: 事前共有鍵、WPA2, 認証サーバ、アクセスポイント、鍵管理

設問2:無線LAN環境におけるセキュリティ対策について、(1)、(2)に答えよ。

(1)本文中の下線③及び下線④の対策は、必ずしも効果が得られない。その理由をそれぞれ20字以内で述べよ。

模範解答

③:MACアドレスは偽装可能だから

④:SSIDは傍受可能だから

解説

解答の論理構成

- 本文では、無線LANの追加対策として

― 下線③「ノートPCのネットワークインタフェースがもつMACアドレスによるフィルタリング」

― 下線④「SSIDのステルス化」

が挙げられています。 - しかし U 部長は「限定的な効果しかない」と評価しました。これはそれぞれ次の理由によります。

- MAC アドレスは OS やドライバ設定で書き換えられるため、攻撃者は許可済み端末のアドレスを真似できます。したがって③のフィルタリングは回避可能です。

- SSID をブロードキャストしなくても、AP と端末が通信開始時に送受信するフレームを傍受すれば SSID が判明します。よって④の隠蔽は実質的な秘匿になりません。

- 以上より、模範解答

③「MACアドレスは偽装可能だから」

④「SSIDは傍受可能だから」

が導かれます。

誤りやすいポイント

- 「MAC アドレスは一意だから安全」と思い込み、偽装の容易さを見落とす。

- SSID を非表示にすると電波が出なくなると誤解し、パケット解析で露見する事実を忘れる。

- いずれの対策も“補助的”であり、暗号化・認証の強化を代替できない点を軽視する。

FAQ

Q: MAC アドレス偽装には特別なハードウェアが必要ですか?

A: 多くの汎用無線アダプタでソフトウェア設定だけで変更できます。

A: 多くの汎用無線アダプタでソフトウェア設定だけで変更できます。

Q: SSID をステルスにするとアクセスポイントは見えなくなりますか?

A: 一覧表示からは消えますが、スニファでフレームを傍受すれば簡単に判読できます。

A: 一覧表示からは消えますが、スニファでフレームを傍受すれば簡単に判読できます。

Q: それでも③④を併用する意味はありますか?

A: 攻撃者の手間をわずかに増やす遅延対策としては有効ですが、単独での安全性確保は期待できません。

A: 攻撃者の手間をわずかに増やす遅延対策としては有効ですが、単独での安全性確保は期待できません。

関連キーワード: MAC偽装、SSIDブロードキャスト、スニッフィング、無線LAN認証、暗号化

設問2:無線LAN環境におけるセキュリティ対策について、(1)、(2)に答えよ。

(2)本文中の下線⑤について、FWの設定はどのように変更すべきか。30字以内で述べよ。

模範解答

会議室LANからプロキシサーバへの通信を許可する。

解説

解答の論理構成

-

要件整理

- 会議室利用の要望として「会議中に疑問点を調べるために、インターネット上のWebサイトを閲覧できるようにしてほしい。」とあります。

- 既存ネットワークでは「インターネットへの通信は、FWで禁止されている。ただし、OA-LANに接続されたノートPC上のブラウザから、プロキシサーバを経由したインターネット上のWebサイトへのアクセスは許可されている。」と記述されています。

-

会議室LANの設計方針

- 会議室側にも無線LANを敷き「会議室LANからアクセスできるサーバや機器は必要最小限に絞る」としています。

- しかし、インターネット閲覧は引き続き必要なので、OA-LANと同様にプロキシサーバ経由で外部に出る構成が前提となります。

-

⑤の指摘内容

- U部長が「⑤アクセスコントロールについては、L3SWの設定だけでなくFWの設定も変更する必要があるね」と発言しています。

- L3SW側では VLAN 間の経路制御が可能ですが、DMZ 内の「プロキシサーバ」は FW の向こう側に配置されているため、FW でも会議室LAN → プロキシサーバの通信を許可しなければパケットが遮断されます。

-

導出

- 以上より、FW に追加すべきルールは「会議室LAN から DMZ 上のプロキシサーバへの HTTP/HTTPS など所定ポート通信を許可する」こととなります。

- 模範解答「会議室LANからプロキシサーバへの通信を許可する。」は、この要件を簡潔に示しています。

誤りやすいポイント

- 会議室LANのクライアントが直接インターネットへ出て行くと誤解し、FW ではなく L3SW だけで済むと判断してしまう。

- プロキシサーバが社内サーバLAN側にあると錯覚し、FW を介さないと思い込む。実際は DMZ 側に置かれているため FW 制御が必要です。

- 「最小限のアクセス」にとらわれ過ぎてプロキシサーバへの通信まで遮断してしまうと、インターネット閲覧ができなくなります。

FAQ

Q: 会議室LAN用APから直接インターネットへ出られるようにしてはダメですか?

A: DMZ を経由しない直接接続は、FW による制御やログ取得が困難になり規程「9-1」で求める管理下の接続に反します。

A: DMZ を経由しない直接接続は、FW による制御やログ取得が困難になり規程「9-1」で求める管理下の接続に反します。

Q: プロキシサーバへのポートは何を開ければ良いですか?

A: 一般的には HTTP(80) と HTTPS(443) を用いますが、社内利用ポートに合わせて限定してください。

A: 一般的には HTTP(80) と HTTPS(443) を用いますが、社内利用ポートに合わせて限定してください。

Q: L3SW で会議室LANを VLAN 分割するだけでは不十分なのはなぜですか?

A: VLAN で分離しても DMZ との境界は FW が担うため、FW が通信を許可しなければパケットは破棄されます。

A: VLAN で分離しても DMZ との境界は FW が担うため、FW が通信を許可しなければパケットは破棄されます。

関連キーワード: ファイアウォール、無線LAN, アクセス制御、プロキシサーバ、VLAN

設問3:〔内部監査での指摘〕について、(1)〜(3)に答えよ。

(1)本文中の下線⑥について、ノートPCを直接インターネットに接続する場合に、実効性が損なわれてしまう機能とは何か。二つ挙げ、それぞれ10字以内で答えよ。

模範解答

①:ウイルスチェック

②:URLフィルタリング

解説

解答の論理構成

- 現行ネットワークの前提

- OA-LAN から外部へ出る際は「プロキシサーバ」を経由するよう FW が設定されています(本文 “インターネットへの通信は、FWで禁止されている。ただし、OA-LANに接続されたノートPC上のブラウザから、プロキシサーバを経由したインターネット上のWebサイトへのアクセスは許可されている”)。

- プロキシサーバが提供している主なセキュリティ機能

- 表1「プロキシサーバ」の機能欄に “インターネット上の Web サイトにアクセスする際の利用者認証” “ウイルスチェック” “URL フィルタリング” が明示されています。

- 内部監査で指摘された行為

- 下線⑥ “私物のデータ通信カード及び私物の携帯型無線LANルータを社内に持ち込んで、ノートPCをインターネットに直接接続している” とあるように、FW・プロキシを経由せずインターネットへ接続しています。

- 直接接続の結果

- プロキシサーバをバイパスするため、表1に記載の機能が発動しません。

- 特に“ウイルスチェック”と“URL フィルタリング”は Web 通信時に必須の防御策であり、これらの「実効性が損なわれてしまう」と論理的に導けます。

よって解答は

① ウイルスチェック

② URLフィルタリング

① ウイルスチェック

② URLフィルタリング

誤りやすいポイント

- 「利用者認証が働かない」と答える例が散見されますが、設問は“セキュリティ対策のうち、幾つかは機能の実効性が損なわれる”と聞いており、プロキシ固有のセキュリティ機能を挙げるのが適切です。

- “添付ファイルのウイルスチェック”や“スパムメールのフィルタリング”は外部メールサーバの機能であって Web 通信とは関係しません。

- “ログ取得”を答えてしまうミスもありますが、表1 に直接列挙されているプロキシ機能ではないため不正解です。

FAQ

Q: 「利用者認証」もプロキシで行われていますが、解答に含めなくてよいのですか?

A: 設問は“セキュリティ対策のうち、幾つか”と幅広く見えますが、プロキシの主たるセキュリティ機能を二つ挙げる意図です。認証はユーザ識別であり、マルウェア侵入や不適切サイト閲覧を防ぐ機能ほど重要視されません。

A: 設問は“セキュリティ対策のうち、幾つか”と幅広く見えますが、プロキシの主たるセキュリティ機能を二つ挙げる意図です。認証はユーザ識別であり、マルウェア侵入や不適切サイト閲覧を防ぐ機能ほど重要視されません。

Q: ノートPC側でウイルス対策ソフトが導入されていれば、“ウイルスチェック”は不要では?

A: クライアント側対策とプロキシ側対策は層が異なります。ゲートウェイでの「ウイルスチェック」を失うと、パターンファイル未対応の新種を一網打尽にブロックする機会を逃すため依然重要です。

A: クライアント側対策とプロキシ側対策は層が異なります。ゲートウェイでの「ウイルスチェック」を失うと、パターンファイル未対応の新種を一網打尽にブロックする機会を逃すため依然重要です。

Q: URLフィルタリングが働かなくても別途 FW で防げないのですか?

A: FW は主にポート・プロトコル単位で制御します。危険な Web サイトの URL 単位制御はプロキシの役割であり、直接接続では FW だけでは防ぎ切れません。

A: FW は主にポート・プロトコル単位で制御します。危険な Web サイトの URL 単位制御はプロキシの役割であり、直接接続では FW だけでは防ぎ切れません。

関連キーワード: プロキシサーバ、ウイルスチェック、URLフィルタリング、アクセス制御、ログ管理

設問3:〔内部監査での指摘〕について、(1)〜(3)に答えよ。

(2)本文中の下線⑦について、従業員のアカウントに応じて許可するOSのネットワーク設定とは何か。ネットワーク接続ポリシを踏まえ,ECサイトコンサルティング事業部員及びECサイト開発事業部員のアカウントの場合と、それ以外の場合の二つに分けて、それぞれ45字以内で述べよ。

模範解答

ECサイトコンサルティング事業部員及びECサイト開発事業部員のアカウント:執務室用の無線LANと会議室用の無線LANのどちらかを選択して接続できるようにする。

それ以外:会議室用の無線LANとOA-LANのどちらかを選択して接続できるようにする。

解説

解答の論理構成

- ⑦の指摘は

「そのアカウントに応じて、OSのネットワーク設定のうち一部だけを許可し、それ以外を禁止します」

という運用で私物回線の使用を技術的に防ぐ施策です。 - どの設定を“許可”するかは、無線LAN導入後の接続可否を定めた「表2 無線LAN導入後のT社のネットワーク接続ポリシ」に従います。

- 表2で

・「ECサイトコンサルティング事業部員」「ECサイト開発事業部員」は

OA-LAN(有線LAN)が「接続不可」、OA-LAN用APと会議室LAN用APが「接続可」。

・「営業部員」「情報システム部員」「総務部員」「役員」は

OA-LAN(有線LAN)が「接続可」、OA-LAN用APが「接続不可」、会議室LAN用APが「接続可」。 - よって OS で許可すべきネットワークインタフェースは

(1) 開発・コンサルのアカウント … 無線2種(執務室用SSID=OA-LAN用AP/会議室用SSID=会議室LAN用AP)の選択接続のみ

(2) それ以外のアカウント … 有線LAN(OA-LAN)または会議室LAN用APのみ - 以上を45字以内でまとめた結果が模範解答となります。

誤りやすいポイント

- 表2の「接続可/不可」を読み違え、OA-LAN用APを全従業員可と誤記するケース

- 「許可する設定」を“SSIDの登録”と捉えず“IPアドレス固定”などと書いてしまうケース

- 会議室LAN用APを忘れ、有線LANとOA-LAN用APだけで回答するケース

FAQ

Q: 「OSのネットワーク設定」とは具体的に何を制御しますか?

A: 無線LANプロファイル(SSID・認証方式)と有線NICの有効/無効をグループポリシーで制御する想定です。

A: 無線LANプロファイル(SSID・認証方式)と有線NICの有効/無効をグループポリシーで制御する想定です。

Q: OA-LAN用APを営業部員が使えないのはなぜですか?

A: 表2で「営業部員」はOA-LAN用APが「接続不可」と定められており、役割分担を明確にするためです。

A: 表2で「営業部員」はOA-LAN用APが「接続不可」と定められており、役割分担を明確にするためです。

Q: 私物データ通信カード対策として他に何が考えられますか?

A: USBポート無効化やモバイル端末持込規制の周知など、物理・運用面の補完策があります。

A: USBポート無効化やモバイル端末持込規制の周知など、物理・運用面の補完策があります。

関連キーワード: グループポリシー、SSID制御、アクセス制御表、無線LAN認証、ユーザ権限

設問3:〔内部監査での指摘〕について、(1)〜(3)に答えよ。

(3)本文中の下線⑧の状況を招くノートPCの不適切な扱いとは何か。20字以内で述べよ。

模範解答

ノートPCをロックせずに放置すること

解説

解答の論理構成

- 【問題文】には、内部監査の指摘として

「来客用会議室内での従業員のノートPCの扱いが不適切な場合、⑧従業員以外の者がT社のネットワークに不正にアクセス可能になる」

とあります。 - 来客用会議室には社外の人間(来客)が滞在しており、会議室LAN用AP経由で社内ネットワークへ接続できるノートPCが設置されています。

- したがって、従業員がログインしたまま、あるいはスクリーンロックを掛けずにノートPCを席に置いたまま退室すると、来客がそのまま操作してネットワークにアクセスできる状態になります。

- この状況が⑧で懸念されている「不正アクセス」につながるため、不適切な扱いとは

「ノートPCをロックせずに放置すること」

と結論付けられます。

誤りやすいポイント

- 「来客LAN用APの設定ミス」「SSIDの公開」などネットワーク設定の問題と誤解しやすいですが、⑧は“ノートPCの扱い”に焦点を当てています。

- 「ID/パスワードを教える」「USBメモリを挿す」などの行為も不適切ですが、設問は“会議室内でノートPCをどう扱うか”を尋ねているためズレてしまいます。

- 「持ち出し禁止」を答えると、物理的な移動を問題視した内容になり、ネットワークへの不正アクセス原因を説明できません。

FAQ

Q: スリープ状態で席を離れる場合も問題になりますか?

A: スリープに入る前にスクリーンロックが掛かっていれば一定の抑止効果がありますが、復帰時に認証を要求しない設定だと不正利用を招くため要注意です。

A: スリープに入る前にスクリーンロックが掛かっていれば一定の抑止効果がありますが、復帰時に認証を要求しない設定だと不正利用を招くため要注意です。

Q: 会議室にノートPCを置きっぱなしでも、来客が操作できなければ良いですか?

A: 物理的に手が届く範囲にある時点でリスクが高いです。ロックに加えて、可能であれば施錠できるキャビネットへの保管が望ましいです。

A: 物理的に手が届く範囲にある時点でリスクが高いです。ロックに加えて、可能であれば施錠できるキャビネットへの保管が望ましいです。

Q: 来客が自前のデバイスで社内ネットワークへアクセスしないようにするには?

A: 来客LANと社内LANを分離し、FWやL3SWでルーティングを禁止するとともに、SSIDと認証情報を別管理にするのが基本です。

A: 来客LANと社内LANを分離し、FWやL3SWでルーティングを禁止するとともに、SSIDと認証情報を別管理にするのが基本です。

関連キーワード: 物理セキュリティ、スクリーンロック、不正アクセス、無線LAN, 認証

設問4:〔来客用無線LANの準備〕について(1)〜(3)に答えよ。

(1)本文中の下線⑨について、規程のうち、見直す必要があるとしている項目を二つ挙げ、図3中の番号で答えよ。また、各項目について、来客の無線LAN利用が抵触する内容を、35字以内で述べよ。(①と②は順不同)

模範解答

①:項目:9-2

内容:来客所有のデバイスが無線LANに接続されること

②:項目:14-1

内容:来客のインターネットアクセス時の通信ログが取得されないこと

解説

解答の論理構成

-

来客無線LANの仕様

– 本文に「来客は、プロキシサーバを経由せずに直接インターネットにアクセスする。…その際、通信のログは取得しない。」とあります。

– また、来客は「小型のノートPCやタブレット」を持参し、それらをAPに接続します。 -

規程との照合

-

規程「9-2. 当社のネットワークに接続する機器は、当社所有のものに限る。」

→ 来客の私物デバイスは T 社所有ではないため抵触します。 -

規程「14-1. 次のログを取得しなければならない。― インターネットとの通信のログ」

→ 来客通信のログを取得しない方針は、この条項に反します。

-

-

見直しが必要な項目と抵触内容

① 項目「9-2」:来客所有のデバイスが無線LANに接続されること

② 項目「14-1」:来客のインターネットアクセス時の通信ログが取得されないこと

誤りやすいポイント

- 規程「9-1」は“社外ネットワーク接続の許可”であり、来客デバイスそのものの所有区分を定める「9-2」と混同しやすいです。

- 「14-2」「14-3」は“ログ閲覧・確認”に関する条文で、取得義務を規定する「14-1」を選び漏らしがちです。

- 規程「11-2(個人所有PCへの情報保管禁止)」はストレージの話であり、ネットワーク接続可否を問う設問要求とは異なります。

FAQ

Q: 来客用APが社内ネットワークと物理的に分離されていれば「9-2」は関係ありませんか?

A: 条文は“当社のネットワークに接続する機器”を範囲としているため、APが社内に設置されている時点で適用されます。

A: 条文は“当社のネットワークに接続する機器”を範囲としているため、APが社内に設置されている時点で適用されます。

Q: 来客通信のログを取得しない設計でも「14-1」を改定すれば問題ないのでしょうか?

A: はい。条文を“社内利用者のみ”などと限定する形で改定し、運用と整合を取る必要があります。

A: はい。条文を“社内利用者のみ”などと限定する形で改定し、運用と整合を取る必要があります。

Q: 「14-1」に準じて来客通信ログを取得する設計を選べば規程改定は不要ですか?

A: 不要になりますが、その場合は個人情報保護やログ保管体制を来客に明示する追加手続が発生します。

A: 不要になりますが、その場合は個人情報保護やログ保管体制を来客に明示する追加手続が発生します。

関連キーワード: アクセス制御、ログ取得、BYOD, ゲストネットワーク、セキュリティポリシー

設問4:〔来客用無線LANの準備〕について(1)〜(3)に答えよ。

(2)無線LANのデバイスの認証方式を検討する上でC君が考慮した、運用上の負荷とは何か。30字以内で述べよ。

模範解答

来客のデバイス用のクライアント証明書を発行する負荷

解説

解答の論理構成

- 既存社内の無線LANでは、動的鍵交換方式である「a」を「クライアント証明書を用いるEAP-TLS」で実装しています。

―【問題文】「より強固な認証を行うために、aの中でもクライアント証明書を用いるEAP-TLSを採用すべきです。」 - EAP-TLSでは、接続端末ごとにクライアント証明書を発行・インストールする作業が必須です。

- 来客は都度入れ替わるため、毎回「クライアント証明書」を準備・配布・失効する手間が発生します。

- そこでC君は、来客用には「事前共有鍵方式を利用する」とし、その理由を「aでは運用上の負荷が高い」と述べています。

―【問題文】「無線LANを利用するデバイスの認証方式は、導入済の無線LANで採用しているaでは運用上の負荷が高いので、事前共有鍵方式を利用する。」 - 運用上の負荷の中身は、来客毎に行う「クライアント証明書」の発行・管理作業です。

- よって解答は「来客のデバイス用のクライアント証明書を発行する負荷」となります。

誤りやすいポイント

- 「事前共有鍵の配布手間」と答えると、C君が問題視したのは逆に事前共有鍵ではなく「a(EAP-TLS)」側の負荷である点を見落とす。

- 「証明書のインストール作業」とだけ書くと、発行・失効管理を含む総合的な負荷を示せず趣旨不足となりやすい。

- 「デバイス管理の工数」など具体性に欠ける表現は減点対象。

FAQ

Q: なぜ事前共有鍵方式なら負荷が小さいのですか?

A: 来客自身に鍵を入力してもらう運用にすれば、企業側で証明書発行・失効を行う必要がなく、都度の管理が不要になるためです。

A: 来客自身に鍵を入力してもらう運用にすれば、企業側で証明書発行・失効を行う必要がなく、都度の管理が不要になるためです。

Q: 証明書発行の負荷とは具体的に何を指しますか?

A: 利用者ごとの証明書申請受付、署名発行、端末への安全な配布、更新・失効管理、台帳記録などを含みます。

A: 利用者ごとの証明書申請受付、署名発行、端末への安全な配布、更新・失効管理、台帳記録などを含みます。

Q: 来客用にもEAP-TLSを使えば安全性は高くなりませんか?

A: 技術的には高まりますが、短期利用者に証明書ライフサイクルを適用するとコストと運用負荷が大きく、実装コストとリスク低減効果のバランスが取れません。

A: 技術的には高まりますが、短期利用者に証明書ライフサイクルを適用するとコストと運用負荷が大きく、実装コストとリスク低減効果のバランスが取れません。

関連キーワード: クライアント証明書、EAP-TLS, 事前共有鍵、認証方式、運用負荷

設問4:〔来客用無線LANの準備〕について(1)〜(3)に答えよ。

(3)来客がインターネット上のWebサイトにアクセスできるようにするために、FWに追加すべき通信許可ルールを、送信元ネットワーク、宛先ネットワーク、通信プロトコルの三つの組で答えよ。

なお、送信元ネットワーク、宛先ネットワークについては図5中の字句を用いてそれぞれ一つ答え、通信プロトコルについては二つ答えよ。

模範解答

送信元ネットワーク:来客LAN

宛先ネットワーク:インターネット

通信プロトコル:①:HTTP

②:HTTP Over TLS

解説

解答の論理構成

- 来客が何をしたいのか

- 会話中で「来客にも無線LANを提供し、来客がインターネット上のWebサイトにアクセスできるようにしてほしい」と要望が明示されています。

- どの経路を通るのか

- C君の検討結果に「来客のデバイスからT社内の各サーバには通信する必要がない」「来客は、プロキシサーバを経由せずに直接インターネットにアクセスする」とあります。

- さらにU部長の方針で「既存のネットワークにAPを設置」し、見直し後の図5では来客用APが「来客LAN」から「FW」を経由して「インターネット」に接続される構成になっています。

- FW に必要な許可ルール

- 送信元は来客が接続している「来客LAN」。

- 宛先は外部の「インターネット」。

- 許可すべきプロトコル

- “Webサイトにアクセス”という要件から、標準的に使用する「HTTP」と「HTTP Over TLS」が必要です。

- まとめ

- 送信元ネットワーク:来客LAN

- 宛先ネットワーク:インターネット

- 通信プロトコル:① HTTP ② HTTP Over TLS

誤りやすいポイント

- 来客LANから社内サーバLANへの通信を許可してしまう

→ 問題文で「T社内の各サーバには通信する必要がない」と明示。 - プロキシサーバ経由を想定してポート80/443を遮断してしまう

→ 「プロキシサーバを経由せずに直接インターネットにアクセスする」とあるため、FW で直接許可が必要。 - HTTP のみ許可し HTTPS を忘れる

→ “Webサイト”には暗号化サイトが多数あるので「HTTP Over TLS」も必須。

FAQ

Q: 来客LANからメール送信(SMTP など)も許可すべきですか?

A: 要求は「Webサイト閲覧」のみなので、余計なポートは開けずに最小限の HTTP/HTTP Over TLS だけを許可するのが原則です。

A: 要求は「Webサイト閲覧」のみなので、余計なポートは開けずに最小限の HTTP/HTTP Over TLS だけを許可するのが原則です。

Q: 「HTTP Over TLS」と「HTTPS」は同じ意味ですか?

A: はい、どちらもポート443を使う暗号化 HTTP を指します。設問では「通信プロトコル」を書くため、「HTTP Over TLS」と表記しました。

A: はい、どちらもポート443を使う暗号化 HTTP を指します。設問では「通信プロトコル」を書くため、「HTTP Over TLS」と表記しました。

Q: 送信元を「来客LAN用AP」と書いても良いですか?

A: FW のルールはネットワーク単位で設定するのが一般的なので、図5に示された「来客LAN」を送信元とするのが適切です。

A: FW のルールはネットワーク単位で設定するのが一般的なので、図5に示された「来客LAN」を送信元とするのが適切です。

関連キーワード: HTTP, HTTPS, ファイアウォール、アクセス制御、ネットワーク分離