情報処理安全確保支援士 2012年 春期 午後2 問02

社内情報システムの移行に関する次の記述を読んで、設問1~5に答えよ。

R社は、展示会やセミナなどのイベントを企画、運営する従業員数90名の企業である。

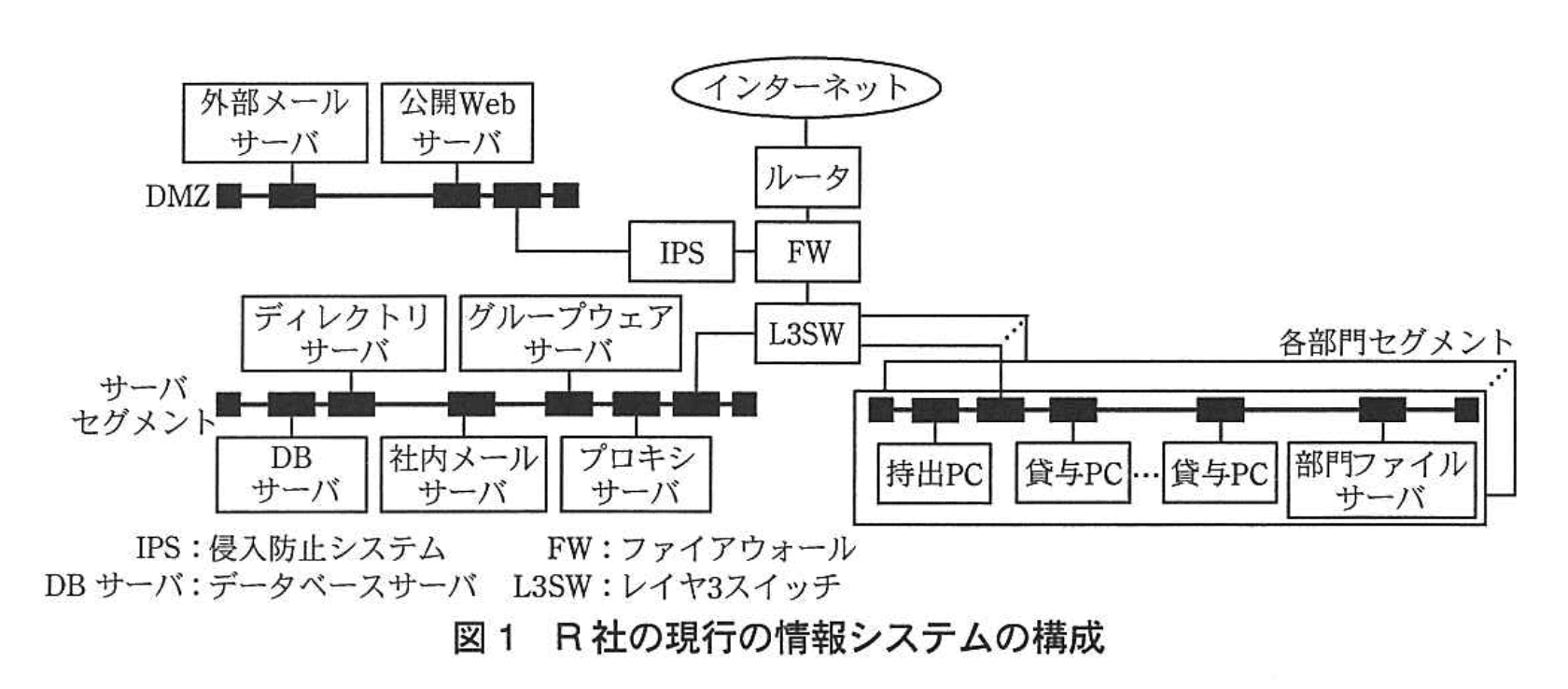

R社では従業員に1台ずつノートPCが貸与されている。従業員は、貸与されたノートPC(以下、貸与PCという)を用いて、電子メール(以下、メールという)の利用、プロキシサーバを介したWebサイトの閲覧、及び社内の情報システムの利用が可能になっている。顧客への訪問が多い営業部門やイベント会場での業務が多い会場運営部門には、社外に持ち出して利用するためのPC(以下、持出PCという)が数台用意されており、事前に上長が持出PC内のデータを確認した上で、一定期間社外に持ち出すことが許可されている。しかし、持出PCでは、社外から社内の情報システムへの接続や、社外でのインターネット接続が許可されておらず、そのため持出PCを用いた社外でのメールの送受信はできない。また、持出PCを返却する際にはOSやアプリケーション以外のデータを全て消去することになっている。

貸与PC及び持出PCにはウイルス対策ソフトが導入されており、そのウイルス定義ファイルは定期的に更新されている。また、ディレクトリサーバのもつ機能との連携によって、利用者パスワードの安全性やスクリーンセーバの設定などが一元管理されている。

貸与PC及び持出PCではUSBメモリが利用可能となっており、ファイルが自動的に暗号化されるUSBメモリが社内外で利用するために数個用意されている。R社の現行の情報システムの構成を図1に示す。

R社は従業員数が以前よりも増加しているので、現在のオフィスでは手狭になってきた。そのため、R社はオフィスを半年後に移転することを決定し、各部門からメンバを集めて移転のためのプロジェクトチーム(以下、PJという)を結成した。また、オフィスの移転を機に、現行の情報システムを見直して新たな情報システム(以下、新システムという)を構築することにした。情報システムを構築、運用している情報システム課からは、W課長がPJにメンバとして加わることになった。

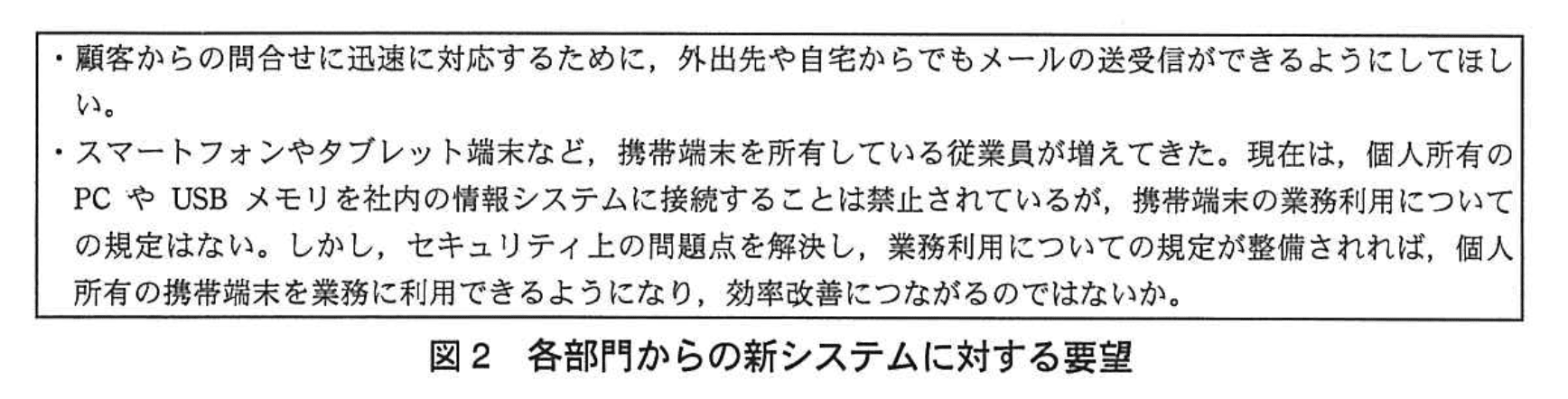

〔新システムに対する要望〕

PJ結成から2週間後の打合せの席で、各部門から出された新システムに対する要望は、図2のとおりである。

W課長は、クラウドコンピューティングを利用した外部のサービス(以下、クラウドサービスという)を利用することで、図2の要望を実現させることができるのではないかと考えた。自席に戻ったW課長は部下のS主任を呼び、意見を聞いた。

次は、W課長とS主任の会話である。

W課長 :予算上の制約もあってこれまでなかなか情報システムの更改は難しかったが、今回のオフィス移転は良い機会だ。せっかく各部門から要望が挙がったのだから、できるだけ新システムに反映させたいね。その上でシステム管理の効率改善も図れたら言うことはない。要望を実現する手段だが、情報システムのうち幾つかをクラウドサービスに切り替えることも考えられる。クラウドサービスに切り替えれば、サーバの管理ミスや脆弱性対策の不備などに起因するリスクを外部にaするという観点や、管理コストを削減するという観点においてもメリットがあると思う。S主任はどう思うかな。

S主任 :イベント参加者のデータベースや経営情報など重要なデータをクラウドサービスに移すことには抵抗があります。また、現在のメールをクラウドサービスへ移行すると、①メールによってはこれまでと比較して、ある種類のリスクが高くなります。

W課長 :そのリスクについてはどう対策すればいいのかな。

S主任 :メールの誤送信の対策に加え、添付ファイルの暗号化の徹底などが必要でしょうね。今は特に対策を行っていませんが、重要なデータを故意に外部へメールで送信することに対する抑止策も検討の価値があると思います。

W課長 :グループウェアの利用についてはどうだろうか。

S主任 :現状では社内のスケジュール管理が中心で、そうしたデータは機密性が特に高いわけではなく、重要なデータとは言えませんが、顧客との打合せの予定などが書き込まれていますから、全体としては社外に公開できるものではありませんね。それに、メールもそうですが、クラウドサービスへの切替えとなれば環境が大きく変わることになりますので、リスクbの結果に基づいて対応を行った上で、情報セキュリティポリシ(以下、ポリシという)の見直しを行い、必要な対策を実施するべきだと思います。

W課長 :そうだね。では次に、携帯端末の取扱いについて考えてみよう。現状では携帯端末に関する規定はないので、新たにポリシを設ける必要がありそうだ。

S主任 :Webメールサービスを使っている経験から言うと、スマートフォンとPCの両方で同じようにメールを使えるのは大きなメリットですね。個人的には会社のメールとスケジュールくらいは個人所有携帯端末で確認できると確かに便利だと思いますが、セキュリティ上、心配な面もあります。もちろん、重要なデータに不正アクセスされるのは問題ですね。個人所有かどうかは別として、携帯端末からの利用を含めてクラウドサービスの利用を考えるなら、次のような案が現実的ではないでしょうか。

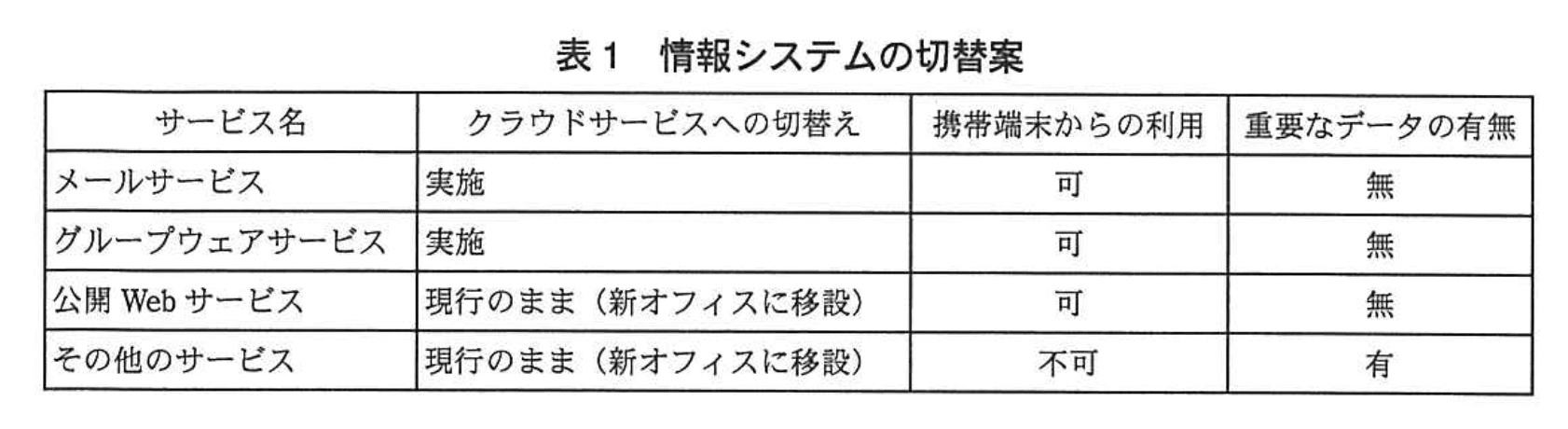

S主任は、表1のような情報システムの切替案をW課長に示した。

W課長:なるほど。各サーバで取り扱う情報の性質からすると、表1が妥当なところかもしれないな。リスクはいろいろあり、セキュリティ対策を実施しても最終的に残るものもあるだろう。その残るリスクをそのままcしてクラウドサービスに切り替えるかどうかは経営陣が判断することだ。2週間後に次のPJの打合せがあるので、それまでに表1の案を実現する上での検討課題をまとめてくれるかな。

S主任:分かりました。

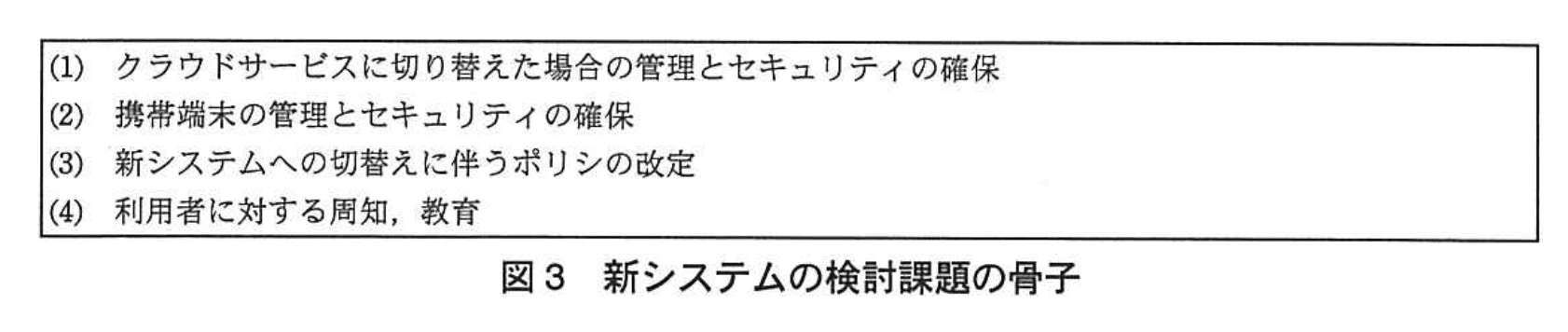

S主任は各部門からの要望を参考にしつつ、現行のポリシと情報システムを踏まえて図3のような新システムの検討課題の骨子をまとめ、順次検討していくことにした。

〔クラウドサービスに切り替えた場合の管理とセキュリティの確保〕

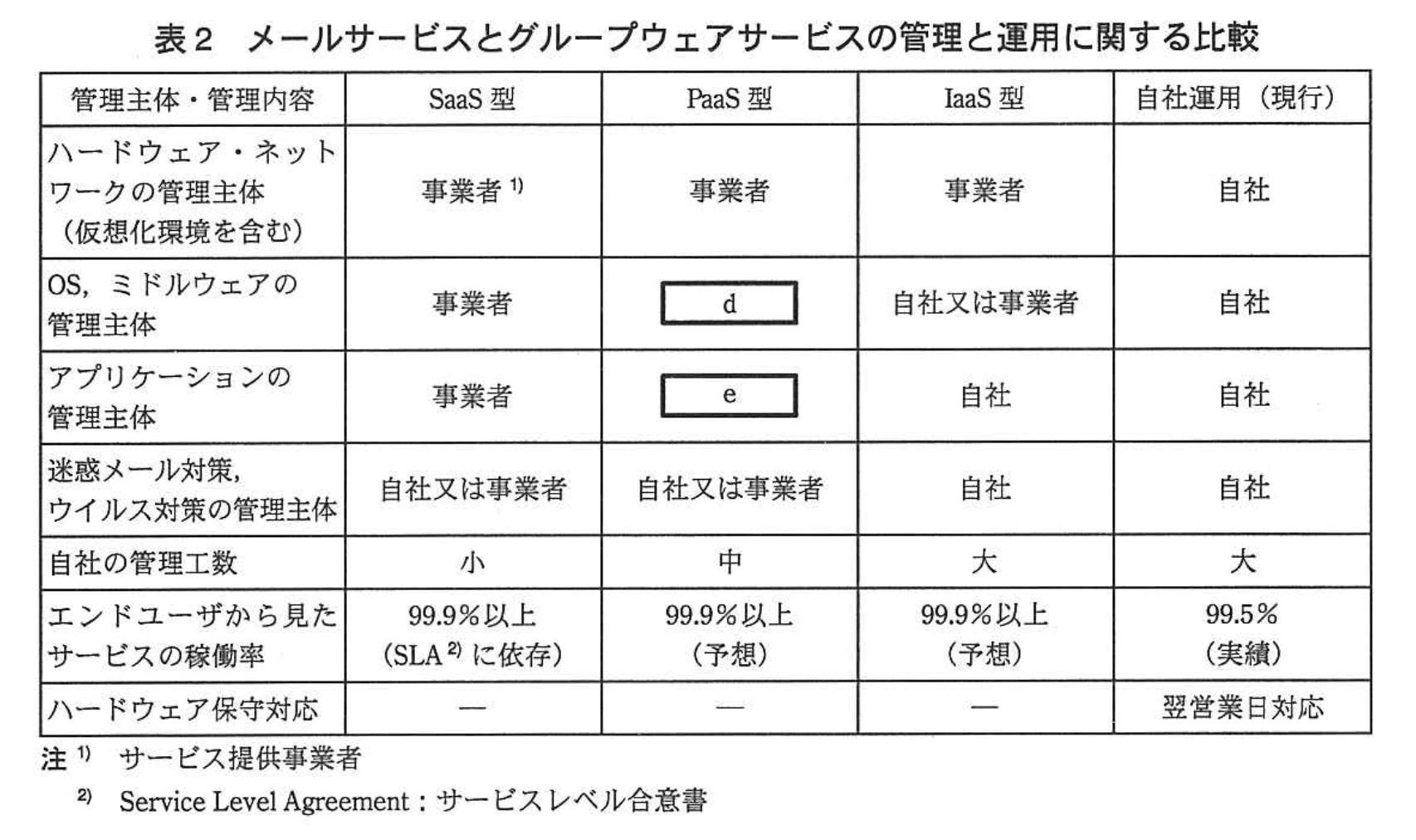

S主任は、まず、メールサービスとグループウェアサービスをクラウドサービスに切り替えた場合の管理、運用面の課題について検討することにした。クラウドサービスには大きく分けてSaas(Software as a Service)型、Paas(Platform as a Service)型、Iaas(Infrastructure as a Service)型の3種類があることから、それぞれの特徴を考慮して現行の自社運用との比較を行った。その結果を表2に示す。

S主任はこの結果から、管理工数や稼働率の面からみたとき、自社運用よりも SaaS 型サービスを利用する方が有利であると判断した。また、費用面についても、SaaS 型サービスの利用によって、自社運用よりも安価にメールとグループウェアのサービスを実現できると判断した。そこで、S主任は W 課長と相談し、メールとグループウェアのサービスの SaaS での利用を前提に検討を進めることにした。

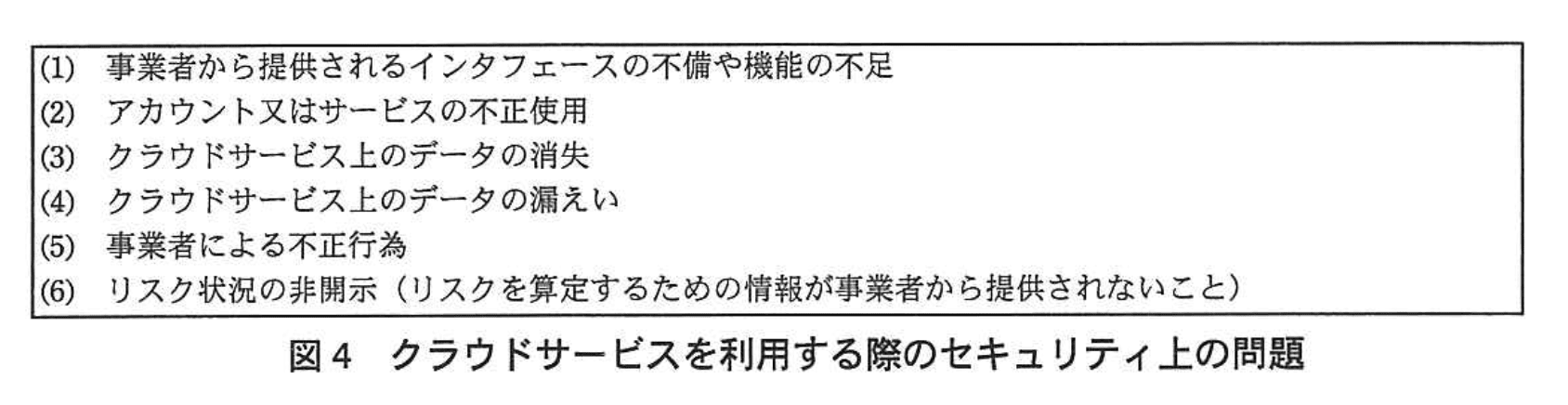

次に、S主任は表1の切替案でクラウドサービスを利用する際のセキュリティ上の問題として、図4の(1)~(6)を想定し、それぞれについて R 社としての対策を検討することにした。

(1)については、具体的な例として、認証方式の不備、通信路の暗号化の欠如、監視やログ機能の不足といった問題が考えられるので、S主任は事業者が提供するサービスの内容を更に詳しく調査することにした。(2)については、クラウドサービスを利用するR社側でも認証に関する対策を行うことが必要と考えた。(3)については、②R社においてデータのバックアップを行うことが必要になると考えた。

(4)~(6)については、事業者を選定する際に、事業者のプライバシーマーク付与、ISMS認証、③受託業務に係る内部統制に関する監査など、第三者による認証、監査などを受けている事業者を候補にしようと考えた。その中から更に契約、SLAの内容、サービスの実績などを詳細に比較検討して選定を行うことで、(4)~(6)への対策に代えることができるのではないかとS主任は考えた。

各事業者のサービスを比較検討した結果、S主任はC社のSaaS型クラウドサービスを選定するのがよいと判断し、W課長に説明した。

次は、W課長とS主任の会話である。

W課長:なるほど。C社のSaaS型サービスであれば実績も多いようだし、コスト面でも今より有利になるね。しかし、クラウドサービス上にメールとグループウェアのデータがあるので、アクセス元を限定できないC社のSaaS型サービスだと、持出PCでも個人所有携帯端末でも、従業員が個人で所有しているPC(以下、個人所有PCという)でも、更にはネットカフェのPCなどでも利用できるということになるね。それで本当に問題がないか、もう少し検討してみよう。

S主任:C社のSaaS型サービスでは、利用できる端末を限定できないので、確かに問題がありますね。

W課長:自宅でメールを見たい場合もあるだろうから、個人所有PCからの利用は許可するとしても、会社又は従業員個人の管理下にないPCについてはセキュリティ対策が不十分な可能性があるので、ポリシでクラウドサービスの利用を禁止した方がよさそうだ。

S主任:データに関しても、重要なデータは社内だけで利用すべきなので社内だけに置き、社外からも利用してよいデータだけクラウドサービスに置く必要があります。表1の案はそのようになっています。

W課長:そうだね。携帯端末を使う場合のセキュリティリスクについても引き続き検討してくれるかな。

S主任 :分かりました。

〔携帯端末の管理とセキュリティの確保〕

W課長の指示を受け、S主任は携帯端末を利用する場合のセキュリティについて検討することにした。

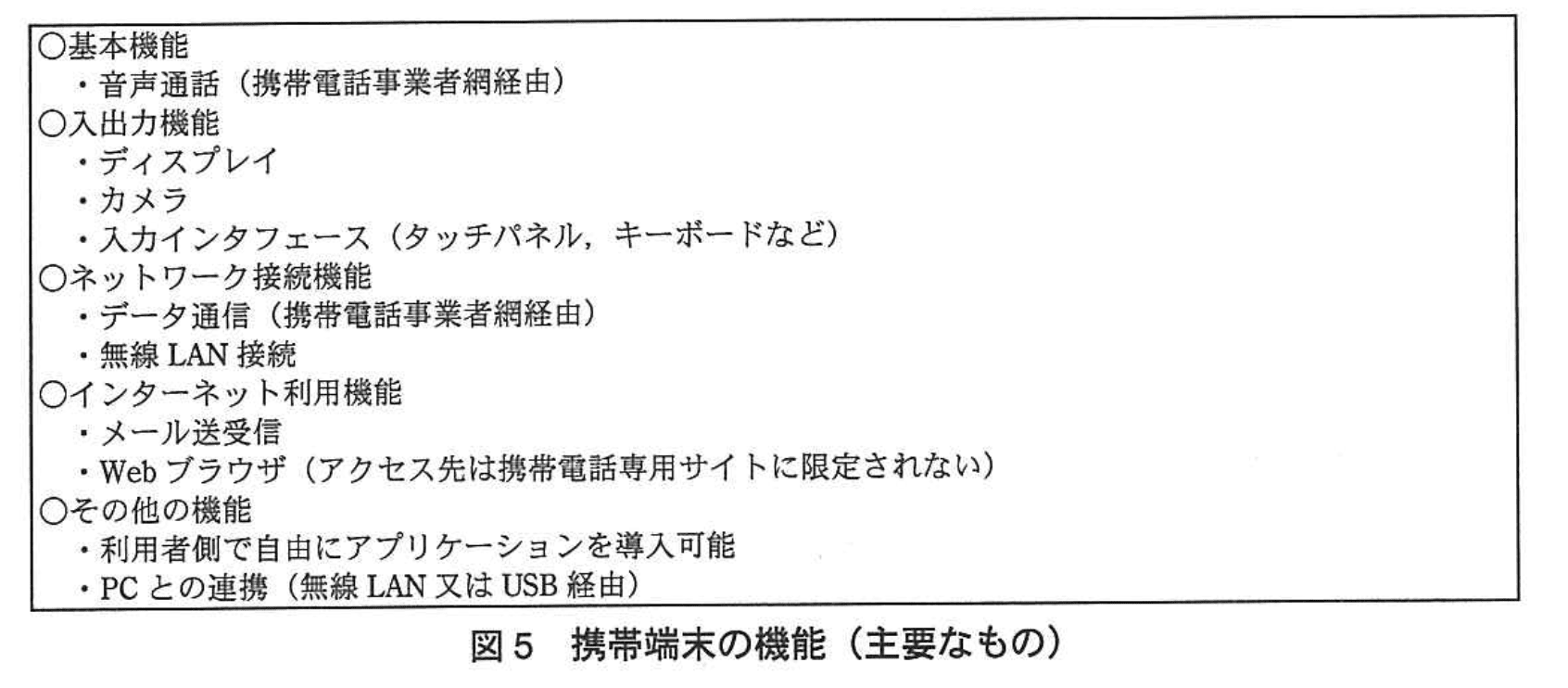

携帯端末は、一般的に図5のような機能をもっており、ハードウェア面、ソフトウェア面で従来の携帯電話やPCとは違いがある。このため、利用する場合のセキュリティリスクにも大きな違いが想定される。

携帯端末は一般的なノートPCよりも携帯性が高い分、盗難や紛失のリスクが大きい。また、従来の携帯電話と異なり、携帯端末では自由にアプリケーションを導入することができる点がPCと同様であり、ウイルス対策や脆弱性対策が必要となる。通信の方法に関しても、携帯電話事業者の提供する携帯電話事業者網以外に、公衆無線LANなどを利用することができるので、なりすましの防止や通信の暗号化などの対策が必要となる。さらに、携帯端末による社内の重要なデータの漏えいのリスクについても考慮する必要がある。

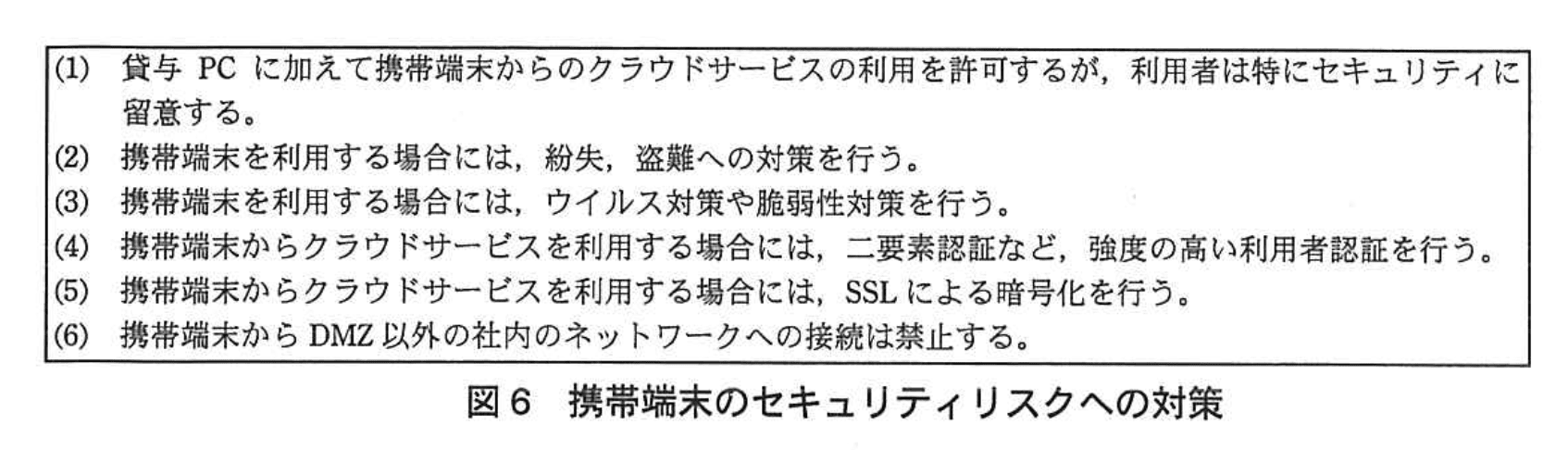

S主任は、以上の検討結果を踏まえて、携帯端末のセキュリティリスクへの対策を図6のようにまとめ、W課長に提示した。

S主任は、新システムに図6のような対策を採り入れれば、メールとグループウェア以外の社内の重要なデータは、現在と同様に保護することができることを基本視点として挙げた。この方式を採用した場合、社内ネットワークに接続された貸与PCからも携帯端末からもクラウドサービスに対して暗号化通信が可能である一方、携帯端末からFWを経由してDMZ以外の社内のネットワークに直接アクセスすることはできない。これに対し、W 課長は、この方式を採用した場合でも、④携帯端末の機能を用いて従業員の貸与PC上のデータに直接アクセスが可能であることを指摘し、対策を行うよう指示した。

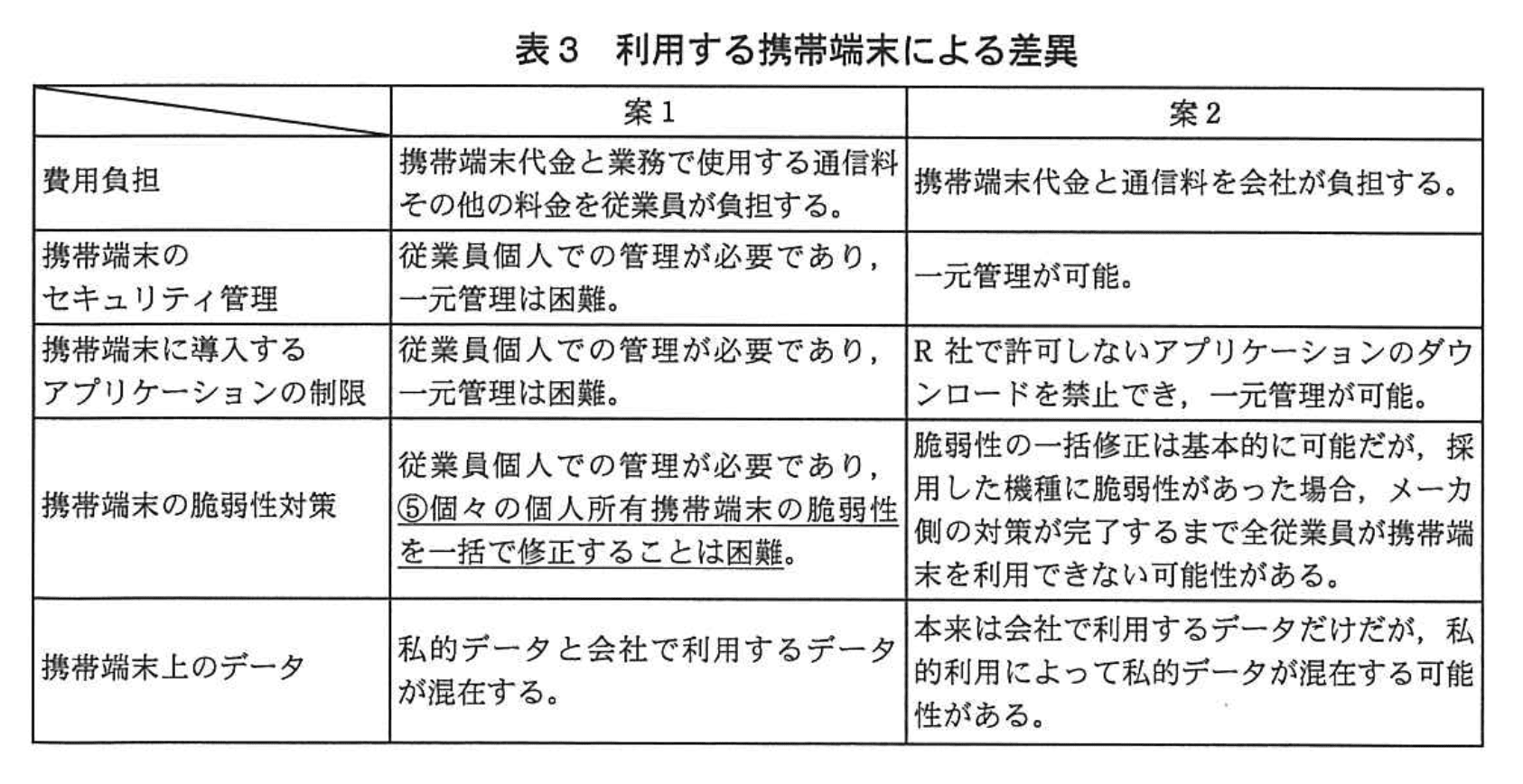

さらに、S主任は、携帯端末の利用形態についても考察を進めた。申請によって個人所有携帯端末からのクラウドサービスの利用を許可する場合(以下、案1という)と、会社として特定機種の携帯端末を導入し、従業員に貸与する場合(以下、案2という)の二つを想定し、その差異を表3にまとめた。この後、S主任は、重要なデータの保護についても検討し、経営陣に判断を仰ぐことにした。

〔新システムの構成案〕

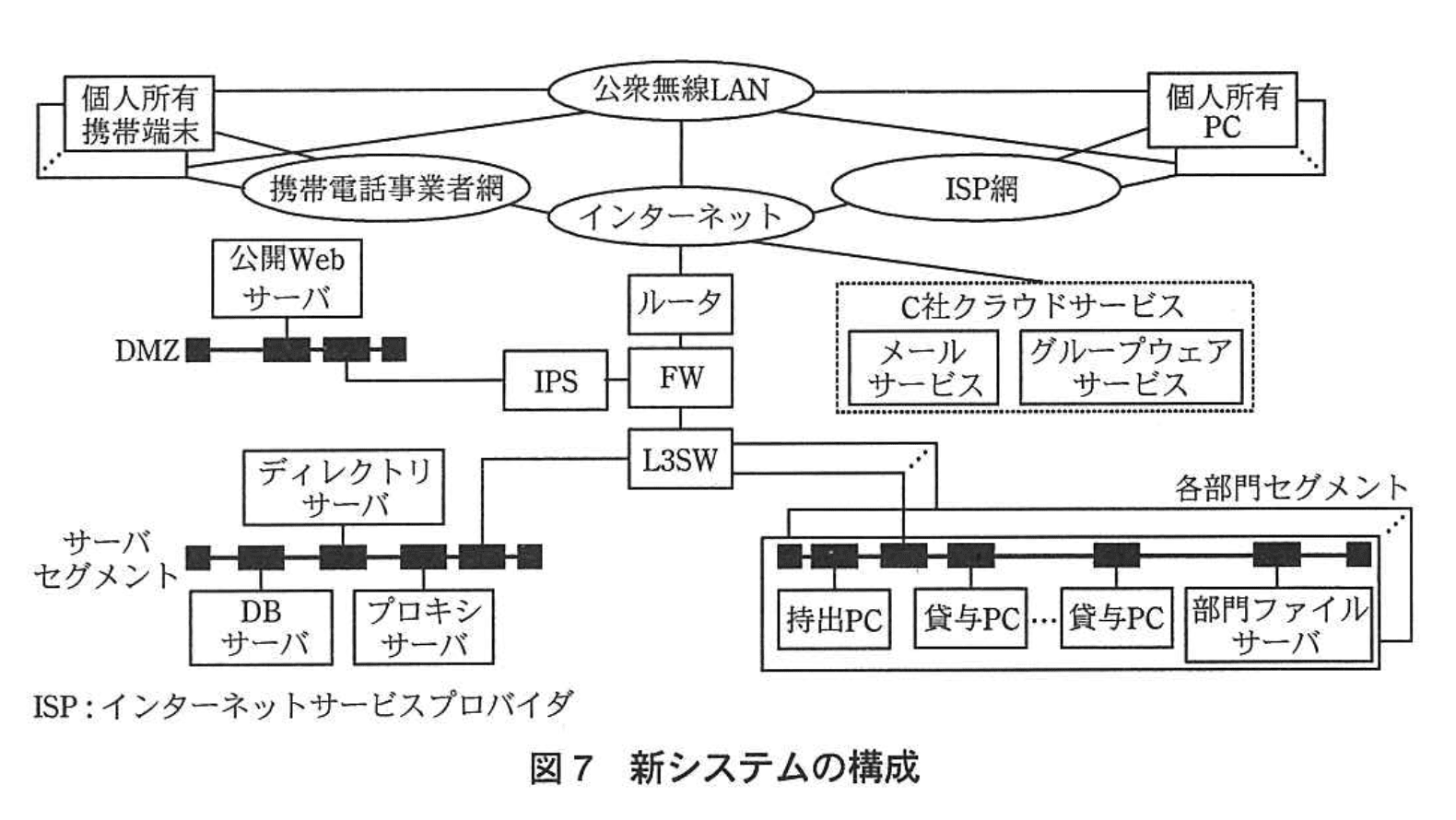

以上の検討結果を基に、S主任はW課長とともに検討を進め、新システムの構成案を作成してPJと経営陣に提案した。利用する携帯端末に関しては、経営陣の判断で案1が採用され、利用希望者には通信料の補助を行うことになった。携帯端末利用者向けに無線LANのアクセスポイントを社内に設けることも提案したが、経営陣からは、外部者による盗聴やネットワークへの侵入を憂慮する意見があり、オフィス移転後も現在と同様に有線LANだけを使用することになった。最終的に承認された新システムの構成を図7に示す。

〔新システムにおけるポリシの改定〕

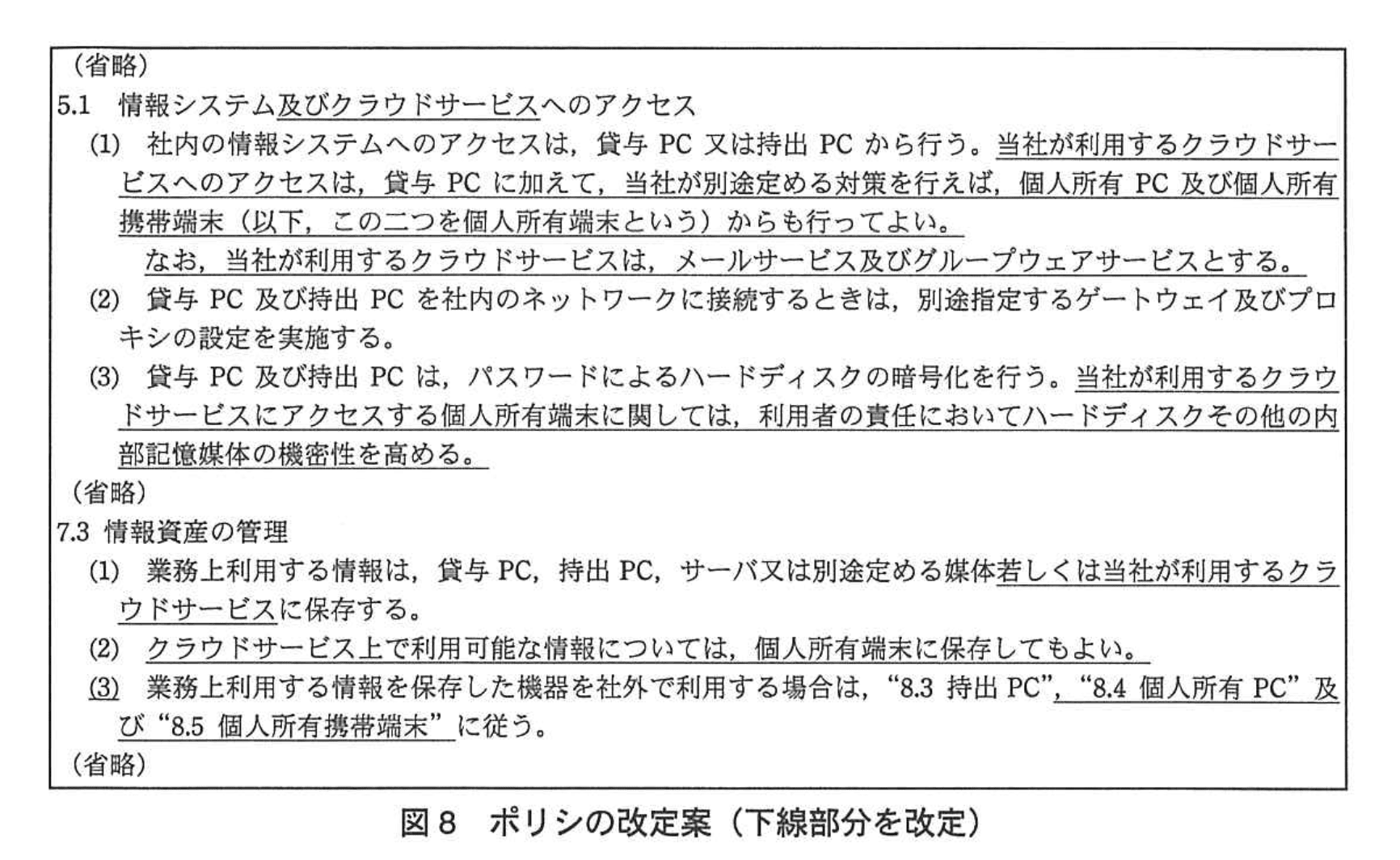

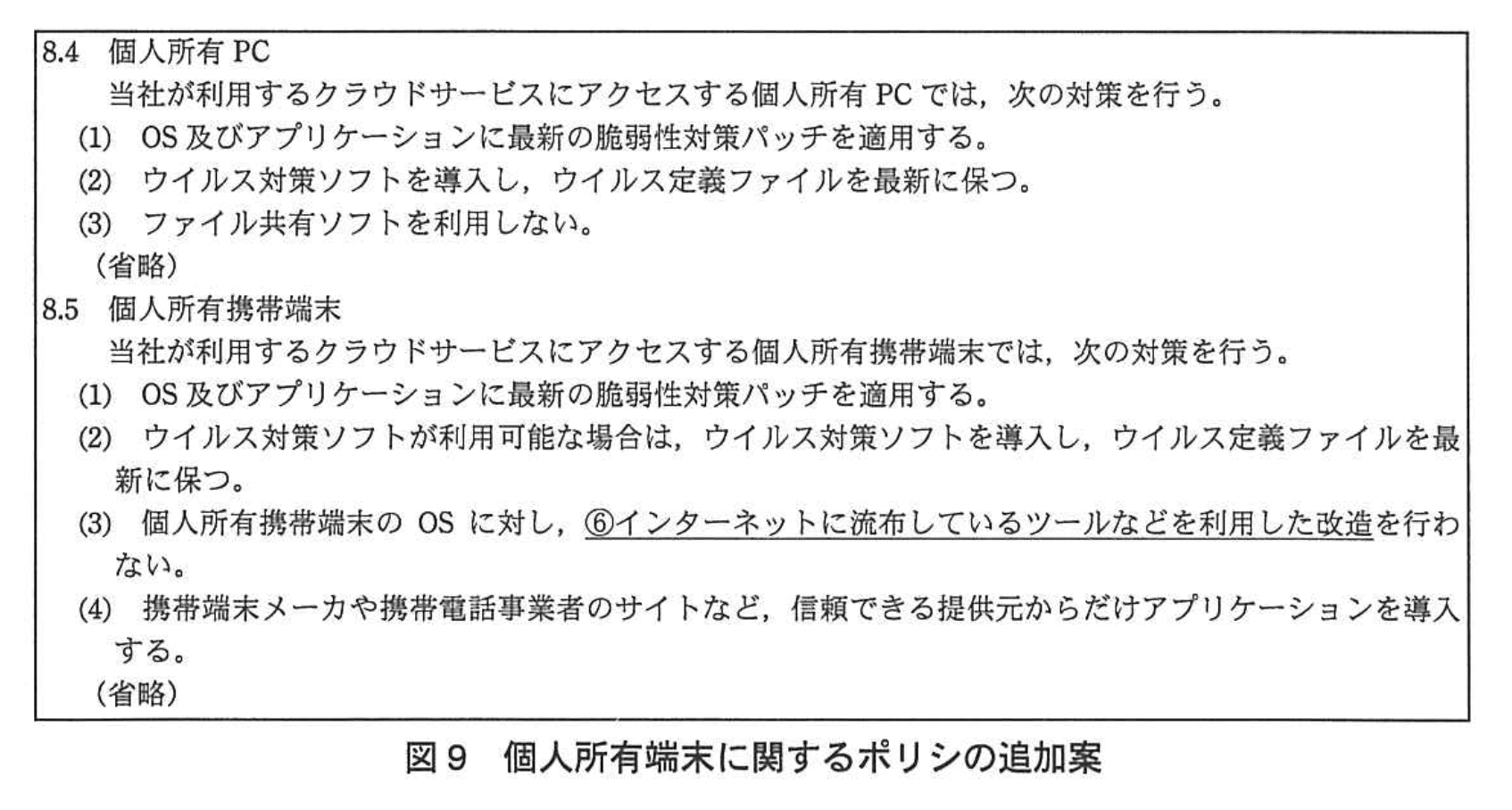

新システムへの移行に伴い、W課長はS主任に対して現行のポリシを見直すよう指示した。S主任は、現行のポリシに対し、図8の改定及び図9の追加を行う案を作成した。

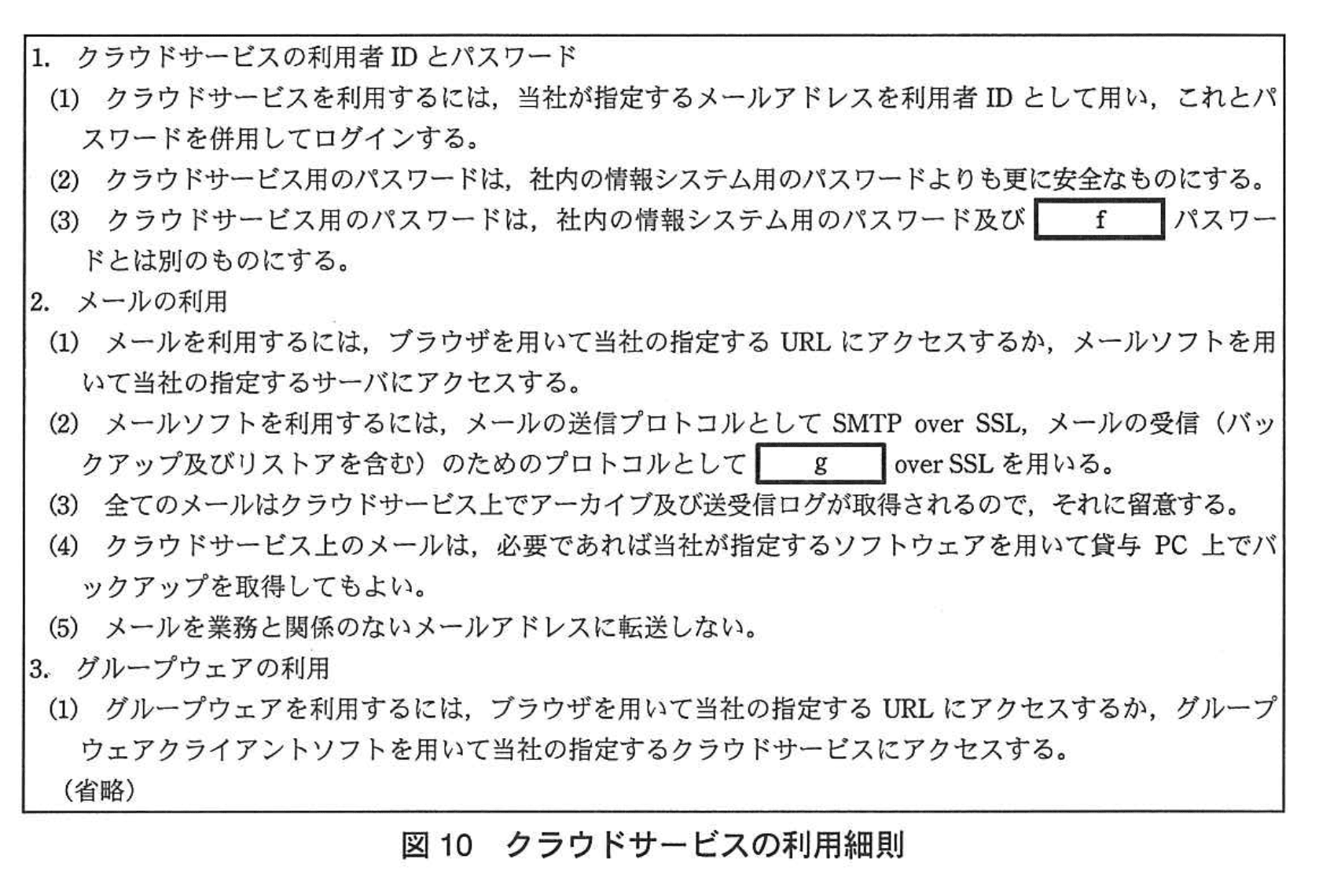

さらに、クラウドサービスを利用するための細則は、図10のように定めた。

これらのポリシ及び利用細則は承認され、オフィスの移転と新システムへの移行の準備が進められた。

〔新システムへの移行後の情報セキュリティインシデント〕

新システムへの移行作業では多少の混乱はあったものの、S主任が想定していたよりも作業はスムーズに完了した。また、携帯端末の利用申請者は全従業員の半数近くに及び、S主任は二度に分けて利用申請者への研修を行った。その後、個人所有端末で新システムを利用し始めた従業員からは、業務効率が向上したとの感想が寄せられた。

新システムへの移行作業を終えて1か月余りが経過したある日の昼休み、S主任は昼食から戻り、自席で自分のスマートフォンを操作していた。ふと思いついたS主任は、普段は会社で有効にしていないスマートフォンの無線LAN機能を有効にしてみたところ、数個の無線LANアクセスポイントが検出された。いずれもWEPによる通信の暗号化が施されていたが、SSIDの情報からは、携帯端末の無線LAN機能を有効にして無線LANのアクセスポイントとして利用している従業員が社内にいる可能性が考えられた。

そこで、S主任がプロキシサーバのログを確認したところ、在席して貸与PCからクラウドサービスや外部のサイトにアクセスして業務を行っているはずの従業員のうち、数名がプロキシサーバに対して数日間アクセスしていないことが判明した。また、該当する従業員は携帯端末の利用申請を行っていた。

S主任は、これらの従業員が携帯端末の無線LAN機能を利用してプロキシサーバへのアクセスを回避しているのではないかと考えた。

このような事態を放置した場合に、⑦重大なセキュリティ事故が発生することを危惧したS主任は、W課長と相談し、疑いのある従業員にヒアリングを行うことにした。

その結果、S主任の考えたとおり、どの従業員も貸与PCと携帯端末とを無線LAN機能で接続し、貸与PCから携帯端末及び携帯電話事業者網経由でクラウドサービスや外部のサイトにアクセスしていたことが判明した。

ポリシに不備があったので、これらの従業員に対する処分は見送られたが、ポリシの改定と技術的対策を行い。利用者への周知、教育を度実施することによってこの問題の再発防止を行うことにした。

その後、R社では大きなトラブルもなくクラウドサービス及び携帯端末を利用して業務を行っている。

設問1:〔新システムに対する要望〕について、(1)〜(3)に答えよ。

(1)本文中のa〜cに入れる適切な字句をそれぞれ解答群の中から選び、記号で答えよ。

解答群

ア:移転

イ:回避

ウ:受容

エ:対応

オ:低減

力:分析

模範解答

a:ア

b:カ

c:ウ

解説

解答の論理構成

-

a の判断

- 本文では「サーバの管理ミスや脆弱性対策の不備などに起因するリスクを外部にaする」とあります。

- リスクを外部の事業者に“移して”自社の負担を軽減する行為は、リスクマネジメントの用語で「リスク移転」と呼びます。

- 解答群で「移転」と一致するのは「ア:移転」です。

-

b の判断

- 本文では「クラウドサービスへの切替えとなれば環境が大きく変わる…リスクbの結果に基づいて対応を行った上で」とあります。

- ここに入るのは、リスクを洗い出し評価する工程を示す語で、一般的に「リスク分析」または「リスクアセスメント」と言います。

- 解答群で該当するのは「カ:分析」です。

-

c の判断

- 本文では「残るリスクをそのままcしてクラウドサービスに切り替えるかどうかは経営陣が判断することだ」とあります。

- 対策後に残存するリスクをそのまま許容する意思決定は「リスク受容」です。

- 解答群で「受容」と一致するのは「ウ:受容」です。

誤りやすいポイント

- a に「回避」や「低減」を入れてしまう

- 外部に委託してもリスクが完全になくなるわけではなく、文字通りリスクを“移す”という概念を見落としがちです。

- b と c の混同

- 「リスク分析」は評価作業を示し、「リスク受容」は意思決定を示します。ステップの違いを意識して区別しましょう。

- 日本語のニュアンス頼り

- 「対応」「エ:対応」など汎用的な語を選ぶと意味がぼやけるため、専門用語として正確に当てはまる語を選択する必要があります。

FAQ

Q: リスク移転とリスク回避の違いは何ですか?

A: 「移転」は保険加入や外部委託などでリスクの影響を他者に負ってもらう行為を指します。「回避」は事業そのものを取りやめる、機能を使わないなどでリスク源を根本からなくす行為です。

A: 「移転」は保険加入や外部委託などでリスクの影響を他者に負ってもらう行為を指します。「回避」は事業そのものを取りやめる、機能を使わないなどでリスク源を根本からなくす行為です。

Q: リスク分析とリスク評価は同じですか?

A: 広義ではまとめて「リスクアセスメント」と呼ばれますが、分析は定量・定性でリスクを洗い出し、評価は受容基準と照らして重大度を判断する工程です。今回はまとめて「分析」と表現しています。

A: 広義ではまとめて「リスクアセスメント」と呼ばれますが、分析は定量・定性でリスクを洗い出し、評価は受容基準と照らして重大度を判断する工程です。今回はまとめて「分析」と表現しています。

Q: 残存リスクを受容するのは誰が決めるのですか?

A: 問題文にあるとおり「経営陣が判断」します。責任と権限を持つ者が受容可否を最終決定するのが原則です。

A: 問題文にあるとおり「経営陣が判断」します。責任と権限を持つ者が受容可否を最終決定するのが原則です。

関連キーワード: リスク移転、リスク分析、リスク受容、クラウドサービス、セキュリティマネジメント

設問1:〔新システムに対する要望〕について、(1)〜(3)に答えよ。

(2)本文中の下線①について、どのようなメールについてどのようなリスクが高まるか。30字以内で答えよ。

模範解答

機密性の高い社内のメールが外部に流出するリスク

解説

解答の論理構成

- ①の発言

「現在のメールをクラウドサービスへ移行すると、①メールによってはこれまでと比較して、ある種類のリスクが高くなります。」

ここで S 主任は“クラウドに置くことで従来より高まるリスク”を問題視しています。 - リスクの対象となるメール

クラウドに置かれるのは「イベント参加者のデータベースや経営情報など重要なデータ」を添付・記載した内部メールです。これは本文で「重要なデータをクラウドサービスに移すことには抵抗があります。」

と明示されています。よって“機密性の高い社内メール”が該当します。 - リスクの内容

クラウドはインターネット経由で“どこからでもアクセス可能”になるため、「アクセス元を限定できないC社のSaaS型サービスだと、…ネットカフェのPCなどでも利用できる」

とあるように、第三者に不正アクセス・誤送信される経路が増えます。これは情報漏えい、すなわち“外部流出”リスクの高まりです。 - 以上より解答は「機密性の高い社内のメールが外部に流出するリスク」となります。

誤りやすいポイント

- “誤送信”と“外部流出”を混同する。誤送信は原因の一つで、問われているのは結果としてのリスク(流出)の方です。

- “全メール”と書くミス。クラウド化しても取引案内など公開性の高いメールは問題にならず、焦点は「機密性の高い社内メール」です。

- “ウイルス感染”と答える誤解。本文ではウイルス対策は従来同様に実施される前提であり、主題は情報漏えいの危険です。

FAQ

Q: 誤送信対策が出ていますが、誤送信そのものがリスクではないのですか?

A: 誤送信は“原因”であり、結果として機密情報が外部に漏れることが重大リスクとされています。

A: 誤送信は“原因”であり、結果として機密情報が外部に漏れることが重大リスクとされています。

Q: クラウドに置くだけでなぜ流出リスクが上がるのですか?

A: インターネット経由で場所・端末を問わずアクセスできるため、不正アクセスや誤操作の機会が増加します。

A: インターネット経由で場所・端末を問わずアクセスできるため、不正アクセスや誤操作の機会が増加します。

Q: “機密性の高いメール”とは具体的に何を指しますか?

A: 「イベント参加者のデータベースや経営情報など重要なデータ」を含む社内向けメールが該当します。

A: 「イベント参加者のデータベースや経営情報など重要なデータ」を含む社内向けメールが該当します。

関連キーワード: 情報漏えい、クラウド、機密情報、不正アクセス、誤送信

設問1:〔新システムに対する要望〕について、(1)〜(3)に答えよ。

(3)図3の検討課題について、利用者に対して周知、教育すべき事項を二つ挙げ、それぞれ25字以内で答えよ。

模範解答

①:新システムへの切替えに伴うポリシの改定点

②:クラウドサービス及び携帯端末の安全な利用方法

解説

解答の論理構成

- 図3に示された検討課題は

「(1) クラウドサービスに切り替えた場合の管理とセキュリティの確保」

「(2) 携帯端末の管理とセキュリティの確保」

「(3) 新システムへの切替えに伴うポリシーの改定」

「(4) 利用者に対する周知、教育」

という四つです。 - 設問は「利用者に対して周知、教育すべき事項」を二つ挙げよ、という指示なので、(4)を実行する上で利用者に直接伝えるべき内容を抽出します。

- クラウドサービスと携帯端末の導入で環境が大きく変わるため、現行ポリシとの差異を理解させる必要があります。本文でも

「リスクbの結果に基づいて対応を行った上で、情報セキュリティポリシ…の見直しを行い、必要な対策を実施するべきだと思います。」

と述べられています。したがって「新システムへの切替えに伴うポリシの改定点」は必須の周知事項です。 - また、クラウドサービスと携帯端末の利用は従業員の操作が直接リスクに結び付くため、安全な利用方法を教育する必要があります。本文には

「携帯端末からクラウドサービスを利用する場合には、二要素認証…SSLによる暗号化…」

といった具体策が列挙されており、利用者が適切に実践できなければ意味がありません。 - よって周知・教育すべき事項は

①「新システムへの切替えに伴うポリシの改定点」

②「クラウドサービス及び携帯端末の安全な利用方法」

となります。

誤りやすいポイント

- 管理部門向けの技術的な運用手順(バックアップ取得方法など)を周知事項と勘違いする。周知対象は“利用者”である点に注意が必要です。

- 「クラウドサービスのメリット」など説明的情報を挙げてしまう。教育項目は“守るべきルールや手順”に絞ります。

- ポリシの改定内容を細目で列挙し過ぎてしまい、利用者が理解できない範囲まで書いてしまう。周知事項は要点をまとめることが重要です。

FAQ

Q: 技術的な詳細設定(例:SMTP over SSL の設定手順)も周知対象に入りますか?

A: 手順書として配布することはありますが、設問で求められる「周知、教育すべき事項」は利用者が必ず理解・遵守すべきルールや方法を指します。

A: 手順書として配布することはありますが、設問で求められる「周知、教育すべき事項」は利用者が必ず理解・遵守すべきルールや方法を指します。

Q: ポリシ改定点の中で特に強調すべき項目は何ですか?

A: 個人所有端末の取り扱い、アクセス禁止端末の明確化、パスワード要件の強化など、従来と異なる部分を重点的に説明することが効果的です。

A: 個人所有端末の取り扱い、アクセス禁止端末の明確化、パスワード要件の強化など、従来と異なる部分を重点的に説明することが効果的です。

Q: 安全な利用方法の教育はどのように実施するのが望ましいですか?

A: eラーニングと集合研修の組合せが一般的です。実機を使った演習を含めると理解度が高まります。

A: eラーニングと集合研修の組合せが一般的です。実機を使った演習を含めると理解度が高まります。

関連キーワード: クラウドサービス、ポリシー改定、利用者教育、携帯端末、セキュリティ対策

設問2:〔クラウドサービスに切り替えた場合の管理とセキュリティの確保〕について、(1)〜(4)に答えよ。

(1)表2中のd、eに入れる適切な字句を、それぞれ3字以内で答えよ。

模範解答

d:事業者

e:自社

解説

解答の論理構成

- 表2は、サービス形態ごとに「管理主体・管理内容」を整理しています。該当箇所を確認すると、

「OS、ミドルウェアの管理主体」欄に d

「アプリケーションの管理主体」欄に e

とあります。 - PaaSは“Platform as a Service”であり、ユーザ(自社)はアプリケーションを載せるだけで、OSやミドルウェアまでは 事業者 が提供・管理する形態です。問題文はこの一般的定義と一致しているため、d には「事業者」が入ります。

- 一方で、アプリケーション層は利用企業が自由に実装・運用することがPaaS最大の特徴です。したがって、e には利用者側を示す「自社」が入ります。

- 表2の他欄と比較しても整合性が取れます。IaaS列では「OS、ミドルウェアの管理主体」が“自社又は事業者”、「アプリケーションの管理主体」が“自社”となっており、PaaS列はこれより一段階サービス範囲が広い(=事業者側の責任範囲が増える)ため、上記の結論と矛盾しません。

誤りやすいポイント

- 「PaaS=OSだけ提供」と思い込み、アプリケーション管理主体まで“事業者”と誤記する。

- IaaS/PaaS/SaaS のサービス責任範囲を丸暗記しているが、設問の“管理主体”が「自社か事業者か」を問う点を見落とす。

- 「管理主体=利用者部門」と解釈し、“自社”ではなく“各部門”など別表現を記入してしまう。

FAQ

Q: PaaSでOSやミドルウェアを自社がチューニングしたい場合、管理主体は変わりますか?

A: チューニングの可否は事業者の提供仕様次第ですが、責任分界点としては依然「事業者」が主体です。顧客の独自設定が許容されても、アップデートや障害対応の責任は事業者側にあります。

A: チューニングの可否は事業者の提供仕様次第ですが、責任分界点としては依然「事業者」が主体です。顧客の独自設定が許容されても、アップデートや障害対応の責任は事業者側にあります。

Q: アプリケーションをクラウド事業者に開発委託した場合、“アプリケーションの管理主体”は事業者になりますか?

A: 管理主体は“運用責任”のある側を指します。開発委託しても運用・保守を自社で行えば“自社”が管理主体、事業者がSaaSとして運用するなら“事業者”となります。

A: 管理主体は“運用責任”のある側を指します。開発委託しても運用・保守を自社で行えば“自社”が管理主体、事業者がSaaSとして運用するなら“事業者”となります。

Q: IaaSとPaaSの境界はどこで判断すべきでしょうか?

A: OSを含む基盤部分を「誰が責任を持って運用するか」で区別します。OS以上を事業者が運用すればPaaS、仮想マシン提供までならIaaSと考えるのが一般的です。

A: OSを含む基盤部分を「誰が責任を持って運用するか」で区別します。OS以上を事業者が運用すればPaaS、仮想マシン提供までならIaaSと考えるのが一般的です。

関連キーワード: PaaS, IaaS, 管理主体、クラウド責任分界、アプリケーション運用

設問2:〔クラウドサービスに切り替えた場合の管理とセキュリティの確保〕について、(1)〜(4)に答えよ。

(2)表2について、ある事業者が提供するサービスにおいて、保証するサービスの稼働率が99.9%であるとき、1か月間での最大停止時間は何分になるか。秒以下は切り捨てて分単位で答えよ。ただし、1か月は30日とし、1日のサービス提供時間は24時間とする。

模範解答

43

解説

解答の論理構成

-

稼働率と停止時間の関係

表2には稼働率の例として

――「エンドユーザから見たサービスの稼働率 99.9%以上(SLAに依存)」――

とあります。稼働率 99.9 % とは “全提供時間の 0.1 % までは停止して良い” という意味です。 -

1 か月の総提供時間を分で求める

問題文の条件より

・1 か月=30日

・1 日=24時間

よって総時間は

分に直すと

です。 -

許容される停止時間

停止許容率 0.1 % を掛けます。

-

秒以下は切り捨て

43.2 分 → 43 分 が最大停止時間となります。

誤りやすいポイント

- 0.1 % を 0.01 と勘違いして 432 分としてしまう。

- 1 か月を 31 日、あるいは 4 週間(28 日)で計算してしまう。

- 総時間を分ではなく時間のまま 0.1 % を掛けてしまい、43.2 時間と誤答する。

- 千分率を掛けた後に “四捨五入” して 44 分としてしまう。問題文は「秒以下は切り捨て」と明示しています。

FAQ

Q: 停止時間が 43 分を超えたら SLA 違反になりますか?

A: はい。保証稼働率 99.9% は最大停止時間 43 分(30 日換算)を超えないことが前提です。超過すると事業者は SLA に基づくペナルティの対象になります。

A: はい。保証稼働率 99.9% は最大停止時間 43 分(30 日換算)を超えないことが前提です。超過すると事業者は SLA に基づくペナルティの対象になります。

Q: 稼働率 99.99 % なら最大停止時間はどうなりますか?

A: 停止許容率が 0.01 % になるので、 分、切り捨てで 4 分です。

A: 停止許容率が 0.01 % になるので、 分、切り捨てで 4 分です。

Q: 「稼働率が 99.9 %以上」とあるのに “最大停止時間” を求めるのはなぜ?

A: “以上” とあっても SLA の計算は保証下限値で行います。最悪の場合(下限値ぎりぎり)を想定しておくことで、利用者・事業者双方が共通認識を持てるためです。

A: “以上” とあっても SLA の計算は保証下限値で行います。最悪の場合(下限値ぎりぎり)を想定しておくことで、利用者・事業者双方が共通認識を持てるためです。

関連キーワード: SLA, 稼働率、ダウンタイム、可用性、分換算

設問2:〔クラウドサービスに切り替えた場合の管理とセキュリティの確保〕について、(1)〜(4)に答えよ。

(3)本文中の下線②について、メールやグループウェアのサービスをSaaS型サービスで利用する場合、メールやグループウェアのデータ以外に、R社においてバックアップを行う必要があると考えられるデータは何か。25字以内で答えよ。

模範解答

クラウドサービス利用者のアカウント情報

解説

解答の論理構成

- 【問題文】の図4で、クラウド利用時の問題(3)として「クラウドサービス上のデータの消失」が示され、これに対し S主任は下線②で「②R社においてデータのバックアップを行う」と述べています。

- 同じ段落には「メールサービスとグループウェアサービスをクラウドサービスに切り替えた場合」とあり、メール本文やスケジュールのような利用データはクラウド側で保持されることを前提にしています。

- クラウドサービスでメールやグループウェアを利用する際、ユーザがサービスを利用するための情報は「利用者ID」と「パスワード」、すなわち“アカウント情報”です。これが失われると利用者はクラウドにアクセスできず、業務継続が不可能になります。

- よって、メール・グループウェアの内容自体ではなく「クラウドサービス利用者のアカウント情報」をR社側で別途バックアップする必要があると結論づけられます。

誤りやすいポイント

- メール本文や予定表データを挙げてしまう。設問は「メールやグループウェアのデータ以外」と明記されており対象外です。

- 「設定ファイル」「アクセスログ」などとするケース。これらは消失しても再設定や再取得が可能であり、まず復旧すべき最重要データとは位置づけにくいです。

- 「SLA」「契約書」を答える誤解。文脈はサービス運用上の“データ”のバックアップであり、契約文書は対象外です。

FAQ

Q: メール本文もクラウド外にバックアップすべきではありませんか?

A: 本文についてはクラウド側でアーカイブやログ取得が行われる仕組みがあるため、設問が求める“R社が行う必須バックアップ”の主眼はアカウント情報にあります。

A: 本文についてはクラウド側でアーカイブやログ取得が行われる仕組みがあるため、設問が求める“R社が行う必須バックアップ”の主眼はアカウント情報にあります。

Q: アカウント情報には具体的に何が含まれますか?

A: 利用者ID(メールアドレス)、パスワード(ハッシュ値でも可)、所属や権限設定など、ユーザがサービスへ認証・利用するための全情報です。

A: 利用者ID(メールアドレス)、パスワード(ハッシュ値でも可)、所属や権限設定など、ユーザがサービスへ認証・利用するための全情報です。

Q: 事業者側でもアカウントは保持されていますが、それでも社内バックアップが必要ですか?

A: はい。事業者システム障害や管理ミスが発生した際に、迅速に再登録・復旧を行うために社内で保管しておくことがリスク低減になります。

A: はい。事業者システム障害や管理ミスが発生した際に、迅速に再登録・復旧を行うために社内で保管しておくことがリスク低減になります。

関連キーワード: クラウドサービス、バックアップ、アカウント管理、SaaS, リスク対策

設問2:〔クラウドサービスに切り替えた場合の管理とセキュリティの確保〕について、(1)〜(4)に答えよ。

(4)本文中の下線③の監査において用いられる監査基準を解答群の中から選び、記号で答えよ。また、プライバシーマーク付与やISMS認証なども含め、第三者による認証、監査などを受けている事業者を候補とすることで、事業者にはどのようなことが期待できるか。40字以内で述べよ。

解答群

ア:ISO/IEC 20000

イ:PCI DSS

ウ:SAS 70(SSAE 16)

エ:情報セキュリティ監査基準

模範解答

記号:ウ

期待できること:事業者の定めた管理策が、適切なマネジメントに基づいて運用されていること

解説

解答の論理構成

- 下線③では、

“③受託業務に係る内部統制に関する監査”

と明記されています。 - “受託業務に係る内部統制”を評価する代表的な国際基準は「SAS 70」で、現在は後継の「SSAE16(SOC1)」に引き継がれています。

- 解答群の中でこれに該当するのは

“ウ:SAS 70(SSAE16)”

だけです。 - 第三者認証・監査取得の事業者を選ぶことで期待できる効果は、

“管理策が規程どおり運用されているか”

“継続的に改善が図られているか”

などを外部の専門家が定期的に確認する点です。

よって模範解答の

“事業者の定めた管理策が、適切なマネジメントに基づいて運用されていること”

に帰着します。

誤りやすいポイント

- “ISO/IEC 20000”はITサービスマネジメント全般の運用基準であり、内部統制報告書とは目的が異なります。

- “PCI DSS”はカード情報保護の業界標準で、クラウド全体の内部統制保証には直接結びつきません。

- “情報セキュリティ監査基準”は国内の情報セキュリティ対策の有無を調べる枠組みであり、委託業務の内部統制評価を目的としたSAS 70 とはスコープが違います。

- “内部統制”というキーワードを見落とすと、漠然と“セキュリティ”に連想して別の基準を選択してしまうケースがあります。

FAQ

Q: SAS 70 と SSAE16 は名称が変わっただけですか?

A: 主な目的は同じですが、SSAE16 は国際基準 ISAE3402 と整合し、報告書様式や記載内容が強化されています。

A: 主な目的は同じですが、SSAE16 は国際基準 ISAE3402 と整合し、報告書様式や記載内容が強化されています。

Q: 第三者認証取得だけで十分でしょうか?

A: 取得は最低限の信頼性指標です。自社の要件に照らし、SLA や契約条項で責任分界点を明確にする追加確認が必要です。

A: 取得は最低限の信頼性指標です。自社の要件に照らし、SLA や契約条項で責任分界点を明確にする追加確認が必要です。

Q: ISO/IEC 20000 と SOC1 報告書は併用できますか?

A: 可能です。サービス運用の成熟度を ISO/IEC 20000 で、内部統制の有効性を SOC1 で確認すると補完関係が得られます。

A: 可能です。サービス運用の成熟度を ISO/IEC 20000 で、内部統制の有効性を SOC1 で確認すると補完関係が得られます。

関連キーワード: 内部統制監査、SAS70, SSAE16, サードパーティ認証、SLA

設問3:〔携帯端末の管理とセキュリティの確保〕について(1)、(2)に答えよ。

(1)本文中の下線④について、携帯端末側から貸与PC上のデータにアクセスするには具体的にどのような方法が想定されるか。25字以内で述べよ。

模範解答

携帯端末をPCのUSBポートに接続する。

解説

解答の論理構成

- 【問題文】には、携帯端末の特徴として「PCとの連携(無線LAN又はUSB経由)」と明記されています。これはスマートフォンなどが USB ケーブルで PC に接続できる機能を示します。

- さらに、W課長が指摘した下線④では「携帯端末の機能を用いて従業員の貸与PC上のデータに直接アクセスが可能である」とあります。

- “直接アクセス”という表現はネットワークを介さず PC のストレージへ物理的に到達する手段を意味し、USB 接続ならば携帯端末をリムーバブルメディアとしてマウントし、ファイルの取得・書込みが可能になります。

- したがって、貸与PCの USB ポートにスマートフォンを挿すだけで、ネットワーク制御や FW を経由せずにデータを抜き出せる恐れがあるため、模範解答は「携帯端末をPCのUSBポートに接続する」となります。

誤りやすいポイント

- 無線 LAN テザリングと混同し「スマートフォンの無線 AP 機能を使う」と書いてしまう。これはネットワーク経由の話であり“PC 上のデータに直接アクセス”とはずれます。

- Bluetooth 連携を挙げるケース。Bluetooth でもファイル転送は可能ですが、問題文が強調するのは「USB経由」であり、迷う必要のない代表的手段です。

- “USB メモリにコピー”とだけ書くと、携帯端末を介していることが抜け落ち、設問が求める“携帯端末の機能”を説明できなくなります。

FAQ

Q: 無線 LAN で PC とスマホを直接つないでもファイル取得はできますか?

A: 技術的には可能ですが、問題文は USB 経由という最も一般的かつ想定しやすい手段を示唆しています。

A: 技術的には可能ですが、問題文は USB 経由という最も一般的かつ想定しやすい手段を示唆しています。

Q: USB 接続では具体的にどのようなリスクが高まりますか?

A: スマートフォンがマスストレージや MTP デバイスとして認識され、機密ファイルをコピーされたり、PC へマルウェアを注入されたりするリスクが高まります。

A: スマートフォンがマスストレージや MTP デバイスとして認識され、機密ファイルをコピーされたり、PC へマルウェアを注入されたりするリスクが高まります。

Q: ポリシで USB 接続を禁止すれば十分ですか?

A: 物理的制限(ポート無効化)やデバイス制御ソフト導入など技術的対策を併用し、利用者教育も徹底することで実効性が高まります。

A: 物理的制限(ポート無効化)やデバイス制御ソフト導入など技術的対策を併用し、利用者教育も徹底することで実効性が高まります。

関連キーワード: USB接続、スマートフォン、マスストレージ、データ漏えい、物理ポート制御

設問3:〔携帯端末の管理とセキュリティの確保〕について(1)、(2)に答えよ。

(2)表3中の下線⑤に対応するため、従業員に個人所有携帯端末の詳しい脆弱性情報を提供することが考えられる。各従業員に必要かつ十分な脆弱性情報を提供するには、従業員の個人所有携帯端末の利用申請時にどのようなことを行う必要があるか。40字以内で述べよ。

模範解答

従業員の個人所有携帯端末の機種とOSのバージョンを申請させる。

解説

解答の論理構成

- 目的の確認

表3の下線部には「⑤個々の個人所有携帯端末の脆弱性を一括で修正することは困難」とあり、各端末ごとの脆弱性対策が課題であると分かります。 - 必要な情報の特定

脆弱性は端末のハードウェア仕様と「OS 及びアプリケーションに最新の脆弱性対策パッチを適用する」(図9‐8.5(1))ことに依存します。したがって、 ・どの端末か(=機種)

・どのOSか(バージョンを含む)

を把握しない限り、適切かつ十分な脆弱性情報を提供できません。 - 申請内容の決定

利用申請時に「機種とOSのバージョン」を届け出させれば、管理者は公開されている脆弱性情報を突合でき、利用者へ的確に伝達できます。 - 結論

よって、申請時に「従業員の個人所有携帯端末の機種とOSのバージョンを申請させる」とする解答になります。

誤りやすいポイント

- 端末のシリアル番号やIMEIなど詳細過ぎる情報を答えてしまう。脆弱性情報と直接の関連は薄く、過剰です。

- 「アプリ一覧」だけを要求すると勘違いするケース。OSバージョンが分からなければパッチ情報は提供できません。

- 「端末所有者の連絡先」を挙げるミス。連絡先は既に人事情報で把握していることが多く、本質ではありません。

FAQ

Q: 端末のキャリア情報は提出させなくても良いですか?

A: キャリア固有のアップデート日程が影響する場合もありますが、まずは「機種とOSバージョン」で大半の脆弱性情報を判定できます。必要に応じて追加で求める運用にすると良いでしょう。

A: キャリア固有のアップデート日程が影響する場合もありますが、まずは「機種とOSバージョン」で大半の脆弱性情報を判定できます。必要に応じて追加で求める運用にすると良いでしょう。

Q: アプリケーションのバージョンは申請不要ですか?

A: 業務利用がメール・グループウェアに限られるため、OSレベルの脆弱性を把握する方が優先度が高いと考えます。アプリ情報は別途管理ポリシで制限できます。

A: 業務利用がメール・グループウェアに限られるため、OSレベルの脆弱性を把握する方が優先度が高いと考えます。アプリ情報は別途管理ポリシで制限できます。

Q: OSアップデートが提供されなくなった旧型端末はどう扱いますか?

A: 「利用申請時に把握したOSバージョン」によりサポート終了が判明した場合、利用を許可しない、または代替策を提示する、といった判断が可能になります。

A: 「利用申請時に把握したOSバージョン」によりサポート終了が判明した場合、利用を許可しない、または代替策を提示する、といった判断が可能になります。

関連キーワード: 脆弱性管理、モバイルデバイス管理、パッチ適用、BYOD, リスクアセスメント

設問4:〔新システムにおけるポリシの改定について(1)、(2)に答えよ。

(1)図10中のf、gに入れる適切な字句を、fは15字以内、gは5字以内で答えよ。

模範解答

f:個人所有携帯端末用の

g:IMAP4

解説

解答の論理構成

-

f について

- 図10―1(3) に「クラウドサービス用のパスワードは、社内の情報システム用のパスワード及び f パスワードとは別のものにする。」とあります。

- ここで “社内の情報システム用のパスワード” と対比させる第三のパスワードは、図8・図9で新たに利用が許可された「個人所有携帯端末」に関するものしか登場しません。

- よって f は「個人所有携帯端末用の」が適切です。クラウド用と端末用を分離しておくことで、端末紛失時にクラウド側まで一気に侵害されるリスクを低減できます。

-

g について

- 図10―2(2) に「メールの受信(バックアップ及びリストアを含む)のためのプロトコルとして g over SSL を用いる。」とあります。

- バックアップ/リストアを含め“サーバ上にメールを残したまま多端末同期”という要件を満たす代表的な受信プロトコルは “IMAP4” です。

- “POP3” では既読管理やフォルダ同期が弱く、本文の要件に合致しません。従って g は「IMAP4」と判断できます。

以上より

f:個人所有携帯端末用の

g:IMAP4

f:個人所有携帯端末用の

g:IMAP4

誤りやすいポイント

- 「POP3 over SSL」でも暗号化は可能ですが、図10(2) に示されたバックアップ/リストアを“サーバ側で”完結させたいという文脈を読み落とすと誤答になりがちです。

- f を「貸与PC用の」と誤記するケースがあります。貸与PCは“社内の情報システム用のパスワード”に含まれるので二重カウントになり不適切です。

- “個人所有携帯端末用のパスワード”は画面ロックだけでなく端末内アプリ起動やストレージ暗号化パスワードを総称している点を見逃すと意味を取り違えやすいです。

FAQ

Q: なぜクラウド用パスワードを端末用と分けるのですか?

A: 端末紛失・盗難時にローカル側パスワードが破られても、クラウド側への直接被害を防ぐためです。多層防御の基本になります。

A: 端末紛失・盗難時にローカル側パスワードが破られても、クラウド側への直接被害を防ぐためです。多層防御の基本になります。

Q: IMAP4 と SSL/TLS の組合せは追加コストが掛かりますか?

A: ほとんどの SaaS 型メールサービスでは標準提供されています。クライアント側も主要 OS/メールソフトでサポートされているため導入障壁は低いです。

A: ほとんどの SaaS 型メールサービスでは標準提供されています。クライアント側も主要 OS/メールソフトでサポートされているため導入障壁は低いです。

Q: 端末パスワードを強化する具体策は?

A: 文字数・複雑さの要件設定だけでなく、一定回数失敗時に端末を自動ロックする機能や遠隔ワイプを併用すると効果的です。

A: 文字数・複雑さの要件設定だけでなく、一定回数失敗時に端末を自動ロックする機能や遠隔ワイプを併用すると効果的です。

関連キーワード: IMAP4, SaaS, 二要素認証、SSL/TLS, パスワード分離

設問4:〔新システムにおけるポリシの改定について(1)、(2)に答えよ。

(2)図9中の下線⑥に示す改造によって、携帯端末がウイルスに感染しやすくなる理由を、60字以内で述べよ。

模範解答

「携帯端末メーカーの設定したセキュリティ機構が無効化され、一般のアプリケーションが本来利用できない権限で動作」することが可能になるから

解説

解答の論理構成

- 図9のポリシ追加案では、携帯端末について「OS に対し、⑥インターネットに流布しているツールなどを利用した改造を行わない」と定めています。

- 一般にこの種の改造(いわゆる root 化や Jailbreak)は、端末メーカーや OS ベンダが設計したアクセス制御を解除し、アプリケーションに本来与えられないシステム権限を付与します。

- その結果、利用者が意図しないプログラムやマルウェアも同じ高い権限で動作でき、ストレージ内の機密情報や通信内容を自由に閲覧・改変できるようになります。

- 従来は OS のサンドボックス機構により隔離されていた攻撃が直接成立するため、ウイルス感染・不正操作のリスクが急増します。

- 以上から、改造が「携帯端末メーカーの設定したセキュリティ機構が無効化され、一般のアプリケーションが本来利用できない権限で動作」できる状態を招き、ウイルスに感染しやすくなると説明できます。

誤りやすいポイント

- 「ツールを使った改造=単なるカスタマイズ」と誤解し、権限昇格によるセキュリティ機構の無効化に触れない。

- 感染経路を“改造ツールそのもの”に限定し、改造後にあらゆるアプリが高権限で動作できる点を見落とす。

- PC の管理権限と同一視してしまい、モバイル OS が前提とするサンドボックス方式の破壊という本質を逃す。

FAQ

Q: 「インターネットに流布しているツール」を使うとなぜ危険なのですか?

A: 端末のブートローダや OS を改変し、メーカーが設定した制限を外すことでアプリが root 権限を取得できるようになるため、マルウェアが極めて動作しやすくなります。

A: 端末のブートローダや OS を改変し、メーカーが設定した制限を外すことでアプリが root 権限を取得できるようになるため、マルウェアが極めて動作しやすくなります。

Q: 改造後に公式ストアからだけアプリを入れれば安全ですか?

A: root 権限が解放された状態そのものがリスクです。公式ストア経由のアプリでも脆弱性を突かれる可能性があり、端末全体の保護機構が弱体化しています。

A: root 権限が解放された状態そのものがリスクです。公式ストア経由のアプリでも脆弱性を突かれる可能性があり、端末全体の保護機構が弱体化しています。

Q: 会社支給端末なら改造しても管理できるのでは?

A: 企業管理ツールは改造端末を想定していません。MDM などの制御も回避される恐れがあり、統制が困難になります。

A: 企業管理ツールは改造端末を想定していません。MDM などの制御も回避される恐れがあり、統制が困難になります。

関連キーワード: サンドボックス、権限昇格、ルート化、マルウェア、アクセス制御

設問5:〔新システムへの移行後の情報セキュリティインシデント〕について、(1)、(2)に答えよ。

(1)本文中の下線⑦について、どこにあるどのようなデータがどのような経路で漏えいすることが想定されるか。50字以内で具体的に述べよ。

模範解答

貸与PCの中にある重要なデータが無線LANと個人所有携帯端末を経由して社外に故意に送信される。

解説

解答の論理構成

- 下線部④では「携帯端末の機能を用いて従業員の貸与PC上のデータに直接アクセスが可能である」と指摘しています。すなわち重要データの保存場所は「貸与PC上」です。

- インシデント調査の結果、従業員が「貸与PCと携帯端末とを無線LAN機能で接続し、貸与PCから携帯端末及び携帯電話事業者網経由でクラウドサービスや外部のサイトにアクセス」していたと判明しました。

- この接続形態では、社内FW・プロキシを経由しないためメール添付やWebアップロードなどでデータを社外へ送信しても検知されません。

- したがって想定される漏えいは、貸与PCに格納された重要データが、社内ネットワークを経ずに

「貸与PC →(アドホック無線LAN)→ 個人所有携帯端末 → 携帯電話事業者網 → インターネット」

という経路で外部に流出するケースになります。 - 以上より模範解答は「貸与PCの中にある重要なデータが無線LANと個人所有携帯端末を経由して社外に故意に送信される」となります。

誤りやすいポイント

- 漏えい源を「社内サーバ」と誤認し、場所を間違える。④で明示されているのは「貸与PC上」です。

- 経路を「公衆無線LAN」や「社内LAN」とするミス。実際は携帯端末の無線LAN機能と携帯電話事業者網による経路です。

- 「偶発的漏えい」と決め付ける誤答。本文は「回避していた」「故意に送信」など意図的行為を想定しています。

FAQ

Q: なぜ社内ネットワークを通らないことが問題になるのですか?

A: プロキシやFWのログ取得・フィルタリングが一切働かず、不正送信の検知・遮断・証跡保存ができなくなるからです。

A: プロキシやFWのログ取得・フィルタリングが一切働かず、不正送信の検知・遮断・証跡保存ができなくなるからです。

Q: もし携帯端末側で暗号化通信をしていれば安全では?

A: 暗号化は盗聴対策に過ぎず、重要データを外部に持ち出す行為自体を防ぐものではありません。経路制御・端末制御が不可欠です。

A: 暗号化は盗聴対策に過ぎず、重要データを外部に持ち出す行為自体を防ぐものではありません。経路制御・端末制御が不可欠です。

Q: ポリシを改定するだけで再発防止になりますか?

A: 行動規制だけでは不十分です。技術的対策として無線アダプタの無効化やモバイル端末管理(MDM)の導入が推奨されます。

A: 行動規制だけでは不十分です。技術的対策として無線アダプタの無効化やモバイル端末管理(MDM)の導入が推奨されます。

関連キーワード: 無線LANテザリング、プロキシ回避、BYOD, 情報漏えい、アクセス制御

設問5:〔新システムへの移行後の情報セキュリティインシデント〕について、(1)、(2)に答えよ。

(2)S主任が発見したセキュリティ上の問題の再発を防ぐために、図9の個人所有端末に関するポリシの追加案に更に追加すべき項目と、R社内の情報システムにおいて実現可能と考えられる技術的対策を、それぞれ40字以内で述べよ。

模範解答

項目:個人所有携帯端末と貸与PCと無線LANで接続しない。

技術的対策:ディレクトリサーバとの連携によって貸与PCの無線LAN機能を無効にする。

解説

解答の論理構成

-

事象の把握

- 問題文には「貸与PCと携帯端末とを無線LAN機能で接続し、貸与PCから…アクセスしていた」ことが判明したとあります。

- これによりプロキシ経由の制御を回避し「⑦重大なセキュリティ事故」が発生し得ると示唆されています。

-

ポリシに不足している禁止事項

- 図9では個人所有携帯端末の改造禁止や脆弱性対策は規定されているものの、貸与PCとの無線直結を禁じる条項がありません。

- したがって「個人所有携帯端末と貸与PCと無線LANで接続しない」という項目を追加し、物理層での経路遮断を明文化する必要があります。

-

技術的対策の導出

- 既存環境には「ディレクトリサーバのもつ機能との連携によって、利用者パスワードの安全性やスクリーンセーバの設定などが一元管理」とあります。

- 同じ管理基盤を用いれば、グループポリシーもしくは端末管理設定で「貸与PCの無線LAN機能を無効化」できます。

- これによりユーザが勝手にアクセスポイントへ接続する経路自体を物理的に遮断でき、ポリシ違反を技術で防げます。

-

解答

- 項目:個人所有携帯端末と貸与PCと無線LANで接続しない

- 技術的対策:ディレクトリサーバとの連携によって貸与PCの無線LAN機能を無効にする

誤りやすいポイント

- 「無線LAN利用禁止」とだけ書くと、社外の正規公衆無線LANからのクラウド利用まで遮断してしまい、要望と矛盾します。

- 技術的対策を「ファイアウォール設定」と誤答しがちですが、問題は社内ネットワークを経由しない直結なので無効です。

- ポリシ追加と技術対策を混同し、どちらか片方のみを解答して減点となるケースがあります。

FAQ

Q: USBテザリングも同様に禁止する必要がありますか?

A: 原文の問題は無線LAN接続に焦点を当てていますが、ポリシ適用時には有線・無線を問わず私物端末のインターネット共有機能全般を禁止する方が望ましいです。

A: 原文の問題は無線LAN接続に焦点を当てていますが、ポリシ適用時には有線・無線を問わず私物端末のインターネット共有機能全般を禁止する方が望ましいです。

Q: 無線LAN機能を無効化すると社外で利用できなくなりませんか?

A: 貸与PCは持出を想定していません。社外利用は「持出PC」で行い、こちらはポリシ 8.3 で管理されています。

A: 貸与PCは持出を想定していません。社外利用は「持出PC」で行い、こちらはポリシ 8.3 で管理されています。

Q: ディレクトリサーバ連携以外の手段はありますか?

A: MDMや端末BIOSレベルで無線機能をロックする方法もありますが、既存インフラを生かす方が低コストで実現できます。

A: MDMや端末BIOSレベルで無線機能をロックする方法もありますが、既存インフラを生かす方が低コストで実現できます。

関連キーワード: 無線LAN接続禁止、グループポリシー、ディレクトリサービス、テザリングリスク、アクセス経路制御