情報処理安全確保支援士 2013年 秋期 午後1 問03

パブリッククラウドサービスの安全な利用に関する次の記述を読んで、設問1〜3に答えよ。

P社は、経営コンサルティングを行っている、従業員数60名の会社であり、オフィスは東京にある。P社には、オフィスに常勤している従業員と、主に客先や自宅で作業を行い、打合せのときだけオフィスに出社する従業員がいる。

社内にファイルサーバを設置して利用していたが、容量は十分であるものの検索の機能が不十分なことから、高機能のファイル共有サービス(以下、Cサービスという)を提供しているC社と契約し、Cサービスを利用し始めた。Cサービスは、ブラウザ経由でアクセスできるSaaS型パブリッククラウドのサービスである。P社は、Cサービスのサーバ内にP社専用の領域を確保して、使用履歴、作成者名、メモなどの情報を添えた上でプロジェクト資料を保管している。P社では、Cサービスを活用することで、検索を高速に行えるようになり、業務効率が格段に向上するものと見込んでいる。

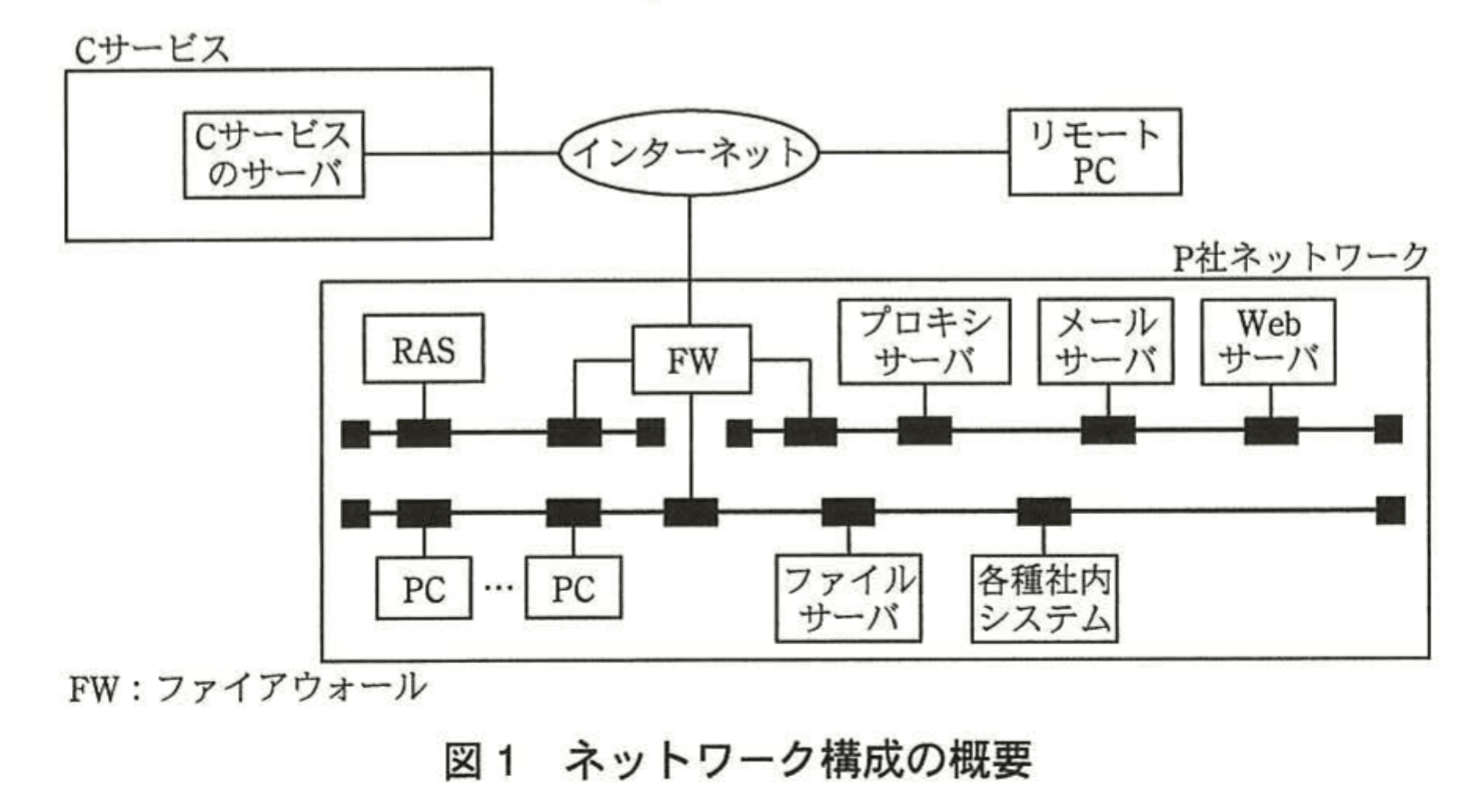

客先や自宅で作業を行う従業員には、社外で利用するためのPC(以下、リモートPCという)を貸与しており、リモートPCをインターネットに接続できれば、リモートアクセスサーバ(RAS)経由で社内に接続し、社内システムにアクセスできる。客先や自宅からCサービスへのアクセスは、P社ネットワークを経由せずに直接行う。ネットワーク構成の概要を図1に示す。

〔Cサービスの認証の強化〕

Cサービスの契約と利用者管理については、総務部のX課長が管理責任者を務めている。Cサービスの採用については、Cサービスが停止するような事態が発生した場合の事業継続について具体的対策を1年以内にまとめることを条件に社長の了承を得ていた。

契約後に、“あるパブリッククラウドサービスから、パブリッククラウドサービス会社の管理が不十分であったのでパスワードが大量に漏えいし、保存されていたデータが漏えいした”との報道があった。漏えいがあったパブリッククラウドサービス会社はC社ではなかったが、報道を聞いたP社の社長は、Cサービスで保管している情報が漏えいして多大な損害が発生することを懸念し、X課長に、Cサービスを利用する際の認証の強化を検討するように指示した。X課長は、部下のQさんに、認証の強化策を調査するよう指示した。

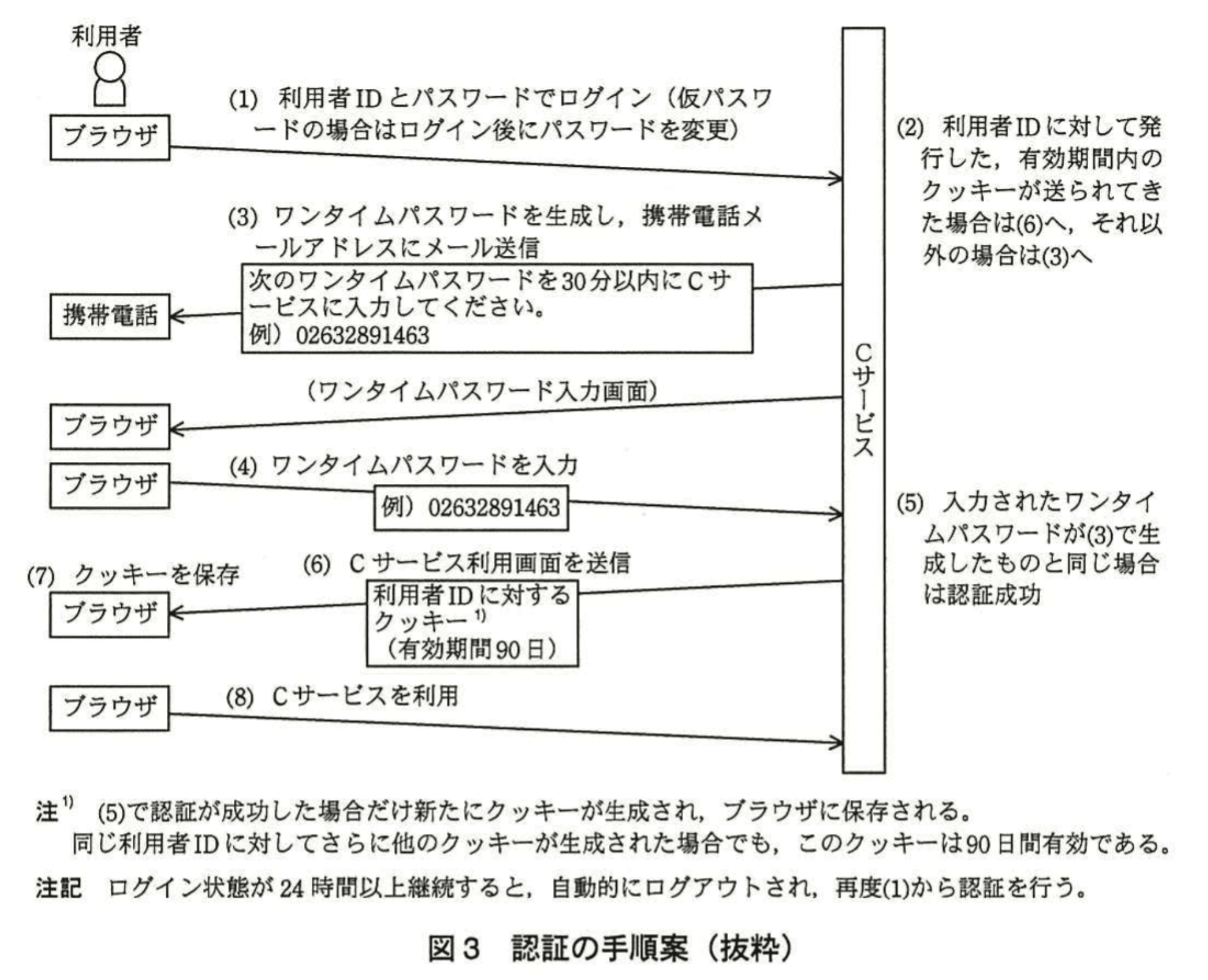

Qさんはまず、Cサービスのセキュリティに関する機能を表1にまとめた。

Qさんは、利用者が個人所有の携帯電話メールアドレスを活用することも視野に入れて、追加認証方式の利用について検討した。検討結果を(1)〜(3)に示す。

(1) 業務上の支障の有無

次の理由から、業務上の支障はないと判断した。

・P社では、P社が契約した携帯電話を多くの従業員に貸与しており、個人所有を含めると全従業員が携帯電話を利用できる。

・携帯電話の故障、紛失などが年に数件発生しているが、個人所有の場合も含めて、携帯電話業者に依頼すれば速やかに同一電話番号かつ同一メールアドレスで利用が再開できる。なお、P社貸与の携帯電話は、盗難、紛失があった場合には必ず総務部に連絡することになっている。盗難届、紛失届を受けると総務部は、速やかに対応している。

(2) 認証強度

他のパブリッククラウドサービスで利用者のパスワードが漏えいした事件を踏まえ、Cサービスの利用者IDとパスワードが漏えいした場合であってもなりすましが困難であるかどうかを評価することにした。

(3) 追加認証方式の手順

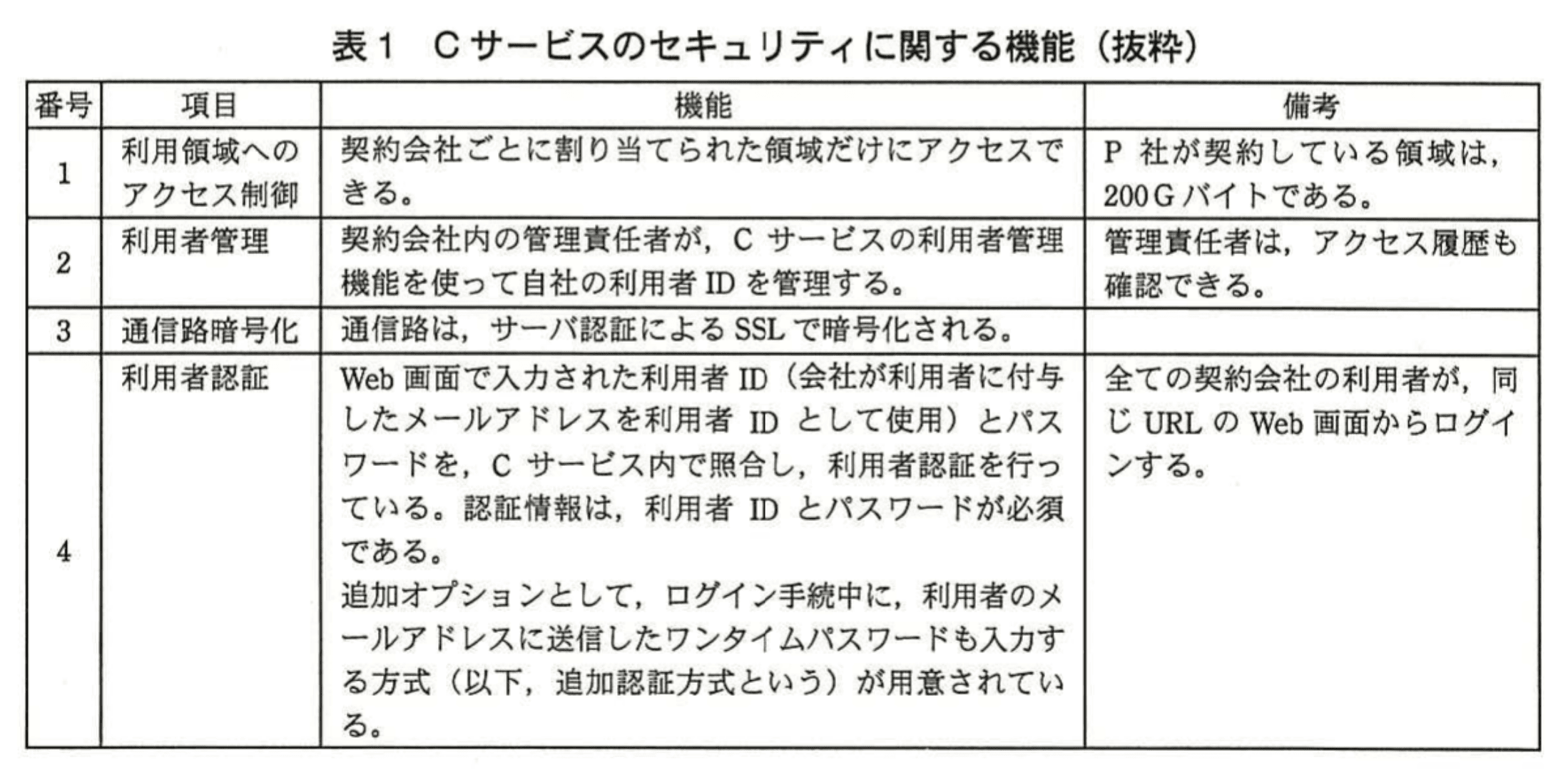

Qさんは、追加認証方式について、次の手順案を作成した。

・Cサービスの利用者ID登録手順案(図2)

・Cサービスの利用者ID変更手順案(図は省略)

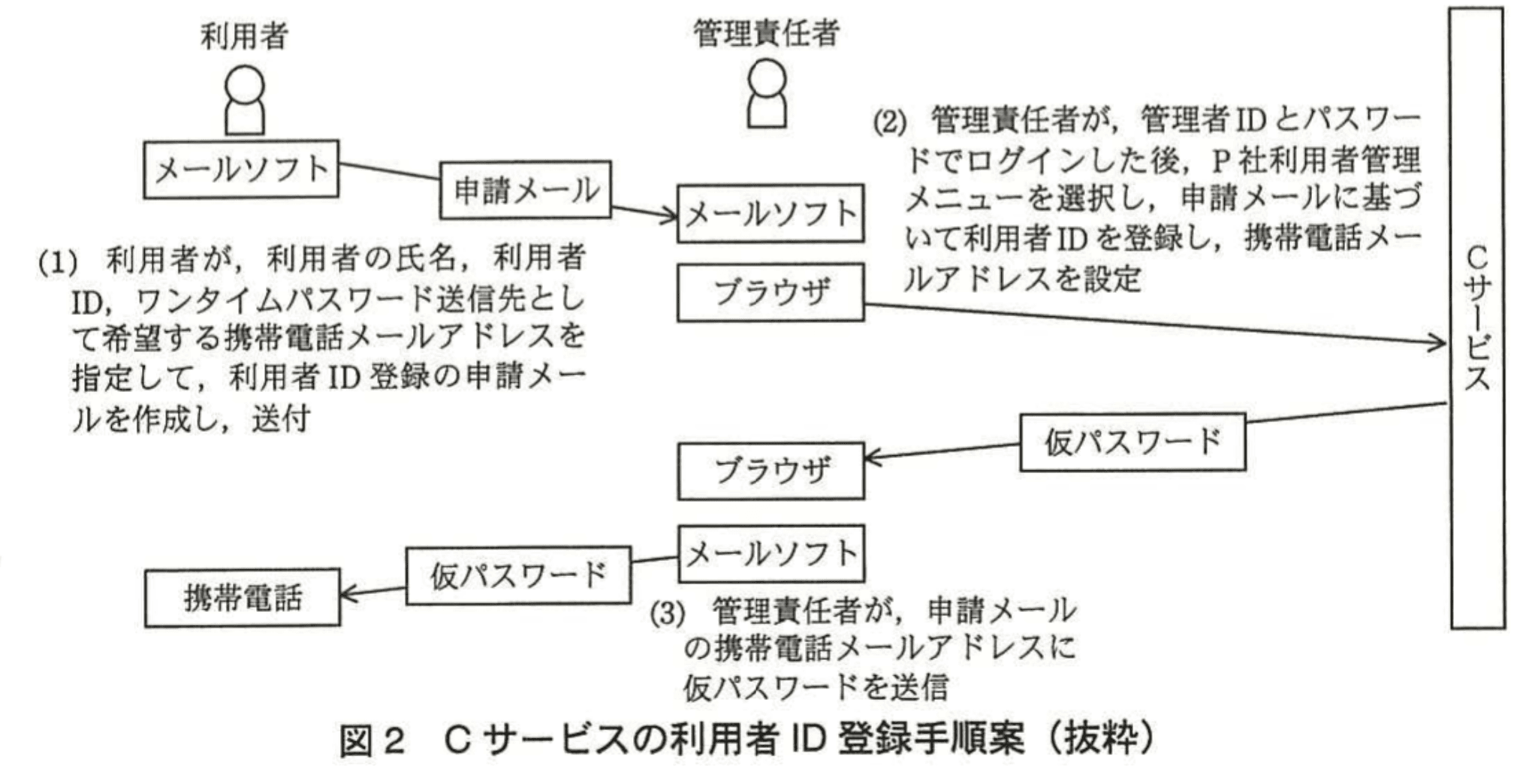

・認証の手順案(図3)

Qさんが手順案をX課長に提示したところ、“図2の手順では、①第三者が利用者になりすまして、仮パスワードを簡単に入手できてしまう”と指摘された。

さらに、“個人の携帯電話が盗まれ、かつ、利用者IDとパスワードが推測されてしまったときに、②Cサービスが不正使用され、しかも、それが長期間続くおそれがある”と指摘された。Qさんは、それらの指摘に対応するため、手順を修正し、対策を追加した。

修正後、追加認証方式は、十分な認証強度をもっていると判断され、P社では追加認証方式を採用することになった。

〔Cサービスを利用できない場合の対応〕

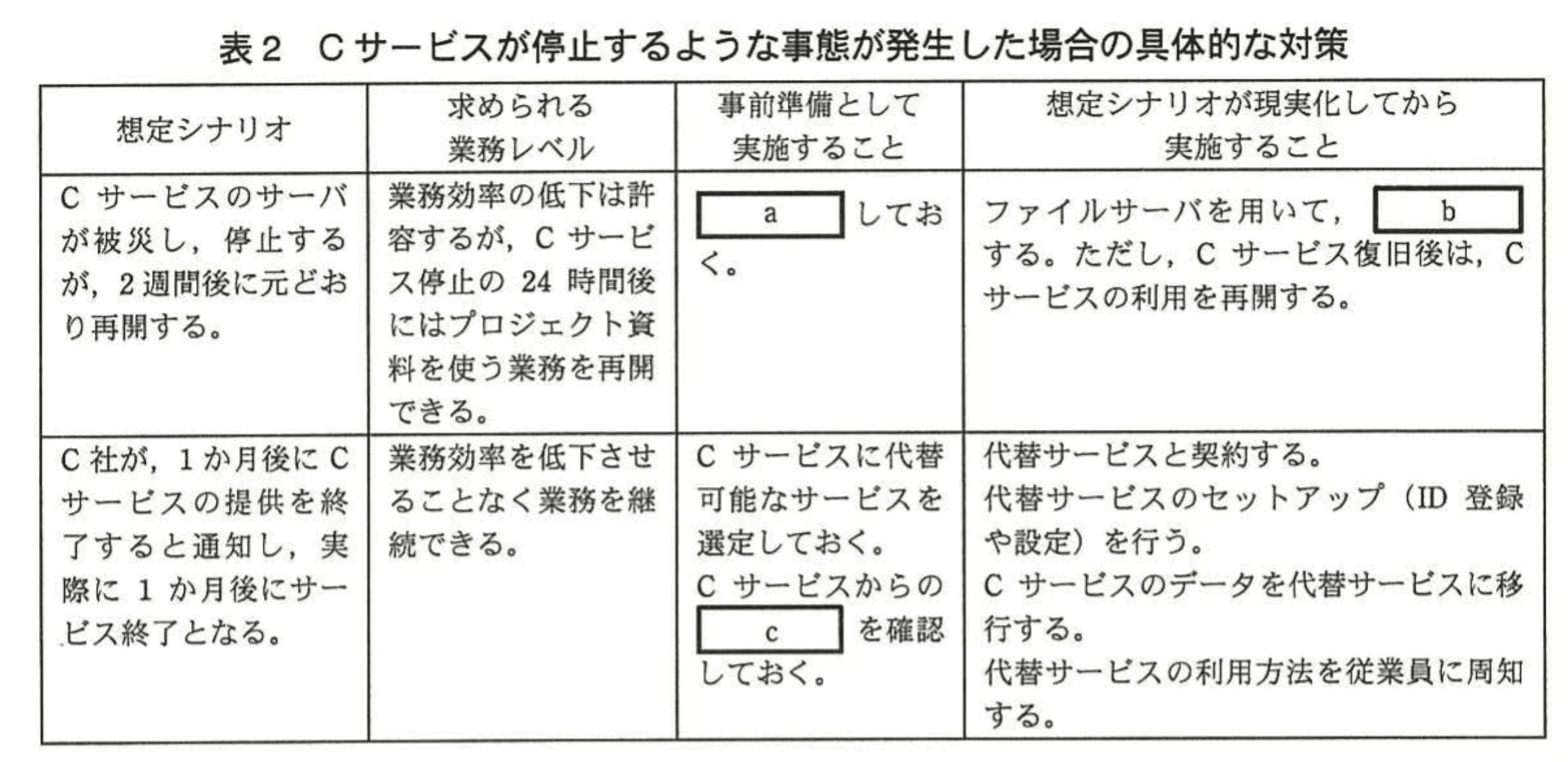

Qさんは、Cサービスが停止するような事態が発生した場合の具体的な対策を検討し、表2にまとめた。

表2の内容は承認され、P社の事業継続計画に盛り込まれた。定期的に訓練が実施されることになり、その後、新しい手順でCサービスの利用が開始された。

設問1:

どのような方法で第三者が仮パスワードを入手することができるか。また、その対策としてどのように本人確認すればよいか。それぞれ25字以内で述べよ。

模範解答

方法:第三者自身の携帯電話メールアドレスを指定して申請

対策:管理責任者が申請者に直接申請の事実を確認する。

解説

解答の論理構成

- 図2の手順(1)には

“利用者が、利用者の氏名、利用者ID、ワンタイムパスワード送信先として希望する携帯電話メールアドレスを指定して、利用者ID登録の申請メールを作成し、送付”

とあります。送信先アドレスは申請者が自由に入力できます。 - このままでは、本人以外でも “携帯電話メールアドレス” 欄に自分のアドレスを記入し、該当利用者IDで申請メールを送るだけで

“仮パスワード” がその第三者に送信される仕組みです。 - したがって①の抜け穴は

「第三者が自身の携帯電話メールアドレスを記入して申請する」

ことで “仮パスワードを簡単に入手” できる点にあります。 - 対策は、申請メールだけを信用せず “本人であること” を管理責任者が別経路で確認することです。最も確実・即時性が高いのは、申請者本人に直接連絡して申請の事実を確認することです。

- よって解答は次のようになります。

方法:第三者自身の携帯電話メールアドレスを指定して申請

対策:管理責任者が申請者に直接申請の事実を確認する

誤りやすいポイント

- 送信先アドレスを “会社側が登録する” と誤読し、第三者が仮パスワードを受け取れないと判断してしまう。

- 対策を技術的手段(暗号化・IP 制限など)だけで考え、本人確認という運用面のコントロールを見落とす。

- 「直接確認」をメール返信確認と混同し、同一経路での確認を提案してしまう。

FAQ

Q: 申請メールに電子署名を付ければ十分ですか?

A: 電子署名は有効な手段ですが、全従業員が証明書を保有している前提がなく、導入コストも高いため本問では簡便な運用対策が求められています。

A: 電子署名は有効な手段ですが、全従業員が証明書を保有している前提がなく、導入コストも高いため本問では簡便な運用対策が求められています。

Q: 直接確認は電話でも対面でも良いのですか?

A: はい。申請者本人と “異なる経路” で確実に本人確認できれば電話・対面いずれでも構いません。

A: はい。申請者本人と “異なる経路” で確実に本人確認できれば電話・対面いずれでも構いません。

Q: ワンタイムパスワード送信先を会社貸与の端末に限定しては?

A: 会社貸与端末が全員に行き渡っていない場合や、故障・紛失時の再発行手続が煩雑になるため、個人所有も許可しつつ運用でリスクを抑える方針が採られています。

A: 会社貸与端末が全員に行き渡っていない場合や、故障・紛失時の再発行手続が煩雑になるため、個人所有も許可しつつ運用でリスクを抑える方針が採られています。

関連キーワード: 成りすまし、ワンタイムパスワード、多要素認証、本人確認

設問2:

本文中の下線②について、不正使用が長期間続く理由を30字以内で、対策を70字以内で具体的に述べよ。

模範解答

理由:クッキーが有効である間、不正使用が可能だから

対策:Cサービスの認証に使用している携帯電話は、紛失や盗難時の届出を義務化し、届出を受けたら直ちにCサービスのパスワードを変更する。

解説

解答の論理構成

- 追加認証方式では、OTP入力後にCサービスから

「利用者IDに対するクッキー¹(有効期間90日)」

…と記載されたクッキーが発行されます。 - このクッキーが保存された端末は、図3(2)の判定で一致するとOTPを再入力せずに利用できます。

- 下線②の想定は「個人の携帯電話が盗まれ、かつ、利用者IDとパスワードが推測」された状況です。盗難端末内に前述のクッキーが残っていれば、攻撃者は90日間OTPなしで接続可能です。

- したがって“不正使用が長期間続く”理由は、クッキーの長期有効性にあります。

- 対策は、端末紛失・盗難を即時に把握し、クッキーの無効化またはID/パスワード変更を強制する運用を定めることです。問題文でも「盗難、紛失があった場合には必ず総務部に連絡…速やかに対応」とあるので、この連絡をトリガにして認証情報を即時更新すれば長期利用は防げます。

誤りやすいポイント

- 90日クッキーと「24時間で自動ログアウト」の違いを混同し、短期間で安全と誤解する。

- OTP再送で防げると考え、盗難端末内にクッキーが残るリスクを見落とす。

- 技術的対策(クッキー失効設定など)だけを挙げ、運用・届出手順を忘れる。

FAQ

Q: 端末にクッキーが残らない設定にすれば十分ですか?

A: ブラウザ設定だけでは利用者が変更する恐れがあります。端末紛失時の届出義務とパスワード変更を組み合わせ、運用面でも担保すべきです。

A: ブラウザ設定だけでは利用者が変更する恐れがあります。端末紛失時の届出義務とパスワード変更を組み合わせ、運用面でも担保すべきです。

Q: クッキーの有効期間を短くするだけでは不十分ですか?

A: 有効期間短縮は有効ですが、0日にしない限り盗難から届出までの間は不正使用されます。届出→即時失効の仕組みと併用してください。

A: 有効期間短縮は有効ですが、0日にしない限り盗難から届出までの間は不正使用されます。届出→即時失効の仕組みと併用してください。

Q: MDMなどで遠隔ワイプすれば対応できますか?

A: 遠隔ワイプは有効ですが、通信不能だと実行できません。届出によるID停止・パスワード変更は必ず併用しましょう。

A: 遠隔ワイプは有効ですが、通信不能だと実行できません。届出によるID停止・パスワード変更は必ず併用しましょう。

関連キーワード: クッキー、ワンタイムパスワード、二要素認証、端末紛失対策、アカウントロック

設問3:

表2中のa〜cに入れる実施事項を、aは35字以内で、bは25字以内で、cは15字以内で述べよ。

模範解答

a:プロジェクト資料を定期的にファイルサーバへバックアップ

b:バックアップしたプロジェクト資料を共有

c:データの移行方法

解説

解答の論理構成

-

想定シナリオ①は

「Cサービスのサーバが被災し、停止するが、2週間後に元どおり再開する。」

「業務効率の低下は許容するが、Cサービス停止の24時間後にはプロジェクト資料を使う業務を再開できる。」

と明示しています。24時間で社内利用を再開するには、外部にあるプロジェクト資料を社内にあらかじめ複製しておく必要があります。P社内には既存の「ファイルサーバ」があるので、 事前準備=「プロジェクト資料を定期的にファイルサーバへバックアップ」

が妥当です。 -

想定シナリオ①の“想定シナリオが現実化してから実施すること”には

「ファイルサーバを用いて、bする。」

と書かれています。ここで実施したいのは、バックアップ済みデータを従業員が再利用できるようにすることです。したがって

実施事項=「バックアップしたプロジェクト資料を共有」

となります。 -

想定シナリオ②は

「C社が、1か月後にCサービスの提供を終了すると通知し、実際に1か月後にサービス終了となる。」

という長期停止ではなく“終了”のケースです。ここでは

「Cサービスに代替可能なサービスを選定しておく。Cサービスからのcを確認しておく。」

とあり、移行時に最も重要になるのはデータをどのように取り出すかという点です。そのため

事前確認事項=「データの移行方法」

が適切です。

誤りやすいポイント

- バックアップ先を「クラウドストレージ」などと記述し、問題文に登場する「ファイルサーバ」を使わない回答にしてしまう。

- bで「閲覧」や「利用」など抽象的な語を使い、ファイルサーバで行う具体的なアクションを示せていない。

- cを「API仕様」などと細部に寄り過ぎ、データ移行全体を俯瞰した表現になっていない。

FAQ

Q: バックアップは“定期的”とありますが、どの程度の頻度が望ましいですか?

A: プロジェクト資料の更新頻度に合わせ、一般的には毎日〜数時間おきの自動バックアップを推奨します。業務再開目標が「24時間後」なので、少なくとも日次は必要です。

A: プロジェクト資料の更新頻度に合わせ、一般的には毎日〜数時間おきの自動バックアップを推奨します。業務再開目標が「24時間後」なので、少なくとも日次は必要です。

Q: 「データの移行方法」とは具体的に何を指しますか?

A: CSV/ZIPでの一括エクスポート可否、API連携の有無、メタデータ付きでダウンロードできるかなど、Cサービスからデータを取り出し再投入するまでの手順全体を指します。

A: CSV/ZIPでの一括エクスポート可否、API連携の有無、メタデータ付きでダウンロードできるかなど、Cサービスからデータを取り出し再投入するまでの手順全体を指します。

Q: “共有”と“公開”の違いは?

A: “共有”は限定された社内利用者へアクセス権を配布すること、“公開”は権限制御なしに広く開示することです。本設問では情報漏えいを避けるため“共有”が適切です。

A: “共有”は限定された社内利用者へアクセス権を配布すること、“公開”は権限制御なしに広く開示することです。本設問では情報漏えいを避けるため“共有”が適切です。

関連キーワード: バックアップ、データ移行、事業継続計画、ファイルサーバ、ワンタイムパスワード