情報処理安全確保支援士 2013年 春期 午後2 問02

技術情報の管理に関する次の記述を読んで、設問1~5に答えよ。

W社は、従業員数3,000名の機械部品メーカーである。東京に本社、国内8か所に営業所、関西地区1か所に工場がある。本社には、経営管理部、人事総務部、営業部及び情報システム部があり、営業部は各営業所を統括する。工場には、開発部及び製造部がある。

〔特許取得の推進〕

W社では、国内での特許取得を推進しており、経営管理部、開発部及び製造部は、合同で特許検討会を月1回開催している。従業員は、発明の内容及び実施計画を説明した技術報告書を特許検討会に提出する。特許検討会では、技術報告書について審議し、議事録を作成する。審議の結果には、“特許庁に出願”、“ノウハウとして秘匿”及び“発明者への差戻し”の3種類がある。W社の知的財産管理規程では、技術報告書及び議事録(以下、技術報告書と議事録を合わせて、検討会文書という)は、紙のほか、電子ファイルとしても30年間保管することになっている。

特許として登録された場合は、通常、出願から20年間、特許権を保持できる。しかし、特許検討会に提出された技術報告書を全て出願するわけではない。仮に出願すれば、出願の内容が、全て一定期間後に公開されるので、特許として登録されなかった場合は、技術が流出してしまうからである。

一方、W社が特許庁に出願せずに実施した技術に関して、他社の特許が登録された場合は、損害賠償などを請求される可能性がある。

特許検討会では、“ノウハウとして秘匿”と決定した審議案件の紙の検討会文書については、先使用による通常実施権(以下、先使用権という)を確保するために、“公証人の確定日付の付与”を得ている。

特許検討会のメンバが送受信する電子メール(以下、メールという)に添付されている電子ファイルやファイルサーバに保存されている電子ファイルのような日常的にやり取りしている技術情報は、“公証人の確定日付の付与”を得ていない。

特許検討会は情報システム部に対して、次の二つの要望を出した。

・先使用権を確保するために、検討会文書の電子ファイルは、経営管理部の特許責任者の押印に相当するディジタル署名を付与し、署名日の証明機能をもたせたい。

・従業員が送信したメールに添付された技術報告書の電子ファイルを検索できるようにしたい。

〔W社の情報システム〕

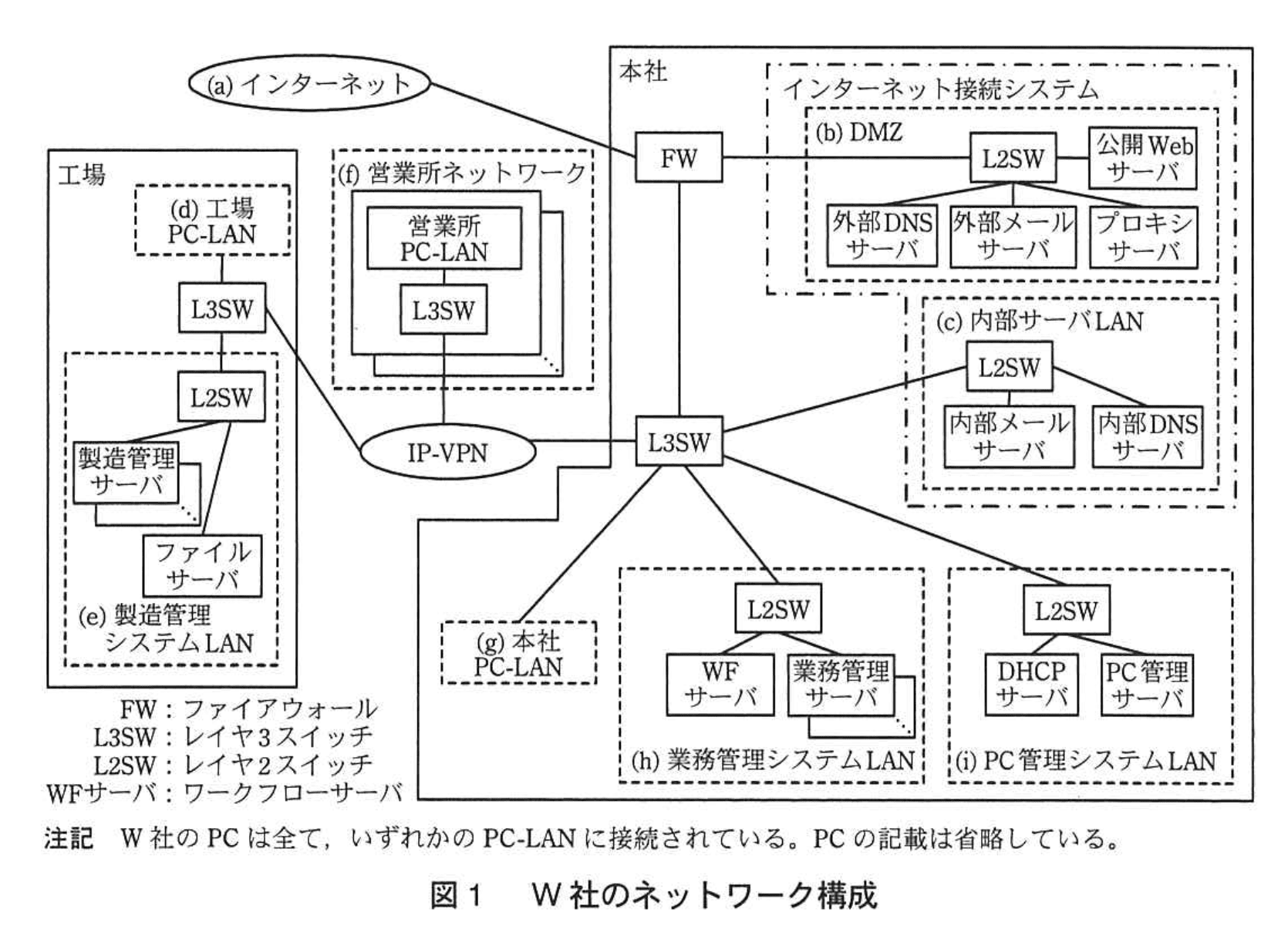

W社の情報システムには、インターネット接続システム、製造管理システム、業務管理システム及びPC管理システムがある。情報システムの各サーバは、導入後、5年をめどに更新している。情報システムの全てのサーバは、全ての電子ファイルのウイルススキャンを1日に1回行っている。W社のネットワーク構成を図1に示す。

FWでは、拒否した通信をログとして記録している。情報システムの各サーバでは、サーバへのアクセス及びプログラムの動作をログとして記録している。FW上及びサーバ上でのログの保存期間は6か月である。

外部DNSサーバは、インターネット上の時刻サーバとの間で、aを用いて時刻同期を行っている。FW及び情報システムの各サーバは、外部DNSサーバとの間で、aを用いて時刻同期を行っている。

〔PCの利用状況〕

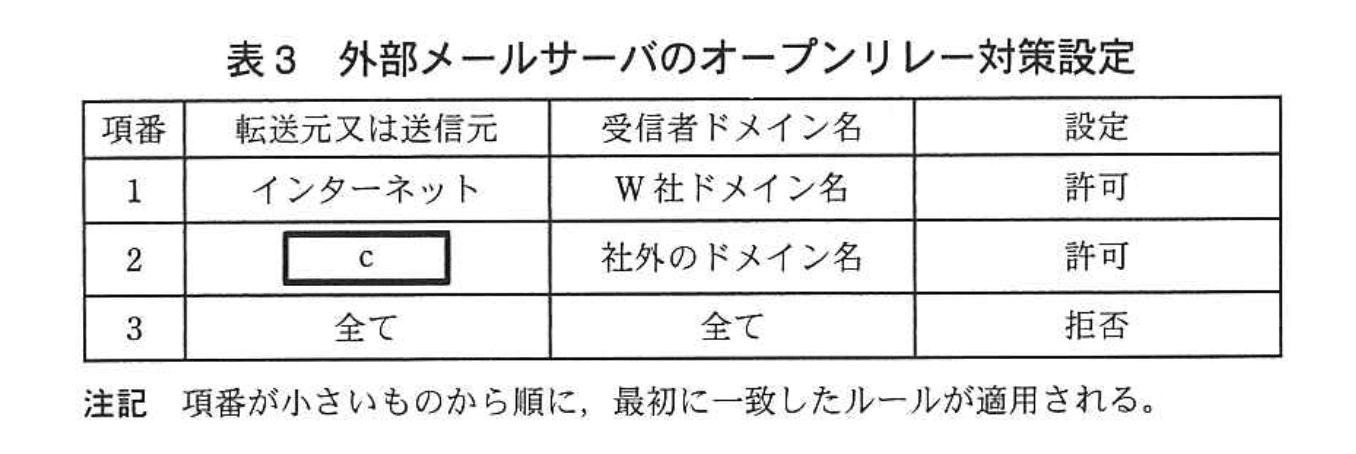

W社のPCは全て会社が貸与している。各部門における、PCの貸与状況を表1に示す。

W社では、全てのPCにウイルス対策ソフトを導入している。ウイルス対策ソフトは、PCの起動時及び起動後は2時間ごとにPC管理サーバからウイルス定義ファイルをダウンロードし、更新する。

PC管理サーバは、1時間ごとにプロキシサーバ経由でウイルス対策ソフトのベンダのWebサーバからウイルス定義ファイルをダウンロードし、更新する。

全てのPCは、起動時に、PC管理サーバとの間で時刻同期を行っている。

PCのIPアドレスは、DPCには固定的に割り当て、NPCには、L3SWのDHCPリレーエージェント機能によって動的に割り当てている。

PCの利用者IDは、従業員ごとに割り当てている。

〔W社におけるメールの利用〕

従業員は、PCのメールソフトを用いて、他の従業員との間及びインターネットとの間でメールの送受信を行っている。表計算ソフトを使って作成した注文票など、第三者に秘匿したい電子ファイルを送信する場合は、暗号化した上で、メールに添付している。メールソフトの受信フォルダと送信済フォルダの管理は、従業員に任されている。

W社のメールアドレスのドメイン名には、W社が取得したドメイン名(以下、W社ドメイン名という)を用いている。

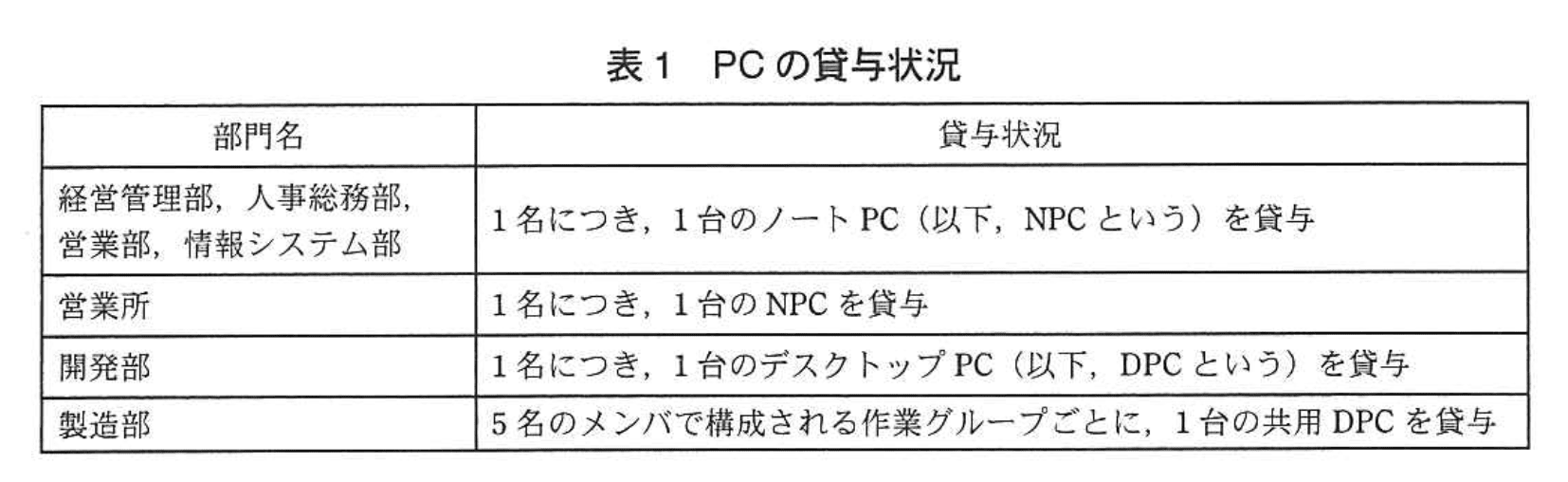

情報システムのサーバのうち、メールを扱うのは、外部メールサーバ、内部メールサーバ及びWFサーバである。各サーバのメールに関する機能及び動作概要を表2に示す。

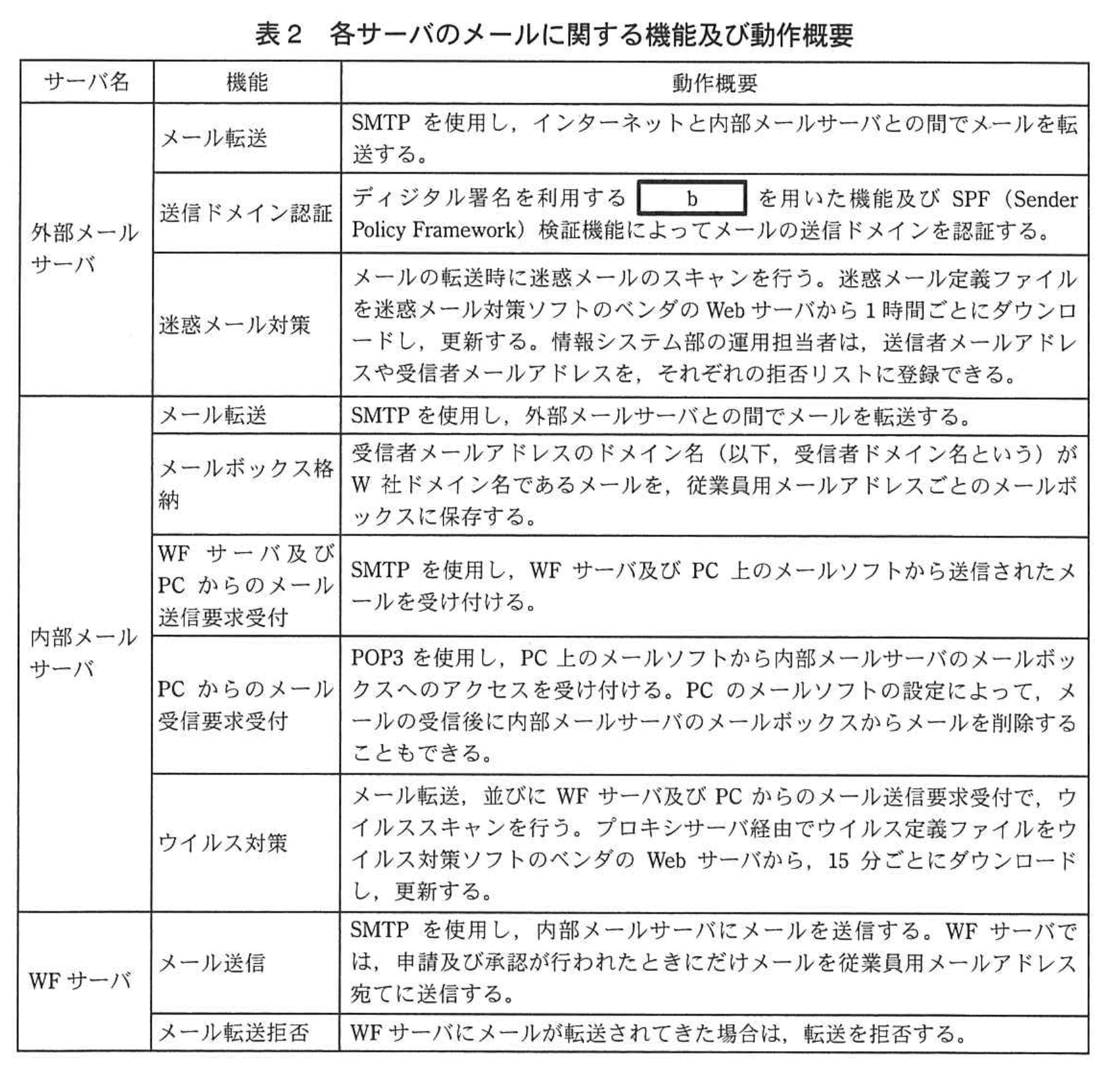

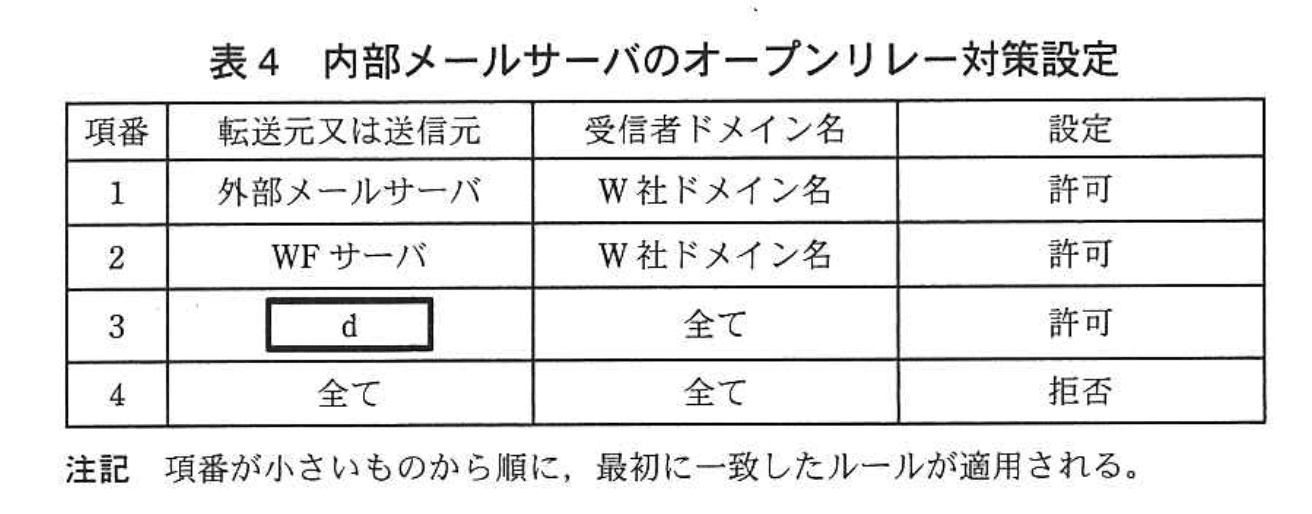

外部メールサーバ及び内部メールサーバでは、オープンリレー対策を実施している。オープンリレー対策では、SMTPの転送元又は送信元と、エンベロープの受信者ドメイン名の組合せで、転送と送信の許可又は拒否を判定する。判定条件は、図1、従業員用PCの使用状況及び表2を考慮して決めている。外部メールサーバのオープンリレー対策設定を表3に、内部メールサーバのオープンリレー対策設定を表4に示す。

表2の“PCからのメール受信要求受付”では利用者認証が行われる。しかし、表2の“WEサーバ及びPCからのメール送要求受付”では利用者認証(以下、“WEサーバ及びPCからのメール送要求受付”での利用者認証を、送信利用者認証という)が行われておらず、送信利用者認証の実現が課題になっている。

〔送信利用者認証と特許検討会の要望の実現に関する検討〕

情報システム部のG部長は、送信利用者認証及び特許検討会の要望の実現を検討するように、H主任とJさんに指示した。

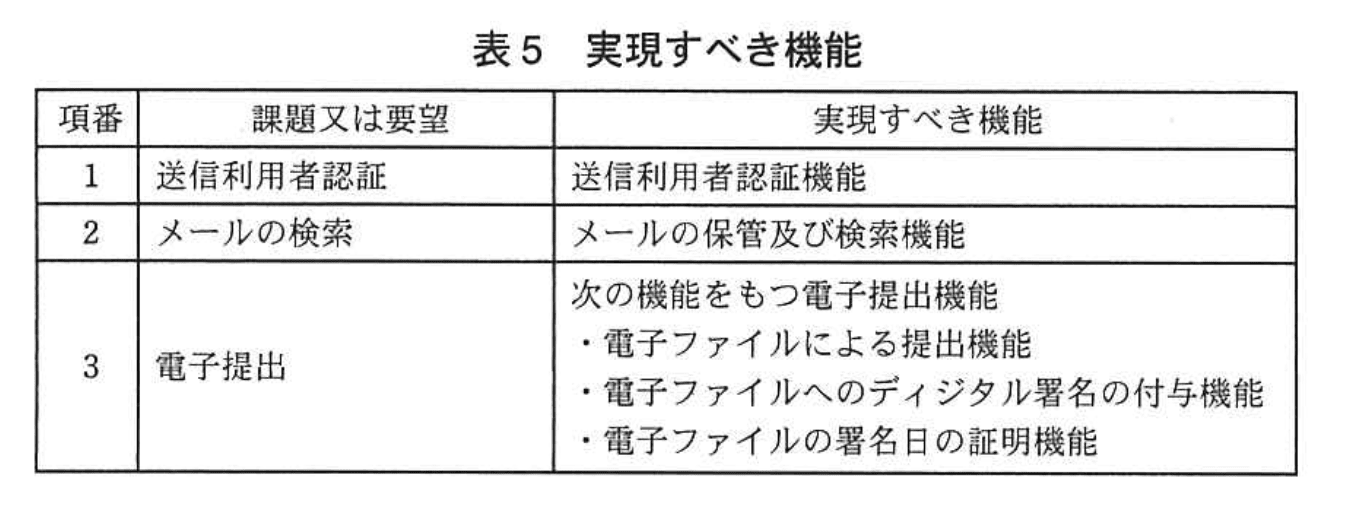

H主任とJさんは、G部長の指示について検討し、実現すべき機能を表5のようにまとめた。

Jさんは、表5の実現すべき機能について検討した。

〔送利用者認証機能に関する具体的な検討〕

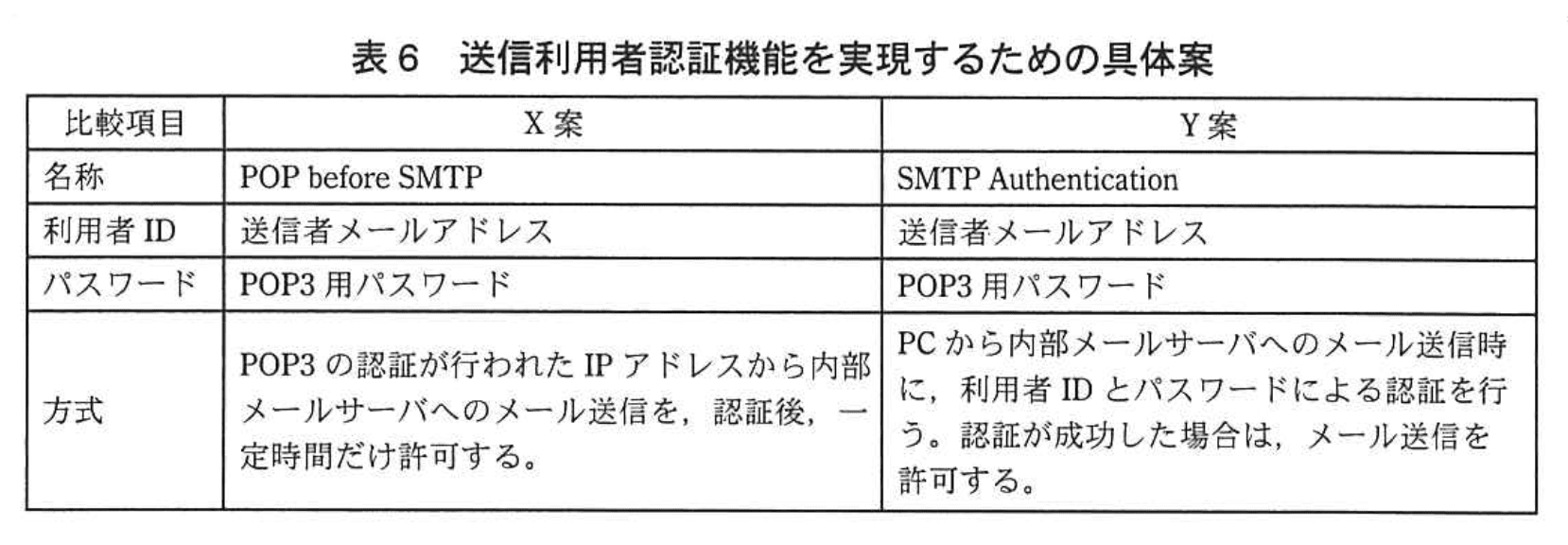

Jさんは、送言利用者認証機能について、表6に示す具体案をH主任に説明した。

Jさんは、PCからのメール送信方法が現在と変わらないX案を採用したいと、H主任に説明した。H主任は、W社におけるPC及びメールの利用状況を考慮すると、X案では、POP3の認証を実行しなくてもメールを送信できる場合があり、課題が解決できないことを指摘した。H主任の指摘を踏まえて、Y案が採用されることになった。

〔メールの保管及び検索機能に関する具体的な検討)

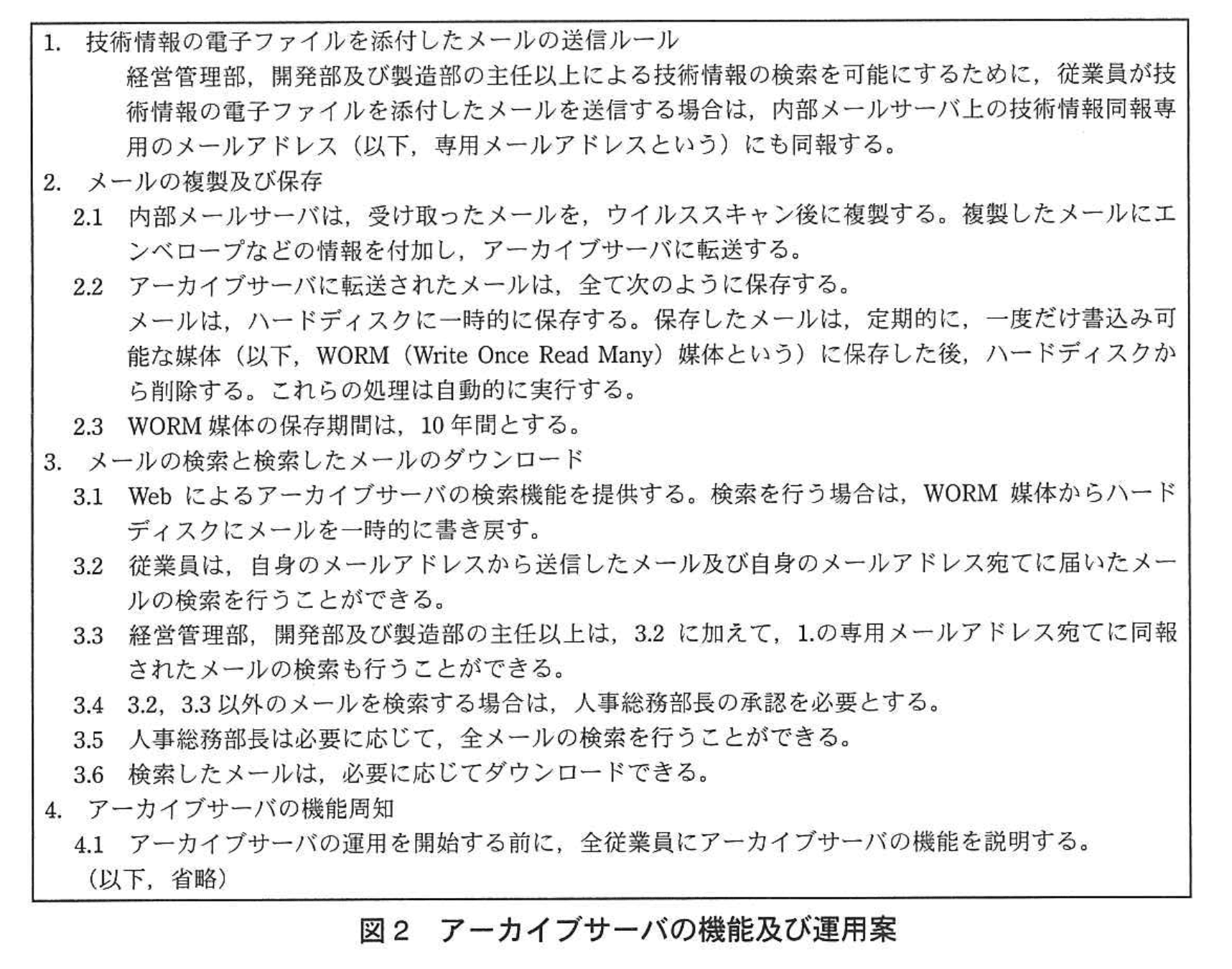

Jさんは、内部サーバLANにアーカイブサーバを導入してメールの保管及び検索機能を実現することとし、図2に示すアーカイブサーバの機能及び運用案を作成した。

Jさんは、H主任に図2の案を説明した。次は、その時の会話である。

H主任:図2の3.1と3.6について、社内メールサーバの機能を考慮すると、保管されているメールの添付ファイルからウイルスが検知される可能性がありますね。

Jさん:アーカイブサーバに保存された時点のウイルス定義ファイルにないウイルスが検知されるということでしょうか。

H主任:はい。図2の3.1についてはそうですね。しかし、アーカイブサーバに保存された時点のウイルス定義ファイルにあるウイルスであっても、図2の3.6で検知される可能性があります。①具体的には、アーカイブサーバから PC にダウンロードしたメールの添付ファイルにアクセスしたときに、ウイルスが検知される可能性があります。

Jさん:そのほかに、PCのメールソフトで受信したメールの添付ファイルにアクセスしたときに、同じようにウイルスが検知される可能性がありますね。利用者への説明事項を作成するようにします。

H主任:図2の3.2について、どのように検索の範囲を限定しますか。

Jさん:ヘッダにあるFrom, To, Ccのメールアドレスと従業員のメールアドレスを比較し、限定します。

H主任:それでは不十分ですね。従業員宛てに届いたメールを例に説明します。②ヘッダのメールアドレスと従業員のメールアドレスとの比較では、従業員宛てに届いたメールであっても、検索できないことがあります。図2の3.3も同様です。

Jさん:はい、分かりました。比較方法を修正します。

H主任:専用メールアドレスに届くメールは、従業員が社内から送信したメールに限定すべきです。どのように実現しますか。

Jさん:③表2に示したメールに関する機能で実現します。

H主任:分かりました。それから、④アーカイブサーバの導入によって、メール利用に関する抑止的な効果が期待できますね。

最後に、Jさんは、図2の4.についてH主任に説明した。H主任は説明内容を了承した。

〔電子提出機能に関する具体的な検討〕

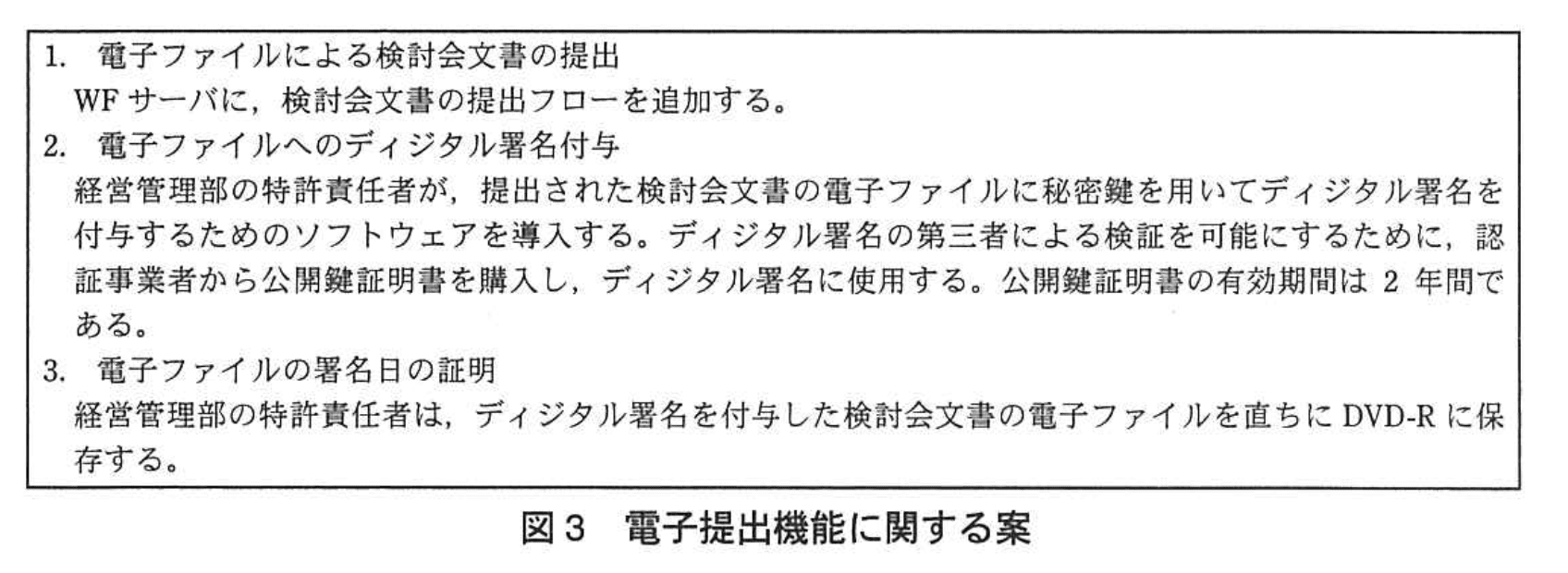

Jさんは、図3に示す電子提出機能に関する案をH主任に説明した。

H主任は、図3の3.のDVD-Rでは、第三者に署名日を証明できないことを指摘した。Jさんが検討したところ、TSA(Time StampingAuthority)が発行するタイムスタンプを付与すれば、タイムスタンプの有効期間中は、電子ファイルがe及びfを証明可能であることが分かった。

Z社のタイムスタンプサービスの導入を前提に調査したところ、TSA証明書の有効期間は10年間であった。

そこで、H主任は、検討会文書の保管が必要な期間を考慮し、長期署名サービスの導入を行うように指示した。長期署名とは、電子ファイルのディジタル署名値とそのタイムスタンプの検証に必要な公開鍵証明書や失効情報などの情報を加えたタイムスタンプ(以下、アーカイブタイムスタンプという)を付与し、そのアーカイブタイムスタンプの有効期間内に、再びアーカイブタイムスタンプの付与を繰り返す方式である。Jさんは、更に検討を行い、図3を修正した。

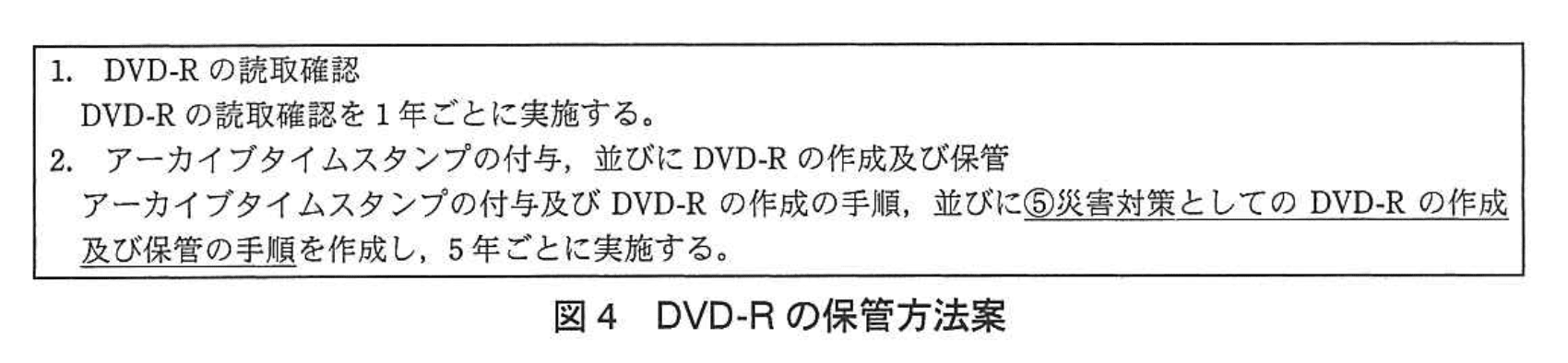

続いて、長期署名の検討を踏まえて、Jさんは、図4に示すDVD-Rの保管方法案を作成した。

H主任とJさんは、⑥情報セキュリティ技術の観点から、アーカイブタイムスタンプについての事項を確認する手順を図4の2.に追加した。

H主任は、DVD-Rの保管方法案を特許検討会に提示した。特許検討会では、検討の結果、提示されたDVD-Rの保管方法案を採用することにした。

H主任とJさんは、これまでの検討結果を踏まえ、表5の機能の導入計画を作成し、G部長に報告した。計画は経営会議で報告され、承認された。そこで、H主任とJさんは、計画を実行に移した。

設問1:

本文中のa、表2中のbに入れる適切な字句を、それぞれ、英字5字以内で答えよ。

模範解答

a:NTP

b:DKIM

解説

解答の論理構成

-

時刻同期プロトコルの選定

- 問題文に「外部DNSサーバは、インターネット上の時刻サーバとの間で、aを用いて時刻同期を行っている。FW及び情報システムの各サーバは、外部DNSサーバとの間で、aを用いて時刻同期を行っている。」とあります。

- 企業ネットワークで広く使われ、UDP ‑ 123 番ポートを利用して上位タイムサーバと時刻を合わせる代表的なプロトコルは “NTP”(Network Time Protocol)です。

- よって a には “NTP” が入ります。

-

送信ドメイン認証方式の選定

- 表2には「ディジタル署名を利用する b を用いた機能及び SPF (Sender Policy Framework) 検証機能によってメールの送信ドメインを認証する。」と記載されています。

- SPF と並び、メールヘッダにディジタル署名を付加して改ざんを検出し、送信元ドメインの正当性を検証する仕組みは “DKIM”(DomainKeys Identified Mail)です。

- したがって b には “DKIM” が入ります。

誤りやすいポイント

- NTP を SNTP や PTP と取り違える

“SNTP” は簡易版であり企業環境全体の標準的な時刻合わせには通常 “NTP” が指定されます。PTP は主に産業機器で高精度を要するケース向けです。 - DKIM と DomainKeys の混同

“DomainKeys” は Yahoo! が提唱した旧方式で、現在の標準化名称は “DKIM” です。選択肢に「DomainKeys」や「S/MIME」があっても、ディジタル署名による送信ドメイン認証という要件に完全合致するのは DKIM です。 - SPF/DKIM の役割分担の誤認

SPF は「送信元 IP とドメインの整合性」を検査し、DKIM は「メール本文・ヘッダが改ざんされていないこと」と「送信ドメイン正当性」を署名で保証します。問題文には「ディジタル署名を利用する b」と明示されているため DKIM を選びます。

FAQ

Q: 時刻同期に NTP を使う主な理由は何ですか?

A: インターネット上の公開タイムサーバとの互換性が高く、複数階層での時刻配信が容易なためです。UDP ベースで実装が軽いことも企業での採用理由になります。

A: インターネット上の公開タイムサーバとの互換性が高く、複数階層での時刻配信が容易なためです。UDP ベースで実装が軽いことも企業での採用理由になります。

Q: DKIM を導入するとスパム対策は完全になりますか?

A: いいえ。DKIM は「送信元ドメインの真正性」と「改ざん検出」を目的とした技術であり、内容が迷惑メールかどうかは別途スパムフィルタリングが必要です。

A: いいえ。DKIM は「送信元ドメインの真正性」と「改ざん検出」を目的とした技術であり、内容が迷惑メールかどうかは別途スパムフィルタリングが必要です。

Q: SPF と DKIM は併用すべきでしょうか?

A: はい。SPF は “IP アドレス起点”、DKIM は “コンテンツ起点” の検証を行うため、両方を組み合わせることで不正メール判定の精度が向上します。

A: はい。SPF は “IP アドレス起点”、DKIM は “コンテンツ起点” の検証を行うため、両方を組み合わせることで不正メール判定の精度が向上します。

関連キーワード: NTP, DKIM, SPF, 時刻同期、送信ドメイン認証

設問2:〔W社におけるメールの利用〕について、(1)〜(3)に答えよ。

(1)メール転送時のウイルススキャンを、外部メールサーバではなく内部メールサーバで行う目的を40字以内で述べよ。

模範解答

従業員間で送受信するメールによるウイルス感染の可能性を減らすため

解説

解答の論理構成

- 【問題文】表2で

- 「外部メールサーバ」は“迷惑メール対策”のみでウイルス検査を行わない。

- 「内部メールサーバ」は“メール転送、並びに WF サーバ及び PC からのメール送信要求受付で、ウイルススキャンを行う。”

という役割分担が示されています。

- 従業員同士がやり取りする社内メールは、インターネットを経由せず「内部メールサーバ」だけで配送されます。

- ウイルス感染源は社外メールだけとは限らず、社内PCが発信元になるケースも考慮する必要があります。

- したがってウイルス検査を「外部メールサーバ」で実施すると、社内メール(従業員間メール)が検査されず、ウイルスが社内に蔓延するおそれがあります。

- よって「内部メールサーバ」でウイルススキャンを行う目的は、

“従業員間で送受信するメールによるウイルス感染の可能性を減らすため”

となります。

誤りやすいポイント

- “外部メールサーバで検査すれば十分”と考え、社内メール経由の感染リスクを見落とす。

- 迷惑メール対策とウイルス対策を混同し、表2の記述を読み違える。

- 「外部メールサーバでも社内メールを経由する」と思い込む。実際は社内メールは外部を通らない。

FAQ

Q: 迷惑メール対策ソフトでもウイルスを検知できるのでは?

A: 表2にある迷惑メール対策は「送信者アドレスや内容によるスパム判定」が主目的で、ウイルス検査は行わない想定です。

A: 表2にある迷惑メール対策は「送信者アドレスや内容によるスパム判定」が主目的で、ウイルス検査は行わない想定です。

Q: 社内メールの添付ファイルはファイルサーバで共有すれば良いのでは?

A: 添付ファイルを禁止しない運用方針のため、メール経由でも確実にウイルス検査を行う必要があります。

A: 添付ファイルを禁止しない運用方針のため、メール経由でも確実にウイルス検査を行う必要があります。

Q: 内部メールサーバを二重化しなくても大丈夫?

A: 冗長性は別途検討事項ですが、本設問はウイルス検査の配置理由に焦点を当てています。

A: 冗長性は別途検討事項ですが、本設問はウイルス検査の配置理由に焦点を当てています。

関連キーワード: SMTP, ウイルススキャン、メールサーバ、内部ネットワーク、感染経路封じ込め

設問2:〔W社におけるメールの利用〕について、(1)〜(3)に答えよ。

(2)表3中のcに入れる適切なサーバ名を、図1中の字句を用いて答えよ。

模範解答

c:内部メールサーバ

解説

解答の論理構成

- 表3は「外部メールサーバのオープンリレー対策設定」を示しています。項番2は

“転送元又は送信元:[ c ]/受信者ドメイン名:社外のドメイン名/設定:許可”

となっており、社外あてメールを受け付ける相手([ c ])を特定することが目的です。 - 【問題文】表2より

“内部メールサーバ … SMTP を使用し、外部メールサーバとの間でメールを転送する。”

と明記されており、社内で作成された社外向けメールは必ず「内部メールサーバ」経由で「外部メールサーバ」に渡されます。 - 逆に、社員が直接「外部メールサーバ」に接続して社外へ送信する経路は存在しません。図1でも「本社PC-LAN」や「営業所PC-LAN」からはまず「内部メールサーバ」に到達するネットワーク構成になっています。

- したがって、社外ドメイン宛てメールを受け付ける正しい転送元は「内部メールサーバ」であり、[ c ]には

“内部メールサーバ”

が入ります。

誤りやすいポイント

- “PC から直接 外部メールサーバへ送信できる”と誤解して「PC-LAN」などを記入してしまう。実際には SMTP ポートはファイアウォールで閉じられ、経路は「内部メールサーバ」固定です。

- 「WFサーバ」もメールを送信するため候補と考えてしまうが、WFサーバは“SMTP を使用し、内部メールサーバにメールを送信する”だけで外部向けには送信しません。

- “社外ドメイン宛て=インターネット”と短絡し、[ c ]に「インターネット」と書くミス。項番1で既にインターネット→社内ドメインの受信許可を定義しているので意味が異なります。

FAQ

Q: 「内部メールサーバ」が停止した場合、社外宛メールは送信できますか?

A: いいえ。社外宛メールはすべて「内部メールサーバ」から「外部メールサーバ」へ転送される設計です。停止時は送信できません。

A: いいえ。社外宛メールはすべて「内部メールサーバ」から「外部メールサーバ」へ転送される設計です。停止時は送信できません。

Q: 外部メールサーバは社員からの SMTP Authentication を受け付けないのですか?

A: 受け付けません。送信利用者認証は「内部メールサーバ」で“SMTP Authentication”を実装する方針であり、社員 PC は内部メールサーバへ認証付きで送信します。

A: 受け付けません。送信利用者認証は「内部メールサーバ」で“SMTP Authentication”を実装する方針であり、社員 PC は内部メールサーバへ認証付きで送信します。

Q: WFサーバからの通知メールは社外にも届きますか?

A: WFサーバは“WFサーバにメールが転送されてきた場合は、転送を拒否する。”とある通り、自己発信しか行いません。社外宛てに送る場合も、まず内部メールサーバへ渡され、最終的に外部メールサーバ経由で配送されます。

A: WFサーバは“WFサーバにメールが転送されてきた場合は、転送を拒否する。”とある通り、自己発信しか行いません。社外宛てに送る場合も、まず内部メールサーバへ渡され、最終的に外部メールサーバ経由で配送されます。

関連キーワード: SMTP, オープンリレー、メールサーバ、認証、ドメイン名

設問2:〔W社におけるメールの利用〕について、(1)〜(3)に答えよ。

(3)表4中のdに入れる適切なネットワークを、図1中の(a)〜(i)から全て選び、記号で答えよ。

模範解答

d:(d)、(f)、(g)

解説

解答の論理構成

- 【問題文引用】内部メールサーバのオープンリレー対策設定(表4)で、項番3は

“転送元又は送信元:d/受信者ドメイン名:全て/設定:許可”

となっている。ここで許可すべき「転送元又は送信元」は、SMTPでメールを直接“送信”してくるクライアントPCが存在するネットワークでなければならない。 - 【問題文引用】図1にはPCが接続されるネットワークとして

“(d)工場PC-LAN、(f)営業所ネットワーク、(g)本社PC-LAN”

が示されている。さらに

“注記 W社のPCは全て、いずれかのPC-LANに接続されている.”

とあり、クライアントPCは上記3セグメントに集約される。 - メール送信経路は【問題文引用】

“WF サーバ及び PC からのメール送信要求受付”で内部メールサーバがSMTPを受け付ける

と定義されているため、PCから直接SMTPで届くのは上記3セグメントだけである。

他の(a)〜(i)については

・(a) インターネット:外部メールサーバ経由であり、直接は来ない

・(b)(c)(e)(h)(i):サーバLANでPCは存在しない

ので対象外となる。 - よって、dに入るべきネットワークは

“(d)”、“(f)”、“(g)”

となる。

誤りやすいポイント

- (h)業務管理システムLANにはWFサーバがあるため、ここでもPCがメールを送ると誤認しやすいが、WFサーバは既に項番2で個別許可されておりPCは接続されていない。

- (c)内部サーバLANは内部メールサーバ自身があるLANなので送信側に含めてしまいがちだが、クライアントPCは存在しない。

- IP-VPNで接続される(f)営業所ネットワークを見落とすと、営業所PCからの送信が拒否される設定ミスにつながる。

FAQ

Q: (i)PC管理システムLANにはPCが管理目的で接続されませんか?

A: 接続されるのは“PC管理サーバ”と“DHCPサーバ”であり、クライアントPCはPC-LAN側から管理サーバにアクセスします。従ってSMTP送信元として想定する必要はありません。

A: 接続されるのは“PC管理サーバ”と“DHCPサーバ”であり、クライアントPCはPC-LAN側から管理サーバにアクセスします。従ってSMTP送信元として想定する必要はありません。

Q: WFサーバはサーバLAN所属ですが、なぜ項番2で個別許可するのですか?

A: WFサーバはシステム的にメールを発信するため、サーバLANでも例外的に許可が必要です。個別ルールを優先させることでサーバLAN全体を開放せずに済みます。

A: WFサーバはシステム的にメールを発信するため、サーバLANでも例外的に許可が必要です。個別ルールを優先させることでサーバLAN全体を開放せずに済みます。

Q: オープンリレー対策は送信利用者認証(SMTP Authentication)導入後も必要ですか?

A: はい。SMTP Authenticationは“誰が送るか”を確認し、オープンリレー対策は“どこからどこへ転送するか”を制御します。二重の仕組みで不正中継を防ぎます。

A: はい。SMTP Authenticationは“誰が送るか”を確認し、オープンリレー対策は“どこからどこへ転送するか”を制御します。二重の仕組みで不正中継を防ぎます。

関連キーワード: SMTP認証、オープンリレー、LANセグメント、メール転送、クライアントPC

設問3:

〔送信利用者認証機能に関する具体的な検討〕について、X案で、POP3の認証を行わなくてもメールを送信できる状況を55字以内で具体的に述べよ。

模範解答

「製造部のDPCで、ある従業員がPOP3認証された後の一定時間内に、他の従業員がログインした場合」

または

「POP3認証を行ったNPCのIPアドレスが、認証後の一定時間内に他のNPCに割り当てられた場合」

解説

解答の論理構成

- 【問題文】の表6‐X案では

“POP3 の認証が行われた IP アドレスから内部メールサーバへのメール送信を、認証後、一定時間だけ許可する。”

と記載されています。ここで許可の単位は“IP アドレス”であって“利用者”ではありません。 - 製造部では【表1】に示すとおり

“5名のメンバで構成される作業グループごとに、1台の共用DPCを貸与”

しており、同じIPアドレスを複数人が順番に使用します。

そのため、先にPOP3認証した従業員が席を離れた後でも、同じDPCを使う別の従業員は追加の認証なしにメール送信が可能になります。 - さらに、NPCは【PCの利用状況】にあるように

“NPCには、L3SWのDHCPリレーエージェント機能によって動的に割り当てている。”

と動的IPです。POP3認証直後に NPC の電源を切ると、そのIPアドレスが別のNPCへ再割当される場合があります。割当先PCの利用者は認証を経ずに送信できてしまいます。 - 以上より、X案は「IPアドレスの共有または再利用が発生する状況」では送信利用者認証が形骸化し、課題を解決できません。

誤りやすいポイント

- 「POP before SMTP =送信前必ず認証」と早合点し、IPアドレス共有という抜け穴を見落とす。

- 共用DPCの存在を読み飛ばし、全PCが個人貸与だと思い込む。

- DHCP の動作を忘れ、NPC の IP が固定だと誤解する。

- SMTP Authentication と POP before SMTP の違いを“使用するプロトコルの違い”とだけ捉え、認証タイミングや単位(IP vs.セッション)を意識しない。

FAQ

Q: 送信利用者認証の対象を「IPアドレス」ではなく「メールソフトのセッション」にすれば解決しますか?

A: はい。表6‐Y案 “SMTP Authentication” のように送信時セッション単位で認証すれば、IPアドレス共有/再利用に左右されず確実に本人確認できます。

A: はい。表6‐Y案 “SMTP Authentication” のように送信時セッション単位で認証すれば、IPアドレス共有/再利用に左右されず確実に本人確認できます。

Q: DHCP のリース期限を短く調整すれば X案の問題は軽減できますか?

A: 軽減はしても根本解決にはなりません。IPが短時間で再利用される可能性は残り、完全な本人確認は保証できません。

A: 軽減はしても根本解決にはなりません。IPが短時間で再利用される可能性は残り、完全な本人確認は保証できません。

Q: 共用DPCを個人専用ログインにしても POP before SMTP を継続できますか?

A: OSログインで利用者を分けても、メール送信許可はIPベースのままなので問題は残ります。SMTP Authentication へ移行する方が確実です。

A: OSログインで利用者を分けても、メール送信許可はIPベースのままなので問題は残ります。SMTP Authentication へ移行する方が確実です。

関連キーワード: POP before SMTP, DHCP, 共有PC, SMTP Authentication, 利用者認証

設問4:〔メールの保管及び検索機能に関する具体的な検討〕について(1)〜(4)に答えよ。

(1)本文中の下線①について、ウイルスが検知される可能性がある理由を50字以内で具体的に述べよ。

模範解答

暗号化されていたためにウイルス駆除できなかった添付ファイルが、復号される場合があるから

解説

解答の論理構成

- 【問題文】では「第三者に秘匿したい電子ファイルを送信する場合は、暗号化した上で、メールに添付している」と明記されています。

- 内部メールサーバは受信時にウイルススキャンを実施しますが、暗号化ファイルは内容を解析できないためスキャンをすり抜けます。

- その後、図2‐3.6の手順で利用者がアーカイブサーバから当該メールを自PCへダウンロードし、閲覧する際に復号が行われます。

- 復号された瞬間、PCに常駐するウイルス対策ソフトが平文となった添付ファイルを再検査できます。

- したがって「暗号化のためサーバ側で検知できなかったウイルスが、復号後にPC側で検知される可能性がある」という理由になります。

誤りやすいポイント

- 「ウイルス定義ファイルの更新差」だけを原因と考えてしまい、暗号化ファイルという本質的要因を見落とす。

- 「アーカイブサーバ側でも再スキャンできる」と思い込み、PCへのダウンロード時点の検知を想定しない。

- 暗号化=安全と誤認し、「暗号化ファイルはウイルスを含まない」と勘違いする。

FAQ

Q: サーバが暗号化添付ファイルを展開してスキャンする方法はないのですか?

A: 展開にはパスワードが必要です。利用者が別経路でパスワードを通知する運用では、サーバ側で自動的に復号・検査することができません。

A: 展開にはパスワードが必要です。利用者が別経路でパスワードを通知する運用では、サーバ側で自動的に復号・検査することができません。

Q: 暗号化添付の利用を禁止すれば良いのでは?

A: 本文では機密保持を理由に暗号化を推奨しています。禁止すると情報漏えいリスクが高まるため、現実的にはPC側検知を前提に運用します。

A: 本文では機密保持を理由に暗号化を推奨しています。禁止すると情報漏えいリスクが高まるため、現実的にはPC側検知を前提に運用します。

Q: アーカイブサーバでウイルスが検知された場合、メールは削除されるのですか?

A: 本設問では削除運用は示されていません。検知時は情報システム部が隔離・調査し、必要に応じて当該メールを閲覧不能にする措置を追加検討するのが一般的です。

A: 本設問では削除運用は示されていません。検知時は情報システム部が隔離・調査し、必要に応じて当該メールを閲覧不能にする措置を追加検討するのが一般的です。

関連キーワード: 暗号化添付、ウイルススキャン、POP3, SMTP認証、アーカイブサーバ

設問4:〔メールの保管及び検索機能に関する具体的な検討〕について(1)〜(4)に答えよ。

(2)本文中の下線②について、検索できないメールの例を一つ挙げ、25字以内で具体的に述べよ。また、修正後のメールアドレスの比較方法を40字以内で述べよ。

模範解答

メールの例:・受信者メールアドレスをBccに設定したメール

・メーリングリスト宛に送信したメール

比較方法:メールのエンベロープのメールアドレスと検索対象のメールアドレスを比較する。

解説

解答の論理構成

- 問題文では、検索の絞り込み方法として

“ヘッダにあるFrom, To, Ccのメールアドレスと従業員のメールアドレスを比較”

とあります。 - しかし下線②で

“ヘッダのメールアドレスと従業員のメールアドレスとの比較では、従業員宛てに届いたメールであっても、検索できないことがあります”

と指摘されています。 - 送信時に Bcc に設定された受信者メールアドレスは、ヘッダには記録されません。したがって従業員が Bcc で受け取ったメールはヘッダ比較だけでは一致せず検索漏れになります。

- メール配送時のエンベロープ(SMTP セッションで使用される RCPT TO アドレス群)には、Bcc も含めた実際の受信者が記録されています。

- そこで比較対象を“メールのエンベロープのメールアドレス”に変更すれば、Bcc であっても受信者アドレスと一致し検索可能になります。

誤りやすいポイント

- ヘッダに記載が無い Bcc やメーリングリスト展開後の個別アドレスを見落とす。

- 「メール=ヘッダ情報」と思い込み、SMTP エンベロープの存在を忘れる。

- エンベロープ情報は内部メールサーバ側でしか保持していない場合がある点を考慮しない。

FAQ

Q: ヘッダに Bcc 行が入ることはありますか?

A: 一部のメールソフトはローカル保存用に Bcc 行を残すことがありますが、配送時には削除されるため他受信者には届きません。

A: 一部のメールソフトはローカル保存用に Bcc 行を残すことがありますが、配送時には削除されるため他受信者には届きません。

Q: エンベロープ情報はどこで確認できますか?

A: 内部メールサーバのログやアーカイブサーバが付加した“エンベロープ情報”フィールドなどで確認できます。

A: 内部メールサーバのログやアーカイブサーバが付加した“エンベロープ情報”フィールドなどで確認できます。

Q: メーリングリスト宛メールはなぜ検索漏れしますか?

A: ヘッダの To にメーリングリストアドレスしか載らず、展開後の個別アドレスが無いからです。エンベロープ比較で解決できます。

A: ヘッダの To にメーリングリストアドレスしか載らず、展開後の個別アドレスが無いからです。エンベロープ比較で解決できます。

関連キーワード: Bcc, エンベロープ、メールヘッダ、SMTP

設問4:〔メールの保管及び検索機能に関する具体的な検討〕について(1)〜(4)に答えよ。

(3)本文中の下線③について、実現した内容を図1中のサーバ名を含めて50字以内で述べよ。

模範解答

外部メールサーバの受信者メールアドレスの拒否リストに、専用メールアドレスを登録する。

解説

解答の論理構成

-

目的の整理

下線③では「専用メールアドレスに届くメールは、従業員が社内から送信したメールに限定」したいとあります。つまり、インターネット経由で来る外部メールを遮断し、社内経由のメールだけを許可する必要があります。 -

外部経路の把握

図1より、インターネット側から社内ドメイン宛てのメールは必ず「外部メールサーバ」を経由して内部へ入ります。逆に、社内から社内ドメイン宛てのメールは「内部メールサーバ」内で完結し、外部メールサーバを経由しません。 -

利用できる制御機能の抽出

表2の「外部メールサーバ/迷惑メール対策」には、 “情報システム部の運用担当者は、送信者メールアドレスや受信者メールアドレスを、それぞれの拒否リストに登録できる。”

とあります。ここで受信者メールアドレスの拒否リストを使えば、特定の宛先を持つ外部メールを遮断できます。 -

実現方法

・外部から来るメールのみが外部メールサーバを通る

・外部メールサーバで専用メールアドレスを受信者拒否に設定

⇒ インターネット経由メールは遮断され、社内メールは内部メールサーバで処理される -

まとめ

よって、解答は模範解答のとおり「外部メールサーバの受信者メールアドレスの拒否リストに、専用メールアドレスを登録する」になります。

誤りやすいポイント

- 内部メールサーバ側で拒否設定をしてしまい、社内メールまで遮断するミス

- SPF や DKIM など送信ドメイン認証機能を設定すれば十分だと誤解する

- 送信者アドレスの拒否リストを使い、送信元偽装メールの通過を許してしまう

FAQ

Q: 外部メールサーバの拒否リストに登録すると社内メールも影響を受けませんか?

A: 受信者ドメインが同じ社内メールでも、内部メールサーバで完結するため外部メールサーバを経由しません。影響はありません。

A: 受信者ドメインが同じ社内メールでも、内部メールサーバで完結するため外部メールサーバを経由しません。影響はありません。

Q: 送信者メールアドレスの拒否リストではだめですか?

A: 外部攻撃者が送信者を偽装できるため安全ではありません。受信者側で確実に遮断する方が効果的です。

A: 外部攻撃者が送信者を偽装できるため安全ではありません。受信者側で確実に遮断する方が効果的です。

Q: メールフィルタリングとオープンリレー対策は別物ですか?

A: はい。オープンリレー対策は転送可否をドメイン単位で制御しますが、今回の拒否リストは迷惑メール対策機能で個別アドレスを遮断する仕組みです。

A: はい。オープンリレー対策は転送可否をドメイン単位で制御しますが、今回の拒否リストは迷惑メール対策機能で個別アドレスを遮断する仕組みです。

関連キーワード: 受信者拒否リスト、メールフィルタリング、社内外経路分離、迷惑メール対策、メールサーバ

設問4:〔メールの保管及び検索機能に関する具体的な検討〕について(1)〜(4)に答えよ。

(4)本文中の下線④について、どのような行為を抑止する効果が期待できるか。その行為を25字以内で述べよ。

模範解答

技術情報を含むメールを社外に送信する行為

解説

解答の論理構成

- 本文では、アーカイブサーバ導入後、メールは

“全て次のように保存する” や “検索したメールは、必要に応じてダウンロードできる” と記載され、送受信の履歴が長期間残る仕組みになっています。 - 保存対象は、従業員が送信したメール全般に加え、“1.の専用メールアドレス宛てに同報されたメール” として技術情報を含むものまで網羅されます。

- また、検索権限として “人事総務部長は必要に応じて、全メールの検索を行うことができる” と定められ、管理部門による監視が可能です。

- これにより従業員は「不適切なメール送信をしても後で発覚する」ことを意識せざるを得ず、抑止効果が生まれます。

- 特許検討会が重視するのは社外流出リスクであり、抑止したいのは “技術情報の流出” を招く行為です。

- したがって、抑止効果が期待できる行為は

“技術情報を含むメールを社外に送信する行為”

となります。

誤りやすいポイント

- “メールの誤送信全般” とだけ書くと技術情報に言及しておらず不十分です。

- “受信メールの保存” と混同し、送信側の行為である点を見落としがちです。

- 抑止対象はメール本文だけでなく “技術情報の電子ファイルを添付” したケースであることを忘れがちです。

FAQ

Q: 送受信どちらも保存されるのに、なぜ送信行為だけを答案に書くのですか?

A: 流出リスクが高いのは社外向け送信であり、抑止が期待されるのも社外流出行為だからです。

A: 流出リスクが高いのは社外向け送信であり、抑止が期待されるのも社外流出行為だからです。

Q: 「技術情報」と限定する根拠はありますか?

A: ルール1で “技術情報の電子ファイルを添付したメール” を特に同報・保存対象にしているため、抑止の中心が技術情報になります。

A: ルール1で “技術情報の電子ファイルを添付したメール” を特に同報・保存対象にしているため、抑止の中心が技術情報になります。

Q: アーカイブサーバ導入で受信側の不正も検知できますか?

A: 受信メールも保存されるため分析は可能ですが、本問で問われる抑止効果の主眼は送信による社外漏えい防止です。

A: 受信メールも保存されるため分析は可能ですが、本問で問われる抑止効果の主眼は送信による社外漏えい防止です。

関連キーワード: メールアーカイブ、情報漏えい、送信ドメイン認証、ログ監査

設問5:〔電子提出機能に関する具体的な検討〕について、(1)〜(3)に答えよ。

(1)本文中のe、fに入れる証明可能なことを、それぞれ30字以内で述べよ(eとfは順不同)。

模範解答

e:タイムスタンプの時刻に存在していたこと

f:タイムスタンプの時刻以降に改ざんされていないこと

解説

解答の論理構成

- 問題文には、タイムスタンプを付与すると「電子ファイルがe及びfを証明可能」と明示されています。

- タイムスタンプ技術の本質は、①タイムスタンプが押された“その時刻”にデータが既に存在していた事実、②その“時刻以降”に内容が変更されていない事実――の二点を第三者に示すことです。

- 電子署名単独では“署名日”を示せても、その日付が真正かどうかを担保できません。そこで「TSA(Time Stamping Authority)」が署名日時を客観的に保証します。

- よって、eは「タイムスタンプの時刻に存在していたこと」、fは「タイムスタンプの時刻以降に改ざんされていないこと」と導けます。

誤りやすいポイント

- 電子署名とタイムスタンプの役割を混同し、電子署名だけで改ざん検知まで全て行えると考えてしまう。

- タイムスタンプが“発行時点の真正性”しか保証しないと誤解し、“改ざん検知”まで含むことを見落とす。

- 「存在証明」と「原本性保持」の違いを曖昧にし、両者をまとめて一つの答えにしてしまう。

FAQ

Q: 電子署名だけでは改ざん検知ができるのでは?

A: 電子署名は署名者の秘密鍵で生成されるため改ざん検知機能を持ちます。しかし“いつ”署名されたかを客観的に示す仕組みがなく、後付け署名の疑いを払拭できません。タイムスタンプを組み合わせることで時刻の真正性が担保されます。

A: 電子署名は署名者の秘密鍵で生成されるため改ざん検知機能を持ちます。しかし“いつ”署名されたかを客観的に示す仕組みがなく、後付け署名の疑いを払拭できません。タイムスタンプを組み合わせることで時刻の真正性が担保されます。

Q: タイムスタンプの有効期間が切れたら証明力は失われますか?

A: 有効期間を超えるとTSA証明書が失効し検証が難しくなるため、本問で示された「アーカイブタイムスタンプ」を再付与し、連鎖的に証明力を延伸します。

A: 有効期間を超えるとTSA証明書が失効し検証が難しくなるため、本問で示された「アーカイブタイムスタンプ」を再付与し、連鎖的に証明力を延伸します。

Q: 長期署名サービスとタイムスタンプの違いは?

A: タイムスタンプは単一の時刻保証、長期署名サービスはタイムスタンプ・公開鍵証明書・失効情報を一体化し、期限前に再タイムスタンプを行うことで数十年単位の証明力を維持します。

A: タイムスタンプは単一の時刻保証、長期署名サービスはタイムスタンプ・公開鍵証明書・失効情報を一体化し、期限前に再タイムスタンプを行うことで数十年単位の証明力を維持します。

関連キーワード: タイムスタンプ、電子署名、アーカイブタイムスタンプ、改ざん検知

設問5:〔電子提出機能に関する具体的な検討〕について、(1)〜(3)に答えよ。

(2)図4中の下線⑤の手順を、60字以内で具体的に述べよ。

模範解答

「作成したDVD-Rの情報を、W社のネットワークを用いて工場に転送し、工場で複製DVD-Rの作成及び保管を行う。」

または

「複製したDVD-Rを安全性が確保された手段で遠隔地の保管業者へ運送し、その保管業者で保管する。」

解説

解答の論理構成

- 図4の2.には

“⑤災害対策としての DVD-R の作成及び保管の手順”

と明記されています。 - 検討会文書は“30年間保管”が知的財産管理規程で義務付けられており、災害による消失は許されません。

- したがって、同一媒体を同一拠点で保管するだけでは火災・地震などの物理的リスクに対処できないため、 “遠隔地”での複製・保管が必要になります。

- 遠隔地とする候補には、(d)工場PC-LAN が接続されている“工場”や、専門の“保管業者”が想定できます。

- 以上を踏まえて導く具体的手順は

「DVD-Rを複製し、ネットワーク転送または物理搬送で遠隔地へ送り、その場所で保管する」

となります。

誤りやすいポイント

- 「DVD-R を二重化すれば十分」と考え、同一拠点内に保管してしまう。

- “複製”と“保管”の両方を求めている点を見落とし、どちらか片方しか記述しない。

- “災害対策”の対象を論理障害と誤解し、ウイルス対策やリビルド手順を記述してしまう。

FAQ

Q: 工場と保管業者のどちらを選ぶべきですか?

A: 要件には“遠隔地”であることしか示されていません。社内資源を優先するなら工場、耐火・耐震設備を重視するなら専門保管業者といった判断になります。

A: 要件には“遠隔地”であることしか示されていません。社内資源を優先するなら工場、耐火・耐震設備を重視するなら専門保管業者といった判断になります。

Q: ネットワーク転送と物理搬送は併用しても良いですか?

A: はい。転送完了後に物理搬送で追加保管するなど多重化すれば、さらなる可用性向上が期待できます。

A: はい。転送完了後に物理搬送で追加保管するなど多重化すれば、さらなる可用性向上が期待できます。

関連キーワード: オフサイトバックアップ、光ディスク複製、遠隔地保管、物理災害対策、長期保存

設問5:〔電子提出機能に関する具体的な検討〕について、(1)〜(3)に答えよ。

(3)本文中の下線⑥について、確認する手順を40字以内で述べよ。

模範解答

アーカイブタイムスタンプが有効期間内に偽造されない強度があること

解説

解答の論理構成

- 【問題文】には、長期署名の説明として

“アーカイブタイムスタンプの有効期間内に、再びアーカイブタイムスタンプの付与を繰り返す方式”

と記載されています。 - また、“TSA証明書の有効期間は10年間” とあり、長期保存中に暗号強度が低下するリスクが示唆されています。

- したがって、図4の2.で追加すべき手順は、保存中も“偽造されない強度”が維持されているかを確認することです。

- 以上より、確認手順を

“アーカイブタイムスタンプが有効期間内に偽造されない強度があること”

とまとめるのが妥当です。

誤りやすいポイント

- “有効期間の満了日を確認する”だけでは、暗号強度の検証が不足します。

- “署名アルゴリズムの変更”と書くと、実際の確認項目ではなく対応策になるため減点対象です。

- “タイムスタンプの再付与回数”に着目しても、強度確認そのものを述べていないと評価されません。

FAQ

Q: 具体的に何をもって“偽造されない強度”と判断しますか?

A: 推奨鍵長・ハッシュ関数が現在のガイドラインで妥当か、失効情報が取得可能かをチェックします。

A: 推奨鍵長・ハッシュ関数が現在のガイドラインで妥当か、失効情報が取得可能かをチェックします。

Q: 有効期間内であっても再付与は必要ですか?

A: 暗号強度が低下すると判断した時点で、計画の5年周期とは別に再付与を行います。

A: 暗号強度が低下すると判断した時点で、計画の5年周期とは別に再付与を行います。

Q: 強度確認は誰が実施するのですか?

A: 図4の2.手順として、情報システム部が証明書とアルゴリズムの評価を担当します。

A: 図4の2.手順として、情報システム部が証明書とアルゴリズムの評価を担当します。

関連キーワード: タイムスタンプ、長期署名、公開鍵証明書、暗号強度、真正性