情報処理安全確保支援士 2014年 秋期 午後2 問01

利用者ID管理システム及び認証システムの設計に関する次の記述を読んで、設問1~6に答えよ。

N社は、従業員数20,000名の大手金融機関である。N社はこれまで、日本の顧客企業の海外展開に合わせて海外にも支店を設け、顧客企業の現地法人及びその従業員向けの金融サービスを提供することによって、海外での取引を急速に拡大させてきた。N社は現在、日本、欧米、アジアという地域ごとに業務を行っており、システムも地域ごとに構築している。N社の正社員の人事管理も地域ごとに人事システムで行っているが、契約社員は、支店ごとに契約社員を管理する者(以下、管理者という)が人事システムを使わずに管理している。

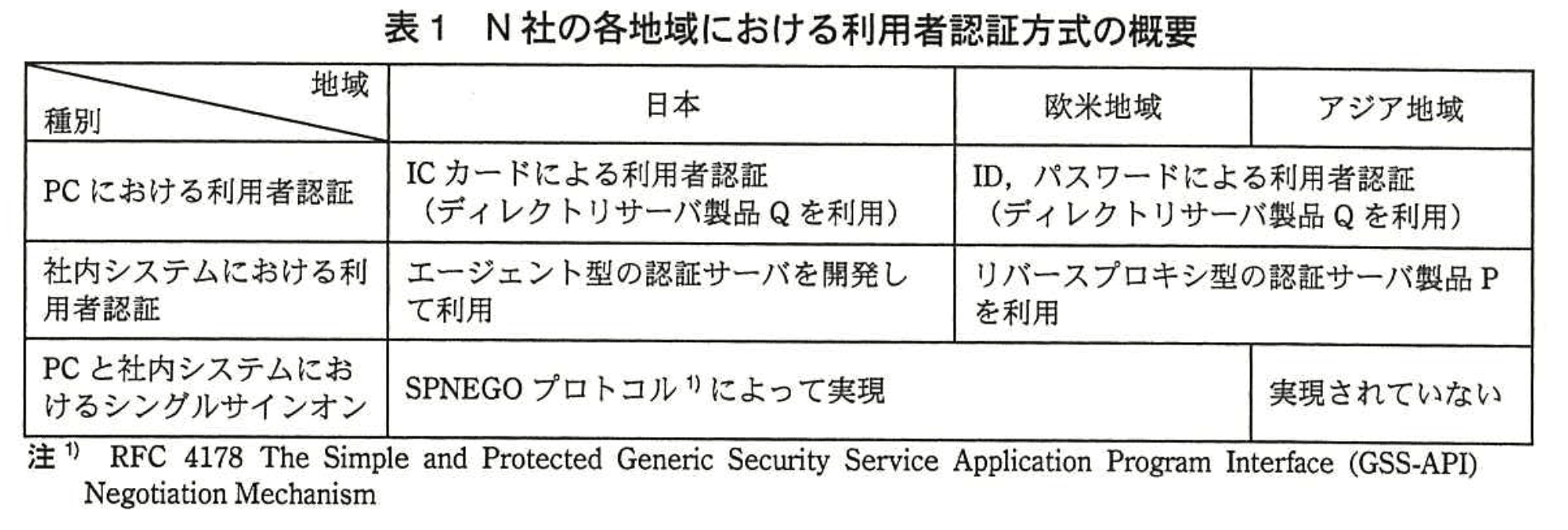

N社は、より広い範囲の顧客企業及び個人顧客に世界共通の金融サービスを提供するための第一歩として、各地域の情報系システム(以下、社内システムという)のうち、機能面で共通性の高いものを、全地域から利用できる共通のシステム(以下、Gシステムという)として一本化し、各地域の社内システムの利用者全員に、Gシステムと、利用者が所属する地域の社内システムを併用させることにした。また、地域によって異なっている利用者ID(以下、IDという)管理及び利用者認証の方式と運用を統一し、セキュリティ管理の一元化及び効率向上を実現することにした。N社の各地域における利用者認証方式の概要を表1に示す。

〔日本におけるID管理・認証の方式〕

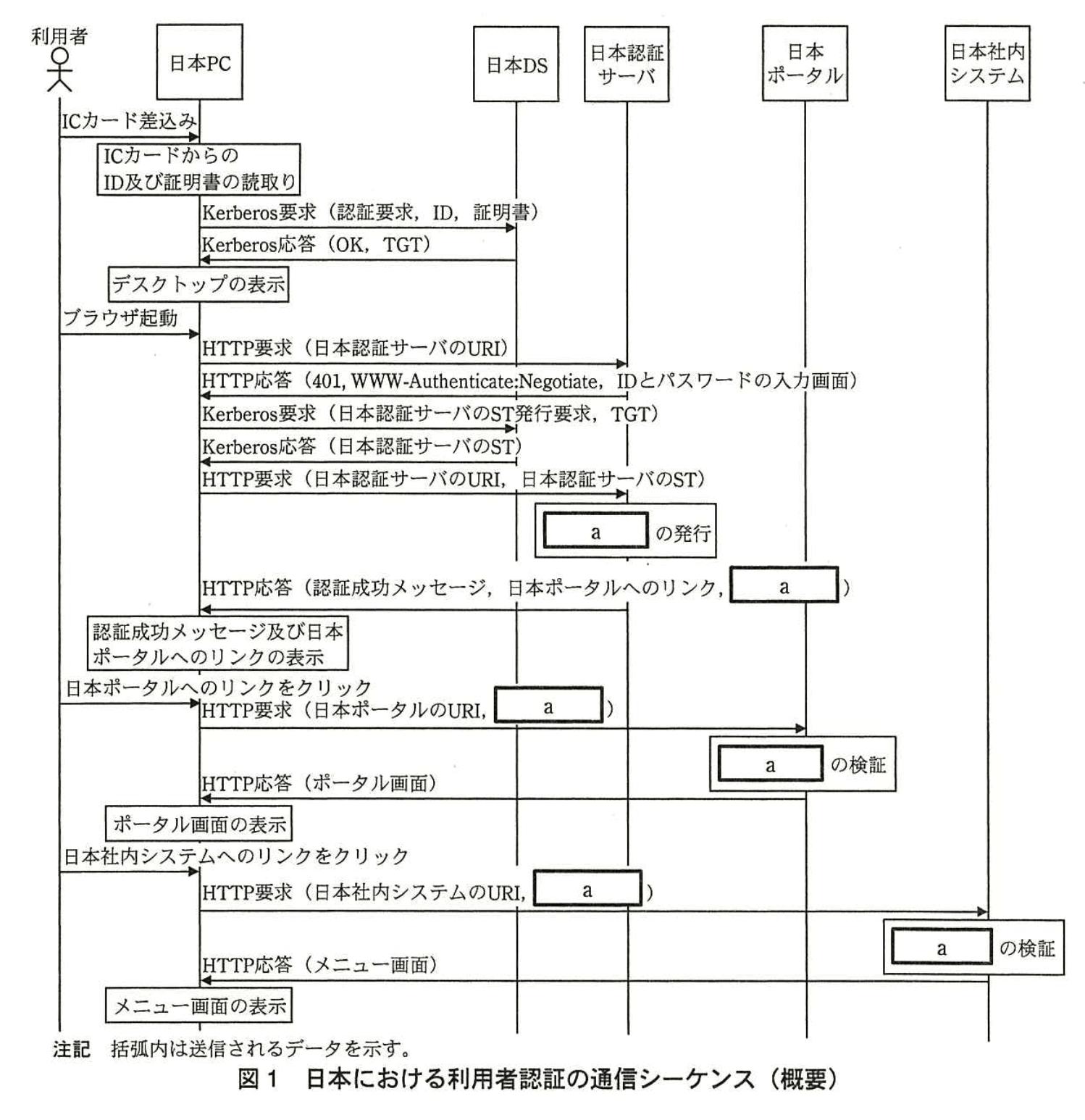

日本のN社では、利用者が日本のPC(以下、日本PCという)に接続されたICカードリーダにICカードを差し込むと、ICカードからIDとディジタル証明書(以下、証明書という)が読み取られ、ディレクトリサーバ製品Qを用いた日本のディレクトリサーバ(以下、ディレクトリサーバをDSという)において利用者認証が行われる。日本のDS(以下、日本DSという)は、PCにおける利用者認証が成功すると、日本PCに当該利用者のチケット認可チケット(以下、TGTという)を発行する。日本PCはN社が一括調達したものであり、ICカードリーダは、日本PC専用に開発されたものである。

利用者が日本PCのブラウザを起動すると、ブラウザは、ホームページとして設定された日本の認証サーバ(以下、日本認証サーバという)にアクセスする。日本認証サーバは、認証していないブラウザからのHTTP要求に対して、HTTPステータスコード401、Negotiateの値をもつWWW-Authenticateヘッダ、並びにID及びパスワードの入力画面を含むHTTP応答を返す。そうすると、ブラウザは、日本認証サーバのアクセスに必要なサービスチケット(以下、STという)の提示、又はフォーム認証によるIDとパスワードの入力のどちらかを行う。日本PCのブラウザは、SPNEGOによるシングルサインオン(以下、SSOという)を利用する設定が行われており、前述のHTTP応答を受信すると、日本DSにTGTを提示してSTを受け取り、そのSTを日本認証サーバに提示して日本の社内システム(以下、日本社内システムという)における利用者認証が成功する。STには暗号化されたIDが含まれており、STを受け取ったサーバは、復号処理によってIDを得ることができる。

日本認証サーバは、利用者認証が成功すると、認証Cookieを発行し、認証成功を示すメッセージと日本のポータルサーバ(以下、日本ポータルという)へのリンクをブラウザに表示する。利用者がそのリンクをクリックすると、日本ポータルは、認証Cookieの検証を行う。検証が成功すると、当該利用者がアクセス可能な日本社内システムへのリンクが並んだポータル画面をブラウザに表示する。

利用者が日本社内システムにアクセスすると、日本社内システムは、認証Cookieの検証を行った後、メニュー画面をブラウザに表示する。日本ポータル及び日本社内システムでの認証Cookieの検証では、日本認証サーバと併せて開発された、エージェントと呼ばれるJavaプログラムがアプリケーションプログラムからメソッドとして呼び出される。

正社員が入社すると、人事管理手続に基づき、正社員情報の確認と登録の承認が行われた後、人事システムに登録される。人事システムに新しい正社員情報が登録されると、情報システム部は、当該正社員の証明書を発行し、IDと証明書を日本DSに登録し、IDと証明書を格納したICカードを当該正社員に貸与する。

契約社員が日本社内システムにアクセスする必要がある場合、管理者が所属長に対して当該契約社員のシステム利用申請を行い、承認を得る。その後、日本の情報システム部は、当該契約社員の証明書を発行し、IDと証明書を日本DSに登録し、IDと証明書を格納したICカードを管理者経由で当該契約社員に貸与する。

IDの先頭2桁は、正社員ではAA、契約社員では本店・支店の識別番号であり、後続6桁は、正社員では社員番号、契約社員では管理者が採番した番号である。

日本における利用者認証の通信シーケンスを図1に示す。

〔欧米地域におけるID管理・認証の方式〕

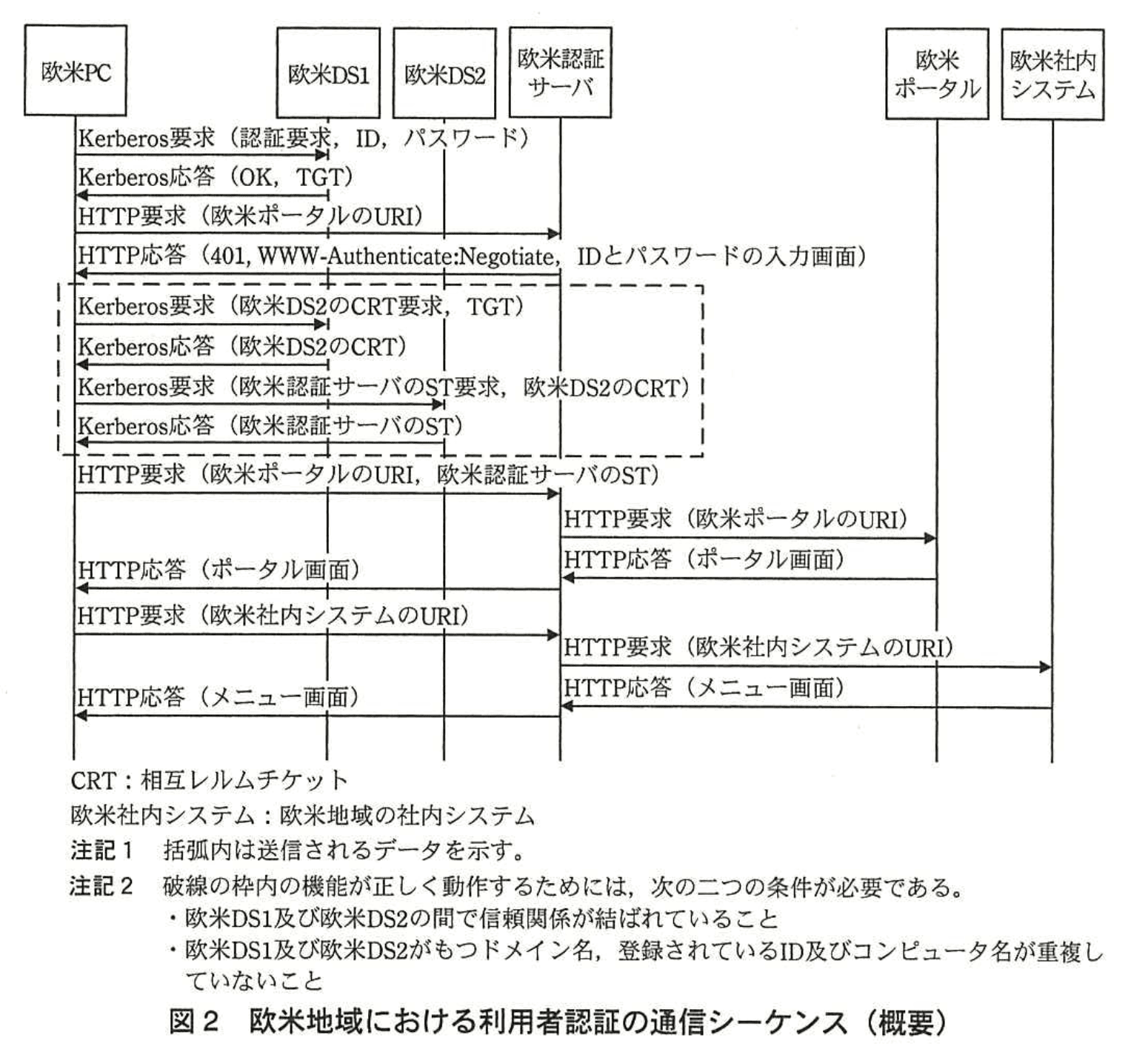

20年前から支店を設けている欧米地域では、N社は、ブラウザ、製品Qを用いた欧米地域のDS1(以下、欧米DS1という)及び欧米地域のDS2(以下、欧米DS2という)並びにリバースプロキシ型の認証サーバ製品Pを用いた欧米地域の認証サーバ(以下、欧米認証サーバという)を組み合わせて、SPNEGOによるSSOを実現している。製品Pは、SPNEGOによるSSOを利用するように設定されると、認証されていないブラウザからのHTTP要求に対して、日本認証サーバと同じ動作をしてSPNEGOによる利用者認証を行う。欧米地域のPC(以下、欧米PCという)のブラウザ及び欧米認証サーバは、SPNEGOによるSSOを利用するように設定されている。

欧米DS1には欧米PCのコンピュータ名及び欧米地域のIDが、欧米DS2には欧米地域の各サーバのコンピュータ名が、それぞれ登録されている。欧米DS1及び欧米DS2には、お互いを信頼するという設定が行われている(以下、信頼関係が結ばれているという)。現在、N社の中のDS間で信頼関係が結ばれているのは、欧米DS1と欧米DS2間だけである。

利用者が、欧米PCにログオンして、ブラウザを立ち上げると、ブラウザは、ホームページとして設定された欧米地域のポータルサーバ(以下、欧米ポータルという)にアクセスしようとする。

欧米地域におけるID管理の手続は、日本と同様である。欧米地域の情報システム部は、新しい正社員又は契約社員のIDと初期パスワードを欧米DS1に登録し、当該正社員又は管理者に通知する。IDの体系は日本と同じであり、日本と重複しているIDがある。

欧米地域における利用者認証の通信シーケンスを図2に示す。

〔アジア地域におけるID管理・認証の方式〕

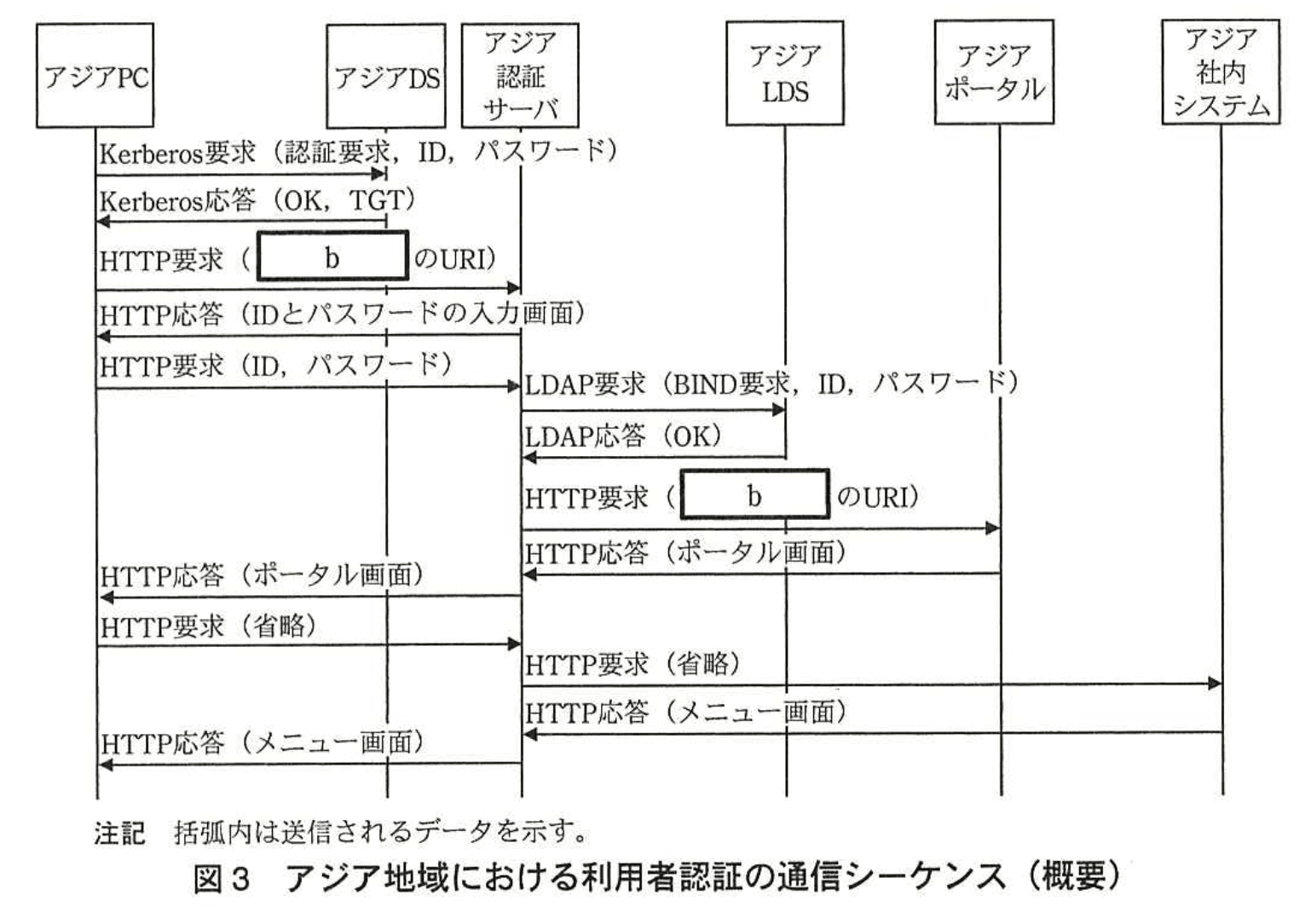

支店網を急拡大してきたアジア地域において、N社は、製品Pを用いたアジア地域の認証サーバ(以下、アジア認証サーバという)に、LDAPサーバ製品Rを用いたアジア地域のLDAPサーバ(以下、アジアLDSという)を組み合わせて、SSOを短期間で実現した。ただし、アジア認証サーバは、SPNEGOではなくフォーム認証を利用しており、アジア地域のPC(以下、アジアPCという)にSPNEGOの設定はされていない。SSOの対象は、アジア地域のポータルサーバ(以下、アジアポータルという)と、アジア地域の社内システム(以下、アジア社内システムという)である。

利用者が、アジアPCにログオンして、ブラウザを立ち上げると、ブラウザは、ホームページとして設定されたアジアポータルにアクセスしようとする。その際、アジア認証サーバは、アジアLDSを参照し、IDとパスワードによる利用者認証を行う。

アジア地域の全ての正社員及び契約社員は、入社時にアジア PC が利用できるように製品 Q を用いたアジア地域の DS(以下、アジア DS という)にIDが登録される。しかし、アジア LDS へのID登録や削除は人事システムと連携していない。そのため、正社員及び契約社員は、アジア社内システムにアクセスする必要が生じた際に、自らID とパスワードの登録をアジア地域の情報システム部に依頼している。情報システム部は、依頼内容に沿ってアジア LDS にIDとパスワードを登録する。他の地域と重複しているIDはない。

アジア地域における利用者認証の通信シーケンスを図3に示す。

〔GシステムにおけるID管理・認証の設計〕

日本の情報システム部の X部長は、部下の Yさんに、GシステムにおけるID管理、SSO及びアクセス制御を行うグローバルID・アクセス管理システム(以下、GIAM システムという)を設計し、情報セキュリティスペシャリストの Z 主任のレビューを受けるように指示した。Yさんは、認証サブシステム、ID 管理サブシステム、ポータルサブシステム(以下、G ポータルという)から成る GIAM システムを設計した。それぞれのサブシステムの概要は次のとおりである。

・認証サブシステム

製品Pを用いた認証サーバ(以下、認証サブシステムの認証サーバをG認証サーバという)と製品Rを用いたLDAPサーバ(以下、認証サブシステムのLDAPサーバをGLDSという)から成り、Gポータル及びGシステムへのアクセスにおいて、N社全体で一意となるID(以下、GIDという)とパスワードによる利用者認証及びSSOを実現する。利用者認証が成功すると、HTTPヘッダにGIDを埋め込んでGポータル及びGシステムに送信する。

・ID管理サブシステム

日次で各地域の人事システムから正社員の利用者情報を収集し、新たに登録された正社員に対して、GIDと初期パスワードを生成してGLDSに登録する。

・Gポータル

G認証サーバから渡されたGID及びGLDSに登録された利用者属性に基づいてポータル画面を生成し、Gシステム及び当該利用者が所属する地域のポータルサーバへのリンクを表示する。全地域のPCではブラウザにGポータルをホームページとして設定し、ブラウザが立ち上がるとGポータルのポータル画面が表示されるようにする。

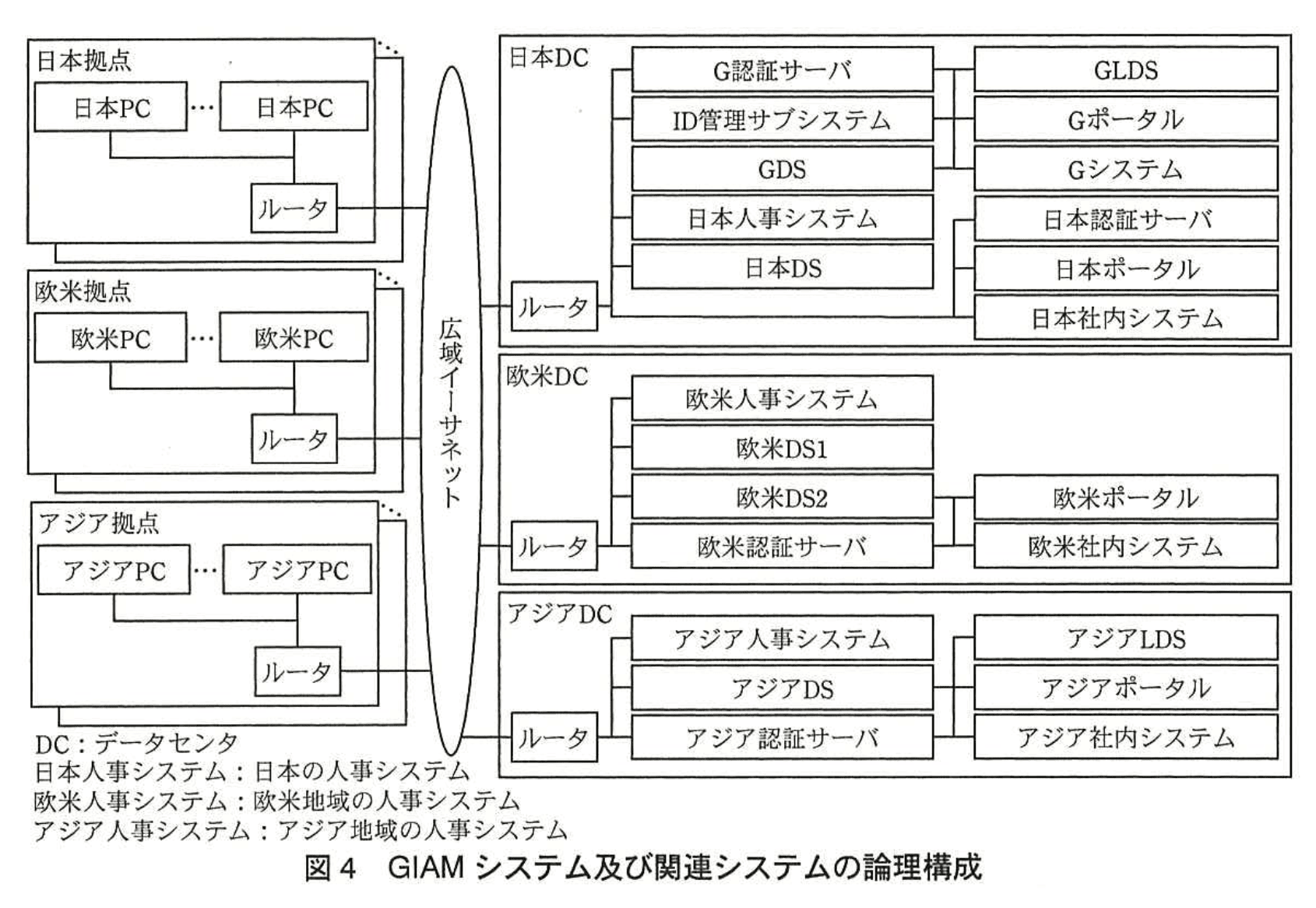

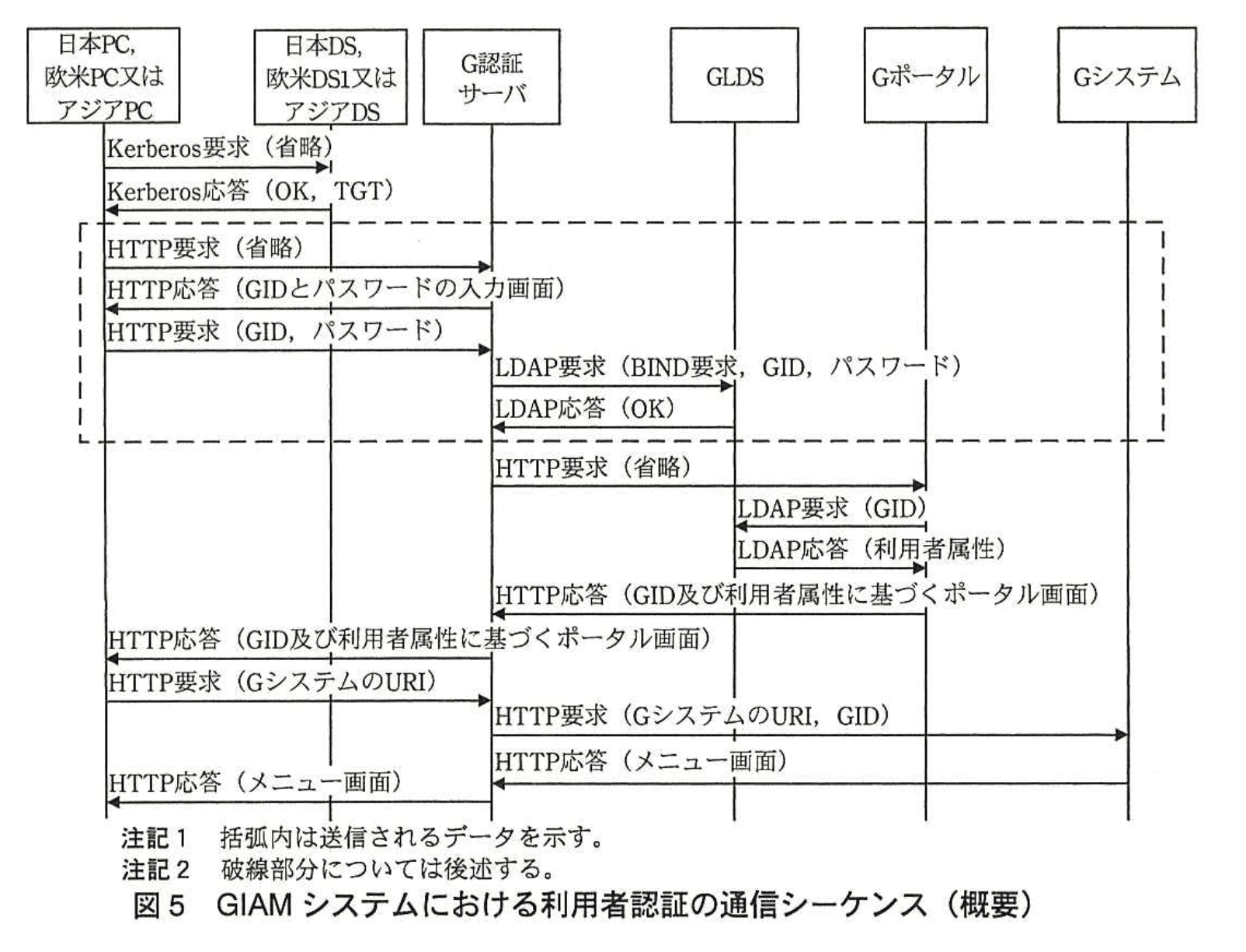

Yさんが設計した、GIAMシステム及び関連システムの論理構成を図4に、GIAMシステムにおける利用者認証の通信シーケンスを図5に、それぞれ示す。

なお、図4において、グローバルDS(以下、GDSという)には、製品Qが用いられ、認証サブシステム、ID管理サブシステム及びGポータルの各サーバのコンピュータ名が登録される。

〔GシステムにおけるID管理・認証の設計〕

日本の情報システム部の X部長は、部下の Yさんに、GシステムにおけるID管理、SSO及びアクセス制御を行うグローバルID・アクセス管理システム(以下、GIAM システムという)を設計し、情報セキュリティスペシャリストの Z 主任のレビューを受けるように指示した。Yさんは、認証サブシステム、ID 管理サブシステム、ポータルサブシステム(以下、G ポータルという)から成る GIAM システムを設計した。それぞれのサブシステムの概要は次のとおりである。

・認証サブシステム

製品Pを用いた認証サーバ(以下、認証サブシステムの認証サーバをG認証サーバという)と製品Rを用いたLDAPサーバ(以下、認証サブシステムのLDAPサーバをGLDSという)から成り、Gポータル及びGシステムへのアクセスにおいて、N社全体で一意となるID(以下、GIDという)とパスワードによる利用者認証及びSSOを実現する。利用者認証が成功すると、HTTPヘッダにGIDを埋め込んでGポータル及びGシステムに送信する。

・ID管理サブシステム

日次で各地域の人事システムから正社員の利用者情報を収集し、新たに登録された正社員に対して、GIDと初期パスワードを生成してGLDSに登録する。

・Gポータル

G認証サーバから渡されたGID及びGLDSに登録された利用者属性に基づいてポータル画面を生成し、Gシステム及び当該利用者が所属する地域のポータルサーバへのリンクを表示する。全地域のPCではブラウザにGポータルをホームページとして設定し、ブラウザが立ち上がるとGポータルのポータル画面が表示されるようにする。

Yさんが設計した、GIAMシステム及び関連システムの論理構成を図4に、GIAMシステムにおける利用者認証の通信シーケンスを図5に、それぞれ示す。

なお、図4において、グローバルDS(以下、GDSという)には、製品Qが用いられ、認証サブシステム、ID管理サブシステム及びGポータルの各サーバのコンピュータ名が登録される。

Yさんは、GIAMシステムの設計について、Z主任のレビューを受けた。Z主任は、Yさんに、図5中の破線の部分にアジア地域の認証方式を採用した理由を質問した。

Yさんは、次の2点を説明した。

・①エージェント型の認証サーバを採用した場合、GポータルやGシステムに市販のパッケージ製品を採用する際に大きなカスタマイズが必要となる。

・SPNEGOによるSSOを実現するためには、②GDSと各地域のDSに関する変更と③ID体系に関する変更が必要になり、地域間調整が必要である。

Z主任は、認証サブシステムの設計を了承した。

次にZ主任は、④ID管理サブシステムの設計に不十分な点があることを指摘し、各地域の人事システムとは別のサーバから利用者情報を収集する必要があると助言した。

さらに、Z主任は、⑤一部の地域で、Gポータルのポータル画面中のリンクから地域のポータルサーバへのアクセスが失敗することを指摘し、Gポータルのポータル画面に載せるリンクを修正する必要があると助言した。

YさんはZ主任の助言を反映し、GIAMシステムの設計についてX部長の承認を得た。

〔欧米地域からの要望への対応〕

X部長は、YさんとZ主任に対して、GIAMシステムの設計内容について、各地域の情報システム部及び利用者の代表者に説明するよう指示した。YさんとZ主任が欧米地域に出張してGIAMシステムの設計内容を説明したところ、次の要望が挙がった。

要望1.

現行システムと同様に、一度PCにログオンすれば、欧米社内システム及びGシステムへのSSOができるようにしてほしい。

要望2.

ワークスタイル変革及び災害対策として、利用者が自宅から、個人所有のPCやタブレット端末(以下、個人所有機器という)を使って欧米社内システムを利用する方法を検討中である。インターネット経由で社内のシンクライアントサーバにアクセスし、仮想デスクトップから欧米社内システム及びGシステムにアクセスする際においてもSSOを実現してほしい。ただし、インターネット経由の仮想デスクトップへのアクセスにおいては、二要素認証を実装したい。

要望3..

他地域への出張中でも、仮想デスクトップから、欧米社内システム及びGシステムにアクセスする際においてSSOを実現してほしい。

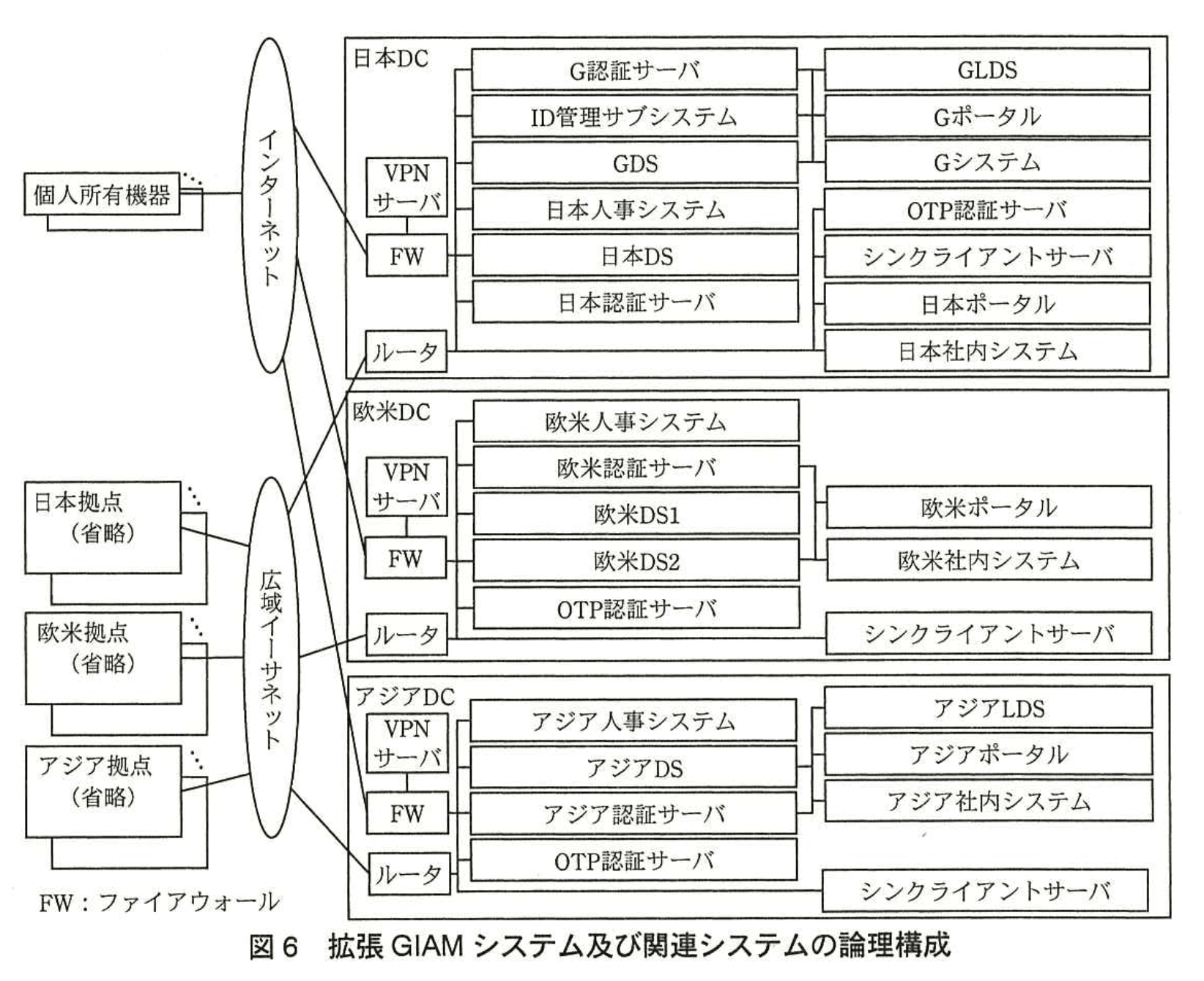

Yさんは、GIAMシステムに下線②と下線③の変更を行うことにし、欧米地域の三つの要望全てを全地域の利用者に対して実現する拡張GIAMシステムを設計した。

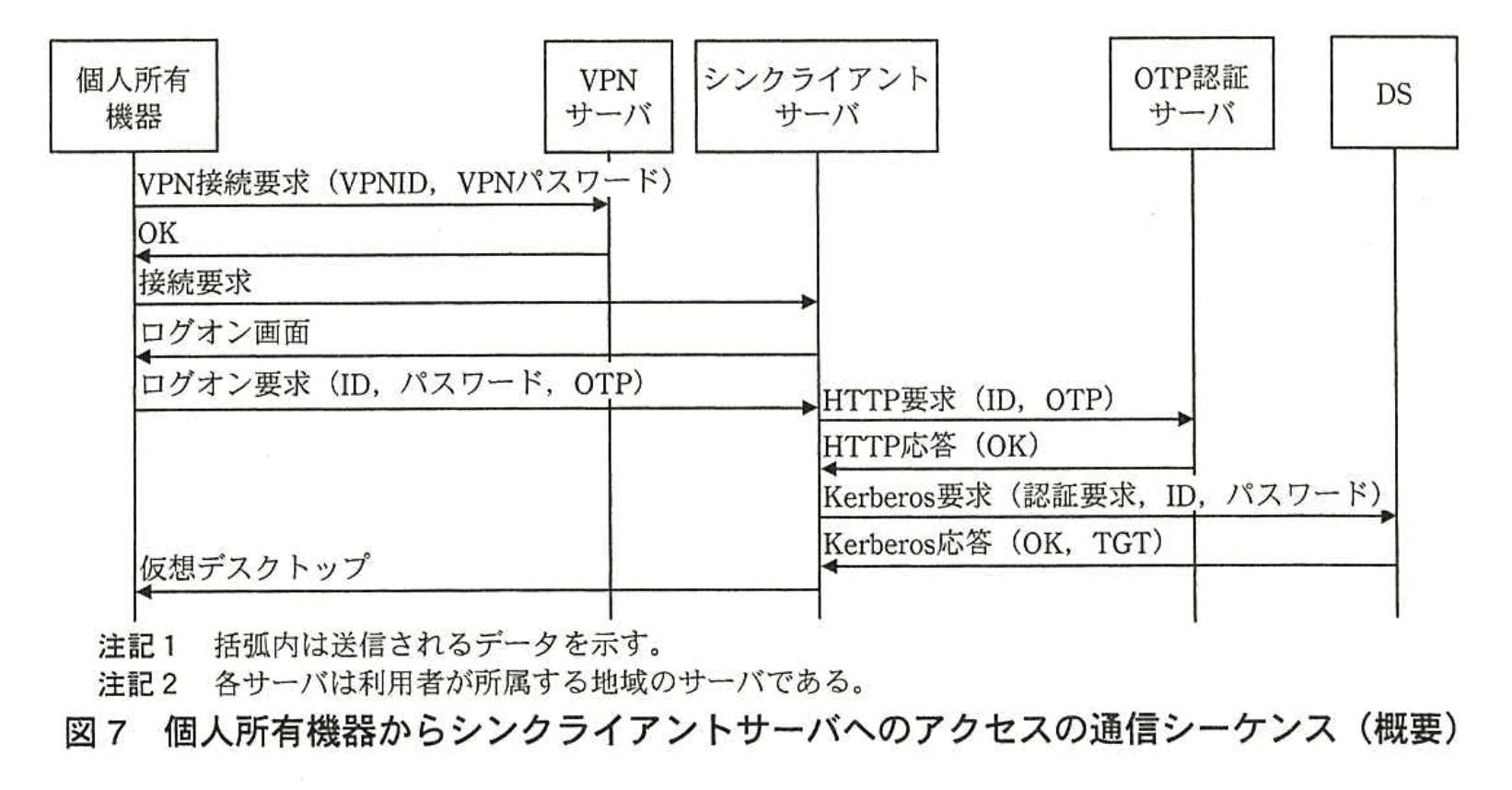

拡張GIAMシステムでは、自宅又は出張先にいる利用者は、個人所有機器から自分が所属する地域のVPNサーバ経由で自分が所属する地域のシンクライアントサーバにアクセスし、Gポータルのポータル画面から、Gシステム、自分が所属する地域のポータルサーバ及び自分が所属する地域の社内システムにアクセスする。

個人所有機器の業務利用を希望する利用者は、個人所有機器の利用申請を行い、所属長に承認されると、VPN接続用のID(以下、VPNIDという)とパスワード(以下、VPNパスワードという)が割り当てられ、ハードウェア型のワンタイムパスワード(以下、OTPという)トークンが貸与される。

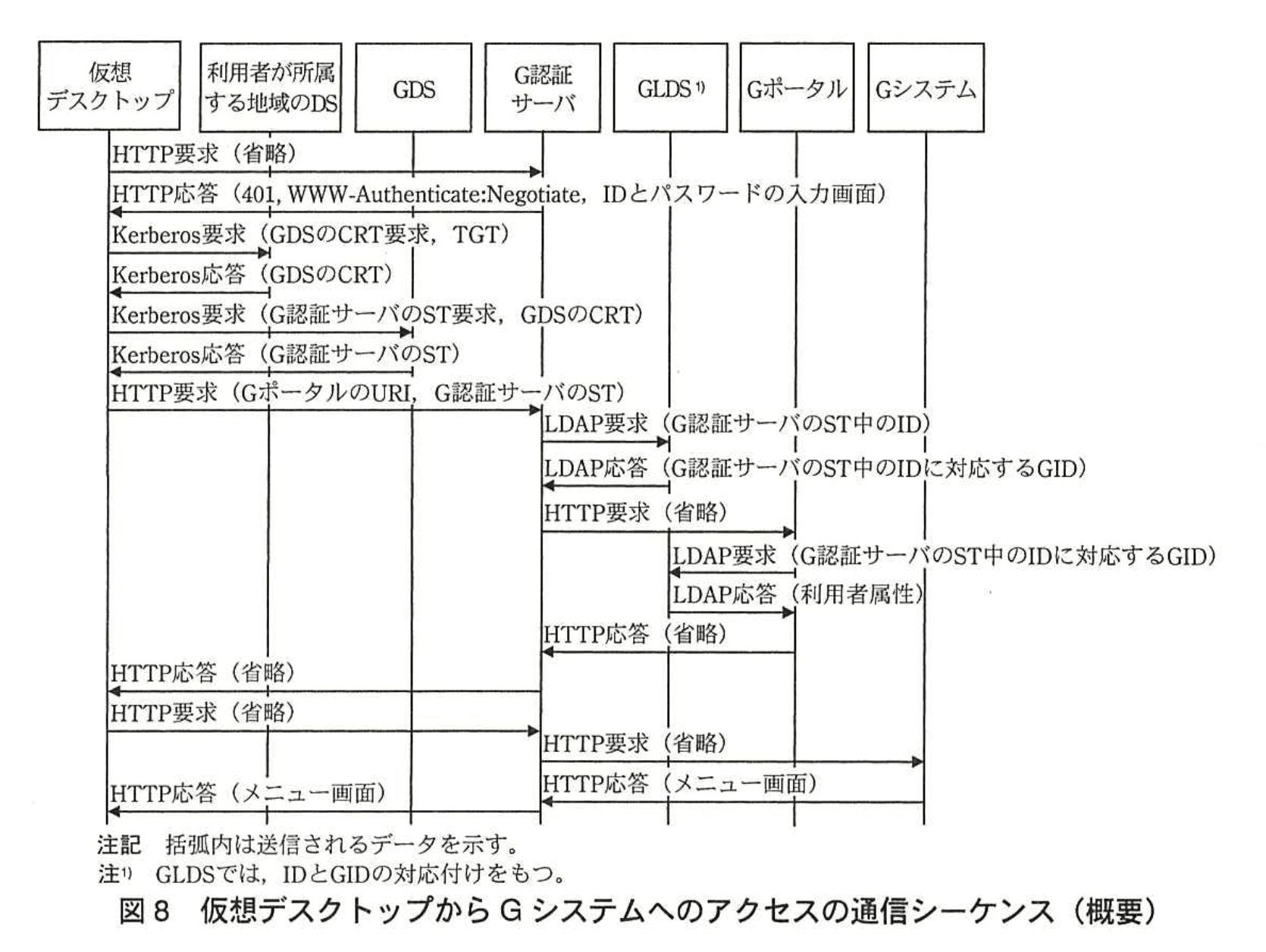

拡張GIAMシステム及び関連システムの論理構成を図6に、個人所有機器からシンクライアントサーバへのアクセスの通信シーケンスを図7に、仮想デスクトップからGシステムへのアクセスの通信シーケンスを図8に、それぞれ示す。

Yさんは、利用者が各地域のPCからGシステムにアクセスする場合の通信シーケンスは、図8中の仮想デスクトップを各地域のPCに置き換えたものになると考えた。

Yさんは、拡張GIAMシステムの設計について、Z主任のレビューを受けた。Z主任は、ICカードによる利用者認証の方式を採用しなかった理由を質問した。⑥Yさんは、採用した場合、ICカードリーダの追加導入や持ち運びが必要になる上、テスト工程の期間と工数が大きくなると説明した。次に、Z主任は、⑦要望2を実現する方法としてシンクライアントサーバを各地域のDCに配置し、利用者が自分の所属する地域のシンクライアントサーバにアクセスするようにした理由を質問した。Yさんは、その理由を説明した。

Z主任は、⑧一部の地域の利用者は、PCにおける利用者認証の後、Gポータル及び地域のポータルサーバにアクセスしようとしたときにIDとパスワードの再入力が必要であることを指摘し、当該地域におけるシステム設定の変更が必要であると助言した。

Yさんは、Z主任の助言を反映し、拡張GIAMシステムの設計についてX部長の承認を得た。YさんとZ主任は、再度各地域の情報システム部及び利用者の代表者に説明を行い、合意を得た。各地域の情報システム部は、Gシステム及び拡張GIAMシステムの構築を始めた。

設問1:各地域におけるID管理・認証の方式について、(1)〜(3)に答えよ。

(1)図1中のaに入れる適切な字句を、本文中の用語を用いて答えよ。

模範解答

a:認証Cookie

解説

解答の論理構成

- 図1のシーケンス 12 で日本認証サーバが実行する処理が「a の発行」である。

- 本文には、

- 「日本認証サーバは、利用者認証が成功すると、認証Cookieを発行し、認証成功を示すメッセージと日本のポータルサーバ … へのリンクをブラウザに表示する。」

と明記されている。

- 「日本認証サーバは、利用者認証が成功すると、認証Cookieを発行し、認証成功を示すメッセージと日本のポータルサーバ … へのリンクをブラウザに表示する。」

- また、図1の後続シーケンス 17・22 では日本ポータル、日本社内システムが「a の検証」を行うが、本文には、

- 「日本ポータル及び日本社内システムでの認証Cookieの検証では、… エージェント … が … 呼び出される。」

とあり、検証対象が「認証Cookie」であることが示されている。

- 「日本ポータル及び日本社内システムでの認証Cookieの検証では、… エージェント … が … 呼び出される。」

- 発行対象・検証対象が共に一致する必要があるため、a に入る語は「認証Cookie」で確定する。

誤りやすいポイント

- SPNEGO に注目し過ぎて「サービスチケット(ST)」と誤答する。図1の 12 は ST の発行ではなく、日本認証サーバ自身が作るブラウザ用データである点に注意。

- 「Cookie」とだけ書き、「認証Cookie」と特定しない。本文引用にある正式語句は「認証Cookie」であり、省略は減点対象になりやすい。

- 図2・図3の類似フローと混同して「相互レルムチケット(CRT)」などを選んでしまう。図1は日本地域固有のフローである。

FAQ

Q: 認証Cookieとサービスチケットは何が違いますか?

A: サービスチケットは Kerberos が発行するもので、サーバへ提示して認証を受けるトークンです。認証Cookieは Web アプリ側(ここでは日本認証サーバ)が発行し、同一ドメイン内の複数アプリでログイン状態を共有するための HTTP Cookie です。

A: サービスチケットは Kerberos が発行するもので、サーバへ提示して認証を受けるトークンです。認証Cookieは Web アプリ側(ここでは日本認証サーバ)が発行し、同一ドメイン内の複数アプリでログイン状態を共有するための HTTP Cookie です。

Q: 認証Cookieはどこで保持されますか?

A: ブラウザが保持します。以降の HTTP 要求で自動送信されるため、日本ポータルや日本社内システムは Cookie 内容を検証するだけで再ログインを求めずに済みます。

A: ブラウザが保持します。以降の HTTP 要求で自動送信されるため、日本ポータルや日本社内システムは Cookie 内容を検証するだけで再ログインを求めずに済みます。

Q: 図1の SPNEGO は認証Cookieと関係がありますか?

A: 直接の関係はありません。SPNEGO はブラウザと認証サーバ間で Kerberos 認証を自動化する仕組みで、その後 Web アプリ領域でセッション維持に使うのが認証Cookieです。

A: 直接の関係はありません。SPNEGO はブラウザと認証サーバ間で Kerberos 認証を自動化する仕組みで、その後 Web アプリ領域でセッション維持に使うのが認証Cookieです。

関連キーワード: Kerberos, SPNEGO, Cookie, シングルサインオン、LDAP

設問1:各地域におけるID管理・認証の方式について、(1)〜(3)に答えよ。

(2)図3中のbに入れる適切な字句を、図3中から選び、答えよ。

模範解答

b:アジアポータル

解説

解答の論理構成

-

図3で b が登場する箇所

・ステップ3

“アジアDS → アジア認証サーバ:HTTP要請(b のURI)”

・ステップ8

“アジア認証サーバ → アジアポータル:HTTP要請(b のURI)” -

ステップ8は送信元が“アジア認証サーバ”、送信先が“アジアポータル”です。したがって b の URI を持つサーバは “アジアポータル” でなければ整合しません。

-

さらに本文には、 “ブラウザは、ホームページとして設定されたアジアポータルにアクセスしようとする。”

とあり、最初に呼び出されるリソースがアジアポータルの URI であることが示されています。 -

以上より、b に入る語は “アジアポータル” となります。

誤りやすいポイント

- “アジア認証サーバ” と誤答するケース

ステップ3の送信先がアジア認証サーバなので混同しやすいですが、URI の所有者は送信“先”ではなく、要求対象のリソース側(=ポータル)です。 - “アジアLDS” と混同するケース

LDAP 要求は別経路で行われるため、HTTP 要求の URI にはなりません。 - 図中のライフラインの方向を読み違え、送信先と要求対象を取り違えるミス。

FAQ

Q: なぜステップ3では“アジアDS”が“アジア認証サーバ”に対してポータルの URI を要求するのですか?

A: 図3の処理はブラウザアクセスを簡略化して描いており、実装上はリダイレクトやプロキシ経由で URI が渡るためです。要求対象は一貫して“アジアポータル”です。

A: 図3の処理はブラウザアクセスを簡略化して描いており、実装上はリダイレクトやプロキシ経由で URI が渡るためです。要求対象は一貫して“アジアポータル”です。

Q: URI が示されているのに実際の通信先が別サーバになるのは矛盾しませんか?

A: 認証系ではリバースプロキシや認証ゲートウェイを経由することが一般的で、リクエストの“ホスト”と TCP/IP 上の“宛先”が一致しない構成も珍しくありません。

A: 認証系ではリバースプロキシや認証ゲートウェイを経由することが一般的で、リクエストの“ホスト”と TCP/IP 上の“宛先”が一致しない構成も珍しくありません。

Q: もしアジア地域も SPNEGO に統一したら b は変わりますか?

A: 認証方式が変わっても、最初に表示すべきポータルの URI は変わらないため、b は“アジアポータル”のままです。

A: 認証方式が変わっても、最初に表示すべきポータルの URI は変わらないため、b は“アジアポータル”のままです。

関連キーワード: HTTP, URI, SSO, Kerberos, ポータル

設問1:各地域におけるID管理・認証の方式について、(1)〜(3)に答えよ。

(3)アジア地域におけるアジアLDSへの正社員及び契約社員のIDの登録手順について、セキュリティ上の問題点を45字以内で述べよ。

模範解答

承認が行われず、社内システムにアクセスする必要がない者もIDを登録できてしまう。

解説

解答の論理構成

- 問題文はアジア地域の ID 登録フローを

「“正社員及び契約社員は…自らID とパスワードの登録をアジア地域の情報システム部に依頼している”」

「“情報システム部は、依頼内容に沿ってアジア LDS に ID とパスワードを登録する”」

と記述しています。 - つまり登録依頼は本人→情報システム部で完結し、承認者(所属長など)のチェック工程が存在しません。

- そのため「社内システムにアクセスする必要があるか」を客観的に判断・記録する仕組みがなく、依頼さえあれば誰でも ID を得られる状態になります。

- よってセキュリティ上の問題は「承認不在で不要な ID が発行されるリスク」であり、模範解答の内容に帰結します。

誤りやすいポイント

- アジア DS とアジア LDS を混同し、DS 側に既に ID があるので安全と考えてしまう。

- 「依頼」は社内申請書などで上長承認があるはず、と思い込み本文にない手続きを補完してしまう。

- 問題点を「人事システムと連携していない」こと自体に置き、承認欠如のリスクに触れない。

FAQ

Q: アジア DS とアジア LDS の役割の違いは?

A: アジア DS は PC へのログオン用で入社時に全員登録されます。アジア LDS は社内システム用 ID・パスワードを保持し、必要になった利用者だけが追加登録されます。

A: アジア DS は PC へのログオン用で入社時に全員登録されます。アジア LDS は社内システム用 ID・パスワードを保持し、必要になった利用者だけが追加登録されます。

Q: なぜ人事システムと連携していないと問題なのですか?

A: 人事システム連携がないと組織情報や在籍状況に基づく自動承認・削除ができず、人手依頼だけで ID が発行・残存してしまいます。

A: 人事システム連携がないと組織情報や在籍状況に基づく自動承認・削除ができず、人手依頼だけで ID が発行・残存してしまいます。

Q: 登録依頼時に情報システム部が本人確認をすれば十分では?

A: 本人確認は「誰が依頼したか」を確かめるだけで、「業務上本当に必要か」を保証しません。業務要否を判断する承認者が別途必要です。

A: 本人確認は「誰が依頼したか」を確かめるだけで、「業務上本当に必要か」を保証しません。業務要否を判断する承認者が別途必要です。

関連キーワード: ID登録、承認フロー、アクセス制御、利用者管理

設問2:GIAMシステムにおける利用者認証方式について、(1)〜(3)に答えよ。

(1)本文中の下線①について、必要なカスタマイズの内容を35字以内で述べよ。

模範解答

GポータルやGシステムからエージェントを呼び出すための変更

解説

解答の論理構成

- 本文の下線部には

「①エージェント型の認証サーバを採用した場合、GポータルやGシステムに市販のパッケージ製品を採用する際に大きなカスタマイズが必要」

と記載されています。 - 日本の既存方式では

「日本認証サーバと併せて開発された、エージェントと呼ばれるJavaプログラムがアプリケーションプログラムからメソッドとして呼び出される」

とあり、アプリケーション側(ポータルや業務システム)がエージェントを呼び出すことで認証 Cookie を検証しています。 - したがって、エージェント型を採るなら Gポータル/Gシステムの内部処理に「エージェント呼出し」を組み込む改修が必須です。

- 上記より、必要なカスタマイズは「GポータルやGシステムからエージェントを呼び出すための変更」と整理できます。

誤りやすいポイント

- エージェント側の改修と誤解し、ポータル/システム側の改修だと気付かない。

- 認証 Cookie 形式の統一や HTTP ヘッダ挿入など、他の変更点を答えてしまう。

- 下線①が「大きなカスタマイズ」全般を指すと勘違いし、具体内容を掘り下げない。

FAQ

Q: エージェント型とリバースプロキシ型の主な違いは何ですか?

A: エージェント型は各アプリケーションサーバに追加モジュールを組み込み、内部で認証処理を行います。リバースプロキシ型はアプリケーションの前段に配置し、HTTP 要求を肩代わりして認証します。

A: エージェント型は各アプリケーションサーバに追加モジュールを組み込み、内部で認証処理を行います。リバースプロキシ型はアプリケーションの前段に配置し、HTTP 要求を肩代わりして認証します。

Q: なぜ市販パッケージにカスタマイズが必要になるのですか?

A: 市販パッケージは標準の認証 API や外部プロキシ連携を想定しており、独自エージェント呼出しを前提としていません。そのためソース改変やプラグイン開発が必要となります。

A: 市販パッケージは標準の認証 API や外部プロキシ連携を想定しており、独自エージェント呼出しを前提としていません。そのためソース改変やプラグイン開発が必要となります。

Q: リバースプロキシ型ならカスタマイズは不要ですか?

A: ほとんどの場合、HTTP ヘッダに認証情報を付加する設定で済み、アプリケーション改修は不要です。

A: ほとんどの場合、HTTP ヘッダに認証情報を付加する設定で済み、アプリケーション改修は不要です。

関連キーワード: シングルサインオン、リバースプロキシ、エージェント方式、認証Cookie, LDAP

設問2:GIAMシステムにおける利用者認証方式について、(1)〜(3)に答えよ。

(2)本文中の下線②について、変更の内容を25字以内で述べよ。

模範解答

GDSと各地域のDS間で信頼関係を結ぶ。

解説

解答の論理構成

- SPNEGO は Kerberos を利用して異なるドメイン(レルム)間の認証トークンをやり取りします。

―【問題文】「SPNEGOによるSSOを実現するためには、②GDSと各地域のDSに関する変更…」 - Kerberos でレルムを越えてサービスチケット(ST)を取得するには、認証サーバ同士が“信頼関係”を結んでいる必要があります。

―【問題文】「欧米DS1及び欧米DS2には、お互いを信頼するという設定が行われている」

―【問題文】「現在、N社の中のDS間で信頼関係が結ばれているのは、欧米DS1と欧米DS2間だけである」 - GIAM では GDS がグローバルレルムを担い、地域 DS とチケットを相互利用できなければ PC ログオン後に Gシステムへ SSO できません。

- したがって、②で求められる変更内容は「GDS と各地域 DS との間に信頼関係を設定すること」と導けます。

―【模範解答】「GDSと各地域のDS間で信頼関係を結ぶ。」

誤りやすいポイント

- 「DNS やドメイン名の統一」を答えてしまう

→ 信頼関係がないと ST 交換ができず SSO が成立しません。 - 「ID の重複排除」と混同する

→ ID 体系は③の変更事項であり、②とは別です。 - “DS を統合する” と書いてしまう

→ 既存 DS を残したまま信頼関係を設定すれば十分です。

FAQ

Q: 信頼関係を結ぶとは具体的に何を設定するのですか?

A: 互いのレルムキー登録、クロスレルム TGT 発行許可、サービスプリンシパルの登録などを行います。

A: 互いのレルムキー登録、クロスレルム TGT 発行許可、サービスプリンシパルの登録などを行います。

Q: なぜ GDS だけでなく各地域 DS も変更対象なのですか?

A: 双方向に信頼し合う設定(相互レルム信頼)がないと、どちら側からの ST 要求も失敗するためです。

A: 双方向に信頼し合う設定(相互レルム信頼)がないと、どちら側からの ST 要求も失敗するためです。

Q: ID 重複が残っていても信頼関係を結べますか?

A: 技術的には可能ですが、同一 ID が別人を指すと誤認証の恐れがあるため③で ID 体系を見直します。

A: 技術的には可能ですが、同一 ID が別人を指すと誤認証の恐れがあるため③で ID 体系を見直します。

関連キーワード: Kerberos, SPNEGO, シングルサインオン、レルム間信頼

設問2:GIAMシステムにおける利用者認証方式について、(1)〜(3)に答えよ。

(3)本文中の下線③は、どのような現状の問題を解決するために必要か。30字以内で述べよ。

模範解答

日本と欧米地域のIDに重複があるという問題

解説

解答の論理構成

- 【問題文】には、欧米地域について「IDの体系は日本と同じであり、日本と重複しているIDがある」と明記されています。

- GIAM システムでは、全世界で一意となる ID「GID」を使って認証・属性参照を行う設計です。そのため、ID が重複していると同一人物かどうかを特定できず、認証・アクセス制御に支障が生じます。

- そこで Y さんは SPNEGO による SSO を全地域で実現するために「③ID体系に関する変更」を検討しました。これは ID 重複を解消し、各利用者を一意に識別できるようにする施策です。

- 以上より、下線③で求められた変更は「日本と欧米地域の ID 重複」という現状の課題を解決するために必要であると結論付けられます。

誤りやすいポイント

- アジア地域の ID 改修と誤解する

→ アジアは「他の地域と重複している ID はない」とあり、問題は発生していません。 - ID 文字数や形式の変更と考える

→ 形式ではなく「同一 ID が複数利用者に使われている」ことが本質的問題です。 - SPNEGO 導入=自動的に解決と考える

→ SPNEGO 自体は認証プロトコルであり、ID の一意性は別途保証しなければなりません。

FAQ

Q: なぜ ID 重複があると SPNEGO が使えないのですか?

A: Kerberos/SPNEGO ではチケットに ID を埋め込んで利用者とサービスを対応付けます。同じ ID が別人に割り当てられていると誤認証や誤った権限付与につながるため、一意性が必須です。

A: Kerberos/SPNEGO ではチケットに ID を埋め込んで利用者とサービスを対応付けます。同じ ID が別人に割り当てられていると誤認証や誤った権限付与につながるため、一意性が必須です。

Q: GID を導入すれば元の ID は不要になりますか?

A: 元の地域 ID は各地域システムとの連携で参照する場合があるため完全には廃止できません。GID と地域 ID のマッピングを GLDS が保持する方針です。

A: 元の地域 ID は各地域システムとの連携で参照する場合があるため完全には廃止できません。GID と地域 ID のマッピングを GLDS が保持する方針です。

Q: アジア地域で ID 重複が起きない理由は?

A: 問題文に「他の地域と重複している ID はない」と明記されており、そもそも日本・欧米と管理体系が異なるためです。

A: 問題文に「他の地域と重複している ID はない」と明記されており、そもそも日本・欧米と管理体系が異なるためです。

関連キーワード: ID重複、グローバルID, SPNEGO, シングルサインオン、ディレクトリサーバ

設問3:本文中の下線④について、(1)、(2)に答えよ。

(1)ID管理サブシステムの設計における不十分な点を、25字以内で述べよ。

模範解答

契約社員の利用者情報が取り込まれない点

解説

解答の論理構成

- Yさんが設計したID管理サブシステムでは

「日次で各地域の人事システムから正社員の利用者情報を収集」

と明記されており、対象が正社員に限定されています。 - しかし日本の現状について「契約社員は、支店ごとに…人事システムを使わずに管理している」と【問題文】に記載されています。同様にアジア地域でも「正社員及び契約社員は…自らIDとパスワードの登録を…依頼」とあり、人事システムには載りません。

- よって人事システムからのみ情報を収集しても契約社員のデータは取得できず、GIAMシステムに登録されない利用者が発生します。

- Z主任が「各地域の人事システムとは別のサーバから利用者情報を収集する必要がある」と助言したのは、この欠落を補うためです。

- 以上より、不十分な点は「契約社員の利用者情報が取り込まれない点」と結論付けられます。

誤りやすいポイント

- 人事システムに全従業員が登録されていると早合点し、契約社員を見落とす。

- 「別のサーバ」をバックアップ系などと誤解し、本質が契約社員データ補完であることに気付かない。

- 地域間で運用が異なる事実(アジアでは自己申請など)を読み飛ばし、正社員と同じ流れだと思い込む。

FAQ

Q: なぜ正社員だけを対象にした設計では問題なのですか?

A: 契約社員が人事システムに登録されていないため、SSO用のGIDが発行されずGシステムを利用できなくなるからです。

A: 契約社員が人事システムに登録されていないため、SSO用のGIDが発行されずGシステムを利用できなくなるからです。

Q: 「別のサーバ」とは具体的に何を指しますか?

A: 支店ごとに契約社員を管理しているファイルサーバや欧米・アジアのLDAPなど、人事システム外で契約社員情報を保持しているサーバ群です。

A: 支店ごとに契約社員を管理しているファイルサーバや欧米・アジアのLDAPなど、人事システム外で契約社員情報を保持しているサーバ群です。

Q: ID管理サブシステムはどのように拡張すべきですか?

A: 正社員情報だけでなく契約社員情報を格納する全てのソースを対象にし、重複チェック後にGLDSへ統合登録するよう改修します。

A: 正社員情報だけでなく契約社員情報を格納する全てのソースを対象にし、重複チェック後にGLDSへ統合登録するよう改修します。

関連キーワード: ディレクトリサービス、シングルサインオン、ID統合、LDAP, アクセス制御

設問3:本文中の下線④について、(1)、(2)に答えよ。

(2)利用者情報の収集元として適切なサーバ名を、図4中から三つ選び、答えよ。

模範解答

①:日本DS

②:欧米DS1

③:アジアLDS

解説

解答の論理構成

- 収集対象に含めるべき利用者

Z主任は下線④で「各地域の人事システムとは別のサーバから利用者情報を収集する必要がある」と助言しています。理由は、 ・日本と欧米では契約社員が人事システムに登録されない

・アジアでは人事システムとアジアLDSが「連携していない」

ため、人事システムだけでは G システムを利用する全従業員(正社員+契約社員)を把握できないからです。 - 日本地域の適切なサーバ

日本では「IDと証明書を日本DSに登録し、IDと証明書を格納したICカードを…貸与する」と明記されています。日本DSには正社員・契約社員双方の ID が必ず登録されているので、収集先は「日本DS」です。 - 欧米地域の適切なサーバ

欧米では「欧米地域の情報システム部は、新しい正社員又は契約社員のIDと初期パスワードを欧米DS1に登録し」と記載されています。契約形態を問わず全利用者が登録されるのは欧米DS1のみなので、「欧米DS1」が収集先になります。 - アジア地域の適切なサーバ

アジアでは「正社員及び契約社員は…自らIDとパスワードの登録をアジア地域の情報システム部に依頼している。情報システム部は…アジアLDSにIDとパスワードを登録する」とあります。G ポータル/G システムにログインするにはパスワードが必要なため、ID とパスワードを同時に保持する「アジアLDS」が最適です。 - 以上より、収集元として三つ選ぶサーバは

• 日本DS

• 欧米DS1

• アジアLDS

誤りやすいポイント

- 「アジアDS」を選択してしまう

アジアDSにはパスワードが登録されないため、パスワード認証を行う G 認証サーバで扱えません。 - 「欧米DS2」を選択してしまう

欧米DS2 には「欧米地域の各サーバのコンピュータ名」が登録されるだけで利用者情報は含まれていません。 - 人事システムを収集先に含めてしまう

契約社員が登録されない地域があり要件を満たせません。

FAQ

Q: なぜアジアLDSには契約社員も登録されるのですか?

A: 「正社員及び契約社員は…アジア社内システムにアクセスする必要が生じた際に、自らIDとパスワードの登録を…アジアLDSに依頼」するため、アクセス対象者はすべて登録されます。

A: 「正社員及び契約社員は…アジア社内システムにアクセスする必要が生じた際に、自らIDとパスワードの登録を…アジアLDSに依頼」するため、アクセス対象者はすべて登録されます。

Q: GID 生成時に ID が重複していても問題になりませんか?

A: 「他の地域と重複している ID はない」とアジアについて明記され、重複を排除できます。欧米と日本の重複は GID で一意に置き換えます。

A: 「他の地域と重複している ID はない」とアジアについて明記され、重複を排除できます。欧米と日本の重複は GID で一意に置き換えます。

Q: 収集先を DS/LDS にした場合、セキュリティ上の懸念は?

A: DS/LDS では認証に必要なハッシュ値やパスワードを扱うため、同期用通信は暗号化し、アクセス権を最小限に制限する必要があります。

A: DS/LDS では認証に必要なハッシュ値やパスワードを扱うため、同期用通信は暗号化し、アクセス権を最小限に制限する必要があります。

関連キーワード: LDAP, Kerberos, シングルサインオン、ディレクトリサービス

設問4:

本文中の下線⑤について、地域のポータルサーバへのアクセスが失敗する地域本文中の用語を用いて答えよ。また、ポータル画面に載せるリンクはどのサーバのURIにすべきか。サーバ名を10字以内で答えよ。

模範解答

地域:日本

サーバ名:日本認証サーバ

解説

解答の論理構成

-

Gポータルが生成するリンク

– 設計では「Gポータル…ポータル画面を生成し、Gシステム及び当該利用者が所属する地域のポータルサーバへのリンクを表示する」とある。

– つまり現状は “地域のポータルサーバ” そのもの(日本なら「日本ポータル」)の URI を掲載している。 -

日本地域だけが“ポータルサーバ単独アクセス不可”

– 日本では、まず「ブラウザは…日本の認証サーバ…にアクセス」し、そこで Cookie を受取り、続いて「日本ポータルは、認証Cookieの検証を行う」。

– 逆に言えば、日本ポータルへ直接アクセスしても Cookie が無ければ検証が失敗し、「アクセスが失敗する」。 -

欧米・アジアは問題にならない

– 欧米は「リバースプロキシ型の認証サーバ製品 (P) を利用」しており、ポータルの URI 自体が認証サーバを経由。

– アジアも「アジア認証サーバは…フォーム認証を利用…SSOの対象は、アジア地域のポータルサーバ」とあり、リンク先の URI が認証サーバ。

– 従って“失敗”が起こるのは「日本」だけ。 -

正しいリンク先

– 日本で認証 Cookie を発行するのは「日本認証サーバ」であり、ここを経由して初めて日本ポータルに到達できる。

– よって、Gポータルが載せるべき URI は「日本認証サーバ」。 -

まとめ

– 地域: 日本

– サーバ名(10字以内): 日本認証サーバ

誤りやすいポイント

- 「日本ポータル」が失敗原因と考え、日本ポータルへのリンクを残したまま Cookie 設定を疑ってしまう。

- 欧米も日本と同様に“ポータル直接アクセス不可”と思い込む(欧米はリバースプロキシで統合されている)。

- 「サーバ名10字以内」の指示を読み落とし、“日本認証サーバのURI” など冗長表記にしてしまう。

FAQ

Q: なぜ日本だけ認証サーバとポータルサーバが分離しているのですか?

A: 日本は「エージェント型の認証サーバを開発して利用」しており、既存の日本ポータルには認証機能がありません。そこで必ず日本認証サーバを経由して Cookie を発行する構成になっています。

A: 日本は「エージェント型の認証サーバを開発して利用」しており、既存の日本ポータルには認証機能がありません。そこで必ず日本認証サーバを経由して Cookie を発行する構成になっています。

Q: Gポータルのリンクを日本認証サーバに変更すると、最終的に日本ポータルへ遷移できますか?

A: はい。日本認証サーバで認証が成功すると「認証成功を示すメッセージと日本のポータルサーバ…へのリンクをブラウザに表示」するため、自然に日本ポータルへ遷移できます。

A: はい。日本認証サーバで認証が成功すると「認証成功を示すメッセージと日本のポータルサーバ…へのリンクをブラウザに表示」するため、自然に日本ポータルへ遷移できます。

Q: 欧米・アジアはリンク修正不要ですか?

A: 不要です。両地域とも認証サーバがリバースプロキシ型でポータルの URI と統合されており、Gポータルがその URI を掲載すれば認証とポータル表示が一連で行われます。

A: 不要です。両地域とも認証サーバがリバースプロキシ型でポータルの URI と統合されており、Gポータルがその URI を掲載すれば認証とポータル表示が一連で行われます。

関連キーワード: シングルサインオン、Kerberos, リバースプロキシ、認証Cookie, VPN

設問5:〔欧米地域からの要望への対応〕について、(1)〜(3)に答えよ。

(1)拡張GIAMシステムの二要素認証において使われる認証要素を二つ挙げ、それぞれ8字以内で答えよ。

模範解答

①:パスワード

②:OTPトークン

解説

解答の論理構成

-

二要素認証を導入した背景

【問題文】には「インターネット経由の仮想デスクトップへのアクセスにおいては、二要素認証を実装したい。」と明記されています。ここで求められる“二要素”とは、異なるカテゴリーの認証要素を2種類組み合わせることを意味します。 -

具体的な二つの認証要素

同じ段落で「VPN接続用のID(以下、VPNIDという)とパスワード(以下、VPNパスワードという)が割り当てられ、ハードウェア型のワンタイムパスワード(以下、OTPという)トークンが貸与される。」と記載されています。- 「パスワード」は“知識要素”(利用者が知っている情報)

- 「OTPトークン」は“所持要素”(利用者が持っているデバイスで生成される使い捨てコード)

以上より、設問で求められる二要素は「パスワード」と「OTPトークン」になります。

誤りやすいポイント

- 「ID」や「VPNID」を要素に含めてしまう

IDは公開情報であり認証要素には含まれません。 - 「ICカード」を選択してしまう

ICカード方式は拡張GIAMシステムでは採用していないと【問題文】に示されています。 - 「パスワード」「OTP」の表記ゆれ

解答欄は8字以内指定ですので「ワンタイムパス」など長い表記は不適。

FAQ

Q: 二要素認証では必ず“所持要素”にハードウェアが必要ですか?

A: 原則として所持を証明できればソフトウェアトークンでも構いませんが、本設問は【問題文】で「ハードウェア型のワンタイムパスワード…トークン」と決め打ちです。

A: 原則として所持を証明できればソフトウェアトークンでも構いませんが、本設問は【問題文】で「ハードウェア型のワンタイムパスワード…トークン」と決め打ちです。

Q: OTPトークンが故障した場合の対応は設計されていますか?

A: 本問題では触れられていませんが、実運用では代替手段(予備トークンやコールセンターによる一次パスコード発行など)の手続きを定めるのが一般的です。

A: 本問題では触れられていませんが、実運用では代替手段(予備トークンやコールセンターによる一次パスコード発行など)の手続きを定めるのが一般的です。

Q: パスワードとOTPトークンを同時入力する仕組みはどこで実装されますか?

A: 【問題文】で示されるシンクライアントサーバへのログオン画面が、ID・パスワード・OTPを同時に受け取り、OTP認証サーバおよびDSと連携して認証を完結させます。

A: 【問題文】で示されるシンクライアントサーバへのログオン画面が、ID・パスワード・OTPを同時に受け取り、OTP認証サーバおよびDSと連携して認証を完結させます。

関連キーワード: 二要素認証、パスワード、OTP, 認証要素、セキュリティ

設問5:〔欧米地域からの要望への対応〕について、(1)〜(3)に答えよ。

(2)本文中の下線⑥について、Yさんがテスト工程の期間と工数が大きくなると説明したのは、テスト工程でどのような機能検証を行う必要があると考えたからか。25字以内で述べよ。

模範解答

多種の個人所有機器での利用者認証の動作検証

解説

解答の論理構成

- 本文には、ICカード方式を採用しなかった理由として

「⑥Yさんは、採用した場合、ICカードリーダの追加導入や持ち運びが必要になる上、テスト工程の期間と工数が大きくなると説明した」

とあります。 - さらに要望2では、自宅などから「個人所有のPCやタブレット端末(以下、個人所有機器という)」を使う利用形態が提示されています。

- ICカード方式を導入すると、全ての個人所有機器に外付けICカードリーダを接続し、

①デバイスごとにドライバが正しく動くか

②ICカード認証処理が各OS・ブラウザ上で正常に機能するか

③VPN・シンクライアント経路でも認証情報が正しく引き継がれるか

を確認する必要が生じます。 - このように「多種多様な個人所有機器 × ICカードリーダ」の組合せを網羅的に試験するため、テスト工程が長期化・大規模化すると判断できます。

- したがって検証すべき機能は「多種の個人所有機器での利用者認証の動作」であり、模範解答と一致します。

誤りやすいポイント

- 「ICカードリーダ導入のハード費用が増える」とだけ捉え、テスト観点を答え忘れる。

- テスト対象を社内PCのみに限定し、個人所有機器を考慮しない。

- 「二要素認証の検証」と答えてしまい、ICカード固有の試験範囲を外してしまう。

FAQ

Q: なぜPCだけでなくタブレットも考慮する必要がありますか?

A: 本文の「個人所有のPCやタブレット端末」という要件により、多様な端末で同一の認証体験を保証する必要があるからです。

A: 本文の「個人所有のPCやタブレット端末」という要件により、多様な端末で同一の認証体験を保証する必要があるからです。

Q: OTPでも二要素認証は実現できますが、ICカード方式の方が安全では?

A: 安全性は高いものの、ICカードリーダの配布・ドライバ整備・動作試験といった運用コストが増大し、本設問ではコストと工期の観点が重視されています。

A: 安全性は高いものの、ICカードリーダの配布・ドライバ整備・動作試験といった運用コストが増大し、本設問ではコストと工期の観点が重視されています。

Q: テスト工程で特に注意すべきOSはありますか?

A: モバイルOSを含む複数OSでICカードミドルウェアが動くか、ブラウザが証明書ストアを利用できるかを重点的に確認する必要があります。

A: モバイルOSを含む複数OSでICカードミドルウェアが動くか、ブラウザが証明書ストアを利用できるかを重点的に確認する必要があります。

関連キーワード: シングルサインオン、二要素認証、Kerberos, LDAP, VPN

設問5:〔欧米地域からの要望への対応〕について、(1)〜(3)に答えよ。

(3)本文中の下線⑦について利用者が他の地域のシンクライアントサーバにアクセスした場合に発生するおそれがある問題を、ネットワークに関連する要因とともに50字以内で述べよ。

模範解答

ネットワーク遅延が大きいことから、仮想デスクトップの操作に対するレスポンスが悪化する。

解説

解答の論理構成

-

前提条件

- 本文には、利用者が所属する地域のシンクライアントサーバへ接続する方式を採った理由として、下線⑦が示されています。

- その前段に「拡張GIAMシステムでは、自宅又は出張先にいる利用者は、個人所有機器から自分が所属する地域のVPNサーバ経由で自分が所属する地域のシンクライアントサーバにアクセスし…」とあり、地域をまたぐ接続を避けている設計が読み取れます。

-

他地域に接続した場合の状況

- 他地域のシンクライアントサーバにアクセスすると、表示データ・キーボード/マウス操作が広域ネットワークを横断して往復します。

- 本文には広域ネットワークを示す「広域イーサネット」が登場しており、地域間は長距離回線で結ばれていることが分かります。

-

起こり得る問題

- 長距離回線では伝送遅延が増加します。通信単位の往復が操作の都度発生する仮想デスクトップでは、遅延=レスポンス低下に直結します。

-

解答導出

- よって「ネットワーク遅延が大きいことから、仮想デスクトップの操作に対するレスポンスが悪化する。」という模範解答に至ります。

誤りやすいポイント

- 帯域不足と遅延を混同し、単に「トラフィック増大」と答えてしまう。

- VPNによる暗号化オーバヘッドのみを問題視し、本質の距離による遅延を見落とす。

- 「画面が粗くなる」など画質面を強調し、レスポンス(応答時間)を指摘しない。

FAQ

Q: 帯域が十分でも遅延は問題になりますか?

A: はい。帯域と遅延は別指標です。広域ネットワークでは帯域が足りていても距離に起因する往復遅延は解消できません。

A: はい。帯域と遅延は別指標です。広域ネットワークでは帯域が足りていても距離に起因する往復遅延は解消できません。

Q: 仮想デスクトップは遅延に弱いのですか?

A: 画面転送方式のためクリックやキー入力ごとに往復通信が発生します。遅延が大きいと体感レスポンスが低下しやすいです。

A: 画面転送方式のためクリックやキー入力ごとに往復通信が発生します。遅延が大きいと体感レスポンスが低下しやすいです。

Q: CDNのような仕組みで改善できますか?

A: 仮想デスクトップはリアルタイム双方向通信なので、静的コンテンツ配信のCDNでは効果が限定的です。地域ごとにサーバを置く設計が一般的です。

A: 仮想デスクトップはリアルタイム双方向通信なので、静的コンテンツ配信のCDNでは効果が限定的です。地域ごとにサーバを置く設計が一般的です。

関連キーワード: シンクライアント、VPN, 仮想デスクトップ、ネットワーク遅延、レスポンス

設問6:本文中の下線⑧について、(1)、(2)に答えよ。

(1)IDとパスワードの再入力が必要である地域を、本文中の用語を用いて答えよ。

模範解答

アジア地域

解説

解答の論理構成

-

下線⑧の指摘

- 問題文には「⑧一部の地域の利用者は、PCにおける利用者認証の後、Gポータル及び地域のポータルサーバにアクセスしようとしたときにIDとパスワードの再入力が必要である」とあります。

- どの地域かを特定するには、各地域のPC‐Web間のSSO設定を比較します。

-

各地域のSSO状況

- 日本:表1に「PCと社内システムにおけるシングルサインオン ― “SPNEGOプロトコルによって実現”」とあり、PCログオン後はWebアクセス時に再入力は不要です。

- 欧米地域:同表で空欄ですが本文に「“ブラウザ及び欧米認証サーバは、SPNEGOによるSSOを利用するように設定されている。”」とあり、再入力は発生しません。

- アジア地域:本文に「“アジア認証サーバは、SPNEGOではなくフォーム認証を利用しており、アジア地域のPC…にSPNEGOの設定はされていない。”」と明示されています。また表1には「PCと社内システムにおけるシングルサインオン ― “実現されていない”」とあります。

-

論理的帰結

- SPNEGOが未設定=PCログオン情報をWebアクセスに引き継げず、Gポータルや地域ポータルに接続する際にID/パスワード再入力が必要になります。

- 以上より、再入力が必要な地域は「アジア地域」と判断できます。

誤りやすいポイント

- 「表1」の空欄だけを見て欧米地域もSSOなしと誤解する。本文中でSPNEGO設定済みであることが補足されています。

- PCログオン方式(ICカード/パスワード)とWeb SSO方式(SPNEGO/フォーム認証)を混同しがちです。再入力要否は後者で決まります。

- “一部の地域”=複数と思い込み、日本+アジアや欧米+アジアと答えてしまう。条件に合うのはアジアのみです。

FAQ

Q: 日本と欧米がSPNEGOを用いていても、Gポータル接続時に追加設定は不要ですか?

A: はい。両地域は「SPNEGOプロトコル」によりPCログオンで得たTGTからSTを取得できるため、GポータルへのHTTP要求に認証情報が自動付与されます。

A: はい。両地域は「SPNEGOプロトコル」によりPCログオンで得たTGTからSTを取得できるため、GポータルへのHTTP要求に認証情報が自動付与されます。

Q: アジア地域でSPNEGO対応に変更すれば再入力は解消しますか?

A: 解消しますが、本文でYさんが述べた「②GDSと各地域のDSに関する変更」と「③ID体系に関する変更」が伴い、地域間調整コストが増大すると指摘されています。

A: 解消しますが、本文でYさんが述べた「②GDSと各地域のDSに関する変更」と「③ID体系に関する変更」が伴い、地域間調整コストが増大すると指摘されています。

Q: ⑧の対応として推奨される設定変更内容は何ですか?

A: アジアPCにSPNEGOを有効化し、アジア認証サーバをNegotiate対応させる、またはフォーム認証時にKerberos連携モジュールを組み込みSSOを実現する方法が考えられます。

A: アジアPCにSPNEGOを有効化し、アジア認証サーバをNegotiate対応させる、またはフォーム認証時にKerberos連携モジュールを組み込みSSOを実現する方法が考えられます。

関連キーワード: SSO, Kerberos, SPNEGO, LDAP, フォーム認証

設問6:本文中の下線⑧について、(1)、(2)に答えよ。

(2)SSOを実現するためには、どの構成要素に対して、どのような設定が必要か。設定が必要な構成要素を二つ選び、答えよ。また、それらの設定内容を、それぞれ15字以内で述べよ(①と②は順不同)。

模範解答

①:構成要素:アジア認証サーバ

設定内容:SPNEGOの設定をする。

②:構成要素:アジアPC

設定内容:SPNEGOの設定をする。

解説

解答の論理構成

- SSOが成立していない地域はどこか

- 表1の“PCと社内システムにおけるシングルサインオン”欄には、アジア地域が“実現されていない”とあります。

- SSOが成立しない理由の特定

- アジア地域の説明に「アジア認証サーバは、SPNEGOではなくフォーム認証を利用しており、アジアPCにSPNEGOの設定はされていない」とあります。

- どの構成要素を変更すれば日本・欧米と同等のSSO方式に統一できるか

- 日本や欧米では「製品Pは、SPNEGOによるSSOを利用するように設定される」とし、対応するPCブラウザ側も「SPNEGOによるSSOを利用するように設定されている」と記述されています。

- よって、アジアでも同様に(1)認証サーバ側(製品P)と(2)クライアントPC側をSPNEGO対応にすれば、Z主任が指摘した「IDとパスワードの再入力」問題は解消できます。

- 最終的な設定対象と内容

- 構成要素:「アジア認証サーバ」

設定内容:SPNEGOの設定をする - 構成要素:「アジアPC」

設定内容:SPNEGOの設定をする

- 構成要素:「アジア認証サーバ」

誤りやすいポイント

- 「アジアDS」や「アジアLDS」を設定対象に選んでしまう

SPNEGOはHTTP/Kerberos連携のため、ディレクトリサービス自体ではなく認証サーバとブラウザ設定が本丸です。 - GポータルやGLDSが原因と考える

これらはSPNEGO後に動作するため直接の解決策になりません。 - “フォーム認証+Cookie”のままでもSSOに見えるのでは?と誤解

フォーム認証はブラウザ再訪問ごとに資格情報を送るためKerberosベースのSSOとは別物です。

FAQ

Q: なぜDS側の信頼関係設定を変えなくても良いのですか?

A: Z主任の指摘⑧は「PCにおける利用者認証後の再入力」問題です。これはHTTPアクセス時の認証方式の差異が原因で、DS間のクロスレルムや信頼関係の話ではありません。

A: Z主任の指摘⑧は「PCにおける利用者認証後の再入力」問題です。これはHTTPアクセス時の認証方式の差異が原因で、DS間のクロスレルムや信頼関係の話ではありません。

Q: アジアPCの数が多い場合、設定変更は大変では?

A: グループポリシーや構成管理ツールを用いればブラウザのSPNEGO設定を一括配布できます。

A: グループポリシーや構成管理ツールを用いればブラウザのSPNEGO設定を一括配布できます。

Q: フォーム認証を残してSPNEGOと併用できますか?

A: 製品Pは“SPNEGOによるSSOを利用するように設定”すると、未対応ブラウザにはフォーム認証を提示するフェールバック機能を持つため共存可能です。

A: 製品Pは“SPNEGOによるSSOを利用するように設定”すると、未対応ブラウザにはフォーム認証を提示するフェールバック機能を持つため共存可能です。

関連キーワード: SPNEGO, Kerberos, シングルサインオン、フォーム認証、クライアント設定