情報処理安全確保支援士 2015年 秋期 午後1 問02

特権IDの管理に関する次の記述を読んで、設問1~3に答えよ。

Y社は、従業員数1,000名の食品製造販売会社であり、一般消費者に食品を通信販売している。Y社では、顧客情報管理システム(以下、Yシステムという)を利用し、顧客情報を管理している。Yシステムの保守作業は、開発元であるソフトウェア開発会社のS社に委託している。保守作業のために、Y社はS社に対して、特権IDの一部(以下、委託用特権IDという)について使用を許可している。S社に使用を許可した委託用特権IDには、OSのシステム管理権限をもつID、DBMSの管理権限をもつID、及びDBMS上のデータに対する操作権限をもつID(以下、それぞれ、システム管理ID、DBMS管理ID、DBMS操作IDという)の3種類がある。

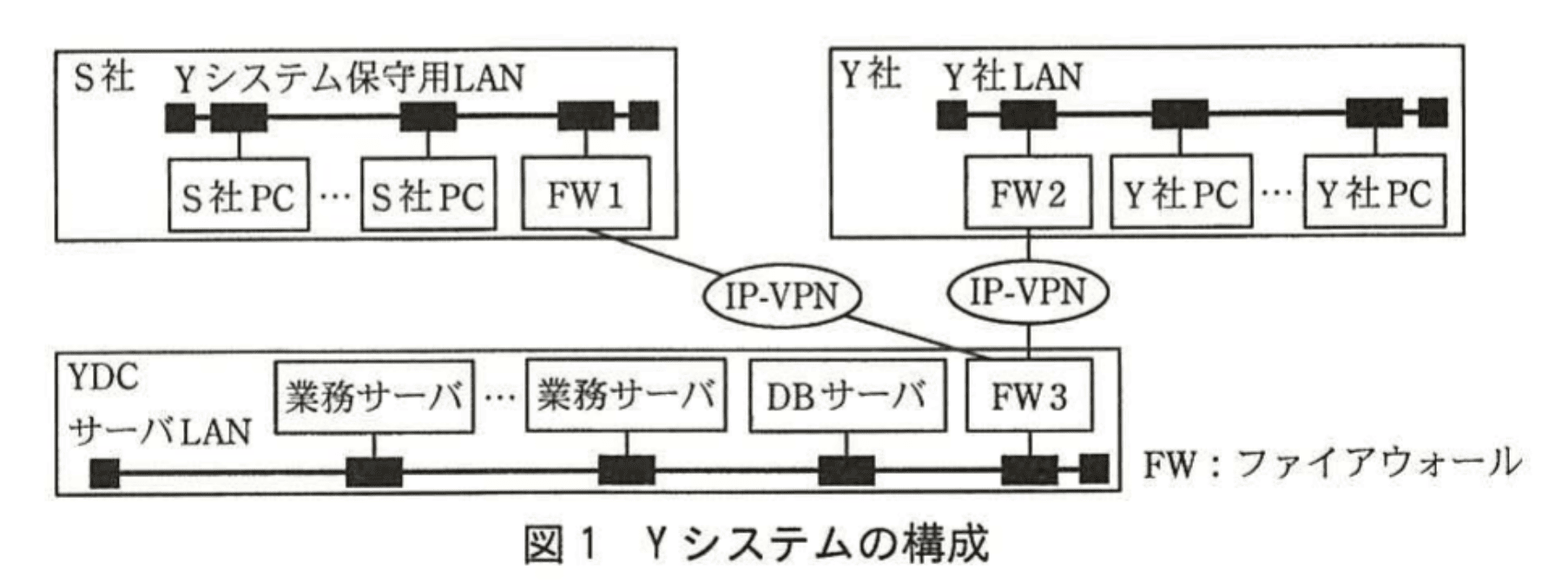

Yシステムは、4台の業務サーバ、1台のデータベースサーバ(以下、DBサーバという)及びY社とS社のPCから構成されており、業務サーバではYシステムのサービスを提供するためのアプリケーションソフトウェア(以下、業務アプリという)が稼働している。各業務アプリは、DBMS操作IDを用いて、DBサーバから顧客情報を取得してY社の従業員にサービスを提供している。Yシステムのサーバは、Y社のグループ会社が運営するデータセンタ(以下、YDCという)に設置している。Yシステムの構成を図1に示す。

S社に委託している保守作業は、機能追加などに際しての業務アプリの更新、Yシステムに障害が発生した場合の原因調査、Yシステムの設定変更などである。保守作業は、次の手順で依頼している。

1.Y社の管理者が作業依頼書を作成し、S社へ送付する。

2.S社では、作業依頼書を受け取ると、S社の保守チーム責任者(以下、保守責任者という)が、保守チームメンバから作業担当者(以下、作業者という)を選任する。

3.保守責任者が、担当する作業ごとに、作業者氏名、作業期間、作業対象サーバ及び作業内容を記載した作業計画書を作成し、Y社に提出する。

4.作業計画書が承認されて作業期間になると、Yシステム保守用LANからサーバLANへの接続が可能となるよう、YDCに常駐しているY社のグループ会社の作業員(以下、YDC作業員という)が、FW1と接続しているネットワークケーブル(以下、ケーブルAという)をFW3に結線し、S社に通知する。ケーブルAは、保守作業時以外は結線されていない。

5.作業者は、共用のIDを用いてS社PCにログインした後に、委託用特権IDとパスワードを用いて、S社PCから作業対象サーバにアクセスし、作業する。システム管理IDは、作業対象サーバごとに異なっている。

6.作業終了後、保守責任者が、作業の完了をY社の管理者に連絡し、作業報告書を提出する。

7.作業完了の連絡を受けて、Y社の管理者は、ケーブルAをFW3から取り外すようYDC作業員に依頼し、作業報告書によって作業内容を確認する。

システム管理IDとDBMS管理IDのパスワードはY社が半年ごとに変更し、S社に通知している。S社PCとFW1は、S社の資産である。Yシステム保守用LANからサーバLANへのアクセスは、FW3で保守作業に必要となるプロトコルだけに限定しているが、送信元IPアドレスは限定していない。

〔調査の実施と対策方針の策定〕

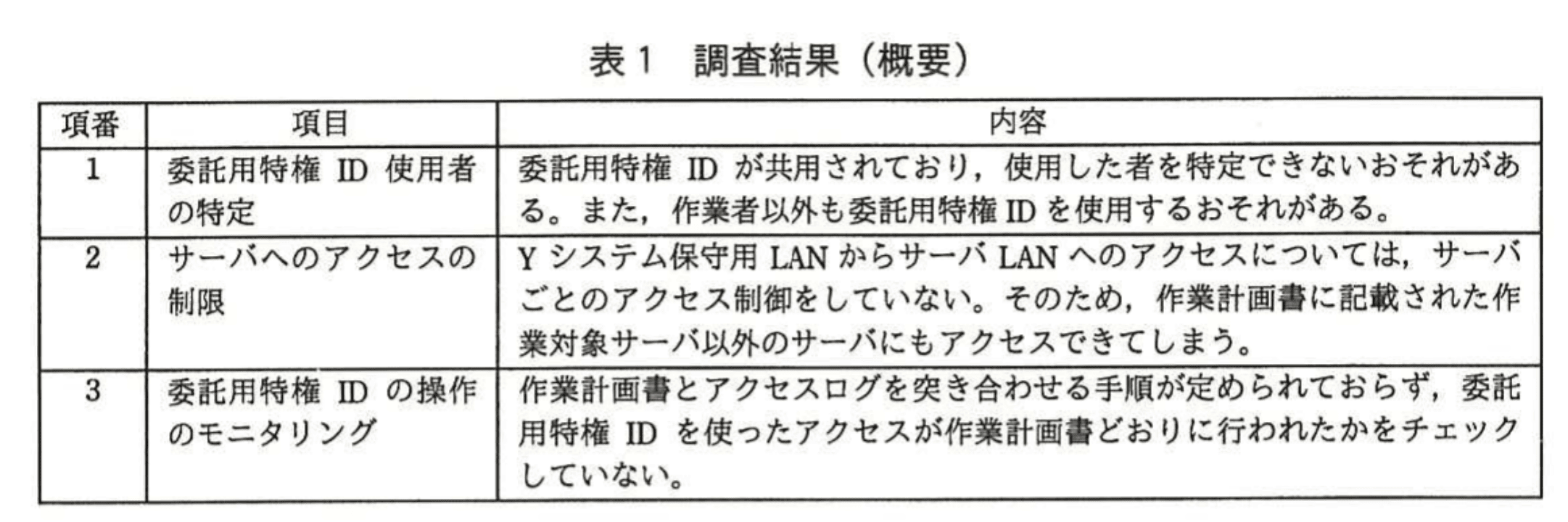

Y社と同業のC社で、C社の保守作業委託先の従業員が個人情報を不正に持ち出して名簿業者に売却するという情報漏えい事件が起きた。持出しに特権IDが不正に使用されたが、それを検知できなかったというC社の委託先管理の不備が連日報道された。Y社の経営幹部は、C社の事件をきっかけに、自社においても同様の問題が起きる可能性がないか早急に調査をするよう、情報システム部長に指示した。表1に示す調査結果にあるように、Yシステムにおいても委託用特権IDを用いた保守作業に問題があることが判明し、情報システム部のL主任がリーダとなって対策を検討することになった。

〔要件と実現方式の検討〕

L主任は部下のN君に次の要件を示した上で、対策を実現する方式の検討を指示した。

要件1:委託用特権IDの使用を作業者だけに限定すること

要件2:委託用特権IDを使用した者を特定可能にすること

要件3:作業対象サーバだけにアクセス可能とすること

要件4:許可された作業内容と実際に実施された作業内容を突き合わせ、不正な作業を検知可能にすること

N君は、要件を満たすためには、委託用特権IDのパスワードのS社への通知の停止、個人ごとに付与され特権をもたないID(以下、個人IDという)の作業者への付与、及び特権IDを管理するソフトウェアパッケージの導入から成る対策案を考えた。

そこで、ソフトウェアパッケージとして製品P及び製品Qを候補に選び、次の案を検討した。

案1:製品Pを利用する。製品Pは、管理用サーバにインストールするプログラム(以下、プログラムHという)と、PCにインストールするプログラム(以下、プログラムJという)で構成される。管理用サーバはサーバLAN上に設置する。作業者は、プログラムJに個人IDでログインし、プログラムJから作業対象サーバにアクセスし、操作する。作業対象サーバへアクセスする際に使用する委託用特権IDとパスワードは、プログラムHからプログラムJに転送され、ログインに際して自動入力される。

案2:製品Qを利用する。製品Qは、管理用サーバにインストールするプログラム(以下、プログラムKという)だけで構成される。管理用サーバはサーバLAN上に設置する。作業者は、S社PCから個人IDでプログラムKにログインした後に、プログラムKから作業対象サーバへ自動ログインによってアクセスし、操作する。

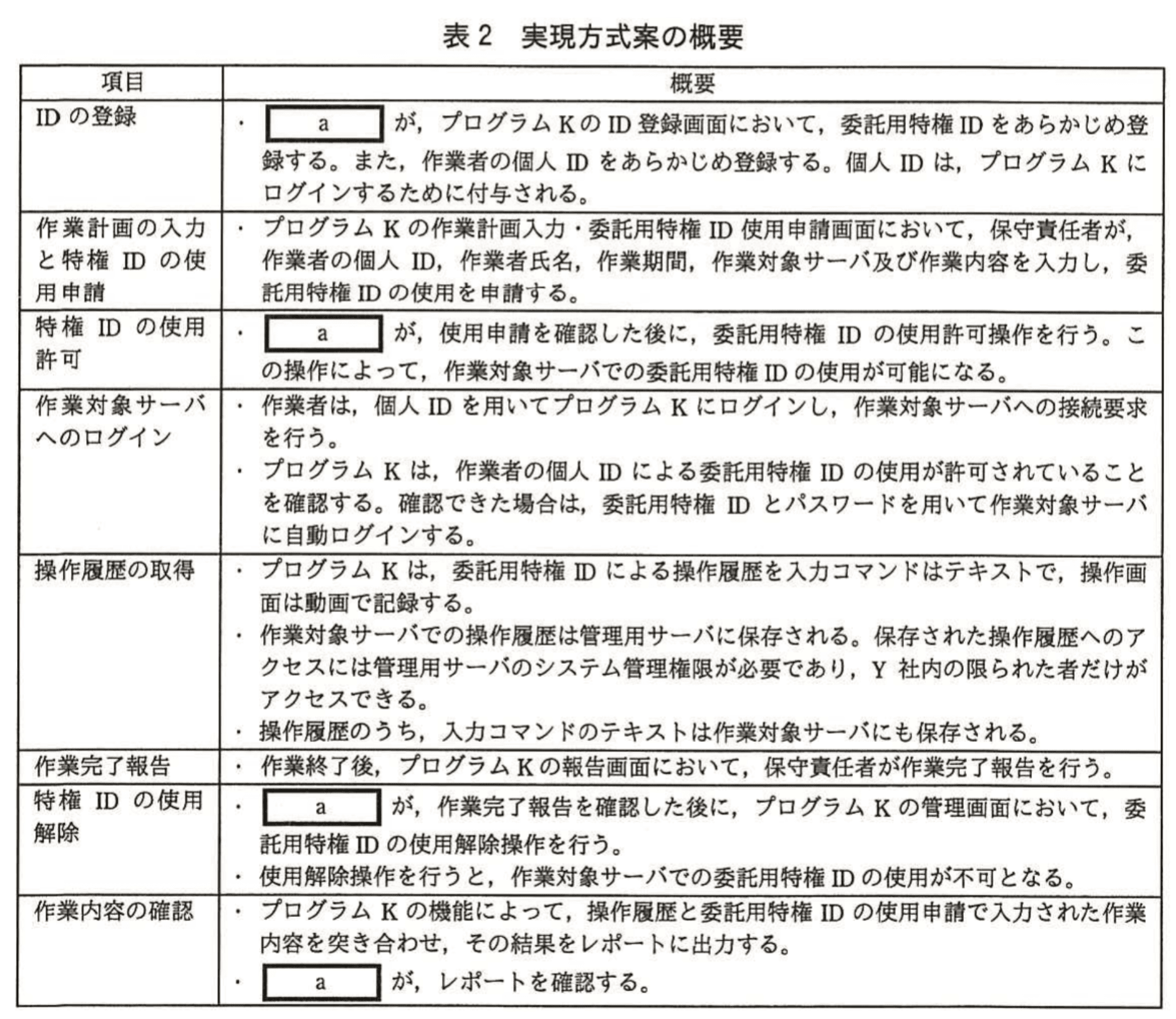

検討の結果、N君は、案2の方が製品の導入が容易であると判断し、案2による実現方式案をまとめて、L主任に報告した。実現方式案の概要を表2に示す。

〔実現方式案の要件の確認〕

L主任は N君の対策案に対して、要件1と要件3について補足説明を求め、要件2と要件4について問題を指摘した。

要件1について、N君は、作業者以外は委託用特権IDを使用できないことを説明し、L主任の了解を得た。

要件2について、L主任は、次のように指摘した。

指摘1:製品 Q の導入だけではこの要件を満たすのに不十分である。

指摘2:①使用される委託用特権IDによっては、DB サーバへアクセスした者を DB サーバ上のアクセスログから特定することができない。

指摘1に対して N君は、追加対策を検討すると回答した。また、指摘2に対しては、DB サーバ上のアクセスログを利用せずとも、DB サーバへアクセスした者を特定できることとその理由を回答した。

要件3について、N君は、bからはcへのアクセスだけを許可するように FW3 の設定を変更することによって、アクセス先を作業対象サーバに限定できると説明し、L主任の了解を得た。

要件4について、L主任は、作業者が作業対象サーバ上のアクセスログを書き換えると、作業計画の作業内容以外の操作、つまり不正操作が検知できなくなるのではないかと指摘した。これに対して N君は、②不正操作を検知できることとその理由を回答した。

〔追加対策の検討〕

N君は、要件2についての指摘1を踏まえて、次の追加対策を L主任に提案した。

・③S 社におけるプログラム K の個人IDの管理状況を Y社が確認する。

・④委託用特権IDを使った者が特定されることをプログラム K のログイン画面に表示し、作業者に周知させる。

最後に L主任は、案2を採用すべき理由を再確認した。N君は、要件を満たすためには製品を適切に運用するための資産管理が必要だが、Y社の状況においては⑤案1に比べて案2の方が必要な資産管理を実施しやすいと説明した。L主任は、案2による実現方式案と追加対策を承認した。

〔対策の実施〕

案2による実現方式案と追加対策は、経営幹部に報告され、実施された。対策に よって、保守作業時のケーブルAの結線と取外しが不要となった。

設問1:

表2中のaに入れる適切な字句を、10字以内で答えよ。

模範解答

a:Y社の管理者

解説

解答の論理構成

-

【問題文】の運用フロー

・作業依頼や報告の窓口は常に「Y社の管理者」である。

― “1. Y社の管理者が作業依頼書を作成し、S社へ送付する。”

― “7. 作業完了の連絡を受けて、Y社の管理者は、ケーブルAをFW3から取り外すよう…”

ここから、委託用特権IDの発行・許可・解除といった重要操作も同人物が担うと考えられる。 -

表2の各工程における a の役割

・IDを登録する

・使用申請を確認して許可する

・作業完了後に使用解除する

・レポートを確認する

これらは全て「委託作業の監督者」による統一的な統制作業であり、委託元であるY社側の責任となる。 -

候補の絞り込み

S社側の担当者では自社(Y社)への統治が行えず、YDC作業員もデータセンタ常駐で限定作業のみ。従って a は “Y社の管理者” が妥当。

よって、a に入る字句は

「Y社の管理者」 である。

「Y社の管理者」 である。

誤りやすいポイント

- 「保守責任者(S社)」と混同し、S社側がID登録や許可を行うと誤解する。

- YDC作業員を統制者と誤認する。彼らは物理作業(ケーブル結線など)専門であり、ID管理は行わない。

- 複数工程に同じ主体が入ることを見落とし、工程ごとに別の担当を当てはめてしまう。

FAQ

Q: S社の保守責任者ではダメな理由は?

A: 委託先に特権IDの発行・解除を任せると“委託先管理”が形骸化し、要件1〜4の統制を確保できません。委託元である「Y社の管理者」が責任を持つ必要があります。

A: 委託先に特権IDの発行・解除を任せると“委託先管理”が形骸化し、要件1〜4の統制を確保できません。委託元である「Y社の管理者」が責任を持つ必要があります。

Q: YDC作業員がID登録を担当しては?

A: YDC作業員はデータセンタ常駐で、物理設備や回線の接続作業が役割です。ID管理やログ確認など論理的統制は職務範囲外です。

A: YDC作業員はデータセンタ常駐で、物理設備や回線の接続作業が役割です。ID管理やログ確認など論理的統制は職務範囲外です。

Q: a は具体的な役職名でなくても良い?

A: 問題文中で一貫して統制を担う者が“Y社の管理者”と記述されているため、これをそのまま引用することが求められます。

A: 問題文中で一貫して統制を担う者が“Y社の管理者”と記述されているため、これをそのまま引用することが求められます。

関連キーワード: 特権ID管理、アクセス制御、操作履歴、委託先管理

設問2:〔実現方式案の要件の確認]について、(1)〜(3)に答えよ。

(1)本文中の下線①について、DBサーバへアクセスした者を特定することができない委託用特権IDを10字以内で答えよ。また、特定することができない理由を35字以内で述べよ。

模範解答

委託用特権ID:DBMS操作ID

理由:業務アプリがDBサーバにアクセスするIDと同じIDであるから

解説

解答の論理構成

- 委託用特権 ID の候補は【問題文】で示された

「システム管理ID」「DBMS管理ID」「DBMS操作ID」の 3 種類です。 - 【問題文】には、

「各業務アプリは、DBMS操作IDを用いて、DBサーバから顧客情報を取得してY社の従業員にサービスを提供している。」

とあります。

つまり「DBMS操作ID」は日常的に業務アプリからも利用されています。 - 「DB サーバへアクセスした者を DB サーバ上のアクセスログから特定する」には、 “誰が(どの端末が)その ID を用いたか” をログだけで区別できる必要がありますが、 業務アプリと保守作業者が同じ「DBMS操作ID」を使うとログ上は同一ユーザに見えてしまい、 個別の作業者を特定できません。

- よって、特定できない ID は「DBMS操作ID」であり、理由は

“業務アプリと保守作業者が共通して利用するため区別できない” ことです。

誤りやすいポイント

- 「システム管理ID」「DBMS管理ID」はサーバごと・管理用途ごとに使われ、業務アプリからは利用されないため、ログで特定可能であることを見落とす。

- “特定できない理由” を「共用されているから」とだけ書き、どこと共用されているのか(業務アプリ)を示さずに抽象的になってしまう。

- ID が “サーバごとに異なる/共通” の情報と混同し、答えを「システム管理ID」と誤記する。

FAQ

Q: なぜ業務アプリが同じ ID を使うと特定できないのですか?

A: DB サーバのアクセスログには “接続ユーザ名” が記録されるのが一般的です。同一ユーザ名で自動処理と人手の接続が混在すると、ログだけで判別できなくなります。

A: DB サーバのアクセスログには “接続ユーザ名” が記録されるのが一般的です。同一ユーザ名で自動処理と人手の接続が混在すると、ログだけで判別できなくなります。

Q: 「DBMS管理ID」でも共用のおそれはありませんか?

A: 「DBMS管理ID」は保守目的でのみ使用し、業務アプリが利用する記述は【問題文】にありません。そのためログ上で作業者の範囲を絞り込めます。

A: 「DBMS管理ID」は保守目的でのみ使用し、業務アプリが利用する記述は【問題文】にありません。そのためログ上で作業者の範囲を絞り込めます。

Q: ログ以外の方法で作業者を特定できませんか?

A: 実現方式案ではプログラム K が個人 ID 単位の操作履歴を取得するので、ログを使わなくても特定可能です。ただし設問は “DB サーバ上のアクセスログ” に限定しているため、回答はログ視点で述べる必要があります。

A: 実現方式案ではプログラム K が個人 ID 単位の操作履歴を取得するので、ログを使わなくても特定可能です。ただし設問は “DB サーバ上のアクセスログ” に限定しているため、回答はログ視点で述べる必要があります。

関連キーワード: 特権ID, アクセスログ、共用ID, アカウンタビリティ、ログ管理

設問2:〔実現方式案の要件の確認]について、(1)〜(3)に答えよ。

(2)本文中のb、cに入れる適切な機器名を答えよ。

模範解答

b:S社PC

c:管理用サーバ

解説

解答の論理構成

-

問題文にある要件3

――「要件3:作業対象サーバだけにアクセス可能とすること」

と示されています。 -

実現方式案(案2)でのアクセス経路

――「作業者は、S社PCから個人IDでプログラムKにログインした後に、プログラムKから作業対象サーバへ自動ログイン…」

ここで

・S社PC:作業者が操作する端末

・プログラムK:管理用サーバにインストール

という対応が明言されています。 -

FW3 の設定変更に関する記述

――「N君は、bからはcへのアクセスだけを許可するように FW3 の設定を変更することによって、アクセス先を作業対象サーバに限定できると説明…」

要するに

・発信元(b)=作業者がいる端末=「S社PC」

・宛先(c)=プログラムKが動くサーバ=「管理用サーバ」

のみを通すことで、S社PC から直接 DBサーバや業務サーバへ行けないようにします。 -

以上より

b=「S社PC」

c=「管理用サーバ」

が妥当となります。

誤りやすいポイント

- 「管理用サーバ」を「DBサーバ」と取り違える

プログラムK経由で自動ログインするため、直接届くのは管理用サーバだけです。 - 発信元を「FW1」と誤解する

FW1 はネットワーク境界装置であり、実際に通信を開始するのは S社PC です。 - 「作業対象サーバ=業務サーバ群」と早合点して c を「業務サーバ」としてしまう

ルールは“まず管理用サーバへ”という経路制御を意図しています。

FAQ

Q: 直接「DBサーバ」に制限してはいけないのですか?

A: いけません。作業者は DB サーバだけでなく業務サーバも扱う可能性があります。まず「管理用サーバ」へ集約させ、そこから対象サーバへ中継・記録する点が重要です。

A: いけません。作業者は DB サーバだけでなく業務サーバも扱う可能性があります。まず「管理用サーバ」へ集約させ、そこから対象サーバへ中継・記録する点が重要です。

Q: FW3 で送信元 IP 制限も併用すればさらに安全ですか?

A: はい。S社PC のアドレス帯だけを許可すれば、他の端末からの不正接続を遮断できます。ただし問題文では「送信元IPアドレスは限定していない」とあったため、ここでは経路制御のみを示しています。

A: はい。S社PC のアドレス帯だけを許可すれば、他の端末からの不正接続を遮断できます。ただし問題文では「送信元IPアドレスは限定していない」とあったため、ここでは経路制御のみを示しています。

Q: 管理用サーバが停止した場合はどうなりますか?

A: 委託用特権IDの配布や操作履歴の取得ができず、保守作業そのものが実行できません。可用性確保のため冗長構成やバックアップ計画を検討する必要があります。

A: 委託用特権IDの配布や操作履歴の取得ができず、保守作業そのものが実行できません。可用性確保のため冗長構成やバックアップ計画を検討する必要があります。

関連キーワード: ファイアウォール設定、特権ID管理、アクセス制御、操作ログ、ゲートウェイ

設問2:〔実現方式案の要件の確認]について、(1)〜(3)に答えよ。

(3)本文中の下線②について、不正操作を検知できる理由を35字以内で述べよ。

模範解答

不正操作の記録が管理用サーバの操作履歴に残るから

解説

解答の論理構成

- 【問題文】では、要件4に対して “作業者が作業対象サーバ上のアクセスログを書き換えると、…不正操作が検知できなくなるのではないか” という懸念が示されています。

- これに対し “プログラム K は、委託用特権 ID による操作履歴を入力コマンドはテキストで、操作画面は動画で記録する。…作業対象サーバでの操作履歴は管理用サーバに保存される” と明記されています。

- したがって、たとえ作業者が作業対象サーバ側のログを改ざんしても、改ざん権限の及ばない管理用サーバ側に“操作履歴”が残り続けます。

- この構造により、後から「管理用サーバに保存された操作履歴」と「作業計画」を突き合わせれば不正操作を検知できます。

- 以上より「不正操作の記録が管理用サーバに残るため検知可能」と結論付けられます。

誤りやすいポイント

- “入力コマンドのテキストは作業対象サーバにも保存”とあるため、管理用サーバ側にも保存されている事実を見落としてしまう。

- 操作画面の動画記録が要件4に直接関係ないと誤解し、証跡の多重化を無視してしまう。

- 「管理用サーバ=サーバLAN上」だから改ざんできると勘違いし、管理者権限が限定されている点を見逃す。

FAQ

Q: 作業者が管理用サーバに直接ログインして操作履歴を削除する恐れはありませんか?

A: 管理用サーバへのアクセスには “管理用サーバのシステム管理権限が必要であり、Y 社内の限られた者だけがアクセスできる” と規定されています。作業者には付与されません。

A: 管理用サーバへのアクセスには “管理用サーバのシステム管理権限が必要であり、Y 社内の限られた者だけがアクセスできる” と規定されています。作業者には付与されません。

Q: 動画での操作画面記録は本当に必要ですか?

A: コマンド以外の GUI 操作やファイルコピーなどテキストに残らない作業を証跡化でき、不正調査の網羅性が高まります。

A: コマンド以外の GUI 操作やファイルコピーなどテキストに残らない作業を証跡化でき、不正調査の網羅性が高まります。

Q: 作業対象サーバ上のテキストログと管理用サーバ上のログの両方が必要ですか?

A: 二重化することで片方が改ざん・欠損してももう一方で検証でき、信頼性が向上します。

A: 二重化することで片方が改ざん・欠損してももう一方で検証でき、信頼性が向上します。

関連キーワード: アクセスログ、証跡管理、多重記録、権限分離

設問3:〔追加対策の検討〕について、(1)〜(3)に答えよ。

(1)本文中の下線③について、具体的には何を確認すべきか。35字以内で述べよ。

模範解答

個人IDが本人以外に使われるおそれがないように管理していること

解説

解答の論理構成

- 追加対策として本文には

「③S 社におけるプログラム K の個人 ID の管理状況を Y 社が確認する」

と明記されています。 - 追加対策の目的は、要件2「委託用特権IDを使用した者を特定可能にすること」を補強することです。

- 要件2を満たすには「誰が個人IDを使ったか」を確実に突き止められる状態が必須です。

- したがって、Y社が確認すべきポイントは

「個人IDがその本人だけに利用され、共有・貸与・使い回しが起きていないか」

という管理実態になります。 - これを35字以内でまとめると

「個人IDが本人以外に使われるおそれがないように管理していること」

となります。

誤りやすいポイント

- 「ID発行手順を確認する」だけでは不十分。手順があっても実際の運用で共有されていれば要件2を満たせません。

- 「パスワードポリシー」だけに着目すると失点。個人IDの貸与・代理入力など運用面の管理も確認対象です。

- 「S社がIDを発行していることを確認」と書くと論点がずれる。確認すべきは“発行”ではなく“本人以外が使えない管理”です。

FAQ

Q: 監査ログの取得状況を確認するのでは?

A: 監査ログは要件4のモニタリングで扱う領域です。設問③は「個人IDの管理状況」に限定されており、本人以外が利用できない管理体制の確認が主眼です。

A: 監査ログは要件4のモニタリングで扱う領域です。設問③は「個人IDの管理状況」に限定されており、本人以外が利用できない管理体制の確認が主眼です。

Q: 「多要素認証を導入しているか」を書いても良い?

A: 多要素認証は一つの方法ですが、設問は“何を確認すべきか”を問うため、「本人以外に使われないよう管理していること」とまとめるのが適切です。

A: 多要素認証は一つの方法ですが、設問は“何を確認すべきか”を問うため、「本人以外に使われないよう管理していること」とまとめるのが適切です。

Q: S社内規程の有無を確認すると書くのは?

A: 規程があっても実運用で共有されれば意味がありません。規程よりも「実際に本人以外が使えない運用になっているか」を確認することが重要です。

A: 規程があっても実運用で共有されれば意味がありません。規程よりも「実際に本人以外が使えない運用になっているか」を確認することが重要です。

関連キーワード: アカウンタビリティ、アクセス制御、ID管理、共有禁止

設問3:〔追加対策の検討〕について、(1)〜(3)に答えよ。

(2)本文中の下線④には、顧客情報の不正持出し対策として何と呼ばれる効果があるか。効果の名称を“効果”という字句を含めて5字以内で答えよ。

模範解答

抑止効果

解説

解答の論理構成

- 追加対策として本文では

“④委託用特権 ID を使った者が特定されることをプログラム K のログイン画面に表示し、作業者に周知させる”

と明示しています。 - これは「操作が記録され、自分が特定される」と利用者に知らせることで、不正行為を思いとどまらせる意図をもつ仕組みです。

- 情報セキュリティの統制手段では、監視や記録の事実を告知して不正行為を思い留まらせる効果を一般に「抑止効果」と呼びます。

- よって“効果”を含め5字以内で表す名称は「抑止効果」となります。

誤りやすいポイント

- 「監査効果」「威嚇効果」など類似語を選んでしまう。告知による心理的プレッシャの名称は「抑止効果」が正解です。

- 「追跡効果」と回答するケース。追跡は結果としての事後対応であり、設問は“周知して未然に防ぐ”効果を問うています。

- “効果”という字句を含めずに「抑止」とだけ記述して減点になることがあります。

FAQ

Q: 抑止効果は監査ログの取得とどう違うのですか?

A: ログ取得は技術的・事後的対策、抑止効果は「取得している事実を示すことで行為そのものを思い留まらせる」という心理的・予防的対策です。

A: ログ取得は技術的・事後的対策、抑止効果は「取得している事実を示すことで行為そのものを思い留まらせる」という心理的・予防的対策です。

Q: 抑止効果を高める運用のコツは?

A: ログインバナーや定期的な教育で“記録・特定される”ことを明示する、違反時の懲戒規定を周知するなど、利用者に具体的なリスクを認識させることが重要です。

A: ログインバナーや定期的な教育で“記録・特定される”ことを明示する、違反時の懲戒規定を周知するなど、利用者に具体的なリスクを認識させることが重要です。

Q: 抑止効果だけで十分ですか?

A: いいえ。抑止はあくまで予防的コントロールの一部であり、技術的なアクセス制御や監査、事後の分析と組み合わせて多層防御を行う必要があります。

A: いいえ。抑止はあくまで予防的コントロールの一部であり、技術的なアクセス制御や監査、事後の分析と組み合わせて多層防御を行う必要があります。

関連キーワード: 抑止効果、アクセス制御、ログ監査、特権ID管理、セキュリティ統制

設問3:〔追加対策の検討〕について、(1)〜(3)に答えよ。

(3)本文中の下線⑤について、案2の方が資産管理を実施しやすい理由を40字以内で述べよ。

模範解答

委託先PCにインストールするプログラムの資産管理をせずに済むから

解説

解答の論理構成

- 原文確認

- 案1は「PCにインストールするプログラム(以下、プログラムJという)で構成される」

- 案2は「管理用サーバにインストールするプログラム(以下、プログラムKという)だけで構成される」

という対比が示されています。

- 資産管理の観点

- 資産管理の対象は、社内・委託先を問わず導入したハードウェア/ソフトウェア。

- 案1では「S社PC」側にまで「プログラムJ」を導入するため、バージョン管理・パッチ適用・ライセンス管理などの運用負荷がY社側にも及びます。

- 案2の優位点

- 案2はサーバ側の「プログラムK」だけで完結し、「S社PC」にあらたなソフトを置かない。

- したがって、委託先PCについてはインベントリ取得やアップデート管理を行う必要がなく、Y社が直接管理すべき資産が減ります。

- 以上より「委託先PCにソフトを入れない=資産管理の対象外」と整理でき、模範解答「委託先PCにインストールするプログラムの資産管理をせずに済むから」となります。

誤りやすいポイント

- 「サーバ側の管理が増えるから案2の方が大変」と逆に評価してしまう。

- 資産管理をハードウェア台帳だけの話と誤解し、ソフトウェア(プログラムJ/K)の管理負荷を見落とす。

- 「Y社PC」にインストールの有無を論点にしてしまい、実際の違い(S社PC側)を取り違える。

FAQ

Q: なぜ委託先PCの資産管理が難しいのですか?

A: 委託先の組織文化・ネットワーク環境が異なるため、バージョン統一やアップデート適用状況をY社が把握しづらく、監査コストも高くなるからです。

A: 委託先の組織文化・ネットワーク環境が異なるため、バージョン統一やアップデート適用状況をY社が把握しづらく、監査コストも高くなるからです。

Q: プログラムKだけでもサーバ資産管理は必要では?

A: もちろん必要ですが、サーバはYDC内でY社が一元管理できるため、委託先PCまで対象範囲が広がる場合に比べ運用負荷が小さくなります。

A: もちろん必要ですが、サーバはYDC内でY社が一元管理できるため、委託先PCまで対象範囲が広がる場合に比べ運用負荷が小さくなります。

Q: エージェントレス製品は常に資産管理が容易ですか?

A: サーバ側に集中する分わかりやすくなりますが、設定変更の影響範囲が広がる点やバックアップ・冗長化設計など他の管理ポイントは残ります。

A: サーバ側に集中する分わかりやすくなりますが、設定変更の影響範囲が広がる点やバックアップ・冗長化設計など他の管理ポイントは残ります。

関連キーワード: 資産管理、エージェントレス、特権ID, リモート保守、アクセス制御