情報処理安全確保支援士 2015年 春期 午後1 問02

情報漏えいインシデントの調査に関する次の記述を読んで、設問1~3に答えよ。

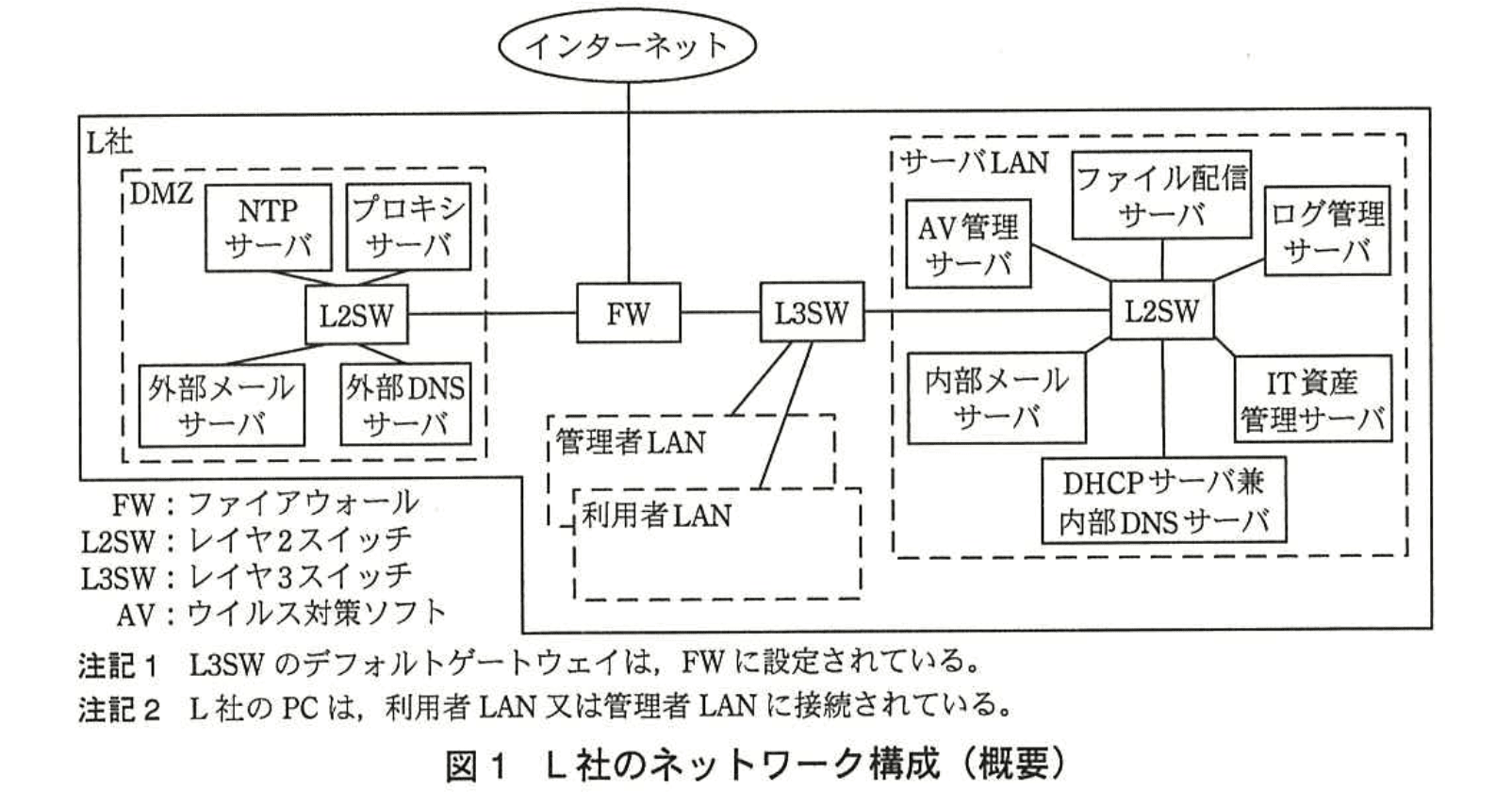

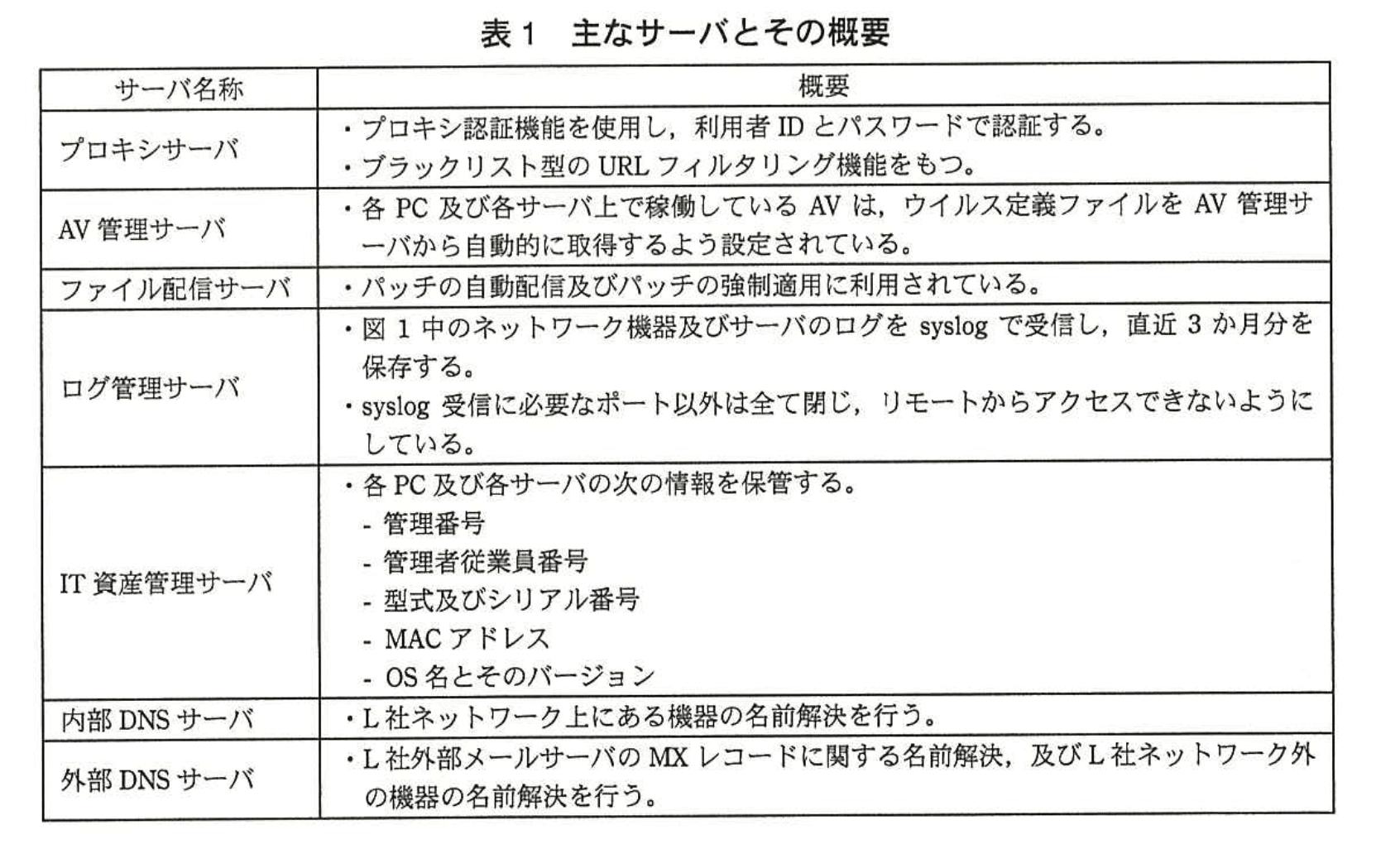

L社は、従業員数700名のシステムインテグレータである。L社のネットワーク構成を図1に、主なサーバとその概要を表1に示す。

各サーバは、アクセスログ、操作ログ、ミドルウェアのログ及びアプリケーションプログラムのログをログ管理サーバに送信するとともに、各サーバ上でも直近3か月分のログを保存している。

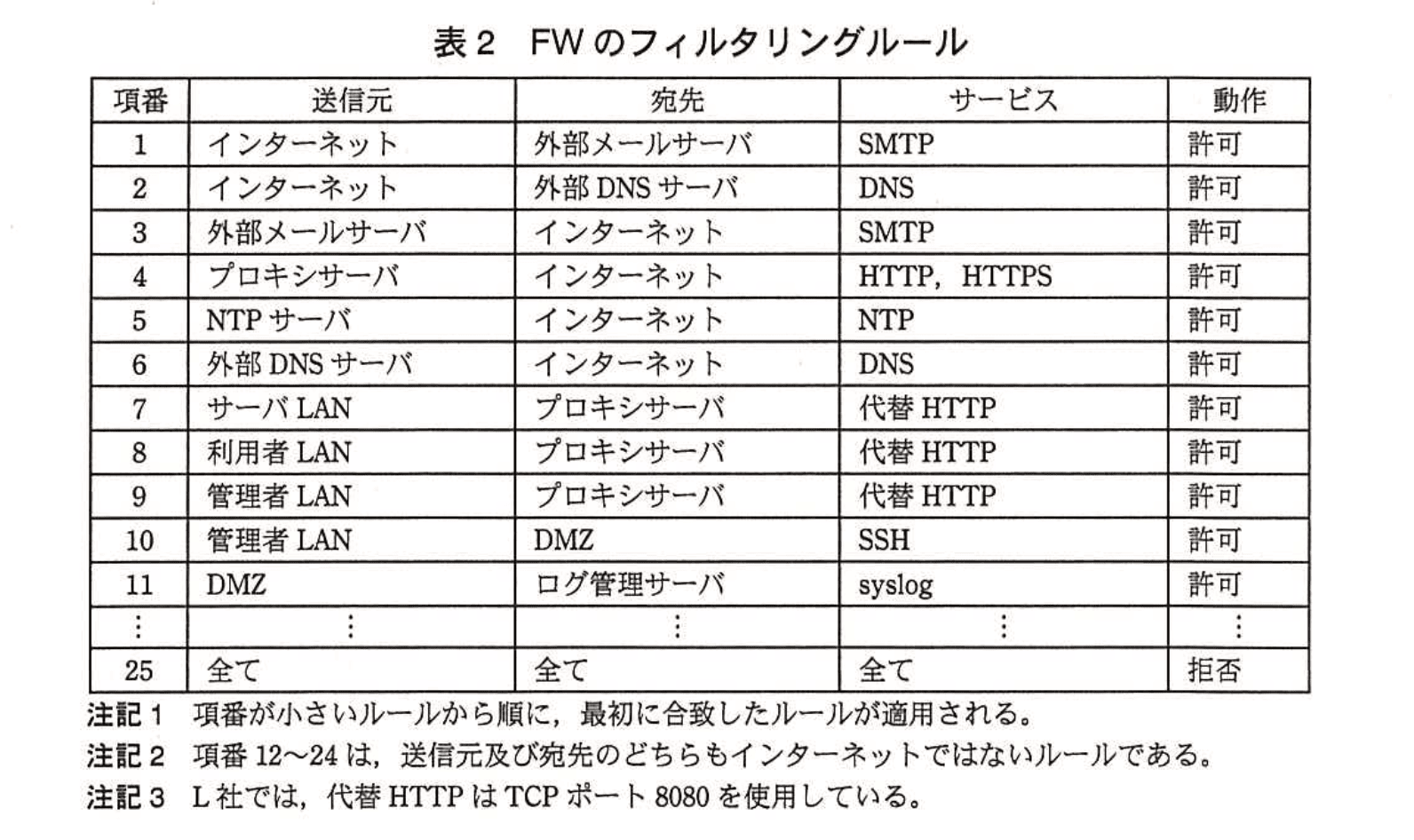

FWはステートフルパケットインスペクション型であり、NAPT機能を使用している。また、許可した通信、拒否した通信ともにログを取得するように設定し、取得したログは全てログ管理サーバに送信している。FWのフィルタリングルールを表2に示す。

L社ネットワーク上の全てのサーバ、ネットワーク機器及びPCは、NTPサーバと時刻同期を行っている。

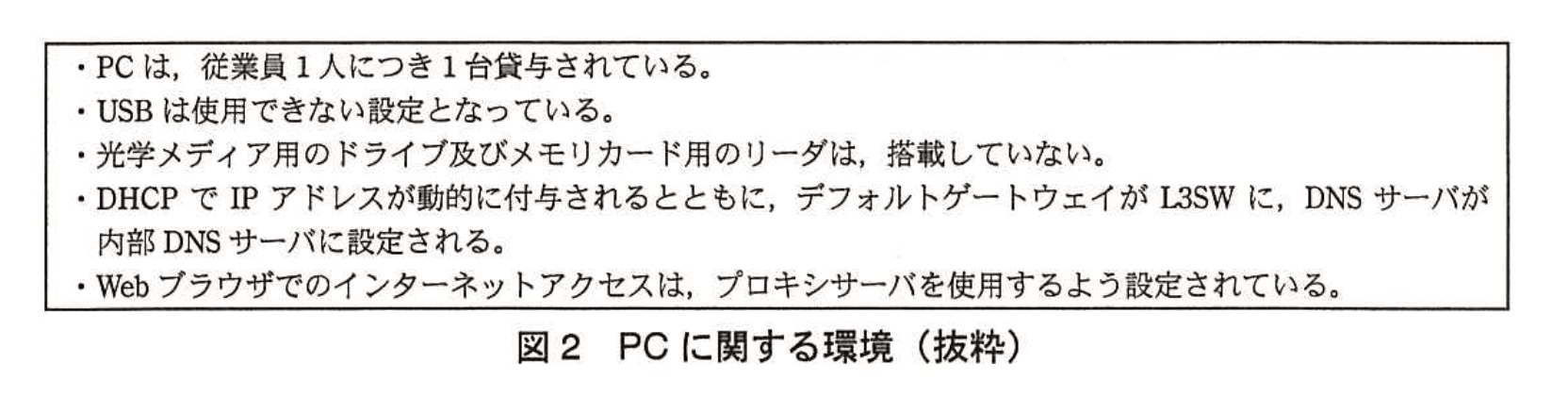

L社でのPCに関する環境を図2に示す。

L社のサーバ、ネットワーク及びPCは、IT部が、M部長の下、リーダのNさんを中心に10名で設計、構築、保守・運用を行っている。

L社では、サーバごとに個別の利用者IDをIT部の各従業員に付与しており、サーバの保守・運用時には、その利用者IDを用いてSSHでサーバに接続し、管理者権限に昇格して作業を行う規則になっている。また、IT部ではサーバの保守・運用に使用する利用者ID及びパスワードの情報をPCに保管してはならない規則となっている。

〔情報漏えいインシデント〕

4月23日に、L社が加盟しているセキュリティ情報共有団体からL社に連絡が入った。海外のセキュリティ団体が入手したC&C(Command & Control)サーバの通信履歴の中に、L社に割り当てられているIPアドレスからの通信が含まれていたとのことであった。セキュリティ情報共有団体からは、C&CサーバのIPアドレス及びポート番号、送信元IPアドレス並びにC&Cサーバ側の受信日時の情報が提供された。受信日時は協定世界時(UTC)で4月16日7時13分であった。

〔初期対応〕

M部長から指示を受け、Nさんが確認したところ、送信元IPアドレスは間違いなくL社のものであった。また、①このIPアドレスから当該C&Cサーバへの通信が発生していたことも確認できた。送信日時は日本時間で4月16日16時13分であった。これらの確認結果を基に、セキュリティ情報共有団体に更なる情報提供を依頼したところ、当該C&Cサーバに送信された情報が提供された。その中には、L社のファイル配信サーバのホスト名、IT部のVさんに付与された当該サーバの利用者ID及びパスワードが含まれていた。

Nさんは、調査結果をM部長に報告し、次の緊急対応を実施した。

・ファイル配信サーバ上での当該利用者IDの無効化

・FWによる、当該C&Cサーバへの通信の遮断

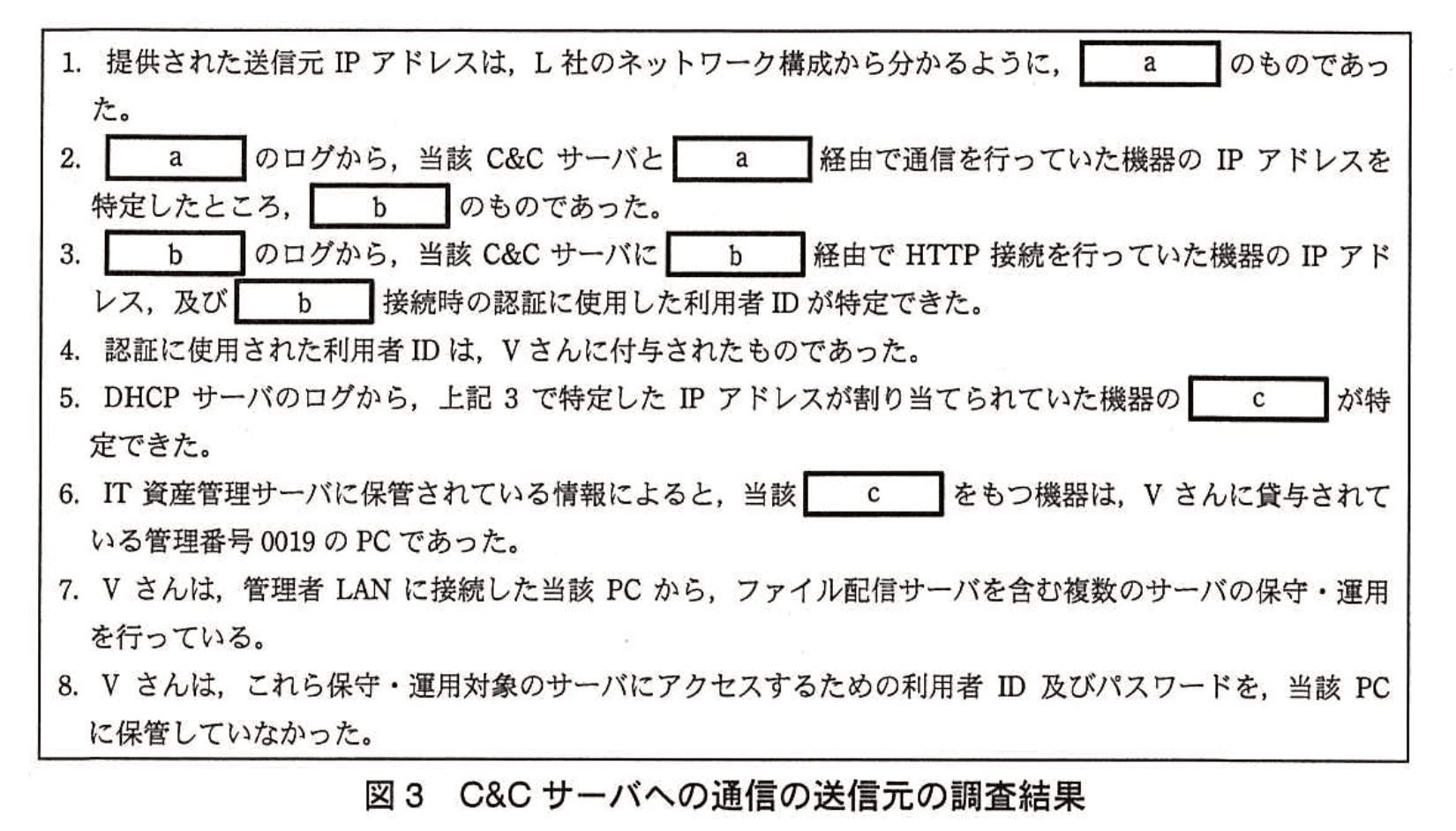

NさんはM部長の指示で、漏えい元を特定するために、C&Cサーバへの通信の送信元を調査した。その結果を図3に示す。

Nさんは当該PCをネットワークから切り離した上で、M部長に図3の調査結果を報告した。

〔詳細調査と暫定対応〕

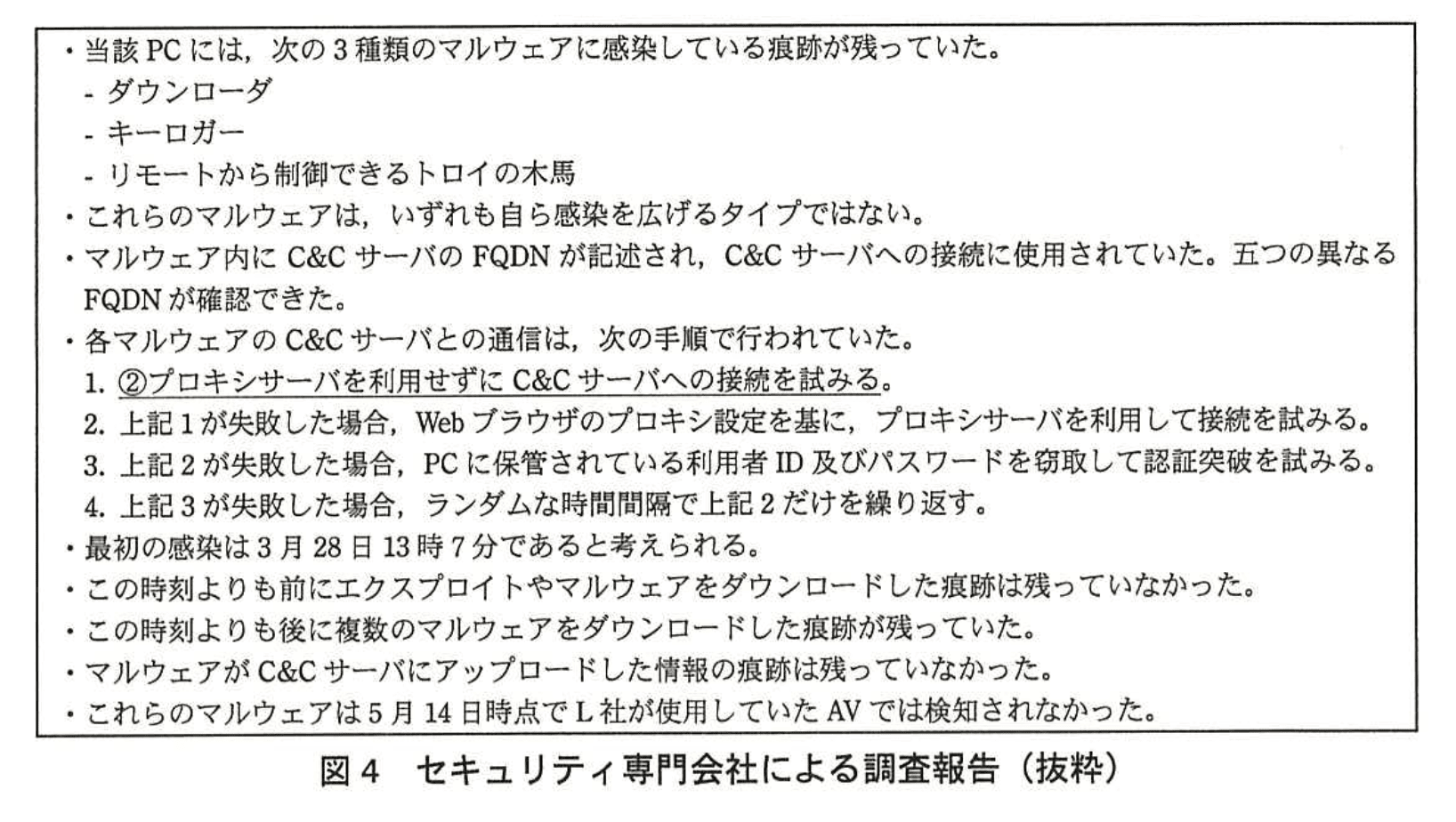

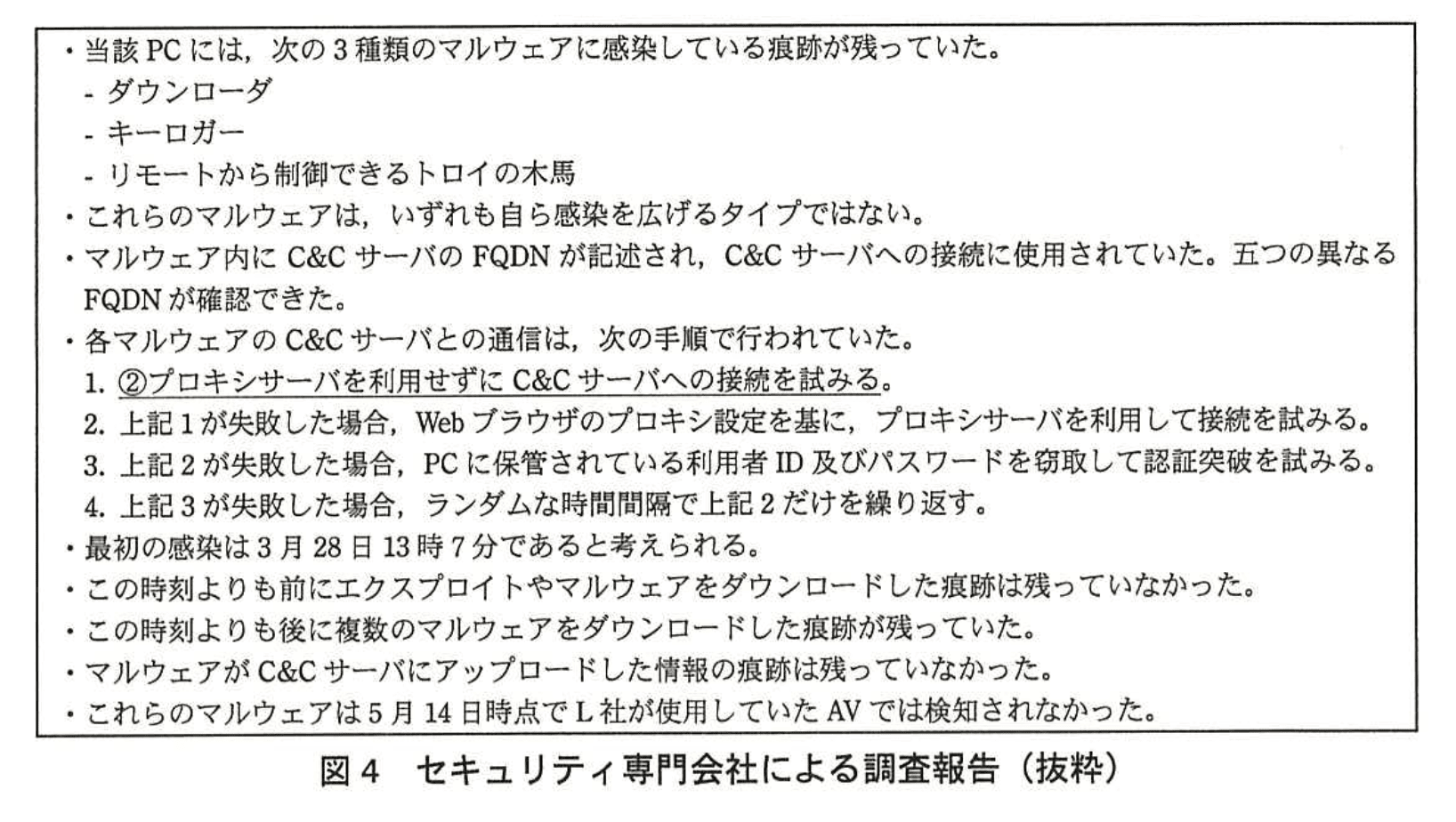

NさんはM部長の指示で、当該PCに対するディジタルフォレンジックスによる調査を、セキュリティ専門会社に依頼した。セキュリティ専門会社による調査報告を図4に示す。

Nさんは、M部長に図4の調査報告を説明した。M部長は、この調査によって明らかになったマルウェアの特徴から、IPアドレスを基にしたFWによる通信の遮断では、C&Cサーバへの通信を完全には遮断できない可能性があることを指摘した。Nさんは、M部長の指摘に基づき、③この調査で明らかになったC&Cサーバへの通信方法を考慮した、新たな遮断方法を検討し、M部長の承認を得た上で実施した。

〔追加調査〕

Nさんは、影響範囲及びマルウェア感染経路を特定するための追加調査を立案し、M部長から実行承認を得た。追加調査の内容を図5に示す。

L社では、AVベンダとの間で、マルウェアの調査及び対応するウイルス定義ファイルの作成を依頼できる契約を結んでいる。Nさんは、図4で報告された3種類のマルウェアについて、対応するウイルス定義ファイルの作成をAVベンダに依頼し、そのウイルス定義ファイルを用いて追加調査1を実施した。その結果、L社内の他のPC及びサーバでは、これらのマルウェアの感染は確認されなかった。

Nさんは、追加調査2として、ファイル配信サーバ上に保存されている操作ログ、アプリケーションプログラムのログ及び配信ファイルのアーカイブを調査した。ファイル配信サーバから3月28日以降に配信されたファイルは、全てNさんがVさんに指示して配信したものであることが確認できた。

Nさんは、追加調査3として、L社内のサーバのうち、Vさんの利用者IDでアクセス可能な全てのサーバ上のアクセスログを調査し、最初のマルウェア感染後にVさんの利用者IDで当該PCからアクセスされたサーバを特定した。当該サーバとして、ファイル配信サーバ以外に、NTPサーバ、DHCPサーバ兼内部DNSサーバ及びプロキシサーバの3台が確認できた。これら3台のサーバ上の操作ログを更に詳細に確認したところ、各サーバに対するVさんの利用者IDでの操作は、全てNさんの指示に基づく保守・運用作業であり、不正な操作が行われた形跡はなかった。これら3台のサーバは、L社ネットワーク構成において重要であり、サービス停止ができないものであった。Nさんは、これらのサーバ上で不正な操作が行われた形跡がなかったこと及びサービス停止ができないことから、⑤これらのサーバ上で実行可能で効果の見込まれる対策を実施した。

Nさんは、追加調査4として、3月1日から28日までにVさんが受け取った電子メールを調査するとともに、Vさんへの聞き取りを実施した。その結果、Vさんが、3月28日に、インターネットファックスサービスを装った電子メールを受け取り、添付ファイルを開いていたことが判明した。AVベンダに調査を依頼した結果、このファイルはダウンローダをインストールすることが分かった。

Nさんは、これらの結果をM部長に報告した。

M部長は、追加調査3について、⑥これら3台のサーバ上のログに対する改ざんの痕跡が残っていないことを確認したか、Nさんに尋ねた。Nさんは、ログの改ざんを想定した調査は行っていなかったことを報告し、ログの再調査を実施した。再調査の結果、これら3台のサーバ上のログに対する改ざんの痕跡は残っていなかった。Nさんは、M部長に再調査の結果を報告した。

M部長は、調査結果を了承し、恒久対応としての再発防止策の立案をNさんに指示した。

設問1:〔初期対応〕について(1)、(2)に答えよ。

(1)本文中の下線①について、確認の具体的な方法を、30字以内で述べよ。

模範解答

FWのログで当該通信の記録を確認する。

解説

解答の論理構成

- 境界装置である「FW」は、送信元ネットワークアドレス変換後の全アウトバウンド通信を把握できます。

引用:

「FWはステートフルパケットインスペクション型であり、NAPT機能を使用している。」 - さらに「許可した通信、拒否した通信ともにログを取得するように設定」され、そのログは「全てログ管理サーバに送信」されています。

→ 社外 C&C 宛通信の有無は FW ログを検索すれば一元的に確認可能です。 - したがって、下線①「このIPアドレスから当該C&Cサーバへの通信が発生していたことも確認できた」を具体化すると、 FW のログで該当する送信元 IP/宛先 IP・ポートの記録を照合した、という手順になります。

誤りやすいポイント

- プロキシサーバのアクセスログだけを調べてしまう

(マルウェアが「プロキシサーバを利用せずに C&C サーバへの接続を試みる」ため、漏れが生じる)。 - 内部サーバや PC のパケットキャプチャを取ろうとする

→ 当時点では過去通信の証跡が残っていない可能性が高く非効率。 - NAT 越しのグローバルアドレスとプライベートアドレスの対応を考慮し忘れ、送信元を特定できない。

FAQ

Q: プロキシログではなく FW ログを優先した理由は?

A: マルウェアがプロキシを経由せず直接通信する場合があるため、境界で全通信を網羅的に記録する FW ログが最も確実です。

A: マルウェアがプロキシを経由せず直接通信する場合があるため、境界で全通信を網羅的に記録する FW ログが最も確実です。

Q: ログ管理サーバが故障していたらどうすべき?

A: FW 本体にも一定期間ログが残るので、まずはローカル保存分を取得し、早急にログ管理サーバの復旧とバックアップ確保を行います。

A: FW 本体にも一定期間ログが残るので、まずはローカル保存分を取得し、早急にログ管理サーバの復旧とバックアップ確保を行います。

Q: 時刻合わせは確認する必要がありますか?

A: はい。L社は「NTPサーバと時刻同期」を行っていますが、実際にログを突き合わせる際は UTC⇔JST の換算と時刻ずれの有無を点検します。

A: はい。L社は「NTPサーバと時刻同期」を行っていますが、実際にログを突き合わせる際は UTC⇔JST の換算と時刻ずれの有無を点検します。

関連キーワード: ファイアウォールログ、NAPT, ステートフルインスペクション、syslog, 監査証跡

設問1:〔初期対応〕について(1)、(2)に答えよ。

(2)図3中のa〜cに入れる適切な字句を、それぞれ10字以内で答えよ。

模範解答

a:FW

b:プロキシサーバ

c:MACアドレス

解説

解答の論理構成

-

送信元 IP アドレスはインターネット側で観測されたグローバル IP です。

【問題文】には「FWはステートフルパケットインスペクション型であり、NAPT機能を使用している」とあります。

NAPT(PAT)では、社内の端末が外部へ出る際に FW 自身のグローバル IP に変換されます。したがって当該 IP は FW のものとなり、a には「FW」が入ります。 -

FW のログをたどると、HTTP 通信を仲介した内部機器が判明します。

【問題文】には「Webブラウザでのインターネットアクセスは、プロキシサーバを使用するよう設定されている」および FW ルール表で「項番4 プロキシサーバ → インターネット HTTP, HTTPS 許可」と記載されています。

つまり社内 PC が HTTP で外部と通信する際は必ずプロキシサーバ経由になります。FW ログに残る “宛先インターネット / 送信元内部” の HTTP はプロキシサーバしか該当しないため、b は「プロキシサーバ」です。 -

プロキシサーバのログから内部 PC のプライベート IP がわかりますが、それだけでは機器を特定できません。

【問題文】の IT 資産管理サーバに「MACアドレス」を保管している旨と、DHCP の説明により、DHCP ログに記録された IP ⇔ MAC 対応を参照すれば機器を一意に識別できます。

よって DHCP ログで突き合わせる情報、すなわち c は「MACアドレス」となります。

誤りやすいポイント

- FW が NAT を行っている点を読み落とし、a を「L3SW」や特定サーバと誤答する。

- HTTP 通信の経路を考慮せず、b を「L3SW」や「DHCPサーバ」としてしまう。プロキシを通らない通信は FW で直接遮断されることを確認する必要があります。

- DHCP ログに残る情報を IP と同列に考え、c に「ホスト名」や「管理番号」を書くミス。DHCP が払い出すのは IP ⇔ MAC の対応です。

FAQ

Q: FW のグローバル IP が社内に複数ある場合はどう判断しますか?

A: 問題文には FW が単一装置として描かれており、外部公開サーバは DMZ 内に配置されています。NAPT を行う装置はこの FW だけなので、外部に見える IP は FW 由来と判断できます。

A: 問題文には FW が単一装置として描かれており、外部公開サーバは DMZ 内に配置されています。NAPT を行う装置はこの FW だけなので、外部に見える IP は FW 由来と判断できます。

Q: プロキシサーバを経由しない HTTP 通信はありませんか?

A: PC のブラウザ設定が「必ずプロキシを使用」と固定されているため通常はありません。FW ルールにも PC → インターネット HTTP の許可が無いので、直接通信は送信元で破棄されます。

A: PC のブラウザ設定が「必ずプロキシを使用」と固定されているため通常はありません。FW ルールにも PC → インターネット HTTP の許可が無いので、直接通信は送信元で破棄されます。

Q: DHCP ではホスト名も記録できますが、なぜ MAC アドレスを選ぶのですか?

A: ホスト名は利用者が変更できる場合があり信頼性が相対的に低いため、機器固有で不変な MAC アドレスをキーに IT 資産管理サーバの情報と突き合わせるのが一般的です。

A: ホスト名は利用者が変更できる場合があり信頼性が相対的に低いため、機器固有で不変な MAC アドレスをキーに IT 資産管理サーバの情報と突き合わせるのが一般的です。

関連キーワード: NAPT, プロキシログ、DHCPリース、アクセス制御、デジタルフォレンジック

設問2:〔詳細調査と暫定対応〕について(1)、(2)に答えよ。

(1)図4中の下線②の試みは、L社のPCからでは必ず失敗するが、FWのログには記録されない。その理由を35字以内で述べよ。

模範解答

DNSによる名前解決ができず、TCP/IP接続要求が出ないから

解説

解答の論理構成

- 図4には「マルウェア内に C&C サーバの FQDN が記述され、C&C サーバへの接続に使用されていた。」とある。すなわち接続先は IP アドレスではなく FQDN で指定される。

- 同じく図4の下線②で示される「プロキシサーバを利用せずに C&C サーバへの接続を試みる」は、PC から外部 FQDN へ直接 HTTP 通信を出そうとする動作である。

- しかし L 社 PC の DNS サーバ設定は内部 DNS サーバであり、FW の表2には内部 DNS サーバや PC からインターネット側へ向かう DNS 通信を許可するルールが存在しない。したがって外部 FQDN の名前解決は失敗する。

- DNS 解決に失敗すると TCP セッション確立に必要な SYN パケットすら生成されないため、FW まで HTTP/HTTPS の通信は到達しない。

- よって「DNSによる名前解決ができず、TCP/IP接続要求が出ないから」という解答になる。

誤りやすいポイント

- 「HTTP 通信が失敗=FW で拒否ログが残る」と短絡するミス。実際は DNS フェーズで止まるため FW には全くログが残らない。

- プロキシを使わない=直接 IP アドレスで接続すると誤解するケース。問題文は FQDN 利用を明記している。

- 「内部 DNS が外部問い合わせをフォワードしているかも」と想定する誤読。表2に該当許可が無いことを見落としやすい。

FAQ

Q: PC から内部 DNS へ問い合わせはできますよね。なぜそこで NXDOMAIN が返るだけでなく失敗になるのですか?

A: 内部 DNS サーバは社内ゾーン専用で外部問い合わせを転送できません。転送できない場合は名前解決不能となり、接続処理そのものが打ち切られます。

A: 内部 DNS サーバは社内ゾーン専用で外部問い合わせを転送できません。転送できない場合は名前解決不能となり、接続処理そのものが打ち切られます。

Q: FW に DNS クエリの拒否ログも出ないのですか?

A: PC→内部 DNS は社内通信なので FW を通りません。内部 DNS→外部への転送はポリシーで遮断されているため外向きパケットが生成されず、FW にも記録されません。

A: PC→内部 DNS は社内通信なので FW を通りません。内部 DNS→外部への転送はポリシーで遮断されているため外向きパケットが生成されず、FW にも記録されません。

Q: マルウェアが IP アドレス直書きなら②は成功しますか?

A: はい。DNS を経由せず直接 SYN を発行するため FW で HTTP/HTTPS を拒否しない限り通信は成立します。

A: はい。DNS を経由せず直接 SYN を発行するため FW で HTTP/HTTPS を拒否しない限り通信は成立します。

関連キーワード: DNS, FQDN, ステルス通信、パケットフィルタリング、デジタルフォレンジックス

設問2:〔詳細調査と暫定対応〕について(1)、(2)に答えよ。

(2)本文中の下線③について、遮断の具体的な方法を40字以内で述べよ。

模範解答

プロキシサーバでC&Cサーバへの通信のURLをブラックリストに設定する。

解説

解答の論理構成

-

既に実施した対策では「FWによる、当該C&Cサーバへの通信の遮断」を行ったが、 「IPアドレスを基にしたFWによる通信の遮断では、C&Cサーバへの通信を完全には遮断できない可能性」が示唆された。

これは C&C 側が IP を変更すれば再接続できてしまうためです。 -

セキュリティ専門会社の報告(図4)で、マルウェアは

「マルウェア内に C&C サーバの FQDN が記述され、C&C サーバへの接続に使用」し、 さらに接続手順として

「Web ブラウザのプロキシ設定を基に、プロキシサーバを利用して接続を試みる」

と明記されています。つまり最終的にプロキシ経由で通信しようとします。 -

プロキシサーバは表1で

「ブラックリスト型のURLフィルタリング機能をもつ」

と説明されています。FQDN ベースでアクセス制御できる機能が既にあるわけです。 -

そこで、マルウェアが用いる「五つの異なる FQDN」をブラックリストに登録すれば、 IP 変更・多重化に影響されずに通信を遮断できます。

この具体策を 40 字以内でまとめたものが

「プロキシサーバでC&Cサーバへの通信のURLをブラックリストに設定する。」

となります。

誤りやすいポイント

- FW のルール追加で十分と考え、FQDN 変動やプロキシ経由通信を見落とす。

- プロキシの「URL フィルタリング」をホワイトリスト型と誤認し、設定方法を逆に書いてしまう。

- マルウェアがまず「プロキシサーバを利用せずに」接続を試みる点ばかりに注目し、既に FW で遮断できている事実を忘れて冗長な回答を書く。

FAQ

Q: IP アドレスでの遮断を強化するだけではなぜ不十分なのですか?

A: FQDN が複数あり IP が頻繁に変わると FW のブラックリストを都度更新する手間が増え、更新遅れで通信を許してしまう恐れがあります。FQDN 単位で遮断すればこの問題を回避できます。

A: FQDN が複数あり IP が頻繁に変わると FW のブラックリストを都度更新する手間が増え、更新遅れで通信を許してしまう恐れがあります。FQDN 単位で遮断すればこの問題を回避できます。

Q: プロキシサーバ側に URL フィルタを入れても直接通信は止められませんか?

A: 直接通信は既に FW が拒否しているので問題ありません。残る経路=プロキシ経由を遮断することで完全遮断となります。

A: 直接通信は既に FW が拒否しているので問題ありません。残る経路=プロキシ経由を遮断することで完全遮断となります。

Q: ホワイトリスト方式ではだめですか?

A: 日常的に多種多様なサイトへアクセスする環境ではホワイトリスト管理が過大な運用負荷となるため、今回のような限定的なブラックリスト方式が適切です。

A: 日常的に多種多様なサイトへアクセスする環境ではホワイトリスト管理が過大な運用負荷となるため、今回のような限定的なブラックリスト方式が適切です。

関連キーワード: URLフィルタリング、ブラックリスト、FQDN, プロキシサーバ、マルウェア通信

設問3:〔追加調査〕について、(1)〜(3)に答えよ。

(1)図5中の下線④の調査は、どのような攻撃を想定したものか。想定した攻撃を30字以内で述べよ。

模範解答

ファイル配信サーバからマルウェアを拡散する攻撃

解説

解答の論理構成

- C&C サーバには「ファイル配信サーバのホスト名、IT部のVさんに付与された当該サーバの利用者ID及びパスワード」が盗取されていました。

→ 攻撃者は “ファイル配信サーバ” に正規の管理者権限で侵入できる状況です。 - “ファイル配信サーバ” は「パッチの自動配信及びパッチの強制適用に利用されている。」ため、このサーバが改ざんされれば社内 PC・サーバへ瞬時にファイルをばらまけます。

- 図5の下線④は「最初のマルウェア感染後にファイル配信サーバから配信されたファイルの調査」。

→ これは「攻撃者がファイル配信サーバを使い、マルウェアを社内へ再配信していないか」を確認するための調査です。 - 以上から、想定している攻撃は「ファイル配信サーバを踏み台にしたマルウェアばらまき」であり、模範解答のとおり「ファイル配信サーバからマルウェアを拡散する攻撃」となります。

誤りやすいポイント

- ④の調査を「マルウェアが自動で感染を広げるかを確認」と誤認しがちですが、図4には「いずれも自ら感染を広げるタイプではない」と明記されています。

- ファイル配信サーバは “パッチ配信専用” と思い込み、攻撃対象外と判断してしまう。

- VさんのPCだけに着目し、盗取された資格情報の二次利用を見逃す。

FAQ

Q: ファイル配信サーバが悪用されるとなぜ危険なのですか?

A: 自動配信機能で全端末に強制インストールが可能なため、改ざんされたパッチを配れば被害が一気に全社へ広がります。

A: 自動配信機能で全端末に強制インストールが可能なため、改ざんされたパッチを配れば被害が一気に全社へ広がります。

Q: 図4のマルウェアが「自ら感染を広げない」とあるのに拡散攻撃を疑うのは矛盾しませんか?

A: マルウェア自身にはワーム機能がなくても、管理者権限で配信サーバを操作すれば“別の手段”で社内にばらまけるためです。

A: マルウェア自身にはワーム機能がなくても、管理者権限で配信サーバを操作すれば“別の手段”で社内にばらまけるためです。

Q: 調査で不正配信が見つからなかった場合、対策は不要ですか?

A: 今回は未遂でも再発可能性が高いので、配信サーバへの多要素認証や改ざん検知導入など恒久対策が必須です。

A: 今回は未遂でも再発可能性が高いので、配信サーバへの多要素認証や改ざん検知導入など恒久対策が必須です。

関連キーワード: C&C通信、資格情報窃取、パッチ配信、マルウェア拡散、サプライチェーン攻撃

設問3:〔追加調査〕について、(1)〜(3)に答えよ。

(2)本文中の下線⑤について、これら3台のサーバ上で実施すべき対策を20字以内で述べよ。

模範解答

Vさんの利用者IDの無効化

解説

解答の論理構成

- 資格情報の漏えいを確認

- C&C サーバから流出した内容に「L社のファイル配信サーバのホスト名、IT部のVさんに付与された当該サーバの利用者ID及びパスワード」が含まれていたことが【問題文】で明示されています。

- 3 台の重要サーバに同一 ID でアクセス可能

- 追加調査 3 により「NTPサーバ、DHCPサーバ兼内部DNSサーバ及びプロキシサーバの3台」が V さんの ID で操作され得ることが判明しています。

- サービス停止が不可能

- 「これら3台のサーバは、L社ネットワーク構成において重要であり、サービス停止ができないものであった」と【問題文】に記載されています。

- 効果的で実行可能な対策の要件

- 停止できないサーバを守るには“攻撃者が使える資格情報”を無効化するのが最も確実であり、マルウェアが窃取した ID の再利用を防げます。

- 結論

- 以上より、下線⑤に入る具体策は「Vさんの利用者IDの無効化」となります。

誤りやすいポイント

- パスワード変更だけで済むと勘違いする

攻撃者が既にシェルを保持していれば変更前後のパスワードを問わず操作可能です。 - サーバ側で AV スキャンやパッチ適用を優先してしまう

マルウェアは PC 側にあり、サーバには感染していないため優先順位が逆になります。 - サーバ停止・隔離を選択してしまう

【問題文】に「サービス停止ができない」と明記されているので実行不可能です。

FAQ

Q: パスワード変更ではなく無効化が推奨される理由は?

A: 侵害済 ID が使われるリスクをゼロにするにはアカウント自体を無効化する方が確実だからです。変更だと再び漏えいする可能性があります。

A: 侵害済 ID が使われるリスクをゼロにするにはアカウント自体を無効化する方が確実だからです。変更だと再び漏えいする可能性があります。

Q: 無効化後、管理作業はどう実施するのですか?

A: 新たに発行した一時的 ID を多要素認証で運用し、恒久対応で権限制御を見直します。

A: 新たに発行した一時的 ID を多要素認証で運用し、恒久対応で権限制御を見直します。

Q: 3 台すべてで同じ対策を取る必要がありますか?

A: はい。共通の資格情報でアクセスできるため、一部サーバだけ残すと迂回攻撃を許す可能性があります。

A: はい。共通の資格情報でアクセスできるため、一部サーバだけ残すと迂回攻撃を許す可能性があります。

関連キーワード: アカウント管理、権限停止、資格情報漏えい、ログ分析

設問3:〔追加調査〕について、(1)〜(3)に答えよ。

(3)本文中の下線⑥について、ログの改ざんの痕跡を確認する方法を30字以内で述べよ。

模範解答

ログ管理サーバに保存されているログとの比較

解説

解答の論理構成

-

問題文は、ログが二重に保存されている仕組みを示しています。

――「各サーバは、アクセスログ、操作ログ、ミドルウェアのログ及びアプリケーションプログラムのログをログ管理サーバに送信するとともに、各サーバ上でも直近3か月分のログを保存している。」

この一文から、①サーバ自身のローカルログと②「ログ管理サーバ」に集約された同一内容のログが存在すると分かります。 -

「ログ管理サーバ」は改ざんを受けにくい環境です。

――「syslog受信に必要なポート以外は全て閉じ、リモートからアクセスできないようにしている。」

すなわち、ローカルログより信頼度が高く、改ざん検知の“対照データ”として適切です。 -

M部長の問いは「⑥これら3台のサーバ上のログに対する改ざんの痕跡が残っていないことを確認」でした。

ログ改ざんの有無を調べる最も確実な方法は、信頼できるコピーと突き合わせて整合性を検証することです。ここで使えるコピーが②に当たるログ管理サーバ上のログです。 -

したがって、回答は「ログ管理サーバに保存されているログとの比較」となります。

ローカルログと中央集約ログを照合し差異を抽出することで、改ざんの挿入・削除・変更を検知できます。

誤りやすいポイント

- ハッシュ値や電子署名の話題に飛びつき、問題文に存在しない前提で回答してしまう。

- 「syslogサーバの設定確認」だけを答え、比較という具体的な確認手順を落とす。

- ログ管理サーバ側も改ざんされる可能性を考え過ぎて、設問の想定外の複雑な対策を記述してしまう。

FAQ

Q: ログ管理サーバ側のログが絶対に改ざんされていないと断言できますか?

A: 問題文では「リモートからアクセスできないようにしている」と記載されており、他のログ保存先より改ざんリスクが低い前提で設計されています。試験ではその前提の下で解答します。

A: 問題文では「リモートからアクセスできないようにしている」と記載されており、他のログ保存先より改ざんリスクが低い前提で設計されています。試験ではその前提の下で解答します。

Q: ファイル配信サーバに保存された操作ログとの比較では不十分ですか?

A: 改ざん対象と同一サーバ内のログは信頼性が下がります。隔離された「ログ管理サーバ」のログと照合する方が、改ざん有無を客観的に判定できます。

A: 改ざん対象と同一サーバ内のログは信頼性が下がります。隔離された「ログ管理サーバ」のログと照合する方が、改ざん有無を客観的に判定できます。

Q: 差分をどのように取るのが一般的ですか?

A: 日時・送信元/宛先・操作内容などのキー項目で突き合わせ、欠落行・不一致行を抽出する方法(スクリプトやログ解析ツール利用)が一般的です。

A: 日時・送信元/宛先・操作内容などのキー項目で突き合わせ、欠落行・不一致行を抽出する方法(スクリプトやログ解析ツール利用)が一般的です。

関連キーワード: syslog, ログ改ざん検知、フォレンジック、中央集約ログ、差分比較