情報処理安全確保支援士 2016年 春期 午後1 問02

DMZ上の機器の情報セキュリティ対策に関する次の記述を読んで、設問1~4に答えよ。

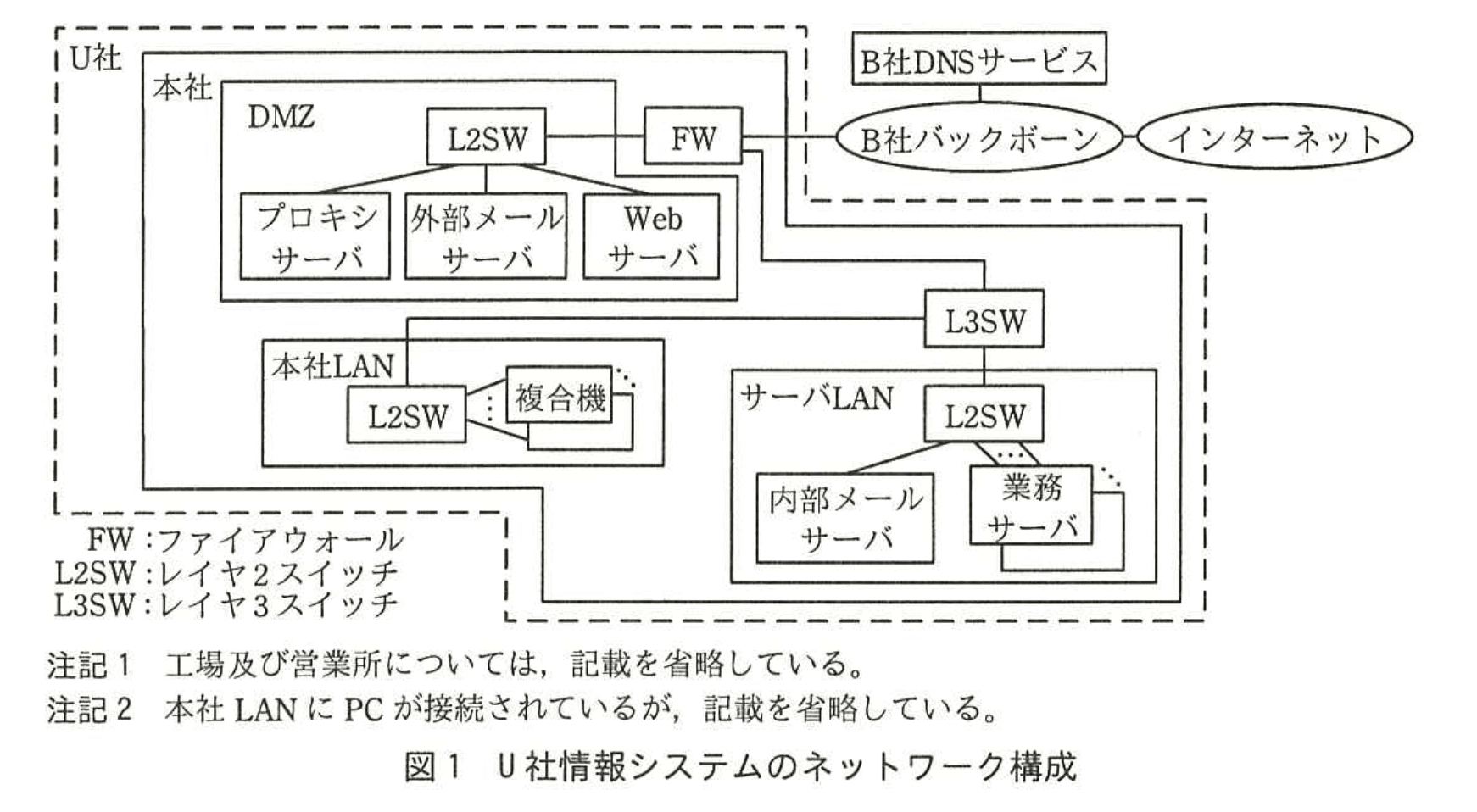

U社は、従業員数1,500名の機械部品製造会社である。横浜に本社及び工場があり、国内10か所に営業所がある。U社では、本社にDMZを設置し、電子メール(以下、メールという)の送受信、Webの閲覧及びWebサーバによる情報公開に利用している。ドメイン名は、u-sha.co.jp(以下、U社ドメインという)である。U社ドメインの管理には、B社DNSサービスを利用している。

U社では、コピー機能、プリント機能、イメージスキャン機能及びイメージ送信機能が一体になった複合機を導入している。

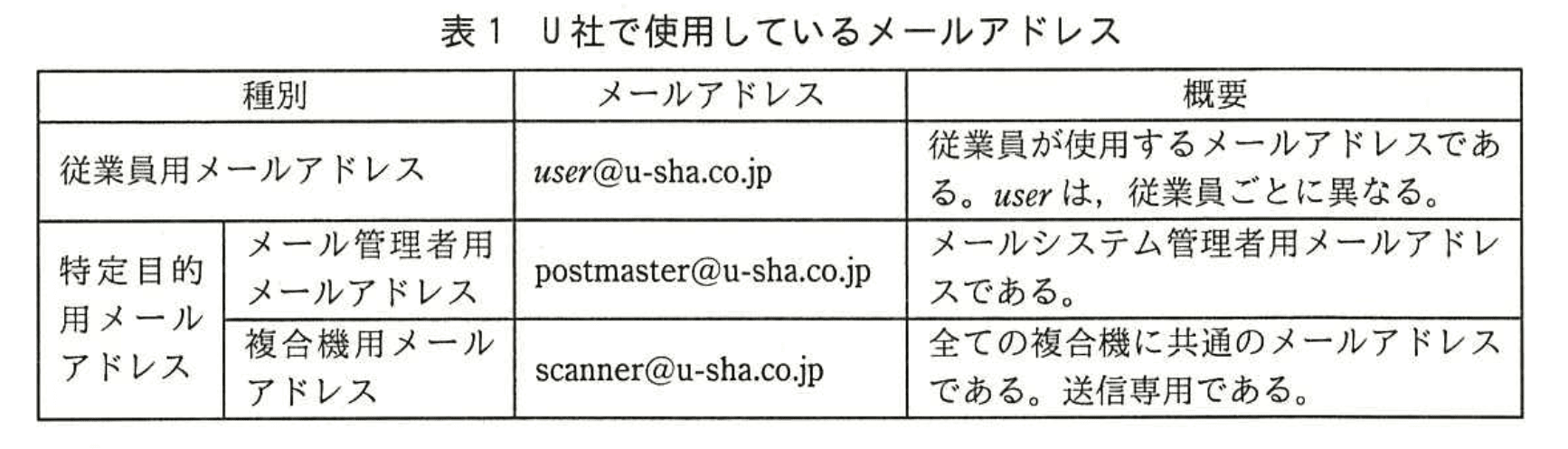

U社で使用しているメールアドレスを表1に示す。

〔U社情報システムの構成〕

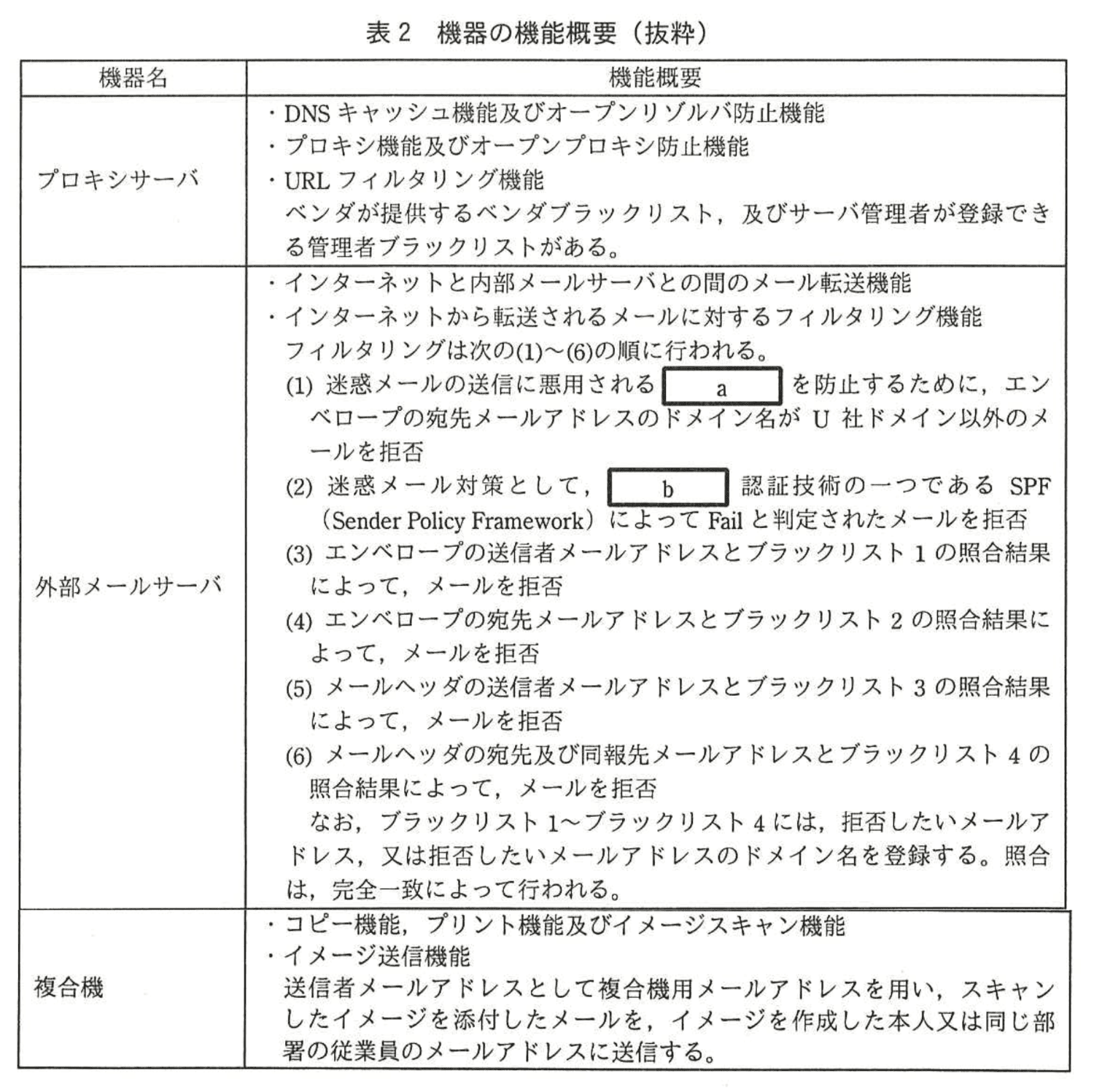

U社情報システムのネットワーク構成を図1に、機器の機能概要を表2に示す。

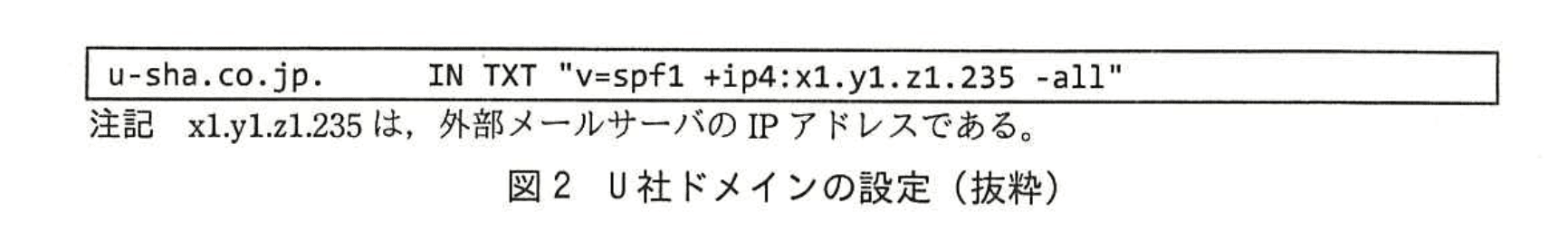

B社のDNSサービスに登録されているU社ドメインの設定を図2に示す。

〔情報セキュリティ対策の強化〕

最近、U社と同業のC社において、DMZ上の機器への不正侵入による情報漏えい事件が発生したとの報道があった。事件を知ったU社の経営幹部は、U社でも同様の問題が起こるおそれがあるかどうかについて、早急に調査するように、情報システム部長に指示した。調査は、情報システム部のKさんが担当し、セキュリティ専門業者Y社のW氏から支援を受けることになった。

〔DMZ上の機器の設定の点検〕

Kさんは、DMZ上の機器の設定を点検することにした。まず、外部メールサーバ、Webサーバ及びDMZ上のL2SWを点検することとし、W氏に相談した。W氏は、図3のようにインターネットで行われている攻撃の例を説明し、まず、プロキシサーバについて設定を点検すべきであると指摘した。

W氏はKさんに、プロキシサーバの設定の点検方法を説明した。

〔プロキシサーバの設定の点検〕

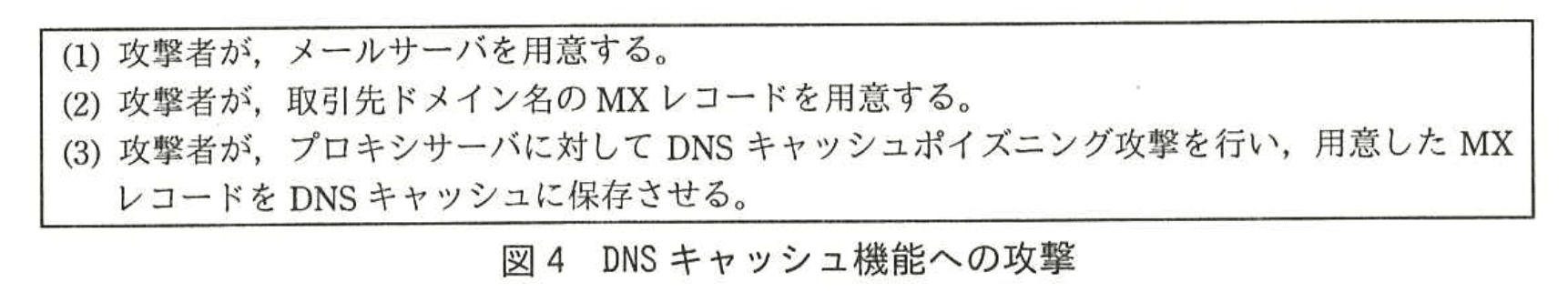

Kさんは、プロキシサーバのDNSキャッシュ機能について、名前解決問合せパケットのdのランダム化設定の有無を調べ、適切に設定されていることを確認した。Kさんは、その設定が行われていない場合、どのようなことが起きるのかをW氏に質問した。W氏は、DNS名前解決通信ではUDPが使われており、UDPヘッダのdのランダム化が設定されていないと、図4に示すようなDNSキャッシュ機能への攻撃が成功する可能性が高まると答えた。

W氏は、図4の攻撃の結果、eが、DNSキャッシュに保存させられたMXレコードを参照するので、①メール配送に影響が生じることを説明した。Kさんは、W氏の説明を理解した。

次に、Kさんは、URLとして、https://www.example.ne.jp/user035/index.htmlをフィルタリングしようと設定してみたが、パス名を含めたURL全体を設定できず、ホスト単位のフィルタリングだけが設定できる仕様となっていたことを説明し、その理由をW氏に質問した。W氏の回答は、次のとおりであった。

・このURLの場合、プロキシサーバ経由でHTTP over TLS通信が行われる。

・PCのWebブラウザは、CONNECTメソッドを用いてプロキシサーバに接続し、サーバwww.example.ne.jpとの間のトンネルの確立を要求する。

・PCのWebブラウザは、プロキシサーバからステータスコードが200である応答を受信した後、サーバwww.example.ne.jpとの間のTLSセッションを開始する。

W氏の説明を受け、Kさんは、②HTTP over TLS通信ではURLフィルタリングがホスト単位となることを理解した。

Kさんは、プロキシサーバがDNSc攻撃に悪用されないようにする対策を含めて、他の設定を点検し、他に問題がないことを確認した。

〔外部メールサーバの設定の点検〕

Kさんは、外部メールサーバの設定を点検した。W氏は、複合機用メールアドレスを詐称したメールがインターネットから送信されて、マルウェア感染が起きるおそれがあることを指摘した。指摘を踏まえ、Kさんは、③外部メールサーバの設定を変更した。さらに、念のため、複合機用メールアドレスを詐称するメールについての注意喚起情報を社内に周知した。

Kさんは、引き続き外部メールサーバの設定を点検し、他に問題がないことを確認した。

最後に、Kさんは、Webサーバ及びDMZのL2SWの設定を点検し、問題がないことを確認した。

設問1:

表2中のa、bに入れる適切な字句を、それぞれ10字以内で答えよ。

模範解答

a:オープンリレー

b:送信ドメイン

解説

解答の論理構成

-

問題文では外部メールサーバのフィルタ順序①に

――「迷惑メールの送信に悪用されるaを防止するために、エンベロープの宛先メールアドレスのドメイン名がU社ドメイン以外のメールを拒否」――

とあり、「迷惑メールの送信に悪用」「宛先ドメインが自社以外」から、SMTPサーバが第三者中継と化す“オープンリレー”の防止であることがわかります。したがって a は「オープンリレー」です。 -

フィルタ順序②に

――「迷惑メール対策として、b認証技術の一つであるSPF (Sender Policy Framework)によってFailと判定されたメールを拒否」――

とあるため、bには SPF の属する技術分野名が入ります。SPF は「送信ドメイン認証」の代表例であり、実際に総務省などのガイドラインでも“送信ドメイン認証技術”と表記されます。よって b は「送信ドメイン」と判断できます。

誤りやすいポイント

- “オープンプロキシ”と混同しやすい

プロキシサーバの設定点検が同一問題文に登場するため、a に「オープンプロキシ」を入れてしまうミスが散見されます。宛先ドメインを自社限定にする制御=SMTP の中継制御である点に着目しましょう。 - SPF=IPアドレス照合とだけ覚えている

SPF のメカニズム自体より、「送信ドメイン認証」というカテゴリ名を書かせる設問です。“SPF=DNSで送信元IP照合”とだけ記憶していると、b に「IPアドレス」など不正解を書いてしまいます。 - DKIM・DMARCとの取り違え

SPF が「送信ドメイン認証」に含まれることを忘れ、b に「DKIM」と製品名/方式名単体を書いて失点するケースがあります。

FAQ

Q: オープンリレーとオープンリゾルバは何が違うのですか?

A: オープンリレーはSMTPサーバが第三者のメール中継要求を無条件で受け付ける状態、オープンリゾルバはDNSサーバが誰からの再帰問い合わせにも応答する状態です。プロトコルも脅威も異なるので混同に注意してください。

A: オープンリレーはSMTPサーバが第三者のメール中継要求を無条件で受け付ける状態、オープンリゾルバはDNSサーバが誰からの再帰問い合わせにも応答する状態です。プロトコルも脅威も異なるので混同に注意してください。

Q: SPF だけでメールなりすまし対策は十分でしょうか?

A: SPF は転送メールに弱いなど限界があります。実運用では DKIM による電子署名、DMARC によるポリシー宣言も組み合わせて多層防御を構築するのが一般的です。

A: SPF は転送メールに弱いなど限界があります。実運用では DKIM による電子署名、DMARC によるポリシー宣言も組み合わせて多層防御を構築するのが一般的です。

Q: 宛先ドメインチェックでオープンリレーを防げる理由は?

A: サーバが自社ドメイン以外宛のメールを受け付けない設定にすることで、第三者が他社宛メールを大量送信する中継台として利用できなくなるためです。

A: サーバが自社ドメイン以外宛のメールを受け付けない設定にすることで、第三者が他社宛メールを大量送信する中継台として利用できなくなるためです。

関連キーワード: SMTP, SPF, DNS, メールリレー、認証

設問2:

図3中及び本文中のcに入れる適切な字句を、10字以内で答えよ。

模範解答

c:リフレクション

解説

解答の論理構成

- 【問題文】には、図3の説明として「オープンリゾルバ防止機能が適切に設定されていない場合に起きる DNS c 攻撃」と記載されています。

- さらに本文では「プロキシサーバがDNSc攻撃に悪用されないようにする対策」と繰り返し述べられています。

- オープンリゾルバが放置されると、攻撃者は送信元 IP を詐称した DNS クエリを大量送信し、応答パケットをターゲットに押し付けてトラフィックを増幅させます。この手口は「DNS リフレクション攻撃」または「DNS アンプリフィケーション攻撃」と呼ばれます。

- 「リフレクション(reflection)」は“反射”を意味し、詐称されたリクエストが第三者サーバで“反射”される点が語源です。

- したがって、c に入る字句は「リフレクション」となります。

誤りやすいポイント

- 「DNS キャッシュポイズニング」と混同してしまい、c に「キャッシュポイズニング」と書いてしまうケースがありますが、オープンリゾルバに関する記述なので誤答です。

- 「アンプリフィケーション」と書きたくなる受験者もいますが、本文中は “反射” に焦点を当てており、代表的名称「リフレクション」が適切です。

- DoS 攻撃全般を指す「DDoS」や「フラッド」といった広い表現を入れると設問の趣旨(DNS 特有の反射攻撃)から外れてしまいます。

FAQ

Q: 「アンプ攻撃」とは書けないのでしょうか?

A: 一般には「DNS アンプリフィケーション攻撃」とも呼ばれますが、問題文は「DNS c 攻撃」としており、最も典型的な表記「リフレクション」を当てるのが自然です。

A: 一般には「DNS アンプリフィケーション攻撃」とも呼ばれますが、問題文は「DNS c 攻撃」としており、最も典型的な表記「リフレクション」を当てるのが自然です。

Q: オープンリゾルバ防止機能の具体的な設定は?

A: 内部ネットワークからの問い合わせだけを許可し、外部からの再帰的問い合わせを拒否する ACL を DNS キャッシュ機能に適用します。

A: 内部ネットワークからの問い合わせだけを許可し、外部からの再帰的問い合わせを拒否する ACL を DNS キャッシュ機能に適用します。

Q: プロキシサーバがなぜ DNS に関与しているのですか?

A: 本問のプロキシサーバは「DNS キャッシュ機能」を兼ねており、Web アクセス時に名前解決を肩代わりします。そのため設定不備は DNS 攻撃の踏み台になり得ます。

A: 本問のプロキシサーバは「DNS キャッシュ機能」を兼ねており、Web アクセス時に名前解決を肩代わりします。そのため設定不備は DNS 攻撃の踏み台になり得ます。

関連キーワード: DNS, オープンリゾルバ、リフレクション、アンプリフィケーション、DDoS

設問3:〔プロキシサーバの設定の点検〕について、(1)〜(3)に答えよ。

(1)本文中のdに入れる適切な字句を10字以内で答えよ。

模範解答

d:送信元ポート番号

解説

解答の論理構成

- 問題文は、DNSキャッシュ機能の安全性向上策として「名前解決問合せパケットのdのランダム化設定」を確認したと述べています。

- さらに「DNS名前解決通信ではUDPが使われており、UDPヘッダのdのランダム化が設定されていないと、図4に示すようなDNSキャッシュ機能への攻撃が成功する可能性が高まる」と説明されています。

- UDPでキャッシュDNSが外部に問い合わせを出す際、攻撃者は応答パケットの偽造を試みます。識別子となるトランザクションIDだけでなく、問い合わせの送信元ポートまで推測できれば、偽応答を当てる確率が飛躍的に上がります。

- したがってランダム化対象はUDPヘッダのポート番号のうち、サーバ側が自由に選べる「送信元ポート番号」です。

- 以上より d に入る字句は「送信元ポート番号」となります。

誤りやすいポイント

- トランザクションIDも乱数化対象であるため、d に誤って「識別子」や「トランザクションID」を入れてしまう。

- TCPと混同し「宛先ポート番号」と答えてしまう。実際にはDNS問い合わせの宛先ポートは固定で「53」であり、ランダム化の対象になりません。

- DNSSECなど別の対策を連想してキーワードをずらしてしまう。設問はDNSキャッシュポイズニング対策としてもっとも基本的なソースポートランダム化に着目しています。

FAQ

Q: なぜ送信元ポート番号のランダム化だけで完全に攻撃を防げるわけではないのですか?

A: トランザクションIDや送信元ポート番号を同時に推測されるリスクがゼロではなく、DNSSECなど追加対策が推奨されます。

A: トランザクションIDや送信元ポート番号を同時に推測されるリスクがゼロではなく、DNSSECなど追加対策が推奨されます。

Q: 送信元ポート番号を固定すると何が起きるのですか?

A: 攻撃者は当該ポートに向けて大量の偽応答を送るだけで良いため、DNSキャッシュポイズニング成功確率が上がります。

A: 攻撃者は当該ポートに向けて大量の偽応答を送るだけで良いため、DNSキャッシュポイズニング成功確率が上がります。

Q: 内部向けDNSキャッシュでもソースポートランダム化は必要ですか?

A: 内部ネットワークだけであっても、不正アクセスやマルウェアが内部に侵入すると攻撃可能となるため、原則として有効化すべきです。

A: 内部ネットワークだけであっても、不正アクセスやマルウェアが内部に侵入すると攻撃可能となるため、原則として有効化すべきです。

関連キーワード: DNSキャッシュポイズニング、ソースポートランダム化、UDP, キャッシュDNSサーバ、リゾルバ

設問3:〔プロキシサーバの設定の点検〕について、(1)〜(3)に答えよ。

(2)本文中のeに入れる機器名を、図1中の字句を用いて、10字以内で答えよ。また、本文中の下線①で生じるとしている影響を、40字以内で具体的に述べよ。

模範解答

e:外部メールサーバ

影響:取引先宛てのメールを、攻撃者が用意したメールサーバに転送してしまう。

解説

解答の論理構成

-

問題文の引用

– 「W氏は、図4の攻撃の結果、eが、DNSキャッシュに保存させられたMXレコードを参照するので、①メール配送に影響が生じることを説明した。」

– 図1のDMZ内には「外部メールサーバ」が存在し、インターネットと「内部メールサーバ」の間でメールを転送する役割を持つ(表2の機能概要)。 -

e が参照する MX レコード

– MX レコードは「どのメールサーバへ配送するか」を示す DNS レコードであり、メール転送を行うサーバが参照する。

– 図1でインターネットと直接やり取りするメール関連機器は「外部メールサーバ」だけである。 -

以上より、e に当てはまる機器名は「外部メールサーバ」と決定できる。

-

①で言及される「メール配送に影響」

– 図4の(2)(3)では「攻撃者が、取引先ドメイン名のMXレコードを用意」し、それをキャッシュポイズニングで置き換える。

– 置き換え後、正規の宛先ドメインに送るはずのメールが攻撃者の用意したサーバへ届く。

– 従って具体的影響は「取引先宛てのメールが攻撃者のメールサーバに転送されてしまう」。

誤りやすいポイント

- MX レコードを最初に引くのは「内部メールサーバ」だと誤認しやすいが、インターネット側へ最初に問い合わせるのは DMZ の「外部メールサーバ」。

- 「メール配送に影響が生じる」を抽象的に書きすぎると減点される。誰あてのメールがどこへ行くのかまで具体的に示す必要がある。

- DNS キャッシュポイズニングと SPF などの送信ドメイン認証を混同し、対策を誤って記述しやすい。

FAQ

Q: なぜ内部メールサーバではなく外部メールサーバが MX レコードを参照するのですか?

A: 表2に「インターネットと内部メールサーバとの間のメール転送機能」とあり、外部メールサーバが最初に配送先ドメインの MX を解決してインターネット側へ送出します。

A: 表2に「インターネットと内部メールサーバとの間のメール転送機能」とあり、外部メールサーバが最初に配送先ドメインの MX を解決してインターネット側へ送出します。

Q: キャッシュポイズニングが成功すると、社外からのメールも盗まれますか?

A: 今回の攻撃シナリオは「U社から取引先へ送るメール」を想定しています。取引先→U社の経路には別の MX 情報が用いられるため、同じ手口で盗むには取引先側の DNS も操作する必要があります。

A: 今回の攻撃シナリオは「U社から取引先へ送るメール」を想定しています。取引先→U社の経路には別の MX 情報が用いられるため、同じ手口で盗むには取引先側の DNS も操作する必要があります。

Q: SPF が Fail でも通る場合の対策は?

A: 外部メールサーバのフィルタリング(2)で「SPF…Failと判定されたメールを拒否」していますが、Fail 以外の SoftFail や None をどう扱うかも検討し、受信ポリシーを強化すると効果的です。

A: 外部メールサーバのフィルタリング(2)で「SPF…Failと判定されたメールを拒否」していますが、Fail 以外の SoftFail や None をどう扱うかも検討し、受信ポリシーを強化すると効果的です。

関連キーワード: DNSキャッシュポイズニング、MXレコード、メールリレー、キャッシュサーバ、フィルタリング

設問3:〔プロキシサーバの設定の点検〕について、(1)〜(3)に答えよ。

(3)本文中の下線②の理由は、CONNECTメソッドのどのような仕様によるものか。該当する仕様を、20字以内で具体的に述べよ。

模範解答

パス名を送信しないという仕様

解説

解答の論理構成

- 【問題文】には、CONNECT メソッド利用時の手順として

「PCのWebブラウザは、CONNECTメソッドを用いてプロキシサーバに接続し、サーバwww.example.ne.jpとの間のトンネルの確立を要求する。」

と記載されています。 - CONNECT は “TLS 通信のトンネルを張るためのメソッド” であり、要求行に含めるのは「ホスト名:ポート番号」のみです。ここでパス名(/user035/index.html など)は送出されません。

- したがってプロキシサーバはホスト単位の情報しか得られず、「パス名を含めたURL全体」に基づくフィルタリングは技術的に実施できません。

- この仕様こそが本文中の下線②「HTTP over TLS通信ではURLフィルタリングがホスト単位となる」理由であり、模範解答は

「パス名を送信しないという仕様」

となります。

誤りやすいポイント

- 「HTTPS でもプロキシが暗号化前に URL 全体を見られる」と誤解する。実際には CONNECT でトンネルを張った後は暗号化され、プロキシはパスを取得できません。

- ホスト名を SNI (Server Name Indication) で取得できるからパスも取れると混同する。SNI で得られるのはホスト名のみです。

- GET と CONNECT を混同し、GET の書式(パス付き)をそのまま当てはめてしまう。

FAQ

Q: GET メソッドを使った HTTP 通信ならパス単位でフィルタできますか?

A: はい。GET/POST など通常の HTTP では要求行に完全な URL が含まれるため、パス単位のフィルタリングが可能です。

A: はい。GET/POST など通常の HTTP では要求行に完全な URL が含まれるため、パス単位のフィルタリングが可能です。

Q: HTTPS でもプロキシで復号してパスを確認する方法はありますか?

A: インラインプロキシ型の SSL インスペクションを導入すれば可能ですが、証明書配布やプライバシーの観点から追加対策が必要になります。

A: インラインプロキシ型の SSL インスペクションを導入すれば可能ですが、証明書配布やプライバシーの観点から追加対策が必要になります。

Q: SNI 情報を使えばパスまで推測できますか?

A: いいえ。SNI に含まれるのはドメイン名のみで、パス名は含まれません。

A: いいえ。SNI に含まれるのはドメイン名のみで、パス名は含まれません。

関連キーワード: CONNECTメソッド、HTTP over TLS, URLフィルタリング、プロキシサーバ

設問4:

本文中の下線③について、変更箇所を、表2中の字句を用いて10字以内で答えよ。また、変更内容を、30字以内で具体的に述べよ。

模範解答

変更箇所:ブラックリスト3

変更内容:scanner@u-sha.co.jpを登録する。

解説

解答の論理構成

- 脅威の指摘

本文に「複合機用メールアドレスを詐称したメールがインターネットから送信されて、マルウェア感染が起きるおそれがある」と記載されています。 - 防御のための操作対象を特定

外部メールサーバのフィルタ順序(1)〜(6)のうち、送信者を基に拒否できるのは(3)と(5)です。- (3)「エンベロープの送信者メールアドレスとブラックリスト1」

- (5)「メールヘッダの送信者メールアドレスとブラックリスト3」

詐称メールは一般に “From:” ヘッダを書き換えますが、エンベロープまで偽装するとは限りません。したがってヘッダの送信者を照合する(5)が有効です。

- 変更箇所の決定

(5)で用いられるリストは「ブラックリスト3」です。ここに監視対象となるアドレスを登録することで、ヘッダ詐称メールを拒否できます。 - 登録すべき文字列

表1で複合機用メールアドレスは「scanner@u-sha.co.jp」と明示されています。 - 結論

以上より、変更箇所は「ブラックリスト3」、変更内容は「scanner@u-sha.co.jpを登録する」となります。

誤りやすいポイント

- エンベロープとヘッダの違いを混同し、ブラックリスト1を選んでしまう。

- 「postmaster@u-sha.co.jp」を登録すると、正規の管理者連絡まで遮断してしまう。

- ドメイン単位(@u-sha.co.jp)で登録すると、従業員メールまで拒否対象になり業務停止の原因となる。

FAQ

Q: なぜ SPF だけでは防げないのですか?

A: SPF はエンベロープ送信者を検証します。ヘッダの “From:” を偽装するだけなら SPF をすり抜けるため、ブラックリスト3でヘッダをチェックする必要があります。

A: SPF はエンベロープ送信者を検証します。ヘッダの “From:” を偽装するだけなら SPF をすり抜けるため、ブラックリスト3でヘッダをチェックする必要があります。

Q: ブラックリスト1とブラックリスト3の使い分けは?

A: ブラックリスト1はエンベロープ送信者、ブラックリスト3はヘッダ送信者を対象とします。詐称手口に合わせて適切なリストを選ぶことが重要です。

A: ブラックリスト1はエンベロープ送信者、ブラックリスト3はヘッダ送信者を対象とします。詐称手口に合わせて適切なリストを選ぶことが重要です。

Q: ドメインごと登録する方法は有効ですか?

A: ドメインを登録すると自社からの正規メールも拒否されるため、今回のように特定アドレスだけを登録する方が適切です。

A: ドメインを登録すると自社からの正規メールも拒否されるため、今回のように特定アドレスだけを登録する方が適切です。

関連キーワード: SPF, ヘッダ詐称、ブラックリスト方式、メールフィルタリング