情報処理安全確保支援士 2017年 秋期 午後1 問01

ランサムウェアへの対策に関する次の記述を読んで、設問1〜4に答えよ。

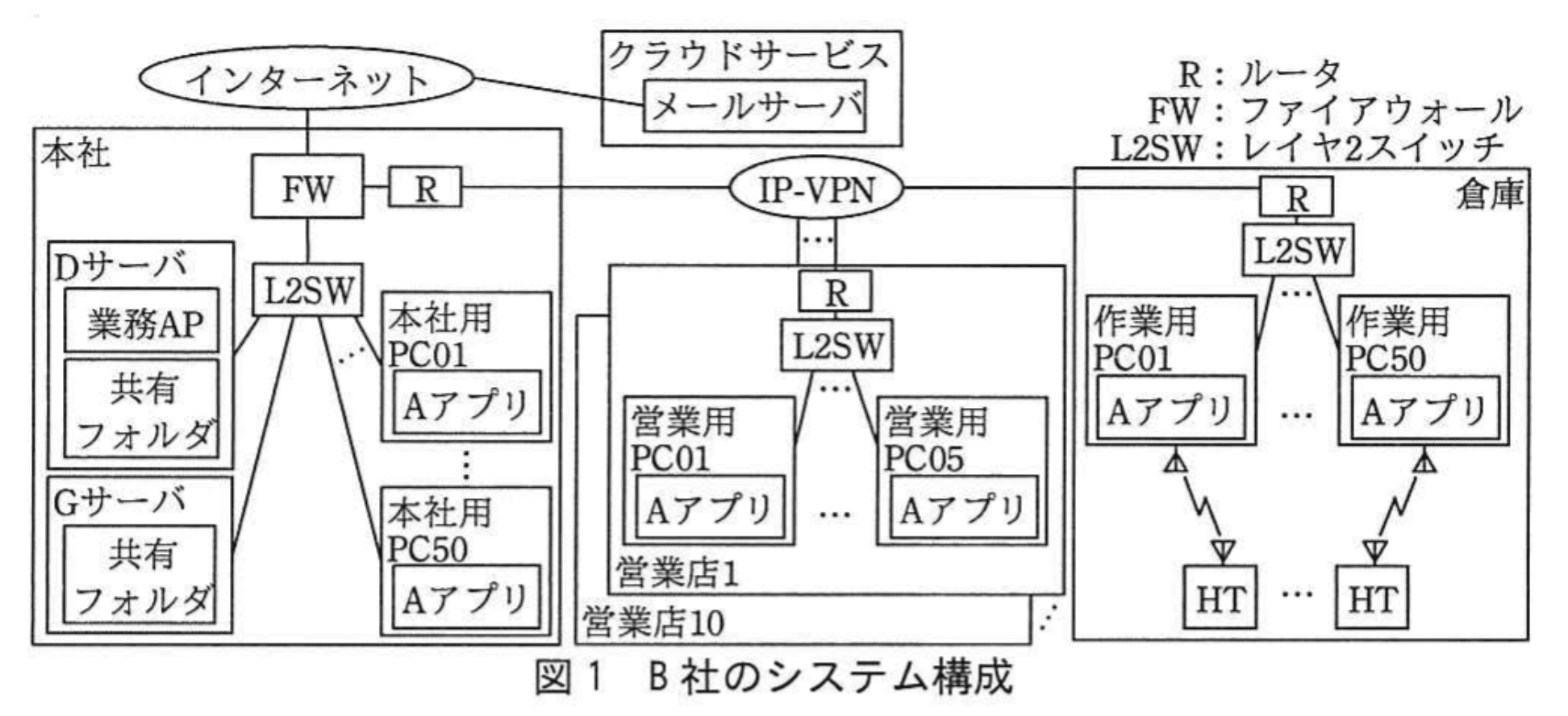

B社は、従業員数300名の建築資材販売会社であり、本社、営業店10か所の他に倉庫がある。本社、各営業店及び倉庫のネットワークはIP-VPNで接続されており、インターネットとの接続は本社に集約されている。本社と営業店では、それぞれ、本社用PCと営業用PCから情報共有サーバ(以下、Gサーバという)を利用し、Windowsのファイル共有機能を使って資料を共有している。本社用PC及び営業用PCでは、一般利用者権限でログオンすると、自動的にGサーバへもその権限でログオンされ、Gサーバ上の共有フォルダが各PCのGドライブとして自動的に割り当てられる。Gサーバ上の共有フォルダの利用者データ、本社用PCの利用者データ及び営業用PCの利用者データは、それぞれ、各コンピュータのローカルディスク上に設けられた一般利用者権限ではアクセスできない領域に1時間に1回、毎時0分に開始されるジョブによって、バックアップされる。ジョブのログには、バックアップの開始と終了の時刻、総ファイル数、ジョブ実行結果などが記録される。

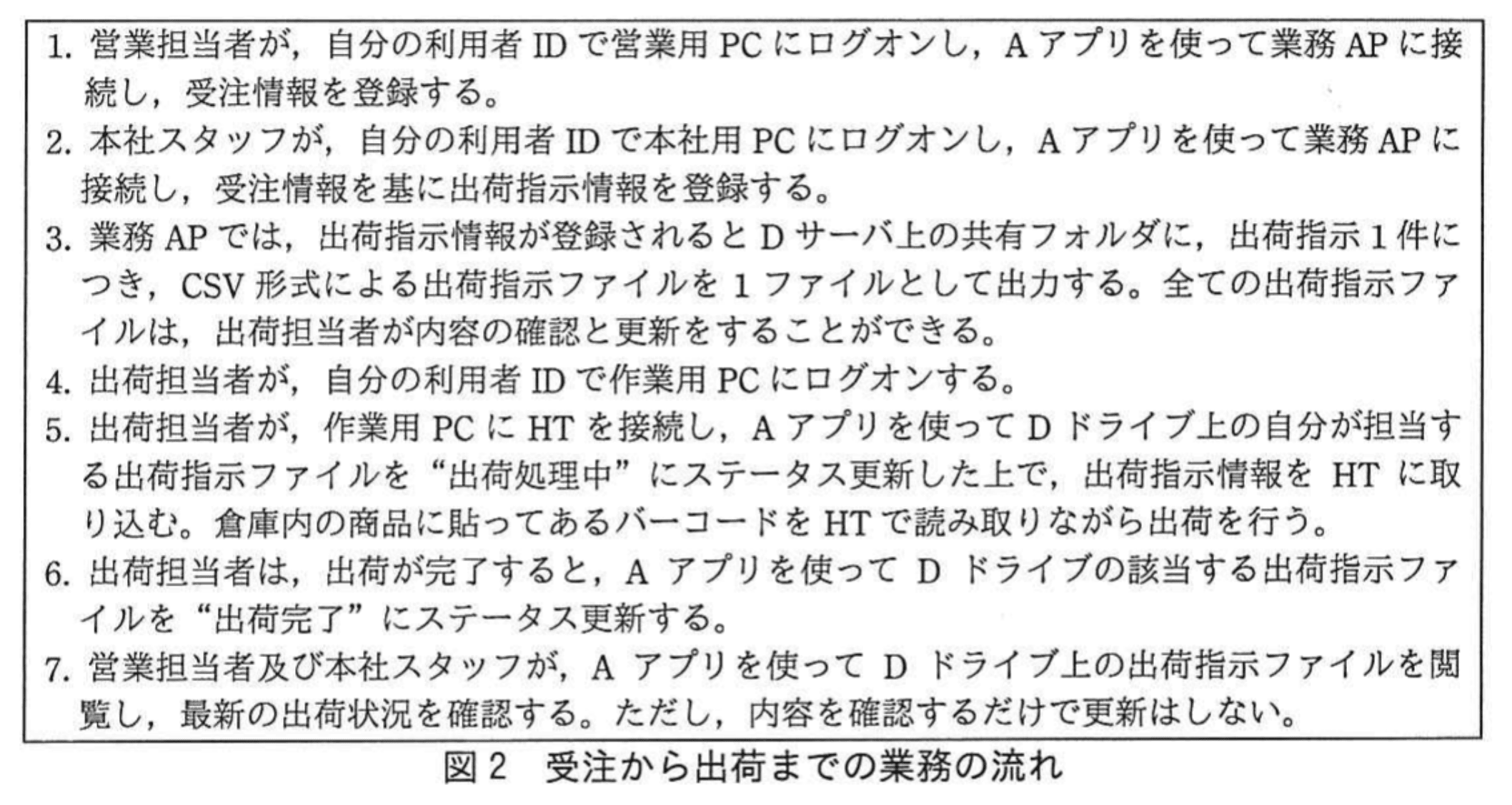

B社は、販売及び在庫管理を行うソフトウェアを独自に開発し利用している。受注から出荷までの業務を管理するWebアプリケーションソフトウェア(以下、業務APという)は、販売及び在庫管理用のWindowsサーバ(以下、Dサーバという)上で稼働している。B社の全てのPCは、ログオン時に、Dサーバへも一般利用者権限で自動的にログオンされ、Dサーバ上の共有フォルダがWindowsのファイル共有機能を使って各PCのDドライブとして自動的に割り当てられる。出荷業務は、倉庫に設置された作業用PCに、無線ハンディターミナル(以下、HTという)を接続して行う。各PCで用いるB社のWindowsアプリケーション(以下、Aアプリという)は、業務APにHTTP over TLSで接続する機能、及び出荷指示情報が記載されたファイル(以下、出荷指示ファイルという)を読み書きする機能をもっている。

B社のシステム構成を図1に、受注から出荷までの業務の流れを図2に示す。

〔セキュリティインシデントの発生〕

ある日の9:50に、出荷担当者のVさんから、ITシステム担当者のL君にAアプリの障害の連絡が入った。L君がDサーバ上の共有フォルダを確認したところ、出荷指示ファイルが破損しており、Aアプリで読み込みエラーが発生していた。L君は、原因究明よりも、業務の再開を優先するため、業務APの管理機能を使って出荷指示ファイルを再出力して復旧させた。このとき、L君は、①破損した出荷指示ファイルを削除せず、別のフォルダに移動しておいた。後に、このファイルが、調査に役立った。

復旧させた直後、10:30に、営業担当者のSさんからL君に、暗号化されたファイルを取り戻したければ手順に従うよう指示する脅迫文が、営業用PC05のデスクトップ画面に表示されているという連絡が入った。また、営業用PC05で一部のファイルを開くことができなくなっていた。L君は、営業用PC05がマルウェアに感染したと判断し、営業用PC05をネットワークから切り離すようSさんに指示した。

L君は、Dサーバの出荷指示ファイルも営業用PC05と同じように開くことができなくなっていたことから、Dサーバも同じマルウェアに感染した可能性があると考え、一連の事象を上司に報告した。上司と相談した結果、業務を一時停止し、Dサーバをネットワークから切り離し、従業員に注意喚起をした後、セキュリティ専門会社U社のJ氏に協力を依頼して、調査を行うことにした。

〔セキュリティインシデントの調査〕

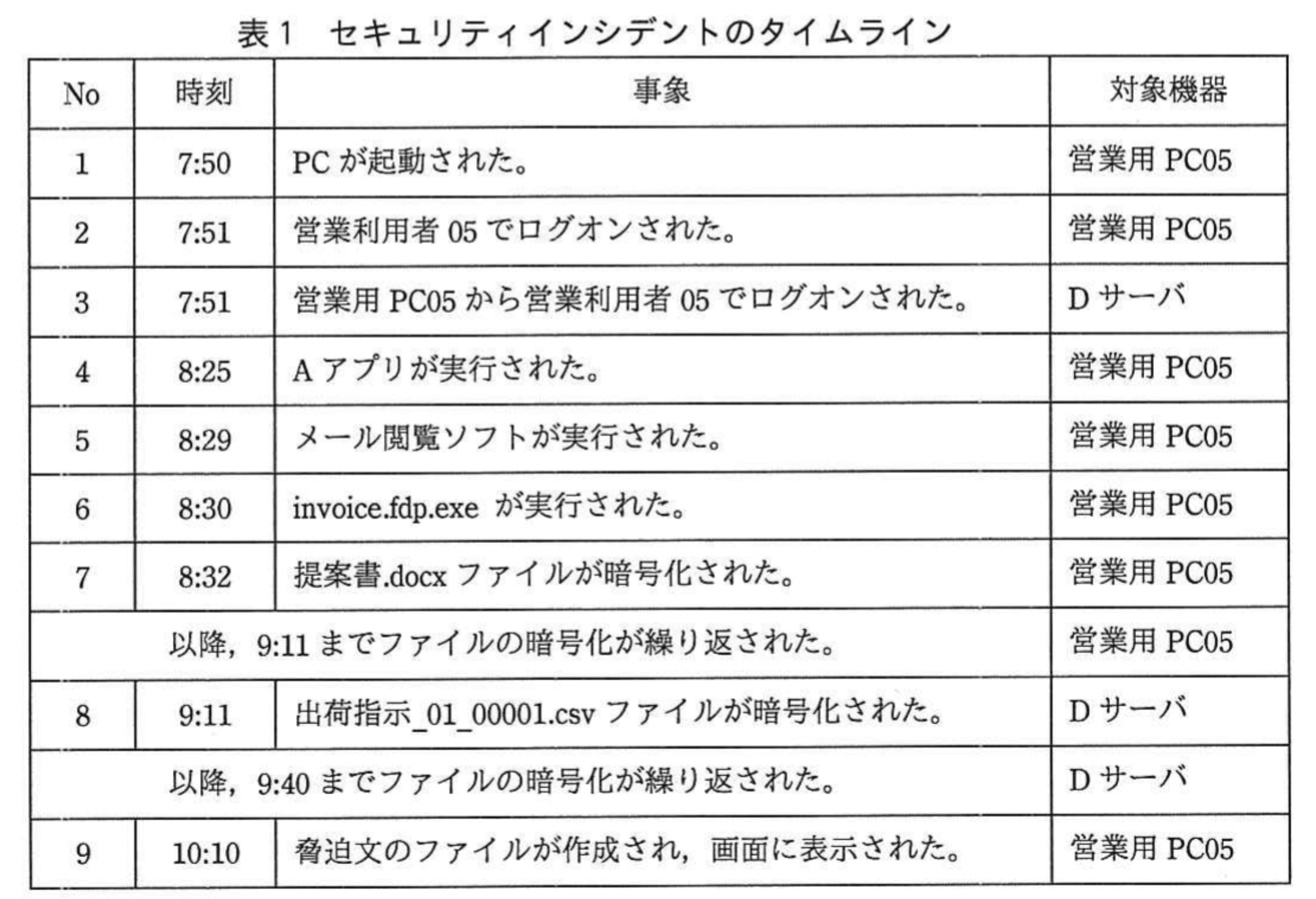

L君とJ氏は、感染経路と影響範囲を特定するために、営業用PC05とDサーバからログファイルやメモリダンプなどを収集して、表1のタイムラインを作成した。

受信した電子メールを調査したところ、PDFファイルに装したマルウェアが添付されていた。ファイル名に Unicode 制御文字のaが使われていたので、実際のファイル名は invoice.fdp.exe であるが、表示上は invoice.exe.pdf となっていた。Sさんは PDF ファイルだと思って添付ファイルを開いたとのことで、開いたときにマルウェアのプログラムが実行されたと考えられた。差出人は B社従業員になっていたが、メールヘッダのbフィールドで、経由したメールサーバを調べたところ、社外から送信されていたことが分かった。

Sさんに割り当てられている営業利用者 05 に与えられているのは、一般利用者権限なので、営業用 PC05 では、OS のシステムファイルは暗号化されず、Sさんが作成したファイルだけが暗号化されていた。L君は、管理者権限を使って営業用 PC05 にログオンし、マルウェアを除去した上で、②複数世代のバックアップデータの中から、暗号化される直前の世代のバックアップデータを選択し、それを使ってファイルを復元した。

次は、マルウェアに関する、L君と J氏の会話である。

L君:営業用 PC05 が感染したマルウェアはどのようなものなのでしょうか。

J氏:今回のマルウェアは、ランサムウェア X と呼ばれるものです。ランサムウェア X は、アクセス可能なドライブをドライブレターのアルファベット順に探し、見つけたドライブ内のファイルを暗号化して上書き保存します。内蔵ドライブ、外付けドライブ、ネットワークドライブが対象です。暗号化の対象となるファイルは、文書ファイルなど約 60 種類の拡張子をもつファイルです。対象となるファイルを全て暗号化した後で、脅迫文を画面に表示します。

L君:ファイルが暗号化されていたので、Aアプリで読み込みエラーが発生したわけですね。しかし、Dサーバは、どのようにして感染したのでしょうか。

J氏:ランサムウェア X によって、③Dサーバ上のファイルが暗号化されたと考えられますが、Dサーバ自体が感染した形跡はありません。

L君:G サーバ上のファイルへの影響はどうでしょうか。

J氏:Dサーバ上のファイルの暗号化が完了した後で、G サーバ上のファイルを暗号化している可能性があるので調査が必要です。

G サーバを調査したところ、共有フォルダのファイルが暗号化されていることが分かった。しかし、Gサーバ上に取得しているバックアップデータを使って、ファイルを復元することができたので、大きな影響はなかった。

〔被害拡大防止策の実施〕

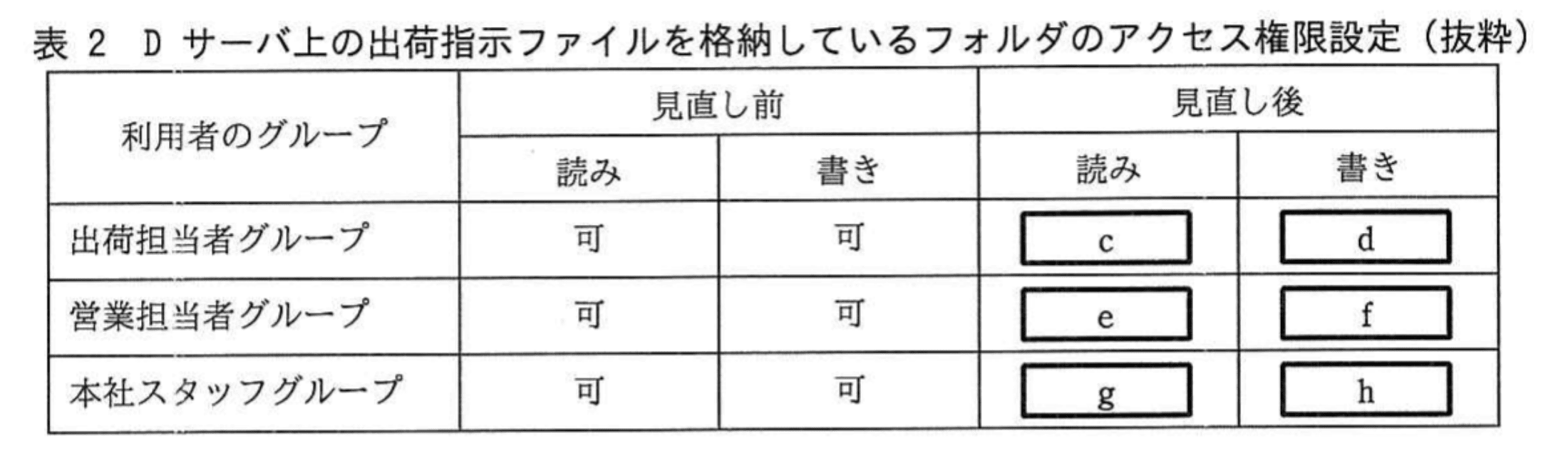

L君は、PCがランサムウェアに感染した場合に備えて、サーバへの被害を最小限にする対策を講じることにした。Dサーバ上の出荷指示ファイルを格納しているフォルダのアクセス権限が必要最小限になるよう、表2のとおりに見直しを行った。

L君は、Gサーバについても、ファイルの被害が最小限になるように、Gサーバ上の共有フォルダのアクセス権限を見直した。

L君は、ランサムウェアによって暗号化されたファイルを、バックアップから復元する以外に元に戻す方法はないかJ氏に質問した。J氏によると、ランサムウェアには、ファイルの暗号化に共通鍵暗号だけを使っているタイプと、共通鍵暗号と公開鍵暗号を組み合わせて使っているタイプが発見されている。それぞれファイルを復号可能なケースが報告されているとのことであった。共通鍵暗号だけを使うタイプでは、ランサムウェアのプログラム内にその鍵がハードコードされていれば、ランサムウェアの検体を解析することによって、その鍵を入手してファイルを復号できる可能性がある。一方、共通鍵暗号と公開鍵暗号を組み合わせて使うタイプでは、PCのメモリ上に一時的に作成する共通鍵で対象ファイルを暗号化した後、その共通鍵をプログラム内にハードコードされた公開鍵で暗号化した上で、メモリ上からは共通鍵を消去するので、④このタイプでは、検体を解析しても、ファイルを復号することは難しい。ただし、ランサムウェアXの場合、暗号化に使用した共通鍵をメモリ上から消去しないため、⑤PCをハイバネーション機能によって休止状態で保管しておくことによって、セキュリティベンダから復号ツールが提供されたときに、復号できる場合があるとのことであった。

L君は、ランサムウェアに感染した場合の対応手順やツールの整備を上司に進言した。

数日後、J氏から、OSの新たな脆弱性を悪用する新たなランサムウェアYが発見されたので、至急、セキュリティパッチPを適用した方がよいという連絡があった。L君が確認したところ、B社のサーバとPCに影響する弱性であることが分かった。ランサムウェアYは、⑥ファイルを暗号化するとともに、他のサーバやPCのOSの脆弱性を悪用し、管理者権限で次々と感染を広めるとのことであった。

L君は、ランサムウェアYに対処するために、全てのサーバとPCにセキュリティパッチPを適用するとともに、セキュリティパッチ適用に関する運用の見直しを検討することにした。

設問1:

本文中の下線①のファイルについて、タイムラインを作成する際に用いたタイムスタンプ情報を解答群の中から選び、記号で答えよ。

解答群

ア:アクセス日時

イ:更新日時

ウ:削除日時

エ:作成日時

模範解答

イ

解説

解答の論理構成

- タイムラインには暗号化が行われた時刻が多数並んでいます。たとえば表1の No.7 では「8:32 提案書.docx ファイルが暗号化された。」と記載されています。

- 本文には、暗号化の動作について「ランサムウェア X は、アクセス可能なドライブをドライブレターのアルファベット順に探し、見つけたドライブ内のファイルを暗号化して上書き保存します。」という記述があります。

- 「上書き保存」= 同じファイルに対する書込みであり、OS が更新日時(Last Write Time)を変更します。

- 下線①の「破損した出荷指示ファイル」は削除されておらず、「別のフォルダに移動しておいた」とあるため、作成日時・削除日時では暗号化直前の瞬間を捉えられません。アクセス日時も暗号化以外の操作で変動する可能性が高く、タイムラインの根拠には不向きです。

- したがって、暗号化が実行された瞬間を正確に示すタイムスタンプは「更新日時」であり、解答群の「イ:更新日時」が適切です。

誤りやすいポイント

- 「暗号化された=新しいファイルが生成された」と早合点し「エ:作成日時」を選ぶ。実際には上書きなので作成日時は変わりません。

- 「ファイルにアクセスしたのだからアクセス日時」と考えるケース。アクセス日時は読み取りだけでも変わるため、暗号化専用の根拠にはなりません。

- 「移動したので削除日時が残る」と誤解する例。ファイル移動は削除ではなくリンク情報の更新なので削除日時は付与されません。

FAQ

Q: 作成日時と更新日時は常に同じではないのですか?

A: ファイルを新規作成した直後は同じですが、以後の上書き保存では更新日時のみが書き換わります。ランサムウェア X は既存ファイルを「上書き保存」するため、作成日時は暗号化前のまま残ります。

A: ファイルを新規作成した直後は同じですが、以後の上書き保存では更新日時のみが書き換わります。ランサムウェア X は既存ファイルを「上書き保存」するため、作成日時は暗号化前のまま残ります。

Q: ファイルを別フォルダに移動するとタイムスタンプは変わりますか?

A: NTFS など多くのファイルシステムでは、同一ボリューム内の移動であれば作成日時・更新日時とも変わりません。したがって暗号化直前に付いた更新日時を保持したまま保全できます。

A: NTFS など多くのファイルシステムでは、同一ボリューム内の移動であれば作成日時・更新日時とも変わりません。したがって暗号化直前に付いた更新日時を保持したまま保全できます。

Q: ログよりファイルのタイムスタンプを優先した理由は?

A: ログは無効化・改ざんされる恐れがありますが、暗号化直後の更新日時は高い信頼性で残るため、侵害時刻の特定に有効だからです。

A: ログは無効化・改ざんされる恐れがありますが、暗号化直後の更新日時は高い信頼性で残るため、侵害時刻の特定に有効だからです。

関連キーワード: タイムスタンプ、更新日時、ランサムウェア、上書き保存、ファイル暗号化

設問2:〔セキュリティインシデントの調査〕について、(1)〜(4)に答えよ。

(1)本文中のa、bに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:BOM

イ:Content-Type

ウ:CRLF

エ:Received

オ:RLO

力:X-Mailer

模範解答

a:オ

b:エ

解説

解答の論理構成

-

添付ファイル名偽装の仕組み

- 【問題文】には「ファイル名に Unicode 制御文字のaが使われていたので、実際のファイル名は invoice.fdp.exe であるが、表示上は invoice.exe.pdf となっていた。」とあります。

- 表示順序を逆転させる Unicode 制御文字は “Right-to-Left Override” です。選択肢で該当するのは「オ:RLO」なので、a=オ となります。

-

メールの経路を調べるヘッダ

- 【問題文】には「メールヘッダのbフィールドで、経由したメールサーバを調べたところ、社外から送信されていた」とあります。

- SMTP ではメールを中継するたびに “Received:” 行が追加され、送信元や経路を追跡できます。選択肢で該当するのは「エ:Received」なので、b=エ となります。

-

よって解答は

- a:オ

- b:エ

誤りやすいポイント

- 「BOM」と混同

UTF-8 などのバイト順マークは表示順を左右しないため今回の偽装には無関係です。 - 「X-Mailer」ヘッダと勘違い

送信メールクライアントを示すだけで中継経路は分かりません。 - “Content-Type” や “CRLF” に着目

MIME 型や改行コードは本文構造の話であり、経路解析には直接使いません。

FAQ

Q: RLO 文字を見破る簡単な方法はありますか?

A: OS やメールクライアントが提供する「拡張子表示」「隠し文字可視化」機能を有効にすると、不自然な並びや制御文字が確認しやすくなります。

A: OS やメールクライアントが提供する「拡張子表示」「隠し文字可視化」機能を有効にすると、不自然な並びや制御文字が確認しやすくなります。

Q: “Received:” ヘッダはどこから見れば良いですか?

A: 多くのメールソフトには「メッセージのソースを表示」機能があります。最上部が最終受信サーバ、末尾が送信元に近いサーバです。

A: 多くのメールソフトには「メッセージのソースを表示」機能があります。最上部が最終受信サーバ、末尾が送信元に近いサーバです。

Q: すべてのランサムウェアが RLO を使っていますか?

A: いいえ。RLO は拡張子偽装の手口の一つであり、マクロ付き Office 文書や ZIP 暗号化ファイルの利用など、別の拡散方法も多数あります。

A: いいえ。RLO は拡張子偽装の手口の一つであり、マクロ付き Office 文書や ZIP 暗号化ファイルの利用など、別の拡散方法も多数あります。

関連キーワード: RLO, Unicode制御文字、Receivedヘッダ、メール経路解析、拡張子偽装

設問2:〔セキュリティインシデントの調査〕について、(1)〜(4)に答えよ。

(2)本文中の下線②について、復元に利用するバックアップデータを選択する際、感染開始時刻と、何の時刻を比較すべきか。15字以内で答えよ。

模範解答

バックアップ終了時刻

解説

解答の論理構成

- 【問題文】には「ジョブのログには、バックアップの開始と終了の時刻…が記録される。」とあります。

- 感染開始時刻より前に取得されたバックアップであれば、暗号化される前の正常データが残っています。

- ところがバックアップは「1時間に1回、毎時0分に開始」され、ファイル量によって終了時刻が変動します。開始時刻だけを基準にすると、処理が長引いている最中に感染が発生していた可能性を排除できません。

- したがって比較対象にするのは、実際にバックアップが完了したことを示す「終了時刻」です。

- 以上より、感染開始時刻と比較すべきものは「バックアップ終了時刻」と導かれます。

誤りやすいポイント

- バックアップジョブの「開始時刻」を基準にしてしまう

→ 開始後に暗号化が走ると、取得済みファイル群に汚染ファイルが含まれる危険があります。 - 「バックアップ取得時刻」「バックアップ実行時刻」など曖昧な表現を書く

→ 記録されているのは開始と終了の2種類。設問はどちらかを求めているため、不明確だと減点対象です。 - タイムライン上の「暗号化完了(9:40)」と比較すると思い込む

→ 感染開始(8:30)より前に復元可能な世代を探すので、暗号化完了時刻は直接の判断材料になりません。

FAQ

Q: 開始時刻と終了時刻の両方を確認してはいけないのですか?

A: 実運用では双方を確認するのが望ましいですが、設問は「比較すべき時刻」を1つ問うています。感染開始より前にバックアップが確実に終わっていることを保証するには「終了時刻」を見る必要があります。

A: 実運用では双方を確認するのが望ましいですが、設問は「比較すべき時刻」を1つ問うています。感染開始より前にバックアップが確実に終わっていることを保証するには「終了時刻」を見る必要があります。

Q: 感染開始時刻をどうやって特定するのですか?

A: 今回はタイムラインの「8:30 invoice.fdp.exe が実行された。」がランサムウェア実行=感染開始の目安になります。ログやメモリダンプでマルウェアの初回起動を確認するのが一般的です。

A: 今回はタイムラインの「8:30 invoice.fdp.exe が実行された。」がランサムウェア実行=感染開始の目安になります。ログやメモリダンプでマルウェアの初回起動を確認するのが一般的です。

Q: バックアップ世代を自動で選別する方法はありますか?

A: バックアップソフトによっては、ファイル単位の変更検知やスナップショット機能により、指定時点への高速リストアが可能です。世代数管理と組み合わせておくと復旧作業を簡略化できます。

A: バックアップソフトによっては、ファイル単位の変更検知やスナップショット機能により、指定時点への高速リストアが可能です。世代数管理と組み合わせておくと復旧作業を簡略化できます。

関連キーワード: バックアップ、ランサムウェア、ログ解析、復旧手順、アクセス権限

設問2:〔セキュリティインシデントの調査〕について、(1)〜(4)に答えよ。

(3)本文中の下線③について、感染していないDサーバも、ランサムウェアXによってファイルが暗号化された。その原因となる、営業用PCの設定とランサムウェアXの特徴を、それぞれ35字以内で述べよ。

模範解答

営業用PCの設定:Dサーバ上の共有フォルダをネットワークドライブとして割り当てる。

ランサムウェアXの特徴:ネットワークドライブ上のファイルも暗号化の対象となる。

解説

解答の論理構成

- 疑問点の整理

- 本文には、Dサーバは“感染した形跡はありません”とある一方で、③D サーバ上のファイルが暗号化されたと記述されています。

- 営業用PCの設定を確認

- 「“B社の全てのPCは、ログオン時に、Dサーバへも一般利用者権限で自動的にログオンされ、Dサーバ上の共有フォルダがWindowsのファイル共有機能を使って各PCのDドライブとして自動的に割り当てられる。」

- つまり営業用PCから見ると、Dサーバの共有フォルダは“ネットワークドライブ(D:)”として常時マウントされています。

- ランサムウェアXの動作仕様を確認

- J氏の説明に「ランサムウェア X は、アクセス可能なドライブをドライブレターのアルファベット順に探し、…内蔵ドライブ、外付けドライブ、ネットワークドライブが対象です。」とあります。

- ネットワークドライブも内蔵ドライブと同列に暗号化対象となる点がポイントです。

- 因果関係の導出

- 営業用PC05でマルウェアが動くと、ローカルのC: や外付けのE: と同様に、ネットワークドライブD:(実体はDサーバ上の共有フォルダ)が検出・暗号化されます。

- その結果、Dサーバ自体にマルウェアは存在しなくても、共有フォルダ内のファイルは暗号化されました。

- 以上をまとめると

- 営業用PCの設定:共有フォルダをネットワークドライブとして自動割当。

- ランサムウェアXの特徴:ネットワークドライブ内のファイルも暗号化対象。

誤りやすいポイント

- 「Dサーバが感染した」と誤読しやすい

感染せずとも“ファイルだけ暗号化”されるケースを押さえる必要があります。 - “ネットワークドライブは安全”という思い込み

多くの受験者がローカルドライブのみを暗号化対象と想定しがちです。 - アクセス権限の勘違い

一般利用者権限でも“書き込み可”なドライブであれば暗号化は実行されます。

FAQ

Q: 共有フォルダをUNCパスで直接アクセスしても暗号化されますか?

A: ランサムウェアXは“ドライブレターを検索する”仕様なので、ドライブ割当がなければ対象外となる可能性があります。

A: ランサムウェアXは“ドライブレターを検索する”仕様なので、ドライブ割当がなければ対象外となる可能性があります。

Q: アクセス権を読み取り専用にしたら暗号化は防げますか?

A: 書き込み不可であれば暗号化(上書き保存)は失敗します。表2の“読みは可/書きは不可”設定が被害最小化に有効です。

A: 書き込み不可であれば暗号化(上書き保存)は失敗します。表2の“読みは可/書きは不可”設定が被害最小化に有効です。

Q: NASやクラウドストレージもネットワークドライブにマウントしていると危険ですか?

A: はい。ドライブレターが付与されている限り、ランサムウェアXの探索対象となり得ます。

A: はい。ドライブレターが付与されている限り、ランサムウェアXの探索対象となり得ます。

関連キーワード: ネットワークドライブ、ランサムウェア、ファイル共有、アクセス権限、暗号化

設問2:〔セキュリティインシデントの調査〕について、(1)〜(4)に答えよ。

(4)ランサムウェアXが起動した直後に感染を検知し、営業用PC05をネットワークから切り離していれば、今回の被害を一部防ぐことができたと考えられる。どのような被害を防ぐことができたか。25字以内で述べよ。

模範解答

DサーバとGサーバのファイルの暗号化

解説

解答の論理構成

- 感染元と拡大経路の確認

表1 No.6 で「invoice.fdp.exe が実行された。」後、No.7〜No.8 にかけて暗号化対象が営業用 PC05 ➔ 「9:11 出荷指示_01_00001.csv ファイルが暗号化された。」と Dサーバに広がっています。 - ランサムウェア X の動作仕様

J氏は「ランサムウェア X は、アクセス可能なドライブをドライブレターのアルファベット順に探し、見つけたドライブ内のファイルを暗号化して上書き保存します。」と説明しています。営業用 PC05 では Dドライブ(Dサーバ)と Gドライブ(Gサーバ)がネットワークドライブとして割り当てられているため、ネットワークが有効なままでは両サーバの共有フォルダも暗号化対象になります。 - 切り離しのタイミングと影響

設問は「ランサムウェアXが起動した直後に…営業用PC05をネットワークから切り離していれば」と条件を与えています。起動直後=PC05 内部の暗号化開始前後に遮断すれば、ドライブレター探索時に D:/G: が見えなくなるのでサーバ側は暗号化されません。 - 防げた被害

以上より、ネットワークドライブ上にある「Dサーバ」と「Gサーバ」のファイル暗号化を阻止できた、という結論になります。

誤りやすいポイント

- PC05 側のファイル暗号化も止められると誤解する

→ PC05 はネットワーク遮断前でもローカルに接続しているため暗号化は実行済み。 - 「Dサーバだけ」と答えてしまい Gサーバを失念する

→ ランサムウェア X は Gドライブも順番に探索するため両方が被害。 - 「ネットワーク遮断すればマルウェア感染自体を防げる」と考える

→ 感染は既に完了しており、遮断は拡大防止策に過ぎない。

FAQ

Q: PC05 の電源を切ればサーバ暗号化も防げますか?

A: はい。ただし電源断はログ取得や解析の機会を失うため、まずはネットワーク遮断で拡大を止め、証跡を残すのが一般的です。

A: はい。ただし電源断はログ取得や解析の機会を失うため、まずはネットワーク遮断で拡大を止め、証跡を残すのが一般的です。

Q: 共有フォルダが「読み取り専用」でも暗号化されますか?

A: ランサムウェアは暗号化後に“上書き保存”を行うので、書き込み権限がある共有フォルダのみ被害を受けます。書き込み禁止設定は有効な抑止策です。

A: ランサムウェアは暗号化後に“上書き保存”を行うので、書き込み権限がある共有フォルダのみ被害を受けます。書き込み禁止設定は有効な抑止策です。

Q: ランサムウェア X の探索順序がアルファベット順でなくても被害は防げましたか?

A: 順序に関係なく、ネットワークドライブ自体が見えなければサーバ上のファイルは暗号化対象外になります。

A: 順序に関係なく、ネットワークドライブ自体が見えなければサーバ上のファイルは暗号化対象外になります。

関連キーワード: ランサムウェア、ネットワークドライブ、ファイル暗号化、侵害拡大防止、ドライブマッピング

設問3:〔被害拡大防止策の実施〕について、(1)〜(3)に答えよ。

(1)表2中のc〜hに入れる適切なアクセス権限を、業務要件を踏まえて、可又は不可で答えよ。

模範解答

c:可

d:可

e:可

f:不可

g:可

h:不可

解説

解答の論理構成

-

出荷担当者グループ

- 引用:「全ての出荷指示ファイルは、出荷担当者が内容の確認と更新をすることができる。」

- 更新(“出荷処理中”“出荷完了”へのステータス変更)も業務要件です。

- よって【読み:可】【書き:可】 → c=可、d=可。

-

営業担当者グループ

- 引用:「営業担当者及び本社スタッフが…出荷指示ファイルを閲覧し、最新の出荷状況を確認する。ただし、内容を確認するだけで更新はしない。」

- 閲覧のみで充分。書き込みは不要であり、ランサムウェア被害拡大防止の観点からも削除すべき。

- よって【読み:可】【書き:不可】 → e=可、f=不可。

-

本社スタッフグループ

- 引用:「業務APでは、出荷指示情報が登録されるとDサーバ上の共有フォルダに…ファイルを1ファイルとして出力する。」

- ファイル作成は“業務AP”がサーバ側処理として行うため、利用者としての本社スタッフは閲覧権だけで支障なし。

- したがって【読み:可】【書き:不可】 → g=可、h=不可。

以上から

c:可

d:可

e:可

f:不可

g:可

h:不可

c:可

d:可

e:可

f:不可

g:可

h:不可

誤りやすいポイント

- 「本社スタッフはファイルを作るから書き込み必須」と誤解しやすい。実際の書き込み主体は「業務AP」であり、利用者権限は読み込みだけで済む。

- 「営業担当者も受注登録を行う=書き込み可」と混同しがち。受注登録はデータベース処理であって出荷指示ファイルへの書き込みではない。

- 出荷担当者の書き込み権限を外すと業務が止まる。どの業務工程で誰が“更新”するかを時系列で確認することが重要。

FAQ

Q: 本社スタッフが書き込み不可でも新規出荷指示ファイルは本当に作成できますか?

A: はい。ファイル生成は「業務AP」がサーバ上で行う処理です。利用者権限とは別にアプリケーションサービス用アカウントが書き込み権限を保持します。

A: はい。ファイル生成は「業務AP」がサーバ上で行う処理です。利用者権限とは別にアプリケーションサービス用アカウントが書き込み権限を保持します。

Q: 営業担当者の書き込みを禁止すると将来の機能追加時に困りませんか?

A: 追加開発で書き込みが必要になった場合は、その時点でアクセス権を再評価すればよく、現行業務に不要な権限は与えないのが原則です。

A: 追加開発で書き込みが必要になった場合は、その時点でアクセス権を再評価すればよく、現行業務に不要な権限は与えないのが原則です。

Q: 出荷担当者の権限を細分化(自分の担当ファイルだけ書き込み可など)しなくて良いのですか?

A: 運用負荷とリスクのバランスを考え、担当者全体で書き込み可とする判断が一般的です。細分化はAD属性管理やアプリ改修が必要になるため、今回は実施しません。

A: 運用負荷とリスクのバランスを考え、担当者全体で書き込み可とする判断が一般的です。細分化はAD属性管理やアプリ改修が必要になるため、今回は実施しません。

関連キーワード: アクセス制御、権限最小化、ファイル共有、ランサムウェア、セキュリティ運用

設問3:〔被害拡大防止策の実施〕について、(1)〜(3)に答えよ。

(2)本文中の下線④について、検体を解析してもファイルの復号が困難である理由を、30字以内で述べよ。

模範解答

復号に必要な共通鍵や秘密鍵が検体に含まれていないため

解説

解答の論理構成

- 【問題文】は、公開鍵暗号を併用するタイプについて「PCのメモリ上に一時的に作成する共通鍵で対象ファイルを暗号化した後、その共通鍵をプログラム内にハードコードされた公開鍵で暗号化した上で、メモリ上からは共通鍵を消去する」と述べています。

- さらに「④このタイプでは、検体を解析しても、ファイルを復号することは難しい」と示し、検体(マルウェア本体)の解析だけでは復号に必要な情報が得られないと強調しています。

- 公開鍵暗号の性質上、暗号化に使われた「公開鍵」だけでは復号はできません。復号には対応する「秘密鍵」または暗号化済み共通鍵を復号できる鍵情報が必須です。

- しかし問題文が示す手順では、(a) 共通鍵は暗号化直後にメモリから削除される、(b) 検体に含まれるのは公開鍵のみ、となっています。

- したがって「検体を解析しても復号が困難」な理由は、復号に必要な共通鍵や秘密鍵が検体に存在しないから、という一点に収斂します。

誤りやすいポイント

- 「公開鍵がハードコードされているなら復号も可能」と誤解するケース。公開鍵は暗号“化”専用であり、復号はできません。

- 「メモリ上に残る共通鍵をダンプすれば良い」と考えがちですが、問題文は“消去する”と明示しており、後から検体だけを調べても取得できません。

- 「ランサムウェアXも同様に困難」と決めつけてしまう点。Xは“共通鍵をメモリ上から消去しない”ためハイバネーションで救済できると別途説明されています。

FAQ

Q: 公開鍵が分かっていても復号できないのはなぜですか?

A: 公開鍵暗号方式では、公開鍵は暗号化専用であり、復号は対応する秘密鍵でしか行えないためです。

A: 公開鍵暗号方式では、公開鍵は暗号化専用であり、復号は対応する秘密鍵でしか行えないためです。

Q: メモリに残った共通鍵を取得できれば復号可能ですか?

A: 可能ですが、問題文のタイプは暗号処理後に共通鍵をメモリから“消去”するため、検体解析では取得できません。

A: 可能ですが、問題文のタイプは暗号処理後に共通鍵をメモリから“消去”するため、検体解析では取得できません。

Q: ランサムウェアXが例外的に復号ツールで対応できるのは?

A: 「暗号化に使用した共通鍵をメモリ上から消去しない」という実装上の弱点があるため、休止状態で保存すれば後で鍵を取り出せる可能性があるからです。

A: 「暗号化に使用した共通鍵をメモリ上から消去しない」という実装上の弱点があるため、休止状態で保存すれば後で鍵を取り出せる可能性があるからです。

関連キーワード: ランサムウェア、公開鍵暗号、共通鍵暗号、メモリ消去、秘密鍵

設問3:〔被害拡大防止策の実施〕について、(1)〜(3)に答えよ。

(3)本文中の下線⑤のように、PCを休止状態で保管しておけばファイルを復号できる可能性があるが、シャットダウンしてしまうとその可能性が低くなる。可能性が低くなる理由を、ランサムウェアXの動作を踏まえて35字以内で述べよ。

模範解答

PC内で一時的に作成されたメモリ上の共通鍵が消えてしまうため

解説

解答の論理構成

- 問題文は、ランサムウェアの暗号化方式について

――「ランサムウェアXの場合、暗号化に使用した共通鍵をメモリ上から消去しない」

と明示しています。 - さらに

――「⑤PCをハイバネーション機能によって休止状態で保管しておく」

とすれば、そのメモリ内容(=共通鍵)も休止用ファイルに保存されます。 - 一方、通常のシャットダウンでは電源断により RAM が消去され、上記の共通鍵も失われます。

- 復号にはその共通鍵が不可欠ですから、メモリが揮発してしまうと「復号できる可能性」が低減します。

- よって解答は

「シャットダウンするとメモリ上に残っていた共通鍵が失われるため」

となります。

誤りやすいポイント

- 「メモリ上に残る共通鍵」を「ディスクに保存された鍵」と取り違えてしまう。

- ハイバネーションとスリープを混同し、どちらも同じだと誤解する。

- ランサムウェアが“鍵を消去しない”=“いつでも復号できる”と早合点し、メモリの揮発性を忘れる。

- 共通鍵暗号と公開鍵暗号を組み合わせるタイプの説明と混ざり、X の特徴を見落とす。

FAQ

Q: ハイバネーション以外に鍵を保持できる方法はありますか?

A: メモリダンプを取得して安全に保管する方法もありますが、取得時点で鍵がメモリに残存している必要があります。

A: メモリダンプを取得して安全に保管する方法もありますが、取得時点で鍵がメモリに残存している必要があります。

Q: 休止状態にした PC を起動してしまったら鍵は消えますか?

A: 起動後に通常シャットダウンを行うと RAM がクリアされ、休止用ファイルも上書きされる恐れがあります。復旧前に不用意に再起動しないことが重要です。

A: 起動後に通常シャットダウンを行うと RAM がクリアされ、休止用ファイルも上書きされる恐れがあります。復旧前に不用意に再起動しないことが重要です。

Q: 共通鍵が分かった場合、必ず復号できますか?

A: ランサムウェアが独自フォーマットを使っている場合など完全復号できない事例も報告されています。ツール提供元の手順に従う必要があります。

A: ランサムウェアが独自フォーマットを使っている場合など完全復号できない事例も報告されています。ツール提供元の手順に従う必要があります。

関連キーワード: ハイバネーション、共通鍵暗号、メモリダンプ、ランサムウェア、復号ツール

設問4:

本文中の下線⑥について、セキュリティパッチPを適用せずに放置した場合、営業用PCがランサムウェアYに感染すると、他のサーバやPCに感染が広がり、甚大な被害が生じるおそれがある。Gサーバにおいて、ランサムウェアXでは起きないが、ランサムウェアYでは起きる被害を、40字以内で述べよ。

模範解答

共有フォルダのバックアップデータも暗号化されてしまい復元できなくなる。

解説

解答の論理構成

- 【問題文】ではランサムウェア X について「アクセス可能なドライブをドライブレターのアルファベット順に探し、見つけたドライブ内のファイルを暗号化して上書き保存します」とあり、OS の権限を奪ってはいないため共有フォルダの“バックアップ領域”には到達できません。

- 一方、下線⑥には「⑥ファイルを暗号化するとともに、他のサーバやPCのOSの脆弱性を悪用し、管理者権限で次々と感染を広める」と示され、ランサムウェア Y は OS の弱点を突いて管理者権限を取得します。

- G サーバのバックアップ領域は「各コンピュータのローカルディスク上に設けられた一般利用者権限ではアクセスできない領域」に存在しますが、管理者権限を得た Y であればここにもアクセス可能です。

- したがって、ランサムウェア X では無事だったバックアップデータまで暗号化され、復元手段を喪失するという追加被害が発生します。

- 以上より模範解答は「共有フォルダのバックアップデータも暗号化されてしまい復元できなくなる」となります。

誤りやすいポイント

- 「ランサムウェア X もバックアップ領域を暗号化する」と誤解する

権限昇格を行わないため到達できません。 - 感染拡大の焦点を「他 PC へのコピー」に置き、G サーバ単体の被害を見落とす

設問は「Gサーバにおいて」起きる被害を聞いています。 - 「共有フォルダ自体が暗号化される」とだけ答え、バックアップへの影響を示さない

X でも共有フォルダは暗号化されているため差異を示せません。

FAQ

Q: ランサムウェア X と Y の最大の違いは何ですか?

A: X はユーザ権限の範囲で暗号化し、自己増殖しません。Y は OS の弱点を突いて管理者権限を奪い、ネットワーク内へ感染を拡大します。

A: X はユーザ権限の範囲で暗号化し、自己増殖しません。Y は OS の弱点を突いて管理者権限を奪い、ネットワーク内へ感染を拡大します。

Q: バックアップ領域を守るにはどうすべきでしょうか?

A: オフラインバックアップや書込み不可メディアに定期的に退避し、管理者権限を奪われても暗号化できない構成にすることが重要です。

A: オフラインバックアップや書込み不可メディアに定期的に退避し、管理者権限を奪われても暗号化できない構成にすることが重要です。

Q: パッチ運用を怠ると何が問題なのですか?

A: 未修正の脆弱性が残り、ランサムウェア Y のように権限昇格と横展開を許してしまうため、被害が組織全体へ拡大します。

A: 未修正の脆弱性が残り、ランサムウェア Y のように権限昇格と横展開を許してしまうため、被害が組織全体へ拡大します。

関連キーワード: ランサムウェア、権限昇格、バックアップ、暗号化、感染拡大