情報処理安全確保支援士 2017年 秋期 午後1 問03

SSL/TLSを用いたサーバの設定と運用に関する次の記述を読んで、設問1~3に答えよ。

C社は、衣服のデザイン、製造及び販売を行う中堅の衣料品製造会社である。近年は、C社の複数の販売チャネルのうち、ECモールに出店したオンラインショップでの販売量が増えており、C社の社名も比較的知られるようになった。C社では、事業を更に拡大するために、新たに独自のドメイン名を取得し、C社専用の販売サイト(以下、ECサイトという)を立ち上げることにした。

ECサイトの構築、運用及び管理は、C社のシステム部が担当することになった。システム部は開発会社の協力を得て構築を進め、当初の計画どおり運用が開始された。

〔社外からの通報〕

運用開始から3か月が経過した頃、C社の問合せ窓口に、ECサイトで利用されている一部のサーバ証明書に対応する秘密鍵が、サーバ証明書と一緒に、あるWebサイト(以下、Qサイトという)に掲示されているという通報があった。そこで、システム部のM部長は、ECサイトの管理を担当するBさんに、セキュリティ専門会社であるE社の支援を得て本件を調査し必要な措置を講じるよう指示した。

E社のセキュリティコンサルタントであるH氏のアドバイスを受けてBさんが確かめたところ、Qサイトに掲載された秘密鍵は自社のものと一致していた。Bさんは鍵が危たい化したと判断した。

次は、H氏とBさんの会話である。

H氏:サーバ証明書に対応する秘密鍵が公開された影響について、順に説明していきましょう。サーバ証明書は認証局サービス事業者から発行されます。サーバ証明書には、サーバのFQDNと公開鍵が記載されます。サーバ証明書の作成とその検証には公開鍵暗号方式を利用したa技術を利用します。サーバ証明書はSSL/TLSで利用されます。SSL/TLSは複数の暗号技術を用います。データの送受信時は、暗号化と複号のためにbを利用します。また、データの送信者と受信者がbで使用する鍵を共有するために、公開鍵暗号方式を用いてcを行います。現在、世の中で発行されているサーバ証明書には複数の種類があり、代表的なものはドメイン認証証明書とdです。サーバ証明書の種類によって、認証局サービス事業者が発行時に行う審査の内容が異なります。

秘密鍵を知った者は、御社のECサイトと利用者との通信パケットを入手できれば、それを復号して内容をのぞき見できる可能性があります。また、御社のECサイトを複製して偽のECサイトを立ち上げ、①DNSキャッシュポイズニング攻撃と組み合わせて、不正を行うかもしれません。

H氏は、DNSキャッシュポイズニング攻撃について説明した。

Bさん:分かりました。でも、なぜ鍵が他者に知られてしまったのでしょうか。

H氏 :経緯はまだ分かりません。Qサイトには、サーバ証明書のうち、ある古い暗号ソフトウェア(以下、Zソフトという)を用いて鍵ペアが生成されたものを対象に秘密鍵の推定を試み、推定に成功したものを掲示している旨の説明がありました。御社はZソフトを利用していませんか。②鍵ペアの生成に用いる擬似乱数生成器に必要な条件を、Zソフトは、満たさないことが分かっています。

〔鍵の危たい化への初動対応〕

H氏は、次の二つの措置をとるようにBさんにアドバイスした。

・当該鍵に関わるサーバ証明書のア停止

・当該鍵に関わるサーバ証明書のイ申請

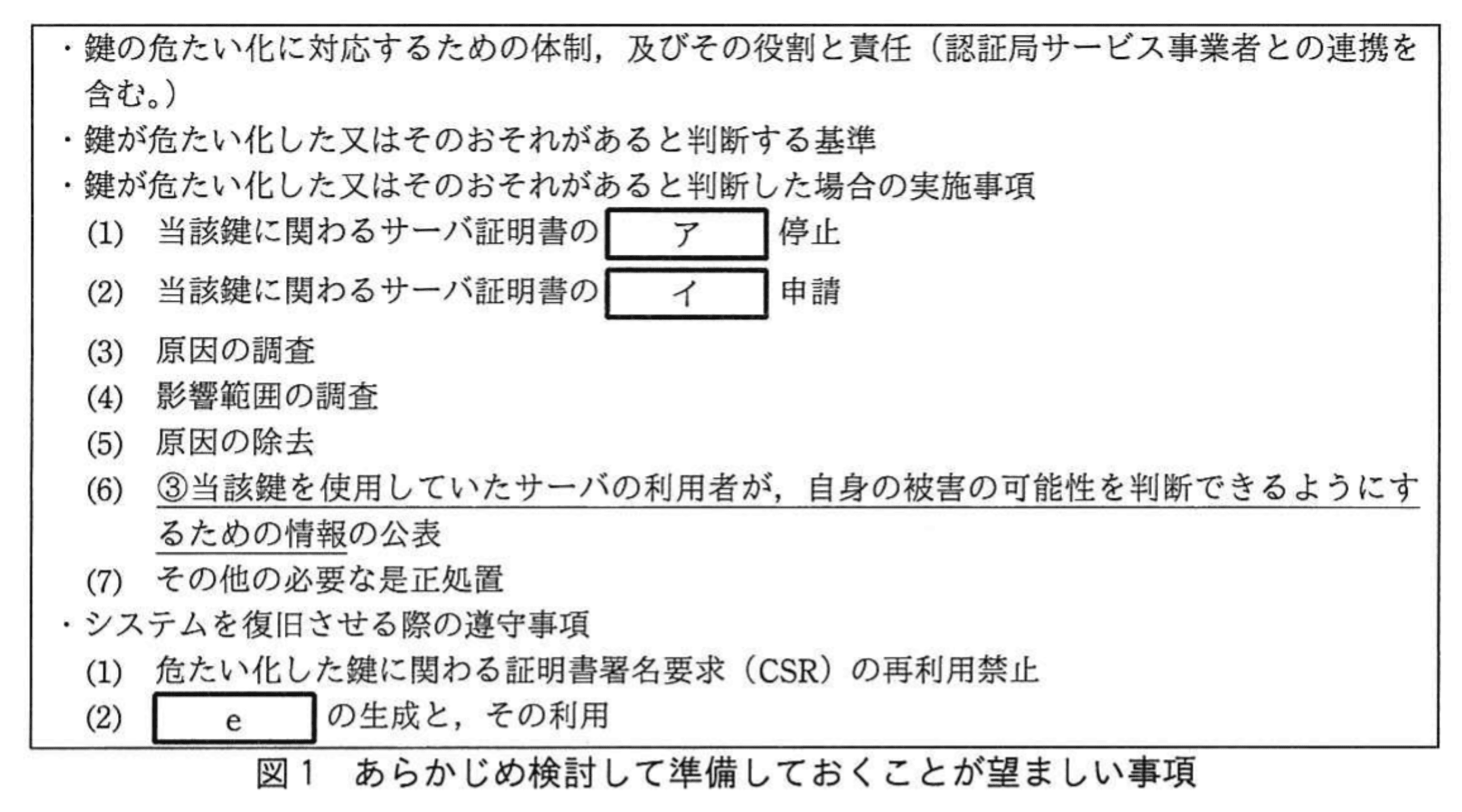

H氏は、今後、再び鍵の危たい化が起きた場合に備えて、あらかじめ検討して準備しておくことが望ましい事項について、Bさんに説明した。その事項を図1に示す。

〔H氏による調査及び問題の指摘〕

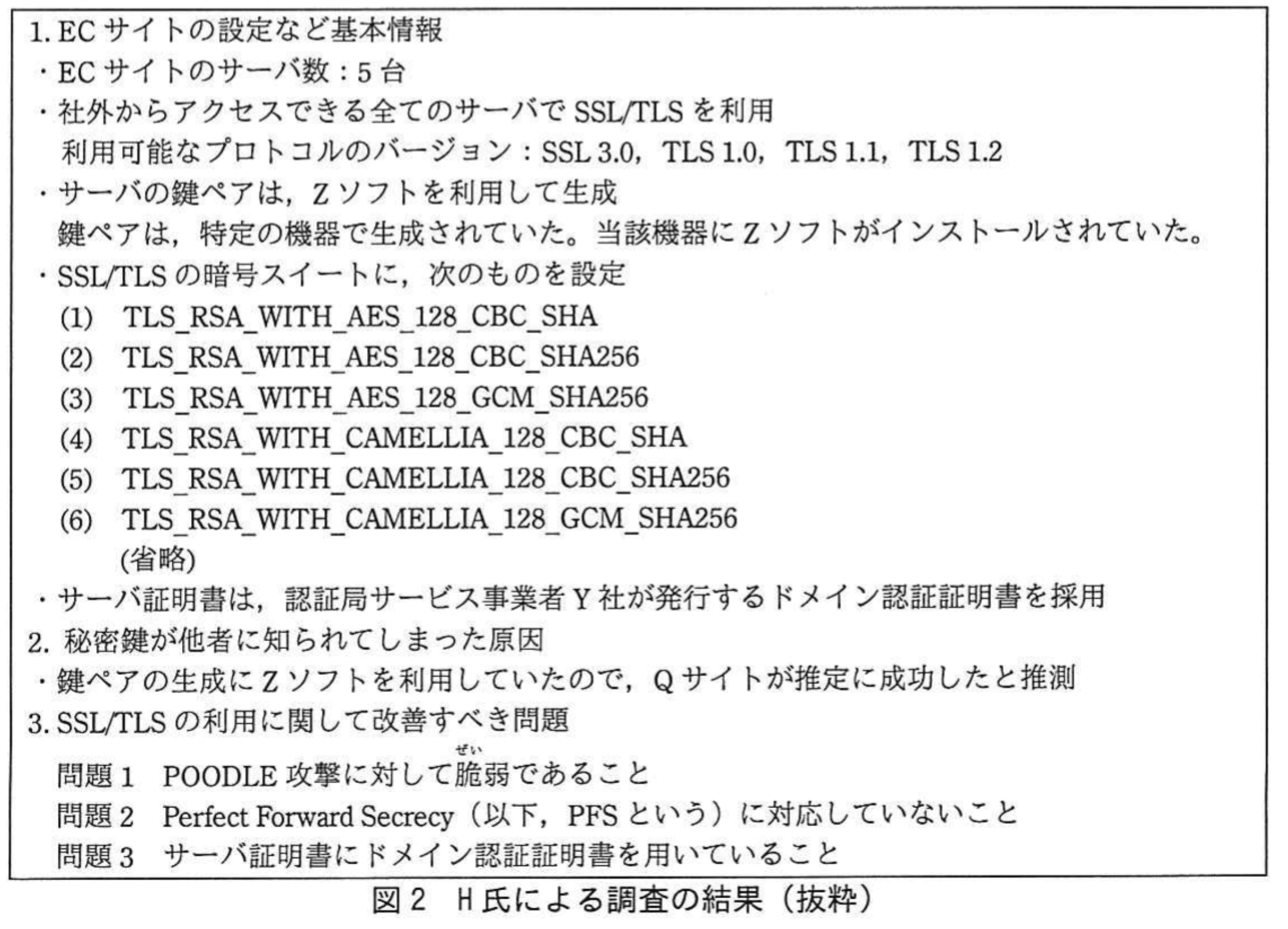

Bさんは、秘密鍵が他者に知られてしまった原因と、SSL/TLSの利用に関してECサイトの設定などに改善すべき問題がないかについて、H氏に調査を依頼した。

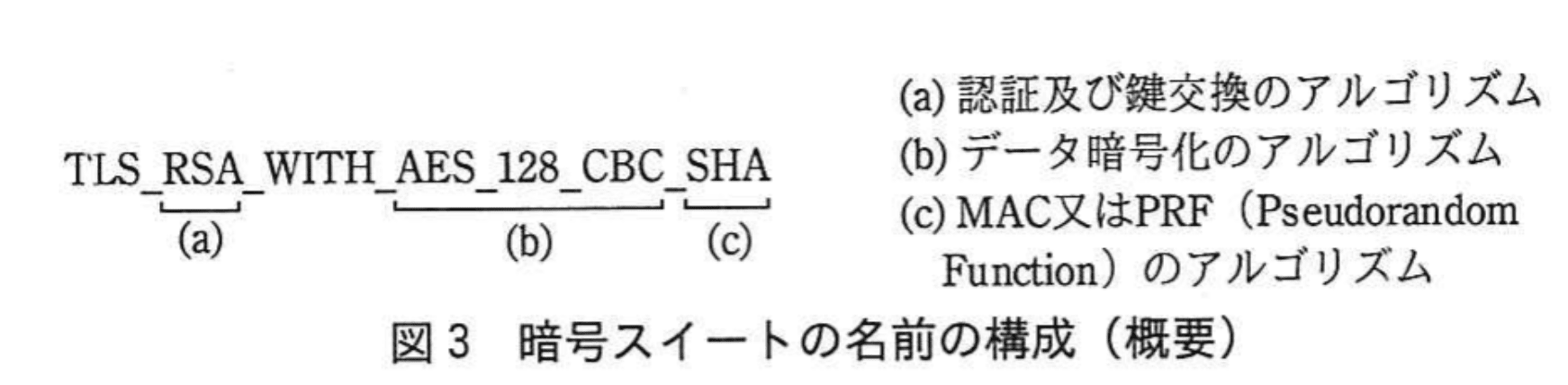

H氏による調査の結果を図2に、暗号スイートの名前の構成を図3に示す。

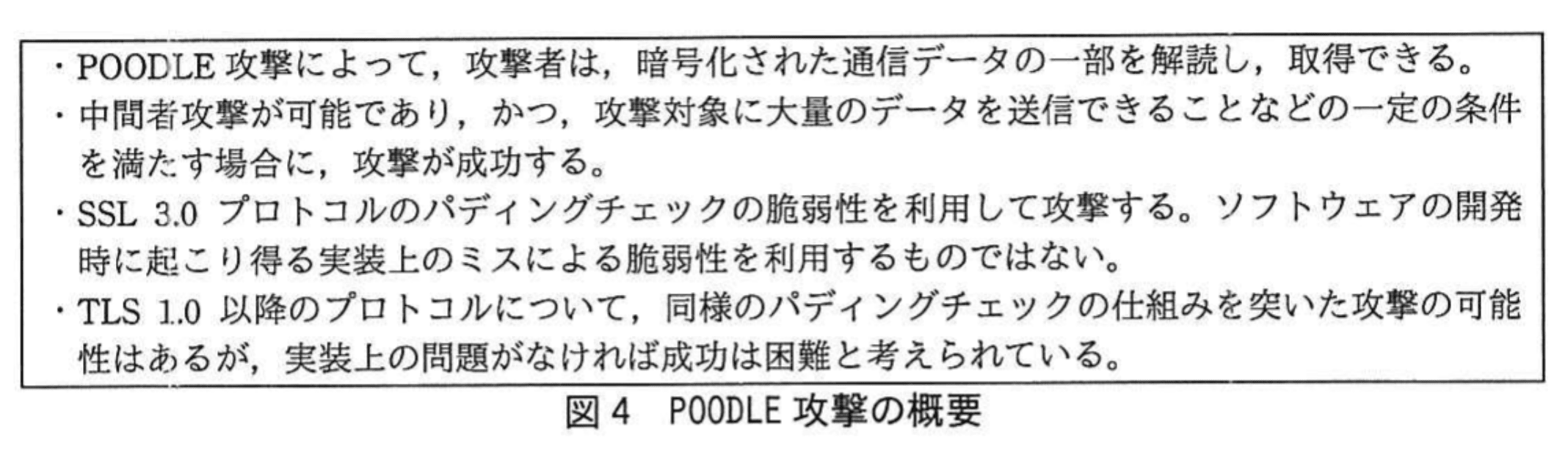

問題1中のPOODLE攻撃の概要を図4に示す。H氏は、④問題1を解決するために各サーバに施すべき措置を提案した。

問題2は、C社が SSL/TLS のハンドシェイクにおいて、⑤PFSの性質をもつ鍵交換方式を利用せず、代わりに、⑥セッション鍵を共有するための秘密情報をクライアントがサーバ証明書に記載されたRSAの公開鍵を用いて暗号化して送信する方式を用いていたことである。

問題3は、サーバ証明書の種類についてである。H氏は、⑦ECサイトが新たに立ち上げたサイトであることを考慮すると、ドメイン認証証明書の選択は妥当でないと指摘した。

〔対策実施と運用見直し〕

Bさんは、H氏の支援を受け、各問題について解決策を検討した。また、M部長の承認の下、図1の事項の検討も進めた。C社は、Q サイトに関わる通報を受けた1か月後には、各問題を解決し、今後起こり得る鍵の危たい化に備えた態勢を整えた。

設問1:〔社外からの通報〕について(1)〜(3)に答えよ。

(1)本文中のa〜dに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:CA証明書

イ:EV証明書

ウ:エンコード方式

エ:エンティティ認証

オ:鍵交換

キ:公開鍵

カ:共通鍵暗号

ク:自己解凍

ケ:相互認証証明書

コ:ディジタル署名

サ:ハッシュ関数

シ:メッセージ認証

ス:ルート証明書

模範解答

a:コ

b:カ

c:オ

d:イ

解説

解答の論理構成

-

サーバ証明書の作成と検証

引用: 「サーバ証明書の作成とその検証には公開鍵暗号方式を利用したa技術を利用します。」

公開鍵暗号方式で真正性を保証する技術は「ディジタル署名」です。したがって

a=コ「ディジタル署名」。 -

データの暗号化と復号

引用: 「データの送受信時は、暗号化と複号のためにbを利用します。」

転送データの暗号化には高速な「共通鍵暗号」を用いるのが SSL/TLS の一般的な仕組みです。

b=カ「共通鍵暗号」。 -

鍵共有の方法

引用: 「データの送信者と受信者がbで使用する鍵を共有するために、公開鍵暗号方式を用いてcを行います。」

公開鍵暗号方式を用いてセッション鍵を安全に共有する操作は「鍵交換」です。

c=オ「鍵交換」。 -

サーバ証明書の種類

引用: 「現在、世の中で発行されているサーバ証明書には複数の種類があり、代表的なものはドメイン認証証明書とdです。」

ドメイン認証証明書と並ぶ代表格は「EV証明書(Extended Validation)」です。

d=イ「EV証明書」。

誤りやすいポイント

- a を「エンティティ認証」と誤認するケース

→ 証明書作成・検証の核心は署名の真正性確認であり、通信時の相手認証とは文脈が異なります。 - b と c を逆にするケース

→ 「暗号化・複号に使う」=アルゴリズム、「共有する」=手続きと切り分けると混同しません。 - EV証明書と CA証明書の混同

→ CA証明書は認証局自身を証明する証明書、EV証明書はサーバ向けの拡張審査付き証明書です。

FAQ

Q: 「相互認証証明書」は d の候補になりませんか?

A: 「相互認証証明書」はクライアント・サーバ双方で証明書を提示する運用形態を指すことが多く、本文の “代表的なもの” という文脈では「EV証明書」が適切です。

A: 「相互認証証明書」はクライアント・サーバ双方で証明書を提示する運用形態を指すことが多く、本文の “代表的なもの” という文脈では「EV証明書」が適切です。

Q: 共通鍵暗号を使うのに、なぜ公開鍵暗号も必要なのですか?

A: 共通鍵暗号は高速ですが鍵配送が課題です。公開鍵暗号方式で「鍵交換」を行い、一旦セッション鍵を安全に共有してからは高速な共通鍵暗号で通信します。

A: 共通鍵暗号は高速ですが鍵配送が課題です。公開鍵暗号方式で「鍵交換」を行い、一旦セッション鍵を安全に共有してからは高速な共通鍵暗号で通信します。

Q: ディジタル署名は証明書のどこに使われていますか?

A: 認証局がサーバ証明書のハッシュ値に自身の秘密鍵で署名し、その署名を検証することで証明書の改ざん検知と発行者の真正性確認を行います。

A: 認証局がサーバ証明書のハッシュ値に自身の秘密鍵で署名し、その署名を検証することで証明書の改ざん検知と発行者の真正性確認を行います。

関連キーワード: ディジタル署名、共通鍵暗号、鍵交換、EV証明書、ドメイン認証

設問1:〔社外からの通報〕について(1)〜(3)に答えよ。

(2)本文中の下線①について、DNSキャッシュポイズニング攻撃は偽のECサイトと組み合わせた不正の中でどのような役割を果たすか。40字以内で具体的に述べよ。

模範解答

正規のECサイトの URLでアクセスしたときに、偽のECサイトに誘導する。

解説

解答の論理構成

- 【問題文引用】

H 氏は「御社のECサイトを複製して偽のECサイトを立ち上げ、①DNSキャッシュポイズニング攻撃と組み合わせて、不正を行うかもしれません。」と述べています。 - DNSキャッシュポイズニング攻撃とは

- 参照する DNS キャッシュに偽の対応情報(FQDN ⇔ 攻撃者サーバの IP)を注入し、正規ドメイン名の問い合わせ結果を改ざんする攻撃です。

- 偽サイトと組み合わせる目的

- ユーザは「正規の EC サイトの FQDN」をブラウザに入力またはリンククリック → DNS から取得した IP が改ざん済み → 攻撃者が運営する偽サイトへ到達。

- したがって DNS キャッシュポイズニング攻撃の役割は、正しい URL を入力した利用者を偽サイトへ転送し、通信を盗聴・詐取させることです。

誤りやすいポイント

- 「キャッシュの書き換え=通信傍受」と短絡してしまい、“改ざんされた DNS 応答がどこに送られるのか”という導線を答え忘れる。

- 「フィッシング攻撃だ」とだけ書いてしまい、DNS キャッシュポイズニング攻撃自体が担う“誘導”の工程に触れない。

- SSL/TLS の脆弱性と混同し、「暗号通信を復号する」など DNS レイヤとは無関係の役割を記述してしまう。

FAQ

Q: DNS キャッシュポイズニング攻撃はいつ発生しますか?

A: DNS リゾルバが問い合わせ結果をキャッシュする際、攻撃者が偽応答を競り勝たせて記憶させると発生します。以後、そのリゾルバを利用する端末は改ざんされた IP アドレスを参照します。

A: DNS リゾルバが問い合わせ結果をキャッシュする際、攻撃者が偽応答を競り勝たせて記憶させると発生します。以後、そのリゾルバを利用する端末は改ざんされた IP アドレスを参照します。

Q: SSL/TLS を使っていれば偽サイトへの誘導は防げますか?

A: サーバ証明書の秘密鍵が漏えいし、攻撃者が有効な証明書を使える状態では HTTPS でも警告が出ず、ユーザは偽サイトだと気付きにくくなります。

A: サーバ証明書の秘密鍵が漏えいし、攻撃者が有効な証明書を使える状態では HTTPS でも警告が出ず、ユーザは偽サイトだと気付きにくくなります。

Q: キャッシュポイズニングとリダイレクト攻撃は同じですか?

A: どちらもユーザを意図しないサイトへ導く点は同じですが、キャッシュポイズニングは DNS 層でのキャッシュ改ざん、リダイレクトは HTTP レベルやスクリプト等での転送指示と層が異なります。

A: どちらもユーザを意図しないサイトへ導く点は同じですが、キャッシュポイズニングは DNS 層でのキャッシュ改ざん、リダイレクトは HTTP レベルやスクリプト等での転送指示と層が異なります。

関連キーワード: DNSキャッシュポイズニング、フィッシング、名前解決、偽サイト誘導

設問1:〔社外からの通報〕について(1)〜(3)に答えよ。

(3)本文中の下線②について、擬似乱数生成器が生成する乱数列に求められる性質として、適切なものを、解答群の中から選び、記号で答えよ。

解答群

ア:一様分布でない。

ウ:周期が短い。

イ:規則性がある。

エ:予測不可能である。

模範解答

エ

解説

解答の論理構成

- 問題文では、H 氏が B さんに対し

「②鍵ペアの生成に用いる擬似乱数生成器 に必要な条件を、Zソフトは、満たさないことが分かっています。」

と述べています。 - 鍵ペアを生成する際に用いる擬似乱数が推測できると、生成される素数や秘密鍵そのものが再現できてしまい、サーバ証明書に対応する秘密鍵が攻撃者に知られるリスクが生じます。

- このリスクを防ぐためには、擬似乱数列が外部から「規則性を判別できない」「次の値を予測できない」こと、すなわち“予測不可能”であることが必須です。

- したがって、解答群の中で適切なのは

エ:予測不可能である

となります。

誤りやすいポイント

- 「一様分布」を満たすだけでは十分ではありません。一様であっても生成アルゴリズムが知られていれば次の値を計算できる場合があります。

- 周期が長いことは望ましいものの、周期が長い=安全とは限りません。周期途中でも規則性を突ければ予測可能です。

- 「規則性がある」ことは安全要件ではなく、むしろ欠点です。「規則性がある」は誤答を誘う文言なので注意してください。

FAQ

Q: 一般的な擬似乱数生成器(線形合同法など)は暗号に使えますか?

A: 線形合同法は周期や分布に問題がなくても予測が容易なため、暗号用途には不適切です。暗号用には CSPRNG(暗号論的擬似乱数生成器)を使用します。

A: 線形合同法は周期や分布に問題がなくても予測が容易なため、暗号用途には不適切です。暗号用には CSPRNG(暗号論的擬似乱数生成器)を使用します。

Q: 予測不可能性をどのように保証しますか?

A: 熱雑音・デバイスのタイミングゆらぎなど物理的乱数をエントロピー源として取り込み、FIPS 140-3 などで承認された CSPRNG に投入して生成する方法が一般的です。

A: 熱雑音・デバイスのタイミングゆらぎなど物理的乱数をエントロピー源として取り込み、FIPS 140-3 などで承認された CSPRNG に投入して生成する方法が一般的です。

Q: 予測不可能であることをどのように評価しますか?

A: 統計テスト(NIST SP 800-22 など)に合格することに加え、内部状態やアルゴリズムが公開されても次の値を計算できない(計算量的安全性)ことが求められます。

A: 統計テスト(NIST SP 800-22 など)に合格することに加え、内部状態やアルゴリズムが公開されても次の値を計算できない(計算量的安全性)ことが求められます。

関連キーワード: CSPRNG, エントロピー、公開鍵暗号、鍵生成、セキュア乱数

設問2:〔鍵の危たい化への初動対応〕について、(1)〜(3)に答えよ。

(1)本文中及び図1中のア、イに入れる適切な字句を、それぞれ5字以内で答えよ。

模範解答

ア:利用

イ:失効

解説

解答の論理構成

-

事故発覚直後に講ずべき対応を H 氏は次のように助言しています。

引用: 「・当該鍵に関わるサーバ証明書のア停止

・当該鍵に関わるサーバ証明書のイ申請」

秘密鍵が漏えいした証明書は、引き続き使えば盗聴やなりすましを許すため、

①“使うこと”そのものを止める必要があります。したがって ア には「利用」が入って「利用停止」という語が完成します。 -

併せて、その証明書を公的に無効化し、ブラウザや OS が不信証明書として扱うよう、認証局へ“無効にしてほしい”手続きを取ります。これが一般に「失効申請」です。よって イ には「失効」が入ります。

-

以上より

・ア = 利用

・イ = 失効

誤りやすいポイント

- 「使用停止」と迷う

「停止」は文中に既に存在し、空欄は“何を停止するのか”を示す語を入れる構造です。 - 「取消申請」「再発行申請」と書く

取消は結果であって手続名ではなく、再発行は“新証明書”を得る手続きで別物です。 - CA への失効申請と CRL/OCSP 反映の関係を混同

失効申請はあくまで CA への手続き、CRL や OCSP はその結果として公開される仕組みです。

FAQ

Q: 利用停止と失効申請はどちらを先に行いますか?

A: サーバ側での「利用停止」を即時に行い、外部公開の「失効申請」を速やかに CA へ実施するのが基本です。

A: サーバ側での「利用停止」を即時に行い、外部公開の「失効申請」を速やかに CA へ実施するのが基本です。

Q: 失効と有効期限切れは何が違いますか?

A: 失効は有効期間内でも“無効”にする緊急手段です。期限切れは定められた期間を過ぎて自然に無効になる状態です。

A: 失効は有効期間内でも“無効”にする緊急手段です。期限切れは定められた期間を過ぎて自然に無効になる状態です。

Q: 失効申請後に再発行は必須ですか?

A: 新しい鍵ペアと CSR を生成し、改めて証明書を発行してもらうのが一般的です。

A: 新しい鍵ペアと CSR を生成し、改めて証明書を発行してもらうのが一般的です。

関連キーワード: 利用停止、証明書失効、秘密鍵漏洩、CRL、OCSP

設問2:〔鍵の危たい化への初動対応〕について、(1)〜(3)に答えよ。

(2)図1中の下線③について、公表すべき情報として、重要なものを二つ挙げ、それぞれ20字以内で具体的に述べよ。

模範解答

①:鍵が危たい化した Web サイトの FQDN

②:鍵が危たい化したと思われる日時

解説

解答の論理構成

- 【問題文】図1には、鍵が漏えいした際の実施事項として

“(6) ③当該鍵を使用していたサーバの利用者が、自身の被害の可能性を判断できるようにするための情報の公表”

と明記されています。 - 利用者が被害可能性を判断するには、

(a) 自分がアクセスしたサーバを特定できること

(b) その期間内にアクセスしたかどうかを確認できること

の2点が不可欠です。 - (a) を満たす最小かつ一意の情報は “FQDN” です。H氏の説明でも

“サーバ証明書には、サーバのFQDNと公開鍵が記載されます。”

と引用され、FQDNがサーバ識別子であることが示されています。 - (b) を満たすには “鍵が危たい化したと思われる日時” を示すことで、 利用者はアクセス時刻と突き合わせて影響有無を判断できます。

- 以上により、公開すべき2項目は

“鍵が危たい化した Web サイトの FQDN”

“鍵が危たい化したと思われる日時”

となります。

誤りやすいポイント

- URL全体やIPアドレスを挙げ、FQDNを書かない

→複数バーチャルホスト運用時に一意性を欠きます。 - “公開鍵” や “証明書シリアル番号” を公表項目にする

→被害判断に直接結び付きにくく、利用者が確認困難です。 - “推定原因” や “対策手順” を優先してしまう

→重要だが、③の目的は利用者の被害判定であり優先度が異なります。

FAQ

Q: サーバのIPアドレスを公表するだけでは不十分ですか?

A: 可変IPやCDN利用時に対応が難しく、利用者の照合作業が煩雑になるため、FQDNが推奨されます。

A: 可変IPやCDN利用時に対応が難しく、利用者の照合作業が煩雑になるため、FQDNが推奨されます。

Q: “危たい化した日時” は具体的にどのタイミングを指しますか?

A: 秘密鍵が漏えいしたと推定される最初の時点、または安全が確認されるまでの期間の開始時刻を示します。

A: 秘密鍵が漏えいしたと推定される最初の時点、または安全が確認されるまでの期間の開始時刻を示します。

Q: 証明書の失効情報(CRL/OCSP)だけでは不足ですか?

A: 失効通知は接続時の安全性を示すもので、過去の通信が影響を受けたかは判別できません。FQDNと日時が必要です。

A: 失効通知は接続時の安全性を示すもので、過去の通信が影響を受けたかは判別できません。FQDNと日時が必要です。

関連キーワード: FQDN, 秘密鍵漏えい、公開情報、影響判定

設問2:〔鍵の危たい化への初動対応〕について、(1)〜(3)に答えよ。

(3)図1中のeに入れる適切な字句を、7字以内で答えよ。

模範解答

e:鍵ペア

解説

解答の論理構成

- 図1の“システムを復旧させる際の遵守事項”には、

・“(1) 危ない化した鍵に関わる証明書署名要求(CSR)の再利用禁止”

・“(2) e の生成と、その利用”

と並列に記載されています。 - “(1)”では危ない化した鍵に関係する既存 “CSR” を使い回さないことを指示しています。CSR には公開鍵が含まれるため、同じ CSR を再利用すると同じ公開鍵(=危ない化した秘密鍵と対になる鍵)を使い続けることになります。

- したがって “(2)” では再利用禁止を受けて “新しい鍵そのものを作り直す” ことを示している必要があります。

- 本問題全体では、「鍵ペア」を “Z ソフトを利用して生成” したため秘密鍵が推定されたことが原因であり(図2「2. 秘密鍵が他者に知られてしまった原因」)、安全な運用のためには “安全な乱数で再生成した鍵ペアに入れ替える” ことが自然な対策です。

- 以上より、e には“鍵と鍵が対になったもの”すなわち「鍵ペア」を当てはめると整合します。

よって解答は「鍵ペア」です。

誤りやすいポイント

- 「CSR の再利用禁止=新しい CSR を作る」と短絡し、“CSR” や “新規 CSR” と書いてしまう。

- “公開鍵”だけを作り直せば良いと誤解して「公開鍵」と記入する。秘密鍵と対にならない公開鍵は存在しないため不適切です。

- “証明書”そのものを指すと誤認し「サーバ証明書」と回答する。図1は証明書を得る前提として“鍵の再生成”を求めています。

FAQ

Q: 危ない化した鍵が判明したら、証明書だけ失効させれば十分ではないのですか?

A: 失効だけでは鍵自体は変わりません。再度安全に運用するには、安全な方法で“鍵ペア”を生成し直し、その鍵で新しい CSR を作成して証明書を再発行する必要があります。

A: 失効だけでは鍵自体は変わりません。再度安全に運用するには、安全な方法で“鍵ペア”を生成し直し、その鍵で新しい CSR を作成して証明書を再発行する必要があります。

Q: 「鍵ペア」とは何を指しますか?

A: 公開鍵と秘密鍵のセットです。公開鍵だけでは暗号処理が成立せず、秘密鍵だけでは第三者に検証してもらえません。必ずセットで管理・更新します。

A: 公開鍵と秘密鍵のセットです。公開鍵だけでは暗号処理が成立せず、秘密鍵だけでは第三者に検証してもらえません。必ずセットで管理・更新します。

Q: 新しい鍵ペアを作る際、同じアルゴリズムでも問題ありませんか?

A: アルゴリズム自体が安全であれば問題ありませんが、“②鍵ペアの生成に用いる擬似乱数生成器” が不適切でないことを確認し、十分な長さの鍵を安全な環境で生成することが重要です。

A: アルゴリズム自体が安全であれば問題ありませんが、“②鍵ペアの生成に用いる擬似乱数生成器” が不適切でないことを確認し、十分な長さの鍵を安全な環境で生成することが重要です。

関連キーワード: CSR, 鍵ペア、認証局、乱数生成器、サーバ証明書

設問3:〔H氏による調査及び問題の指摘〕について、(1)〜(4)に答えよ。

(1)本文中の下線④について、H氏が提案した措置を、20字以内で述べよ。

模範解答

SSL3.0 を利用しない設定にする。

解説

解答の論理構成

- 問題設定

図2にあるとおり、ECサイトのサーバは「利用可能なプロトコルのバージョン:SSL 3.0、TLS 1.0、TLS 1.1、TLS 1.2」と設定されています。 - 脆弱性の原因

図4の説明に「SSL 3.0 プロトコルのパディングチェックの脆弱性を利用して攻撃する」とあります。POODLE攻撃はSSL 3.0固有の設計上の問題を突くため、SSL 3.0を許可しているだけで攻撃対象になります。 - 対策方針

H氏は「問題1 POODLE 攻撃に対して脆弱であること」と指摘し、④各サーバに施すべき措置を提案しました。設問はその措置を問うています。 - 論理的帰結

・攻撃の根本原因=SSL 3.0の利用可否

・最も確実な封じ込め策=SSL 3.0をサーバ側で無効化(クライアントにも提供しない)

以上から解答は「SSL3.0 を利用しない設定にする」と導けます。

誤りやすいポイント

- CBC方式の暗号スイートを削除すれば十分と誤解し、SSL 3.0自体を無効化しない。

- TLS 1.0以降にも実装依存で類似攻撃があり得ると読んで、TLSをすべて停止する極端な判断をする。

- クライアント側設定(ブラウザ)だけで対応できると考え、サーバ設定変更を怠る。

FAQ

Q: TLS 1.0~1.2だけを残せば古いブラウザが接続できなくなるのでは?

A: 近年の主要ブラウザはTLS 1.2に対応しています。業務上どうしても古い端末を残す場合は、VPN経由など別経路を検討するのが一般的です。

A: 近年の主要ブラウザはTLS 1.2に対応しています。業務上どうしても古い端末を残す場合は、VPN経由など別経路を検討するのが一般的です。

Q: SSL 3.0を止めずに「TLS_FALLBACK_SCSV」を実装すれば十分ですか?

A: FALLBACK_SCSVは意図しないバージョンダウングレードを防ぐ措置ですが、SSL 3.0自体の脆弱性は残ります。原則としてSSL 3.0は無効化すべきです。

A: FALLBACK_SCSVは意図しないバージョンダウングレードを防ぐ措置ですが、SSL 3.0自体の脆弱性は残ります。原則としてSSL 3.0は無効化すべきです。

Q: CBCではなくGCM主体にすればPOODLEは防げますか?

A: SSL 3.0はGCMをサポートしていません。結局SSL 3.0を有効にしている限り、POODLEの脅威は解消しません。

A: SSL 3.0はGCMをサポートしていません。結局SSL 3.0を有効にしている限り、POODLEの脅威は解消しません。

関連キーワード: POODLE, SSL3.0, TLS, プロトコルバージョン、暗号化

設問3:〔H氏による調査及び問題の指摘〕について、(1)〜(4)に答えよ。

(2)本文中の下線⑤について、SSL/TLSの利用において、PFSの性質をもつ鍵交換方式を解答群の中から全て選び、記号で答えよ。

解答群

ア:AES

イ:CFB

ウ:DHE

エ:DSA

オ:ECDHE

力:ECDSA

キ:PKCS

ク:RSA

模範解答

ウ、オ

解説

解答の論理構成

- 【問題文】には「⑤PFSの性質をもつ鍵交換方式」と明記されています。

- PFS(Perfect Forward Secrecy)とは、サーバの長期秘密鍵が漏えいしても、過去の通信セッション暗号が解読されない性質です。

- PFS を実現する代表的な仕組みは「エフェメラル Diffie-Hellman」系列です。通信ごとに一時的(ephemeral)な鍵ペアを生成し、長期鍵とは独立した鍵交換を行うため、過去セッションが保護されます。

- 解答群を確認します。

- ア:「AES」は共通鍵暗号方式であり、鍵交換ではありません。

- イ:「CFB」はブロック暗号の動作モードです。

- ウ:「DHE」は Diffie-Hellman Ephemeral で PFS を提供します。

- エ:「DSA」はデジタル署名方式で鍵交換ではありません。

- オ:「ECDHE」は Elliptic Curve Diffie-Hellman Ephemeral で PFS を提供します。

- カ:「ECDSA」は楕円曲線ディジタル署名方式です。

- キ:「PKCS」は暗号API仕様群の総称であり方式名ではありません。

- ク:「RSA」は公開鍵暗号方式ですが、サーバ証明書に含まれる長期公開鍵でセッション鍵を暗号化する方式では PFS が成立しません。

- よって PFS の性質をもつ鍵交換方式は「ウ:DHE」と「オ:ECDHE」です。

誤りやすいポイント

- 「RSA」も公開鍵暗号なので PFS と誤解しやすいですが、長期鍵に依存するため前方秘匿性は確保できません。

- 「ECDSA/DSA」は署名方式であって鍵交換ではない点を見落としがちです。

- 「AES」「CFB」は暗号アルゴリズムやモードであり、鍵交換の文脈に当てはまりません。

FAQ

Q: なぜ「DH」ではなく「DHE」が必要なのですか?

A: Ephemeral(エフェメラル)であることが重要です。DH でも固定公開鍵を使うと長期鍵に依存するため PFS が成立しません。通信ごとに一時鍵を生成する「DHE/ECDHE」が求められます。

A: Ephemeral(エフェメラル)であることが重要です。DH でも固定公開鍵を使うと長期鍵に依存するため PFS が成立しません。通信ごとに一時鍵を生成する「DHE/ECDHE」が求められます。

Q: 「ECDHE」は「DHE」と比較して何が利点ですか?

A: 楕円曲線を用いることで短い鍵長で同等以上の安全性が得られ、計算量・通信量が削減できます。サーバ負荷や遅延の低減に寄与します。

A: 楕円曲線を用いることで短い鍵長で同等以上の安全性が得られ、計算量・通信量が削減できます。サーバ負荷や遅延の低減に寄与します。

Q: PFS を有効にするにはサーバ側で何を設定すれば良いですか?

A: サーバ設定で「TLS_ECDHE~」や「TLS_DHE~」の暗号スイートを優先度高く有効化し、RSA のみの暗号スイートを無効化または順位を下げます。

A: サーバ設定で「TLS_ECDHE~」や「TLS_DHE~」の暗号スイートを優先度高く有効化し、RSA のみの暗号スイートを無効化または順位を下げます。

関連キーワード: Diffie-Hellman, エフェメラル鍵、前方秘匿性、RSA鍵交換、暗号スイート

設問3:〔H氏による調査及び問題の指摘〕について、(1)〜(4)に答えよ。

(3)本文中の下線⑥について、RSAの鍵が危たい化した場合に、当該鍵を用いてハンドシェイクを行った通信に関するリスクは何か。そのリスクの説明として、最も適切なものを解答群の中から選び、記号で答えよ。ここで、攻撃者は、WebブラウザとWebサーバの通信経路上におり、危たい化前後における通信データを取得していたものとする。

解答群

ア:取得された通信データのうち、鍵が危たい化した時点より前の通信データだけを、復元されるおそれがある。

イ:取得された通信データのうち、鍵が危たい化した時点で通信中だった通信データだけを、復元されるおそれがある。

ウ:取得された通信データのうち、鍵が危たい化した時点より後の通信データだけを、復元されるおそれがある。

エ:取得された通信データの全てを復元されるおそれがある。

模範解答

エ

解説

解答の論理構成

- 問題文は、C 社がハンドシェイクで「⑥セッション鍵を共有するための秘密情報をクライアントがサーバ証明書に記載されたRSAの公開鍵を用いて暗号化して送信する方式」を採用していると明示しています。

- この方式では、クライアントが生成したプレマスターシークレットを サーバ証明書に含まれる RSA 公開鍵で暗号化し、サーバは 対応する秘密鍵で復号してセッション鍵を導出します。

- 従って、ハンドシェイクで必要なのは 常に同一の秘密鍵であり、PFS(Perfect Forward Secrecy)のように“使い捨ての鍵”は生成されません。

- したがって、攻撃者が後に「秘密鍵」を入手すると、

・ハンドシェイク中の暗号化プレマスターシークレットを復号

・セッション鍵を計算

・そのセッション鍵で暗号化されたアプリケーションデータをすべて復号

という流れで、過去・現在・未来の取得済み通信をすべて解読できます。 - これを裏付けるように、本文でも「秘密鍵を知った者は、御社のECサイトと利用者との通信パケットを入手できれば、それを復号して内容をのぞき見できる可能性があります」と説明しています。

- 以上より、リスクを最も端的に表す選択肢は「取得された通信データの全てを復元されるおそれがある。」であり、解答は【エ】となります。

誤りやすいポイント

- 「危たい化“後”だけ危険」という認識

→ RSA 方式はハンドシェイクに使う鍵が固定なので、過去のキャプチャにも影響します。 - PFS と混同して「鍵が漏れても過去の通信は安全」と思い込む

→ PFS を利用していない場合は成り立ちません。 - TLS 1.2 を使っているから安全だと早合点

→ プロトコルバージョンよりも“鍵交換方式”が本質である点を見落としがちです。

FAQ

Q: もし「⑤PFSの性質をもつ鍵交換方式」を使っていればどうなりますか?

A: 各セッションごとに一時的な鍵が生成されるため、秘密鍵が危たい化しても過去の通信は基本的に復号できません。

A: 各セッションごとに一時的な鍵が生成されるため、秘密鍵が危たい化しても過去の通信は基本的に復号できません。

Q: 証明書を更新しても同じ RSA 鍵ペアを流用したら意味がありますか?

A: ありません。同じ秘密鍵が残る限り、過去と将来の通信は引き続き危険です。必ず新しい鍵ペアを生成してください。

A: ありません。同じ秘密鍵が残る限り、過去と将来の通信は引き続き危険です。必ず新しい鍵ペアを生成してください。

Q: ハンドシェイクのログさえ取られなければ安全でしょうか?

A: いいえ。攻撃者が通信経路上にいればハンドシェイクを含むパケット一式を容易に取得できます。ログを取らせない対策は現実的ではありません。PFS への移行が根本対策になります。

A: いいえ。攻撃者が通信経路上にいればハンドシェイクを含むパケット一式を容易に取得できます。ログを取らせない対策は現実的ではありません。PFS への移行が根本対策になります。

関連キーワード: RSA鍵交換、Perfect Forward Secrecy, ハンドシェイク、秘密鍵漏えい、パッシブ攻撃

設問3:〔H氏による調査及び問題の指摘〕について、(1)〜(4)に答えよ。

(4)本文中の下線⑦について、妥当でないと指摘した理由を、40字以内で述べよ。

模範解答

ドメイン認証証明書ではサーバの運営者が C 社であることを確認できないから

解説

解答の論理構成

- 本文では「H 氏は、⑦EC サイトが新たに立ち上げたサイトであることを考慮すると、ドメイン認証証明書の選択は妥当でないと指摘」とある。

- ドメイン認証証明書が提供する保証は“そのドメイン名を制御できる主体がいる”という最低限の事実のみで、組織の実在性や正当性までは検証しない。

- 一方、利用者は「新たに立ち上がった EC サイト」が本当に「衣料品製造会社である C 社」のサイトかを知りたい。そこで必要なのは、運営組織の存在を認証局が審査する「d」(組織認証証明書や EV 証明書)である。

- したがって、運営主体を証明できない“ドメイン認証証明書”では利用者に十分な安心を与えられないため、妥当でないと評価される。

誤りやすいポイント

- 「ドメイン名が正しい=運営者も正しい」と早合点する。ドメイン認証証明書は運営組織の確認を行わない点を見落としやすいです。

- 問題文に出てくる「d」を拡張認証証明書と即断し、根拠を曖昧に書いてしまう。

- 「既に社名が知られているからドメイン認証で十分」と考えるが、新規サイトゆえに利用者視点では信用情報が不足していることを忘れがちです。

FAQ

Q: ドメイン認証証明書が「危険」なのですか?

A: 危険というより保証範囲が限定的です。運営組織の正当性を確認しないため、フィッシングサイトでも取得しやすい点が問題になります。

A: 危険というより保証範囲が限定的です。運営組織の正当性を確認しないため、フィッシングサイトでも取得しやすい点が問題になります。

Q: どの証明書を選べば利用者は安心できますか?

A: 組織認証証明書や EV 証明書のように、認証局が組織の実在性・法的存在を審査したタイプが望ましいです。

A: 組織認証証明書や EV 証明書のように、認証局が組織の実在性・法的存在を審査したタイプが望ましいです。

Q: 既に発行済みのドメイン認証証明書を格上げできますか?

A: 多くの認証局は再審査(企業登記簿・電話確認など)を経て上位の証明書へ切り替えるサービスを提供しています。一度失効し、改めて申請するのが一般的です。

A: 多くの認証局は再審査(企業登記簿・電話確認など)を経て上位の証明書へ切り替えるサービスを提供しています。一度失効し、改めて申請するのが一般的です。

関連キーワード: ドメイン認証証明書、組織認証証明書、フィッシング、認証局、信頼性