情報処理安全確保支援士 2017年 春期 午後1 問03

クラウドサービスの認証連携に関する次の記述を読んで、設問1~3に答えよ。

F社は、従業員数300名のソフトウェア開発会社である。F社では、社外のクラウドサービスを試行的に導入し始めており、交通費精算サービス、グループウェアサービス、オンラインストレージサービスの三つを現在利用している。これらのクラウドサービスには、各クラウドサービスの利用者IDとパスワードを用いてログインする。これらのクラウドサービスは、社内からの利用に限定するという社内ルールを定めている。

従業員が利用する端末は、社内ネットワークに設置されており、ウイルス対策ソフトが導入され、最新のウイルス定義ファイルが毎日適用されている。社外から社内ネットワークへの通信はファイアウォールによって禁止されている。端末からクラウドサービスを利用する際には、プロキシサーバを経由する必要がある。

〔クラウドサービスへの不正アクセス〕

ある日、交通費精算サービスで従業員の振込先口座が勝手に変更されたとの相談が、経理部から情報システム部のC主任にあった。Rさんの振込先口座がF社指定の銀行以外の口座に変更されていたので、Rさんに確認したところ、本人による変更ではないことが分かったとのことであった。

C主任は、社外の攻撃者による不正アクセスの可能性を考え、交通費精算サービスに記録されているログイン記録を調査した。F社で利用しているクラウドサービスではログイン記録として、アクセス日時、利用者ID、接続元IPアドレス、接続先URLが記録されている。調査の結果、Rさんの利用者IDによるログイン記録には、接続元IPアドレスとして、F社のIPアドレス以外に、海外のIPアドレスが一つあった。Rさんに話を聞いたところ、このログインには心当たりがないということであった。Rさんに更に詳しく話を聞いたところ、4月9日に交通費精算サービスから登録情報の確認を促す電子メール(以下、メールという)が1通、Rさんの私用メールアドレスに届いており、Rさんが4月10日にそのメールを自宅で読み、記載内容に従って自宅からログイン操作を行ったことが分かった。そのメールをRさんから転送してもらい、C主任がメールに記載されていたURLを確認したところ、交通費精算サービスを模したフィッシングサイトであった。C主任はこのフィッシングサイトから利用者IDとパスワードが盗まれた可能性が高いと判断した。そこで、Rさんがパスワードを使い回している可能性も考慮して、他のクラウドサービスに対するRさんのログイン記録も調査した。その結果、他のクラウドサービスに対するRさんの利用者IDを用いたログインは、F社からのものだけであることを確認した。

今回は金銭的な損害に至らなかったが、情報システム部のB部長は早急な対策が必要と考え、C主任に暫定対策の実施と根本的な対策の検討を指示した。

〔暫定対策の実施と根本的な対策の検討〕

C主任はまず、暫定対策として三つの対策を行うことにした。第一に、フィッシングメールに注意するよう従業員に周知した。第二に、F社で利用している各クラウドサービスに対するログイン記録をC主任が調査して、①F社以外からのログインがあった利用者IDを特定し、その利用者IDを利用する者にはパスワードを変更させることにした。第三に、F社以外からのログインを検知できるよう、ログイン記録の監視を行うことにした。C主任は暫定対策が完了したことを確認し、根本的な対策の検討を開始した。

C主任は、今回の不正アクセスの原因の一つが、F社のIPアドレス以外からクラウドサービスへのログインが可能になっていたことにあると考え、F社のIPアドレス以外からのログインを制限することが可能か調査した。F社で利用しているクラウドサービスのうち、グループウェアサービスだけは、接続元IPアドレスを制限する機能を備えていたので、その機能を有効化し、社内からだけログインできるように設定した。しかし、残りのクラウドサービスは接続元IPアドレスの制限機能を備えていなかった。

C主任は、接続を制限する他の方法を検討した。その結果、クラウドサービスへログインする際、F社に既に設置してあるLDAPサーバでの認証を必要とすることにすれば、接続を制限できるようになると考えた。そこで、F社で利用しているクラウドサービスを調べたところ、全てSAML(Security Assertion Markup Language)を用いた認証連携に対応していることが分かった。C主任は、クラウドサービスとLDAPサーバとの間で、SAMLを用いた認証連携による接続元の制限を検討することにした。

〔SAMLを用いた認証連携と接続元制限方式の概要〕

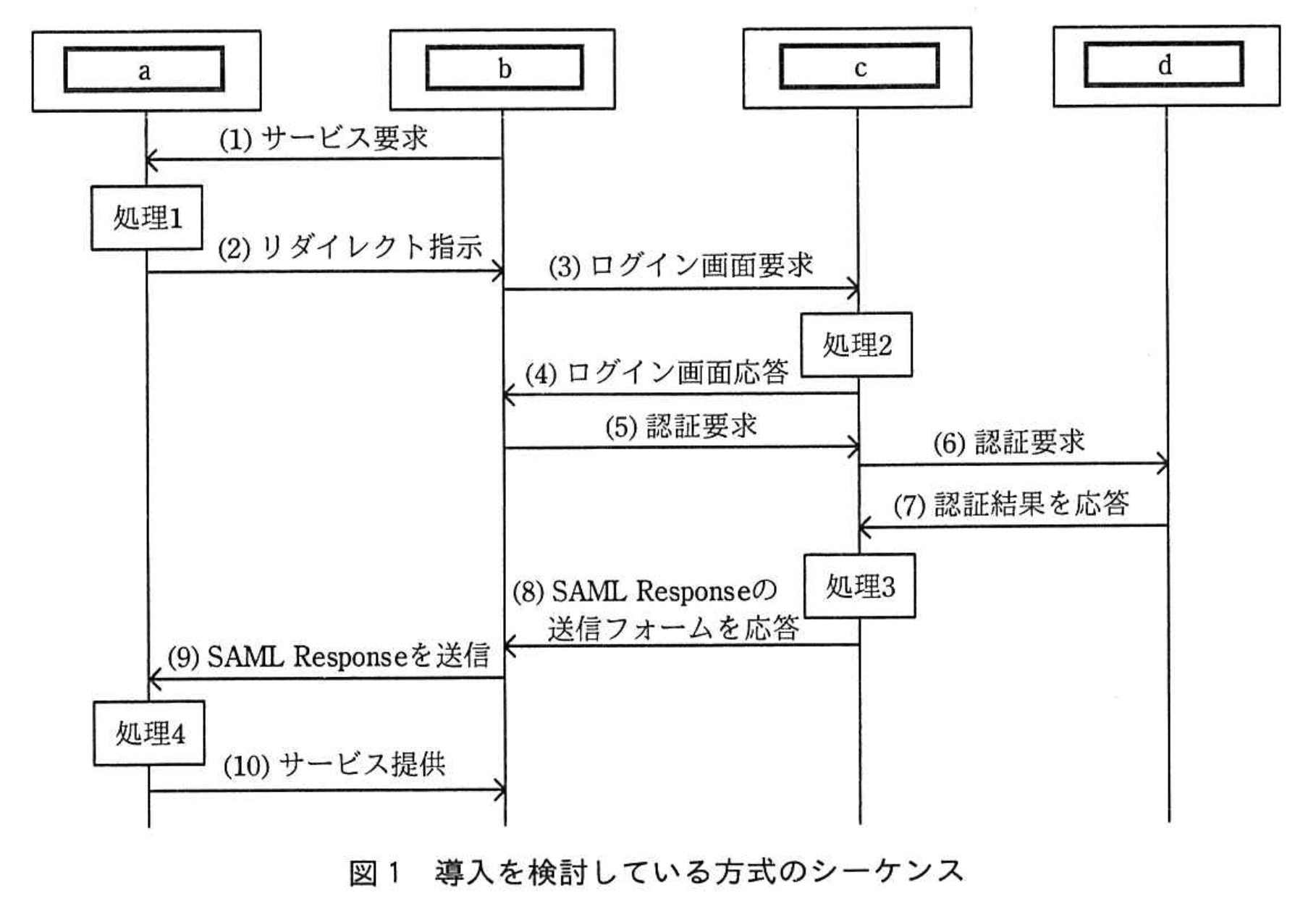

SAMLは、認証、認可などの情報を安全に交換するためのフレームワークである。SAMLを用いることによって、利用者にサービスを提供するサービスプロバイダ(以下、SPという)と、IDプロバイダ(以下、IdPという)との間で利用者の認証結果などの情報を安全に連携することができる。SAMLには複数の処理方式が存在する。今回F社で導入を検討している方式のシーケンスを図1に示す。図1中の各通信のプロトコルは、IdPとLDAPサーバ間はLDAPであり、それ以外はHTTP over TLSである。

SAMLを用いた認証連携を行うためには、事前にIdPとSPとの間で様々な情報を共有することによって、信頼関係を構築しておく必要がある。事前に共有する情報としては、通信の方式や連携する属性情報などが記述されたメタデータ、eで生成して送出するURL、fにおいて必要なIdPのデジタル証明書などがある。

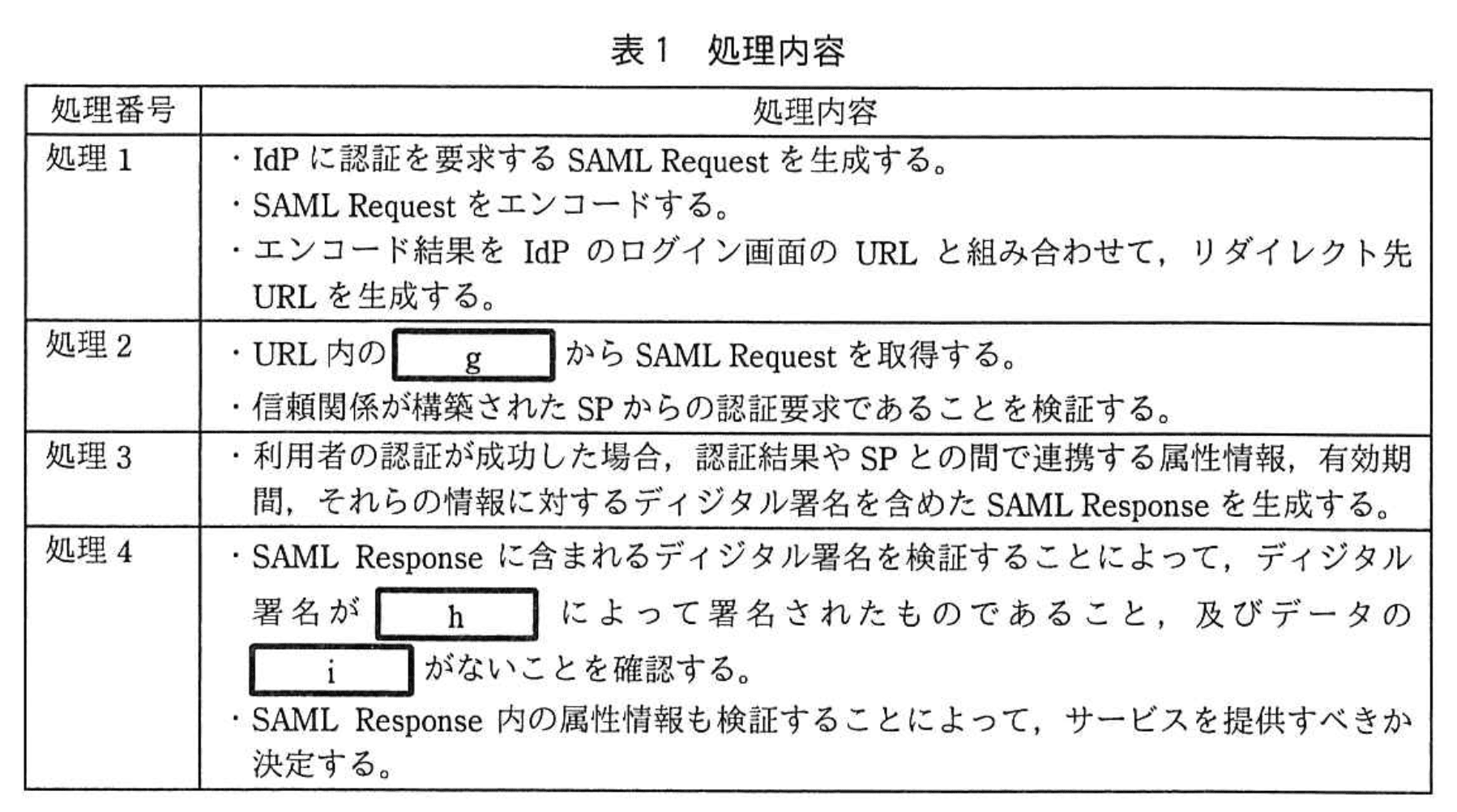

図1中の処理1~4の処理内容を表1に示す。

C主任は図1のシーケンスから、②IdPを社内ネットワークに設置しても認証情報の連携が成立することを確認した。そこで、IdP は社内ネットワークに設置し、IdPのログイン画面のURLの FQDN には、社内の FQDN を割り当てることにした。

〔SAMLを用いた認証連携と接続元制限の動作検証〕

最後に C主任は、F社で利用しているクラウドサービスを用いて、SAMLによる認証連携の動作を検証することにした。C主任は IdPを社内ネットワークに設置して必要な設定を行い、各クラウドサービス上に、既に利用しているものとは別の検証用アカウントを作成し、社内からのクラウドサービスへのログインが可能であることを確認した。また、③社外からクラウドサービスへのログインを試みると、失敗することも確認した。

C主任は検証結果をB部長に説明し、承認を得て、SAMLを用いた認証連携と接続元制限を開始した。また、シングルサインオンも併せて実現したことによって、クラウドサービスを利用する従業員の利便性も向上させることができた。

設問1:

本文中の下線①について、条件を満たす利用者IDを特定するためには、どのような条件を満たすログイン記録を抽出すればよいか。満たすべき条件を35字以内で述べよ。

模範解答

接続元IPアドレスがF社のグローバルIPアドレスではないこと

解説

解答の論理構成

-

抽出の目的確認

問題文では、暫定対策として「①F社以外からのログインがあった利用者IDを特定し」と指示されています。

したがって、抽出条件は“F社以外”かどうかを判別できる項目に着目する必要があります。 -

判別に使えるログ項目

「F社で利用しているクラウドサービスではログイン記録として、アクセス日時、利用者ID、接続元IPアドレス、接続先URLが記録されている。」とあるため、接続が社内・社外のどちらかは「接続元IPアドレス」で判断できます。 -

“F社以外”の定義

同じく問題文に「接続元IPアドレスとして、F社のIPアドレス以外に、海外のIPアドレスが一つあった。」という具体例が挙げられており、社内アクセスはF社の固定グローバルIPアドレスで記録されることが示唆されています。 -

結論

以上より、抽出すべきログイン記録は「接続元IPアドレスがF社のグローバルIPアドレスではない」ものとなります。

誤りやすいポイント

- 接続先URLで社外判定しようとする

URLはクラウドサービス側のドメインで固定のため、社内外の判別には使えません。 - プロキシサーバの内部アドレスを条件に入れてしまう

ログにはグローバルIPアドレスが記録される想定なので、内部アドレスでの絞り込みは不適切です。 - アクセス日時を条件に含める

“社外から”という要件には日時は直接関係しません。

FAQ

Q: 社内ネットワークでも複数のIPアドレス帯を使っていたらどうしますか?

A: F社が公式に利用している全グローバルIPアドレスレンジをホワイトリスト化し、それ以外を社外と見なして抽出します。

A: F社が公式に利用している全グローバルIPアドレスレンジをホワイトリスト化し、それ以外を社外と見なして抽出します。

Q: VPN経由のアクセスは社外扱いになりますか?

A: VPN接続後に社内アドレスへ変換される構成なら社内扱いですが、直接クラウドへ到達する方式なら社外と判定されるため、運用ポリシーで明確に区別する必要があります。

A: VPN接続後に社内アドレスへ変換される構成なら社内扱いですが、直接クラウドへ到達する方式なら社外と判定されるため、運用ポリシーで明確に区別する必要があります。

Q: 代理店や外部協力会社のアクセスをどう判断しますか?

A: それらのIPアドレスを例外登録しない限り社外として抽出されます。ビジネス要件に応じて個別に許可するのが一般的です。

A: それらのIPアドレスを例外登録しない限り社外として抽出されます。ビジネス要件に応じて個別に許可するのが一般的です。

関連キーワード: IPアドレス制限、ログ解析、フィッシング対策、シングルサインオン

設問2:〔SAMLを用いた認証連携と接続元制限方式の概要〕について、(1)〜(5)に答えよ。

(1)図1中のa〜dに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:IdP

イ:LDAPサーバ

イ:SP

エ:利用者端末のWebブラウザ

模範解答

a:ウ

b:エ

c:ア

d:イ

解説

解答の論理構成

-

【問題文】には「利用者にサービスを提供するサービスプロバイダ(以下、SPという)と、IDプロバイダ(以下、IdPという)との間で…」とあります。図1の「処理4」で SAML Response の署名検証を行い「サービスを提供すべきか決定」している主体はサービス提供側、すなわち SP です。図1ではこの処理を行うインスタンスが a なので、

⇒ a = SP(ウ)。 -

図1で最初に「サービス要求」を発し、その後 IdP のログイン画面を要求・応答し、最終的にサービス提供を受けるのは利用者のブラウザです。よって

⇒ b = 利用者端末のWebブラウザ(エ)。 -

「処理2」「処理3」で SAML Request の検証や SAML Response の生成を行う主体は【問題文】が「IDプロバイダ(以下、IdPという)」と定義している IdP です。したがって

⇒ c = IdP(ア)。 -

図1キャプション中に「IdPとLDAPサーバ間はLDAP」と明記されており、図の “認証要求” が c → d、“認証結果” が d → c となっています。これは IdP が社内のディレクトリサービスに対して認証を問い合わせている動きで、対象は LDAPサーバ です。よって

⇒ d = LDAPサーバ(イ)。

以上より

a:ウ b:エ c:ア d:イ となります。

a:ウ b:エ c:ア d:イ となります。

誤りやすいポイント

- SP と IdP を逆に覚えてしまう

「サービス要求が来る=IdP」と早合点しがちですが、実際にサービス提供を行うのは SP です。 - 「LDAPサーバ」が表のどこに当たるかを見落とす

図1では d だけ LDAP プロトコルで通信していることが決め手です。 - ブラウザと SP の役割混同

処理1 が a 側で発生するため「利用者側で生成?」と誤読しがちですが、生成主体は SP。

FAQ

Q: SP が「処理1」でリダイレクト先 URL を生成するのはなぜですか?

A: SAML Request を IdP に届けるために、SP はパラメータをエンコードし IdP のログイン画面 URL と組み合わせたリダイレクト先を生成します。ブラウザはその URL へ自動遷移し、結果として認証フローが始動します。

A: SAML Request を IdP に届けるために、SP はパラメータをエンコードし IdP のログイン画面 URL と組み合わせたリダイレクト先を生成します。ブラウザはその URL へ自動遷移し、結果として認証フローが始動します。

Q: IdP が SAML Response に署名する理由は何ですか?

A: 【問題文】「ディジタル署名…によって,データの i がないことを確認」とあるように、SP は署名検証で発行者と改ざんの有無を確認し、信頼できる認証結果かどうかを判断します。

A: 【問題文】「ディジタル署名…によって,データの i がないことを確認」とあるように、SP は署名検証で発行者と改ざんの有無を確認し、信頼できる認証結果かどうかを判断します。

Q: LDAP サーバが外部に公開されていなくても SAML 連携は成り立ちますか?

A: 成り立ちます。IdP が社内ネットワークに置かれていれば、IdP と LDAP サーバ間は社内通信で済み、ブラウザ—IdP—SP 間のみがインターネット経由の HTTPS になります。

A: 成り立ちます。IdP が社内ネットワークに置かれていれば、IdP と LDAP サーバ間は社内通信で済み、ブラウザ—IdP—SP 間のみがインターネット経由の HTTPS になります。

関連キーワード: SAML, サービスプロバイダ, IDプロバイダ, LDAP, シングルサインオン

設問2:〔SAMLを用いた認証連携と接続元制限方式の概要〕について、(1)〜(5)に答えよ。

(2)本文中のe、fに入れる適切な字句を解答群の中から選び、答えよ。

模範解答

e:処理1

f:処理4

解説

解答の論理構成

- 問題文は、事前共有項目を列挙する文章の中で

通信の方式や連携する属性情報などが記述されたメタデータ、eで生成して送出するURL、fにおいて必要なIdPのデジタル証明書などがある。

と記述しています。 - 表1を見ると、URLを生成して送出する処理は

・「IdP に認証を要求する SAML Request を生成する。」

・「エンコード結果を IdP のログイン画面の URL と組み合わせて,リダイレクト先 URL を生成する。」

が含まれる「処理1」です。したがって e には「処理1」が入ります。 - IdPのディジタル署名を検証する場面は表1の「処理4」に示されています。具体的には

・「SAML Response に含まれるディジタル署名を検証する」

という行為でIdPのディジタル証明書が必要になります。よって f には「処理4」が入ります。 - 以上より、解答は

e:処理1

f:処理4

となります。

誤りやすいポイント

- 「URLを生成するから処理2」と早合点する

→ 処理2はSPからの認証要求の真正性を確認する段階であり、URL生成は行いません。 - 「ディジタル署名=IdP側の処理だから処理3」と勘違いする

→ 署名付与は処理3ですが、検証に証明書が必要になるのは処理4です。問題文は「必要なIdPのデジタル証明書」と述べており、検証フェーズを指しています。 - 表1を読まずに図の流れだけで判断する

→ 表1が最も直接的なヒントになります。設問は表番号と連動している点を見逃さないことが重要です。

FAQ

Q: 処理1で生成される「リダイレクト先 URL」とは何を指しますか?

A: SPが利用者ブラウザをIdPのログイン画面へ転送するために付与するURLで、「SAML Request」が埋め込まれた形式になります。

A: SPが利用者ブラウザをIdPのログイン画面へ転送するために付与するURLで、「SAML Request」が埋め込まれた形式になります。

Q: 証明書が必要なのは署名の付与時ではないのですか?

A: 付与時(処理3)はIdPの秘密鍵を使用し、検証時(処理4)に対応する公開鍵を含む「IdPのディジタル証明書」が必要になります。設問は「必要なIdPのディジタル証明書」と書かれており、検証側(処理4)を示唆しています。

A: 付与時(処理3)はIdPの秘密鍵を使用し、検証時(処理4)に対応する公開鍵を含む「IdPのディジタル証明書」が必要になります。設問は「必要なIdPのディジタル証明書」と書かれており、検証側(処理4)を示唆しています。

Q: SAML Request/Responseは常に暗号化されますか?

A: 問題文にあるように「HTTP over TLS」で通信するため、TLS層で暗号化されます。要件次第ではSAML自体の暗号化要素(エンベロープ暗号化)を追加する場合もあります。

A: 問題文にあるように「HTTP over TLS」で通信するため、TLS層で暗号化されます。要件次第ではSAML自体の暗号化要素(エンベロープ暗号化)を追加する場合もあります。

関連キーワード: SAML, IdP, SP, ディジタル署名, リダイレクト

設問2:〔SAMLを用いた認証連携と接続元制限方式の概要〕について、(1)〜(5)に答えよ。

(3)gに入れる適切な処理番号を、表1中の処理1〜4の中から選び、答えよ。

解答群

ア:Cookie

イ:HTML

ウ:クエリ文字列

エ:スキーム

オ:リファラ

模範解答

g:ウ

解説

解答の論理構成

- 【問題文】では処理2について

「URL 内の g から SAML Request を取得する。」と明示しています。 - SAML の HTTP Redirect Bindings では、SAMLRequest パラメータを URL の「クエリ文字列」に付加して IdP へ転送します。

- したがって、SP が IdP に対して SAML Request を渡す媒体は「URL のクエリ文字列」であり、IdP 側はそこから SAML Request を取り出して検証を行います。

- 解答群を照合すると

・「ウ:クエリ文字列」だけが URL 内に含まれ、かつ値を受け渡す領域であるため条件を満たします。 - よって g には「ウ:クエリ文字列」が入ります。

誤りやすいポイント

- 「Cookie」を選択してしまう

SAML Request はブラウザ→IdP の 1 回限りのリダイレクトで渡されるため、Cookie に格納する必要がありません。 - 「リファラ」を選ぶ誤認

Referer ヘッダは遷移元 URL を示すだけで、要求本体(SAML Request)の受け渡しには使われません。 - 「HTML」と「スキーム」の混同

HTTP-POST Binding では HTML フォームを用いますが、本設問は HTTP Redirect Binding のフローなので該当しません。

FAQ

Q: HTTP-POST Binding もあるのに、なぜ Redirect Bindingと判断できるのですか?

A: 処理1で「リダイレクト先 URL を生成する」と記述されています。HTTP-POST Binding ではフォーム送信なのでリダイレクトではありません。

A: 処理1で「リダイレクト先 URL を生成する」と記述されています。HTTP-POST Binding ではフォーム送信なのでリダイレクトではありません。

Q: クエリ文字列に大きな SAML Request を載せても URL 長制限に引っ掛かりませんか?

A: Deflate 圧縮と Base64 エンコードでサイズを縮小することが SAML の仕様に含まれており、実運用で問題にならないよう配慮されています。

A: Deflate 圧縮と Base64 エンコードでサイズを縮小することが SAML の仕様に含まれており、実運用で問題にならないよう配慮されています。

Q: クエリ文字列は改ざんされる恐れがありませんか?

A: 処理4で「SAML Response に含まれるディジタル署名を検証する」ように、SAML Request/Response には署名検証が組み込まれており、改ざんは検知可能です。

A: 処理4で「SAML Response に含まれるディジタル署名を検証する」ように、SAML Request/Response には署名検証が組み込まれており、改ざんは検知可能です。

関連キーワード: SAML, クエリ文字列, HTTP Redirect, シングルサインオン, デジタル署名

設問2:〔SAMLを用いた認証連携と接続元制限方式の概要〕について、(1)〜(5)に答えよ。

(4)表中のh、iに入れる適切な字句を、それぞれ5字以内で答えよ。

模範解答

h:IdP

i:改ざん

解説

解答の論理構成

- まず、空欄 h・i が登場する記述を確認します。

引用:「・SAML Response に含まれるディジタル署名を検証することによって,ディジタル署名が h によって署名されたものであること,及びデータの i がないことを確認する。」 - SAML の署名者

- SAML Response を作成する主体は「IdP(Identity Provider)」です。

- 表1「処理3」の引用:「・利用者の認証が成功した場合 … SAML Response を生成する。」

- したがって署名を付与するのも IdP であり、検証時には「IdP によって署名された」ことを確かめる必要があります。

⇒ h = IdP。

- 検証対象の性質

- ディジタル署名確認の目的は、真正性(誰が署名したか)と完全性(改ざんがないか)の二点です。

- 完全性を表す代表的語句は「改ざん」や「改変」です。

- 文脈では「データの[ ]がないことを確認する」とあるため、「改ざんがないこと」が適切です。

⇒ i = 改ざん。

- 以上より

- h = IdP

- i = 改ざん

誤りやすいポイント

- 署名者を「SP」と勘違いする。SAML Response は IdP が発行するため、SP が署名者になることはありません。

- 「完全性=改ざん防止」を連想できず、「漏えい」「消失」などと書いてしまう。

- SAML の用語(IdP/SP/利用者エージェント)の役割混同。特に Response と Request の生成主体を逆に覚えていると誤答しやすいです。

FAQ

Q: SAML Response の署名鍵は誰が管理しますか?

A: IdP が管理します。SP は事前に共有された IdP の公開鍵証明書で検証します。

A: IdP が管理します。SP は事前に共有された IdP の公開鍵証明書で検証します。

Q: 改ざん検知はディジタル署名だけで十分ですか?

A: 完全性保証はディジタル署名で担保できますが、通信路の保護も必要なため HTTP over TLS を併用します。

A: 完全性保証はディジタル署名で担保できますが、通信路の保護も必要なため HTTP over TLS を併用します。

Q: IdP を社内に置くと社外から認証できないのでは?

A: 「IdP を社内ネットワークに設置」しつつ「社外からクラウドサービスへのログインを試みると、失敗する」とあるように、接続元制限が目的なので問題ありません。

A: 「IdP を社内ネットワークに設置」しつつ「社外からクラウドサービスへのログインを試みると、失敗する」とあるように、接続元制限が目的なので問題ありません。

関連キーワード: SAML, IdP, ディジタル署名, 改ざん検出, 認証連携

設問2:〔SAMLを用いた認証連携と接続元制限方式の概要〕について、(1)〜(5)に答えよ。

(5)本文中の下線②について、SPとIdPが直接通信できないにもかかわらず、認証情報の連携が成立するのはなぜか。その理由を、35字以内で述べよ。

模範解答

認証に関する情報を利用者端末のWebブラウザが中継するから

解説

解答の論理構成

- 本文では、「②IdPを社内ネットワークに設置しても認証情報の連携が成立する」と述べられています。

- 「図1中の各通信のプロトコルは、IdPとLDAPサーバ間はLDAPであり、それ以外はHTTP over TLSである。」という記述から、SP と IdP が HTTP over TLS で直接やり取りしていないことが分かります。

- 代わりに、処理シーケンスで次の流れが示されています。

・処理1:SP が「SAML Request」を生成し、リダイレクト先 URL を生成

・処理2:「URL 内の g から SAML Request を取得」

ここで、利用者端末のブラウザが SP から IdP へリダイレクトを実行し、SAML Request を運搬します。 - さらに処理3で IdP が「SAML Response」を生成し、処理4で SP がその署名を検証しますが、両者の間でもブラウザが SAML Response を POST します。

- つまり、SP と IdP の間の認証情報(SAML Request/SAML Response)は「利用者端末の Web ブラウザ」が搬送役を担うため、直接通信できなくても連携が成立します。

- よって模範解答「認証に関する情報を利用者端末のWebブラウザが中継するから」となります。

誤りやすいポイント

- 「HTTP over TLS なら直接通信している」と早合点し、ブラウザ経由のリダイレクト/POST メカニズムを見落とす。

- 「IdP は社内ネットワークにある=外部と通信できない」と考え、シーケンス全体を確認せずに不正解の理由を捻り出してしまう。

- SAML の用語を混同し、「SAML Request」と「SAML Response」の流れを逆に覚えてしまう。

FAQ

Q: ブラウザが中継することでセキュリティは低下しないのですか?

A: 「HTTP over TLS」で暗号化されており、さらに「SAML Response に含まれるディジタル署名」を SP が検証するので改ざんやなりすましを防げます。

A: 「HTTP over TLS」で暗号化されており、さらに「SAML Response に含まれるディジタル署名」を SP が検証するので改ざんやなりすましを防げます。

Q: SP と IdP の信頼関係はどのように構築されていますか?

A: 本文にあるとおり「メタデータ」「IdP のデジタル証明書」などを事前に交換し、SP が SAML Response の署名検証を行えるように設定します。

A: 本文にあるとおり「メタデータ」「IdP のデジタル証明書」などを事前に交換し、SP が SAML Response の署名検証を行えるように設定します。

Q: ブラウザリダイレクト方式の他にどのような SAML 処理方式がありますか?

A: Artifact バインディングや POST バインディングなどがあり、要件に応じて選択します。

A: Artifact バインディングや POST バインディングなどがあり、要件に応じて選択します。

関連キーワード: SAML, シングルサインオン, リダイレクト, SAML Request, SAML Response

設問3:

本文中の下線③について、社外から交通費精算サービスとグループウェアサービスにアクセスしたとき、それぞれのサービスは、異なる理由でログインに失敗する。それらは、図1中のどの通信ができないことによるものか。図1中(1)〜(10)から選び、答えよ。また、その理由を、それぞれ35字以内で述べよ。

模範解答

交通費精算サービス:

番号:(3)

理由:社外からIdPへの通信がファイアウォールによって遮断されるから

グループウェアサービス:

番号:(1)

理由:クラウドサービス側で接続元IPアドレスの制限が行われているから

解説

解答の論理構成

-

社外利用時に行われる最初の処理を整理

- 利用者がクラウドサービス(SP)へアクセスすると、図1中「(1) サービス要求」が送信されます。

- SP は SAML Request を作成し、利用者を IdP のログイン画面へリダイレクトします(図1「処理1」→通信(2))。

- 利用者端末は IdP へログイン画面を要求します(図1「(3) ログイン画面要求」)。

-

交通費精算サービスが失敗する理由

- IdP を内部に設置:「IdPは社内ネットワークに設置し、IdPのログイン画面のURLの FQDN には、社内の FQDN を割り当てることにした。」

- 社外から内部への通信は遮断:「社外から社内ネットワークへの通信はファイアウォールによって禁止されている。」

→ 社外端末は図1の通信(3)で IdP に到達できず、結果としてログインに失敗します。 - よって答は「番号:(3)」、理由は「社外からIdPへの通信がファイアウォールによって遮断されるから」。

-

グループウェアサービスが失敗する理由

- IP 制限を有効化:「グループウェアサービスだけは、接続元IPアドレスを制限する機能を備えていたので、その機能を有効化し、社内からだけログインできるように設定した。」

- 社外端末は最初のアクセス時点で拒否されるため、図1の通信(1)が成立しません。

- よって答は「番号:(1)」、理由は「クラウドサービス側で接続元IPアドレスの制限が行われているから」。

誤りやすいポイント

- 「社外アクセス不可=全部ファイアウォール遮断」と早合点し、グループウェア側の IP 制限を見落とす。

- 図1の通信番号と処理番号(処理1〜4)を混同する。

- IdP が内部に置かれたことで失敗する通信を(2)と誤答する(実際に遮断されるのは IdP へのリクエストである(3))。

FAQ

Q: 通信(2)が失敗するケースはありますか?

A: IdP の URL 生成が誤っていれば(2)でリダイレクト指示自体が不正になりますが、本問では正しく生成される前提なので遮断対象は(3)です。

A: IdP の URL 生成が誤っていれば(2)でリダイレクト指示自体が不正になりますが、本問では正しく生成される前提なので遮断対象は(3)です。

Q: 交通費精算サービスでも IP 制限を付ければ(1)で遮断できますか?

A: 可能ですが、問題文に「残りのクラウドサービスは接続元IPアドレスの制限機能を備えていなかった。」とあるため実装できません。

A: 可能ですが、問題文に「残りのクラウドサービスは接続元IPアドレスの制限機能を備えていなかった。」とあるため実装できません。

Q: ファイアウォール設定を変更せずに社外利用を許可する方法は?

A: VPN やリバースプロキシを経由させて社内ネットワークからの接続に見せかける方法が一般的です。

A: VPN やリバースプロキシを経由させて社内ネットワークからの接続に見せかける方法が一般的です。

関連キーワード: SAML, シングルサインオン, IdP, ファイアウォール