情報処理安全確保支援士 2018年 秋期 午後2 問01

クラウド環境におけるセキュリティ対策に関する次の記述を読んで、設問1~5に答えよ。

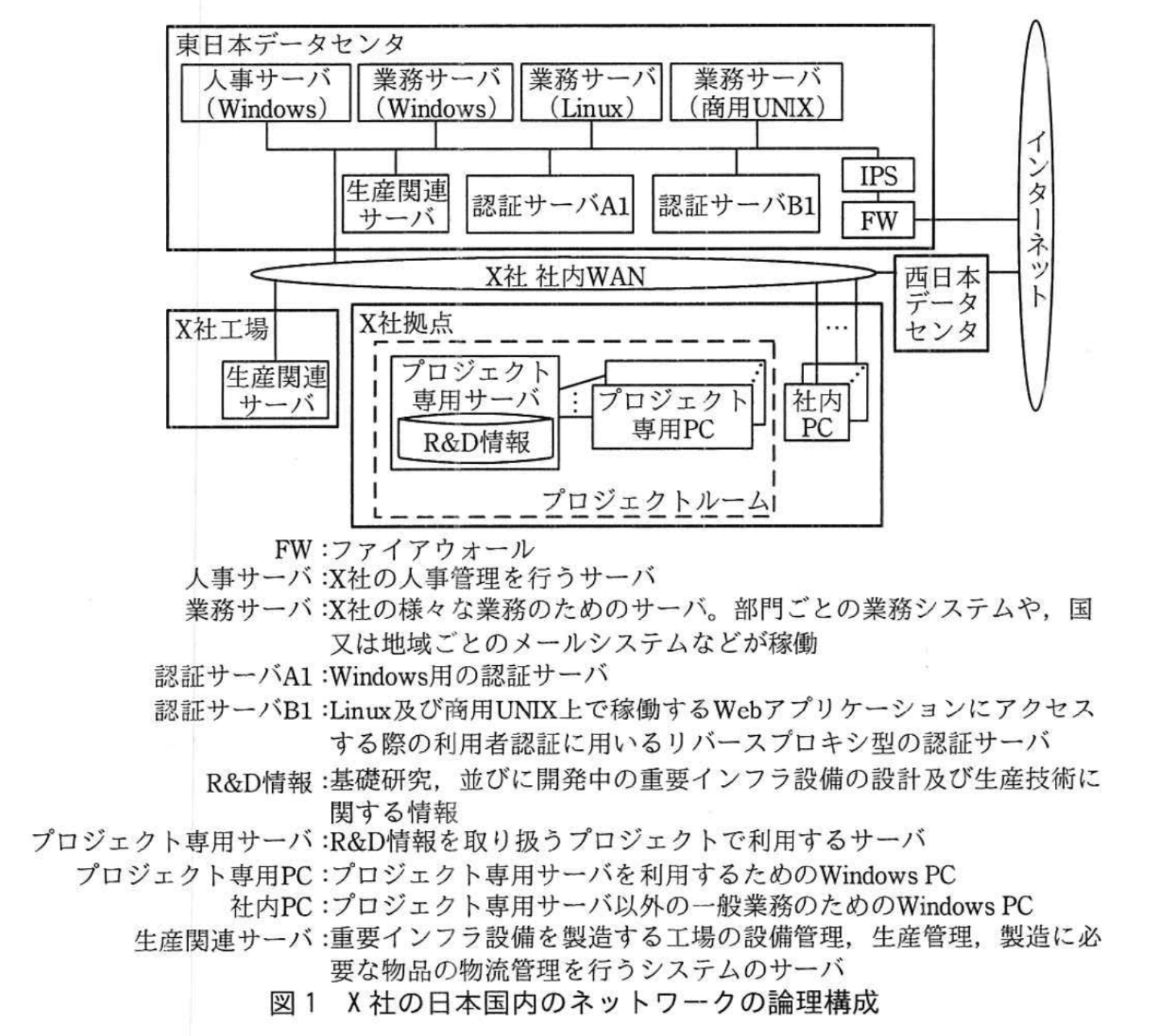

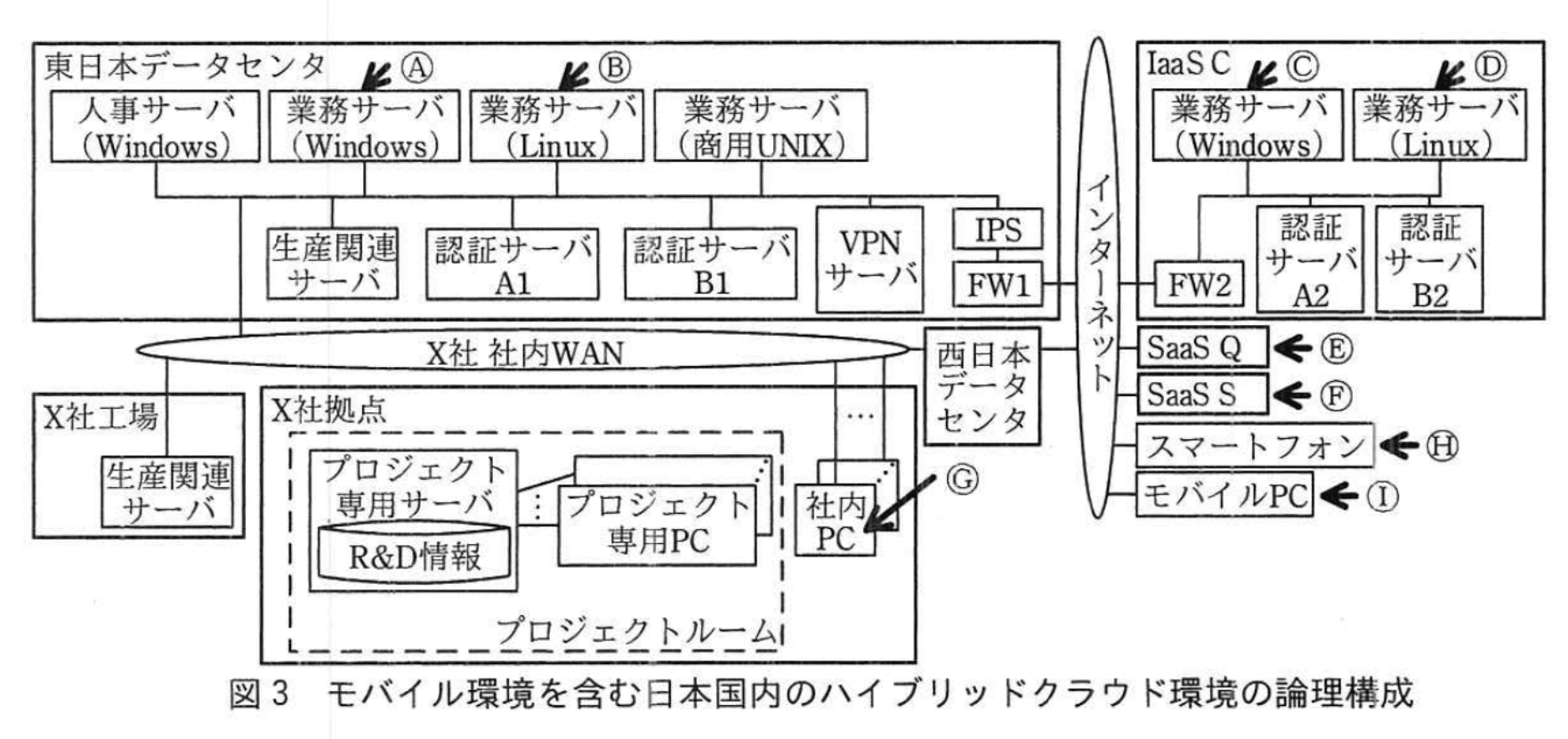

X社は、日本、米国、欧州に事業を展開している従業員数 80,000 名の製造会社であり、重要インフラ設備を製造している。日本国内の従業員数は40,000名である。X社のシステムは、サーバ、ネットワーク機器及びPCで構成されている。X社の日本国内のネットワークの論理構成を、図1に示す。

従業員が社内PC、並びにWindowsの業務サーバ及び人事サーバにログオンする際は、認証サーバA1による利用者認証が行われる。従業員がWebブラウザを用いてLinux及び商用UNIXの業務サーバにログオンする際は、認証サーバB1による利用者認証が行われる。認証サーバA1は、人事サーバと連携しており、人事サーバの従業員の情報を日次で反映している。認証サーバB1は、認証サーバA1のLDAPサービスを利用している。

X社のシステムには、X社の情報セキュリティ標準、X社が事業を展開している各国及び各地域において特定の製品とそれら製品の技術情報を他国又は他地域に持ち出すことを制限した輸出管理規制、並びに①各国及び各地域の個人情報保護に関する法規制の三つに準拠すること(以下、三つに準拠することを基本要件という)が求められる。基本要件の具体的内容は次のとおりである。

・R&D情報は、物理的な入退室管理が行われているプロジェクトルーム内に配置されたプロジェクト専用サーバに保管する。

・プロジェクト専用サーバには、プロジェクトルーム内のプロジェクト専用PCからだけアクセスさせる。

・生産関連サーバは、X社の工場及びデータセンタに配置する。

・生産関連サーバは、重要インフラ設備の製造の事業継続のために、バックアップを他の工場又はデータセンタに配置する。

・各国及び各地域の輸出管理規制への準拠のために、同じ重要インフラ設備を製造する工場及び生産関連サーバは同一の国又は地域内の2か所以上に配置する。日本国内では、システムを東日本地区のシステムと西日本地区のシステムに分け、東日本データセンタと西日本データセンタにそれぞれサーバを配置する。

・X社のシステムの機器には、プライベートIPアドレスを割り当てる。

・社外ネットワークとX社社内ネットワークを接続する際は、次のようにする。

(1)X社が管理するFWとIPSを介して接続する。

(2)FWで、業務上必要な通信だけを許可する。

(3)IPSとセキュリティベンダの監視サービスを併用して、攻撃が疑われる通信を検知・遮断する。

X社は、米国におけるビジネスの強化、ITを活用した新しいビジネスの開発、並びにシステム部門の役割をシステム運用からビジネス企画及びシステム企画へシフトするために、各国及び各地域のシステムをクラウド環境に移行することにした。X社の経営層は、クラウド環境への移行に関して次の方針を示し、X社システム部門に具体的な検討を指示した。

方針1 メールシステムをクラウドベンダM社のSaaS Qに、業務システムのうち二つのシステムをクラウドベンダS社のSaaS Sに、それぞれ1年以内に移行する。各国及び各地域とも同じ方針で移行するが、SaaSの契約はそれぞれの国又は地域で行う。

方針2 他のシステムは、クラウドベンダH社が提供するIaaS Cの仮想マシン上に5年間で段階的に移行する。ただし、移行できないもの又は移行すると基本要件を満たせなくなるものは移行しない。また、IaaS Cの仮想マシン上に移行したサーバのOS及びミドルウェアの運用管理にはSIベンダJ社の運用サービスを利用する。

IaaS Cの主なサービス仕様の内容は次のとおりである。

・データセンタは、日本国内1か所、海外60か所に配置され、それらが高速の閉域網で相互に接続されている。データセンタ間の通信は課金されない。

・オプションサービスとして災害対策のサービスが提供されている。日本国内のデータセンタが被災した場合はシンガポールのデータセンタでサービスが継続される。

・ネットワーク及び仮想サーバは、H社の情報セキュリティ標準に基づいてセキュリティ管理が行われており、顧客企業には監査法人によるセキュリティ管理の監査報告書が開示される。

・あらかじめ予約されているプライベートIPアドレスがあり、利用者はそれらを使うことができない。

〔クラウド環境への移行に関する検討〕

X社システム部門は、次の条件のいずれかに該当するシステム及びサーバは、IaaS Cに移行できない又は移行すると基本要件を満たせなくなるとして、現状のままX社の工場、データセンタ又は拠点に配置し、X社システム部門がシステム運用業務を担当することにした。

条件1 IaaS Cが提供する仮想サーバでは稼働しないOSを用いているサーバ

条件2 プロジェクト専用サーバ

条件3 X社が取り扱う個人情報を管理するシステム

条件4 生産関連サーバ

また、X社システム部門は、IaaS CとX社社内ネットワークとの接続においては、X社が管理するFW及びIPSを介して接続することにし、さらにIaaS Cのサービス仕様上の制約から起こる問題を回避するために、FWのNAT機能を用いて一部のアドレスを変換することにした。

〔ID管理及び利用者認証の検討〕

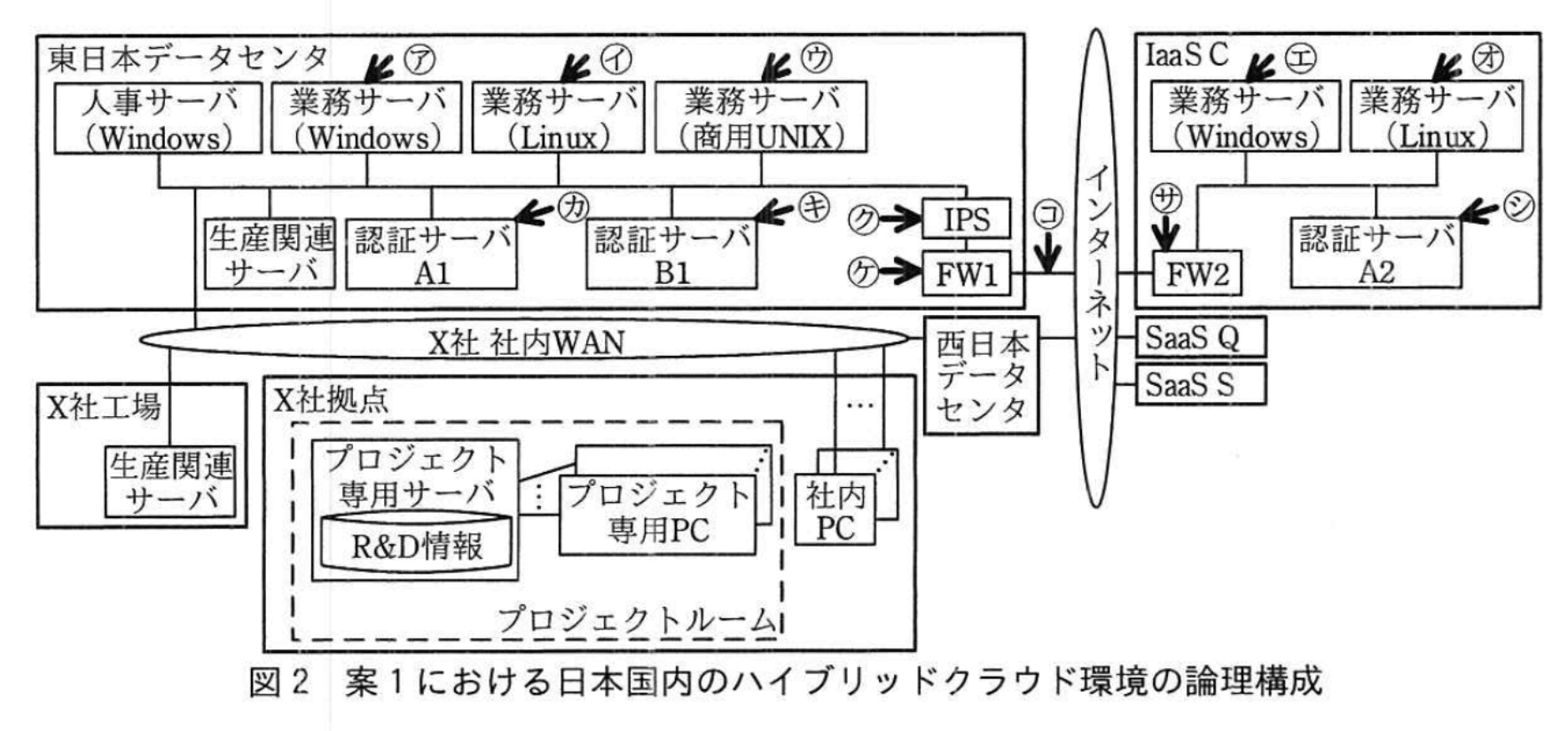

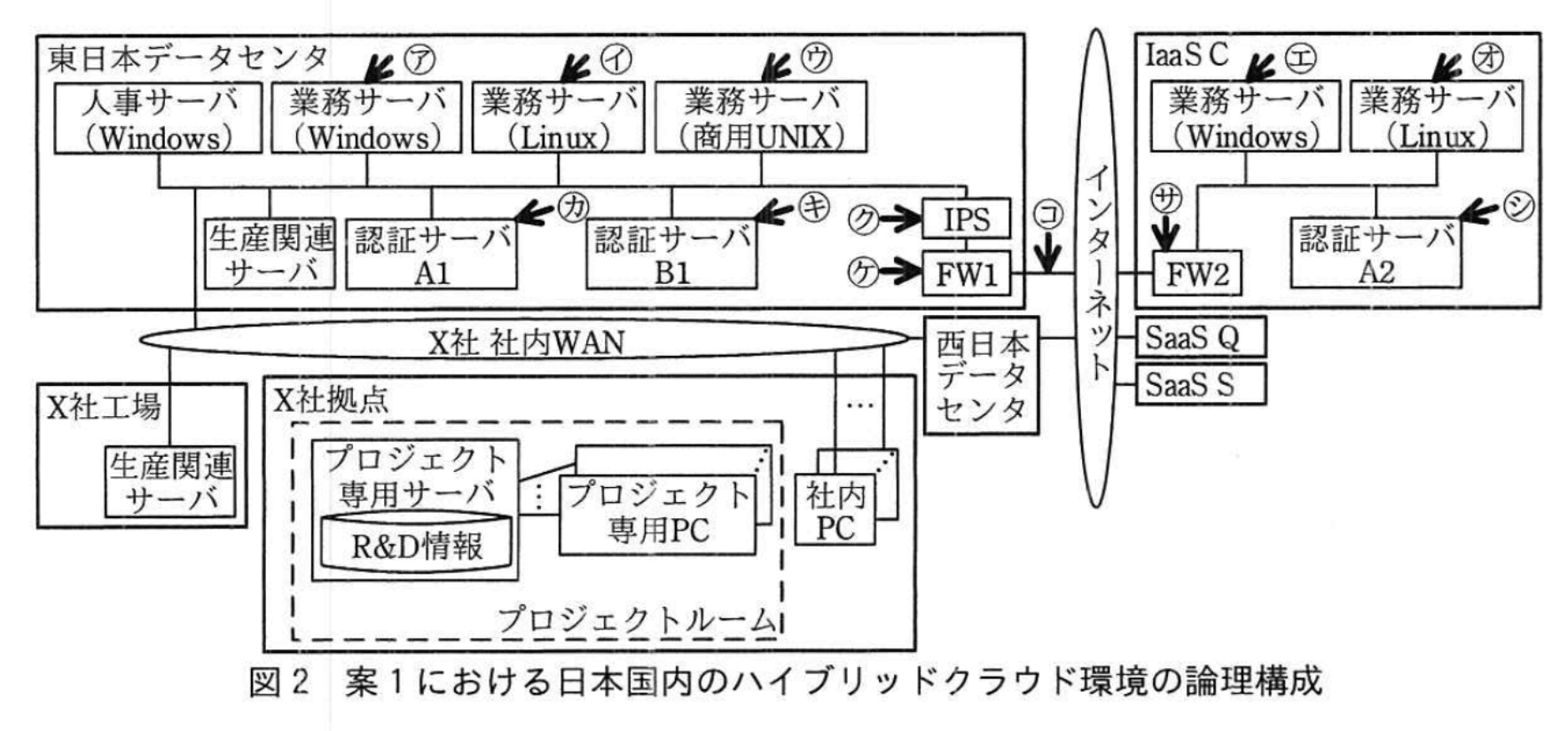

X社システム部門は、X社のデータセンタ、工場及び拠点のシステム環境(以下、オンプレミス環境という)にIaaS C、SaaS Q及びSaaS Sを加えた環境(以下、ハイブリッドクラウド環境という)におけるID管理及び利用者認証を次のように設計した。

・IaaS Cに配置するWindowsの業務サーバに従業員がアクセスする際に利用者認証を行う認証サーバとして、認証サーバA1と同じ製品を用いた認証サーバA2をIaaS Cの環境に新たに配置する。

・認証サーバA2にはIaaS Cに配置するWindowsの業務サーバのコンピュータ情報及びそれらを運用管理するJ社の運用管理要員の利用者情報を登録し、認証サーバA1とSAML 2.0プロトコルで通信する。

・認証サーバB1をバージョンアップし、新バージョンで提供されたSPNEGOプロトコルによって、認証サーバB1が認証サーバA1と通信し、認証サーバA1が発行するトークンを用いて利用者認証を行うようにする。

・SaaS Q及びSaaS Sは、認証サーバB1とSAML 2.0プロトコルで通信し、認証サーバB1が発行するトークンを用いて利用者認証を行う。

X社システム部門は、認証サーバB1の配置について、次の二つの案を比較検討した。

案1 現行の構成のまま、オンプレミス環境に認証サーバB1を配置する。

案2 認証サーバB1をIaaS Cに移行する。

X社システム部門は、それぞれの案において、利用者認証後の通信経路を比較した。

その結果、移行の初期段階においては案1とし、社内PCと、オンプレミス環境及びIaaS C環境それぞれの業務サーバとの間の通信データ量を定期的に測定し、案2に変更する時期を見極めることにした。案1における日本国内のハイブリッドクラウド環境の論理構成を図2に示す。

なお、X社の各国及び各地域のデータセンタは、VPNを介してIaaS Cのデータセンタにアクセスする。

〔エンドポイント管理の検討〕

X社は、独自の情報セキュリティ標準を定めているが、NISTサイバーセキュリティフレームワークとして知られている“重要インフラのサイバーセキュリティを向上させるためのフレームワーク”(以下、NIST CSFという)を基に改定することにした。NIST CSFにおいては、組織のサイバーセキュリティリスク管理策がNIST CSFで定義されている特性をどの程度達成できているかを示す段階として、②フレームワークインプリメンテーションティア(以下、ティアという)1からティア4までの段階を定義しており、ティア4が最も高い段階である。

現状の情報セキュリティ標準とNIST CSFを比較した結果、X社システム部門は、情報セキュリティ標準を、次のように改定することにした。

〔エンドポイント管理の検討〕

X社は、独自の情報セキュリティ標準を定めているが、NISTサイバーセキュリティフレームワークとして知られている“重要インフラのサイバーセキュリティを向上させるためのフレームワーク”(以下、NIST CSFという)を基に改定することにした。NIST CSFにおいては、組織のサイバーセキュリティリスク管理策がNIST CSFで定義されている特性をどの程度達成できているかを示す段階として、②フレームワークインプリメンテーションティア(以下、ティアという)1からティア4までの段階を定義しており、ティア4が最も高い段階である。

現状の情報セキュリティ標準とNIST CSFを比較した結果、X社システム部門は、情報セキュリティ標準を、次のように改定することにした。

〔エンドポイント管理の検討〕

X社は、独自の情報セキュリティ標準を定めているが、NISTサイバーセキュリティフレームワークとして知られている“重要インフラのサイバーセキュリティを向上させるためのフレームワーク”(以下、NIST CSFという)を基に改定することにした。NIST CSFにおいては、組織のサイバーセキュリティリスク管理策がNIST CSFで定義されている特性をどの程度達成できているかを示す段階として、②フレームワークインプリメンテーションティア(以下、ティアという)1からティア4までの段階を定義しており、ティア4が最も高い段階である。

現状の情報セキュリティ標準とNIST CSFを比較した結果、X社システム部門は、情報セキュリティ標準を、次のように改定することにした。

〔エンドポイント管理の検討〕

X社は、独自の情報セキュリティ標準を定めているが、NISTサイバーセキュリティフレームワークとして知られている“重要インフラのサイバーセキュリティを向上させるためのフレームワーク”(以下、NIST CSFという)を基に改定することにした。NIST CSFにおいては、組織のサイバーセキュリティリスク管理策がNIST CSFで定義されている特性をどの程度達成できているかを示す段階として、②フレームワークインプリメンテーションティア(以下、ティアという)1からティア4までの段階を定義しており、ティア4が最も高い段階である。

現状の情報セキュリティ標準とNIST CSFを比較した結果、X社システム部門は、情報セキュリティ標準を、次のように改定することにした。 改定1 構成管理システムへの登録

X社内の各サーバ及び各ネットワーク機器について、管理責任者、機種名及びシリアル番号、OS 及びファームウェアを含むソフトウェアの製品名及びバージョンなどを登録する構成管理システムを整備する。X社が使用するクラウドサービスについては、システム名、システム管理責任者、クラウドサービスの名称、X社側で管理する必要があるソフトウェアの製品名及びバージョンなどを構成管理システムに登録する。PC についても、使用者、管理責任者、機種名、シリアル番号、OS を含むソフトウェアの製品名及びバージョンなどを構成管理システムに登録する。

改定2 サーバ及びPCのセキュリティチェックの実施

脆弱性修正プログラム(以下、パッチという)の適用状況及びセキュリティ設定パラメタの設定値を定期的にチェックする。必要なパッチが未適用であったり、セキュリティ設定パラメタの設定値がX社の標準値ではない場合、サーバ、ネットワーク機器及びシステムの管理責任者、又はPC の管理責任者、並びにその所属長に通知し、1 週間以内の是正を求める。X社の標準値は、NIST が公開しているNational Checklist Program Repository にあるチェックリストを参考にして決定する。

改定3 脆弱性管理の実施

サーバ、ネットワーク機器及びPC において、使用しているOS 及びファームウェアを含むソフトウェアの脆弱性情報、及びクラウドサービスにおいてX社側で管理する必要があるソフトウェアの脆弱性情報が新たに公開された場合は、その重要度を評価し、重要度に応じた期限内にパッチを適用するよう、サーバ、ネットワーク機器及びシステムの管理責任者、又はPC の管理責任者、並びにその所属長に通知する。

なお、上記の改定は、クラウド環境への移行に関する検討結果には影響しない。

X社システム部門は、三つの改定に伴って必要になる運用について、J社に運用サービスの提案を求めた。J社からは、サーバ及びPC で使用するソフトウェア(以下、標準ソフトウェアという)の一覧を運用サービス契約時に取り決めた上で、次の運用サービスを提供できるという回答があった。

運用サービス1 標準ソフトウェアに関する脆弱性情報を日次で収集する。

運用サービス2 エンドポイント管理用ソフトウェアである製品D を導入し、運用サービス1で収集した情報を用いてプロジェクト専用PC 及びプロジェクト専用サーバを除く全てのサーバ及びPC 内の標準ソフトウェアのパッチ適用状況及びセキュリティ設定を日次で監視する。

製品Dの仕様は次のとおりである。

・サーバ又はPCに導入されるエージェントソフトウェアと、各エージェントソフトウェアが通信するサーバソフトウェアとで構成される。

・エージェントソフトウェアが、サーバ又はPCにおけるパッチの適用状況及びセキュリティ設定パラメタの設定値を収集し、サーバソフトウェアに送信する。

・サーバソフトウェアが提供する管理画面において、必要なパッチ、並びに必要なパッチが適用されていないサーバ及びPCの一覧を表示することができる。同様に、セキュリティ設定パラメタの設定値が指定した値と異なるサーバ及びPCの一覧を表示することができる。

・必要なパッチが適用されていないサーバ及びPCの一覧から、1台以上のサーバ又はPC並びにパッチを選択し、1回の操作で、選択したサーバ又はPCに必要なパッチを適用することができる。

・セキュリティ設定パラメタの設定値が指定した値と異なるサーバ及びPCの一覧から、1台以上のサーバ又はPCを選択し、1回の操作で、選択したサーバ又はPCのセキュリティ設定パラメタの設定値を指定した値に変更することができる。

〔モバイル環境の検討〕

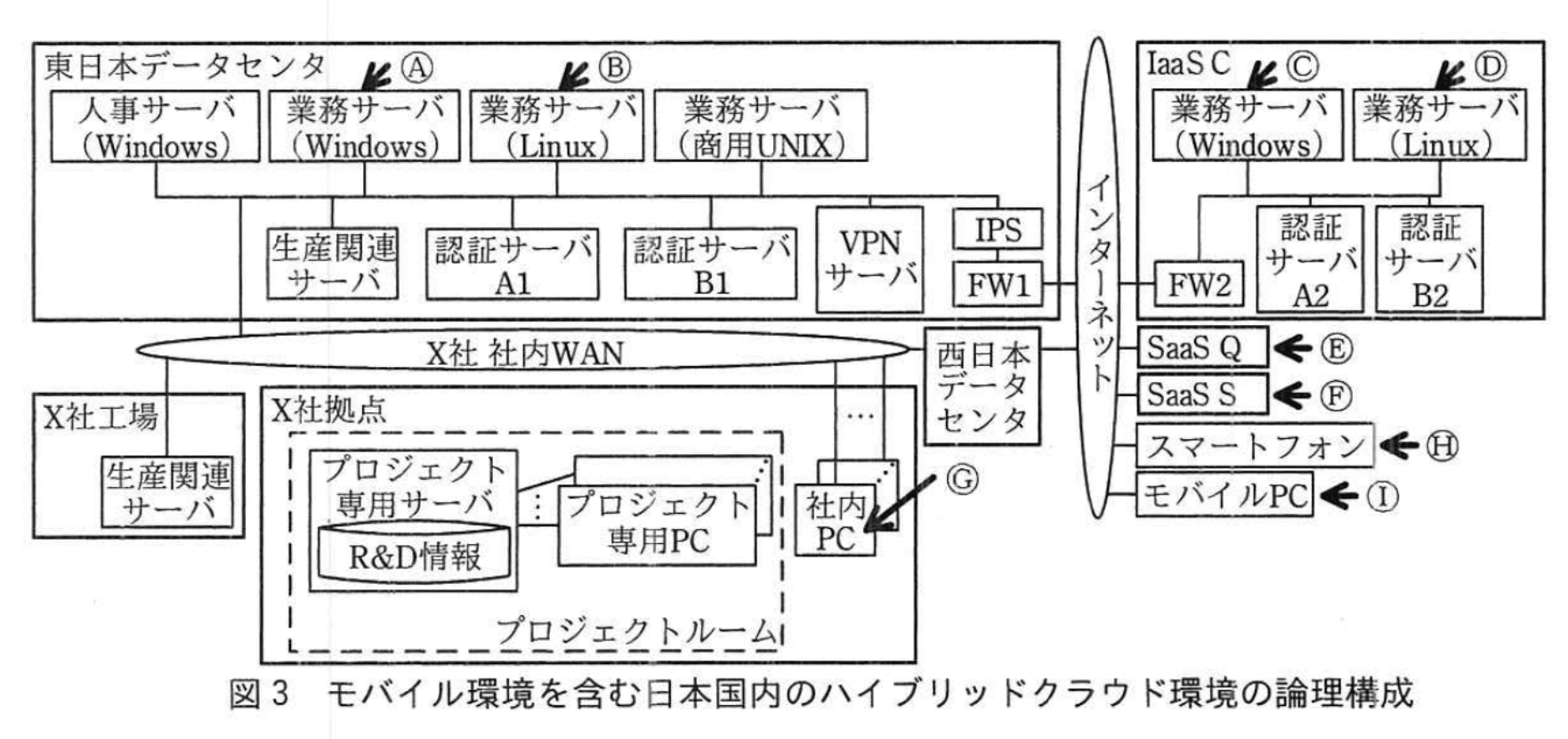

X社システム部門は、従業員が出張先や自宅からでも社内にいるのと同様に業務ができるよう、モバイルPCとスマートフォン(以下、二つを併せてモバイル端末という)を従業員に貸与し、インターネット経由で社内システムやクラウド環境にWebのインタフェースを介してアクセスできるモバイル環境を検討した。モバイル環境においては、モバイル端末からの情報漏えい、モバイル端末のマルウェア感染などのリスクが懸念されることから、次の対策を実施することにした。

対策1 スマートフォンにモバイル機器管理ソフトウェアである製品Fのエージェントソフトウェアを導入し、スマートフォンのパッチ適用状況及びセキュリティ設定を監視し、パッチ適用及びX社の情報セキュリティ標準が定めるセキュリティ設定を強制する。

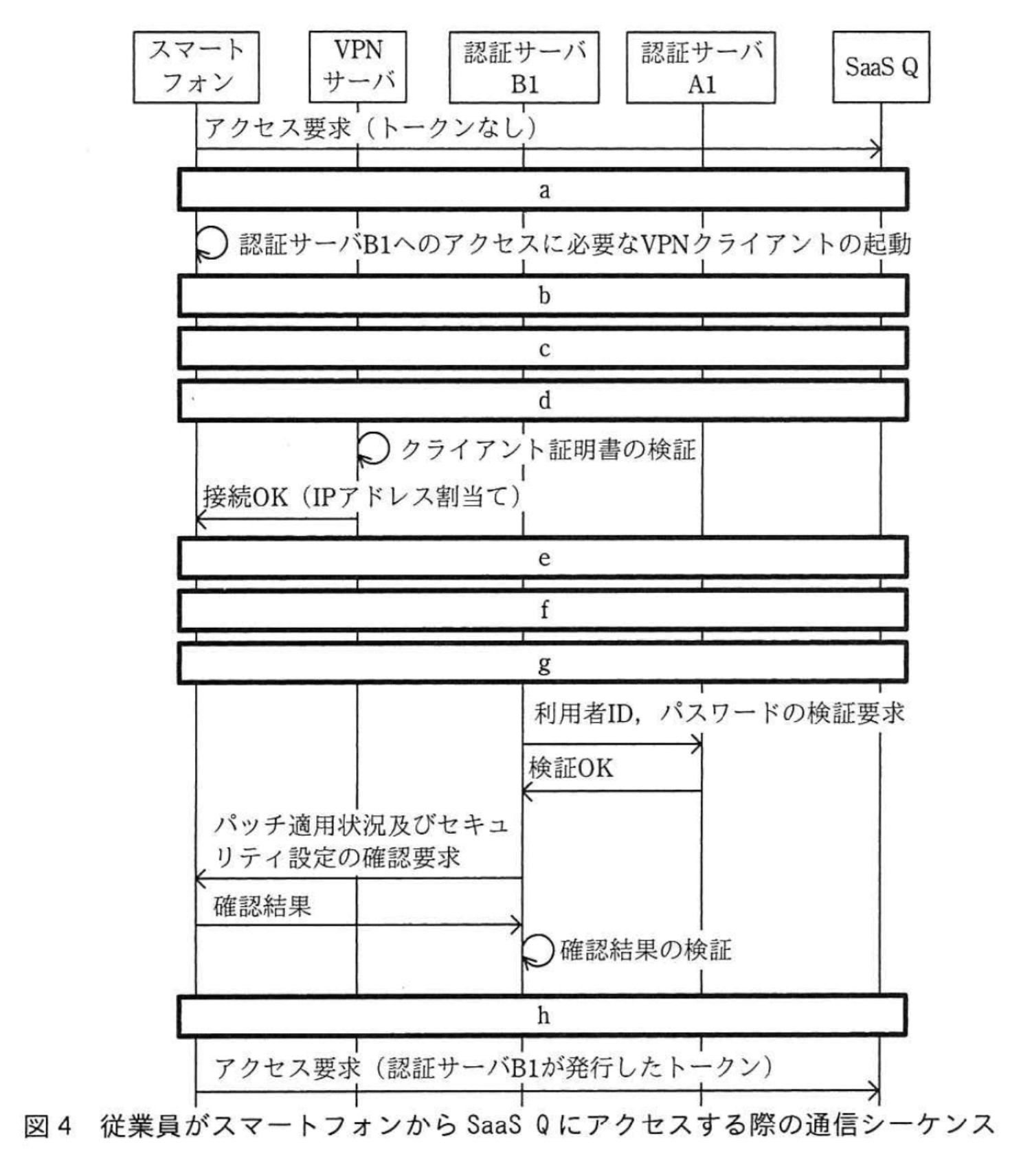

対策2 VPNサーバ及びVPNクライアントを導入し、モバイル端末にクライアント証明書を組み込む。従業員がモバイル端末からインターネット経由で社内システム及びクラウド環境にアクセスする際、VPNサーバでクライアント証明書を用いた端末認証が行われる。モバイル端末が、X社のデータセンタに接続した後、認証サーバB1による利用者認証が行われ、トークンが発行される。トークンが発行された後、従業員は、IaaS C、SaaS Q及びSaaS Sにアクセスできる。

認証サーバB1による利用者認証においては、認証サーバB1が提供するリスクベース認証の機能が利用され、パッチ適用状況やセキュリティ設定に問題のあるモバイル端末からのアクセスを拒否する。

X社システム部門は、モバイル環境の導入に伴い、負荷の観点から再度認証サーバB1の配置を見直すことにし、次の三つの案を比較検討した。

案A 現行の構成のまま、オンプレミス環境に認証サーバB1を配置する。

案B 認証サーバB1をIaaS Cに移行する。

案C 新たにIaaS Cに認証サーバB1と同じ製品を用いた認証サーバB2を配置し、従業員がIaaS Cに配置されたLinuxの業務サーバ上で稼働するWebアプリケーションにアクセスする際の利用者認証に用いる。認証サーバB2は、オンプレミス環境の認証サーバB1とSAML 2.0プロトコルによる通信を行う。この場合、認証サーバB1がIdP、認証サーバB2がSPになる。

X社システム部門は、三つの案を、社内PC及びモバイル端末から業務サーバへの利用者認証後のアクセスにおける通信経路上の構成要素ごとの負荷の観点から比較し、案Cを選択した。

X社が設計した、モバイル環境を含む日本国内のハイブリッドクラウド環境の論理構成を図3に示す。

図3において、従業員がスマートフォンからSaaS Qにアクセスする際の通信シーケンスを図4に示す。

X社システム部門は、モバイル端末からの利用を想定したハイブリッドクラウド環境の設計、及びSaaSに移行する二つの業務システムについて経営層の承認を得て、システムのクラウド環境への移行とモバイル環境の導入を開始した。

設問1:

本文中の下線①について2018年5月25日に適用が開始された欧州連合の規則の略称を英字4字で答えよ。

模範解答

GDPR

解説

解答の論理構成

- 【問題文】には次の記述があります。

①各国及び各地域の個人情報保護に関する法規制

設問は、この下線①について「2018年5月25日に適用が開始された欧州連合の規則の略称を英字4字で答えよ」と求めています。 - 【問題文】にある日付「2018年5月25日」と「欧州連合」という条件に合致する個人情報保護規則は、欧州連合一般データ保護規則「General Data Protection Regulation」です。

- この規則の略称は国際的に「GDPR」の4文字で統一されています。

- 以上より、解答は「GDPR」となります。

誤りやすいポイント

- 「EU指令(Directive)」と混同し、旧指令「95/46/EC」や ePrivacy Directive の略称を書いてしまう。

- ドイツ語表記「DSGVO」やフランス語表記を記入してしまい英字4字要件を満たさない。

- 米国の「CCPA」や日本の「APPI」を欧州規則と誤認する。

- 2018年施行を「2020年」「2016年」と覚え違いをして別制度を連想する。

FAQ

Q: 「GDPR」は法律名ではなく規則名と聞きました。指令や国法との違いは?

A: 指令(Directive)は各加盟国が国内法に置き換える必要がありますが、規則(Regulation)は発効と同時に全加盟国で直接適用されます。GDPRは規則なので加盟国ごとに置き換えを待たず、2018年5月25日に一斉施行されました。

A: 指令(Directive)は各加盟国が国内法に置き換える必要がありますが、規則(Regulation)は発効と同時に全加盟国で直接適用されます。GDPRは規則なので加盟国ごとに置き換えを待たず、2018年5月25日に一斉施行されました。

Q: 日本企業でもGDPRが適用される場面はありますか?

A: はい。EU域内の個人データを取得・処理する、またはEU域内の個人に対してモニタリングや商品・サービスを提供する場合、日本法人であってもGDPRの適用を受けます。

A: はい。EU域内の個人データを取得・処理する、またはEU域内の個人に対してモニタリングや商品・サービスを提供する場合、日本法人であってもGDPRの適用を受けます。

Q: GDPRで定められる罰則はどの程度ですか?

A: 重大な違反の場合、企業の全世界年間売上高の「4%」または「€20,000,000」のいずれか高い方まで課される可能性があります(条文83条)。

A: 重大な違反の場合、企業の全世界年間売上高の「4%」または「€20,000,000」のいずれか高い方まで課される可能性があります(条文83条)。

関連キーワード: GDPR, 個人データ、コンプライアンス、規制遵守、データ主体

設問2:〔クラウド環境への移行に関する検討〕について(1)〜(3)に答えよ。

(1)条件2について、プロジェクト専用サーバをクラウド環境に移行した場合に満たせなくなる基本要件の具体的内容を、60字以内で述べよ。

模範解答

R&D情報は、物理的な入退室管理が行われているプロジェクトルーム内に配置されたプロジェクト専用サーバに保管する。

解説

解答の論理構成

- 【問題文】の基本要件には

「・R&D情報は、物理的な入退室管理が行われているプロジェクトルーム内に配置されたプロジェクト専用サーバに保管する。」

と明記されています。 - 条件2は

「条件2 プロジェクト専用サーバ」

を IaaS C へ移行しない理由を検討する箇所です。 - プロジェクト専用サーバをクラウド環境へ移行すると、物理的に「プロジェクトルーム内」に置くことが不可能になり、当該基本要件を満たせなくなります。

- したがって、解答は上記要件そのものを示す内容になります。

誤りやすいポイント

- 「生産関連サーバを国内二拠点に配置」の要件と混同し、誤って輸出管理規制に触れる記述を書いてしまう。

- 「プロジェクト専用サーバには、プロジェクトルーム内のプロジェクト専用PCからだけアクセスさせる。」を解答に選び、ネットワーク要件と取り違える。

- “クラウドでも論理的に部屋を分ければ良い”と考え、物理的入退室管理というキーワードを落としてしまう。

FAQ

Q: クラウドベンダの物理セキュリティが厳重でも要件違反になりますか?

A: はい。要件は「プロジェクトルーム内」への設置を明示しており、場所そのものを限定しているためクラウド上では満たせません。

A: はい。要件は「プロジェクトルーム内」への設置を明示しており、場所そのものを限定しているためクラウド上では満たせません。

Q: プロジェクト専用PCだけを残してサーバをクラウドへ移行する案は認められますか?

A: 認められません。サーバがルーム外に移る時点で基本要件の保管場所条件を破ります。

A: 認められません。サーバがルーム外に移る時点で基本要件の保管場所条件を破ります。

Q: SaaS を利用して R&D 情報を保管する場合も同じ制限ですか?

A: はい。物理的保管場所の指定がある限り、SaaS でも IaaS でもクラウド上への移行は要件不適合になります。

A: はい。物理的保管場所の指定がある限り、SaaS でも IaaS でもクラウド上への移行は要件不適合になります。

関連キーワード: 物理セキュリティ、クラウド移行、アクセス制御、データ保護

設問2:〔クラウド環境への移行に関する検討〕について(1)〜(3)に答えよ。

(2)条件4について、生産関連サーバをクラウド環境に移行し、かつIaaSCの本文中に示したサービスを全て利用した場合に満たせなくなる基本要件の具体的内容を三つ挙げ、それぞれ50字以内で述べよ。また、挙げた三つのうちの一つの理由となるIaaSCのサービス仕様の内容を、50字以内で述べよ。

模範解答

満たせなくなる基本要件の具体的内容:

①:生産関連サーバは、X社の工場及びデータセンタに配置する。

②:生産関連サーバのバックアップを他の工場又はデータセンタに配置する。

③:同じ重要インフラ設備を製造する工場及び生産関連サーバは同一の国又は地域内の2か所以上に配置する。

IaaS Cのサービス仕様の内容:日本国内のデータセンタが被災した場合はシンガポールのデータセンタとサービスが継続される。

解説

解答の論理構成

-

基本要件の確認

問題文には次の三つの要求があります。

・「生産関連サーバは、X社の工場及びデータセンタに配置する。」

・「生産関連サーバは、重要インフラ設備の製造の事業継続のために、バックアップを他の工場又はデータセンタに配置する。」

・「同じ重要インフラ設備を製造する工場及び生産関連サーバは同一の国又は地域内の2か所以上に配置する。」 -

クラウド移行時の前提

設問は「生産関連サーバをクラウド環境に移行し、かつIaaS Cの本文中に示したサービスを全て利用した場合」を想定しています。

IaaS Cのサービス仕様には、 「日本国内のデータセンタが被災した場合はシンガポールのデータセンタでサービスが継続される。」

という災害対策オプションが含まれます。 -

各基本要件が満たせない理由

(1) 生産関連サーバをIaaS Cへ置くと物理的所在地が「X社の工場及びデータセンタ」ではなくなります。したがって「生産関連サーバは、X社の工場及びデータセンタに配置する。」を満たせません。

(2) バックアップもIaaS C側に置く想定のため、「バックアップを他の工場又はデータセンタに配置する。」を満たせません。

(3) 災害対策により自動的に「シンガポールのデータセンタ」に切り替わるため、「同一の国又は地域内の2か所以上に配置する。」が守れなくなります。 -

IaaS C仕様が与える決定的影響

上記(3)の直接要因は、IaaS Cの災害対策オプションにある「日本国内のデータセンタが被災した場合はシンガポールのデータセンタでサービスが継続される。」という仕様です。これにより日本国内という地域を越えてしまい、要件を満たせなくなります。

誤りやすいポイント

- 「データセンタ間の通信は課金されない。」を根拠に誤って要件未満と判断する受験者がいますが、通信コストは今回の基本要件とは無関係です。

- IaaS Cに置いたとしても「同一の国又は地域内」に複数ロケーションがあるだろうと想像してしまいがちですが、災害対策で海外へフェイルオーバする仕様が示されているため不適合となります。

- バックアップをクラウド上で地理的冗長化すれば要件を満たすと早合点し、工場/自社データセンタという限定条件を見落とすケースも頻発します。

FAQ

Q: IaaS Cの国内リージョンを複数契約すれば「同一の国又は地域内の2か所以上」に該当しませんか?

A: 可能性はありますが、設問では「IaaS Cの本文中に示したサービスを全て利用した場合」とあり、災害対策オプションによる海外フェイルオーバが前提のため要件不適合になります。

A: 可能性はありますが、設問では「IaaS Cの本文中に示したサービスを全て利用した場合」とあり、災害対策オプションによる海外フェイルオーバが前提のため要件不適合になります。

Q: バックアップだけをオンプレミスに残せば(2)の要件は満たせますか?

A: その場合(1)と(3)は依然として不適合です。設問は「クラウド環境に移行し、かつIaaS Cのサービスを全て利用した場合」を想定しており、生産関連サーバ本体がクラウドにある限り(1)が満たせません。

A: その場合(1)と(3)は依然として不適合です。設問は「クラウド環境に移行し、かつIaaS Cのサービスを全て利用した場合」を想定しており、生産関連サーバ本体がクラウドにある限り(1)が満たせません。

Q: 「データセンタ間の通信は課金されない。」仕様は要件に影響しますか?

A: 影響しません。これはコスト面の特徴であり、物理配置や法規制への適合とは無関係です。

A: 影響しません。これはコスト面の特徴であり、物理配置や法規制への適合とは無関係です。

関連キーワード: IaaS, 災害対策、バックアップ、データ主権、DRサイト

設問2:〔クラウド環境への移行に関する検討〕について(1)〜(3)に答えよ。

(3)X社社内ネットワークとIaaSCとの接続において、FWのNAT機能を用いることにしたのはどのような問題を回避するためだと考えられるか。IaaSCのサービス仕様の制約から起こる問題を70字以内で述べよ。

模範解答

X社のグローバルの機器に割り当てているIPアドレスが、IaaS Cで予約されているプライベートアドレスと重複する可能性があるという問題

解説

解答の論理構成

-

X社はオンプレミス側の全機器に「プライベートIPアドレスを割り当てる。」と明記しています。

引用:【問題文】「・X社のシステムの機器には、プライベートIPアドレスを割り当てる。」 -

一方、IaaS C には利用者が自由に使えない「予約されているプライベートIPアドレス」が存在します。

引用:【問題文】「・あらかじめ予約されているプライベートIPアドレスがあり、利用者はそれらを使うことができない。」 -

もし X社で既に使っているプライベートアドレス帯と、IaaS C が予約している帯が重複すると、 ・ルーティングで到達できない宛先が発生

・誤配送や通信断、ファイアウォール誤動作

などの衝突が起こり得ます。これは「サービス仕様の制約から起こる問題」に該当します。 -

そこで「FWのNAT機能を用いて一部のアドレスを変換」し、IaaS C との境界で重複を回避する設計を採用しました。

引用:【問題文】「FWのNAT機能を用いて一部のアドレスを変換することにした。」 -

以上から、設問が求める「回避したい問題」とは

「X社で使用中のプライベートアドレスと IaaS C で予約済みのプライベートアドレスが重複する」

ことになります。

誤りやすいポイント

- NAT=グローバル⇔プライベート変換だと短絡し、重複問題に思い至らない。

- IaaS C の「課金されない閉域網」や「災害対策サービス」の方に着目し、帯域制御やDR対策と混同する。

- 「予約済み=専用に割り当てられる」と誤解し、むしろ重複しないと考えてしまう。

FAQ

Q: 予約済みプライベートアドレスは RFC1918 の範囲外なのでは?

A: RFC1918 の範囲内でもクラウドベンダが自社ネットワーク用に確保していることがあります。利用者はその帯域を使えず、重複が起こる可能性があります。

A: RFC1918 の範囲内でもクラウドベンダが自社ネットワーク用に確保していることがあります。利用者はその帯域を使えず、重複が起こる可能性があります。

Q: ルーティングで優先されるのはどちらのネットワークですか?

A: 同一アドレス帯があるとルータは正しい経路を判断できず、パケットが誤転送や破棄されるため、どちらが優先というより「通信不能」が発生します。

A: 同一アドレス帯があるとルータは正しい経路を判断できず、パケットが誤転送や破棄されるため、どちらが優先というより「通信不能」が発生します。

Q: NAT 以外の回避策はありますか?

A: オンプレミスかクラウドのいずれかでアドレス体系を全面変更する方法もあります。ただし移行コストが高いため、境界での NAT が現実的です。

A: オンプレミスかクラウドのいずれかでアドレス体系を全面変更する方法もあります。ただし移行コストが高いため、境界での NAT が現実的です。

関連キーワード: プライベートIPアドレス、NAT, アドレス重複、クラウド接続、ルーティング

設問3:〔ID管理及び利用者認証の検討〕について、(1)、(2)に答えよ。

(1)各認証サーバ及び各SaaSをSAML2.0プロトコルやSPNEGOプロトコルで通信させることによって、X社の従業員にはどのような利便性が提供されるか。30字以内で述べよ。

模範解答

一度のログインで全システムにアクセスできるという利便性

解説

解答の論理構成

- 認証連携の仕組み

- 問題文では、複数の認証サーバとSaaS間を

「“SAML 2.0プロトコルで通信”」

「“SPNEGOプロトコルによって…認証サーバA1が発行するトークンを用いて利用者認証”」

と記載しています。いずれもトークンを介して認証結果を他システムへ受け渡す方式です。

- 問題文では、複数の認証サーバとSaaS間を

- トークンの再利用

- 「認証サーバA1が発行するトークン」や「認証サーバB1が発行するトークン」が他システムに提示されるため、利用者は追加のID/パスワード入力を求められません。

- もたらされる利便性

- 認証サーバ間・SaaS間でトークンを共有することで、利用者は初回ログイン後に同一セッション情報で各サービスへ横断的にアクセスできます。

- 以上より、「一度のログインで全システムにアクセスできる」というシングルサインオン(SSO)の利便性が導かれます。

誤りやすいポイント

- SAML 2.0 と SPNEGO の違いを問う設問ではないのに、プロトコル特徴を詳述してしまい本質の利便性を外す。

- 多要素認証の有無と混同し、「安全性向上」とだけ書いてしまう。

- 「IDを統合管理できる」と組織側の管理メリットを中心に記述し、利用者視点を欠く。

FAQ

Q: SAML 2.0 と SPNEGO はどちらも同じ役割ですか?

A: どちらも認証情報を連携する点は共通ですが、SAML 2.0 は主にWebベースのフェデレーション用、SPNEGO はKerberos などをラップしてHTTP上でSSOを実現する仕組みです。

A: どちらも認証情報を連携する点は共通ですが、SAML 2.0 は主にWebベースのフェデレーション用、SPNEGO はKerberos などをラップしてHTTP上でSSOを実現する仕組みです。

Q: トークンが漏えいするとどうなりますか?

A: 有効期間内であれば不正アクセスに使われる恐れがあります。TLSでの暗号化伝送や短い有効期限設定が推奨されます。

A: 有効期間内であれば不正アクセスに使われる恐れがあります。TLSでの暗号化伝送や短い有効期限設定が推奨されます。

Q: シングルサインオンを導入するとパスワード強度は下げても良いですか?

A: 一回の認証が全システムに波及するため、むしろ強度を上げ、多要素認証を併用する方が望ましいです。

A: 一回の認証が全システムに波及するため、むしろ強度を上げ、多要素認証を併用する方が望ましいです。

関連キーワード: SAML, SPNEGO, シングルサインオン、トークン、フェデレーション

設問3:〔ID管理及び利用者認証の検討〕について、(1)、(2)に答えよ。

(2)案2を選択した場合、案1と比べて、利用者認証後の通信経路上の構成要素の負荷が高くなるのは、社内PCからどの業務サーバへの通信か。全て選び、図2中の記号ア〜シで答えよ。また、負荷が高くなる構成要素を全て選び、同じく図2中の記号ア〜シで答えよ。

模範解答

業務サーバ:イ、ウ

構成要素:ク、ケ、コ、サ

解説

解答の論理構成

- まず案1(現行構成)では、社内PCからオンプレミスの業務サーバへは社内ネットワーク経由で直接アクセスする。したがって、図2中の「ク」「ケ」「コ」「サ」を通過せず、これらの機器・回線には業務トラフィックが流れない。

- 案2では「認証サーバB1をIaaS Cに移行する」と明記されている。

- 本問の認証サーバB1は「リバースプロキシ型の認証サーバ」であり、認証後も業務データを中継する。

- そのため社内PCがオンプレミス側の業務サーバを利用する場合、経路は

社内PC → FW1(ケ)→ IPS(ク)→ インターネット(コ)→ FW2(サ)→ 認証サーバB1(IaaS)→ オンプレミス業務サーバ

となり、往復とも「ク・ケ・コ・サ」を必ず経由する。 - どの業務サーバがこの影響を受けるか。

- Linux業務サーバについては、問題文に「従業員がWebブラウザを用いてLinux及び商用UNIXの業務サーバにログオンする際は、認証サーバB1による利用者認証が行われる」とあるので確実に該当する(図2中「ウ」)。

- Windows業務サーバについては、今回B1をSPNEGO対応にバージョンアップし、「認証サーバB1が認証サーバA1と通信し、認証サーバA1が発行するトークンを用いて利用者認証を行うようにする」と設計している。したがってブラウザ経由のWebアプリケーションはB1経由となり、同じく経路が長くなる(図2中「イ」)。

- IaaS側の業務サーバ(「エ」「オ」)はB1と同一クラウド内にあるため、社内→クラウド→業務サーバという経路は案1と大差なく、負荷増大には直結しない。

- 以上より、案2で負荷が増える業務サーバは「イ」「ウ」、負荷が高くなる構成要素は通信経路上で重複利用される「ク」「ケ」「コ」「サ」となる。

誤りやすいポイント

- 認証サーバB1を「認証だけを行うサーバ」と誤解し、認証後の業務データはB1を通らないと考えてしまう。問題文で明示されている「リバースプロキシ型」を見落とさないこと。

- Windows業務サーバ(イ)はA1で認証するから影響なし、と短絡的に判断してしまう。設計変更によりWebアクセスはB1経由になる点が要注意。

- 「インターネット(コ)」だけが混雑すると考え、FWやIPSの負荷を忘れるケース。通信経路図を矢印ごとに追うことが有効。

FAQ

Q: 認証サーバB1をIaaSに置くと通信が2往復になるのですか?

A: はい。社内PC→B1(IaaS)→オンプレミス業務サーバ→B1→社内PCの形で往復するため、同じ機器・回線を二度経由し負荷が増えます。

A: はい。社内PC→B1(IaaS)→オンプレミス業務サーバ→B1→社内PCの形で往復するため、同じ機器・回線を二度経由し負荷が増えます。

Q: IaaS側の業務サーバ(エ・オ)はなぜ負荷増大の対象外なのですか?

A: 認証サーバB1と同じクラウド内にあるため、FW2(サ)より内側で完結します。社内から見ると案1と同じ経路長となり、追加負荷はありません。

A: 認証サーバB1と同じクラウド内にあるため、FW2(サ)より内側で完結します。社内から見ると案1と同じ経路長となり、追加負荷はありません。

Q: 認証サーバB1がダウンした場合の影響は?

A: B1はLinux/UNIX系Webシステムと一部Windows Webアプリのゲートウェイなので、B1停止=これらのシステムが利用不能になります。可用性設計が別途必要です。

A: B1はLinux/UNIX系Webシステムと一部Windows Webアプリのゲートウェイなので、B1停止=これらのシステムが利用不能になります。可用性設計が別途必要です。

関連キーワード: シングルサインオン、リバースプロキシ、ファイアウォール、VPN, NAT

設問4:〔エンドポイント管理の検討〕について、(1)〜(3)に答えよ。

(1)本文中の下線②について、ティア1からティア3に該当するものを、解答群の中から選び、それぞれ記号で答えよ。

解答群

ア:繰返し適用可能である(Repeatable)

イ:部分的である(Partial)

ウ:リスク情報を活用している(Risk Informed)

模範解答

ティア1:イ

ティア2:ウ

ティア3:ア

解説

解答の論理構成

- 本文には、NIST CSF におけるティアの説明として

「下線②フレームワークインプリメンテーションティア(以下、ティアという)1からティア4までの段階を定義しており、ティア4が最も高い段階である。」

と記載されています。 - NIST CSF 公式文書の定義は、上記①~④の順に成熟度が高まる構造です。一般に

・Tier 1=Partial(部分的)

・Tier 2=Risk-Informed(リスク情報を活用)

・Tier 3=Repeatable(繰返し適用可能)

・Tier 4=Adaptive(適応的)

という対比が使われます。 - 解答群には

「イ:部分的である(Partial)」

「ウ:リスク情報を活用している(Risk Informed)」

「ア:繰返し適用可能である(Repeatable)」

が提示されています。 - よってティアと選択肢を対応付けると

ティア1 → 「イ:部分的である(Partial)」

ティア2 → 「ウ:リスク情報を活用している(Risk Informed)」

ティア3 → 「ア:繰返し適用可能である(Repeatable)」

となり、模範解答と一致します。

誤りやすいポイント

- 「ティア3=Adaptive」と勘違いし、Tier3 と Tier4 を取り違えるケースが多いです。Adaptive は最上位のティア4です。

- 「Risk-Informed」を “リスクに対応できる” と訳し Tier3 と連想してしまう誤答が見受けられます。Risk-Informed はあくまでリスクを“把握・考慮”している段階 (Tier2) です。

- 「繰返し適用可能」という表現を下位レベルだと思い、Tier1 と誤結び付けるミスが発生しやすいです。プロセスが再現性を持つ時点で組織的成熟度は Tier3 になります。

FAQ

Q: ティアは成熟度モデルと同じく段階的に上がると考えてよいですか?

A: はい。ティア1から「プロセスが部分的」、ティア2で「リスクを考慮」、ティア3で「組織として再現性を確保」、ティア4で「状況に応じて適応する」という順に成熟度が高まります。

A: はい。ティア1から「プロセスが部分的」、ティア2で「リスクを考慮」、ティア3で「組織として再現性を確保」、ティア4で「状況に応じて適応する」という順に成熟度が高まります。

Q: Tier2 と Tier3 の差を一言で言うと?

A: Tier2 は“リスクを理解している”が、標準化・自動化が弱い段階、Tier3 は“組織全体で標準化されたプロセスが循環している”段階です。

A: Tier2 は“リスクを理解している”が、標準化・自動化が弱い段階、Tier3 は“組織全体で標準化されたプロセスが循環している”段階です。

Q: Adaptive が選択肢にないのはなぜ?

A: 問題はティア1~ティア3のみを対応付ける設問だからです。ティア4 Adaptive は設問対象外のため解答群にも含まれていません。

A: 問題はティア1~ティア3のみを対応付ける設問だからです。ティア4 Adaptive は設問対象外のため解答群にも含まれていません。

関連キーワード: NIST CSF, インプリメンテーションティア、リスクマネジメント、セキュリティ成熟度

設問4:〔エンドポイント管理の検討〕について、(1)〜(3)に答えよ。

(2)運用サービス1及び2が提供される場合、標準ソフトウェア以外のソフトウェアがサーバ又はPCに導入されていたとすると、セキュリティ管理上どのような不都合が生じるか。40字以内で述べよ。

模範解答

標準ソフトウェア以外のソフトウェアは、脆弱性管理がされないという不都合

解説

解答の論理構成

-

運用サービスの対象範囲を確認

【問題文】には

・「運用サービス1 標準ソフトウェアに関する脆弱性情報を日次で収集する。」

・「運用サービス2 … 標準ソフトウェアのパッチ適用状況及びセキュリティ設定を日次で監視する。」

とあり、脆弱性情報収集・監視の対象はあくまでも「標準ソフトウェア」に限定されています。 -

標準外ソフトウェアが導入されている場合の影響

標準外のソフトウェアは上記サービスの対象外であるため、 ・脆弱性情報の収集が行われない

・パッチ適用状況の確認・強制が行われない

→結果として脆弱性が放置される可能性があります。 -

以上より、不都合は「標準ソフトウェア以外は脆弱性管理されない」ことになります。

誤りやすいポイント

- 「標準ソフトウェア一覧に追加すれば良い」と考え、現時点の管理漏れのリスクを見落とす。

- パッチ管理だけでなく「セキュリティ設定」も対象外になることを忘れる。

- 製品Dの機能が自動で全ソフトを検出すると誤解し、対象範囲の制限を読み飛ばす。

FAQ

Q: 標準外ソフトウェアを導入したい場合はどう管理すべきですか?

A: 導入前に標準ソフトウェア一覧へ追加し、運用サービスの監視対象に含める運用フローを整備する必要があります。

A: 導入前に標準ソフトウェア一覧へ追加し、運用サービスの監視対象に含める運用フローを整備する必要があります。

Q: 製品Dがインストールされていれば標準外ソフトも自動でパッチ適用できますか?

A: いいえ。監視・適用対象は「標準ソフトウェア」に設定された製品のみです。標準外は自動処理されません。

A: いいえ。監視・適用対象は「標準ソフトウェア」に設定された製品のみです。標準外は自動処理されません。

Q: 標準外ソフトの脆弱性放置が発覚した場合の影響は?

A: 未修正の脆弱性を攻撃者に悪用され、マルウェア感染や情報漏えいにつながる恐れがあります。

A: 未修正の脆弱性を攻撃者に悪用され、マルウェア感染や情報漏えいにつながる恐れがあります。

関連キーワード: 脆弱性管理、パッチ適用、エンドポイント監視、セキュリティ設定、ソフトウェア資産管理

設問4:〔エンドポイント管理の検討〕について、(1)〜(3)に答えよ。

(3)情報セキュリティ標準を基に手作業及び目視でセキュリティ設定パラメタの設定値をチェックする方法と比べて、製品Dによる方法は、どのような利点があるか。二つ挙げ、それぞれ15字以内で答えよ。

模範解答

①:正確である。

②:作業が速くできる。

解説

解答の論理構成

- 手作業・目視チェックは人が設定値を確認するため、ヒューマンエラーが入りやすく時間も掛かります。

- 【問題文】には、製品Dについて

- 「エージェントソフトウェアが、サーバ又はPCにおけるパッチの適用状況及びセキュリティ設定パラメタの設定値を収集し、サーバソフトウェアに送信する。」

- 「サーバソフトウェアが提供する管理画面において、必要なパッチ…及びPCの一覧を表示することができる。」

と記載されており、機械的に情報を集めて一覧化する仕組みが備わっています。

- さらに「1回の操作で…必要なパッチを適用」「1回の操作で…設定値を指定した値に変更」とあるため、複数端末をまとめて迅速に処理できます。

- 以上から、製品Dを用いることで

①自動収集・比較により誤判定が起きにくい(=正確)

②一覧表示と一括操作により短時間で処理できる(=速い)

という二つの利点が導かれ、「正確である」「作業が速くできる」が解答となります。

誤りやすいポイント

- 「管理画面で一覧を表示できる」から“可視化できる”とだけ書くと、手作業でも一覧表を作れば可視化可能という反論が成立し得ます。自動収集による正確性まで触れる必要があります。

- “自動的にパッチを適用できる”と書くと、「適用可否は管理者が操作する」点を見落としやすく、利点の本質(スピード・正確性)から外れます。

- 15字以内に収める制約を意識するあまり、意味が曖昧な語(例:効率化)だけを書いてしまうと部分点の対象になりにくいです。

FAQ

Q: 一覧表示や一括操作は「効率化」と書けば良いですか?

A: 効率化という語は抽象的なので、作業時間が短縮される点を具体的に示す「作業が速くできる」などの表現が安全です。

A: 効率化という語は抽象的なので、作業時間が短縮される点を具体的に示す「作業が速くできる」などの表現が安全です。

Q: 正確性の根拠はどこにありますか?

A: 「エージェントソフトウェアが…設定値を収集し、サーバソフトウェアに送信」とあるように、人手を介さず取得するため、読み違い・入力ミスといったヒューマンエラーが排除されます。

A: 「エージェントソフトウェアが…設定値を収集し、サーバソフトウェアに送信」とあるように、人手を介さず取得するため、読み違い・入力ミスといったヒューマンエラーが排除されます。

Q: 利点を「自動化できる」「省力化できる」としても良いですか?

A: 自動化や省力化も方向性は正しいですが、設問は利点を二つ求めており、「正確」「速い」と切り分ける方が明確に二点示せます。

A: 自動化や省力化も方向性は正しいですが、設問は利点を二つ求めており、「正確」「速い」と切り分ける方が明確に二点示せます。

関連キーワード: エージェント、自動化、パッチ管理、セキュリティ設定、エンドポイント監視

設問5:〔モバイル環境の検討〕について、(1)、(2)に答えよ。

(1)案A及びBにおける利用者認証後の通信経路のうち、案Cに比べて通信経路上の構成要素の負荷が高くなるのは、どのクライアントからどの業務サーバへの通信か。案Aについては2組み、案Bについては3組み挙げ、それぞれ図3中の記号A〜Iで答えよ。

模範解答

案A:

①:クライアント:H、業務サーバ:D

②:クライアント:I、業務サーバ:D

案B:

①:クライアント:G、業務サーバ:B

②:クライアント:H、業務サーバ:B

③:クライアント:I、業務サーバ:B

解説

解答の論理構成

-

まず各案での認証サーバの配置を確認します。

・引用:「案A 現行の構成のまま、オンプレミス環境に認証サーバB1を配置する。」

・引用:「案B 認証サーバB1をIaaS Cに移行する。」

・引用:「案C 新たにIaaS Cに認証サーバB1と同じ製品を用いた認証サーバB2を配置し…この場合、認証サーバB1がIdP、認証サーバB2がSPになる。」

案Cでは Linux 業務サーバ(記号 D、B)に対し、IaaS 側の認証サーバB2が“リバースプロキシ型”で直接フロントに立つため、アプリケーション通信は IaaS 内で完結しやすくなります。 -

モバイル端末経由のトラフィックの特徴を整理します。

・引用:「モバイル端末が、X社のデータセンタに接続した後、認証サーバB1による利用者認証が行われ…トークンが発行された後、従業員は、IaaS C…にアクセスできる。」

つまり VPN で社内 DC に入ったあとは、認証サーバを経由して業務サーバへ Web アクセスが継続的に流れます。リバースプロキシ型である B1/B2 が通信経路に残り続けるため、その所在がボトルネックになります。 -

案Aで負荷が高まる通信を導出します。

・B1 がオンプレミスなので、Linux 業務サーバ D との間の全 Web トラフィックが

(H または I) → VPN → B1 → インターネット → D → B1 → (H または I)

と“往復2回”インターネットを横断します。

・案Cでは B2 が IaaS 内にあり

(H または I) → VPN → インターネット → B2 → D

と1回で済み、オンプレミス側の FW/IPS/WAN が半減します。

従ってスマートフォン H とモバイルPC I から Linux 業務サーバ D への2組が対象です。

⇒ 案A:① H→D、② I→D -

案Bで負荷が高まる通信を導出します。

・B1 が IaaS 側に移ることで、オンプレミス Linux 業務サーバ B へは常に

(G, H, I) → … → インターネット → B1 → 社内ネットワーク → B → B1 → インターネット → …

と“往復2回”インターネット横断が発生。

・案Cは B1 がオンプレミスのままなので1回で済みます。

社内PC G、スマートフォン H、モバイルPC I の3種類すべてが対象です。

⇒ 案B:① G→B、② H→B、③ I→B -

以上より模範解答のとおりになります。

誤りやすいポイント

- 認証が終わればリバースプロキシを通らなくなると誤解しやすい

B1/B2 は「リバースプロキシ型」と明示されているため、認証後も Web 通信が継続的に通過します。 - VPN を張った時点で“インターネットを出入りしない”と考えてしまう

社内 DC から IaaS へは別途インターネット経由となるため、FW・IPS の負荷を見落としがちです。 - 案Cでスマートフォン H の通信は改善されないと思い込む

IaaS 内に B2 があることで、往復回数が減りオンプレミス側の負荷は確実に下がります。

FAQ

Q: なぜ社内PC G→D は案Aと案Cで差がないのですか?

A: G はオンプレミスに常駐しているため、案Aも案Cも“1回”のインターネット横断で済み、FW・IPS の負荷差が出ません。

A: G はオンプレミスに常駐しているため、案Aも案Cも“1回”のインターネット横断で済み、FW・IPS の負荷差が出ません。

Q: 案Bで SaaS Q へのアクセスは評価対象にならないのですか?

A: 設問は「業務サーバ」への経路に限定しています。SaaS Q / SaaS S は対象外です。

A: 設問は「業務サーバ」への経路に限定しています。SaaS Q / SaaS S は対象外です。

Q: 認証サーバA1/A2 が答えに出てこないのはなぜ?

A: Windows 業務サーバの通信は A1/A2 を経由しますが、三案間で配置に変化がないため、構成要素の負荷差が発生しません。

A: Windows 業務サーバの通信は A1/A2 を経由しますが、三案間で配置に変化がないため、構成要素の負荷差が発生しません。

関連キーワード: VPN, リバースプロキシ、SAML, ハイブリッドクラウド、ネットワーク負荷

設問5:〔モバイル環境の検討〕について、(1)、(2)に答えよ。

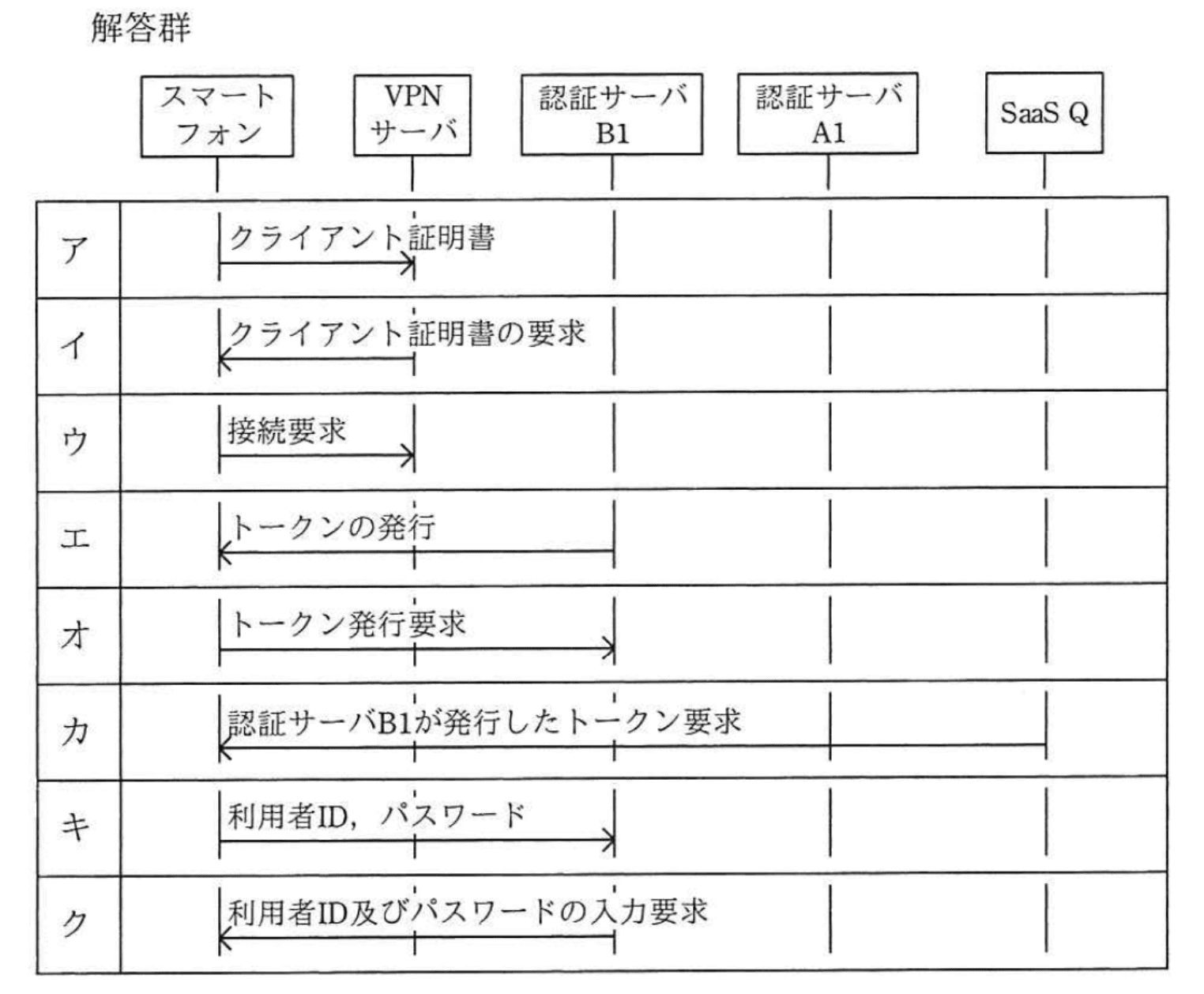

(2)図4中のa〜hに入れる適切な通信メッセージを、解答群の中から選び、記号で答えよ。

模範解答

a:カ

b:ウ

c:イ

d:ア

e:オ

f:ク

g:キ

h:エ

解説

解答の論理構成

-

VPN 接続開始とトークンの前提確認

・問題文には「対策2 VPNサーバ及びVPNクライアントを導入し、モバイル端末にクライアント証明書を組み込む」とあり、VPN サーバはまずトークンの有無を確認する必要があります。

・よって VPN サーバは認証サーバ B1 に対して「認証サーバB1が発行したトークン要求」(行 カ)を出し、これが a になります。 -

スマートフォンから VPN サーバへの接続要求

・トークンが発行されていないことを確認した VPN サーバは、端末からの接続を受け付けるために「接続要求」(行 ウ)を受信します。これが b です。 -

端末認証(クライアント証明書)

・VPN サーバは「クライアント証明書の要求」(行 イ)を送り(c)、スマートフォンは「クライアント証明書」(行 ア)を提示します(d)。

・図4には “クライアント証明書の検証” と明記されており、ここで端末認証が完了します。 -

トークン発行要求

・端末認証が済むと、VPN サーバはシングルサインオン用トークンを得るために「トークン発行要求」(行 オ)を認証サーバ B1 に送信します。従って e は行 オです。 -

利用者認証(ID/パスワード)

・認証サーバ B1 は利用者を特定するために「利用者ID及びパスワードの入力要求」(行 ク)を VPN サーバ経由でスマートフォンへ返します(f)。

・スマートフォンは「利用者ID、パスワード」(行 キ)を送り(g)、B1 は問題文にある “認証サーバB1が発行するトークンを用いて利用者認証を行う” 処理として認証サーバ A1 との連携(図4のステップ10〜11)を行います。 -

トークンの発行

・利用者認証が成功したあとは「トークンの発行」(行 エ)を VPN サーバ経由でスマートフォンに返します。図4のステップ15「アクセス要求(認証サーバB1が発行したトークン)」につながるため、h は行 エです。 -

以上から

a:カ b:ウ c:イ d:ア e:オ f:ク g:キ h:エ が妥当となります。

誤りやすいポイント

- クライアント証明書と SAML トークンを混同する

証明書は端末認証、トークンは利用者認証とアクセス制御で用途が異なります。 - 「利用者ID及びパスワードの入力要求」と「トークン発行要求」の送信先を逆にする

トークンは認証サーバ B1 が発行するため、VPN サーバ→B1 が要求、B1→VPN サーバ が結果という流れを取り違えやすいです。 - “トークンの発行” をスマートフォン→VPN サーバ方向と誤解する

発行主体は VPN サーバではなく認証サーバ B1 なので、VPN サーバ→スマートフォン方向が正しいです。

FAQ

Q: 端末認証が成功しても、なぜ利用者IDとパスワードが必要なのですか?

A: 問題文にある「モバイル端末が、X社のデータセンタに接続した後、認証サーバB1による利用者認証が行われ、トークンが発行される」とおり、端末認証(証明書)と利用者認証(ID/パスワード)は別レイヤのセキュリティ対策だからです。

A: 問題文にある「モバイル端末が、X社のデータセンタに接続した後、認証サーバB1による利用者認証が行われ、トークンが発行される」とおり、端末認証(証明書)と利用者認証(ID/パスワード)は別レイヤのセキュリティ対策だからです。

Q: 認証サーバ A1 はどこで登場するのですか?

A: 図4のステップ10と11で「利用者ID、パスワードの検証要求」「検証OK」が A1 と B1 間でやり取りされます。B1 が SAML トークンを発行する前に、Windows ドメインの資格情報を A1 に問い合わせているイメージです。

A: 図4のステップ10と11で「利用者ID、パスワードの検証要求」「検証OK」が A1 と B1 間でやり取りされます。B1 が SAML トークンを発行する前に、Windows ドメインの資格情報を A1 に問い合わせているイメージです。

Q: 行 エ「トークンの発行」が VPN サーバからスマートフォンへ送られるのはなぜ?

A: スマートフォンは VPN トンネル内にいるため、B1→VPN→スマートフォンという経路でトークンを受け取ります。これにより図4のステップ15「アクセス要求(認証サーバB1が発行したトークン)」が成立します。

A: スマートフォンは VPN トンネル内にいるため、B1→VPN→スマートフォンという経路でトークンを受け取ります。これにより図4のステップ15「アクセス要求(認証サーバB1が発行したトークン)」が成立します。

関連キーワード: VPN, SAML, クライアント証明書、リスクベース認証、シングルサインオン