情報処理安全確保支援士 2018年 春期 午後2 問01

セキュリティ対策の評価に関する次の記述を読んで、設問1~4に答えよ。

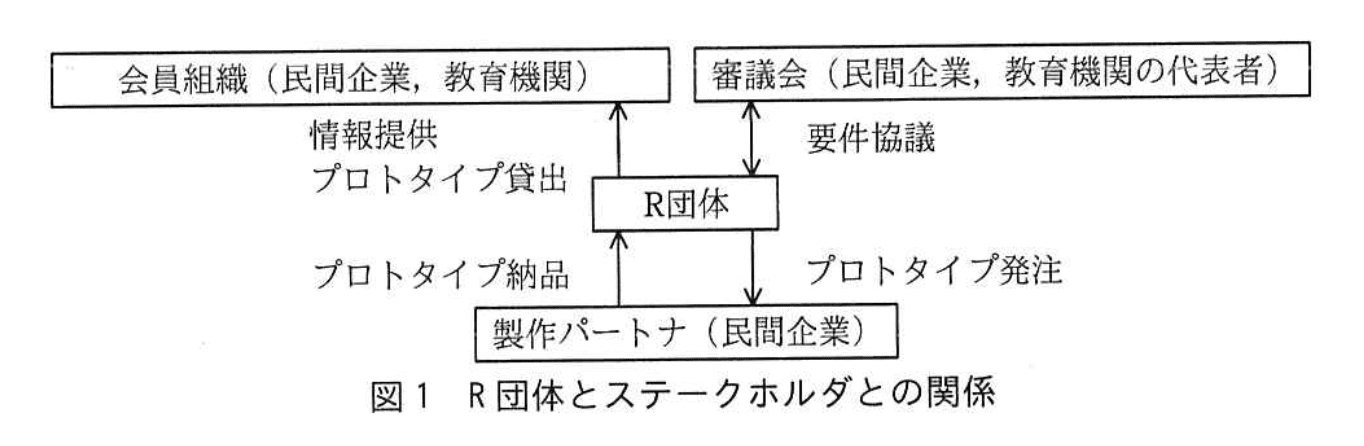

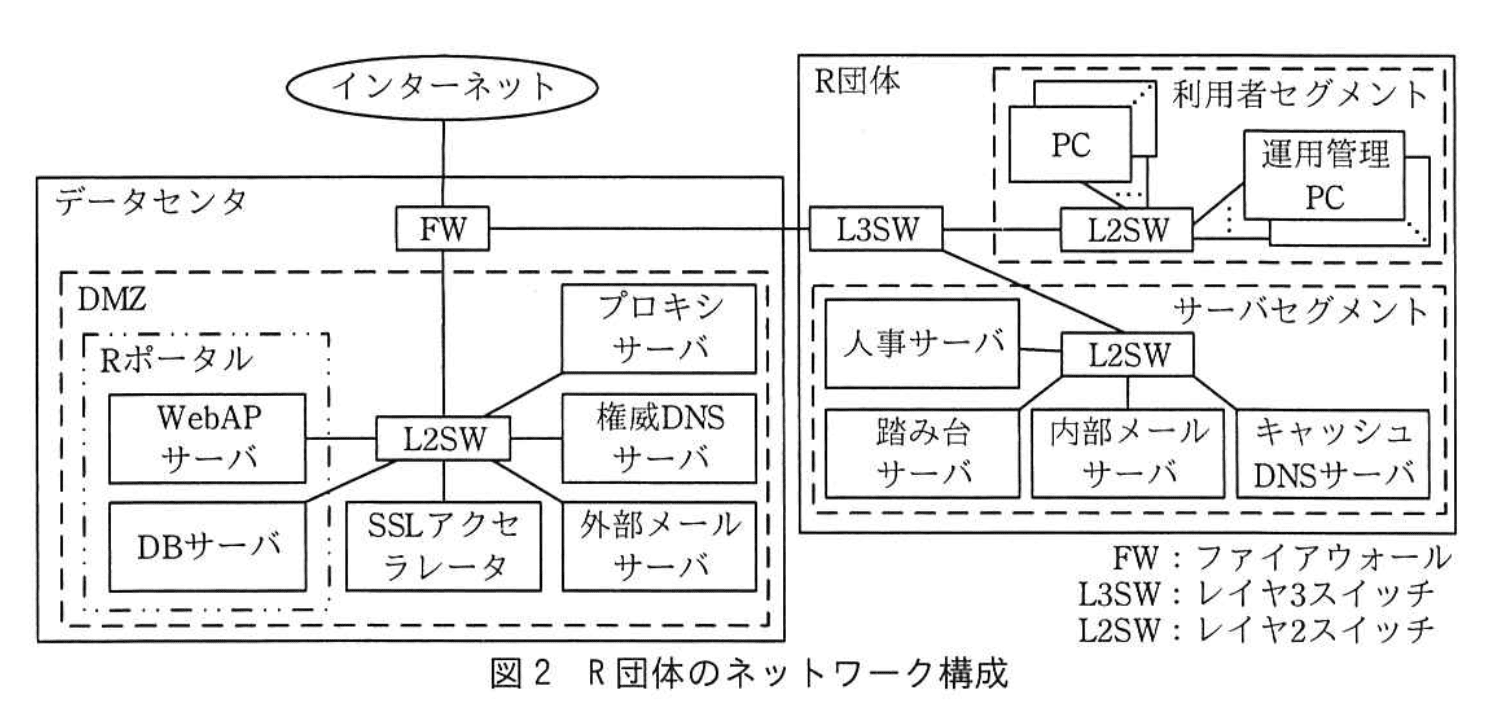

R団体はある科学技術分野のノウハウを有する、職員数300名の一般社団法人である。特殊な用途に用いる精密機器のプロトタイプ製作、民間企業や教育機関への技術情報の提供、安全基準の助言などを行っている。R団体とステークホルダとの関係を図1に、ステークホルダの概要を表1に示す。

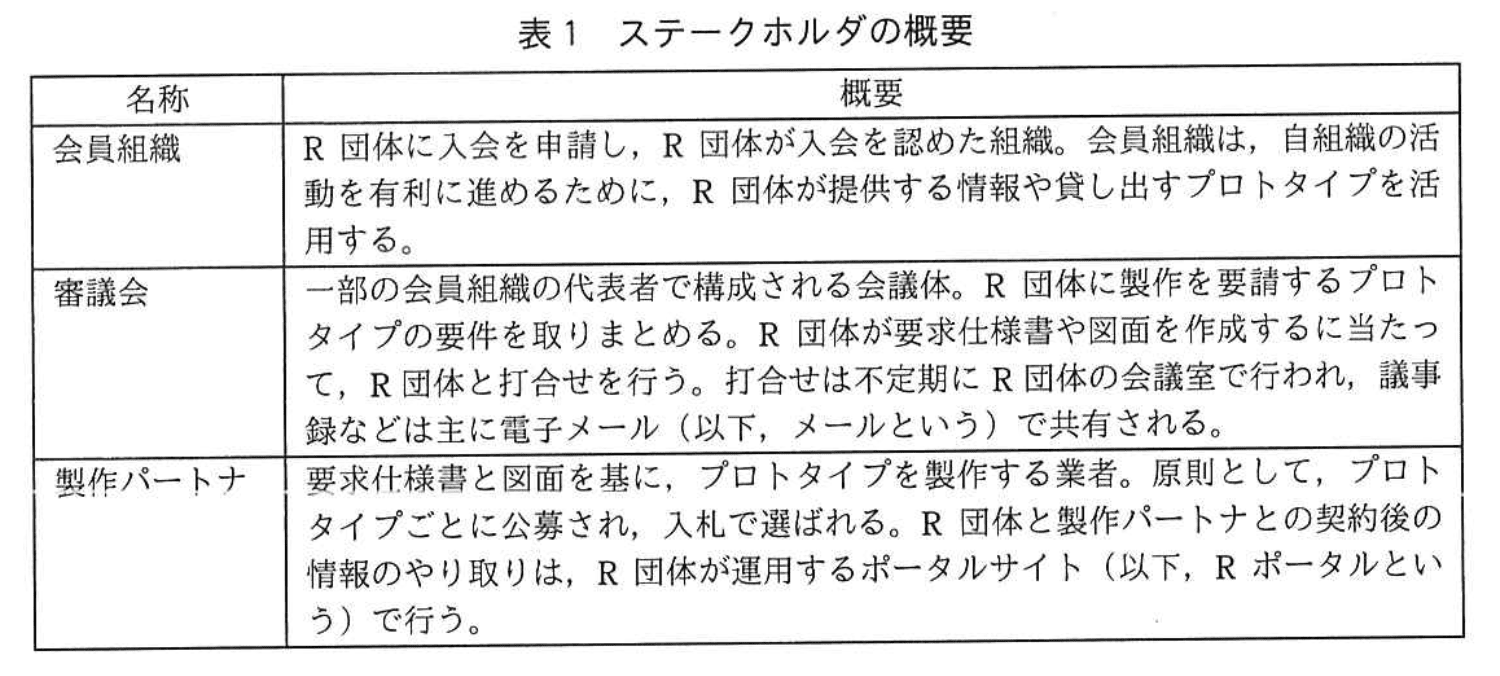

R団体の各部署の業務内容を表2に示す。

プロトタイプ製作業務において扱う情報は全て機密性が高く、その中でも図面は特に機密性が高い。

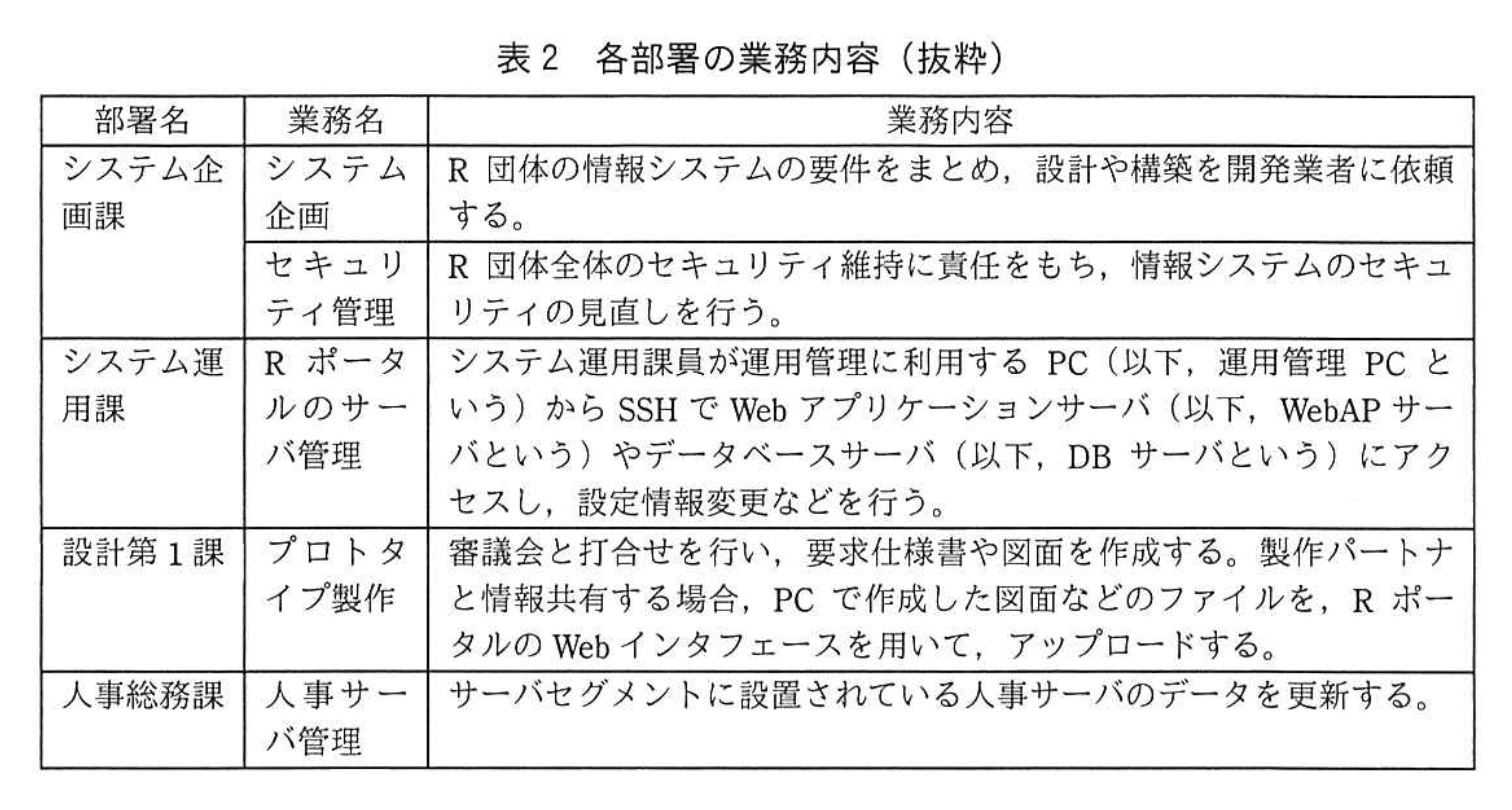

R団体では、一般業務用のPCが職員に1台ずつ貸与されており、Web閲覧、メール送受信、図面作成などに利用されている。各PCには固定IPアドレスが割り当てられている。PCにログインする際には各職員の利用者IDを入力する。R団体のネットワーク構成を図2に示す。

Rポータルは、利用者の認証機能、利用者ごとに権限を定義できるアクセス制御機能、ファイルをアップロード及びダウンロードできる文書共有機能、問合せ内容や回答の履歴を記録する掲示板機能を備えている。Rポータルの利用者IDは、職員、会員組織、及び製作パートナに発行される。

また、Rポータルは、フロントエンドのWebAPサーバと、会員組織情報、要求仕様書や図面が保存されるバックエンドのDBサーバで構成され、WebAPサーバとDBサーバはODBC(Open Database Connectivity)を用いて特定のポート間で通信している。R団体のセキュリティ対策基準にのっとり、DBサーバには、システム運用課員によるログインと、WebAPサーバからの接続だけが許可されている。利用者セグメントからDBサーバへのアクセスは、FWによって運用管理PCのIPアドレスからのアクセスだけが許可されている。

人事サーバ管理での人事データの更新には二つの方法がある。通常の更新は、人事サーバのWebインタフェースを使用してPC上で行う。期初などの大量の人事異動が発生するタイミングでは、PCからリモートデスクトップ機能を使い、一度、踏み台サーバの利用者ID(以下、管理IDという)を用いて踏み台サーバにログイン後、さらに、踏み台サーバからリモートデスクトップ機能を使い、共通の利用者IDとパスワード(以下、共通管理者アカウントという)で人事サーバにログインして、一括で更新している。管理IDは職員ごとに異なっている。R団体では、踏み台サーバを除き、サーバセグメントとDMZに置くサーバでは、運用負荷軽減の観点から、共通管理者アカウントが設定されている。

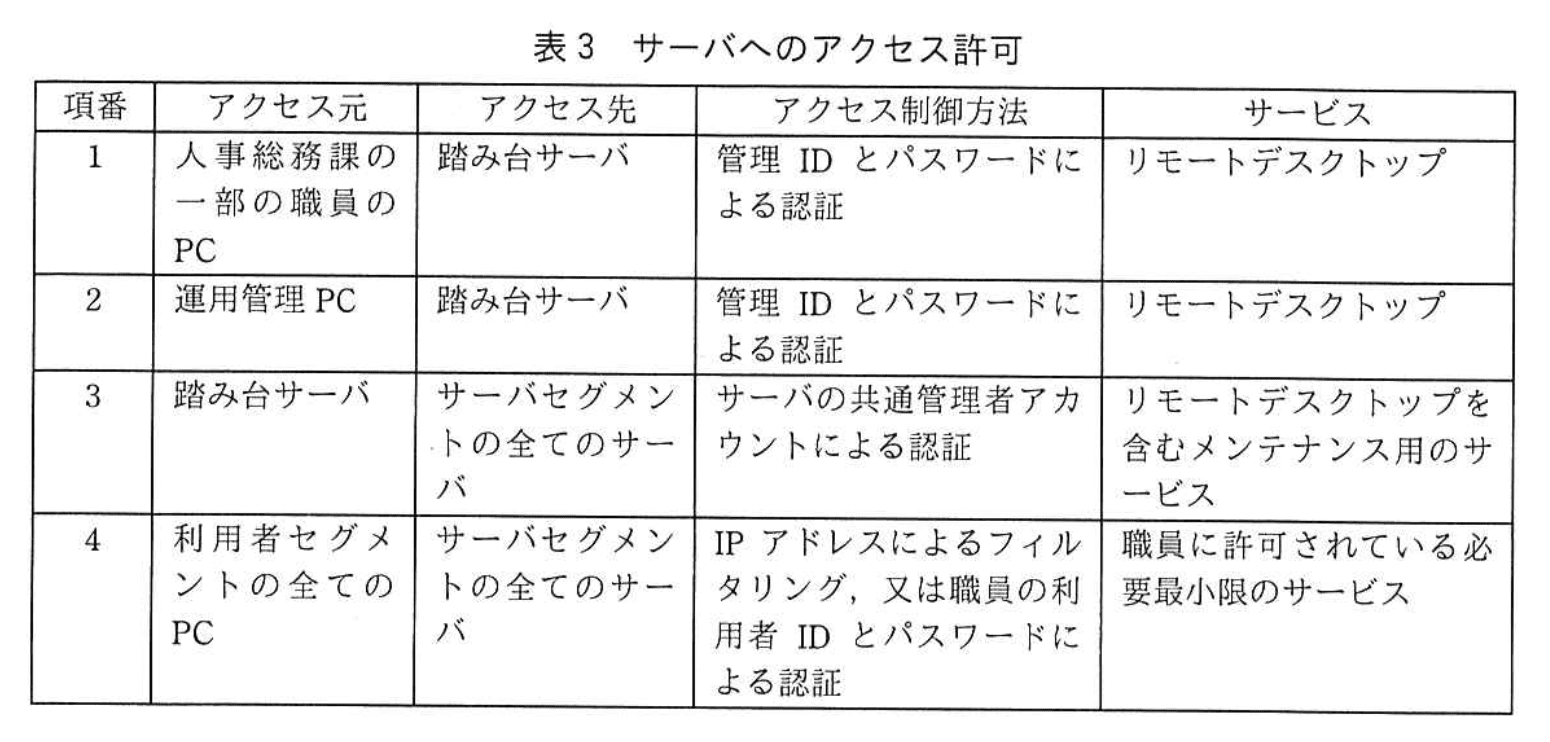

サーバセグメント内のサーバでは、表3のアクセスだけを許可している。

踏み台サーバには操作記録機能があり、ログインした利用者のデスクトップ画面が数秒間隔で画像データとして記録され、実行したコマンドやキーボード入力がテキストで記録される。全てのサーバがアクセスログを取得しており、どの利用者IDによっていつログイン、ログアウトしたかの記録が残る。踏み台サーバの利用者管理はシステム運用課が担当している。

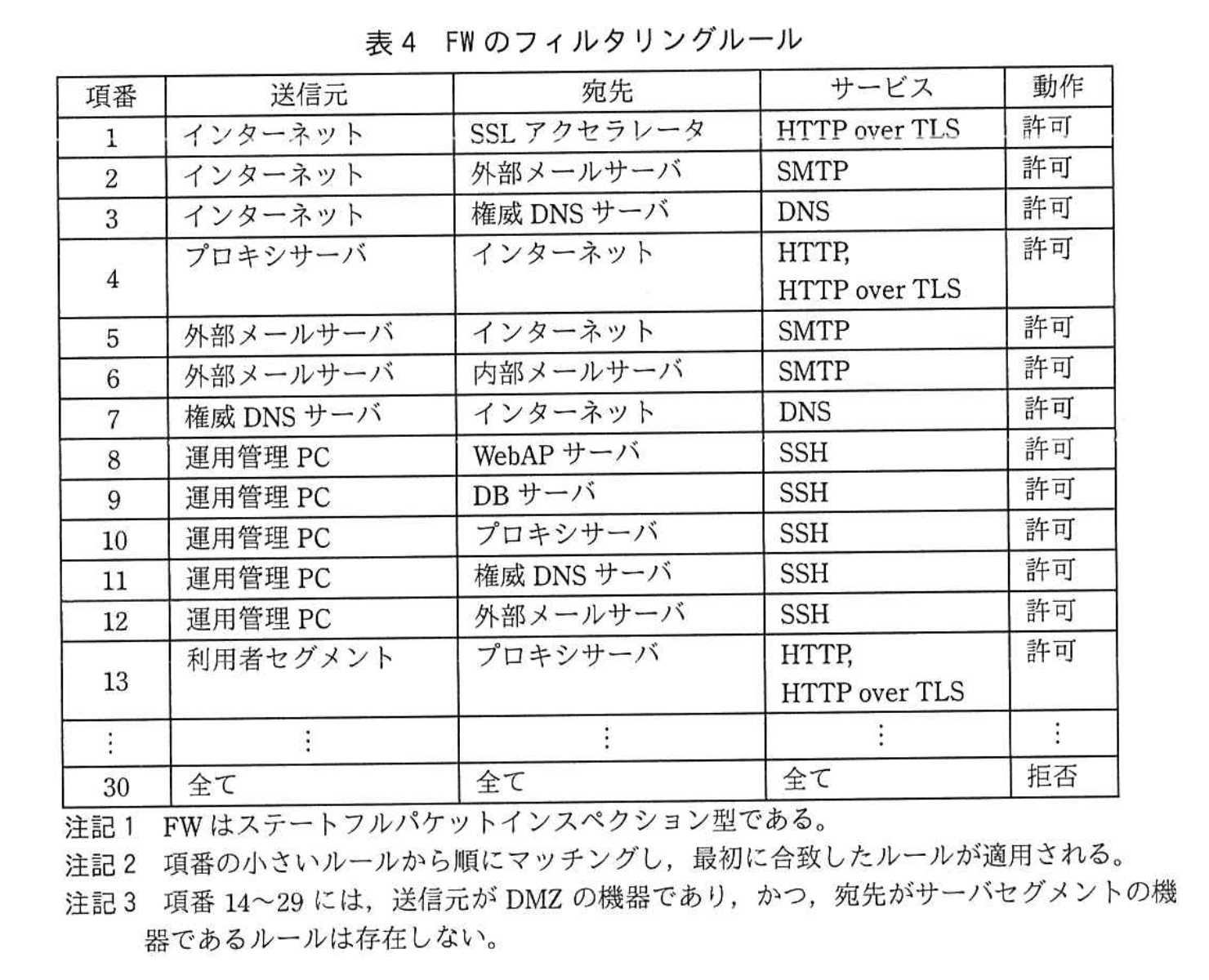

FWのフィルタリングルールを表4に示す。

〔セキュリティ対策の評価〕

今年に入り、関連業界を狙ったサイバー攻撃が急増しているという話を聞き、R団体の理事がセキュリティコンサルタント(以下、コンサルタントという)に相談したところ、セキュリティ対策の評価を勧められた。そこで、図面及び会員組織情報と、それらが保存されているDBサーバについて、セキュリティ対策が適切か、コンサルタントによる評価を受けることにした。

さらに、R団体の理事は、かねてから付き合いのあるベンダに相談し、情報処理安全確保支援士(登録セキスペ)のM氏に、R団体のシステム企画課に主任として出向してきてもらい、同じシステム企画課のNさんとともに、コンサルタントの評価結果への対応を検討してもらうことにした。評価では、検査ツールを用いたRポータルの脆弱性検査や、職員へのインタビューを通しての秘密情報の取扱状況確認と、セキュリティ対策基準の妥当性確認などが行われた。

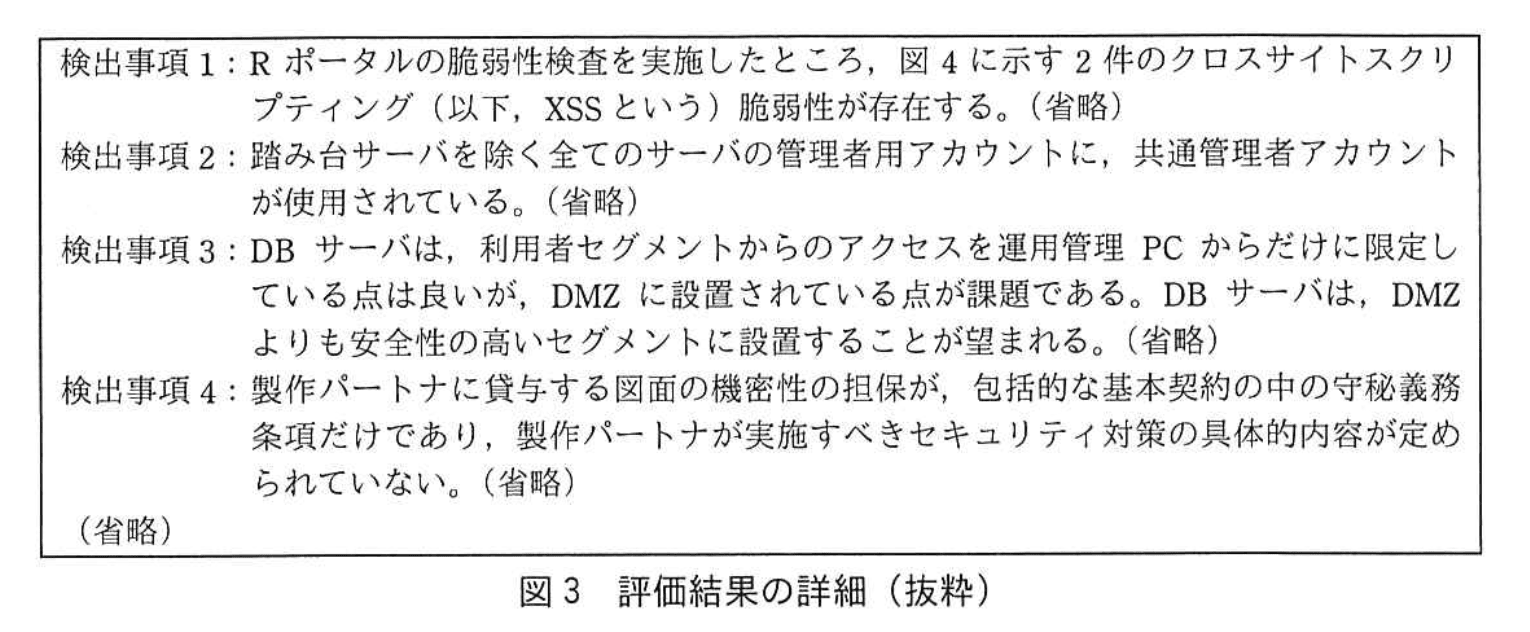

2か月後、コンサルタントは、評価結果を理事に報告した後、図3に示す評価結果の詳細を、M主任とNさんに説明した。

理事から対応計画を策定するように指示があり、M主任とNさんは、それぞれの検出事項について、一つ一つ対応方針を検討することにした。

〔検出事項1の対応方針の検討〕

次は、XSS脆弱性についてのNさんとM主任の会話である。

Nさん:脆弱性1は、検索ページの一部のGETパラメタで起こるようです。今回の脆弱性検査では、脆弱性1の検知には、攻撃コードとして、スクリプトに相当する文字列を含めたリクエストをサーバに送信したときに、その文字列がレスポンス中にスクリプトとして出力されるかどうかで判断する方法(以下、検知方法1という)を用います。一般的にはWAFを導入すれば、攻撃者が脆弱性1の有無を分析しようと攻撃試行すると、検知できます。

M主任:そのとおりだね。R団体では、WAFは導入していないが、もし導入していて、かつ、攻撃試行があったとしたら、攻撃試行を検知できていたかもしれないな。

Nさん:では、脆弱性2は、検知方法1やWAFで検知できますか。

Nさんの質問に対して、M主任は次の二つを説明した。

・①検知方法1では脆弱性2を検知できない。

・WAFでも脆弱性2を検知できない。②Rポータルへのアクセスを繰り返すことなく、脆弱性2の有無を分析する方法がある。

次は、XSS脆弱性への対処についてのNさんとM主任の会話である。

Nさん:脆弱性1及び脆弱性2について、早急に開発業者に脆弱性の修正を依頼します。

M主任:Rポータルはセッション管理をCookieで実現しているので、XSS攻撃によってCookieを窃取されないようにする必要もある。③Rポータルの動作に影響が出ないことを確認した上で、Cookieの発行時にHttpOnly属性を付与するように修正した方がいい。

〔検出事項2の対応方針の検討〕

共通管理者アカウントを用いてサーバにログインするプログラムも複数存在することから、共通管理者アカウントは、容易に変更できない。一方、④共通管理者アカウントが正しく利用されていることが確認できる証跡は取得している。共通管理者アカウントの利用は、時間を掛けて共通管理者アカウントをやめ、個別のアカウントにする対策を検討することにした。

〔検出事項3の対応方針の検討〕

M主任は、DBサーバをDMZとは別のセグメントに移動する案を検討するようにNさんに指示した。Nさんは、二つの案を検討した。

案1は、DMZ内に新たにL3SWを設置して、DBサーバ専用のセグメントを設け、L3SWでDBサーバへの通信を業務上必要なものだけに限定する案である。

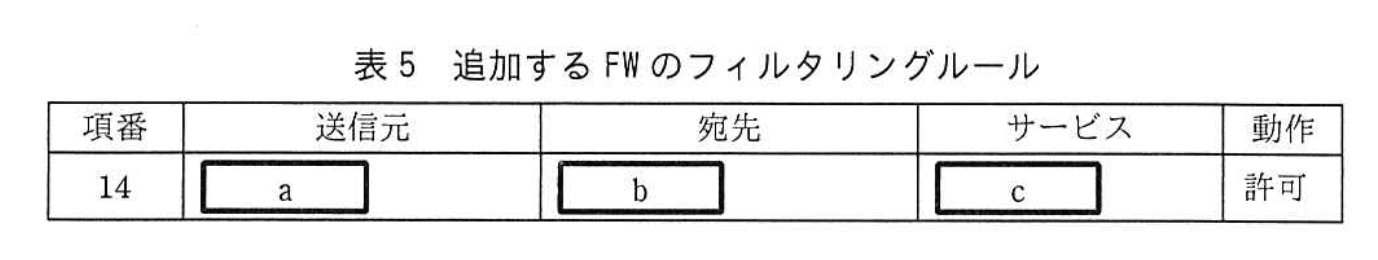

案2は、DBサーバをサーバセグメントに移動し、表5に示すルールを追加するなど、FWのフィルタリングルールを変更するとともに、図2のL3SWによって、利用者セグメントからのアクセスを禁止する案である。

次は、二つの案についてのNさんとM主任との会話である。

Nさん:新たにL3SWを導入する必要もないですし、案1よりも案2が良いと思います。

M主任:案2は、FWのフィルタリングルール変更の他にもいろいろと考慮すべき点があるね。例えば、⑤DB サーバに関して R 団体のセキュリティ対策基準に違反するおそれがある。そのため、案2を採用する場合は、検出事項dの対策と併せて実施する必要がある。

M主任とNさんは、社内関係者の意見を集約し、現行システムへの影響などから案1を理事に提案することにした。

〔検出事項4の対応方針の検討〕

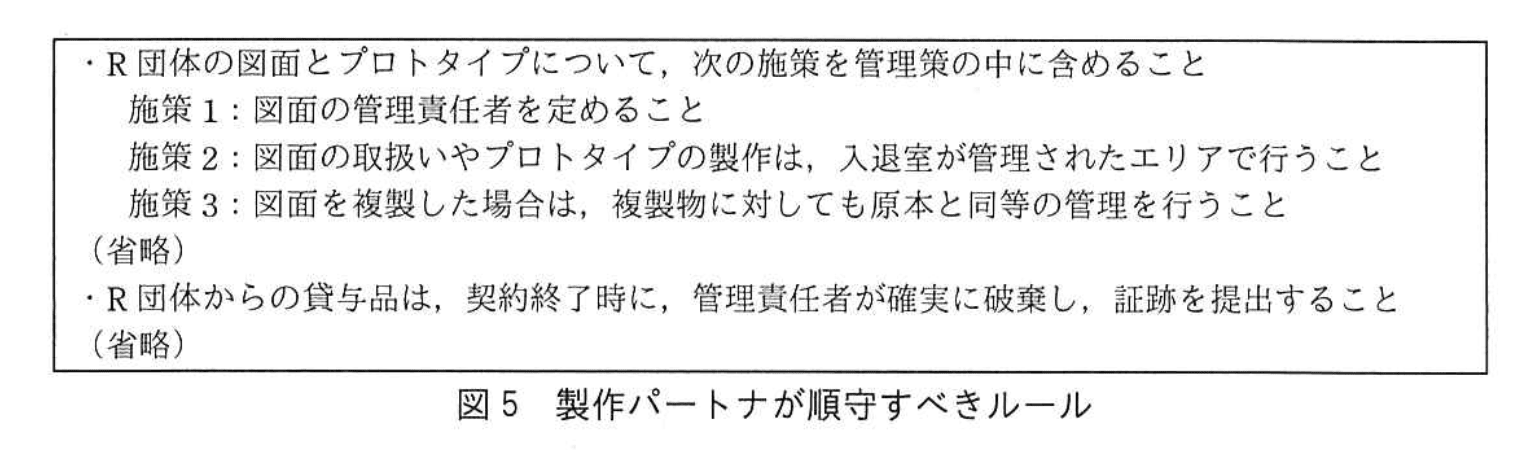

R団体は、ISMS適合性評価制度の認証を取得していることを公募要件とした上で、製作パートナが順守すべきルールを明確にした。そのルールを図5に示す。

さらに、M主任は、製作パートナが図5に示すルールを逸脱するような、不正な方法で図面を取り扱うことを技術的対策によって防止しようと考えた。M主任は技術的対策の候補を DRM(Digital Rights Management)方式とコンテナ方式の二つに絞り込んだ。

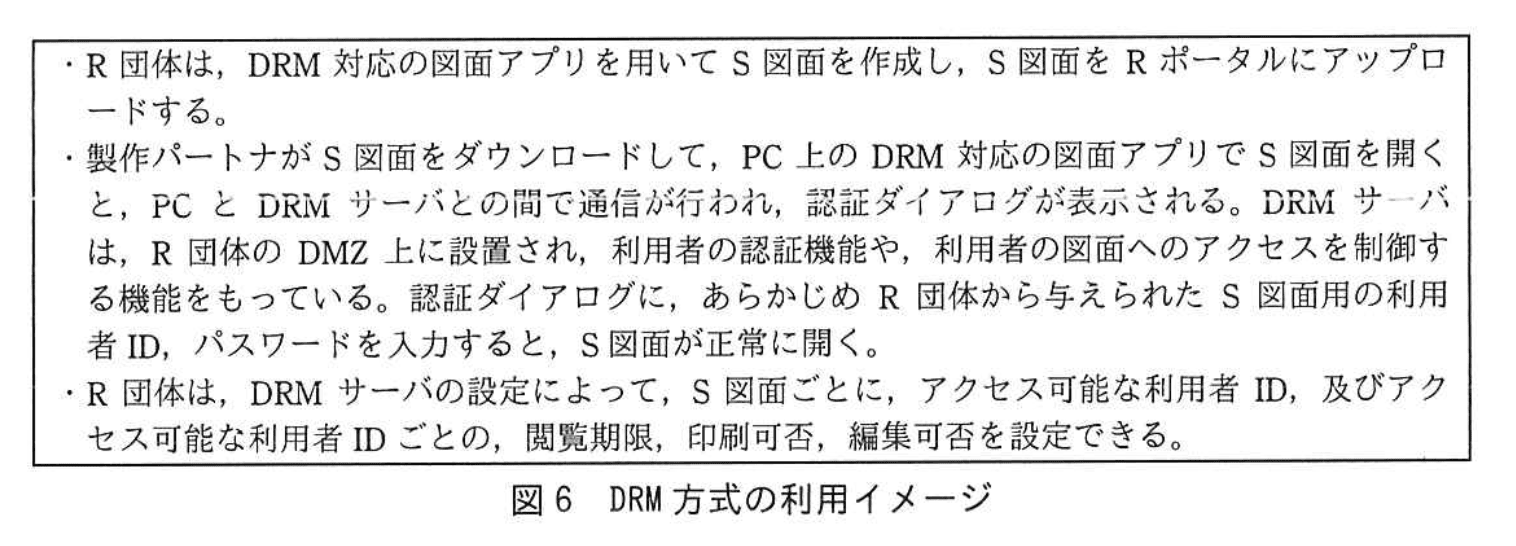

M主任が検討した DRM方式は、DRM に対応した図面編集用のアプリケーションソフトウェア(以下、図面アプリという)を用いて、図面にセキュリティ情報を埋め込んだ上で、図面を暗号化する方式である。暗号化した図面(以下、S 図面という)は、DRM に対応した図面アプリだけで開くことができる。市場に流通している図面アプリのうち、一部のアプリだけが DRM に対応している。この DRM方式は、図面へのアクセスを主にアプリケーションソフトウェアのレイヤで制御する。

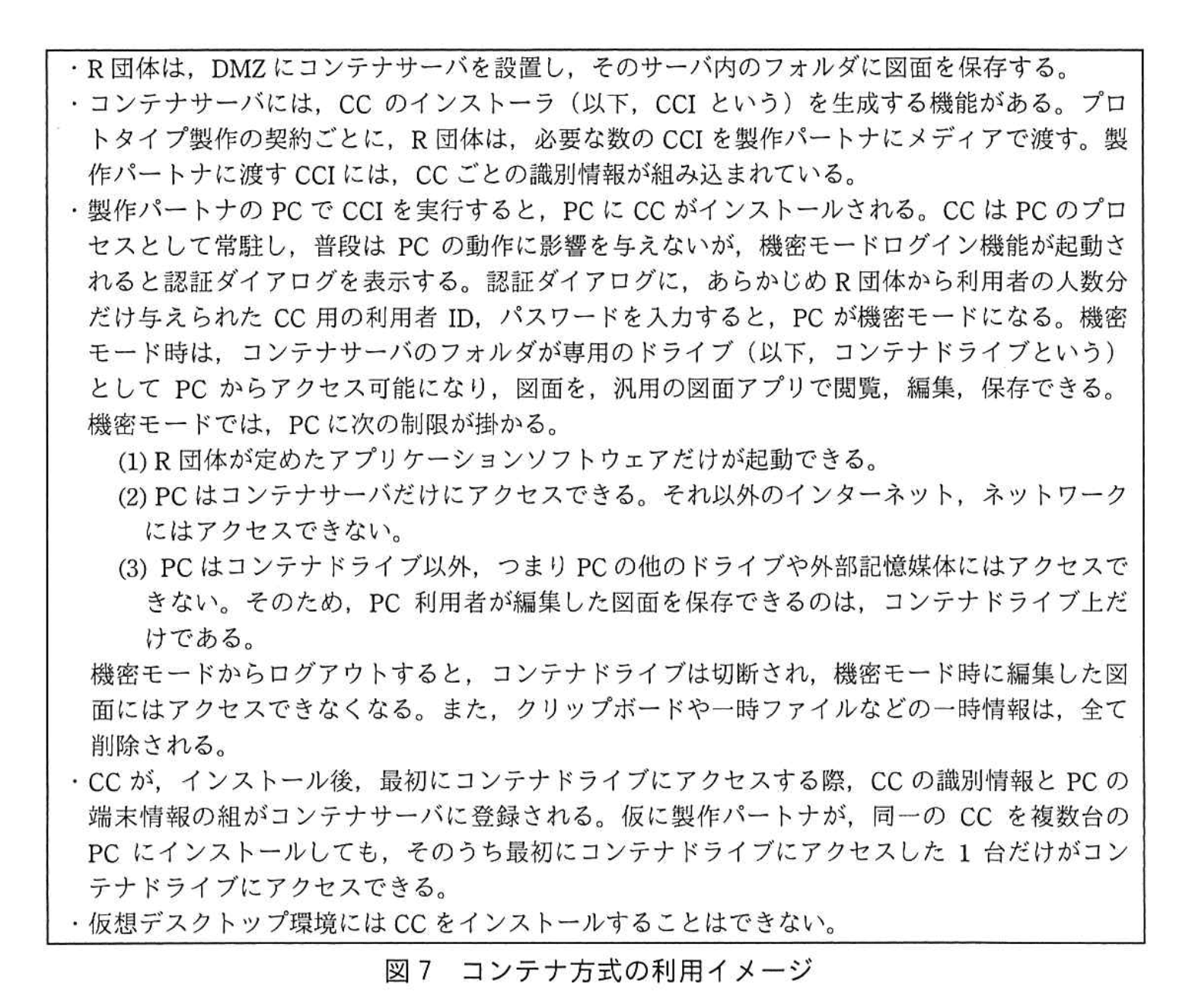

一方、M主任が検討したコンテナ方式では、共有ファイルサーバ(以下、コンテナサーバという)上に図面を置く。コンテナサーバ上の図面は、PC 上でコンテナ方式専用ソフトウェア(以下、CC という)を起動すると編集可能になるが、同時にローカルドライブなど他のドライブや外部記憶媒体へのアクセスが禁止され、コンテナサーバ内から持ち出せなくなる。図面は、市場に流通している図面アプリの多くを使って開くことができる。このコンテナ方式は、図面へのアクセスを主にファイルシステムのレイヤで制御する。

DRM方式の利用イメージを図6に、コンテナ方式の利用イメージを図7に示す。

次は、DRM方式とコンテナ方式についてのM主任とNさんの会話である。

M主任:まず製作パートナに事前に確認する必要がある事項について考えてみよう。コンテナ方式では、製作パートナとの間で、DRM方式と比べてより多くの事項を確認しておく必要があるね。

Nさん:第一に、製作パートナが使用している図面アプリなど、機密モードで起動できるアプリケーションソフトウェアを確認する必要があります。第二に、eを確認する必要があります。

M主任:分かった。次に、肝心の図面の機密性の担保の面はどうだろうか。

Nさん:いずれの方式とも、製作パートナのPCで表示した図面をカメラで撮影したり、手で紙に写したりされることは防げませんが、製作パートナの不正による図面の流出防止に一定の効果はあると考えます。

M主任:どちらの方式がより効果があるか、掘り下げてみよう。仮にNさんが製作パートナの従業員で、海外の第三者(以下、協力者という)に有効期限内のS図面又は図面を渡すという不正行為を行おうとした場合、どのようにするのか、それぞれの方式で考えてみよう。

Nさん:DRM方式の場合、受け取ったS図面を、まずはメールで協力者に送付します。その後、利用者IDとパスワードを電話などで伝えます。

M主任:確かに持ち出せるな。では、コンテナ方式ではどうかな。

Nさん:基本的にはDRM方式と同じですが、コンテナ方式の場合は、まずはfします。その後、利用者IDとパスワードを電話で協力者に伝えます。

M主任:コンテナ方式の方が、不正行為はより困難だといえるね。いずれの方式でも、このような不正行為への技術的対策としては、FWでの対策が効果的だな。例えば、DRM方式であれば、FWでgことができる。

M主任は両方式の比較結果をまとめ、理事に報告した。図面の流出防止の効果が決め手となり、R団体は、最終的にはコンテナ方式を採用することにした。

設問1:検出事項1について、(1)〜(3)に答えよ。

(1)本文中の下線①について、サーバからのレスポンスの内容を見て脆弱性を判断するツールを用いた場合、脆弱性2を検知できないのはなぜか。その理由を35字以内で具体的に述べよ。

模範解答

脆弱性の有無によってサーバからのレスポンスに違いがないから

解説

解答の論理構成

- 【問題文】では、検知方法1を「攻撃コードとして、スクリプトに相当する文字列を含めたリクエストをサーバに送信したときに、その文字列がレスポンス中にスクリプトとして出力されるかどうかで判断する方法」と説明しています。これはサーバから返るレスポンスを解析して XSS を判定する手法です。

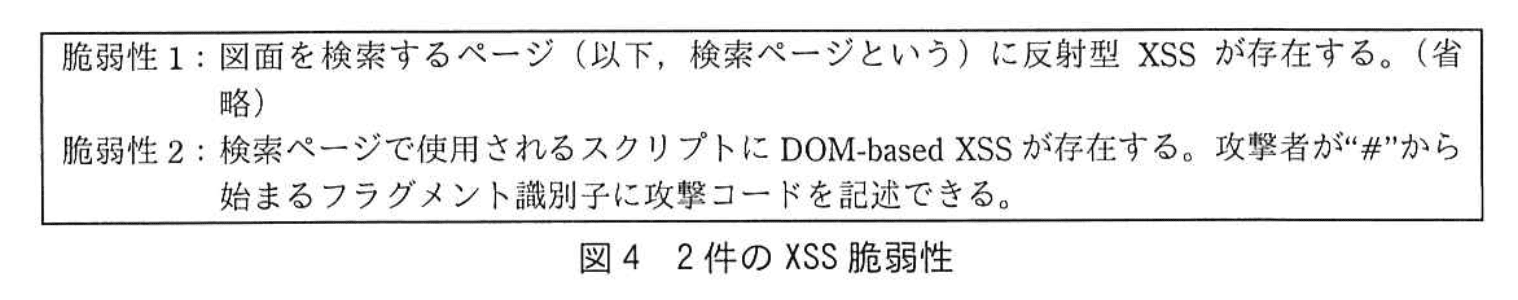

- 一方、【図04】にある「脆弱性2:検索ページで使用されるスクリプトに DOM-based XSS が存在する。攻撃者が “#” から始まるフラグメント識別子に攻撃コードを記述できる。」とあるとおり、脆弱性2は DOM‐based XSS であり、ブラウザ内の JavaScript がクライアント側でフラグメント識別子を解析して悪意あるコードを生成します。

- DOM‐based XSS は「サーバレスポンスの内容」に変化を与えません。したがって「①検知方法1では脆弱性2を検知できない」となる理由は、サーバ応答だけを見ても反映される違いがないためです。

- 以上より、模範解答の「脆弱性の有無によってサーバからのレスポンスに違いがないから」となります。

誤りやすいポイント

- 通常の反射型 XSS と DOM‐based XSS を混同し、「フラグメント識別子もサーバに送られる」と誤解する。

- 検査ツールがクライアント側で DOM を解析していると想定し、「検知できるはず」と判断してしまう。

- 「WAF なら必ず DOM‐based XSS も遮断できる」と思い込み、原因をレスポンスの不変性ではなく WAF の設定に求めてしまう。

FAQ

Q: フラグメント識別子(“#” 以降の文字列)はサーバに送信されないのですか?

A: HTTP リクエストには含まれず、ブラウザ内部でしか利用されません。そのためサーバレスポンスは同一になります。

A: HTTP リクエストには含まれず、ブラウザ内部でしか利用されません。そのためサーバレスポンスは同一になります。

Q: DOM‐based XSS を自動で検知できるツールはありますか?

A: 動的にブラウザをエmul アレートして DOM 解析を行う DAST 製品やブラウザ拡張型のスキャナが対応している場合があります。

A: 動的にブラウザをエmul アレートして DOM 解析を行う DAST 製品やブラウザ拡張型のスキャナが対応している場合があります。

Q: WAF を導入すれば DOM‐based XSS も防げますか?

A: パターンマッチ型の WAF では難しく、クライアントサイド JavaScript の安全設計(CSP、フレームワークのサニタイズ処理)が重要です。

A: パターンマッチ型の WAF では難しく、クライアントサイド JavaScript の安全設計(CSP、フレームワークのサニタイズ処理)が重要です。

関連キーワード: DOM-based XSS, 反射型 XSS, フラグメント識別子、レスポンス解析、DAST

設問1:検出事項1について、(1)〜(3)に答えよ。

(2)本文中の下線②について、脆弱性の原理を踏まえ、攻撃者が分析する方法40字以内で述べよ。

模範解答

スクリプトを分析し、フラグメント識別子の値の変化による挙動を確認する。

解説

解答の論理構成

- 【問題文】では「脆弱性2は、検索ページで使用されるスクリプトに DOM-based XSS が存在する。攻撃者が “#” から始まるフラグメント識別子に攻撃コードを記述できる。」と説明しています。DOM-based XSS はクライアント側のスクリプトが location.hash などを取り込み、動的に HTML を生成することで発生します。

- さらに「②Rポータルへのアクセスを繰り返すことなく、脆弱性2の有無を分析する方法」があると記載されています。DOM-based XSS はサーバから返されるレスポンス内容を変化させないため、【問題文】で示された「攻撃コードを含んだリクエストを送り、レスポンス中を確認する」という“検知方法1”や WAF では検知できません。

- したがって、有効なアプローチはクライアント側 JavaScript の静的/動的解析です。攻撃者は対象ページのスクリプトファイルを取得し、location.hash や document.URL の値を DOM に書き込む処理がないかを確認します。

- スクリプトをローカルで解析すればネットワーク越しに「Rポータルへのアクセスを繰り返す」必要がありません。

- 以上より模範解答「スクリプトを分析し、フラグメント識別子の値の変化による挙動を確認する。」となります。

誤りやすいポイント

- 検知方法1・WAFが役に立たない理由を「サーバに届かないから」と言及せず、単に「DOM-based XSS だから」とだけ覚えてしまう。

- 動的にページを表示してブラウザの開発者ツールで確認する方法を“繰り返すアクセス”だと誤認し、静的解析の意図を取り違える。

- フラグメント識別子(# 以降)が HTTP リクエストに含まれないことを忘れ、サーバログで検知できると考えてしまう。

FAQ

Q: DOM-based XSS と反射型 XSS はどこが最も大きく異なりますか?

A: DOM-based XSS はブラウザ内の JavaScript が引数(location.hash など)をそのまま DOM に反映することで発生し、サーバ側レスポンスは改変されません。反射型 XSS はサーバが攻撃者の入力をレスポンスに含めてしまう点が異なります。

A: DOM-based XSS はブラウザ内の JavaScript が引数(location.hash など)をそのまま DOM に反映することで発生し、サーバ側レスポンスは改変されません。反射型 XSS はサーバが攻撃者の入力をレスポンスに含めてしまう点が異なります。

Q: 静的解析だけで確実に DOM-based XSS を見つけられますか?

A: コード量が少なければ静的解析で判定可能ですが、動的に生成・読込されるスクリプトや難読化がある場合は、デバッグ実行やブラウザの開発者ツールを用いた動的解析を併用する方が確実です。

A: コード量が少なければ静的解析で判定可能ですが、動的に生成・読込されるスクリプトや難読化がある場合は、デバッグ実行やブラウザの開発者ツールを用いた動的解析を併用する方が確実です。

Q: WAF が DOM-based XSS を検知できないのはなぜですか?

A: フラグメント識別子は HTTP リクエストに送信されないため、通信経路上にいる WAF には攻撃コードが見えず、シグネチャベースやルールベースでも検知対象外になるためです。

A: フラグメント識別子は HTTP リクエストに送信されないため、通信経路上にいる WAF には攻撃コードが見えず、シグネチャベースやルールベースでも検知対象外になるためです。

関連キーワード: DOM-based XSS, フラグメント識別子、静的解析、JavaScript, クライアントサイド攻撃

設問1:検出事項1について、(1)〜(3)に答えよ。

(3)本文中の下線③について、Rポータルがどのような実装方法を用いている場合に動作に影響があるか。45字以内で述べよ。

模範解答

Rポータルが利用しているスクリプトがCookieの値を利用している場合

解説

解答の論理構成

- 【問題文】では、XSS対策として「③Rポータルの動作に影響が出ないことを確認した上で、Cookieの発行時にHttpOnly属性を付与する」とあります。

- 【問題文】で「Rポータルはセッション管理をCookieで実現している」と明記されています。

- HttpOnly 属性を付与した Cookie はブラウザの document.cookie などクライアント側スクリプトからは参照できません。

- したがって、Rポータルがクライアント側スクリプト(JavaScript 等)で Cookie の値を読み取り、画面表示や機能制御を行う実装を採っている場合、そのスクリプトは Cookie を取得できず動作に支障が出ます。

- 以上より、動作に影響があるのは「Rポータルが利用しているスクリプトがCookieの値を利用している場合」と結論付けられます。

誤りやすいポイント

- HttpOnly を付けると「サーバも Cookie を読めなくなる」と誤解する。実際にはサーバ側処理には影響しません。

- 「セッション管理を Cookie で行っているなら必ず影響が出る」と早合点する。サーバのみで参照する設計なら影響はありません。

- 「SameSite」や「Secure」など他の属性と混同し、質問の焦点を外してしまう。

FAQ

Q: HttpOnly 属性を付けてもブラウザ送信自体は行われますか?

A: はい。ブラウザがリクエストヘッダへ自動的に Cookie を付与する挙動は変わりません。

A: はい。ブラウザがリクエストヘッダへ自動的に Cookie を付与する挙動は変わりません。

Q: Rポータルにクライアントスクリプトがなくても HttpOnly を付けるべきですか?

A: はい。スクリプトが無くても将来追加される可能性や他サイトの XSS 連鎖を防ぐため、付与が推奨されます。

A: はい。スクリプトが無くても将来追加される可能性や他サイトの XSS 連鎖を防ぐため、付与が推奨されます。

Q: HttpOnly で防げるのはどのような攻撃ですか?

A: 主に XSS による Cookie 窃取を防ぎ、セッションハイジャックのリスクを低減します。

A: 主に XSS による Cookie 窃取を防ぎ、セッションハイジャックのリスクを低減します。

関連キーワード: HttpOnly, Cookie, XSS, JavaScript, セッション管理

設問2:

本文中の下線④について、サーバセグメント内のサーバで共通管理者アカウントを用いるR団体では、どのような機能を使ってどのような証跡を取得しているか。本文中の字句を用いて、70字以内で具体的に述べよ。

模範解答

踏み台サーバの操作記録機能によって、ログインした利用者のデスクトップ画面、実行したコマンド、及びキーボード入力を記録する。

解説

解答の論理構成

- 【問題文】には「共通管理者アカウントが正しく利用されていることが確認できる証跡は取得している」と明記されています。

- どの機能で証跡を残しているかは、同じ段落に続く次の記述が根拠です。

- 「踏み台サーバには操作記録機能があり、ログインした利用者のデスクトップ画面が数秒間隔で画像データとして記録され、実行したコマンドやキーボード入力がテキストで記録される。」

- したがって、証跡を取得するのは「踏み台サーバの操作記録機能」であり、取得内容は「デスクトップ画面」「実行コマンド」「キーボード入力」の3種類です。

- 以上をまとめると、模範解答のとおりとなります。

誤りやすいポイント

- 操作ログを出力しているのは各サーバではなく「踏み台サーバ」だと読み落としやすい。

- 証跡に含まれる要素を「ログイン履歴」だけと誤解し、デスクトップ画面やキーボード入力を省いてしまう。

- 「操作記録機能」という語を別の表現に置き換えると原文引用の要件を満たさなくなる。

FAQ

Q: 共通管理者アカウントを各サーバ側で個別に監査すれば良いのでは?

A: 各サーバでは誰が操作したか特定できないため、本人認証済みで踏み台経由に統一し、踏み台サーバの詳細な操作記録で証跡を残しています。

A: 各サーバでは誰が操作したか特定できないため、本人認証済みで踏み台経由に統一し、踏み台サーバの詳細な操作記録で証跡を残しています。

Q: デスクトップ画面を画像で保存する理由は?

A: コマンドやログだけでは把握できないGUI操作や設定変更を可視化し、後日の不正調査を確実にするためです。

A: コマンドやログだけでは把握できないGUI操作や設定変更を可視化し、後日の不正調査を確実にするためです。

Q: キーボード入力まで記録することにプライバシー上の問題はない?

A: サーバ保守専用環境であり、業務上の必要性を説明したうえで就業規則や運用手順に明記し、適切に管理すれば問題ありません。

A: サーバ保守専用環境であり、業務上の必要性を説明したうえで就業規則や運用手順に明記し、適切に管理すれば問題ありません。

関連キーワード: 操作ログ、共通アカウント、証跡管理、踏み台サーバ、キーボード入力

設問3:検出事項3について、(1)〜(3)に答えよ。

(1)表5中のa〜cに入れる適切な字句を答えよ。また、表4のルールのうち不要となるものを項番で答えよ。

模範解答

a:WebAPサーバ

b:DBサーバ

c:ODBC

ルール:9

解説

解答の論理構成

-

追加ルールの目的を整理

- 検討中の案2では「DBサーバをサーバセグメントに移動」し、FWで必要通信のみを許可するとあります。

- さらに会話には「DBサーバへの通信を業務上必要なものだけに限定する案」と明記されています。

-

どの通信が“業務上必要”かを確認

- 【問題文】には「WebAPサーバとDBサーバはODBC(Open Database Connectivity)を用いて特定のポート間で通信している」とあります。

- よって、WebAPサーバ → DBサーバ の ODBC通信だけを許可すれば十分です。

-

表5の a〜c の決定

- 送信元は WebAPサーバ → a = “WebAPサーバ”

- 宛先は DBサーバ → b = “DBサーバ”

- サービスは ODBC → c = “ODBC”

-

既存FWルールで不要になるものを洗い出す

- DBサーバが DMZ からサーバセグメントへ移動すると、利用者セグメント(運用管理PC を含む)から DBサーバ への直接SSH通信は“原則禁止”に変わります。

- 表4を確認すると、運用管理PC → DBサーバ の SSH を許可しているのは「項番 9」です。

- よって案2採用時に不要となるのは「9」。

-

以上より

- a:WebAPサーバ

- b:DBサーバ

- c:ODBC

- ルール:9

誤りやすいポイント

- 「運用管理PC からの SSH は保守作業だから残す」と判断しがちですが、案2では「利用者セグメントからのアクセスを禁止」と述べられており残せません。

- ODBC を “SQL” や “TCP” と書き換えてしまうミス。問題文の「ODBC」をそのまま引用する必要があります。

- 送信元・宛先を逆にする取り違え。DBは受信側、WebAPは送信側です。

FAQ

Q: SSHでの保守が全くできなくなるのでは?

A: 踏み台サーバ(サーバセグメント内)経由に変更すれば保守は継続できます。案2では“直接”のSSHを塞ぐだけです。

A: 踏み台サーバ(サーバセグメント内)経由に変更すれば保守は継続できます。案2では“直接”のSSHを塞ぐだけです。

Q: ODBC用ポート番号を個別に書く必要は?

A: 設問は“字句”を問うており、サービス名を「ODBC」と記述すれば足ります。番号指定は不要です。

A: 設問は“字句”を問うており、サービス名を「ODBC」と記述すれば足ります。番号指定は不要です。

Q: 既存ルール1~8・10~12は変更不要?

A: いずれもDBサーバ通信とは無関係なため、新ルール14を追加してもそのまま残します。削除は「9」だけです。

A: いずれもDBサーバ通信とは無関係なため、新ルール14を追加してもそのまま残します。削除は「9」だけです。

関連キーワード: DMZ, ファイアウォール、ODBC, SSH, セグメント分離

設問3:検出事項3について、(1)〜(3)に答えよ。

(2)本文中の下線⑤について、誰がどのようなアクセス経路で何を行うと、セキュリティ対策基準違反になるか。違反になる行為を本文の内容を基に、55字以内で具体的に述べよ。

模範解答

人事総務課の職員が踏み台サーバを経由してDBサーバに共通管理者アカウントでログインする行為

解説

解答の論理構成

- 【問題文】では、DBサーバに対する基準を「“DBサーバには、システム運用課員によるログインと、WebAPサーバからの接続だけが許可されている。”」と明記しており、運用課員以外のログインは原則禁止です。

- 案2でDBサーバをサーバセグメントへ移動すると、同セグメントのサーバは表3のアクセス許可を受ける対象になります。

- 表3「項番1」は「“人事総務課の一部の職員のPC” → “踏み台サーバ”」のリモートデスクトップ接続を許可し、 表3「項番3」は「“踏み台サーバ” → “サーバセグメントの全てのサーバ”」を「“サーバの共通管理者アカウントによる認証”」で許可しています。

- したがって、人事総務課の職員は

(1) 自席PCから管理IDで踏み台サーバへログインし、 (2) そこから共通管理者アカウントでDBサーバへリモートデスクトップ接続が可能になります。 - この経路は「システム運用課員以外のログイン」を許してしまい、基準に反するため、M主任は⑤で「“DB サーバに関して R 団体のセキュリティ対策基準に違反するおそれ”」と指摘しました。

- 以上より、違反行為は「人事総務課の職員が踏み台サーバを経由し、共通管理者アカウントでDBサーバにログインする」こととなります。

誤りやすいポイント

- 「共通管理者アカウント」ではなく「管理ID」でDBサーバに入ると誤読する

- DBサーバがDMZにある現状を前提にし、サーバセグメント移動後のルール適用を見落とす

- 表3「項番3」の“サーバセグメントの全てのサーバ”にDBサーバが含まれることを見逃す

- 違反主体を「システム運用課員」としてしまい、基準違反でないケースを答えてしまう

FAQ

Q: 共通管理者アカウント利用がなぜ問題なのですか?

A: 基準は運用課員「個人」のログインを想定しています。共通IDでは職責追跡が困難で、かつ部署外の職員まで権限を持ててしまうためです。

A: 基準は運用課員「個人」のログインを想定しています。共通IDでは職責追跡が困難で、かつ部署外の職員まで権限を持ててしまうためです。

Q: 運用課員が同じ経路でログインする場合も違反ですか?

A: 運用課員は基準で許可されているため違反ではありません。ただし共通IDより個別IDへの移行が推奨されます。

A: 運用課員は基準で許可されているため違反ではありません。ただし共通IDより個別IDへの移行が推奨されます。

Q: FWルールだけで違反を防げませんか?

A: 表3が有効な限り踏み台サーバ経由の経路は開いているため、FWだけでは遮断できません。踏み台サーバ側のアクセス制御変更が必要です。

A: 表3が有効な限り踏み台サーバ経由の経路は開いているため、FWだけでは遮断できません。踏み台サーバ側のアクセス制御変更が必要です。

関連キーワード: 共通管理者アカウント、踏み台サーバ、アクセス制御、リモートデスクトップ、セキュリティ対策基準

設問3:検出事項3について、(1)〜(3)に答えよ。

(3)本文中のdに入れる、適切な検出事項の番号を答えよ。

模範解答

d:2

解説

解答の論理構成

-

会話の前提

- M主任は案2に対して「⑤DB サーバに関して R 団体のセキュリティ対策基準に違反するおそれ」があると指摘し、 「案2を採用する場合は、検出事項dの対策と併せて実施する必要がある。」と述べています。

-

“セキュリティ対策基準に違反するおそれ”の内容

- R団体の基準では「DBサーバには、システム運用課員によるログインと、WebAPサーバからの接続だけが許可されている。」と記載されています。

- 案2では DBサーバをサーバセグメントに移動するため、サーバセグメントで運用されている “共通管理者アカウント” が DBサーバにも適用される可能性が生じます。

-

“共通管理者アカウント”に関する検出事項を特定

- 検出事項の一覧(図3)より、

「検出事項2:踏み台サーバを除く全てのサーバの管理者用アカウントに、共通管理者アカウントが使用されている。」

が該当します。

- 検出事項の一覧(図3)より、

「検出事項2:踏み台サーバを除く全てのサーバの管理者用アカウントに、共通管理者アカウントが使用されている。」

-

論理的な結び付け

- 「共通管理者アカウント」が DBサーバに適用されれば、基準が求める “システム運用課員による個別ログイン” が担保できず、⑤の“違反するおそれ”につながります。

- よって、案2を採用する場合に併せて実施すべきなのは「検出事項2」の対策です。

-

結論

- d に入る番号は「2」となります。

誤りやすいポイント

- 「DMZからサーバセグメントへ移動=安全向上」と早合点し、アカウント管理面のリスクを見落とす。

- 検出事項3を“ネットワーク配置”の問題とだけ捉え、アカウント共通化の問題(検出事項2)と切り離して考えてしまう。

- “システム運用課員によるログイン”の要件を「踏み台サーバ経由なら良い」と誤解し、共通アカウント使用でも基準を満たすと判断してしまう。

FAQ

Q: なぜ“共通管理者アカウント”の使用が基準違反になるのですか?

A: 基準は「どの利用者IDによっていつログイン、ログアウトしたか」を追跡できることを前提にしています。共通アカウントでは利用者個人を特定できず、証跡の信頼性が損なわれるためです。

A: 基準は「どの利用者IDによっていつログイン、ログアウトしたか」を追跡できることを前提にしています。共通アカウントでは利用者個人を特定できず、証跡の信頼性が損なわれるためです。

Q: 検出事項2の対策とは具体的に何を指しますか?

A: 共通管理者アカウントを廃止し、サーバごと・運用者ごとの個別アカウントを導入することです。全操作を個人単位で記録できるようにし、証跡を強化します。

A: 共通管理者アカウントを廃止し、サーバごと・運用者ごとの個別アカウントを導入することです。全操作を個人単位で記録できるようにし、証跡を強化します。

Q: DBサーバをDMZに残したままでは問題は解決しないのですか?

A: DMZ配置自体が「安全性の高いセグメントに置くべき」という検出事項3の指摘に抵触するため、ネットワーク配置とアカウント管理の双方を見直す必要があります。

A: DMZ配置自体が「安全性の高いセグメントに置くべき」という検出事項3の指摘に抵触するため、ネットワーク配置とアカウント管理の双方を見直す必要があります。

関連キーワード: 共通アカウント、アクセス制御、証跡管理、DMZ, セキュリティ基準

設問4:検出事項4について、(1)〜(3)に答えよ。

(1)本文中のeに入れる、製作パートナに確認する必要がある事項を20字以内で具体的に述べよ。

模範解答

e:製作パートナに渡すCCIの数

解説

解答の論理構成

-

会話文の確認

本文には次の記述があります。

「Nさん:第一に、製作パートナが使用している図面アプリなど、機密モードで起動できるアプリケーションソフトウェアを確認する必要があります。第二に、eを確認する必要があります。」 -

コンテナ方式の仕組みの再確認

図7の説明より、コンテナ方式では

・「プロトタイプ製作の契約ごとに、R団体は、必要な数のCCIを製作パートナにメディアで渡す。」

・「CCIには、CCごとの識別情報が組み込まれている。」

・「同一のCCを複数台のPCにインストールしても…最初にコンテナドライブにアクセスした1台だけ」が有効

という特性があります。 -

なぜ “CCIの数” を確認するのか

- CCIを多く渡しすぎると、製作パートナ側で想定より多くの端末が機密モードを利用でき、不正持ち出しのリスクが増大します。

- 逆に不足すると、業務が回らなくなるため事前確認が必須です。

-

したがって、[ e ]には「製作パートナに渡すCCIの数」を入れるのが最も自然であり、本文の要件とも整合します。

誤りやすいポイント

- 「利用者IDの数」や「PCの台数」を答えてしまう

→ CCIは端末登録とひも付くため、単にPC台数やID数を尋ねても管理は不十分です。 - 「コンテナサーバへの同時接続数」と解釈する

→ 同時接続数はCCIの数と必ずしも一致せず、運用設定で変更可能です。 - DRM方式と混同して「DRM対応アプリの有無」と記載する

→ 会話で第一に確認すると述べている事項なので重複します。

FAQ

Q: なぜCCIの数を事前に決める必要があるのですか?

A: 「CCIには、CCごとの識別情報が組み込まれている」ため、配布数が実質的に利用端末数を決定します。適切に制限しなければ、想定外の端末が図面にアクセスできる恐れがあります。

A: 「CCIには、CCごとの識別情報が組み込まれている」ため、配布数が実質的に利用端末数を決定します。適切に制限しなければ、想定外の端末が図面にアクセスできる恐れがあります。

Q: CCIを追加で配布したい場合はどうすればよいですか?

A: 新たなCCIを生成し、再び「製作パートナにメディアで渡す」運用になります。その際も改めて配布数を管理し、過剰配布とならないようにします。

A: 新たなCCIを生成し、再び「製作パートナにメディアで渡す」運用になります。その際も改めて配布数を管理し、過剰配布とならないようにします。

Q: CCIが紛失した場合の対策はありますか?

A: 紛失が判明した時点で、そのCCIに対応する「CCの識別情報」をコンテナサーバ側で無効化し、新たなCCIを再発行する手順を整備しておくことが望ましいです。

A: 紛失が判明した時点で、そのCCIに対応する「CCの識別情報」をコンテナサーバ側で無効化し、新たなCCIを再発行する手順を整備しておくことが望ましいです。

関連キーワード: コンテナ方式、DRM, アクセス制御、認証情報、端末管理

設問4:検出事項4について、(1)〜(3)に答えよ。

(2)本文中のfに入れる、コンテナ方式における不正行為の手口を30字以内で述べよ。

模範解答

f:CCをインストールしたPCを協力者宛てに輸送

解説

解答の論理構成

-

コンテナ方式の特徴

- 問題文では「PCはコンテナサーバだけにアクセスできる。それ以外のインターネット、ネットワークにはアクセスできない。」とあり、ネットワーク経由で図面ファイルを外部に送るのは困難です。

- さらに「PCはコンテナドライブ以外、つまりPCの他のドライブや外部記憶媒体にはアクセスできない。」ため、USB メモリなどの記憶媒体で持ち出すこともできません。

-

不正行為の目的

- 会話中の前提は「海外の第三者(以下、協力者という)に有効期限内のS図面又は図面を渡す」という持ち出し行為です。

-

不正行為の実現手段の検討

- ネットワークも外部記憶媒体も利用不可なので、残る手段は“物理的に PC そのものを運ぶ”ことになります。

- 既に CC がインストール済みで「最初にコンテナドライブにアクセスした1台だけがコンテナドライブにアクセスできる」という制約を逆手に取り、その1台を協力者に渡せば協力者は図面を閲覧できます。

-

空欄 f への適切な記述

- 以上より、コンテナ方式における不正行為は「CC をインストールした PC を協力者に送る」ことになるため、模範解答の

「CCをインストールしたPCを協力者宛てに輸送」

が導かれます。

- 以上より、コンテナ方式における不正行為は「CC をインストールした PC を協力者に送る」ことになるため、模範解答の

誤りやすいポイント

- 外部記憶媒体へのコピーを想定してしまう

「外部記憶媒体にはアクセスできない。」という制限を見落とすと USB や DVD での持ち出しを書いてしまいます。 - ネットワーク経由での送信を想定してしまう

「PCはコンテナサーバだけにアクセスできる。」ためメールやクラウド転送は使えません。 - CC 未インストール PC を送ると誤記する

CC がインストールされていなければ協力者は認証ダイアログすら表示できず、目的を達成できません。

FAQ

Q: CC をインストール済み PC を送っても、協力者のネットワークからコンテナサーバへ接続できなければ閲覧できないのでは?

A: 問題文は接続性について触れていないため、試験では「PC を輸送し図面を閲覧させる」というロジックだけを押さえれば十分です。

A: 問題文は接続性について触れていないため、試験では「PC を輸送し図面を閲覧させる」というロジックだけを押さえれば十分です。

Q: CC インストール PC が複数台に渡された場合、最初の1台しか接続できない制約で不正は困難では?

A: だからこそ“最初に接続した1台”をそのまま協力者へ輸送する手口が有効になります。

A: だからこそ“最初に接続した1台”をそのまま協力者へ輸送する手口が有効になります。

Q: DRM 方式よりコンテナ方式が安全なのに、物理輸送で簡単に突破されるのでは?

A: ネットワークや媒体経由での漏えいは抑えられますが、物理的リスクまで完全に排除できるわけではありません。そこで本文後半にあるように「FWでの対策」など追加施策が検討されています。

A: ネットワークや媒体経由での漏えいは抑えられますが、物理的リスクまで完全に排除できるわけではありません。そこで本文後半にあるように「FWでの対策」など追加施策が検討されています。

関連キーワード: コンテナ方式、情報持出し、物理輸送、アクセス制御、不正コピー

設問4:検出事項4について、(1)〜(3)に答えよ。

(3)本文中のgに入れる、適切な技術的対策を、45字以内で述べよ。

模範解答

g:DRMサーバへの通信を製作パートナのグローバルIPアドレスからだけに制限する

解説

解答の論理構成

-

脅威の整理

- 会話文で、攻撃者が「海外の第三者」に有効期限内の“S図面”を渡す不正行為を想定しています。

- 原文では「DRMサーバは、R団体のDMZ上に設置」され、「S図面」を開く際に「PCとDRMサーバとの間で通信」が必須と記されています。よって、第三者が図面を閲覧するには必ずDRMサーバへ到達する必要があります。

-

防御ポイントの抽出

- M主任が「いずれの方式でも、このような不正行為への技術的対策としては、FWでの対策が効果的」と述べ、続けて「例えば、DRM方式であれば、FWでgことができる」と示唆しています。

- DRM方式はサーバ側で「利用者の認証機能や、利用者の図面へのアクセスを制御」する仕組みですが、通信経路を制限することで“第三者の地点からのアクセス”自体を遮断できます。

-

具体策への落とし込み

- 不正行為の起点は「製作パートナの従業員」です。従業員本人または外部協力者が社外からアクセスしようとした場合、「製作パートナの社内ネットワークで用いられている正当なグローバルIPアドレス以外」からの通信を遮断すれば、DRMサーバは到達不能となります。

- したがってgには「DRMサーバへの通信を製作パートナのグローバルIPアドレスからだけに制限する」という“送信元IPアドレスによるファイアウォール制限”が最適解となります。

誤りやすいポイント

- 認証強化と混同し、ワンタイムパスワードや多要素認証を答えてしまう。設問は「FWでできる対策」に限定されています。

- ポート番号やプロトコル(HTTPS限定など)のみを制限すると、攻撃者も同じポートを使うため実効性が低い点を見落としやすい。

- 送信先(DRMサーバ側)のIP制限と勘違いし、「DRMサーバのIPアドレスを限定」などと書くミス。設問は送信“元”を制限する趣旨です。

FAQ

Q: 製作パートナのIPアドレスが固定でない場合はどうすれば良いですか?

A: ベンダに静的アドレスを用意してもらう、またはVPN終端装置を設置して「VPN接続元のみ許可」の形に置き換える方法があります。

A: ベンダに静的アドレスを用意してもらう、またはVPN終端装置を設置して「VPN接続元のみ許可」の形に置き換える方法があります。

Q: DRMサーバ側で認証しているのに、IP制限は本当に必要ですか?

A: 認証情報が漏えいした際の“第二の防壁”になります。送信元IPを限定することで盗んだID/パスワードだけではアクセスできなくなり、リスク低減効果が高まります。

A: 認証情報が漏えいした際の“第二の防壁”になります。送信元IPを限定することで盗んだID/パスワードだけではアクセスできなくなり、リスク低減効果が高まります。

Q: メール添付でS図面を外部に送られた場合、FW制限だけで完全に防げますか?

A: 図面ファイル自体は送られても、閲覧にはDRMサーバへの接続と認証が必須です。FW制限でサーバ到達を防ぐことで“実質的な閲覧”を阻止できます。

A: 図面ファイル自体は送られても、閲覧にはDRMサーバへの接続と認証が必須です。FW制限でサーバ到達を防ぐことで“実質的な閲覧”を阻止できます。

関連キーワード: DRM, ファイアウォール、IPフィルタリング、機密性、アクセス制御