情報処理安全確保支援士 2019年 秋期 午後2 問02

工場のセキュリティに関する次の記述を読んで、設問1~7に答えよ。

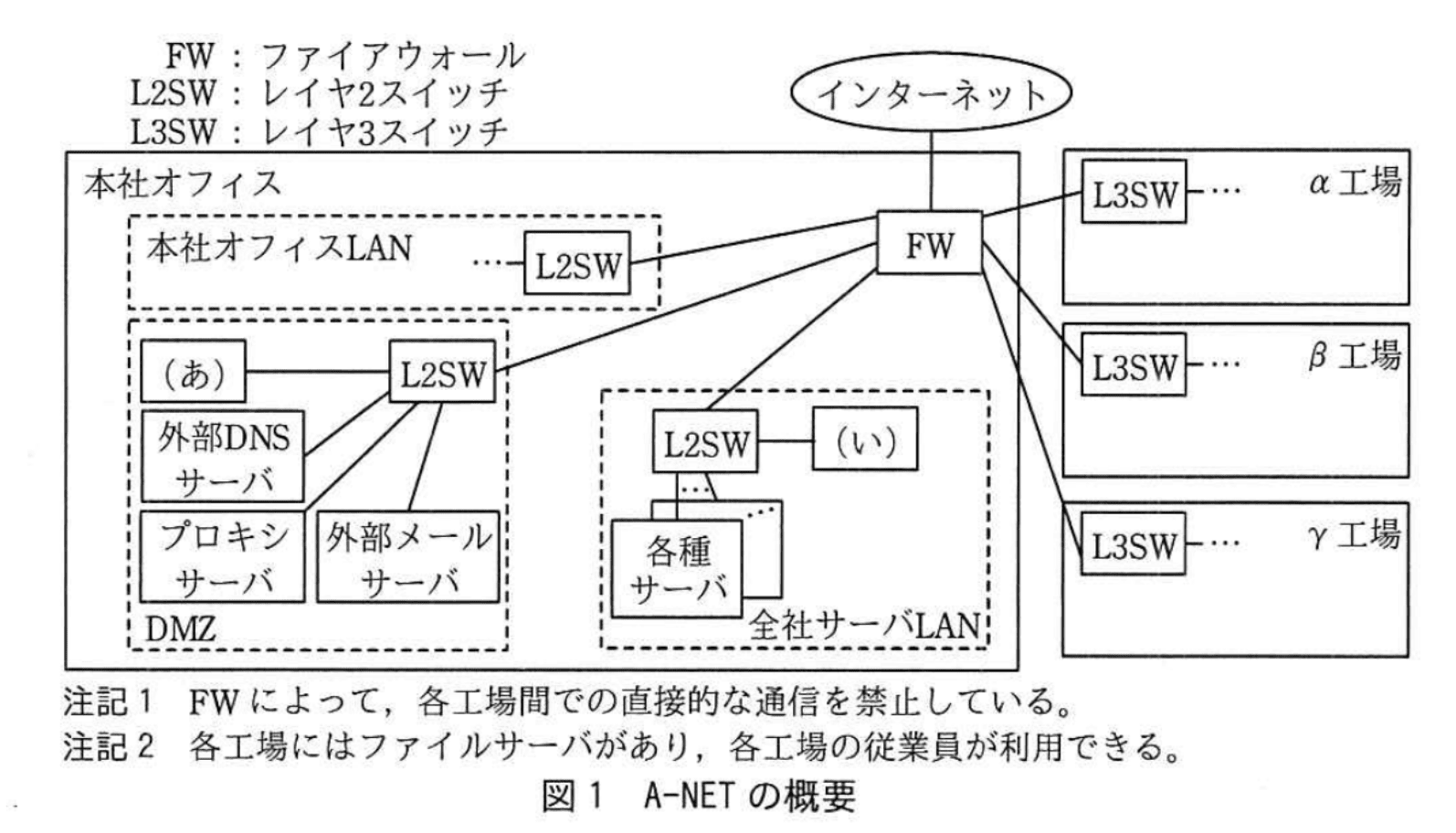

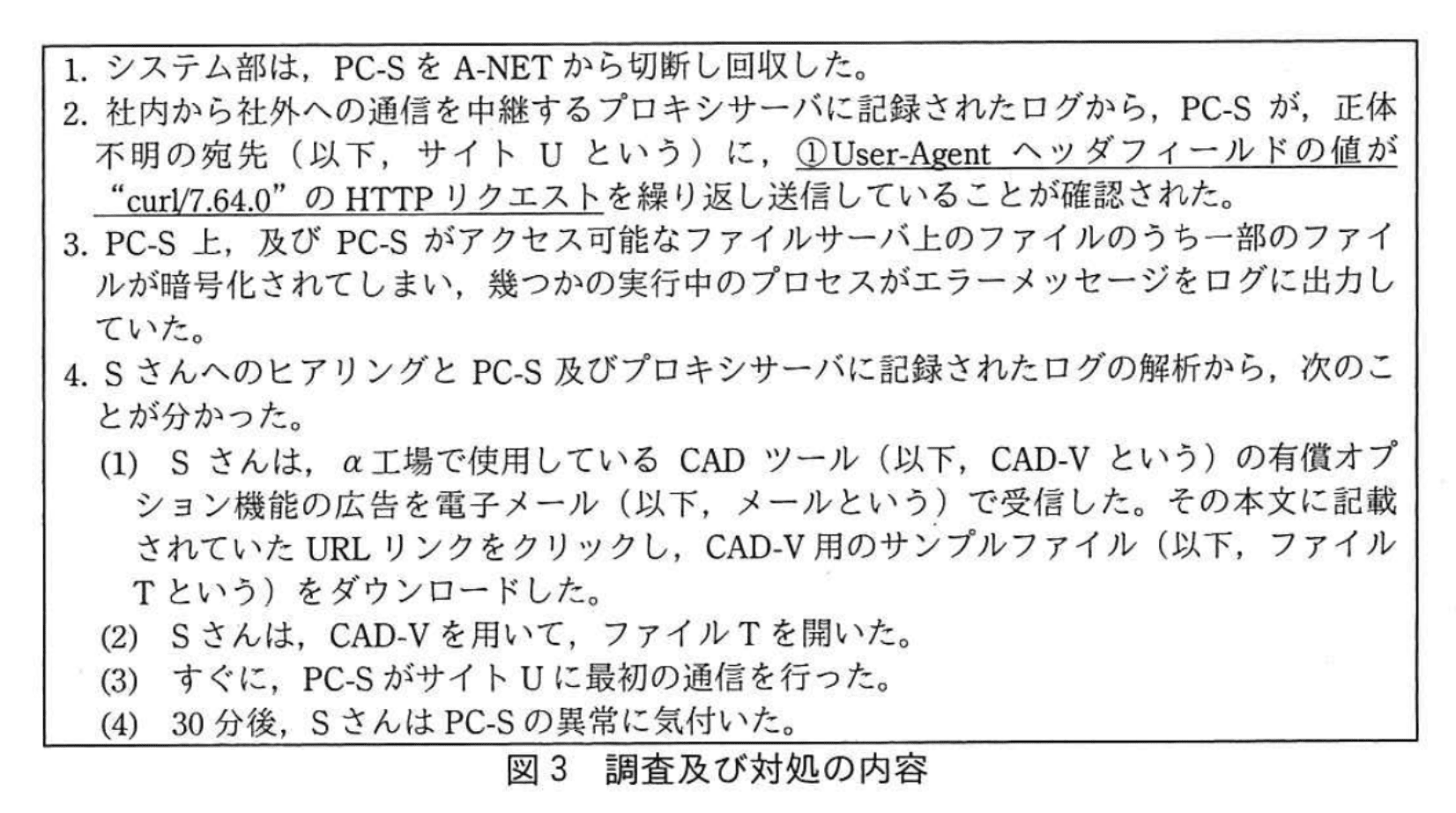

A社は、車両や産業用機械で利用される金属部品の製造会社であり、本社オフィスに加えて3か所の工場(以下、本社オフィス及び各工場をそれぞれ事業所という)をもつ。本社オフィスには、営業部、財務部、総務部、システム部などの部門が配置されている。各工場はそれぞれが独立した部門である。A社は、各事業所内及び事業所間を結ぶ基幹ネットワーク(以下、A-NETという)を整備している。A-NETはシステム部が管理し、社内の機器の多くが接続されている。

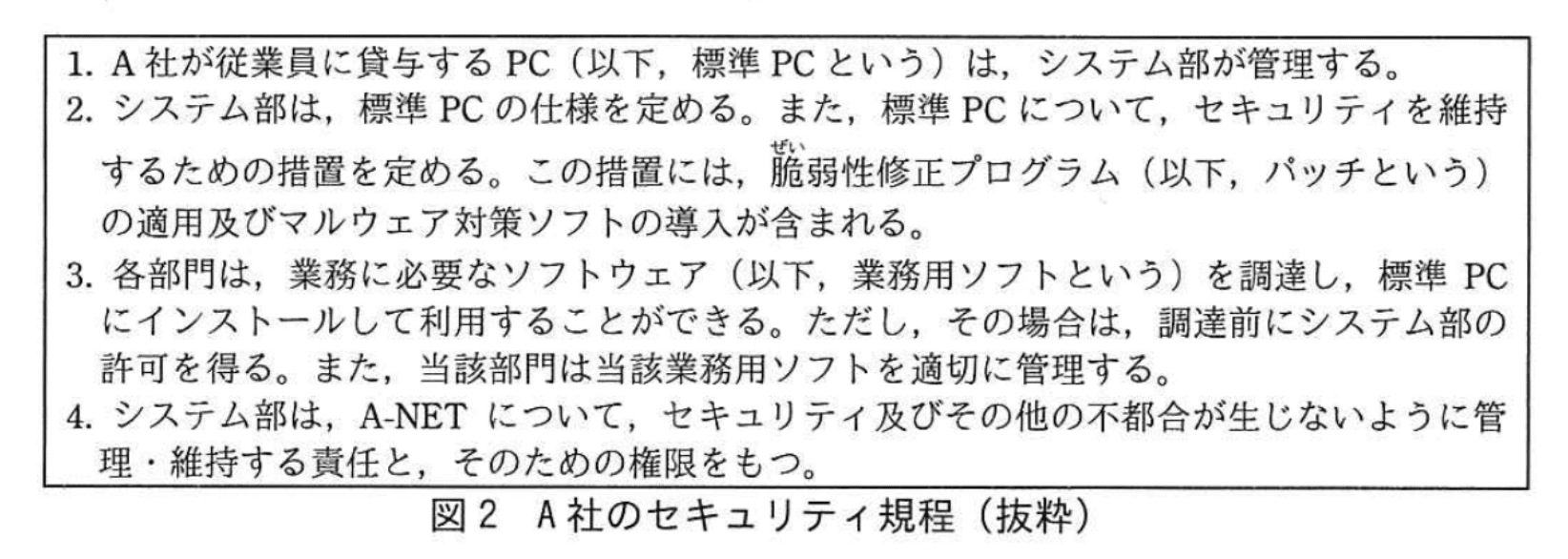

A社は、全社共通のセキュリティ規程を定めており、各部門はこれに従って機器を管理しなければならない。A-NETの概要を図1に、A社のセキュリティ規程を図2に示す。

先日、同業のB社でセキュリティ事故が発生し、生産設備が数日停止した旨の記事が業界紙に掲載された。これまでのところ、A社では、同様の被害が生じた事故は起きていないが、以前から、セキュリティ面を深く考慮せずに拡張してきたA-NET及び部門NETについて抜本的な改善の必要性があるとの指摘が、システム管理を担う現場の技術者から出ている。

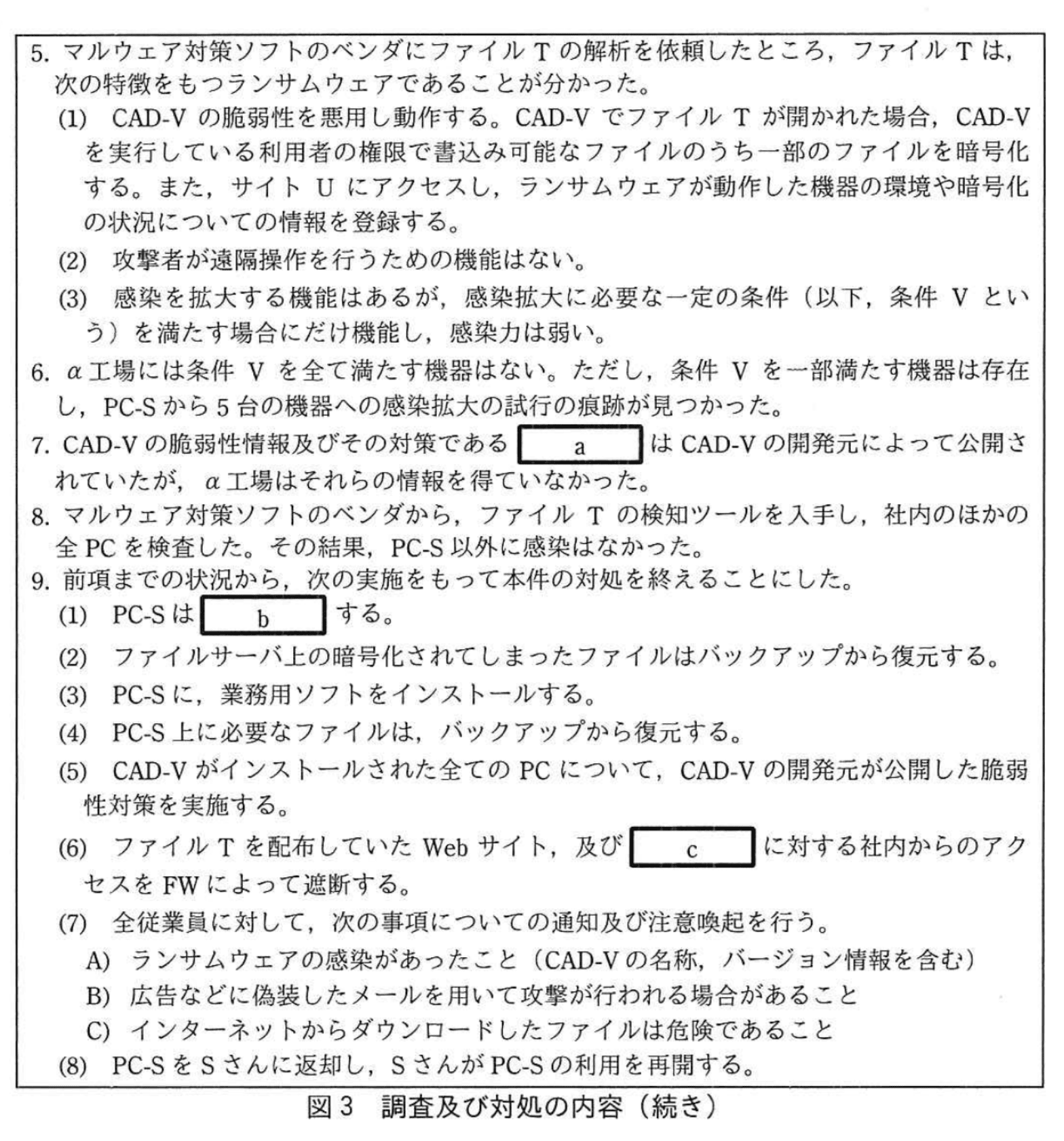

〔ランサムウェア感染〕

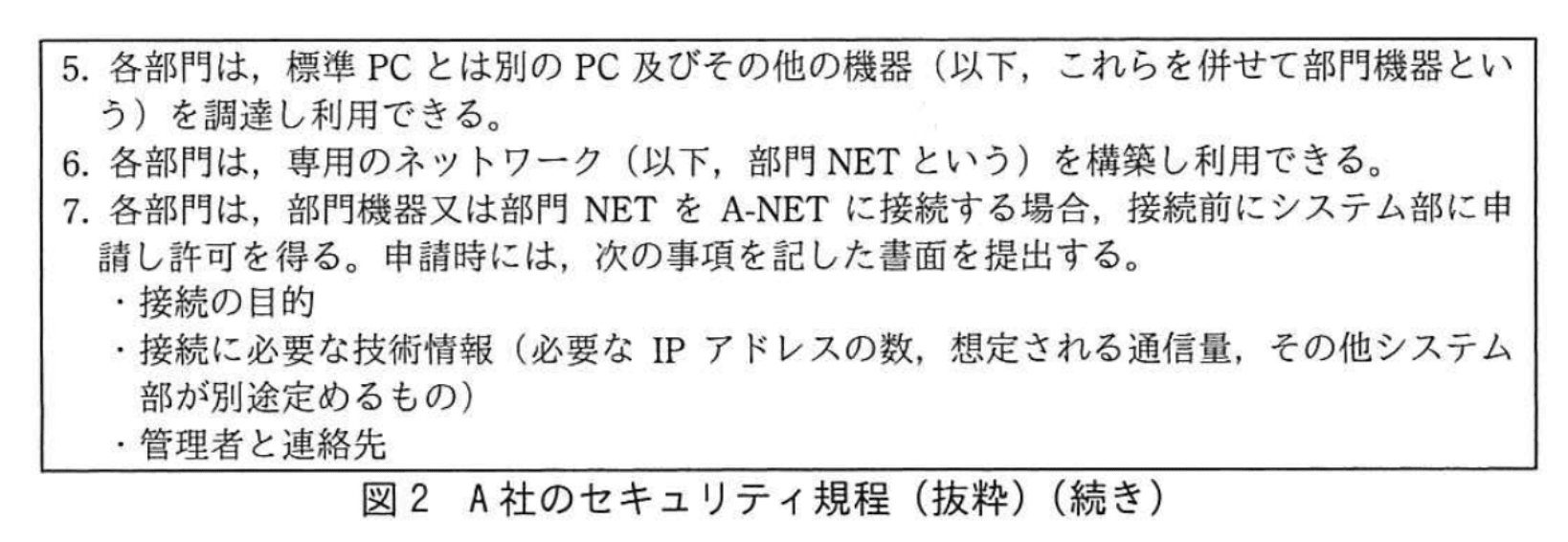

ある日、α工場において、設計部のSさんが利用する標準PC(以下、PC-Sという)の動作が極端に遅くなり、かつ、一部のファイルが開けなくなる事象が発生した。Sさんから連絡を受けたシステム部は、α工場において部門機器や業務用ソフトを管理するD主任と共同で、調査及び対処を行った。その内容を図3に示す。

図3中の6について、感染拡大の試行の痕跡が見つかったのは、いずれも生産設備を制御するための専用PC(以下、FA端末という)だった。FA端末は、α工場が管理する部門機器としてA-NETへの接続が許可されていた。FA端末には、パッチの適用やマルウェア対策ソフトの導入などの、セキュリティを維持するための措置が施されていなかった。D主任によると、FA端末は標準PCではないので、セキュリティ規程で定められた標準PCに対する措置は適用対象外と理解しているとのことであった。また、FA端末は、汎用OSを用いたPCであるが、FA端末及び生産設備の製造ベンダY社の指定する方法で利用しなければならない。Y社の許可を得ずにパッチを適用したり、他社のソフトウェアをFA端末にインストールしたりした場合は、FA端末及び関係する生産設備の動作が保証されなくなるとのことであった。

〔見直し実施の方針〕

今回のランサムウェア感染では、生産設備の停止などの重大な事態に陥ることはなかった。しかし、A社の経営陣は、実害があったこと、生産設備に影響する可能性があったこと、及びB社でセキュリティ事故があったことを踏まえ、工場のセキュリティについて抜本的な見直しを行う方針を決定した。

経営陣は、システム部のM部長をこの抜本的な見直しのプロジェクト(以下、プロジェクトWという)の責任者に任命した。プロジェクトWは、サイバー攻撃などによる生産設備の停止を防ぐことを目的とし、必要な施策を検討して実施する。例えば、A-NETで障害が発生しても生産設備の稼働を維持できるようにする。

〔プロジェクトWの進め方〕

M部長は、まず、α工場の課題を調査して、必要な措置を検討し、ほかの工場は、α工場の結果を基に、進め方を検討することにした。

M部長は、システム部のCさんをプロジェクトWの担当者に指名した。また、情報セキュリティの知見が少ないA社の現状を踏まえ、セキュリティコンサルティングサービスを提供するE社の支援を受けることにした。

次は、Cさんと、E社の情報処理安全確保支援士(登録セキスペ)のF氏との会話である。

Cさん:プロジェクトWでは、ランサムウェアに限らず、例えば、B社で発生したようなセキュリティ事故を確実に防ぎたいと考えています。

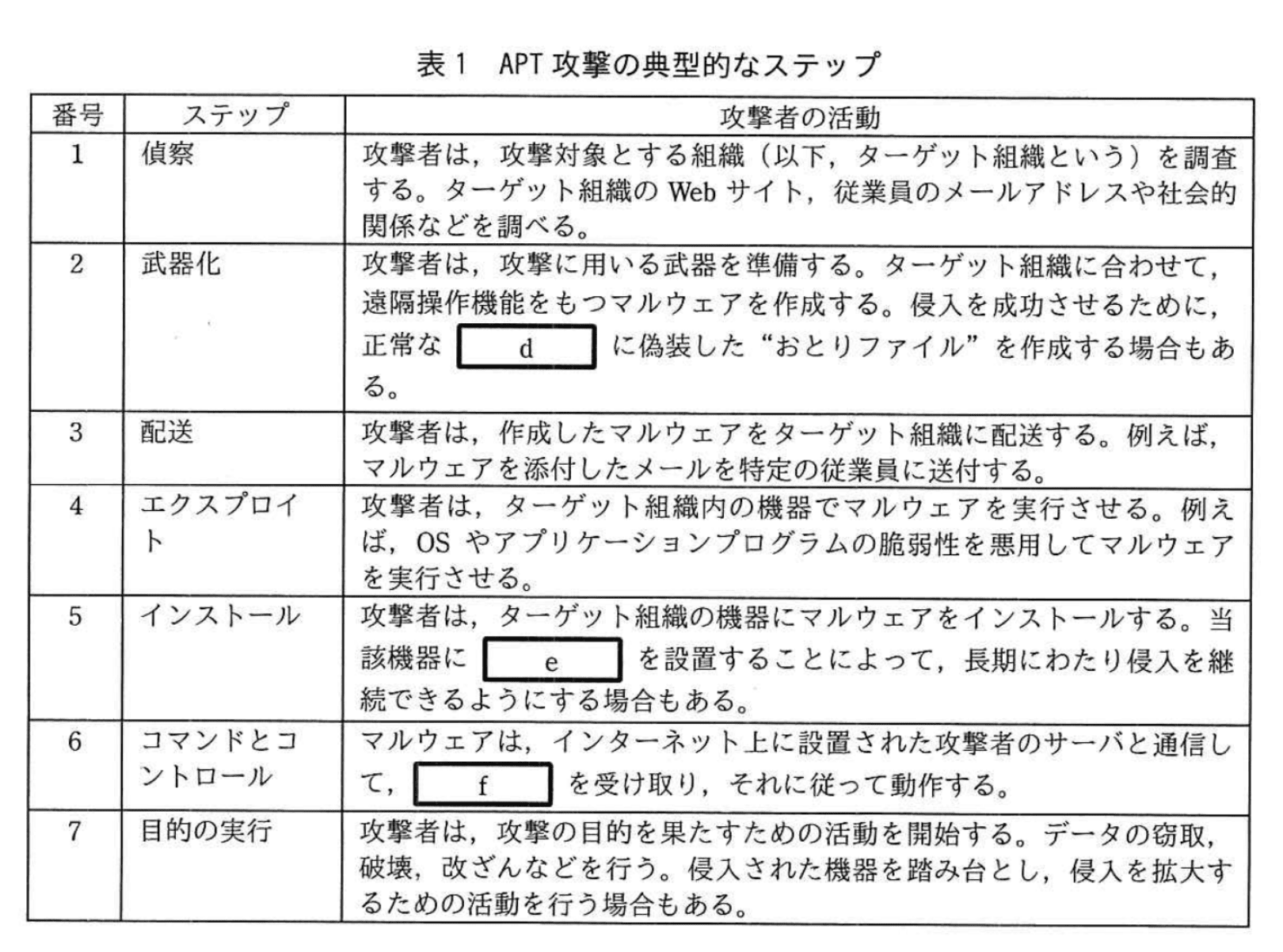

F氏:B社のセキュリティ事故は、APT(Advanced Persistent Threat)攻撃を受け、社内のPCが遠隔操作型のマルウェアに感染したことが発端でした。

Cさん:APT攻撃の事例はよく耳にします。具体的には何が起こるのでしょうか。

F氏:APT攻撃の典型的なステップを表1にまとめました。

〔調査結果〕

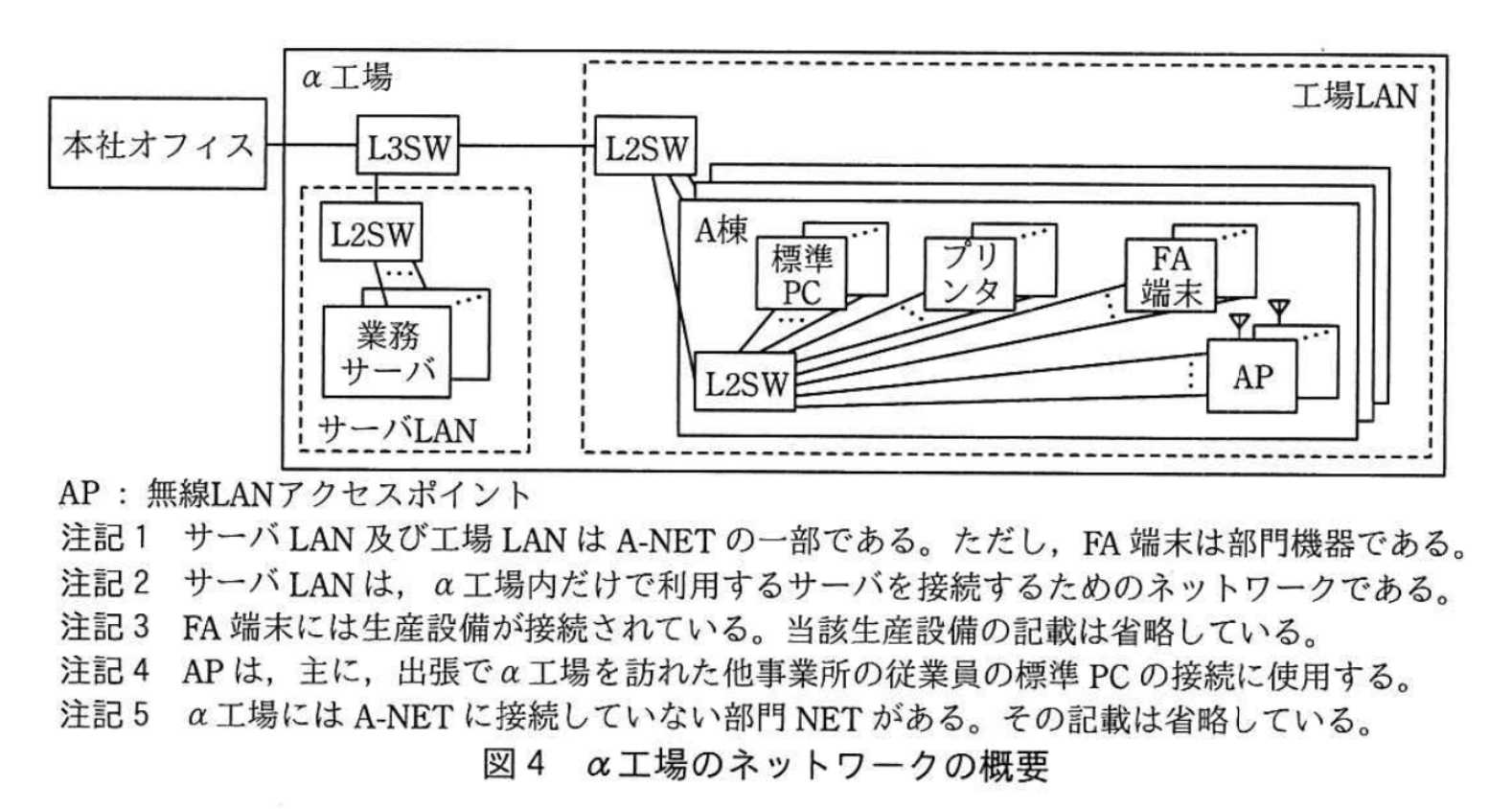

Cさんは、F氏の支援の下、α工場の課題を調査した。α工場のネットワークの概要を図4に示す。

〔調査結果〕

Cさんは、F氏の支援の下、α工場の課題を調査した。α工場のネットワークの概要を図4に示す。

調査によって発見された主要な課題を次に示す。

課題1 FA端末には、パッチの適用もマルウェア対策ソフトの導入もしていない。それにもかかわらず、複数のFA端末がA-NETに接続されている。

課題2 APは、接続を許可する機器をMACアドレス認証によって制限している。パスワードやディジタル証明書を利用した認証は行っていない。APの近くから、攻撃者がgすることでhを入手し、この値を使用することで容易にAPに接続できてしまう。

課題3 工場内で使われる機器は、標準PC及びFA端末も含め、業務用ソフトなどの脆弱性管理が不十分である。公開されている脆弱性情報が確認されておらず、パッチが適用されていない機器が多い。セキュリティ規程に脆弱性管理についての具体的な言及がなく、どこまで管理するかを各部門に任せている。

CさんとF氏は、システム部及びα工場の関係者に、発見された課題がもたらすリスクを説明し、解決の必要性について理解を得た。その上で、課題の解決に向けて検討を開始した。

〔課題1の解決〕

D主任によると、FA端末をA-NETに接続していたのは、次の二つの目的のためである。

・生産に関わるデータを、FA端末から取り出して業務サーバに登録したり、プリンタで印刷したりするため。これらの作業は毎日、1時間に1回以上ある。

・FA端末のメンテナンスや設計データの更新の際に、A-NET経由でFA端末に当該データの転送を行うため。これらの作業は、多くても月に数回程度である。

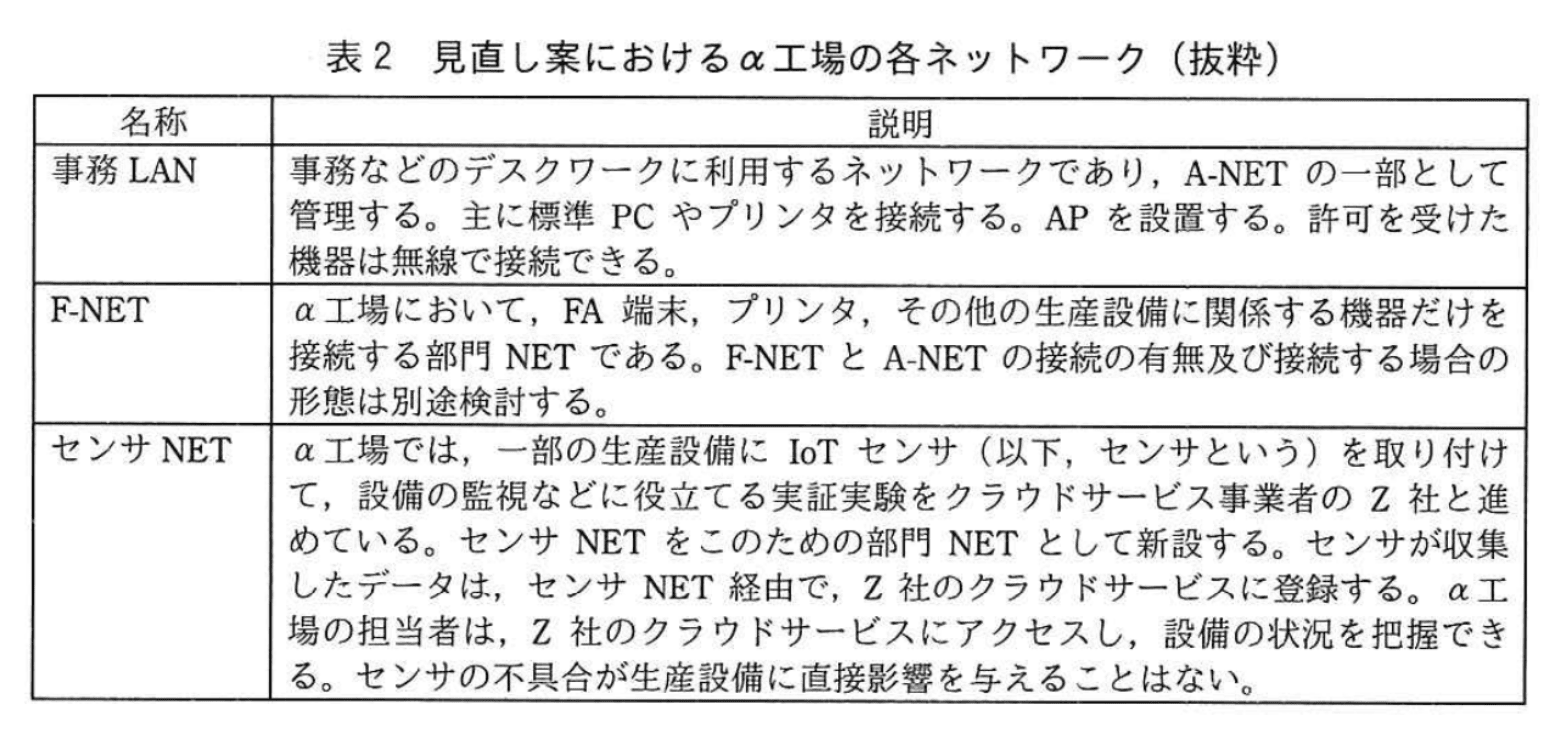

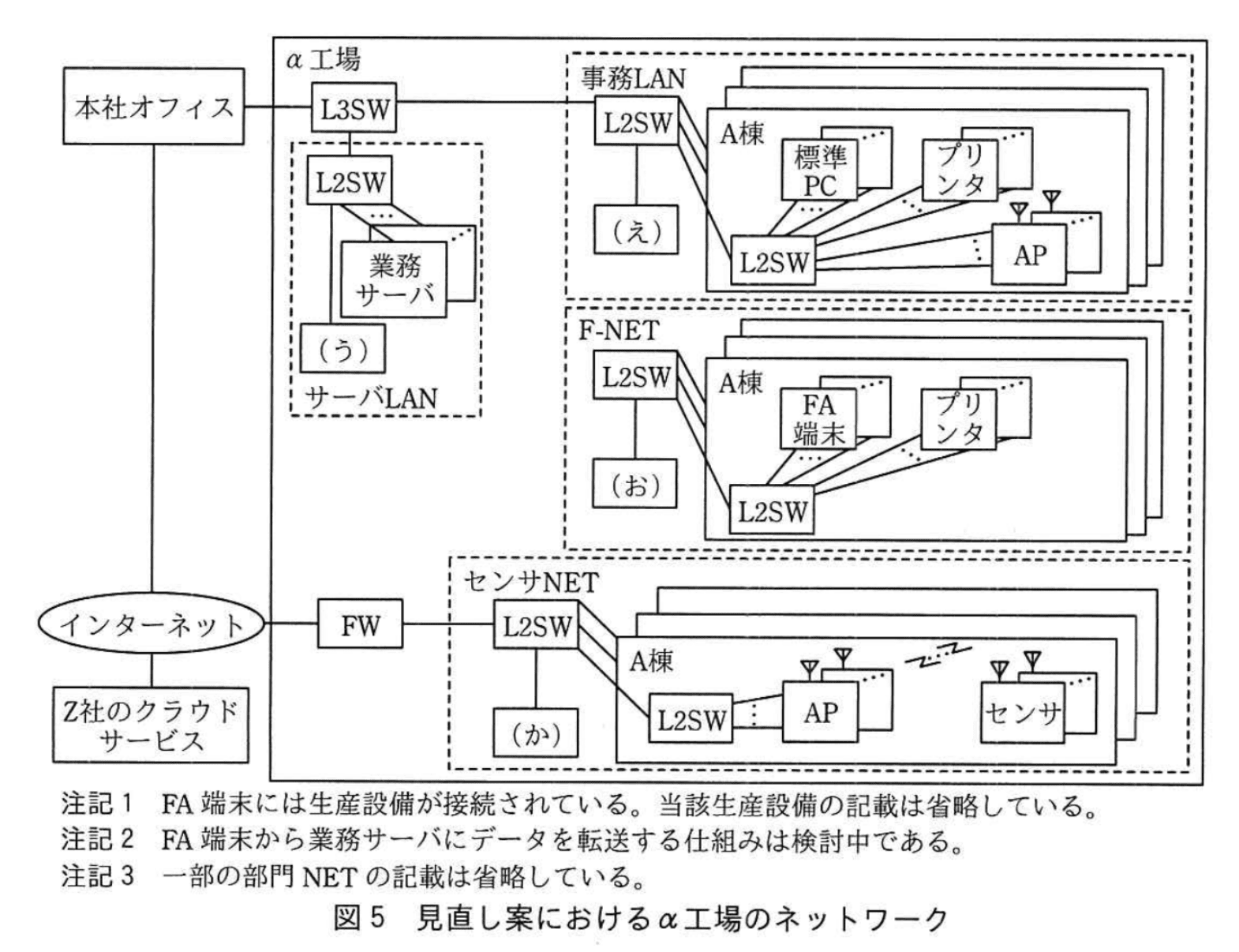

CさんとF氏はD主任と協議を重ね、ネットワーク構成を見直すことで課題1の解決を図ることにした。見直し案におけるα工場のネットワークを表2及び図5に示す。

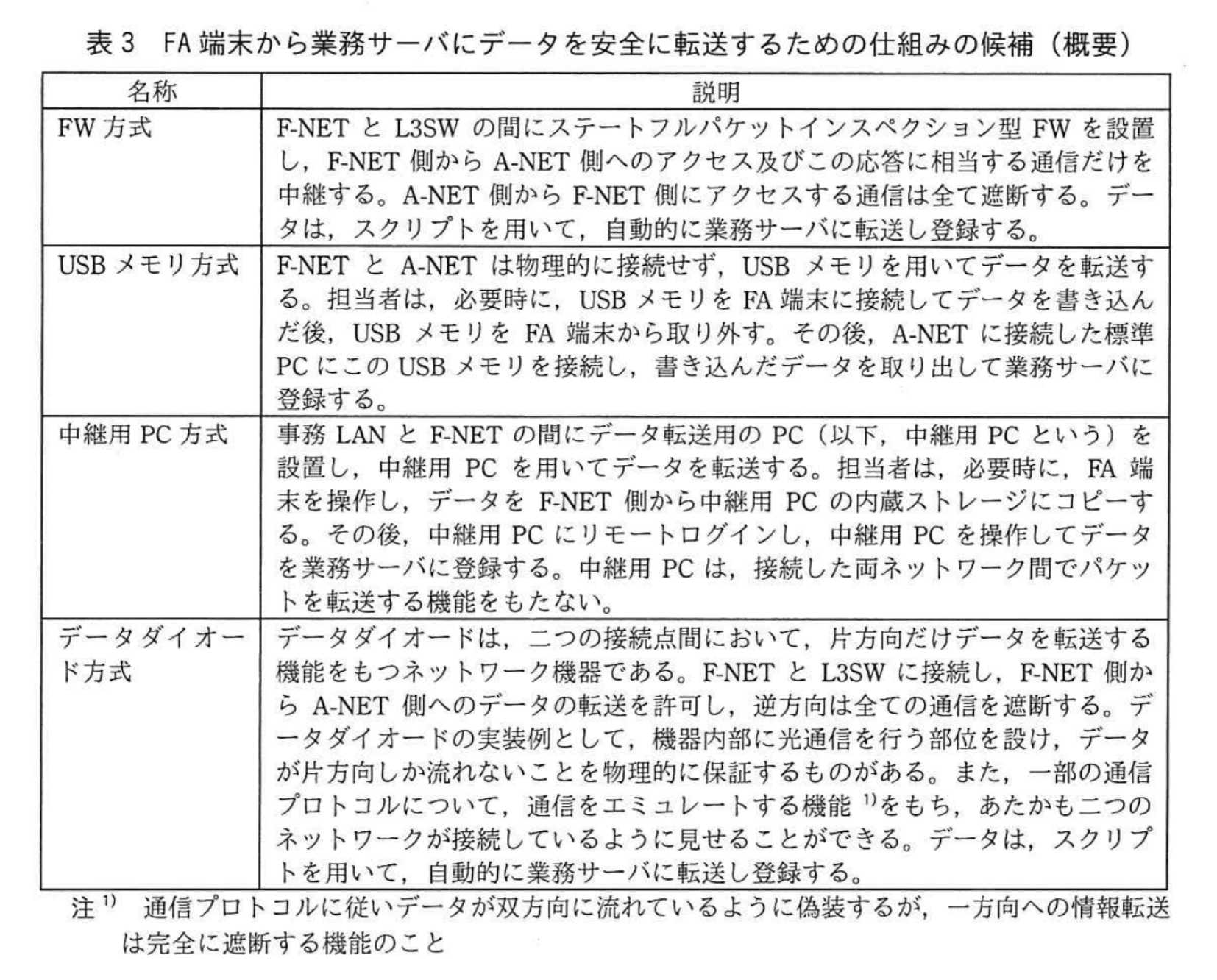

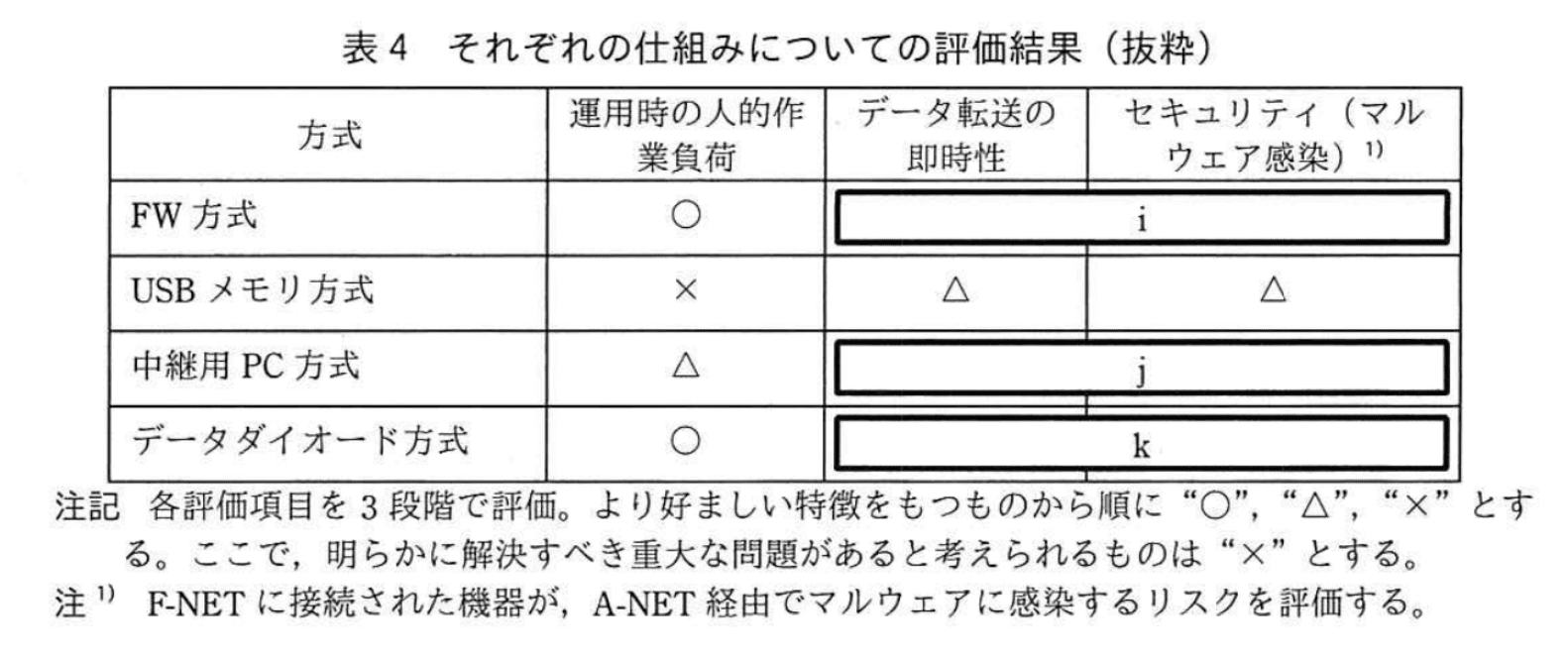

FA端末から業務サーバにデータを安全に転送するための仕組みの候補を表3に、それぞれの仕組みについての評価結果を表4に示す。

CさんとD主任は、評価の結果、方式を一つ選択した。

また、逆方向のA-NET側からFA端末へのデータ転送は、USBメモリを利用して行うことにした。α工場のF-NET管理担当者は、A-NETに接続した標準PCにUSBメモリを接続して必要なデータをコピーし、その後、②その USBメモリを FA端末に接続してデータの更新などの作業を行う。FA端末のメンテナンスの場合、データの更新を Y社が行う場合もある。その場合、Y社の担当者は、メンテナンスデータを格納した USBメモリを持参し、α工場の F-NET 管理担当者の監督の下、③その USBメモリを FA端末に接続して作業する。

〔課題2の解決〕

課題2の解決のため、今後は、APでの機器の認証方式として、WPA2エンタープライズ方式を採用することにした。同方式において必要となる認証サーバは、事務LAN用とセンサNET用をそれぞれ設置する。このうち、前者は全社で共用のサーバとし、システム部が管理する。後者はα工場が管理する。

〔課題3の解決〕

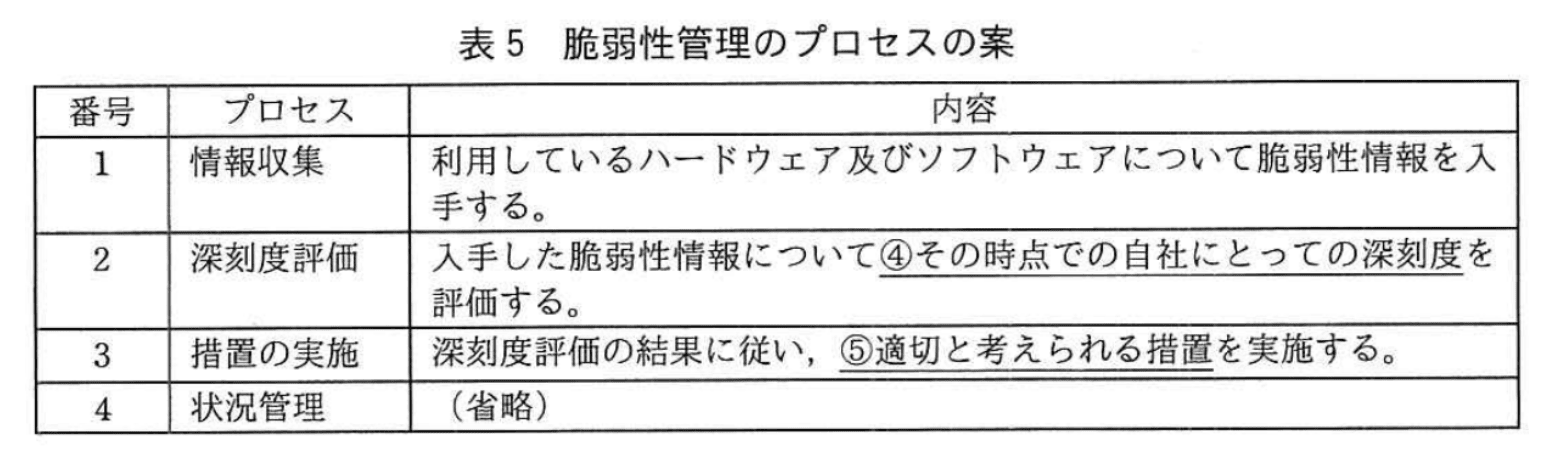

Cさんは、M部長と相談し、今後は、システム部が工場内で使われる機器について脆弱性管理を指導することにした。具体的には、システム部が脆弱性管理のプロセスを規定し、各部門に順守してもらうことにした。Cさんが考えた脆弱性管理のプロセスの案を表5に示す。

脆弱性管理のプロセスは、将来、A社のセキュリティ規程に取り入れる。

〔セキュリティ規定の見直し〕

α工場の調査によって複数の課題が見つかったことから、現行のセキュリティ規程には改善すべき点があると考えられた。M部長は、セキュリティ規程の改定の検討を Cさんに指示した。

Cさんは、これまでFA端末をA-NETに接続してきた経緯を踏まえ、セキュティ規程に次の項目を追加することを考えた。

・各部門は、部門機器及び部門NETを適切に管理・維持するための措置を定める。

・各部門は、部門機器又は部門NETをA-NETに接続するための申請を行う前に、当該接続についてリスクアセスメントを実施する。

・システム部は、各部門が上記の作業を行う際に、これを支援する。

Cさんが項目の追加についてF氏に相談したところ、F氏は、追加する項目に合わせて、図2中の7について⑥申請時に書面に記す事項を追加することを提案した。

また、Cさんは、APへの接続制限の方法、及び業務用ソフトの脆弱性管理に不備があったことを考慮し、セキュリティに関わる施策の実施状況及びその効果を定期的に見直すプロセスをセキュリティ規程に明記することを考えた。

Cさんは、セキュリティ規程の修正案を作成し、M部長に提示した。M部長は修正案を経営会議に提出し承認を得た。

〔施策の実施〕

課題の解決のために検討された施策が実施され、大きな効果が得られた。そこで、α工場以外の工場についても調査が開始された。

設問1:〔ランサムウェア感染〕について、(1)〜(4)に答えよ。

(1)図3中の下線①について、ログに記録されたUser-Agentヘッダフィールドの値からはマルウェアによる通信であると判定するのが難しいケースがある。それはどのようなケースか。50字以内で述べよ。

模範解答

User-Agentヘッダフィールドの値がA社で利用しているWebブラウザを示す値であるケース

解説

解答の論理構成

- 【問題文】では、マルウェア通信のログ例として

――「User-Agentヘッダフィールドの値が “curl/7.64.0” のHTTPリクエスト」

が挙げられています。 - ところが攻撃者は検知を逃れるために “curl/7.64.0” のような分かりやすい値ではなく、ターゲット組織が日常的に使うブラウザと同じ値を偽装することがあります。

- その結果、ログ上は通常業務の通信と区別できず、マルウェア判定が困難になります。

- よって「A社で利用しているWebブラウザを示す値の場合」が判定しにくいケースとなり、模範解答に合致します。

誤りやすいポイント

- “curl/7.64.0” が不審だから常に判定できると早合点する。攻撃者は “Mozilla/5.0 …” など正規ブラウザ値へ容易に書き換えられる点を見落としがちです。

- User-Agent だけでマルウェアを特定できると考え、通信先や振る舞いの相関分析を怠る。

- HTTP 以外のプロトコルや暗号化通信(HTTPS)では User-Agent が取得できない場合があることを忘れる。

FAQ

Q: User-Agent を偽装された場合、どのログを追加で確認すべきですか?

A: 「宛先ドメイン」「URI パス」「通信量・頻度」「時刻帯」など複数指標を突合し、異常なパターンを抽出します。

A: 「宛先ドメイン」「URI パス」「通信量・頻度」「時刻帯」など複数指標を突合し、異常なパターンを抽出します。

Q: User-Agent の改ざんを検知する仕組みはありますか?

A: EDR でプロセスと通信内容を突合したり、プロキシで “通常プロセス⇔通常User-Agent” のマッピングを学習させ逸脱を検知する方法があります。

A: EDR でプロセスと通信内容を突合したり、プロキシで “通常プロセス⇔通常User-Agent” のマッピングを学習させ逸脱を検知する方法があります。

Q: HTTPS では User-Agent が確認できませんか?

A: プロキシによるSSLインスペクションを用いれば平文取得が可能ですが、プライバシーや証明書管理の課題が伴います。

A: プロキシによるSSLインスペクションを用いれば平文取得が可能ですが、プライバシーや証明書管理の課題が伴います。

関連キーワード: User-Agent, HTTPリクエスト、偽装、プロキシログ、マルウェア通信

設問1:〔ランサムウェア感染〕について、(1)〜(4)に答えよ。

(2)図3中のaに入れる適切な字句を、解答群の中から選び、記号で答えよ。

解答群

ア:共通脆弱性識別子

イ:コモンクライテリア

ウ:ディジタル証明書

エ:パッチ

オ:ファイル復号鍵

模範解答

a:エ

解説

解答の論理構成

- 【問題文】には

“CAD-Vの脆弱性情報及びその対策であるaはCAD-Vの開発元によって公開されていた”

とあります。 - 文脈から読み取れるキーワードは “脆弱性情報” と “その対策”。

ソフトウェアの脆弱性に対する一般的かつ直接的な対策は “パッチ” です。 - 解答群を照合すると「エ:パッチ」だけが脆弱性対策を示しています。

- よって a に入る適切な字句は「エ:パッチ」です。

誤りやすいポイント

- “ディジタル証明書” を選ぶ誤り

証明書は通信の安全性や真正性を確保する仕組みであり、脆弱性そのものの修正ではありません。 - “共通脆弱性識別子” を選ぶ誤り

これは脆弱性を識別する番号(CVE など)であって、対策そのものではありません。 - “ファイル復号鍵” を選ぶ誤り

ランサムウェア対策としては登場し得ますが、本設問は CAD-V の脆弱性修正に関する文脈です。

FAQ

Q: パッチとアップデートの違いは何ですか?

A: パッチは主に脆弱性や不具合を修正する小規模な更新、アップデートは機能追加や大規模改善を含む場合が多いです。

A: パッチは主に脆弱性や不具合を修正する小規模な更新、アップデートは機能追加や大規模改善を含む場合が多いです。

Q: 脆弱性情報が公開されても被害が出るのはなぜ?

A: 公開と同時に攻撃コードも出回る場合があり、適用が遅れると公開情報を悪用した攻撃を受けるリスクが高まるためです。

A: 公開と同時に攻撃コードも出回る場合があり、適用が遅れると公開情報を悪用した攻撃を受けるリスクが高まるためです。

Q: パッチ適用が難しい場合の代替策は?

A: 仮想パッチ(IPS でのブロック)やアクセス制御でリスクを低減しつつ、動作検証後に正式パッチを適用します。

A: 仮想パッチ(IPS でのブロック)やアクセス制御でリスクを低減しつつ、動作検証後に正式パッチを適用します。

関連キーワード: パッチ管理、脆弱性対策、ランサムウェア、アップデート、セキュリティパッチ

設問1:〔ランサムウェア感染〕について、(1)〜(4)に答えよ。

(3)図3中のbに入れる適切な字句を、解答群の中から選び、記号で答えよ。

解答群

ア:初期化

イ:内蔵ストレージをUSBメモリにコピー

ウ:内蔵ストレージを暗号化

エ:ネットワークから切断

オ:メモリをダンプ

模範解答

b:ア

解説

解答の論理構成

- 図3「9.(1) PC-Sはbする。」は、対処工程の最初に実施されるステップです。

- 直後の「(3) PC-Sに、業務用ソフトをインストールする。」および「(4) PC-S上に必要なファイルは、バックアップから復元する。」という記載は、PC-S がクリーンな状態になっていることを前提としています。

- 感染した OS をそのまま残した状態では再インストール・復元作業の前提が崩れます。したがって PC-S は “完全に工場出荷状態へ戻す” ことが必要です。

- よって b には「ア:初期化」が入るのが妥当です。

誤りやすいポイント

- 「エ:ネットワークから切断」は図3「1.システム部は、PC-SをA-NETから切断し回収した。」で既に実施済みです。

- 「ウ:内蔵ストレージを暗号化」はランサムウェアの被害と同質の操作であり、対処ではありません。

- 「イ:内蔵ストレージをUSBメモリにコピー」や「オ:メモリをダンプ」は保全目的の作業ですが、図3の対処手順には明記されていません。

FAQ

Q: 初期化とは具体的にどのレベルまで実施するのですか?

A: 一般には OS の再インストールまたはリカバリメディアによる出荷時状態への戻しを指します。ファイルシステムをクリーンにした上でパッチ適用とソフトウェア再構築を行います。

A: 一般には OS の再インストールまたはリカバリメディアによる出荷時状態への戻しを指します。ファイルシステムをクリーンにした上でパッチ適用とソフトウェア再構築を行います。

Q: 感染 PC を初期化せずに駆除ツールだけで対応してはいけませんか?

A: ランサムウェアは暗号化処理以外の改変を残す可能性があります。完全性を担保するため、再インストールが推奨されます。

A: ランサムウェアは暗号化処理以外の改変を残す可能性があります。完全性を担保するため、再インストールが推奨されます。

Q: 初期化後にデータを戻すと再感染しませんか?

A: 図3「(4) …バックアップから復元する。」とあるように、感染前に取得したバックアップを用いれば再感染リスクは極小化できます。復元前にバックアップ媒体もスキャンすることが望ましいです。

A: 図3「(4) …バックアップから復元する。」とあるように、感染前に取得したバックアップを用いれば再感染リスクは極小化できます。復元前にバックアップ媒体もスキャンすることが望ましいです。

関連キーワード: ランサムウェア、初期化、バックアップ復元、マルウェア駆除、セキュリティ対策

設問1:〔ランサムウェア感染〕について、(1)〜(4)に答えよ。

(4)図3中cに入れる適切な字句を、10字以内で答えよ。

模範解答

c:サイトU

解説

解答の論理構成

- まず、PC-S が不審な通信を行っていた宛先が何かを確認します。

【問題文】図3‐2 の「2」より“PC-Sが、正体不明の宛先(以下、サイトUという)に、①User-Agentヘッダフィールドの値が “curl/7.64.0” のHTTPリクエストを繰り返し送信している”

ここで宛先を サイトU と命名しています。 - 次に、最終的な対処内容を確認します。

【問題文】図3‐2 の「9」より“ファイルTを配布していたWebサイト、及びcに対する社内からのアクセスをFWによって遮断する。” - 感染源である Web サイトに加え、マルウェアが通信を試みた宛先(=情報流出や遠隔操作の危険)が遮断対象であると読み取れます。

- その宛先は 1. で示した サイトU しか該当しません。

- したがって c には「サイトU」を入れるのが妥当です。

誤りやすいポイント

- 「ファイルTを配布していたWebサイト」と「サイトU」を同一視してしまい、遮断対象を一つだと思い込む。問題文には “及び” と明記されており、二つの異なる宛先である点に注意が必要です。

- “正体不明の宛先” という説明だけを見て具体名を探さずに「不審サイト」などと記述してしまう。正式名称として【問題文】で与えられた “サイトU” をそのまま書く必要があります。

- 図や脚注を深読みして別の URL・IP アドレスを想像してしまう。問題文中で明示的に名前が登場するのは サイトU のみです。

FAQ

Q: サイトUは攻撃者のC&Cサーバーですか?

A: 解析結果【問題文】図3‐1「5(1)」によれば、ランサムウェアは“サイトUにアクセスし、…情報を登録する”とあります。遠隔操作機能は無いものの、攻撃者に情報を送るサーバーと考えられるため、遮断対象となります。

A: 解析結果【問題文】図3‐1「5(1)」によれば、ランサムウェアは“サイトUにアクセスし、…情報を登録する”とあります。遠隔操作機能は無いものの、攻撃者に情報を送るサーバーと考えられるため、遮断対象となります。

Q: サイトUの具体的なドメイン名やIPアドレスも記述する必要がありますか?

A: 設問では c に入れる“字句”を問うており、【問題文】で与えられた固有名詞「サイトU」をそのまま記載すれば十分です。

A: 設問では c に入れる“字句”を問うており、【問題文】で与えられた固有名詞「サイトU」をそのまま記載すれば十分です。

Q: 遮断対象が二つあるのはなぜですか?

A: ①感染ファイルを配布していたWebサイト(再感染防止)、②マルウェアが外部と通信しようとしたサイトU(情報流出・追加被害防止)の二方向を遮断することで、同種攻撃の再発と被害拡大の両方を防ぐためです。

A: ①感染ファイルを配布していたWebサイト(再感染防止)、②マルウェアが外部と通信しようとしたサイトU(情報流出・追加被害防止)の二方向を遮断することで、同種攻撃の再発と被害拡大の両方を防ぐためです。

関連キーワード: ランサムウェア、ファイアウォール、不審通信、情報流出、遮断

設問2:〔プロジェクトWの進め方〕について、(1)、(2)に答えよ。

(1)表1中のd〜fに入れる適切な字句を、解答群の中から選び、記号で答えよ。

解答群

ア:APT

イ:IoT端末

ウ:鍵ペア

エ:検体のシグネチャ

オ:攻撃者の指示

カ:ドキュメント

キ:バックドア

ク:フィッシング

ケ:ランサムウェア

模範解答

d:カ

e:キ

f:オ

解説

解答の論理構成

- 表1「番号 2 武器化」には、

「侵入を成功させるために、正常な d に偽装した “おとりファイル” を作成する場合もある。」

とあります。攻撃メールに添付されるのは一般に Word、Excel、PDF などの“文書ファイル”であり、正常に見えるドキュメントへ細工を施す手口が典型です。解答群で該当する語は「カ:ドキュメント」です。 - 表1「番号 5 インストール」には、

「当該機器に e を設置することによって、長期にわたり侵入を継続できるようにする場合もある。」

長期潜伏を可能にする秘密の侵入口は“バックドア”と呼ばれます。解答群の「キ:バックドア」が適切です。 - 表1「番号 6 コマンドとコントロール」には、

「マルウェアは、インターネット上に設置された攻撃者のサーバと通信して、f を受け取り、それに従って動作する。」

C&C サーバから送られるのは具体的な行動を指定する“攻撃者の指示”です。解答群の「オ:攻撃者の指示」を選びます。

以上より

d:カ e:キ f:オ となります。

d:カ e:キ f:オ となります。

誤りやすいポイント

- 「APT」や「ランサムウェア」を選んでしまう

攻撃の全体像と“おとりファイル”は別概念です。 - 「鍵ペア」を選択する誤り

鍵ペアは暗号通信の構成要素であり、持続的侵入の仕掛けとしては不適切です。 - 「フィッシング」と混同する

フィッシングは配送手段の一例であり、“攻撃者のサーバと通信して受け取るもの”ではありません。

FAQ

Q: バックドアと C2 サーバの関係は何ですか?

A: バックドアは端末側に設置された不正な入口、C2 サーバは外部にある司令塔です。バックドア経由で C2 と通信し、攻撃者の指示を受信します。

A: バックドアは端末側に設置された不正な入口、C2 サーバは外部にある司令塔です。バックドア経由で C2 と通信し、攻撃者の指示を受信します。

Q: 「ドキュメント」以外のファイル形式は出題されますか?

A: あります。例えば画像ファイルやスプレッドシートを偽装してマクロやエクスプロイトを仕込む事例もあるため、拡張子に惑わされない注意が必要です。

A: あります。例えば画像ファイルやスプレッドシートを偽装してマクロやエクスプロイトを仕込む事例もあるため、拡張子に惑わされない注意が必要です。

Q: C2 通信を検知する代表的な対策は?

A: プロキシや IDS/IPS で不審な外向き通信を監視し、未知のドメインや異常な User-Agent 文字列をフィルタリングする方法が効果的です。

A: プロキシや IDS/IPS で不審な外向き通信を監視し、未知のドメインや異常な User-Agent 文字列をフィルタリングする方法が効果的です。

関連キーワード: APT攻撃、バックドア、C2通信、おとりファイル、ドキュメント偽装

設問2:〔プロジェクトWの進め方〕について、(1)、(2)に答えよ。

(2)次に挙げる活動は、表1中のどのステップに該当するか。該当するステップを、それぞれ表1中の番号で答えよ。

活動1:SNSを調べて、ターゲット組織の従業員の専門性や趣味嗜好の情報を得る。

活動2:ターゲット組織内のファイルサーバにアクセスし、ターゲット組織の秘密情報を盗む。

活動3:マルウェアを組み込んだUSBメモリを、ターゲット組織の建物の入り口付近に置いておく。

模範解答

活動1:1

活動2:7

活動3:3

解説

解答の論理構成

誤りやすいポイント

- USBメモリを置く行為を「エクスプロイト(4)」と誤認しやすいですが、まだマルウェアは実行されておらず「配送(3)」段階です。

- 機密情報の窃取を「コマンドとコントロール(6)」と混同しがちですが、コマンドとコントロールは「遠隔操作指令を受け取る」フェーズであり、実際の窃取は「目的の実行(7)」です。

- 「偵察(1)」は技術的スキャンだけでなく、SNS・公開情報収集も含む点を見落としやすいです。

FAQ

Q: USBメモリ配布は物理的行為ですが、なぜ「配送(3)」なのですか?

A: 表1‐番号「3」で示される“攻撃者は、作成したマルウェアをターゲット組織に配送する。”はメール添付に限らず、USBメモリやCD など物理媒体による持ち込みも含みます。媒体を届ける時点で配送完了と判断します。

A: 表1‐番号「3」で示される“攻撃者は、作成したマルウェアをターゲット組織に配送する。”はメール添付に限らず、USBメモリやCD など物理媒体による持ち込みも含みます。媒体を届ける時点で配送完了と判断します。

Q: 偵察と目的の実行の境目が分かりにくいのですが?

A: 表1によると偵察(1)は「組織や従業員の情報を調査する」行為、目的の実行(7)は「データの窃取、破壊、改ざんなど実害を与える」行為です。情報収集だけなら偵察、実際にサーバへ侵入して秘密情報を盗む段階は目的の実行です。

A: 表1によると偵察(1)は「組織や従業員の情報を調査する」行為、目的の実行(7)は「データの窃取、破壊、改ざんなど実害を与える」行為です。情報収集だけなら偵察、実際にサーバへ侵入して秘密情報を盗む段階は目的の実行です。

Q: 「コマンドとコントロール(6)」はいつ発生しますか?

A: マルウェアがインストールされた後、攻撃者のサーバと通信し“攻撃者が送る指令”を受け取る段階で発生します。ここで遠隔操作の準備が整い、その後目的の実行(7)に移ります。

A: マルウェアがインストールされた後、攻撃者のサーバと通信し“攻撃者が送る指令”を受け取る段階で発生します。ここで遠隔操作の準備が整い、その後目的の実行(7)に移ります。

関連キーワード: 偵察、配送、目的の実行、マルウェア、データ窃取

設問3:

本文中のg、hに入れる適切な字句を、それぞれ10字以内で答えよ。

模範解答

g:電波を傍受

h:MACアドレス

解説

解答の論理構成

- 【問題文】では、無線 LAN アクセスポイント(AP)が「接続を許可する機器をMACアドレス認証によって制限している」と明示されています。

- しかし、パスワードやディジタル証明書を用いた強固な認証は行われていません。つまり、物理的に AP 付近に接近できる攻撃者は、通信に使われているフレームを受信しやすい状況にあります。

- 無線フレームには送信元・宛先の MACアドレス が平文で含まれています。したがって攻撃者は AP 近くでフレームを受信し、MACアドレス を取得できます。

- 以上より、空欄の語句は

• g:AP 近傍で「電波を傍受」する行為

• h:傍受によって入手できる「MACアドレス」

となります。

誤りやすいポイント

- 無線 LAN の盗聴で取得できる情報として SSID や パスフレーズ と混同しがちですが、問題文は「MACアドレス認証しか行っていない」点を強調しています。

- 「傍受」を「解析」「侵入」と読み替えてしまうと、求められている行為の本質(受信して情報を取るだけ)を外してしまいます。

- 認証方式に WPA2‐エンタープライズを導入することが後述されていますが、これは課題解決策であって空欄補充のヒントではありません。

FAQ

Q: なぜパスワードを盗む話ではなく MAC アドレスがターゲットなのですか?

A: 認証に使われているのが MAC アドレスのみだからです。平文で流れる MAC アドレスを取得すれば、攻撃者は自分の機器の MAC アドレスを偽装して接続できます。

A: 認証に使われているのが MAC アドレスのみだからです。平文で流れる MAC アドレスを取得すれば、攻撃者は自分の機器の MAC アドレスを偽装して接続できます。

Q: 電波を傍受する具体的な方法は?

A: 無線 LAN アダプタをモニターモードに設定し、パケットキャプチャツール(例: Wireshark)でビーコンやデータフレームを受信します。これだけで周囲の端末の MAC アドレスが確認できます。

A: 無線 LAN アダプタをモニターモードに設定し、パケットキャプチャツール(例: Wireshark)でビーコンやデータフレームを受信します。これだけで周囲の端末の MAC アドレスが確認できます。

Q: MAC アドレスフィルタリングだけでは不十分なのですか?

A: はい。不正端末が正規端末の MAC アドレスを偽装する「MAC アドレススプーフィング」が容易に可能であり、強固な認証手段とは言えません。

A: はい。不正端末が正規端末の MAC アドレスを偽装する「MAC アドレススプーフィング」が容易に可能であり、強固な認証手段とは言えません。

関連キーワード: 無線LAN, MACアドレスフィルタリング、傍受、スプーフィング、WPA2

設問4:〔課題1の解決〕について、(1)〜(3)に答えよ。

(1)見直し案において、FA端末が表1のAPT攻撃を受け、表1中の番号5のステップまでが成功したと想定した場合、番号6以降のステップでのデータダイオード方式のセキュリティ上の効果は何か。25字以内で具体的に述べよ。

模範解答

攻撃者の操作指示がFA端末に伝えられない。

解説

解答の論理構成

- APT攻撃のステップ6「コマンドとコントロール」では、

“マルウェアは、インターネット上に設置された攻撃者のサーバと通信して、f を受け取り、それに従って動作する。”

と説明されています。ここで攻撃者は遠隔から機器を操作する指示を送り込もうとします。 - 見直し案で採用を検討したデータダイオードについて、表3には

“データダイオードは、二つの接続点間において、片方向だけデータを転送する機能をもつネットワーク機器である。…F-NET側からA-NET側へのデータの転送を許可し、逆方向は全ての通信を遮断する。”

と記載されています。 - 本問の想定では、FA端末が表1の番号5「インストール」までは成功しているため、マルウェアはFA端末内に常駐しています。しかしデータダイオードにより「逆方向は全ての通信を遮断」されるため、外部の攻撃者サーバからFA端末へ戻る通信路(C2通信)が物理的に断たれます。

- したがって、ステップ6以降で本来行われる「攻撃者→FA端末」方向の命令伝達が不可能となり、マルウェアは実害を引き起こす行動を開始できません。

誤りやすいポイント

- データダイオードを「機密情報の外部漏えい防止」とのみ捉え、攻撃者からの指示遮断効果を見落とす。

- ステップ7「目的の実行」を止める要因を“ファイル暗号化を許さない”などと具体行為で答えてしまい、指示経路遮断という本質を外す。

- 「一方向通信なので攻撃者の接続を検知できる」と誤記し、遮断と検知を混同する。

FAQ

Q: データダイオードがあってもFA端末から外部へ情報が送信される危険は残りませんか?

A: 残ります。片方向通信はF-NET→A-NET側に許可されているため、FA端末発の情報流出は別の対策(ログ監視や内容フィルタリング等)が必要です。

A: 残ります。片方向通信はF-NET→A-NET側に許可されているため、FA端末発の情報流出は別の対策(ログ監視や内容フィルタリング等)が必要です。

Q: ステートフルFW方式では同じ効果が得られないのですか?

A: FWは設定ミスや脆弱性で双方向通信に切り替わる恐れがありますが、データダイオードは物理的に逆方向通信を不可能にするため、より強固です。

A: FWは設定ミスや脆弱性で双方向通信に切り替わる恐れがありますが、データダイオードは物理的に逆方向通信を不可能にするため、より強固です。

Q: 「f」が示す具体内容は何ですか?

A: 攻撃者がC2通信で送る「実行指示」や「追加コード取得命令」など、マルウェアを制御するためのコマンドを指します。

A: 攻撃者がC2通信で送る「実行指示」や「追加コード取得命令」など、マルウェアを制御するためのコマンドを指します。

関連キーワード: データダイオード、一方向通信、コマンド&コントロール、APT攻撃、C2通信

設問4:〔課題1の解決〕について、(1)〜(3)に答えよ。

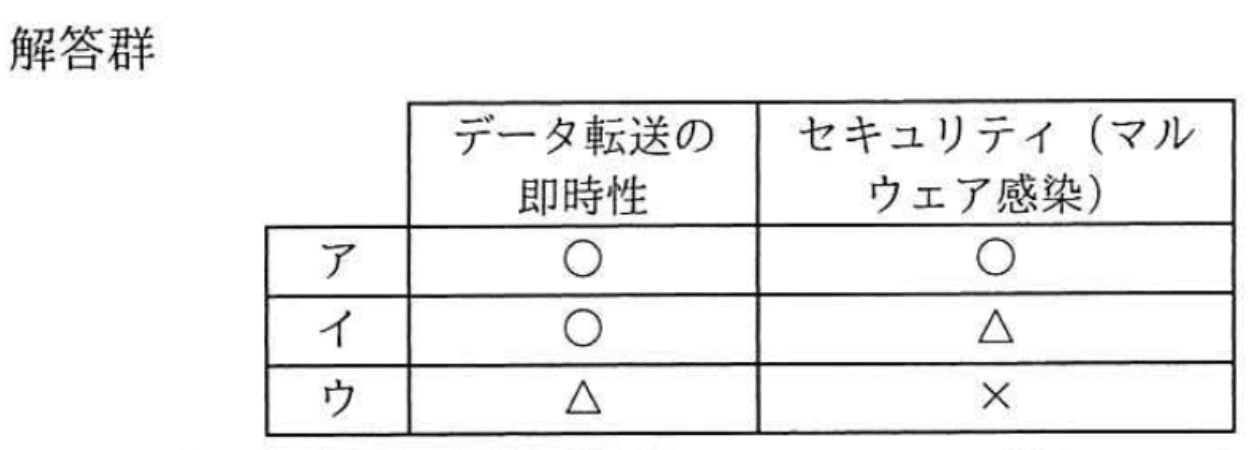

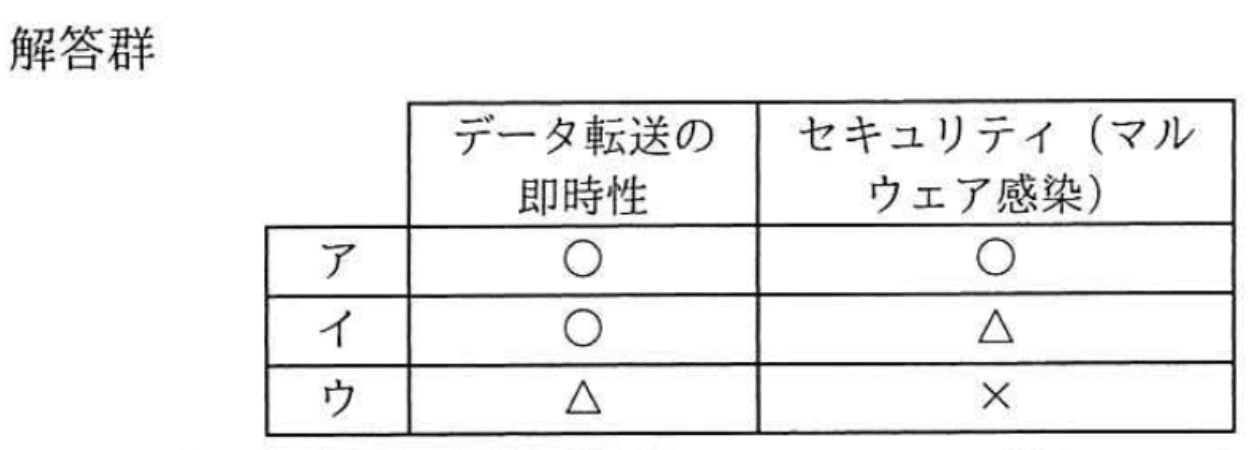

(2)表4中のi〜kに入れる適切なものを、解答群の中から選び、記号で答えよ。解答は重複してはならない。

模範解答

i:イ

j:ウ

k:ア

解説

解答の論理構成

-

まず、「データ転送の即時性」を決める鍵は、人手を介さずに転送が“自動”で行われるかどうかです。

- FW方式の説明には「データは、スクリプトを用いて、自動的に業務サーバに転送し登録する。」とあります。よって即時性は高く“○”になります。

- 中継用PC方式は「担当者は、必要時に、FA端末を操作し…その後、中継用PCにリモートログインし…」と二段階の手動操作が必須です。自動ではないため即時性は“△”に下がります。

- データダイオード方式も「データは、スクリプトを用いて、自動的に業務サーバに転送し登録する。」とあり、FW方式と同様に即時性は“○”です。

-

つぎに「セキュリティ(マルウェア感染)」の強さで3方式を相対比較します。

- データダイオード方式は「片方向しか流れないことを物理的に保証」するためマルウェアの逆流がほぼ不可能で“○”。

- FW方式はステートフルパケットインスペクションで逆方向を遮断しますが、論理制御なのでデータダイオードよりは劣り“△”。

- 中継用PC方式は1台のPCが2ネットワークに接続されるため、マルウェアが入り込む経路が残り“×”。

-

解答群を整理します。ア:○/○ イ:○/△ ウ:△/×

- データダイオード方式 = 「○/○」 → ア

- FW方式 = 「○/△」 → イ

- 中継用PC方式 = 「△/×」 → ウ

-

よって表4の空欄はi:イ(FW方式)

j:ウ(中継用PC方式)

k:ア(データダイオード方式)

誤りやすいポイント

- 「FW方式はファイアウォールだから最高安全」と早合点し、セキュリティ評価を“○”にしてしまう。問題文は論理制御と物理制御の差を意図しています。

- 「中継用PCはネットワーク間でパケットを転送する機能をもたない」=安全と読み違え、“セキュリティ”を過大評価する。

- 即時性を単に“回線がつながっているかどうか”で判断し、手動操作の有無を見落とす。

FAQ

Q: データダイオード方式は通信プロトコルをエミュレートするので双方向に見えます。マルウェアは本当に流れませんか?

A: 問題文のとおり「一方向への情報転送は完全に遮断する機能」が機器内部で物理的に保証されているため、逆方向のペイロードは届きません。

A: 問題文のとおり「一方向への情報転送は完全に遮断する機能」が機器内部で物理的に保証されているため、逆方向のペイロードは届きません。

Q: 中継用PC方式は二重の認証やマルウェア対策ソフトを入れれば“△”から“○”になりますか?

A: 侵入経路が物理的に残る以上、運用負荷とヒューマンエラーのリスクを排除できません。表4は追加対策前の素の評価である点に注意してください。

A: 侵入経路が物理的に残る以上、運用負荷とヒューマンエラーのリスクを排除できません。表4は追加対策前の素の評価である点に注意してください。

Q: USBメモリ方式の即時性が“△”なのはなぜでしょうか?

A: 手動で抜き差しして別ネットワークのPCに移す作業が必要なため、リアルタイム転送はできず即時性が下がります。

A: 手動で抜き差しして別ネットワークのPCに移す作業が必要なため、リアルタイム転送はできず即時性が下がります。

関連キーワード: ステートフルパケットインスペクション、データダイオード、一方向通信、マルウェア、ネットワーク分離

設問4:〔課題1の解決〕について、(1)〜(3)に答えよ。

(3)本文中の下線②及び下線③について、FA端末のマルウェア感染のリスクを低下させるために共通して接続前に行うべき措置は何か。30字以内で具体的に述べよ。

模範解答

USBメモリをマルウェア対策ソフトでスキャンする。

解説

解答の論理構成

- 【問題文】では、FA端末は「パッチの適用やマルウェア対策ソフトの導入などの、セキュリティを維持するための措置が施されていなかった」と明記されています。

- さらに、データ更新時の手順として

・「A-NETに接続した標準PCにUSBメモリを接続して必要なデータをコピー」

・その後「②その USB メモリを FA 端末に接続」

・Y社担当者の場合でも「③その USB メモリを FA 端末に接続」

とあり、USBメモリがFA端末との唯一の“橋渡し”です。 - FA端末側にはマルウェア対策ソフトがないため、持ち込まれるUSBメモリが感染していればFA端末は無防備です。

- よって、USBメモリをFA端末に挿す前に安全性を確認することがリスク低減策の核心となります。

- 標準PC側にはマルウェア対策ソフトが導入済みであるため、USBメモリを「マルウェア対策ソフトでスキャン」すれば、FA端末に接続する前に不正コードを検知・駆除できます。

- 以上より、共通して実施すべき措置は「USBメモリをマルウェア対策ソフトでスキャンする」となります。

誤りやすいポイント

- 「USBメモリを暗号化する」「書込み禁止スイッチを使う」などは情報漏えい対策であり、感染防止には直接的ではありません。

- スキャンの実施主体をFA端末側と誤解しがちですが、FA端末にはマルウェア対策ソフトがない点に注意が必要です。

- 持参したUSBメモリを“そのまま使用しない”という運用ルール全体ではなく、接続前に具体的に行う技術的措置を問われています。

FAQ

Q: 標準PCでスキャンした後に再度感染する可能性はありませんか?

A: 標準PC側でリアルタイム保護を有効にしていれば、スキャン後にコピー操作を行ってもマルウェアは検知・隔離されるため、FA端末へ持ち込まれるリスクを大幅に減らせます。

A: 標準PC側でリアルタイム保護を有効にしていれば、スキャン後にコピー操作を行ってもマルウェアは検知・隔離されるため、FA端末へ持ち込まれるリスクを大幅に減らせます。

Q: USBメモリを二重にスキャンする必要はありますか?

A: 運用ルールとして二重チェックを設けても良いですが、設問は共通して必須となる最小限の措置を問うており、一度のスキャンで基準を満たします。

A: 運用ルールとして二重チェックを設けても良いですが、設問は共通して必須となる最小限の措置を問うており、一度のスキャンで基準を満たします。

Q: Y社担当者が持参するUSBメモリも同じ運用ですか?

A: はい。「α工場の F-NET 管理担当者の監督の下」で接続する前にスキャンを実施することで、自社・他社どちらのUSBメモリでも同一のセキュリティ水準を確保できます。

A: はい。「α工場の F-NET 管理担当者の監督の下」で接続する前にスキャンを実施することで、自社・他社どちらのUSBメモリでも同一のセキュリティ水準を確保できます。

関連キーワード: USBメモリ、マルウェア対策ソフト、スキャン、感染防止、オフライン端末

設問5:〔課題2の解決〕について、(1)、(2)に答えよ。

(1)事務LAN用、センサNET用の認証サーバはどこに設置するのが適切か。それぞれ図中の(あ)、(い)及び図5中の(う)〜(か)から選び、記号で答えよ。

模範解答

事務LAN用:(い)

センサNET用:(か)

解説

解答の論理構成

-

認証サーバの設置方針を確認

【問題文】

「今後は、APでの機器の認証方式として、WPA2エンタープライズ方式を採用する…このうち、前者は全社で共用のサーバとし、システム部が管理する。後者はα工場が管理する。」 -

事務LAN用(全社共用・システム部管理)の設置場所を特定

・全社向けサーバは、本社の「全社サーバLAN」に置くのが自然です。

・図1で「全社サーバLAN」内に位置するのは「(い)」。

よって、事務LAN用=(い)。 -

センサNET用(α工場管理)の設置場所を特定

・α工場が独自に運用するため、α工場内のセンサNETに物理的に属する必要があります。

・図5でセンサNET内に示されているサーバは「(か)」。

よって、センサNET用=(か)。 -

結論

事務LAN用:(い)

センサNET用:(か)

誤りやすいポイント

- 「全社共用」というキーワードを見落とし、本社以外を選択してしまう。

- 図5の(う)はサーバLANにあるため「センサNETとは別」である点を取り違える。

- WPA2エンタープライズ=RADIUSサーバ=DMZと短絡し、「(あ)」を選択するミス。

FAQ

Q: 認証サーバは必ずAPと同一ネットワークに置かなければならないのですか?

A: いいえ。WPA2エンタープライズではRADIUSパケットがIPで運ばれるので、IP疎通が取れれば別ネットワークでも構いません。本問では管理主体とネットワーク分離を優先して設置先を決めています。

A: いいえ。WPA2エンタープライズではRADIUSパケットがIPで運ばれるので、IP疎通が取れれば別ネットワークでも構いません。本問では管理主体とネットワーク分離を優先して設置先を決めています。

Q: DMZの「(あ)」に置くと何が問題ですか?

A: DMZは外部公開用システムを配置する領域なので、内部認証情報を扱うRADIUSサーバを置くと攻撃面を広げてしまいます。社内専用サーバは内部セグメントに置くのが基本です。

A: DMZは外部公開用システムを配置する領域なので、内部認証情報を扱うRADIUSサーバを置くと攻撃面を広げてしまいます。社内専用サーバは内部セグメントに置くのが基本です。

Q: センサNET用サーバをサーバLAN「(う)」に置く方が集約になるのでは?

A: サーバLANはA-NETの一部であり、万一侵害された場合センサNETまで影響が及びます。現場独自ネットワークで完結させることで被害範囲を限定する設計です。

A: サーバLANはA-NETの一部であり、万一侵害された場合センサNETまで影響が及びます。現場独自ネットワークで完結させることで被害範囲を限定する設計です。

関連キーワード: WPA2-Enterprise, RADIUS, ネットワーク分離、無線LAN認証、DMZ

設問5:〔課題2の解決〕について、(1)、(2)に答えよ。

(2)APへの不正接続を考慮した場合、図5のネットワーク構成は図4に比べ、プロジェクトWの目的の達成の面で優れている。図5が優れていると考えられる点及びその理由について、FA端末から業務サーバにデータを安全に転送するための仕組みを導入しなかった場合を想定し、60字以内で具体的に述べよ。

模範解答

事務LANとセンサNETはF-NETと分離されており、APに不正接続してもFA端末を攻撃できないから

解説

解答の論理構成

- プロジェクトWの目的は「サイバー攻撃などによる生産設備の停止を防ぐこと」(問題文)です。生産設備は「FA端末」に接続されているため、まず「FA端末」を守ることが必須になります。

- 図4では「AP」が「工場LAN」にあり、その配下に「FA端末」も同居しています。よって「APへの不正接続」が成功すれば、同一ネットワーク内の「FA端末」へ到達しやすい構成です。

- 図5では「事務LAN」「センサNET」「F-NET」の三つがそれぞれ独立に描かれており、「AP」は「事務LAN」と「センサNET」側だけに置かれ、「FA端末」は「F-NET」側にのみ接続されています(表2の説明でも「F-NET」は“FA端末…だけを接続する部門NET”と明記)。

- したがって図5では、たとえ攻撃者が「APに不正接続」して「事務LAN」や「センサNET」に侵入しても、「F-NET」へはルーティングされないため「FA端末」を直接攻撃できません。

- 問題指定どおり「FA端末から業務サーバにデータを安全に転送するための仕組み」を導入しなくても、上記ネットワーク分離だけで“生産設備を停止させる攻撃経路”を遮断できるため、図4よりも目的達成に優れます。

- この論理を60字以内に凝縮したものが模範解答「事務LANとセンサNETはF-NETと分離されており、APに不正接続してもFA端末を攻撃できないから」です。

誤りやすいポイント

- 「WPA2エンタープライズ方式」に注目し過ぎて、ネットワーク分離という根本的な防御策を見落とす。

- 図5でも「AP」が増えたと誤解し、“攻撃面が広がるので不利”と逆評価してしまう。

- 「業務サーバ」は「サーバLAN」にあるため、AP侵入者が到達できると考え、FA端末保護の問いと混同してしまう。

FAQ

Q: WPA2エンタープライズ方式を導入するだけでは不十分なのですか?

A: 不正接続防止は強化できますが、万一認証情報が漏えいすれば突破されます。ネットワーク分離で到達経路自体を遮断する多層防御が重要です。

A: 不正接続防止は強化できますが、万一認証情報が漏えいすれば突破されます。ネットワーク分離で到達経路自体を遮断する多層防御が重要です。

Q: 「事務LAN」から「F-NET」へ業務上アクセスが必要な場合はどうなりますか?

A: 表3・表4にある転送方式(例:FW方式)を別途導入し、片方向または厳格に制御された経路のみを開ける設計とします。

A: 表3・表4にある転送方式(例:FW方式)を別途導入し、片方向または厳格に制御された経路のみを開ける設計とします。

Q: 「センサNET」を分ける理由は何ですか?

A: IoTセンサは更新頻度が高く脆弱性リスクも大きいため、万一侵害されても「F-NET」の生産設備へ波及しないよう独立させます。

A: IoTセンサは更新頻度が高く脆弱性リスクも大きいため、万一侵害されても「F-NET」の生産設備へ波及しないよう独立させます。

関連キーワード: ネットワーク分離、無線LAN認証、アクセスポイント、産業制御

設問6:〔課題3の解決〕について、(1)、(2)に答えよ。

(1)表5中の下線④について、この値はどれか。解答群の中から選び、記号で答えよ。

解答群

ア:CVE

イ:CVSS環境値

ウ:CVSS基本値

エ:CVSS現状値

オ:CWE

模範解答

イ

解説

解答の論理構成

- 【問題文】には、脆弱性管理プロセスの②「深刻度評価」で

“入手した脆弱性情報について ④その時点での自社にとっての深刻度 を評価する。”

と明記されています。 - CVSS(Common Vulnerability Scoring System)は深刻度を多角的に示す仕組みで、

- 基本値(Base Score):脆弱性そのものの一般的な深刻度

- 現状値(Temporal Score):時間の経過や対策状況などを反映

- 環境値(Environmental Score):組織固有の環境や資産価値を加味

という3層構造を採ります。

- 文中の表現「その時点での自社にとって」は、組織固有の事情を反映した指標を求めていることを示します。CVSS の各値のうち、組織環境に応じてスコアを再計算するのは “環境値” だけです。

- よって④に入るのは「CVSS環境値」であり、解答群の「イ」に該当します。

誤りやすいポイント

- 「現状値=最新状況を反映」と早合点しやすい

現状値は共通対策の有効性やエクスプロイト成熟度を表す値で、組織固有の事情までは反映しません。 - 「基本値はすべての判断基準」と思い込む

基本値はベースラインであり、資産価値や業務影響などは盛り込まれません。 - 「CVE/CWE を深刻度評価に使う」と混同する

CVE は識別子、CWE は脆弱性分類であり、点数ではありません。

FAQ

Q: 環境値を算出するときに必要な情報は何ですか?

A: 保護対象資産の重要度、可用性要求、ネットワーク構成など、自社環境のセキュリティ要件を入力して計算します。

A: 保護対象資産の重要度、可用性要求、ネットワーク構成など、自社環境のセキュリティ要件を入力して計算します。

Q: 現状値を高める(=深刻度を下げる)にはどうすればいいですか?

A: ベンダ提供パッチの適用、ワークアラウンドの導入、脆弱性公表後の時間経過などによりスコアが変動します。

A: ベンダ提供パッチの適用、ワークアラウンドの導入、脆弱性公表後の時間経過などによりスコアが変動します。

Q: 複数の脆弱性がある場合、環境値は個別計算か合算か?

A: 原則として脆弱性ごとに CVSS スコア(環境値)を算出し、優先度付けに利用します。

A: 原則として脆弱性ごとに CVSS スコア(環境値)を算出し、優先度付けに利用します。

関連キーワード: CVSS, 環境値、脆弱性管理、深刻度評価、セキュリティスコア

設問6:〔課題3の解決〕について、(1)、(2)に答えよ。

(2)表5中の下線⑤について、図5中の業務サーバのソフトウェアにネットワーク経由での遠隔操作につながる可能性がある深刻度の高い脆弱性が見つかった場合に、A-NETへの被害を防ぐために適切と考えられる措置の例を二つ挙げ、それぞれ25字以内で具体的に述べよ。

模範解答

①:当該脆弱性に対応したパッチを適用する。

②:脆弱性をもつソフトウェアの利用を停止する。

解説

解答の論理構成

- 問題文では、脆弱性管理プロセスの③「措置の実施」において

「深刻度評価の結果に従い、⑤適切と考えられる措置を実施する。」

と明記されています。 - 設問は「図5中の業務サーバのソフトウェアにネットワーク経由での遠隔操作につながる可能性がある深刻度の高い脆弱性」が前提です。遠隔操作型の被害は企業ネットワーク全体(A-NET)へ波及しやすいことが、〔ランサムウェア感染〕やAPT攻撃の説明でも示唆されています。

- したがって、まず「当該脆弱性を除去する」か「問題のソフトウェア自体を利用させない」という根本対策が最優先となります。

- 具体策としては以下の二つが典型例です。

・ベンダがすでに対策を公開している場合は「当該脆弱性に対応したパッチを適用」する。

・パッチが未公開、または業務影響を許容できない場合は「脆弱性をもつソフトウェアの利用を停止」し、影響範囲を物理的・論理的に遮断する。 - これらはいずれも「A-NETへの被害拡大を未然に防ぐ」という設問の要求を満たします。

誤りやすいポイント

- 「ファイアウォールで通信を遮断する」だけでは、ソフトウェアが他経路で悪用される可能性を残すため根本対策になりにくい点を見落としがちです。

- 「監視を強化する」「アクセス制御を追加する」などは補助的施策であり、脆弱性そのものを排除する措置とは区別して考える必要があります。

- ソフトウェア停止を選ぶ場合、停止による業務影響の調整を怠ると現実的でない回答になる恐れがあります。

FAQ

Q: パッチ適用と利用停止、どちらを優先すべきですか?

A: ベンダが速やかに安全なパッチを提供している場合は適用が第一選択です。パッチがない・検証に時間が掛かる場合は、被害拡大を防ぐため一時的に利用停止を選びます。

A: ベンダが速やかに安全なパッチを提供している場合は適用が第一選択です。パッチがない・検証に時間が掛かる場合は、被害拡大を防ぐため一時的に利用停止を選びます。

Q: ファイアウォールで当該ポートを閉じるだけでは不十分ですか?

A: ゼロデイ攻撃や構成誤りで通信が許可される可能性があります。根本的には脆弱性の除去か利用停止が必須で、FW設定は補助策になります。

A: ゼロデイ攻撃や構成誤りで通信が許可される可能性があります。根本的には脆弱性の除去か利用停止が必須で、FW設定は補助策になります。

Q: 利用停止を選んだ場合、代替手段はどう確保しますか?

A: 影響業務を洗い出し、手作業や他システムでの暫定運用を準備します。停止に伴うリスクと比較して総合的に判断します。

A: 影響業務を洗い出し、手作業や他システムでの暫定運用を準備します。停止に伴うリスクと比較して総合的に判断します。

関連キーワード: パッチ適用、利用停止、脆弱性管理、リスク低減、システム隔離

設問7:〔セキュリティ規程の見直し〕について、(1)、(2)に答えよ。

(1)図4中の工場LAN、標準PC及びFA端末、並びに図5中の事務LAN、F-NET、センサNET、標準PC及びFA端末は、図2のセキュリティ規程に従うと、それぞれどの部門が管理を担うことになるか。適切な部門を解答群の中から選び、記号で答えよ。

解答群

ア:α工場

イ:営業部

ウ:財務部

エ:システム部

オ:総務部

模範解答

図4:

・工場LAN:エ

・標準PC:エ

・FA端末:ア

図5:

・事務LAN:エ

・F-NET:ア

・センサNET:ア

・標準PC:エ

・FA端末:ア

解説

解答の論理構成

-

標準PCの管理者

- 図2の「1. “A社が従業員に貸与するPC(以下、標準PCという)は、システム部が管理する。”」より、図4・図5に登場する全ての標準PCはシステム部が担当します。

→ 解答はいずれも「エ:システム部」。

- 図2の「1. “A社が従業員に貸与するPC(以下、標準PCという)は、システム部が管理する。”」より、図4・図5に登場する全ての標準PCはシステム部が担当します。

-

A-NETに属するネットワークの管理者

- 図2の「4. “システム部は、A-NETについて、セキュリティ及びその他の不都合が生じないように管理・維持する責任と、そのための権限をもつ。”」が根拠です。

- 図4の注記1に「“サーバLAN及び工場LANはA-NETの一部である。”」と明記されています。

→ 工場LANはシステム部が管理(エ)。

-

部門機器の管理者

- 図2の「5. “各部門は、標準PCとは別のPC及びその他の機器(以下、これらを併せて部門機器という)を調達し利用できる。”」により、FA端末はα工場が調達・利用する部門機器です。

→ 図4・図5のFA端末はα工場が管理(ア)。

- 図2の「5. “各部門は、標準PCとは別のPC及びその他の機器(以下、これらを併せて部門機器という)を調達し利用できる。”」により、FA端末はα工場が調達・利用する部門機器です。

-

部門NETの管理者

- 図2の「6. “各部門は、専用のネットワーク(以下、部門NETという)を構築し利用できる。”」が根拠です。

- 表2で「“F-NET”」「“センサNET”」は部門NETであると説明されています。

→ F-NET・センサNETはいずれもα工場が管理(ア)。 - 図5の「事務LAN」は表2で「“A-NET の一部として管理する。”」とされているためシステム部が担当(エ)。

-

以上を整理すると

- 図4

・工場LAN:エ

・標準PC:エ

・FA端末:ア - 図5

・事務LAN:エ

・F-NET:ア

・センサNET:ア

・標準PC:エ

・FA端末:ア

- 図4

誤りやすいポイント

- 「事務LAN」を“部門NET”と勘違いし、α工場管理とするケース

→ 表2に「A-NET の一部」と明記されているので要注意です。 - FA端末を“標準PCの一種”と思い込みシステム部と答えてしまうケース

→ 図2の定義では標準PCはシステム部管理、その他のPCは部門機器です。 - 工場LANがA-NETに含まれることを見落とし、α工場管理にしてしまうケース

→ 図4の注記1を必ず確認しましょう。

FAQ

Q: FA端末が部門機器になる決め手は何ですか?

A: 図2「5.」の文言により、標準PC以外は“部門機器”として各部門が管理します。FA端末は標準PCではないと本文で明言されています。

A: 図2「5.」の文言により、標準PC以外は“部門機器”として各部門が管理します。FA端末は標準PCではないと本文で明言されています。

Q: 事務LANがシステム部管理になる理由は?

A: 表2の説明に「事務LAN…“A-NET の一部として管理する。”」とあるため、A-NETの管轄と規定されているシステム部が担当します。

A: 表2の説明に「事務LAN…“A-NET の一部として管理する。”」とあるため、A-NETの管轄と規定されているシステム部が担当します。

Q: センサNETもα工場管理で良いのですか?

A: はい。表2で「“センサNETをこのための部門NETとして新設する。”」とあり、部門NETは図2「6.」によって各部門が管理すると定められています。

A: はい。表2で「“センサNETをこのための部門NETとして新設する。”」とあり、部門NETは図2「6.」によって各部門が管理すると定められています。

関連キーワード: A-NET, 部門NET, 標準PC, 部門機器、管理責任

設問7:〔セキュリティ規程の見直し〕について、(1)、(2)に答えよ。

(2)本文中の下線⑥について、追加すべき事項を二つ挙げ、本文中の用語を用いて、それぞれ20字以内で具体的に述べよ。

模範解答

①:各部門が定めた管理・維持のための措置

②:リスクアセスメントの結果

解説

解答の論理構成

- 問題は、図2‐7の「申請時には、次の事項を記した書面を提出する。」に対し、下線⑥として新たに二つの事項を追記するよう求めています。

- 本文には、Cさんが追加を検討した項目として、次の二つが明記されています。

- 「各部門は、部門機器及び部門NETを適切に管理・維持するための措置を定める。」

- 「各部門は、…A-NETに接続するための申請を行う前に、当該接続についてリスクアセスメントを実施する。」

- これらはそのままでは“実施すべき作業”の説明ですが、図2‐7に追加する以上、申請書に記載すべき具体的内容へ言い換える必要があります。

- 1つ目は「各部門が定めた管理・維持のための措置」と整理できます。

- 2つ目はリスクアセスメントを行った結果そのものを提出させる趣旨なので「リスクアセスメントの結果」と整理します。

- 以上より、下線⑥に追記する二つの事項は次の通り導かれます。

- ① 各部門が定めた管理・維持のための措置

- ② リスクアセスメントの結果

誤りやすいポイント

- 「リスクアセスメントの実施予定」など“計画”を書くと誤答です。本文は「実施する」と述べており、提出すべきは結果です。

- 「対策内容」だけを書くと、管理・維持の“ための措置”である点が抜け、具体性不足で減点になります。

- 既存の提出項目「接続の目的」等と重複してしまう回答をしがちですが、それらはすでに規程に存在するため追加項目には該当しません。

FAQ

Q: 既存項目の「接続の目的」に管理・維持の方針を含めても良いですか?

A: いいえ。本文に「各部門は…措置を定める」と独立して示されているため、別項目として記載させるのが適切です。

A: いいえ。本文に「各部門は…措置を定める」と独立して示されているため、別項目として記載させるのが適切です。

Q: リスクアセスメント結果は具体的にどこまで書かせるべきですか?

A: 規程レベルでは「結果を記載」とだけ定め、詳細フォーマットはシステム部が別途ガイドラインで示す形が一般的です。

A: 規程レベルでは「結果を記載」とだけ定め、詳細フォーマットはシステム部が別途ガイドラインで示す形が一般的です。

Q: 他部門の支援を受けた場合、その情報も記載させる必要がありますか?

A: 支援の有無は追加必須項目ではなく、既存の「管理者と連絡先」に含めれば足ります。

A: 支援の有無は追加必須項目ではなく、既存の「管理者と連絡先」に含めれば足ります。

関連キーワード: リスクアセスメント、管理措置、申請書要件、セキュリティ規程