情報処理安全確保支援士 2019年 春期 午後1 問02

クラウドサービスのセキュリティに関する次の記述を読んで、設問1、2に答えよ。

U社は、東京に本社をもつ従業員数1,000名の商社である。複数の海外拠点を設置し、海外向けに営業展開している。海外拠点の従業員数は1拠点当たり十数名ほどである。

本社の情報システムは、本社の情報システム部が管理しており、各海外拠点の情報システムは、現地の情報システム担当者が管理している。電子メール(以下、メールという)の送受信には、本社ではオンプレミス環境を導入しているが、海外拠点では、P社が提供するクラウドサービス型Webメールサービス(以下、メールサービスPという)を利用している。海外拠点では、全ての従業員にスマートフォンとノートPCを貸与している。

〔セキュリティインシデント発生〕

1月10日、送信者が海外拠点Qの従業員Sさんのメールアドレスである不審なメールを受け取ったという連絡が、Sさんとやり取りのあった本社の従業員から情報システム部にあった。情報システム部では、情報処理安全確保支援士(登録セキスペ)であるTさんが、調査を担当することになった。Tさんが当該メールのヘッダ情報を確認したところ、メールサービスPから送信されたものであった。

海外拠点Qの情報システム担当者であるYさんによれば、1月10日にSさんのアカウントからの不審なメール送信と考えられる履歴が複数残っているとのことであった。そこで、Tさんは、YさんにメールサービスPのSさんのアカウントを一時的に無効化するよう依頼した。また、会社から貸与されたSさんのスマートフォン及びノートPC並びにSさんのメールボックスには重要情報がなかったことを確認した。Tさんが、海外拠点Qの全従業員のアカウントについて、メールサービスPに残っていた全てのメール送信履歴をYさんに確認してもらったところ、Sさんのアカウント以外に不審なメールの送信履歴はないとのことであった。

〔経緯の調査〕

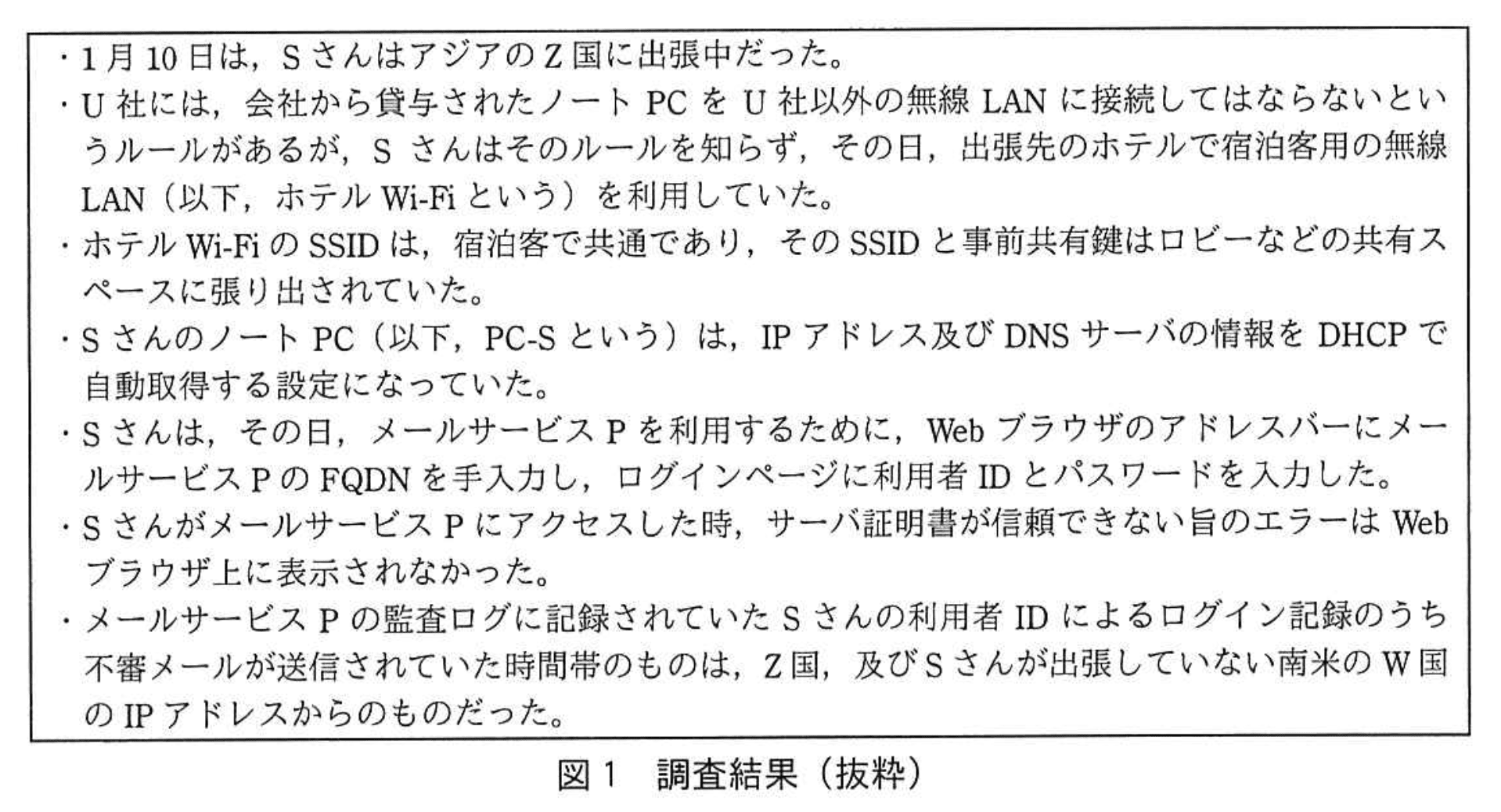

Tさんは、メールサービスPに残っていた海外拠点Qの全従業員のアカウントのメール送信履歴及び監査ログ、並びにSさんへのヒアリングの結果をYさんから送付してもらい、調査した。調査結果を図1に示す。

Tさんが調べたところ、メールサービスPはHTTP over TLSでサービスが提供されている。HTTPでアクセスした場合はHTTP over TLSのURLにリダイレクトされる仕様になっており、HSTS(HTTP Strict Transport Security)は実装されていない。

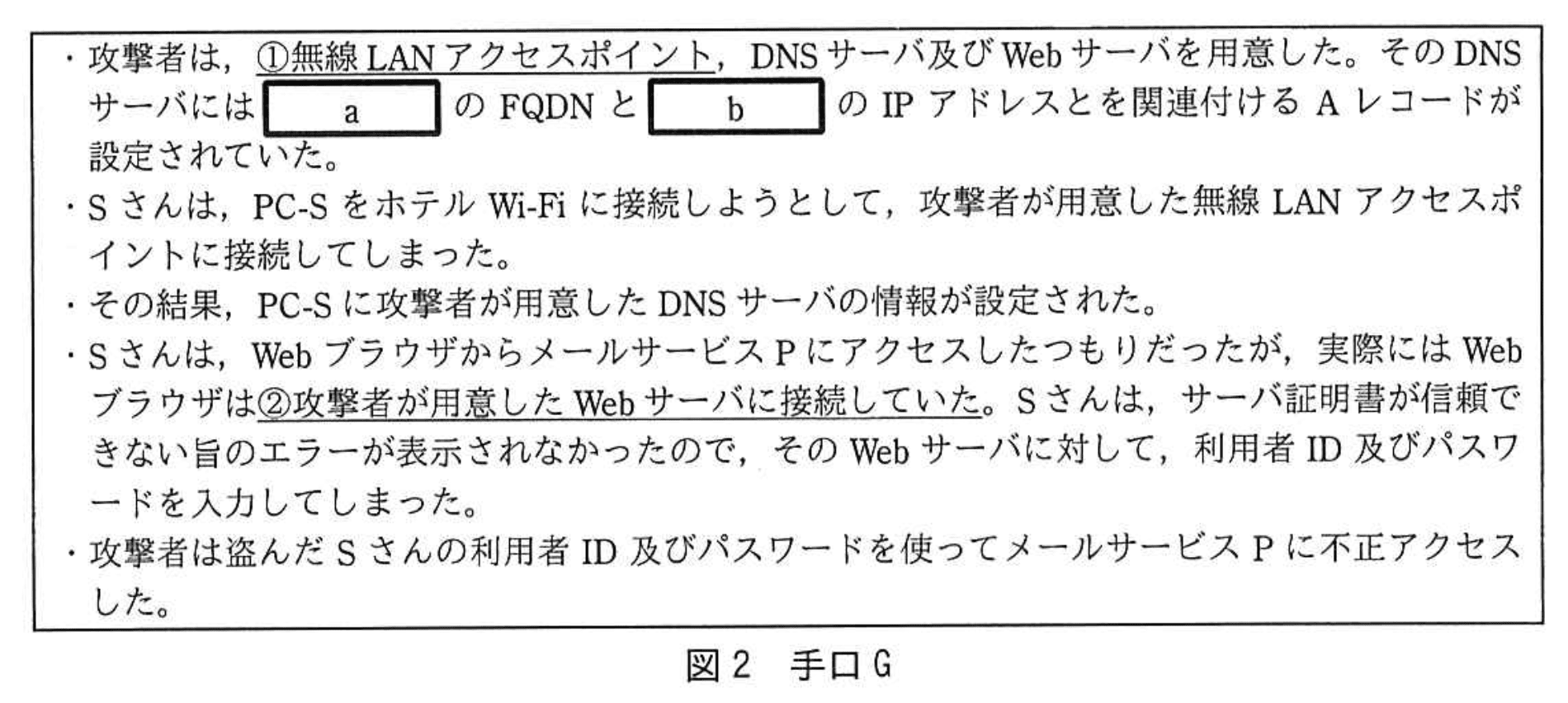

こうしたことから、TさんはSさんが不正アクセスを受けたと確信し、図2に示す手口(以下、手口Gという)を使って、攻撃者がメールサービスPのSさんの利用者IDで不正アクセスしたと推測した。

Tさんは、今回のセキュリティインシデントの調査結果を情報システム部長に報告した。情報システム部長は、会社から貸与されたノートPCをU社以外の無線LANに接続してはならないというルールの全社への周知及びメールサービスPの認証方式の強化をTさんに指示した。

〔認証方式の強化〕

情報システム部長からメールサービスPの認証方式の強化について、次の2点が要求された。

要求1 U社以外の無線LANに接続したとしても手口Gを防ぐこと

要求2 手口Gに限らず、偽サイトにアクセスしてしまったときにフィッシングの手口によるメールサービスPへの不正アクセスを防ぐこと

Tさんが調査したところ、メールサービスPは、単体ではパスワード認証にしか対応していないが、認証連携の機能があることが分かった。認証連携機能を使えば、メールサービスPにアクセスしようとしたときに、他のID管理サービスにリダイレクトされ、そこで認証が行われ、認証に成功すると、メールサービスPにアクセスできるようになる。そこで、X社が提供するクラウドサービス型ID管理サービス(以下、IDaaS-Xという)が対応している、より強力な認証方式を利用することにした。IDaaS-Xでは、認証サーバXを使って利用者を認証する。

IDaaS-Xが対応している、より強力な認証方式には、次の2種類がある。

・ワンタイムパスワード(以下、OTPという)認証方式

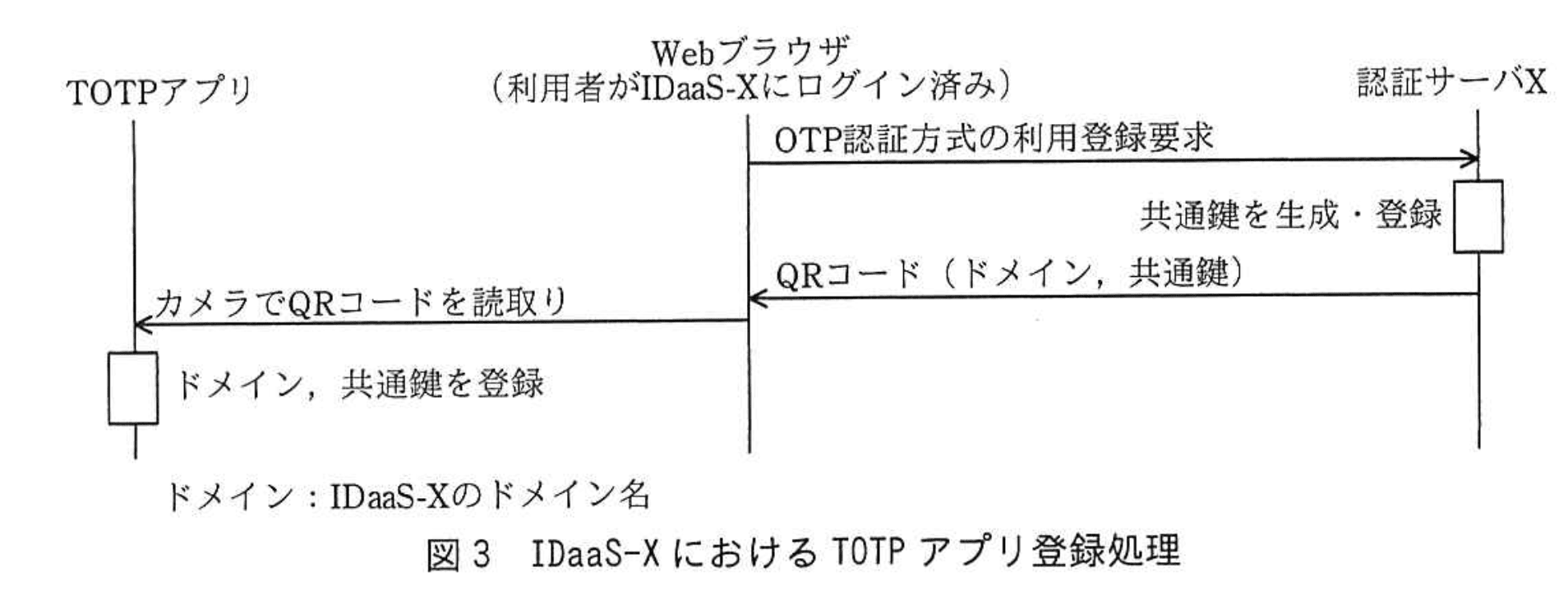

TOTP(Time-based One-Time Password algorithm)用のスマートフォンアプリケーションプログラム(以下、TOTPアプリという)を利用した認証方式

・パスワードレス認証方式

WebAuthn(Web Authentication API)対応のWebブラウザ及び生体認証対応のオーセンティケータを搭載したデバイスを利用した認証方式

Tさんは二つの認証方式について、要求1及び要求2を満たすことができるかを検討した。

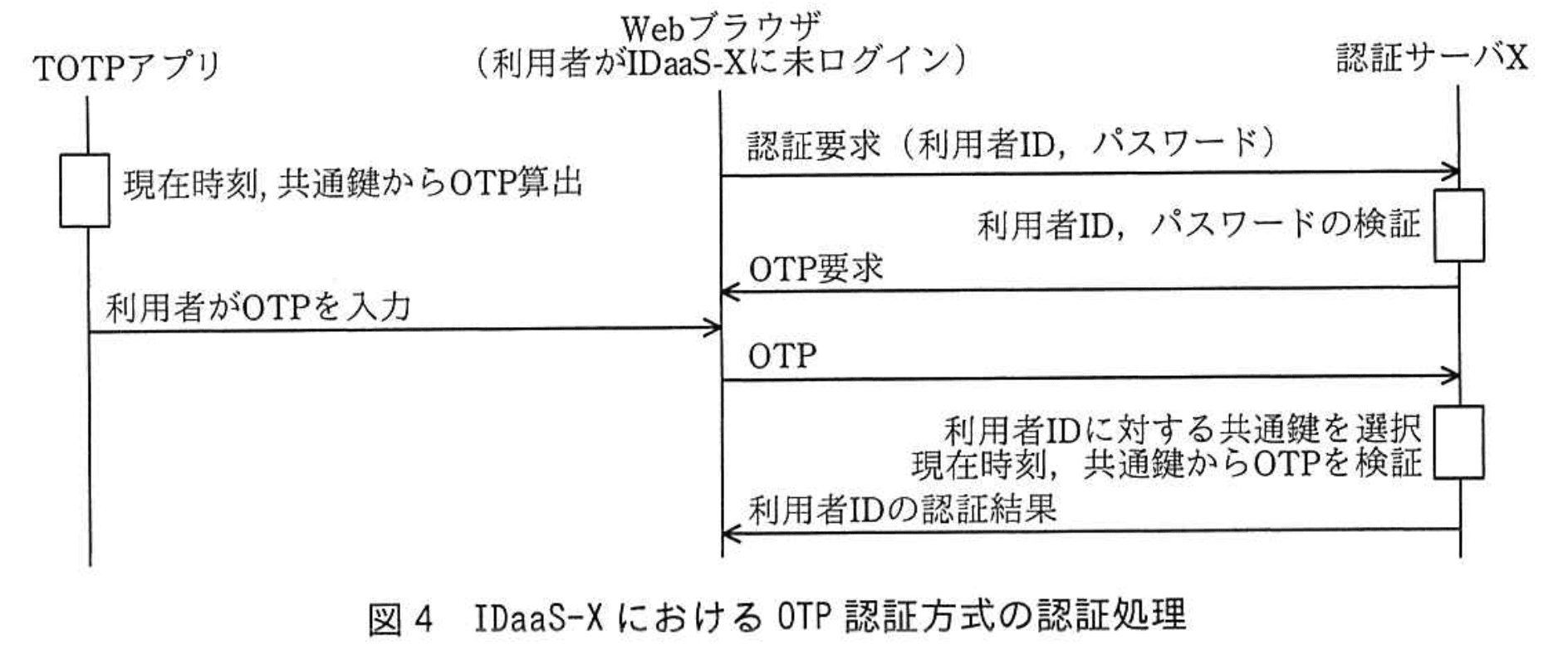

Tさんは、まずOTP認証方式を検討した。IDaaS-XにおけるTOTPアプリ登録処理を図3に、OTP認証方式の認証処理を図4に示す。

OTP認証方式を利用した場合、ログインには時刻によって変化するOTPも必要になるので、パスワードが窃取された場合でも不正ログインを防ぐことが可能となる。しかし、③OTP認証方式を利用し、かつ、登録処理を正しく行ったとしても、要求2を満たすことができないおそれがある。

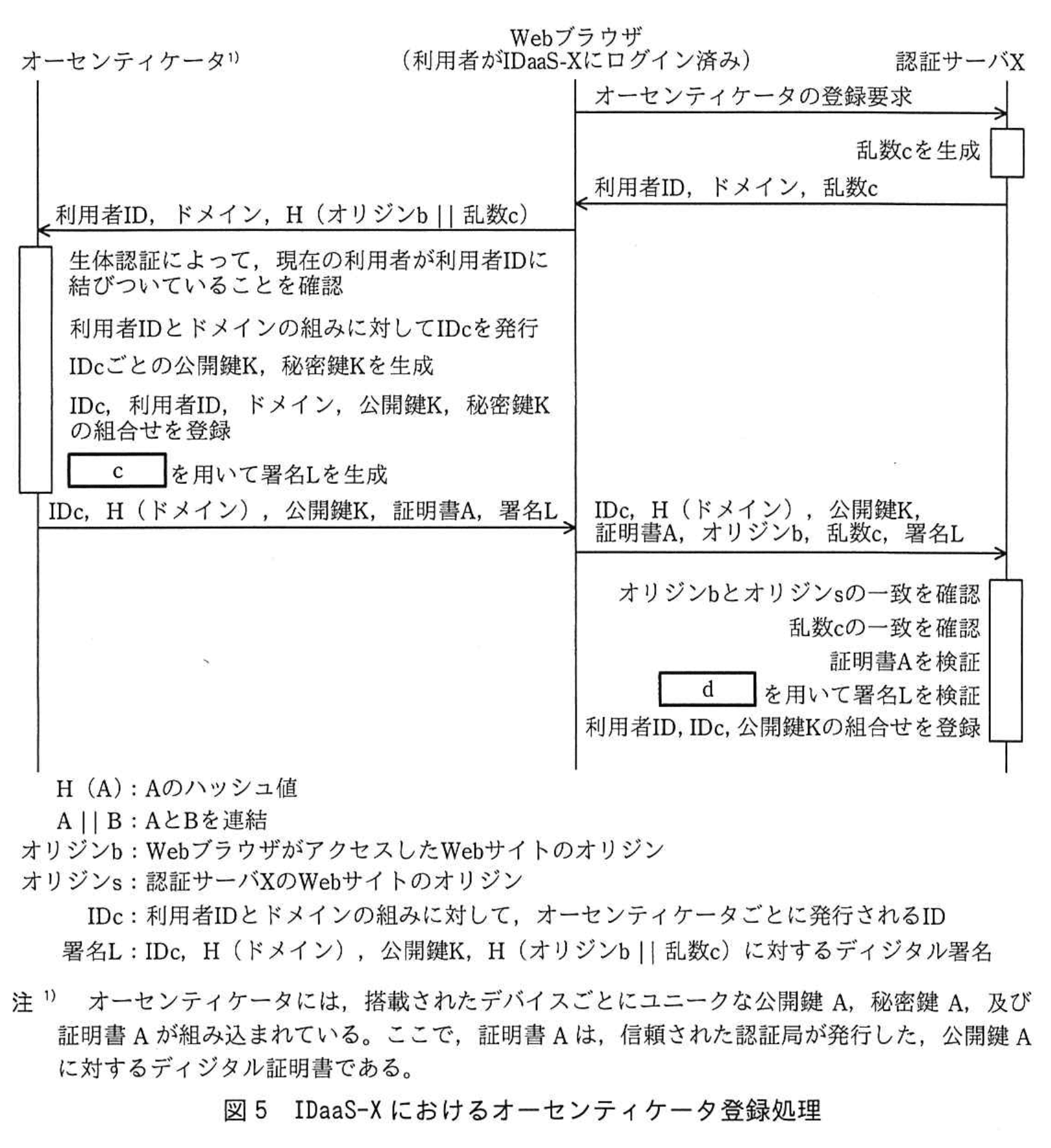

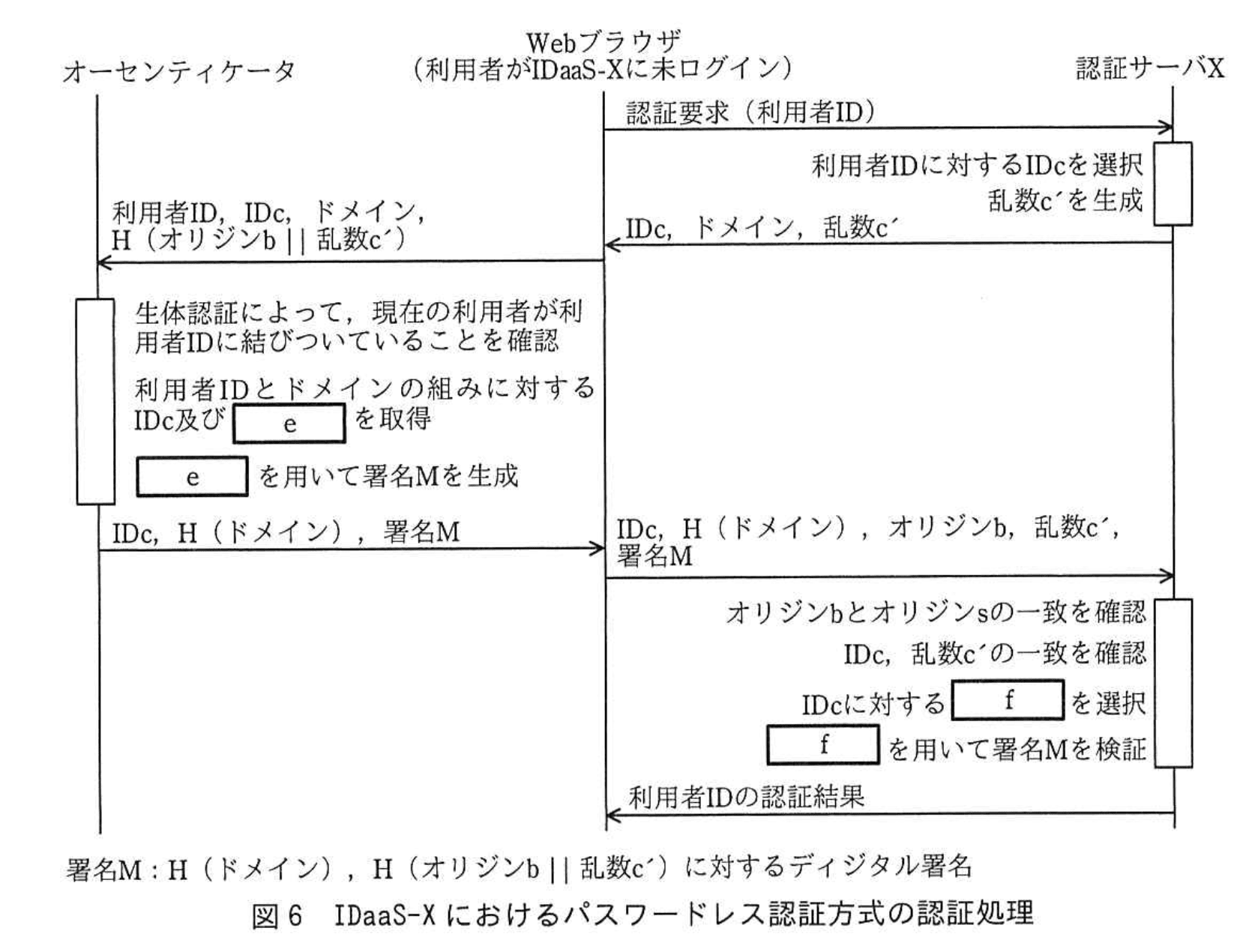

次にTさんは、パスワードレス認証方式を検討した。IDaaS-Xにおけるオーセンティケータ登録処理を図5に、認証処理を図6に示す。

④パスワードレス認証方式を利用すれば、要求2を満たすことができると考えられた。

Tさんは、検討結果を情報システム部長に報告した。情報システム部長は、海外拠点QにおけるメールサービスPへのパスワードレス認証方式の導入を、Tさん及びYさんに指示した。

海外拠点で従業員に貸与しているスマートフォンとノートPCにはオーセンティケータが搭載されていたので、パスワードレス認証方式を速やかに導入することができた。

U社では、他の海外拠点でのクラウドサービスについても、同様の方式を導入することにした。

設問1:〔経緯の調査〕について、(1)〜(3)に答えよ。

(1)図2中の下線①について、攻撃者が用意した無線LANアクセスポイントには何が設定されていたと考えられるか。設定を30字以内で述べよ。

模範解答

ホテルWi-Fiと同じSSIDと事前共有鍵

解説

解答の論理構成

- 図2には「攻撃者は、①無線LANアクセスポイント、DNSサーバ及びWebサーバを用意した。」とあり、さらに「Sさんは、PC-SをホテルWi-Fiに接続しようとして、攻撃者が用意した無線LANアクセスポイントに接続してしまった。」と記載されています。

- 被害者は本来の“ホテルWi-Fi”へ接続するつもりでしたが、実際には攻撃者が用意したアクセスポイントに誘導されています。これは正規アクセスポイントと同じ識別情報(SSID)と同じ認証情報(事前共有鍵)を設定しなければ成立しません。

- もしSSIDや事前共有鍵が本物と異なれば、端末は自動接続せず利用者も違和感を覚えるため、図2の状況は生じにくくなります。

- したがって、下線①の無線LANアクセスポイントには「ホテルWi-Fiと同じSSIDと事前共有鍵」が設定されていたと結論付けられます。

誤りやすいポイント

- SSIDだけを書き、事前共有鍵を失念する。接続には両方が一致する必要があります。

- 「MACアドレス偽装」など物理層の細部に着目し過ぎて、本設問が求める“アクセスポイント設定”から外れてしまう。

- 「オープンネットワークにした」と回答してしまい、正規ネットワークと同一設定である点を示せていない。

FAQ

Q: なぜSSIDと事前共有鍵の両方が必要なのですか?

A: SSIDだけ同じでも、WPA2-PSK などでは事前共有鍵が一致しなければ接続できません。端末が自動接続するには両方が正規ネットワークと一致している必要があります。

A: SSIDだけ同じでも、WPA2-PSK などでは事前共有鍵が一致しなければ接続できません。端末が自動接続するには両方が正規ネットワークと一致している必要があります。

Q: チャネルやBSSIDを合わせる必要はないのですか?

A: BSSID(MACアドレス)が異なっていても、端末はSSIDと事前共有鍵が一致すれば“同じネットワーク”と見なして接続します。設問が求めているのはSSIDと事前共有鍵です。

A: BSSID(MACアドレス)が異なっていても、端末はSSIDと事前共有鍵が一致すれば“同じネットワーク”と見なして接続します。設問が求めているのはSSIDと事前共有鍵です。

Q: VPNを使っていれば防げたのですか?

A: VPNで通信内容の盗聴は防げますが、フィッシング型の偽Webサイトに対してはブラウザ側の証明書検証や多要素認証など別の対策が必要です。

A: VPNで通信内容の盗聴は防げますが、フィッシング型の偽Webサイトに対してはブラウザ側の証明書検証や多要素認証など別の対策が必要です。

関連キーワード: 悪性アクセスポイント、SSID偽装、事前共有鍵、フィッシング、無線LANセキュリティ

設問1:〔経緯の調査〕について、(1)〜(3)に答えよ。

(2)図2中のa、bに入れる適切な字句を、本文、図1又は図2中の字句を用いて答えよ。

模範解答

a:メールサービスP

b:攻撃者が用意したWebサーバ

解説

解答の論理構成

-

図2の1行目には

「攻撃者は、①無線LANアクセスポイント、DNSサーバ及びWebサーバを用意した。そのDNSサーバにはaのFQDNとbのIPアドレスとを関連付けるAレコードが設定されていた。」

とあります。ここで FQDN が書き換えられる対象は、利用者がアクセスしようとしている「メールサービスP」です。したがってaには「メールサービスP」が入ります。 -

同じ行で A レコードの値として関連付けられる IP アドレスは、攻撃者がユーザを誘導したサーバのものです。図2の後半に

「実際にはWebブラウザは②攻撃者が用意したWebサーバに接続していた。」

と明記されており、攻撃者が設置した Web サーバこそが DNS レコード先となるため、bには「攻撃者が用意したWebサーバ」が入ります。 -

以上より、解答は

a:「メールサービスP」

b:「攻撃者が用意したWebサーバ」

となります。

誤りやすいポイント

- ①の「無線LANアクセスポイント」や「DNSサーバ」の語をそのまま a に書いてしまう

→ 設定されるのは“どのドメイン名か”であり、機器名ではありません。 - b に「②攻撃者が用意したWebサーバに接続」とあるため「②」を入れてしまう

→ 要求されているのは“IPアドレスが指す対象”であって、シーケンス番号ではありません。 - 図1の出張先情報などからホテルの DNS や Wi-Fi 名を推測して書く

→ DNS の A レコードで偽装するのは利用者が入力する正規サービスの FQDN です。

FAQ

Q: もし HSTS が実装されていたら a や b は変わりますか?

A: 変わりません。HSTS は HTTP→HTTPS の強制を行い証明書エラーを防ぎますが、DNS に登録される FQDN や誘導先 IP アドレス自体は同じく「メールサービスP」と「攻撃者が用意したWebサーバ」の組合せになります。

A: 変わりません。HSTS は HTTP→HTTPS の強制を行い証明書エラーを防ぎますが、DNS に登録される FQDN や誘導先 IP アドレス自体は同じく「メールサービスP」と「攻撃者が用意したWebサーバ」の組合せになります。

Q: 攻撃者が用意する DNS レコードは CNAME ではなく A レコードでなければならないのですか?

A: 図2の記述が「Aレコード」と限定しているため試験では A レコードを前提に解答します。実務では CNAME でも実装可能ですが、その場合でも a と b の役割は変わりません。

A: 図2の記述が「Aレコード」と限定しているため試験では A レコードを前提に解答します。実務では CNAME でも実装可能ですが、その場合でも a と b の役割は変わりません。

Q: メールサービスだけでなく別のクラウドサービスを狙った場合、空欄の考え方は同じ?

A: はい。標的サービスのドメイン名が a、攻撃者が配置した偽サーバが b となる点は同一です。

A: はい。標的サービスのドメイン名が a、攻撃者が配置した偽サーバが b となる点は同一です。

関連キーワード: DNS偽装、フィッシング、HTTPS, Aレコード、サーバ証明書

設問1:〔経緯の調査〕について、(1)〜(3)に答えよ。

(3)図2中の下線②について、この時、サーバ証明書が信頼できない旨のエラーが表示されなかったのはなぜか。メールサービスPにHSTSが実装されていないことを踏まえ、理由を20字以内で述べよ。

模範解答

HTTPで接続が開始されたから

解説

解答の論理構成

- 前提を確認

- 問題文に「メールサービスPはHTTP over TLSでサービスが提供されている。HTTPでアクセスした場合はHTTP over TLSのURLにリダイレクトされる仕様になっており、HSTS(HTTP Strict Transport Security)は実装されていない。」とあります。

- HSTSがない場合のブラウザ挙動

- 手口Gの状況

- 下線②では利用者は攻撃者のWebサーバへ“HTTP”で接続しています。TLSを用いていないため、そもそも証明書エラーが発生しません。

- 結論

- 以上より「HTTPで接続が開始されたから」という理由になります。

誤りやすいポイント

- 「攻撃者が正規の証明書を取得していた」と誤解しがちですが、今回はHTTP接続なので証明書は送られていません。

- HSTSがあれば初回からHTTPSを強制しエラー表示になりますが、未実装である点を見落とすと理由を誤ります。

- 「自己署名証明書だから警告が出なかった」と考える受験者もいますが、自己署名であってもHTTPSなら警告が出ます。本件はHTTPゆえ警告フェーズ自体が存在しません。

FAQ

Q: HSTSが有効なら今回の攻撃は防げたのですか?

A: ブラウザが事前にHSTSリストを保持していれば、最初からHTTPSを強制し証明書検証が行われるため、偽サイトへHTTP接続してしまうリスクを大幅に下げられます。

A: ブラウザが事前にHSTSリストを保持していれば、最初からHTTPSを強制し証明書検証が行われるため、偽サイトへHTTP接続してしまうリスクを大幅に下げられます。

Q: HTTPからHTTPSへリダイレクトしても安全ではないのですか?

A: 最初のHTTP要求が改ざんされると、攻撃者は任意のリダイレクト先を返せます。安全にするには最初からHTTPSで接続させる仕組み(HSTSやブックマーク、直打ちURLの徹底)が必要です。

A: 最初のHTTP要求が改ざんされると、攻撃者は任意のリダイレクト先を返せます。安全にするには最初からHTTPSで接続させる仕組み(HSTSやブックマーク、直打ちURLの徹底)が必要です。

Q: ブラウザ拡張の「常にHTTPSを使用」機能でも同様に防げますか?

A: ある程度の効果はありますが、エクステンションを無効化されたり非対応ブラウザを使われるケースもあるため、組織としてはサーバ側でHSTSを設定する方が確実です。

A: ある程度の効果はありますが、エクステンションを無効化されたり非対応ブラウザを使われるケースもあるため、組織としてはサーバ側でHSTSを設定する方が確実です。

関連キーワード: HSTS, HTTP, HTTPSリダイレクト、サーバ証明書、フィッシング

設問2:〔認証方式の強化〕について、(1)〜(3)に答えよ。

(1)本文中の下線③について、偽サイトにおいてどのような処理が行われればメールサービスPへの不正アクセスが成立するか。行われる処理を35字以内で述べよ。

模範解答

OTPの入力を要求し、OTPを認証サーバXに中継する処理

解説

解答の論理構成

- 要求2は、偽サイトに誘導された場合でも「メールサービスPへの不正アクセスを防ぐこと」を求めています(原文引用: “要求2 手口Gに限らず、偽サイトにアクセスしてしまったときにフィッシングの手口によるメールサービスPへの不正アクセスを防ぐこと”)。

- しかし本文には“③OTP認証方式を利用し、かつ、登録処理を正しく行ったとしても、要求2を満たすことができないおそれがある”と明記されています。すなわちOTPだけではフィッシング耐性が不十分であることを示唆しています。

- 図4によるとOTP認証は

- Webブラウザが“認証要求(利用者ID, パスワード)”を送信

- 認証サーバXが“OTP要求”を返却

- 利用者がOTPを入力し、Webブラウザが“OTP”を送信

という流れで完結します。

- フィッシングサイトがこの流れをリアルタイムで“中継”すれば、攻撃者は利用者が入力したOTPを即座に本物の認証サーバXへ転送できます。OTPは使い捨てであっても有効時間内に一度だけ通ればよいため、攻撃者は正規セッションを取得し“メールサービスP”を操作できます。

- したがって③が示す「OTPであっても防げないおそれ」とは「偽サイトがOTPを要求し、それをそのまま認証サーバXへ中継する」処理が成立する場合です。

- 以上より解答は「OTPの入力を要求し、OTPを認証サーバXに中継する処理」となります。

誤りやすいポイント

- 「OTPを盗む」だけでは不正アクセスは成立しません。重要なのは“リアルタイム中継”であり、攻撃者が正規サイトへ同時にアクセスする点を落としがちです。

- 「OTPを複数回入力」や「OTPを使い回す」と誤記しやすいですが、OTPは一度の中継で十分に悪用できます。

- 認証サーバXではなく“メールサービスP”へOTPを送ると誤解するケースがありますが、OTP認証を行うのは“認証サーバX”です。

FAQ

Q: なぜOTPを奪われても再利用できないはずなのに不正アクセスが可能なのですか?

A: 奪取直後にリアルタイムで認証サーバXへ中継されるため、OTPの有効期限内であれば一度だけでもログインが成功してしまいます。

A: 奪取直後にリアルタイムで認証サーバXへ中継されるため、OTPの有効期限内であれば一度だけでもログインが成功してしまいます。

Q: ワンタイムパスワードに追加対策をするなら何が有効でしょうか?

A: トランザクション署名付きOTPやFIDO2/WebAuthnなど、フィッシング耐性を備えた方式が推奨されます。

A: トランザクション署名付きOTPやFIDO2/WebAuthnなど、フィッシング耐性を備えた方式が推奨されます。

Q: フィッシング対策としてHSTSを導入するだけでは不十分でしょうか?

A: HSTSはSSL Strip型攻撃を防ぎますが、正規ドメインを偽装したサイトへのアクセス自体は防げません。認証方式側でフィッシング耐性を確保する必要があります。

A: HSTSはSSL Strip型攻撃を防ぎますが、正規ドメインを偽装したサイトへのアクセス自体は防げません。認証方式側でフィッシング耐性を確保する必要があります。

関連キーワード: フィッシング、OTP, リレー攻撃、中間者攻撃、多要素認証

設問2:〔認証方式の強化〕について、(1)〜(3)に答えよ。

(2)図5及び図6中のc〜fに入れる適切な字句を、解答群の中から選び、記号で答えよ。

解答群

ア:公開鍵A

イ:公開鍵K

ウ:秘密鍵A

エ:秘密鍵K

模範解答

c:ウ

d:ア

e:エ

f:イ

解説

解答の論理構成

-

鍵種別の整理

- 図中であらかじめオーセンティケータに格納されている鍵ペアが「公開鍵A/秘密鍵A」。

- 登録処理中にサービスごとに新規生成される鍵ペアが「公開鍵K/秘密鍵K」。

- この区別を押さえると、どの工程でどの鍵が利用されるかが自然に決まります。

-

「署名L」を生成・検証する鍵(図5)

- 登録処理では、オーセンティケータ自身の真正性を示す必要があります。

- そのためオーセンティケータはデバイス固有の「秘密鍵A」で署名Lを生成します。

- 認証サーバXは、受信した署名Lを「公開鍵A」で検証し、機器が真正であることを確認します。

- よって

・c=「秘密鍵A」(ウ)

・d=「公開鍵A」(ア)

-

「署名M」を生成・検証する鍵(図6)

- 認証処理では、利用者とサイトの組み合わせにひも付く鍵ペアKでチャレンジレスポンスを行います。

- オーセンティケータは保存しておいた「秘密鍵K」で署名Mを生成し、 認証サーバXは登録済みの「公開鍵K」で署名Mを検証します。

- よって

・e=「秘密鍵K」(エ)

・f=「公開鍵K」(イ)

誤りやすいポイント

- 図5と図6で“どちらの鍵ペアを使っているか”を混同しやすい。登録フェーズはA、認証フェーズはKと覚える。

- 「公開鍵A/秘密鍵A」と「公開鍵K/秘密鍵K」で、公開鍵と秘密鍵を逆に当てはめてしまうケアレスミス。

- 「公開鍵A」をサーバが取得済みである点を見落とし、検証鍵に「公開鍵K」を選んでしまう。

FAQ

Q: 公開鍵Kはいつサーバに渡っていますか?

A: 図5の登録処理で「公開鍵K」が署名Lと共に送信され、検証後に認証サーバXへ登録されます。

A: 図5の登録処理で「公開鍵K」が署名Lと共に送信され、検証後に認証サーバXへ登録されます。

Q: 図6でフィッシングサイトに接続した場合でも安全なのはなぜですか?

A: 署名Mの検証時に「オリジンbとオリジンsの一致」を確認するため、正規サイト以外では認証が成立しません。

A: 署名Mの検証時に「オリジンbとオリジンsの一致」を確認するため、正規サイト以外では認証が成立しません。

関連キーワード: 公開鍵暗号、チャレンジレスポンス、デジタル署名、生体認証

設問2:[認証方式の強化〕について、(1)〜(3)に答えよ。

(3)本文中の下線④について、理由を図5又は図6中の字句を用いて、40字以内で述べよ。

模範解答

認証サーバXでオリジンbとオリジンsの一致を確認しているから

解説

解答の論理構成

- 要求2は「偽サイトにアクセスしてしまったときにフィッシングの手口によるメールサービスPへの不正アクセスを防ぐこと」と規定しています。

- 図6の認証サーバXの処理には「・オリジンbとオリジンsの一致を確認」という記述があります。

- ここで

・オリジンb:利用者がアクセスしているWebサイトのオリジン

・オリジンs:認証サーバXの正規オリジン

です。 - フィッシングサイトは正規サイトと FQDN(オリジン)が異なるため、このチェックで不一致となり、署名検証以前に認証が拒否されます。

- よって「④パスワードレス認証方式を利用すれば、要求2を満たすことができる」の理由は

「認証サーバXでオリジンbとオリジンsの一致を確認しているから」

となります。

誤りやすいポイント

- OTPでも二要素だから十分と考え、オリジン確認がないことを見落とす。

- WebAuthnの安全性を「公開鍵暗号を使うから」とだけ説明し、フィッシング防止機構を具体的に示さない。

- オリジン確認をブラウザ側の処理と誤解し、サーバ検証の意義を軽視する。

FAQ

Q: OTPとパスワードレス認証の決定的な違いは何ですか?

A: OTPは「利用者が入力した値」をサーバが検証しますが、パスワードレス認証ではオーセンティケータが生成した署名をサーバが検証し、さらにオリジン一致チェックを行うためフィッシング耐性が高まります。

A: OTPは「利用者が入力した値」をサーバが検証しますが、パスワードレス認証ではオーセンティケータが生成した署名をサーバが検証し、さらにオリジン一致チェックを行うためフィッシング耐性が高まります。

Q: オリジンbとオリジンsが一致しない場合、どの段階で認証は失敗しますか?

A: 認証サーバXが受け取った時点で不一致を検知し、以降の署名検証を行わずに認証失敗を返します。

A: 認証サーバXが受け取った時点で不一致を検知し、以降の署名検証を行わずに認証失敗を返します。

Q: WebAuthn導入時に追加の機器は必要ですか?

A: 問題文のとおり「オーセンティケータを搭載したデバイス」が既に貸与されている場合は追加機器は不要です。

A: 問題文のとおり「オーセンティケータを搭載したデバイス」が既に貸与されている場合は追加機器は不要です。

関連キーワード: WebAuthn, パスワードレス認証、オリジン、フィッシング対策、署名検証