情報処理安全確保支援士 2020年 秋期 午後1 問02

電子メールのセキュリティ対策に関する次の記述を読んで、設問1〜3に答えよ。

R社は、従業員数100名のシステム開発会社である。

R社では、電子メール(以下、メールという)を利用している。メールアドレスのドメイン名には、r-sha.co.jp(以下、R社ドメイン名という)を使用している。R社では、委託先との設計ドキュメントファイルの交換に当たって、F社のファイル交換サービス(以下、Fサービスという)の利用を推進している。ただし、委託先が社内ルールで外部のファイル交換サービスの利用を禁止している場合は、設計ドキュメントファイルをパスワード付きZIPファイルにし、メールに添付して、メーリングリスト(以下、MLという)のメールアドレス宛てに送している。ZIPファイルのパスワードは、平文のメールでMLのメールアドレス宛てに送信している。

MLには、G社のMLサービス(以下、Gサービスという)を利用している。MLのメールアドレスのドメイン名は、G社が取得したものである。MLのメールアドレスのローカル部は、プロジェクト名と委託先の会社名を組み合わせている。例えば、BプロジェクトでのS社との交換では、MLのメールアドレスのローカル部は、b-project_s-shaにする。

Gサービスでは、メールをMLのメールアドレス宛てに送信すると、登録されたメンバ(以下、登録メンバという)のメールアドレス宛てに同報される。MLの登録メンバのメールアドレスの管理は、プロジェクトごとにR社のそれぞれのプロジェクト管理者が行う。各プロジェクト管理者は、自身が管理するプロジェクトのMILの登録メンバでもある。

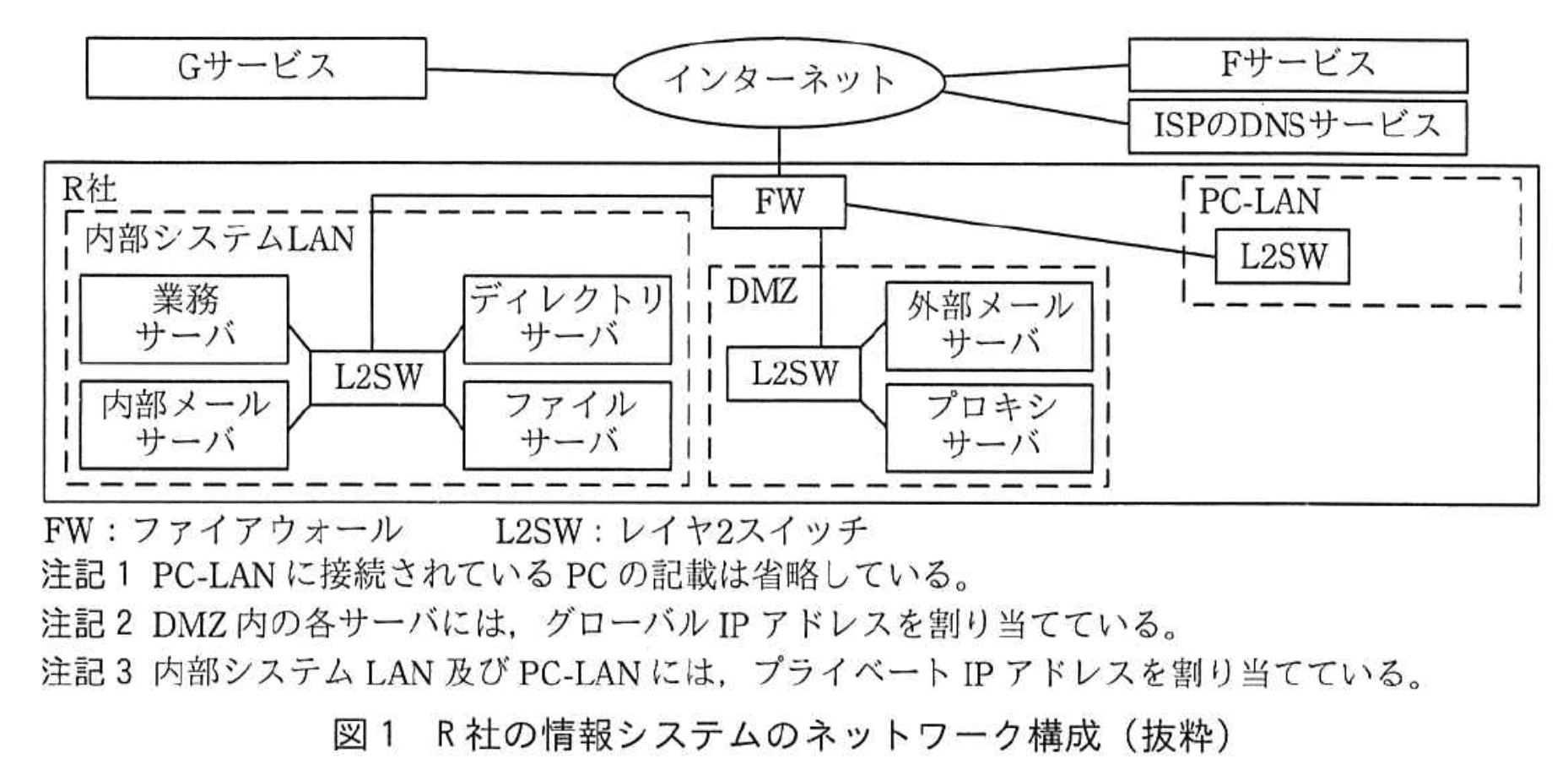

〔R社の情報システム〕

R社の情報システムは、情報システム部が運用している。R社の情報システムのネットワーク構成を図1に示す。

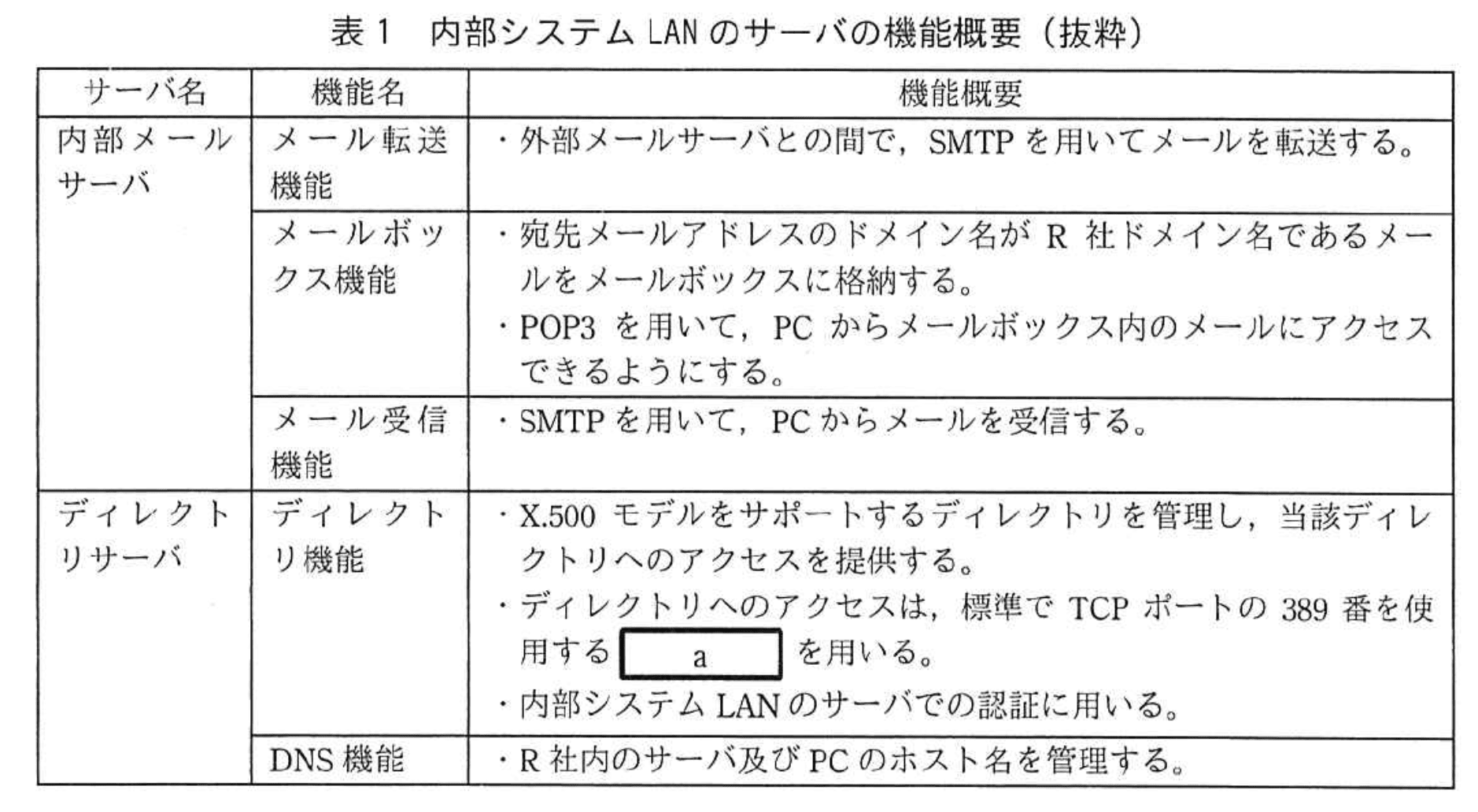

内部システムLANのサーバの機能概要を表1に示す。

内部システムLANのサーバではサーバ証明書を利用している。それらのサーバ証明書は、ネットワークに接続していない証明書発行専用機器上のR社認証局(以下、R社CAという)で発行している。R社CAは情報システム部が運用している。

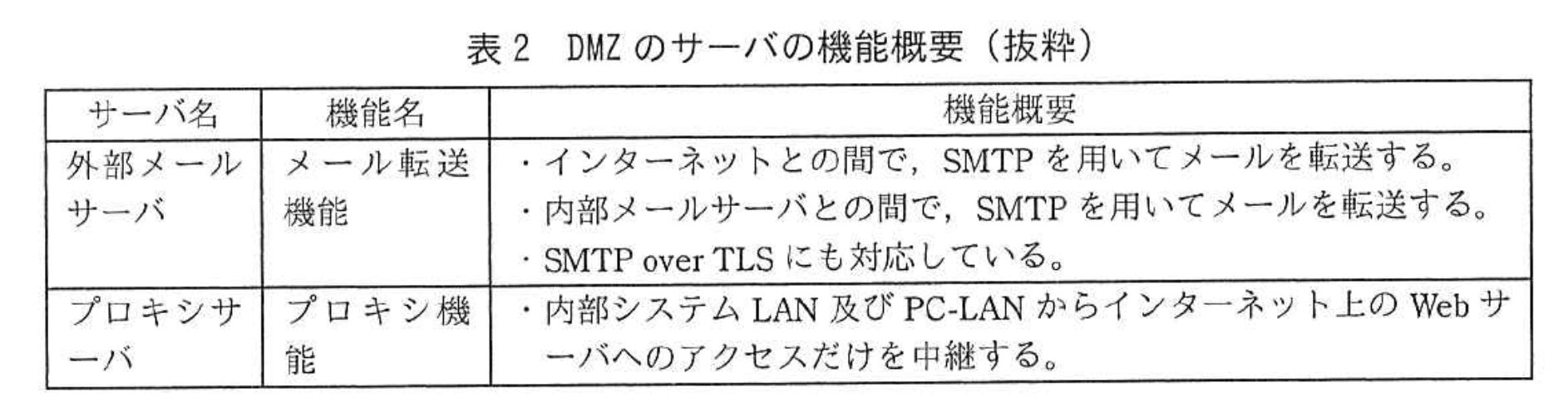

DMZのサーバの機能概要を表2に示す。

ISPのDNSサービスを、DNSキャッシュサーバ及びR社ドメイン名の権威DNSサーバとして利用している。

R社では、従業員ごとに1台のPCを貸与している。各PCには、R社CAのルート証明書を信頼できる発行元として登録している。

PCのWebブラウザでは、HTTPSでアクセスするWebサーバのサーバ証明書が失効していないことを、RFC 6960で規定されているbを利用して確認できるようにしている。

〔要望への対応〕

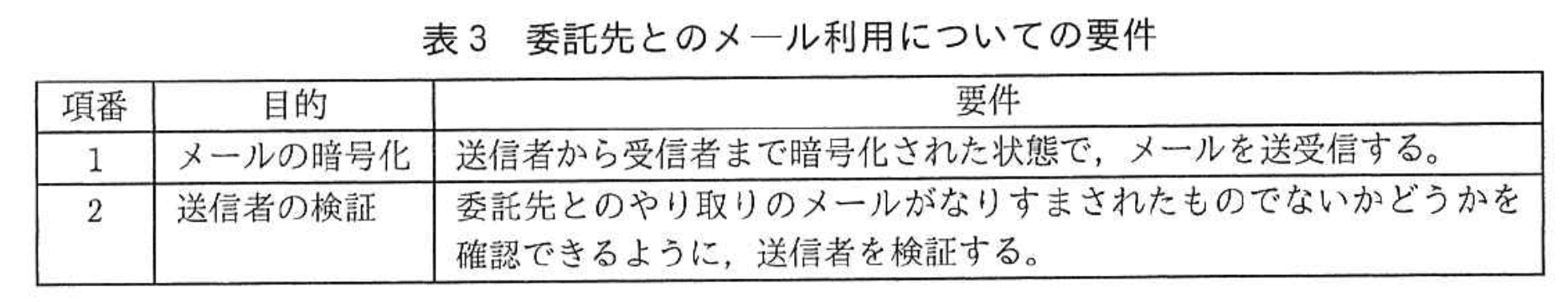

営業部と開発部から、委託先とのメール利用についての要望が情報システム部のD部長に提出された。D部長はその要望を基に、表3の要件をまとめた。

D部長は、部下のE主任とHさんに表3についての対応策の検討を指示した。

Hさんは、メールの通信を暗号化することによって、表3の二つの要件に対応できるのではないかとE主任に話した。

それに対して、E主任は次の指摘をした。

・①メールの通信を暗号化しただけでは、表3の項番1を満たせない。

・攻撃者が委託先を装ったcを用意するようななりすましは、送信元のcの真正性を確認して検出できる。一方、送信者メールアドレスとして委託先のメールアドレスを使うようななりすましは検出できないので、表3の項番2を満たせない。

そこで、E主任とHさんが他の対応策を調査したところ、S/MIMEを利用すれば表3の要件を実現できることが分かった。E主任とHさんは、S/MIMEの利用を想定した次の方式を考えた。

(あ)R社CAで、S/MIMEで利用する鍵ペアを生成し、S/MIMEに利用可能なクライアント証明書(以下、S/MIME証明書という)を発行する。

(い)S/MIME証明書の失効情報を提供する機能をもつサーバ(以下、失効情報サーバという)を導入し、S/MIME証明書の失効情報を登録する。

(う)S/MIME証明書が失効していないことをメールクライアントから確認する。

(え)後でも参照する必要があるメールは、②復号できなくなる場合に備えて、復号してファイルサーバに保存する。

〔S/MIME利用に向けた課題と解決策〕

E主任とHさんは、S/MIMEの利用に向けて、解決すべき課題を次のとおりリストアップした。

(ア)R社CAのようなプライベート認証局のルート証明書をPCに登録することが、委託先によっては禁止されており、その場合、R社の従業員が送信したメールのdをeすることができない。

(イ)委託先に事前にS/MIME証明書を渡す必要があり、その方法を決める必要がある。

(ウ)ML宛てのメールを暗号化できない。

E主任とHさんは、(ア)〜(ウ)それぞれの解決策を検討した。

(ア)については、認証局サービス事業者が発行するS/MIME証明書であれば、委託先でのR社CAのルート証明書をPCに登録しなくてもよいことが分かった。加えて、失効情報サーバの導入も不要であることが分かった。そこで、認証局サービス事業者が発行するS/MIME証明書を利用することにした。

(イ)については、S/MIME証明書を外部記憶媒体に保存して手渡す方法と、メールで送信する方法を調査した。調査の結果、S/MIMEを用いてdを付与したメールを送信すれば、受信者はS/MIME証明書も受け取れるし、送信者が他者になりすましていないことも確認できることが分かり、便利でもあるので、メールで送信する方法にすることにした。

(ウ)については、表3の項番1を完全に満たすわけではないが、次の案を考えた。

(1) R社のプロジェクト管理者は、あらかじめ、GサービスにfのメールアドレスのS/MIME証明書を登録する。

(2) R社のプロジェクト管理者は、あらかじめ、gのメールアドレスのS/MIME証明書の発行手続きをG社に依頼する。

(3) メール送信者は、gのメールアドレスのS/MIME証明書を使って暗号化したメールを送信する。

(4) Gサービスは、メールを復号する。

(5) Gサービスは、fのメールアドレスのそれぞれのS/MIME証明書を使い、受信後にそれぞれが復号できるようにしてメールを暗号化する。

(6) Gサービスは、暗号化したメールを送信する。

E主任がG社に確認したところ、この案には対応できないと回答があった。そこで、委託先との間で暗号化したメールを送信する場合は、MLを利用せずに委託先担当者のS/MIME証明書で暗号化し、当該担当者のメールアドレスに送信することにした。

E主任とHさんは、S/MIMEの利用について、D部長に報告した。D部長は、S/MIMEの利用を営業部長と開発部長に説明し、了承を得た。営業部経由で委託先にS/MIMEの利用を打診したところ、S/MIMEの利用の内諾が得られた。その後、必要な準備を行い、S/MIMEを試行した。その結果、問題ないことが確認でき、S/MIMEの利用が始まった。

設問1:〔R社の情報システム〕について、(1)、(2)に答えよ。

(1)表中のaに入れる適切なプロトコル名を、英字5字以内で答え

模範解答

a:LDAP

解説

解答の論理構成

- 問題文の確認

- 引用︓「・ディレクトリへのアクセスは、標準で TCP ポートの 389 番を使用する a を用いる。」

- ポート番号から該当プロトコルを導出

- TCP ポート「389」はディレクトリサービスの標準プロトコル「LDAP(Lightweight Directory Access Protocol)」が割り当てられています。

- 結論

- よって a に入る英字5字以内のプロトコル名は「LDAP」です。

誤りやすいポイント

- 「LDAPS」と答えてしまう

- 636番ポートを使う SSL/TLS 版であり、389番ポートの条件に合いません。

- 「X.500」と混同する

- X.500 はディレクトリサービスのモデル名であって通信プロトコル名ではありません。

- FTP や HTTP など他プロトコルのポート番号との取り違え

FAQ

Q: 389番ポートは必ず LDAP だけに使われますか?

A: 標準割当は LDAP ですが、組織が任意に別用途へ使うことも技術的には可能です。本設問は「標準で」という表現のため LDAP と判断します。

A: 標準割当は LDAP ですが、組織が任意に別用途へ使うことも技術的には可能です。本設問は「標準で」という表現のため LDAP と判断します。

Q: LDAPS との違いは何ですか?

A: LDAP は平文通信、LDAPS は TLS で暗号化された LDAP です。ポート番号も通常389番と636番で異なります。

A: LDAP は平文通信、LDAPS は TLS で暗号化された LDAP です。ポート番号も通常389番と636番で異なります。

Q: X.500 モデルをサポートすると書かれていますが、LDAP は X.500 とどのような関係ですか?

A: LDAP は X.500 ディレクトリサービスを軽量化し TCP/IP ネットワークで利用しやすくしたプロトコルです。

A: LDAP は X.500 ディレクトリサービスを軽量化し TCP/IP ネットワークで利用しやすくしたプロトコルです。

関連キーワード: LDAP, ポート番号、ディレクトリサービス

設問1:〔R社の情報システム〕について、(1)、(2)に答えよ。

(2)本文中のbに入れる適切なプロトコル名を、英字5字以内で答えよ。

模範解答

b:OCSP

解説

解答の論理構成

- 【問題文】には

“PCのWebブラウザでは、HTTPSでアクセスするWebサーバのサーバ証明書が失効していないことを、RFC 6960で規定されているbを利用して確認できるようにしている。”

とあります。 - ここで鍵となる情報は

・“RFC 6960”

・“サーバ証明書が失効していないことを確認”

の 2 点です。 - 公開鍵基盤(PKI)において証明書失効情報をオンラインで照会するプロトコルは “OCSP(Online Certificate Status Protocol)” であり、これは “RFC 6960” で定義されています。

- したがって、b に入るプロトコル名は “OCSP” が妥当です。

- よって解答は

b:OCSP

となります。

誤りやすいポイント

- 「CRL(Certificate Revocation List)」と混同する

RFC 6960 は OCSP を定義しており、CRL は RFC 5280 で扱われます。 - “OCSP” を “OSCP” と綴り間違える

スペルミスでも減点対象になります。 - “OCSP Stapling” と答えてしまう

OCSP はプロトコル名、OCSP Stapling は Web サーバ実装時の最適化技法で別概念です。

FAQ

Q: OCSP と CRL はどちらも失効確認ですが、試験ではなぜ OCSP が選ばれるのですか?

A: 【問題文】が “RFC 6960” と明示しているためです。RFC 6960 は OCSP を規定しており、CRL ではありません。

A: 【問題文】が “RFC 6960” と明示しているためです。RFC 6960 は OCSP を規定しており、CRL ではありません。

Q: OCSP はどの層で動作するプロトコルですか?

A: OCSP はアプリケーション層プロトコルで、HTTP/HTTPS を搬送に使います。

A: OCSP はアプリケーション層プロトコルで、HTTP/HTTPS を搬送に使います。

Q: OCSP の応答が失敗した場合はどうなりますか?

A: ブラウザ設定により挙動が異なりますが、失効状態を確認できないとして接続を遮断する、警告を出すなどの動きを取ります。

A: ブラウザ設定により挙動が異なりますが、失効状態を確認できないとして接続を遮断する、警告を出すなどの動きを取ります。

関連キーワード: OCSP, RFC 6960, 証明書失効確認、PKI, HTTPS

設問2:〔要望への対応)について、(1)〜(3)に答えよ。

(1)本文中の下線①の理由を、35字以内で述べよ。

模範解答

メールサーバ上では、メールが暗号化されていないから

解説

解答の論理構成

- 表3の項番1は「送信者から受信者まで暗号化された状態で、メールを送受信する。」と定義しています。

- 「メールの通信を暗号化」とは、SMTP over TLS などで MTA 間・MUA から MTA までを暗号化する方式を指します。

- しかしメールは転送途中で必ずメールサーバ(内部メールサーバや外部メールサーバ)のディスクに一時保存されます。

- その保存時点では、暗号化通信の保護は終了し、メール本文はサーバ内で平文のまま保管されることが一般的です。

- よって「送信者から受信者まで」の経路にサーバ上の保存フェーズも含めると、通信暗号化だけでは表3の目的を満たせないという結論になります。

- 以上から導く理由は「メールサーバ上では暗号化されていないため」です。

誤りやすいポイント

- TLS で通信路を守ればデータもずっと暗号化されていると誤解しがちです。

- S/MIME や PGP のようなコンテンツ暗号化と、TLS のような通信経路暗号化を混同しやすいです。

- 「送信者から受信者まで」の範囲にサーバ内保存を含め忘れると、要件を読み違えます。

FAQ

Q: 通信だけでなくストレージ暗号化を導入すれば表3の項番1を満たせますか?

A: サーバ側ストレージ暗号化は管理者が復号できる場合が多く、「送信者から受信者まで」に該当しにくいため、一般にはS/MIMEのようなエンドツーエンド暗号が推奨されます。

A: サーバ側ストレージ暗号化は管理者が復号できる場合が多く、「送信者から受信者まで」に該当しにくいため、一般にはS/MIMEのようなエンドツーエンド暗号が推奨されます。

Q: STARTTLS で暗号化してもサーバ上では平文になるのですか?

A: はい。TLS は「転送中」の暗号化に留まり、受信側MTAが受け取った後の格納メールは平文です。

A: はい。TLS は「転送中」の暗号化に留まり、受信側MTAが受け取った後の格納メールは平文です。

Q: S/MIME を使うとメールサーバ上でも暗号化されたままですか?

A: 送信者がS/MIMEで暗号化したメールはコンテンツ自体が暗号化されているため、サーバに保存されても複合鍵を持たない限り内容は読めません。

A: 送信者がS/MIMEで暗号化したメールはコンテンツ自体が暗号化されているため、サーバに保存されても複合鍵を持たない限り内容は読めません。

関連キーワード: TLS, SMTP, S/MIME, エンドツーエンド暗号、メールサーバ

設問2:〔要望への対応)について、(1)〜(3)に答えよ。

(2)本文中のcに入れる適切な字句を、10字以内で答えよ。

模範解答

c:メールサーバ

解説

解答の論理構成

- 問題文は、通信経路の暗号化だけではなりすまし対策が不十分であることを示す箇所として、

“攻撃者が委託先を装ったcを用意するようななりすましは、送信元のcの真正性を確認して検出できる。”

と記述しています。 - 委託先を装うために攻撃者が準備する機器・サービスは、メールを受け付けて配送する装置である必要があります。したがって “c” にはメールの配送主体である「メールサーバ」が入るのが自然です。

- 同じ文の後半に “送信者メールアドレスとして委託先のメールアドレスを使うようななりすましは検出できない” とあり、ここでは送信経路上の SMTP サーバ(=メールサーバ)の真正性確認だけではメールアドレス詐称を防げないという対比が取られています。

- 以上より、c に当てはまる語は「メールサーバ」です。

誤りやすいポイント

- 「ドメイン名」や「証明書」など、似た文脈の単語を入れたくなるが、攻撃者が“用意する”対象は装置・サービスそのものなので不適切です。

- “送信元の真正性の確認”を指す対象がユーザではなくサーバである点を取り違えると誤答になります。

- “メールアドレス詐称”との対比構造を読み落とすと、文意を逆に解釈してしまう恐れがあります。

FAQ

Q: なぜ「SMTPサーバ」ではなく「メールサーバ」なのですか?

A: 問題文の他の箇所でもメールを転送・受信する装置を一貫して「メールサーバ」と表現しているため、用語を合わせる必要があります。

A: 問題文の他の箇所でもメールを転送・受信する装置を一貫して「メールサーバ」と表現しているため、用語を合わせる必要があります。

Q: 送信元メールサーバの真正性確認とは具体的に何を指しますか?

A: SMTP over TLS で接続先サーバの証明書を検証し、正当なドメインを示すサーバと暗号化通信を確立できたことを確認する行為を指します。

A: SMTP over TLS で接続先サーバの証明書を検証し、正当なドメインを示すサーバと暗号化通信を確立できたことを確認する行為を指します。

Q: サーバの真正性を確認してもメールアドレス詐称が防げないのはなぜですか?

A: SMTP プロトコル自体は MAIL FROM コマンドで任意のアドレスを指定できるため、正当なサーバ経由であってもアドレスを偽装したメールが配送される可能性があるためです。

A: SMTP プロトコル自体は MAIL FROM コマンドで任意のアドレスを指定できるため、正当なサーバ経由であってもアドレスを偽装したメールが配送される可能性があるためです。

関連キーワード: TLS, S/MIME, メールサーバ、認証、なりすまし

設問2:〔要望への対応)について、(1)〜(3)に答えよ。

(3)本文中の下線②について、復号できなくなるのはどのような場合か。25字以内で述べよ。

模範解答

復号に必要な秘密鍵を意図せず削除した場合

解説

解答の論理構成

- 【問題文】では「(え)後でも参照する必要があるメールは、②復号できなくなる場合に備えて、復号してファイルサーバに保存する。」と記載されています。

- S/MIMEでは受信者の公開鍵で暗号化し、受信者が保持する秘密鍵で復号します。したがって秘密鍵を失えば復号は不可能になります。

- 「備えて」とあるのは、将来「秘密鍵が利用できなくなる」リスクを想定していることを示唆しています。

- S/MIME証明書自体が失効しても、秘密鍵さえ保持していれば過去メールの復号は可能なので、真に「復号できなくなる」原因は秘密鍵の喪失・削除です。

- 以上より解答は「復号に必要な秘密鍵を意図せず削除した場合」となります。

誤りやすいポイント

- 証明書の「失効=復号不可」と誤解しがちですが、秘密鍵が残っていれば過去メールは復号できます。

- 「PCの故障」や「パスワード忘失」を理由に書くと、直接的には秘密鍵の消失を示していないため減点対象になります。

- 「公開鍵を削除」と書くミス。公開鍵は送信側が保持しており、受信側の復号には不要です。

FAQ

Q: 証明書が期限切れになった場合も復号できなくなりますか?

A: いいえ。期限切れや失効は新たな署名・暗号化に使えないだけで、過去メールの復号には保有している秘密鍵をそのまま使えます。

A: いいえ。期限切れや失効は新たな署名・暗号化に使えないだけで、過去メールの復号には保有している秘密鍵をそのまま使えます。

Q: 秘密鍵をバックアップしておけば復号は可能ですか?

A: はい。安全な媒体にバックアップし、適切に保管していれば鍵消失リスクを低減できます。

A: はい。安全な媒体にバックアップし、適切に保管していれば鍵消失リスクを低減できます。

Q: メールクライアントを乗り換える時に注意すべき点は?

A: 秘密鍵と対応するS/MIME証明書をエクスポートし、新クライアントにインポートしてから旧環境を廃棄してください。

A: 秘密鍵と対応するS/MIME証明書をエクスポートし、新クライアントにインポートしてから旧環境を廃棄してください。

関連キーワード: S/MIME, 秘密鍵、公開鍵暗号、証明書失効、バックアップ

設問3:

本文中のd〜gに入れる適切な字句を、d〜fは、それぞれ10字以内で、e〜gは、それぞれ5字以内で答えよ。

模範解答

d:ディジタル署名

e:検証

f:MLの登録メンバ

g:ML

解説

解答の論理構成

-

S/MIME で送信者を証明する手段

- 【問題文】「S/MIMEを用いてdを付与したメールを送信すれば、受信者はS/MIME証明書も受け取れるし、送信者が他者になりすましていないことも確認できる」

- S/MIME ではメール本文とハッシュ値を秘密鍵で暗号化し“ディジタル署名”を生成します。したがって d には「ディジタル署名」が入ります。

-

署名を確かめる行為

- 【問題文】「その場合、R社の従業員が送信したメールのdをeすることができない。」

- 署名のハッシュを公開鍵で復号し、本文のハッシュと照合する行為は“検証”です。よって e は「検証」となります。

-

ML の一斉配信で使う証明書登録対象

- 【問題文】「(1) R社のプロジェクト管理者は、あらかじめ、GサービスにfのメールアドレスのS/MIME証明書を登録する。」

- Gサービスが同報するのは「登録されたメンバ(以下、登録メンバという)のメールアドレス」。従って、証明書を登録する対象は「MLの登録メンバ」のアドレスです。よって f は「MLの登録メンバ」です。

-

発行依頼するメールアドレス

- 【問題文】「(2) R社のプロジェクト管理者は、あらかじめ、gのメールアドレスのS/MIME証明書の発行手続きをG社に依頼する。」

- (1) で各メンバの証明書を登録する前提として、まず ML 自身が復号に使う証明書を取得しなければなりません。したがって、発行手続きを依頼するのは「ML」のメールアドレスです。よって g は「ML」となります。

まとめると

d:ディジタル署名

e:検証

f:MLの登録メンバ

g:ML

d:ディジタル署名

e:検証

f:MLの登録メンバ

g:ML

誤りやすいポイント

- 署名と暗号化の混同

「暗号化=改ざん防止」と短絡し、“ディジタル署名”ではなく“暗号化”を選びがちです。 - 検証と復号の混同

署名の真正性を確認する操作は復号ではなく検証です。 - ML 関連語の取り違え

「ML」「登録メンバ」「プロジェクト管理者」の三者を整理せずに読むと、誰の証明書を登録・発行するのかを誤解しやすくなります。

FAQ

Q: ディジタル署名があればメール本文の暗号化も不要ですか?

A: 署名は改ざん検知と送信者認証を提供しますが、内容を秘匿する機能はありません。機密性が必要なら本文の暗号化を併用します。

A: 署名は改ざん検知と送信者認証を提供しますが、内容を秘匿する機能はありません。機密性が必要なら本文の暗号化を併用します。

Q: ルート証明書を委託先が登録できない場合、署名の検証をどう担保しますか?

A: 公開トラストアンカーを使うのが一般的です。本問では「認証局サービス事業者が発行するS/MIME証明書」を採用し、委託先 PC に新たなルート証明書を追加する作業を不要にしています。

A: 公開トラストアンカーを使うのが一般的です。本問では「認証局サービス事業者が発行するS/MIME証明書」を採用し、委託先 PC に新たなルート証明書を追加する作業を不要にしています。

Q: ML に暗号化メールを送れないのはなぜですか?

A: ML は到着メールを複数人に再配送するため、ML で一度復号し再暗号化する仕組みが必要になります。Gサービスがその機能を持たず、結果として利用できませんでした。

A: ML は到着メールを複数人に再配送するため、ML で一度復号し再暗号化する仕組みが必要になります。Gサービスがその機能を持たず、結果として利用できませんでした。

関連キーワード: S/MIME, ディジタル署名、ルート証明書、メール暗号化