情報処理安全確保支援士 2020年 秋期 午後2 問02

クラウドサービスを活用したテレワーク環境に関する次の記述を読んで、設問1~6に答えよ。

E社は、従業員数5,000名のIT企業である。E社では、働き方改革の一環として、テレワーク環境を整備することになった。テレワーク環境について検討すべき重要なテーマの一つに、テレワーク環境経由での情報漏えいを起こさないためのセキュリティ確保がある。そこで、テレワーク環境の整備をシステム企画部長の指示の下、情報処理安全確保支援士(登録セキスペ)でもあるシステム企画部のF次長、及び部下のGさんが担当することになった。

現在E社では、次のクラウドサービスを利用している。

・電子メールの送受信及びスケジュールの管理のための基盤を提供する、X社のクラウドサービス(以下、SaaS-Xという)

・クラウドサービスの認証基盤を提供する、Y社のクラウドサービス(以下、IDaaS-Yという)

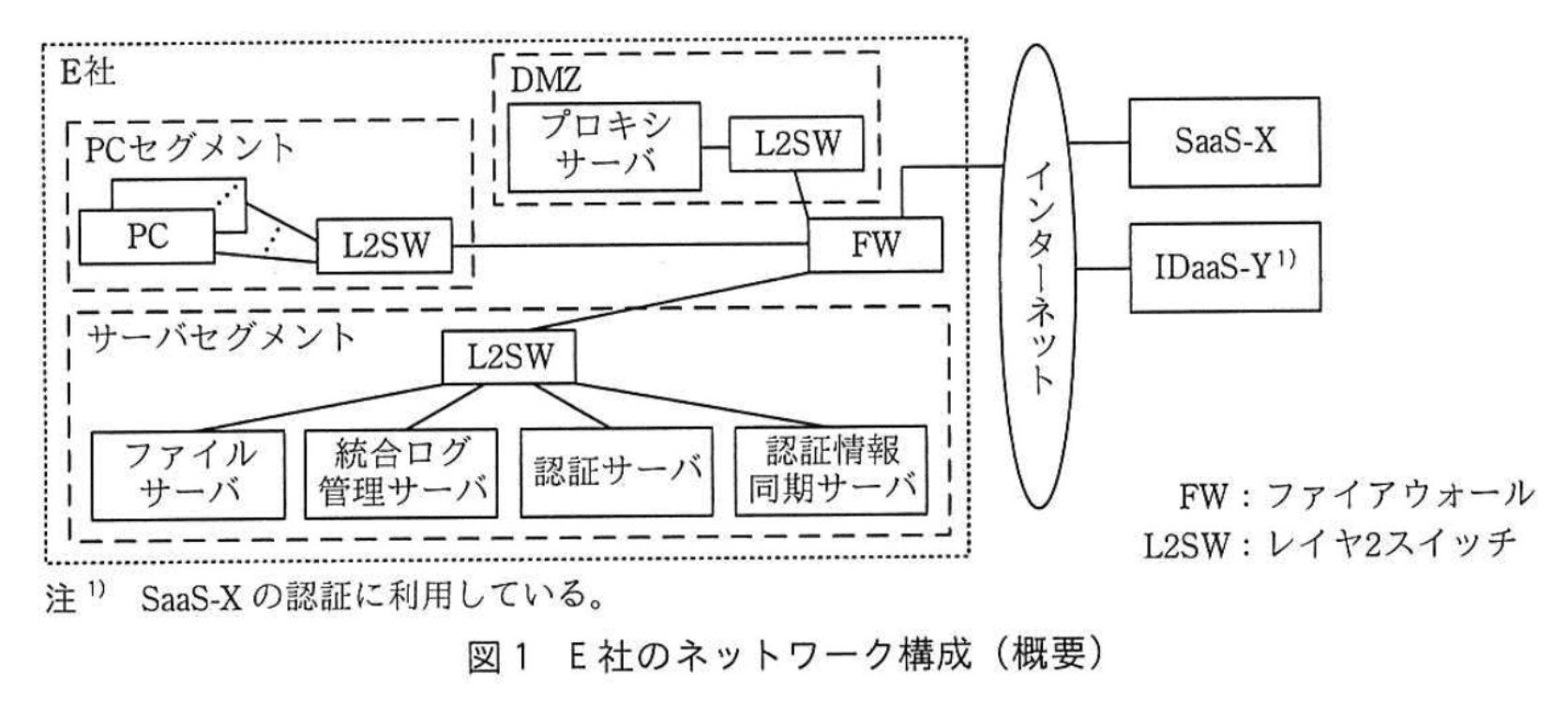

E社のネットワーク構成を図1に示す。

IDaaS-Yを用いても、社内と同じ利用者IDとパスワードで認証できるように、サーバセグメントに設置した認証情報同期サーバを経由して認証サーバとIDaaS-Yの認証情報を同期している。

F次長は、全社に展開する前に、まずテレワーク実証実験環境(以下、T環境という)を構築し、一部の従業員(以下、実験に参加する従業員を実験メンバという)に実際に利用してもらい、結果を経営陣に報告することにした。

〔T環境の要件〕

T環境においては、E社の従業員の多くが実施している次の業務を、自宅や出張先から実施できるようにすることにした。

業務1:電子メールの送受信及びスケジュールの管理を行う。

業務2:業務文書を作成し、ファイルサーバ上に保存する。また、その業務文書を閲覧・編集する。

業務3:従業員間でテレカンファレンスを実施する。

F次長は、業務1~3を実施できるよう、T環境を、次のように整備する方針とした。

・T環境の構成要素の一部として、各実験メンバにスマートフォン(以下、スマホという)及びノートPCを貸与する。スマホは、ノートPCをインターネットに接続するために利用する。

・実験メンバは、仮想デスクトップ(以下、VDという)で業務を行う。そのために、VD基盤を提供するV社のクラウドサービス(以下、DaaS-Vという)を利用する。

・FWのVPN機能を利用して、DaaS-VとE社のネットワークをインターネットVPNで接続する。

・VDでは文書作成ソフトによる業務文書の作成・閲覧・編集・保存を行えるようにする。

・テレカンファレンスは、コミュニケーション基盤を提供するZ社のクラウドサービス(以下、会議ツールZという)を利用し、E社のネットワークからのアクセスだけを許可する。VDには会議ツールZのクライアントソフトを導入する。

F次長は、T環境におけるセキュリティ要件を、次のように定め、対応するための対策を検討した。

要件1:スマホ及びノートPCには、インストール可能なアプリケーションソフトウェアの制限及び必要な設定の強制をする。

要件2:T環境へのログインパスワードが見破られても、それだけでは不正アクセスできないように、2要素認証を行う。

要件3:T環境へは、貸与するノートPCからだけログインできるようにする。

要件4:T環境からの情報の持ち出しは禁止する。

要件5:T環境でマルウェア感染を検知・防止する。

要件6:T環境では認証ログ、操作ログを記録する。

〔要件1への対応]

要件1への対応として、モバイルデバイス管理基盤とデバイス用ソフトウェアを提供するW社のクラウドサービス(以下、MDM-Wという)を利用することにし、貸与するスマホとノートPCにデバイス用ソフトウェアをインストールすることにした。また、MDM-Wの認証は、IDaaS-Yを利用することにした。

MDM-Wは、ノートPCの脆弱性修正プログラム及びマルウェア対策ソフトのインストール並びにマルウェア定義ファイルの更新にも利用することにした。

〔要件2への対応]

要件2への対応として、IDaaS-Yを利用することにした。

まず、IDaaS-Yが対応している2要素認証について調査した。パスワード方式による認証に追加可能なものは次の4方式であった。

SMS方式 :事前登録した電話番号にSMSでワンタイムパスワード(以下、OTPという)を送付する。

自動音声方式:事前登録した電話番号に自動音声でOTPを通知する。

スマホアプリ方式:OTP表示用のスマホアプリケーションソフトウェア(以下、OTPアプリという)を利用する。OTPアプリはTOTP(Time-Based One-Time Password Algorithm)に従ってOTPを表示する。

FIDO方式 :事前登録したデバイスでFIDO認証を行う。

費用を抑えたいが、SMS方式及び自動音声方式は認証の都度料金が発生する。また、FIDO方式は、FIDO認証に対応したスマホが必要となるが、貸与予定のスマホはFIDO認証に対応していない。そこで、スマホアプリ方式を採用することにした。

OTPアプリは事前に次のようにして設定する。

1. PCからWebブラウザでIDaaS-Yにログインする。

2.IDaaS-YのOTPアプリ初期設定用のQRコードを表示する機能にアクセスし、OTPアプリ初期設定用のQRコードを表示させる。

3. ①当該QRコードをOTPアプリで読み込む。

IDaaS-YのOTPアプリ初期設定用のQRコードを表示する機能へのアクセスは、E社の利用者IDでログインするときには、②E社のネットワークからのアクセスだけに制限することにした。

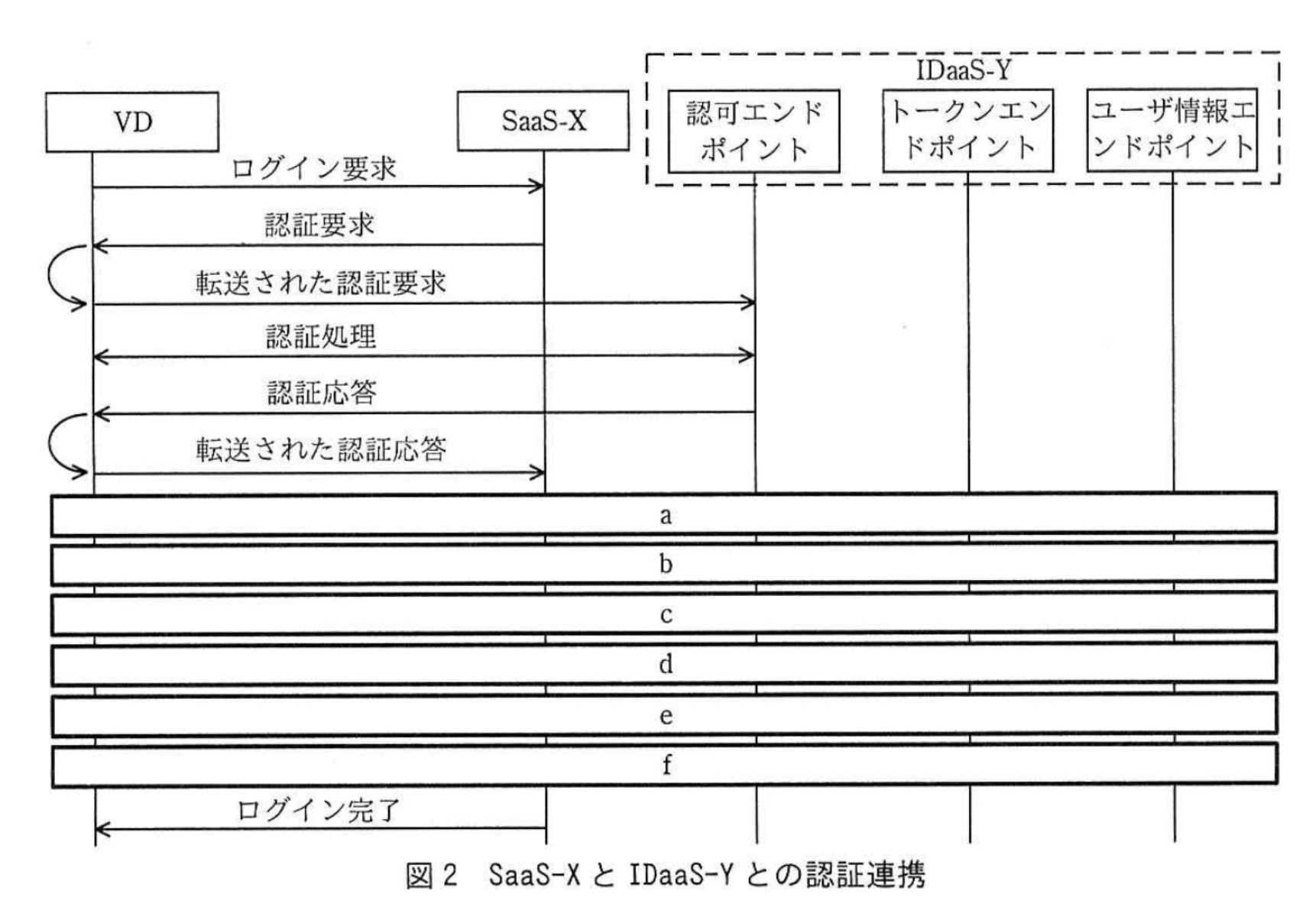

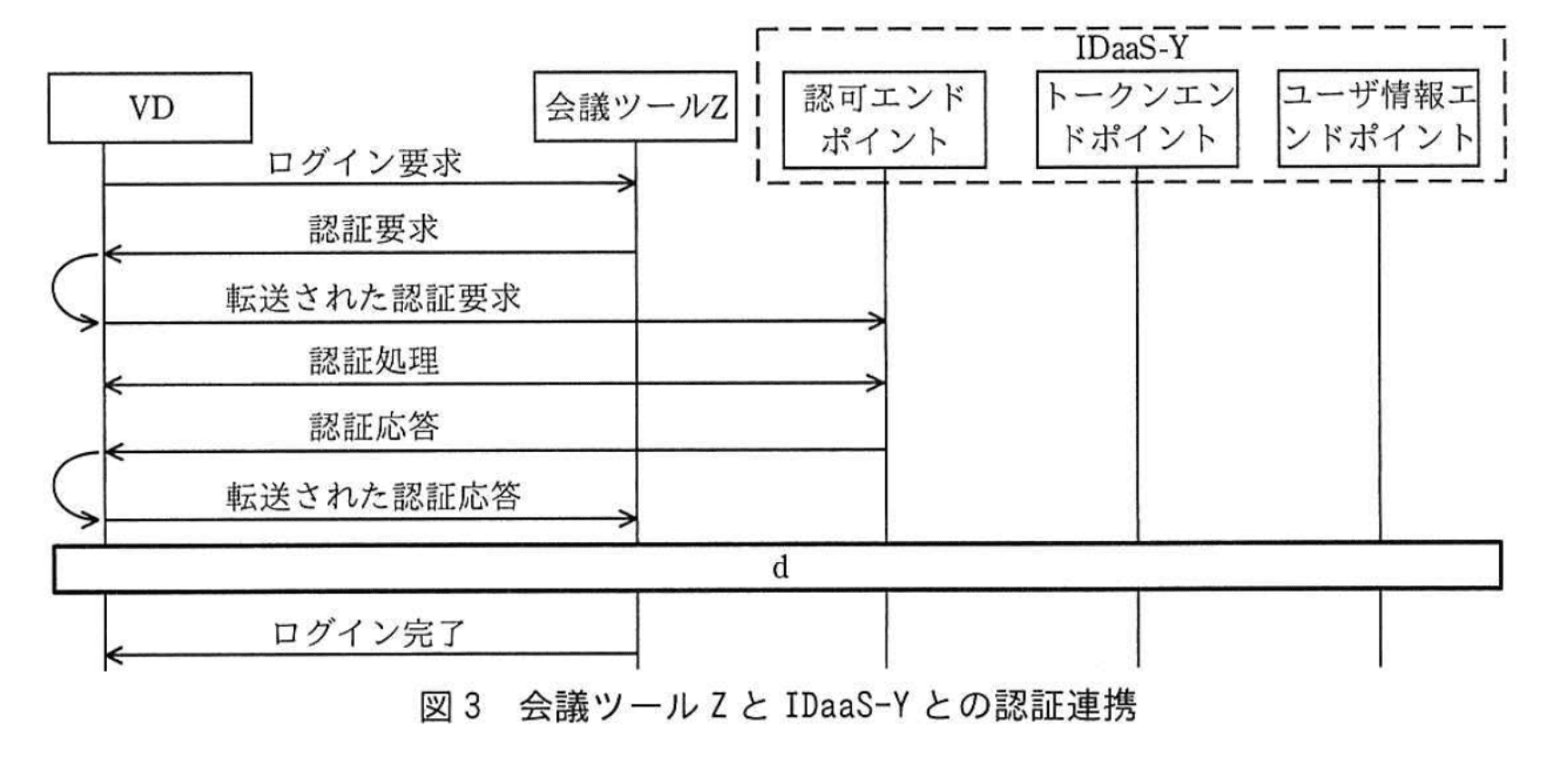

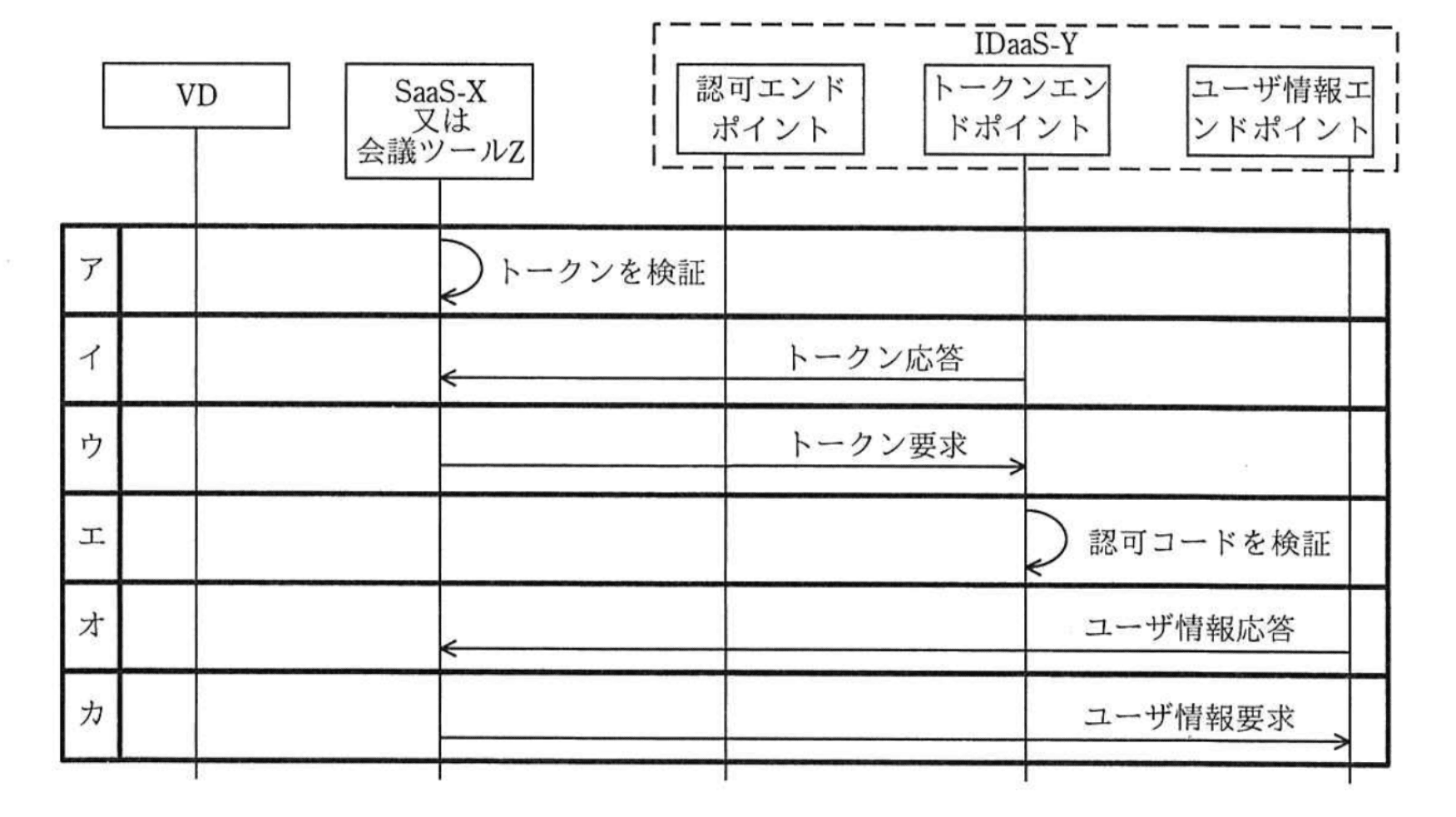

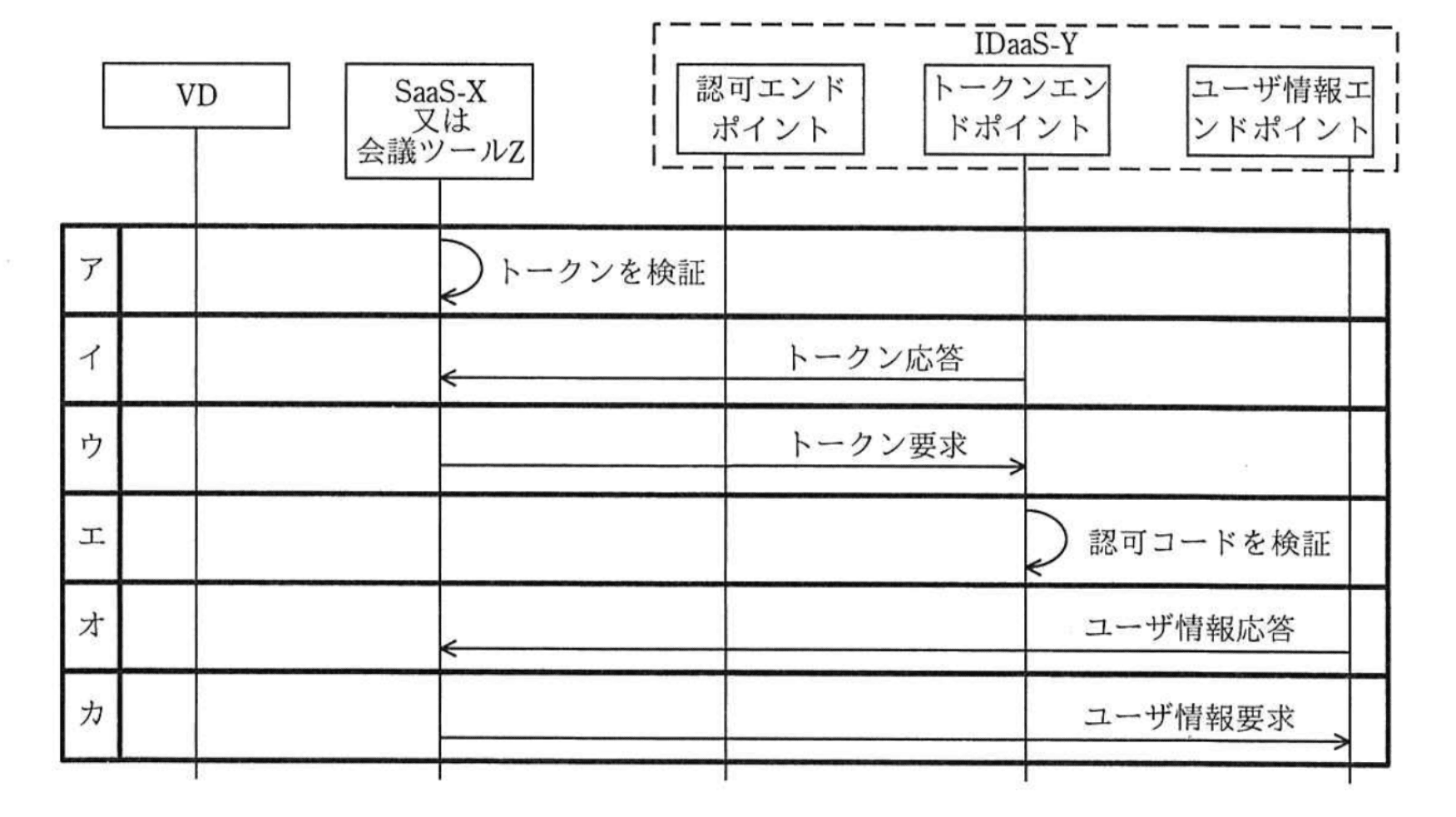

次に、IDaaS-Yと各クラウドサービス間の認証連携について検討した。ノートPCからVDへアクセスする際の、VDとIDaaS-Yとの認証連携は、RADIUSで行うことにした。VDからSaaS-Xにアクセスする際の、SaaS-XとIDaaS-Yとの認証連携は、図2のようにOpenID Connectの認可コードフローでこれまでと同様に行うことにした。VDから会議ツールZにアクセスする際の、会議ツールZとIDaaS-Yとの認証連携は、図3のようにImplicitフローで行うことにした。

〔要件3への対応〕

要件3への対応として、DaaS-Vの利用時は、IDaaS-Yによる2要素認証に加えて、クライアント証明書によるデバイス認証をDaaS-Vで行うことにした。社内にプライベート認証局を構築し、当該認証局の証明書によるクライアント証明書の検証が行われるようにDaaS-Vを設定することにした。クライアント証明書はMDM-Wを利用して、ノートPCのTPM(Trusted Platform Module)に格納することにした。

〔要件4への対応〕

要件4への対応として、VDからインターネットへのアクセスは、全てE社のネットワークを経由させることによってアクセス先の制限とアクセスの監視を行うことにした。

また、VDとノートPCとの間でクリップボード及びディスクの共有を禁止するようにDaaS-Vを設定することにした。Gさんが設定してみたところ、ノートPCからは、VDの閲覧、キーボード及びマウスによる操作、並びにマイク及びスピーカによる会話しかできなくなることが確認できた。しかし、この設定であっても③利用者が故意に社内情報を持ち出すおそれがある。これについては、簡単には技術的対策ができないので、利用規程で禁止することにした。

〔要件5への対応〕

要件5への対応として、VD、ノートPC及びスマホに対するマルウェア感染の対策を検討した。

VDでは、電子メールの添付ファイル開封及びWebアクセスによるマルウェア感染のおそれがある。仮にVDがマルウェアに感染した場合に被害調査のためのデジタルフォレンジックスを行おうとしても、マルウェア感染したVDのディスクイメージを取得するのに時間が掛かったり、提供してもらえなかったりすることも考えられる。そこでDaaS-Vがオプションとして提供しているU社のクラウド型エンドポイント検知対応サービス(以下、EDR-Uという)も契約し、マルウェアの検知及び駆除並びに調査に必要な情報の常時収集をすることにした。

ノートPCについては、自由なWebアクセスを許可した場合、マルウェアに感染するリスク、及び利用者がVDを利用中に④マルウェアが社内情報を取得して持ち出すリスクが高くなる。そこで、それらのリスクを低減するために、MDM-Wでは、ノートPCからT環境へのアクセスだけを許可し、⑤T環境内のアクセスも必要最小限にする設定を行うことにした。

スマホについては、自由なWebアクセスを許可した場合でもマルウェア感染のリスクスクは十分低いと考えられたので、追加の対応は行わないことにした。

〔要件6への対応〕

要件6への対応として、ノートPC、スマホ及び各クラウドサービスで認証ログ、操作ログの記録を有効化することにした。また、各クラウドサービスにおいて記録した認証ログ、操作ログを取り出すためのWeb APIが用意されていたので、統合ログ管理サーバにログを取り込み、ログ監視を一元的に行うことにした。

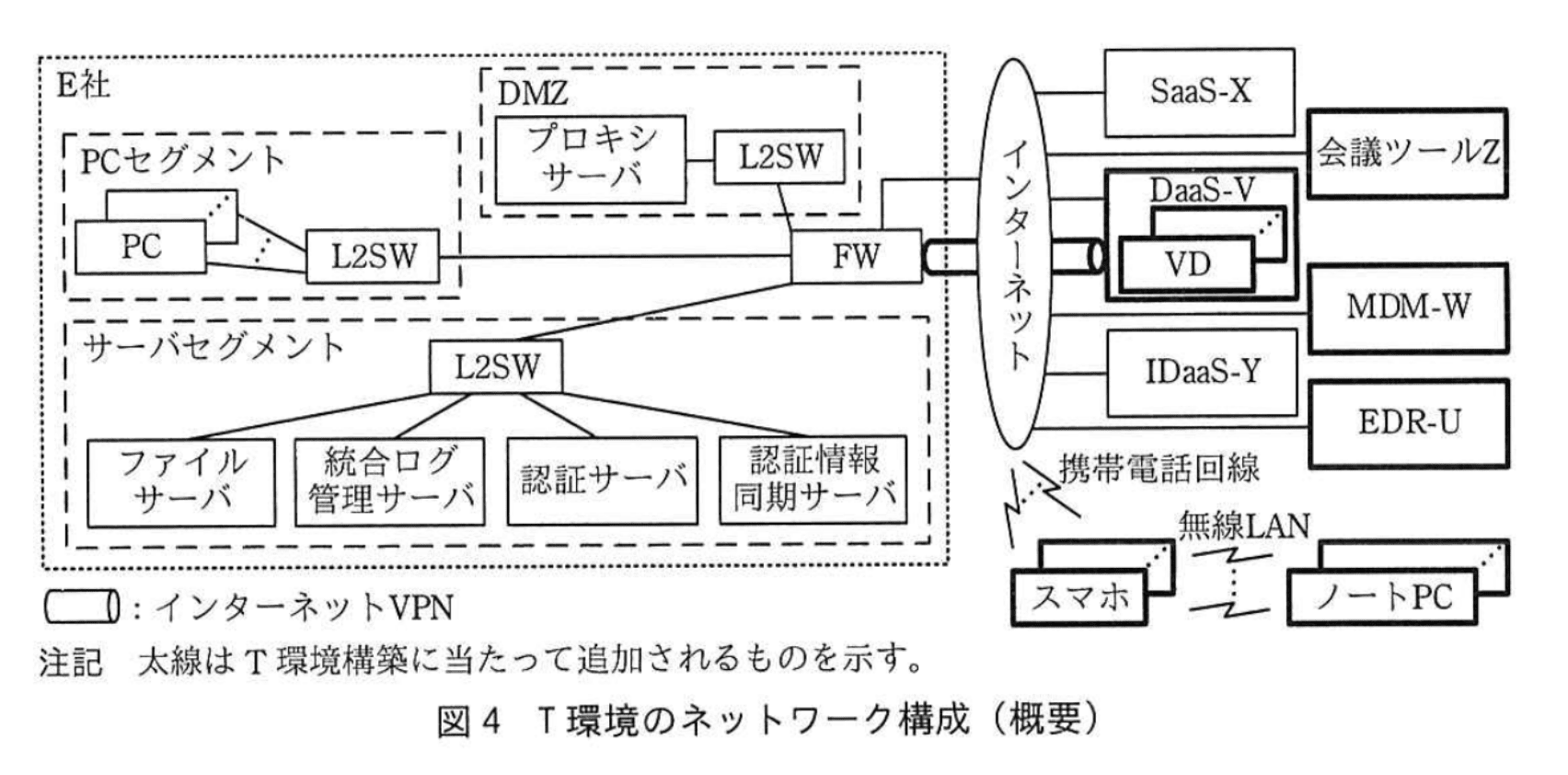

要件1~6に対応したT環境のネットワーク構成を図4に示す。

〔要件3への対応〕

要件3への対応として、DaaS-Vの利用時は、IDaaS-Yによる2要素認証に加えて、クライアント証明書によるデバイス認証をDaaS-Vで行うことにした。社内にプライベート認証局を構築し、当該認証局の証明書によるクライアント証明書の検証が行われるようにDaaS-Vを設定することにした。クライアント証明書はMDM-Wを利用して、ノートPCのTPM(Trusted Platform Module)に格納することにした。

〔要件4への対応〕

要件4への対応として、VDからインターネットへのアクセスは、全てE社のネットワークを経由させることによってアクセス先の制限とアクセスの監視を行うことにした。

また、VDとノートPCとの間でクリップボード及びディスクの共有を禁止するようにDaaS-Vを設定することにした。Gさんが設定してみたところ、ノートPCからは、VDの閲覧、キーボード及びマウスによる操作、並びにマイク及びスピーカによる会話しかできなくなることが確認できた。しかし、この設定であっても③利用者が故意に社内情報を持ち出すおそれがある。これについては、簡単には技術的対策ができないので、利用規程で禁止することにした。

〔要件5への対応〕

要件5への対応として、VD、ノートPC及びスマホに対するマルウェア感染の対策を検討した。

VDでは、電子メールの添付ファイル開封及びWebアクセスによるマルウェア感染のおそれがある。仮にVDがマルウェアに感染した場合に被害調査のためのデジタルフォレンジックスを行おうとしても、マルウェア感染したVDのディスクイメージを取得するのに時間が掛かったり、提供してもらえなかったりすることも考えられる。そこでDaaS-Vがオプションとして提供しているU社のクラウド型エンドポイント検知対応サービス(以下、EDR-Uという)も契約し、マルウェアの検知及び駆除並びに調査に必要な情報の常時収集をすることにした。

ノートPCについては、自由なWebアクセスを許可した場合、マルウェアに感染するリスク、及び利用者がVDを利用中に④マルウェアが社内情報を取得して持ち出すリスクが高くなる。そこで、それらのリスクを低減するために、MDM-Wでは、ノートPCからT環境へのアクセスだけを許可し、⑤T環境内のアクセスも必要最小限にする設定を行うことにした。

スマホについては、自由なWebアクセスを許可した場合でもマルウェア感染のリスクスクは十分低いと考えられたので、追加の対応は行わないことにした。

〔要件6への対応〕

要件6への対応として、ノートPC、スマホ及び各クラウドサービスで認証ログ、操作ログの記録を有効化することにした。また、各クラウドサービスにおいて記録した認証ログ、操作ログを取り出すためのWeb APIが用意されていたので、統合ログ管理サーバにログを取り込み、ログ監視を一元的に行うことにした。

要件1~6に対応したT環境のネットワーク構成を図4に示す。

〔クラウドサービス固有の課題〕

T環境で利用するクラウドサービスに脆弱性があれば、それを悪用する攻撃によって、E社のセキュリティが侵害されるおそれがある。そこで、各クラウドサービスプロバイダ(以下、CSPという)に、脆弱性対策の状況についてのヒアリング及びサービスの基盤についての脆弱性検査を実施させてもらえないか確認した。そうしたところ、各CSPともヒアリングには対応するが、利用者による脆弱性検査は、サービス提供に影響を及ぼすおそれがあるので許可していないとの回答だった。そこでF次長は、脆弱性検査を⑥別の方法とヒアリングで代替することにした。

〔実証実験の実施〕

各CSPの脆弱性対策には大きな問題がなかった。そこで、図4のT環境を構築し、システム企画部、人事部、営業部から実験メンバをそれぞれ20名ずつ計60名募った。実験メンバには、T環境を利用できるように設定したスマホとノートPCを貸与し、期間を3か月間として、実証実験を開始した。

実証実験後、実験メンバにアンケートを採ったところ、多くの実験メンバから、これまでより利便性・生産性が向上したとの意見が集まった。また、二つの要望が出た。

〔公衆無線LANの利用〕

一つ目の要望は、出張の移動中又は宿泊先でスマホの通信回線が利用できなかった場合、公衆無線LANを利用したいというものである。国内の多くの公衆無線LAN環境では、無線LANアクセスポイントへの接続時にWebで利用者登録画面や利用規約同意画面が表示され、利用者が利用者情報を登録したり、利用規約への同意をしたりした後にインターネット接続が許可される仕組みになっている。ノートPCではアクセス先をT環境宛に制限していたので、これらの画面が表示されず、公衆無線LANを利用できなかったということであった。

そこで、F次長は、ノートPCのアクセス先制限を緩和して利用者が公衆無線LAN環境に接続できるようにした場合のリスクを評価した。その結果、フィッシングサイトなどに誘導されるリスクが高まると考えられたが、仮にDaaS-Vのフィッシングサイトで、利用者の入力が詐取されたとしても、その情報を悪用した不正アクセスは⑦検討済みの他の対策で防止できるので、ノートPCのアクセス先制限を緩和することにした。

〔業務文書のノートPCへのダウンロード〕

二つ目の要望(以下、要望Xという)は、営業部の実験メンバから、顧客を訪問した際の業務文書の閲覧・作成について挙がったものである。持込端末のインターネット接続が禁止されている顧客を訪問した際は、VDにアクセスできない。そこで、会社を出た後、訪問前にファイルサーバ上の営業資料をノートPCにダウンロードしておき、それを閲覧したり、ノートPC上で顧客打合せの議事録の文書を作成し、訪問後、会社に戻る前にその文書をファイルサーバにアップロードしたりしたいということであった。

要望Xを実現すると、ノートPCに対する盗難・紛失時の情報漏えい対策が必要になる。次は、この件についてのGさんとF次長の会話である。

Gさん:ノートPCの盗難・紛失時の情報漏えい対策としては、OSに搭載されたディスク暗号化機能を使えばよいのではないでしょうか。

F次長:そうだな。しかし、紛失したノートPCを第三者に取得されたときに、gされてディスクが復号されてしまうおそれがある。ディスク暗号化機能だけでは不十分だ。

Gさん:追加の対策はあるのでしょうか。

F次長:PINコードを利用したログイン方式を強制した場合を考えてみよう。PINコードを利用したログイン方式は、TPMを利用する。正しいPINコードが入力された場合、ディスクが復号される。今回、⑧PINコードは、6桁の数字とし、システム管理者が事前にランダムなものを設定することにしよう。

Gさん:6桁の数字だと総当たり攻撃で破られそうですが、大丈夫なのでしょうか。

F次長:誤った入力が5回連続で行われると管理者が回復用のパスワードを入力しない限りログインできなくなるように設定し、回復用のパスワードには推測困難な十分に長いランダムな文字列を設定する方法もある。

Gさん:なるほど。

F次長は、検討の結果、要望Xには原則として対応しないが、希望者には個別に申請してもらい、⑨申請が許可された利用者のノートPCについては、E社のネットワークとのインターネットVPNでの接続を可能とする方針にした。

F次長は、実証実験の結果、実験メンバからの要望及びそれへの対応、並びに残存するリスク及びその低減策についてシステム企画部長と経営陣に報告した。経営陣はテレワーク環境を全社に展開することを決めた。

設問1:〔要件2への対応〕について、(1)〜(3)に答えよ。

(1)本文中の下線①についてQRコードに含まれ、OTPアプリがOTPの生成に使用する情報を、解答群の中から選び、記号で答えよ。

解答群

ア:cookie

イ:シェアードシークレット

ウ:シリアル番号

エ:タイムスタンプ

オ:ディジタル署名

カ:フィンガプリント

模範解答

イ

解説

解答の論理構成

- 【問題文】では「OTPアプリはTOTP(Time-Based One-Time Password Algorithm)に従ってOTPを表示する」とあります。

- TOTPは“現在時刻”と“共有秘密情報”を入力に を計算し、最終的にOTPを得る方式です。ここで

・K に相当するものが“共有の秘密鍵(シェアードシークレット)”

・T が端末の時刻を一定間隔で整数化した値

です。 - 端末の時刻はスマホ自身が持っているため、QRコードに含める必要があるのは K のみです。

- よって下線①「当該QRコードをOTPアプリで読み込む」際に、OTPアプリがOTP生成に使用する情報は「シェアードシークレット」となり、解答群「イ」を選択します。

誤りやすいポイント

- 「タイムスタンプ」を選びたくなるが、時刻は端末側で取得できるためQRコードに含める必然性がない。

- 「ディジタル署名」や「cookie」はOTP生成の材料ではなく、検証時やセッション維持に使われることが多い。

- 「シリアル番号」はデバイス識別に用いられることはあるが、OTPの計算式には直接関与しない。

FAQ

Q: QRコードに“アカウント名”も含まれるケースがありますか?

A: 含まれる場合がありますが、OTP生成自体には不要で、ユーザが複数トークンを識別しやすくするための付加情報です。

A: 含まれる場合がありますが、OTP生成自体には不要で、ユーザが複数トークンを識別しやすくするための付加情報です。

Q: スマホの時刻がずれているとOTPはどうなりますか?

A: TOTPは時刻同期が前提です。数十秒〜数分の許容範囲がありますが、大きくずれると認証失敗になります。

A: TOTPは時刻同期が前提です。数十秒〜数分の許容範囲がありますが、大きくずれると認証失敗になります。

Q: シェアードシークレットが漏えいすると何が起こりますか?

A: 攻撃者が同じOTPを生成できるため「パスワード+OTP」の二要素のうち1要素が破られ、認証強度が大きく低下します。

A: 攻撃者が同じOTPを生成できるため「パスワード+OTP」の二要素のうち1要素が破られ、認証強度が大きく低下します。

関連キーワード: TOTP, QRコード、二要素認証、HMAC, シークレット鍵

設問1:〔要件2への対応〕について、(1)〜(3)に答えよ。

(2)本文中の下線②について、E社のネットワークからのアクセスだけに制限しなかった場合、OTPについてどのような問題が起きると考えられるか。起きると考えられる問題を30字以内で述べよ。

模範解答

第三者のOTPアプリで不正にOTPを生成される。

解説

解答の論理構成

- 本文ではOTPアプリの初期設定手順として

「1. …IDaaS-Yにログイン…

2. …QRコードを表示…

3. ①当該QRコードをOTPアプリで読み込む」

と説明されています。 - また「②E社のネットワークからのアクセスだけに制限する」とあります。これはQRコード取得を社内ネットワークに限定し、信頼できる場所でのみ登録させる目的です。

- 制限しない場合、攻撃者は(1)盗んだ「利用者IDとパスワード」でIDaaS-Yにログインし、(2)OTPアプリ初期設定用QRコードを外部から表示させ、(3)自分の端末にQRコードを読み込ませてTOTPを生成できます。

- すると被害者の知らないところで攻撃者がOTPを得てしまい、「2要素認証」が破られます。

- したがって問題は「第三者が自身のOTPアプリにより不正にOTPを生成できる」ことです。

誤りやすいポイント

- 「QRコードは一度発行すると再利用不可」と誤解し、外部表示でも安全と考えてしまう。

- 制限対象を「OTPアプリのダウンロード元」と勘違いし、アクセス元IP制限の意図を読み落とす。

- TOTPの計算ロジックばかりに注目し、初期シークレット(QRコード)の漏えいリスクを軽視する。

FAQ

Q: QRコードが漏れても有効時間があるのでは?

A: TOTPは時間ごとに値が変わりますが、QRコード内の“共有シークレット”は固定です。これを得られると攻撃者は無期限にOTPを生成できます。

A: TOTPは時間ごとに値が変わりますが、QRコード内の“共有シークレット”は固定です。これを得られると攻撃者は無期限にOTPを生成できます。

Q: 社内ネットワークでも内部不正者がQRコードを撮影する恐れは?

A: 内部不正は物理・組織対策で抑止します。本設問では「外部からの不正取得」を主眼にしています。

A: 内部不正は物理・組織対策で抑止します。本設問では「外部からの不正取得」を主眼にしています。

Q: QRコード表示後に被害者が自分のスマホで設定を済ませれば安全?

A: 表示時点で攻撃者が並行して読み取ればアウトです。表示環境を信頼できる場所に限定することが重要です。

A: 表示時点で攻撃者が並行して読み取ればアウトです。表示環境を信頼できる場所に限定することが重要です。

関連キーワード: 二要素認証、TOTP, QRコード、アカウント乗っ取り、リスクアセスメント

設問1:〔要件2への対応〕について、(1)〜(3)に答えよ。

(3)図2及び図3中のa〜fに入れる適切な通信メッセージ又は処理を、解答群の中から選び、ア〜カの記号で答えよ。

模範解答

a:ウ

b:エ

c:イ

d:ア

e:カ

f:オ

解説

解答の論理構成

-

図2について問題文は「図2のようにOpenID Connectの認可コードフローでこれまでと同様に行う」と明示しています。認可コードフローの基本手順は

① 認可コードの発行

② 認可コードと引き換えにトークンを取得

③ 受け取ったトークンを検証

④ userinfo エンドポイントでユーザ属性を取得

これに沿ってa~fを並べ替えれば良いです。 -

用意されたメッセージは

ア「トークンを検証」

イ「トークン応答」

ウ「トークン要求」

エ「認可コードを検証」

オ「ユーザ情報応答」

カ「ユーザ情報要求」

の6つです。 -

認可コードフローでは、トークン取得より先に「認可コードを検証(エ)」が入りますが、これは IDaaS-Y の内部処理であり SaaS-X からは見えません。図2では SaaS-X → 認可エンドポイントへの「認証処理」に続く最初の長方形が a なので、ここに入るのは SaaS-X からトークンエンドポイントへの「トークン要求(ウ)」です。

-

IDaaS-Y 側では

・受信した認可コードを検証する内部処理=b「認可コードを検証(エ)」

・続いてトークンエンドポイントから SaaS-X へ「トークン応答(イ)」が戻る=c -

SaaS-X は返却されたトークンを自分で「トークンを検証(ア)」し、検証に成功したら次段のユーザ属性取得へ進みます。したがって d が「トークンを検証(ア)」になります。

-

ユーザ属性取得は

・SaaS-X からユーザ情報エンドポイントへ「ユーザ情報要求(カ)」=e

・エンドポイントからの「ユーザ情報応答(オ)」=f

で完了します。 -

図3(Implicit フロー)は「図3のようにImplicitフローで行う」とある通り、クライアント側(VD)に直接トークンが返るので、d 以降の「トークンを検証(ア)」だけが該当し、他は登場しません。これも上記の並びと矛盾しないことを確認できます。

-

以上より

a:ウ、b:エ、c:イ、d:ア、e:カ、f:オ

が妥当と結論付けられます。

誤りやすいポイント

- 「認可コードを検証」は IDaaS-Y 内部処理 であり、SaaS-X から見た外部メッセージではない点を取り違える。

- Implicit フローの特徴(トークンがブラウザに直接戻る)を忘れ、図3でも ユーザ情報要求/応答 があると誤解してしまう。

- トークン要求とユーザ情報要求を順序逆に配置するミス。トークンを取得し検証しない限り userinfo API は呼ばない。

FAQ

Q: 「トークンを検証(ア)」は必ず SaaS-X が行うのですか?

A: はい。問題文の「OpenID Connectの認可コードフロー」では RP(SaaS-X)が ID トークンの署名や exp クレームをチェックして真正性を確認するのが前提です。

A: はい。問題文の「OpenID Connectの認可コードフロー」では RP(SaaS-X)が ID トークンの署名や exp クレームをチェックして真正性を確認するのが前提です。

Q: Implicit フローではトークン要求・応答がないのに、なぜdだけ残るのですか?

A: Implicit フローではトークン取得はブラウザリダイレクトで完結しますが、受け取ったトークンの検証は RP 側(会議ツールZ)が行う必要があるため「トークンを検証(ア)」は発生します。

A: Implicit フローではトークン取得はブラウザリダイレクトで完結しますが、受け取ったトークンの検証は RP 側(会議ツールZ)が行う必要があるため「トークンを検証(ア)」は発生します。

Q: ユーザ情報エンドポイントは必ず呼ばなければいけませんか?

A: OIDC 仕様上は任意です。ただし RP が追加属性(氏名・メールアドレスなど)を必要とする場合は userinfo 呼び出しが一般的で、本問でもそのケースを前提にしています。

A: OIDC 仕様上は任意です。ただし RP が追加属性(氏名・メールアドレスなど)を必要とする場合は userinfo 呼び出しが一般的で、本問でもそのケースを前提にしています。

関連キーワード: OpenID Connect, 認可コードフロー、Implicit フロー、トークン検証、ユーザ情報エンドポイント

設問2:

本文中の下線③について、ノートPCを介して持ち出す方法を30字以内で具体的に述べよ。

模範解答

社内情報を表示した画面をカメラで撮影するという方法

解説

解答の論理構成

- 【問題文】では、ファイル転送やクリップボード共有を禁止し、ノートPCからは「VDの閲覧、キーボード及びマウスによる操作、並びにマイク及びスピーカによる会話しかできなくなる」と説明しています。

- それでも「しかし、この設定であっても③利用者が故意に社内情報を持ち出すおそれがある」と明記されています。

- 共有機能を封じても、表示された情報そのものを外部記録媒体に写せば持ち出しは成立します。最も典型的で容易なのが、スマートフォン等のカメラで画面を撮影する行為です。

- 以上より、ノートPCを介して持ち出す具体的方法は「社内情報を表示した画面をカメラで撮影する」と導けます。

誤りやすいポイント

- 「USBメモリへのコピー」「電子メール添付」など技術的に遮断済みの経路を答えてしまう。

- 「スクリーンショットを保存」と書くと、保存先ディスク共有が禁止されているため成立しにくい。

- 持ち出し元がノートPCではなくVD側だと読み違え、回答がずれる。

FAQ

Q: クリップボードを禁止しているのにスクリーンショットは取れないのでは?

A: スクリーンショット自体はVD側で可能ですが、保存ファイルをノートPCに移せないため成立しません。物理カメラ撮影はこの制約を回避できます。

A: スクリーンショット自体はVD側で可能ですが、保存ファイルをノートPCに移せないため成立しません。物理カメラ撮影はこの制約を回避できます。

Q: ノートPCのWebアクセス制限を緩めたことと関連していますか?

A: 直接の関連はありません。③はアクセス制御を施しても「表示された情報を外部に写す行為」は制御外である点を指摘しています。

A: 直接の関連はありません。③はアクセス制御を施しても「表示された情報を外部に写す行為」は制御外である点を指摘しています。

Q: 規程で禁止するとありますが技術的対策は本当に不可能ですか?

A: 撮影防止の技術は現実的でなく、人的・規程面での抑止が一般的です。

A: 撮影防止の技術は現実的でなく、人的・規程面での抑止が一般的です。

関連キーワード: 仮想デスクトップ、画面撮影、情報漏えい、物理攻撃、セキュリティポリシー

設問3:〔要件5への対応〕について、(1)、(2)に答えよ。

(1)本文中の下線④について、マルウェアが社内情報を取得する方法を35字以内で具体的に述べよ。

模範解答

社内情報を表示した画面のスクリーンショットを取るという方法

解説

解答の論理構成

- 【問題文】では、ノートPCとVD間の「クリップボード及びディスクの共有を禁止」(要件4)とありますが、 同時に要件5として「④マルウェアが社内情報を取得して持ち出すリスク」が指摘されています。

- 共有機能を遮断しても、ノートPC上のマルウェアは画面表示を直接取得できる余地が残ります。

具体的には、VD上で閲覧中の文書はノートPCの画面に転送されて表示されるため、 マルウェアが「画面キャプチャ」によって画像データを取得することが可能です。 - したがって、下線④の「マルウェアが社内情報を取得する方法」は

「社内情報を表示した画面のスクリーンショットを取る」という答えになります。

誤りやすいポイント

- 「ファイル転送やコピーが禁止されている=情報持ち出し不可能」と早合点してしまう。

- マルウェアの活動を「ファイル操作」だけに限定して考え、画面キャプチャなどの手口を失念しがち。

- 「VD側で制御しているから安全」と考え、ノートPC側のリスク評価を疎かにする。

FAQ

Q: クリップボード共有を禁止しても情報漏えいするのですか?

A: はい。画面表示は映像としてノートPCに転送されるため、マルウェアがスクリーンショットを撮れば内容を取得できます。

A: はい。画面表示は映像としてノートPCに転送されるため、マルウェアがスクリーンショットを撮れば内容を取得できます。

Q: 画面キャプチャを防ぐ技術的対策はありますか?

A: 画面転送を暗号化しても、OSレベルのキャプチャは防げません。DLPツールで画像ファイルの外部送信を監視する、仮想チャンネル制御でキャプチャアプリをブロックするなど多層対策が必要です。

A: 画面転送を暗号化しても、OSレベルのキャプチャは防げません。DLPツールで画像ファイルの外部送信を監視する、仮想チャンネル制御でキャプチャアプリをブロックするなど多層対策が必要です。

Q: スクリーンショット対策は利用規程だけで十分ですか?

A: 利用規程は抑止効果がありますが、技術的監視やログ管理と組み合わせることで実効性が高まります。

A: 利用規程は抑止効果がありますが、技術的監視やログ管理と組み合わせることで実効性が高まります。

関連キーワード: マルウェア、情報漏えい、スクリーンショット、画面キャプチャ、ディスク共有制限

設問3:〔要件5への対応〕について、(1)、(2)に答えよ。

(2)本文中の下線⑤について、T環境内のアクセスも必要最小限にする場合、許可するアクセス先を解答群の中から全て選び、記号で答えよ。

解答群

ア:DaaS-V

イ:EDR-U

ウ:IDaaS-Y

エ:MDM-W

オ:SaaS-X

カ:会議ツールZ

模範解答

ア、ウ、エ

解説

解答の論理構成

- ノートPC側の通信方針

【問題文】では「ノートPCからT環境へのアクセスだけを許可し、⑤T環境内のアクセスも必要最小限にする設定」とあります。よってノートPCが直接通信できるのは、テレワーク実証実験用に構築した“最小限の必須サービス”に限られます。 - ノートPCが“直接”利用しなければならないサービスを抽出

- 業務はすべて「仮想デスクトップ(以下、VDという)」上で実施すると定義されています。したがってノートPCはまず「ア:DaaS-V」に接続できなければなりません。

- VDへ到達するためには、IDaaS-Yによる多要素認証を行うため「ウ:IDaaS-Y」への認証通信が必須です。

- ノートPC自体のパッチ適用やマルウェア対策ソフト配布を行う管理基盤として「MDM-W」を使うと記述されています(「ノートPCの脆弱性修正プログラム及びマルウェア対策ソフトのインストール…にも利用」)。従って「エ:MDM-W」への通信も必要です。

- 逆に“ノートPCが直接アクセス不要”なサービス

- 「イ:EDR-U」…これはVD内で動くEDRであり、ノートPCが直接アクセスする場面はありません。

- 「オ:SaaS-X」および「カ:会議ツールZ」…両者とも【問題文】に「VDからSaaS-Xにアクセス」「VDから会議ツールZにアクセス」と明記され、ノートPCは経由しません。

- よってノートPCに許可する最小限アクセス先は

「ア:DaaS-V」「ウ:IDaaS-Y」「エ:MDM-W」 となります。

誤りやすいポイント

- EDR-Uを“セキュリティ製品だから必要だろう”と選択してしまう。実際にはVD内部で機能するためノートPCの通信対象ではありません。

- SaaS-X・会議ツールZは業務アプリなのでノートPCから直接行くと思い込む。本文に「VDから…アクセス」と明記されている点を見落とす。

- 「T環境」と聞いてE社内のサーバも含めて考えてしまうが、本設問でいう“T環境内のアクセス”とはクラウド側の必要サービスに限定されている。

FAQ

Q: ノートPCがSaaS-Xへ直接接続できても問題はないのでは?

A: ノートPC側でメールや予定表を操作する設計ではなく、全てVD上のクライアントで行う方針です。余計な出口を作らないことでマルウェアによる情報流出リスクを抑制しています。

A: ノートPC側でメールや予定表を操作する設計ではなく、全てVD上のクライアントで行う方針です。余計な出口を作らないことでマルウェアによる情報流出リスクを抑制しています。

Q: なぜMDM-Wは“最小限”に含まれるのですか?

A: ノートPC自体のパッチ適用・マルウェア定義配信を遠隔で実施する必要があるため、管理基盤との通信は運用上必須サービスに該当します。

A: ノートPC自体のパッチ適用・マルウェア定義配信を遠隔で実施する必要があるため、管理基盤との通信は運用上必須サービスに該当します。

Q: IDaaS-YまではVPNを経由するのでしょうか?

A: 図4の構成ではノートPC→DaaS-VにVPN接続後、DaaS-Vがインターネット経由で各種クラウドへ連携します。ただしIDaaS-Yへの認証はノートPCから直接行うためアクセス許可が必要という整理です。

A: 図4の構成ではノートPC→DaaS-VにVPN接続後、DaaS-Vがインターネット経由で各種クラウドへ連携します。ただしIDaaS-Yへの認証はノートPCから直接行うためアクセス許可が必要という整理です。

関連キーワード: モバイルデバイス管理、インターネットVPN, ゼロトラスト、仮想デスクトップ、エンドポイント制御

設問4:

本文中の下線⑥について、どのような方法か。35字以内で述べよ。

模範解答

セキュリティ対策についての第三者による監査報告書で確認するという方法

解説

解答の論理構成

- 【問題文】では、クラウドサービス利用者による脆弱性検査が禁止されていると述べられています。

引用:「各CSPともヒアリングには対応するが、利用者による脆弱性検査は、サービス提供に影響を及ぼすおそれがあるので許可していない」 - それでも F 次長は脆弱性対策状況を確認する必要があります。そこで「脆弱性検査を⑥別の方法とヒアリングで代替する」と記載されています。

- クラウドサービスの脆弱性確認を“別の方法”で行う代表的手段は、CSP が第三者機関に受審した監査やアセスメント結果(SOC2・ISO/IEC 27017 等)を入手し、その報告書で対策の実在性・有効性を検証することです。

- この流れから、⑥に入る内容は「セキュリティ対策についての第三者による監査報告書で確認するという方法」と導けます。

誤りやすいポイント

- 「社内で代替検査環境を構築する」と誤解しがちですが、引用文にある通り“利用者による脆弱性検査”が許可されていないため成立しません。

- 「ベンダの自己申告書だけで確認する」と考える受験者もいますが、客観性が欠けるため“第三者による監査”が必要です。

- 脆弱性スキャンの実施可否を C S P ごとに交渉すればよいと答えるケースがありますが、「許可していない」と明示されているため不正解です。

FAQ

Q: 監査報告書にはどのような種類がありますか?

A: 一般的に SOC2 TypeII や ISO/IEC 27017 の適合報告書などが用いられ、運用プロセス・脆弱性管理・物理的安全性などの統制状況が評価されています。

A: 一般的に SOC2 TypeII や ISO/IEC 27017 の適合報告書などが用いられ、運用プロセス・脆弱性管理・物理的安全性などの統制状況が評価されています。

Q: ヒアリングだけでは不十分なのですか?

A: ヒアリングは自己申告に留まるため、実在性と有効性を担保できません。独立した第三者監査報告書と併用することで客観性が確保されます。

A: ヒアリングは自己申告に留まるため、実在性と有効性を担保できません。独立した第三者監査報告書と併用することで客観性が確保されます。

Q: 利用者自身で脆弱性検査を行う方法は完全に不可能ですか?

A: 問題文では“サービス提供に影響を及ぼすおそれがあるので許可していない”と明記されているため、本シナリオでは不可能と判断します。

A: 問題文では“サービス提供に影響を及ぼすおそれがあるので許可していない”と明記されているため、本シナリオでは不可能と判断します。

関連キーワード: クラウドセキュリティ、脆弱性評価、第三者監査、監査報告書

設問5:

本文中の下線⑦について、該当する対策を本文中の用語を用いて35字以内で述べよ。

模範解答

DaaS-Vでのクライアント証明書によるデバイス認証

解説

解答の論理構成

- 公衆無線LAN利用時のリスク

問題文では、アクセス先制限を緩和すると「フィッシングサイトなどに誘導されるリスクが高まる」と述べています。この場面で盗まれ得る情報は DaaS-V へのログイン情報です。 - “他の対策” が既に検討済み

同じ段落に「その情報を悪用した不正アクセスは⑦検討済みの他の対策で防止できる」とあります。よって⑦は、前段で既に導入が決定している防御策を指します。 - 要件3の対策を確認

要件3では「DaaS-Vの利用時は、IDaaS-Yによる2要素認証に加えて、クライアント証明書によるデバイス認証をDaaS-Vで行う」と規定されています。

ここで「クライアント証明書によるデバイス認証」が、パスワードやOTPを盗まれても正規ノートPC以外からはログインできない仕組みとして機能します。 - 以上より

フィッシングで認証情報が詐取されても、証明書を保持する貸与ノートPCでなければ DaaS-V に接続できず、不正アクセスは阻止されます。

したがって⑦に該当するのは「DaaS-Vでのクライアント証明書によるデバイス認証」となります。

誤りやすいポイント

- 「2要素認証(OTP)」だけを挙げてしまう

OTP も有効ですが、問題文はデバイス認証と組み合わせることで“パスワード詐取”を無力化すると説明しています。 - 「TPM への証明書格納」まで書かないと不安になり冗長解答にする

設問は“対策”を問うており、TPM は実装方法の一部なので不要です。 - 「利用規程で禁止」や「EDR-U」を選ぶ

どちらも別目的(情報持ち出し抑止、マルウェア対策)であり、フィッシング後の不正アクセス防止とは無関係です。

FAQ

Q: 2要素認証だけでは十分ではないのでしょうか?

A: パスワードとOTP の両方がフィッシングで盗まれる可能性があります。デバイス固有のクライアント証明書を要求することで、正規端末以外からの接続を遮断できます。

A: パスワードとOTP の両方がフィッシングで盗まれる可能性があります。デバイス固有のクライアント証明書を要求することで、正規端末以外からの接続を遮断できます。

Q: クライアント証明書はどこに保管されていますか?

A: 問題文にあるとおり「クライアント証明書はMDM-Wを利用して、ノートPCのTPM(Trusted Platform Module)に格納」されています。

A: 問題文にあるとおり「クライアント証明書はMDM-Wを利用して、ノートPCのTPM(Trusted Platform Module)に格納」されています。

Q: 証明書が漏えいした場合はどうなりますか?

A: TPM から秘密鍵を抽出することは極めて困難であり、鍵漏えいリスクを大幅に低減できます。それでも失効機能を使い、証明書失効リストを DaaS-V に反映させれば対処可能です。

A: TPM から秘密鍵を抽出することは極めて困難であり、鍵漏えいリスクを大幅に低減できます。それでも失効機能を使い、証明書失効リストを DaaS-V に反映させれば対処可能です。

関連キーワード: 二要素認証、クライアント証明書、デバイス認証、フィッシング対策

設問6:〔業務文書のノートPCへのダウンロード〕について、(1)〜(3)に答えよ。

(1)本文中のgに入れる適切な字句を、20字以内で述べよ。

模範解答

g:パスワードの推測等によってログイン

解説

解答の論理構成

- 【問題文】ではディスク暗号化を導入しても「紛失したノートPCを第三者に取得されたときに、gされてディスクが復号されてしまうおそれがある」と記載されています。

- OS標準のディスク暗号化は、利用者が OS にログインした瞬間に自動的に復号キーをTPMなどから取得してマウントします。したがって暗号化解除の可否は OS へのログイン可否に直結します。

- 第三者がノートPCを入手した直後に攻撃できる最も現実的な手口は、利用者パスワードを「総当たり」「辞書攻撃」などで推測しログインすることです。

- 以上より g には、パスワードを推測して不正ログインされる懸念を指摘する語句を入れるのが妥当です。

- よって解答は「パスワードの推測等によってログイン」です。

誤りやすいポイント

- 「TPM を物理解析されてキーが取り出される」と解釈すると長時間・高度な攻撃を想定し過ぎで本設問の意図から外れます。

- 「BIOS パスワード解除」や「OS の脆弱性悪用」などを挙げると、ディスク復号の直接要因にならず文脈とズレます。

- 「PIN コードを盗み見られる」では“紛失”時のシナリオ(利用者がいない状況)が説明できません。

FAQ

Q: ディスク暗号化が有効なら物理的にディスクを取り外して読まれる心配はありませんよね?

A: その通りですが、本問は「正当な手順で OS にログインし復号キーを得て中身を閲覧される」リスクを問題視しています。

A: その通りですが、本問は「正当な手順で OS にログインし復号キーを得て中身を閲覧される」リスクを問題視しています。

Q: TPM を使っているのにパスワード推測で突破できるのですか?

A: TPM 自体は鍵保護に寄与しますが、正しい資格情報が入力されれば復号キーを出す設計です。したがって推測攻撃が成功すれば復号されます。

A: TPM 自体は鍵保護に寄与しますが、正しい資格情報が入力されれば復号キーを出す設計です。したがって推測攻撃が成功すれば復号されます。

Q: 回復用パスワード設定や入力回数制限があるなら十分では?

A: それらも有効ですが、本問では「追加対策」を検討する前提でパスワード推測リスクを指摘しています。

A: それらも有効ですが、本問では「追加対策」を検討する前提でパスワード推測リスクを指摘しています。

関連キーワード: ディスク暗号化、パスワード推測攻撃、TPM, 総当たり攻撃、PINコード

設問6:〔業務文書のノートPCへのダウンロード〕について、(1)〜(3)に答えよ。

(2)本文中の下線⑧について、利用者に設定させるとどのような問題が起きると考えられるか。起きると考えられる問題を25字以内で具体的に述べよ。

模範解答

容易に推測可能なPINコードを設定する。

解説

解答の論理構成

- 本文の前提

- ⑧では「PINコードは、6桁の数字とし、システム管理者が事前にランダムなものを設定」するとあります。

- 設問が問う状況

- 設問は「利用者に設定させると」どうなるかを尋ねています。

- つまり“管理者がランダムに設定”をやめ、利用者任せにした場合のリスクを考察します。

- リスクの抽出

- 利用者が自分で決めた場合、誕生日や「000000」「123456」などの安易な番号を選ぶ傾向があります。

- 盗難・紛失時に第三者が6桁のPINを総当たりまたは推測で入力すれば、TPMにより暗号化が解除されるおそれが高まります。

- 解答導出

- 以上より、問題点は「推測されやすいPINを利用者が設定してしまうこと」だと結論づけられます。

誤りやすいポイント

- 「回復用パスワードが長いから安全」と誤解し、PINの強度軽視に触れない。

- 「総当たり攻撃が可能になる」だけを述べ、なぜ可能になるか(安易な設定)が抜ける。

- 「PINが漏えいする」など外部要因に言及し、利用者自身の設定行動を指摘しない。

FAQ

Q: 6桁でも総当たりは最大100万通りです。なぜ“推測可能”が問題となるのですか?

A: 利用者が「123456」など頻出パターンを選ぶと、攻撃者は総当たりより先に典型的候補を試すだけで突破できるためです。

A: 利用者が「123456」など頻出パターンを選ぶと、攻撃者は総当たりより先に典型的候補を試すだけで突破できるためです。

Q: 5回失敗でロックされる設定でも危険ですか?

A: ロック前に当たりやすい番号を試されるリスクは残ります。予測困難なPINを強制しない限り安全とは言えません。

A: ロック前に当たりやすい番号を試されるリスクは残ります。予測困難なPINを強制しない限り安全とは言えません。

Q: 利用者教育で防げないのでしょうか?

A: 教育だけでは徹底が難しいため、管理者側でランダムなPINを割り当てて強制する方が確実です。

A: 教育だけでは徹底が難しいため、管理者側でランダムなPINを割り当てて強制する方が確実です。

関連キーワード: PIN, 推測攻撃、ディスク暗号化、TPM, ブルートフォース

設問6:〔業務文書のノートPCへのダウンロード〕について、(1)〜(3)に答えよ。

(3)本文中の下線⑨について、DaaS-Vへのアクセスと同等のセキュリティを実現するためには、FWのVPN機能にどのような仕組みが必要か。必要な仕組みを30字以内で具体的に述べよ。

模範解答

クライアント証明書によるデバイス認証を行う仕組み

解説

解答の論理構成

-

DaaS-V 利用時のセキュリティ水準

【問題文】には「要件3への対応として、DaaS-Vの利用時は、IDaaS-Yによる2要素認証に加えて、クライアント証明書によるデバイス認証をDaaS-Vで行う」とある。

→ DaaS-V へ接続できる端末を“貸与ノートPCだけ”に限定する仕組みがクライアント証明書である。 -

⑨の方針が求める条件

「⑨申請が許可された利用者のノートPCについては、E社のネットワークとのインターネットVPNでの接続を可能とする」と記載。

→ 新たに追加する VPN 接続でも、DaaS-V と同等の端末限定が必要になる。 -

等価な対策を導く

・DaaS-V で端末限定に使った手段=クライアント証明書。

・VPN 側でも同じ手段を導入すれば「DaaS-V へのアクセスと同等のセキュリティ」を実現できる。 -

よって、FW(VPNゲートウェイ)には「クライアント証明書によるデバイス認証を行う仕組み」が必要となる。

誤りやすいポイント

- OTP など人手要素を強化すれば十分と考え、端末認証を忘れる。

- VPN 装置側の IDaaS-Y 連携ばかりに注目し、証明書の導入場所を誤認する。

- 「DaaS-V で実装済みだから VPN でも自動的に有効」と早合点し、追加設定を見落とす。

FAQ

Q: クライアント証明書は誰が発行しますか?

A: 【問題文】のとおり「社内にプライベート認証局を構築」しており、同認証局で発行した証明書をノートPCの TPM に格納します。

A: 【問題文】のとおり「社内にプライベート認証局を構築」しており、同認証局で発行した証明書をノートPCの TPM に格納します。

Q: IDaaS-Y の多要素認証だけでは不十分ですか?

A: 利用者本人を確認できても、端末が貸与 PC かどうかを判定できません。端末限定にはクライアント証明書が有効です。

A: 利用者本人を確認できても、端末が貸与 PC かどうかを判定できません。端末限定にはクライアント証明書が有効です。

Q: 盗難・紛失時のリスクには関係しますか?

A: はい。証明書が TPM に格納されているため、物理的に HDD を抜き出しても証明書が取り出せず、VPN への不正接続を抑止できます。

A: はい。証明書が TPM に格納されているため、物理的に HDD を抜き出しても証明書が取り出せず、VPN への不正接続を抑止できます。

関連キーワード: クライアント証明書、デバイス認証、VPN, 多要素認証、認証局