情報処理安全確保支援士 2021年 秋期 午後2 問02

マルウェア感染への対処に関する次の記述を読んで、設問1~4に答えよ。

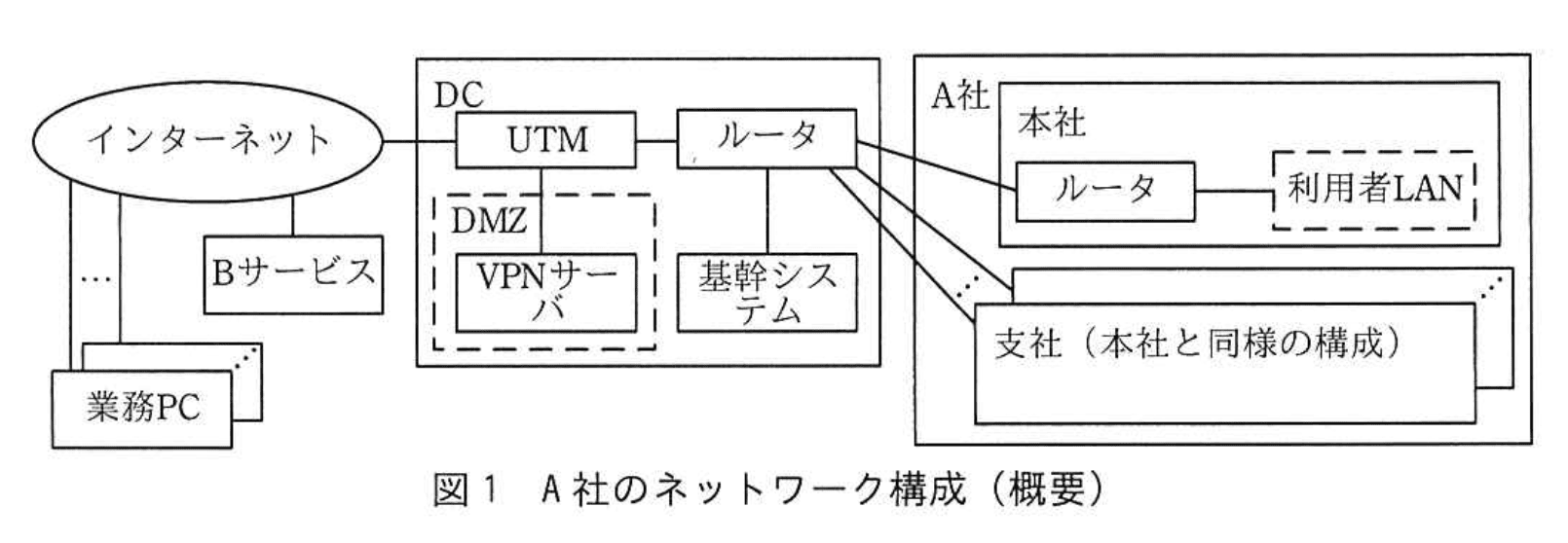

A社は、従業員8,000名の化学素材会社であり、首都圏に本社、地方には六つの支社がある。素材の研究開発に関して古くから産学官連携をリードしてきた。A社は、VPNサーバ及び基幹システムを、ハウジング契約を結んでいるデータセンタ(以下、DCという)内に設置している。A社の電子メール(以下、メールという)は以前、基幹システム内に設置していたメールサーバを利用していたが、現在はクラウド上のWebメールサービス(以下、Bサービスという)を利用している。Bサービスへの移行に伴う通信量の増加によって、DCにある統合脅威管理(以下、UTMという)の処理能力は、ひっ迫している。従業員は、会社から貸与されたPC(以下、業務PCという)を業務に必要なWebアクセスやメール送受信などに利用する。

本社では、働き方の多様性を確保するためにテレワークを推進してきた。テレワークでは、従業員が業務PCを自宅に持ち帰り、自宅のネットワークからVPNサーバを介して、基幹システムや利用者LANにあるリソースにアクセスできる。テレワークでは、Bサービスなどのインターネットへの接続においても、同様にVPNサーバを介する。

図1にA社のネットワーク構成を、表1にその構成要素の説明を示す。

〔社外との情報共有〕

A社の研究部は、素材研究とその実用化に関する情報を共有する“化学研究開発コンソーシアム”という団体(以下、化学コンという)を運営している。化学コンには、研究機関や大学、企業など40組織が会員として加盟している。化学コンでは、月に1回、対面形式の連絡会議が開催され、会員の上位役職者が参加している。連絡会議では、研究開発における機密性の高い議事も扱われる。開催案内などの機密性のあまり高くない情報の共有はメールで行われるが、重要な情報は情報連携システムと呼ばれるSSHを用いたシステムで共有されている。

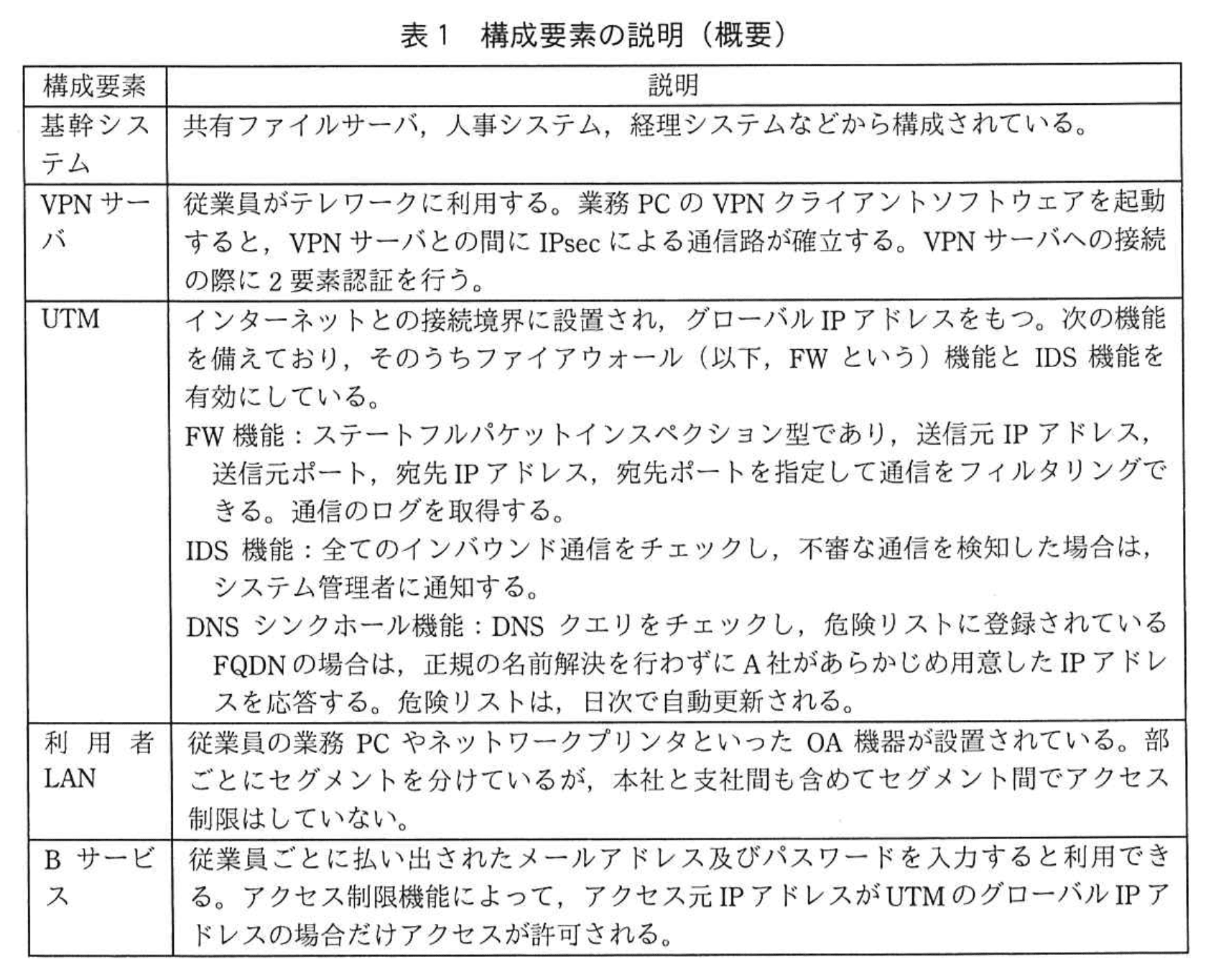

会員は、情報連携システム用の連携端末を設置する必要がある。化学コンは、会員に図2に示す連携端末設置ガイドライン(以下、ガイドラインという)を提示し、遵守を求めている。

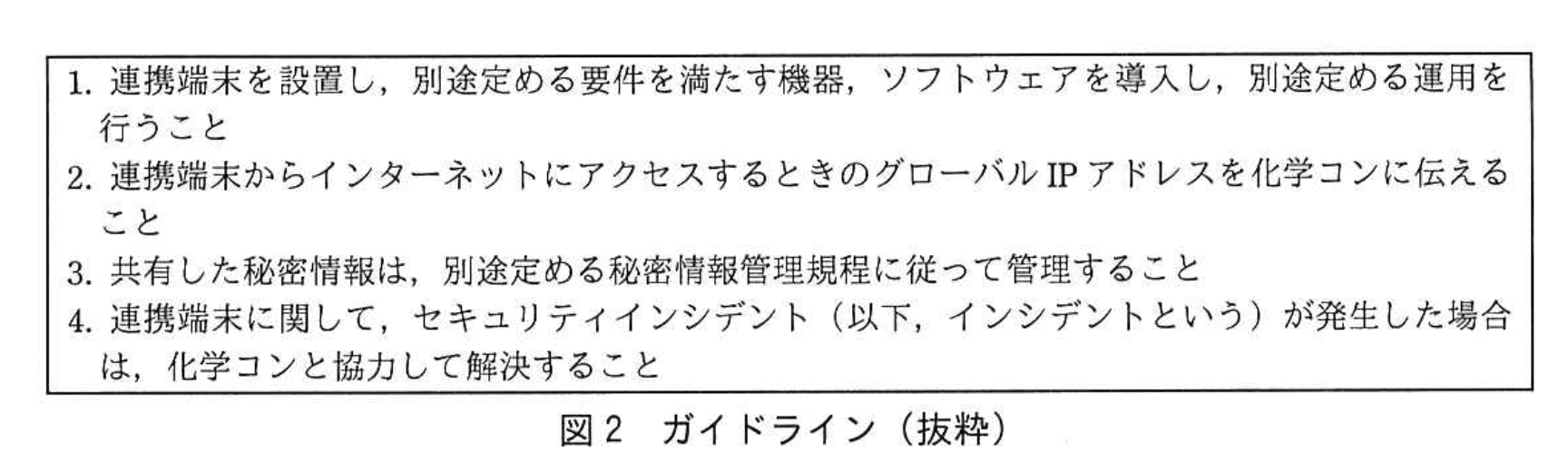

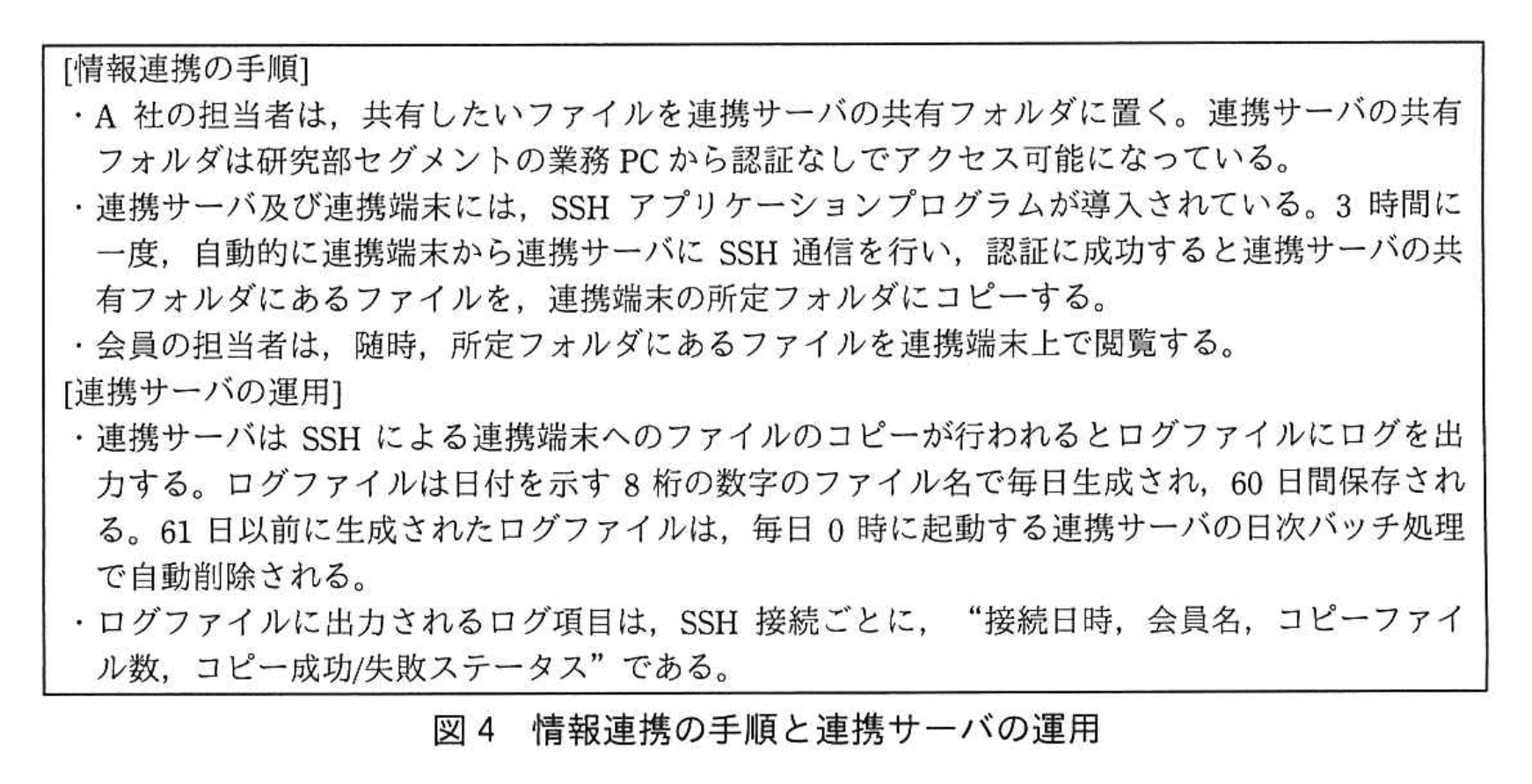

情報連携システムの構成を図3に、情報連携の手順と会員間で共有するファイルを格納する連携サーバの運用を図4に示す。

連携サーバは、研究部が管理する連携FWを経由してインターネットに接続されている。連携FWでは、会員から伝えられたグローバルIPアドレス及び研究部セグメントから連携サーバへのアクセスだけを許可している。

〔テレワークの検討〕

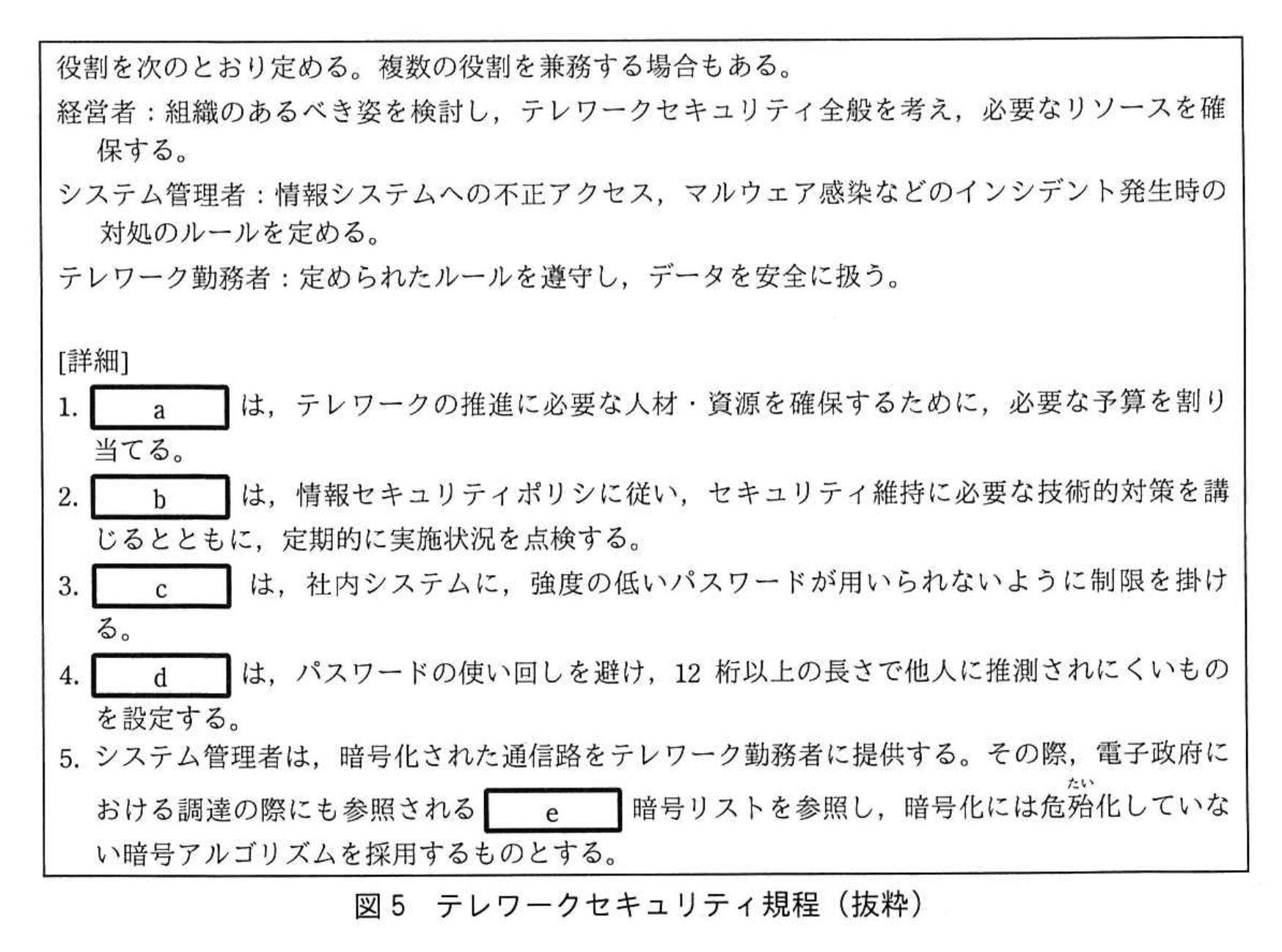

2月2日、首都圏を中心とする感染症の急激な流行に伴い、A社は本社に勤務する従業員に対して、2月16日から原則、テレワークとする方針を決定した。また、より多くの従業員がテレワークに移行できるよう、テレワークWGを立ち上げた。テレワークWGには、情報システム部など関係する部の担当者が参加し、インフラ増強やルール整備を検討する。A社では、公的機関が発行したテレワークセキュリティガイドラインを参考に、図5に示すテレワークセキュリティ規程を作成し、本社に適用した。

〔ネットワーク構成の見直しの検討〕

テレワークWGでは、支社でもテレワークの準備が必要であるという意見が出た。

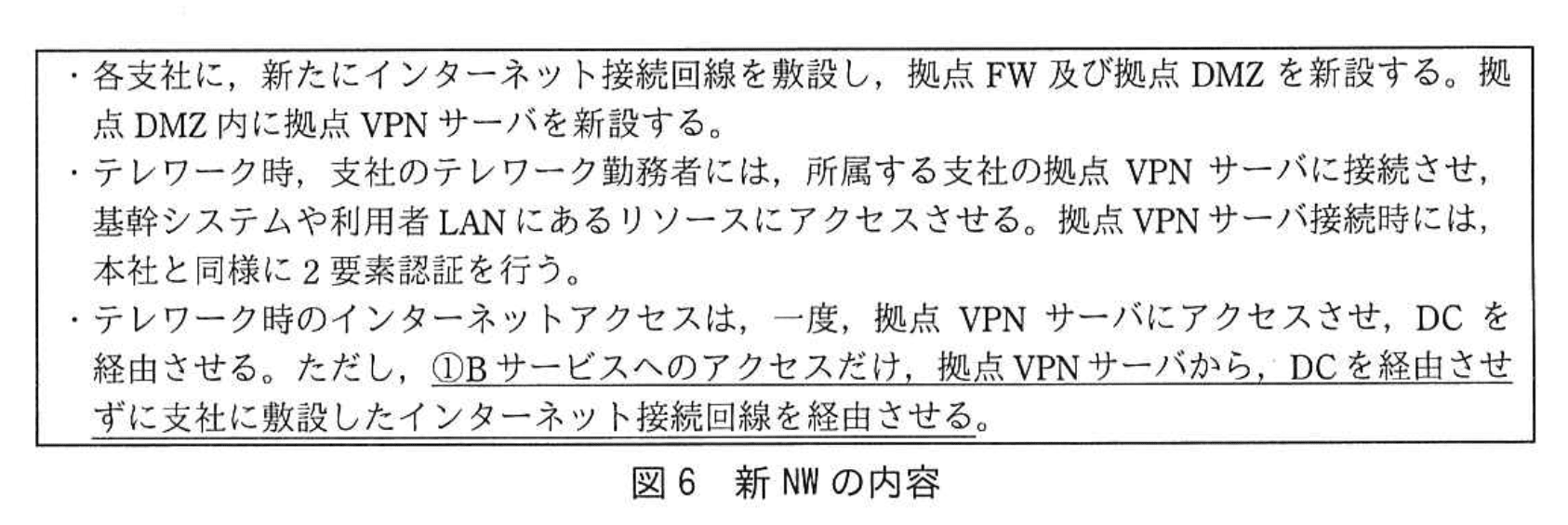

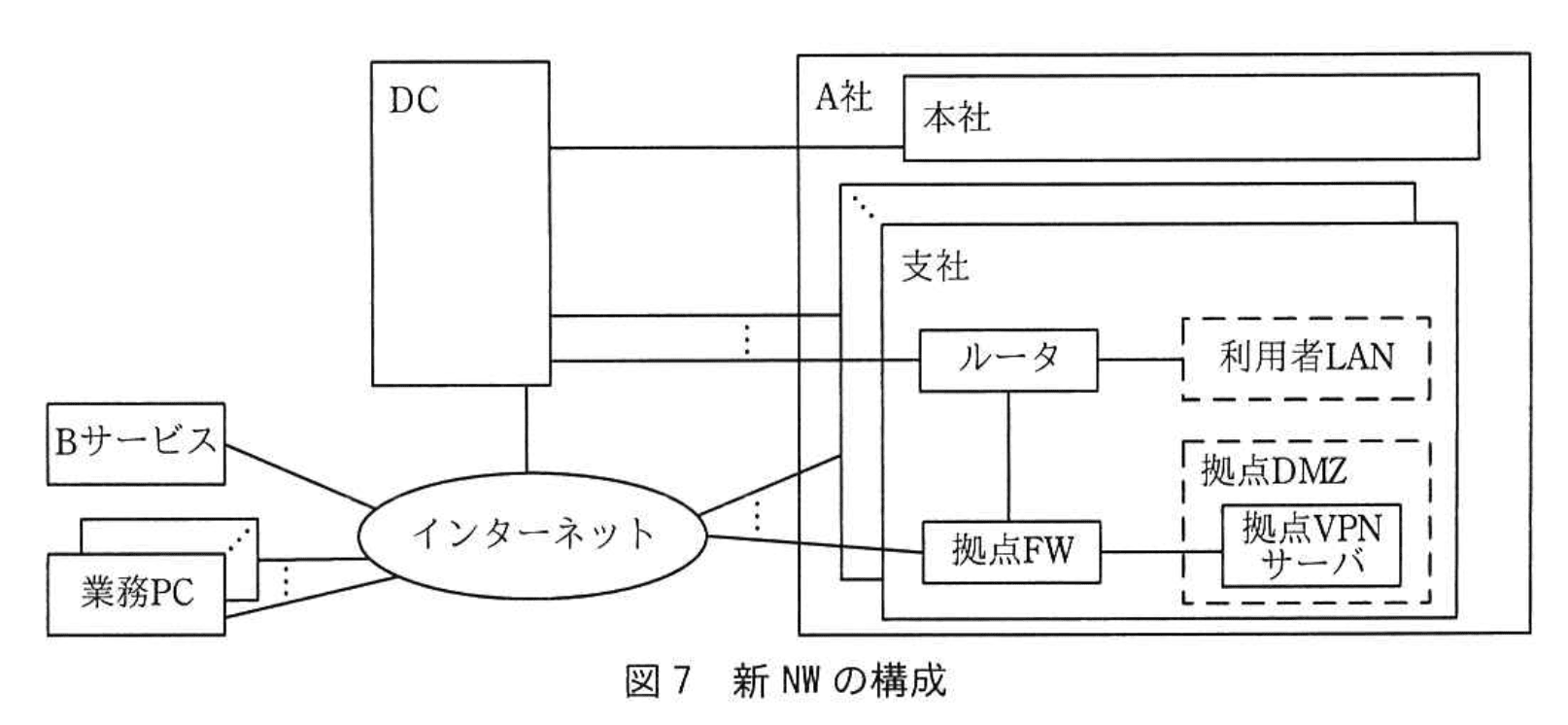

しかし、支社でのテレワークに本社と同様の方式を採用すると、UTMの処理能力を超過することが予想された。そこで、テレワークWGは、新たなネットワーク(以下、新NWという)の導入を検討することにした。図6に新NWの内容、図7に新NWの構成を示す。

テレワークWGは、新NWの導入に先立ち、ある支社で新NWをテストした。②その支社のテレワーク勤務者が、インターネットへはアクセスできたが、Bサービスに接続できないというトラブルが発生した。Bサービスの設定を変更することによってトラブルは解消でき、無事、テストが完了した。A社は新NWの導入を正式に決定し、6月15日、各支社でもテレワークを開始した。

〔インシデントの発生〕

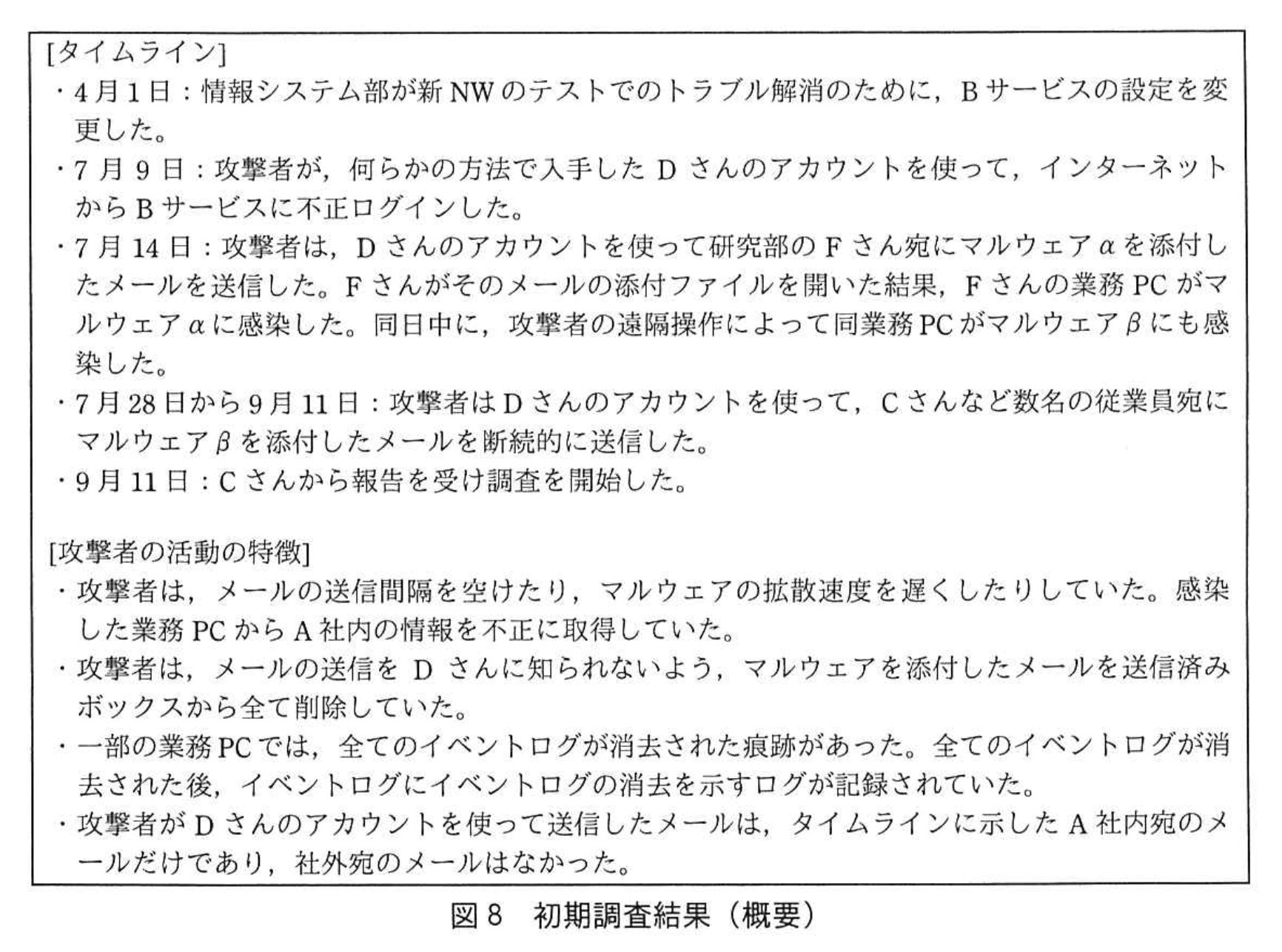

9月11日、情報システム部のシステム管理者であるCさんは、差出人が総務部のDさんと表記されたメールを受信した。メールの文面に違和感を覚えたCさんが、念のためDさんに電話で確認したところ、“そのようなメールは送信していない”という回答だった。Cさんは、すぐさまA社のCSIRTに報告した。報告を受けたCSIRT所属のEさんは、調査を行い、Dさんの証言やBサービスの利用履歴などからDさんのBサービスのアカウントが第三者に不正利用されている可能性が高いと判断した。Eさんは、情報システム部のCさんに、Dさんのアカウントの無効化措置を依頼した。その後、契約中のセキュリティベンダX社に所属する情報処理安全確保支援士(登録セキスペ)のP氏の支援を受け、9月16日に図8に示す初期調査結果をまとめた。

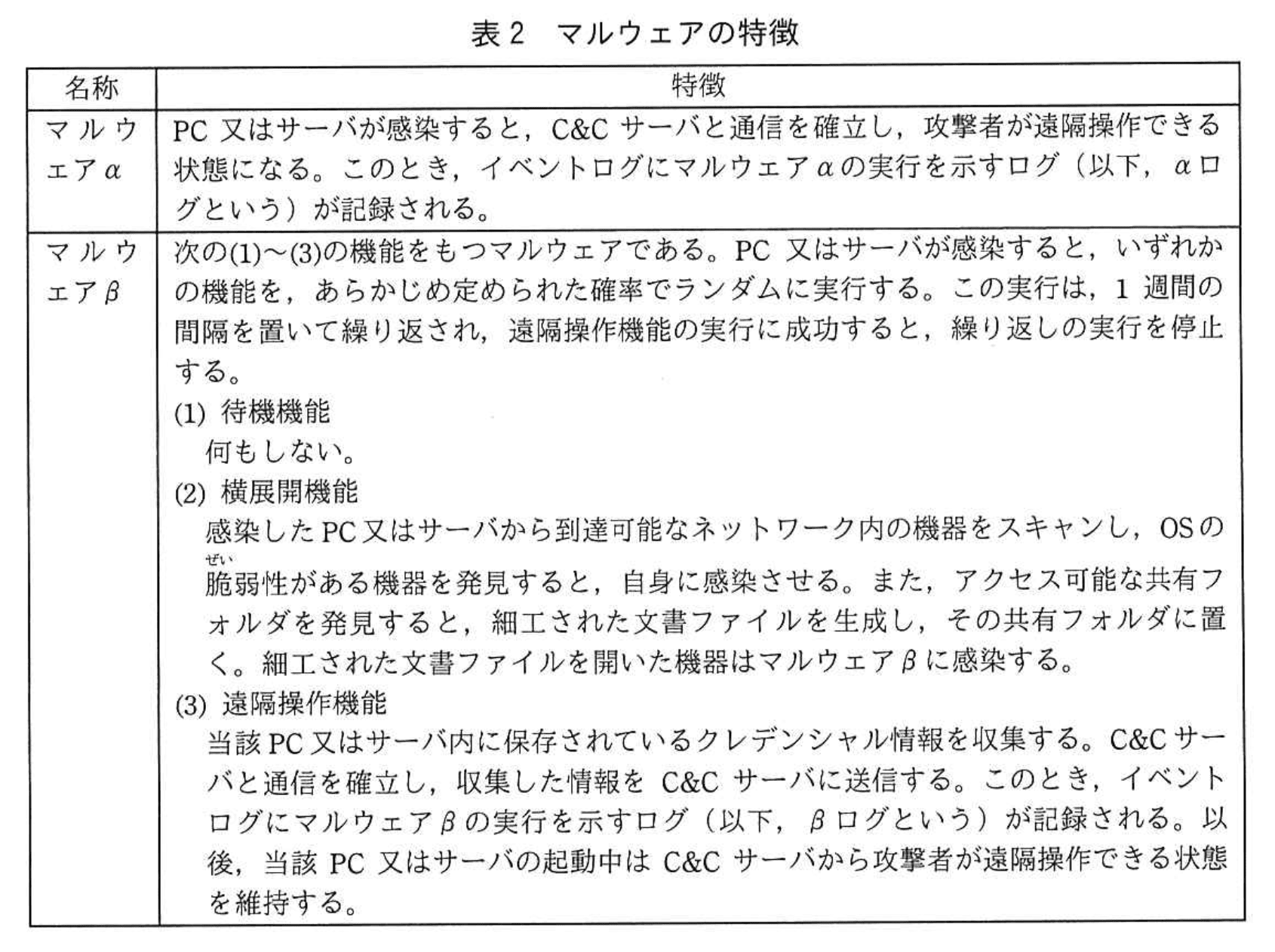

同日、X社からマルウェアの解析結果が報告された。マルウェアα及びマルウェアβのどちらにもA社を標的にしたと思われる識別文字列、A社固有のファイルパス、並びに C&C サーバのIPアドレス及び FQDN のリストが埋め込まれていた。また、どちらも A社が導入しているマルウェア対策ソフトでは検出されなかった。報告されたマルウェアの特徴を表2に示す。

A社は重大なインシデントが発生したと判断し、社内規程に従い緊急対策本部(以下、対策本部という)を設置した。

〔インシデントへの対策の検討〕

このインシデントでは、Dさんが B サービスに脆弱なパスワードを設定していたことに加えて、新 NW の導入に際しての B サービスの設定変更も攻撃が成功してしまった要因であることが分かった。

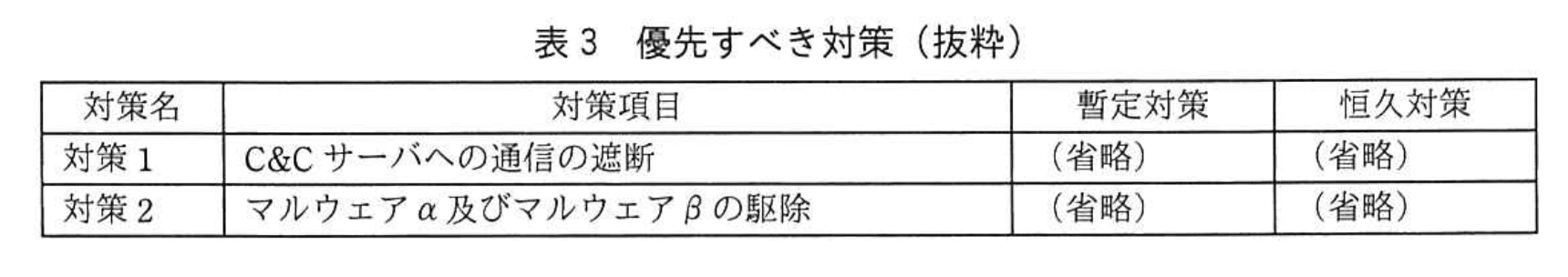

対策本部長(以下、本部長という)は、初期調査結果及びマルウェアの特徴をメンバと共有し、優先すべき対策を表3のように整理した。

次は、対策本部会議での、本部長、対策本部メンバのGさん及びP氏の質疑である。

本部長:対策1については、どのように行うのか。

Gさん:マルウェアαとマルウェアβにはC&CサーバのIPアドレスとFQDNのリストが埋め込まれていました。そのIPアドレス、及びそのFQDNのDNSの正引き結果のIPアドレスの二つを併せたIPアドレスのリスト(以下、IPリストという)を手作業で作成しておき、IPリストに登録されたIPアドレスへの通信をUTMで拒否します。

P氏 :その対策だけでは、③攻撃者が行う設定変更によって、すぐにマルウェアαやマルウェアβの通信を遮断できなくなることが考えられます。④そこで、UTMでの通信拒否に加えて、追加の暫定対策として、UTMのDNSシンクホール機能の有効化を推奨します。

本部長:では、両方の対策を実施しよう。次に、対策2については、どのように行うのか。

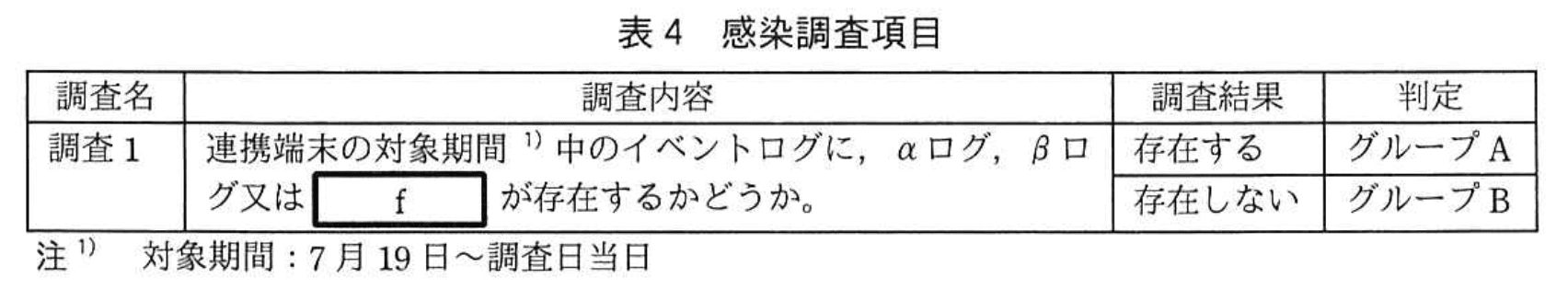

Gさん:まず感染を確認するために、イベントログにαログ又はβログが存在するかどうかをチェックする確認ツールを作成してA社内に配布し、従業員に実行してもらいます。

P氏 :イベントログにfが存在するかどうかもチェックする必要があると思います。さらに、確認ツールは暫定対策として有効ですが、全ての感染を確認できるわけではありません。⑤確認ツールを実行し、問題がないと判定されたPCやサーバであっても、その後、別のPCやサーバに感染を拡大させることが考えられます。

本部長は、確認ツールとは別に、より高い精度でマルウェアα及びマルウェアβを検出し、駆除できるツール(以下、駆除ツールという)の開発をX社に委託することにした。P氏は、開発する駆除ツールは、デイジタルフォレンジックスの経験を有する技術者だけが扱うことができるツールになることを説明した。

P氏は、対策本部会議の恒久対策に関する質疑の際に、将来的には連携サーバをDCのDMZに移設し、連携FWを廃止する検討をした方がよいとの意見を述べた。その理由として、⑥インターネットから連携サーバが攻撃を受けたときに、より迅速な対応が可能であることを挙げた。

その後の対策本部会議の質疑の中で、連携サーバ自体が感染していなくても連携サーバ経由で、会員にもマルウェアβの感染を拡大させている可能性が指摘された。本部長は、Eさんに、早急に連携サーバ経由の感染状況を確認し、感染拡大を防止するよう指示した。

〔連携サーバ経由の感染状況の確認と感染拡大防止〕

Eさんは、まず、連携サーバをネットワークから切り離し、ディスクイメージを保全した。また、化学コンの運営責任者を通して、化学コンの全会員に連携端末を一時的にネットワークから切り離してもらうように連絡し、全ての会員で対応が完了したことを即日確認した。9月17日、Eさんは連携サーバの担当者にヒアリングを実施した。ヒアリングの際に、連携サーバに存在するログファイルを担当者に確認してもらったところ、最も古いものは7月19日に生成されたものであることが分かった。Eさんは、マルウェアβの感染を拡大させている可能性があることから、会員でも何らかの対処が必要であり、会員によってはPCやサーバで、駆除ツールを実行しなければいけないと考えた。また、駆除ツールが扱える技術者を多数確保することは難しいので、全ての会員に対して一斉に対処をすることはできないと判断し、次の対処方針を定めた。

・感染調査手順書を作成し、各会員の担当者に調査を依頼する。その調査結果から、会員をグループAとグループBに分ける。

グループA:感染の疑いが強く、より早期に対処が必要な会員

グループB:それ以外の会員

・グループAの会員には、P氏と駆除ツールが扱える技術者が連携端末設置場所に赴き、駆除ツールを用いて連携端末上のマルウェアβを駆除する。さらに、マルウェア感染に伴う会員側の被害を確認し、その対処をA社が支援する。

・グループAの全会員での駆除が完了した後に、グループBの会員に対して同様の手順で駆除を含めた対応を行う。

〔感染調査手順書のレビュー〕

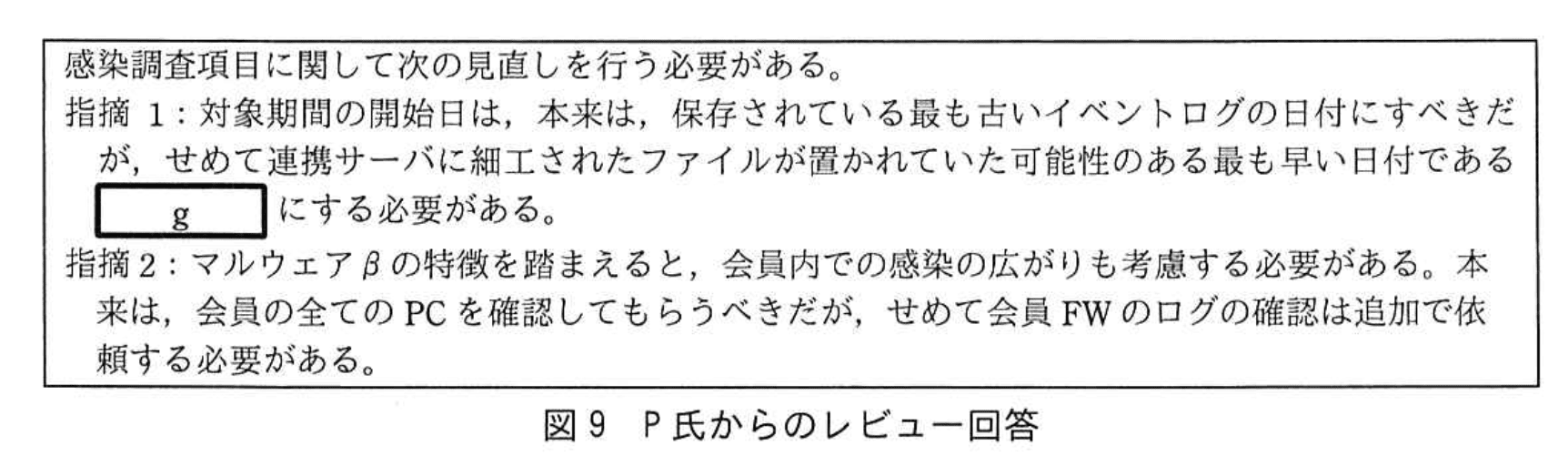

Eさんは感染調査手順書案を作成し、P氏にレビューを依頼した。表4は感染調査手順書案に記載した感染調査項目、図9はP氏からのレビュー回答である。

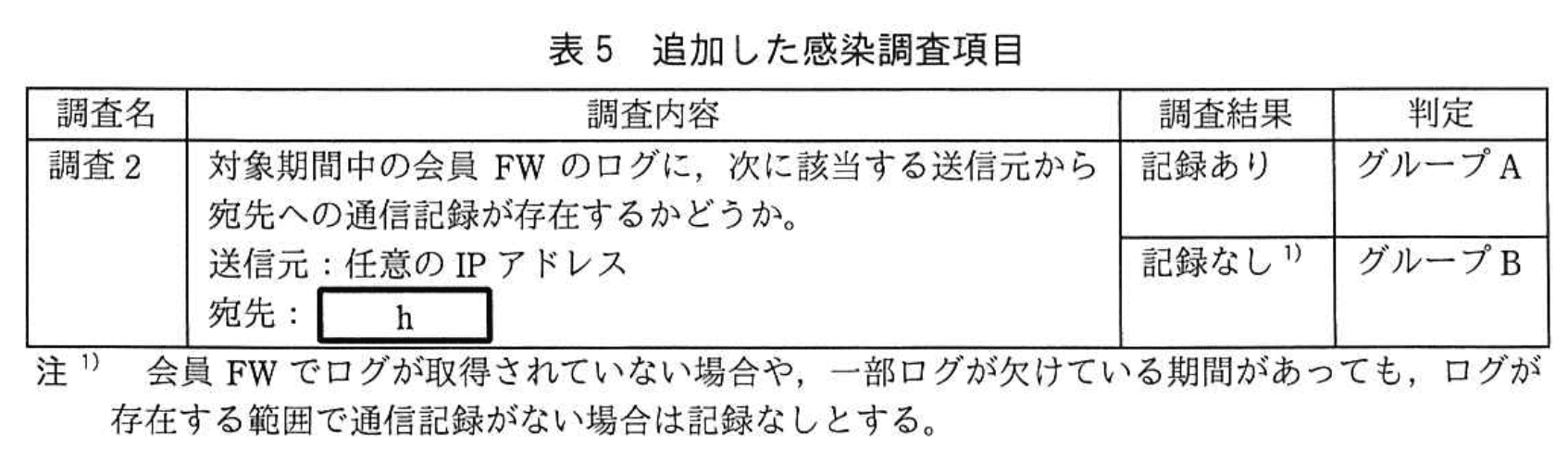

EさんはP氏の指摘2に対する改善案として、表5に示す感染調査項目を追加し、調査2の調査結果が“記録あり”である場合もグループAと判定することにした。

Eさんは、再びP氏のレビューを受けた。次は、再レビュー時のP氏とEさんの会話である。

P氏:今回の感染調査の目的は、感染の疑いが強い会員を見つけることなので、調査2の内容は良いと思います。提案なのですが、仮に今回の感染調査の結果、大多数の会員がグループAと判定された場合、グループ分けの意義が薄れてしまいます。グループAと判定された会員の中から、更に対処を優先する会員を絞ってはどうでしょうか。

Eさん:対処を優先する会員をどのように絞ればよいのでしょうか。

P氏:⑦連携端末からほかのPCやサーバへの感染拡大が明らかな会員に絞るのであれば、調査2に使う通信記録から絞ることができると思います。グループAと判定された会員企業であっても、この通信記録がなかった会員は、⑧既に行っている対応から考えて、感染を拡大させるリスクは相対的に低いと考えることができます。

EさんはP氏の指摘や助言に従い感染調査手順書を修正し、会員に送付した。七つの会員がグループAと判定されたものの、どの会員にも深刻な被害は確認されなかった。A社はその後もインシデント対応を進め、社内の詳しい調査を経て、攻撃者の活動は初期調査結果どおりだったことも確認した。対策1と対策2の暫定対策と恒久対策を完了したA社は、対策本部を解散し、再発防止に向けた新たな取組の検討に着手した。

設問1:〔テレワークの検討〕について、(1)、(2)に答えよ。

(1)図5中のa~dに入れる適切な役割を解答群の中から選び、記号で答えよ。

解答群

ア:経営者

イ:システム管理者

ウ:テレワーク勤務者

模範解答

a:ア

b:イ

c:イ

d:ウ

解説

解答の論理構成

-

役割ごとの基本方針を押さえる

【問題文】には、三つの役割が列挙されています。

――「経営者:組織のあるべき姿を検討し、テレワークセキュリティ全般を考え、必要なリソースを確保する。」

――「システム管理者:情報システムへの不正アクセス、マルウェア感染などのインシデント発生時の対処のルールを定める。」

――「テレワーク勤務者:定められたルールを遵守し、データを安全に扱う。」

ここから、 ・経営者=方針決定と予算確保

・システム管理者=技術・運用面の管理

・テレワーク勤務者=ルールを実践

が読み取れます。 -

各設問文と役割のマッチング

【問題文】の[詳細]には次の記述があります。

①「1. a は、テレワークの推進に必要な人材・資源を確保するために、必要な予算を割り当てる。」

→“予算を割り当てる”のは経営判断であり、「経営者」(ア)。

②「2. b は、情報セキュリティポリシーに従い、セキュリティ維持に必要な技術的対策を講じる…」

→技術的対策を講じるのは「システム管理者」(イ)。

③「3. c は、社内システムに、強度の低いパスワードが用いられないように制限を掛ける。」

→システム全体に制約を掛ける権限も「システム管理者」(イ)。

④「4. d は、パスワードの使い回しを避け…他人に推測されにくいものを設定する。」

→実際にパスワードを設定する利用者は「テレワーク勤務者」(ウ)。 -

以上から

a:ア(経営者)

b:イ(システム管理者)

c:イ(システム管理者)

d:ウ(テレワーク勤務者)

誤りやすいポイント

- 「強度の低いパスワードを禁止する設定」は利用者自身の行動と誤認しがちですが、設定を“掛ける”主体はシステム管理者です。

- 予算配分を「システム管理者」と考えてしまうケースがありますが、ガバナンス上これは経営者の責務です。

- テレワーク勤務者の責務は“設定”ではなく“遵守”である点を見落としやすいです。

FAQ

Q: システム管理者と経営者の役割が重複する場面はありますか?

A: 小規模組織では兼務もありますが、本問は役割分担を明確に分ける想定なので、重複しません。

A: 小規模組織では兼務もありますが、本問は役割分担を明確に分ける想定なので、重複しません。

Q: テレワーク勤務者が強いパスワードを設定しないとどうなりますか?

A: 脆弱なパスワードは不正ログインの入口になります。本問の実例でも「脆弱なパスワード」が攻撃成功要因として挙げられています。

A: 脆弱なパスワードは不正ログインの入口になります。本問の実例でも「脆弱なパスワード」が攻撃成功要因として挙げられています。

Q: “技術的対策”にはどのようなものが含まれますか?

A: VPNの導入・暗号方式の選定・パッチ管理・ログ監視など、システム管理者が実装・運用する全般的なセキュリティ施策が該当します。

A: VPNの導入・暗号方式の選定・パッチ管理・ログ監視など、システム管理者が実装・運用する全般的なセキュリティ施策が該当します。

関連キーワード: 権限分掌、パスワードポリシー、VPN, 情報セキュリティポリシー、ガバナンス

設問1:〔テレワークの検討〕について、(1)、(2)に答えよ。

(2)図5中のeに入れる適切な字句を英字8字で答えよ。

模範解答

e:CRYPTREC

解説

解答の論理構成

- 図5の⑤に相当する箇所には、次の一文があります。

システム管理者は、暗号化された通信路をテレワーク勤務者に提供する。その際、電子政府における調達の際にも参照される e 暗号リストを参照し、暗号化には危殆化していない暗号アルゴリズムを採用するものとする。

- 「電子政府における調達の際にも参照される暗号リスト」と明示している点が手掛かりです。日本の電子政府関連文書で採用すべき暗号方式を示す代表的なリストは、経済産業省・総務省所管の「CRYPTREC 暗号リスト」です。

- CRYPTREC(Cryptography Research and Evaluation Committees)は、電子政府推奨暗号リストを公開し、政府調達やガイドラインで参照されています。したがって、e に入るべき語として合致します。

- 要求は「英字8字で答えよ」なので、正式表記「CRYPTREC」が条件を満たします。

結論:e = “CRYPTREC”

誤りやすいポイント

- 「NIST」や「FIPS140」など米国基準を想起してしまい、国内の「電子政府」基準と結び付けられない。

- 「CRYPTREC 暗号リスト」の名称を「CRYPTRECリスト」「CRYPTREC推奨暗号」と変形してしまう。設問は“英字8字”を要求しているため、語尾の変換や省略は誤答。

- “電子政府推奨暗号”という和名のみで覚えており、アルファベット表記を即答できない。

FAQ

Q: CRYPTREC 暗号リストには具体的に何が載っていますか?

A: 共通鍵暗号、公開鍵暗号、ハッシュ関数などが「推奨」「候補」などの区分で掲載され、政府調達システムで採用すべきアルゴリズム選定の指針になります。

A: 共通鍵暗号、公開鍵暗号、ハッシュ関数などが「推奨」「候補」などの区分で掲載され、政府調達システムで採用すべきアルゴリズム選定の指針になります。

Q: テレワーク環境でCRYPTRECリストを参照する実務的なメリットは?

A: アルゴリズムの危殆化が公的に評価されるため、TLS設定やVPN装置選定時に「安全性」と「調達要件」の双方を同時に満たせます。

A: アルゴリズムの危殆化が公的に評価されるため、TLS設定やVPN装置選定時に「安全性」と「調達要件」の双方を同時に満たせます。

Q: CRYPTRECリストは民間企業でも必ず従わなければなりませんか?

A: 義務ではありませんが、公的調達基準と同水準の安全性を確保できるため、採用する企業が増えています。

A: 義務ではありませんが、公的調達基準と同水準の安全性を確保できるため、採用する企業が増えています。

関連キーワード: 暗号リスト、電子政府、TLS, VPN, アルゴリズム

設問2:〔ネットワーク構成の見直しの検討〕について(1)、(2)に答えよ。

(1)図6中の下線①のネットワーク構成を示す用語を、解答群の中から選び、記号で答えよ。

解答群

ア:OpenFlow

イ:Software-Defined Networking

ウ:ゼロトラストネットワーク

エ:ローカルブレイクアウト

模範解答

エ

解説

解答の論理構成

- 【問題文】図6の下線①には

“①Bサービスへのアクセスだけ、拠点VPNサーバから、DCを経由させずに支社に敷設したインターネット接続回線を経由させる”

と明記されています。 - ここで鍵となるのは「DCを経由させず」「支社に敷設したインターネット接続回線を経由」という点です。つまり、社内 WAN を通さずに支社で直接インターネットに出る構成を示しています。

- このように各拠点・端末が本社やデータセンタをバイパスして“ローカル(拠点)側で直接インターネットをブレイクアウト”する方式は、一般に「ローカルブレイクアウト」と呼ばれます。

- 解答群で「ローカルブレイクアウト」に該当するのは “エ” だけです。よって

解答:エ

誤りやすいポイント

- “ゼロトラストネットワーク”と混同

→ ゼロトラストはアクセス判定モデルの概念であり、経路をローカルで分岐させること自体を指す用語ではありません。 - “Software-Defined Networking”や“OpenFlow”を経路制御のキーワードと勘違い

→ SDN はコントロールプレーンの分離技術、OpenFlowはその実装プロトコルの一つ。今回の設問は経路の“場所”に関する話であり制御プロトコルの選択ではありません。 - “VPN経由だからローカルではない”という思い込み

→ 設問は「Bサービスへのアクセスだけ」を“VPN終了後”に直接インターネットへ出す点が本質です。VPNの存在有無は混乱ポイント。

FAQ

Q: ローカルブレイクアウトを採用する主目的は何ですか?

A: 拠点数が多い場合に本社・DCの帯域やUTM負荷を軽減し、クラウドサービスへの遅延を小さくするためです。

A: 拠点数が多い場合に本社・DCの帯域やUTM負荷を軽減し、クラウドサービスへの遅延を小さくするためです。

Q: セキュリティは本社UTMを経由しないので低下しませんか?

A: 拠点側にFWやプロキシ、クラウド型セキュリティを設置し、同等レベルの検査を行うのが一般的です。本設問でも「拠点FW」「拠点DMZ」を新設する計画になっています。

A: 拠点側にFWやプロキシ、クラウド型セキュリティを設置し、同等レベルの検査を行うのが一般的です。本設問でも「拠点FW」「拠点DMZ」を新設する計画になっています。

Q: ゼロトラストネットワークとローカルブレイクアウトは両立しますか?

A: はい。ゼロトラストの原則(全通信を認証・検査)は経路設計と独立しており、ローカルでブレイクアウトしてもエンドポイントやクラウド側で認可・検査を行えば両立可能です。

A: はい。ゼロトラストの原則(全通信を認証・検査)は経路設計と独立しており、ローカルでブレイクアウトしてもエンドポイントやクラウド側で認可・検査を行えば両立可能です。

関連キーワード: ローカルブレイクアウト、VPN, ファイアウォール、インターネット接続、帯域負荷

設問2:〔ネットワーク構成の見直しの検討〕について(1)、(2)に答えよ。

(2)本文中の下線②について、トラブルを引き起こした原因を、35字以内で具体的に述べよ。

模範解答

Bサービスのアクセス制限機能によって通信が拒否されたから

解説

解答の論理構成

- 事前知識

- 【問題文】には「“Bサービス”へのアクセス制限機能によって、アクセス元IPアドレスがUTMのグローバルIPアドレスの場合だけアクセスが許可される。」と明記されています。

- 新NWテスト時の変更点

- 【問題文】図6の説明で「“Bサービスへのアクセスだけ、拠点VPNサーバから、DCを経由させずに支社に敷設したインターネット接続回線を経由させる”」とあります。

- 発生した現象

- 支社テストで「インターネットへはアクセスできたが、Bサービスに接続できない」という事象(下線②)が発生しました。

- 因果関係の整理

- 拠点VPNサーバから直接インターネットへ出ると送信元は支社新回線のグローバルIPになります。

- しかしBサービスは【問題文】で引用したとおり「UTMのグローバルIPアドレス」以外を拒否します。

- そのため接続は遮断され、Bサービスだけ利用できない状態となりました。

- 結論

- 問題の根本は「アクセス元IPがBサービスの許可リストに入っていない」ことにあります。

- よって模範解答「Bサービスのアクセス制限機能によって通信が拒否されたから」となります。

誤りやすいポイント

- 「VPN設定の誤り」や「FWポリシー不備」と誤解しがちですが、問題はBサービス側の“許可IP制限”です。

- BサービスへのアクセスのみDCを経由しないという構成変更を見落とすと原因を特定できません。

- UTMや拠点FWのフィルタリングログばかり追い、アプリ側の制限条件を確認し忘れるパターンが多いです。

FAQ

Q: なぜインターネット閲覧はできたのにBサービスだけ接続できなかったのですか?

A: 新回線経由でもWebサイト閲覧は一般的にIP制限がないため通過しますが、Bサービスは「アクセス元IPアドレスがUTMのグローバルIPアドレスの場合だけアクセスが許可される」ため拒否されました。

A: 新回線経由でもWebサイト閲覧は一般的にIP制限がないため通過しますが、Bサービスは「アクセス元IPアドレスがUTMのグローバルIPアドレスの場合だけアクセスが許可される」ため拒否されました。

Q: トラブル解消はどのように行ったのですか?

A: Bサービス側のアクセス許可設定に支社新回線のグローバルIPを追加し、アクセス制限条件を満たすようにしました。

A: Bサービス側のアクセス許可設定に支社新回線のグローバルIPを追加し、アクセス制限条件を満たすようにしました。

Q: 同様の問題を防ぐ設計上のポイントは?

A: 重要クラウドサービスをIP制限で保護する場合は、ネットワーク変更時に許可IPリストのメンテナンスを運用手順に組み込むことが不可欠です。

A: 重要クラウドサービスをIP制限で保護する場合は、ネットワーク変更時に許可IPリストのメンテナンスを運用手順に組み込むことが不可欠です。

関連キーワード: アクセス元IP制限、クラウドサービス認証、VPN分岐、グローバルIPアドレス、ネットワーク設計 변경

設問3:〔インシデントへの対策の検討〕について、(1)〜(5)に答えよ。

(1)本文中の下線③について、どのような設定変更か。40字以内で具体的に述べよ。

模範解答

マルウェア内にFQDNで指定したC&CサーバのIPアドレスの変更

解説

解答の論理構成

- マルウェアの特徴

- 【問題文 表2】に「“C&C サーバの IP アドレス及び FQDN のリスト”が埋め込まれていた」とある。

- 暫定対策案

- Gさんは「“IPリストに登録されたIPアドレスへの通信をUTMで拒否”」と提案。

- P氏の懸念

- P氏は下線③に対応して「“攻撃者が行う設定変更”によって遮断が無効化される」と指摘。

- 可能な設定変更の内容

- 埋め込まれた「FQDN」は固定である一方、「FQDNが解決するIPアドレス」はDNSで随時書き換え可能。

- 攻撃者がDNS側で「FQDN → 新しいIPアドレス」へ変更すれば、UTMが遮断対象として登録した旧IPアドレスは無効になる。

- 結論

- よって「攻撃者が行う設定変更」は「マルウェアが参照するFQDNの名前解決先IPアドレスを変更すること」と導ける。

誤りやすいポイント

- 「C&CサーバのFQDN自体を追加する」と勘違いし、IPアドレス変更である点を見落とす。

- “マルウェアの更新”と誤読し、DNS上の動的変更という設定レイヤを想定しない。

- 「UTMのルール改ざん」と解釈してしまい、攻撃者が自組織外で操作できるDNSを忘れる。

FAQ

Q: どうしてFQDNをブロックしないのですか?

A: UTMのFW機能はIPアドレス単位でのフィルタリングだからです。FQDNを直接書いても通信時にはIPに変換されます。

A: UTMのFW機能はIPアドレス単位でのフィルタリングだからです。FQDNを直接書いても通信時にはIPに変換されます。

Q: DNSシンクホール機能を有効化すると何が防げますか?

A: 攻撃者がFQDNのIPアドレスを変えても、UTMがそのFQDN自体を偽のIPで応答するため、マルウェアの名前解決を無効化できます。

A: 攻撃者がFQDNのIPアドレスを変えても、UTMがそのFQDN自体を偽のIPで応答するため、マルウェアの名前解決を無効化できます。

Q: 攻撃者がIP変更を繰り返したら毎回リストを更新する必要がありますか?

A: DNSシンクホールでFQDNを固定した“偽IP”に誘導すれば、以後のIP変更に追随する手間を削減できます。

A: DNSシンクホールでFQDNを固定した“偽IP”に誘導すれば、以後のIP変更に追随する手間を削減できます。

関連キーワード: C&C通信、DNSシンクホール、FQDN, IPフィルタリング、名前解決

設問3:〔インシデントへの対策の検討〕について、(1)〜(5)に答えよ。

(2)本文中の下線④について、DNSシンクホール機能を有効化した場合でも、UTMでの通信拒否が必要な理由を、マルウェアの解析結果を踏まえて40字以内で具体的に述べよ。

模範解答

C&Cサーバとの通信時にDNSへの問合せを実行しない場合があるから

解説

解答の論理構成

- DNSシンクホールで遮断できるのは「危険リストに登録されているFQDN」に対する問い合わせです。

引用:「DNSシンクホール機能:DNSクエリをチェックし、危険リストに登録されているFQDNの場合は…IPアドレスを応答する。」 - しかしマルウェアの挙動は必ずしも DNS を利用しません。

引用:「マルウェアα及びマルウェアβのどちらにも…C&C サーバの IP アドレス及び FQDN のリストが埋め込まれていた。」 - 埋め込まれた「IP アドレス」を直接用いて通信すれば DNS クエリ自体が発生せず、シンクホールは作動しません。

- よって「UTM の FW 機能で IP リストへの通信を拒否」する措置も残す必要があります。

⇒ 解答「C&Cサーバとの通信時にDNSへの問合せを実行しない場合があるから」と導けます。

誤りやすいポイント

- 「DNSシンクホールを有効にすれば全て遮断できる」と思い込み、IP 直指定の経路を失念する。

- マルウェアが DNS に依存しないケースを想定せず、FW ルールを削除してしまう。

- 「攻撃者が行う設定変更」の内容を DNS 側だけと誤解し、FW の重要性を軽視する。

FAQ

Q: DNS シンクホールとブラックホールは同じですか?

A: 目的は似ていますが、シンクホールは“偽応答”で内部通信を誘導・可視化するのに対し、ブラックホールはパケットを破棄します。

A: 目的は似ていますが、シンクホールは“偽応答”で内部通信を誘導・可視化するのに対し、ブラックホールはパケットを破棄します。

Q: マルウェアが IP 直指定か FQDN かを事前に見分けられますか?

A: 解析しない限り困難です。両方に備えるのが実務的です。

A: 解析しない限り困難です。両方に備えるのが実務的です。

Q: IP アドレスは攻撃者が変更したらどう対処しますか?

A: IOC(Indicator of Compromise)を継続的に更新し、FW とシンクホール双方のリストを速やかに差し替えます。

A: IOC(Indicator of Compromise)を継続的に更新し、FW とシンクホール双方のリストを速やかに差し替えます。

関連キーワード: DNSシンクホール、C&Cサーバ、ファイアウォール、IPアドレス、マルウェア

設問3:〔インシデントへの対策の検討〕について、(1)〜(5)に答えよ。

(3)本文及び表4中のfに入れる適切な字句を、20字以内で答えよ。

模範解答

f:イベントログの消去を示すログ

解説

解答の論理構成

- 本文には、攻撃者が痕跡隠蔽のためにイベントログを消去した事実が記述されています。

引用:

“一部の業務PCでは、全てのイベントログが消去された痕跡があった。全てのイベントログが消去された後、イベントログにイベントログの消去を示すログが記録されていた。” - P氏は確認ツールの機能追加を提案する際、次のように述べています。

引用:

“イベントログに f が存在するかどうかもチェックする必要があると思います。” - 上記 1. の引用にある「イベントログの消去を示すログ」が、そのまま P 氏の言う f に該当します。

- したがって、f に入る語句は

イベントログの消去を示すログ

となります。

誤りやすいポイント

- αログ・βログと混同し、「イベントログ削除ログ」などと略称・意訳で書いてしまう。

- “イベントログを消去した痕跡”と“イベントログの消去を示すログ”を同一視し、前者を回答に書いてしまう。

- 日本語順序を入れ替え「消去を示すイベントログ」などにしてしまい、原文の正確な引用にならない。

FAQ

Q: αログ・βログと同じく特定名称があるのでは?

A: いいえ。本文では「イベントログの消去を示すログ」と記されており、この表現をそのまま用いる必要があります。

A: いいえ。本文では「イベントログの消去を示すログ」と記されており、この表現をそのまま用いる必要があります。

Q: “イベントログ削除の記録”と書いても意味は通じるのでは?

A: 設問は「数字・固有名詞は必ず原文を正確に引用」と指示しています。略語や言い換えは減点対象です。

A: 設問は「数字・固有名詞は必ず原文を正確に引用」と指示しています。略語や言い換えは減点対象です。

Q: そもそも攻撃者はなぜログ消去後に同ログを残したのですか?

A: OS の標準動作で、イベントログの「ログクリア操作」自体は自動的に記録されるためです。攻撃者が意図的に残したわけではありません。

A: OS の標準動作で、イベントログの「ログクリア操作」自体は自動的に記録されるためです。攻撃者が意図的に残したわけではありません。

関連キーワード: ログ改ざん、侵害調査、痕跡隠蔽、イベントログ、フォレンジック

設問3:〔インシデントへの対策の検討〕について、(1)〜(5)に答えよ。

(4)本文中の下線⑤について、問題がないと判定されるのは,PCやサーバがマルウェアβに感染後、マルウェアβがどのような挙動をしていた場合か。25字以内で具体的に述べよ。

模範解答

横展開機能と待機機能だけを実行していた場合

解説

解答の論理構成

-

確認ツールが検査する対象

会話文でGさんは「イベントログにαログ又はβログが存在するかどうかをチェックする確認ツール」を作成すると述べています。このツールは「βログ」がなければ“問題ない”と判定します。

引用:

「イベントログにαログ又はβログが存在するかどうかをチェックする確認ツールを作成してA社内に配布」 -

「βログ」が出力される条件

表2によると「βログ」が記録されるのは「マルウェアβ」の「遠隔操作機能」を実行したときだけです。

引用:

「遠隔操作機能 … このとき、イベントログにマルウェアβの実行を示すログ(以下、βログという)が記録される。」 -

「待機機能」「横展開機能」ではログは残らない

同じく表2で「待機機能」「横展開機能」にはログ出力の記述がありません。したがって感染していても、これら二つの機能しか動いていない場合は「βログ」が生成されません。 -

以上より

PCやサーバが感染後も「横展開機能」と「待機機能」だけを実行していると「βログ」がなく、確認ツールは“問題ない”と判定します。

誤りやすいポイント

- 「横展開機能」で他端末に感染を広げるため問題だと考え、「遠隔操作機能」も含めてしまう。

- 「待機機能」の存在を見落とし、「横展開機能だけ」と答えてしまう。

- 「βログ」が何に対応するかを覚え違え、「待機機能」や「横展開機能」でも出力されると思い込む。

FAQ

Q: なぜ「遠隔操作機能」を含めないのですか?

A: 「遠隔操作機能」を実行すると「βログ」が必ず残り、確認ツールが検知して“問題あり”と判定するためです。

A: 「遠隔操作機能」を実行すると「βログ」が必ず残り、確認ツールが検知して“問題あり”と判定するためです。

Q: 「横展開機能」だけでも十分危険では?

A: 危険性は高いですが、設問は“問題がないと判定される”条件を聞いています。検知ロジックに引っ掛からないのがポイントです。

A: 危険性は高いですが、設問は“問題がないと判定される”条件を聞いています。検知ロジックに引っ掛からないのがポイントです。

Q: 「αログ」の有無は関係ないのですか?

A: 設問は「マルウェアβ」に感染した場合の挙動を問うています。「マルウェアα」のログは本問の条件には影響しません。

A: 設問は「マルウェアβ」に感染した場合の挙動を問うています。「マルウェアα」のログは本問の条件には影響しません。

関連キーワード: イベントログ、遠隔操作、横展開、シグネチャ検知、ログ解析

設問3:〔インシデントへの対策の検討〕について、(1)〜(5)に答えよ。

(5)本文中の下線⑥について、可能である理由を45字以内で具体的に述べよ。

模範解答

UTMのIDS機能によって攻撃が検知でき、システム管理者に連絡がされるから

解説

解答の論理構成

- 連携サーバを DC の DMZ に置けば、外部との通信は必ず UTM を経由します。

引用:「UTM は インターネットとの接続境界に設置され、グローバルIPアドレスをもつ。」 - UTM には IDS 機能があり、外部から届くパケットを常時監視します。

引用:「IDS機能:全てのインバウンド通信をチェックし、不審な通信を検知した場合は、システム管理者に通知する。」 - したがって、インターネット経由で連携サーバが攻撃を受けても、IDS が即座に検知し、通知を受けた管理者が迅速に対応できます。

- この機能を活用できる位置に連携サーバを置くことが、下線⑥「より迅速な対応が可能である」理由であり、模範解答の「UTMのIDS機能によって攻撃が検知でき、システム管理者に連絡がされるから」に合致します。

誤りやすいポイント

- FW と IDS を混同し、FW の遮断だけで「迅速な対応」と考えてしまう。IDS の通知機能を忘れると理由が不完全になります。

- DMZ という言葉から「隔離されているから安全」とだけ答えてしまい、検知・通知の仕組みを明示しない。

- UTM の DNS シンクホール機能やステートフルインスペクション機能を挙げてしまい、設問の主旨から外れる。

FAQ

Q: FW でも通信をブロックできますが、なぜ IDS を強調するのですか?

A: FW はルールに合致しない通信しか遮断できません。未知の攻撃パターンや脆弱性スキャンを検知して管理者に知らせる機能は IDS が担っています。

A: FW はルールに合致しない通信しか遮断できません。未知の攻撃パターンや脆弱性スキャンを検知して管理者に知らせる機能は IDS が担っています。

Q: DMZ に置くと運用が複雑になりませんか?

A: DC 内の DMZ は既存の UTM 直下に設けるため、監視・ログ取得・通知の仕組みを統合でき、むしろ運用負荷は下がります。

A: DC 内の DMZ は既存の UTM 直下に設けるため、監視・ログ取得・通知の仕組みを統合でき、むしろ運用負荷は下がります。

Q: IDS の検知結果は自動遮断しなくても良いのですか?

A: 自動遮断は誤検知時の業務影響が大きいため、まず通知で状況を確認し、人手で対処する方針を採っています。

A: 自動遮断は誤検知時の業務影響が大きいため、まず通知で状況を確認し、人手で対処する方針を採っています。

関連キーワード: IDS, DMZ, インバウンド通信、監視通知、UTM

設問4:〔感染調査手順書のレビュー〕について、(1)〜(4)に答えよ。

(1)図9中のgに入れる適切な日付を答えよ。

模範解答

g:7月14日

解説

解答の論理構成

- 図9の指摘1には「対象期間の開始日は、本来は、保存されている最も古いイベントログの日付にすべきだが、せめて連携サーバに紐づけされたファイルが置かれていた可能性のある最も早い日付である g にする必要がある。」とあります。

- 「連携サーバに紐づけされたファイル」が最初に置かれ得るのは、研究部の業務PCがマルウェアに感染し、攻撃者が横展開を図った時点以降です。

- タイムラインによると「7月14日:攻撃者は、Dさんのアカウントを使って研究部のFさん宛にマルウェアαを添付したメールを送信した。Fさんがそのメールの添付ファイルを開いた結果、Fさんの業務PCがマルウェアαに感染した。」と記載されています。

- 研究部のFさんの業務PCは研究部セグメントにあり、連携サーバの共有フォルダへ「認証なしでアクセス可能」と図4に記載されています。従って、連携サーバに不正ファイルが置かれ得る最初の日は「7月14日」です。

- よって g に入る日付は「7月14日」となります。

誤りやすいポイント

- 「7月9日」を選んでしまう

⇒ 7月9日は不正ログインのみで、社内PCの感染はまだ発生していません。 - 「7月19日」をそのまま採用する

⇒ これは連携サーバの最古ログの日付であり、感染拡大の最早日ではありません。 - 「7月28日」を選ぶ

⇒ 7月28日は社内宛メールを断続的に送った開始日であり、連携サーバ経由を考慮すると遅過ぎます。

FAQ

Q: なぜ7月9日の不正ログインでは連携サーバにファイルが置かれないのですか?

A: 7月9日時点では社内PCが感染しておらず、連携サーバへアクセス可能な研究部PCがマルウェアに感染していません。実際に感染が起きたのは7月14日です。

A: 7月9日時点では社内PCが感染しておらず、連携サーバへアクセス可能な研究部PCがマルウェアに感染していません。実際に感染が起きたのは7月14日です。

Q: 連携サーバの最古ログが7月19日なのに、調査期間を7月14日開始にするとログがない期間が生じませんか?

A: ログがない期間を含めても「感染の疑いが最も早く生じた日」を起点にすることで漏れを防ぎます。ログが存在しなくても、確認すべき対象期間としては有効です。

A: ログがない期間を含めても「感染の疑いが最も早く生じた日」を起点にすることで漏れを防ぎます。ログが存在しなくても、確認すべき対象期間としては有効です。

Q: もしFさんが7月14日に添付ファイルを開かなかった場合はどう判断しますか?

A: タイムラインから判明している事実に基づき調査範囲を定義します。現時点で最も早い確定感染日は7月14日なので、この日を採用します。

A: タイムラインから判明している事実に基づき調査範囲を定義します。現時点で最も早い確定感染日は7月14日なので、この日を採用します。

関連キーワード: マルウェア感染、イベントログ、C&C通信、横展開、フォレンジック

設問4:〔感染調査手順書のレビュー〕について、(1)〜(4)に答えよ。

(2)表5中のhに入れる適切な字句を25字以内で答えよ。

模範解答

h:IPリストに登録されたIPアドレス

解説

解答の論理構成

-

目的の確認

表5「調査2」は「会員FWのログに、次に該当する送信元から宛先への通信記録が存在するかどうか」を調べます。宛先欄には、マルウェアが接続を試みる C&C サーバ側アドレスを指定する必要があります。 -

IPリストの定義

【問題文】には、 “Gさん:…IPアドレスのリスト(以下、IPリストという)を手作業で作成しておき、IPリストに登録されたIPアドレスへの通信をUTMで拒否します。”

とあります。IPリストはマルウェアα・βに埋め込まれていた C&C サーバの IP や、それらの FQDN の正引き結果をまとめたものです。 -

調査2に必要な宛先

感染を疑うべき通信は「IPリストに登録されたIPアドレス」へのアウトバウンド通信です。したがって、調査2 の宛先欄 h にはこの語句が入ります。 -

結論

h には

「IPリストに登録されたIPアドレス」

が入るのが妥当です。

誤りやすいポイント

- 「FQDN そのもの」や「C&C サーバ名」を記載してしまう

→ 会員FW のログ検索は IP ベースが一般的。FQDN ではヒットしない場合があります。 - 「UTM のグローバル IP アドレス」と誤読する

→ それは B サービスへのアクセス許可条件であり、本設問の文脈とは無関係です。 - 「DNSシンクホールの応答 IP」を書く

→ シンクホールは暫定対策ですが、感染有無の判定には元の C&C 側 IP を見る必要があります。

FAQ

Q: 会員FWが名前解決ログを持っている場合、FQDN で検索しても良いですか?

A: 可能ですが、必ずしも全会員で DNS ログを取得しているとは限らないため、最低限 IP アドレスで統一して調査できるようにしています。

A: 可能ですが、必ずしも全会員で DNS ログを取得しているとは限らないため、最低限 IP アドレスで統一して調査できるようにしています。

Q: IPリストは今後追加があった場合どうしますか?

A: 恒久対策では日次で更新される危険リストへの自動同期を検討し、調査項目も更新日に合わせて再実施する運用が望ましいです。

A: 恒久対策では日次で更新される危険リストへの自動同期を検討し、調査項目も更新日に合わせて再実施する運用が望ましいです。

Q: 連携端末をオフラインにしている間の感染拡大はありませんか?

A: 連携端末自体が通信できないため新規拡大は発生しませんが、既に感染済みの内部機器があればローカルで拡大する恐れがあるため追加調査が必要です。

A: 連携端末自体が通信できないため新規拡大は発生しませんが、既に感染済みの内部機器があればローカルで拡大する恐れがあるため追加調査が必要です。

関連キーワード: C&C通信、ファイアウォールログ、DNSシンクホール、IPアドレス遮断、マルウェア駆除

設問4:〔感染調査手順書のレビュー〕について、(1)〜(4)に答えよ。

(3)本文中の下線⑦について、どのような通信記録があった会員が該当するか。通信記録の内容を30字以内で具体的に述べよ。

模範解答

連携端末以外のIPアドレスを送信元とする通信記録

解説

解答の論理構成

-

目的の再確認

- ⑦の下線部で、P氏は「連携端末からほかのPCやサーバへの感染拡大が明らかな会員に絞る」と述べています。

- したがって“感染拡大の証拠”となる通信記録を抽出する必要があります。

-

調査2が対象とする通信

- 表5の調査2では、会員FWのログから

「送信元:任意のIPアドレス/宛先:h」

の通信記録を検索します。 - ここで宛先 h は C&C サーバを示し、“任意のIPアドレス”とは会員ネットワーク内の全端末(連携端末を含む・含まない)のいずれでも良いことを意味します。

- 表5の調査2では、会員FWのログから

-

“感染拡大”を示す送信元とは

- 連携端末自身が C&C サーバへ通信している場合は、あくまで連携端末単体の感染に留まります。

- 一方、連携端末以外の PC/サーバが C&C サーバへ通信していれば、連携端末から組織内に感染が広がったことが明白です。

-

導出される条件

- よって、絞り込みに用いる通信記録は

「送信元が連携端末以外」であるものと結論づけられます。

- よって、絞り込みに用いる通信記録は

誤りやすいポイント

- 宛先 h を“連携サーバ”と誤認し、送信元に注目しない。

- “任意のIPアドレス”の記述を見落とし、連携端末だけが対象と勘違いする。

- 連携端末が複数あると想定し、送信元を“別支店の連携端末”まで除外してしまう。

- 感染拡大と C&C 通信の関係を混同し、内部 LAN 間通信のログを探してしまう。

FAQ

Q: 連携端末が複数台あった場合はどう判定しますか?

A: 各連携端末の IP アドレスをリスト化し、それ以外の IP が送信元になっていれば感染拡大とみなします。

A: 各連携端末の IP アドレスをリスト化し、それ以外の IP が送信元になっていれば感染拡大とみなします。

Q: “宛先:h” が複数 IP の場合は?

A: すべて C&C サーバの IP なので、どの IP であっても送信元が連携端末以外なら該当します。

A: すべて C&C サーバの IP なので、どの IP であっても送信元が連携端末以外なら該当します。

Q: 連携端末以外の通信がファイアウォールで遮断されていたら?

A: ログに記録が残らないため本調査では検知できません。これを補うために別途エンドポイント側のログ確認が必要です。

A: ログに記録が残らないため本調査では検知できません。これを補うために別途エンドポイント側のログ確認が必要です。

関連キーワード: C&C通信、ファイアウォールログ、感染拡大判定、IPアドレスフィルタ링、マルウェア横展開

設問4:〔感染調査手順書のレビュー〕について、(1)〜(4)に答えよ。

(4)本文中の下線⑧について、どのような対応か。30字以内で述べよ。

模範解答

連携端末を一時的にネットワークから切り離した対応

解説

解答の論理構成

- 対象箇所の確認

- 会話文に「⑧既に行っている対応」とあり、内容が前述の対応を指していることがわかります。

- 前述の具体的対応を特定

- 〔連携サーバ経由の感染状況の確認と感染拡大防止〕で、Eさんは

「連携サーバをネットワークから切り離し、…化学コンの全会員に連携端末を一時的にネットワークから切り離してもらうように連絡」

と記載されています。

- 〔連携サーバ経由の感染状況の確認と感染拡大防止〕で、Eさんは

- 論理的導出

- ⑧は「連携端末」に対して「一時的にネットワークから切り離」す行為であり、これにより感染拡大リスクが下がるというP氏の説明と整合します。

- 結論

- よって解答は「連携端末を一時的にネットワークから切り離した対応」となります。

誤りやすいポイント

- 「連携サーバ」ではなく「連携端末」を対象とする点を取り違える。

- 「物理的に電源を切る」と誤解し、ネットワーク遮断というニュアンスを欠落させる。

- ⑧を新たな追加対策と勘違いし、既に完了している措置と結び付けられない。

FAQ

Q: 連携サーバも切り離しているが、それは答えに含めなくてよいのか?

A: ⑧は「連携端末」側の既実施対応を指しており、連携サーバの切り離しは別文脈です。

A: ⑧は「連携端末」側の既実施対応を指しており、連携サーバの切り離しは別文脈です。

Q: 「ネットワークから切り離す」は論理遮断と物理遮断のどちらを意味しますか?

A: 本文では「一時的にネットワークから切り離」すとしか書かれておらず、方法は限定していません。

A: 本文では「一時的にネットワークから切り離」すとしか書かれておらず、方法は限定していません。

Q: なぜ切り離すだけで感染拡大リスクが下がるのですか?

A: 連携端末が外部や社内ネットワークと通信できなければ、マルウェアβの横展開やC&C通信が行えないためです。

A: 連携端末が外部や社内ネットワークと通信できなければ、マルウェアβの横展開やC&C通信が行えないためです。

関連キーワード: ネットワーク隔離、インシデント対応、マルウェア拡散防止、横展開対策、リスク低減