情報処理安全確保支援士 2021年 春期 午後2 問02

クラウドセキュリティに関する次の記述を読んで、設問1~6に答えよ。

C社は、従業員150名の個人向けの投資コンサルティング会社である。金融商品や不動産投資に詳しいファイナンシャルプランナ60名からなる事業部、50名の営業部、20名の企画部、20名の経営管理部がある。顧客の投資診断や運用の提案を行うロボットアドバイザサービスが好調で、創立5年目で売上高が30億円を超える会社に成長を遂げた。

CEOは、顧客満足度と従業員満足度の向上を目指して、次期ITに関して次のような方針を示している。

次期ITの方針1:サービスを更に向上させるために積極的にITを活用する。特にSaaSを活用する。

次期ITの方針2:働き方改革及びパンデミック対策の観点から、テレワーク環境を整備する。

C社では、経営管理部内の総務グループ(以下、総務Gという)の5名が情報システムの管理を担当している。

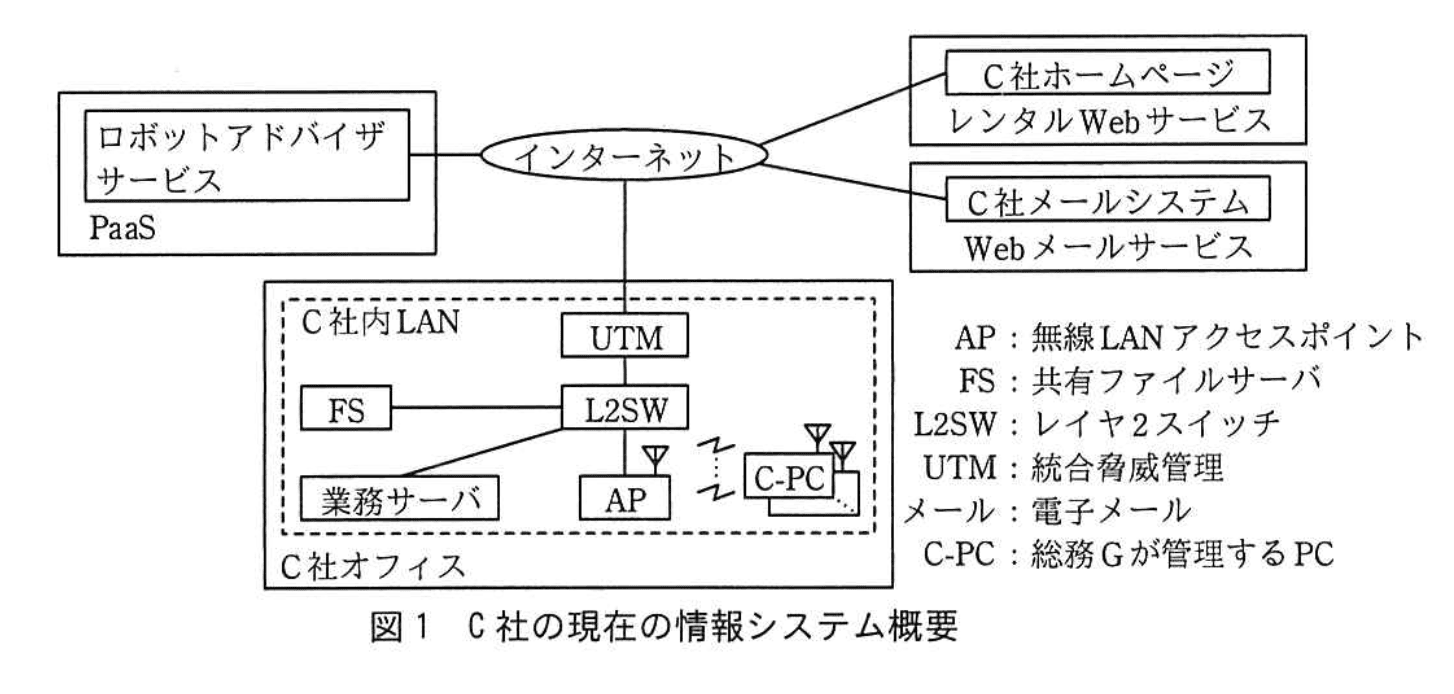

C社の現在の情報システム概要は、図1のとおりである。

UTMは、ステートフルパケットインスペクション型ファイアウォールに複数のセキュリティ機能を統合したものである。DHCPサーバの機能も備えており、APに接続する機器に192.168.1.20~192.168.1.240の範囲のIPアドレスを配布している。

C社内LANのネットワークセグメントは一つだけである。有線でL2SWに接続している機器には固定のIPアドレスを割り当てている。無線LANはWPA2パーソナルで運用しており、SSID及び事前共有鍵を従業員に開示している。

C社は、従業員に1人1台のC-PCを貸与している。OSのドメインコントローラは導入しておらず、従業員は貸与されたC-PCにローカルログインする。C-PCはAPに接続し、インターネットへのアクセスが可能である。事業部及び企画部では、顧客への提案や企画の立案時にインターネット上にある多くの情報を収集、取捨選択、加工することによって付加価値を生み出すことが不可欠であると認識している。その他の部門では、取引先などの企業情報検索と出張先への経路の検索にインターネットを利用している。

PC、スマートフォンなどの個人所有の機器(以下、個人所有機器という)のC社内LANへの接続は統制しておらず、多くの従業員は、個人所有機器をAPに接続して使用している。また、業務で新たにSaaSを利用する際、会社で統一された承認ルールはなく、各部の判断でSaaSの利用契約を締結している。

〔一つ目のトラブル〕

新入社員が配属されたある日、C-PCで障害が発生しているという連絡が総務Gに入った。総務GのAさんが調査したところ、次のような状況であった。

・朝の時点では、C-PCや個人所有機器の利用について特に異常を感じた従業員はいなかった。

・営業部のUさんが13時に出張から戻りC-PCを起動したところ、C-PCへのローカルログインはできたが、業務サーバにアクセスできず、メールの送受信もインターネット上のWebサイトの閲覧もできなかった。

・この後に起動したC-PCや接続しようとした個人所有機器の多くで同様の障害が発生していたが、何台かのC-PCや個人所有機器では障害が発生していなかった。障害が発生していたものと発生していなかったもので、障害原因になるような違いは見当たらなかった。

Aさんは、障害が発生していたC-PCのネットワーク設定を調べたところ、①上位2オクテットが169.254に設定されたIPアドレスで動作していることに気付いた。C社は雑居ビルの中にあって誰でもC社オフィスに近づくことが可能なので、偽のDHCPサーバが立ち上げられたなど、何らかのサイバー攻撃を受けているのではないかと心配になり、経営管理部のE部長に報告した。E部長は、専門家の助言が必要と考え、C社内LANの構築で支援を受けたD社に依頼した。

D社のセキュリティコンサルタントである情報処理安全確保支援士(登録セキスペ)のKさんは、Aさんから説明を受け、次のようにコメントした。

コメント1:障害が発生したC-PCのIPアドレスは、DHCPサーバが正常に動作していない場合にしばしば確認される。偽のDHCPサーバの設置ではなく、②C社内LANでの個人所有機器の利用が原因で問題が引き起こされた結果である。個人所有機器の利用が原因であれば、DHCPサーバの設定変更で当面の障害に対処し、C社内での個人所有機器の利用を見直していくのがよい。

コメント2:念のために、③UTM以外にDHCPサーバが稼働しているかどうかも調査するとよい。

コメントを受け、Aさんが調査したところ、UTM以外にDHCPサーバは確認できなかった。このことから、サイバー攻撃を受けているわけではないと判断し、DHCPサーバの設定を変更した。

〔二つ目のトラブル〕

DHCPサーバに起因するトラブル(以下、トラブル1という)が解決した直後、企画部が最近利用し始めたビジネスチャットサービスR(以下、サービスRという)という無料のSaaSにおいて、別のトラブル(以下、トラブル2という)が発生した。

トラブル2の報告を受けたAさんが調査したところ、次のような状況であった。

状況1:企画部の部員がサービスRに開設したチャットエリアにおいて、模造サングラス販売の不正サイトに誘導するチャットが、部員のVさんのアカウントから連続して書き込まれた。Vさん本人は、身に覚えがないとのことだった。

状況2:企画部では、以前からサービスWというSNSを使って公開情報を発信している。Vさんを含む部員の数名は、会社のメールアドレスをサービスRとサービスWの利用者IDとして登録し、両方のサービスで同じパスワードを設定していた。サービスWでは、パスワード漏えいの事故があり、企画部の部員は全員がサービスWのパスワードを変更したが、誰もサービスRのパスワードは変更しなかった。

状況3:外部の何者かがサービスR内の情報に不正にアクセスし情報を持ち出していないかを調査するため、サービスRの提供会社にアクセスログを提供してもらえないかと問い合わせたが、無料のサービスについては提供できないという回答だった。

状況1~3から、Aさんは、サービスRのアカウントが乗っ取られている可能性が高いので全員のパスワードをすぐに変更すべきであることと、サービスRでどのような情報にアクセスされたかはログが入手できないので調査が困難であることをE部長に報告した。E部長は、状況3について、仮に情報漏えいがあった場合、最大でどの程度の被害となり得るかを判断するために、④アクセスログの調査以外に実施できる調査を指示した。Aさんは、総務Gのほかの部員にも協力を仰ぎ、指示された調査を実施して結果をまとめた。

E部長は、調査の結果を確認し、今回は大きな被害はなかったと判断したが、情報セキュリティ対策の強化が急務であると感じた。そこで、業務における個人所有機器及びSaaSの利用を統制すべきとCEOに提言した。CEOは、統制の必要性に合意したが、一方で、過剰に統制すると従業員のビジネスマインドを阻害しかねないので、統制レベルを慎重に検討するよう指示した。

〔次期ITのセキュリティ要件〕

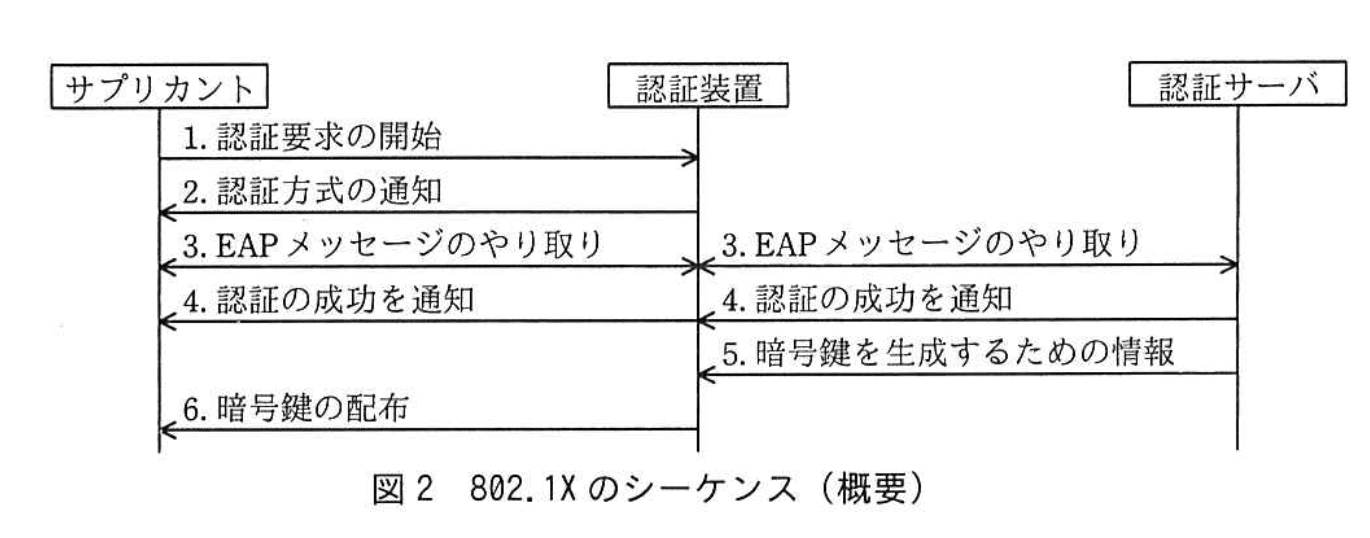

E部長は、トラブル1及びトラブル2の再発防止策、並びに次期ITの方針を踏まえて、統制の実現に向けた次期ITのセキュリティ要件を表1のように整理した。

〔要件1の検討〕

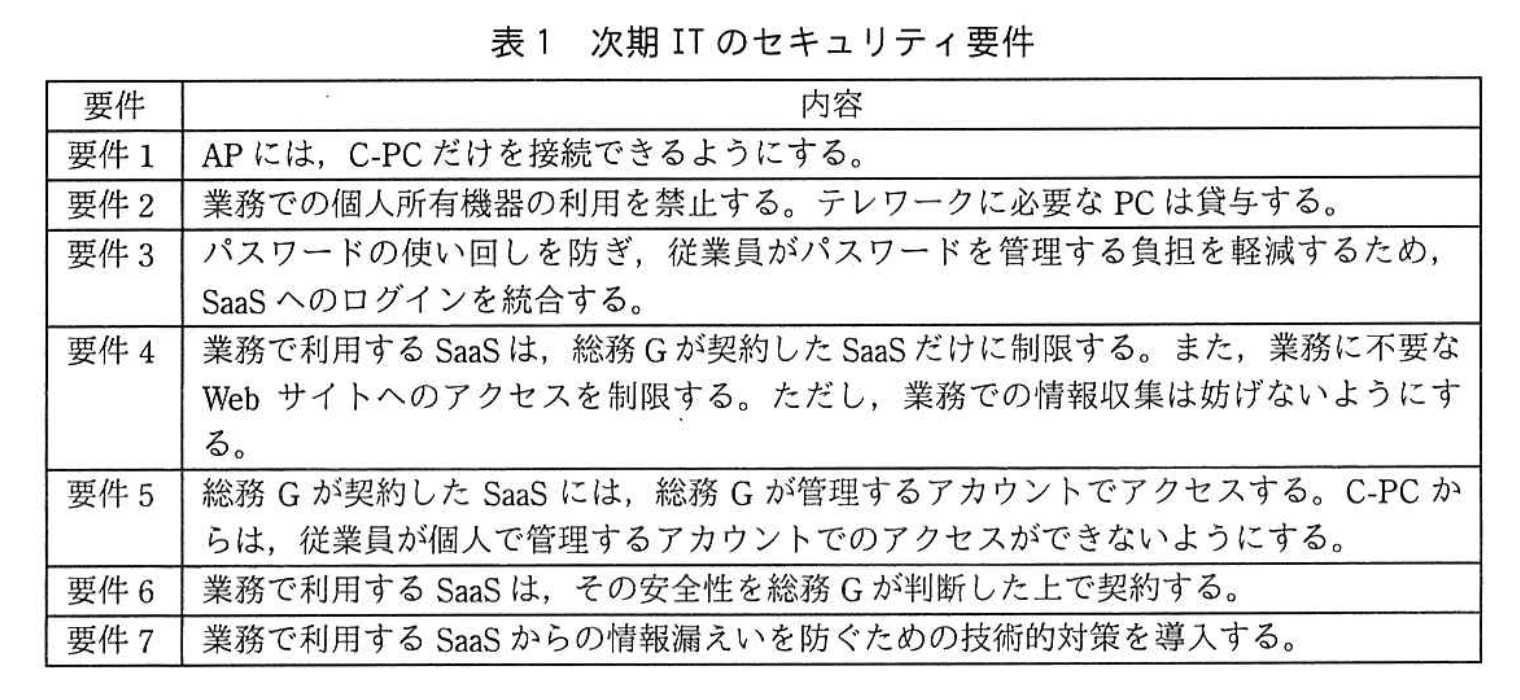

APへの接続方式をWPA2エンタープライズにし、APへの接続時にIEEE 802.1X(以下、802.1Xという)でのディジタル証明書による認証を行う。

802.1Xのシーケンスを図2に示す。

図2中のサプリカントには図1中の a が、図2中の認証装置には図1中の b が該当する。C-PCのIPアドレスは、図2中の c 、DHCPサーバから割り当てられる。

〔要件2及び3の検討〕

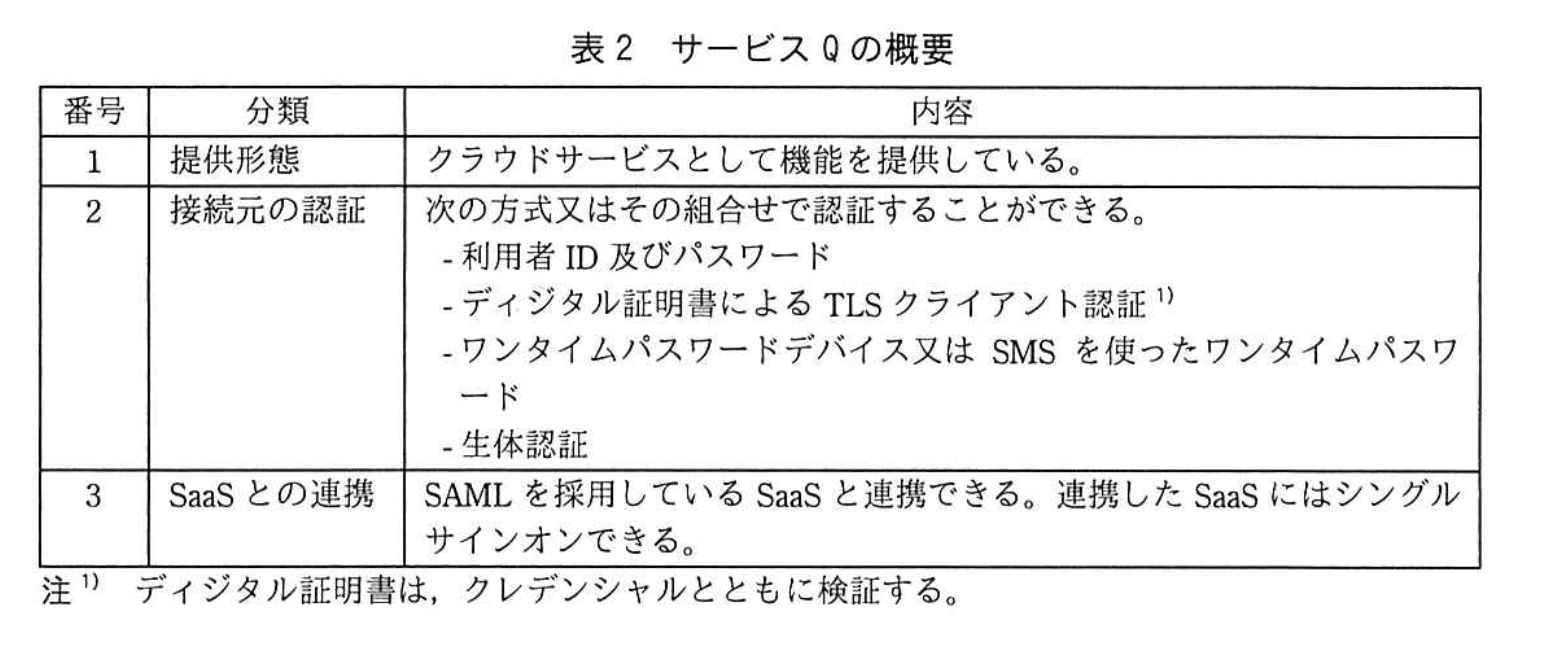

要件2については、業務で利用するC社の情報システムやSaaSへのアクセスの際、機器をクライアント認証することにした。また、要件3については、SaaSへのアクセスにおける認証と認可に、インターネット上の認証サービスであるIDaaSを利用することにした。

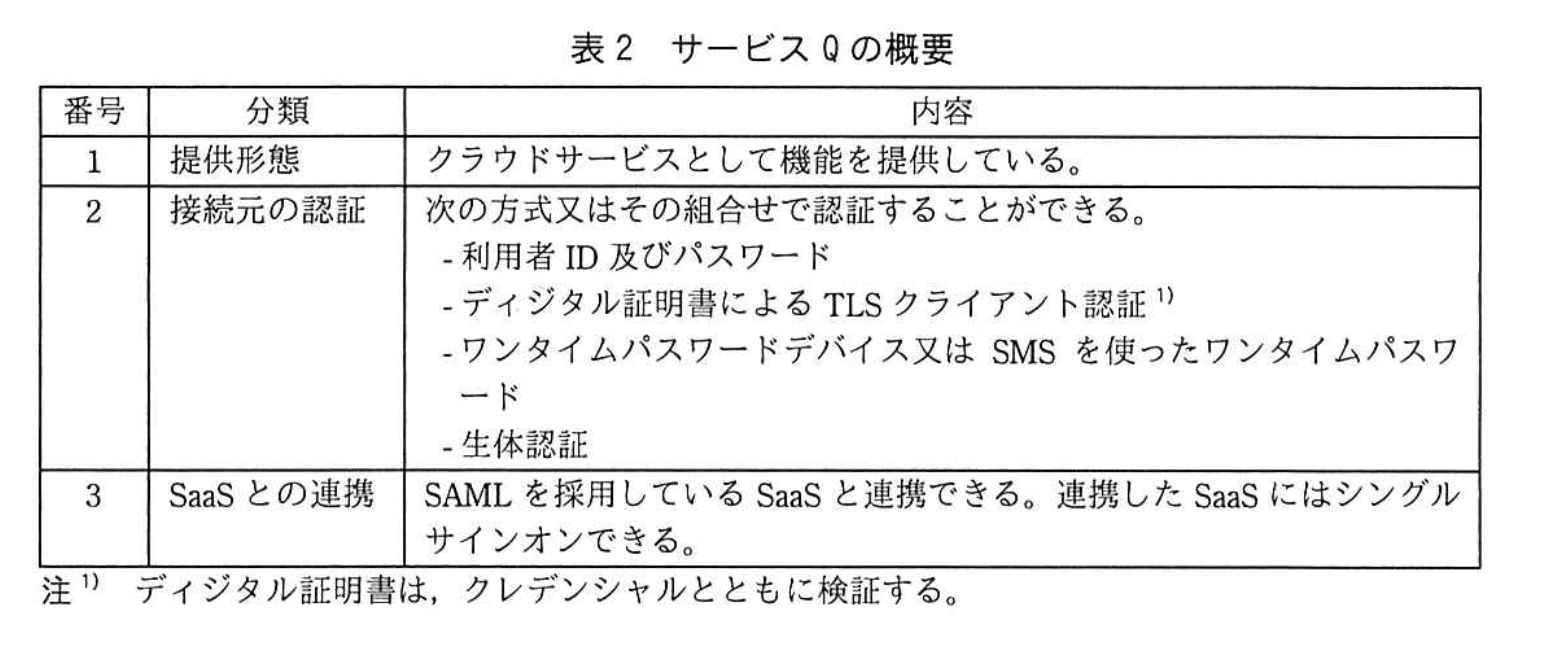

代表的なIDaaSであるサービスQについて調査した。サービスQの概要を表2に示す。

C社の各部と議論を重ねた結果、幾つかのSaaSを総務Gで契約し、管理して提供すれば、ほとんどの業務が行えることが分かった。これらのSaaSは全てSAML認証に対応しており、サービスQと連携できることも確認できた。また、ディジタル証明書だけで認証することもでき、従業員がパスワードを管理する負担の軽減につながるので、サービスQを採用することにした。

C社オフィス外での業務については、モバイルPCを追加で購入し、モバイルPCを持ち出し用のC-PC(以下、持出C-PCという)として貸与することにした。

〔要件4及び5の検討〕

要件4を満たすためには、総務Gが契約したSaaSへのアクセスについてサービスQでの認証を必須にするだけでなく、総務Gが契約していないSaaSやインターネット上の様々なWebサイトへのアクセスも制御する必要がある。しかし、総務Gが契約したSaaS、企業情報検索、出張先への経路検索及びC社の情報システムへのアクセスだけを許可し、それ以外へのアクセスを全て遮断すると、⑤支障が出る業務がある。

調査を更に進めた結果、要件4及び5の実現に利用できそうなサービスがあることが分かった。機器からインターネットへの通信を中継するプロキシ型のクラウドサービスである。その一つにサービスNがある。サービスNを利用するには、機器からインターネットへの通信を全てサービスN経由で行うなどの制御を行う端末制御エージェントソフトウェア(以下、Pソフトという)を機器に導入する必要がある。管理者は、Pソフトを、一般利用者権限では動作の停止やアンインストールができないように設定することができる。

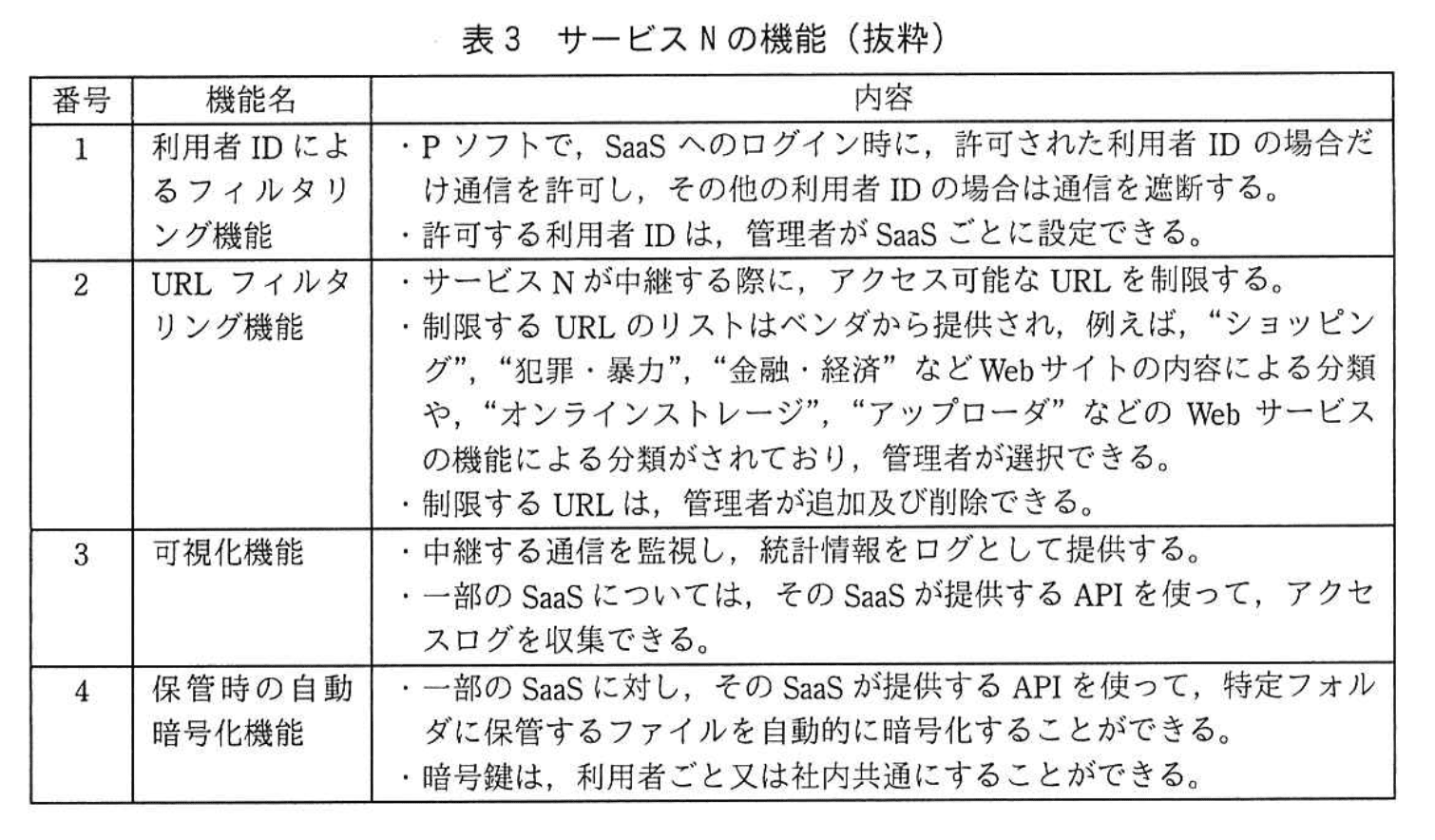

サービスNの機能を表3に示す。

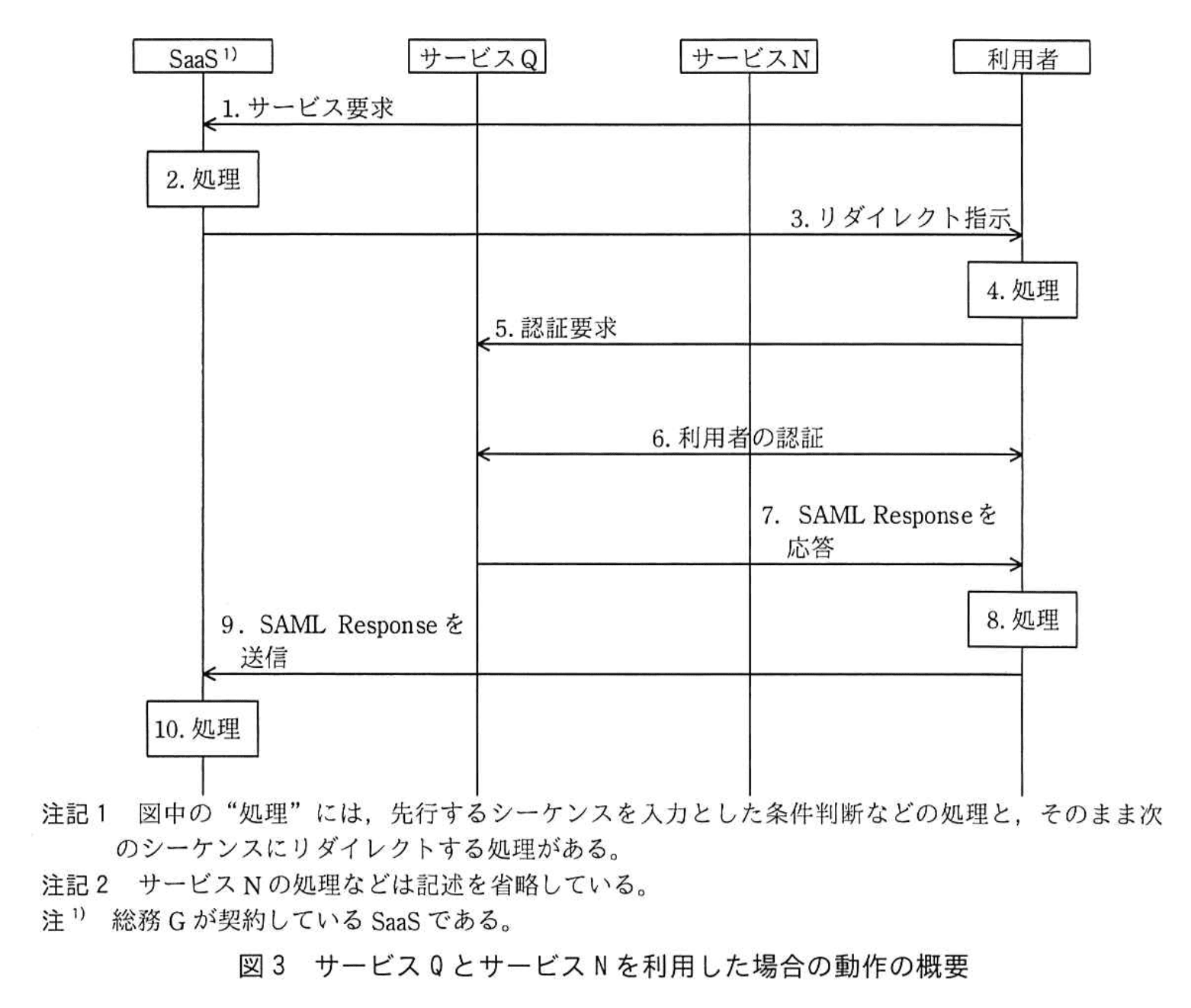

要件4及び5は、サービスQとサービスNを組み合わせて実現する。サービスQとサービスNを利用した場合の動作の概要を図3に示す。

図3において、⑥総務Gが管理していない機器からのサービス要求があった場合は、シーケンスが途中で遮断される。

調査の結果、サービスQとサービスNを利用することで要件4及び5を実現できると判断し、サービスNを採用することにした。

〔要件6及び7の検討〕

要件6については、C社では、SaaSを契約するに当たって、⑦SaaS又はSaaS事業者が何らかのセキュリティ規格に準拠していることの第三者による認証を確認するか、SaaS事業者が自ら発行するホワイトペーパーを確認することにした。

要件7については、SaaSで重要な情報を扱う場合、当該SaaSで利用可能ならば表3中の番号dの機能を利用する。それによって、サービスNを経由しない

不正アクセスによるSaasからの情報漏えいを防ぐことで、要件7に対応することにした。

〔次期ITへの移行〕

C-PCは管理者権限による管理を総務Gが行い、従業員には一般利用者権限だけを与えることにした。また、⑧持出C-PCは、セキュリティ設定とソフトウェアなどの導入を行ってから従業員に貸与することにした。

検討を進めた次期ITへの移行計画は承認され、C社の情報システムは次期ITに移行された。

設問1:〔一つ目のトラブル〕について、(1)~(3)に答えよ。

(1)本文中の下線①は何と呼ばれているか。解答群の中から選び、記号で答えよ。

解答群

ア:グローバルアドレス

イ;プライベートアドレス

ウ:ブロードキャストアドレス

エ:マルチキャストアドレス

オ:リンクローカルアドレス

カ:ループバックアドレス

模範解答

オ

解説

解答の論理構成

- 問題文では、下線①として「①上位2オクテットが169.254に設定されたIPアドレス」が示されています。

- 169.254.0.0/16 は、RFC3927 で定義された「リンクローカルアドレス(Automatic Private IP Addressing: APIPA)」に割り当てられている特殊なアドレス帯です。

- リンクローカルアドレスは DHCP から正規の割当てが受けられないときに OS が自動設定し、同一リンク内だけで通信する際に用いられます。

- 問題文の K さんのコメント「“障害が発生したC-PCのIPアドレスは、DHCPサーバが正常に動作していない場合にしばしば確認される”」も、この特徴と合致します。 - よって、①が示す IP アドレスの呼称は「リンクローカルアドレス」であり、解答群の「オ」に該当します。

誤りやすいポイント

- 169.254.. は “プライベート” と誤解しやすいですが、プライベートアドレスは「10.0.0.0/8」「172.16.0.0/12」「192.168.0.0/16」です。

- 127.0.0.1(ループバック)と混同するケースもあります。用途もアドレス帯も異なるので注意しましょう。

- DHCP で配られる=プライベート、配られない=グローバルと短絡的に覚えると誤答に繋がります。169.254.. は「DHCP が失敗した時に自動で付与される特別な帯域」です。

FAQ

Q: リンクローカルアドレスでインターネットへ通信できますか?

A: できません。同一リンク内(同一セグメント)だけで疎通確認や限定的な通信を行うためのアドレスです。

A: できません。同一リンク内(同一セグメント)だけで疎通確認や限定的な通信を行うためのアドレスです。

Q: 169.254.. を見つけたら必ず DHCP 障害と判断してよいですか?

A: 多くの場合は DHCP 取得失敗ですが、アドレスを手動設定した可能性もゼロではありません。DHCP サーバの稼働状況を併せて確認しましょう。

A: 多くの場合は DHCP 取得失敗ですが、アドレスを手動設定した可能性もゼロではありません。DHCP サーバの稼働状況を併せて確認しましょう。

Q: このアドレスを無効にすることはできますか?

A: OS のネットワーク設定で APIPA を無効化できますが、通常は DHCP 障害の検知に役立つためそのまま運用されることが多いです。

A: OS のネットワーク設定で APIPA を無効化できますが、通常は DHCP 障害の検知に役立つためそのまま運用されることが多いです。

関連キーワード: APIPA, RFC3927, DHCP, 自動プライベートIP構成、ネットワークトラブルシューティング

設問1:〔一つ目のトラブル〕について、(1)~(3)に答えよ。

(2)本文中の下線②について、C社内LANでの個人所有機器のどのような利用状況によって、どのような問題が引き起こされたか。60字以内で具体的に述べよ。

模範解答

多くの個人所有機器をC社内LANに接続することによって、IPアドレスが枯渇するという問題が引き起こされた。

解説

解答の論理構成

- 【問題文】には「個人所有機器のC社内LANへの接続は統制しておらず、多くの従業員は、個人所有機器をAPに接続して使用している。」とあります。ここで “多く” の接続端末=貸与PC以外の端末が多数存在する状況が示されています。

- DHCP サーバが割り当てるアドレス範囲は「192.168.1.20~192.168.1.240」の 221 個(240 – 20 + 1)しかありません。

- 一方、従業員は 「従業員150名」 で、会社貸与の「C-PC」150台に加えて個人所有端末(スマートフォン等)が無制限に接続されます。貸与分だけで 150 アドレスを要し、個人端末が加われば 221 個を容易に超えます。

- アドレス枯渇時に新たにネットワークへ参加した端末は DHCP からアドレスを取得できず、自動的に「①上位2オクテットが169.254に設定されたIPアドレス」(APIPA)を自分で設定します。

- 169.254.. はローカルリンク専用であり、【問題文】のとおり「業務サーバにアクセスできず、メールの送受信もインターネット上のWebサイトの閲覧もできなかった」状態になります。

- したがって下線②の指摘は、

・多過ぎる個人所有機器接続 → DHCP アドレス枯渇

・結果として C-PC が 169.254.. になり通信不能

という因果関係を説明しています。

誤りやすいポイント

- 偽 DHCP サーバや攻撃ツールの存在を疑ってしまい、純粋なアドレス枯渇という “資源不足” の可能性を見落とす。

- 169.254.. を“攻撃で設定された異常値”と誤解し、APIPA 自動設定の仕組みに気付かない。

- アドレスプール「192.168.1.20~192.168.1.240」が十分だと思い込み、貸与PC台数(150)と個人端末数を合算して検証しない。

FAQ

Q: 169.254.. は必ずしもトラブルを示すのですか?

A: Windows などが DHCP 応答を受け取れない場合に自動設定するリンクローカルアドレスで、外部ネットワークへは到達できません。ほとんどの企業 LAN では異常の兆候と捉えます。

A: Windows などが DHCP 応答を受け取れない場合に自動設定するリンクローカルアドレスで、外部ネットワークへは到達できません。ほとんどの企業 LAN では異常の兆候と捉えます。

Q: DHCP アドレス枯渇が発生しても、既に割り当て済みの端末は正常に通信できるのですか?

A: はい。既にリースを得ている端末はリース期限内は通信可能です。新規または再接続端末が影響を受けやすく、今回のように「この後に起動したC-PC…で同様の障害」が発生します。

A: はい。既にリースを得ている端末はリース期限内は通信可能です。新規または再接続端末が影響を受けやすく、今回のように「この後に起動したC-PC…で同様の障害」が発生します。

Q: すぐに出来る暫定対策には何がありますか?

A: プールを拡大する、MAC アドレス制限を設ける、来訪者/私物端末用に VLAN を分離し別 DHCP を用意する等です。今回は「DHCPサーバの設定変更で当面の障害に対処」しています。

A: プールを拡大する、MAC アドレス制限を設ける、来訪者/私物端末用に VLAN を分離し別 DHCP を用意する等です。今回は「DHCPサーバの設定変更で当面の障害に対処」しています。

関連キーワード: DHCP, IPアドレス枯渇、APIPA, 802.11, アクセス制御

設問1:〔一つ目のトラブル〕について、(1)~(3)に答えよ。

(3)本文中の下線③について、UTM以外にDHCPサーバが稼働しているかどうかをどのように調査するのか。UTMのDHCPサーバを稼働させたまま行う方法と停止させて行う方法を、それぞれ55字以内で具体的に述べよ。

模範解答

稼働させたまま行う方法:L2SWにミラーポートを設定し、そのポートにLANモニタを接続してDHCPOFFERの数を確認する。

停止させて行う方法:DHCPによるIPアドレスの配付がないことを確認する。

解説

解答の論理構成

-

目的の確認

本文には「コメント2:念のために、③UTM以外にDHCPサーバが稼働しているかどうかも調査するとよい。」とある。

したがって、UTMを基準に“他の DHCP サーバ”の有無を確認する方法を考える。 -

稼働させたまま調査する理由と手順

・「UTMは…DHCPサーバの機能も備えており、APに接続する機器に192.168.1.20~192.168.1.240の範囲のIPアドレスを配布している。」とある。

・同一セグメントで複数の DHCP サーバが応答すると、クライアントは複数の DHCPOFFER を受信する。

・よって、L2SW でポートミラーリングを設定し、LAN モニタ(パケットキャプチャ)で DHCPDISCOVER/DHCPOFFER を観察すれば、OFFER 数>1 で“他サーバ存在”を判定できる。 -

UTM を停止して調査する理由と手順

・「C社内LANのネットワークセグメントは一つだけである。」ため、UTM を停止すれば唯一の DHCP が不在になる。

・クライアントが 169.254.x.x(APIPA)になるか、DHCPDISCOVER へ応答がないことを確認できれば、“他サーバなし”と判断できる。

・もし IP アドレスが正常配布されれば、別の DHCP が動作している証拠となる。 -

上記を55字以内で具体化

模範解答のように、 ・稼働時:ミラーポート+DHCPOFFER の数確認

・停止時:IP アドレス配付有無確認

という二本立てとなる。

誤りやすいポイント

- ARP や ping で DHCP サーバを探そうとし、ブロードキャストで応答しない機器を見落とす。

- クライアントが取得した IP アドレスだけを見て「UTM 以外はない」と早合点する。OFFER をすべて捕捉して初めて判定できる。

- UTM 停止時に静的 IP 設定端末が通信できるのを見て“DHCP が生きている”と誤認する。

FAQ

Q: なぜ DHCPOFFER を見るのですか?

A: DHCPDISCOVER に対し各 DHCP サーバは DHCPOFFER を返すため、OFFER 数でサーバ数を直接確認できるからです。

A: DHCPDISCOVER に対し各 DHCP サーバは DHCPOFFER を返すため、OFFER 数でサーバ数を直接確認できるからです。

Q: UTM を止めるのはリスクが高くありませんか?

A: 停止は短時間で済みますし、ネットワークを閉域にした上で行えば外部リスクは増えません。手軽に“ゼロ台”を確認できる利点があります。

A: 停止は短時間で済みますし、ネットワークを閉域にした上で行えば外部リスクは増えません。手軽に“ゼロ台”を確認できる利点があります。

Q: ポートミラーリングが使えない場合は?

A: Hub でスプリットする、タップを入れるなど同様に全トラフィックを受動取得できる方法で代替可能です。

A: Hub でスプリットする、タップを入れるなど同様に全トラフィックを受動取得できる方法で代替可能です。

関連キーワード: DHCP, ポートミラーリング、パケットキャプチャ、APIPA, 802.1X

設問2:

本文中の下線④について、アクセスログ以外に何を調査すべきか。調査すべきものを40字以内で述べよ。

模範解答

企画部の部員がアクセスできるチャットエリアで共有されている情報

解説

解答の論理構成

- 事故の背景

・【問題文】では「状況1」で、サービスRのチャットエリアが第三者により改ざんされた可能性が示されています。

・しかし「状況3」にあるとおり、無料プランでは「アクセスログを提供できない」という制約があります。 - E部長の指示内容

・E部長は「仮に情報漏えいがあった場合、最大でどの程度の被害となり得るか」を把握するために、下線部④「アクセスログの調査以外に実施できる調査」を指示しました。 - 被害規模を推定するために確認すべき対象

・アクセスログが取れない以上、攻撃者が読み取れた・持ち出せた可能性のある情報を把握する必要があります。

・サービスRでは「企画部の部員がアクセスできるチャットエリア」で情報共有が行われているため、チャット内の投稿・添付ファイルが流出対象となり得ます。 - 結論

したがって、④で実施すべき調査は「企画部の部員がアクセスできるチャットエリアで共有されている情報」を網羅的に洗い出すことになります。

誤りやすいポイント

- 「チャット以外の全社共有フォルダ」など別サービスの情報を答えてしまう。

- 「部員全員の端末ログ」などアクセスログの範疇に入る調査を挙げてしまう。

- 「チャットエリアの書き込み履歴」とだけ書き、添付ファイルや共有リンクを含め忘れる。

- 40字以内を意識するあまり、主語(調査対象)を欠落させて意味不明になる。

FAQ

Q: なぜチャットエリアだけを対象にするのですか?

A: 流出可能性がある情報は、改ざんされた恐れのある「サービスR」内に限定されます。他システムに同一の脆弱性や漏えい兆候は示されていません。

A: 流出可能性がある情報は、改ざんされた恐れのある「サービスR」内に限定されます。他システムに同一の脆弱性や漏えい兆候は示されていません。

Q: 添付ファイルも確認対象に含める必要がありますか?

A: はい。チャットメッセージだけでなく、貼付けられたファイルやURLリンクも全て調査しないと被害範囲を過小評価する恐れがあります。

A: はい。チャットメッセージだけでなく、貼付けられたファイルやURLリンクも全て調査しないと被害範囲を過小評価する恐れがあります。

Q: 部員の端末内ファイルを調査する必要はありませんか?

A: 端末内ファイルは「アクセスログの代替調査」という趣旨から外れます。まずはサービスR側で共有・保存されている情報を確認し、必要性があれば追加調査を行う手順が合理的です。

A: 端末内ファイルは「アクセスログの代替調査」という趣旨から外れます。まずはサービスR側で共有・保存されている情報を確認し、必要性があれば追加調査を行う手順が合理的です。

関連キーワード: SaaS, 情報漏えい、チャットサービス、アカウント乗っ取り

設問3:〔要件1の検討)について、(1)、(2)に答えよ。

(1)本文中のa、bに入れる適切な字句を、図1中の用語で答えよ。

模範解答

a:C-PC

b:AP

解説

解答の論理構成

- 802.1Xの三者

802.1Xでは「サプリカント(端末)―認証装置(ネットワーク機器)―認証サーバ」という三者で認証を行います。 - サプリカントに該当する機器

本文には

――「図2中のサプリカントには図1中の a が該当する。」

とあります。サプリカントは無線LANに接続しようとする端末です。図1で従業員が利用する端末は「C-PC」だけです。したがって

a:C-PC - 認証装置に該当する機器

本文には

――「図2中の認証装置には図1中の b が該当する。」

とあります。無線LAN側で端末と認証サーバの間に立つ機器はアクセスポイントです。図1の該当機器名は「AP」です。したがって

b:AP

誤りやすいポイント

- 802.1Xの「認証装置」をUTMやL2SWと誤認する。認証装置は無線区間で端末と直接やり取りするアクセスポイントです。

- サプリカントを「AP」と逆に覚えてしまう。サプリカントは“クライアント側ソフトウェア”であり、端末(C-PC)に載ります。

FAQ

Q: 802.1Xで「認証サーバ」はどこに配置されますか?

A: 通常はRADIUSサーバなどを社内LANに設置しますが、本問ではサーバそのものは設問対象外です。

A: 通常はRADIUSサーバなどを社内LANに設置しますが、本問ではサーバそのものは設問対象外です。

Q: なぜアクセスポイントが「認証装置」になるのですか?

A: 無線LANの場合、APが端末からのEAPOLフレームを受け取り、RADIUSへ中継して認証プロトコルを橋渡しする役割を担うからです。

A: 無線LANの場合、APが端末からのEAPOLフレームを受け取り、RADIUSへ中継して認証プロトコルを橋渡しする役割を担うからです。

Q: C-PC以外にスマートフォンも端末ですが、なぜ a が C-PC だけなのですか?

A: 次期ITでは「APには、C-PCだけを接続できるようにする」という要件があり、802.1Xで認証を受ける端末は管理下の C-PC のみと定義されているためです。

A: 次期ITでは「APには、C-PCだけを接続できるようにする」という要件があり、802.1Xで認証を受ける端末は管理下の C-PC のみと定義されているためです。

関連キーワード: 802.1X, サプリカント、認証装置、アクセスポイント、RADIUS

設問3:〔要件1の検討)について、(1)、(2)に答えよ。

(2)本文中のcに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:“1. より前に

イ:“3. ”と同時に

ウ:“6. ”と同時に

エ:“6. ”より後に

模範解答

c:エ

解説

解答の論理構成

-

問題文の前提

- 「C-PCのIPアドレスは、図2中の c 、DHCPサーバから割り当てられる。」と明記されています。

- 図2の802.1Xシーケンスでは、1. 認証要求の開始 から 6. 暗号鍵の配布 までが無線 LAN 接続確立のための認証・鍵配布フェーズです。

-

DHCPによる IP アドレス割当のタイミング

- DHCP のブロードキャスト通信が成立するためには、無線区間が暗号化/復号化できる状態、すなわち暗号鍵が確立済みである必要があります。

- 鍵が確立するのは「6. 暗号鍵の配布」完了時点です。したがって DHCP はその“後”に初めて機能します。

-

選択肢との対応

- 解答群のうち、暗号鍵配布後を示すのは「エ:“6. ”より後に」です。

- よって c に入るのは「エ」。

誤りやすいポイント

- 「EAP 認証が成功すればすぐに DHCP が始まる」と早合点し、「ウ:“6. ”と同時に」を選んでしまう。実際には鍵配布が完了してから無線リンクが開通します。

- 「認証装置が認証サーバへ転送した時点で IP が付く」と誤解する。IEEE 802.1X では認証成功前にデータフレームは遮断されています。

- シーケンス番号と電文内容を結び付けず、図を暗記頼みで判断してしまう。

FAQ

Q: 802.1X で鍵が確立する前に DHCP を走らせるとなぜ問題なのですか?

A: 鍵未確立のフェーズは制御フレームのみが通過し、データフレーム(DHCP など)はブロックされるため、IP アドレスを取得できません。

A: 鍵未確立のフェーズは制御フレームのみが通過し、データフレーム(DHCP など)はブロックされるため、IP アドレスを取得できません。

Q: 認証成功通知(番号4)と暗号鍵配布(番号6)の間は何が行われていますか?

A: 認証装置が認証サーバから受け取ったMSKなどを用いて、アクセスポイントとクライアント間でPTK を生成する手順が行われます。その後に暗号鍵が配布されます。

A: 認証装置が認証サーバから受け取ったMSKなどを用いて、アクセスポイントとクライアント間でPTK を生成する手順が行われます。その後に暗号鍵が配布されます。

Q: DHCP が完了した後に追加で認証が走るケースはありますか?

A: 802.1X では IP 取得後、再認証間隔を設定しておくことで一定時間ごとに再認証が行われる場合がありますが、初回 DHCP は必ず鍵配布後です。

A: 802.1X では IP 取得後、再認証間隔を設定しておくことで一定時間ごとに再認証が行われる場合がありますが、初回 DHCP は必ず鍵配布後です。

関連キーワード: 802.1X, WPA2-Enterprise, DHCP, TLSクライアント認証、暗号鍵配布

設問4:〔要件4及び5の検討〕について、(1)~(4)に答えよ。

(1)本文中の下線⑤で示した、C社において支障が出る業務とは何か。一つ挙げ25字以内で述べよ。

模範解答

「インターネットを使って情報収集する業務」

または

「事業部や企画部の顧客への提案や企画の立案」

解説

解答の論理構成

- まず本文には、アクセス制御を強化した場合の懸念として

「総務Gが契約したSaaS、企業情報検索、出張先への経路検索及びC社の情報システムへのアクセスだけを許可し、それ以外へのアクセスを全て遮断すると、⑤支障が出る業務がある。」

と記載されています。 - どの業務が支障を受けるかを探すため、社内でインターネットを幅広く利用している部署・業務を確認します。

- 「事業部及び企画部では、顧客への提案や企画の立案時にインターネット上にある多くの情報を収集、取捨選択、加工することによって付加価値を生み出すことが不可欠である」

という記述があり、多様なサイトへのアクセスが前提であると分かります。

- 「事業部及び企画部では、顧客への提案や企画の立案時にインターネット上にある多くの情報を収集、取捨選択、加工することによって付加価値を生み出すことが不可欠である」

- したがって “許可リスト以外のサイトは全て遮断” という方針を取ると、上記の「多くの情報を収集」する活動が不可能または極めて困難になります。

- 以上より、⑤で指摘する「支障が出る業務」は

「インターネットを使って情報収集する業務」

すなわち「事業部や企画部の顧客への提案や企画の立案」に他なりません。

誤りやすいポイント

- 「企業情報検索」「出張先への経路検索」もインターネット利用だが、これらは例外として許可対象に含まれている点を見落とす。

- “情報収集” を単に Web サイト閲覧全般と捉え、具体的な業務名を答えずにしまう。

- 「営業部の活動」と誤答する。営業部は主に取引先検索であり、許可対象に含まれるため支障は小さい。

FAQ

Q: 「顧客への提案や企画の立案」は具体的にどの部署ですか?

A: 本文に「事業部及び企画部では」と明記されています。両部署が該当します。

A: 本文に「事業部及び企画部では」と明記されています。両部署が該当します。

Q: 企業情報検索もインターネットですが、なぜ支障対象に含まれませんか?

A: 企業情報検索は例として許可対象に挙げられているため、遮断されません。

A: 企業情報検索は例として許可対象に挙げられているため、遮断されません。

Q: URL フィルタリングのカテゴリ設定で解決できませんか?

A: 「多くの情報を収集」する業務は必要サイトが広範かつ変動するため、カテゴリ選択だけでは網羅し切れず、業務効率が著しく低下します。

A: 「多くの情報を収集」する業務は必要サイトが広範かつ変動するため、カテゴリ選択だけでは網羅し切れず、業務効率が著しく低下します。

関連キーワード: URLフィルタリング、アクセス制御、情報収集、インターネット閲覧、業務プロセス

設問4:〔要件4及び5の検討〕について、(1)~(4)に答えよ。

(2)要件4は、表3中のどの機能で実現できるか。表3中の番号で一つ答えよ。

模範解答

2

解説

解答の論理構成

-

要件の整理

【問題文】では要件4として

「“業務で利用するSaaSは、総務Gが契約したSaaSだけに制限する。また、業務に不要なWebサイトへのアクセスを制限する。”」

と明記されています。ここで求められているのは

① 指定された SaaS 以外へのアクセス遮断

② 不要な Web サイト遮断

という“URL を基準にしたアクセス制御”です。 -

表3 の機能確認

表3 にはサービスNが提供する機能が並んでおり、番号「2」は

「“URLフィルタリング機能”」であり、内容として

「“サービスNが中継する際に、アクセス可能なURLを制限する。”」

と説明されています。この機能は URL 単位で許可/遮断を設定でき、要求①②を同時に満たせます。 -

他機能との比較

• 番号「1」は「“利用者IDによるフィルタリング機能”」で ID に基づく制御であり、Web サイト遮断までは対象外です。

• 番号「3」は可視化、番号「4」は暗号化であり、いずれも URL 制限には直接関与しません。 -

結論

したがって要件4を実現する機能は表3中の番号「2」です。

誤りやすいポイント

- 「総務Gが契約したSaaSだけに制限」という文言から番号「1」を選択してしまう。ID 制御は“誰が”を決められますが、“どこへ”を制御できず Web サイト制限要件を満たしません。

- 番号「4」の“保管時の自動暗号化機能”は情報漏えい対策(要件7 対応)であり、アクセス制御とは目的が異なります。

- URL フィルタリング=ブラックリストと思い込み、「情報収集を妨げない」という条件に合わないと判断してしまう。実際にはホワイト/ブラックの両方で細かい調整が可能です。

FAQ

Q: URL フィルタリングだけで SaaS アクセスを完全に管理できますか?

A: 基本は可能ですが、ドメイン変更や CDN 利用などで URL が変わるケースがあります。サービスN では管理者がリストを追加・削除できるため、随時チューニングが必要です。

A: 基本は可能ですが、ドメイン変更や CDN 利用などで URL が変わるケースがあります。サービスN では管理者がリストを追加・削除できるため、随時チューニングが必要です。

Q: 利用者IDフィルタリングと併用するメリットは?

A: SaaS への“誰が”アクセスするかを ID で縛りつつ、“どこへ”を URL で縛る二重の防御が実現できます。不正アカウント利用や設定漏れのリスクを低減できます。

A: SaaS への“誰が”アクセスするかを ID で縛りつつ、“どこへ”を URL で縛る二重の防御が実現できます。不正アカウント利用や設定漏れのリスクを低減できます。

Q: 情報収集を妨げないようにする設定例は?

A: 企業情報検索や経路検索で必要なカテゴリだけをホワイトリスト化し、SNS や掲示板など業務外カテゴリをブラックリスト化します。URL フィルタリング機能はカテゴリ単位の選択ができるので柔軟に調整可能です。

A: 企業情報検索や経路検索で必要なカテゴリだけをホワイトリスト化し、SNS や掲示板など業務外カテゴリをブラックリスト化します。URL フィルタリング機能はカテゴリ単位の選択ができるので柔軟に調整可能です。

関連キーワード: URLフィルタリング、アクセス制御、プロキシサービス、シングルサインオン、クライアント認証

設問4:〔要件4及び5の検討〕について、(1)~(4)に答えよ。

(3)要件5は、表3中のどの機能で実現できるか。表3中の番号で一つ答えよ。

模範解答

1

解説

解答の論理構成

-

要件5の狙い

- 【問題文】では要件5を「総務Gが契約したSaaSには、総務Gが管理するアカウントでアクセスする。C-PCからは、従業員が個人で管理するアカウントでのアクセスができないようにする。」と定義しています。

- つまり「許可した利用者 ID だけを SaaS に通し、それ以外は遮断する」機能が必要です。

-

表3の機能を照合

- 表3の番号「1」は「利用者IDによるフィルタリング機能」であり、内容は「Pソフトで、SaaSへのログイン時に、許可された利用者IDの場合だけ通信を許可し、その他の利用者IDの場合は通信を遮断する。」「許可する利用者IDは、管理者がSaaSごとに設定できる。」です。

- この説明は要件5の「総務Gが管理するアカウントのみ許可し、個人アカウントを禁止する」要求に完全に合致します。

-

他の機能との比較

- 番号「2」は URL フィルタリングであり、ID 単位の制御を行いません。

- 番号「3」「4」は可視化や暗号化であり、アクセス可否の判定には直接関与しません。

- よって、要件5を直接実現できるのは番号「1」のみです。

-

結論

- 表3中の番号「1」が該当するため、解答は「1」となります。

誤りやすいポイント

- URL フィルタリング(番号「2」)と混同する

「Web サイトへのアクセス制限」と聞くと URL フィルタリングを連想しがちですが、要件5は ID ベースの制御が目的です。 - サービスQの認証機能と誤解する

シングルサインオンは「誰がログインできるか」を決めるだけで「個人アカウントの通信を遮断する」までは行いません。実際の遮断はサービスNの「利用者IDによるフィルタリング機能」が担います。 - 「暗号化=セキュリティ強化」と短絡的に考える

番号「4」の自動暗号化機能は情報漏えい対策であり、アカウント統制とは別の目的です。

FAQ

Q: サービスQでシングルサインオンすれば個人アカウントを排除できますか?

A: サービスQは認証・認可を一元化しますが、端末が直接 SaaS にアクセスする経路を完全に遮断できるわけではありません。個人アカウントを確実にブロックするには、サービスNの「利用者IDによるフィルタリング機能」で通信自体を制御する必要があります。

A: サービスQは認証・認可を一元化しますが、端末が直接 SaaS にアクセスする経路を完全に遮断できるわけではありません。個人アカウントを確実にブロックするには、サービスNの「利用者IDによるフィルタリング機能」で通信自体を制御する必要があります。

Q: URL フィルタリング(番号「2」)に個人アカウント制限を追加できないのですか?

A: URL フィルタリングはリクエスト先の URL を基に許可/遮断を行います。利用者 ID を識別する仕組みがないため、個人アカウントを区別して遮断する用途には適しません。

A: URL フィルタリングはリクエスト先の URL を基に許可/遮断を行います。利用者 ID を識別する仕組みがないため、個人アカウントを区別して遮断する用途には適しません。

Q: 番号「3」の可視化機能で個人アカウントの利用を検知できれば十分ですか?

A: 検知だけでは「アクセスできないようにする」という要件5を満たせません。リアルタイムで通信を遮断できる番号「1」が必要です。

A: 検知だけでは「アクセスできないようにする」という要件5を満たせません。リアルタイムで通信を遮断できる番号「1」が必要です。

関連キーワード: IDフィルタリング、SaaSアクセス制御、アカウント統制、シングルサインオン、クライアント認証

設問4:〔要件4及び5の検討〕について、(1)~(4)に答えよ。

(4)本文中の下線⑥について、図3中のどの段階で遮断されるかを、解答群から選び、記号で答えよ。また、総務Gが管理していない機器かどうかはどのような方法で判定するか。判定の方法を30字以内で具体的に述べよ。

解答群

ア:1.〜2.

イ:3.〜4.

ウ:5.〜6.

エ:7.〜8.

オ:9.〜10.

模範解答

記号:ウ

方法:TLSクライアント認証による検証

解説

解答の論理構成

-

どこで遮断されるか

- 本文の下線⑥は「総務Gが管理していない機器からのサービス要求があった場合は、シーケンスが途中で遮断される」と説明しています。

- その判定は、サービスNが「機器からインターネットへの通信を全てサービスN経由で行うなどの制御」を担う Pソフトと連携して行われます。Pソフトはエージェントのため「一般利用者権限では動作の停止やアンインストールができない」とあり、運用管理下か否かを区別できます。

- 認証自体は「サービスQ」の「2 接続元の認証」で明記されている「ディジタル証明書によるTLSクライアント認証1)」によって行われます。

- 図3のシーケンスを見ると、サービスNがサービスQに「5. 認証要求」を送り、利用者が「6. 利用者の認証」を行います。ここで TLS クライアント認証に失敗すれば 7 以降には進めません。

- したがって遮断箇所は「5.〜6.」すなわち解答群「ウ」に該当します。

-

どう判定するか

- 管理下機器の判断材料として本文には「ディジタル証明書」「TLSクライアント認証」が示されています。

- 管理下であれば Pソフトとともに社内 CA が発行した端末証明書が格納されており、サービスQでの TLS クライアント認証に成功します。

- 管理外機器は証明書を持たないため TLS ハンドシェイク時に失敗し、サービスQ側で拒否されます。

【解答】

記号:ウ

方法:TLSクライアント認証による検証

記号:ウ

方法:TLSクライアント認証による検証

誤りやすいポイント

- 「1.〜2.」や「3.〜4.」と早い段階で遮断されると誤解する

→ 図3ではまだ認証要求が発生しておらず、判定材料が不足しています。 - URLフィルタリングと混同し、サービスN側だけで遮断できると思い込む

→ 機器管理の有無は TLS クライアント証明書で担保され、URL フィルタは別用途です。 - 「ディジタル証明書=ユーザ証明書」と早合点

→ 本文では「クライアント認証」であり、端末証明書(機器証明書)を想定しています。

FAQ

Q: なぜサービスN側だけで機器判定をしないのですか?

A: サービスNはプロキシであり、真正性判定はサービスQの「TLSクライアント認証」に委ねられています。証明書の検証は IDaaS が最適です。

A: サービスNはプロキシであり、真正性判定はサービスQの「TLSクライアント認証」に委ねられています。証明書の検証は IDaaS が最適です。

Q: パスワードでも認証できますが、それではダメですか?

A: 端末管理を担保したいので「利用者ID及びパスワード」だけでは不十分です。証明書なら機器に埋め込み、コピーも困難なため信頼性が高まります。

A: 端末管理を担保したいので「利用者ID及びパスワード」だけでは不十分です。証明書なら機器に埋め込み、コピーも困難なため信頼性が高まります。

Q: 遮断後にユーザへ通知はありますか?

A: 実装次第ですが一般的にはサービスNが認証失敗を検知し、ブラウザへエラーページを返します。ログには失敗理由が記録され、可視化機能で確認可能です。

A: 実装次第ですが一般的にはサービスNが認証失敗を検知し、ブラウザへエラーページを返します。ログには失敗理由が記録され、可視化機能で確認可能です。

関連キーワード: TLSクライアント認証、シングルサインオン、プロキシ制御、URLフィルタリング

設問5:〔要件6及び7の検討〕について、(1)、(2)に答えよ。

(1)本文中の下線⑦について、規格又は認証の例を20字以内で答えよ。

模範解答

「ISAE3402/SSAE16」

または

「ISMS認証」

解説

解答の論理構成

- 【問題文】には、要件6について「⑦SaaS又はSaaS事業者が何らかのセキュリティ規格に準拠していることの第三者による認証を確認する」と明記されています。

- ここで求められているのは「第三者認証」を受けている具体的な“規格又は認証”の名称の例です。

- 金融・クラウドサービス分野で代表的な第三者認証としては、監査報告書規格の「ISAE3402/SSAE16」や、情報セキュリティマネジメントシステムの「ISMS認証」(ISO/IEC 27001)が広く知られています。

- いずれもクラウド事業者が取得していれば、利用企業は客観的にセキュリティ体制を確認できるため、上記【問題文】の要件を満たす“例”となります。

誤りやすいポイント

- SOC1, SOC2 など英語表記のみで「20字以内」を超えてしまう書き方をする。

- 自社の内部規程や「プライバシーマーク」のような個人情報保護認証を挙げてしまい、クラウドサービスの総合的な情報セキュリティ認証とずれてしまう。

- 「ISO27017」「ISO27018」などガイドライン系の番号を出し、第三者認証を取得できる体系かどうかを確認せずに回答してしまう。

FAQ

Q: 「ISAE3402」と「SSAE16」はどちらか一方でも良いですか?

A: どちらか片方でも要件を満たしますが、国際基準と米国基準が対になっているため併記するケースが多いです。

A: どちらか片方でも要件を満たしますが、国際基準と米国基準が対になっているため併記するケースが多いです。

Q: 「ISMS認証」は正式には何を指しますか?

A: ISO/IEC 27001 に基づいた第三者認証を、日本では一般的に「ISMS認証」と呼びます。

A: ISO/IEC 27001 に基づいた第三者認証を、日本では一般的に「ISMS認証」と呼びます。

Q: SaaS 事業者が自社発行のホワイトペーパーしか持っていない場合はどうなりますか?

A: 【問題文】にもある通り、第三者認証が無ければホワイトペーパー内容を精査して安全性を判断することになります。

A: 【問題文】にもある通り、第三者認証が無ければホワイトペーパー内容を精査して安全性を判断することになります。

関連キーワード: ISMS, ISO27001, ISAE3402, SSAE16, クラウド監査

設問5:〔要件6及び7の検討〕について、(1)、(2)に答えよ。

(2)本文中のdに入れる適切な番号を、表3中の番号で一つ答えよ。

模範解答

d:4

解説

解答の論理構成

-

【問題文】では要件7を次のように定義しています。

――「要件7:業務で利用するSaaSからの情報漏えいを防ぐための技術的対策を導入する。」 -

要件7を実現するための方策として、本文は以下の手順を示します。

――「SaaSで重要な情報を扱う場合、当該SaaSで利用可能ならば表3中の番号dの機能を利用する。それによって、サービスNを経由しない不正アクセスによるSaaSからの情報漏えいを防ぐ」 -

ここで求められているのは、「サービスN」を経由しない経路であっても情報が漏えいしないようにする仕組みです。

すなわち、SaaS側に保存されるデータ自体を保護できる機能が必要です。 -

表3の各機能を照合すると、該当するのは次の項目です。

・番号「4」「保管時の自動暗号化機能」

―「一部のSaaSに対し、そのSaaSが提供するAPIを使って、特定フォルダに保管するファイルを自動的に暗号化することができる。」 -

「保管時の自動暗号化」は保存データを暗号化し、アクセス経路とは無関係に漏えいリスクを低減します。よって要件7の趣旨に完全に合致します。

-

以上より、d に入る番号は「4」です。

誤りやすいポイント

- 「利用者IDによるフィルタリング機能(番号1)」を選ぶミス

→ アクセス制御は経路依存であり“サービスNを経由しない”場合の保護には不十分です。 - 「可視化機能(番号3)」を選ぶミス

→ ログ取得は事後対策であり、漏えいそのものを直接防ぐ機能ではありません。 - 「URLフィルタリング機能(番号2)」と混同

→ URL制御も経路依存であり、保存データの保護にはつながりません。

FAQ

Q: なぜ暗号化が“経路を問わず”漏えい防止になるのですか?

A: データが暗号化されていれば、盗み出されても復号鍵が無い限り内容を読み取れません。アクセス経路の制御やログ監査と違い、保存データ自体を守るので「サービスNを経由しない」場合でも効果があります。

A: データが暗号化されていれば、盗み出されても復号鍵が無い限り内容を読み取れません。アクセス経路の制御やログ監査と違い、保存データ自体を守るので「サービスNを経由しない」場合でも効果があります。

Q: サービスNの「保管時の自動暗号化機能」を利用する際、鍵管理はどうすれば良いですか?

A: 表3には「暗号鍵は、利用者ごと又は社内共通にすることができる」とあります。機密度の高いデータは利用者ごとの鍵、共有資料は社内共通鍵など、情報分類に応じた鍵管理方針を定めると運用しやすくなります。

A: 表3には「暗号鍵は、利用者ごと又は社内共通にすることができる」とあります。機密度の高いデータは利用者ごとの鍵、共有資料は社内共通鍵など、情報分類に応じた鍵管理方針を定めると運用しやすくなります。

Q: 暗号化ができないSaaSでは要件7を満たせないのですか?

A: 本文は「当該SaaSで利用可能ならば」としており、暗号化対応がない場合は別のセキュリティ手段(経路制御、アクセス権管理、ログ監査など)を組み合わせて補完する必要があります。

A: 本文は「当該SaaSで利用可能ならば」としており、暗号化対応がない場合は別のセキュリティ手段(経路制御、アクセス権管理、ログ監査など)を組み合わせて補完する必要があります。

関連キーワード: 暗号化、アクセス制御、クラウドプロキシ、SAML, 情報漏えい対策

設問6:〔次期ITへの移行〕について、(1)、(2)に答えよ。

(1)本文中の下線⑧について、要件2を満たし、そのセキュリティ設定が従業員によって無効にされないためには、どのように設定する必要があるか。30字以内で述べよ。

模範解答

秘密鍵を書き出しできないように設定する。

解説

解答の論理構成

- 要件2は「業務での個人所有機器の利用を禁止する」と明記されています。

引用: 「要件2:業務での個人所有機器の利用を禁止する。テレワークに必要なPCは貸与する。」 - その実現策として本文は「機器をクライアント認証することにした」と記述し、ディジタル証明書方式を採用しています。

引用: 「要件2については、業務で利用するC社の情報システムやSaaSへのアクセスの際、機器をクライアント認証することにした。」 - クライアント証明書を持出C-PCにだけ入れておけば個人所有機器からの接続は不可能になります。しかし、従業員が証明書の秘密鍵をエクスポートできてしまうと個人端末へコピーして接続される恐れがあります。

- したがって「従業員によって無効にされない」ためには、証明書の秘密鍵を端末外へ持ち出せないよう OS 証明書ストアで「秘密鍵のエクスポート禁止」を設定する必要があります。

- 以上から解答は「秘密鍵を書き出しできないように設定する」となります。

誤りやすいポイント

- 「一般利用者権限だけを与える」だけでは、管理者権限を奪取された場合に証明書が持ち出されてしまう危険を見落としやすい。

- BIOS/UEFIやディスク暗号を答えにしてしまい、クライアント認証に使われる証明書管理の観点を外してしまう。

- 「証明書にパスワードを掛ける」と答え、コピー自体は許してしまう点に気付かない。

FAQ

Q: 管理者権限を従業員に与えなければ十分ではありませんか?

A: USBブートや権限昇格攻撃で秘密鍵をコピーされる可能性があります。鍵自体がエクスポート不可ならば、取得されても利用できません。

A: USBブートや権限昇格攻撃で秘密鍵をコピーされる可能性があります。鍵自体がエクスポート不可ならば、取得されても利用できません。

Q: スマートカードなどハードウェアトークンを使う方法と比べてどうですか?

A: ハードウェアトークンでも同じ目的を達成できますが、既存PCだけで完結できるエクスポート禁止設定の方が導入コストと運用負荷を抑えられます。

A: ハードウェアトークンでも同じ目的を達成できますが、既存PCだけで完結できるエクスポート禁止設定の方が導入コストと運用負荷を抑えられます。

Q: 証明書を削除されるリスクは考えなくてよいのですか?

A: 削除されれば本人も業務にアクセスできなくなるため気付きやすく、再発行で対処できます。コピーされるより被害は限定的です。

A: 削除されれば本人も業務にアクセスできなくなるため気付きやすく、再発行で対処できます。コピーされるより被害は限定的です。

関連キーワード: デバイス証明書、クライアント認証、秘密鍵、エクスポート制限、アクセス制御

設問6:〔次期ITへの移行〕について、(1)、(2)に答えよ。

(2)本文中の下線⑧について、要件4及び5を満たし、それを維持するためには、どのソフトウェアをどのように設定する必要があるか。40字以内で述べよ。

模範解答

管理者が、Pソフトを、一般利用者権限では変更できないように設定する。

解説

解答の論理構成

- 要件4・5では「総務Gが契約したSaaSだけ利用させ、従業員個人のアカウントや不要なWebサイトを排除する」ことが求められています。

- これを実現・維持するための仕組みとして本文は「機器からインターネットへの通信を全てサービスN経由で行うなどの制御を行う端末制御エージェントソフトウェア(以下、Pソフトという)」と記述し、さらに「管理者は、Pソフトを、一般利用者権限では動作の停止やアンインストールができないように設定することができる。」と明示しています。

- また、移行時の方針として「C-PCは管理者権限による管理を総務Gが行い、従業員には一般利用者権限だけを与える」としており、従業員が勝手に設定を変えられない状態が前提です。

- 以上より、要件4・5を確実に担保するには「Pソフト」を「一般利用者権限では変更できないように設定する」必要がある、との結論になります。

誤りやすいポイント

- ソフトウェア名をサービスQと勘違いしやすい。サービスQは認証基盤、通信制御はPソフトが担当します。

- 「インストールする」だけでは不十分で、「一般利用者権限では停止・削除できない」設定が必須である点を見落としやすいです。

- 要件6・7の暗号化機能と混同して、保管時暗号化の設定を書いてしまうケースがあります。

FAQ

Q: なぜサービスQ側の設定ではなくPソフトの設定が答えになるのですか?

A: サービスQはID管理を担いますが、端末が勝手に別経路で通信してしまえば制御できません。通信経路を強制するPソフトの権限保護が要件4・5を守る要の対策だからです。

A: サービスQはID管理を担いますが、端末が勝手に別経路で通信してしまえば制御できません。通信経路を強制するPソフトの権限保護が要件4・5を守る要の対策だからです。

Q: 「動作の停止やアンインストールができないように」と「変更できないように」は同義ですか?

A: 本文では停止・アンインストール禁止と書かれています。設問は要件維持の観点から広く“変更できない”趣旨でまとめれば正解となります。

A: 本文では停止・アンインストール禁止と書かれています。設問は要件維持の観点から広く“変更できない”趣旨でまとめれば正解となります。

Q: 管理者権限での操作は何のために残すのですか?

A: ソフトウェア更新やポリシー変更など、総務Gが運用上必要な管理作業を行えるようにするためです。一般利用者権限では防御を強め、管理者のみ制御できます。

A: ソフトウェア更新やポリシー変更など、総務Gが運用上必要な管理作業を行えるようにするためです。一般利用者権限では防御を強め、管理者のみ制御できます。

関連キーワード: クライアント証明書、エージェント制御、URLフィルタリング、シングルサインオン、アクセス制御