情報処理安全確保支援士 2022年 春期 午後1 問03

スマートフォン向けQRコード決済サービスの開発に関する次の記述を読んで、設問1~3に答えよ。

L社は、様々なWebサービスを提供している従業員8,000名の企業である。市場環境の変化に合わせ、L社は、QRコードを利用した実店舗向けの決済サービス(以下、Qサービスという)を提供することを決め、Qサービス用のサーバプログラムと、Qサービスを利用するためのスマートフォン向けアプリケーションプログラム(以下、Qアプリという)を開発することになった。

システム開発部門のBさんは、Qサービス用のサーバプログラム及びQアプリの開発責任者に任命された。

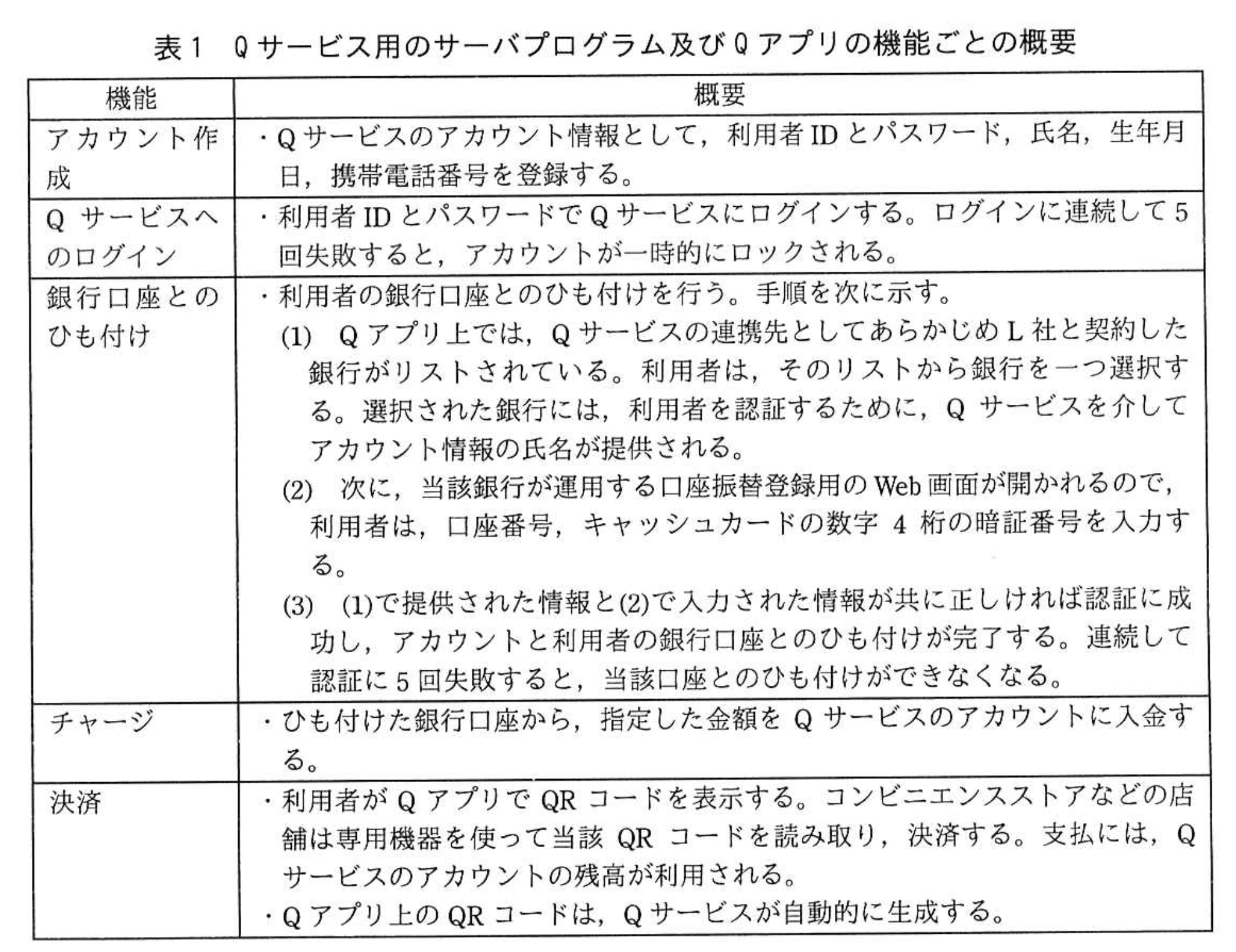

〔Qサービス用のサーバプログラム及びQアプリの機能〕

Qサービス用のサーバプログラム及びQアプリの機能ごとの概要を表1に示す。

〔本人確認〕

Bさんは、上司である情報処理安全確保支援士(登録セキスペ)のC課長に表1をレビューしてもらった。C課長は、Qサービス及びQアプリが他人名義で利用されたり、他人のアカウントで不正にログインされたりすることを防ぐためには、表1のアカウント作成とQサービスへのログインの方法では本人確認が不十分であると指摘した。

C課長は、経済産業省が2020年に公表した“オンラインサービスにおける身元確認手法の整理に関する検討報告書”を確認するように指示した。当該報告書では、本人確認の構成要素は、身元確認と当人認証であると整理されている。身元確認は、“登録する氏名・住所・生年月日等が正しいことを証明/確認すること”と定義されている。また、当人認証は、“認証の3要素のいずれかの照合で、その人が作業していることを示すこと”と定義されている。したがって、Qサービスにおいては、表1のa時に身元確認を、表1のb時に当人認証を実施することになる。

〔身元確認〕

Bさんは、身元確認についてどのような方法があるのかを調査したところ、“犯罪による収益の移転防止に関する法律施行規則”(以下、犯収法規則という)に規定があることが分かった。犯収法規則の規定を参考にすると、銀行側が利用者の身元確認を行い、かつ、銀行がその記録を保存していることをL社が確認すれば、Qサービスのa時の身元確認を実施したとみなせるとBさんは考え、C課長に相談した。

C課長は、表1の銀行口座とのひも付けでは、キャッシュカードの所持が確認されず、暗証番号で照合されるだけなので、攻撃者が他人の氏名でアカウント作成を行い、①他人の銀行口座とのひも付けを行うリスクを低減するためには、L社が表1のa時に身元確認を実施する必要があると指摘した。

L社には対面で身元確認できる店舗がなく、身元確認の手続きを郵送で行うことになると、利用者がQサービスを利用するまでに時間が掛かる。Bさんは、身元確認をオンラインで行う方法をC課長に相談した。

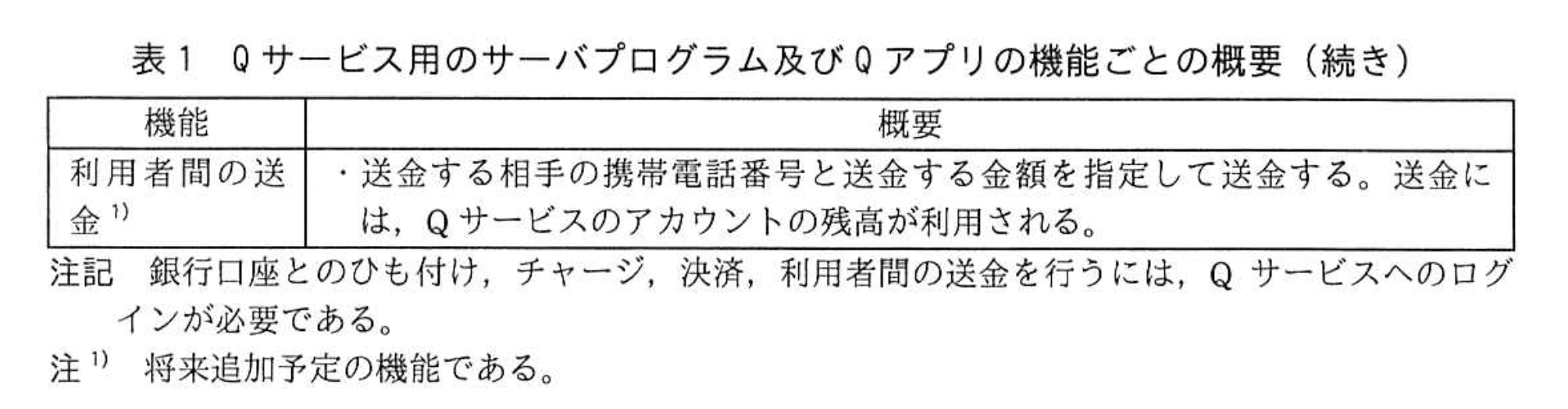

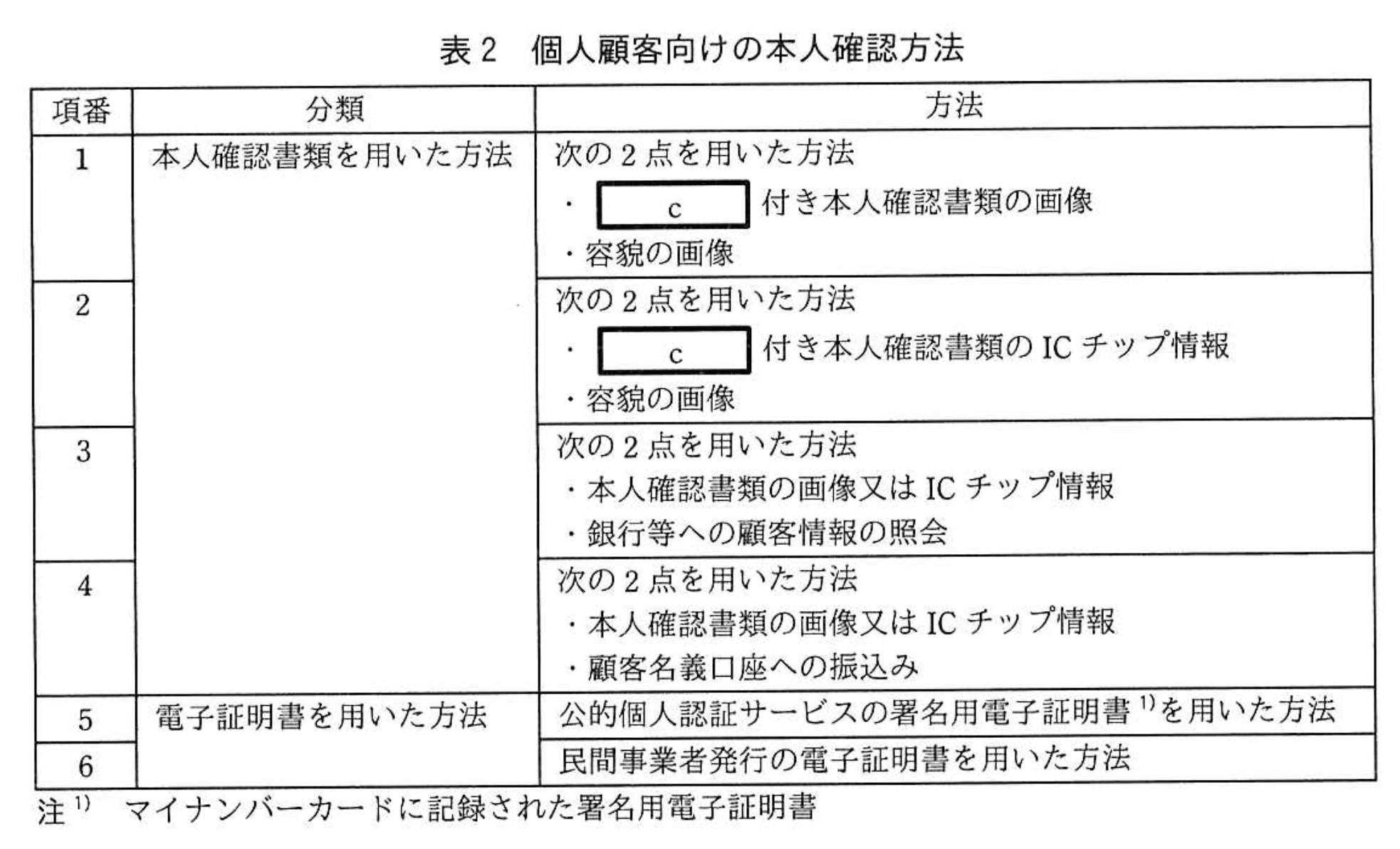

C課長は、将来、Qサービスには利用者間の送金機能などが追加されることを考慮し、金融庁が公表している“犯罪収益移転防止法におけるオンラインで完結可能な本人確認方法の概要”の個人顧客向けの本人確認方法が採用できると考えた。そこで、表2のように整理してBさんに説明した。

次は、表2についてのBさん及びC課長の会話である。

Bさん:項番5のセキュリティが強固だと思うので、項番5をQサービスに導入する場合の本人確認方法について詳しく教えてください。

C課長:マイナンバーカードには、地方公共団体情報システム機構が発行した署名用電子証明書などが格納されている。Qサービスの利用者は、NFC機能のあるスマートフォンを利用して、マイナンバーカードを読み取り、署名用電子証明書のパスワードをQアプリに入力する。入力されたパスワードが正しい場合、マイナンバーカード内のdでQサービスの申込用のデータにデジタル署名し、当該デジタル署名、当該データ本体、署名用電子証明書をQサービスに送付する。Qサービス側で、デジタル署名が利用者本人のものであり、改ざんされていないことをQサービスの利用者のeを用いて確認した後、地方公共団体情報システム機構にfを確認する。

Bさん:項番5の方法では、利用者がNFC機能のあるスマートフォンとマイナンバーカードを用意する必要があるのですね。それならば、項番1の方が、利用者にとっては利用しやすい方法と言えそうです。項番1では、注意点はありますか。

C課長:項番1では事前に準備した他人の画像を用いられないようにする必要がある。

Bさん:どうすればよいでしょうか。

C課長:完全な対策はないが、政府が犯収法規則の改正において意見公募を実施した際の“警察庁及び共管各省庁の考え方”に記載されている方法を採用すると、“Qアプリが毎回ランダムな数字を表示し、利用者がgして、直ちに送信することによって、L社では提出された画像が事前に準備されたものではないことを確認する”という方法が考えられる。この方法で身元確認しよう。

Bさん:分かりました。

〔当人認証〕

Bさんは、Qサービスの当人認証を強化する方法を検討し、利用者IDとパスワードによる認証後にSMSで認証コードを利用者に送り、入力させる方法を実装することを考えた。

一方、利便性を向上させるために、ログインが成功した場合は、1か月間、ログイン状態を保持することを考えた。しかし、②Qサービスにログインした状態で、スマートフォンの画面ロックを設定していないと、Qサービスが不正利用されることがある。そこで、Qサービスにログインした状態を保持することにした上で、③Qアプリに不正利用を防ぐための機能を追加することにした。

これまでの検討を踏まえ、Bさんは、Qサービス用のサーバプログラム及びQアプリの開発を進めた。

設問1:

本文中のa、bに入れる適切な字句を、解答群の中から選び、記号で答えよ。

解答群

ア:Qサービスへのログイン

イ:アカウント作成

模範解答

a:イ

b:ア

解説

解答の論理構成

- 【問題文】には

“本人確認の構成要素は、身元確認と当人認証…したがって、Qサービスにおいては、表1のa時に身元確認を、表1のb時に当人認証を実施することになる。”

とあります。 - 身元確認は “登録する氏名・住所・生年月日等が正しいことを証明/確認すること” であり、登録作業そのものと結び付くため、表1で利用者の氏名などを登録する “アカウント作成” が該当します。

- 当人認証は “認証の3要素のいずれかの照合で、その人が作業していることを示すこと” であり、実際にサービス利用の都度本人であることを確かめる工程なので、利用者IDとパスワードで本人を確認する “Qサービスへのログイン” が該当します。

- よって

• a=“アカウント作成”(解答群イ)

• b=“Qサービスへのログイン”(解答群ア)

となります。

誤りやすいポイント

- “当人認証=パスワード入力”のイメージからabを逆に選択してしまう。

- 「身元確認=本人確認全般」と広く捉え、ログイン時も含めてしまう。

- 表1に列挙された機能説明を読まずに語感だけで判断する。

FAQ

Q: 身元確認と当人認証は同時に行うこともありますか?

A: 可能ですが、本問題では “登録時に身元確認、利用時に当人認証” と役割を分けて考えることが前提です。

A: 可能ですが、本問題では “登録時に身元確認、利用時に当人認証” と役割を分けて考えることが前提です。

Q: パスワードだけでは当人認証が弱いのでは?

A: そのとおりです。本文でも “SMSで認証コードを送り入力させる方法” による多要素認証が検討されています。

A: そのとおりです。本文でも “SMSで認証コードを送り入力させる方法” による多要素認証が検討されています。

Q: 更新系処理(チャージ・送金)でも当人認証を見直す必要がありますか?

A: 実務では高額取引や送金時などに追加認証を要求することが推奨されます。本設問はログイン時を焦点にしています。

A: 実務では高額取引や送金時などに追加認証を要求することが推奨されます。本設問はログイン時を焦点にしています。

関連キーワード: 身元確認、当人認証、多要素認証、アカウント登録、パスワード

設問2:〔身元確認〕について、(1)〜(5)に答えよ。

(1)本文中の下線①について、攻撃者はどのようにして他人の銀行口座とのひも付けを成功させるか。その方法を二つ挙げ、それぞれ30字以内で述べよ。

模範解答

①:漏えいしている口座番号と暗証番号を悪用する方法

②:口座番号と暗証番号をだまし取って聞き出し、悪用する方法

解説

解答の論理構成

- 【問題文引用】

「銀行口座とのひも付け…利用者は、口座番号、キャッシュカードの数字4桁の暗証番号を入力する。」

攻撃者が他人の口座を結び付けるには、この二つの情報を正しく入力できればよいと分かります。 - 【問題文引用】

「攻撃者が他人の氏名でアカウント作成を行い、①他人の銀行口座とのひも付けを行うリスク」

つまり、攻撃者は①口座番号②四桁暗証番号を何らかの手段で入手し、ひも付け認証を通過します。 - 想定手段は大別して次の二つです。

• 漏えい・流出済みの認証情報をそのまま利用する。

• フィッシングや詐欺電話などで利用者から認証情報を騙し取る。

この二点が模範解答の

「漏えいしている口座番号と暗証番号を悪用する方法」

「口座番号と暗証番号をだまし取って聞き出し、悪用する方法」

に対応します。

誤りやすいポイント

- 口座番号や暗証番号を「総当たり攻撃で推測する」と書くと、5回でロックされる仕様があるため現実的でないと判断され減点されやすいです。

- 暗証番号の変更・リセットを悪用するなど、銀行側の追加手続きを含む回答は設問の範囲(ひも付け時の入力画面)を超えてしまいます。

- 「生年月日を推測する」など氏名以外の登録情報を根拠にする回答は、ひも付け時に照合対象ではないため不適切です。

FAQ

Q: 「総当たり攻撃」はなぜ解答にならないのですか?

A: 【問題文引用】「連続して認証に5回失敗すると、当該口座とのひも付けができなくなる。」ため、実質的に総当たりは成立しません。

A: 【問題文引用】「連続して認証に5回失敗すると、当該口座とのひも付けができなくなる。」ため、実質的に総当たりは成立しません。

Q: 暗証番号だけを入手しても口座番号が分からないとダメですか?

A: はい。ひも付け認証では「口座番号」と「暗証番号」の両方を入力する必要があるため、二つ揃える必要があります。

A: はい。ひも付け認証では「口座番号」と「暗証番号」の両方を入力する必要があるため、二つ揃える必要があります。

Q: フィッシングサイトを作れば簡単に情報が取れるのですか?

A: 技術的には可能ですが、銀行を騙る画面の用意・誘導メール送信など複数の工程が必要であり、実務では多層防御策が取られています。

A: 技術的には可能ですが、銀行を騙る画面の用意・誘導メール送信など複数の工程が必要であり、実務では多層防御策が取られています。

関連キーワード: フィッシング、認証情報漏えい、パスワード再利用、口座振替登録、総当たり制限

設問2:〔身元確認〕について、(1)〜(5)に答えよ。

(2)表2中のcに入れる適切な字句を5字以内で答えよ。

模範解答

c:写真

解説

解答の論理構成

- 表2の項番1・2は、いずれも本人確認書類と容貌(顔)の突合を行う方式です。

【問題文】

「次の2点を用いた方法

・a付き本人確認書類の画像

・容貌の画像」

「次の2点を用いた方法

・c付き本人確認書類のICチップ情報

・容貌の画像」 - 容貌と突合できる書類とは、氏名や生年月日だけでなく“顔”を確認できるものでなければなりません。行政文書や犯収法規則でも「顔写真付き本人確認書類」という表現が用いられます。

- したがって、cには「写真」を補い、「写真付き本人確認書類」とすることで、容貌の照合という要件を満たす説明になります。

- 以上より、解答は「写真」です。

誤りやすいポイント

- 「顔写真」「顔」などと答え、原文の「付き本人確認書類」に合わなくなるケース。

- ICチップ情報があるため運転免許証やマイナンバーカードを想起し、書類名そのもの(例:マイナンバー)を記入してしまうミス。

- 頭に「顔」を付けて「顔写真」と解答し、設問条件(5字以内)と合っていても、問題文の語感との整合を欠くと採点で減点される恐れ。

FAQ

Q: 項番1と2はどちらも“写真付き”なのに、一方は画像、一方はICチップ情報なのはなぜですか?

A: ICチップには証明書類に印字された本人情報と同じ内容が電子的に格納されているため、読み取ったデータを用いて改ざん検出や真贋判定がしやすいという利点があります。画像かICチップかという違いは取得手段の差であり、「写真付き」である点は共通です。

A: ICチップには証明書類に印字された本人情報と同じ内容が電子的に格納されているため、読み取ったデータを用いて改ざん検出や真贋判定がしやすいという利点があります。画像かICチップかという違いは取得手段の差であり、「写真付き」である点は共通です。

Q: なぜ“写真”だけでよいのですか?

A: 「写真付き本人確認書類」という日本語表現では、「写真」が付くことで顔と書類の一致を確認するという意味が成立します。設問はc単独で補う形式なので、「写真」を入れれば完全な語句になります。

A: 「写真付き本人確認書類」という日本語表現では、「写真」が付くことで顔と書類の一致を確認するという意味が成立します。設問はc単独で補う形式なので、「写真」を入れれば完全な語句になります。

Q: マイナンバーカードは写真付きですが、なぜここでカード名を入れないのですか?

A: 設問は特定の書類名ではなく、「○○付き本人確認書類」という“属性”を尋ねています。マイナンバーカードや運転免許証など複数の書類を包括できる言葉が求められるため、「写真」が適切です。

A: 設問は特定の書類名ではなく、「○○付き本人確認書類」という“属性”を尋ねています。マイナンバーカードや運転免許証など複数の書類を包括できる言葉が求められるため、「写真」が適切です。

関連キーワード: 本人確認、ICチップ、デジタル署名、生体認証、二要素認証

設問2:〔身元確認〕について、(1)〜(5)に答えよ。

(3)本文中のd、eに入れる適切な字句を、解答群の中から選び、記号で答えよ。

解答群

ア:共通鍵

イ:公開鍵

ウ:秘密鍵

模範解答

d:ウ

e:イ

解説

解答の論理構成

- 【問題文】では

“マイナンバーカード内のdでQサービスの申込用のデータにデジタル署名し”

と記載されています。デジタル署名の作成には秘密鍵を用いるのが原則です。

したがって d=「秘密鍵」 となります。 - 続けて

“デジタル署名が利用者本人のものであり、改ざんされていないことをQサービスの利用者のeを用いて確認”

とあります。署名検証は公開鍵で行うため e=「公開鍵」 です。 - 解答群との対応は

ア:共通鍵/イ:公開鍵/ウ:秘密鍵

なので

d:ウ

e:イ

が正答です。

誤りやすいポイント

- 「公開鍵で署名し秘密鍵で検証する」と逆に覚えている受験者が少なくありません。公開鍵暗号方式の“暗号化”と“署名”を混同しないよう注意が必要です。

- マイナンバーカードの“署名用電子証明書”は公開鍵だけでなく対応する秘密鍵もカード内に格納されています。ここで使用する鍵はどちらかを迷いやすいので、処理工程(署名生成なのか検証なのか)を読解して判断する癖を付けましょう。

- 共通鍵は対称暗号で用いる鍵であり、公開鍵基盤の署名処理では登場しない点を忘れがちです。

FAQ

Q: 署名用電子証明書には公開鍵だけが入っているのですか?

A: 証明書自体は公開鍵を含みますが、対応する秘密鍵もマイナンバーカードのICチップ内に安全に保持されています。秘密鍵はカード外に取り出せない設計です。

A: 証明書自体は公開鍵を含みますが、対応する秘密鍵もマイナンバーカードのICチップ内に安全に保持されています。秘密鍵はカード外に取り出せない設計です。

Q: 「パスワードを入力する」のは何のためですか?

A: 署名用電子証明書にアクセスし、秘密鍵で署名を実行するための利用者認証です。パスワードが一致しないと秘密鍵の使用が許可されません。

A: 署名用電子証明書にアクセスし、秘密鍵で署名を実行するための利用者認証です。パスワードが一致しないと秘密鍵の使用が許可されません。

Q: 共通鍵が選択肢にあるのはなぜでしょう?

A: 暗号技術に詳しくない受験者が「鍵」と聞いて漠然と共通鍵を選んでしまうことを狙ったひっかけです。デジタル署名には共通鍵は使いません。

A: 暗号技術に詳しくない受験者が「鍵」と聞いて漠然と共通鍵を選んでしまうことを狙ったひっかけです。デジタル署名には共通鍵は使いません。

関連キーワード: デジタル署名、公開鍵暗号、マイナンバーカード、電子証明書、秘密鍵

設問2:〔身元確認〕について、(1)〜(5)に答えよ。

(4)本文中のfに入れる適切な字句を、15字以内で述べよ。

模範解答

f:・署名用電子証明書の有効性

・署名用電子証明書の失効の有無

解説

解答の論理構成

-

問題文の該当記述

- 「Qサービス側で、デジタル署名が利用者本人のものであり、改ざんされていないことをQサービスの利用者のeを用いて確認した後、地方公共団体情報システム機構にfを確認する。」

ここから、eで署名検証した“後”に、発行主体である「地方公共団体情報システム機構」に問い合わせる対象がfであると分かります。

- 「Qサービス側で、デジタル署名が利用者本人のものであり、改ざんされていないことをQサービスの利用者のeを用いて確認した後、地方公共団体情報システム機構にfを確認する。」

-

署名検証後に行う確認内容

- 署名検証だけでは、その電子証明書が「失効していないか」「有効期限内か」といった“現在使える状態”かどうかは分かりません。

- 電子証明書の有効性を最終的に保証するには、発行者に失効情報(CRL, OCSP など)の照会が必須です。

-

発行者が提供する情報

- マイナンバーカードの署名用電子証明書の発行者は「地方公共団体情報システム機構」です。同機構に問い合わせる内容は「署名用電子証明書の失効の有無」または「署名用電子証明書の有効性」であると導けます。

-

よって、f に入る字句

- 「署名用電子証明書の有効性」

- または「署名用電子証明書の失効の有無」

誤りやすいポイント

- 署名検証と失効確認を混同し、「公開鍵の照合」などと書いてしまう。公開鍵は証明書に含まれており、検証フェーズで既に使用済みです。

- 問い合わせ先が「地方公共団体情報システム機構」であることから、別の公的機関(総務省や金融庁など)と誤記する。

- 「失効確認」=「CRL取得」とだけ書き、具体的に“何を”確認するかを明示しない。

FAQ

Q: 失効確認は CRL と OCSP のどちらで行われますか?

A: 実装依存ですが、本質は「地方公共団体情報システム機構が保持する失効情報を参照して証明書が有効かどうかを確かめる」ことです。方式は CRL でも OCSP でも構いません。

A: 実装依存ですが、本質は「地方公共団体情報システム機構が保持する失効情報を参照して証明書が有効かどうかを確かめる」ことです。方式は CRL でも OCSP でも構いません。

Q: 署名用電子証明書のパスワードが誤っていた場合はどうなりますか?

A: パスワードが誤るとマイナンバーカード内の秘密鍵にアクセスできず、デジタル署名自体が生成されないため、当然本人確認は失敗扱いとなります。

A: パスワードが誤るとマイナンバーカード内の秘密鍵にアクセスできず、デジタル署名自体が生成されないため、当然本人確認は失敗扱いとなります。

Q: 署名検証が成功しても証明書が失効していた場合は?

A: 証明書が失効していれば本人確認は不成立です。失効していないことを確認して初めて身元確認が完了します。

A: 証明書が失効していれば本人確認は不成立です。失効していないことを確認して初めて身元確認が完了します。

関連キーワード: 電子証明書、失効確認、デジタル署名、公開鍵基盤、身元確認

設問2:〔身元確認〕について、(1)〜(5)に答えよ。

(5)本文中のgに入れる適切な字句を、40字以内で述べよ。

模範解答

g:そのランダムな数字を紙に書き、その紙と一緒に容貌や本人確認書類を撮影

解説

解答の論理構成

- 問題文には

“Qアプリが毎回ランダムな数字を表示し、利用者がgして、直ちに送信することによって、L社では提出された画像が事前に準備されたものではないことを確認する”

とあります。 - ここで求められるのは「事前に準備した他人の画像」を防ぐための具体的行為です。

- 画像が本当に“今”撮影されたことを示すには、ランダム数字が同じ画面上に写っている必要があります。スマートフォンのスクリーンショットではなく、手元で数字を書いた紙を一緒に撮影させれば、なりすましや過去画像の再利用が難しくなります。

- さらに「容貌」と「本人確認書類」も同一フレーム内に収めることで “容貌の画像” と “本人確認書類の画像” が同一人物かつ同一時点であることを担保できます。

- 以上から g に入れるべき具体的行為は

“そのランダムな数字を紙に書き、その紙と一緒に容貌や本人確認書類を撮影”

となります。

誤りやすいポイント

- スクリーンショットを撮るだけと誤解しやすい

→ スクリーンショットは過去に撮った画像を流用できるため防止策になりません。 - 「数字を読み上げる」「チャットに入力する」など音声・文字送信と勘違いしやすい

→ 問題文は“画像による確認”を前提としており、撮影行為が必須です。 - 「本人確認書類のみを撮影」として容貌を忘れるケース

→ 文中に“容貌の画像”と明記されているので本人の顔も必ず同一フレームに含めます。

FAQ

Q: なぜ紙に数字を書かせる必要があるのですか?

A: ランダム数字の表示はその時点限定のワンタイム情報です。紙に書いて撮影させることで、「本人が今撮影した」ことを証明でき、過去の画像使い回しを防止します。

A: ランダム数字の表示はその時点限定のワンタイム情報です。紙に書いて撮影させることで、「本人が今撮影した」ことを証明でき、過去の画像使い回しを防止します。

Q: スマートフォン画面を直接映り込ませても良いですか?

A: 画面写り込みでも一応ランダム数字は写りますが、他人がスクリーンショットを合成した画像を準備できる余地が残ります。紙に書かせる方が改ざん耐性が高いとされています。

A: 画面写り込みでも一応ランダム数字は写りますが、他人がスクリーンショットを合成した画像を準備できる余地が残ります。紙に書かせる方が改ざん耐性が高いとされています。

Q: 撮影後に画像加工されたらどうなりますか?

A: 画像改ざん検出のため、提出時のメタデータ確認や改ざん判定ライブラリを併用し、さらに後工程で電子署名付き本人確認(項番5など)を併用することでリスクを低減します。

A: 画像改ざん検出のため、提出時のメタデータ確認や改ざん判定ライブラリを併用し、さらに後工程で電子署名付き本人確認(項番5など)を併用することでリスクを低減します。

関連キーワード: ランダムチャレンジ、オンライン本人確認、撮影時点証明、ワンタイムコード

設問3:〔当人認証〕について、(1)、(2)に答えよ。

(1)本文中の下線②について、スマートフォンの画面ロックを設定していないと、どのような場合に不正利用が行われるか。20字以内で具体的に述べよ。

模範解答

スマートフォンを盗まれた場合

解説

解答の論理構成

- 問題文には、ログイン状態を1か月間保持する設定のまま「“②Qサービスにログインした状態で、スマートフォンの画面ロックを設定していないと、Qサービスが不正利用されることがある”」と明記されています。

- 画面ロックが無い端末は、端末を手にした第三者がそのまま Qアプリを操作できるため、ログイン済みセッションを悪用できます。

- 第三者が端末を手に入れる典型的な状況は「盗難」や「置き忘れ」です。盗難であれば悪意を持つ人物が即座に操作できるため不正利用の危険性が特に高いと判断できます。

- 以上から、不正利用が発生する代表ケースとして「スマートフォンを盗まれた場合」とまとめるのが適切です。

誤りやすいポイント

- 「紛失」だけを書き、意図的な盗難というリスクを示せていない。

- 「他人に貸した場合」など利用実態と離れたシナリオを想定してしまう。

- 画面ロック未設定の原因(設定ミス等)を述べてしまい、いつ不正利用が起こるかを答えていない。

FAQ

Q: 「置き忘れ」でも不正利用されますか?

A: 可能性はありますが、問題文のリスク説明は“第三者が自由に操作できる状況”を強調しているため、盗難と記述するのがより直接的です。

A: 可能性はありますが、問題文のリスク説明は“第三者が自由に操作できる状況”を強調しているため、盗難と記述するのがより直接的です。

Q: 画面ロックがあっても指紋認証だけでは弱いのでは?

A: 指紋認証は「所持+生体」の組合せとなり、画面ロック無しより大幅に安全です。本問は「ロックなし」という極端なケースを想定しています。

A: 指紋認証は「所持+生体」の組合せとなり、画面ロック無しより大幅に安全です。本問は「ロックなし」という極端なケースを想定しています。

Q: ログイン状態を保持しなければ解決できますか?

A: はい。ただし利便性低下を避けるため、問題文では「③Qアプリに不正利用を防ぐための機能を追加する」方針を採っています。

A: はい。ただし利便性低下を避けるため、問題文では「③Qアプリに不正利用を防ぐための機能を追加する」方針を採っています。

関連キーワード: 画面ロック、二要素認証、セッション管理、スマートフォン盗難、不正利用防止

設問3:〔当人認証〕について、(1)、(2)に答えよ。

(2)本文中の下線③について、どのような機能が考えられるか。30字以内で具体的に述べよ。

模範解答

Qアプリの起動時に、PIN コードで利用者を認証する機能

解説

解答の論理構成

- 本文では「ログインが成功した場合は、1か月間、ログイン状態を保持する」とあります。これは利便性を高める一方、端末の画面ロックが掛かっていない状態で放置されると不正利用の危険が高まります。実際に下線②で「Qサービスにログインした状態で、スマートフォンの画面ロックを設定していないと、Qサービスが不正利用されることがある」と危険性を明示しています。

- そこで下線③では「Qアプリに不正利用を防ぐための機能を追加」することが求められています。不正利用の原因は“端末が他人の手に渡ったときにアプリがそのまま操作できてしまう”ことですから、アプリ単独で再認証を行う仕組みを設ければリスクを低減できます。

- 具体策として、アプリ起動時に本人しか知り得ない情報(PIN)を毎回入力させれば、たとえ端末が他人の手に渡っても利用を阻止できます。

- 以上から、解答は「Qアプリの起動時に、PIN コードで利用者を認証する機能」となります。

誤りやすいポイント

- 端末側の「画面ロック設定」を答えてしまう:設問は「Qアプリに追加する機能」を問うているためOS設定の話ではない。

- 「SMS認証を再度行う」といった案:当人認証強化としては有効だが、頻繁にSMSを送るのはコスト・利便性が低下し、起動のたびに行う現実味が乏しい。

- 「自動ログアウト時間を短くする」と答える:1か月間ログイン状態を保持する方針が示されているので方針不一致となる。

FAQ

Q: 生体認証(指紋・顔)を使う案ではいけませんか?

A: もちろん有効ですが、設問は具体例をひとつ挙げる形です。PINコード認証が代表的で汎用端末でも実装しやすいため、模範解答はPINを採用しています。

A: もちろん有効ですが、設問は具体例をひとつ挙げる形です。PINコード認証が代表的で汎用端末でも実装しやすいため、模範解答はPINを採用しています。

Q: PINは何桁にすれば良いのでしょうか?

A: 一般的には4〜6桁が多いですが、アプリ側で6桁以上を強制し、連続失敗回数でロックを掛けることでさらに安全性を高められます。

A: 一般的には4〜6桁が多いですが、アプリ側で6桁以上を強制し、連続失敗回数でロックを掛けることでさらに安全性を高められます。

Q: 毎回PIN入力ではユーザビリティが下がりませんか?

A: スマートフォンの生体認証APIと併用し、「生体認証失敗時のみPIN入力」にするなど段階的認証にすると利便性と安全性の両立が可能です。

A: スマートフォンの生体認証APIと併用し、「生体認証失敗時のみPIN入力」にするなど段階的認証にすると利便性と安全性の両立が可能です。

関連キーワード: 多要素認証、PINコード、セッション管理、端末盗難対策、モバイルアプリ安全設計