情報処理安全確保支援士 2023年 秋期 午後 問02

セキュリティ対策の見直しに関する次の記述を読んで、設問に答えよ。

M社は、L社の子会社であり、アパレル業を手掛ける従業員100名の会社である。M社のオフィスビルは、人通りの多い都内の大通りに面している。

昨年、M社の従業員が、社内ファイルサーバに保存していた秘密情報の商品デザインファイルをUSBメモリに保存し、競合他社に持ち込むという事件が発生した。この事件を契機として、L社からの指導でセキュリティ対策の見直しを進めている。既に次の三つの見直しを行った。

・USBメモリへのファイル保存を防ぐために、従業員に貸与するノートPC(以下、業務PCという)に情報漏えい対策ソフトを導入し、次のように設定した。

(1)USBメモリなどの外部記憶媒体の接続を禁止する。

(2)ソフトウェアのインストールを除いて、ローカルディスクへのファイルの保存を禁止する。

(3)会社が許可していないWebメールサービス及びクラウドストレージサービスへの通言を遮断する。

(4)会社が許可していないソフトウェアのインストールを禁止する。

(5)電子メール送時のファイルの添付を禁止する。

・業務用のファイルの保存場所を以前から利用していたクラウドストレージサービス(以下、Bサービスという)の1か所にまとめ、設定を見直した。

・社内ファイルサーバを廃止した。

M社のオフィスビルには、執務室と会議室がある。執務室では従業員用無線LANが利用可能であり、会議室では、従業員用無線LANと来客用無線LANの両方が利用可能である。会議室にはプロジェクターが設置されており、来客が持ち込むPG、タブレット及びスマートフォン(以下、これらを併せて来客持込端末という)又は業務PCを来客用無線LANに接続することで利用可能である。

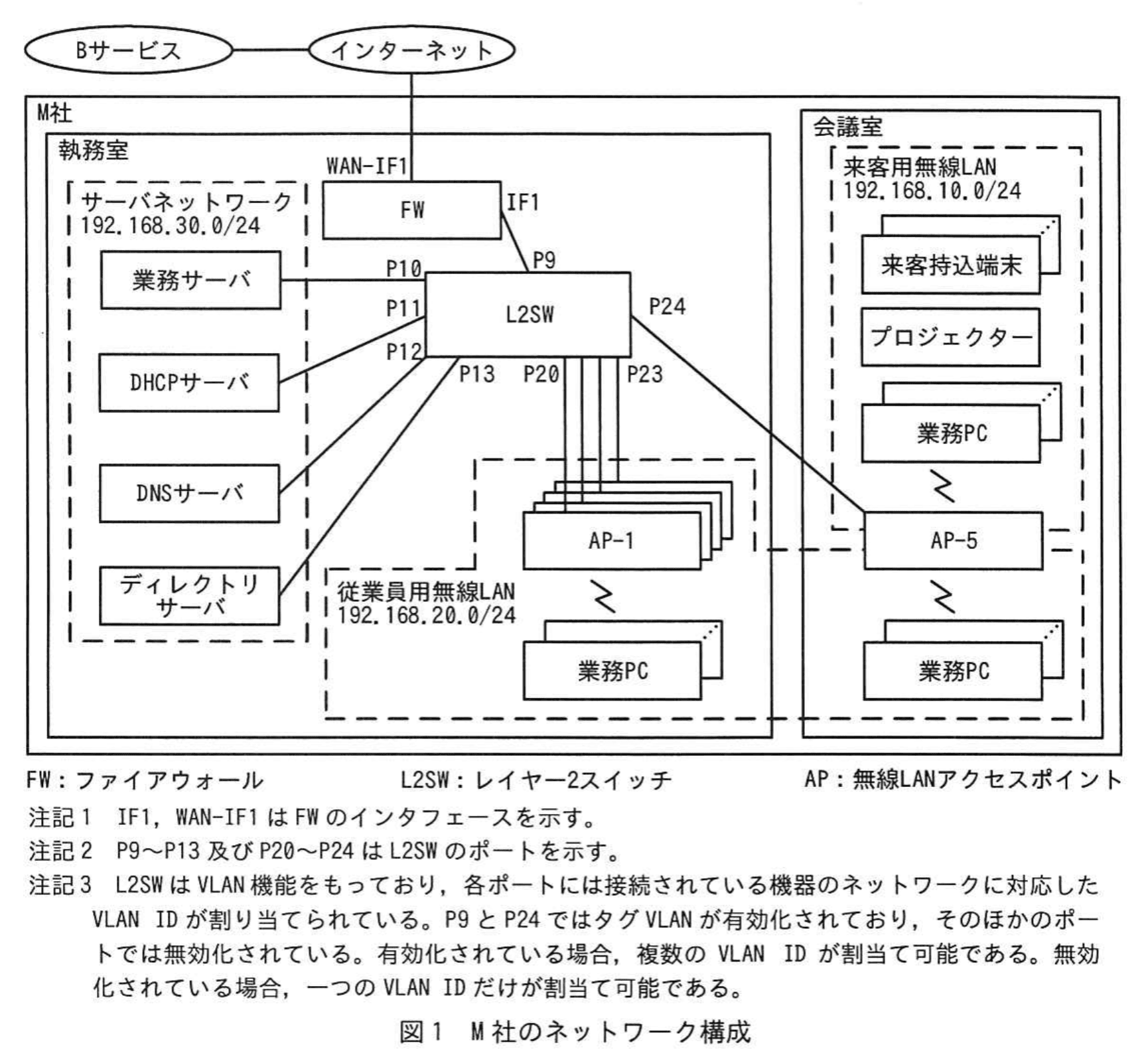

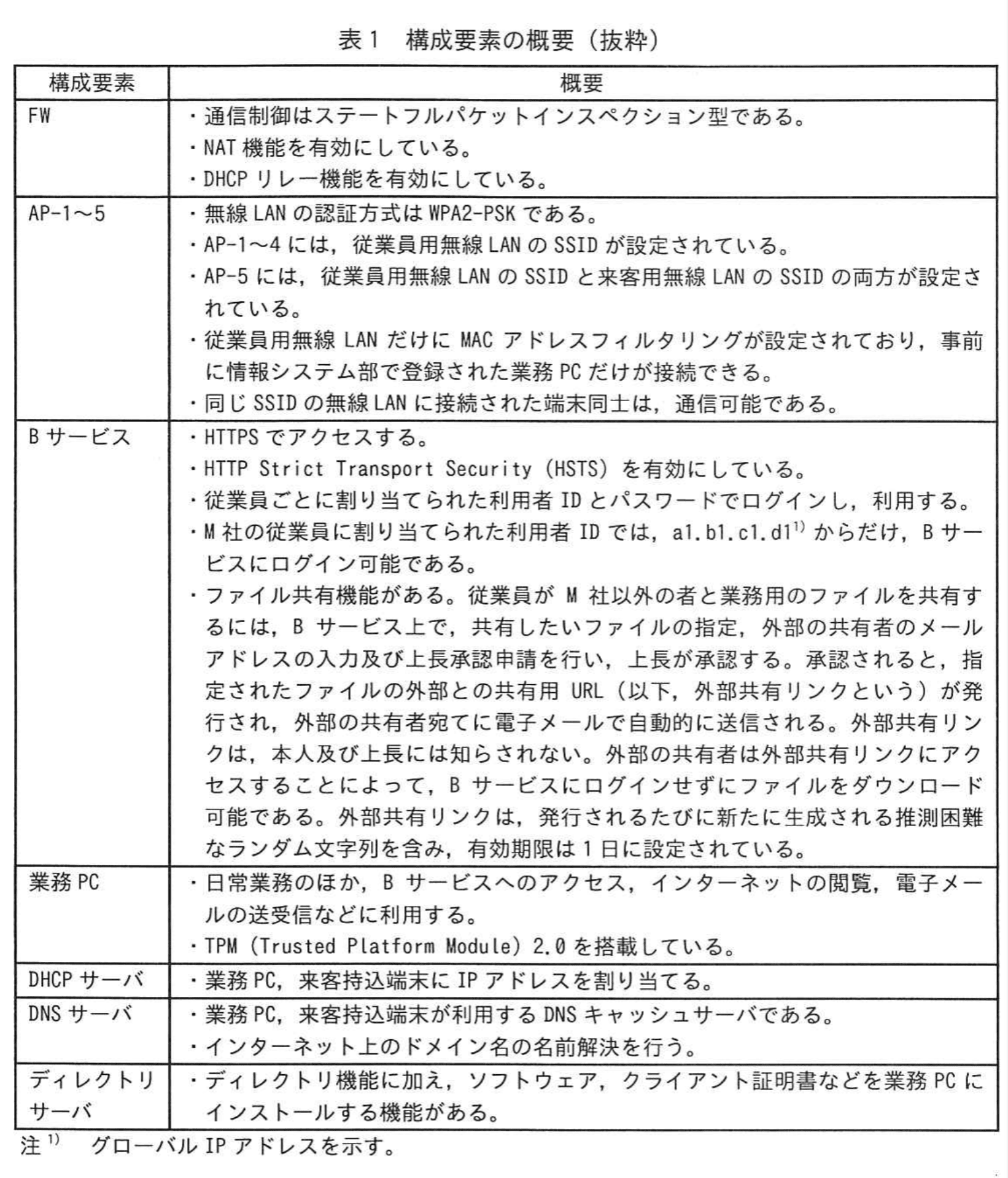

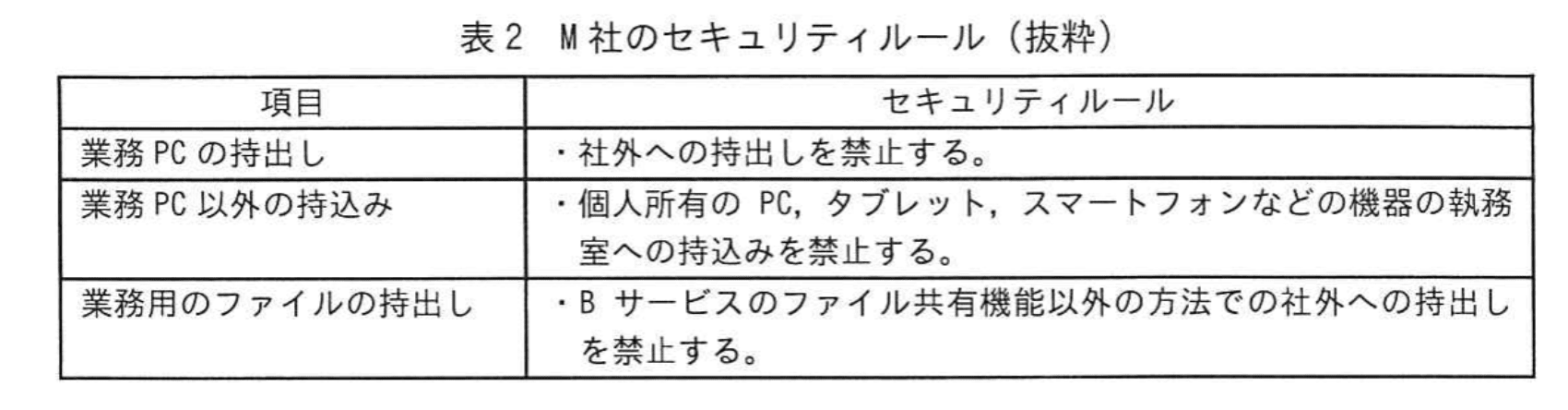

M社のネットワーク構成を図1に、その構成要素の概要を表1に、M社のセキュリティルールを表2に示す。

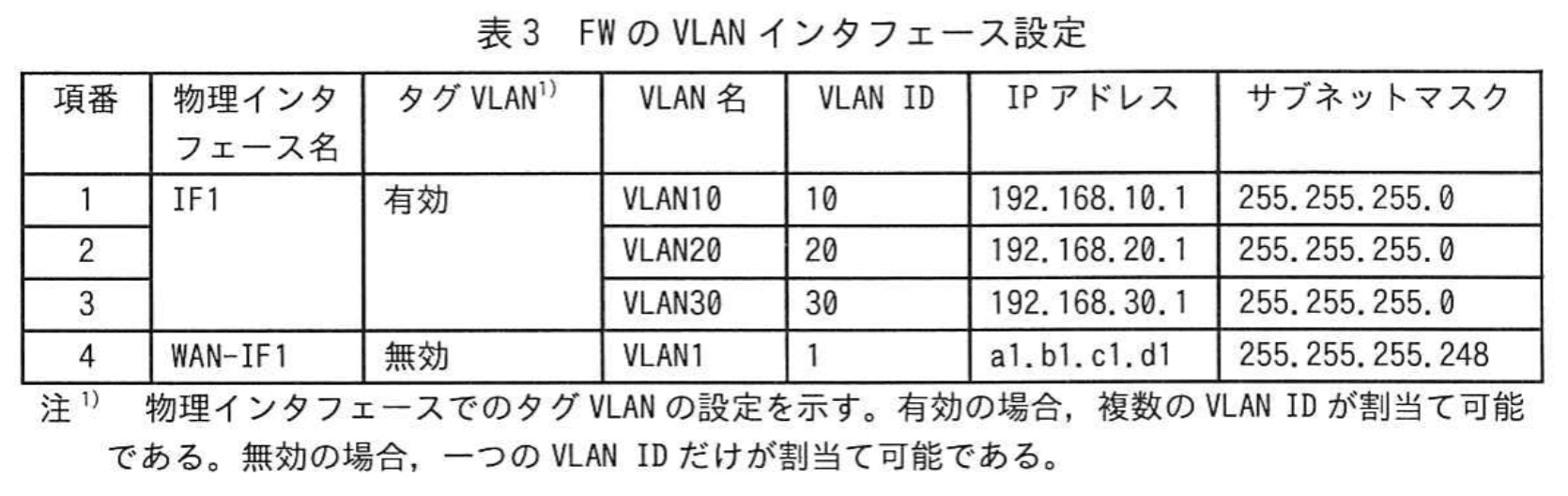

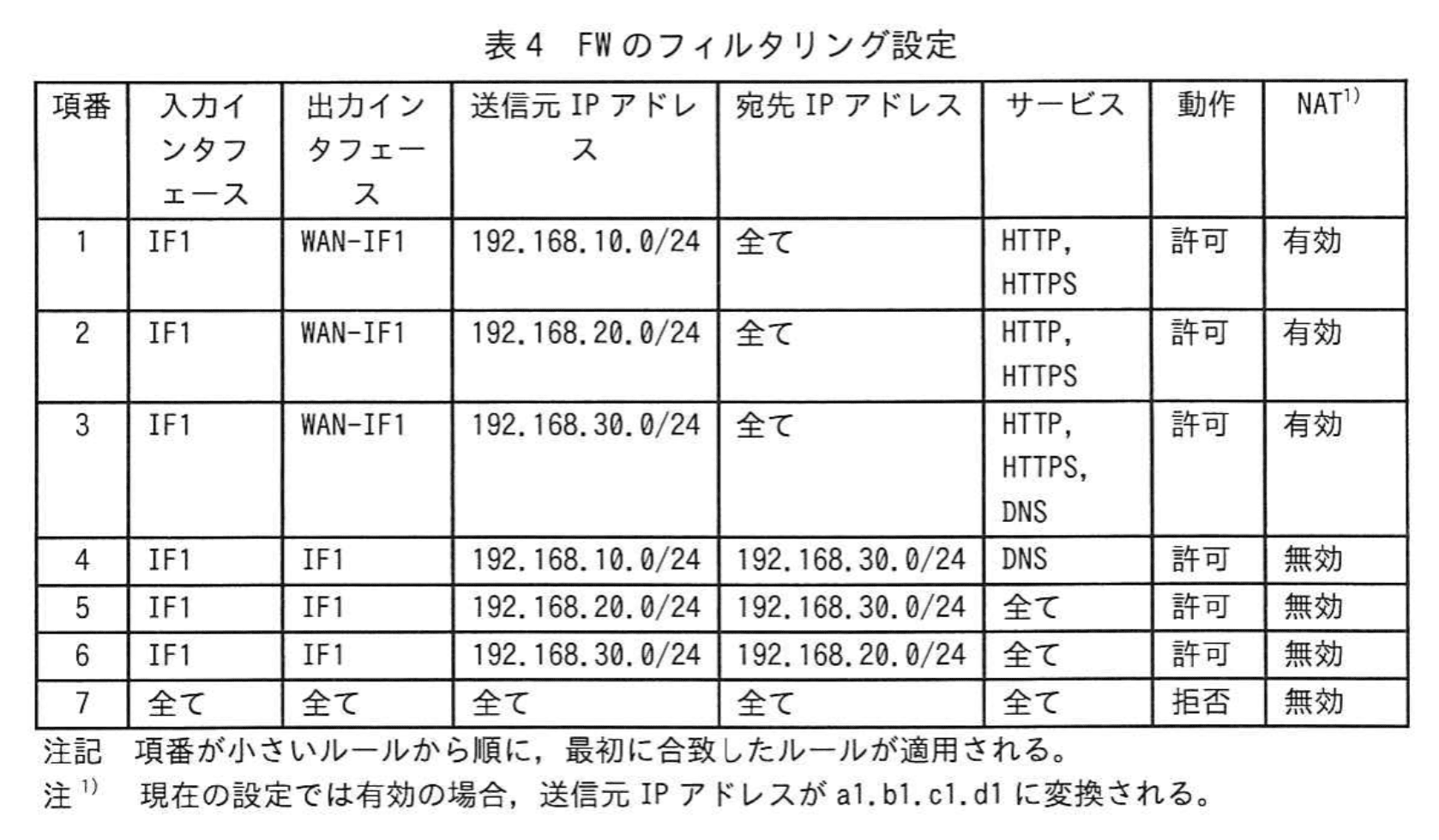

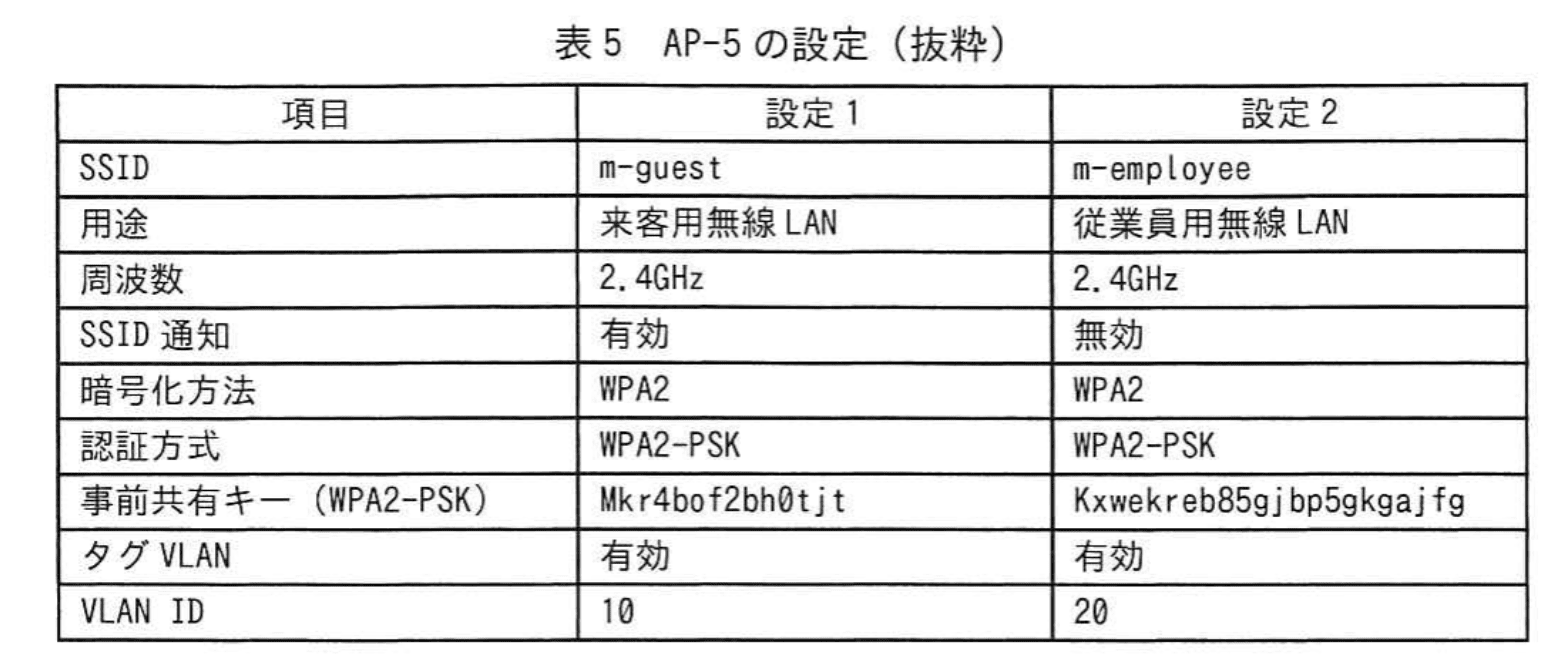

FWのVLANインタフェース設定を表3に、FWのフィルタリング設定を表4に、AP-5の設定を表5に示す。

〔Bサービスからのファイルの持出しについてのセキュリティ対策の確認〕

これまで行った対策の見直しに引き続き、Bサービスからのファイルの持出しのセキュリティ対策について、十分か否かの確認を行うことになった。そこで、情報システム部のYさんが、L社の情報処理安全確保支援士(登録セキスペ)であるS氏の支援を受けながら、確認することになった。2人は、社外の攻撃者による持出しと従業員による持出しのそれぞれについて、セキュリティ対策を確認することにした。

〔社外の攻撃者によるファイルの持出しについてのセキュリティ対策の確認〕

次は、社外の攻撃者によるBサービスからのファイルの持出しについての、YさんとS氏の会話である。

Yさん:来客用無線LANを利用したことのある来客者が、攻撃者としてM社の近くから来客用無線LANに接続し、Bサービスにアクセスするということが考えられないでしょうか。

S氏 :それは考えられます。しかし、Bサービスにログインするにはaとbが必要です。

Yさん:来客用無線LANのAPと同じ設定の偽のAP(以下、偽APという)、及びBサービスと同じURLの偽のサイト(以下、偽サイトという)を用意し、DNSの設定を細工して、aとbを盗む方法はどうでしょうか。攻撃者が偽APをM社の近くに用意した場合に、M社の従業員が業務PCを偽APに誤って接続してBサービスにアクセスしようとすると、偽サイトにアクセスすることになり、ログインしてしまうことがあるかもしれません。

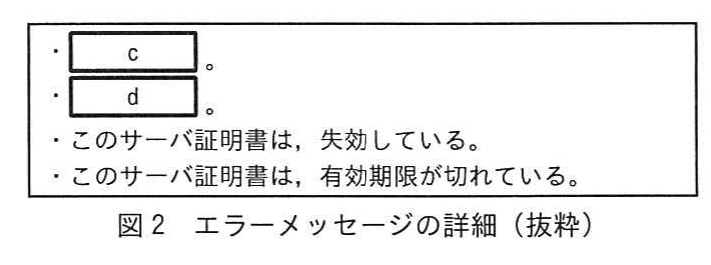

S氏 :従業員がHTTPSで偽サイトにアクセスしようとすると、安全な接続ではないという旨のエラーメッセージとともに、偽サイトに使用されたサーバ証明書に応じて、図2に示すエラーメッセージの詳細の一つ以上がWebブラウザに表示されます。従業員は正規のサイトでないことに気付けるので、ログインしてしまうことはないと考えられます。

Yさん:なるほど、理解しました。しかし、偽APに接続した状態で、従業員がWebブラウザにBサービスのURLを入力する際に、誤って“http://”と入力してBサービスにアクセスしようとした場合、エラーメッセージが表示されないのではないでしょうか。

S氏 :大丈夫です。HSTSを有効にしてあるので、その場合でも、①先ほどと同じエラーメッセージが表示されます。

〔従業員によるファイルの持出しについてのセキュリティ対策の確認〕

次は、従業員によるBサービスからのファイルの持出しについての、S氏とYさんとの会話である。

S氏 :ファイル共有機能では、上長はちゃんと宛先のメールアドレスとファイルを確認してから承認を行っていますか。

Yさん:確認できていない上長もいるようです。

S氏 :そうすると、従業員は、②ファイル共有機能を悪用すれば、M社外からBサービスにあるファイルをダウンロード可能ですね。

Yさん:確かにそうです。

S氏 :ところで、会議室には個人所有PCは持ち込めるのでしょうか。

Yさん:会議室への持込は禁じていないので、持ち込めます。

S氏 :そうだとすると、次の方法1と方法2のいずれかの方法を使って、Bサービスからファイルの持出しが可能ですね。

方法1:個人所有PCの無線LANインタフェースのeを業務PCの無線LANインタフェースのeに変更した上で、個人所有PCを従業員用無線LANに接続し、Bサービスからファイルをダウンロードし、個人所有PCごと持ち出す。

方法2:個人所有PCを来客用無線LANに接続し、Bサービスからファイルをダウンロードし、個人所有PCごと持ち出す。

〔方法1と方法2についての対策の検討〕

方法1への対策については、従業員用無線LANの認証方式としてEAP-TLSを選択し、③認証サーバを用意することにした。

次は、必要となるクライアント証明書についてのS氏とYさんの会話である。

S氏 :クライアント証明書とそれに対応するfは、どのようにしますか。

Yさん:クライアント証明書は、CAサーバを新設して発行することにし、従業員が自身の業務PCにインストールするのではなく、ディレクトリサーバの機能で業務PCに格納します。fはgしておくために業務PCのTPMに格納し、保護します。

S氏 :④その格納方法であれば問題ないと思います。

方法2への対策については、次の二つの案を検討した。

・⑤FWのNATの設定を変更する。

・無線LANサービスであるDサービスを利用する。

検討の結果、Dサービスを次のとおり利用することにした。

・会議室に、Dサービスから貸与された無線LANルータ(以下、Dルータという)を設置する。

・Dルータでは、DHCPサーバ機能及びDNSキャッシュサーバ機能を有効にする。

・来客持込端末は、M社のネットワークを経由せずに、Dルータに搭載されているSIMを用いてDサービスを利用し、インターネットに接続する。

今まで必要だった、来客持込端末からDHCPサーバとhサーバへの通信は、不要になる。さらに、表5について不要になった設定を削除するとともに、⑥表3及び表4についても、不要になった設定を全て削除する。また、プロジェクターについては、来客用無線LANを利用せず、HDMIケーブルで接続する方法に変更する。

YさんとS氏は、ほかにも必要な対策を検討し、これらの対策と併せて実施した。

設問1:〔社外の攻撃者によるファイルの持出しについてのセキュリティ対策の確認〕について答えよ

(1)本文中のa、bに入れる適切な字句を答えよ。(a, bは順不同)

模範解答

a:利用者ID

b:パスワード

解説

解答の論理構成

- Bサービスの利用条件を確認

- 問題文では「従業員ごとに割り当てられた利用者IDとパスワードでログインし、利用する。」と明示されています。

- さらに「M社の従業員に割り当てられた利用者IDでは、a1.b1.c1.d1 からだけ、Bサービスにログイン可能である。」とも記載されています。

- 会話文での設問箇所を確認

- S氏は「Bサービスにログインするにはaとbが必要です。」と発言しています。

- 以上より、ログイン時に必須なのは「利用者ID」と「パスワード」であると論理的に導けます。

誤りやすいポイント

- 「a1.b1.c1.d1 という IP アドレス制限」を資格情報と誤認してしまう。IP 制限はアクセス元の条件であり、ログイン時に入力する情報ではありません。

- 多要素認証(MFA)と勘違いし「ワンタイムパスコード」などを書いてしまう。問題文にその実装は示されていません。

- 「企業メールアドレス」を ID と誤解するケース。本文では単に「利用者ID」とだけ記載されており、形式までは限定されていません。

FAQ

Q: IP アドレス制限だけではログインできないのですか?

A: できません。問題文にあるとおり、利用者IDとパスワードを正しく入力し、さらにアクセス元が a1.b1.c1.d1 である必要があります。

A: できません。問題文にあるとおり、利用者IDとパスワードを正しく入力し、さらにアクセス元が a1.b1.c1.d1 である必要があります。

Q: HSTS が有効だとなぜフィッシングを防げるのですか?

A: HSTS はブラウザに対し「常に HTTPS で接続せよ」と指示します。偽サイトが正規の証明書を提示できない場合、ブラウザが警告を出すため利用者は気付きやすくなります。

A: HSTS はブラウザに対し「常に HTTPS で接続せよ」と指示します。偽サイトが正規の証明書を提示できない場合、ブラウザが警告を出すため利用者は気付きやすくなります。

Q: 「利用者ID」はメールアドレス形式でなくても良いのですか?

A: 問題文では形式についての言及はなく、単に「利用者ID」と表記されているため、メールアドレスか社内IDかは設問の判断材料になりません。

A: 問題文では形式についての言及はなく、単に「利用者ID」と表記されているため、メールアドレスか社内IDかは設問の判断材料になりません。

関連キーワード: ID・パスワード認証、HTTPS, HSTS, フィッシング対策、IPアドレス制限

設問1:〔社外の攻撃者によるファイルの持出しについてのセキュリティ対策の確認〕について答えよ

(2)図2中のc、dに入れる適切な字句を、それぞれ40字以内で答えよ。(c, dは順不同)

模範解答

c:このサーバ証明書は、信頼された認証局から発行されたサーバ証明書ではない

d:このサーバ証明書に記載されているサーバ名は、接続先のサーバ名と異なる

解説

解答の論理構成

-

問題の前提

- 攻撃者は「DNSの設定を細工」し業務 PC を「偽サイト」に誘導します。

- しかし S 氏は「従業員がHTTPSで偽サイトにアクセスしようとすると、安全な接続ではないという旨のエラーメッセージ…がWebブラウザに表示されます」と説明しています。

-

エラーの原因を整理

① 偽サイトは正式な証明書を取得していないか、取得していても偽装ドメイン用です。

② ブラウザは TLS ハンドシェイクの際に証明書を検証し、 • 信頼できる認証局(CA)の発行か

• 証明書に記載された FQDN がアクセス先 URL と一致するか

をチェックします。 -

図2 に示す「エラーメッセージの詳細」との対応付け

- 図2 には既に「このサーバ証明書は、失効している。」「このサーバ証明書は、有効期限が切れている。」の2行が具体例として掲載されています。

- これらと同列に入るべき残り2行は、上記 ② の検証失敗を示す内容になります。

• CA 不信頼 → ブラウザは「信頼された認証局から発行されたサーバ証明書ではない」と警告。

• 名前不一致 → ブラウザは「証明書に記載されているサーバ名は、接続先のサーバ名と異なる」と警告。

-

よって図2 の c、d に入る文は

- 「このサーバ証明書は、信頼された認証局から発行されたサーバ証明書ではない」

- 「このサーバ証明書に記載されているサーバ名は、接続先のサーバ名と異なる」

となります。

誤りやすいポイント

- ブラウザ警告で頻出する「自己署名証明書」と「信頼されていない認証局」を混同する。自己署名も結局は “信頼された CA でない” という同じ理由で失敗します。

- FQDN の不一致を IP アドレスの不一致と誤解する。警告対象は証明書の Common Name/SAN と URL のホスト名です。

- 「失効」「期限切れ」の2行が既に図2 にあり、同じ内容を重複して書いてしまう。

FAQ

Q: 2つの文の順序は採点に影響しますか?

A: 設問は「(c, dは順不同)」と明示しているため順序は問いません。

A: 設問は「(c, dは順不同)」と明示しているため順序は問いません。

Q: 実運用で HSTS が有効なら HTTP で入力しても HTTPS へ自動変換されるのに、なぜエラーが残るのですか?

A: HSTS は「HTTPS へ強制リダイレクト」するだけで、証明書検証そのものは回避できません。偽サイトが正しい証明書を提示できなければ依然として警告が出ます。

A: HSTS は「HTTPS へ強制リダイレクト」するだけで、証明書検証そのものは回避できません。偽サイトが正しい証明書を提示できなければ依然として警告が出ます。

Q: 中間 CA の証明書が信頼されていない場合も「信頼された認証局から発行されていない」エラーになりますか?

A: はい。ルートチェーンに信頼できない CA が混在すると同じ警告になります。

A: はい。ルートチェーンに信頼できない CA が混在すると同じ警告になります。

関連キーワード: TLS, サーバ証明書、認証局、FQDN, HSTS

設問1:〔社外の攻撃者によるファイルの持出しについてのセキュリティ対策の確認〕について答えよ

(3)本文中の下線①について、エラーメッセージが表示される直前までのWebブラウザの動きを、60字以内で答えよ。

模範解答

HTTPのアクセスをHTTPSのアクセスに置き換えてアクセスする。その後、偽サイトからサーバ証明書を受け取る。

解説

解答の論理構成

- まず問題文は、Bサービスについて「HTTP Strict Transport Security (HSTS) を有効にしている」と明記しています。

- HSTS が有効なサイトに対しブラウザが http:// でアクセスすると、ブラウザは自動で HTTPS へリダイレクトします。

- 文中で S 氏は「HSTSを有効にしてあるので、その場合でも、①先ほどと同じエラーメッセージが表示されます」と説明しています。

- エラーメッセージは偽サイトが提示した不正なサーバ証明書を検証した結果表示されるものです。

- したがって「エラーメッセージが表示される直前までの動き」は、

(1) ブラウザが HTTP 要求を HTTPS に置き換えて送信

(2) 偽サイトからサーバ証明書を受信

─ という 2 段階であると論理的に導けます。

誤りやすいポイント

- HSTS の働きを「リダイレクトでなく警告表示」と混同しやすい。実際は HTTPS へ強制的に切替えた後で証明書検証を行います。

- 「ブラウザが証明書を検証する前に警告が出る」と勘違いしがち。警告は受信・検証後です。

- HTTP→HTTPS の変換をサーバ側の 301/302 だと思い込みやすいが、HSTS ではブラウザ内部処理で行われます。

FAQ

Q: HSTS が設定されていない場合はどうなりますか?

A: ブラウザは HTTP のまま接続し、偽サイトがそのまま応答するため暗号化されずに資格情報が盗まれる危険があります。

A: ブラウザは HTTP のまま接続し、偽サイトがそのまま応答するため暗号化されずに資格情報が盗まれる危険があります。

Q: ブラウザは最初から HTTPS でブロックしないのですか?

A: HSTS のポリシーがあるためまず HTTPS に切替えて接続し、受信した証明書が不正と判断された段階で初めてブロックを行います。

A: HSTS のポリシーがあるためまず HTTPS に切替えて接続し、受信した証明書が不正と判断された段階で初めてブロックを行います。

Q: サーバ証明書の失効や期限切れも同じエラーになりますか?

A: はい。「このサーバ証明書は、失効している」「有効期限が切れている」など図2に示された詳細が表示されます。

A: はい。「このサーバ証明書は、失効している」「有効期限が切れている」など図2に示された詳細が表示されます。

関連キーワード: HSTS, HTTPSリダイレクト、サーバ証明書、SSL/TLS検証、偽サイト

設問2:〔従業員によるファイルの持出しについてのセキュリティ対策の確認〕について答えよ。

(1)本文中の下線②について、M社外からファイルをダウンロード可能にするためのファイル共有機能の悪用方法を、40字以内で具体的に答えよ。

模範解答

外部共有者のメールアドレスに自身の私用メールアドレスを指定する。

解説

解答の論理構成

- 前提条件

- 問題文には「従業員がM社以外の者と業務用のファイルを共有するには、Bサービス上で、共有したいファイルの指定、外部の共有者のメールアドレスの入力及び上長承認申請を行い、上長が承認する」とあります。

- 承認後は「指定されたファイルの外部との共有用URL(外部共有リンクという)が発行され、外部の共有者宛てに電子メールで自動的に送信」され、「外部共有リンクは、本人及び上長には知られない」と規定されています。

- 悪用の着眼点

- 外部共有リンクは「外部の共有者宛て」に送信されるため、メールアドレス欄に自分の私用アドレスを入力すれば、その私用アドレス宛てにリンクが届きます。

- 届いたリンクは「Bサービスにログインせずにファイルをダウンロード可能」であるため、社外からでも取得できます。

- 具体的手順

- 共有対象ファイルを選択。

- 「外部の共有者のメールアドレス」に自分の私用メールアドレスを入力。

- 上長承認を得る(形骸化している場合もある)。

- 私用メールアドレスで受信した外部共有リンクを社外環境で開きダウンロード。

- 以上より、設問の答えは「外部共有者のメールアドレスに自身の私用メールアドレスを指定する」となります。

誤りやすいポイント

- 「外部共有リンクは本人には知られない」と読んで、従業員がリンクを受け取れないと早合点してしまう。実際には「外部の共有者」欄に自分を指定すれば受信できる点を見逃しやすいです。

- Bサービスのログイン制御に意識を取られ、外部共有リンクが「ログイン不要」でダウンロードできる仕様を見落とすケース。

- 上長承認があるから安全と考え、入力されたメールアドレスの妥当性チェックが運用に依存している点を軽視しがちです。

FAQ

Q: 上長が承認すれば問題ないのでは?

A: メールアドレスが私用かどうかを上長が確実に確認しなければ意味がありません。確認が甘ければリンクは私用アドレスへ送信されます。

A: メールアドレスが私用かどうかを上長が確実に確認しなければ意味がありません。確認が甘ければリンクは私用アドレスへ送信されます。

Q: 外部共有リンクは有効期限が「1日」なので危険性は低くないですか?

A: 有効期限内にダウンロードできれば持出しは成功します。期限が短くても漏えい防止にはなりません。

A: 有効期限内にダウンロードできれば持出しは成功します。期限が短くても漏えい防止にはなりません。

Q: 従業員がリンクのURL文字列を知らなくても悪用できますか?

A: はい。リンクはメール本文に含まれるため、私用メールで受信すれば容易に確認できます。

A: はい。リンクはメール本文に含まれるため、私用メールで受信すれば容易に確認できます。

関連キーワード: クラウドストレージ、外部共有リンク、メールアドレス偽装、認可運用、ダウンロード制御

設問2:〔従業員によるファイルの持出しについてのセキュリティ対策の確認〕について答えよ。

(2)本文中のeに入れる適切な字句を答えよ。

模範解答

e:MACアドレス

解説

解答の論理構成

- 方法1の説明

本文には「方法1:個人所有PCの無線LANインタフェースのeを業務PCの無線LANインタフェースのeに変更した上で、個人所有PCを従業員用無線LANに接続し」とあります。 - 従業員用無線LANの接続条件

表1の AP‐1〜5 の記述に「従業員用無線LANだけにMACアドレスフィルタリングが設定されており、事前に情報システム部で登録された業務PCだけが接続できる。」と明記されています。 - 推論

・従業員用無線LANに“業務PCだけ”を接続可能にしている鍵となる情報は “MACアドレス” です。

・したがって個人所有PCが接続するには、業務PCの無線LANインタフェースと同じ “MACアドレス” を偽装する必要があります。 - 結論

上記より、e に入る語は「MACアドレス」です。

誤りやすいポイント

- SSID や WPA2-PSK を変更すると誤答しやすい

→ これらは誰でも取得できる情報で、フィルタリングの判定材料ではありません。 - IPアドレスと混同する

→ DHCP で自動割当されるため、事前登録制限には使われていません。 - 無線LANカードの物理交換と混同

→ 問題文は「変更」と明示しており、論理値である MACアドレスの書換えを示唆しています。

FAQ

Q: MACアドレスフィルタリングは簡単に突破できるのでは?

A: 不正端末が許可端末の MACアドレスを偽装すれば突破できます。本問はまさにそのリスクを示し、EAP-TLS など強固な認証方式への変更を提案しています。

A: 不正端末が許可端末の MACアドレスを偽装すれば突破できます。本問はまさにそのリスクを示し、EAP-TLS など強固な認証方式への変更を提案しています。

Q: SSID を隠しているのに接続できるのですか?

A: SSID ステルスはパケット解析で容易に判明します。MACアドレスさえ正しければ接続試行は可能です。

A: SSID ステルスはパケット解析で容易に判明します。MACアドレスさえ正しければ接続試行は可能です。

Q: 802.1X 認証(EAP-TLS)を導入すると MACアドレス偽装は無効になりますか?

A: はい。証明書ベースの相互認証になるため、MACアドレスを偽装しても証明書がなければ接続できません。

A: はい。証明書ベースの相互認証になるため、MACアドレスを偽装しても証明書がなければ接続できません。

関連キーワード: MACアドレスフィルタリング、無線LAN認証、アドレス偽装、EAP-TLS, 802.1X

設問3:〔方法1と方法2についての対策の検討〕について答えよ。

(1)本文中の下線③について、認証サーバがEAPで使うUDP上のプロトコルを答えよ。

模範解答

RADIUS

解説

解答の論理構成

- 【問題文】には、方法1への対策として「従業員用無線LANの認証方式としてEAP-TLSを選択し、③認証サーバを用意する」とあります。

- IEEE 802.1X 無線LANでは、

• 端末―AP 間:EAPOL(Ethernetフレーム)

• AP―認証サーバ間:UDP上のAAAプロトコル

という二段構えでEAPメッセージを中継します。 - AP と ③認証サーバ の通信に使われる UDP上のAAAプロトコルは「RADIUS」です。

- したがって設問「認証サーバがEAPで使うUDP上のプロトコル」に対する解答は

RADIUS となります。

誤りやすいポイント

- 「EAP=プロトコル名だからそのままEAPを答える」と誤解する。EAP自体はカプセル化対象であり、UDPで直接運ばれません。

- 「EAPOL」「TLS」を選んでしまう。EAPOLはイーサネット直結区間のみ、TLSはEAPメソッドの一部でありUDP上ではありません。

- AAAプロトコルのもう一つの選択肢「TACACS+」と混同する。IEEE 802.1Xの標準はRADIUSです。

FAQ

Q: RADIUSはTCPではなくなぜUDPで動きますか?

A: 軽量かつリアルタイム処理を重視して最初に設計されたためです。通信の再送はアプリケーション側で行います。

A: 軽量かつリアルタイム処理を重視して最初に設計されたためです。通信の再送はアプリケーション側で行います。

Q: TACACS+を使えないのですか?

A: 技術的には可能ですが、IEEE 802.1X無線LAN機器の多くはRADIUSを前提に実装されており、互換性・設定例の豊富さからRADIUSが標準採用されています。

A: 技術的には可能ですが、IEEE 802.1X無線LAN機器の多くはRADIUSを前提に実装されており、互換性・設定例の豊富さからRADIUSが標準採用されています。

Q: EAP-TLSを選んだ理由は何ですか?

A: クライアント証明書を用いて端末とユーザ双方を強固に認証できるため、MACアドレス偽装への対策として適切です。

A: クライアント証明書を用いて端末とユーザ双方を強固に認証できるため、MACアドレス偽装への対策として適切です。

関連キーワード: RADIUS, EAP, UDP, IEEE802.1X, TLS

設問3:〔方法1と方法2についての対策の検討〕について答えよ。

(2)本文中のfに入れる適切な字句を答えよ。

模範解答

f:秘密鍵

解説

解答の論理構成

-

利用シーンの特定

本文には

「クライアント証明書とそれに対応するfは、どのようにしますか。」

とあり、fはクライアント証明書と対になる要素を示しています。 -

公開鍵基盤(PKI)の知識を適用

クライアント証明書は公開鍵を含む証明書であり、対になるのはその公開鍵に対応する秘密鍵です。 -

格納場所のヒント

続く発言で

「fはgしておくために業務PCのTPMに格納し、保護します。」

と述べられています。TPMは秘密鍵を安全に保管するために利用されるハードウェアなので、ここでもfが秘密鍵であることが裏付けられます。 -

結論

以上より、fに入る適切な字句は「秘密鍵」です。

誤りやすいポイント

- 「公開鍵」と混同する

クライアント証明書には公開鍵が含まれるため、対になる要素を勘違いしやすいです。 - 「パスフレーズ」と誤解する

秘密鍵を保護するためにパスフレーズを設定する場合がありますが、本文が問うているのは鍵そのものです。 - TPMの機能を過小評価する

TPMは証明書よりも秘密鍵の安全保管が主目的である点を見落とすと選択を誤ります。

FAQ

Q: 証明書と秘密鍵は必ず同じ場所に保管するのでしょうか?

A: いいえ。証明書(公開情報)は配布しやすい場所に置き、秘密鍵はTPMなど保護機構のある場所に隔離するのが一般的です。

A: いいえ。証明書(公開情報)は配布しやすい場所に置き、秘密鍵はTPMなど保護機構のある場所に隔離するのが一般的です。

Q: 秘密鍵をTPMに格納すると、バックアップはどう行いますか?

A: TPM内の鍵はハードウェアに紐づくため抽出できません。再発行や再登録で対応するのが通常の運用です。

A: TPM内の鍵はハードウェアに紐づくため抽出できません。再発行や再登録で対応するのが通常の運用です。

Q: クライアント証明書の有効期限が切れた場合、秘密鍵も再生成すべきですか?

A: 多くの組織では安全性を確保するために証明書更新時に新しい鍵ペアを生成します。

A: 多くの組織では安全性を確保するために証明書更新時に新しい鍵ペアを生成します。

関連キーワード: クライアント証明書、秘密鍵、TPM, PKI, EAP-TLS

設問3:〔方法1と方法2についての対策の検討〕について答えよ。

(3)本文中のgに入れる適切な字句を、20字以内で答えよ。

模範解答

g:業務PCから取り出せないように

解説

解答の論理構成

- 文中の該当部分を確認

――「クライアント証明書とそれに対応するfは、どのようにしますか。」

――「fはgしておくために業務PCのTPMに格納し、保護します。」

ここで f はクライアント証明書に“対応する”もの、すなわち秘密鍵です。 - TPM に格納する目的を整理

先に「業務PC」は「TPM (Trusted Platform Module) 2.0を搭載している」とあり、TPM を用いた代表的な保護目的は秘密鍵の“非移出性(un-exportable)”確保です。 - したがって g に求められるのは「秘密鍵を PC 外に持ち出せなくする」という意味の語句となる。

- 「業務PCから取り出せないように」と記述することで、

・TPM に格納する目的

・秘密鍵の非移出性

を同時に表現でき、設問趣旨を満たす。 - 以上より解答は

g:業務PCから取り出せないように

誤りやすいポイント

- 「暗号化しておく」「パスワードで保護する」など“保護手段”を書いてしまう。設問は目的を問うており、“取り出せないように”が本質です。

- TPM の役割を「暗号化チップ」とだけ捉え、非移出性を見落とす。

- 「社外へ持ち出せないように」とすると秘密鍵ではなくファイル全体の持出し対策と誤解される恐れがあります。

FAQ

Q: TPM に格納すると具体的に何が防げるのですか?

A: 「TPM (Trusted Platform Module) 2.0」は秘密鍵をチップ内部で生成・保管し、外部へエクスポートできない仕組みを提供します。これにより業務PCが盗難・紛失しても鍵を抜き出して悪用されるリスクを低減できます。

A: 「TPM (Trusted Platform Module) 2.0」は秘密鍵をチップ内部で生成・保管し、外部へエクスポートできない仕組みを提供します。これにより業務PCが盗難・紛失しても鍵を抜き出して悪用されるリスクを低減できます。

Q: 「暗号化して保存」では不十分なのでしょうか?

A: 鍵ファイルを暗号化しても、復号鍵の管理が甘ければコピー可能です。TPM で“業務PCから取り出せないように”することでコピー自体を物理的に不可能にし、より強固な保護が得られます。

A: 鍵ファイルを暗号化しても、復号鍵の管理が甘ければコピー可能です。TPM で“業務PCから取り出せないように”することでコピー自体を物理的に不可能にし、より強固な保護が得られます。

Q: TPM に格納した鍵で EAP-TLS 認証はどのように行われますか?

A: 無線LAN 接続時、OS は TPM 内の鍵を直接呼び出して TLS ハンドシェイクを実施します。鍵は TPM 外に出ず署名処理だけが実行されるため、非移出性を維持したまま認証が完了します。

A: 無線LAN 接続時、OS は TPM 内の鍵を直接呼び出して TLS ハンドシェイクを実施します。鍵は TPM 外に出ず署名処理だけが実行されるため、非移出性を維持したまま認証が完了します。

関連キーワード: TPM, 秘密鍵、EAP-TLS, クライアント証明書、無線LAN認証

設問3:〔方法1と方法2についての対策の検討〕について答えよ。

(4)本文中の下線④について、その理由を、40字以内で答えよ。

模範解答

EAP-TLSに必要な認証情報は、業務PCにしか格納できないから

解説

解答の論理構成

- 方法1では、個人所有PCが「業務PCの無線LANインタフェースのeを…変更」して従業員用無線LANへ侵入しようとします。

- 対策として「従業員用無線LANの認証方式としてEAP-TLSを選択」し、「③認証サーバ」を用意すると決定しています。EAP-TLSは端末側に

・「クライアント証明書」

・対応する「f(=プライベートキー)」

がそろわなければ認証に成功しません。 - 会話では「クライアント証明書は…ディレクトリサーバの機能で業務PCに格納します」「fはgしておくために業務PCのTPMに格納」と規定し、S氏が「④その格納方法であれば問題ない」と評価しています。

- TPMは秘密鍵を物理チップ内に閉じ込め、抽出やコピーを不可能にします。したがってクライアント証明書と秘密鍵は「業務PCにしか格納できず」個人所有PCへは移せません。

- よって EAP-TLS 認証に必要な情報が業務PC専用となり、MACアドレスを偽装しても個人所有PCは接続できないため、設問の理由は

『EAP-TLSに必要な認証情報は、業務PCにしか格納できないから』

となります。

誤りやすいポイント

- 「証明書さえコピーしなければ安全」と誤解し、秘密鍵の保護を軽視する。TPMで鍵を外部搬出不能にしてこそ効果があります。

- EAP-TLS導入だけで万全と考え、配布経路(ディレクトリサーバ経由)を確認しない。誤配布は脆弱化につながります。

- MACアドレスフィルタリングと混同し、認証情報が漏れてもフィルタで防げると思い込む。MACは容易に偽装可能です。

FAQ

Q: なぜクライアント証明書を利用者自身に配布しないのですか?

A: 配布ミスや外部媒体経由の流出を防ぐためです。ディレクトリサーバから業務PCへ自動格納し、利用者が触れない形にすることで秘匿性を高めています。

A: 配布ミスや外部媒体経由の流出を防ぐためです。ディレクトリサーバから業務PCへ自動格納し、利用者が触れない形にすることで秘匿性を高めています。

Q: TPMに入れずにOSのストレージへ鍵を保存した場合のリスクは?

A: ディスク抽出やマルウェアにより秘密鍵をコピーされ、個人所有PCへ移植される恐れがあります。TPMに格納すれば鍵の読み出し自体が不可能です。

A: ディスク抽出やマルウェアにより秘密鍵をコピーされ、個人所有PCへ移植される恐れがあります。TPMに格納すれば鍵の読み出し自体が不可能です。

Q: EAP-TLS以外の無線LAN認証方式でも同じ対策は可能ですか?

A: トークンや証明書を用いる方式(EAP-TTLSなど)でもTPM保護は有効ですが、証明書ベースで双方向認証を行うEAP-TLSが最も一般的で高い安全性を提供します。

A: トークンや証明書を用いる方式(EAP-TTLSなど)でもTPM保護は有効ですが、証明書ベースで双方向認証を行うEAP-TLSが最も一般的で高い安全性を提供します。

関連キーワード: EAP-TLS, クライアント証明書、TPM, 無線LAN認証、秘密鍵保護

設問3:〔方法1と方法2についての対策の検討〕について答えよ。

(5)本文中の下線⑤について、変更内容を、70字以内で答えよ。

模範解答

来客用無線LANからインターネットにアクセスする場合の送信元IPアドレスをa1.b1.c1.d1とは別のIPアドレスにする。

解説

解答の論理構成

- Bサービスは社外アクセスを厳しく制限しています。問題文には

――「M社の従業員に割り当てられた利用者IDでは、a1.b1.c1.d1からだけ、Bサービスにログイン可能である。」

と明記されています。 - ところが表4のNAT設定(項番1)では、来客用無線LANが属する「192.168.10.0/24」がインターネットへ出るとき、

「送信元 IP アドレスが a1, b1, c1, d1 に変換される」

仕組みです。 - 従業員が個人所有PCを来客用無線LANに接続する(方法2)と、個人所有PCの通信も同じグローバルIP「a1.b1.c1.d1」へ変換され、Bサービスのアクセス元制限にひっかからずダウンロードが可能になります。

- したがって対策⑤は「来客用無線LANだけ別のIPでNATする」ことです。これにより外部からは送信元が「a1.b1.c1.d1」ではなくなるため、Bサービスの制限によりログイン不可となります。

- 以上より模範解答「来客用無線LANからインターネットにアクセスする場合の送信元IPアドレスをa1.b1.c1.d1とは別のIPアドレスにする。」が導かれます。

誤りやすいポイント

- 「NATを無効化する」と勘違いしがちですが、無効化すると通信自体が出来なくなる恐れがあります。狙いは“無効化”ではなく“別アドレスへの変換”です。

- VLAN20(従業員用)とVLAN10(来客用)を取り違えやすいので注意しましょう。Bサービスへの不正持出しに関係するのは来客用無線LAN(VLAN10)です。

- 「FWのフィルタリングで遮断すればよい」と考えがちですが、HTTPSを利用しているためポート単位の遮断では業務影響が大きく、IPアドレス制御が最適です。

FAQ

Q: 来客用無線LANを別IPでNATしても社員がVPNを張れば持出せるのでは?

A: 情報漏えい対策ソフトで「VPNクライアントなど許可していないソフトウェアのインストールを禁止」しており、業務PC側はVPNを使用できません。

A: 情報漏えい対策ソフトで「VPNクライアントなど許可していないソフトウェアのインストールを禁止」しており、業務PC側はVPNを使用できません。

Q: 来客用無線LANのNAT先IPを社内向けと物理的に分ける方法は?

A: FWやルータで“インタフェース毎のパブリックIP”を設定する、あるいはポリシーベースNATで送信元サブネットと宛先を条件に変換先を切り替えます。

A: FWやルータで“インタフェース毎のパブリックIP”を設定する、あるいはポリシーベースNATで送信元サブネットと宛先を条件に変換先を切り替えます。

Q: NATを変更しても偽装された社内IPを使われる可能性は?

A: 送信元IPの偽装はFW外側でなければ不可能です。FW内側ではNAT後のアドレスが固定されるため、来客用無線LANのユーザが任意に「a1.b1.c1.d1」を使うことはできません。

A: 送信元IPの偽装はFW外側でなければ不可能です。FW内側ではNAT後のアドレスが固定されるため、来客用無線LANのユーザが任意に「a1.b1.c1.d1」を使うことはできません。

関連キーワード: NAT, VLAN, 無線LAN, アクセス制御、IPアドレス

設問3:〔方法1と方法2についての対策の検討〕について答えよ。

(6)本文中のhに入れる適切な字句を答えよ。

模範解答

h:DNS

解説

解答の論理構成

- 【問題文】では、来客用無線LANを刷新するために「Dルータでは、DHCPサーバ機能及びDNSキャッシュサーバ機能を有効にする」とあります。

- さらに「来客持込端末は、M社のネットワークを経由せずに、Dルータに搭載されているSIMを用いてDサービスを利用し、インターネットに接続する」と明記されています。

- したがって、従来は来客持込端末が社内の「DHCPサーバ」および「DNSサーバ」(表1「DNSサーバ」の説明より)へ問い合わせを行っていましたが、新構成では Dルータが両機能を肩代わりします。

- このため「今まで必要だった、来客持込端末からDHCPサーバとhサーバへの通信は、不要になる。」の h には、DHCPと対になる名前解決機能の「DNS」が入るのが論理的帰結です。

誤りやすいポイント

- 「DNSキャッシュサーバ機能」と「DNSサーバ機能」を混同し、別物と考えてしまう。いずれも名前解決を行うため DNS で括れる点に注意が必要です。

- Dルータ導入後も NAT だけ変更すればよいと思い込み、社内「DNSサーバ」への依存が残ると誤判断するケース。

- 来客用と従業員用の VLAN が引き続き併用されると誤読し、「DNS」ではなく「NTP」など別サービスと答えるミス。

FAQ

Q: なぜ「DNSキャッシュサーバ機能」でも単に「DNS」と答えてよいのですか?

A: 設問では “サーバ” として機能分類を問うており、名前解決を担当するものはキャッシュの有無にかかわらず「DNSサーバ」と総称できるためです。

A: 設問では “サーバ” として機能分類を問うており、名前解決を担当するものはキャッシュの有無にかかわらず「DNSサーバ」と総称できるためです。

Q: DHCP サーバも Dルータが提供するなら、FW のフィルタは全削除ですか?

A: 来客系については削除しますが、従業員向けの DHCP や DNS ルールは残す必要があります。表3・表4の「不要になった設定を全て削除する」とは来客用 VLAN 関連部分だけを指します。

A: 来客系については削除しますが、従業員向けの DHCP や DNS ルールは残す必要があります。表3・表4の「不要になった設定を全て削除する」とは来客用 VLAN 関連部分だけを指します。

Q: Dルータが SIM で直接インターネット接続する場合、社内ネットワークのセキュリティに影響はありませんか?

A: 物理的・論理的に分離されるため、社内ネットワークへの侵入経路は遮断されます。ただし電源共用による障害伝搬や来客端末からの無線中継など、新たなリスク評価は別途必要です。

A: 物理的・論理的に分離されるため、社内ネットワークへの侵入経路は遮断されます。ただし電源共用による障害伝搬や来客端末からの無線中継など、新たなリスク評価は別途必要です。

関連キーワード: DHCP, DNS, VLAN, NAT, HSTS

設問3:〔方法1と方法2についての対策の検討〕について答えよ。

(7)本文中の下線⑥について、表3及び表4の削除すべき項番を、それぞれ全て答えよ。

模範解答

表3:1

表4:1、4

解説

解答の論理構成

- 来客用無線 LAN を社内ネットワークから切り離す

- 本文には「来客持込端末は、M社のネットワークを経由せずに、Dルータに搭載されているSIMを用いてDサービスを利用し、インターネットに接続する。」とあります。

- したがって、社内 VLAN「192.168.10.0/24」を来客が使う場面はなくなります。

- VLAN10 に関係する FW のインタフェース設定は不要

- 表3 の行「VLAN10」「192.168.10.1」は来客用無線 LAN 用です。

- ゆえに「表3:1」を削除します。

- VLAN10 に関係するフィルタリングルールも不要

- 表4 の「項番 1」は送信元「192.168.10.0/24」を Internet に出すルール、 「項番 4」は送信元「192.168.10.0/24」を DNS サーバ(192.168.30.0/24)に通すルールです。

- どちらも Dルータ経由の運用に変わったため不要になり、削除対象は「表4:1、4」です。

誤りやすいポイント

- 送信元が「192.168.10.0/24」かどうかだけでなく、宛先やサービスを見てしまい判断を迷う。削除条件は「来客用 VLAN の全廃」であり、サービス種別は関係ありません。

- 「項番 3」は DNS を含むので消すべきと誤解する受験者がいますが、送信元が「192.168.30.0/24」でありサーバネットワーク用なので残します。

- 表3 の「WAN-IF1」を誤って削除対象にしてしまうミス。インターネット接続自体は存続するので不可。

FAQ

Q: VLAN20(192.168.20.0/24)のフィルタリングは見直さなくて良いのですか?

A: 業務PCは引き続き社内ネットワークを利用します。「192.168.20.0/24」を通す表4 の「項番 2」は必要なままです。

A: 業務PCは引き続き社内ネットワークを利用します。「192.168.20.0/24」を通す表4 の「項番 2」は必要なままです。

Q: Dルータ設置後でも社内 DNS を来客が利用するケースは?

A: Dルータに「DNSキャッシュサーバ機能を有効にする」とあるので、来客は社内 DNS へトラフィックを送る必要がなくなります。よって「項番 4」を削除します。

A: Dルータに「DNSキャッシュサーバ機能を有効にする」とあるので、来客は社内 DNS へトラフィックを送る必要がなくなります。よって「項番 4」を削除します。

Q: VLAN10 を残したままでもセキュリティ上問題は?

A: 未使用の VLAN を残すと誤接続や設定遺漏のリスクになります。不要と判断できるならインタフェースとルールを削除するのがベストプラクティスです。

A: 未使用の VLAN を残すと誤接続や設定遺漏のリスクになります。不要と判断できるならインタフェースとルールを削除するのがベストプラクティスです。

関連キーワード: VLAN, DHCP, NAT, ファイアウォール設定