情報処理安全確保支援士 2023年 秋期 午後 問04

リスクアセスメントに関する次の記述を読んで、設問に答えよ。

G百貨店は、国内で5店舗を営業している。G百貨店では、贈答品として販売される菓子類のうち、特定の地域向けに配送されるもの(以下、菓子類Fという)の配送と在庫管理をW社に委託している。

〔W社での配送業務〕

W社は従業員100名の地域運送会社で、本社事務所と倉庫が同一敷地内にあり、それ以外の拠点はない。

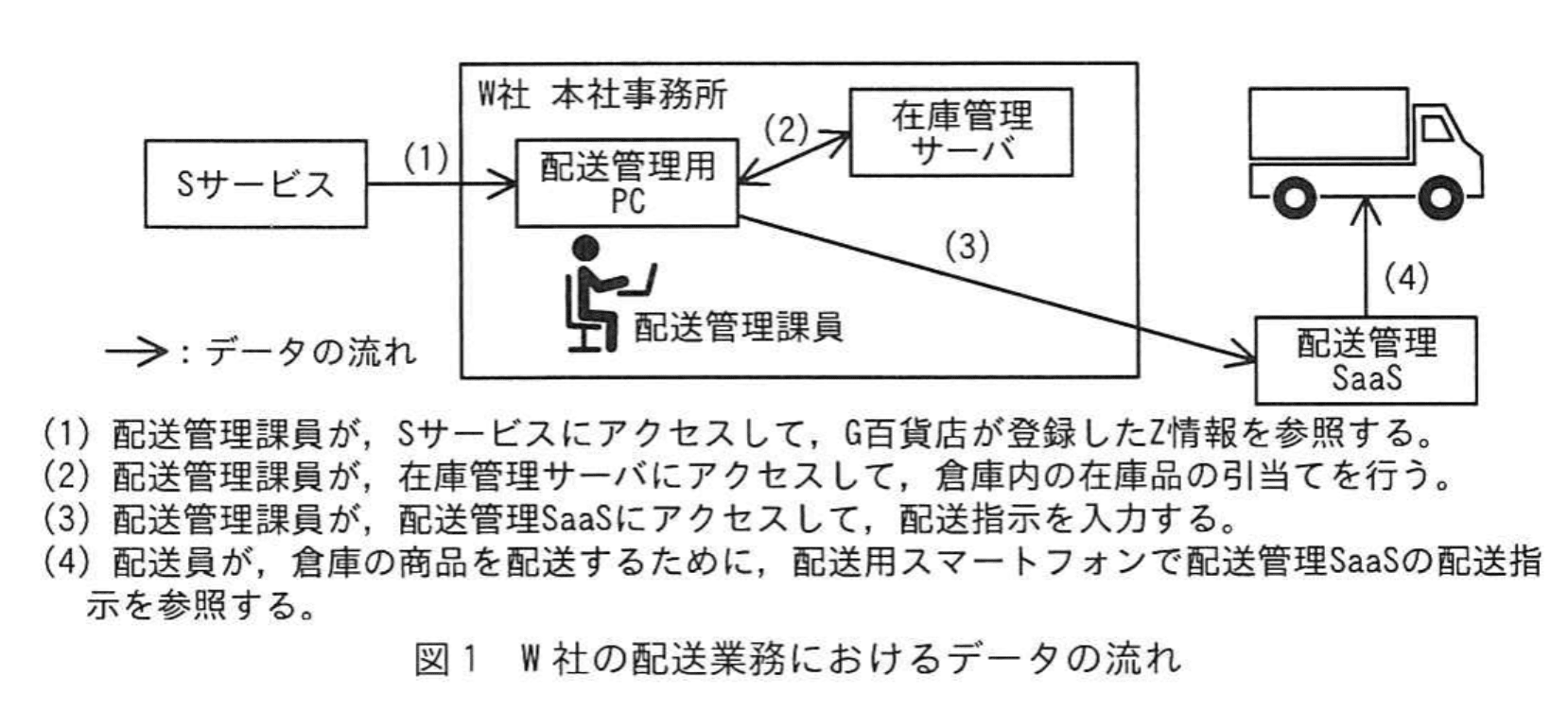

G百貨店では、贈答品の受注情報を、Sサービスという受注管理Saasに登録している。菓子類Fの受注情報(以下、菓子類Fの受注情報をZ情報という)が登録された後の、W社の配送業務におけるデータの流れは、図1のとおりである。

W社の配送管理課では、毎日09:00-21:00の間、常時稼働1名として6時間交代で配送管理業務を行っている。配送管理用PCは1台を交代で使用している。

Sサービスに登録されたZ情報をW社が参照できるようにするために、G百貨店は、自社に発行されたSサービスのアカウントを一つW社に貸与している(以下、G百貨店がW社に貸与しているSサービスのアカウントを貸与アカウントという)。貸与アカウントでは、Z情報だけにアクセスできるように権限を設定している。なお、SサービスとW社の各システムは直接連携しておらず、W社の配送管理課員がZ情報を参照して、在庫管理サーバ及び配送管理SaaSに入力している。1日当たりのZ情報の件数は10〜50件である。Z情報には、配送先の住所・氏名・電話番号の情報が含まれている。配送先の情報に不備がある場合は、配送員が配送管理課に電話で問い合わせることがある。なお、配送に関するG百貨店からW社への特別な連絡事項は、電子メール(以下、メールという)で送られてくる。

〔リスクアセスメントの開始〕

ランサムウェアによる“二重の脅迫”が社会的な問題となったことをきっかけに、G百貨店では全ての情報資産を対象にしたリスクアセスメントを実施することになり、セキュリティコンサルティング会社であるE社に作業を依頼した。リスクアセスメントの開始に当たり、G百貨店は、G百貨店の情報資産を取り扱っている委託先に対して、E社の調査に応じるよう要請し、承諾を得た。この中にはW社も含まれていた。

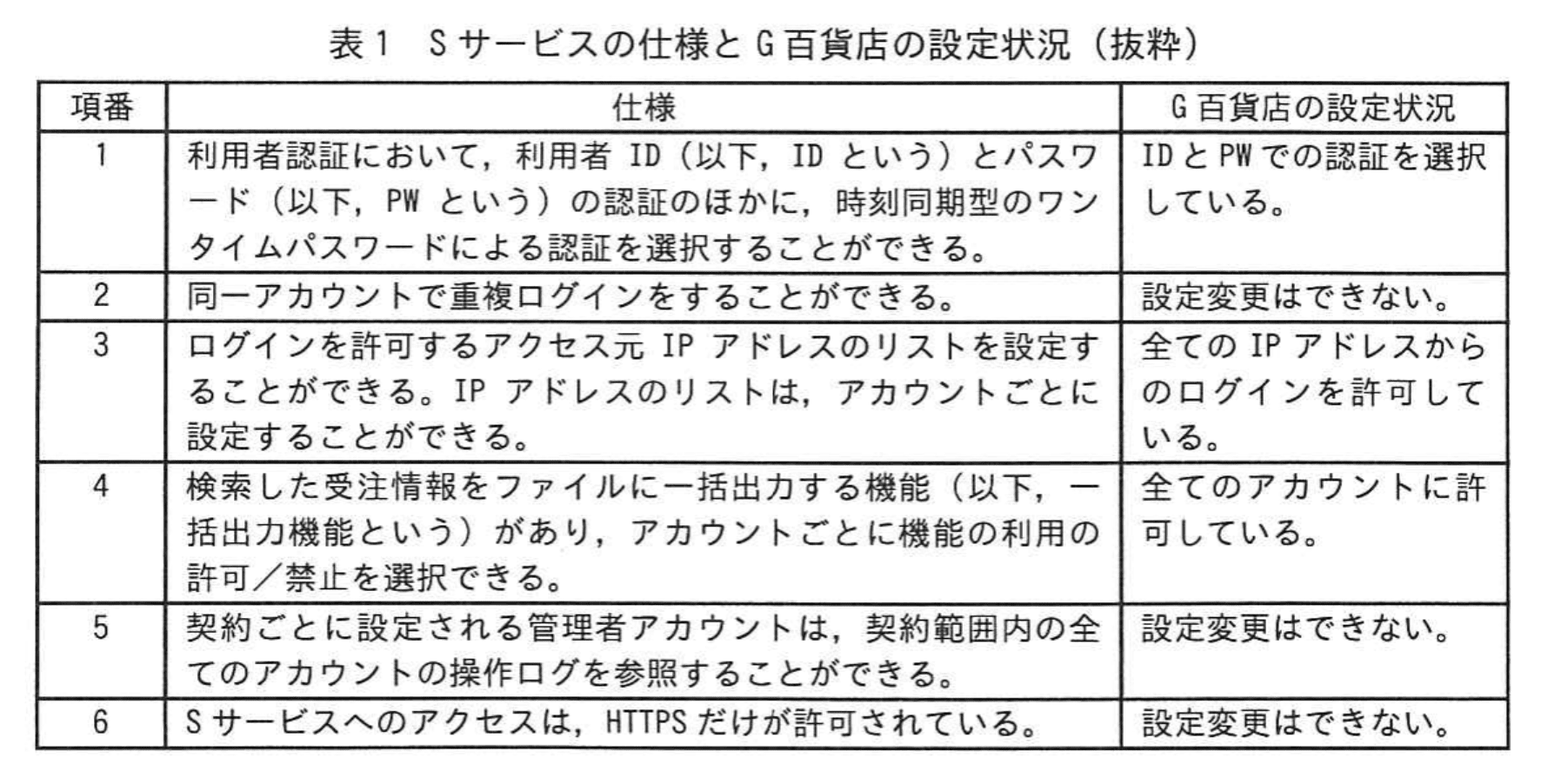

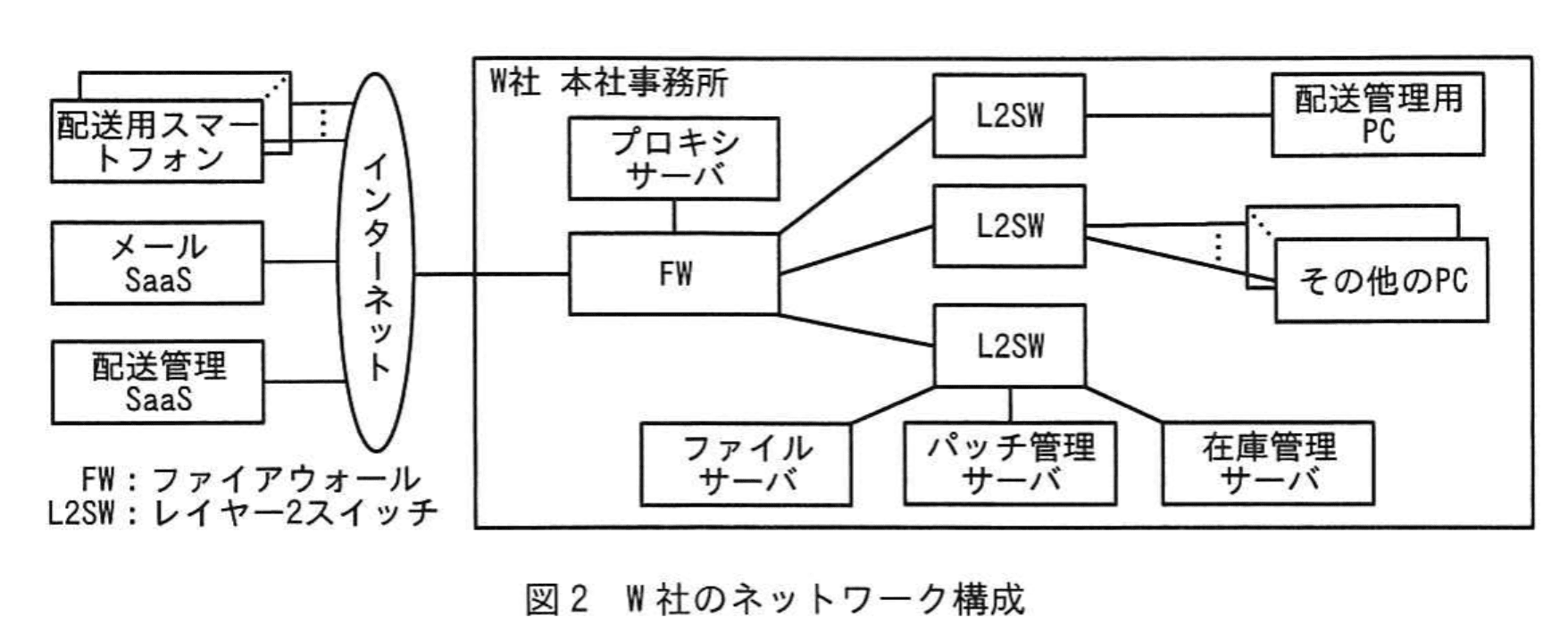

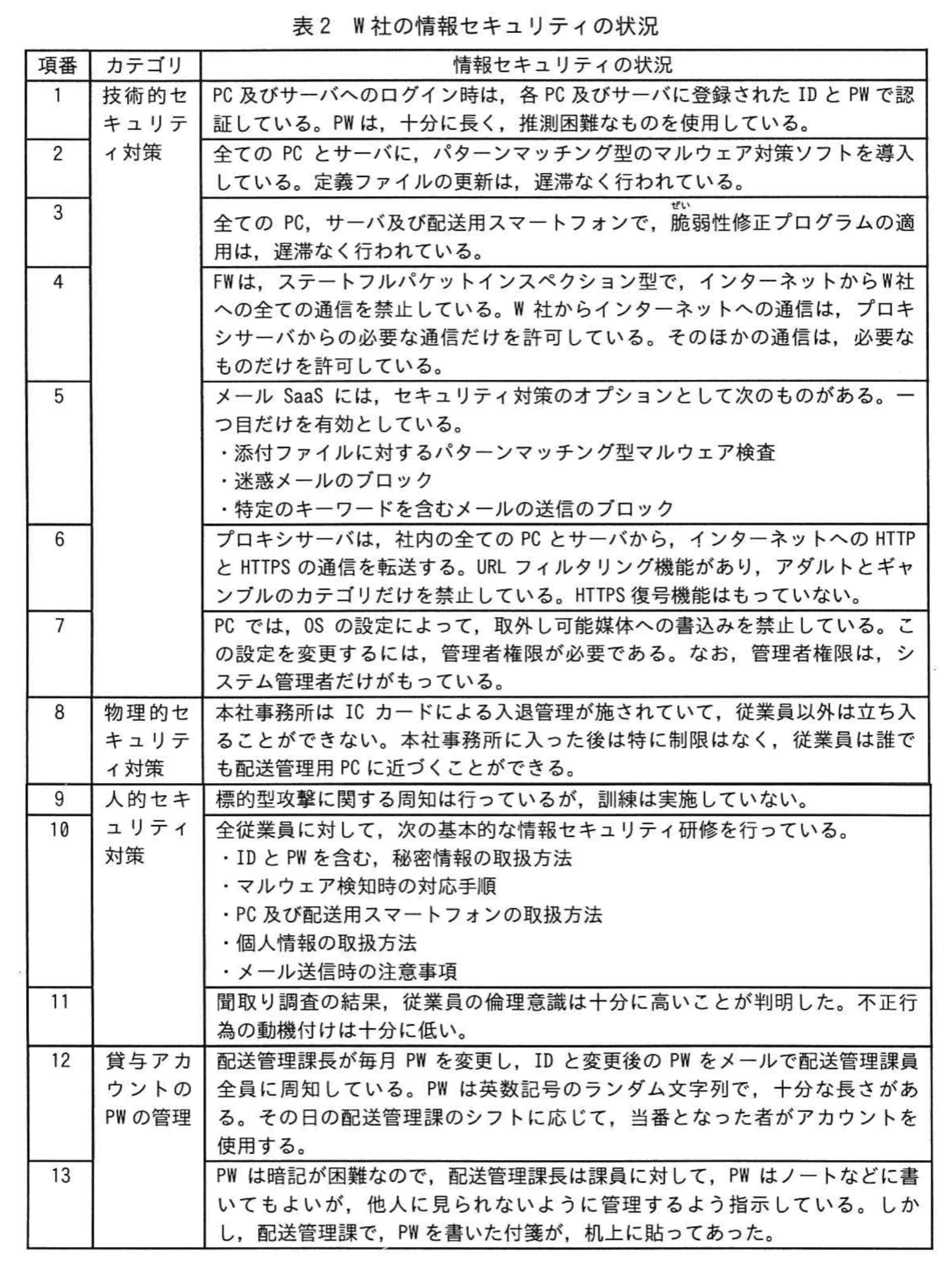

情報資産のうち贈答品の受注情報に関するリスクアセスメントは、E社の情報処理安全確保支援士(登録セキスペ)のTさんが担当することになった。Tさんは、まずZ情報の機密性に限定してリスクアセスメントを進めることにして、必要な調査を実施した。Tさんは、調査結果として、Sサービスの仕様とG百貨店の設定状況を表1に、W社のネットワーク構成を図2に、W社の情報セキュリティの状況を表2にまとめた。

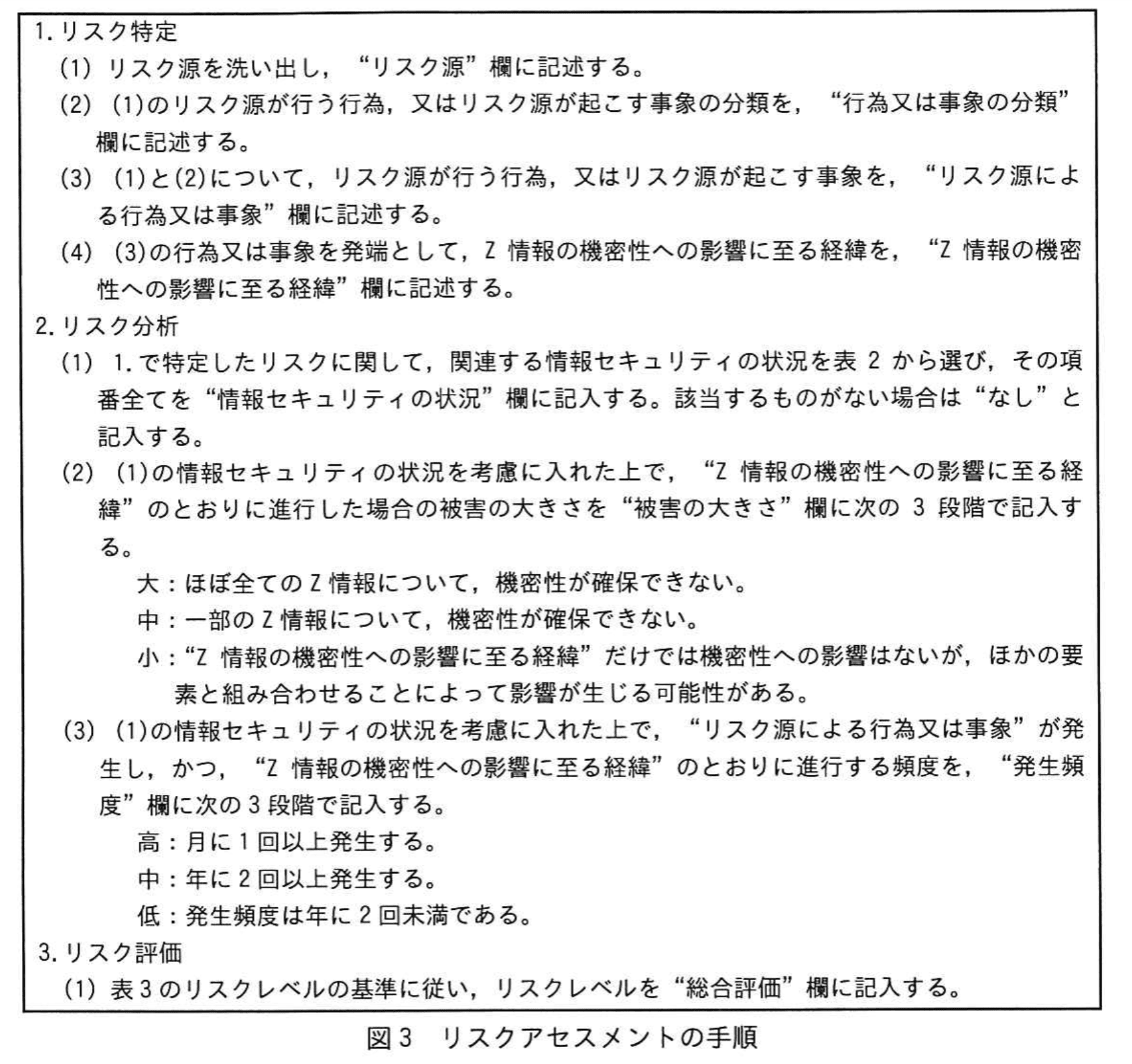

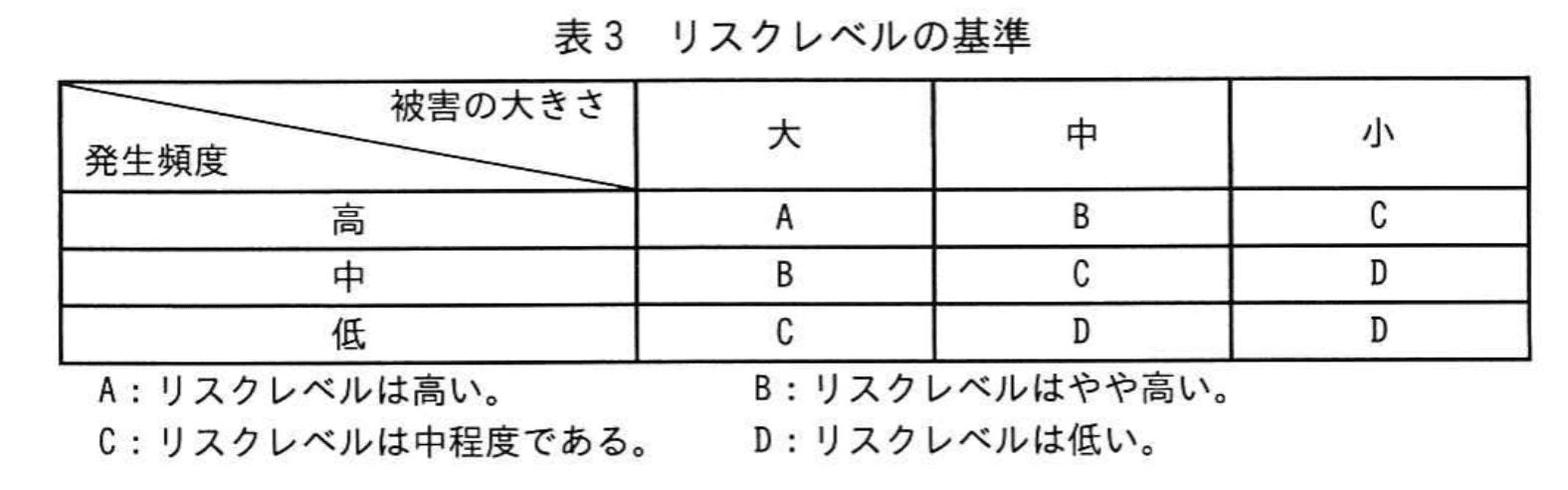

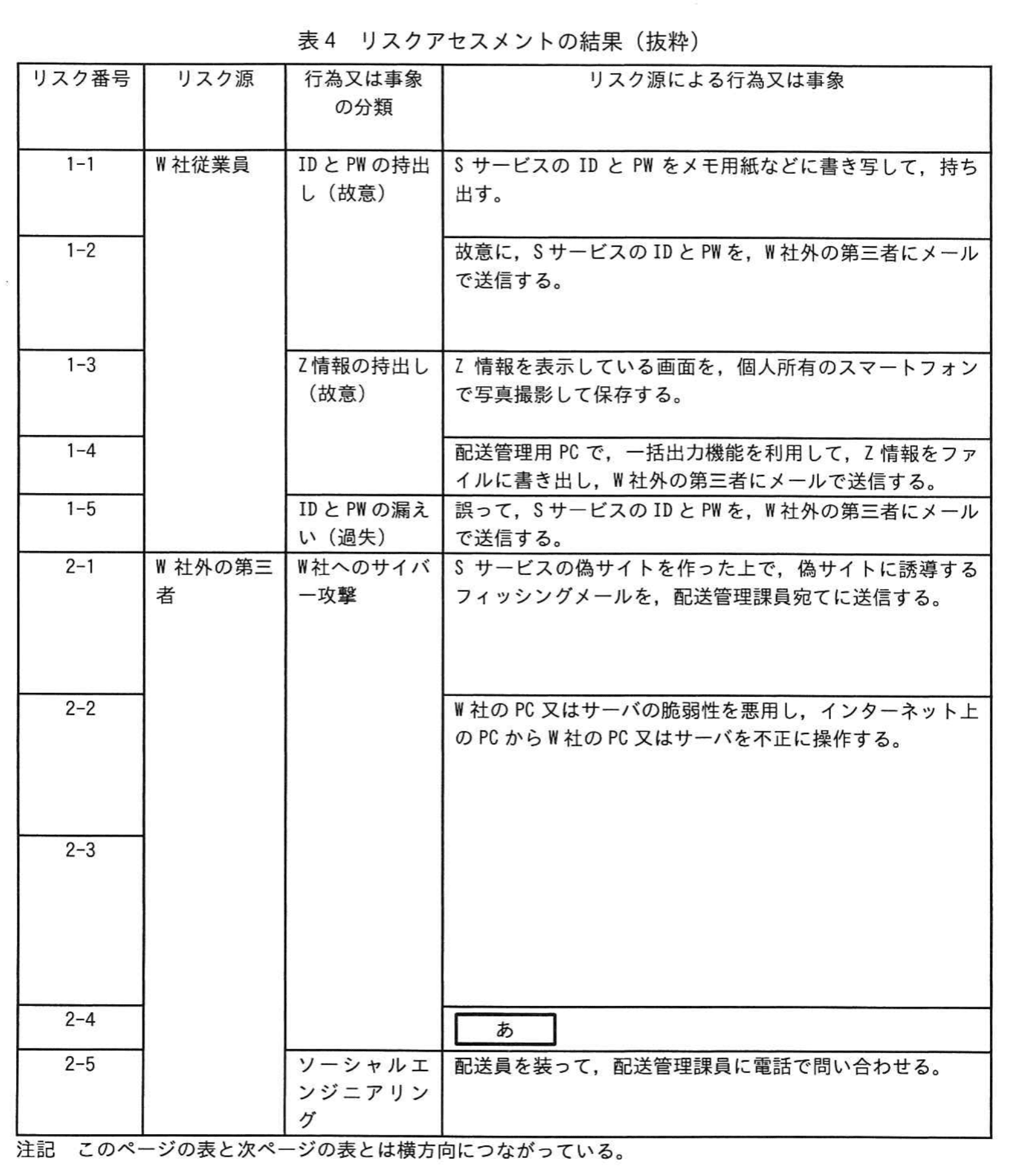

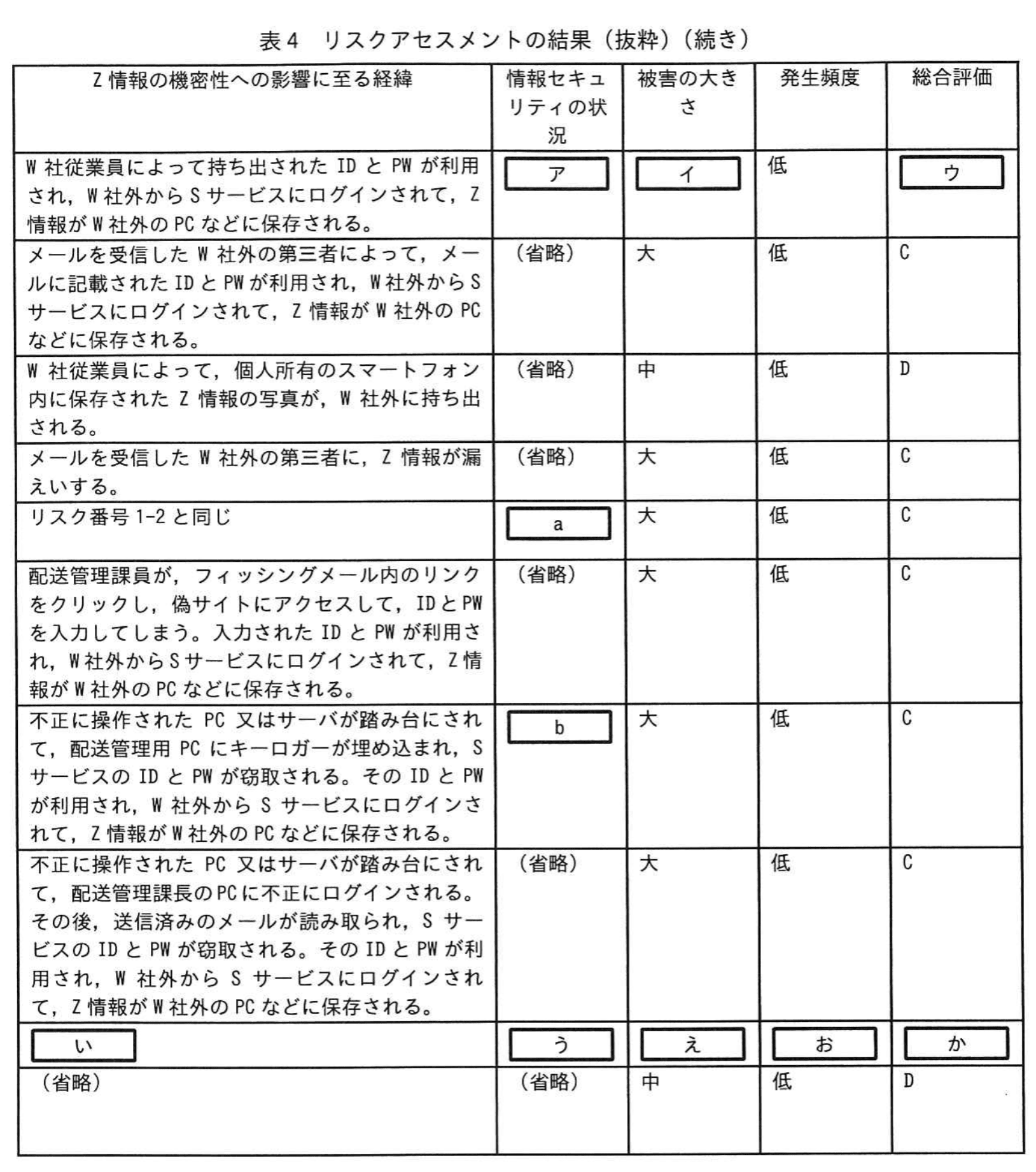

Tさんは、G百貨店が定めた図3のリスクアセスメントの手順に従って、Z情報の機密性に関するリスクアセスメントを進めた。

Tさんは、表4のリスクアセスメントの結果をG百貨店に報告した。

〔リスクの管理策の検討〕

報告を受けた後、G百貨店は、総合評価がA〜Cのリスクについて、リスクを低減するために追加すべき管理策の検討をE社に依頼した。依頼に当たり、G百貨店は次のとおり条件を提示した。

・図1のデータの流れを変更しない前提で管理策を検討すること

・リスク番号1-1及び2-4については、総合評価にかかわらず、管理策を検討すること

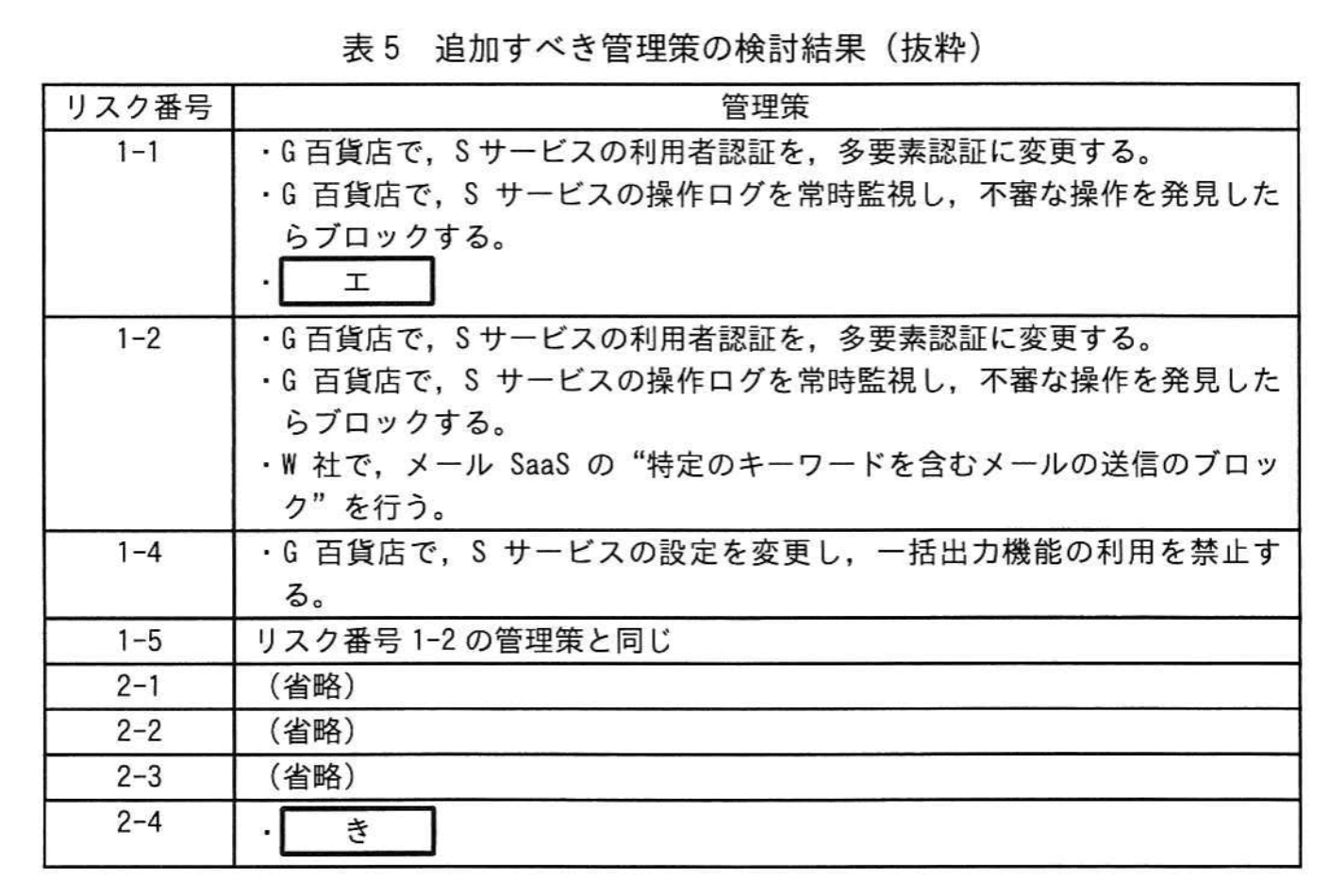

依頼を受けたE社は、Tさんをリーダーとする数名のチームが管理策を検討した。追加すべき管理策の検討結果を表5に示す。

その後、Tさんは、Z情報の完全性及び可用性についてのリスクアセスメント、並びに菓子類F以外の贈答品の受注情報についてのリスクアセスメントを行い、必要に応じて管理策を検討した。

E社から全ての情報資産のリスクアセスメント結果及び追加すべき管理策の報告を受けたG百貨店は、報告内容からW社に関連する部分を抜粋してW社にも伝えた。G百貨店とW社は、幾つかの管理策を実施し、順調に贈答品の販売及び配送を行っている。

設問1:

表4及び表5中のア〜エに入れる適切な字句を答えよ。アは、表2中から該当する項番を全て選び、数字で答えよ。該当する項番がない場合は、“なし”と答えよ。イは答案用紙の大・中・小のいずれかの文字を○で囲んで示せ。

ウはA・B・C・Dのいずれかで囲んで示せ。

模範解答

ア:10、11、12、13

イ:大

ウ:C

エ:G百貨店で、Sサービスへログイン可能なIPアドレスをW社プロキシサーバに設定する。

解説

解答の論理構成

-

ア ― 該当する「情報セキュリティの状況」の抽出

- 該当シナリオは「W社従業員によって持ち出された ID と PW が利用され、W社外から S サービスにログインされて、Z情報が W社外の PC などに保存される。」

- ここで関与する統制は、表2の人的面・PW管理面に関するものです。

• 項番「10」は「全従業員に対して、次の基本的な情報セキュリティ研修を行っている。」

• 項番「11」は「聞取り調査の結果、従業員の倫理意識は十分に高いことが判明した。」

• 項番「12」は「配送管理課長が毎月PWを変更し…課員全員に周知している。」

• 項番「13」は「PWを書いた付箋が、机上に貼ってあった。」 - これら4項番だけがシナリオと直接関係するため、ア=「10、11、12、13」となります。

-

イ ― 被害の大きさの判断

- 攻撃者は正規アカウントで「Z情報が W社外の PC などに保存」できる状態です。

- 図3の基準で「ほぼ全てのZ情報について、機密性が確保できない。」は“大”であるためイ=「大」です。

-

ウ ― 総合評価の算定

- 表4で発生頻度は「低」固定。

- 表3のマトリクスで「被害 大 × 発生頻度 低」はセル「C」に該当。

- したがってウ=「C」です。

-

エ ― 追加管理策の提案

- 表1「項番3」で「ログインを許可するアクセス元IPアドレスのリストを設定することができる。」

- 現状は「全てのIPアドレスからのログインを許可している。」

- リスク1-1は“ID/PWを持ち出されても社外から接続させない”対策が有効です。

- W社従業員は必ず社内から「プロキシサーバ」を経由(図2)してアクセスするので、そのIPだけを許可すればよい。

- 従ってエ=「G百貨店で、Sサービスへログイン可能なIPアドレスをW社プロキシサーバに設定する。」となります。

誤りやすいポイント

- アで技術的対策(例:項番2のマルウェア対策ソフト)まで列挙してしまう。ID/PWの持ち出しリスクには直接関係しません。

- イを“中”にしてしまうケース。正規アカウントによるアクセスは全件取得が容易であり、影響は“大”です。

- エで「二要素認証を強制」と回答し重複する。すでに別行で盛り込まれているため、IP制限という追加策を見落とさないよう注意が必要です。

FAQ

Q: 「発生頻度 低」と判断できる根拠は何ですか?

A: 図3の定義で「低」は「発生頻度は年に2回未満」。ID/PWを書き写して社外に持ち出す行為は不正行為であり、通常業務ではまず発生しないため“低”と評価されています。

A: 図3の定義で「低」は「発生頻度は年に2回未満」。ID/PWを書き写して社外に持ち出す行為は不正行為であり、通常業務ではまず発生しないため“低”と評価されています。

Q: なぜ項番「13」も有効な統制に数えられるのですか?

A: 「PWを書いた付箋が机上に貼ってあった。」は好ましくない状況ですが、表2では“現状”を記述しており、リスク分析ではプラス・マイナスを問わず「関連する状況」を全て列挙するルールだからです。

A: 「PWを書いた付箋が机上に貼ってあった。」は好ましくない状況ですが、表2では“現状”を記述しており、リスク分析ではプラス・マイナスを問わず「関連する状況」を全て列挙するルールだからです。

Q: IPアドレス制限はW社側でなくG百貨店側で行う理由は?

A: 表1「項番3」より設定権限はSサービスのアカウント単位であり、アカウント管理者=G百貨店です。W社は利用者に過ぎないため、G百貨店が設定する必要があります。

A: 表1「項番3」より設定権限はSサービスのアカウント単位であり、アカウント管理者=G百貨店です。W社は利用者に過ぎないため、G百貨店が設定する必要があります。

関連キーワード: 多要素認証、パスワード管理、フィッシング、アクセス制御、リスク評価

設問2:次の問いに答えよ。

(1)表4中のあに入れる適切な字句を、本文に示した状況設定に沿う範囲で、あなたの知見に基づき、答えよ。

(本文に示した状況設定に沿うリスクアセスメントの結果が記述されていること)

模範解答

解答例として、①〜③を示す。

①:あ:G百貨店からW社への連絡を装った電子メールに未知のマルウェアを添付して、配送管理課員宛てに送付する。

②:あ:配送管理課員がよく閲覧するWebサイトにおいて、能弱性を悪用するなどして、配送管理課員が閲覧した時に、未知のマルウェアを別のWebサイトからダウンロードさせるようにWebページを改ざんする。

③:あ:W社からアクセスすると未知のマルウェアをダウンロードする仕組みのWebページを用意した上で、そのURLリンクを記載した電子メールを、G百貨店からW社への連絡を装って送信する。

解説

解答の論理構成

- 【問題文】ではリスク番号2-4の“リスク源”が「W社外の第三者」、“行為又は事象の分類”が「W社へのサイバー攻撃」と示されています。したがって[あ]には、外部攻撃者がW社にマルウェアを送り込む具体的手口を記述する必要があります。

- 表2「メールSaaS」(項番5)の状況では、セキュリティオプションのうち

・「添付ファイルに対するパターンマッチング型マルウェア検査」だけを有効

・「迷惑メールのブロック」、「特定のキーワードを含むメールの送信のブロック」は無効

とあります。未知(シグネチャ未登録)のマルウェアを添付すれば、検査をすり抜けやすいことが分かります。 - G百貨店とW社は業務連絡を「メール」で行うと【問題文】に明記されています。この“通常ルート”を偽装すれば、配送管理課員が不審に思わず開封する可能性が高いです。

- 以上を踏まえると、最も妥当なリスク源の行為は

「G百貨店からのメールを装い、未知のマルウェア付きファイルを配送管理課員宛てに送信する」

となります。これは受験参考情報として提示された解答例①とも一致します。

結論:[あ]

G百貨店からW社への連絡を装った電子メールに未知のマルウェアを添付して、配送管理課員宛てに送付する。

G百貨店からW社への連絡を装った電子メールに未知のマルウェアを添付して、配送管理課員宛てに送付する。

誤りやすいポイント

- 「フィッシングメールでURLリンクを送る」だけを書くと、リスク番号2-1(既にフィッシングが記載)と重複しやすい点。2-4は“マルウェア侵入”を具体化する設問です。

- 既知マルウェアと書くと、表2項番2の「パターンマッチング型のマルウェア対策ソフト」で検知され得るため、リスクが適切に表現できません。必ず「未知のマルウェア」や「新種のマルウェア」とする必要があります。

- 「USBメモリ等の物理媒体で侵入」とすると、メール経路を前提とする本文記述(G百貨店→W社メール連絡)に合致しません。

FAQ

Q: “未知のマルウェア”と“ゼロデイマルウェア”は同義ですか?

A: ここではパターンマッチング型エンジンの定義ファイルに含まれないマルウェアを指しており、ゼロデイ攻撃などシグネチャ未対応のマルウェアと同義に扱っています。

A: ここではパターンマッチング型エンジンの定義ファイルに含まれないマルウェアを指しており、ゼロデイ攻撃などシグネチャ未対応のマルウェアと同義に扱っています。

Q: 「迷惑メールのブロック」を有効にしていれば本リスクは消えますか?

A: 迷惑メール判定は誤検知・すり抜けが発生し得ます。加えて添付ファイル型の未知マルウェアはスパム判定に掛からない場合があり、完全には防げません。

A: 迷惑メール判定は誤検知・すり抜けが発生し得ます。加えて添付ファイル型の未知マルウェアはスパム判定に掛からない場合があり、完全には防げません。

Q: なぜ“添付ファイルに対するパターンマッチング型マルウェア検査”が有効でも危険なのですか?

A: パターンマッチング型は既知シグネチャに依存するため、新種・亜種のマルウェアは検知できないことがあります。そのため未知マルウェアを添付すれば侵入可能です。

A: パターンマッチング型は既知シグネチャに依存するため、新種・亜種のマルウェアは検知できないことがあります。そのため未知マルウェアを添付すれば侵入可能です。

関連キーワード: フィッシングメール、マルウェア、多要素認証、URLフィルタリング、ワンタイムパスワード

設問2:次の問いに答えよ。

(2)解答したあの内容に基づき、表4及び表5中のい〜きに入れる適切な字句を答えよ。うは、表2中から該当する項番を全て選び、数字で答えよ。該当する項番がない場合は、“なし”と答えよ。

えは大・中・小のいずれかで示せ。

おは高・中・低のいずれかで示せ。

かはA・B・C・Dのいずれかで示せ。

①〜③は解答例(解答例に限らず、本文に示した状況設定に沿うリスクアセスメントの結果が記述されていれば正解)

模範解答

解答例として、①〜③を示す(設問2(1)の①〜③に紐づいている)。

①:い:配送管理課員が、添付ファイルを開き、配送管理用PCが未知のマルウェアに感染した結果、IDとPWを周知するメールが読み取られ、SサービスのIDとPWが窃取される。そのIDとPWIが利用されて、W社外からSサービスにログインされて、2情報が漏えいする。

う:2、3、5、6、9、12

え:大

お:高

か:A

き:配送管理用PCにEDRを導入し、不審な動作が起きていないかを監視する。

②:い:配送管理課員が、改ざんされたWebページを閲覧した結果、マルウェアをダウンロードしてPCがマルウェアに感染する。マルウェアがキーロガを監視して、配送管理課員がSサービスにアクセスした際にIDとPWが窃取される。そのIDとPWが利用されて、W社外からSサービスにログインされ、Z情報がW社外のPCなどに保存される。

う:2、3、6

え:大

お:高

か:A

き:プロキシサーバのURLフィルタリング機能の設定を変更して、配送管理用PCからアクセスできるURLを必要なものだけにする。

③:い:配送管理課員が、電子メール内のURLリンクをクリックすると、配送管理用PCが未知のマルウェアに感染する。PC内に残っていた2情報を一括出力したファイルが、マルウェアによって攻撃者の用意したサーバに送され、2情報が漏えいする。

う:2、3、5、6、9、10

え:大

お:高

か:A

き:全てのPCとサーバに、振舞い検知型又はアノマリ検知型のマルウェア対策ソフトを導入する。

解説

解答の論理構成

-

[あ] の設定

・列「リスク源による行為又は事象」は、“リスク源”欄の「W社外の第三者」が起こす具体的な攻撃内容を書く箇所です。

・【問題文】の「不正に操作された PC 又はサーバが踏み台にされて、配送管理用 PC にキーロガーが埋め込まれ…」という記述例や、表4 他行の粒度に合わせると、 「配送管理用PCにマルウェアを感染させ、SサービスのIDとPWを窃取する。」

といった ①攻撃方法(マルウェア感染)と②目的(資格情報窃取)を明示した文が妥当になります。 -

ア(情報セキュリティの状況)の抽出

手順 2-(1) では、表2 の項番を“すべて”列挙します。

– 物理面:従業員以外は入れないが、入室後は「誰でも配送管理用PCに近づくことができる」(項番8)。

– パスワード管理:ID と PW が毎月メール配布される(項番12)、付箋で貼られている(項番13)。

– 教育面:ID/PW の取扱いを含む研修(項番10)と高い倫理意識(項番11)は抑止要因。

したがって「8,10,11,12,13」を列記します。 -

イ(被害の大きさ)の判定

「貸与アカウントでは、2情報だけにアクセスできるように権限を設定している」が、 (i)【表1 項番4】「一括出力機能」が許可されている、 (ii)1 日当たり 10〜50 件が登録され続ける、 ため、短時間でほぼ全件を取得可能です。定義より “ほぼ全てのZ情報” に該当するので「大」。 -

ウ(総合評価)の導出

発生頻度は既定で「低」。被害の大きさが「大」なので【表3】の組合せは “C”。 -

その他の空欄

・エ は 1-1 の追加管理策3つ目に記入するため、「W社で、多要素認証用トークンを厳格に管理する。」など、 “W社側の運用強化” を述べれば論理がつながります。

・[き] は リスク 2-4 の管理策。マルウェア感染→資格情報窃取を防ぐには、 「配送管理用PCにEDRを導入し、不審な動作を検知次第遮断する。」のようにエンドポイント監視を盛り込むと、データの流れを変えずに低減できます。

誤りやすいポイント

- 「発生頻度=低」だから“被害も小さい”と短絡的に評価してしまう

- 表2 の項番を列挙する際に、リスクを“高める要素”だけを書き、抑止・低減要素(教育や倫理など)を漏らす

- 被害の大きさ判定で「閲覧できるのは菓子類F分だけだから“中”」と誤判断し、表1 の一括出力機能を見落とす

- 管理策 [き] に“プロキシサーバでメールを遮断する”など、図1 のデータフローを変更してしまう対策を挙げてしまう

FAQ

Q: 「情報セキュリティの状況」は危険を高める項番だけを書けばよいのですか?

A: いいえ。手順 2-(1) は “関連する項番全て” と指示しています。抑止策・脆弱性の双方が該当すれば両方を書く必要があります。

A: いいえ。手順 2-(1) は “関連する項番全て” と指示しています。抑止策・脆弱性の双方が該当すれば両方を書く必要があります。

Q: 被害の大きさは“件数”だけで判断しますか?

A: 件数が主ですが、短時間で漏えい出来る機能(表1 項番4)があるか、外部から継続的にアクセスできるかなども加味して総合的に判断します。

A: 件数が主ですが、短時間で漏えい出来る機能(表1 項番4)があるか、外部から継続的にアクセスできるかなども加味して総合的に判断します。

Q: [き] のように複数の正解が認められる場合、どの程度の具体性が求められますか?

A: 「誰が・どこに・何を導入 / 変更し・どう機能するか」が分かる粒度であれば十分です。例:EDR 導入、URL フィルタ強化、多要素認証追加など。

A: 「誰が・どこに・何を導入 / 変更し・どう機能するか」が分かる粒度であれば十分です。例:EDR 導入、URL フィルタ強化、多要素認証追加など。

関連キーワード: リスクアセスメント、多要素認証、パスワード管理、マルウェア感染、エンドポイント監視

設問3:

表4中のa、bに入れる適切な字句について、表2中から該当する項番を全て選び、数字で答えよ。該当する項番がない場合は、“なし”と答えよ。

模範解答

a:5、10、12

b:2、3、4

解説

解答の論理構成

-

a に入るのは、表4の行に示された「リスク番号1‐2と同じ」シナリオに適合する “情報セキュリティの状況” の項番です。

・リスク番号1-2は「故意に、SサービスのIDとPWを、W社外の第三者にメールで送信する。」という行為です。

・メール送信に直接関係する、もしくは ID/PW の扱いに関係する対策を表2から抽出します。適合する項番

5:「メールSaaSには、セキュリティ対策のオプションとして…“特定のキーワードを含むメールの送信のブロック”」

10:「全従業員に対して…メール送信時の注意事項」

12:「配送管理課長が毎月PWを変更し、IDと変更後のPWをメールで配送管理課員全員に周知」以上より a=5,10,12 となります。 -

b に入るのは、「不正に操作された PC 又はサーバが踏み台にされて…キーロガーが埋め込まれ…ID と PW が窃取される」シナリオに関連する対策です。

・キーロガーを含むマルウェア対策、脆弱性悪用の阻止、外部からの不正通信遮断が論点です。適合する項番

2:「全てのPCとサーバに、パターンマッチング型のマルウェア対策ソフトを導入」

3:「全てのPC、サーバ及び配送用スマートフォンで、脆弱性修正プログラムの適用は、遅滞なく行われている」

4:「FWは…インターネットからW社への全ての通信を禁止…W社からインターネットへの通信は、プロキシサーバからの必要な通信だけを許可」以上より b=2,3,4 となります。

誤りやすいポイント

- 表2の文章を読まずにキーワードだけで選んでしまい、メール送信ブロック機能の有効/無効を見落とすケース。

- 「脆弱性修正プログラムの適用」は“踏み台化防止”に直結する点を見逃し、項番3を外すミス。

- ID/PW の運用ルール(項番12)が“情報セキュリティの状況”として評価対象になることに気付かず漏らすパターン。

FAQ

Q: 「特定のキーワードを含むメールの送信のブロック」が無効でも項番5を選ぶのはなぜ?

A: 無効であること自体がリスクの成立要因なので、“情報セキュリティの状況”として記載し評価に含めます。

A: 無効であること自体がリスクの成立要因なので、“情報セキュリティの状況”として記載し評価に含めます。

Q: マルウェア対策ソフトが最新ならキーロガー侵入はないのでは?

A: パターンマッチング型は未知の攻撃や迂回手法に弱く、完全な防止はできません。従って項番2は“あるが不十分”という状況として記録します。

A: パターンマッチング型は未知の攻撃や迂回手法に弱く、完全な防止はできません。従って項番2は“あるが不十分”という状況として記録します。

Q: 物理的セキュリティ(項番8)はbに入らないのですか?

A: シナリオはリモートからの侵入を前提としており、物理アクセスは論点外なので該当しません。

A: シナリオはリモートからの侵入を前提としており、物理アクセスは論点外なので該当しません。

関連キーワード: メールフィルタリング、マルウェア対策、脆弱性管理、ファイアウォール、認証情報管理