情報処理安全確保支援士 2023年 春期 午後1 問03

クラウドサービス利用に関する次の記述を読んで、設問に答えよ。

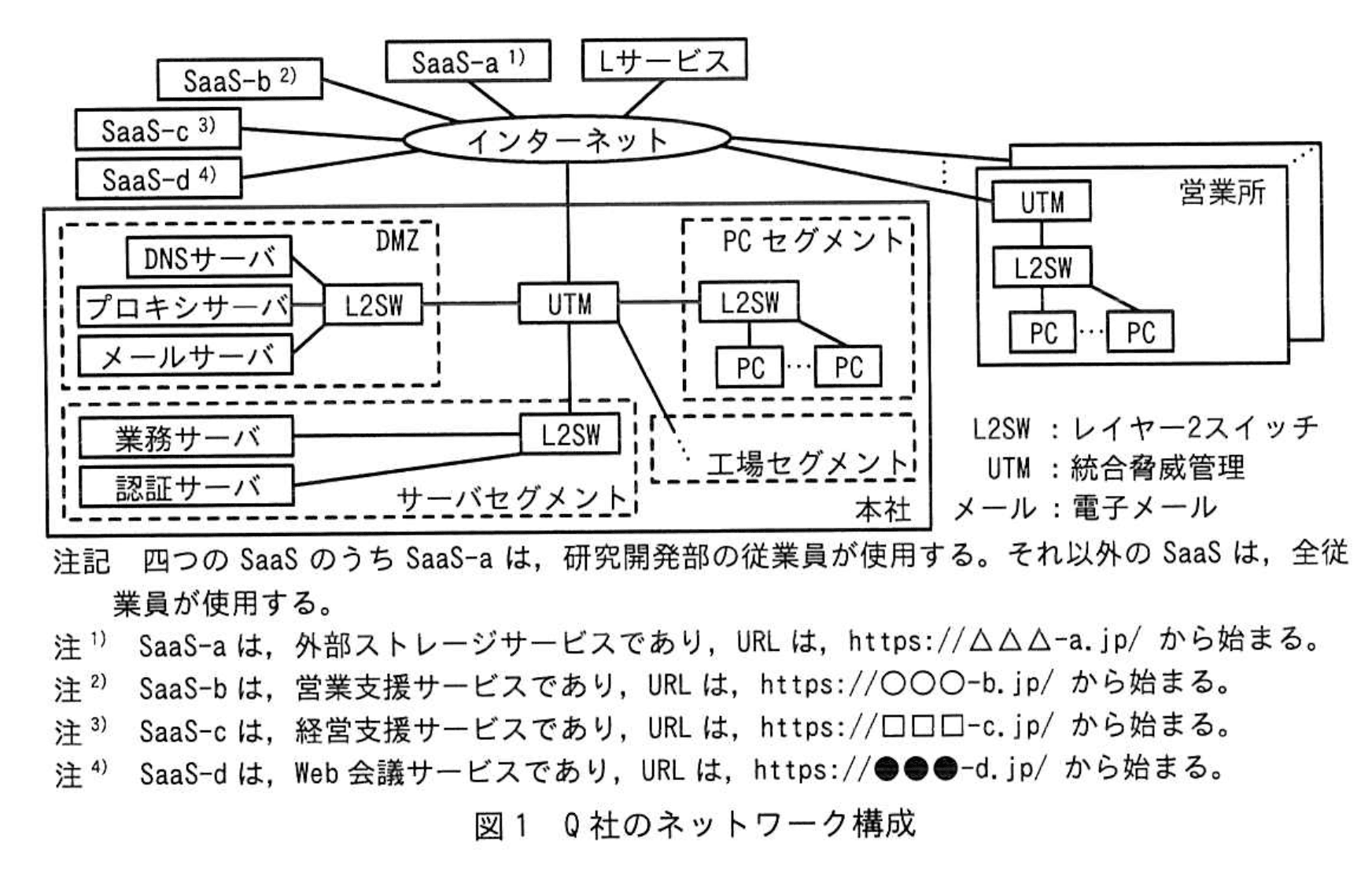

Q社は、従業員1,000名の製造業であり、工場がある本社及び複数の営業所から成る。Q社には、営業部、研究開発部、製造部、総務部、情報システム部がある。Q社のネットワークは、情報システム部のK部長とS主任を含む6名で運用している。

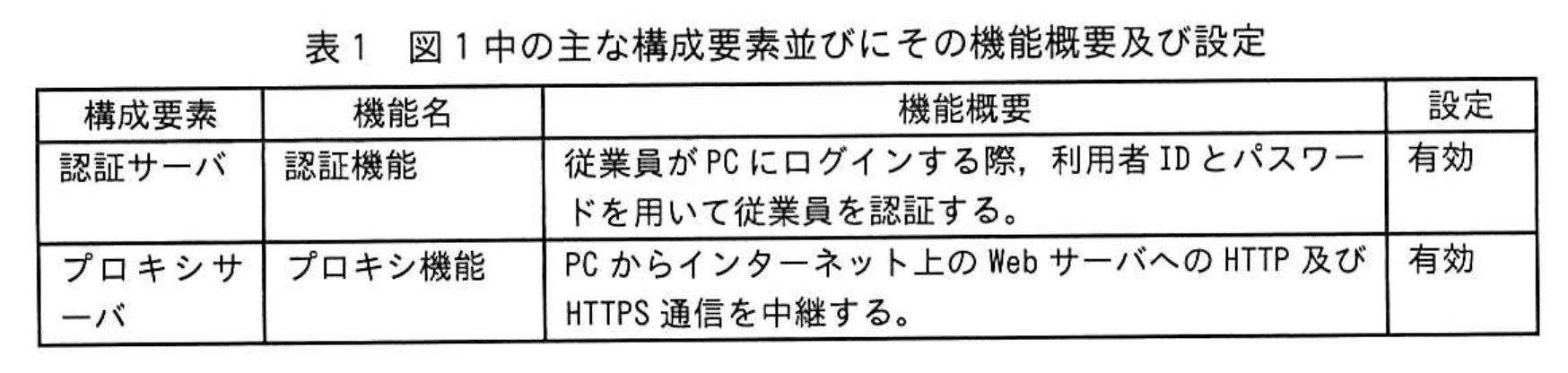

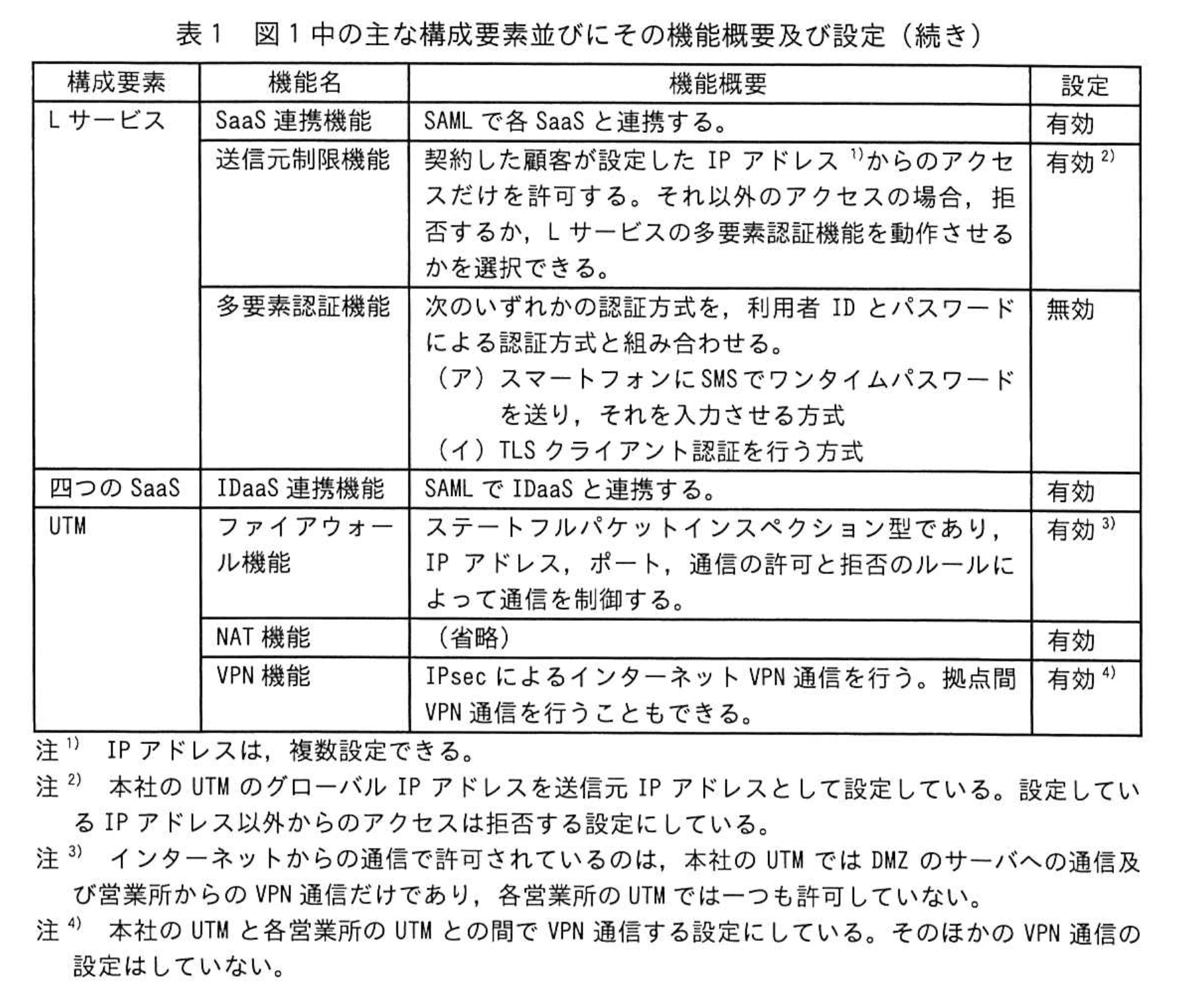

Q社の従業員にはPC及びスマートフォンが貸与されている。PCの社外持出しは禁止されており、PCのWebブラウザからインターネットへのアクセスは、本社のプロキシサーバを経由する。Q社では、業務でSaaS-a、SaaS-b、SaaS-c、SaaS-dという四つのSaaS、及びLサービスというIDaaSを利用している。Q社のネットワーク構成を図1に、図1中の主な構成要素並びにその機能概要及び設定を表1に示す。

〔Lサービスの動作確認〕

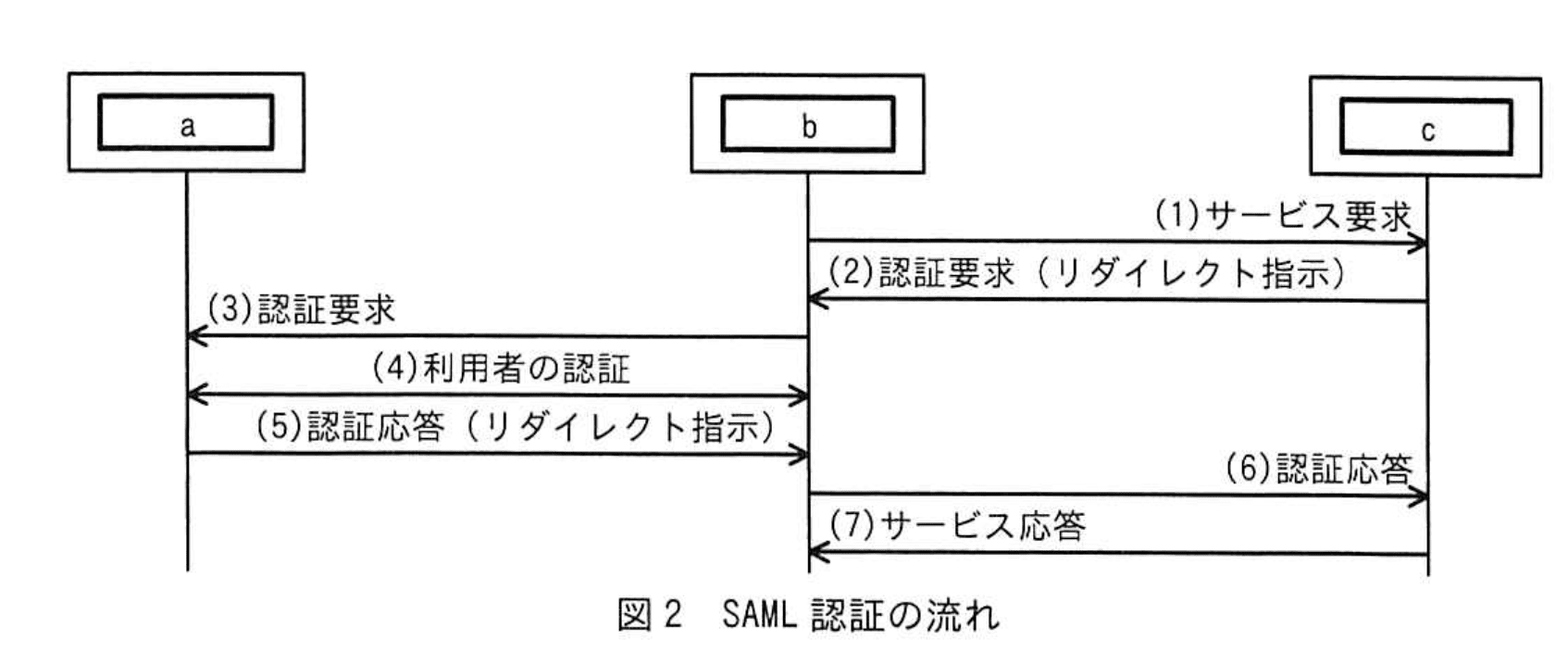

Q社のPCがSaaS-aにアクセスするときの、SP-Initiated方式のSAML認証の流れを図2に示す。

ある日、同業他社のJ社において、SaaS-aの偽サイトに誘導されるというフィッシング詐欺にあった結果、SaaS-aに不正アクセスされるという被害があったと報道された。しかし、Q社の設定では、仮に、同様のフィッシング詐欺のメールを受けてSaaS-aの偽サイトにLサービスの利用者IDとパスワードを入力してしまう従業員がいたとしても、①攻撃者がその利用者IDとパスワードを使って社外からLサービスを利用することはできない。したがって、S主任は、報道と同様の被害にQ社があうおそれは低いと考えた。

〔在宅勤務導入における課題〕

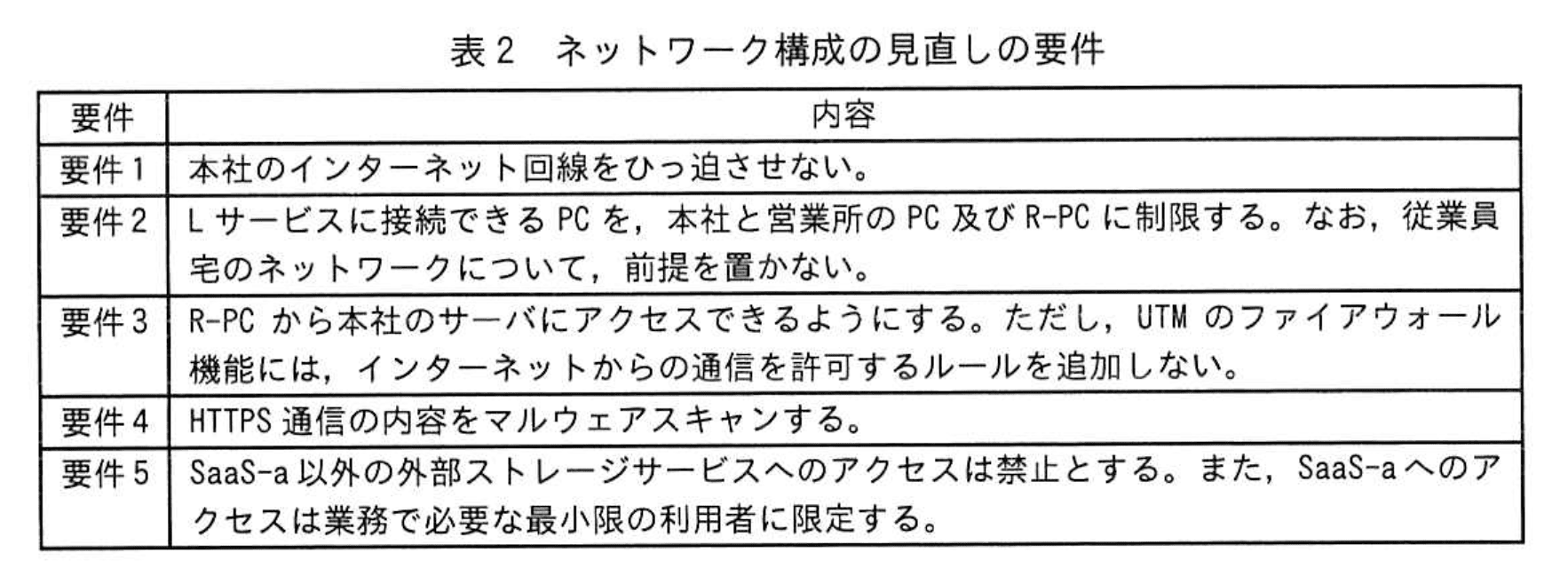

Q社は、全従業員を対象に在宅勤務を導入することになった。そこで、リモート接続用PC(以下、R-PCという)を貸与し、各従業員宅のネットワークから本社のサーバにアクセスしてもらうことにした。しかし、在宅勤務導入によって新たなセキュリティリスクが生じること、また、本社への通信が増えて本社のインターネット回線がひっ迫することが懸念された。そこで、K部長は、ネットワーク構成を見直すことにし、その要件を表2にまとめた。

K部長がベンダーに相談したところ、R-PC、社内、クラウドサービスの間の通信を中継するP社のクラウドサービス(以下、Pサービスという)の紹介があった。Pサービスには、次のいずれかの方法で接続する。

・IPsecに対応した機器を介して接続する方法

・PサービスのエージェントソフトウェアをR-PCに導入し、当該ソフトウェアによって接続する方法

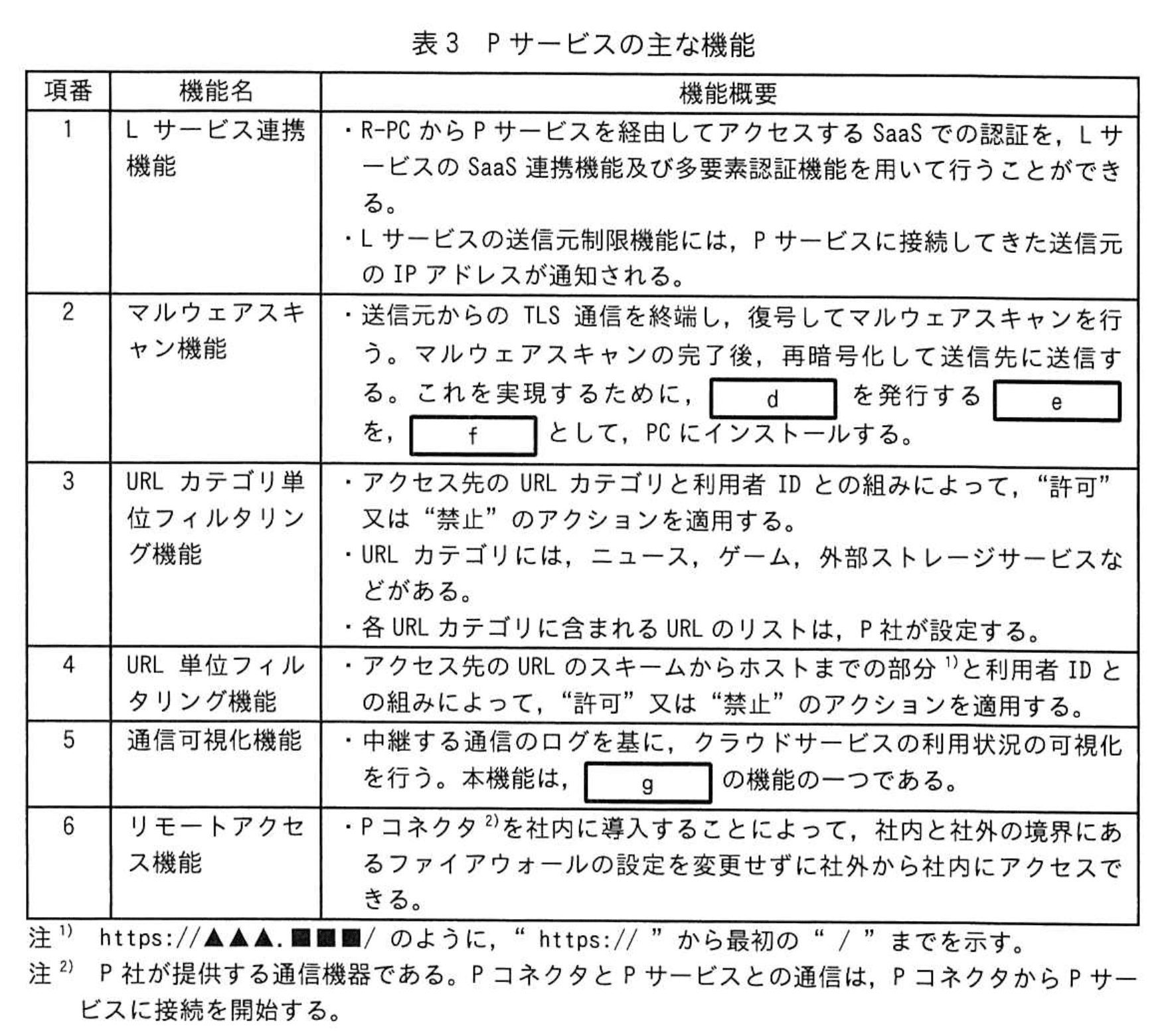

Pサービスの主な機能を表3に示す。

K部長は、Pサービスの導入によって表2の要件を満たすネットワーク構成が可能かどうかを検討するようにS主任に指示した。

〔ネットワーク構成の見直し〕

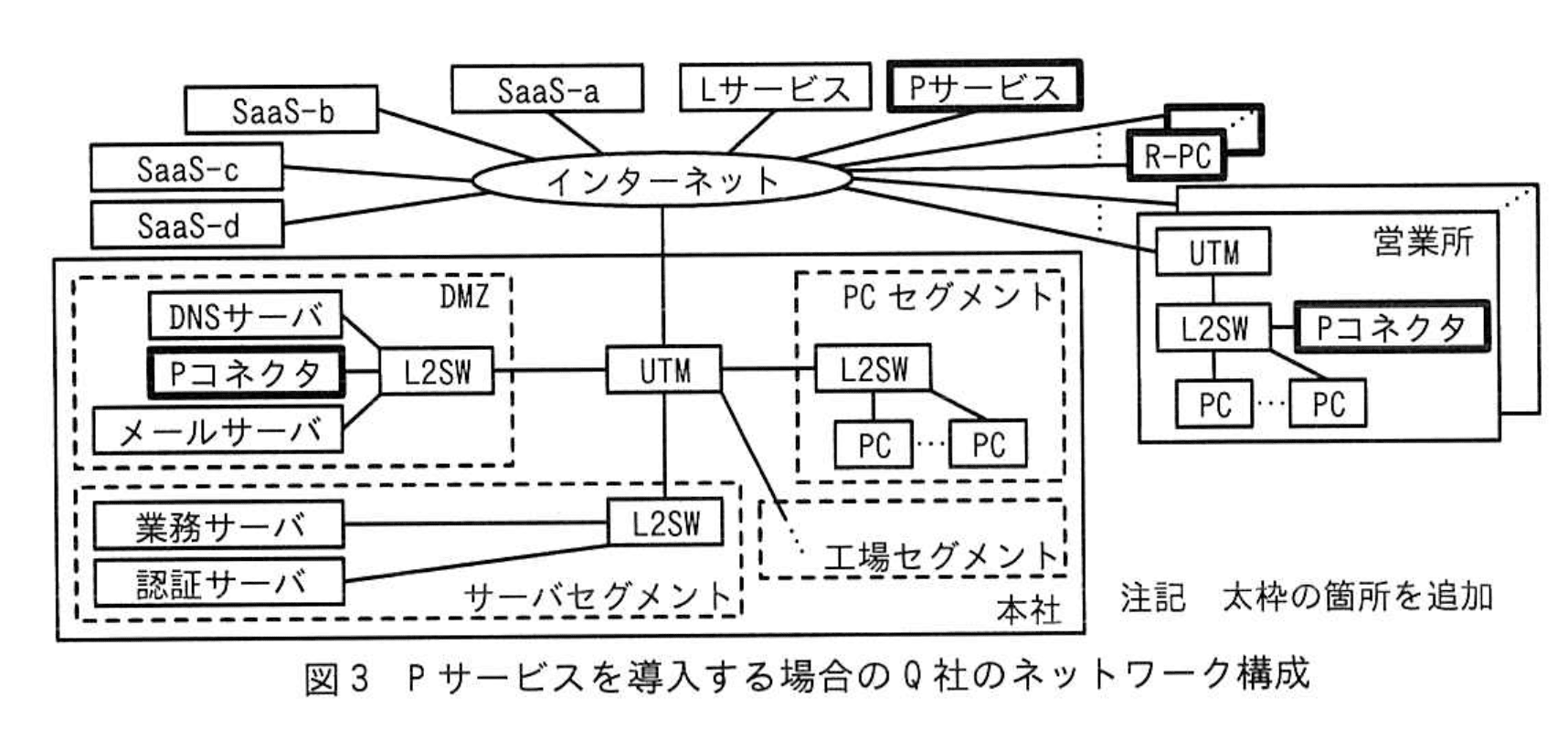

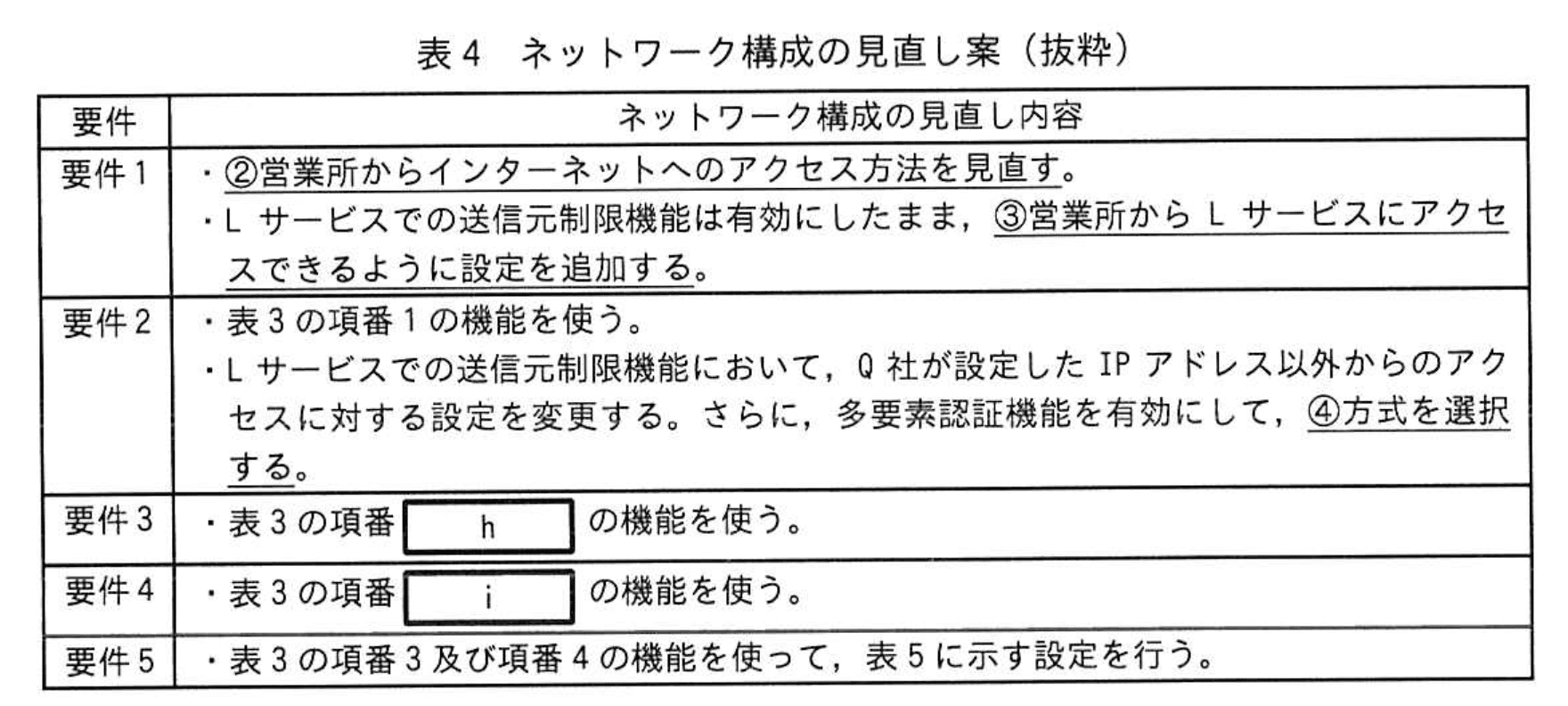

S主任は、Pサービスを導入する場合のQ社のネットワーク構成を図3に、表2の要件を満たすためのネットワーク構成の見直し案を表4にまとめて、表2の要件を満たすネットワーク構成が可能であることをK部長に説明した。

その後、表4のネットワーク構成の見直し案が上層部に承認され、Pサービスの導入と新しいネットワーク構成への変更が行われ、6か月後に在宅勤務が開始された。

設問1:〔Lサービスの動作確認〕について答えよ。

(1)図2中のa〜cに入れる適切な字句を、解答群の中から選び、記号で答えよ。

解答群

ア:Lサービス

イ:PCのWebブラウザ

ウ:SaaS-a

模範解答

a:ア

b:イ

c:ウ

解説

解答の論理構成

-

【問題文】には「Q社のPCがSaaS-aにアクセスするときの、SP-Initiated方式のSAML認証の流れを図2に示す。」とあります。

SP-Initiated では、①利用者のブラウザがサービス提供者(SP)へアクセス → ②SP が認証要求を発行して利用者を IdP へリダイレクト → ③IdP が認証を行い、ブラウザ経由で SP へ応答を返す、という順序が定型です。 -

図2の矢印(1)は「サービス要求」で[ b ]→[ c ]へ送られます。サービスを要求する主体はユーザ側のクライアント、すなわち「PCのWebブラウザ」であり、要求先は「SaaS-a」です。したがって

・[ b ]=「PCのWebブラウザ」

・[ c ]=「SaaS-a」 -

続く矢印(3)は「認証要求」で[ b ]→[ a ]へ送られます。ブラウザがリダイレクト先としてアクセスするのは IdP である「Lサービス」なので

・[ a ]=「Lサービス」 -

以上より解答は

a:ア(Lサービス)

b:イ(PCのWebブラウザ)

c:ウ(SaaS-a)

誤りやすいポイント

- SP と IdP の立場を取り違える

「SP-Initiated」という語に引きずられて SP=IdP と誤認しやすいですが、SaaS-a は SP であり IdP は別に存在します。 - ブラウザと PC を混同する

図では通信主体がプロセス(Webブラウザ)で描かれているため、「PC」単体を当てはめると矢印の整合が取れなくなります。 - 矢印の方向を読み違える

(1) が[ b → c ]になっている点を見落とすと、スイムレーンの並びを逆にしてしまいがちです。

FAQ

Q: 「サービス要求」がブラウザからではなく IdP から始まるケースはありますか?

A: 本問は「SP-Initiated」方式なのでブラウザ→SP が出発点です。IdP から始まるのは「IdP-Initiated」方式です。

A: 本問は「SP-Initiated」方式なのでブラウザ→SP が出発点です。IdP から始まるのは「IdP-Initiated」方式です。

Q: 図中の PC とブラウザを同一スイムレーンで描かない理由は?

A: 認証プロトコルの主体はブラウザの HTTP/S セッションで動くため、PC という物理端末よりブラウザを主体にする方が情報システム試験では一般的です。

A: 認証プロトコルの主体はブラウザの HTTP/S セッションで動くため、PC という物理端末よりブラウザを主体にする方が情報システム試験では一般的です。

Q: SaaS が複数あっても IdP は一つでよいのでしょうか?

A: SAML/Federation では一つの IdP が複数 SP(SaaS)と信頼関係を結ぶ構成が典型で、本問の「Lサービス」がその役割を担っています。

A: SAML/Federation では一つの IdP が複数 SP(SaaS)と信頼関係を結ぶ構成が典型で、本問の「Lサービス」がその役割を担っています。

関連キーワード: SAML認証、SP-Initiated, ブラウザ、IDプロバイダ、シングルサインオン

設問1:〔Lサービスの動作確認〕について答えよ。

(2)本文中の下線①について、利用できない理由を、40字以内で具体的に答えよ。

模範解答

送信元制限機能で、本社のUTMからのアクセスだけを許可しているから

解説

解答の論理構成

- 【問題文】表1で、Lサービスの「送信元制限機能」は“有効”となっています。

引用:「送信元制限機能…契約した顧客が設定したIPアドレスからのアクセスだけを許可する。それ以外のアクセスの場合、拒否する…」 - Q社が登録している送信元IPは、社内からインターネットへ出る際にグローバルIPを付与する「UTM」のものだけです。したがって、従業員が通常利用する経路=「本社のUTM」経由のアクセスだけが許可されます。

- 攻撃者は社外の別IPアドレスからLサービスへ接続しようとしますが、そのIPは送信元制限リストに含まれません。

- 送信元制限機能が拒否するため、【問題文】下線①「攻撃者がその利用者IDとパスワードを使って社外からLサービスを利用することはできない」という結論になります。

誤りやすいポイント

- 「多要素認証機能」が“無効”なので防御できないと誤判断する

- 送信元制限が“拒否”と“多要素認証を要求”を選べる点を読み落とし、現設定を混同する

- プロキシサーバのアドレスを送信元として登録していると早合点し、UTMとの違いを見逃す

FAQ

Q: 多要素認証を無効にしていても大丈夫なのですか?

A: 送信元制限機能が“該当IPのみ許可、その他は拒否”で動作しているため、認証要素を追加しなくても社外IPはそもそも接続できません。

A: 送信元制限機能が“該当IPのみ許可、その他は拒否”で動作しているため、認証要素を追加しなくても社外IPはそもそも接続できません。

Q: 攻撃者がVPNなどで社内ネットワークに潜入した場合は?

A: VPNを経由すると送信元IPが社内側のUTMと同一になる可能性があります。したがってVPN接続の制御や端末認証を別途強化する必要があります。

A: VPNを経由すると送信元IPが社内側のUTMと同一になる可能性があります。したがってVPN接続の制御や端末認証を別途強化する必要があります。

Q: PCを社外に持ち出せばUTMのIPで出られなくなりますが?

A: 【問題文】「PCの社外持出しは禁止」とされており、ポリシー上PCが直接インターネットに出る状況は想定していません。

A: 【問題文】「PCの社外持出しは禁止」とされており、ポリシー上PCが直接インターネットに出る状況は想定していません。

関連キーワード: 送信元制限、SAML, IPアドレス制御、フィッシング対策、IDaaS

設問2:〔在宅勤務導入における課題〕について答えよ。

(1)表3中のd〜fに入れる適切な字句を、解答群の中から選び、記号で答えよ。

解答群

ア:Pサービスのサーバ証明書

イ:信頼されたルート証明書

ウ:認証局の証明書

模範解答

d:ア

e:ウ

f:イ

解説

解答の論理構成

- 問題文ではマルウェアスキャン機能について

「送信元からのTLS通信を終端し、復号してマルウェアスキャンを行う。マルウェアスキャンの完了後、再暗号化して送信先に送信する。」

とあります。TLS終端‐復号‐再暗号化を行う“中間者方式”では、利用PCがPサービスの暗号化セッションを正規のものとして信頼できる必要があります。 - そのために

「これを実現するために、dを発行するeを、fとして、PCにインストールする。」

と指示されています。 - 手順は一般的に次の流れです。

(a) Pサービスが自らの「認証局の証明書」を用いて「Pサービスのサーバ証明書」を動的に生成・署名。

(b) 利用PCはその認証局を“信頼されたルート証明書”として保有しているため、Pサービスが提示するサーバ証明書を検証し、TLS接続を確立できます。 - この対応関係から

・d=「Pサービスのサーバ証明書」

・e=「認証局の証明書」

・f=「信頼されたルート証明書」

が唯一成り立ちます。

誤りやすいポイント

- ルート証明書とサーバ証明書の役割混同

“発行する”主体はCA、発行される対象がサーバ証明書です。 - “信頼されたルート証明書”に自社CAを置く意味を取り違え、本来の公開Web CAと混同するケース。

- 「Pサービスのサーバ証明書をPCに直接配布する」と誤読しがちですが、証明書の動的生成を考慮するとPCに入れるべきはCA証明書です。

FAQ

Q: そもそも“信頼されたルート証明書”とは何ですか?

A: OSやブラウザがあらかじめ“真正である”とみなすCA証明書のことです。ここに登録されたCAが署名したサーバ証明書は、自動的に信頼されます。

A: OSやブラウザがあらかじめ“真正である”とみなすCA証明書のことです。ここに登録されたCAが署名したサーバ証明書は、自動的に信頼されます。

Q: なぜPサービス自身がCAになる必要があるのですか?

A: 中間者復号後に宛先と同名のサーバ証明書を即座に生成・提示するためです。外部の公開CAではリアルタイム発行が困難なため、自社CAを用います。

A: 中間者復号後に宛先と同名のサーバ証明書を即座に生成・提示するためです。外部の公開CAではリアルタイム発行が困難なため、自社CAを用います。

Q: 社内PCのセキュリティに影響はありませんか?

A: 追加したCA証明書で署名された証明書はすべて“信頼”されます。誤用されると偽サイトも正しく見えてしまうため、CA鍵の厳格な管理と証明書配布ポリシが必須です。

A: 追加したCA証明書で署名された証明書はすべて“信頼”されます。誤用されると偽サイトも正しく見えてしまうため、CA鍵の厳格な管理と証明書配布ポリシが必須です。

関連キーワード: TLS終端、中間者復号、サーバ証明書、ルート証明書、認証局

設問2:〔在宅勤務導入における課題〕について答えよ。

(2)表3中のgに入れる適切な字句を、解答群の中から選び、記号で答えよ。

解答群

ア:CAPTCHA

イ:CASB

ウ:CHAP

エ:CVSS

オ:クラウドWAF

模範解答

g:イ

解説

解答の論理構成

- 【問題文】では、Pサービスの「通信可視化機能」を

“中継する通信のログを基に、クラウドサービスの利用状況の可視化を行う。本機能は、gの機能の一つである。”

と説明しています。 - 利用者とクラウドサービスの間に設置され、

・通信を中継

・ログを収集

・クラウド利用を可視化・制御

する代表的なセキュリティ製品カテゴリは“Cloud Access Security Broker”です。 - 選択肢のうち“Cloud Access Security Broker”に対応するのは「イ:CASB」です。

- 他の選択肢を確認すると、

・「ア:CAPTCHA」…ロボット判定

・「ウ:CHAP」…PPPの認証プロトコル

・「エ:CVSS」…脆弱性評価指標

・「オ:クラウドWAF」…Webアプリの防御

であり、クラウド利用状況の可視化機能を持つものではありません。 - したがって、gには「イ:CASB」が入ります。

誤りやすいポイント

- “クラウド”という単語だけで「オ:クラウドWAF」を選ぶミス

- 可視化=ダッシュボードと連想して「エ:CVSS」を誤選択

- “認証”というキーワードで「ウ:CHAP」を選んでしまう混同

- CAPTCHAが“利用者判定”のイメージから可視化とも誤解するケース

FAQ

Q: CASB はどのレイヤで動作しますか?

A: 利用者(オンプレやリモート端末)とクラウドサービスの間に設置される中継レイヤで動作します。エージェント方式やプロキシ方式など複数の導入形態があります。

A: 利用者(オンプレやリモート端末)とクラウドサービスの間に設置される中継レイヤで動作します。エージェント方式やプロキシ方式など複数の導入形態があります。

Q: 通信可視化機能とログ監査ツールとの違いは?

A: 通信可視化機能はリアルタイムでクラウド利用を把握し、同じプラットフォーム内で制御(遮断・許可)まで行えます。単なるログ監査ツールは可視化後の制御機能を持たない場合があります。

A: 通信可視化機能はリアルタイムでクラウド利用を把握し、同じプラットフォーム内で制御(遮断・許可)まで行えます。単なるログ監査ツールは可視化後の制御機能を持たない場合があります。

Q: CASB を導入すると全てのクラウドリスクが解消されますか?

A: いいえ。SaaS 側の設定不備や利用者の権限設定の過剰など、CASB ではカバーしきれないリスクも存在します。他対策との併用が必要です。

A: いいえ。SaaS 側の設定不備や利用者の権限設定の過剰など、CASB ではカバーしきれないリスクも存在します。他対策との併用が必要です。

関連キーワード: クラウド可視化、ログ監査、アクセス制御、中継型サービス、マルウェアスキャン

設問3:〔ネットワーク構成の見直し〕について答えよ。

(1)表4中の下線②について、見直し前と見直し後のアクセス方法の違いを、30字以内で答えよ。

模範解答

プロキシサーバではなく、Pサービスを経由させる。

解説

解答の論理構成

- もとの接続方式を確認

– 問題文に「“PCのWebブラウザからインターネットへのアクセスは、本社のプロキシサーバを経由する。”」とあります。営業所の PC も同じルートを使うため、見直し前は「プロキシサーバ」経由です。 - 見直し後に求められる変更点

– 表4で要件1の対策として「②営業所からインターネットへのアクセス方法を見直す」と記載されています。さらに同じ要件内で「Lサービスでの送信元制限機能は有効にしたまま、③営業所からLサービスにアクセスできるように設定を追加する」とし、Pサービスの導入を前提に説明しています。 - Pサービスの役割

– Pサービスは「“R-PC、社内、クラウドサービスの間の通信を中継”」するクラウド中継基盤です。図3では営業所の UTM から「Pコネクタ」を経由して Pサービスに直接接続し、インターネットへ抜ける形になっています。 - したがって

– 見直し前:本社の「プロキシサーバ」経由

– 見直し後:クラウド中継基盤である「Pサービス」経由

→ 解答:「プロキシサーバではなく、Pサービスを経由させる。」となります。

誤りやすいポイント

- 営業所 PC が直接インターネットに抜けていると勘違いし、本社経由を見落とす。

- Pサービスを“追加”するだけで旧プロキシも存続すると解釈し、切替えという本質を外す。

- 「②」の対象を R-PC と誤認し、営業所 PC の経路変更であることを見逃す。

FAQ

Q: プロキシサーバ自体は廃止されるのですか?

A: 本社 PC 用としては残りますが、営業所 PC は Pサービス経由に切り替わります。

A: 本社 PC 用としては残りますが、営業所 PC は Pサービス経由に切り替わります。

Q: なぜ Pサービス経由にすると回線ひっ迫が解消されるのですか?

A: 営業所 PC の通信が本社回線を通らず、クラウド上の Pサービスから直接インターネットへ出るため、本社回線を圧迫しません。

A: 営業所 PC の通信が本社回線を通らず、クラウド上の Pサービスから直接インターネットへ出るため、本社回線を圧迫しません。

Q: Pサービス導入でセキュリティは低下しませんか?

A: Pサービスにはマルウェアスキャンや URL フィルタリングなどの統合機能があり、本社プロキシ相当以上の制御が可能です。

A: Pサービスにはマルウェアスキャンや URL フィルタリングなどの統合機能があり、本社プロキシ相当以上の制御が可能です。

関連キーワード: プロキシサーバ、VPN, URLフィルタリング、マルウェアスキャン、SAML

設問3:〔ネットワーク構成の見直し〕について答えよ。

(2)表4中の下線③について、Lサービスに追加する設定を、40字以内で答えよ。

模範解答

送信元制限機能で、営業所のUTMのグローバルIPアドレスを設定する。

解説

解答の論理構成

- 現状では、Lサービスの「送信元制限機能」は「契約した顧客が設定したIPアドレスからのアクセスだけを許可する」と記されています。

- 表4の要件1では「Lサービスでの送信元制限機能は有効にしたまま、③営業所からLサービスにアクセスできるように設定を追加する」と指定されています。

- 営業所の PC は、営業所側のUTMを経由してインターネットに出ていきます。したがって、Lサービスから見える送信元IPアドレスは“営業所UTMのグローバルIPアドレス”のみです。

- 送信元制限機能は IP アドレス単位で許可を行うため、営業所UTMのグローバルIPアドレスを許可リストに追加すれば、営業所の PC も Lサービスへ到達できるようになります。

- 以上より、③に相当する設定内容は「送信元制限機能で、営業所のUTMのグローバルIPアドレスを設定する」となります。

誤りやすいポイント

- “営業所の各PCのプライベートIPアドレス”を登録してしまう

→ Lサービスからは見えないため無効です。 - Pサービスへの登録と混同し、Pサービス側での設定だけで解決できると思い込む

→ 問題文では「Lサービスに追加する設定」と明示されています。 - ドメイン名やCIDR表記のネットワークアドレスで登録しようとする

→ 送信元制限機能は単一IPアドレス単位での許可が基本です。

FAQ

Q: 営業所が複数あり、それぞれ異なるグローバルIPアドレスを利用しています。どうすればよいですか?

A: 各営業所UTMのグローバルIPアドレスを個別に送信元制限機能へ登録してください。

A: 各営業所UTMのグローバルIPアドレスを個別に送信元制限機能へ登録してください。

Q: もし営業所側の回線が動的IPの場合はどうなりますか?

A: 動的IPでは固定値を登録できないため、VPNやPサービス経由接続など、Lサービス側が認識できる固定送信元にトンネルする方式が必要です。

A: 動的IPでは固定値を登録できないため、VPNやPサービス経由接続など、Lサービス側が認識できる固定送信元にトンネルする方式が必要です。

Q: 送信元制限機能と多要素認証機能は同時に使えますか?

A: はい。送信元制限で許可外IPからのアクセスに対して「多要素認証機能を動作させる」設定も可能です(問題文記載の選択肢参照)。

A: はい。送信元制限で許可外IPからのアクセスに対して「多要素認証機能を動作させる」設定も可能です(問題文記載の選択肢参照)。

関連キーワード: 送信元制限、グローバルIP, UTM, アクセス制御

設問3:〔ネットワーク構成の見直し〕について答えよ。

(3)表4中の下線④について、選択する方式を、表1中の(ア)、(イ)から選び記号で答えよ。

模範解答

(イ)

解説

解答の論理構成

-

要件の確認

表2の「要件2」に、 「“Lサービス”に接続できるPCを、本社と営業所のPC及びR-PCに制限する。」

と明記されています。つまり“利用者”だけでなく“端末”を限定することが求められています。 -

Lサービス側の設定変更

表4(要件2の対策)には、 「Lサービスでの送信元制限機能において…さらに、多要素認証機能を有効にして、④方式を選択する。」

とあります。送信元IPアドレス制御だけでは在宅勤務先からのアクセス(不定IP)を網羅できないため、多要素認証で端末を絞り込む必要があります。 -

多要素認証方式の比較

表1のLサービス「多要素認証機能」欄より

(ア)「スマートフォンにSMSでワンタイムパスワードを送り、それを入力させる方式」

(イ)「TLSクライアント認証を行う方式」

が選択肢です。

・(ア)は“利用者”がSMSを受信できれば、私物PCなど任意の端末からでも認証可能となり、要件2の「PCを制限する」条件を満たせません。

・(イ)は“端末”にクライアント証明書を格納し、それを用いてTLSハンドシェイク時に認証を行います。証明書を配布した端末だけが接続可能となるため、要件2を満たします。 -

結論

以上より、④に選択すべきは端末固有の証明書で制御できる(イ)「TLSクライアント認証を行う方式」です。したがって解答は

(イ)

誤りやすいポイント

- SMSワンタイムパスワードは本人確認には有効でも“端末制限”にはならない点を見落としがちです。

- 「送信元制限機能を緩和したから多要素認証は不要」と判断してしまうと、在宅勤務用R-PC以外の私物端末も通ってしまいます。

- TLSクライアント認証=証明書配布や管理が煩雑というイメージから敬遠し、要件を満たすかどうかの検討を後回しにしやすいです。

FAQ

Q: SMS方式でも利用者に社給スマホを渡せば端末制限になるのでは?

A: SMSはスマホ番号で本人を確認しますが、ブラウザを動かすPC自体は制限されません。要件2はPCを限定するため、TLSクライアント認証の方が適切です。

A: SMSはスマホ番号で本人を確認しますが、ブラウザを動かすPC自体は制限されません。要件2はPCを限定するため、TLSクライアント認証の方が適切です。

Q: TLSクライアント認証を選ぶとR-PC以外の私物PCは本当に排除できますか?

A: 証明書を社内PC・営業所PC・R-PCにのみ配布し、証明書未搭載端末をLサービスが拒否すれば私物PCはアクセスできません。

A: 証明書を社内PC・営業所PC・R-PCにのみ配布し、証明書未搭載端末をLサービスが拒否すれば私物PCはアクセスできません。

Q: 送信元制限機能の設定を緩和しても安全性は保てますか?

A: 送信元制限で自社IP以外を拒否→“多要素認証必須”へ変更し、TLSクライアント認証で端末を限定することで、要件2と利便性を両立できます。

A: 送信元制限で自社IP以外を拒否→“多要素認証必須”へ変更し、TLSクライアント認証で端末を限定することで、要件2と利便性を両立できます。

関連キーワード: TLSクライアント証明書、多要素認証、デバイス認証、フィッシング対策、アクセス制御

設問3:〔ネットワーク構成の見直し〕について答えよ。

(4)表4中のh、iに入れる適切な数字を答えよ。

模範解答

h:6

i:2

解説

解答の論理構成

-

要件と機能の突合

- 要件3には「『R-PCから本社のサーバにアクセスできるようにする。ただし、UTMのファイアウォール機能には、インターネットからの通信を許可するルールを追加しない。』」とあります。

- 表3 項番6 リモートアクセス機能には「『Pコネクタ2)を社内に導入することによって、社内と社外の境界にあるファイアウォールの設定を変更せずに社外から社内にアクセスできる。』」とあります。

- したがって、要件3を満たすのは表3の項番6です。よってh=6になります。

-

要件と機能の突合(その2)

- 要件4には「『HTTPS通信の内容をマルウェアスキャンする。』」とあります。

- 表3 項番2 マルウェアスキャン機能には「『送信元からのTLS通信を終端し、復号してマルウェアスキャンを行う。』」とあります。

- したがって、要件4を満たすのは表3の項番2です。よってi=2になります。

-

以上より

- h:6

- i:2

誤りやすいポイント

- 「ファイアウォール設定を変更せずに」という文言を読み飛ばし、VPN関連で項番1(Lサービス連携機能)を選んでしまう。

- HTTPSの“内容”をスキャンする=TLS復号が必要であることに気付かず、URLフィルタリング関連の項番3や4を選択してしまう。

- 表2の要件番号と表4のhiの紐付けを取り違える(要件3⇔項番6、要件4⇔項番2)。

FAQ

Q: リモートアクセスはVPNでも実現できますが、なぜ項番6なのですか?

A: 要件3では「『UTMのファイアウォール機能には、インターネットからの通信を許可するルールを追加しない。』」と明記されています。項番6は「『Pコネクタ2)を社内に導入することによって、社内と社外の境界にあるファイアウォールの設定を変更せずに』」利用できるため適合します。

A: 要件3では「『UTMのファイアウォール機能には、インターネットからの通信を許可するルールを追加しない。』」と明記されています。項番6は「『Pコネクタ2)を社内に導入することによって、社内と社外の境界にあるファイアウォールの設定を変更せずに』」利用できるため適合します。

Q: マルウェアスキャンでURLフィルタリング機能を選んではいけない理由は?

A: URLフィルタリングは通信の“行先”を判別するだけで、暗号化されたコンテンツの解析やマルウェア検知は行いません。要件4は「内容をマルウェアスキャン」することが目的なので、TLS終端と再暗号化を伴う項番2が必須です。

A: URLフィルタリングは通信の“行先”を判別するだけで、暗号化されたコンテンツの解析やマルウェア検知は行いません。要件4は「内容をマルウェアスキャン」することが目的なので、TLS終端と再暗号化を伴う項番2が必須です。

Q: Lサービス連携機能(項番1)はどの要件で使われますか?

A: 要件2の「『Lサービスに接続できるPCを…制限する』」に対し、表3 項番1は「『R-PCからPサービスを経由してアクセスするSaaSでの認証を、LサービスのSaaS連携機能及び多要素認証機能を用いて行う』」と説明されており、PC制限と多要素認証強化に利用されます。

A: 要件2の「『Lサービスに接続できるPCを…制限する』」に対し、表3 項番1は「『R-PCからPサービスを経由してアクセスするSaaSでの認証を、LサービスのSaaS連携機能及び多要素認証機能を用いて行う』」と説明されており、PC制限と多要素認証強化に利用されます。

関連キーワード: TLS終端、マルウェアスキャン、リモートアクセス、ファイアウォールポリシー、多要素認証

設問3:〔ネットワーク構成の見直し〕について答えよ。

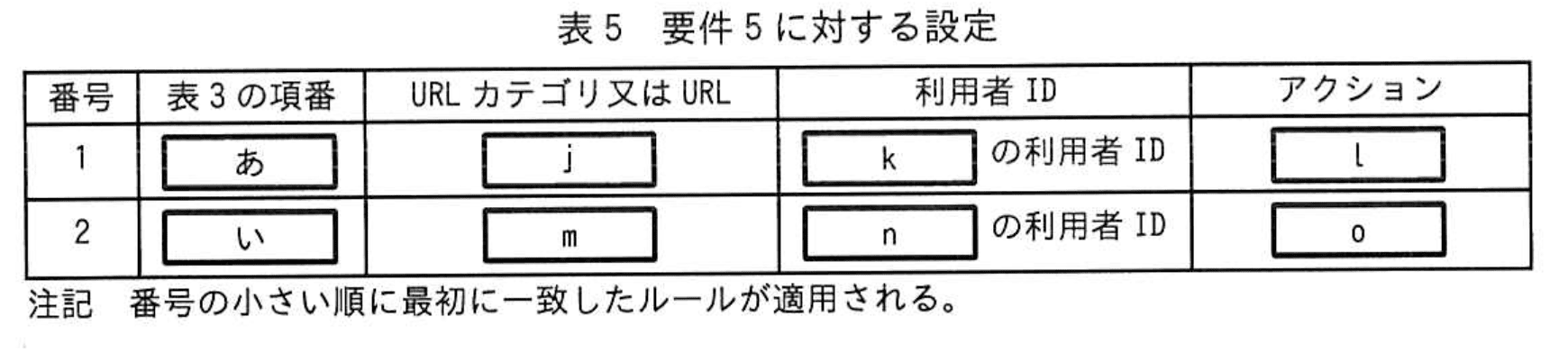

(5)表5中の(あ)(い)に入れる適切な数字、j〜oに入れる適切な字句を答えよ。

模範解答

あ:4

j:https://△△△-a.jp/

k:研究開発部の従業員

l:許可

い:3

m:外部ストレージサービス

n:全て

o:禁止

解説

解答の論理構成

- 表5の番号1は、SaaS‐a 個別 URL「https://△△△-a.jp/」へのアクセスを“許可”する設定です。個別 URL を判定するには、【問題文】「表3 Pサービスの主な機能」で示された「4 URL単位フィルタリング機能」が該当します。したがって

・(あ)=「4」

・j=「https://△△△-a.jp/」 - SaaS-a を利用するのは研究開発部のみという条件は、【問題文】「四つのSaaSのうちSaaS-aは、研究開発部の従業員が使用する。」から読み取れます。よって

・k=「研究開発部の従業員」 - アクションは“許可”なので

・l=「許可」 - 番号2は、SaaS-a 以外の外部ストレージサービスを“禁止”する設定です。サービス種別ごとに制御する機能は、表3の「3 URLカテゴリ単位フィルタリング機能」であるため

・(い)=「3」

・m=「外部ストレージサービス」 - 対象利用者は「全員を禁止」に相当し、【問題文】「表3の項番3…アクセス先のURLカテゴリと利用者IDとの組み合わせによって“許可”又は“禁止”のアクションを適用する。」から、利用者 ID は「全て」と指定できます。よって

・n=「全て」 - アクションは“禁止”なので

・o=「禁止」

以上より模範解答と一致します。

誤りやすいポイント

- URL 単位とカテゴリ単位を混同し、(あ)と(い)の番号を逆にする。

- SaaS-a の利用者を「研究開発部 PC」など PC 単位で記載し、利用者 ID 指定の趣旨とずれる。

- 「全て」を「全社員」など別表現に変えてしまい、固有表記違反になる。

- アクション欄で「ブロック」「アクセス不可」など別語を使い減点される。

FAQ

Q: URL が https で始まる場合でも URL 単位フィルタリング機能は利用できますか?

A: はい。【問題文】表3 項番4では「アクセス先のURLのスキームからホストまでの部分」とあり、スキームが https でも対象になります。

A: はい。【問題文】表3 項番4では「アクセス先のURLのスキームからホストまでの部分」とあり、スキームが https でも対象になります。

Q: 研究開発部以外は SaaS-a を全く利用できなくなるのですか?

A: 表5 番号1の設定で許可される利用者 ID を「研究開発部の従業員」に限定したため、他部門は Pサービス経由で SaaS-a へアクセスできません。

A: 表5 番号1の設定で許可される利用者 ID を「研究開発部の従業員」に限定したため、他部門は Pサービス経由で SaaS-a へアクセスできません。

Q: “外部ストレージサービス”カテゴリに新しいサービスが追加された場合、手動で URL を登録し直す必要がありますか?

A: いいえ。URL リストは【問題文】「各URLカテゴリに含まれるURLのリストは、P社が設定する。」とあるので、自動更新されます。

A: いいえ。URL リストは【問題文】「各URLカテゴリに含まれるURLのリストは、P社が設定する。」とあるので、自動更新されます。

関連キーワード: SAML, 多要素認証、URLフィルタリング、マルウェアスキャン、IPsec