情報処理安全確保支援士 2024年 春期 午後 問02

サイバー攻撃への対策に関する次の記述を読んで、設問に答えよ。

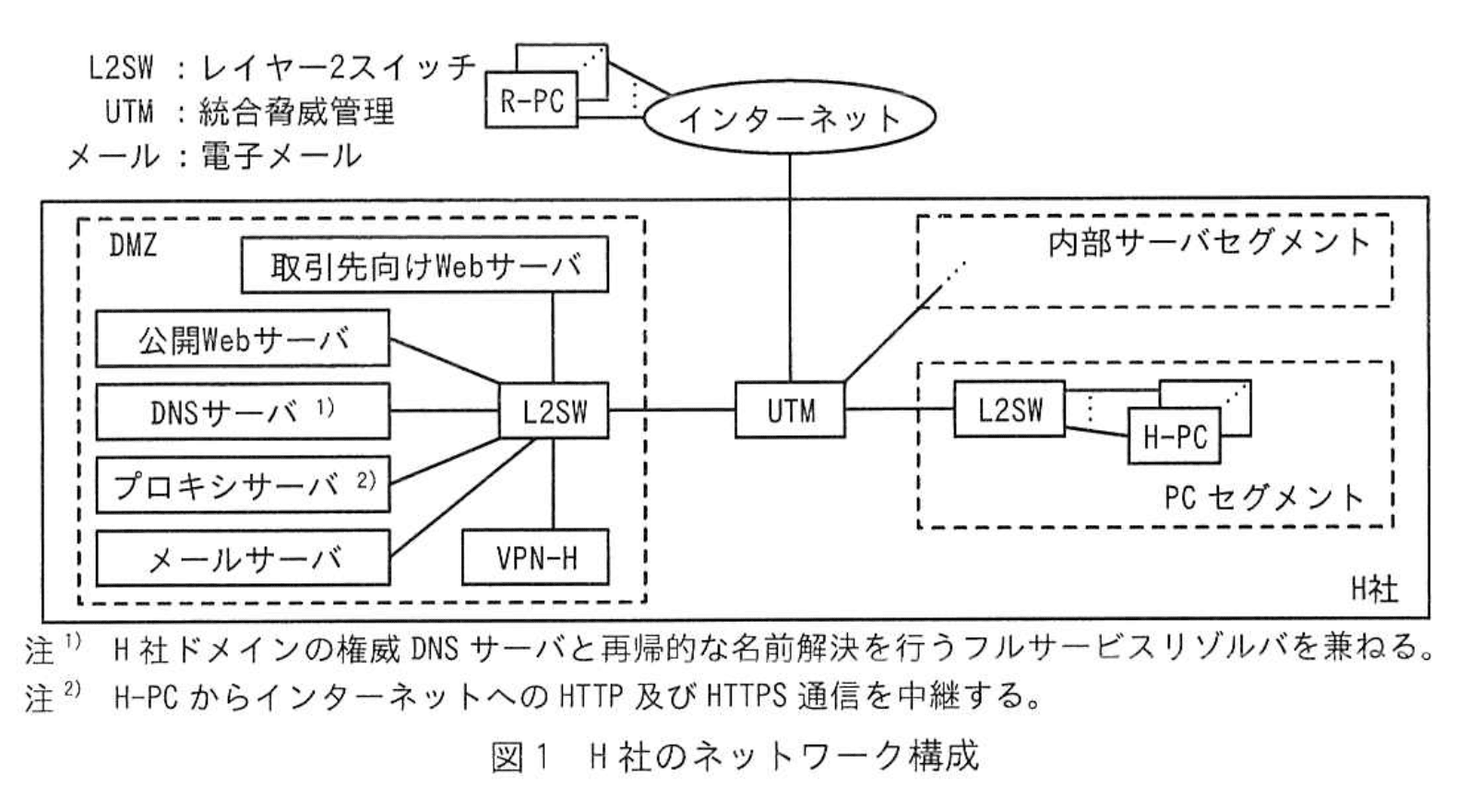

H社は、従業員3,000名の製造業であり、H社製品の部品を製造する約500社と取引を行っている。取引先は、H社に設置された取引先向けWebサーバにHTTPSでアクセスし、利用者IDとパスワードでログインした後、H社との取引業務を行っている。また、公開Webサーバでは、H社製品の紹介に加え、問合せや要望の受付を行っている。いずれのWebサーバが停止しても、業務に支障が出る。

H社では、社内に設置しているPC(以下、H-PCという)とは別に、一部の従業員に対して、VPNクライアントソフトウェアを導入したリモート接続用PC(以下、リモート接続用PCをR-PCという)を貸与し、リモートワークを実現している。R-PCとH社との間のVPN通信には、VPNゲートウェイ(以下、VPNゲートウェイをVPN-GWといい、H社が使用しているVPN-GWをVPN-Hという)を使用している。

H社のネットワークは、情報システム部のL部長とT主任を含む6名で運用している。H社のネットワーク構成を図1に示す。

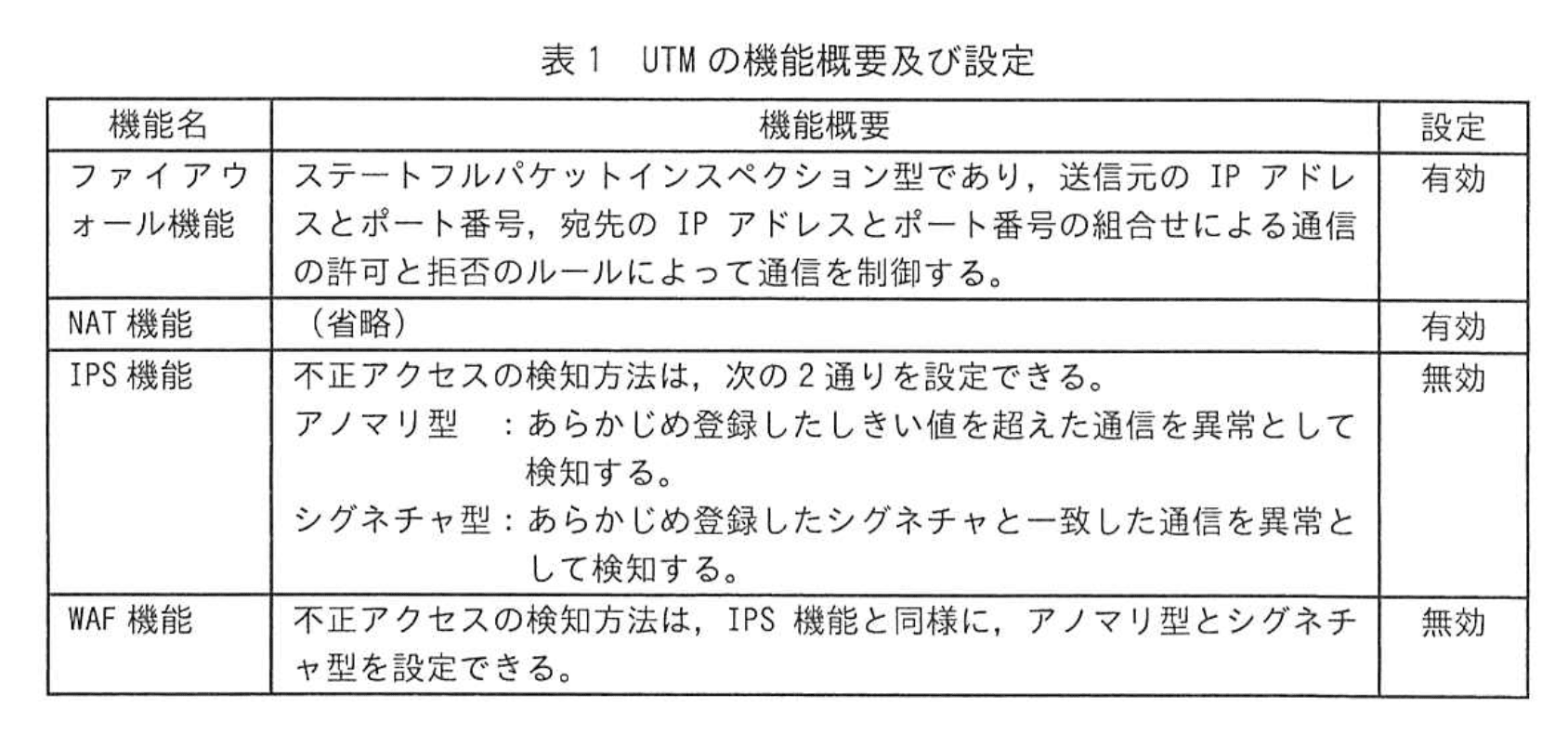

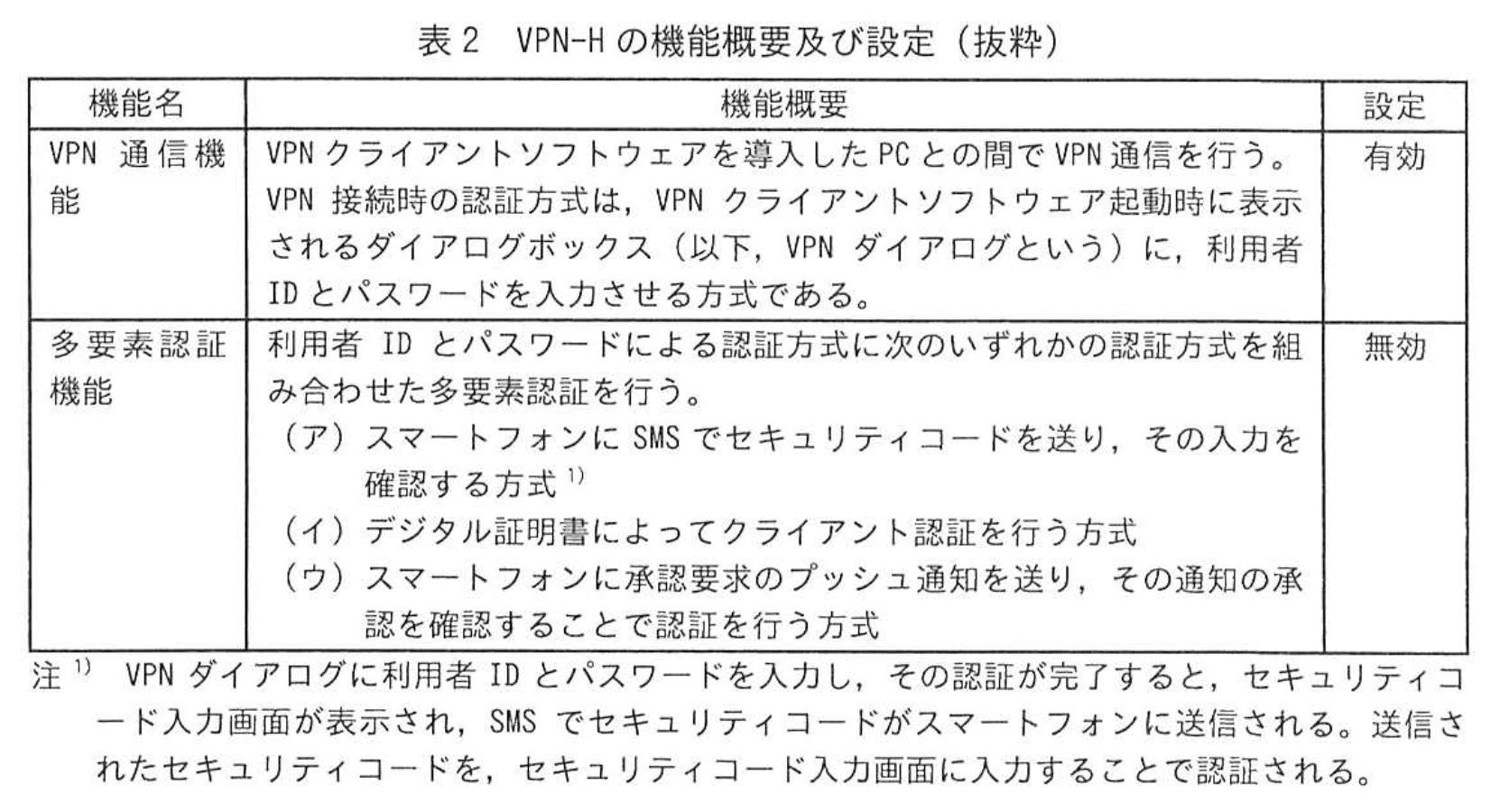

UTMの機能概要及び設定を表1に、VPN-Hの機能概要及び設定を表2に示す。

最近、同業他社でサイバー攻撃による被害が2件立て続けに発生したという報道があった。1件は、VPN-GWが攻撃を受け、社内ネットワークに侵入されて情報漏えいが発生した事案である。もう1件は、DDoS攻撃による被害が発生した事案である。

H社でも同様な事案が発生する可能性について、L部長とT主任が調査することにした。

〔VPN-GWへの攻撃に対する調査〕

T主任は、VPN-GWへの攻撃方法を次のようにまとめた。

方法1:VPN-GWの認証情報を推測し、社内ネットワークに侵入する。

方法2:VPN-GWの製品名や型番を調査した上で、社内ネットワークへの侵入が可能になる脆弱性を調べる。もし、脆弱性が存在すればその脆弱性を悪用し、社内ネットワークに侵入する。

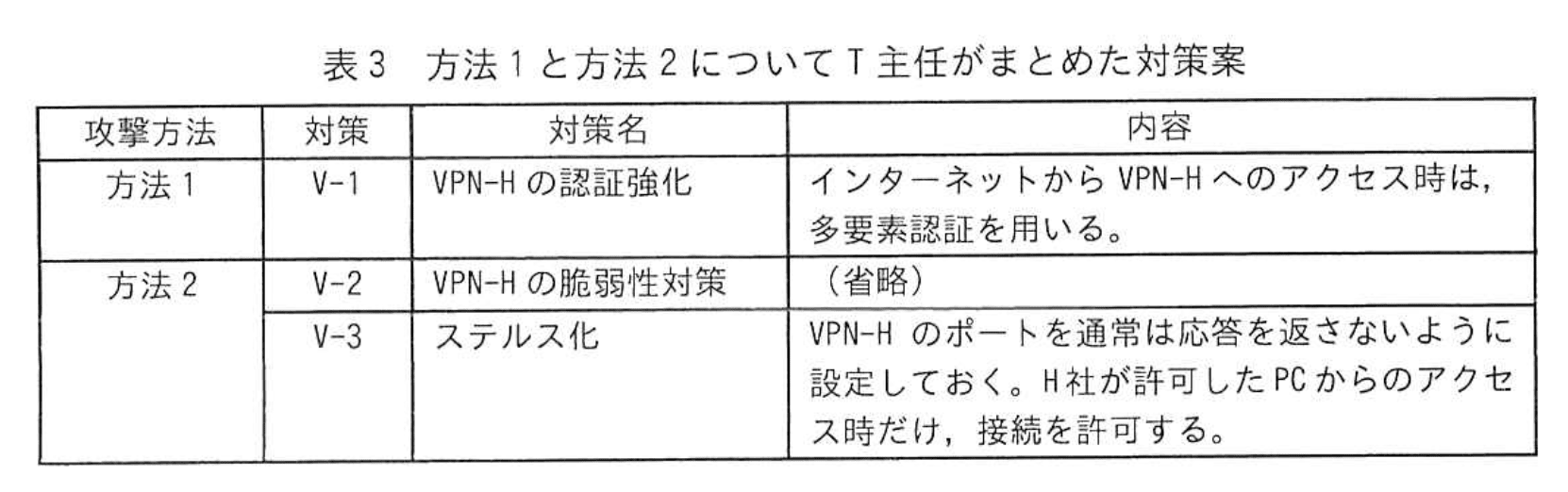

T主任は、方法1については、VPN-Hの認証強化を検討することにした。また、方法2については、VPN-Hの脆弱性対策と、VPN-Hへのポートスキャンに対する応答を返さないようにする方法(以下、ステルス化という)を検討することにした。方法1と方法2についてT主任がまとめた対策案を表3に示す。

〔DDoS攻撃に対する調査〕

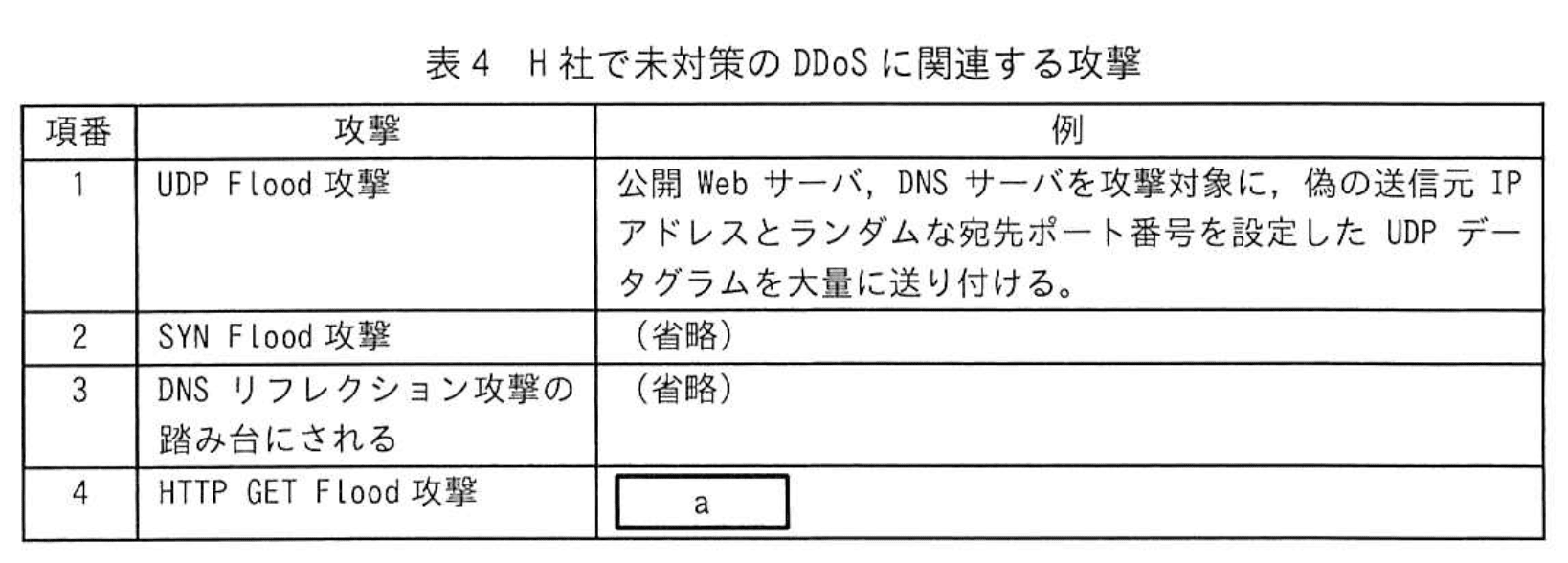

次に、T主任は、DDoSに関連する攻撃について調査し、H社で未対策のものを表4にまとめた。

次は、表4についてのT主任とL部長の会話である。

T主任:項番1、2、4のDDoS攻撃のサーバへの影響は、UTMのIPS機能とWAF機能で軽減することができます。

L部長:そうか。機能の設定に関する注意点はあるのかな。

T主任:例えば、アノマリ型IPS機能で、トラフィック量について、しきい値が高すぎる場合にも、①しきい値が低すぎる場合にも弊害が発生するので、しきい値の設定には注意するようにします。また、項番3の対策として、現在のDNSサーバを廃止して、権威DNSサーバの機能をもつサーバ(以下、DNS-Kという)とフルサービスリゾルバの機能をもつサーバ(以下、DNS-Fという)を社内に新設します。インターネットから社内へのDNS通信はbへの通信だけを許可し、社内からインターネットへのDNS通信はcからの通信だけを許可します。

〔対策 V-1 についての検討〕

次は、対策 V-1 についての L部長と T主任の会話である。

L部長:対策 V-1 での注意点はあるのかな。

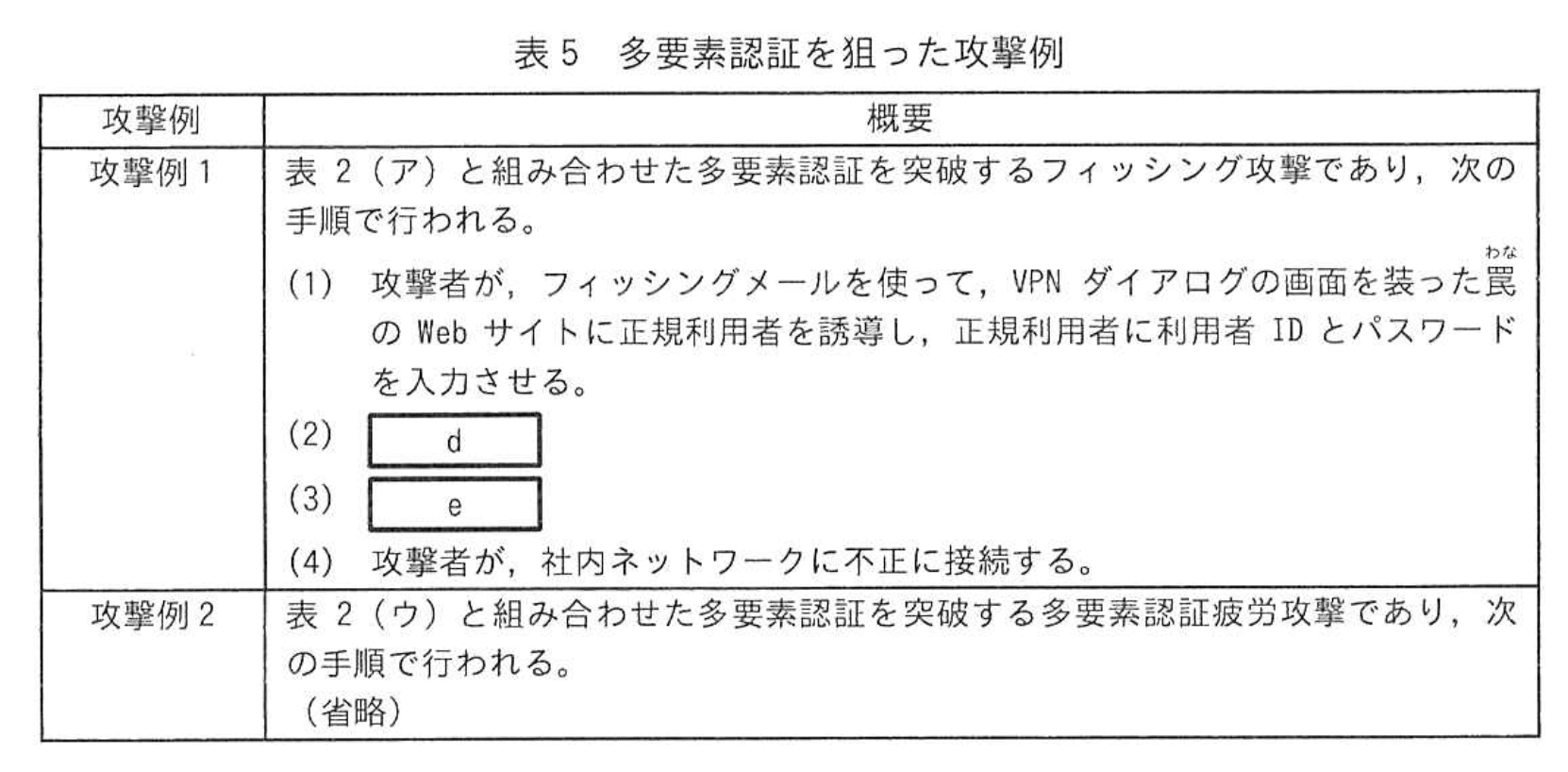

T主任:最近は、多要素認証の利用が多くなってきたこともあり、多要素認証を狙った攻撃が発生しています。多要素認証を狙った攻撃例を表 5 に示します。

L部長:攻撃例1 については、不正なリモート接続を阻止するために、メールで受信したメッセージ内の URLリンクを安易にクリックしないよう注意喚起する必要があるな。

T主任:はい。しかし、当社では、業務の手続の督促などで従業員に URLリンクが含まれるメールを送っているので、URLリンクのクリックを禁止することはできません。不審なURLかどうかを見極めさせることは難しいでしょう。そこで、②たとえ罠の Webサイトへの URLリンクをクリックしてしまっても、不正なリモート接続をされないように、従業員全員が理解できる内容を、注意喚起する必要があります。

〔対策V-3についての検討〕

次は、対策V-3についてのL部長とT主任の会話である。

L部長:対策V-3について説明してほしい。

T主任:VPN-Hには、どのような通信要求に対しても応答しない“Deny-All”を設定した上で、あらかじめ設定されている順番にポートに通信要求した場合だけ所定のポートへの接続を許可するという設定(以下、設定Pという)があります。

L部長:設定Pの注意点はあるのかな。

T主任:設定されている順番を攻撃者が知らなくても、③攻撃者が何らかの方法でパケットを盗聴できた場合、設定Pを突破されてしまいます。

L部長:設定Pとは別の方法はあるのかな。

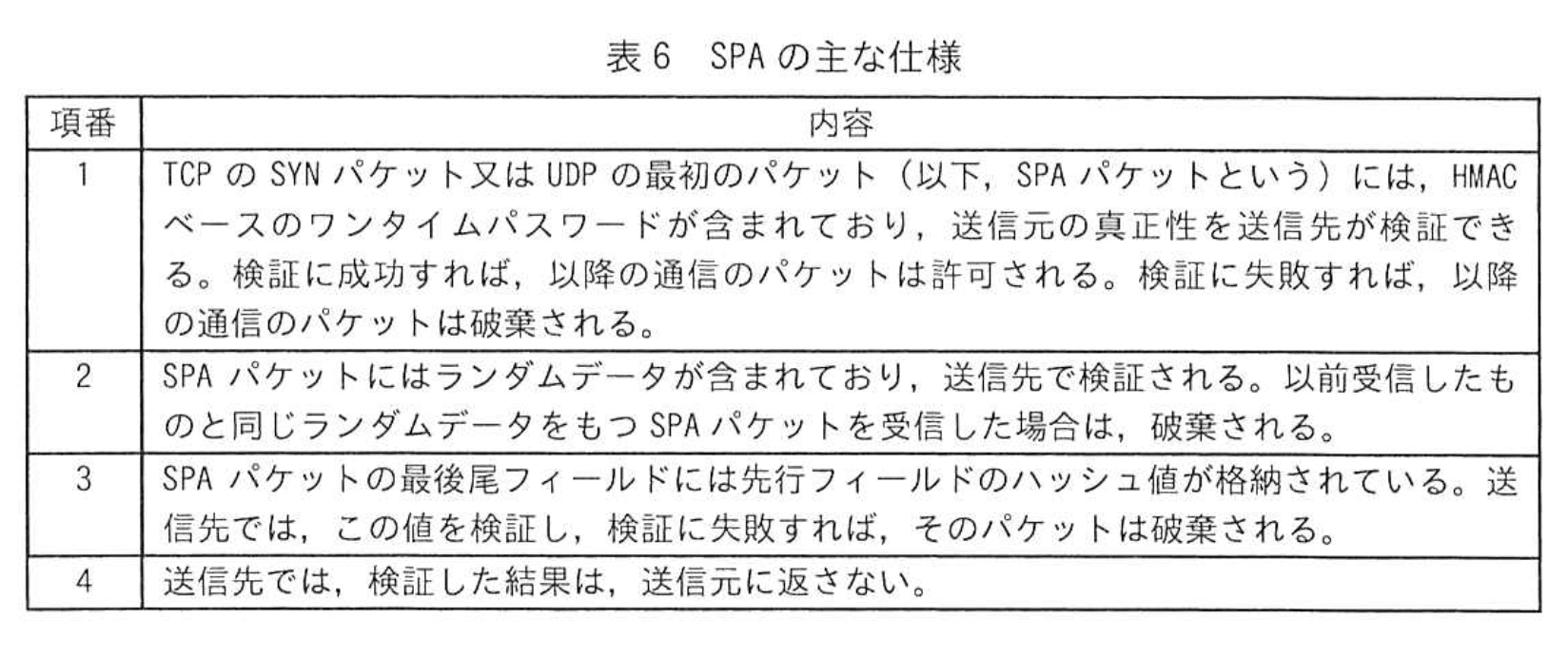

T主任:VPN-Hの機能にはありませんが、SPA(Single Packet Authorization)というプロトコルがあります。SPAの主な仕様を表6に示します。

T主任:SPAなら、④攻撃者が何らかの方法でパケットを盗聴できたとしても、突破はされません。

L部長:そうか。VPN通信機能と同様の機能をもち、SPAを採用している製品があるかどうか、ベンダーに相談してみよう。

L部長がベンダーに相談したところ、S社が提供しているアプライアンス(以下、S-APPLという)の紹介があった。L部長とT主任は、S-APPLの導入検討を進めた。

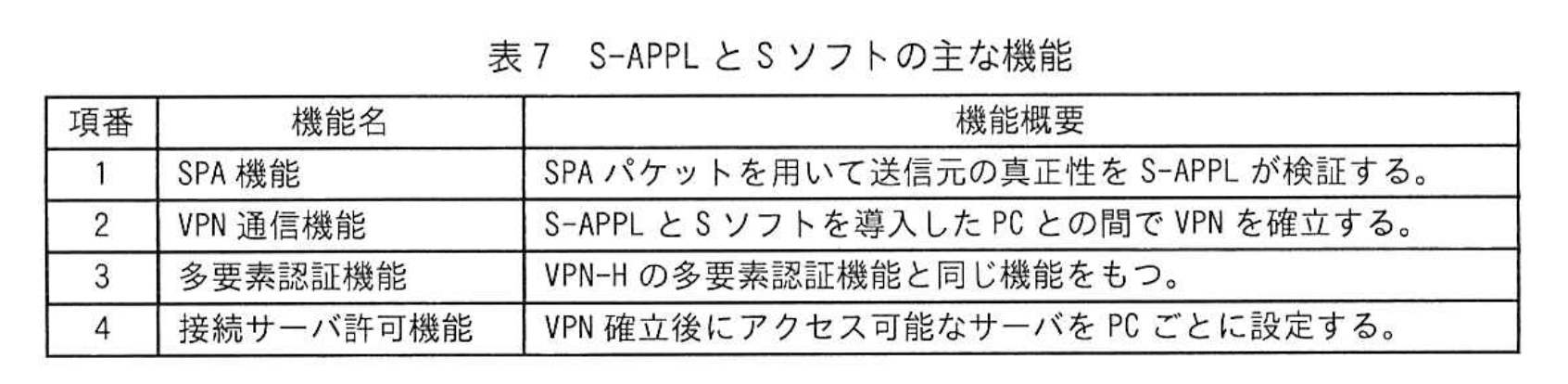

〔S-APPLの導入検討〕

S-APPLは、VPN通信機能、SPAパケットを検証する機能などをもつ。S-APPLと接続するためには、S-APPLのエージェントソフトウェア(以下、Sソフトという)を接続元のPCに導入し、接続元のPCごとのIDと秘密情報を、S-APPLと接続元のPCそれぞれに設定する必要がある。なお、秘密情報は、SPAパケットのHMACベースのワンタイムパスワードの生成などに使われる。S-APPLとSソフトの主な機能を表7に示す。

T主任は、対策V-1~3について、次のように考えた。

・対策V-1については、表7項番3の機能で対応する。方式は、表2(イ)の方式を採用する。

・対策V-2については、S-APPLの脆弱性情報を収集し、脆弱性修正プログラムが公開されたら、それを適用する。

・対策V-3については、表7項番1の機能で対応する。

T主任は、対策V-3のためのH社のネットワーク構成の変更案を作成した。なお、変更する際は、次の対応が必要になる。

(1)VPN-HをS-APPLに置き換える。R-PCには、Sソフトを導入する。

(2)R-PCごとのIDと秘密情報を、S-APPLとR-PCそれぞれに設定する。

(3)VPN-Hに付与していたIPアドレスをS-APPLに付与する。

(4)S-APPLのFQDNをDNSサーバに登録する。

T主任は、S-APPLの導入によってVPN-GWへの攻撃の対策が可能であることをL部長に説明した。L部長は、効果とリスクを検討した上で、S-APPLを導入することを決めた。

〔DDoS攻撃に対する具体的対策の検討〕

T主任は、表4の項番3以外に対する具体的対策の検討に着手した。

まず、通信回線については、DDoS攻撃で大量のトラフィックが発生すると、使えなくなる。これについては、通信回線の帯域を大きくするという方法のほか、⑤外部のサービスを利用するという方法があることが分かった。

次に、サーバへの影響は、これまでに検討したUTMのIPS機能とWAF機能を有効化することで軽減できることが分かっている。加えて、取引先向けWebサーバについては、次の対応によって、⑥更にDDoS攻撃の影響を軽減できることが分かった。

・取引先には、H社との取引専用のPC(以下、取引専用PCという)を貸与する。取引専用PCには、Sソフトを導入する。

・取引専用PCごとのIDと秘密情報を、S-APPLと取引専用PCそれぞれに設定する。

・S-APPLに、取引専用PCがVPN確立後にアクセス可能なサーバとして、取引先向けWebサーバだけを設定する。

・UTMのファイアウォール機能で、インターネットから取引先向けWebサーバへの通信を拒否するように設定する。

その後、H社では、S-APPLの導入、UTMの設定変更、DNSサーバの変更などを行い、新たな運用を開始した。

設問1:〔DDoS攻撃に対する調査〕について答えよ。

(1)表4中のaに入れる攻撃の例を、H社での攻撃対象を示して具体的に答えよ。

模範解答

a:公開Webサーバ、取引先向けWebサーバを攻撃対象に、HTTPGETリクエストを繰返し送る。

解説

解答の論理構成

-

表4の各行は,

・攻撃対象(どのサーバを狙うか)

・具体的なパケット内容や振る舞い

を列挙する形式です。

例として項番1では

「公開 Web サーバ,DNS サーバを攻撃対象に,偽の送信元 IP アドレスとランダムな宛先ポート番号を設定した UDP データグラムを大量に送り付ける。」

と記載されています。 -

項番4は「HTTP GET Flood 攻撃」と明示されており,HTTP GETリクエストを大量に送り付けるタイプであることは自明です。

-

H社が外部公開しているHTTP/HTTPS系サーバは問題文冒頭で

「公開 Web サーバ」

「取引先向けWebサーバ」

の二つであると記述されています。いずれのWebサーバが停止しても業務に支障が出る点も示唆されており,DDoSの主要標的となり得ます。 -

以上より,a に入るべき内容は

「公開 Web サーバ,取引先向けWebサーバを攻撃対象に,HTTP GET リクエストを繰返し送る。」

となります。

誤りやすいポイント

- 「公開 Web サーバ」だけ,または「取引先向けWebサーバ」だけを書いてしまい,両方を明示しない。

- HTTP GET ではなく POST や UDP と書いてしまう。

- 「大量に」「繰返し」など継続的な送信を示す語句を落とし,フラッド攻撃の性質を表せない。

- サーバ名の空白の有無(「公開 Web サーバ」には空白が入る)を原文どおりに記さない。

FAQ

Q: GET と POST のどちらでもフラッド攻撃は可能では?

A: 可能ですが,設問タイトルが「HTTP GET Flood 攻撃」と明記しているため GET を指定する必要があります。

A: 可能ですが,設問タイトルが「HTTP GET Flood 攻撃」と明記しているため GET を指定する必要があります。

Q: DNS サーバもHTTPでアクセスできる場合は対象に含めるべき?

A: 問題文でHTTP GETを受け付けるサーバとして挙げられているのは「公開 Web サーバ」と「取引先向けWebサーバ」のみです。DNS サーバはUDP/TCP 53番ポート主体であり,本問の趣旨外です。

A: 問題文でHTTP GETを受け付けるサーバとして挙げられているのは「公開 Web サーバ」と「取引先向けWebサーバ」のみです。DNS サーバはUDP/TCP 53番ポート主体であり,本問の趣旨外です。

Q: 「繰返し送る」のかわりに「大量送信する」でも良い?

A: 意味は通じますが,先行の項番1の書式に合わせ「UDP データグラムを大量に送り付ける」と同じニュアンスを保つため,「HTTP GET リクエストを繰返し送る」と書く方が無難です。

A: 意味は通じますが,先行の項番1の書式に合わせ「UDP データグラムを大量に送り付ける」と同じニュアンスを保つため,「HTTP GET リクエストを繰返し送る」と書く方が無難です。

関連キーワード: HTTP GET Flood、DDoS、Webサーバ、フラッド攻撃、トラフィック制御

設問1:〔DDoS攻撃に対する調査〕について答えよ。

(2)本文中の下線①の場合に発生する弊害を、25字以内で答えよ。

模範解答

正常な通信を異常として検知してしまう。

解説

解答の論理構成

- 問題文では、DDoS対策として「アノマリ型IPS機能」を有効化する際の注意点を説明しています。

引用:「アノマリ型IPS機能で、トラフィック量について、しきい値が高すぎる場合にも、①しきい値が低すぎる場合にも弊害が発生するので、しきい値の設定には注意するようにします。」 - 「しきい値が低すぎる」=正常な通信量でも閾値を超える可能性が高い状態を示します。

- アノマリ型は「登録したしきい値を超えた通信を異常として検知」する方式であるため、閾値が低いと平常時の通信までも異常判定されることになります。

引用:「あらかじめ登録したしきい値を超えた通信を異常として検知する。」 - したがって弊害は「通常の通信が誤って遮断・警告される」ことです。

- 以上より解答は「正常な通信を異常として検知してしまう。」となります。

誤りやすいポイント

- 「低すぎる」=「攻撃を見逃す」と逆に考えてしまう。本件はアノマリ型の閾値判定であり、低すぎると誤検知が増える点に注意。

- 「しきい値が高すぎる」「低すぎる」の両方を混同し、どちらの弊害を書けばよいか迷う。設問は下線①(低すぎる)だけを問う。

- アノマリ型とシグネチャ型の動作原理を取り違え、誤ってシグネチャ漏れなど別理由を記述してしまう。

FAQ

Q: なぜ低すぎると誤検知が発生するのですか?

A: アノマリ型IPSは閾値を超過したトラフィックを「異常」と判定します。通常トラフィックですら閾値を超えやすくなるため、正常通信をブロック・警告してしまいます。

A: アノマリ型IPSは閾値を超過したトラフィックを「異常」と判定します。通常トラフィックですら閾値を超えやすくなるため、正常通信をブロック・警告してしまいます。

Q: 高すぎる場合の弊害は何ですか?

A: 実際に攻撃トラフィックが来ても閾値に達せず、異常を検知できない=見逃しが発生します。

A: 実際に攻撃トラフィックが来ても閾値に達せず、異常を検知できない=見逃しが発生します。

Q: シグネチャ型ならこの問題は起きませんか?

A: シグネチャ型は既知パターンとの一致で判定するため閾値設定の問題はありませんが、未知攻撃には弱いという別の課題があります。

A: シグネチャ型は既知パターンとの一致で判定するため閾値設定の問題はありませんが、未知攻撃には弱いという別の課題があります。

関連キーワード: アノマリ検知、誤検知、IPS、トラフィック量、DDoS

設問1:〔DDoS攻撃に対する調査〕について答えよ。

(3)本文中のb、cに入れる適切な字句を、“DNS-F”又は“DNS-K”から選び答えよ。

模範解答

b:DNS-K

c:DNS-F

解説

解答の論理構成

-

まず本文には次の記述があります。

「権威DNSサーバの機能をもつサーバ(以下、DNS-Kという)とフルサービスリゾルバの機能をもつサーバ(以下、DNS-Fという)を社内に新設します。インターネットから社内へのDNS通信はbへの通信だけを許可し、社内からインターネットへのDNS通信はcからの通信だけを許可します。」 -

権威DNSサーバ(DNS-K)は外部から自社ドメインの名前解決要求を受け付ける役割を担います。したがって「インターネットから社内へのDNS通信」は DNS-K だけに許可すべきです。

⇒ b には「DNS-K」が入ります。 -

一方、フルサービスリゾルバ(DNS-F)は社内端末が外部の名前解決を行う際に利用するキャッシュ付きリゾルバです。したがって「社内からインターネットへのDNS通信」は DNS-F だけから行われるよう制限します。

⇒ c には「DNS-F」が入ります。 -

以上より

b:DNS-K

c:DNS-F

誤りやすいポイント

- 「DNS-K=権威サーバ」「DNS-F=フルリゾルバ」を取り違えると逆に配置してしまう。

- 外向き通信と内向き通信の向きを混同しやすい。外部→内部は権威サーバ、内部→外部はリゾルバと整理する。

- 両方のサーバを公開してしまう設定ミス。問題文は“だけを許可”と明示しているため一点集中が要件となる。

FAQ

Q: 名前解決をすべて「DNS-K」で行えば二台構成は不要では?

A: 「DNS-K」は権威情報提供が主目的でキャッシュ機能や再帰問い合わせを行わない設定が一般的です。内部端末の外部名解決はキャッシュ可能な「DNS-F」が担うことで性能とセキュリティを両立します。

A: 「DNS-K」は権威情報提供が主目的でキャッシュ機能や再帰問い合わせを行わない設定が一般的です。内部端末の外部名解決はキャッシュ可能な「DNS-F」が担うことで性能とセキュリティを両立します。

Q: 「DNS-F」からの外向き通信だけを許可すると、社内PCが直接8.8.8.8などへ問い合わせても届かないのですか?

A: はい。ファイアウォールでDNSポート(UDP/TCP 53)を「DNS-F」の送信元IPに限定するため、社内PCから直接外部DNSへの問い合わせはブロックされます。

A: はい。ファイアウォールでDNSポート(UDP/TCP 53)を「DNS-F」の送信元IPに限定するため、社内PCから直接外部DNSへの問い合わせはブロックされます。

Q: DDoS対策とDNSサーバ分離はどう結び付くのですか?

A: 「DNS-K」を外部公開用に限定し攻撃面を最小化、「DNS-F」を社内専用にすることでキャッシュポイズニングや踏み台化のリスクを抑えられるため、DDoSやリフレクション攻撃の被害を軽減できます。

A: 「DNS-K」を外部公開用に限定し攻撃面を最小化、「DNS-F」を社内専用にすることでキャッシュポイズニングや踏み台化のリスクを抑えられるため、DDoSやリフレクション攻撃の被害を軽減できます。

関連キーワード: DNS, 権威サーバ, フルリゾルバ, ファイアウォール, DDoS

設問2:〔対策V-1についての検討〕について答えよ。

(1)表5中のd、eに入れる、不正な接続までの攻撃手順を、具体的に答えよ。

模範解答

d:攻撃者が、正規のVPNダイアログに利用者IDとパスワードを入力すると、正規利用者のスマートフォンにセキュリティコードが送信される。

e:正規利用者が受信したセキュリティコードを、罠のWebサイトに入力すると、攻撃者がそれを読み取り、正規のセキュリティコード入力画面に入力することで認証される。

解説

解答の論理構成

- 攻撃例1は、表2(ア)「スマートフォンにSMSでセキュリティコードを送り、その入力を確認する方式」を狙ったフィッシングであると問題文が示しています。

- 表5では手順(1)のみが具体的に与えられ、(2)と(3)が空欄です。手順(1)で「正規利用者に利用者IDとパスワードを入力させる」ため、攻撃者は利用者ID・パスワードを入手済みになります。

- 攻撃者がそれらを使って本物のVPNダイアログにログイン操作をすると、表2注1)の仕様どおり「セキュリティコードがスマートフォンに送信される」――これがdとなります。

- 正規利用者はSMSで届いたコードを“罠のWebサイト”に入力してしまうので、攻撃者はコードを横取りできます。攻撃者はそのコードを本物のセキュリティコード入力画面へ転送し、認証を完了してしまう――これがeとなります。

- 以上より、模範解答のとおり

d:「攻撃者が、正規のVPNダイアログに利用者IDとパスワードを入力すると、正規利用者のスマートフォンにセキュリティコードが送信される。」

e:「正規利用者が受信したセキュリティコードを、罠のWebサイトに入力すると、攻撃者がそれを読み取り、正規のセキュリティコード入力画面に入力することで認証される。」

が導かれます。

誤りやすいポイント

- 「セキュリティコードを送る主体」を誤って“攻撃者”と書くケースが多いですが、送信するのはVPN-H側(正規システム)です。

- eの主語を「正規利用者がVPNダイアログに入力」としてしまうと、攻撃者がコードを取得できない説明になり減点対象になります。

- 攻撃者が行う操作と正規利用者が行う操作を混同しやすく、順序を入れ替えて記述してしまうミスが目立ちます。

FAQ

Q: SMSコードを奪取できないようにする対策はありますか?

A: 表2(イ)の「デジタル証明書」によるクライアント認証を組み合わせたり、パスキー・FIDO2トークンなど物理デバイス認証を追加すると、コード中継型フィッシングを困難にできます。

A: 表2(イ)の「デジタル証明書」によるクライアント認証を組み合わせたり、パスキー・FIDO2トークンなど物理デバイス認証を追加すると、コード中継型フィッシングを困難にできます。

Q: メールのURLリンククリックを禁じられない場合、どのような啓発が効果的ですか?

A: 「VPN接続要求は必ずSソフトから開始し、メール本文のリンク経由では行わない」など具体的な行動基準を周知し、“URLを見分ける”より“手順を固定する”方が安全です。

A: 「VPN接続要求は必ずSソフトから開始し、メール本文のリンク経由では行わない」など具体的な行動基準を周知し、“URLを見分ける”より“手順を固定する”方が安全です。

Q: クライアント証明書方式でもフィッシングは成立しますか?

A: 証明書がデバイスに安全に格納され、PIN入力などが求められる構成ならば、単純な中継では突破が難しくなります。ただしマルウェアに感染した端末ではリスクが残るため、多層防御が必要です。

A: 証明書がデバイスに安全に格納され、PIN入力などが求められる構成ならば、単純な中継では突破が難しくなります。ただしマルウェアに感染した端末ではリスクが残るため、多層防御が必要です。

関連キーワード: フィッシング, 多要素認証, セキュリティコード, 中継攻撃, ワンタイムパスワード

設問2:〔対策V-1についての検討〕について答えよ。

(2)本文中の下線②について、注意喚起の内容を、具体的に答えよ。

模範解答

認証情報の入力は、受信したメール内のURLリンクをクリックして起動した画面には行わず、VPNダイアログにだけ行う。

解説

解答の論理構成

-

攻撃者の手口

【問題文】では、攻撃例1として

「フィッシングメールを使って,VPN ダイアログの画面を装った罠の Web サイトに正規利用者を誘導し,正規利用者に利用者 ID とパスワードを入力させる。」

と明示されています。正規の入力画面は「VPNダイアログ」であり、罠サイトはこれを模倣します。 -

不正接続が成立する条件

罠サイトで「利用者 ID とパスワード」を盗まれると、攻撃者は多要素認証の次段を突破するために【表2(ア)】の「スマートフォンにSMSでセキュリティコードを送り…その入力を確認する方式」を悪用できます。すなわち、ID/PWを奪われた時点で不正接続リスクが高まります。 -

下線②が求める“注意喚起”の目的

下線②は「たとえ罠の Web サイトへの URLリンクをクリックしてしまっても、不正なリモート接続をされないように」と述べており、クリック自体を完全に防ぐのではなく“認証情報を入力させない”ことが要件です。 -

導かれる具体策

以上を踏まえると、従業員への周知事項は

・メールなどで開いた画面が本物か自信が持てない場合は認証情報を絶対に入力しない

・ID/PWは「VPNダイアログ」にのみ入力する

となります。したがって模範解答は「認証情報の入力は、受信したメール内のURLリンクをクリックして起動した画面には行わず、VPNダイアログにだけ行う。」で妥当です。

誤りやすいポイント

- 「URLを開かないこと」を強調しすぎて“入力を避ける”という本質を外す。メール業務でURLを使う運用は維持されると明記されています。

- 正規の画面を「社内ポータル」や「イントラサイト」など別の名称で答えて減点。問題文での呼称は必ず「VPNダイアログ」です。

- SMS のセキュリティコード入力画面と混同し、ID/PW以外の情報も対象に含める誤答。設問は「認証情報(=ID/PW)の入力場所」を問うています。

FAQ

Q: 罠サイトにセキュリティコードを入力してしまった場合も防げますか?

A: コード入力前の段階でID/PWが奪取されないことが最重要です。ID/PWを入力しなければコード要求も発生しないため、被害を大幅に抑止できます。

A: コード入力前の段階でID/PWが奪取されないことが最重要です。ID/PWを入力しなければコード要求も発生しないため、被害を大幅に抑止できます。

Q: 本物のVPNダイアログを見分けるコツはありますか?

A: 常にローカルPCのタスクトレイに常駐しているクライアントソフトから起動し、ブラウザ上の画面には入力しない運用を徹底すると識別が容易です。

A: 常にローカルPCのタスクトレイに常駐しているクライアントソフトから起動し、ブラウザ上の画面には入力しない運用を徹底すると識別が容易です。

Q: URLリンクを完全禁止したほうが安全では?

A: 業務上URLリンクが必須と【問題文】で示されているため、クリック自体を禁止すると業務が停滞します。入力先の限定が現実的な対策です。

A: 業務上URLリンクが必須と【問題文】で示されているため、クリック自体を禁止すると業務が停滞します。入力先の限定が現実的な対策です。

関連キーワード: フィッシング, 多要素認証, VPN, ワンタイムパスワード

設問3:〔対策V-3についての検討〕について答えよ。

(1)本文中の下線③について、設定Pを突破する方法を、30字以内で答えよ。

模範解答

盗聴したパケットと同じ順番に通信要求を送信する。

解説

解答の論理構成

- 【問題文】では設定Pを「“Deny-All”を設定した上で、あらかじめ設定されている順番にポートに通信要求した場合だけ所定のポートへの接続を許可する」と説明しています。

- 下線③で「③攻撃者が何らかの方法でパケットを盗聴できた場合、設定Pを突破されてしまいます」とあります。

- 盗聴できるという前提は、攻撃者が正規利用者とVPN-Hとの通信内容を観測できることを意味します。観測すれば「設定されている順番にポートに通信要求」している様子(ポート番号の列)も取得可能です。

- 設定Pは順番を秘匿情報として安全性を担保していますが、順番が漏えいした時点で秘密ではなくなります。

- よって突破方法は「盗聴したパケットで把握した順番どおりに同じポートに通信要求を送信する」ことになります。

誤りやすいポイント

- 順番を“総当たり”で探すと考えてしまう。問題文は盗聴という前提を与えており、ブルートフォースは不要です。

- 「パケットを改ざんする」「ポート番号を変更する」など、設定Pの検証対象外の操作に気を取られる。

- 下線③の「パケットを盗聴できた場合」に着目せず、攻撃者が順番を推測できない状況での対策を書いてしまう。

FAQ

Q: 盗聴に成功しても送信元IPアドレスは異なるのでは?

A: 設定Pはポート順序のみを認証材料としているため、IPアドレスが異なっても同じ順番の通信要求を出せば許可されると解釈できます。

A: 設定Pはポート順序のみを認証材料としているため、IPアドレスが異なっても同じ順番の通信要求を出せば許可されると解釈できます。

Q: 盗聴しなくても順番総当たりで突破される可能性は?

A: ポート数が多い場合、総当たりは現実的でないからこそ順番秘匿が採用されています。ただし盗聴が成立すれば即突破されます。

A: ポート数が多い場合、総当たりは現実的でないからこそ順番秘匿が採用されています。ただし盗聴が成立すれば即突破されます。

Q: SPAとの違いは?

A: SPAはHMACやランダムデータで真正性を検証し「送信先では検証した結果は,送信元に返さない」ため、盗聴だけでは突破できません。設定Pは順番だけなので盗聴で突破可能です。

A: SPAはHMACやランダムデータで真正性を検証し「送信先では検証した結果は,送信元に返さない」ため、盗聴だけでは突破できません。設定Pは順番だけなので盗聴で突破可能です。

関連キーワード: ポートノック, 盗聴, パケット解析, シーケンス情報, 認証強化

設問3:〔対策V-3についての検討〕について答えよ。

(2)本文中の下線④について、突破されないのはなぜか。40字以内で答えよ。

模範解答

SPAパケットはユニークであり、同じパケットを再利用すると破棄されるから

解説

解答の論理構成

-

SPA の仕様確認

- 表6 項番1には「HMACベースのワンタイムパスワード」が含まれるとあり、毎回異なる値になることが示唆されています。

- 表6 項番2には「ランダムデータが含まれており…以前受信したものと同じランダムデータをもつSPAパケットを受信した場合は,破棄される。」とあります。

-

盗聴パケット再利用の可否

- 攻撃者が盗聴して入手できるのは既に送信・検証済みの SPA パケットです。

- しかし、同一パケットを再送すると表6 項番2の条件により送信先で「破棄」されます。

-

結論

- ランダムデータ+ワンタイムパスワードにより各 SPA パケットは一度しか通用しません。

- ゆえに「④攻撃者が何らかの方法でパケットを盗聴できたとしても」再利用(リプレイ攻撃)が成立せず、突破されないと説明できます。

誤りやすいポイント

- HMAC のみに注目し、ランダムデータの再利用不可条件を見落とす。

- 「送信先では,検証した結果は,送信元に返さない。」(表6 項番4)を理由と誤解し、根拠をずらしてしまう。

- SPA を二要素認証の一種と混同し、OTP だけで説明してしまう。

FAQ

Q: HMACベースのワンタイムパスワードだけでも十分ではないのですか?

A: HMAC は改ざん検知と一時性を担保しますが、ランダムデータ再利用禁止によりリプレイ攻撃対策が強化され、二重の安全策になります。

A: HMAC は改ざん検知と一時性を担保しますが、ランダムデータ再利用禁止によりリプレイ攻撃対策が強化され、二重の安全策になります。

Q: 「検証した結果は返さない」(表6 項番4)は何のためですか?

A: 攻撃者に成否の手掛かりを与えないためです。成功/失敗レスポンスがなければブルートフォースの効率が下がります。

A: 攻撃者に成否の手掛かりを与えないためです。成功/失敗レスポンスがなければブルートフォースの効率が下がります。

Q: SPA と port knocking は同じ概念ですか?

A: どちらもステルス化で似ていますが、SPA は「暗号学的検証を伴う単一パケット」であり、port knocking は「決まった順番の複数ポートアクセス」で認証要素が弱い点が異なります。

A: どちらもステルス化で似ていますが、SPA は「暗号学的検証を伴う単一パケット」であり、port knocking は「決まった順番の複数ポートアクセス」で認証要素が弱い点が異なります。

関連キーワード: SPA, ワンタイムパスワード, ランダムデータ, リプレイ攻撃, HMAC

設問4:〔DDoS攻撃に対する具体的対策の検討〕について答えよ。

(1)本文中の下線⑤について、利用する外部のサービスを、20字以内で具体的に答えよ。

模範解答

・DDoS対策機能を有するCDNサービス

・クラウド型ファイアウォールサービス

・ISPが提供するDDoS防御サービス

解説

解答の論理構成

- 問題文では、通信回線がDDoS攻撃で「使えなくなる」場合の対策として、帯域増強の他に⑤外部のサービスを利用すると明記されています。

- 通信回線レベルでのDDoS緩和を外部委託する典型例は、Anycast分散や大容量バックボーンで攻撃トラフィックを吸収するCDN/クラウド型DDoS防御サービスです。

- したがって、設問が求める「外部のサービス」の具体例としては、上記の代表格である「DDoS対策付きCDNサービス」が最も適切です。

答え

DDoS対策付きCDNサービス

DDoS対策付きCDNサービス

誤りやすいポイント

- 「CDN」と聞いて静的コンテンツ配信専用と思い込み、DDoS軽減機能がある事実を見落とす。

- WAFやIPSのような機器名を挙げてしまい、「外部サービス」という条件を満たせない。

- ISPが提供する帯域保証プランなどを回答し、DDoS対策機能そのものが含まれていないケース。

FAQ

Q: CDNはWeb配信だけのサービスではないのですか?

A: 近年のCDNは大規模なAnycastネットワークを活用し、レイヤ3/4のDDoSトラフィックも分散吸収する機能を備えています。

A: 近年のCDNは大規模なAnycastネットワークを活用し、レイヤ3/4のDDoSトラフィックも分散吸収する機能を備えています。

Q: UTMのIPSやWAFを強化すれば回線対策は不要ですか?

A: 攻撃トラフィックが回線帯域を埋め尽くすとUTMに到達する前に通信が遮断されます。回線手前で処理できる外部DDoS防御サービスが必要です。

A: 攻撃トラフィックが回線帯域を埋め尽くすとUTMに到達する前に通信が遮断されます。回線手前で処理できる外部DDoS防御サービスが必要です。

Q: AWS ShieldやCloudflareも該当しますか?

A: いずれも巨大バックボーンでDDoSを吸収するクラウド型防御サービスであり、「外部のサービス」として妥当です。

A: いずれも巨大バックボーンでDDoSを吸収するクラウド型防御サービスであり、「外部のサービス」として妥当です。

関連キーワード: DDoS, CDN, Anycast, IPS, WAF

設問4:〔DDoS攻撃に対する具体的対策の検討〕について答えよ。

(2)本文中の下線⑥について、軽減できる理由を、40字以内で答えよ。

模範解答

・取引専用PC以外からの通信は取引先向けWebサーバに到達しないから

・UTMの設定変更によって、ボットネットからの通信が遮断されるから

・UTMの設定変更に伴って、外部からの接続対象サーバではなくなったから

解説

解答の論理構成

- 【問題文】では、取引先向けWebサーバへの追加対策として

「UTMのファイアウォール機能で,インターネットから取引先向けWebサーバへの通信を拒否するように設定する。」

と明記されています。 - さらに、取引先は「取引専用PC」にSソフトを導入し、

「S-APPLに,取引専用PCがVPN確立後にアクセス可能なサーバとして,取引先向けWebサーバだけを設定する。」

とあります。 - これにより取引先向けWebサーバは

• 直接インターネットに公開されない

• S-APPL経由のVPN通信(=取引専用PCからの正規トラフィック)のみ受け付ける

という二重の入口制限が掛かります。 - DDoS攻撃は「大量の不特定パケットをサーバへ到達させる」ことでサービスを妨害しますが、

① UTMが外部からのTCP/UDPセッションを遮断

② S-APPLが正規PCだけを許可

という構成により、ボットネットなど攻撃元のパケットはサーバに届かず負荷が掛からないため、

⑥「更にDDoS攻撃の影響を軽減できる」と結論づけられます。

誤りやすいポイント

- 「通信回線の帯域を増やす」対策と混同し、サーバ側の入口封鎖による効果を過小評価する。

- S-APPLでVPNを張るだけでは十分と思い、UTMのファイアウォール設定変更(外部遮断)を忘れる。

- 取引先向けWebサーバが“非公開”になることを「サービス停止」と誤解し、可用性とのバランスを誤る。

FAQ

Q: 取引専用PC以外の端末がS-APPL経由で接続を試みた場合はどうなりますか?

A: S-APPLは「接続サーバ許可機能」でPC単位にアクセス先を制御しているため、許可されない端末はVPN確立後も取引先向けWebサーバへ到達できません。

A: S-APPLは「接続サーバ許可機能」でPC単位にアクセス先を制御しているため、許可されない端末はVPN確立後も取引先向けWebサーバへ到達できません。

Q: UTMで遮断しても帯域は消費されませんか?

A: UTMが境界でパケットを破棄するため、取引先向けWebサーバや社内LANには流入しませんが、インターネット回線の物理帯域は攻撃パケットで埋まる可能性があります。そこで前段での「⑤外部のサービスを利用する」が推奨されています。

A: UTMが境界でパケットを破棄するため、取引先向けWebサーバや社内LANには流入しませんが、インターネット回線の物理帯域は攻撃パケットで埋まる可能性があります。そこで前段での「⑤外部のサービスを利用する」が推奨されています。

Q: 取引先向けWebサーバのFQDN登録は残す必要がありますか?

A: S-APPL経由でしか到達しないため、インターネット向けDNSには登録せず、社内またはVPN内のみで名前解決させる構成が一般的です。

A: S-APPL経由でしか到達しないため、インターネット向けDNSには登録せず、社内またはVPN内のみで名前解決させる構成が一般的です。

関連キーワード: DDoS, ファイアウォール, VPN, アクセス制御, SPA