応用情報技術者 2011年 春期 午前2 問38

問題文

SSL によるクライアントとWebサーバ間の通信手順 (1)〜(5) において、a, bに入る適切な語句の組合せはどれか。ここで、記述した手順は、一部簡略化している。

(1) クライアントからの SSL による接続要求に対し、Webサーバはサーバ証明書をクライアントに送付する。

(2) クライアントは、保持している[ a ]によってこのサーバ証明書の正当性を確認する。

(3) クライアントは、共通鍵生成用のデータを作成し、サーバ証明書に添付された[ b ]によってこの共通鍵生成用データを暗号化し、Webサーバに送付する。

(4) 受け取ったWebサーバは、自らの秘密鍵によって暗号化された共通鍵生成用データを復号する。

(5) クライアントとWebサーバの両者は、同一の共通鍵生成用データによって共通鍵を作成し、これ以降の両者間の通信は、この共通鍵による暗号化通信を行う。

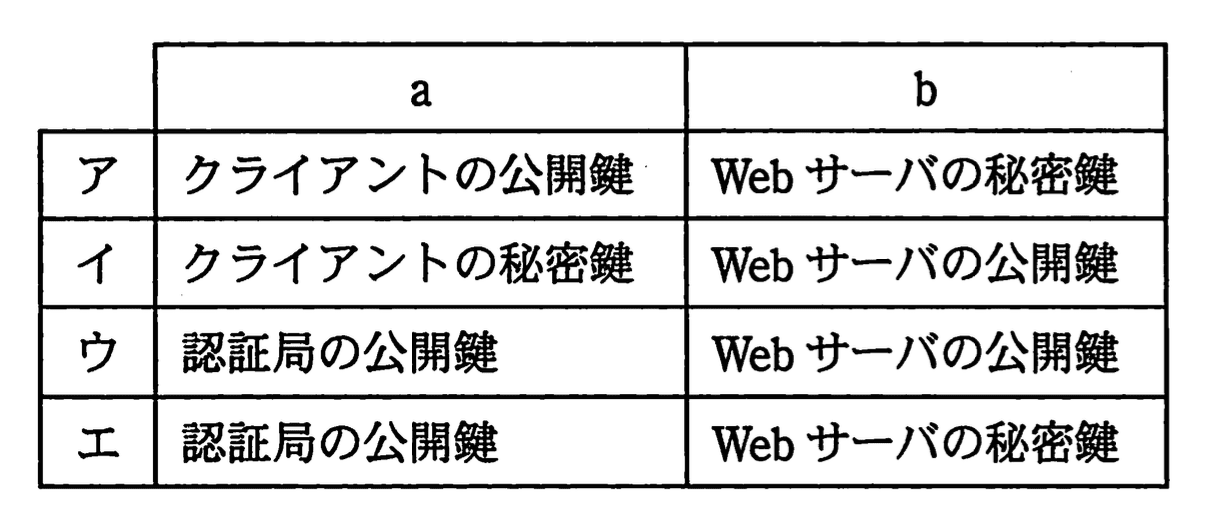

選択肢

ア:

イ:

ウ:(正解)

エ:

SSL によるクライアントとWebサーバ間の通信手順【午前2 解説】

要点まとめ

- 結論:aは「認証局の公開鍵」、bは「Webサーバの公開鍵」が正解です。

- 根拠:サーバ証明書の正当性確認には認証局の公開鍵を使い、共通鍵生成用データはサーバの公開鍵で暗号化します。

- 差がつくポイント:公開鍵と秘密鍵の役割を正確に理解し、証明書検証と鍵交換の流れを区別できることが重要です。

正解の理由

SSL通信では、まずクライアントがサーバ証明書の正当性を認証局の公開鍵で検証します。これは証明書が認証局によって発行されていることを保証するためです。次に、共通鍵生成用データはサーバの公開鍵で暗号化され、サーバは自分の秘密鍵で復号します。これにより安全に共通鍵を共有でき、以降の通信は共通鍵暗号で行われます。したがって、aは「認証局の公開鍵」、bは「Webサーバの公開鍵」が正しい組み合わせです。

よくある誤解

サーバ証明書の検証にクライアントの鍵を使うと誤解しがちですが、実際は認証局の公開鍵を使います。また、共通鍵生成用データの暗号化にサーバの秘密鍵を使うのは誤りで、公開鍵で暗号化し秘密鍵で復号します。

解法ステップ

- サーバ証明書の正当性確認は認証局の公開鍵で行うことを理解する。

- 共通鍵生成用データは安全に送るためサーバの公開鍵で暗号化する。

- サーバは秘密鍵で復号し、共通鍵を生成する。

- 以上の流れからaは認証局の公開鍵、bはサーバの公開鍵と判断する。

- 選択肢を照らし合わせて正解を選ぶ。

選択肢別の誤答解説

- ア:クライアントの公開鍵は証明書検証に使わず、サーバ秘密鍵で暗号化も行わないため誤り。

- イ:クライアントの秘密鍵は証明書検証に使わず、共通鍵生成用データはサーバの公開鍵で暗号化するため誤り。

- ウ:認証局の公開鍵で証明書検証し、サーバの公開鍵で共通鍵生成用データを暗号化する正しい組み合わせ。

- エ:認証局の公開鍵は正しいが、共通鍵生成用データをサーバ秘密鍵で暗号化するのは誤り。

補足コラム

SSL/TLSでは公開鍵暗号方式を用いて安全に共通鍵を共有し、その後は共通鍵暗号方式で高速な通信を行います。認証局の公開鍵は信頼の根幹であり、証明書の正当性を保証します。公開鍵と秘密鍵の役割を正確に理解することがセキュリティの基本です。

FAQ

Q: なぜ共通鍵生成用データはサーバの公開鍵で暗号化するのですか?

A: サーバの公開鍵で暗号化することで、秘密鍵を持つサーバだけが復号でき、安全に共通鍵を共有できます。

A: サーバの公開鍵で暗号化することで、秘密鍵を持つサーバだけが復号でき、安全に共通鍵を共有できます。

Q: クライアントはどのようにサーバ証明書の正当性を確認しますか?

A: 認証局の公開鍵を使ってサーバ証明書の署名を検証し、証明書が正当であることを確認します。

A: 認証局の公開鍵を使ってサーバ証明書の署名を検証し、証明書が正当であることを確認します。

関連キーワード: SSL, 公開鍵暗号、秘密鍵、認証局、サーバ証明書、共通鍵暗号、TLS, 暗号化通信

\ せっかくなら /

応用情報技術者を

クイズ形式で学習しませんか?

クイズ画面へ遷移する→

すぐに利用可能!