応用情報技術者 2019年 春期 午後 問05

無線LANの導入に関する次の記述を読んで、設問1~3に答えよ。

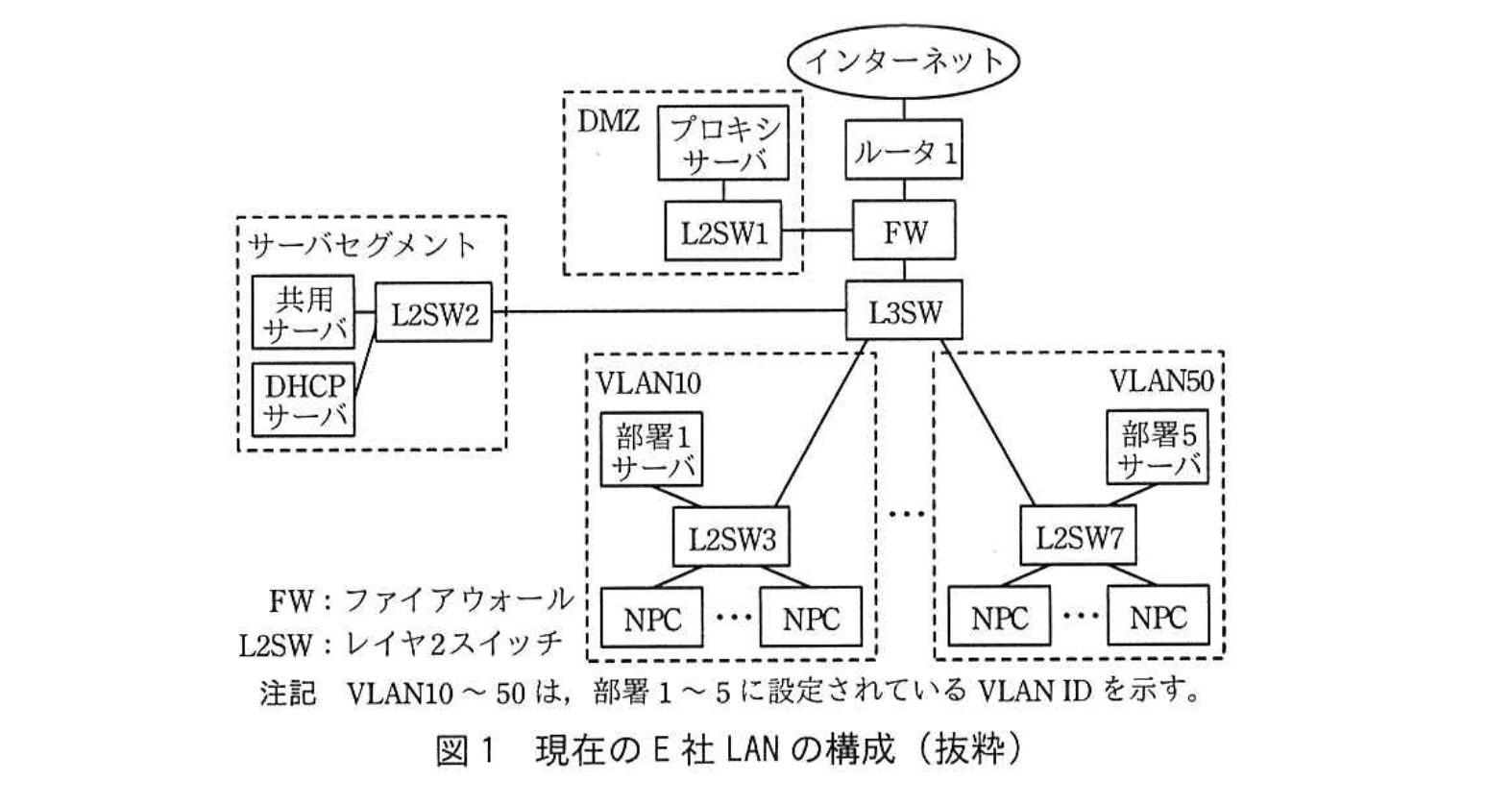

E社は、社員数が150名のコンピュータ関連製品の販売会社であり、オフィスビルの2フロアを使用している。社員は、オフィス内でノートPC(以下、NPCという)を有線LANに接続して、業務システムの利用、Web閲覧などを行っている。社員によるインターネットの利用は、DMZのプロキシサーバ経由で行われている。現在のE社LANの構成を図1に示す。

E社の各部署にはVLANが設定されており、NPCからは、所属部署のサーバ(以下、部署サーバという)及び共用サーバが利用できる。DHCPサーバからIPアドレスなどのネットワーク情報をNPCに設定するために、レイヤ3スイッチ(以下、L3SWという)でDHCPaを稼働させている。

総務、経理、情報システムなどの部署が属する管理部門のフロアには、オフィスエリアのほかに、社外の人が出入りできる応接室、会議室などの来訪エリアがある。E社を訪問する取引先の営業員(以下、来訪者という)の多くは、NPCを携帯している。一部の来訪者は、モバイルWi-Fiルータを持参し、携帯電話網経由でインターネットを利用することもあるが、多くの来訪者から、来訪エリアでインターネットを利用できる環境を提供してほしいとの要望が挙がっていた。また、社員からは、来訪エリアでもE社LANを利用できるようにしてほしいとの要望があった。そこで、E社では、来訪エリアへの無線LANの導入を決めた。

情報システム課のF課長は、部下のGさんに、無線LANの構成と運用方法について検討するよう指示した。F課長の指示を受けたGさんは、最初に、無線LANの構成を検討した。

〔無線LANの構成の検討〕

Gさんは、来訪者が無線LAN経由でインターネットを利用でき、社員が無線LAN経由でE社LANに接続して有線LANと同様の業務を行うことができる、来訪エリアの無線LANの構成を検討した。

無線LANで使用する周波数帯域は、高速通信が可能なIEEE 802.11acとIEEE 802.11nの両方で使用できる b GHz帯を採用する。データ暗号化方式には、c 鍵暗号方式のAES (Advanced Encryption Standard) が利用可能なWPA2を採用する。来訪者による社員へのなりすまし対策には、IEEE d を採用し、クライアント証明書を使った認証を行う。この認証を行うために、RADIUSサーバを導入する。来訪者の認証は、RADIUSサーバを必要としない、簡便なPSK (Pre-Shared Key) 方式で行う。

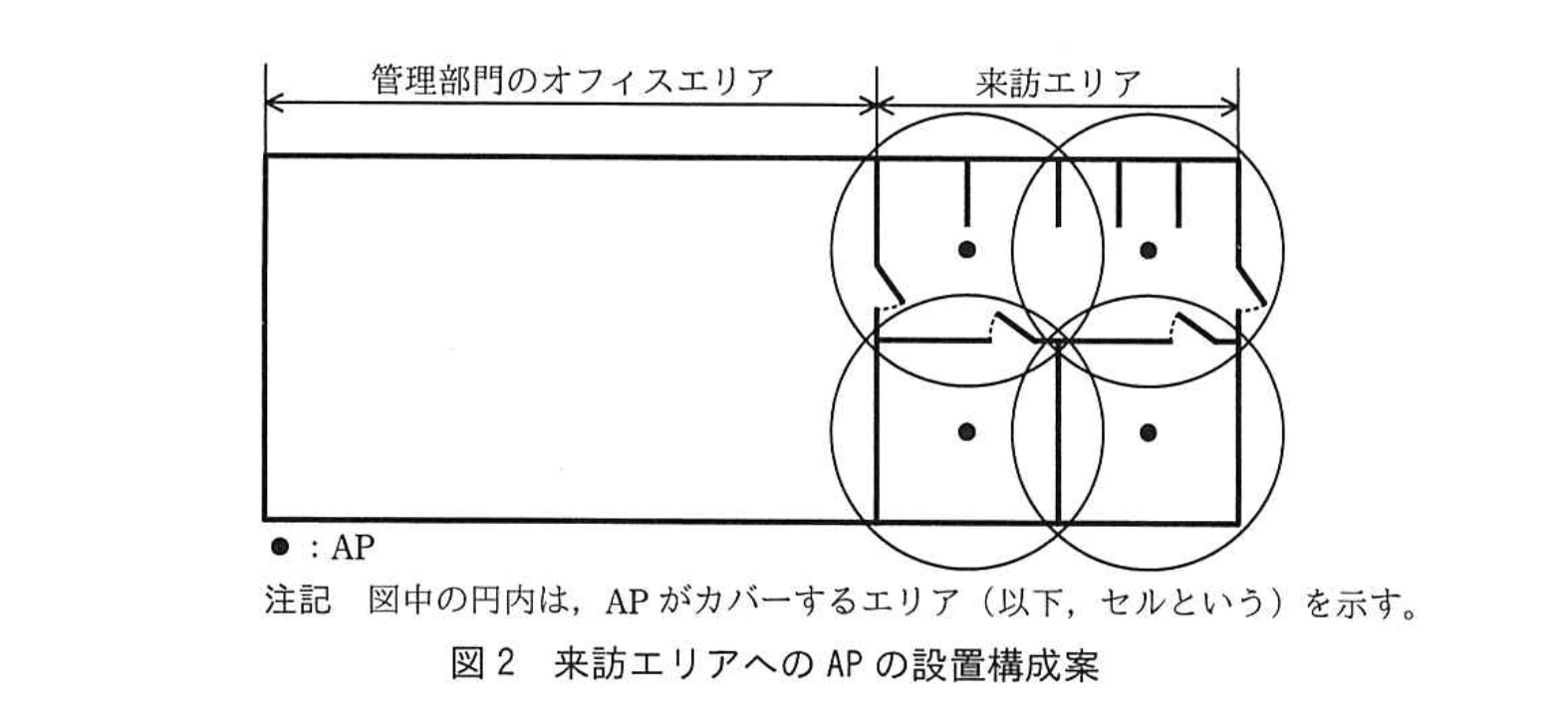

無線LANアクセスポイント (以下、APという) は、来訪エリアの天井に設置する。APは e 対応の製品を選定して、APのための電源工事を不要にする。

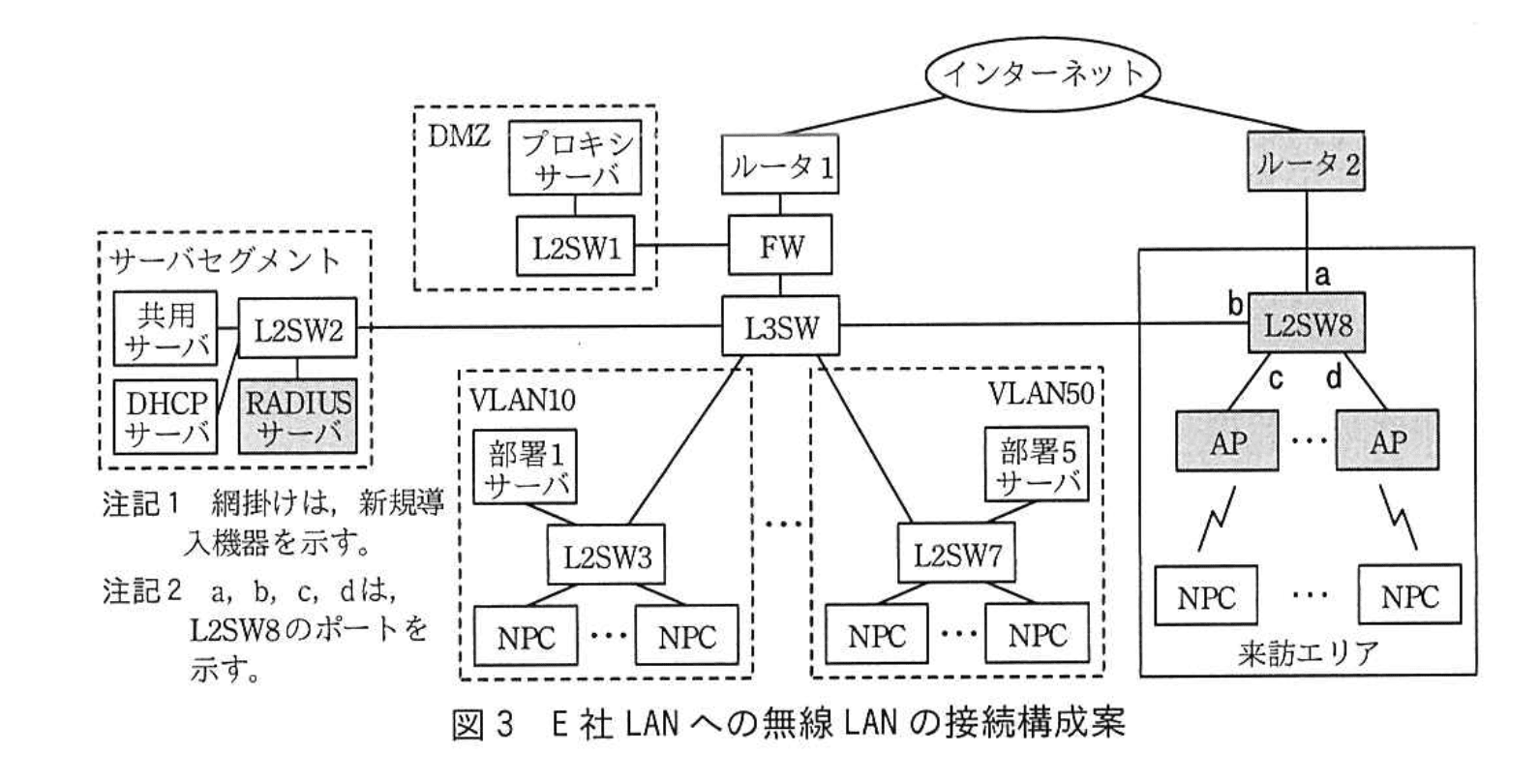

これらの検討を基に、Gさんは無線LANの構成を設計した。来訪エリアへのAPの設置構成案を図2に、E社LANへの無線LANの接続構成案を図3に示す。

図2中の4台のAPには、図3中の新規導入機器のL2SW8から e で電力供給する。APには、社員向けと来訪者向けの2種類のESSIDを設定する。図3中の来訪エリアにおいて、APに接続した来訪者のNPCと社員のNPCは、それぞれ異なるVLANに所属させ、利用できるネットワークを分離する。

社員のNPCは、APに接続するとRADIUSサーバでクライアント認証が行われ、認証後にVLAN情報がRADIUSサーバからAPに送信される。APに実装されたダイナミックVLAN機能によって、当該NPCの通信パケットに対して、APでVLAN10~50部門向けのVLANが付与される。一方、来訪者のNPCは、APに接続するとPSK認証が行われる。①認証後に、NPCの通信パケットに対して、APで来訪者向けのVLAN100が付与される。

社員と来訪者が利用できるネットワークを分離するために、図3中の②L2SW8のポートに、VLAN10~50又はVLAN100を設定する。ルータ2では、DHCPサーバ機能を稼働させる。

次に、Gさんは、無線LANの運用について検討した。

〔無線LANの運用〕

RADIUSサーバは、認証局機能をもつ製品を導入して、社員のNPC向けのクライアント証明書とサーバ証明書を発行する。クライアント証明書は、無線LANの利用を希望する社員に配布する。来訪者のNPC向けのPSK認証に必要な事前共有鍵(パスフレーズ)は、毎日変更し、無線LAN の利用を希望する来訪者に対して、来訪者向け ESSID と一緒に伝える。

来訪者の NPCの通信パケットは、AP で VLANIDが付与されるとルータ 2 の DHCPサーバ機能によって NPCにネットワーク情報が設定され、インターネットを利用できるようになる。社員の NPCの通信パケットは、AP で VLANIDが付与されるとサーバセグメントに設置されている DHCPサーバと通信できるようになり、DHCPサーバによってネットワーク情報が設定され、E社 LAN を利用できるようになる。

Gさんは、検討結果を基に、無線LAN の導入構成及び運用方法を設計書にまとめ、F 課長に提出した。設計内容は F 課長に承認され、実施されることになった。

設問1:

本文中のa〜eに入れる最も適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:2.4

イ:5

ウ:802.11a

エ:802.1X

オ:PoE

カ:PPPoE

キ:共通

ク:クライアント

ケ:公開

コ:パススルー

サ:リレーエージェント

模範解答

a:サ

b:イ

c:キ

d:エ

e:オ

解説

解答の論理構成

-

DHCP機能に関する空欄 a

- 引用:

「…L3SWという)でDHCPaを稼働させている。」 - DHCPサーバはサーバセグメントにあり、各 VLAN に配布するには L3SW がDHCP リレーエージェントになる必要があります。

- 解答群で該当するのは「サ:リレーエージェント」。

- 引用:

-

周波数帯に関する空欄 b

- 引用:

「IEEE 802.11acとIEEE 802.11nの両方で使用できる b GHz帯を採用する。」 - 「IEEE 802.11ac」は 5 GHz のみ対応、「IEEE 802.11n」は 2.4 GHz / 5 GHz 両方対応です。両方で共通なのは 5 GHz。

- 解答群「イ:5」を選択。

- 引用:

-

AES の鍵種別に関する空欄 c

- 引用:

「データ暗号化方式には、c 鍵暗号方式のAES …」 - AES は対称鍵暗号=共通鍵暗号です。

- 解答群「キ:共通」。

- 引用:

-

認証規格に関する空欄 d

- 引用:

「来訪者による社員へのなりすまし対策には、IEEE d を採用し…」 - 無線 LAN のポートベース認証は IEEE 802.1X。

- 解答群「エ:802.1X」。

- 引用:

-

電源供給方式に関する空欄 e

- 引用:

「APは e 対応の製品を選定して、APのための電源工事を不要にする。」 - LAN ケーブル経由で給電する技術は PoE (Power over Ethernet)。

- 解答群「オ:PoE」。

- 引用:

以上より

a:サ b:イ c:キ d:エ e:オ

a:サ b:イ c:キ d:エ e:オ

誤りやすいポイント

- 802.11ac の運用帯域を「2.4 GHz」と誤認し「ア:2.4」を選ぶ。ac は 5 GHz 専用です。

- AES を公開鍵暗号と混同し「ケ:公開」を選択してしまう。AES は共通鍵暗号です。

- 802.1X を「無線 LAN の規格=802.11系」と思い込み「ウ:802.11a」に流れるケース。802.1X は認証制御の規格です。

- PoE と PPPoE を取り違え「カ:PPPoE」を選ぶミス。PPPoE は接続プロトコルで給電とは無関係です。

FAQ

Q: DHCP リレーエージェントは L2SW ではなく L3SW に置く理由は?

A: VLAN 間ルーティングを担う L3SW が IP レイヤで DHCP ブロードキャストを転送できるためです。L2SW ではブロードキャストを VLAN 内に閉じ込めてしまいます。

A: VLAN 間ルーティングを担う L3SW が IP レイヤで DHCP ブロードキャストを転送できるためです。L2SW ではブロードキャストを VLAN 内に閉じ込めてしまいます。

Q: 802.1X を採用すると具体的に何が向上するのですか?

A: ポート/SSID 単位でユーザ認証を行い、認証成功後にのみ通信を許可することで、不正端末の接続やなりすましを防止できます。

A: ポート/SSID 単位でユーザ認証を行い、認証成功後にのみ通信を許可することで、不正端末の接続やなりすましを防止できます。

Q: PoE 対応 AP を導入するとどんな運用メリットがありますか?

A: 電源コンセント設置工事が不要になるため、天井など電源の確保が難しい場所にも LAN ケーブル1本で設置でき、設置コストと工期を削減できます。

A: 電源コンセント設置工事が不要になるため、天井など電源の確保が難しい場所にも LAN ケーブル1本で設置でき、設置コストと工期を削減できます。

関連キーワード: DHCPリレーエージェント, 5 GHz帯, 共通鍵暗号, IEEE 802.1X, PoE

設問2:〔無線LANの構成の検討〕について、(1)〜(3)に答えよ。

(1)図2中のセルの状態で、来訪エリア内で電波干渉を発生させないために、APの周波数チャネルをどのように設定すべきか。30字以内で述べよ。

模範解答

4台のAPに、それぞれ異なる周波数チャネルを設定する。

解説

解答の論理構成

- 【問題文】では、来訪エリアの無線 LAN について「図2中の4台のAP」だけでエリア全体をカバーすると示されています。セルが互いに重なる配置である以上、同一チャネルを使うと電波が衝突しやすくなります。

- また、採用する周波数帯は「IEEE 802.11acとIEEE 802.11nの両方で使用できる b GHz帯」と明記されています。5 GHz 帯は 2.4 GHz 帯よりチャネル数が多く、隣接チャネルを分けやすい特徴があります。

- 電波干渉(コチャネル干渉)を防ぐもっとも基本的な方法は、隣接セルごとにチャネルを変えることです。そこで「4台のAPに、それぞれ異なる周波数チャネルを設定する」という運用が導かれます。

誤りやすいポイント

- AP を自動チャネル設定モードに任せれば十分と考え、固定で異なるチャネルを割り振らない。混雑時に同一チャネルへ収束しやすく干渉リスクが残ります。

- 2.4 GHz 帯の「1・6・11」のように 3 チャネルだけ分ければよいと早合点し、4 台目もどこかへ重ねてしまう。5 GHz 帯では余裕があるので 4 チャネルすべて独立させるのが最適です。

- チャネルを分けても ESSID を分けないと意味がないと誤解する。干渉対策は物理層(チャネル分離)であり、論理層(ESSID)は別問題です。

FAQ

Q: 5 GHz 帯なら干渉が起きにくいのに、なぜチャネル分割が必要ですか?

A: 5 GHz 帯はチャネル数が多いものの、同じチャネル同士が重なると依然として CSMA/CA の衝突が発生します。隣接セルには異なるチャネルを設定するのが基本です。

A: 5 GHz 帯はチャネル数が多いものの、同じチャネル同士が重なると依然として CSMA/CA の衝突が発生します。隣接セルには異なるチャネルを設定するのが基本です。

Q: チャネル幅 80 MHz を使った場合でも 4 台すべてに独立チャネルを割り当てられますか?

A: 5 GHz 帯には 80 MHz 幅チャネルが複数あります。DFS 非対応チャネルを含めれば 4 つの独立チャネルを確保できますが、法規制や機器仕様を事前に確認してください。

A: 5 GHz 帯には 80 MHz 幅チャネルが複数あります。DFS 非対応チャネルを含めれば 4 つの独立チャネルを確保できますが、法規制や機器仕様を事前に確認してください。

Q: 自動チャネル設定と手動設定のどちらがお勧めですか?

A: 初期導入時は手動で 4 チャネルを固定し、運用中は電波状況をモニタリングして最適化ツールで再設定する方式が一般的です。

A: 初期導入時は手動で 4 チャネルを固定し、運用中は電波状況をモニタリングして最適化ツールで再設定する方式が一般的です。

関連キーワード: 周波数チャネル, コチャネル干渉, IEEE 802.11ac, セル設計, VLAN 分離

設問2:〔無線LANの構成の検討〕について、(1)〜(3)に答えよ。

(2)本文中の下線①を実現するためのVLANの設定方法を解答群の中から選び、記号で答えよ。

解答群

ア:ESSIDに対応してVLANを設定する。

イ:IPアドレスに対応してVLANを設定する。

ウ:MACアドレスに対応してVLANを設定する。

模範解答

ア

解説

解答の論理構成

-

前提条件の把握

・問題文には「APには、社員向けと来訪者向けの2種類のESSIDを設定する。」とあります。

・さらに「①認証後に、NPCの通信パケットに対して、APで来訪者向けのVLAN100が付与される。」と記載されています。

ここから、来訪者か社員かを区別するための主たるキーは“2種類のESSID”であることが読み取れます。 -

VLAN付与のトリガ

・社員側は「RADIUSサーバ…VLAN情報がRADIUSサーバからAPに送信」される仕組みのため、MAC や IP を個別に意識しません。

・来訪者側は PSK 認証のみで、RADIUS も個別登録も行わないと明記されています(「来訪者の認証は…簡便なPSK (Pre-Shared Key) 方式で行う。」)。 -

設定方法の適合性評価

・IPアドレス(イ):DHCP 取得後に決定するため、認証直後に VLAN を付与する要件と合致しません。

・MACアドレス(ウ):来訪のたびに全端末の MAC を事前登録する運用負荷が高く、「簡便」ではありません。

・ESSID(ア):接続時点で区別でき、AP 側で自動的に VLAN を割り当てられるため、最小の運用負荷で要件を満たします。 -

結論

以上より、下線①を実現する最適解は「ア:ESSIDに対応してVLANを設定する。」となります。

誤りやすいポイント

- PSK を「共有鍵=利用者共通だから MAC 登録が要る」と誤解してウを選ぶケース

- IP払い出し後に VLAN 切り替えが可能だと思いイを選ぶケース(実際には VLAN が決まっていないと DHCP ブロードキャスト自体が届かない)

- ESSID は “無線名” としか認識せず、スイッチ/AP が VLAN マッピングできる機能を見落とすケース

FAQ

Q: ESSID と VLAN をマッピングする設定は AP 側だけで完結しますか?

A: はい。AP で「ESSID=visitor → VLAN100」と定義しておけば、接続した瞬間にフレームへ VLAN タグが付与されます。上位スイッチ側は通常のタグ VLAN として扱うだけです。

A: はい。AP で「ESSID=visitor → VLAN100」と定義しておけば、接続した瞬間にフレームへ VLAN タグが付与されます。上位スイッチ側は通常のタグ VLAN として扱うだけです。

Q: 社員用は ESSID だけではなく RADIUS も使うのはなぜですか?

A: 社員には「なりすまし対策」が必要であり、問題文にある「IEEE 802.1X を採用し、クライアント証明書を使った認証」によって端末本人確認を行います。訪問者レベルの簡易認証だけではセキュリティ要件を満たせません。

A: 社員には「なりすまし対策」が必要であり、問題文にある「IEEE 802.1X を採用し、クライアント証明書を使った認証」によって端末本人確認を行います。訪問者レベルの簡易認証だけではセキュリティ要件を満たせません。

Q: 来訪者の PSK を毎日変える運用は現実的ですか?

A: PSK を定期的に更新することで、過去に来訪した端末が再接続できないようにし、キー漏えいリスクを低減します。日次更新は手間ですが、掲示板や受付システムで表示する方法などが一般的に用いられます。

A: PSK を定期的に更新することで、過去に来訪した端末が再接続できないようにし、キー漏えいリスクを低減します。日次更新は手間ですが、掲示板や受付システムで表示する方法などが一般的に用いられます。

関連キーワード: ESSID, VLANタグ, PSK認証, IEEE 802.1X, DHCP

設問2:〔無線LANの構成の検討〕について、(1)〜(3)に答えよ。

(3)本文中の下線②について、一つのVLANを設定する箇所と複数のVLANを設定する箇所を、それぞれ図3中のa〜dの記号で各々答えよ。

模範解答

一つのVLANを設定する箇所:a

複数のVLANを設定する箇所:b, c, d

解説

解答の論理構成

-

目的の整理

【問題文】には、「社員と来訪者が利用できるネットワークを分離するために、図3中の②L2SW8のポートに、VLAN10~50又はVLAN100を設定する」とあります。

すなわち、

• 部門用の「VLAN10~50」

• 来訪者用の「VLAN100」

のどちらか(=“又は”)を、L2SW8 の各ポートへ割り当てる方針です。 -

L2SW8 各ポートの接続先を確認

図3では、

• [a]ポート ―― ルータ2(インターネット側)

• [b]ポート ―― L3SW(社内ネットワーク側)

• [c]ポート ―― AP(来訪エリア)

• [d]ポート ―― AP(来訪エリア)

と明示されています。 -

VLANの必要数を判断

(1) ルータ2 への [a]ポート

来訪者の通信は「認証後に、…APで来訪者向けのVLAN100が付与される」ため、[a]ポートは来訪者トラフィックのみをルータ2へ転送します。したがって「VLAN100」“1つだけ”で足ります。(2) L3SW への [b]ポート

社員トラフィックは「APでVLAN10~50部門向けのVLANが付与される」ので、[b]ポートは「VLAN10~50」をまとめて受け取れる必要があります。複数 VLAN が必須です。(3) AP 直結の [c]/[d]ポート

AP は社員用と来訪者用の 2 つの ESSID を持ち、ダイナミックVLAN機能で「VLAN10~50」または「VLAN100」を付与します。よって、AP との接続はタグ VLAN を複数通す“トランク”設定が必要です。 -

結論

• 一つのVLANを設定する箇所 → [a]

• 複数のVLANを設定する箇所 → [b], [c], [d]

誤りやすいポイント

- 「来訪者はインターネットしか使わないから [a] も [c]/[d] も VLAN100 だけ」と短絡すると、AP 側で部門用 VLAN10~50 も必要なことを見落とします。

- [b]ポートを“来訪者分離だから VLAN100 だけ”と誤認しやすいですが、L3SW 側は来訪者トラフィックを扱わない設計です。

- “タグVLAN=トランク”と“アクセスポート”の区別を混同すると、ポートごとに複数/単一の VLAN をどう設定するか判断できなくなります。

FAQ

Q: AP と L2SW8 の間は必ずトランクにする必要がありますか?

A: はい。社員用「VLAN10~50」と来訪者用「VLAN100」の両方を同じ物理リンクで運ぶため、IEEE802.1Q タグを付けられるトランク設定が必須です。

A: はい。社員用「VLAN10~50」と来訪者用「VLAN100」の両方を同じ物理リンクで運ぶため、IEEE802.1Q タグを付けられるトランク設定が必須です。

Q: ルータ2 側で VLAN タグを外す設定は必要ですか?

A: 不要です。[a]ポートはアクセスポートとして「VLAN100」だけをルータ2 に渡すので、タグはスイッチ側で外れます。

A: 不要です。[a]ポートはアクセスポートとして「VLAN100」だけをルータ2 に渡すので、タグはスイッチ側で外れます。

Q: VLAN10~50 を L3SW まで届ける理由は何ですか?

A: 社員の NPC が取得した「VLAN10~50」の IP アドレスは社内サーバや DHCPサーバと通信するため、VLAN ルーティングを行う L3SW へ到達させる必要があるからです。

A: 社員の NPC が取得した「VLAN10~50」の IP アドレスは社内サーバや DHCPサーバと通信するため、VLAN ルーティングを行う L3SW へ到達させる必要があるからです。

関連キーワード: VLAN, トランクポート, アクセスポート, IEEE802.1Q, 無線LAN認証

設問3:

〔無線LANの運用〕について、社員及び来訪者のNPCに設定されるデフォルトゲートウェイの機器を、それぞれ図3中の名称で答えよ。

模範解答

社員のNPC:L3SW

来訪者のNPC:ルータ2

解説

解答の論理構成

- デフォルトゲートウェイとは、同一セグメント内の端末が他セグメントへパケットを転送するときに最初に参照するルータ/L3機器です。

- 社員側のネットワーク

- 問題文には「社員の NPCの通信パケットは、AP で VLAN ID が付与されるとサーバセグメントに設置されている DHCPサーバと通信できるようになり、DHCPサーバによってネットワーク情報が設定され、E 社 LAN を利用できるようになる。」とあります。

- 社員用 VLAN10〜50 は既存の有線 LAN と同一で、これらの VLAN を終端し、各 VLAN 間や FW へのルーティングを担っているのは「L3SW」です。また「レイヤ3スイッチ(以下、L3SWという)で DHCPaを稼働させている。」と記載されており、社員端末は従来どおり L3SW から IP 情報を受け取ります。

- したがって、社員の NPC が設定するデフォルトゲートウェイは L3SW になります。

- 来訪者側のネットワーク

- 問題文には「来訪者の NPCの通信パケットは、AP で VLAN ID が付与されるとルータ 2 の DHCPサーバ機能によって NPCにネットワーク情報が設定され、インターネットを利用できるようになる。」とあります。

- 来訪者向け VLAN100 は、インターネットへの経路を直接与える「ルータ2」によってアドレス配布とルーティングが行われます。

- よって、来訪者の NPC に設定されるデフォルトゲートウェイは ルータ2 です。

結論

社員のNPC:L3SW

来訪者のNPC:ルータ2

社員のNPC:L3SW

来訪者のNPC:ルータ2

誤りやすいポイント

- 「DHCP サーバ=デフォルトゲートウェイ」と短絡的に考え、社員側を DHCP サーバ、来訪者側を L2SW8 と答えてしまうケース。実際には DHCP で配布される“次ホップ先”がゲートウェイです。

- 図3で新規導入機器が強調されているため、来訪者側と同様に社員側も新設の機器がゲートウェイだと誤認するミス。

- 「L3SW は社内 VLAN 間だけを中継する」と思い込み、外部セグメントへの出口を FW だと答えてしまうパターン。FW はフィルタリング装置であり、各端末のゲートウェイではありません。

FAQ

Q: 社員用 VLAN が複数(10〜50)あっても、ゲートウェイは一つですか?

A: 各 VLAN ごとに L3SW に論理インターフェース(SVI)があり、端末は所属 VLAN の SVI をゲートウェイとします。物理機器としては同じ L3SW です。

A: 各 VLAN ごとに L3SW に論理インターフェース(SVI)があり、端末は所属 VLAN の SVI をゲートウェイとします。物理機器としては同じ L3SW です。

Q: 来訪者が社内サーバへ到達できないのはなぜですか?

A: 来訪者のトラフィックは VLAN100 から「ルータ2」に送られ、そこでインターネット側へ直接ルーティングされます。L3SW 側とは経路を共有していないため、社内サーバには届きません。

A: 来訪者のトラフィックは VLAN100 から「ルータ2」に送られ、そこでインターネット側へ直接ルーティングされます。L3SW 側とは経路を共有していないため、社内サーバには届きません。

Q: L2SW8 がレイヤ2でもゲートウェイになり得ますか?

A: いいえ。L2SW8 はスイッチングのみを行い、ルーティング機能(IP フォワーディング)を持たないため、デフォルトゲートウェイにはなりません。

A: いいえ。L2SW8 はスイッチングのみを行い、ルーティング機能(IP フォワーディング)を持たないため、デフォルトゲートウェイにはなりません。

関連キーワード: VLAN, デフォルトゲートウェイ, DHCP, ルータ, レイヤ3スイッチ