応用情報技術者 2022年 春期 午後 問05

ネットワークの構成変更に関する次の記述を読んで、設問1〜3に答えよ。

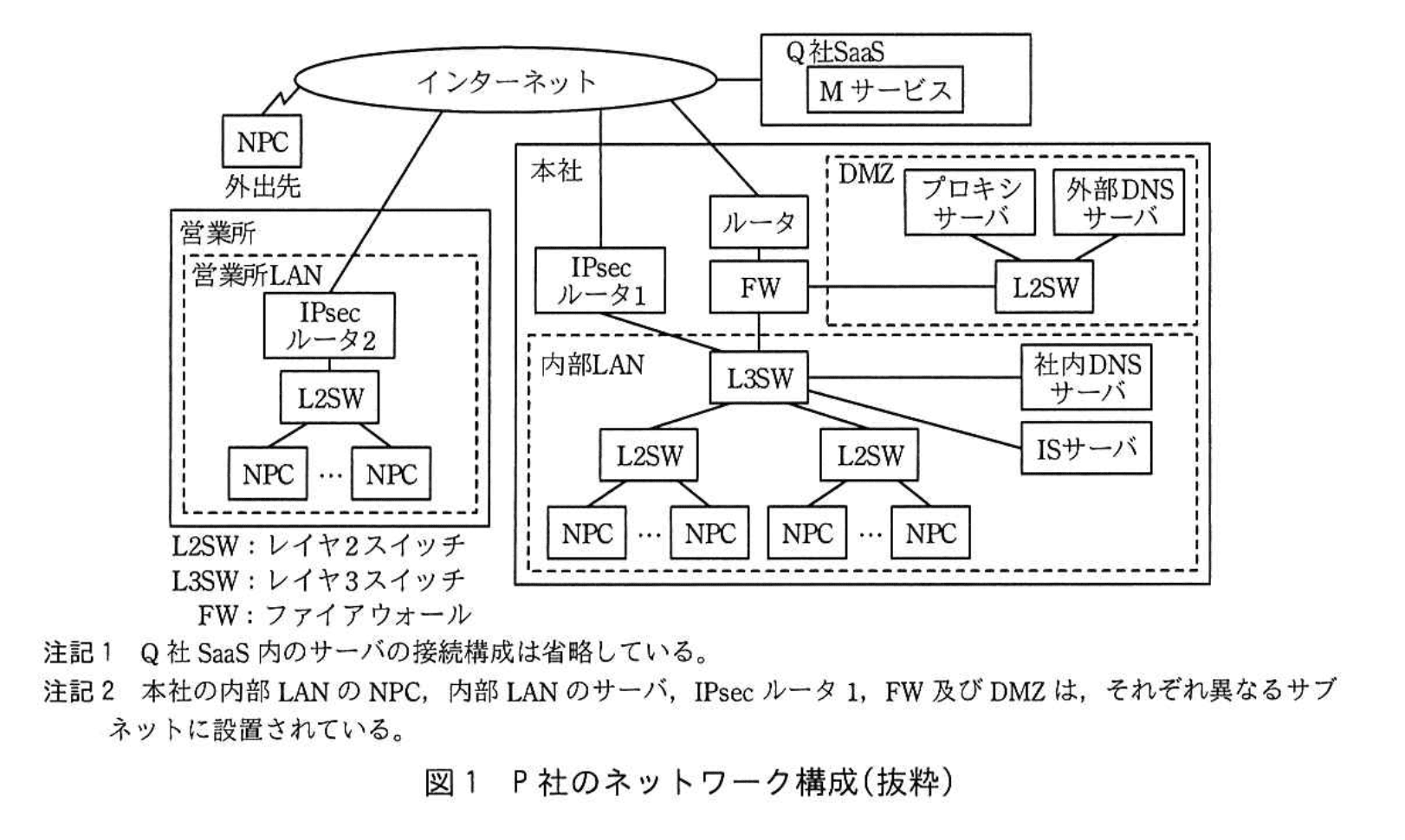

P社は、本社と営業所をもつ中堅商社である。P社では、本社と営業所の間を、IPsecルータを利用してインターネットVPNで接続している。本社では、情報共有のためのサーバ(以下、ISサーバという)を運用している。電子メールの送受信には、SaaS事業者のQ社が提供する電子メールサービス(以下、Mサービスという)を利用している。ノートPC(以下、NPCという)からISサーバ及びMサービスへのアクセスは、HTTP Over TLS(以下、HTTPSという)で行っている。P社のネットワーク構成(抜粋)を図1に示す。

〔P社のネットワーク機器の設定内容と動作〕

P社のネットワークのサーバ及びNPCの設定内容と動作を次に示す。

・本社及び営業所(以下、社内という)のNPCは、社内DNSサーバで名前解決を行う。

・社内DNSサーバは、内部LANのサーバのIPアドレスを管理し、管理外のサーバの名前解決要求は、外部DNSサーバに転送する。

・外部DNSサーバは、DMZのサーバのグローバルIPアドレスを管理するとともに、DNSキャッシュサーバ機能をもつ。

・プロキシサーバでは、利用者認証、URLフィルタリングを行うとともに、通信ログを取得する。

・外出先及び社内の NPCの Webブラウザには、HTTP 及び HTTPS 通信がプロキシサーバを経由するように、プロキシ設定にプロキシサーバの FQDN を登録する。

ただし、社内の NPCから ISサーバへのアクセスは、プロキシサーバを経由せずに直接行う。

・ISサーバには、社内の NPCだけからアクセスしている。

・外出先及び社内の NPCから M サービス及びインターネットへのアクセスは、プロキシサーバ経由で行う。

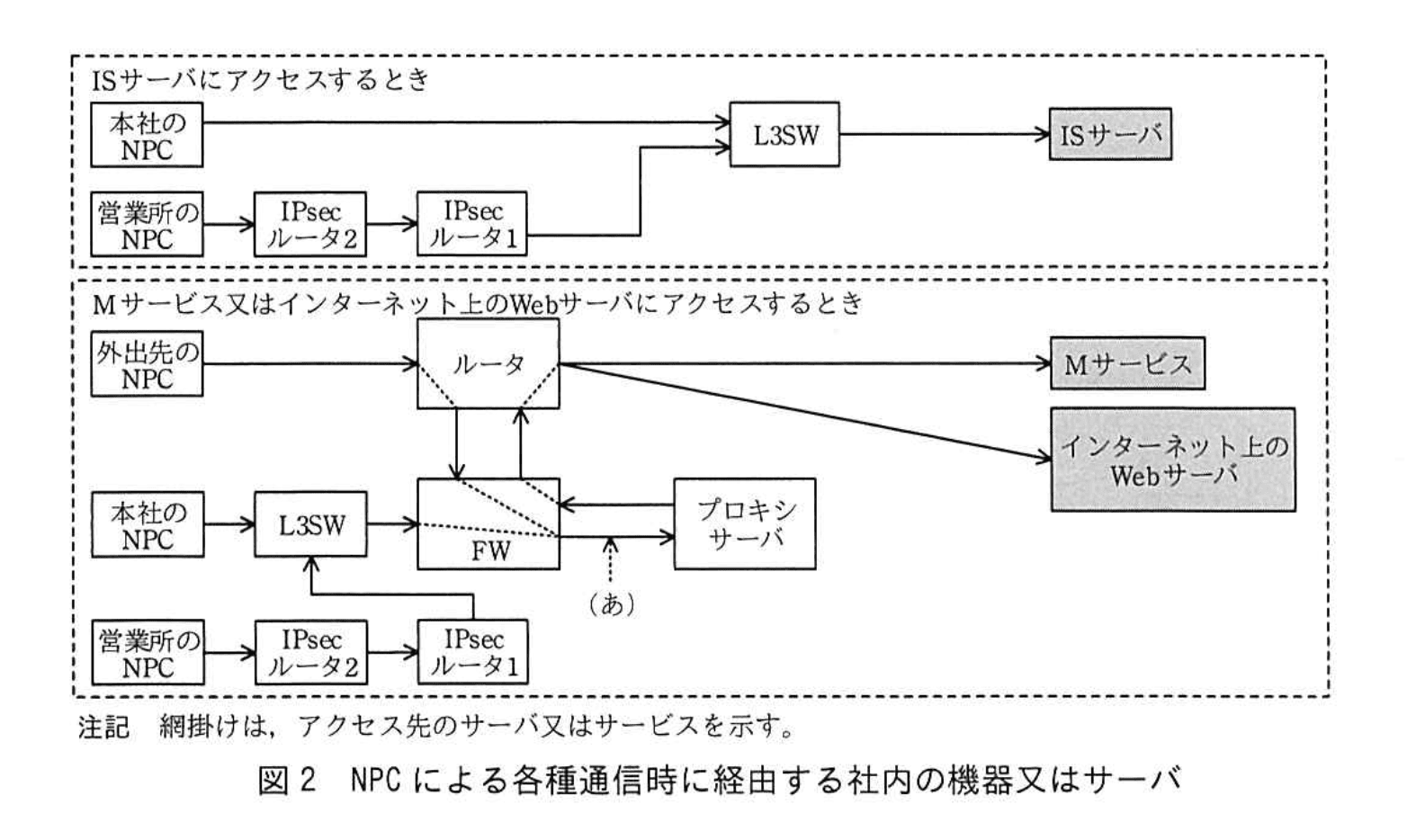

NPCによる各種通信時に経由する社内の機器又はサーバを図2に示す。ここで、L2SW の記述は省略している。

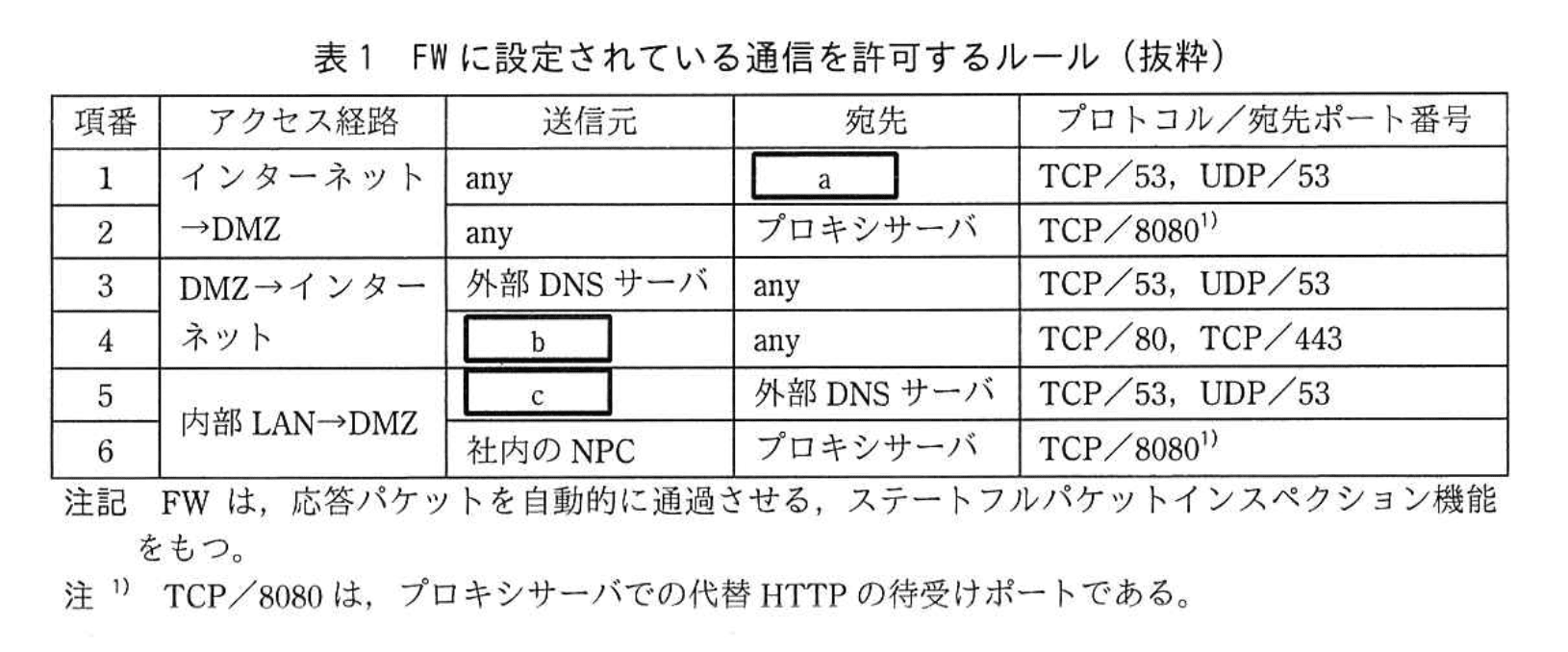

FW に設定されている通信を許可するルール(抜粋)を表1に示す。

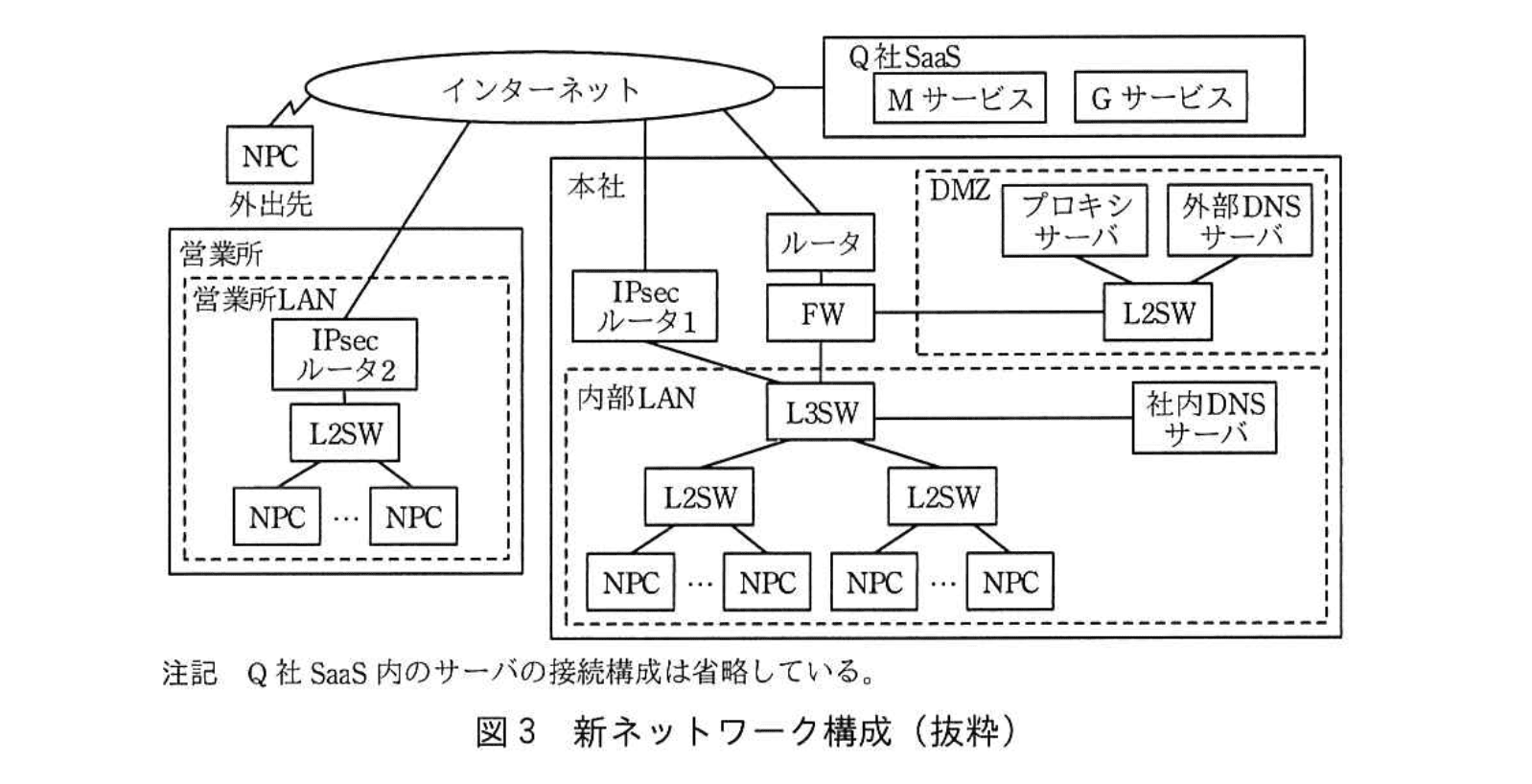

このたび、P社では、サーバの運用負荷の軽減と外出先からの社内情報へのアクセスを目的に、ISサーバを廃止し、Q社が提供するグループウェアサービス(以下、Gサービスという)を利用することにした。Gサービスへの通信は、Mサービスと同様にHTTPSによって安全性が確保されている。Gサービスを利用するためのネットワーク(以下、新ネットワークという)の設計を、情報システム部のR主任が担当することになった。

〔新ネットワーク構成と利用形態〕

R主任が設計した、新ネットワーク構成〔抜粋〕を図3に示す。

新ネットワークでは、サービスとインターネットの利用状況を管理するために、外出先及び社内の NPCから M サービス、G サービス及びインターネットへのアクセスを、プロキシサーバ経由で行うことにした。

R 主任は、ISサーバの廃止に伴って不要になる、次の設定情報を削除した。

・① NPCの Webブラウザの、プロキシ例外設定に登録されている FQDN

・社内 DNSサーバのリソースレコード中の、ISサーバの A レコード

〔G サービス利用開始後に発生した問題と対策〕

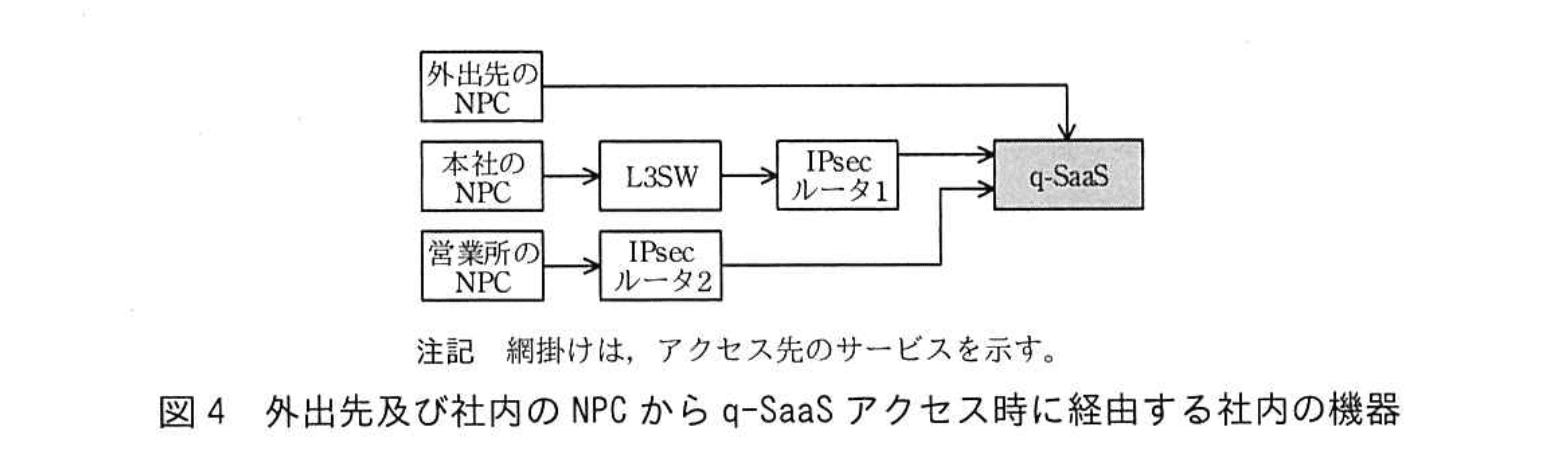

G サービス利用開始後、インターネットを経由する通信の応答速度が、時間帯によって低下するという問題が発生した。FWのログの調査によって、FW が管理するセッション情報が大量になったことによる、FWの負荷増大が原因であることが判明した。そこで、FW を迂回する通信量を削減するために、M サービス及び G サービス(以下、二つのサービスを合わせて q-SaaS という)には、プロキシサーバを経由せず、外出先の NPCは HTTPS でアクセスし、本社の NPCは IPsec ルータ 1 から、営業所の NPCは IPsec ルータ 2 から、インターネット VPN を経由せず HTTPS でアクセスすることにした。この変更によって、q-SaaS の利用状況は、プロキシサーバの通信ログに記録されなくなるので、Q社から提供されるアクセスログによって把握することにした。

外出先及び社内の NPCから q-SaaS アクセス時に経由する社内の機器を図4に示す。ここで、L2SW の記述は省略している。

図4に示した経路に変更するために、R 主任は、② L3SW の経路表に新たな経路の追加、及び IPsec ルータ 1 と IPsec ルータ 2 の設定変更を行うとともに、NPCの Webブラウザでは、q-SaaS利用時にプロキシサーバを経由させないよう、プロキシ例外設定に、Mサービス及びGサービスのFQDNを登録した。

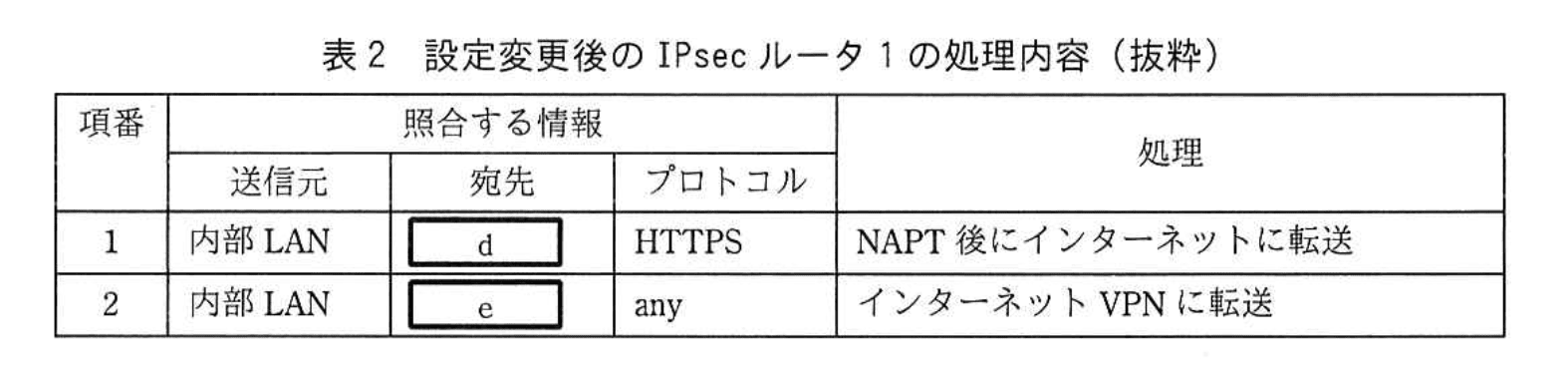

設定変更後のIPsecルータ1の処理内容〔抜粋〕を表2に示す。IPsecルータ1は、受信したパケットと表2中の照合する情報を比較し、パケット転送時に一致した項番の処理を行う。

IPsecルータ2もIPsecルータ1と同様の設定変更を行う。これらの追加設定と設定変更によってFWの負荷が軽減し、インターネット利用時の応答速度の低下がなくなり、R主任は、ネットワークの構成変更を完了させた。

設問1:〔P社のネットワーク機器の設定内容と動作〕について、(1)〜(3)に答えよ。

(1)営業所のNPCがMサービスを利用する際に、図2中の(あ)を通過するパケットのIPヘッダの宛先IPアドレス及び送信元IPアドレスが示す、NPC、機器又はサーバ名を、図2中の名称でそれぞれ答えよ。

模範解答

宛先IPアドレスが示す、NPC、機器又はサーバ名:プロキシサーバ

送信元IPアドレスが示す、NPC、機器又はサーバ名:営業所のNPC

解説

解答の論理構成

- 前提の整理

・問題文には「外出先及び社内の NPCから M サービス及びインターネットへのアクセスは、プロキシサーバ経由で行う。」とあります。

・「社内の NPC」には“営業所”側の端末も含まれます。 - 通信経路の確認

・図2には「営業所の NPC→ IPsec ルータ2 → IPsec ルータ1 → FW → プロキシサーバ → …」と矢印で示されています。

・(あ) は「FW → プロキシサーバ」区間を示す注記付きの点線矢印です。 - IPヘッダの宛先IPアドレス

・(あ) 区間を流れるパケットは、FW からプロキシサーバに向かう HTTP/HTTPS 要求。

・したがって宛先 IP は、そのパケットが届く最終的な受信機器=「プロキシサーバ」。 - IPヘッダの送信元IPアドレス

・プロキシ方式では、NPC→FW まで IP アドレスは変化しません(NAPT 等は FW より外側)。

・FW はステートフルであり「応答パケットを自動的に通過させる」とあるだけで送信元を書き換える記述はなし。

・従って送信元 IP はオリジナルの端末=「営業所のNPC」。 - よって

宛先IPアドレスが示す機器:プロキシサーバ

送信元IPアドレスが示す機器:営業所のNPC

誤りやすいポイント

- FW が NAT を行うと早合点して送信元を「FW」と誤答する。問題文には FW のアドレス変換機能について触れていません。

- 営業所からの通信なので「IPsec ルータ2」と勘違いするケース。IPsec ルータ2 は(あ) より手前で既にパケットを転送済みです。

- 「Mサービス」を宛先に書いてしまうミス。プロキシ方式では HTTP/HTTPS の一次宛先はプロキシサーバになります。

FAQ

Q: IPsec トンネル内でも送信元が書き換えられるのでは?

A: IPsec ルータ2 から 1 まではトンネルですが、FW とプロキシサーバ間は平文の TCP 通信です。FW は IPsec ルータ1 の外側にあるため、送信元は営業所のNPCのアドレスのままです。

A: IPsec ルータ2 から 1 まではトンネルですが、FW とプロキシサーバ間は平文の TCP 通信です。FW は IPsec ルータ1 の外側にあるため、送信元は営業所のNPCのアドレスのままです。

Q: 宛先がプロキシサーバと判断できる根拠は?

A: 「外出先及び社内の NPCから M サービス及びインターネットへのアクセスは、プロキシサーバ経由で行う。」という記述が明示しており、図2でも FW→プロキシサーバの矢印が(あ) で強調されています。

A: 「外出先及び社内の NPCから M サービス及びインターネットへのアクセスは、プロキシサーバ経由で行う。」という記述が明示しており、図2でも FW→プロキシサーバの矢印が(あ) で強調されています。

Q: FW のステートフル機能は今回の設問に影響する?

A: 応答パケットを自動通過させるのみで、送信元・宛先の書き換えには関与しません。したがって解答には影響しません。

A: 応答パケットを自動通過させるのみで、送信元・宛先の書き換えには関与しません。したがって解答には影響しません。

関連キーワード: IPヘッダ, プロキシ, VPN, NAT, DNS

設問1:〔P社のネットワーク機器の設定内容と動作〕について、(1)〜(3)に答えよ。

(2)外出先のNPCからインターネット上のWebサーバにアクセスするとき、L2SW以外で経由する社内の機器又はサーバ名を、図2中の名称で答えよ。

模範解答

ルータ、FW、プロキシサーバ

解説

解答の論理構成

- 外出先の NPC は企業ネットワークに直接つながっていないため、まず社内へ入る入口装置を通過します。本文には

― 「外出先及び社内の NPCから M サービス及びインターネットへのアクセスは、プロキシサーバ経由で行う。」

とあり、プロキシサーバ利用が必須です。 - 図2(NPC による各種通信時に経由する社内機器)では、外出先 NPC → … → インターネット上の Web サーバへの経路として、L2SW を除けば

• ルータ(境界ルータ)

• FW(ファイアウォール)

• プロキシサーバ

の3機器が描かれています。 - したがって「L2SW以外で経由する社内の機器又はサーバ名」は「ルータ、FW、プロキシサーバ」となります。

誤りやすいポイント

- 「FW の内側にあるので L3SW も経由する」と思い込み、L3SWを答えてしまう。図2 では外出先経路に L3SW は描かれていません。

- 「プロキシは DMZ にあるから社内機器ではない」と誤解する。DMZ も自社管理領域なので設問の「社内」に含まれます。

- TCP/8080 のルール(表1「項番2」など)から FW が省略可能と考え、FW を答え漏らす。FW は必ず経由します。

FAQ

Q: ルータと FW の名称が併記されている理由は?

A: ルータはインターネットとの物理的境界装置、FW はパケットを検査して DMZ へ振り分ける論理境界装置であり、役割が異なります。両方を通過するため両方記述が必要です。

A: ルータはインターネットとの物理的境界装置、FW はパケットを検査して DMZ へ振り分ける論理境界装置であり、役割が異なります。両方を通過するため両方記述が必要です。

Q: なぜ L2SW は除外されているのですか?

A: 設問で「L2SW以外で」と明示されているためです。L2SW は経由しますが回答対象外です。

A: 設問で「L2SW以外で」と明示されているためです。L2SW は経由しますが回答対象外です。

Q: ISサーバや社内 DNS サーバは経由しないのですか?

A: 外出先 NPC が Web サーバへアクセスする際は、名前解決を外部 DNS で行い、コンテンツ取得はプロキシサーバ経由です。ISサーバや社内 DNS サーバはパス上にありません。

A: 外出先 NPC が Web サーバへアクセスする際は、名前解決を外部 DNS で行い、コンテンツ取得はプロキシサーバ経由です。ISサーバや社内 DNS サーバはパス上にありません。

関連キーワード: プロキシサーバ, ファイアウォール, ルーティング, DMZ

設問1:〔P社のネットワーク機器の設定内容と動作〕について、(1)〜(3)に答えよ。

(3)表1中のa〜cに入れる適切な機器又はサーバ名を、図1中の名称で答えよ。

模範解答

a:外部DNSサーバ

b:プロキシサーバ

c:社内DNSサーバ

解説

解答の論理構成

-

【問題文】に「外部DNSサーバは、DMZのサーバのグローバルIPアドレスを管理するとともに、DNSキャッシュサーバ機能をもつ。」とあります。

・表1 項番1‐2「インターネット→DMZ/TCP・UDP 53」は DNS 問合せのポートです。

・DMZ で 53 番ポートを待ち受ける機器は “外部DNSサーバ” だけです。

⇒ a = 外部DNSサーバ -

【問題文】に「プロキシサーバでは、利用者認証、URLフィルタリングを行うとともに、通信ログを取得する。」とあります。

・社内 PC が外部 Web へ出るときは必ずプロキシサーバを経由し、DMZ からインターネットに向かう HTTP/HTTPS(80・443 番)を流します。

・表1 項番4「DMZ→インターネット/TCP 80, TCP 443」はまさにこの通信です。

⇒ b = プロキシサーバ -

【問題文】に「社内DNSサーバは、内部LANのサーバのIPアドレスを管理し、管理外のサーバの名前解決要求は、外部DNSサーバに転送する。」とあります。

・内部LAN から DMZ の外部DNSサーバへ 53 番通信を出すのは社内DNSサーバのみ。

・表1 項番5「内部LAN→DMZ/TCP・UDP 53」の送信元が該当します。

⇒ c = 社内DNSサーバ

以上より、

a:外部DNSサーバ

b:プロキシサーバ

c:社内DNSサーバ

a:外部DNSサーバ

b:プロキシサーバ

c:社内DNSサーバ

誤りやすいポイント

- 表1 項番4を「外部DNSサーバのゾーン転送」と誤解しがちですが、ポート 80/443 は HTTP/HTTPS です。

- 社内DNSサーバと外部DNSサーバの役割を混同し、a と c を逆に書いてしまうケース。

- DMZ に置かれたサーバ名を“図”からだけ想像し、ポート番号との対応を確認し忘れるミス。

FAQ

Q: DMZ のプロキシサーバが外部へ出る通信はなぜ必要ですか?

A: 社内 PC からの HTTP/HTTPS 要求を代理で取得するため、プロキシサーバ自身が外部 Web サイトへ接続します。その通信が表1 項番4で許可されています。

A: 社内 PC からの HTTP/HTTPS 要求を代理で取得するため、プロキシサーバ自身が外部 Web サイトへ接続します。その通信が表1 項番4で許可されています。

Q: 社内DNSサーバが直接インターネットに出ない設計のメリットは?

A: 外部問い合わせを DMZ の外部DNSサーバに集約することで、内部LAN をインターネットから分離し、DNS 応答改ざんなどのリスクを低減できます。

A: 外部問い合わせを DMZ の外部DNSサーバに集約することで、内部LAN をインターネットから分離し、DNS 応答改ざんなどのリスクを低減できます。

Q: TCP 53 と UDP 53 の両方を許可しているのはなぜですか?

A: DNS は通常 UDP 53 を使用しますが、応答が大きい場合やゾーン転送では TCP 53 を利用するため、両方を開放する必要があります。

A: DNS は通常 UDP 53 を使用しますが、応答が大きい場合やゾーン転送では TCP 53 を利用するため、両方を開放する必要があります。

関連キーワード: DNS転送, プロキシサーバ, DMZ, ファイアウォール, ポート番号

設問2:

本文中の下線①について、削除するFQDNをもつ機器又はサーバ名を、図1中の名称で答えよ。

模範解答

ISサーバ

解説

解答の論理構成

- 【問題文】では、下線部として

「① NPCの Webブラウザの、プロキシ例外設定に登録されている FQDN」

を削除したと明記されています。 - そもそも NPC がプロキシを経由しない通信はどこ向けだったかを確認すると、【問題文】に

「社内の NPCから ISサーバへのアクセスは、プロキシサーバを経由せずに直接行う。」

とあります。 - プロキシをバイパスするためには、Webブラウザの“プロキシ例外設定”に当該サーバの FQDN を登録しておく慣例です。従って、例外設定に載っている FQDN は「ISサーバ」のものと判断できます。

- さらに、今回のネットワーク再設計で「ISサーバ」は廃止されるため、その FQDN を残す必要がなくなり、削除対象となります。

- したがって、削除する FQDN をもつ機器/サーバ名(図1 表記)は 「ISサーバ」 となります。

誤りやすいポイント

- 「社内DNSサーバ」や「外部DNSサーバ」と混同する

→ DNS も FQDN を扱うため、例外設定=DNS 関係と誤解しやすいですが、例外設定は“プロキシを経由しない先”を示します。 - 「プロキシサーバ」自身を例外と勘違い

→ プロキシサーバは経由点であり、例外に登録する対象ではありません。 - “アクセスしないサーバ=削除対象”と短絡し「ISサーバ」とは別の社内サーバ名を書いてしまう

→ プロキシ経由の有無という観点で整理することが必要です。

FAQ

Q: プロキシ例外設定に IP アドレスではなく FQDN を登録する理由は?

A: サーバの IP が変わった場合でも、DNS で名前解決すれば自動追従できるため、保守性が高まるからです。

A: サーバの IP が変わった場合でも、DNS で名前解決すれば自動追従できるため、保守性が高まるからです。

Q: ISサーバがなくなった後もプロキシ例外設定を残すと何か問題がある?

A: 新たに同じ FQDN が外部で使われた場合、意図しないサイトへ直接接続してしまうリスクがあります。

A: 新たに同じ FQDN が外部で使われた場合、意図しないサイトへ直接接続してしまうリスクがあります。

Q: DNS の A レコードを削除したのに、例外設定も削除する必要があるのはなぜ?

A: Webブラウザはまず DNS 解決を試みるため、レコードがなければ接続できませんが、例外設定を残すと“プロキシ経由の通信ログに残らない”状態だけは継続してしまうため、管理上望ましくありません。

A: Webブラウザはまず DNS 解決を試みるため、レコードがなければ接続できませんが、例外設定を残すと“プロキシ経由の通信ログに残らない”状態だけは継続してしまうため、管理上望ましくありません。

関連キーワード: プロキシ設定, FQDN, DNS, HTTPS

設問3:〔Gサービス利用開始後に発生した問題と対策〕について、(1)、(2)に答えよ。

(1)本文中の下線②について、新たに追加する経路を、“q-SaaS”という字句を用いて、40字以内で答えよ。

模範解答

q-SaaS宛ての通信のネクストホップがIPsecルータ1となる経路

解説

解答の論理構成

-

変更後の通信経路の目的

本文には、FW 負荷軽減のため「q-SaaS には、プロキシサーバを経由せず、… 本社の NPC は IPsec ルータ 1 から… HTTPS でアクセスすることにした」とあります。

⇒ 本社内部 LAN のパケットを IPsec ルータ 1 に直接転送する経路が必要です。 -

追加すべき経路の範囲

L3SW が扱うのは内部 LAN から外部へのルーティングです。下線②で求められるのは「L3SW の経路表に新たな経路の追加」。

⇒ 対象は「q-SaaS」宛ての通信に限定されます。 -

ネクストホップの決定

本社からの q-SaaS へのパスは「IPsec ルータ 1 → インターネット → q-SaaS」と本文で確定しています。

⇒ L3SW が採るべきネクストホップは「IPsec ルータ 1」のみです。 -

経路の表現

経路表の記述は「宛先ネットワーク/ネクストホップ」が基本。設問は “q-SaaS” という字句を用いる条件付きなので、

「q-SaaS宛ての通信のネクストホップがIPsecルータ1となる経路」

とまとめるのが最も端的です。

誤りやすいポイント

- FW 宛てデフォルトルートのままにしてしまう

旧構成では Web トラフィックは FW に送っていましたが、本文で「プロキシサーバを経由せず」と明示されたため、FW は経由しません。 - 宛先を “Mサービス” “Gサービス” と個別に書く

設問は “q-SaaS” を用いるよう指定しているため、個別名称では減点対象です。 - ネクストホップを “プロキシサーバ” や “ルータ” と誤記

本社 LAN の出口はあくまで「IPsec ルータ 1」。プロキシサーバは DMZ 側にあるため経由しません。

FAQ

Q: デフォルトルートを変えるだけでは不十分ですか?

A: 不十分です。デフォルトルートを FW に残しつつ、q-SaaS だけを IPsec ルータ 1 へ向ける静的経路を追加することで、他のトラフィックは従来通り FW を通過させられます。

A: 不十分です。デフォルトルートを FW に残しつつ、q-SaaS だけを IPsec ルータ 1 へ向ける静的経路を追加することで、他のトラフィックは従来通り FW を通過させられます。

Q: “q-SaaS” は具体的にどの IP 範囲を指しますか?

A: 本文では IP 範囲までは示されていません。運用上は Q 社から提供されるアドレスレンジを静的経路の宛先ネットワークとして登録しますが、設問では抽象的に “q-SaaS宛て” と記述すればよいとされています。

A: 本文では IP 範囲までは示されていません。運用上は Q 社から提供されるアドレスレンジを静的経路の宛先ネットワークとして登録しますが、設問では抽象的に “q-SaaS宛て” と記述すればよいとされています。

Q: 営業所側はどう設定するのですか?

A: 営業所の IPsec ルータ 2 にも同等の設定を行うと本文にあり、営業所 LAN では L3SW 相当機器が IPsec ルータ 2 をネクストホップにします。設問は本社の L3SW についてのみ問われています。

A: 営業所の IPsec ルータ 2 にも同等の設定を行うと本文にあり、営業所 LAN では L3SW 相当機器が IPsec ルータ 2 をネクストホップにします。設問は本社の L3SW についてのみ問われています。

関連キーワード: 静的ルート, ネクストホップ, VPNバイパス, HTTPS, ルーティング制御

設問3:〔Gサービス利用開始後に発生した問題と対策〕について、(1)、(2)に答えよ。

(2)表2中のd、eに入れる適切なネットワークセグメント、サーバ又はサービス名を、本文中の名称で答えよ。

模範解答

d:q-SaaS

e:営業所LAN

解説

解答の論理構成

-

新ポリシーの読み取り

- 【問題文】「M サービス及び G サービス(以下、二つのサービスを合わせて q-SaaS という)には、…本社の NPC は IPsec ルータ 1 から、営業所の NPC は IPsec ルータ 2 から、インターネット VPN を経由せず HTTPS でアクセスすることにした。」

- つまり本社側 IPsec ルータ 1 は、社内(内部LAN)→「q-SaaS」への HTTPS をそのままインターネットへ流す必要があります。

-

表2の項番1を照合

- 表2 項番1:送信元「内部LAN」/宛先「d」/プロトコル「HTTPS」/処理「NAPT後にインターネットに転送」

- この条件は上記ポリシーと完全一致するため、d に入るのは「q-SaaS」。

-

表2の項番2を照合

- 【問題文】「営業所の NPC は IPsec ルータ 2 から、インターネット VPN を経由し」

- 本社と営業所の LAN 間通信は引き続きインターネット VPN に乗せるため、本社側 IPsec ルータ 1 では「営業所LAN」行きを VPN へ転送しなければなりません。

- 表2 項番2:送信元「内部LAN」/宛先「e」/プロトコル「any」/処理「インターネットVPNに転送」

- よって e に入るのは「営業所LAN」。

-

結論

- d:q-SaaS

- e:営業所LAN

誤りやすいポイント

- 「q-SaaS」を構成する「Mサービス」「Gサービス」のどちらかだけを書いてしまう

⇒ 宛先は統合呼称「q-SaaS」である点に注意。 - 「営業所LAN」を「IPsecルータ2」と誤記

⇒ 宛先はネットワークセグメント(LAN)であり、機器名ではありません。 - 「インターネットVPNに転送」という処理内容から“宛先=インターネット”と早合点

⇒ 宛先はあくまで VPN の対向ネットワーク(営業所LAN)。

FAQ

Q: 「q-SaaS」は抽象的に思えますが、宛先として記述して良いのですか?

A: はい。【問題文】で「二つのサービスを合わせて q-SaaS という」と定義されており、通信設計でもその名称を使っているため、宛先として「q-SaaS」を記載するのが正解です。

A: はい。【問題文】で「二つのサービスを合わせて q-SaaS という」と定義されており、通信設計でもその名称を使っているため、宛先として「q-SaaS」を記載するのが正解です。

Q: 「営業所LAN」以外に VPN 対向候補はありませんか?

A: 現状のネットワーク図中で IPsec ルータ 1 の VPN 対向は IPsec ルータ 2 が収容する「営業所LAN」のみです。本社内部LANと DMZ 間は VLAN で接続され、VPN を利用しません。

A: 現状のネットワーク図中で IPsec ルータ 1 の VPN 対向は IPsec ルータ 2 が収容する「営業所LAN」のみです。本社内部LANと DMZ 間は VLAN で接続され、VPN を利用しません。

Q: プロトコルが「any」の行を VPN に転送してもセキュリティ上問題ないのですか?

A: VPN トンネル内部は社内ネットワーク扱いです。IPsec ルータでフィルタリングを追加する設計も可能ですが、問題文では既存方針を踏襲し「any」で許可しています。

A: VPN トンネル内部は社内ネットワーク扱いです。IPsec ルータでフィルタリングを追加する設計も可能ですが、問題文では既存方針を踏襲し「any」で許可しています。

関連キーワード: VPN, NAPT, HTTPS, ルーティング, ファイアウォール