ネットワークスペシャリスト 2009年 午後1 問03

eラーニングシステムの増強に関する次の記述を読んで、設問1〜3に答えよ。

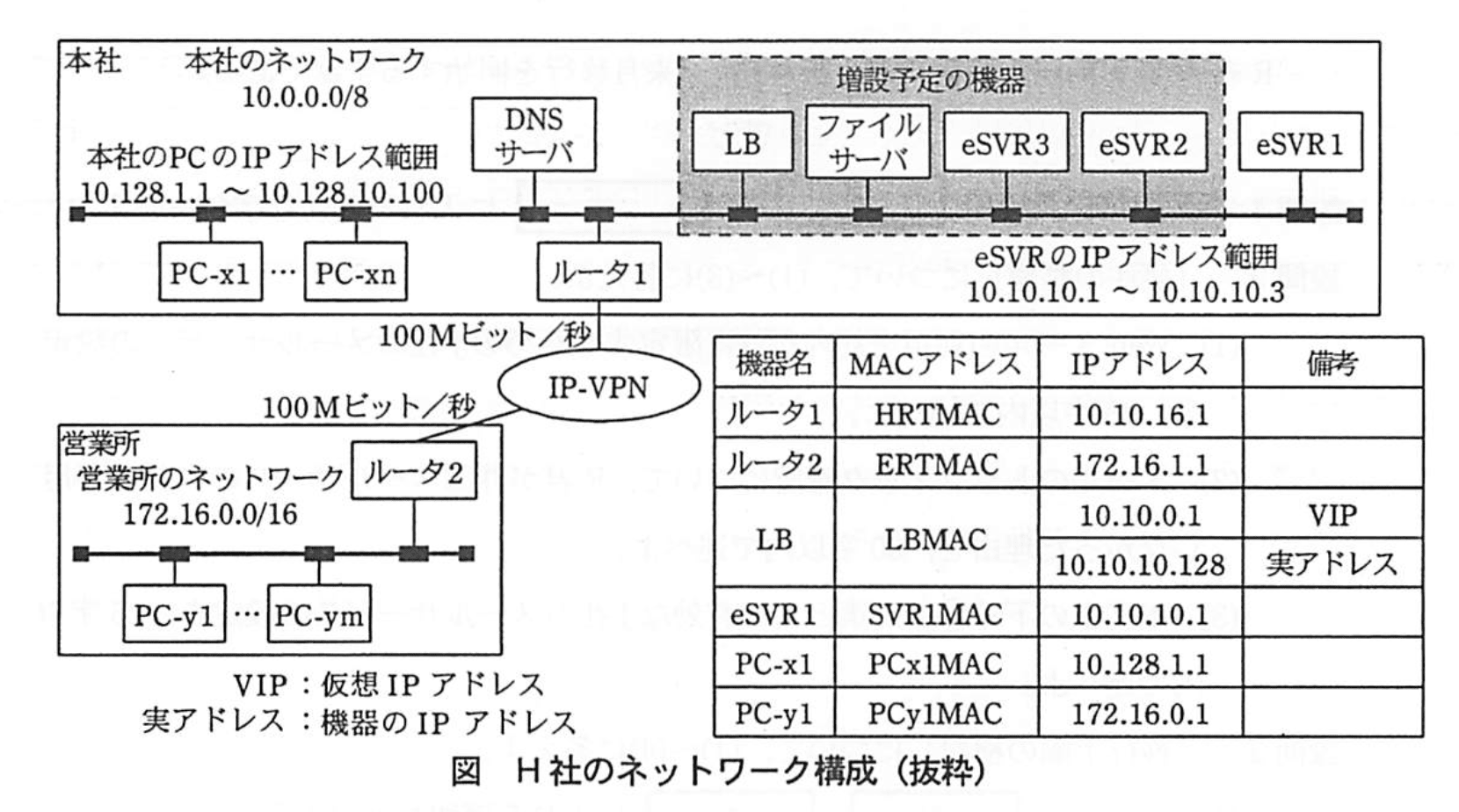

H社では、社員の業務スキル向上のために、PCのブラウザから利用できるeラーニングシステム(以下、eシステムという)を導入して、一部の部署で活用してきた。その結果、eシステムの活用効果を確認できたので、研修コースを拡充して全社に展開することにした。各コースのコンテンツは、文字、図表、音声及び動画を使って作成されている。eシステムは、全社員が利用することになるので、eシステムのサーバ(以下、eSVRという)を複数台の構成にして、負荷分散装置(以下、LBという)で処理を振り分けることにした。H社のネットワーク構成を、図に示す。本社と営業所のネットワークのIPアドレスは、サブネットを設定せず、それぞれクラスAとクラスBが用いられている。

〔増強するeシステムの構成〕

eシステムの増強は、情報システム部のP君が担当することになった。P君は、eシステムの利用者数と、ベンダから入手したパフォーマンスに関する仕様を基に、eSVRとLBの機種を選定した。また、コンテンツと管理情報の一元管理のために、ファイルサーバも併せて導入することにした。

選定した LB は、(i)処理の振分け機能、(ii)ア維持機能、(iii)ヘルスチェック機能ももっている。(i)には、様々な方式がある。本システムの応答時間は、eSVR の負荷の増加とともに長くなると考えられたので、応答時間が最短の eSVR に処理を振り分ける方式を採用することにした。(ii)には、リクエスト元のIPアドレスに基づいて行うレイヤ 3 方式や、Webページにアクセスしたユーザに関する情報を保持するイに埋め込まれ、セッションIDに基づいて行うレイヤ 7 方式などがある。システムを利用する PC には、IPアドレスが固定設定されているので、レイヤ 3 方式を利用することにした。(iii)には、レイヤ 3、レイヤ 4 及びレイヤ 7 の各レイヤで稼働状況を監視する方式がある。システムのサービスレポートの稼働状況を監視するために、レイヤ 4 方式を利用することにした。

LBの故障時に、ネットワーク構成を変更しなくてもシステムの運用が継続できるように、LB と eSVR は、図の構成で設置することにした。PC からのシステム利用には、社内の PC を三つのブロックに分け、各ブロックの PC ごとに、異なった eSVR のホスト名を指定させる。DNS で、三つのホスト名に一つの VIP を対応付けることによって、LB 経由で eSVR に接続できる。このように、eSVR のホスト名を使い分けることで、LBの故障時にも①DNS の設定変更によって、3 台の eSVR に処理を振り分けることができる。選定した LB には、PC から VIP あてに送信されたパケットの、送信元IPアドレスを LBの実アドレスに変換して eSVR に転送する、ソース NAT 機能がある。ソース NAT 機能を利用すると、既設 eSVR のネットワーク情報の設定変更が不要になる。しかし、②管理上必要な情報が、eSVR のログから取得できなくなってしまう問題があるので、ソース NAT 機能は利用しないことにした。

〔e システムの増強〕

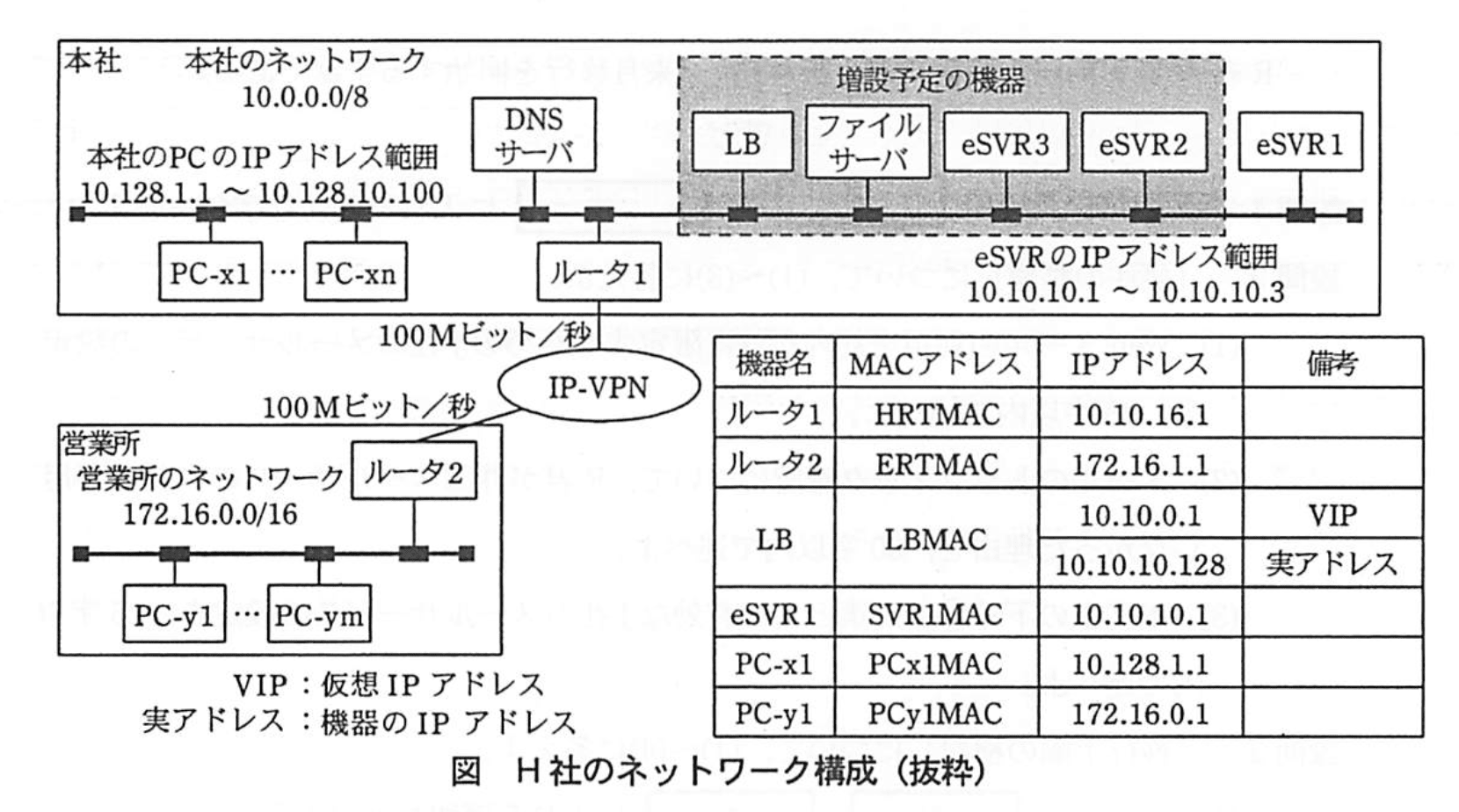

まず、P君は、検証環境で動作テスト実施済の 2 台の eSVR と 1 台のファイルサーバを、本社の LAN に接続して、3 台の eSVR に必要な情報を設定した。その後で、あらかじめ作業を依頼していた営業所の Y 君とともに、PC-x1 と PC-y1 から各 eSVR に pingコマンドを発行し、正常応答を確認した。次に、PC-x1 と PC-y1 から各 eSVR に接続して、システムが正常に利用できることを確認した。e システムが利用できたので、P君は Y 君を本社の LAN に接続して、DNS と LB に必要な情報を設定した。Y 君は PC-y1 から LB 経由で e システムを利用してもらったところ、e システムの開始画面が PC-y1 に表示されず、e システムが利用できなかった。P君は、障害の原因究明のために、本社の LAN にトラフィックモニタを接続して、通信データを収集した。収集した通信データのフレームの中から抽出した、e システム接続に関連するフレームのアドレス情報を、表1に示す。

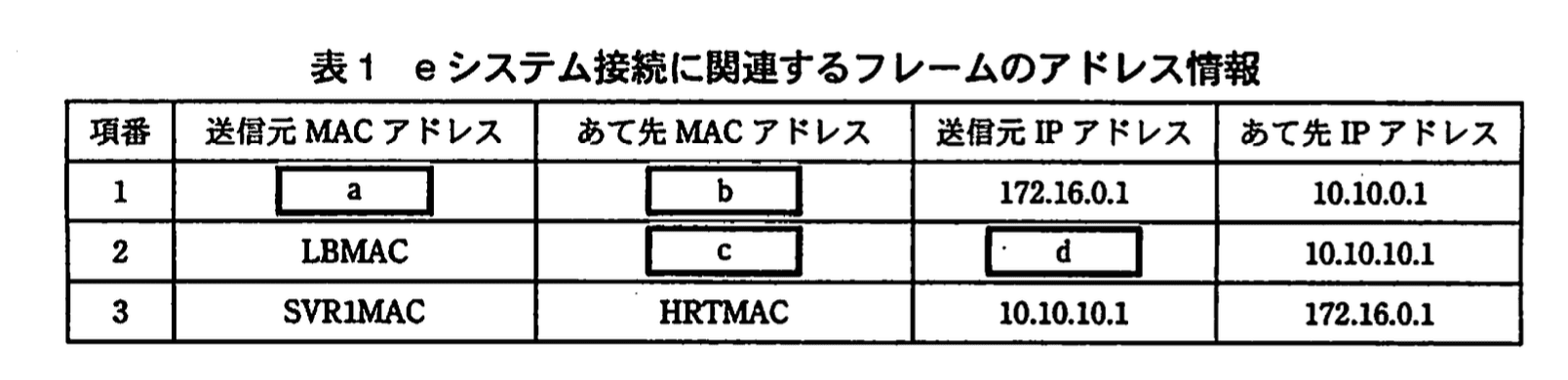

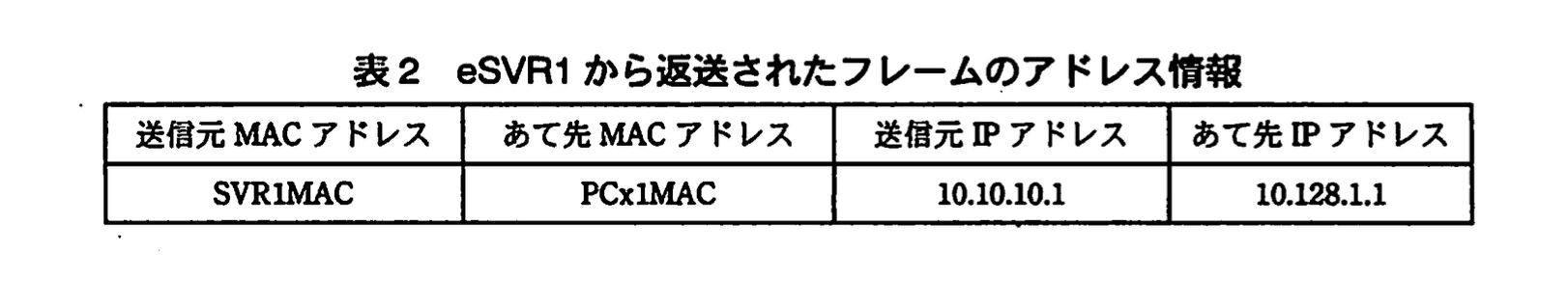

収集したフレームのアドレス情報から、eSVR1 から PC-y1 にパケットが返送されているにもかかわらず、③ PC-y1 で処理が継続されないという問題が発見できた。P君は、各 eSVR のネットワーク設定情報の設定間違いが原因と判断し、設定情報を変更したところ、PC-y1 から e システムが利用できるようになった。P君は、営業所から LB 経由で e システムが利用できれば、本社の PC-x1 からも問題なく利用できると考えていたが、PC-x1 からの e システム利用でも、PC-y1 と同様の障害が発生してしまった。再度、トラフィックモニタで通信データを収集した。eSVR1 から返送されたフレームのアドレス情報は表2 のとおりであり、変更が不十分であったことが判明した。P君は、各 eSVR のネットワーク設定情報を追加変更して障害を解決した。

〔e システムの運用〕

e システムの増強が完了したので、e システムの本格運用を開始した。e システムの利用拡大によって、配信される音声が聞き取りにくいとか、動画が頻繁に停止するというクレームが多発するようになった。eSVR の性能や LAN と WAN の帯域には問題ないと判断できたので、P君は LB が原因ではないかと考え、LB ベンダの技術者に対応策について相談した。LB ベンダの技術者から、LBの最新ファームウェアには、eSVR から返送されたパケットを直接 PC に送信できるようにする機能(以下、DSR (Direct Server Return) という) が追加されていて、e システムでは DSR を利用できる構成なので、DSR を機能させればクレームに対処できるとの助言を受けた。

DSR を有効に機能させるためには、各 eSVR にループバックインタフェースを追加設定する必要がある。DSR を機能させると、LB は PC から受信したパケットを変更を加えないで、eSVR あてに転送する。eSVR が受信したパケットのあて先IPアドレスが、ループバックインタフェースに設定されたIPアドレスと同じとき、このIPアドレスが eSVR 自身のものとして、eSVR から返送されるパケットに使われる。この結果、LB を経由させなくても PC と e の間で処理が継続できることになる。

P君は、LB ベンダの技術者から得たこれらの情報を基に、LBのファームウェアをバージョンアップし、LB と eSVR の関連する情報を設定、変更して、問題を解決することができた。その後、e システムの稼働は安定し、活用は更に促進された。

設問1:〔増強するeシステムの構成〕について、(1)~(4)に答えよ。

(1)本文中の ア、イ に入れる適切な字句を答えよ。

模範解答

ア:セッション

イ:Cookie

解説

解答の論理構成

-

問題文の該当箇所を確認

- 「選定した LB は、(i)処理の振分け機能、(ii)【引用】“ア維持機能”【引用終わり】、(iii)ヘルスチェック機能ももっている。」

- 「(ii)には、リクエスト元の IP アドレスに基づいて行うレイヤ 3 方式や、Webページにアクセスしたユーザに関する情報を保持する【引用】“イに埋め込まれ、セッション ID に基づいて行うレイヤ 7 方式”【引用終わり】などがある。」

-

文脈から欠落語を推定

- (ii)は“○○維持機能”と表現され、続く説明で「セッション ID に基づいて行う」とある。ここから「○○」に入るべき語は、通信をユーザ単位で継続させる“セッション”が適切。

- レイヤ 7 の方式説明では「ユーザに関する情報を保持する」要素が“イに埋め込まれ”とある。HTTP でユーザ情報とセッション ID を保持する代表的な仕組みは Cookie である。

-

他の選択肢の排除

- “コネクション維持機能”“ステート維持機能”なども耳慣れ語だが、直後で「セッション ID」に言及しているため、最も整合するのは“セッション維持機能”。

- “ヘッダ”“URL パラメタ”もユーザ情報を含められるが、問題文が示す「埋め込まれ」「セッション ID に基づいて行う」典型例は Cookie である。

-

以上より

- ア=「セッション」

- イ=「Cookie」

誤りやすいポイント

- “コネクション”と“セッション”の混同

TCP のコネクションとアプリケーションのセッションは層が異なる。負荷分散装置で維持したいのは、HTTP アプリケーション層のセッション。 - URL リライト方式との取り違え

URL パラメタにセッション ID を付加する方法もあるが、問題文は「埋め込まれ」という表現で Cookie を暗示している。 - レイヤ番号の先入観

「レイヤ 3 方式」と「レイヤ 7 方式」が対になっているため、後者を“アプリケーションヘッダ”と早合点しがち。説明文を読むと“ユーザ情報を保持する Cookie”であることが明白。

FAQ

Q: セッション維持機能がないと具体的にどんな問題が起こるのですか?

A: 同一ユーザの一連のリクエストが毎回別の eSVR に振り分けられ、サーバ側で保持している学習進捗やログイン状態が失われます。

A: 同一ユーザの一連のリクエストが毎回別の eSVR に振り分けられ、サーバ側で保持している学習進捗やログイン状態が失われます。

Q: Cookie 以外にセッション ID を保持する方法はありますか?

A: あります。URL 書き換えや隠しフィールドなども使えますが、一般的な Web アプリでは Cookie が最も広く採用されています。

A: あります。URL 書き換えや隠しフィールドなども使えますが、一般的な Web アプリでは Cookie が最も広く採用されています。

Q: レイヤ 3 方式とレイヤ 7 方式は同時に使えますか?

A: 多くの負荷分散装置は設定によって併用可能ですが、セッション維持ポリシーが競合しないよう注意が必要です。

A: 多くの負荷分散装置は設定によって併用可能ですが、セッション維持ポリシーが競合しないよう注意が必要です。

関連キーワード: 負荷分散, レイヤ3, レイヤ7, セッションID, Cookie

設問1:〔増強するeシステムの構成〕について、(1)~(4)に答えよ。

(2)利用予定の稼働監視表では、eシステムの稼働状況を、どのような方法で把握するか。30字以内で具体的に述べよ。

模範解答

監視対象のポートに対して、コネクションの確立を試みる。

解説

解答の論理構成

- 【問題文】には、LB のヘルスチェックについて「(iii)には、レイヤ 3、レイヤ 4 及びレイヤ 7 の各レイヤで稼働状況を監視する方式がある。システムのサービスレポートの稼働状況を監視するために、レイヤ 4 方式を利用することにした。」と記載されています。

- 「レイヤ 4 方式」は TCP/UDP のポート番号を使って通信可能かを確認する仕組みであり、実際にはサービス用ポートに対して接続要求(SYN など)を送り、応答が得られるかで稼働可否を判断します。

- したがって、稼働監視表における把握方法は「監視対象ポートへのコネクション確立試行」であると導けます。

誤りやすいポイント

- ICMP の ping 送信(レイヤ 3)と混同しやすい点。問題文は「レイヤ 4 方式」を明示しており、ポート疎通が求められます。

- HTTP GET などアプリケーション要求(レイヤ 7)と誤解するパターン。今回はポートレベルで十分です。

- 「ログ監視」「SNMP ポーリング」など管理系プロトコルを連想してしまうミス。設問は稼働監視方法を具体的に尋ねています。

FAQ

Q: なぜ ICMP ではなくポート監視なのですか?

A: ICMP の応答があってもアプリケーションポートが停止している可能性があります。レイヤ 4 方式ならサービスが待ち受けているかを直接確認できます。

A: ICMP の応答があってもアプリケーションポートが停止している可能性があります。レイヤ 4 方式ならサービスが待ち受けているかを直接確認できます。

Q: TCP と UDP どちらで監視するのですか?

A: e システムは Web ベースと読み取れるため、一般的には TCP の待ち受けポート(例えば 80 や 443)へのコネクションを試みます。

A: e システムは Web ベースと読み取れるため、一般的には TCP の待ち受けポート(例えば 80 や 443)へのコネクションを試みます。

Q: レイヤ 7 監視にしないメリットは?

A: パケット負荷と設定項目が少なく、応答時間も小さいため、簡易かつ高速に稼働有無を判定できます。

A: パケット負荷と設定項目が少なく、応答時間も小さいため、簡易かつ高速に稼働有無を判定できます。

関連キーワード: ポート監視, レイヤ4, ヘルスチェック, TCPコネクション, サービス稼働確認

設問1:〔増強するeシステムの構成〕について、(1)~(4)に答えよ。

(3)本文中の下線①の設定変更の内容を、35字以内で述べよ。

模範解答

三つのホスト名に、それぞれ3台のサーバのIPアドレスを設定する。

解説

解答の論理構成

-

①の位置を確認

本文には

「“このように、eSVR のホスト名を使い分けることで、LB の故障時にも ①DNS の設定変更 によって、3 台の eSVR に処理を振り分けることができる。”」

とあります。LB が停止すると VIP が機能しなくなるため、DNS だけで直接各 eSVR に接続させる狙いです。 -

通常時の DNS 設定

直前には

「“DNS で、三つのホスト名に一つの VIP を対応付ける”」

とあり、平常時は “三つのホスト名 → VIP(10.10.0.1)” という 1対多関係で登録していると分かります。 -

LB 故障時の問題点と対策

VIP が応答しない以上、PC は eSVR の“実アドレス”へ名前解決できなければなりません。そこで

「“3 台の eSVR”」それぞれの IP(「10.10.10.1~10.10.10.3」)を、対応する三つのホスト名に割り当て直す必要があります。 -

具体的な設定変更内容

・ホスト名A → 「10.10.10.1」

・ホスト名B → 「10.10.10.2」

・ホスト名C → 「10.10.10.3」

という形で「三つのホスト名」に「3 台」の IP を一対一に登録し直せば、各 PC は DNS だけで eSVR に接続できます。 -

以上より、模範解答の

「三つのホスト名に、それぞれ3台のサーバのIPアドレスを設定する。」

が導かれます。

誤りやすいポイント

- VIP を複数登録すると勘違いし、「ホスト名ごとにVIPを複数設定」と答えてしまう。故障時は VIP が使えない点を見落としています。

- 「ラウンドロビン登録」とだけ書き、具体的に“3 台の eSVR の IP”を示さない。設問はあくまで DNS レコードの変更内容を問うています。

- “三つの DNS サーバを用意”など、物理機器の増設と混同する誤答。あくまでレコード変更のみです。

FAQ

Q: LB の故障回避策なら、予備 LB を用意するほうが確実では?

A: 冗長化 LB を導入する方法もありますが、コストや工程を抑えたい場合、DNS 切替は手軽なバックアップ手段として採用されます。

A: 冗長化 LB を導入する方法もありますが、コストや工程を抑えたい場合、DNS 切替は手軽なバックアップ手段として採用されます。

Q: “三つのホスト名”をわざわざ分ける理由は?

A: 社内 PC を三つのブロックに分けているため、障害時に一斉アクセスが集中せず、負荷を均等化できます。

A: 社内 PC を三つのブロックに分けているため、障害時に一斉アクセスが集中せず、負荷を均等化できます。

Q: VIP 登録時と直接 IP 登録時で TTL を変えるべきですか?

A: LB 稼働時はキャッシュ効率を優先して長め、障害発生時は即時反映のため短めに設定する運用が一般的です。

A: LB 稼働時はキャッシュ効率を優先して長め、障害発生時は即時反映のため短めに設定する運用が一般的です。

関連キーワード: DNSレコード, 負荷分散, VIP, 冗長化, フェイルオーバー

設問1:〔増強するeシステムの構成〕について、(1)~(4)に答えよ。

(4)本文中の下線②の取得できなくなる情報を、20字以内で述べよ。

模範解答

サーバに接続したPCのIPアドレス

解説

解答の論理構成

-

②で問題視されているのは、LB の“ソース NAT 機能”を使用した場合に eSVR のログから取得できなくなる情報です。

引用:

・「選定した LB には、PC から VIP あてに送信されたパケットの、送信元 IP アドレスを LB の実アドレスに変換して eSVR に転送する、ソース NAT 機能がある。」

・「②管理上必要な情報が、eSVR のログから取得できなくなってしまう問題があるので、ソース NAT 機能は利用しないことにした。」 -

ソース NAT を適用すると、パケットの送信元 IP が“PC の実 IP”から“LB の実 IP”へ書き換わり、eSVR 側ではすべてのアクセス元が LB であるかのように見えます。

→ したがって eSVR のアクセスログに残らなくなるのは「本来の PC の IP アドレス」です。 -

PC の IP アドレスが取得できないと、利用状況の解析や不正アクセス調査といった“管理上必要な”作業が不可能になります。

-

以上より、下線②の答えは

サーバに接続したPCのIPアドレス

誤りやすいポイント

- 「ログに残らないのは MAC アドレスか?」と誤解するケース

→ ソース NAT で書き換えられるのは IP 層。MAC はセグメントごとに再付与されるため、本質的な問題は IP。 - 「LB の IP アドレスが取得できなくなる」と読み違えるケース

→ 逆で、LB の IP しか見えなくなる。失われるのは元々の PC の IP。 - 「セッション ID が失われる」と連想するケース

→ それはイのレイヤ 7 の話題であり、②とは無関係。

FAQ

Q: ソース NAT を無効にすると設定変更が必要になるのはなぜですか?

A: eSVR から PC への戻りトラフィックが LB を経由するよう、ルーティングや ARP の調整が必要になるためです。

A: eSVR から PC への戻りトラフィックが LB を経由するよう、ルーティングや ARP の調整が必要になるためです。

Q: LB で NAT せずにロードバランスする一般的な方法は?

A: IP ヘッダを書き換えず L2 転送だけを行い、戻りトラフィックは eSVR から直接 PC へ流す DSR(Direct Server Return)方式などがあります。

A: IP ヘッダを書き換えず L2 転送だけを行い、戻りトラフィックは eSVR から直接 PC へ流す DSR(Direct Server Return)方式などがあります。

Q: 監査ログで取得できないと困る場面は?

A: アクセス元の追跡、不正操作の証跡確保、利用状況の統計分析などが行えなくなります。

A: アクセス元の追跡、不正操作の証跡確保、利用状況の統計分析などが行えなくなります。

関連キーワード: ソースNAT, アクセスログ, 送信元IP, ロードバランサ, ルーティング

設問2:〔eシステムの増強〕について、(1)~(3)に答えよ。

(1)表1中の a~d に入れる適切なMACアドレス又はIPアドレスを、図中の表記を用いて答えよ。

模範解答

a:HRTMAC

b:LBMAC

c:SVR1MAC

d:172.16.0.1

解説

解答の論理構成

-

フレーム①(表1の項番1)

- 送信元は IP-VPN を抜けて本社LANに入ってきたルータ1。

- 図中の機器一覧で「ルータ1 | HRTMAC | 10.10.16.1」と明示。

- 宛先は VIP「10.10.0.1」を持つ LB。

- 同じく「LB | LBMAC | 10.10.0.1 | VIP」。

- よって

- a = HRTMAC

- b = LBMAC

- 送信元は IP-VPN を抜けて本社LANに入ってきたルータ1。

-

フレーム②(表1の項番2)

- LB から eSVR1 へ転送するフレーム。

- 「ソース NAT 機能は利用しないことにした。」と【問題文】にあるため、送信元 IP は PC-y1 のまま変化しない。

- PC-y1 の IP は 図の「PC-y1 | PCy1MAC | 172.16.0.1」。

- 宛先 MAC は eSVR1。図で「eSVR1 | SVR1MAC | 10.10.10.1」。

- よって

- c = SVR1MAC

- d = 172.16.0.1

-

フレーム③(表1の項番3)は設問対象外だが整合確認

- 送信元 MAC=SVR1MAC、宛先 MAC=HRTMAC

- 送信元 IP=10.10.10.1、宛先 IP=172.16.0.1

- ②で保持した送信元 IP が PC-y1 まで届くためログ取得も可能 ― 設計方針と合致。

誤りやすいポイント

- 「ソース NAT 機能がある」→「利用しない」の読み落としで d を 10.10.0.1 と誤答。

- IP と MAC を混同し、b を VIP「10.10.0.1」と書いてしまう。VIP は IP; フレーム宛先は MAC。

- ルータ1・LB が同一セグメントにあるイメージをもてず、a に PCy1MAC を入れてしまう。IP-VPN 越しの PC-y1 の MAC は本社LANに現れない。

FAQ

Q: ルータ1とLBはどうやってお互いのMACアドレスを知るのですか?

A: VIP「10.10.0.1」宛てARP要求をルータ1が送信し、LB が応答することで LBMAC を学習します。

A: VIP「10.10.0.1」宛てARP要求をルータ1が送信し、LB が応答することで LBMAC を学習します。

Q: なぜ LB → eSVR1 のフレームで送信元 IP が変わらないのですか?

A: 【問題文】で「ソース NAT 機能は利用しない」と明示されているため、LB は L3/IP アドレスを書き換えません。

A: 【問題文】で「ソース NAT 機能は利用しない」と明示されているため、LB は L3/IP アドレスを書き換えません。

Q: フレーム③で宛先MACが HRTMAC なのはなぜ?

A: eSVR1 が PC-y1(172.16.0.1)宛てIPパケットを送る際、デフォルトゲートウェイ=ルータ1(10.10.16.1)へ転送するため、宛先MACは HRTMAC になります。

A: eSVR1 が PC-y1(172.16.0.1)宛てIPパケットを送る際、デフォルトゲートウェイ=ルータ1(10.10.16.1)へ転送するため、宛先MACは HRTMAC になります。

関連キーワード: 負荷分散, VIP, ARP, ソースNAT, ルーティング

設問2:〔eシステムの増強〕について、(1)~(3)に答えよ。

(2)本文中の下線③の原因を、受信したパケットに着目して、30字以内で述べよ。

模範解答

通信相手でないサーバからのパケットを受信したこと

解説

解答の論理構成

- PC‐y1 が送信したパケット

表1 項番1

─ 送信元IPアドレス「172.16.0.1」

─ あて先IPアドレス「10.10.0.1」

ここで PC‐y1 は “通信相手=VIP を持つ LB” だと認識します。 - LB がパケットを eSVR1 へ転送

表1 項番2 に示すように、LB はソース NAT を行わず送信元IPアドレスを「172.16.0.1」のまま eSVR1 に届けます。 - eSVR1 からの返送パケット

表1 項番3

─ 送信元IPアドレス「10.10.10.1」

─ あて先IPアドレス「172.16.0.1」

返答元は LB ではなく eSVR1 そのものです。 - 下線③「PC-y1 で処理が継続されない」理由

TCP セッションは “要求を送った相手” から戻りパケットが来ることを前提とします。ところが PC‐y1 は「10.10.0.1」へ接続中なのに、実際に受信したパケットの送信元は「10.10.10.1」です。通信相手と一致しないため OS はパケットを破棄し、セッションが成立しません。 - よって原因は

「通信相手でないサーバからのパケットを受信したこと」となります。

誤りやすいポイント

- 「MAC アドレスの不一致」が原因と早合点する

→ IP 層での “想定相手” の違いが本質です。 - 「ルーティング設定の誤り」と考える

→ 経路自体は存在し返送パケットは届いているため、経路障害ではありません。 - 「LB がレスポンスを返さない」と決め付ける

→ LB ではなく eSVR1 が直接返している点を見落とさないことが重要です。

FAQ

Q: ソース NAT を使えば今回の障害は起きませんか?

A: はい。LB が送信元IPアドレスを書き換えて eSVR へ渡し、戻りも LB から返せば PC は常に「10.10.0.1」と通信するだけなので問題は発生しません。ただし本文で述べられた「②管理上必要な情報」が失われます。

A: はい。LB が送信元IPアドレスを書き換えて eSVR へ渡し、戻りも LB から返せば PC は常に「10.10.0.1」と通信するだけなので問題は発生しません。ただし本文で述べられた「②管理上必要な情報」が失われます。

Q: なぜ eSVR1 は直接 PC に返送したのですか?

A: LB がソース NAT を行わず“転送のみ”だったため、eSVR1 のルーティングテーブルに従って最短経路(ルータ1経由)で PC‐y1 へ送った結果です。

A: LB がソース NAT を行わず“転送のみ”だったため、eSVR1 のルーティングテーブルに従って最短経路(ルータ1経由)で PC‐y1 へ送った結果です。

Q: このような現象を防ぐ他の方法はありますか?

A: 「DSR」「対向アドレス書き換え」「ポリシーベースルーティング」など複数ありますが、いずれもログ取得や可用性とのトレードオフが生じるため要件に応じた選択が必要です。

A: 「DSR」「対向アドレス書き換え」「ポリシーベースルーティング」など複数ありますが、いずれもログ取得や可用性とのトレードオフが生じるため要件に応じた選択が必要です。

関連キーワード: VIP, NAT, TCP, ルーティング, 負荷分散

設問2:〔eシステムの増強〕について、(1)~(3)に答えよ。

(3)二度目の障害の対策として変更した、eSVRのネットワーク情報を、10字以内で答えよ。

模範解答

サブネットマスク

解説

解答の論理構成

-

2回目の障害時に取得したパケット情報

表2のフレームは- 送信元IPアドレスが "10.10.10.1"(eSVR1)

- あて先IPアドレスが "10.128.1.1"(PC-x1)

- あて先MACアドレスが "PCx1MAC"

となっています。すなわち eSVR1 は PC-x1 を“同一ネットワーク上”と判断し、直接 ARP 解決した結果を用いてフレームを送出しています。

-

なぜ“同一ネットワーク”と誤認したか

問題文には「本社と営業所のネットワークのIPアドレスは、サブネットを設定せず、それぞれクラスAとクラスBが用いられている。」とあります。クラスAのデフォルトマスクは /8 (255.0.0.0) です。eSVR1 がこのマスクのままなら、10.10.10.0/8 ⇒ 10.0.0.0 ~ 10.255.255.255となり "10.128.1.1" も同一ブロードキャストドメインと見なされます。 -

しかし実際にはルータ経由で通信すべき

eSVR1 が直接 PC-x1 に返送すると、TCP セッションは- 往路:PC-x1 → LB → eSVR1

- 復路:eSVR1 → PC-x1(LB を経由しない)

となり、ロードバランサがコネクションを追跡できなくなります(問題文の「③ PC-x1 で処理が継続されない」)。

-

必要な対策

eSVR1 が PC-x1 を“別ネットワーク”と判定し、ゲートウェイ("10.10.16.1")へ渡すようにするには、ネットワーク定義を10.10.10.0/24 (255.255.255.0)など適切なマスクへ変更すればよい。すなわち、2回目の障害を解決した「追加変更」は サブネットマスク です。

誤りやすいポイント

- 「デフォルトゲートウェイの設定ミス」と早合点しやすいが、表2ではすでにゲートウェイを経由していない点がヒントです。

- クラスフルアドレス(/8)をそのまま採用すると、同一 10.x.x.x への ARP 要求が発生することに気付きにくい。

- 表1の“PC-y1 問題”と表2の“PC-x1 問題”の原因は異なるため、1回目の対策(ゲートウェイ設定)だけでは不十分です。

FAQ

Q: なぜサブネットマスクを狭くするとロードバランサ経由で復路が流れるのですか?

A: eSVR が PC-x1 を別セグメントと判断し、ゲートウェイ "10.10.16.1" にパケットを渡すため、往復とも LB が関与する経路になります。

A: eSVR が PC-x1 を別セグメントと判断し、ゲートウェイ "10.10.16.1" にパケットを渡すため、往復とも LB が関与する経路になります。

Q: サブネットマスク以外に静的ルートを入れる方法ではだめですか?

A: 可能ですが、ネットワーク全体で一貫性を保つにはインタフェースのマスクを適切に設定する方が単純で保守性も高いです。

A: 可能ですが、ネットワーク全体で一貫性を保つにはインタフェースのマスクを適切に設定する方が単純で保守性も高いです。

Q: 後段の DSR 利用時もサブネットマスクは関係しますか?

A: はい。DSR では復路が直接 PC へ返るため、誤ったマスク設定は“ARP が届かない”など別の問題を誘発します。マスク設定は正しく保つ必要があります。

A: はい。DSR では復路が直接 PC へ返るため、誤ったマスク設定は“ARP が届かない”など別の問題を誘発します。マスク設定は正しく保つ必要があります。

関連キーワード: サブネットマスク, ARP, ルーティング, ロードバランサ, クラスフルアドレス

設問3:〔eシステムの運用〕について、(1)、(2)に答えよ。

(1)LBによって引き起こされたクレームの発生原因を、パケットが通信されたときの状態に着目して、35字以内で述べよ。

模範解答

・LBでの、PCあてのパケットのロスによる再送などに起因する転送遅延

・LBの負荷制限によるeSVRから返送されたパケットの転送遅延

解説

解答の論理構成

-

クレーム内容の確認

【問題文】には「配信される音声が聞き取りにくいとか、動画が頻繁に停止するというクレームが多発」とあります。これは映像・音声ストリームがリアルタイムで届かず品質が劣化している状況です。 -

ボトルネック候補の切り分け

同じ段落に「eSVR の性能や LAN と WAN の帯域には問題ないと判断できた」とあり、回線やサーバではなく中継装置が疑われます。 -

LB が原因である根拠

P 君は「LB が原因ではないかと考え」と記載されています。さらに LB ベンダ技術者からは「eSVR から返送されたパケットを直接 PC に送信できるようにする機能」が提案されました。これは、従来すべての往復パケットが LB を経由していたことを示します。 -

なぜ LB が詰まるのか

映像・音声は下り(サーバ→PC)方向のトラフィックが多く、返送パケットも必ず LB を通過していました。そのため LB 内部で

・キュー長の増大

・バッファオーバフローによるドロップ

・再送制御による遅延

が発生しやすくなります。通信時点の状態としては「LB で返送パケットが滞留・喪失」していることになります。 -

DSR による解決策

「DSR (Direct Server Return)」を用いると「LB を経由させなくても PC と e の間で処理が継続」できるため、ボトルネックが除去され、クレームが解消されました。

したがって解答は、LB で返送パケットが欠落もしくは遅延した点を指摘すればよいという論理になります。

誤りやすいポイント

- 下り品質劣化を WAN 回線の帯域不足と決めつける

問題文で WAN は否定されているため読み落としに注意が必要です。 - 「音声が止まる=ストリームプロトコルの問題」として RTP/UDP だけを想定する

本設問はパケットロス・遅延の発生箇所(LB)の特定が狙いです。 - DSR を“ロードバランス方式”と誤解し「負荷分散できていない」と答えてしまう

DSR は返送経路最適化の仕組みであり、負荷分散方式の変更ではありません。

FAQ

Q: DSR を有効化すると負荷分散自体はどうなりますか?

A: PC→eSVR 方向は従来どおり LB が振り分けます。返送方向だけが直接接続になるため、ロードバランサとしての役割は保持されます。

A: PC→eSVR 方向は従来どおり LB が振り分けます。返送方向だけが直接接続になるため、ロードバランサとしての役割は保持されます。

Q: ループバックインタフェースを追加する理由は?

A: 「eSVR が受信したパケットのあて先 IP アドレスが、ループバックインタフェースに設定された IP アドレスと同じとき」に自分宛てと判断させるためです。仮想 IP(VIP)と同一の IP をローカルで持たせています。

A: 「eSVR が受信したパケットのあて先 IP アドレスが、ループバックインタフェースに設定された IP アドレスと同じとき」に自分宛てと判断させるためです。仮想 IP(VIP)と同一の IP をローカルで持たせています。

Q: LB を経由しない返送でセッション管理は崩れませんか?

A: 本システムはステートレスな HTTP/HTTPS 上で実装され、各 eSVR が同じコンテンツを持つため問題ありません。状態保持が必要な場合は別途共有ストレージや同期機構が必要です。

A: 本システムはステートレスな HTTP/HTTPS 上で実装され、各 eSVR が同じコンテンツを持つため問題ありません。状態保持が必要な場合は別途共有ストレージや同期機構が必要です。

関連キーワード: DSR, 負荷分散, パケットロス, レイテンシ, トラフィック集中

設問3:〔eシステムの運用〕について、(1)、(2)に答えよ。

(2)DSRを機能させた場合に、eSVRから返送されるフレームは、表2中のアドレス情報がどのように変わったものになるかを、30字以内で述べよ。ただし、PC-x1からのeシステムの利用は、eSVR1に振り分けられたものとする。

模範解答

送信元IPアドレスが、仮想IPアドレスに変わったもの

解説

解答の論理構成

- 表2 の返送フレームは

送信元IPアドレス: 10.10.10.1

あて先IPアドレス: 10.128.1.1

送信元MACアドレス: SVR1MAC

あて先MACアドレス: PCx1MAC

で構成されています。 - DSR (Direct Server Return) を有効にすると、問題文にある

「eSVR が受信したパケットのあて先 IP アドレスが、ループバックインタフェースに設定された IP アドレスと同じとき、この IP アドレスが eSVR 自身のものとして、eSVR から返送されるパケットに使われる。」

に従い、eSVR1 は VIP を自分のアドレスとして用います。 - 図の機器情報より VIP は 10.10.0.1 です。

- よって DSR 適用後に変わるのは「送信元IPアドレス」だけであり、他のフィールドは変化しません。

- 以上より、解答は

「送信元IPアドレスが、仮想IPアドレスに変わったもの」

となります。

誤りやすいポイント

- 返送経路が変わるので MAC アドレスも変化すると考えてしまう

→ DSR は IP 層だけに影響し、イーサネットの送受信は eSVR と PC 間で完結するため MAC はそのままです。 - VIP と実アドレスを混同し、10.10.10.1 を残してしまう。

- ソース NAT の説明と DSR を混同し、両方同時に動くと誤解する。

FAQ

Q: DSR を使うと LB は返送パケットに全く関与しないのですか?

A: 送信元→eSVR へ向かうパケットのみ LB を経由し、返送パケットは LB をバイパスして PC に直接届きます。

A: 送信元→eSVR へ向かうパケットのみ LB を経由し、返送パケットは LB をバイパスして PC に直接届きます。

Q: ループバックインタフェースを入れないとどうなるのでしょうか?

A: eSVR1 が VIP を自分宛てと認識できず、返送パケットの送信元IPが実アドレスのままになり、PC がセッションを受け付けません。

A: eSVR1 が VIP を自分宛てと認識できず、返送パケットの送信元IPが実アドレスのままになり、PC がセッションを受け付けません。

Q: MAC アドレスが変わらない理由は?

A: 同一セグメント内の通常のフレーム転送だからです。eSVR1 は ARP で PC の MAC を解決し、自身の MAC を送信元にして返送します。

A: 同一セグメント内の通常のフレーム転送だからです。eSVR1 は ARP で PC の MAC を解決し、自身の MAC を送信元にして返送します。

関連キーワード: DSR, VIP, ループバックインタフェース, 負荷分散, ARP