ネットワークスペシャリスト 2014年 午後1 問03

ネットワークのセキュリティ対策に関する次の記述を読んで、設問1~4に答えよ。

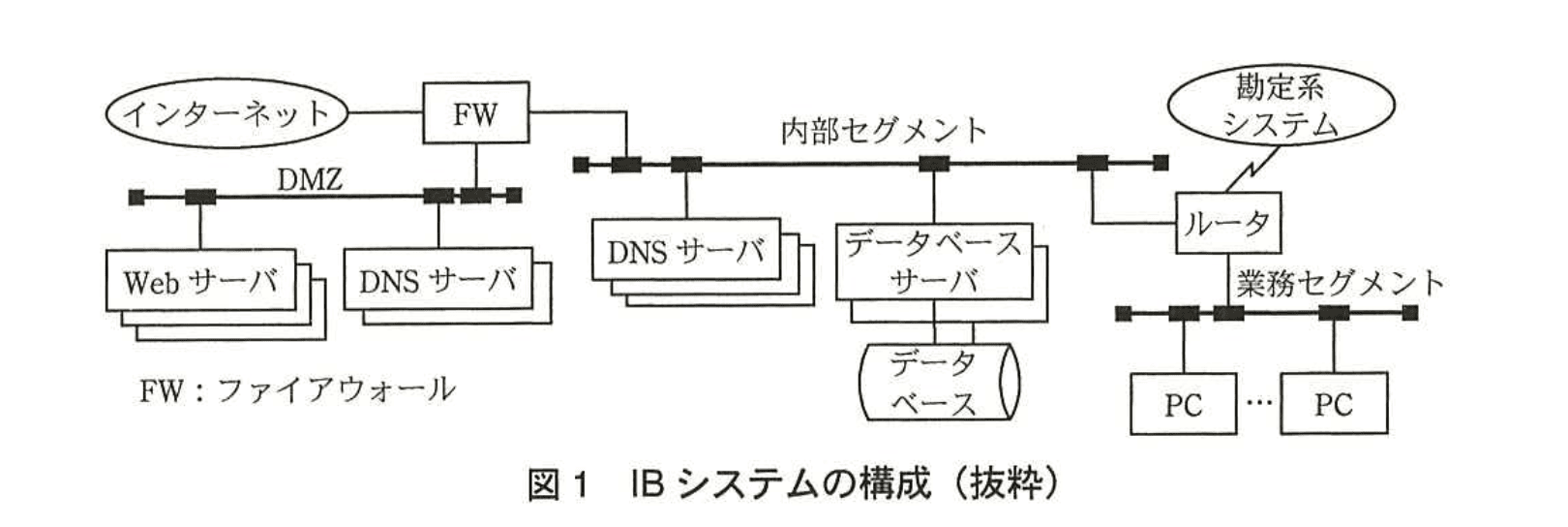

X 銀行は、Q県を本拠地とする中堅の地域金融機関である。X 銀行は、基幹システムである勘定系システムの運用を他行との共同センタに委託しているが、自行でもコンピュータセンタをもっており、インターネットバンキングは X 銀行独自のシステム (以下、IB システムという) で運用している。IB システムの構成を、図1に示す。

IB システムは、Webを使ったインターネット経由の顧客向けサービスである。IB システムは、勘定系システムで管理している口座残高などの情報を除き、独自のユーザID、パスワードなどの重要情報をデータベースに保存している。IB システムのWebサーバは、業務セグメントの PC からもアクセスできる。

最近、IB システムへのサイバー攻撃が増加している。金銭的な被害は発生していないが、セキュリティインシデントは頻繁に発見されている。

〔サイバー攻撃対策〕

X 銀行では、サイバー攻撃対策のためのセキュリティ担当者として、システム企画部の主任の F 氏が任命されている。次は、新たにシステム企画部に着任したG君と F 氏の会話である。

G君:最近のサイバー攻撃にはどのようなものがあるのですか。

F 氏:最近、標的システムへの通信量を増大させて、ネットワークやサーバの処理能力を占有することによって、正常な取引の処理を妨害し、場合によってはサーバをダウンさせる DoS 攻撃が、頻繁に発生している。特に、多数のコンピュータが標的サーバを集中攻撃する ア 型 DoS 攻撃は、発信元のコンピュータの特定が難しいので、被害が大きくなると言われている。DoS 攻撃には、TCP のパケットを大量に送信し、応答待ちにして新たな接続を妨害する SYN イ 攻撃や、コネクションレスの UDP パケットを使った UDP イ 攻撃などがある。

G氏:DoS 攻撃といえば、DNS の機能を悪用したものがあるそうですね。

F氏:例えば、PC などから問合せを受けた DNSサーバが、他の DNSサーバにも問合せを行い、最終的な結果を返信する ウ 的な問合せにおいて、発信元のIPアドレスを詐称して、その問合せの結果を標的サーバ宛てで送信させる DNS エ 攻撃と呼ばれるものがある。このような、オープンリゾルバを用いた攻撃に関しては、自らも攻撃の a とならないようにすることが重要だ。サイバー攻撃に対応するためには、常に最新のセキュリティ対策を施しておく必要がある。

X銀行では、DNS へのサイバー攻撃に対応するために、IB システムに様々な対策を施している。そのうちの一つが、DNS のセキュリティ対策である。

〔DNSのセキュリティ対策〕

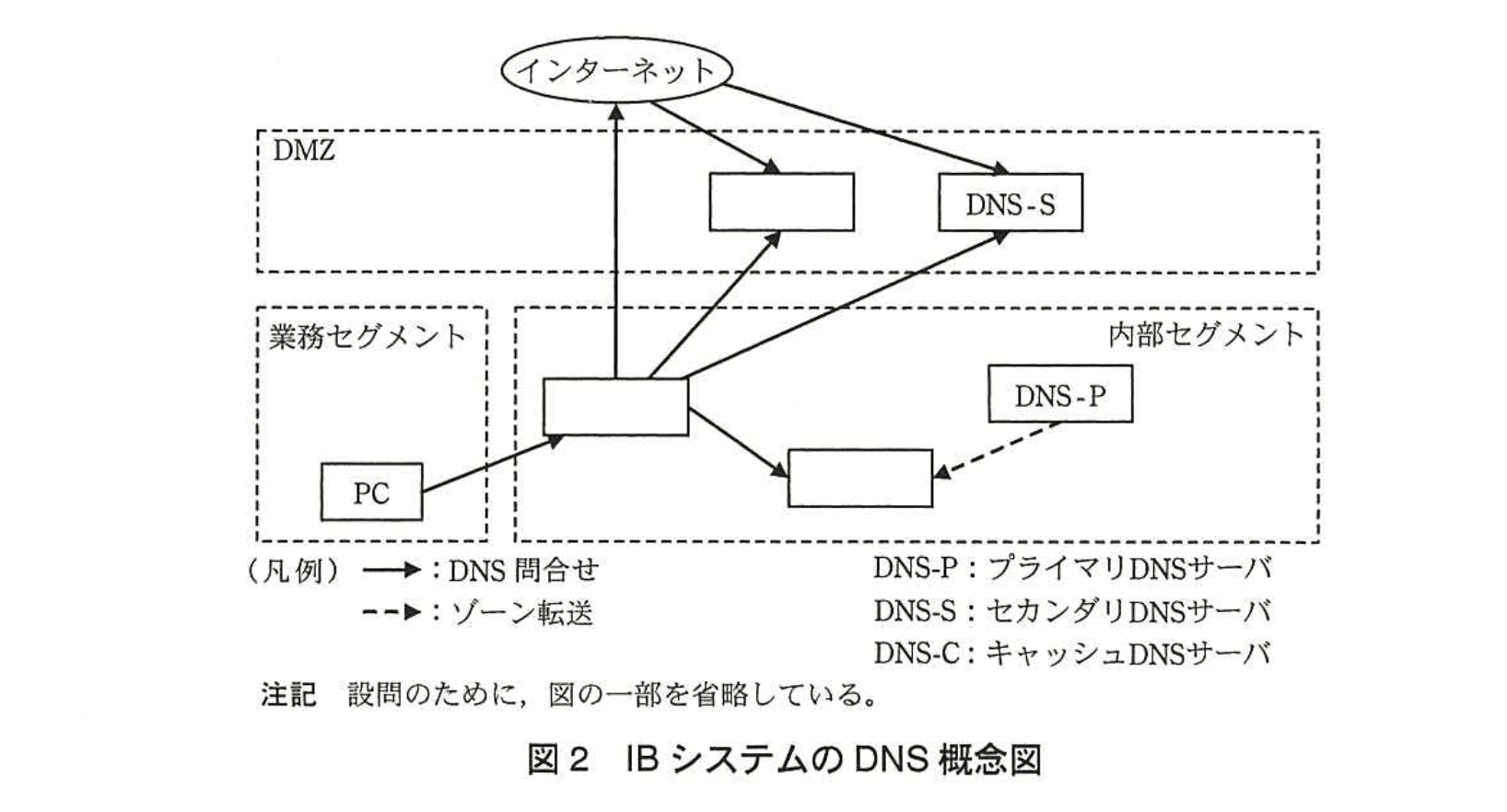

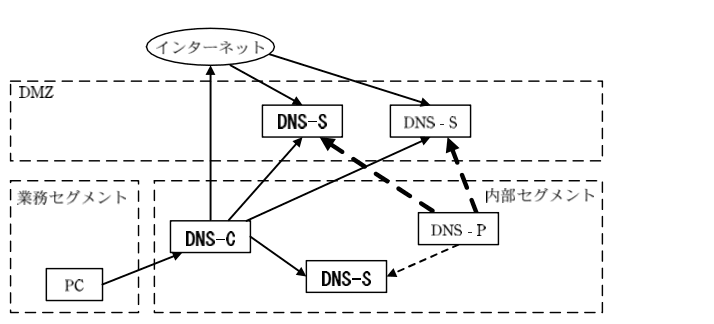

IB システムの DNS 概念図を、図2に示す。

図2のDNSは、次のセキュリティ対策方針に基づいて構築されている。

・DNSサーバが管理するドメインを、DMZ(外部向けゾーン)と内部セグメント(内部向けゾーン)に分け、それぞれゾーン転送を行う。

・①DMZ の DNSサーバは、キャッシュ機能を無効にしたセカンダリの冗長構成として、DMZ に設置されたグローバルIPアドレスを割り当てられたWebサーバの名前解決に使用する。

・内部セグメントの DNSサーバは、プライマリ、セカンダリ、キャッシュをそれぞれ別のサーバ機器で稼働させる。

・内部セグメントのプライマリ DNSサーバには、DNS の問合せが来ないようにし、ゾーン転送の宛先は自庁内のセカンダリサーバに限定する。

・内部セグメントのセカンダリ DNSサーバは、内部セグメントに設置されたデータベースサーバの名前解決に使用する。

・FW において、内部セグメントの DNSサーバから DMZ の DNSサーバへの通信は、TCP/UDP ともポート番号 53 番だけを許可する。

DNS の対応を含めた上記のセキュリティ対策を正しく実装し、実効性を確保することが必要である。

次は、侵入検査とインシデント管理に関する、F 氏とG君の会話である。

G君:被害が発生してからでは遅いのではないでしょうか。被害を未然に防ぐ対策はないのですか。

F 氏:そうだね。当行では、実際に脆弱性があるかどうか調査するための侵入検査、いわゆる オ テストを定期的に実施して、セキュリティ対策の状況を評価している。しかし、それだけでなく、平常時の状態をよく監視しておき、被害が発生する前の兆候をつかむことが大切だ。そのためにはインシデント管理が重要だと考えている。また、②外部からの不正アクセスだけでなく、内部から外部への通信にも十分に注意しなければならないね。

G君:少しでも不審な動きがあったら、事前に定めておいた対応手順に従って、迅速に対応する必要があるということですね。

〔インシデント管理〕

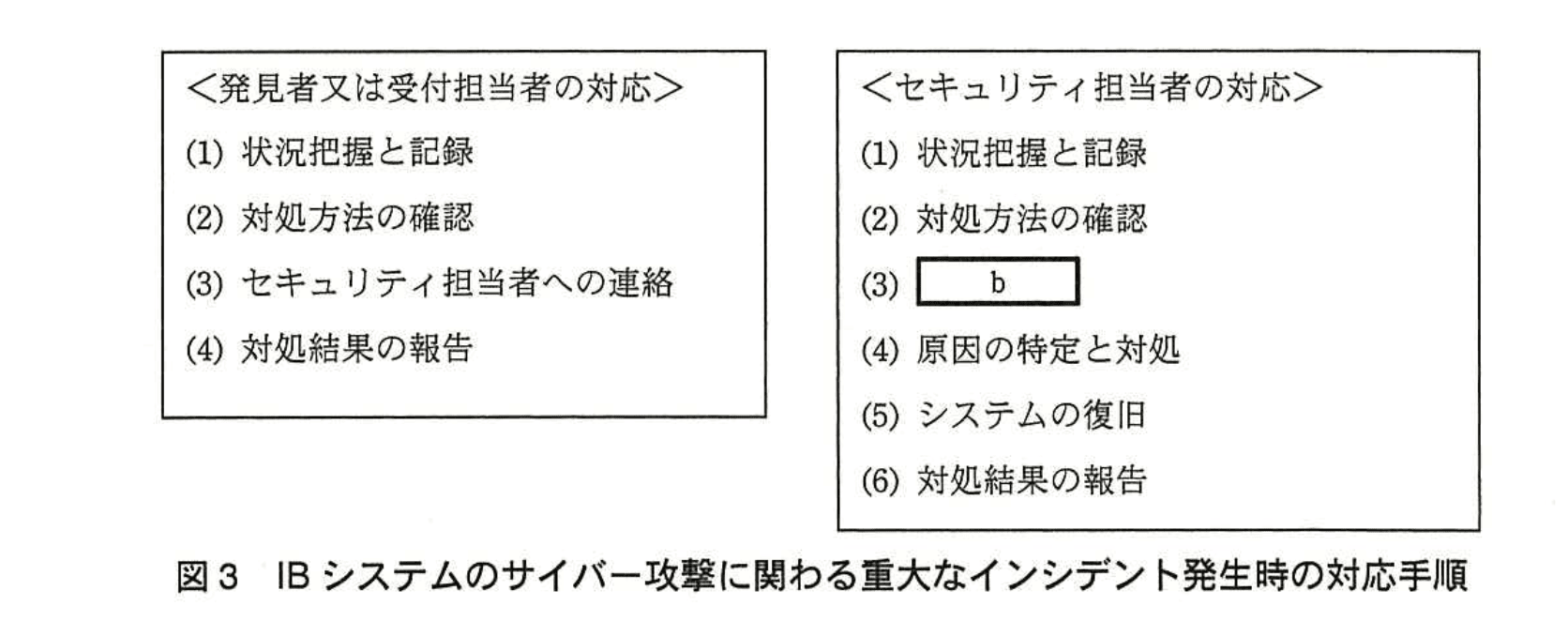

IBシステムにおいて、不正侵入などのサイバー攻撃に関わる重大なインシデントが発生した場合、社内のインシデント発生者又は社外からのインシデント連絡を受け付ける担当者が、定められた手順に従ってセキュリティ担当者への連絡を行う。インシデントの連絡を受け付けたセキュリティ担当者は、発生したインシデントの状況を把握し記録した後、必要な対処を実施することが定められている。

IBシステムにおいて、サイバー攻撃に関わる重大なインシデントが発生したときのために、X銀行が定めた対応手順を、図3に示す。

X銀行では現在、適切なセキュリティ対策を実施し、インシデント発生時に迅速に対応することによって、IBシステムを順調に稼働させている。

設問1:

本文中のア~オに入れる適切な字句を答えよ。

模範解答

ア:分散

イ:フラッド

ウ:再帰

エ:リフレクタ

オ:ペネトレーション

解説

解答の論理構成

- 【問題文】には「多数のコンピュータが標的サーバを集中攻撃する ア 型 DoS 攻撃」とあり、複数端末が協調して行う DoS は “Distributed” =「分散型」です。したがって[ア]は「分散」です。

- 次に「TCP のパケットを大量に送信し…SYN イ 攻撃や、…UDP パケットを使った UDP イ 攻撃」と記載されています。「SYN Flood」「UDP Flood」が典型例なので、[イ]は「フラッド」となります。

- DNS については「他の DNS サーバにも問合せを行い、最終的な結果を返信する ウ 的な問合せ」と記されています。他のサーバへ問い合わせを転送し応答を返す方式は “recursive query” であり、邦訳は「再帰問い合わせ」です。よって[ウ]は「再帰」です。

- 同じ文中で「発信元の IP アドレスを詐称して、その問合せの結果を標的サーバ宛てで送信させる DNS エ 攻撃」とあります。問合せを第三者サーバに送りつけ、その応答を跳ね返させるタイプは “reflector attack” なので[エ]は「リフレクタ」です。

- 「実際に脆弱性があるかどうか調査するための侵入検査、いわゆる オ テスト」という一文があります。侵入検査を英語で “penetration test” と呼ぶため、[オ]は「ペネトレーション」となります。

以上より模範解答

ア:分散

イ:フラッド

ウ:再帰

エ:リフレクタ

オ:ペネトレーション

ア:分散

イ:フラッド

ウ:再帰

エ:リフレクタ

オ:ペネトレーション

誤りやすいポイント

- [ア]で「大規模」「ボットネット」などと書いてしまうケースが多いですが、キーワードは “Distributed”=「分散」に直結します。

- [イ]は攻撃手法の末尾語を問う設問です。「SYN Flood」を「SYN Spoof」と誤記しやすいので注意してください。

- DNS に関する[ウ]・[エ]は「再帰」「リフレクタ」のセットで覚えておくと混同しにくくなります。

- [オ]は“Penetration”が正式語。「ペネトレ―ション」など表記揺れを書かないようにしましょう。

FAQ

Q: DoS と DDoS の違いは何ですか?

A: 攻撃元が単一か多数かの違いです。単一ホストからのサービス妨害が DoS、複数ホスト(分散)からの同時攻撃が DDoS(分散型 DoS)です。

A: 攻撃元が単一か多数かの違いです。単一ホストからのサービス妨害が DoS、複数ホスト(分散)からの同時攻撃が DDoS(分散型 DoS)です。

Q: DNS の再帰問い合わせは常に危険なのでしょうか?

A: 正しく設定すれば問題ありませんが、オープンリゾルバ状態で公開するとリフレクタ攻撃の踏み台になりやすく、外部向けには再帰を無効化するのが一般的です。

A: 正しく設定すれば問題ありませんが、オープンリゾルバ状態で公開するとリフレクタ攻撃の踏み台になりやすく、外部向けには再帰を無効化するのが一般的です。

Q: ペネトレーションテストと脆弱性スキャンの違いは?

A: 脆弱性スキャンはツールで既知の弱点を列挙する調査、ペネトレーションテストは実際に攻撃を試みて侵入可否を検証する実践的評価です。

A: 脆弱性スキャンはツールで既知の弱点を列挙する調査、ペネトレーションテストは実際に攻撃を試みて侵入可否を検証する実践的評価です。

関連キーワード: DDoS, SYN Flood, DNS再帰, リフレクタ攻撃, ペネトレーションテスト

設問2:〔サイバー攻撃対策〕について、(1)、(2)に答えよ。

(1)本文中のaに入れる適切な字句を答えよ。

模範解答

a:踏み台

解説

解答の論理構成

- 問題文の該当箇所の確認

セリフ中に「オープンリゾルバを用いた攻撃」に触れたあと、F 氏が

「自らも攻撃の a とならないようにすることが重要」

と述べています。 - オープンリゾルバを悪用する典型的な攻撃手法

発信元 IP アドレスを詐称し、第三者の DNS サーバに問い合わせを行わせることで標的に大量の応答パケットを送りつける「DNS エ 攻撃」(DNS アンプ攻撃/DNS リフレクション攻撃)が代表例です。

このとき第三者の DNS サーバは攻撃者と標的の間で “中継点” として使われます。 - “中継点” を指す情報セキュリティ用語

不正アクセスや DoS 攻撃で第三者マシンを経由地に利用する行為は、実務でも試験対策でも「踏み台にされる」「踏み台として利用される」と表現されます。 - 空欄 [a] に適切な語

よって「自らも攻撃の a とならないようにする」の [a] には

「踏み台」

が入るのが妥当です。

誤りやすいポイント

- 「中継」「経由地」など一般語で書いてしまう

用語として求められているのは情報セキュリティ分野で定着した「踏み台」です。 - DNS 専用語と混同する

「リゾルバ」「キャッシュサーバ」といった機能名を空欄に当てはめる誤答が見られますが、文脈は“自組織が攻撃手段に使われる”リスクを指摘しています。 - オープンリゾルバ=攻撃の主体と誤解

試験では「踏み台」は攻撃の“発信源”ではなく“利用される側”を示す点に注意が必要です。

FAQ

Q: 踏み台にされる原因は何ですか?

A: 外部から誰でも DNS 再帰問い合わせを行える設定(オープンリゾルバ)や、パッチ未適用サーバなどが狙われます。アクセス制御とソフトウェア更新で防止できます。

A: 外部から誰でも DNS 再帰問い合わせを行える設定(オープンリゾルバ)や、パッチ未適用サーバなどが狙われます。アクセス制御とソフトウェア更新で防止できます。

Q: 踏み台にされると自社はどんな被害を受けますか?

A: 加害者側とみなされ調査・賠償請求の対象になる、ネットワーク帯域やCPUを消耗して業務システムが遅延するなど多方面のリスクがあります。

A: 加害者側とみなされ調査・賠償請求の対象になる、ネットワーク帯域やCPUを消耗して業務システムが遅延するなど多方面のリスクがあります。

Q: オープンリゾルバを閉じる具体策は?

A: 「再帰問い合わせの許可範囲を自組織の IP 範囲だけに限定」「不要な UDP/53 の外向け応答を FW で遮断」などが典型的対策です。

A: 「再帰問い合わせの許可範囲を自組織の IP 範囲だけに限定」「不要な UDP/53 の外向け応答を FW で遮断」などが典型的対策です。

関連キーワード: DNSアンプ攻撃, リフレクション, 再帰問い合わせ, DoS

設問2:〔サイバー攻撃対策〕について、(1)、(2)に答えよ。

(2)大量のパケットを送信する攻撃として、大きなサイズの ICMP エコー応答を使ったものがある。この攻撃を防御するために、図1中の FW がもつべき機能は何か。30字以内で具体的に述べよ。

模範解答

断片化されたエコーパケットを許可しない機能

解説

解答の論理構成

- 問題文は「大量のパケットを送信する攻撃として、大きなサイズの ICMP エコー応答を使ったものがある」と述べています。これは一般に “Ping of Death” と呼ばれ、規格上の最大サイズを超える ICMP エコーを複数の IP フラグメントに分割して送り付け、再組立て時にシステム資源を枯渇させる DoS 手法です。

- ファイアウォールで対策するなら、攻撃の鍵となる「フラグメント化された エコーパケット」を通さなければ被害を防止できます。

- したがって、図1の FW が備えるべき具体的機能は「断片化されたエコーパケットを許可しない」ことになります。

誤りやすいポイント

- ICMP を全面的にブロックする回答

→ 正常なネットワーク診断にも ICMP が必要なため過剰防衛です。 - 「パケット数のしきい値超過で遮断」などレート制限系の回答

→ 本攻撃の本質はパケットサイズと断片化にあるため的外れです。 - 「シーケンス番号をチェックする」など TCP/UDP 前提の回答

→ 問題文は ICMP を対象としており、プロトコルを取り違えています。

FAQ

Q: 断片化を拒否すると、正当なフラグメントも影響しませんか?

A: 通常運用では ICMP Echo にフラグメントが必要なケースは稀です。必要に応じて ICMP のみサイズ制限を設ける、あるいは MTU を調整する方法で業務影響を最小化できます。

A: 通常運用では ICMP Echo にフラグメントが必要なケースは稀です。必要に応じて ICMP のみサイズ制限を設ける、あるいは MTU を調整する方法で業務影響を最小化できます。

Q: Ping of Death 以外の ICMP 系 DoS も防げますか?

A: フラグメント拒否は Ping of Death に有効ですが、ICMP Flood などパケット数で圧迫する攻撃には別途レート制限や IDS/IPS が必要です。

A: フラグメント拒否は Ping of Death に有効ですが、ICMP Flood などパケット数で圧迫する攻撃には別途レート制限や IDS/IPS が必要です。

Q: 外部だけでなく内部発生の攻撃にも効きますか?

A: 内部端末が不正化した場合にも同様にフラグメント ICMP を遮断できるため、②の「内部から外部への通信にも十分に注意」にも沿った防御策になります。

A: 内部端末が不正化した場合にも同様にフラグメント ICMP を遮断できるため、②の「内部から外部への通信にも十分に注意」にも沿った防御策になります。

関連キーワード: ICMP, Ping of Death, フラグメント, ファイアウォール, DoS

設問3:〔DNS のセキュリティ対策〕について、(1)~(3)に答えよ。

(1)本文中の下線①の対策をとらなかった場合、どのようなセキュリティ上の脆弱性が考えられるか。20字以内で述べよ。

模範解答

DNSキャッシュが改ざんされる。

解説

解答の論理構成

- 【問題文】では、DNS のセキュリティ対策方針として

「①DMZ の DNS サーバは、キャッシュ機能を無効にしたセカンダリの冗長構成として…」

と明記されています。 - DMZ 内の DNS サーバはインターネットから直接問い合わせを受ける位置にあります。

キャッシュ機能を有効にしたままだと、外部に公開された “オープンリゾルバ” となり得ます。 - オープンリゾルバは、問い合わせ元を偽装した悪意ある応答を注入される危険性があります。これが典型的な “DNS キャッシュポイズニング” です。

- したがって、①の対策を取らない場合に想定される脆弱性は

「DNSキャッシュが改ざんされる。」となります。

誤りやすいポイント

- 「ゾーン転送が漏えいする」と勘違いしやすいですが、①の主語は “キャッシュ機能” なのでフォーカスが異なります。

- DoS/DDoS の「DNS エ 攻撃」ばかりを連想してしまい、キャッシュポイズニングのリスクを見落とすケースがあります。

- DMZ=インターネット側だから「キャッシュはあった方が高速化になる」と性能面だけで判断してしまい、セキュリティ面の影響を軽視しがちです。

FAQ

Q: なぜセカンダリ DNS なのにキャッシュ無効なのですか?

A: セカンダリ DNS は権威応答だけを返す役割に限定し、キャッシュを持たせないことで “オープンリゾルバ化” を防ぐためです。

A: セカンダリ DNS は権威応答だけを返す役割に限定し、キャッシュを持たせないことで “オープンリゾルバ化” を防ぐためです。

Q: キャッシュが改ざんされると具体的にどんな被害が起こりますか?

A: 不正な IP アドレスが利用者に返され、フィッシングサイトへの誘導やマルウェア配布サイトへの転送が発生します。

A: 不正な IP アドレスが利用者に返され、フィッシングサイトへの誘導やマルウェア配布サイトへの転送が発生します。

Q: 内部 DNS ならキャッシュを有効にしても安全ですか?

A: 内部ネットワークに限定され適切にアクセス制御されていればリスクは低下しますが、内部からの外部攻撃も想定し、アクセス制御リストやログ監視を併用すべきです。

A: 内部ネットワークに限定され適切にアクセス制御されていればリスクは低下しますが、内部からの外部攻撃も想定し、アクセス制御リストやログ監視を併用すべきです。

関連キーワード: DNSキャッシュポイズニング, オープンリゾルバ, セカンダリDNS, DMZ, キャッシュ機能

設問3:〔DNS のセキュリティ対策〕について、(1)~(3)に答えよ。

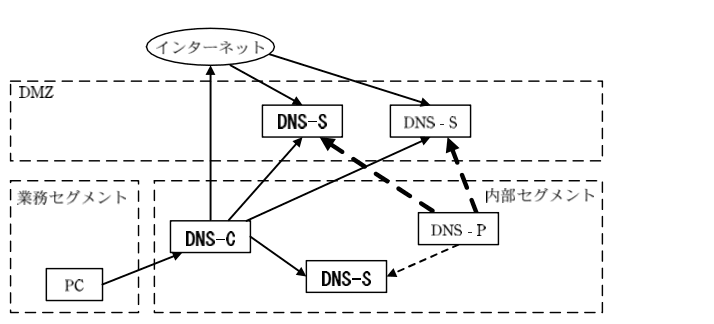

(2)本文中のセキュリティ対策を実施した場合の、図2中の空欄の DNS サーバと、DNS 問合せ及びゾーン転送について、凡例に従って図2を完成させよ。

模範解答

下図の通り

解説

解答の論理構成

-

ドメインの分割と役割付け

- 問題文では「DNS サーバが管理するドメインを、DMZ(外部向けゾーン)と内部セグメント(内部向けゾーン)に分け、それぞれゾーン転送を行う。」と明記されています。

- したがって、外部向けゾーンを保持するのは DMZ 側の DNS サーバ、内部向けゾーンを保持するのは内部セグメント側の DNS サーバです。

-

DMZ 側 DNS サーバの仕様

- 「①DMZ の DNS サーバは、キャッシュ機能を無効にしたセカンダリの冗長構成」とあるため、DMZ には“キャッシュ無し・セカンダリ”のペアが必要です。

- 冗長構成なので 2 台を相互にゾーン転送(太破線矢印)し、外向けの問い合わせにも応答(実線矢印)できるようにします。

-

内部セグメント DNS サーバの仕様

- 「内部セグメントの DNS サーバは、プライマリ、セカンダリ、キャッシュをそれぞれ別のサーバ機器で稼働させる。」

- よって内部セグメントには DNS-P(プライマリ)1 台、DNS-S(セカンダリ)1 台、DNS-C(キャッシュ)1 台を配置します。

-

ゾーン転送の制限

- 「内部セグメントのプライマリ DNS サーバには、DNS の問合せが来ないようにし、ゾーン転送の宛先は自庁内のセカンダリサーバに限定」とあるため、DNS-P は外部から直接問い合わせを受けず、

・内部セグメントの DNS-S と

・DMZ 側の DNS-S(外部公開用)

へだけゾーン転送(太破線矢印)を行います。

- 「内部セグメントのプライマリ DNS サーバには、DNS の問合せが来ないようにし、ゾーン転送の宛先は自庁内のセカンダリサーバに限定」とあるため、DNS-P は外部から直接問い合わせを受けず、

-

キャッシュ DNS の問い合わせ経路

- 内部端末(業務セグメントの PC)は名前解決をキャッシュ専用サーバ DNS-C に依頼します。「内部セグメントの DNS サーバから DMZ の DNS サーバへの通信は、TCP/UDP ともポート番号 53 番だけを許可する。」ため、DNS-C は

① 直接インターネット(ルートサーバ)へ再帰問い合わせ

② DMZ のセカンダリ DNS-S へ反復問い合わせ

③ 内部セグメントの DNS-S へ反復問い合わせ

の3 経路で名前解決を行います。これが実線矢印で示された多方向通信です。

- 内部端末(業務セグメントの PC)は名前解決をキャッシュ専用サーバ DNS-C に依頼します。「内部セグメントの DNS サーバから DMZ の DNS サーバへの通信は、TCP/UDP ともポート番号 53 番だけを許可する。」ため、DNS-C は

-

図完成のポイントまとめ

- DMZ:DNS-S を左右 2 台描き、相互ゾーン転送(太破線 a)。

- 内部セグメント:DNS-P(右下)と DNS-S(業務セグメント側)を太破線 b・c で結ぶ。

- DNS-C からの実線:PC → DNS-C、DNS-C → インターネット、DNS-C → 各 DNS-S。

- DMZ の左側 DNS-S からインターネットへ実線、インターネットから右側 DNS-S へ実線。

- 以上を図に反映すると、模範解答図と一致します。

誤りやすいポイント

- 「キャッシュ機能を無効」とある DMZ の DNS-S に、うっかりキャッシュ問い合わせ(PC → DNS-S)を描いてしまう。

- 内部セグメント DNS-P に PC からの実線矢印を引き、直接問い合わせさせてしまう。問題文には「DNS の問合せが来ないようにし」とあるため誤答。

- ゾーン転送方向を一方向だけ描く。設問の凡例は“両方向の太破線”で示すため、相互転送を忘れると減点。

- ルータや FW の制限を読み飛ばし、53 番以外の経路(HTTP など)を描いてしまう。

FAQ

Q: なぜ DMZ 側 DNS を 2 台にする必要があるのですか?

A: 問題文の「①…セカンダリの冗長構成」という表現から、外部向け可用性を高める目的で 2 台構成が求められています。

A: 問題文の「①…セカンダリの冗長構成」という表現から、外部向け可用性を高める目的で 2 台構成が求められています。

Q: 内部セグメントの DNS-P は問い合わせを受けてはいけないのですか?

A: はい。「内部セグメントのプライマリ DNS サーバには、DNS の問合せが来ないようにし」とあるため、役割はゾーン情報のマスター保持と転送のみです。

A: はい。「内部セグメントのプライマリ DNS サーバには、DNS の問合せが来ないようにし」とあるため、役割はゾーン情報のマスター保持と転送のみです。

Q: DNS-C が DMZ の DNS-S にも問い合わせる理由は?

A: キャッシュ DNS は外部公開ドメインの正引き結果を素早く取得するために、内部に閉じた名前解決だけでなく DMZ のセカンダリへ反復問い合わせを行い、回答をキャッシュします。

A: キャッシュ DNS は外部公開ドメインの正引き結果を素早く取得するために、内部に閉じた名前解決だけでなく DMZ のセカンダリへ反復問い合わせを行い、回答をキャッシュします。

関連キーワード: ゾーン転送, セカンダリDNS, キャッシュサーバ, DMZ, 冗長構成

設問3:〔DNS のセキュリティ対策〕について、(1)~(3)に答えよ。

(3)本文中の下線②で、内部から外部への不正な通信を発見又は防止するために必要な、FW での対策を二つ挙げ、それぞれ30字以内で述べよ。

模範解答

①:内部から外部への通信に対する遮断ルールを設定する。

②:FWで遮断した通信の結果ログを監視する。

解説

解答の論理構成

- 問題文は、内部マルウェアが外部へ通信するケースを懸念して「②外部からの不正アクセスだけでなく、内部から外部への通信にも十分に注意しなければならない」と明記しています。

- “十分に注意”を実現する担当装置は本文にたびたび登場する「FW(ファイアウォール)」であり、設問でも「FW での対策」を要求しています。

- 不正通信を“防止”するには、FW に「内部から外部へ向かう不要ポート・宛先を遮断するルール」が不可欠です。DNS の例でも「TCP/UDP ともポート番号 53 番だけを許可する」と限定しており、これは典型的なアウトバウンドフィルタリングです。

- ただし遮断だけでは潜伏マルウェアの試行を見逃す恐れがあります。検知・分析という“発見”機能を担保するため、FW が出力する「遮断ログ」を継続的に監視・分析し、異常を早期に把握する必要があります。

- 以上より、解答は

①内部から外部への通信を遮断するルール設定

②FW で遮断した通信ログの監視

となります。

誤りやすいポイント

- IPS や IDS など他装置の対策を書いてしまい、FW に限定しない。

- 単に「ログを取得する」とだけ書き、“監視”や“分析”まで言及しない。

- 「通信を許可するホワイトリストを作る」と記述し、遮断というキーワードを欠落させる。

- 入口対策(外部→内部)ばかりを強調し、出口対策(内部→外部)を具体化しない。

FAQ

Q: なぜ内部からの通信にもフィルタが必要なのですか?

A: 内部端末がマルウェアに感染すると外部 C&C サーバへ接続しようとします。FW で出口を絞れば通信自体を阻止でき、同時にログで感染兆候も把握できます。

A: 内部端末がマルウェアに感染すると外部 C&C サーバへ接続しようとします。FW で出口を絞れば通信自体を阻止でき、同時にログで感染兆候も把握できます。

Q: ログ監視はどの程度の頻度で行うべきですか?

A: 重要システムほどリアルタイム監視が望ましいです。少なくとも SIEM や監視ツールで24時間体制のアラート検知を行い、異常値に即応できる体制を整えます。

A: 重要システムほどリアルタイム監視が望ましいです。少なくとも SIEM や監視ツールで24時間体制のアラート検知を行い、異常値に即応できる体制を整えます。

Q: ポート遮断だけで十分ですか?

A: IP アドレスやドメインのブラックリスト、アプリケーションレベルのプロキシ制御など多層防御が理想です。ただし設問は FW での基本対策を求めています。

A: IP アドレスやドメインのブラックリスト、アプリケーションレベルのプロキシ制御など多層防御が理想です。ただし設問は FW での基本対策を求めています。

関連キーワード: アウトバウンドフィルタリング, egress制御, ファイアウォールログ, ログモニタリング, 不正通信検知

設問4:〔インシデント管理〕について、(1)、(2)に答えよ。

(1)図3中のbは、セキュリティ担当者の対応として必要な、ネットワークに係る作業である。その作業の内容を15字以内で答えよ。

模範解答

b:ネットワークの切断

解説

解答の論理構成

- 【問題文】の図3では、セキュリティ担当者の作業手順が

“<セキュリティ担当者の対応> (1) 状況把握と記録 (2) 対処方法の確認 (3) b (4) 原因の特定と対処 …”

と示されています。 - (4) に “原因の特定と対処” が置かれているため、(3) には原因調査より先に“被害の拡大を防ぐ即時措置”が入ると読み取れます。

- さらに会話文で、F 氏は“②外部からの不正アクセスだけでなく、内部から外部への通信にも十分に注意しなければならない”と述べており、攻撃経路を遮断する重要性を強調しています。

- よって、重大インシデント発生時にまず実施すべきネットワーク作業は「通信経路の遮断」、すなわち“ネットワークの切断”となります。

誤りやすいポイント

- “機器の電源停止”と誤解する

└ 電源を落とすと証拠保全が困難になり、図3の後続ステップ“原因の特定”に支障を来します。 - “ファイアウォール設定変更”と答える

└ 設定変更は詳細対処の一部であり、即時の被害拡大防止としてはネットワークそのものを遮断する方が確実です。 - “ネットワーク遮断”ではなく別表現を記載

└ 問題は15字以内の具体的作業名を求めており、模範解答は“ネットワークの切断”と明示されています。

FAQ

Q: すべての回線を物理的に抜く必要がありますか?

A: インシデントの影響範囲を踏まえ、被害箇所と重要系統を論理・物理いずれかの方法で分離します。完全遮断が困難な場合は、最小構成での隔離を優先します。

A: インシデントの影響範囲を踏まえ、被害箇所と重要系統を論理・物理いずれかの方法で分離します。完全遮断が困難な場合は、最小構成での隔離を優先します。

Q: 切断後、復旧手順はどう進めますか?

A: 図3の(4)“原因の特定と対処”でマルウェア除去やパッチ適用を行い、(5)“システムの復旧”でネットワーク再開を管理された手順で実施します。

A: 図3の(4)“原因の特定と対処”でマルウェア除去やパッチ適用を行い、(5)“システムの復旧”でネットワーク再開を管理された手順で実施します。

Q: 証拠保全とのバランスは?

A: 切断は通信を止めるだけで機器やログを消去しません。ログ取得・ディスクイメージ作成などのフォレンジック作業は切断後に実施します。

A: 切断は通信を止めるだけで機器やログを消去しません。ログ取得・ディスクイメージ作成などのフォレンジック作業は切断後に実施します。

関連キーワード: インシデント対応, ネットワーク隔離, 影響範囲, 証拠保全, サイバー攻撃

設問4:〔インシデント管理〕について、(1)、(2)に答えよ。

(2)対処結果の報告後、将来発生するインシデントへの対応として、セキュリティ担当者が実施すべき事項がある。その内容を30字以内で述べよ。

模範解答

対処結果の評価を行い、インシデントの対処方法を見直す。

解説

解答の論理構成

- 【問題文】では、図3の<セキュリティ担当者の対応>に「(6) 対処結果の報告」が最終ステップとして示されています。

- 報告でインシデント対応が一旦完了した後、「今後同様の事象を再発させない」ためのサイクルを回すことが情報セキュリティ管理の常道です。

- その裏付けとして【問題文】に「被害が発生する前の兆候をつかむことが大切だ。そのためにはインシデント管理が重要だ」とあり、改善まで含めた継続的管理が求められています。

- よって、報告後に必要なのは

① 実施した対応を評価(有効性・不足点の洗い出し)

② 手順・体制・技術的対策を見直し、次回に備える

というPDCAの「Check」「Act」に当たる活動です。 - 以上より「対処結果の評価を行い、インシデントの対処方法を見直す」とまとめるのが妥当です。

誤りやすいポイント

- 図3に明示されていないからといって「追加作業はない」と判断してしまう。報告後の改善活動もインシデント管理プロセスに必須です。

- “再発防止策の実施”とだけ書くと、評価フェーズが抜けるため要点を欠きます。評価→見直しの両輪を意識しましょう。

- 「教育」「訓練」など周辺活動を挙げてしまい、設問が求める直接的な改善アクションから外れるケース。

FAQ

Q: なぜ評価と見直しの両方を書く必要があるのですか?

A: 評価は対応の有効性を定量・定性で測る工程、見直しは測定結果を踏まえて手順を更新する工程です。両方そろって初めて改善が成立します。

A: 評価は対応の有効性を定量・定性で測る工程、見直しは測定結果を踏まえて手順を更新する工程です。両方そろって初めて改善が成立します。

Q: 報告書を作成することだけでは不十分ですか?

A: 報告は事実共有に過ぎず、再発防止にはつながりません。報告後に内容を分析し、手順・ルールを更新してはじめて次回の備えになります。

A: 報告は事実共有に過ぎず、再発防止にはつながりません。報告後に内容を分析し、手順・ルールを更新してはじめて次回の備えになります。

Q: 見直しの具体例を教えてください。

A: 例としてFWのルール追加、ログ取得範囲拡大、連絡フローの短縮、担当者権限の明確化などがあります。

A: 例としてFWのルール追加、ログ取得範囲拡大、連絡フローの短縮、担当者権限の明確化などがあります。

関連キーワード: インシデント管理, PDCA, 再発防止, セキュリティ評価, フィードバック