ネットワークスペシャリスト 2015年 午後1 問02

ファイアウォールの負荷分散に関する次の記述を読んで、設問1~3に答えよ。

D社は、営業活動に関わる情報の共有・活用を強化するために、情報系サービス基盤を再構築することになった。新たな情報系サービス基盤には、アプリケーションサービスプロバイダのE社を利用することが決まった。E社のサービスは、インターネット上でWebサービスとして提供されている。

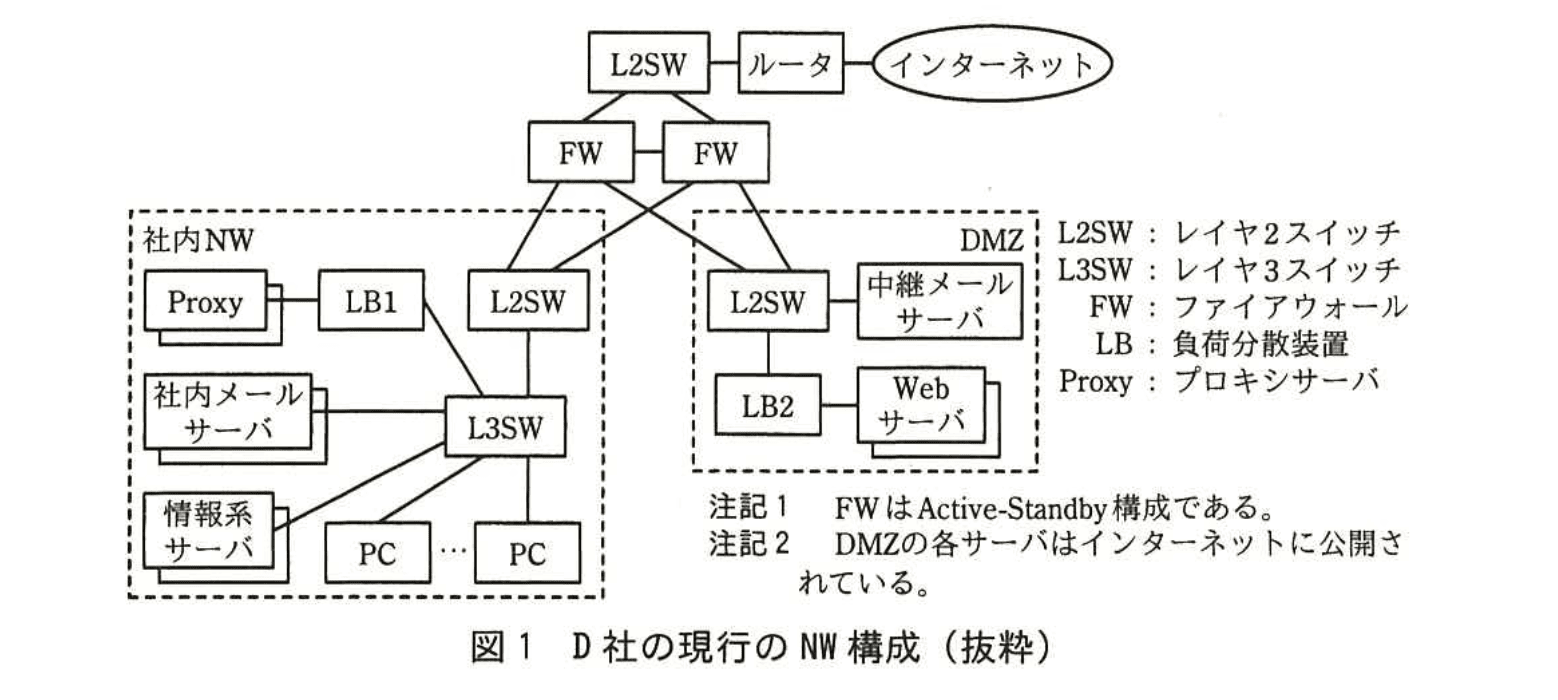

D社の現行のネットワーク(以下、NWという)構成を図1に示す。

〔現行 NW の移行〕

D社の情報系サービス基盤再構築の概要は、次のとおりである。

・現行NWの情報系サーバ上で稼働しているアプリケーションは、E社のグループウェアサービスに置き換える。

・社内メールサーバと中継メールサーバは、E社の電子メールサービスに置き換える。

・Webサーバは、現行のままとする。

・FWでは、現行どおりレイヤ4までの動的フィルタリングを行う。

・PCからインターネット及びDMZ上のWebサーバへの通信は、現行どおり全てProxyを経由する。

NWの移行を担当するD社情報システム部のW氏は、移行後の新NWにおけるインターネットアクセスの通信量を見積もった。その結果、インターネットとの通信量の増加によって、FW と Proxy は、現状の 1.4 倍以上の処理能力が必要であることが判明した。そこで W氏は、FWの性能拡張策として、現行 NW での Active-Standby 構成から Active-Active 構成に変更する案を検討することにした。

〔FWの負荷分散〕

D社の FW には、相互に負荷分散する機能がないので、LB を使用する必要がある。W氏が現行 NW の LBの仕様を調査したところ、透過モードという機能によって、FWの負荷分散が可能であることが分かった。

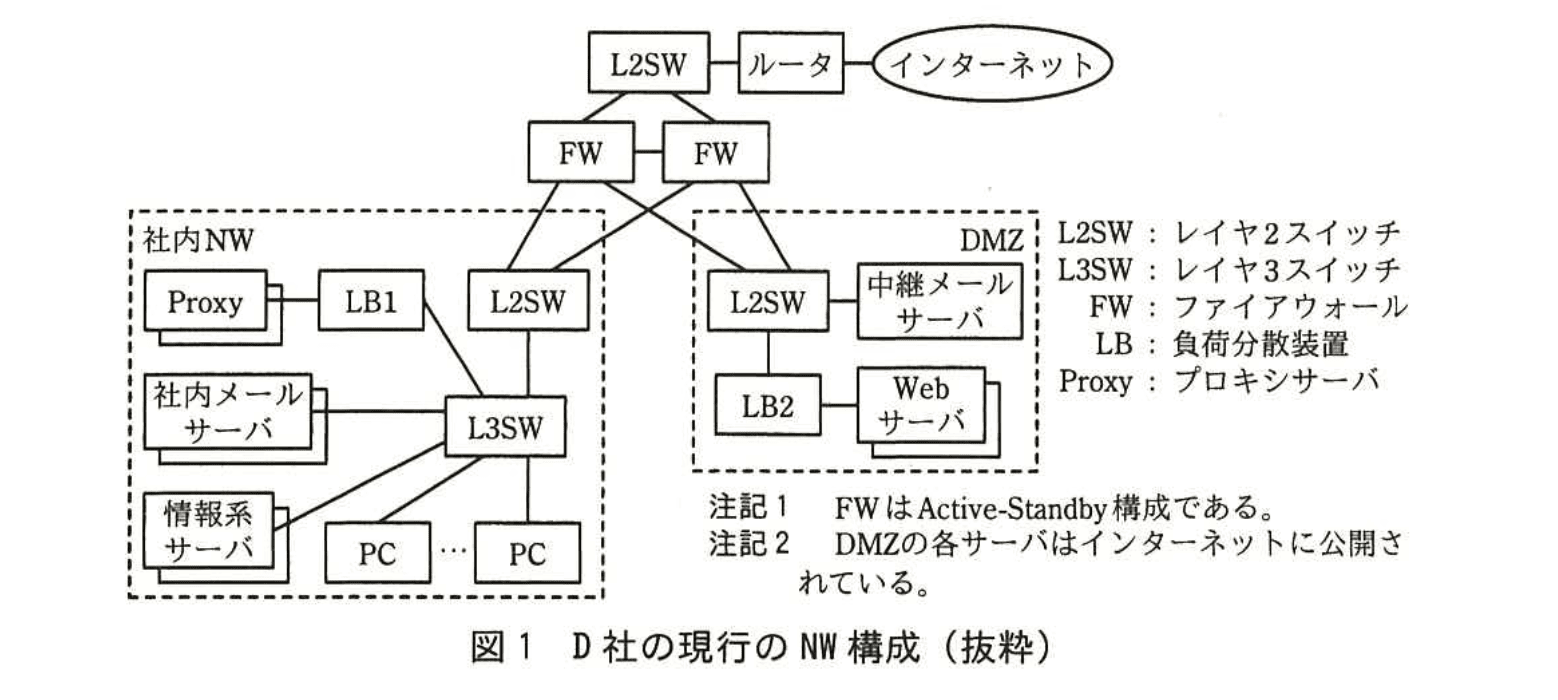

LB を使用した FWの負荷分散の基本構成を図2に示す。

図2における LBの動作は次のとおりである。

(1) ①FW はセッションの終端ノードではないので、FWの負荷分散では、パケットに対して行える操作に制約があり、サーバ負荷分散で使われる仮想IPアドレスを用いる方式は使えない。そこで、図2の LB によるパケット転送の動作は、次のとおりとなる。

・FW1、FW2 の MAC アドレスは、LB にあらかじめ登録してある。

・LB は、FW 宛てのイーサネットフレームに対し、宛先 MAC アドレスを振り分け先 FWのものに書き換えて転送する。

・その他のイーサネットフレームの転送は、ブリッジと同じ動作となる。

(2)②LBaとLBbによるパケットの振り分けは、FWでの動的フィルタリングが正しく行われるように実行される必要がある。LBは、次のように振り分け先を管理する。

・LBは、セッション単位で振り分け先FWを決定する。

・セッションと振り分け先FWとの対応は、セッションの生成・消滅に合わせて動的に管理される。

〔新 NW 構成の設計〕

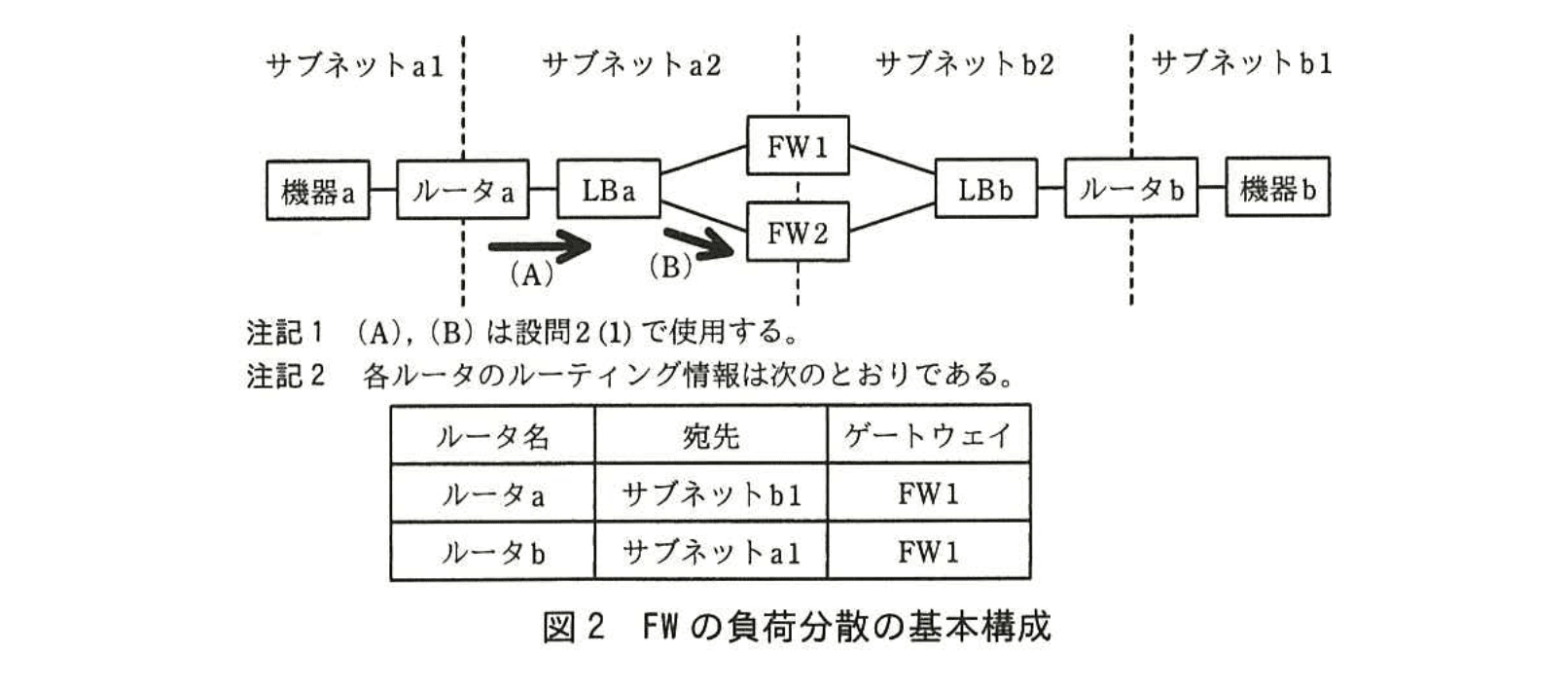

現行 LB は、透過モードとサーバに対する負荷分散のモードとの併用が可能である。そこで W氏は、次の方針の下で新 NW 構成を設計した。

・現行 NW に FW を1台追加し、③3台構成とする。

・現行 NW の LB を、可能な限り新 NW に転用する。

・新 NW において、社内 NW に配置する LB には、Proxy の負荷分散と FWの負荷分散とを併用させる。DMZ に配置する LB には、Webサーバの負荷分散と FWの負荷分散とを併用させる。

・新 NW に必要な性能を満たすために、Proxy は台数を増設する。

W氏が設計した新 NW 構成案を図3に示す。

新 NW 構成の設計に当たって W氏が主に検討した課題は、次の2点である。

(1) LBの転送データ量の見積り

LBの仕様には、1秒当たりの転送データ量である ア が記載されている。しかし、LBには1秒当たりの転送 イ 数に上限があるので、実際の最大 ア は転送パケット長によって変化する。そこでW氏は、インターネットのトラフィックをシミュレートして測定したLBの性能値を用いることにした。

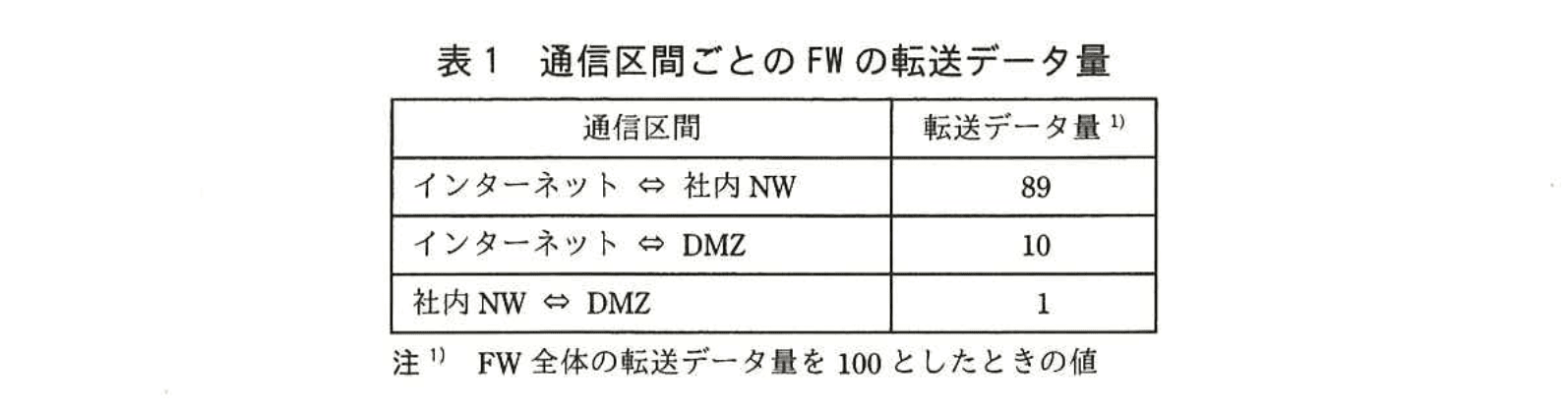

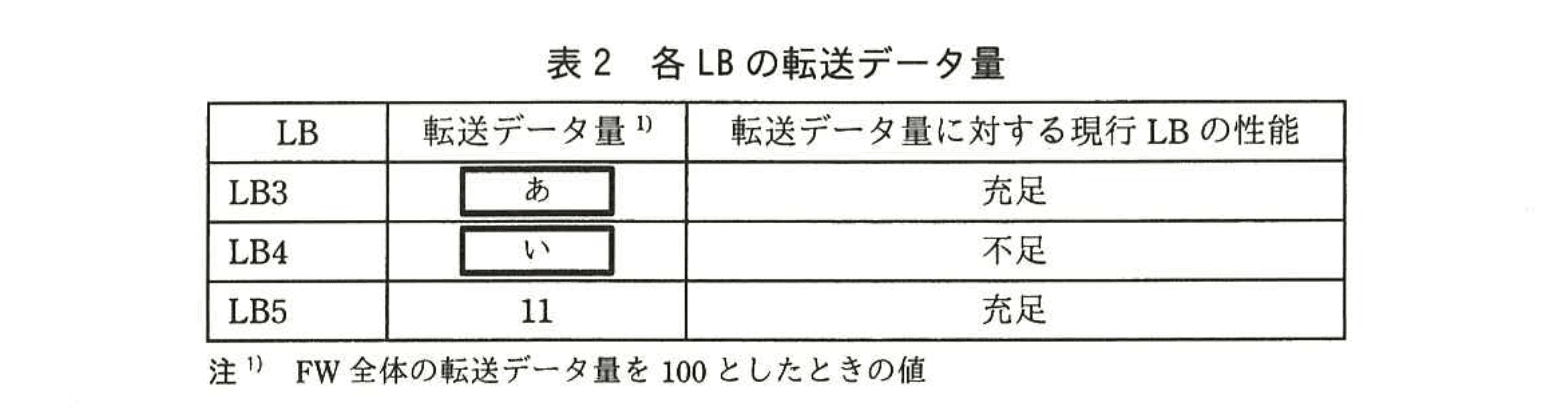

新NWにおける通信量の見積りによると、通信区間ごとのFWの転送データ量は、表1のとおりである。また、Proxyのキャッシュ効果、及びFWでのパケット破棄を無視し、表1に基づいて計算した各LBの転送データ量は、表2のようになる。

この見積りに基づいてW氏は、次のように決定した。

・現行NWの2台のLBをLB3とLB5に転用する。

・LB4には上位機種を新規に導入する。

(2) FWの故障対策

FWの故障対策として、LBに用意されている次の二つの機能を使用する。

・FWの故障検出機能

④ 対向するLBとの間で、経由するFWを変化させながら、相互にヘルスチェック用パケットを送受信する。

・FWの故障発生時の影響軽減機能

現行NWのActive-Standby構成と異なり、新NWでは、FWの故障発生時にセッションウができない。この影響を軽減するために、故障検出時に、⑤FWをはさんでいる両LBが、RSTフラグをオンにしたパケットをTCPコネクションの両端に送信する。

W氏が設計した新NW構成案は、プロジェクト推進会議で承認され、再構築が進められることになった。

設問1:

本文中の ア 〜 ウ に入れる適切な字句を答えよ。

模範解答

ア:スループット

イ:パケット

ウ:維持

解説

解答の論理構成

-

[ア] の導出

- 問題文には「“LBの仕様には、1秒当たりの転送データ量である ア が記載されている。”」とあります。

- 「1秒当たりの転送データ量」を表す一般的な性能指標は “スループット” です。

- よって [ア] は「スループット」になります。

-

[イ] の導出

- 続けて「“しかし、LBには1秒当たりの転送 イ 数に上限があるので、実際の最大 ア は転送パケット長によって変化する。”」とあります。

- データ量(スループット)がパケット長で変わる理由は、装置が処理できる単位が “パケット数/秒” で決まっているからです。

- 従って [イ] は「パケット」となります。

-

[ウ] の導出

- 新NWではFWを “③3台構成” の Active-Active にし、セッション情報を同期しない方式が採用されています。

- そのため「“現行NWのActive-Standby構成と異なり、新NWでは、FWの故障発生時にセッションウができない。”」とある通り、途中で経路が変わるとセッションを保持できません。

- ここには “維持” が入ると文脈が成立します。

- よって [ウ] は「維持」になります。

誤りやすいポイント

- 「1秒当たりの転送データ量」を “帯域” と誤記しやすいですが、帯域は理論的なリンク速度、スループットは実際に処理できる量という違いがあります。

- [イ] を “フレーム” や “セッション” としてしまうと、パケット長によるスループット変動の説明がつきません。

- Active-Active であっても同期機能付きFW製品も存在するため、[ウ] を “切替” と誤解しがちです。本問では同期しない前提なので “維持” が正解です。

FAQ

Q: スループットとパケット転送性能が両方示されている理由は何ですか?

A: パケットが小さいとヘッダ比率が高まり処理負荷が増します。装置は pps(packets per second)上限で決まるため、最大スループットはパケット長に依存します。両方提示することで性能を多面的に把握できます。

A: パケットが小さいとヘッダ比率が高まり処理負荷が増します。装置は pps(packets per second)上限で決まるため、最大スループットはパケット長に依存します。両方提示することで性能を多面的に把握できます。

Q: TCPセッション維持ができないと具体的にどんな影響がありますか?

A: 途中でFWが故障すると当該セッションが途中で切断されます。RSTフラグ付きパケットを送出して即座に再接続させ、影響時間を最小化します。

A: 途中でFWが故障すると当該セッションが途中で切断されます。RSTフラグ付きパケットを送出して即座に再接続させ、影響時間を最小化します。

Q: 透過モード LB でFW負荷分散する際、FWのIPアドレスは必要ですか?

A: 不要です。問題文の「“宛先 MAC アドレスを振り分け先 FW のものに書き換えて転送”」から分かるように、L2レベルで振り分けるためIPの仮想アドレスは使いません。

A: 不要です。問題文の「“宛先 MAC アドレスを振り分け先 FW のものに書き換えて転送”」から分かるように、L2レベルで振り分けるためIPの仮想アドレスは使いません。

関連キーワード: スループット, パケット, Active-Active, ヘルスチェック, 透過モード

設問2:〔FWの負荷分散〕について、(1)〜(3)に答えよ。

(1)図2中の(A)、(B)は、機器aと機器bとの間のTCPコネクション上のパケットを表し、矢印はその転送方向を表す。

また、このTCPコネクション上のパケットはFW2を経由する。(A)、(B)の宛先IPアドレスと宛先MACアドレスを、図2中の機器名を用いて答えよ。

模範解答

(A):

宛先IPアドレス:機器b

宛先MACアドレス:FW1

(B):

宛先IPアドレス:機器b

宛先MACアドレス:FW2

解説

解答の論理構成

- 端末間通信の基本は TCP コネクションです。問題文には「(A)、(B)は、機器aと機器bとの間のTCPコネクション上のパケット」とあり、両パケットともアプリケーションの宛先は「機器b」です。したがって宛先 IP アドレスは両方とも機器 b になります。

- IP 層より下位(L2)の転送は、ロードバランサ(LB)が FW 負荷分散用に MAC アドレスを書き換えます。根拠は【問題文】の引用「①FW はセッションの終端ノードではないので…LB は、FW 宛てのイーサネットフレームに対し、宛先 MAC アドレスを振り分け先 FW のものに書き換えて転送する。」です。

- さらに、「②LBaとLBbによるパケットの振り分けは、FWでの動的フィルタリングが正しく行われるように実行される」「LBは、セッション単位で振り分け先FWを決定する。」とあるため、同じ TCP コネクション内では常に同一 FW を通過しなければなりません。

- 本設問では「このTCPコネクション上のパケットはFW2を経由する。」と明示されています。ところが図 2 の (A) は FW1 → LBa 方向、(B) は FW2 → LBa 方向を示しており、(A) は “誤った FW1 へ送られたパケット” を表現しています。LBa は FW2 へ送るべきところを FW1 へ誤配送したため、FW1 宛ての MAC アドレスに書き換えられた状態で流れている、というシナリオです。

- 以上より

・宛先 IP アドレスはいずれも「機器b」。

・宛先 MAC アドレスは (A) が FW1、(B) が FW2。

となります。

誤りやすいポイント

- IP と MAC の層を混同し、「FW へ転送する=宛先 IP も FW」と誤解する。LB が書き換えるのは「宛先 MAC アドレス」だけであり、IP ヘッダは変更しません。

- 「FW2 を経由する」ので (A)(B) とも MAC=FW2 と早合点する。図 2 の (A) 矢印は“誤配送例”である点を見落としやすいです。

- TCP セッション維持の要件「セッション単位で振り分け先FWを決定」を読み飛ばし、送信方向ごとに異なる FW を選べると思い込む。

FAQ

Q: なぜ LB は IP アドレスを書き換えないのですか?

A: 【問題文】の「①…仮想 IP アドレスを用いる方式は使えない」から分かるとおり、FW はセッション終端ではないため IP を変えるとルーティングが破綻します。そこで L2 の MAC アドレスだけを操作して FW を選択します。

A: 【問題文】の「①…仮想 IP アドレスを用いる方式は使えない」から分かるとおり、FW はセッション終端ではないため IP を変えるとルーティングが破綻します。そこで L2 の MAC アドレスだけを操作して FW を選択します。

Q: (A) で誤配送が起こると通信は切れますか?

A: FW1 には当該セッションのステートがないのでパケットは破棄されます。結果として機器 a/b 間の通信は途絶し、再送や再接続が発生します。

A: FW1 には当該セッションのステートがないのでパケットは破棄されます。結果として機器 a/b 間の通信は途絶し、再送や再接続が発生します。

Q: MAC アドレスを見ただけでどの FW か分かるのはなぜ?

A: LB には「FW1、FW2 の MAC アドレスは、LB にあらかじめ登録してある」と記載されています。これにより LB は書き換え先をテーブルで即時判断できます。

A: LB には「FW1、FW2 の MAC アドレスは、LB にあらかじめ登録してある」と記載されています。これにより LB は書き換え先をテーブルで即時判断できます。

関連キーワード: 透過型ロードバランサ, MAC 書き換え, セッションスティッキー, TCP コネクション, 動的フィルタリング

設問2:〔FWの負荷分散〕について、(1)〜(3)に答えよ。

(2)本文中の下線①はどのような制約か。20字以内で述べよ。

模範解答

宛先 IP アドレスを書き換えられない。

解説

解答の論理構成

- 問題文の事実確認

- 本文には「①FW はセッションの終端ノードではないので、FW の負荷分散では、パケットに対して行える操作に制約があり」とあります。

- “セッションの終端ノードではない” とは

- FW は透過装置としてレイヤ4までの動的フィルタリングを行い、通信の送受信元ホストとは別の中継装置です。

- 制約の内容を具体化

- サーバ負荷分散で一般的な「仮想 IP アドレスを用いる方式」は、LB が受信パケットの宛先 IP を“仮想 IP”に書き換え、サーバ側で元の IP に戻す方式ですが、FW ではこの書き換え後に正しくステートフル検査ができなくなります。

- 結論

- よって、FW 向けパケットについて LB が行えるのは MAC アドレスの書き換えのみで、宛先 IP アドレスは変更できない、という点が制約になります。

- 模範解答「宛先 IP アドレスを書き換えられない。」はこの理由から導かれます。

誤りやすいポイント

- 「セッション終端ではない=L4 以降を見られない」と誤解し、ポート番号の書き換え不可と答えてしまう。実際には FW 自身が L4 まで検査するためポート番号を参照するが、LB が IP を書き換えるとセッション管理が崩れる点が本質です。

- MAC アドレス書き換えは“透過モード”の機能であり禁止事項ではない。MAC ではなく IP を対象にする設定と混同しがちです。

- DNS ラウンドロビンやホストルーティングなど他方式の可否を答えてしまい、設問が求める“パケット操作の制約”から外れるケース。

FAQ

Q: なぜ MAC アドレスは書き換え可能なのに IP アドレスは不可なのですか?

A: MAC アドレスはレイヤ2で完結し、上位レイヤには影響しません。一方 IP アドレスを書き換えると、FW が保持するセッションテーブルの 5-tuple と不一致になり、ステートフル検査が破綻するからです。

A: MAC アドレスはレイヤ2で完結し、上位レイヤには影響しません。一方 IP アドレスを書き換えると、FW が保持するセッションテーブルの 5-tuple と不一致になり、ステートフル検査が破綻するからです。

Q: IP 書き換えが不要な別の負荷分散方式はありますか?

A: あります。本文が採用した「透過モード」は宛先 MAC のみを書き換え、元の IP のまま FW へ転送する方式です。

A: あります。本文が採用した「透過モード」は宛先 MAC のみを書き換え、元の IP のまま FW へ転送する方式です。

Q: 透過モードを利用する際、ルーティング設定は必要ですか?

A: 必要です。図2の例ではルータが「宛先ネットワーク=FW」と静的ルートを持ち、LB を経由して FW へ届く経路が確立しています。

A: 必要です。図2の例ではルータが「宛先ネットワーク=FW」と静的ルートを持ち、LB を経由して FW へ届く経路が確立しています。

関連キーワード: 透過モード, ステートフルインスペクション, MACリライト, レイヤ4フィルタリング, 5タプル

設問2:〔FWの負荷分散〕について、(1)〜(3)に答えよ。

(3)本文中の下線②では、LBaのパケット振り分け動作とLBbのパケット振り分け動作との関係について、ある条件が成立しなければならない。その条件を、30字以内で述べよ。

模範解答

セッション単位に、2台のLBが同じFWを選択する。

解説

解答の論理構成

- 【問題文】では、FW が「レイヤ4までの動的フィルタリング」を行うと記載されています。動的フィルタリングは通信の状態を FW 内部に保持するため、同じセッションの往復パケットが同一 FW を通過しないとステートが一致せずパケットが破棄されます。

- そこで下線②に関して【問題文】は「②LBaとLBbによるパケットの振り分けは、FWでの動的フィルタリングが正しく行われるように実行される必要がある」と述べています。

- さらに LB の個別仕様として「・LBは、セッション単位で振り分け先FWを決定する」「・セッションと振り分け先FWとの対応は、セッションの生成・消滅に合わせて動的に管理される」とあり、LB がセッション粒度で FW を固定することが明示されています。

- LBa(入口側)と LBb(出口側)が別々の判定で異なる FW を選んでしまうと、外向きパケットと内向きパケットが異なる FW を通過し、前述のステート不整合が発生します。

- よって「2台の LB がセッション単位で 同一 FW を必ず選択する」ことが、動的フィルタリングを破綻させないための必須条件となります。

- 以上より模範解答「セッション単位に、2台のLBが同じFWを選択する。」となります。

誤りやすいポイント

- LBa と LBb が「ハッシュ値」や「IP アドレス」で独立に振り分けても大丈夫と考えてしまう。実際には FW がステートフルであるため入口・出口が合致しなければ通信が成立しません。

- 「どちらか一方の LB だけがセッション固定を行えばよい」と誤解する。2 台が協調して同一 FW を選ばなければ往復経路が分断されます。

- サーバ向けの負荷分散と同じく「仮想 IP アドレス方式を使えば FW の振り分けも簡単」と想定する。本文の「①FW はセッションの終端ノードではないので…仮想 IP アドレスを用いる方式は使えない」が示す通り、FW では適用できません。

FAQ

Q: LBa と LBb は物理的に離れていてもセッション情報を共有する必要がありますか?

A: はい。同じセッションを同じ FW に送るため、ハッシュ共有やステート同期など何らかの方法で振り分け結果を一致させる必要があります。

A: はい。同じセッションを同じ FW に送るため、ハッシュ共有やステート同期など何らかの方法で振り分け結果を一致させる必要があります。

Q: 万一 LBa と LBb が異なる FW を選択した場合、どのような障害が起こりますか?

A: FW 上のステートテーブルが不完全となり、戻りパケットが「不正なセッション」として破棄され通信が切断されます。

A: FW 上のステートテーブルが不完全となり、戻りパケットが「不正なセッション」として破棄され通信が切断されます。

Q: 今回の方式はレイヤ7ロードバランサでも実装可能ですか?

A: 可能ですが、FW 自身がレイヤ4までしか処理しないため、LB 側でレイヤ7まで解析するメリットは少なく、一般的にはレイヤ2/3 で MAC 書き換え方式を採用することが多いです。

A: 可能ですが、FW 自身がレイヤ4までしか処理しないため、LB 側でレイヤ7まで解析するメリットは少なく、一般的にはレイヤ2/3 で MAC 書き換え方式を採用することが多いです。

関連キーワード: 動的フィルタリング, ステートフルインスペクション, セッション固定, パケット転送, MAC書き換え

設問3:〔新NW構成の設計〕について、(1)〜(4)に答えよ。

(1)本文中の下線③で、FWを3台構成とする目的を20字以内で述べよ。

模範解答

故障発生時の性能を不足させないため

解説

解答の論理構成

-

性能要件の把握

本文には「インターネットとの通信量の増加によって、FW と Proxy は、現状の 1.4 倍以上 の処理能力が必要である」とあります。したがって単体の FW(現行性能 1.0)では将来トラフィックをさばけません。 -

Active-Active 化による性能向上

W 氏は「現行 NW での Active-Standby 構成から Active-Active 構成に変更する案を検討」としています。FW を2台同時稼働させれば実効処理能力は 2.0 相当となり、通常時の 1.4 を満たします。 -

故障時のボトルネック

しかし2台構成で1台が故障すると、残る1台の性能は 1.0 に落ち込み、必要な 1.4 に届きません。 -

3台構成の採用

そこで「現行 NW に FW を1台追加し、③3台構成とする」と設計しました。3台 Active-Active-Active 運用なら

• 通常:1.0×3=3.0(十分)

• 1台故障:1.0×2=2.0(必要 1.4 を上回る)

よって「故障発生時でも性能不足にならない」ことが目的となります。 -

以上より模範解答「故障発生時の性能を不足させないため」が導かれます。

誤りやすいポイント

- 「3台=冗長度向上」とだけ捉え、性能要件(1.4 倍)を無視してしまう。

- Active-Standby 時代の考え方を引きずり、「待機系が動けば 1.0+1.0 で足りる」と誤算する。実際は故障時に 1 台運転となる点を見落としがちです。

- Proxy 増設と混同し、「Proxy が増えるから FW も3台」と短絡的に覚えてしまう。

FAQ

Q: なぜ2台構成でスケールアップ(性能強化型 FW)を選ばなかったのですか?

A: 問題文にスケールアップの可否は示されていませんが、既存機材の流用とコストを重視して「1台追加」によるスケールアウトを採ったと読み取れます。

A: 問題文にスケールアップの可否は示されていませんが、既存機材の流用とコストを重視して「1台追加」によるスケールアウトを採ったと読み取れます。

Q: 3台のうち2台同時故障したらどうなりますか?

A: 1台のみ残るため性能は 1.0 となり 1.4 を下回ります。設計は「単一故障」を前提に可用性と性能を確保しています。

A: 1台のみ残るため性能は 1.0 となり 1.4 を下回ります。設計は「単一故障」を前提に可用性と性能を確保しています。

Q: 3台 Active 構成でセッション維持は大丈夫ですか?

A: 本文「LB は、セッション単位で振り分け先 FW を決定する」とあり、セッションアフィニティを保つため LB が制御する仕組みになっています。

A: 本文「LB は、セッション単位で振り分け先 FW を決定する」とあり、セッションアフィニティを保つため LB が制御する仕組みになっています。

関連キーワード: 冗長構成, 負荷分散, 可用性, スケールアウト, フェイルオーバー

設問3:〔新NW構成の設計〕について、(1)〜(4)に答えよ。

(2)表2中のあ、いに入れる適切な数値を答えよ。

模範解答

あ:99

い:180

解説

解答の論理構成

-

【問題文】の表1には、FW を通過する 3 区間の転送データ量が示されています。

- 「インターネット ⇔ 社内NW」:89

- 「インターネット ⇔ DMZ」:10

- 「社内NW ⇔ DMZ」:1

-

LB3 の位置は図3で「ルータ―LB3―FW 群―LB4/LB5」となっており、インターネット側に唯一配置されています。

→ よって LB3 を通過するのは “インターネット” が絡む 2 区間の通信のみ。- 89(インターネット ⇔ 社内NW)

- 10(インターネット ⇔ DMZ)

合計は 99 となるため、表2 の あ=99 です。

-

LB4 は社内NW側に配置され、役割が 2 つあります。

① FW 負荷分散(FW 群と社内NW 間):- インターネット ⇔ 社内NW の 89

- 社内NW ⇔ DMZ の 1

計 90

② Proxy 負荷分散(PC と Proxy 間):

図3より PC の通信は必ず Proxy を経由し、Proxy 負荷分散のために 同じパケットが再度 LB4 を通過 します。

したがって ①で数えた 90 が “往路” と “復路” の 2 回 LB4 を通過し、

90 × 2 = 180

よって表2 の い=180 です。

誤りやすいポイント

- LB4 が「FW 負荷分散+Proxy 負荷分散」を兼ねていることを見落とし、90 のまま答えてしまう。

- 「社内NW ⇔ DMZ:1」を忘れて 89×2=178 と計算し、正答を逃す。

- LB3 が DMZ 向け通信(10)も受け持つことに気付かず、89 のみで算出してしまう。

FAQ

Q: Proxy を経由することでパケットが何回 LB4 を通るのですか?

A: PC→Proxy と Proxy→FW の 2 回、戻りも同様に 2 回で計 4 回ですが、総データ量の倍計算で十分です。

A: PC→Proxy と Proxy→FW の 2 回、戻りも同様に 2 回で計 4 回ですが、総データ量の倍計算で十分です。

Q: 「Proxy のキャッシュ効果を無視」とありますが、具体的にどう影響しますか?

A: キャッシュにより転送量が減る可能性を考慮せず、表1 の値をそのまま使う、という意味です。

A: キャッシュにより転送量が減る可能性を考慮せず、表1 の値をそのまま使う、という意味です。

Q: LB5 の転送量 11 はどこから来ますか?

A: 「インターネット⇔DMZ:10」と「社内NW⇔DMZ:1」が FW を経由するたびに必ず LB5 を通過するため、合計 11 です。

A: 「インターネット⇔DMZ:10」と「社内NW⇔DMZ:1」が FW を経由するたびに必ず LB5 を通過するため、合計 11 です。

関連キーワード: 透過型ロードバランサ, 動的フィルタリング, トラフィック見積り, Proxy経由通信

設問3:〔新NW構成の設計〕について、(1)〜(4)に答えよ。

(3)本文中の下線④は、LBが故障検出対象であるFWに対してヘルスチェック用パケットを送信する方法と比較して、どのような利点があるか。30字以内で述べよ。

模範解答

FWを経由するLB間の経路の障害を検出できる。

解説

解答の論理構成

- 本文には、FWの故障検出機能として

「④ 対向するLBとの間で、経由するFWを変化させながら、相互にヘルスチェック用パケットを送受信する」

と記載されています。 - 一方、設問が比較対象とする方式は「LBが故障検出対象であるFWに対してヘルスチェック用パケットを送信する方法」です。これはFWの応答可否だけを監視する手法です。

- 直接FW宛てに送ればFW自身の生死は分かりますが、LBとFW間のリンク断やFWのインタフェース障害など、FWを挟んだ“経路”の不具合は検出できません。

- ④の方式では、ヘルスチェック用パケットが「対向するLB」まで到達して初めて正常と判断できるため、FWはもちろん、FWを通る“経路”そのものが疎通できるかどうかを一括で確認できます。

- したがって、直接FW監視よりも障害検知範囲が広がる点が利点となります。

- 以上より解答は「FWを経由するLB間の経路の障害を検出できる。」となります。

誤りやすいポイント

- 「FWの稼働確認」=「FW以外の経路も含めた確認」と誤解しやすい。直接FWへPingするだけではリンク障害を見逃す点に注意。

- ④の記述を“LB同士だけの監視”と短絡的に読み取り、FWの経由を意識しない答案を書くと減点対象。

- セッション維持やRST送出など他の故障時処理と混同して利点を書き違えるケース。

FAQ

Q: なぜ「FWへの直接監視」では十分でないのですか?

A: FWが動作していても、LB―FW間のケーブル断やFWの外側インタフェース故障で通信不可になる場合があります。直接監視はその種の経路障害を検出できません。

A: FWが動作していても、LB―FW間のケーブル断やFWの外側インタフェース故障で通信不可になる場合があります。直接監視はその種の経路障害を検出できません。

Q: ④の方式でFWが複数ある場合、どのFW経由かはどう判別しますか?

A: LBはヘルスチェック送信時に「経由するFWを変化させながら」行うため、応答がない経路=特定FWまたはそのリンク障害と切り分けられます。

A: LBはヘルスチェック送信時に「経由するFWを変化させながら」行うため、応答がない経路=特定FWまたはそのリンク障害と切り分けられます。

Q: ④の方式を採ると監視トラフィックが増えませんか?

A: 監視パケットはごく小さく周期も調整可能です。経路障害を確実に検出できるメリットがトラフィック増より優先されます。

A: 監視パケットはごく小さく周期も調整可能です。経路障害を確実に検出できるメリットがトラフィック増より優先されます。

関連キーワード: ヘルスチェック, 経路障害検知, 負荷分散, 可用性設計

設問3:〔新NW構成の設計〕について、(1)〜(4)に答えよ。

(4)本文中の下線⑤の動作は、この動作を行わない場合と比べて、TCPコネクションの両端のノードにどのような利点を与えるか。30字以内で述べよ。

模範解答

リトライアウトを待たずにコネクションの切断を検知できる。

解説

解答の論理構成

- 本文は、FW故障時の影響軽減策として「⑤FWをはさんでいる両LBが、RSTフラグをオンにしたパケットをTCPコネクションの両端に送信する」と明記しています。

- 一方、Active-Active 構成では、FWが落ちると「新NWでは、FWの故障発生時にセッションウができない」ため、途中にあった TCP コネクションは行先を失います。

- RST は TCP の「接続を直ちに破棄せよ」という制御フラグです。RST を受信した端点は即座に該当コネクションを閉じ、アプリケーションにエラーを通知します。

- もし⑤の動作を行わなければ、端点は ACK が返らないことから再送を繰返し、最終的に TCP の再送タイマやアプリケーションのタイムアウトで切断を検知します。これは数秒〜数分遅延する場合があります。

- 故障直後に RST を送れば、この待ち時間無しで「接続断」という事実を認識でき、新たな接続を即座に張り直せます。

- したがって利点は「リトライタイムアウトを待たずに速やかに切断を検知できる」ことになります。

誤りやすいポイント

- 「RST=再接続を自動で張り直す信号」と誤解しがち。RST はあくまで“即時切断”通知です。

- 「アプリケーション層に影響がない」と考えてしまう。RST によりソケットはエラー終了するため、アプリケーションは再接続処理を実装しておく必要があります。

- RST を片方向だけに送れば十分と誤読するケース。⑤は「TCPコネクションの両端」に送るので、双方が同時に切断を認識できます。

FAQ

Q: なぜ FIN ではなく RST を使うのですか?

A: FIN は通常の正常切断時に用いるフラグで 4-way ハンドシェイクが必要です。故障時は途中の FW が消滅しているため、より即時性の高い RST が選択されます。

A: FIN は通常の正常切断時に用いるフラグで 4-way ハンドシェイクが必要です。故障時は途中の FW が消滅しているため、より即時性の高い RST が選択されます。

Q: RST を受信したアプリケーションは必ず再接続するのですか?

A: TCP スタックはコネクションを閉じますが、再接続処理の実行可否はアプリケーションやミドルウェアの実装に依存します。

A: TCP スタックはコネクションを閉じますが、再接続処理の実行可否はアプリケーションやミドルウェアの実装に依存します。

Q: 他のセッションには影響しないのですか?

A: LB はセッション単位で経路を管理しており、健全な FW を経由しているセッションには RST を送らないため影響は限定されます。

A: LB はセッション単位で経路を管理しており、健全な FW を経由しているセッションには RST を送らないため影響は限定されます。

関連キーワード: TCP RST, コネクション再送, 負荷分散装置, フェイルオーバ, ヘルスチェック