ネットワークスペシャリスト 2015年 午後1 問03

侵入検知・防御システムの導入に関する次の記述を読んで、設問1~3に答えよ。

F社は、中堅の輸入食品卸売会社であり、自社で営業支援システムを運用している。

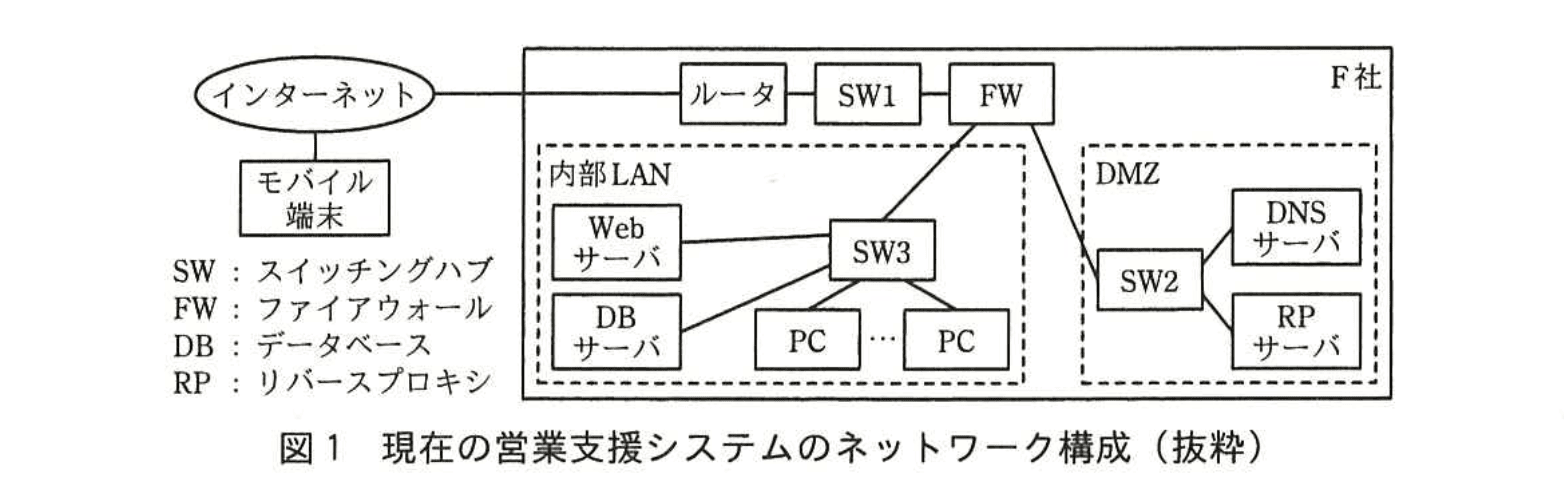

現在の営業支援システムのネットワーク構成を、図1に示す。

F社の営業部員は、社内で営業支援システムにアクセスする場合には、自席のPCを使い、社外からは、モバイル端末を使って営業支援システムにアクセスする。営業支援システムで主なサービスを提供しているWebサーバを社外から利用するには、SSL/TLSを実装したRPサーバを経由してアクセスする。社内のPCからインターネットへのアクセスは、RPサーバを経由しない。

F社では数年前にネットワーク構成を見直し、侵入検知システム(IDS)の機能をもったFWを導入した。最近になって営業部員から、インターネットを通じたサービスのレスポンスがしばしば悪化していると、苦情が寄せられるようになった。F社の情報システム部が調査した結果、現在のFWはIDSとしての性能の限界に近づいており、これがレスポンス悪化の原因となっていると考えられた。IDS機能を使わなければFWは負荷が軽減され、今後も継続して利用できることが分かった。

また、最近発見された一部のサーバのミドルウェアの脆弱性を悪用する攻撃は、FWのIDS機能では検出できないものであった。このときは、アプリケーションへの影響確認テストに長時間が掛かり、該当サーバにセキュリティパッチを適用するまで、営業支援システムを数日間休止せざるを得なかった。

F社の情報システム部は、インターネットを通じた様々なサイバー攻撃の増大が頻繁に報道されていることも考慮し、営業支援システムのセキュリティレベルを向上させるために、プロジェクトを立ち上げた。プロジェクトのリーダにはH君が任命された。まずH君は、IDSの見直しを開始した。

〔IDSの見直し〕

侵入検知の仕組みとしては、次の2種類がある。

一方はシグネチャ型と呼ばれ、不正なパケットに関する一定のルールやパターンを使う。原則として未知の攻撃には対応できないが、あらかじめ様々な種類のシグネチャが登録されている。

他方のア型は、定義されたプロトコルの仕様などから逸脱したアクセスがあった場合を不正とみなす。シグネチャ型と比べて、未知の攻撃に対しては柔軟に対応できるが、正常と判断する基準によっては、正常なパケットを異常とみなすこともある。H君は、それぞれの仕組みの特長を生かすために、両方の機能をもつIDSを採用することにした。

次に、H君は、IDSのネットワークへの接続について検討した。

IDSは、監視対象のネットワークにあるSWのイポートに接続し、IDS側のネットワークポートをウモードにすることで、IDS以外を宛先とする通信を取り込むことができる。また、IDS側のネットワークポートにエアドレスを割り当てなければ、IDS自体がOSI基本参照モデルの第3層レベルの攻撃を受けることを回避できる。

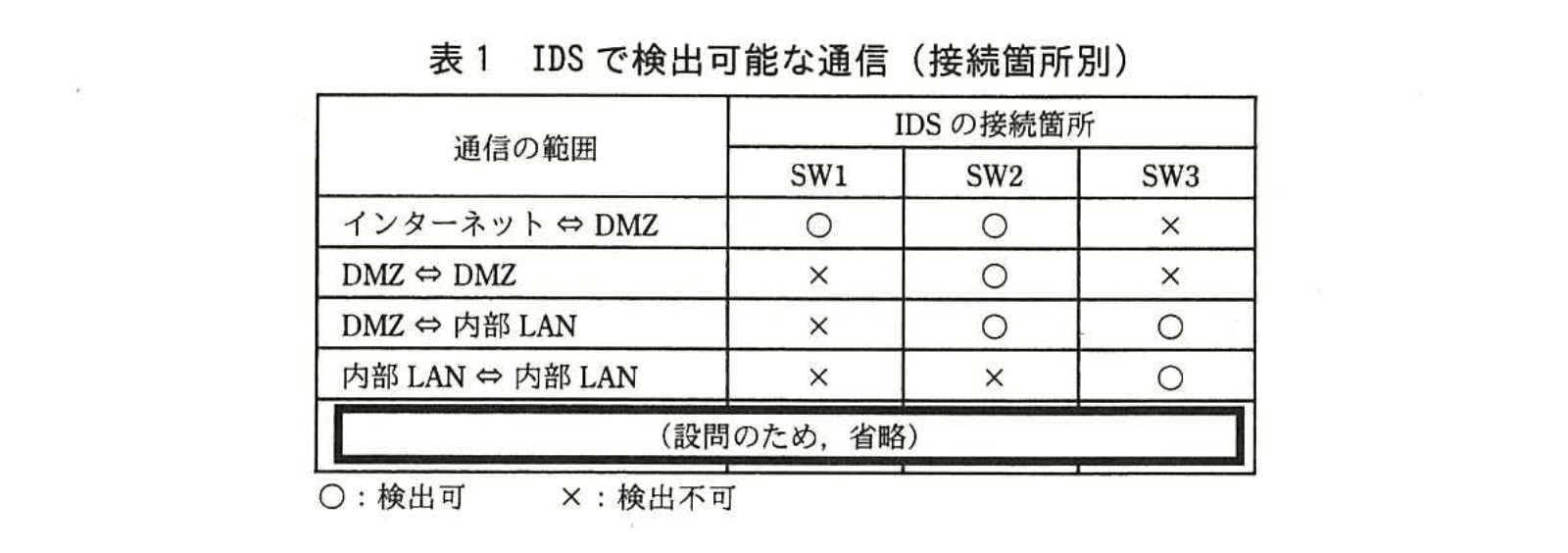

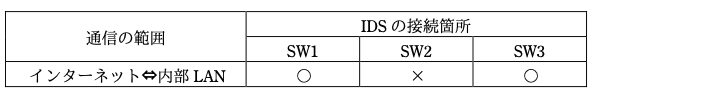

検出可能な通信は、IDSの接続箇所によって異なる。例えば、インターネットとDMZ間の通信は、IDSをSW1又はSW2に接続した場合は検出可能だが、SW3に接続した場合は検出できない。図1中のSW1~SW3にそれぞれIDSを接続した場合に、IDSで検出可能な通信を表1に示す。

H 君が調査したIDSには、検知した攻撃を遮断する機能を実装している機種があった。遮断機能のうちの一つは、①IDSと FW が連携することで、検知した送信元アドレスからの不正な接続を遮断するというものであった。

また、IDSが不正なTCPコネクションを検知した場合に、該当する通信を強制的に切断する目的で、送信元と宛先の双方のIPアドレス宛に、TCP の RST フラグをオンにしたパケットを送る機能があった。検知した不正パケットが UDP の場合には、該当するパケットの送信元に、ICMP ヘッダのコードに port オ を設定したパケットを送って、更なる攻撃の抑止を試みることができる。しかし、H 君は、② この ICMP を使った攻撃抑止のためのパケットが、実際は攻撃者に届かないことがあること、又はこのパケット自体が他のサイトへの攻撃となることもあると考えた。

これまでの検討結果から、H 君は、より高度な侵入防御の仕組みが必要であると考え、ネットワークの重要な部分へは侵入防止システム (IPS) を追加することを検討した。

〔IPS の追加〕

IPS は、不正アクセスを監視するだけでなく、遮断する機能を強化したネットワーク機器である。例えば、SQL インジェクションのような、Webアプリケーションの脆弱性に対応する機能をもつもの、及び③ 防御対象のサーバに新たな脆弱性が発見された場合の一時的な運用対応できるものがある。しかし、IPS は正常な通信を誤って不正と検知してしまうこと (フォールスポジティブ)、又は不正な通信を見逃してしまうこと (フォールスネガティブ) があり、双方のバランスをとって効果的な侵入防御を実現することが重要である。

また、高度な機能をもつ IPS には高い負荷が掛かることが想定される。ネットワークの通信量が急激に増えた場合でも、営業支援システムのレスポンス悪化を避け、継続して利用できる状態にすることが重要であることから、H 君は IPS の障害対策について検討した。

IPS の障害対策には、並列に複数台導入する冗長化が考えられる。しかし、導入候補の IPS には、④ IPS の機能の一部が故障した場合に備えた機能があった。費用対効果の観点と、IDSが併設されていることや、営業支援システムの継続利用を優先行することから、H君はIPSを冗長化しないことにした。

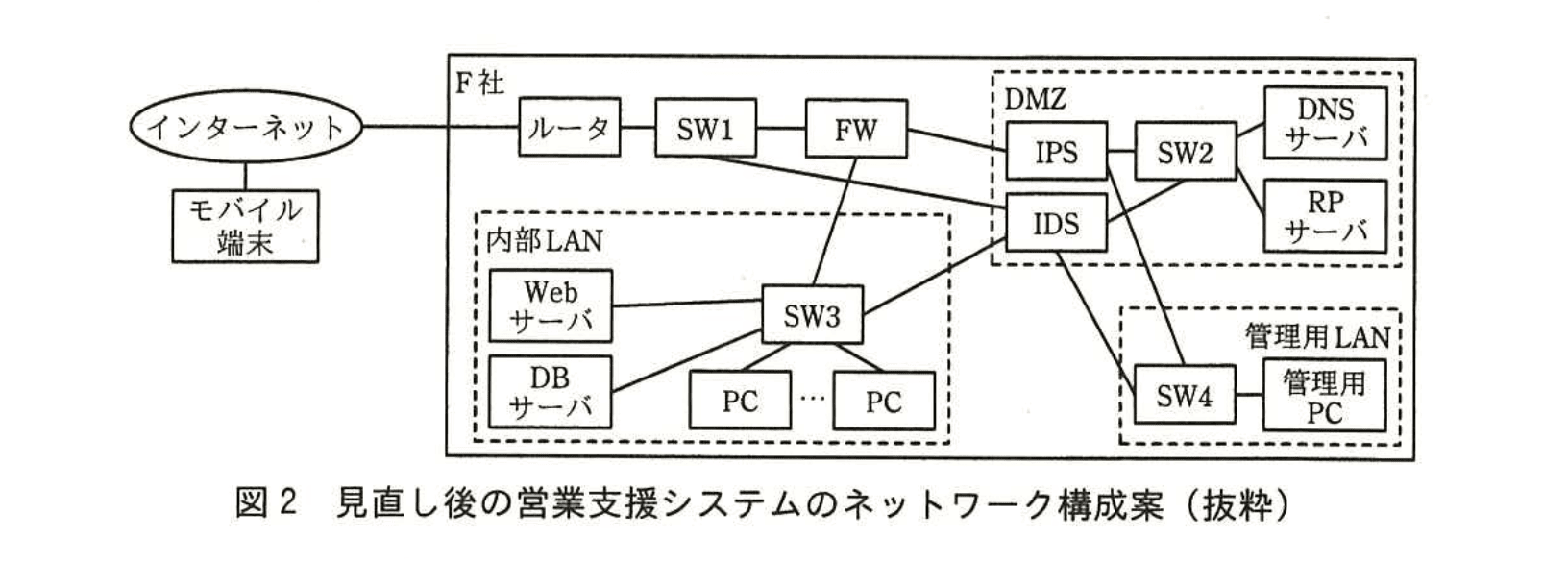

以上の検討の結果、H君は営業支援システムのネットワークに、IDSとIPSの両方を追加し、管理用PCを接続した管理用LANを設けることを考えた。

H君による、見直し後の営業支援システムのネットワーク構成案を、図2に示す。

H君が考えたネットワーク構成案は承認され、営業支援システムの見直しプロジェクトが開始された。

設問1:

本文中のア〜オに入れる適切な字句を答えよ。

模範解答

ア:アノマリ 又は 異常検知

イ:ミラー 又は ミラーリング

ウ:プロミスキャス

エ:IP

オ:unreachable

解説

解答の論理構成

- 【問題文】では、シグネチャ型と対比して「他方のア型は、定義されたプロトコルの仕様などから逸脱したアクセスがあった場合を不正とみなす」と記述されています。プロトコル逸脱=正常との差異を検知する方式は “アノマリ(異常検知)型” です。

➡ ア:アノマリ 又は 異常検知 - IDS の接続方法として「IDS は、監視対象のネットワークにあるSWのイポートに接続し」とあり、スイッチポートが受信フレームをコピーして出力する機能=ミラーポート(ミラー/ミラーリング)を指します。

➡ イ:ミラー 又は ミラーリング - さらに「IDS 側のネットワークポートをウモードにすることで、IDS 以外を宛先とする通信を取り込むことができる」とあるため、複製フレームを自分宛でなくとも受信する “プロミスキャスモード” が必要です。

➡ ウ:プロミスキャス - 「IDS側のネットワークポートにエアドレスを割り当てなければ、IDS自体がOSI基本参照モデルの第3層レベルの攻撃を受けることを回避できる」とあるので、第3層=IP 層のアドレスを付与しない運用を示しています。

➡ エ:IP - UDP 攻撃検知時に送る ICMP について「ICMPヘッダのコードに port オ を設定したパケット」と明示されています。UDP 宛先ポートが無い場合に返される ICMP は “destination unreachable / port unreachable” であり、キーワードは “unreachable” です。

➡ オ:unreachable

誤りやすいポイント

- アの空欄を “ビヘイビア型” と誤記する例が多いですが、【問題文】は正常からの逸脱を判定すると明示しており “アノマリ型” が正解です。

- イのミラーポートを “SPAN” と書くと略称は通じますが、出題は一般名称を求めているため減点対象になります。

- エを “MAC” とすると第2層しか保護できず、設問が「OSI基本参照モデルの第3層レベルの攻撃」を避けると述べている点と矛盾します。

- オで “error” “blocked” など曖昧な単語を書くと減点されます。ICMP Type3/Code3 の正式語 “unreachable” を外さないことが重要です。

FAQ

Q: IDS のプロミスキャスモードを有効にすると通信遅延は発生しますか?

A: IDS 側ポートだけが全フレームを受信するため、スイッチ/ネットワーク全体の遅延にはほぼ影響しません。ただし IDS 装置の処理能力がボトルネックになる可能性はあります。

A: IDS 側ポートだけが全フレームを受信するため、スイッチ/ネットワーク全体の遅延にはほぼ影響しません。ただし IDS 装置の処理能力がボトルネックになる可能性はあります。

Q: ICMP “port unreachable” を送っても攻撃が止まらないことがあるのはなぜですか?

A: 攻撃元のファイアウォールで ICMP が遮断されていたり、攻撃者が IP スプーフィングを行っている場合は応答が届かず抑止効果がありません。

A: 攻撃元のファイアウォールで ICMP が遮断されていたり、攻撃者が IP スプーフィングを行っている場合は応答が届かず抑止効果がありません。

Q: IDS と IPS を併設するメリットはどこにありますか?

A: IDS は検知ログを詳細に取得でき、IPS は即時遮断が可能です。併設により“検知精度の高い監視”と“リアルタイム防御”を両立できます。

A: IDS は検知ログを詳細に取得でき、IPS は即時遮断が可能です。併設により“検知精度の高い監視”と“リアルタイム防御”を両立できます。

関連キーワード: IDS, IPS, アノマリ, プロミスキャス, port unreachable

設問2:〔IDSの見直し〕について、(1)~(3)に答えよ。

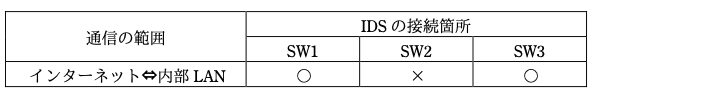

(1)IDSで検出可能な通信の範囲を追加して、表1を完成せよ。

模範解答

下表のとおり

解説

解答の論理構成

-

通信経路の把握

- 【問題文】の図1より、インターネット → ルータ → SW1 → FW → SW3 → 内部LAN という経路で通信が流れます。

- DMZ 経由は「インターネット ⇔ DMZ」のみで、内部LAN には SW2 を通らず到達します。

-

SW ごとの監視範囲

- 【問題文】には「インターネットとDMZ間の通信は、IDSをSW1又はSW2に接続した場合は検出可能だが、SW3に接続した場合は検出できない。」とあります。

- 同じロジックで考えると、インターネット ⇔ 内部LAN の通信は SW1 と SW3 を通るため、これらに IDS を接続すれば検出可能です。

- 逆に SW2 は経路外なので検出できません。

-

表1 への反映

- インターネット ⇔ 内部LAN 行を追加し、

• SW1 列:○

• SW2 列:×

• SW3 列:○ - これが【模範解答】の「インターネット↔内部 LAN」の行と一致します。

- インターネット ⇔ 内部LAN 行を追加し、

誤りやすいポイント

- 「FW の手前=SW1 だから内部 LAN 側の通信は見えない」と早合点しやすい。実際には FW を越えた後も同一フローなので SW1 でも検出可能です。

- 図上の位置関係だけを見て「すべてのインターネット通信は SW2 も経由する」と誤認するケース。DMZ と内部 LAN の物理分離に注意が必要です。

- IDS の接続モード(ウモード)に気を取られ、経路解析を疎かにしてしまうミス。

FAQ

Q: なぜ SW3 でインターネット通信を検出できるのですか?

A: SW3 は 内部LAN の集線ポイントであり、FW から内部へ入ってくる全トラフィックを終端します。したがってインターネット発のパケットも必ず通過します。

A: SW3 は 内部LAN の集線ポイントであり、FW から内部へ入ってくる全トラフィックを終端します。したがってインターネット発のパケットも必ず通過します。

Q: FW があるのに IDS を SW1 に置くメリットは?

A: FW の前段で監視することで、FW まで届く前に異常を検知・アラート可能です。FW 設定ミスやゼロデイ攻撃など、多段防御の一環となります。

A: FW の前段で監視することで、FW まで届く前に異常を検知・アラート可能です。FW 設定ミスやゼロデイ攻撃など、多段防御の一環となります。

Q: SW2 に IDS を接続しても内部 LAN の攻撃を検出できませんか?

A: SW2 は DMZ 内のスイッチです。内部LAN とは FW を介して分離されているため、内部 LAN 向けトラフィックは SW2 を通過しません。

A: SW2 は DMZ 内のスイッチです。内部LAN とは FW を介して分離されているため、内部 LAN 向けトラフィックは SW2 を通過しません。

関連キーワード: 侵入検知, 監視ポイント, DMZ, フォールスポジティブ, 多層防御

設問2:〔IDSの見直し〕について、(1)~(3)に答えよ。

(2)本文中の下線①で、IDSとFWが連携することで不正な接続を遮断する仕組みとは、どのようなものか。40字以内で具体的に述べよ。

模範解答

FWのACLを動的に変更して、遮断の対象とする送信元アドレスを追加する。

解説

解答の論理構成

- 連携の目的を確認

本文では下線付きの「① IDS と FW が連携することで、検知した送信元アドレスからの不正な接続を遮断する」と記載されています。ここから、IDS が検知した“送信元アドレス”を FW に受け渡し、FW 側でそのアドレスをブロックする動作だと分かります。 - FW が取る具体的な遮断手段を推定

FW が通信制御を行う代表的な機能はアクセス制御リスト(ACL)です。ACL には許可/拒否ルールを記述でき、特定の送信元アドレスを拒否リストへ加えれば遮断が実現します。 - “連携”のメカニズムを表現

IDS 側が検知イベントをトリガにして FW の ACL へ自動的にエントリを追加(あるいは変更)する――これが「動的に変更する」仕組みです。 - 解答文をまとめる

以上を踏まえ、「FWのACLを動的に変更して、遮断の対象とする送信元アドレスを追加する」という記述で要件を網羅できます。

誤りやすいポイント

- 「IDS が直接パケットを破棄する」と誤解しやすい

本文では IDS と FW の“連携”で遮断すると明言されており、IDS 単体でドロップするわけではありません。 - “ブラックリストファイルを更新”など FW 外部の仕組みだと勘違い

FW 内部の ACL を自動更新するイメージを持たないと減点対象になります。 - “通信をリセットする”と書いてしまう

TCP RST や ICMP による抑止は別の段落(RST/ICMP 送信機能)で説明されており、設問①の答えではありません。

FAQ

Q: IDS から FW への情報連携はどのように行いますか?

A: 多くの製品は専用 API やセキュアチャンネルを用いてイベント通知を送り、FW 側で自動的に ACL へルールを追加・削除します。

A: 多くの製品は専用 API やセキュアチャンネルを用いてイベント通知を送り、FW 側で自動的に ACL へルールを追加・削除します。

Q: 送信元アドレス以外(ポート番号やプロトコル種類)も動的に制御できますか?

A: 製品によりますが、動的 ACL 更新機能があればポートやプロトコルを含む複合条件を追加することも可能です。

A: 製品によりますが、動的 ACL 更新機能があればポートやプロトコルを含む複合条件を追加することも可能です。

Q: 動的 ACL 変更は誤遮断のリスクがありませんか?

A: 誤検知時に正当なホストをブロックする恐れがあるため、遮断ルールにタイムアウトを設定する、あるいはホワイトリストを併用するなどの運用が推奨されます。

A: 誤検知時に正当なホストをブロックする恐れがあるため、遮断ルールにタイムアウトを設定する、あるいはホワイトリストを併用するなどの運用が推奨されます。

関連キーワード: ACL, ダイナミックフィルタリング, IDS連携, 不正アクセス遮断, ファイアウォール

設問2:〔IDSの見直し〕について、(1)~(3)に答えよ。

(3)H君が、本文中の下線②のように考えたのはなぜか。35字以内で述べよ。

模範解答

不正アクセスの送信元アドレスが偽装されている可能性があるから

解説

解答の論理構成

- 【問題文】は、UDP の不正パケット検知時に「ICMP ヘッダのコードに port オ を設定したパケット」を送信して攻撃抑止を試みると説明しています。

- しかし続けて、H 君は下線②のとおり「この ICMP を使った攻撃抑止のためのパケットが、実際は攻撃者に届かないことがある」と懸念しました。

- 攻撃者に届かない主な理由は、攻撃者が不正パケットの「送信元アドレス」を偽装しているケースです。

- 送信元アドレスが偽装されていれば、ICMP の応答は実際の攻撃者ではなく全く無関係の宛先へ配送されるため、攻撃抑止が成立しません。

- 以上より、下線②の理由は「不正アクセスの送信元アドレスが偽装されている可能性があるから」となります。

誤りやすいポイント

- ICMP が途中の FW やルータで破棄される点に着目し、アドレス偽装を見落とす。

- 「他のサイトへの攻撃となる」という記述から、DDoS ばかりを想起し、本質である送信元アドレス偽装を答え忘れる。

- UDP にのみ注目し、TCP や他プロトコルとの違いに気を取られて設問の焦点を外す。

FAQ

Q: ICMP 制御メッセージが FW で止められる可能性は考慮しなくて良いのですか?

A: もちろん遮断の可能性はありますが、設問が尋ねるのは H 君が「届かないことがある」と考えた主原因です。【問題文】は送信元アドレス偽装と他サイト攻撃化の2点を並列で示しており、前者が直接「届かない」理由になります。

A: もちろん遮断の可能性はありますが、設問が尋ねるのは H 君が「届かないことがある」と考えた主原因です。【問題文】は送信元アドレス偽装と他サイト攻撃化の2点を並列で示しており、前者が直接「届かない」理由になります。

Q: 送信元アドレス偽装は UDP で特に起こりやすいのですか?

A: はい。UDP はコネクションレスで 3-way ハンドシェイクも行わないため、偽装しても通信が成立しやすく、攻撃に悪用される頻度が高いです。

A: はい。UDP はコネクションレスで 3-way ハンドシェイクも行わないため、偽装しても通信が成立しやすく、攻撃に悪用される頻度が高いです。

関連キーワード: IDS, ICMP, 送信元アドレス偽装, UDP, ソースアドレススプーフィング

設問3:〔IPSの追加〕について、(1)~(3)に答えよ。

(1)本文中の下線③で可能としている、一時的な運用を50字以内で述べよ。

模範解答

保護する機器にセキュリティパッチを適用するまでの間、脆弱性を悪用する攻撃の通信を遮断する。

解説

解答の論理構成

- 参照箇所の確認

- 本文には、IPS について「③ 防御対象のサーバに新たな脆弱性が発見された場合の一時的な運用対応できる」とあります。

- さらに前段で、「最近発見された一部のサーバのミドルウェアの脆弱性を悪用する攻撃は、FW の IDS 機能では検出できない…営業支援システムを数日間休止せざるを得なかった」と記述されています。

- 課題の整理

- 脆弱性公表からセキュリティパッチ適用までの間は、攻撃にさらされやすい。

- 従来は休止という“止める”対策だったため業務影響が大きかった。

- IPS が提供する解決策

- 引用の③が示す「一時的な運用」は、パッチ適用までの“つなぎ”として通信レベルで防御することを指します。

- IPS は不正パケットをリアルタイムで遮断できるため、脆弱性が残ったままでもサービスを継続可能です。

- 以上を踏まえた要約

- 「パッチ適用までの間、脆弱性を突く通信を遮断する」という表現が、引用③の意図と前段の課題を同時に解決する適切な記述になります。

誤りやすいポイント

- “一時的な運用”を「監視するだけ」と誤解し、遮断機能に触れない。

- パッチ適用後の恒久対策と混同し、「恒久的に防御する」と記述してしまう。

- “サーバの再起動”や“システム停止”など、本文にない手順を書き込む。

FAQ

Q: IPS の「一時的な運用対応」とは具体的にどんな設定を行うのですか?

A: 公開されたシグネチャを適用したり、カスタムルールを追加して該当脆弱性を突くパケットを遮断します。これによりパッチ適用までサービスを継続できます。

A: 公開されたシグネチャを適用したり、カスタムルールを追加して該当脆弱性を突くパケットを遮断します。これによりパッチ適用までサービスを継続できます。

Q: IDS があれば同じことはできませんか?

A: IDS は基本的に検知のみで遮断できません。IPS はインラインで動作し、検知したパケットを即座にブロックできる点が異なります。

A: IDS は基本的に検知のみで遮断できません。IPS はインラインで動作し、検知したパケットを即座にブロックできる点が異なります。

Q: フォールスポジティブが心配ですが、どう運用すべきでしょう?

A: まずは検知モードでログを確認し、問題がなければ遮断モードへ段階的に移行する方法が一般的です。

A: まずは検知モードでログを確認し、問題がなければ遮断モードへ段階的に移行する方法が一般的です。

関連キーワード: IPS, 脆弱性, シグネチャ, フォールスポジティブ, パッチ適用

設問3:〔IPSの追加〕について、(1)~(3)に答えよ。

(2)本文中の下線④の、IPSが実装している機能とは何か。25字以内で述べよ。

模範解答

通信をそのまま通過させ、遮断しない機能

解説

解答の論理構成

- まず本文には、障害時でもシステムを「継続して利用できる状態」に保つ必要があると記載されています。

引用:

「ネットワークの通信量が急激に増えた場合でも、営業支援システムのレスポンス悪化を避け、継続して利用できる状態にすることが重要」 - そのために H 君は冗長化を検討しましたが、導入候補の IPS には「④ IPS の機能の一部が故障した場合に備えた機能」があると述べられています。

- 故障した場合でも通信断を発生させないようにする代表的な仕組みは、内部回路をバイパスして「通信をそのまま通過させ」る仕組みです。

- この仕組みがあれば、たとえ検査エンジンが故障してもデータパスは開いたままなので、業務継続という要件を満たせます。したがって設問が求める機能は「通信をそのまま通過させ、遮断しない機能」となります。

誤りやすいポイント

- 「自動フェイルオーバで待機系へ切替える」と勘違いしやすい

└ 記述は「冗長化しないことにした」なので待機系はありません。 - 「誤検知を防ぐ調整機能」と読み違える

└ 設問は“故障した場合”に備える機能を問うており、検知精度の話ではありません。 - 「通信を遮断して安全側に倒す」と逆に解釈する

└ 本文の目的は業務継続であり、遮断ではなく通過が正解です。

FAQ

Q: どうして冗長化せずバイパス機能だけで十分なのですか?

A: IDS が併設されており、費用対効果とネットワーク停止回避を優先したためです。致命的故障時は検査できなくても通信は維持できます。

A: IDS が併設されており、費用対効果とネットワーク停止回避を優先したためです。致命的故障時は検査できなくても通信は維持できます。

Q: バイパス状態では攻撃が素通りしませんか?

A: はい、検査は行われません。しかし短時間であれば IDS による監視や他の対策でリスクを抑えつつ業務停止を防げます。

A: はい、検査は行われません。しかし短時間であれば IDS による監視や他の対策でリスクを抑えつつ業務停止を防げます。

Q: バイパス機能を有効にすると常時オープンになりませんか?

A: 通常はハードウェア故障や電源断など緊急時のみ自動的にバイパスに切替わる設計です。平常時は通常の IPS 検査が行われます。

A: 通常はハードウェア故障や電源断など緊急時のみ自動的にバイパスに切替わる設計です。平常時は通常の IPS 検査が行われます。

関連キーワード: フェイルオープン, バイパス回路, インライン機器, 業務継続, 障害対策

設問3:〔IPSの追加〕について、(1)~(3)に答えよ。

(3)IDSとIPSの導入後に、セキュリティレベルの継続的な向上のために、管理用PCを使ってどのようなことを行うか。35字以内で具体的に述べよ。

模範解答

不正アクセスへの対応を最適化するために、ログを取得して解析する。

解説

解答の論理構成

-

目的の確認

問題文では IDS と IPS を導入した後、「セキュリティレベルの継続的な向上」のために管理用 PC を利用すると明言しています。継続的にレベルを高めるには、攻撃の“現在”を把握し、対策を都度最適化する仕組みが必要です。 -

管理用 PC の役割

図2 において、管理用 PC は「管理用 LAN」に接続され、IPS と IDS のいずれとも物理的に近接しています。これは“監視・制御専用”であり、センサー(IDS)とアクチュエータ(IPS)双方の管理データを一元的に扱う前提と読み取れます。 -

セキュリティ運用で最も汎用的かつ重要な作業

IDS は検知ログ、IPS は防御ログや遮断ログを生成します。これらを「取得して解析」する行為こそが

・シグネチャ更新や閾値調整

・フォールスポジティブ/フォールスネガティブの見直し

・遮断ポリシの最適化

といった“継続的改善”の根拠になります。 -

解答文の導出

以上より、管理用 PC で行うべき具体的作業は「ログを取得し解析すること」であり、「不正アクセスへの対応を最適化する」という目的語句を補うことで端的かつ具体的な回答となります。

誤りやすいポイント

- 「設定変更」や「シグネチャ更新」だけを書くと、解析という前提作業が抜けてしまい趣旨が合わない。

- 「監視する」「通知を受ける」など抽象的表現のみでは“どのようなこと”の具体性が不足する。

- IDS と IPS のログを区別して書かず、どちらか一方のログだけに言及してしまう。

FAQ

Q: ログを集中管理せず、機器ごとに個別確認では駄目でしょうか。

A: 大量のアラートを横断的に相関させないと原因分析やフォールスポジティブ削減が困難なため、管理用 PC で一元取得・解析する方が効率的です。

A: 大量のアラートを横断的に相関させないと原因分析やフォールスポジティブ削減が困難なため、管理用 PC で一元取得・解析する方が効率的です。

Q: シグネチャ更新を答えに含めても正解になりますか。

A: 更新自体は解析結果を踏まえた後段階の作業です。設問は「どのようなことを行うか」を尋ねており、根幹である解析が網羅されていれば採点上有利です。

A: 更新自体は解析結果を踏まえた後段階の作業です。設問は「どのようなことを行うか」を尋ねており、根幹である解析が網羅されていれば採点上有利です。

Q: 解析結果は具体的に何へ反映されるのですか。

A: IDS の検知ルール調整、IPS の遮断ポリシ、FW との連携設定など、不正アクセス対策全体の最適化に反映されます。

A: IDS の検知ルール調整、IPS の遮断ポリシ、FW との連携設定など、不正アクセス対策全体の最適化に反映されます。

関連キーワード: 侵入検知, 侵入防止, ログ解析, フォールスポジティブ, ポリシ最適化