ネットワークスペシャリスト 2016年 午後1 問01

電子メールシステムに関する次の記述を読んで、設問1〜3に答えよ。

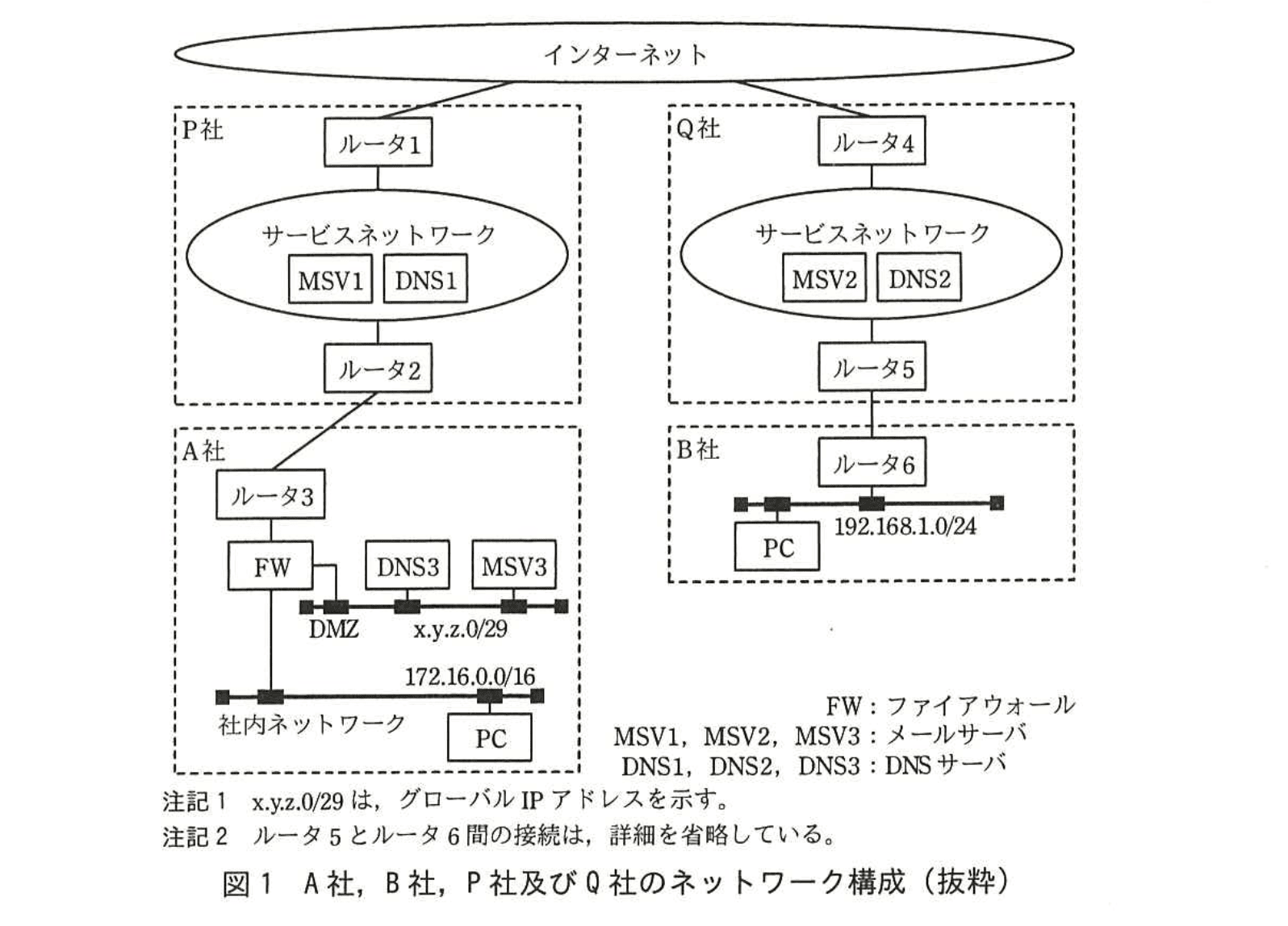

A社は、一般消費者向け製品を製造・販売している。現在、販売後の自社製品の購入者向けサポート業務(以下、サポート業務という)を自社内で行っているが、今後はサポート業務を B社に委託する方針である。サポート業務での購入者とのやり取りは、これまでは電話が中心であったが、電子メール(以下、メールという)を活用した運用を開始したところである。現在、A社は ISP である P 社のインターネット接続サービスを利用している。また、B社は ISP であるQ社のインターネット接続サービスを利用している。A社、B社、P 社及びQ社のネットワーク構成を、図1に示す。

〔ネットワークの概要〕

・P 社及びQ社のサービスネットワークは、顧客にインターネット接続サービスを提供するためのネットワークであり、インターネットと顧客ネットワークの間のトラフィックの交換を行う。

・P社とQ社は、MSV1とMSV2をそれぞれ用いて、顧客にメールサービスを提供している。また、P社とQ社は、DNS1とDNS2をそれぞれ用いて、DNSサービスを提供している。

・P社及びQ社はいずれも、迷惑メールの送信を防止する対策として、OP25B(Outbound Port 25 Blocking)のポリシでメールシステムを運用している。具体的には、自社が動的に割り当てたIPアドレスのホストから、自社のサービスネットワーク外のホストへの宛先ポート番号25のSMTP通信を許可しないという運用上のルールを適用している。

・A社は、固定のグローバルIPアドレスブロック(x.y.z.0/29)を付与されており、DMZでそのアドレスを利用している。

・A社は、専用線でP社サービスネットワークに接続されている。

・A社は、社内利用のためのMSV3を社内に立ち上げ、自社ドメイン(a-sha.co.jp)でメールシステムを運用している。

・DNS3は、a-sha.co.jpドメインの権威DNSサーバである。

・B社は、Q社の動的IPアドレス割当てブロック(a.b.0.0/20)から割当てを受けたグローバルIPアドレスを、ルータのNAPTに使用することでQ社のサービスネットワークに接続している。

・B社は、社内にメールサーバをもたず、Q社のメールサービスを利用している。

・B社は、独自のドメインをもたず、Q社のネットワークサービス用ドメイン(q-sha.ne.jp)を利用している。

〔A社のメール転送の概要〕

現在、A社のメール転送は次のとおり行われている。

・外部からA社へのメール

外部のメールサーバは、DNS3に設定された資源レコードのうち、アレコードの情報に従って、A社ドメイン宛のメールをイに転送する。

A社内PCは、イに届いたメールを、POP3を用いて取得する。

・A社から外部へのメール

A社内PCは、DMZ上のMSV3にSMTPでメールを送信し、MSV3は、外部へメールを転送する。

〔サポート業務委託時のメール運用の検討〕

B社がサポート業務を行うときには、B社のPCで、A社のメールアドレスを用いる。A社のネットワーク担当のXさんとB社のネットワーク担当のYさんは、メールシステムの実現方法について検討した。次は、そのときのXさんとYさんの会話である。

Xさん:B社では、どのようにしてメールの送受信をしていますか。

Yさん:各社員のPCにインストールしたメールクライアントから、ウ にSMTPS(SMTP over TLS)でメールを送信しています。受信については、同じサーバにPOP3S(POP3 over TLS)でアクセスしています。

Xさん:分かりました。B社がA社ドメインのメールでサポート業務を実施するために、A社のメールサーバであるMSV3を利用する方式を検討したいと思います。B社からのMSV3を利用したメール送信について、現在のA社からのメール送信のように、MSV3にSMTPで転送する方式は、その経路の途中のISP内でブロックされるので、採用できません。また、①たとえB社のPCからMSV3へSMTPによるメール送信ができたとしても、MSV3は、a-sha.co.jpドメイン以外への宛先へは、そのメールを転送しない設定になっています。

Yさん:一緒に検討させてください。

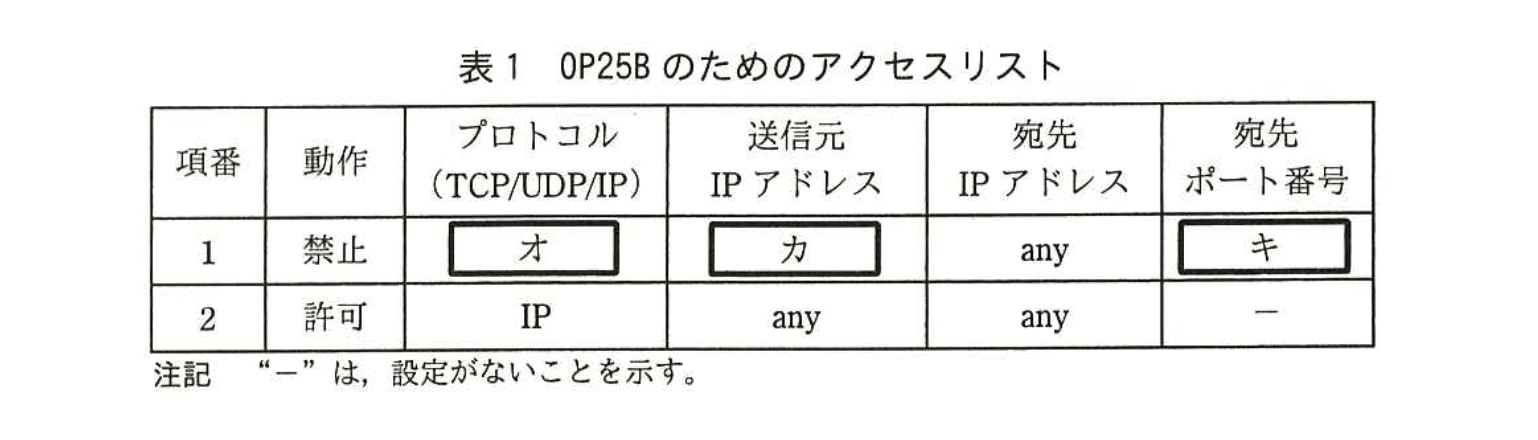

B社PCからMSV3に向けたSMTPによるメール送信が不可能となっているのは、②図1中のあるルータにおいて、表1に示すOP25Bのためのアクセスリストが設定されているからである。

検討の結果、次の方式でB社のPCからサポート業務メールが送受信できることが確認された。

・B社のPCからのメール送受信には、MSV3を用いる。

・MSV3は、SMTPプロトコルにてユーザ認証を行う方式である エ を導入し、③TCPの 587 番ポートで接続を受け付ける。また、その通信に対してTLSによる暗号化を行う。

・認証されたSMTPで送られてきたメールであればA社ドメイン以外の宛先への転送をするよう、MSV3を設定変更する。

・受信については、POP3をTLSで暗号化して用いる。

・送受信のための認証に必要な情報は、事前にA社からB社に提供する。

・メール送受信の通信の暗号化は、STARTTLS方式(接続時に平文で通信を開始して、途中で暗号化通信に切り替える方式)を採用し、メールクライアントからのSTARTTLSコマンドに応じてTLS暗号化を開始するよう、MSV3を設定変更する。

・④ 外部からDMZへの2種類の通信を許可するために、FWを設定変更する。

〔SPFの導入〕

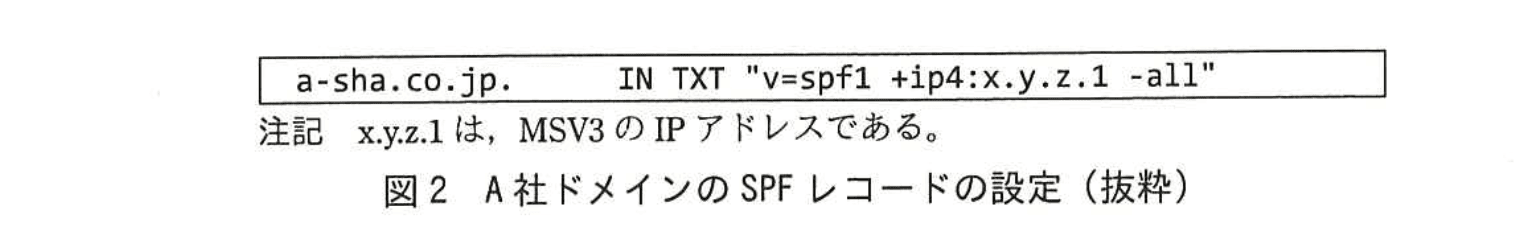

次にA社は、迷惑メール対策として、SPFを導入することにした。SPFは、送信メールサーバの正当性(当該ドメインの真正のメールサーバであること)を、受信メールサーバ側で確認する方式である。SPFの概要は次のとおりである。

・送信側のドメイン所有者は、あらかじめ、当該ドメインのメールサーバのグローバルIPアドレスを、SPFレコードとしてDNSに登録しておく。

・受信側のメールサーバは、メール受信時に、次の手順で送信ドメインを認証する。

(1) ⑤“SMTP通信中にやり取りされる送信元ドメイン名”を得る。

(2) 送信元ドメイン名に対するSPFレコードを、DNSに問い合わせる。

(3) 得られた⑥ SPFレコードを用いて送信元ドメインの認証を行う。

Xさんが設定したSPFレコードの設定を図2に示す。

Xさんは、社外からメールを送信してくる外部メールサーバに対して、SPF による送信ドメイン認証処理を行うよう、MSV3の設定変更を行った。

これらの SPF 対応によって、A社ドメインを偽る迷惑メールの防止効果が見られた。また、ドメイン偽装メールの受信拒否も可能となり、メールの信頼性向上が確認できたので、メールを活用したサポート業務の B社への委託を本格的に開始した。

設問1:

本文中の[ ア ]〜[ エ ]に入れる適切な字句を答えよ。

模範解答

ア:MX

イ:MSV3

ウ:MSV2

エ:SMTP-AUTH

解説

解答の論理構成

-

[ ア ]

引用:“外部のメールサーバは、DNS3に設定された資源レコードのうち、アレコードの情報に従って、A社ドメイン宛のメールを…”

DNSでメール配送先を示す資源レコードは“MX”レコードです。

よって [ ア ]= MX。 -

[ イ ]

引用:“…メールをイに転送する。A社内PCは、イに届いたメールを、POP3を用いて取得する。”

さらに引用:“A社は、社内利用のためのMSV3を社内に立ち上げ、自社ドメイン(a-sha.co.jp)でメールシステムを運用している。”

送信先・受信先ともに “MSV3” であることが明示されています。

よって [ イ ]= MSV3。 -

[ ウ ]

引用:“各社員のPCにインストールしたメールクライアントから、ウ にSMTPS…同じサーバにPOP3S…”

さらに引用:“Q社は、MSV2を…用いて、顧客にメールサービスを提供している。”

B社はQ社のメールサービスを利用しているため、サーバは “MSV2” です。

よって [ ウ ]= MSV2。 -

[ エ ]

引用:“SMTPプロトコルにてユーザ認証を行う方式である エ を導入し、③ TCP の 587 番ポートで接続を受け付ける。”

SMTPのユーザ認証方式は“SMTP-AUTH”が標準で、Submissionポート(587/TCP)と組み合わせて利用されます。

よって [ エ ]= SMTP-AUTH。

誤りやすいポイント

- “外部メールサーバが参照するレコード”をAレコードと誤認しやすい。メール配送可否はMXレコードが基準です。

- “MSV3 は社内向け”という記述から外部配送不可と決めつけ、[ イ ]をDNS3と誤答するケース。問題文で「メールを転送する」相手はMSV3と明示されています。

- B社利用サーバを“ルータ6の外側にある何か”と想像し、[ ウ ]をDNS2などと混同すること。サポートはあくまでメールサービス“MSV2”を使っています。

- [ エ ]で“SMTPS”と書いてしまうミス。SMTPSは暗号化方式、認証方式はSMTP-AUTHです。

FAQ

Q: “Submissionポート”と“SMTPS(465/TCP)”は何が違いますか?

A: Submissionポート(587/TCP)はSMTP-AUTHを前提にし、平文で開始してSTARTTLSで暗号化へ移行する運用が推奨です。一方、SMTPS(465/TCP)は接続直後からTLSを使う方式で歴史的経緯から残っています。

A: Submissionポート(587/TCP)はSMTP-AUTHを前提にし、平文で開始してSTARTTLSで暗号化へ移行する運用が推奨です。一方、SMTPS(465/TCP)は接続直後からTLSを使う方式で歴史的経緯から残っています。

Q: OP25B運用下でもSMTP-AUTHなら外部へのメール転送が許可されるのはなぜ?

A: OP25Bは“宛先ポート25/TCPへの直接送信”を遮断する対策です。Submissionポート587/TCPを利用するSMTP-AUTHは対象外なのでブロックされません。

A: OP25Bは“宛先ポート25/TCPへの直接送信”を遮断する対策です。Submissionポート587/TCPを利用するSMTP-AUTHは対象外なのでブロックされません。

Q: SPFの導入で何が防げますか?

A: “a-sha.co.jp”を騙る外部メールサーバからの送信を、受信側がDNSのSPFレコード照合で検証し、不正と判断したメールを拒否・隔離できます。

A: “a-sha.co.jp”を騙る外部メールサーバからの送信を、受信側がDNSのSPFレコード照合で検証し、不正と判断したメールを拒否・隔離できます。

関連キーワード: MXレコード, SMTP-AUTH, Submissionポート, OP25B, STARTTLS

設問2:〔サポート業務委託時のメール運用の検討〕について、(1)〜(5)に答えよ。

(1)本文中の下線①について、この設定がないことによって生じる情報セキュリティ上のリスクを、25字以内で答えよ。

模範解答

不正メールの踏み台にされてしまうリスク

解説

解答の論理構成

- 【問題文引用】「たとえB社のPCからMSV3へSMTPによるメール送信ができたとしても、MSV3は、a-sha.co.jpドメイン以外への宛先へは、そのメールを転送しない設定になっています」

⇒ 通常は MSV3 が “a-sha.co.jp ドメイン以外” への転送を拒否することで、社外リレーを防止していることが分かります。 - 同設定が「ない」場合、MSV3 は外部宛メールも無条件に転送してしまい、いわゆる “オープンリレー” となります。

- オープンリレーは攻撃者やスパマーに悪用されやすく、正規利用者を装って大量の迷惑メールを送信する踏み台にされる危険があります。

- したがって設問のリスクは「不正メールの踏み台にされる」ことであり、模範解答「不正メールの踏み台にされてしまうリスク」と整合します。

誤りやすいポイント

- 「OP25B があるから安全」と思い込み、サーバ側の転送制限を軽視する。OP25B は“ISP外への25番ポート発信”を制限するだけで、サーバが受けたメールの再配送は防げません。

- リスクを「情報漏えい」と答えてしまう。問題は“外部宛転送”であり、漏えいよりも“第三者送信の踏み台”が本質です。

- 「スパム受信増加」と混同する。設定欠如の直接的影響は受信ではなく送信側の無制限中継です。

FAQ

Q: オープンリレーになると具体的にどんな影響がありますか?

A: 攻撃者が大量のスパムやフィッシングメールを送信し、ドメインやIPがブラックリストに登録され、正規メールまで拒否される恐れがあります。

A: 攻撃者が大量のスパムやフィッシングメールを送信し、ドメインやIPがブラックリストに登録され、正規メールまで拒否される恐れがあります。

Q: OP25B とサーバ側リレー制限はどう役割分担していますか?

A: OP25B は“動的IP→外部25番ポート”の直接発信をブロックするISP側対策、サーバ側リレー制限は“サーバを経由した転送”を抑止する管理者側対策です。両方揃って初めて安全性が高まります。

A: OP25B は“動的IP→外部25番ポート”の直接発信をブロックするISP側対策、サーバ側リレー制限は“サーバを経由した転送”を抑止する管理者側対策です。両方揃って初めて安全性が高まります。

Q: 転送制限を保ったまま外部向け送信を許可する方法は?

A: 【問題文引用】「SMTPプロトコルにてユーザ認証を行う方式である エ を導入し、TCP の 587 番ポートで接続を受け付ける」ように、認証付きサブミッションポートを使えば、正規ユーザのみ外部宛送信が可能になります。

A: 【問題文引用】「SMTPプロトコルにてユーザ認証を行う方式である エ を導入し、TCP の 587 番ポートで接続を受け付ける」ように、認証付きサブミッションポートを使えば、正規ユーザのみ外部宛送信が可能になります。

関連キーワード: オープンリレー, SMTP, スパム, アクセス制御, 認証

設問2:〔サポート業務委託時のメール運用の検討〕について、(1)〜(5)に答えよ。

(2)本文中の下線②のルータ名を答えよ。

模範解答

ルータ4

解説

解答の論理構成

-

OP25B の適用対象を整理

【問題文】には、ISP の運用方針として

「自社が動的に割り当てたIPアドレスのホストから、自社のサービスネットワーク外のホストへの宛先ポート番号25のSMTP通信を許可しない」

とあります。

したがって、Q 社が払い出した「a.b.0.0/20」(B 社ルータの NAPT で使用)から 自社サービスネットワーク外 に向かう TCP 25番は遮断されます。 -

遮断される経路を特定

・B 社 PC → ルータ6 → ルータ5 → Q 社サービスネットワーク → ルータ4 → インターネット → MSV3

という経路で、MSV3 は 「自社サービスネットワーク外」 に該当します。

したがって遮断ポイントは、インターネットとの境界である Q 社の外向きエッジルータ になります。 -

図中で該当するルータ名を確認

図1の Q 社側でインターネットに接続しているのは 「ルータ4」 だけです。 -

アクセスリストの内容との整合

表1 に示されるアクセスリストは

・プロトコル:オ = TCP

・送信元:カ = a.b.0.0/20

・宛先ポート:キ = eq 25

となっており、まさに OP25B の条件を満たしています。

これを設定しているルータは、Q 社が管理しインターネット側へ抜ける 「ルータ4」 であると帰結できます。

以上より、下線②のルータ名は ルータ4 となります。

誤りやすいポイント

- 「サービスネットワーク内でブロックされる」と読んで ルータ5 と誤答するケース

→ OP25B は「外部への 25 番」を遮断するため、インターネット境界で行うのが一般的です。 - A 社側の OP25B と混同し ルータ1 を選んでしまうケース

→ 本設問は「B社PCからMSV3へSMTPが不可能」と明記されており、Q 社側の制御を指しています。 - 「メールがそもそも送れない=B 社内部の設定ミス」と考え、アクセスリストの意図を見落とすケース

FAQ

Q: なぜ 587 番 (Submission) なら送れるのに 25 番はブロックされるのですか?

A: OP25B は迷惑メール対策として TCP 25 番 の外向き通信のみを遮断します。Submission ポート 587 番 は対象外のため、認証付き SMTP であれば ISP ルータを通過できます。

A: OP25B は迷惑メール対策として TCP 25 番 の外向き通信のみを遮断します。Submission ポート 587 番 は対象外のため、認証付き SMTP であれば ISP ルータを通過できます。

Q: ルータ4 ではなくファイアウォールで遮断される可能性は?

A: 「自社が動的に割り当てたIPアドレスのホストから…許可しない」という ISP ポリシであるため、ISP が管理する ルータ4 に実装するのが合理的です。A 社の FW は Q 社の管理外です。

A: 「自社が動的に割り当てたIPアドレスのホストから…許可しない」という ISP ポリシであるため、ISP が管理する ルータ4 に実装するのが合理的です。A 社の FW は Q 社の管理外です。

Q: B 社は MSV2 に 25 番で接続できますか?

A: MSV2 は Q 社サービスネットワーク内にあるため「自社サービスネットワーク外」には該当せず、OP25B のブロック対象外となり 25 番接続が可能です。

A: MSV2 は Q 社サービスネットワーク内にあるため「自社サービスネットワーク外」には該当せず、OP25B のブロック対象外となり 25 番接続が可能です。

関連キーワード: OP25B, SMTP, TCP 25, アクセスリスト, 動的IP

設問2:〔サポート業務委託時のメール運用の検討〕について、(1)〜(5)に答えよ。

(3)表1中の[ オ ]〜[ キ ]に入れる適切な字句を答えよ。

模範解答

オ:TCP

カ:a.b.0.0/20

キ:25

解説

解答の論理構成

-

OP25B の目的

【問題文】には「P社及びQ社はいずれも、迷惑メールの送信を防止する対策として、OP25B…“自社が動的に割り当てたIPアドレスのホストから、自社のサービスネットワーク外のホストへの宛先ポート番号25のSMTP通信を許可しない”」とあります。

したがってアクセスリストは「動的 IP アドレス帯 → 外部ホスト → 宛先ポート 25(SMTP)」を “禁止” します。 -

プロトコル[ オ ]

SMTP が利用するトランスポート層プロトコルは “TCP” です。従って[ オ ]=「TCP」。 -

送信元 IP アドレス[ カ ]

B 社は「Q社の動的IPアドレス割当てブロック(a.b.0.0/20)から割当てを受けたグローバルIPアドレスを、ルータのNAPTに使用」しています。動的割当てであることから OP25B の対象はこの範囲です。よって[ カ ]=「a.b.0.0/20」。 -

宛先ポート番号[ キ ]

SMTP の標準ポート番号は “25”。OP25B はまさにこのポートを遮断する仕組みなので[ キ ]=「25」。 -

ルータの位置づけ

【問題文】で「②図1中のあるルータにおいて、表1に示すOP25Bのためのアクセスリストが設定」とあるため、該当ルータは Q 社側でインターネットへ抜ける前段に配置され、B 社発の SMTP(Port 25)を外部へ出さないよう制御しています。この振る舞いと整合するのが上記 3 つの値です。

以上より

オ:TCP

カ:a.b.0.0/20

キ:25

オ:TCP

カ:a.b.0.0/20

キ:25

誤りやすいポイント

- UDP と記入してしまう

SMTP はコネクション指向のため必ず TCP を用います。 - 「x.y.z.0/29」と勘違いする

A 社の固定アドレスは動的割当てではないので OP25B の対象外です。 - 587 番ポートを書いてしまう

587/TCP は submission ポートで、OP25B の制限対象は 25/TCP のみです。

FAQ

Q: どうして 587/TCP ならブロックされないのですか?

A: OP25B の運用ポリシが「宛先ポート番号25 を禁止」と明示されているため、587/TCP は対象外です。B 社 PC が MSV3 に 587/TCP で接続すれば ISP で遮断されません。

A: OP25B の運用ポリシが「宛先ポート番号25 を禁止」と明示されているため、587/TCP は対象外です。B 社 PC が MSV3 に 587/TCP で接続すれば ISP で遮断されません。

Q: A 社が固定アドレスでも 25/TCP を送れないケースはありますか?

A: 固定アドレス帯は OP25B の対象外ですが、ファイアウォールや送信元認証設定が別途制限を掛けている場合は送れないことがあります。

A: 固定アドレス帯は OP25B の対象外ですが、ファイアウォールや送信元認証設定が別途制限を掛けている場合は送れないことがあります。

Q: OP25B を回避する他の方法は?

A: Submission ポート (587/TCP) や SMTPS (465/TCP) で認証付き送信を行う、あるいは VPN で ISP ネットワーク外へ抜けるなどが一般的です。

A: Submission ポート (587/TCP) や SMTPS (465/TCP) で認証付き送信を行う、あるいは VPN で ISP ネットワーク外へ抜けるなどが一般的です。

関連キーワード: OP25B, SMTP, TCPポート25, アクセス制御リスト, 動的IPアドレス

設問2:〔サポート業務委託時のメール運用の検討〕について、(1)〜(5)に答えよ。

(4)本文中の下線③について、このポートを何と呼ぶかを答えよ。

模範解答

サブミッションポート

解説

解答の論理構成

-

OP25Bの影響

【問題文】では、P社・Q社が「OP25B(Outbound Port 25 Blocking)」を実施し、「自社が動的に割り当てたIPアドレスのホストから、自社のサービスネットワーク外のホストへの宛先ポート番号25のSMTP通信を許可しない」と明言しています。

⇒ 動的IPを使う B社PC からはポート25/TCPで MSV3 へメールを送れません。 -

認証付き SMTP への移行

Xさんは「SMTPプロトコルにてユーザ認証を行う方式である エ を導入し、③ TCP の 587 番ポートで接続を受け付ける」と計画しています。

⇒ ポート25を避け、OP25Bを回避しつつユーザ認証を必須化する設計です。 -

IANA 登録名称の確認

IANA “Service Name and Transport Protocol Port Number Registry” では 587/TCP が “submission” と定義されています。日本語解説書や総務省ガイドラインでも 587/TCP を「サブミッションポート」と呼称します。 -

結論

以上より、③で指定された「TCP の 587 番ポート」の呼称は「サブミッションポート」となります。

誤りやすいポイント

- 465/TCP (smtps) と混同する

465 は一旦廃止→再割当てされた経緯があり、現在は“implicit TLS”用の“smtps”扱い。問題文は STARTTLS を使う 587/TCP なので注意。 - 「MSA(Mail Submission Agent)」という用語をそのまま答案に書く

ポートの名称を問われているため、「MSAポート」「Submission Agent」だけでは減点対象になりやすいです。 - 「ポート25の別名」と答えてしまう

ポート25は“smtp”。別名ではなく、役割分担が異なる点を押さえましょう。

FAQ

Q: そもそもサブミッションポートはなぜ誕生したのですか?

A: OP25Bやスパム対策でポート25をブロックしても正規ユーザがメールを送信できるように、認証必須の送信ポートとして 587/TCP が標準化されました。

A: OP25Bやスパム対策でポート25をブロックしても正規ユーザがメールを送信できるように、認証必須の送信ポートとして 587/TCP が標準化されました。

Q: サブミッションポートは必ず STARTTLS で暗号化しなければなりませんか?

A: RFC 6409 は認証を必須とし、暗号化(STARTTLS)を強く推奨しています。問題文でも「STARTTLS方式」で TLS を適用しています。

A: RFC 6409 は認証を必須とし、暗号化(STARTTLS)を強く推奨しています。問題文でも「STARTTLS方式」で TLS を適用しています。

Q: IMAP を使う場合でも 587/TCP を設定する必要がありますか?

A: 送信は SMTP 系プロトコルが必須なので、IMAP 受信でも 587/TCP を開放しておくのが一般的です。受信ポート(143/993)は別管理です。

A: 送信は SMTP 系プロトコルが必須なので、IMAP 受信でも 587/TCP を開放しておくのが一般的です。受信ポート(143/993)は別管理です。

関連キーワード: SMTP, STARTTLS, OP25B, 認証, ポート番号

設問2:〔サポート業務委託時のメール運用の検討〕について、(1)〜(5)に答えよ。

(5)本文中の下線④について、2種類の通信の宛先ポート番号を、それぞれ答えよ。

模範解答

①:110

②:587

解説

解答の論理構成

-

送信メールの新経路は

【問題文】

“MSV3は、SMTPプロトコルにてユーザ認証を行う方式である エ を導入し、③ TCP の 587 番ポートで接続を受け付ける。”

と明記されています。したがって、外部(B社)から DMZ 内 MSV3 へ届くメール送信要求を通すため、587 番ポートをファイアウォールで許可する必要があります。 -

受信メールの新経路は

【問題文】

“受信については、POP3をTLSで暗号化して用いる。”

“メール送受信の通信の暗号化は、STARTTLS方式 …”

STARTTLS を用いる POP3 は平文の 110 番ポートで接続を開始し、コマンド交換後に TLS へ昇格します。したがって、外部から DMZ 内 MSV3 に対して POP3 を許可するには 110 番ポートを開放します。 -

④ で求められているのは「外部からDMZへの2種類の通信」の宛先ポート番号です。

以上より

・SMTP Submission(ユーザ認証付き):587

・POP3(STARTTLS 利用):110

誤りやすいポイント

- POP3 を TLS 化=995 と誤解しがち

STARTTLS を採用しているため平文接続の 110 を開けるのが正解です。 - SMTP Submission と SMTPS(465 番)を混同しやすい

【問題文】で“③ TCP の 587 番ポート”と明示されている点を見落とさないこと。 - “外部からDMZ” の方向を読み違え、社内→外部のフィルタ条件と混同してしまうケース。

FAQ

Q: POP3 を暗号化するのに 110 番ポートで本当に安全なのですか?

A: STARTTLS を用いるため、最初は平文ですが STARTTLS コマンド実行後は TLS による暗号化チャネルへ切り替わります。従来の 995 番(POP3S)とは方式が異なりますが、暗号化後の安全性は確保されます。

A: STARTTLS を用いるため、最初は平文ですが STARTTLS コマンド実行後は TLS による暗号化チャネルへ切り替わります。従来の 995 番(POP3S)とは方式が異なりますが、暗号化後の安全性は確保されます。

Q: なぜ 25 番ポートを開けなくても送信できるのですか?

A: 25 番は MTA 間配送用です。ユーザが送信する場合は Submission ポート 587 を使い、OP25B の影響を回避できます。

A: 25 番は MTA 間配送用です。ユーザが送信する場合は Submission ポート 587 を使い、OP25B の影響を回避できます。

Q: ファイアウォールの設定変更は送信側・受信側どちらで行いますか?

A: 設問④は“外部からDMZへの通信を許可”とあるため、DMZ 手前の FW(A社側)に 110 と 587 のインバウンド許可設定を追加することになります。

A: 設問④は“外部からDMZへの通信を許可”とあるため、DMZ 手前の FW(A社側)に 110 と 587 のインバウンド許可設定を追加することになります。

関連キーワード: SMTP, POP3, STARTTLS, ファイアウォール, ポート番号

設問3:〔SPFの導入〕について、(1)、(2)に答えよ。

(1)本文中の下線⑤について、送信元ドメインが得られるSMTPプロトコルのコマンドを答えよ。

模範解答

MAIL FROM

解説

解答の論理構成

- SPF が確認するのはエンベロープ送信者に含まれるドメイン

【問題文】には

“SPFは、送信メールサーバの正当性…受信メールサーバは、…⑥ SPFレコードを用いて送信元ドメインの認証を行う”

とあり、認証対象となるのは SMTP で通知される「エンベロープ」のドメインです。 - エンベロープ送信者を通知する SMTP コマンド

SMTP では、送信側クライアントが

MAIL FROM:local-part@domain

を送出して送信元(Return-Path)を宣言します。このコマンドに含まれる domain が SPF で検証されるドメインです。 - ⑤で求められているもの

⑤ は “SMTP通信中にやり取りされる送信元ドメイン名” と明示されています。

送信元ドメイン名を明示的にやり取りする唯一のコマンドが MAIL FROM であるため、解答は「MAIL FROM」となります。

誤りやすいポイント

- HELO/EHLO と混同

HELO/EHLO でもホスト名を名乗りますが、これは「送信元サーバのホスト名」であり SPF の検証対象ではありません。 - From ヘッダの勘違い

メールヘッダの「From:」は表示用アドレスであり、SMTP レベルのエンベロープとは別物です。 - RCPT TO を選ぶ誤り

RCPT TO は宛先(受信者)のエンベロープであり、送信元ではないため不正解です。

FAQ

Q: HELO/EHLO のドメインを SPF でチェックする方式はありませんか?

A: RFC7208 では HELO/EHLO のホスト名を対象にする “HELO スコープ” も定義されていますが、本問は⑤で「送信元ドメイン名」と明示しており、エンベロープの MAIL FROM を尋ねています。

A: RFC7208 では HELO/EHLO のホスト名を対象にする “HELO スコープ” も定義されていますが、本問は⑤で「送信元ドメイン名」と明示しており、エンベロープの MAIL FROM を尋ねています。

Q: MAIL FROM: の後に空アドレスが来る場合(バウンスメール)は SPF 検証はどうなりますか?

A: その場合は HELO/EHLO のホスト名を使う「HELO スコープ」で SPF を適用する、または SPF 検証をスキップするという運用が推奨されています。

A: その場合は HELO/EHLO のホスト名を使う「HELO スコープ」で SPF を適用する、または SPF 検証をスキップするという運用が推奨されています。

Q: DKIM でも送信ドメイン認証ができますか?

A: できます。ただし DKIM はメッセージヘッダと本文に署名を付けて検証する方式で、SMTP エンベロープを対象にする SPF とはアプローチが異なります。

A: できます。ただし DKIM はメッセージヘッダと本文に署名を付けて検証する方式で、SMTP エンベロープを対象にする SPF とはアプローチが異なります。

関連キーワード: SMTP, エンベロープ, SPF, TLS, 認証

設問3:〔SPFの導入〕について、(1)、(2)に答えよ。

(2)本文中の下線⑥で行われる処理内容について、SPFレコードと照合される情報を、20字以内で具体的に答えよ。

模範解答

送信元メールサーバの IP アドレス

解説

解答の論理構成

- 【問題文】で SPF の概要として

「送信側のドメイン所有者は、あらかじめ、当該ドメインのメールサーバのグローバル IP アドレスを、SPFレコードとして DNS に登録しておく。」

と明記されています。

→ SPFレコードに登録される値は “メールサーバの IP アドレス” です。 - 受信時の処理手順では

(1) 「⑤“SMTP通信中にやり取りされる送信元ドメイン名”を得る」

(2) そのドメインの SPF レコードを取得

(3) 「得られた⑥ SPFレコードを用いて送信元ドメインの認証を行う」

と段階的に示されています。 - 認証の実体は、「接続してきた送信元メールサーバの IP アドレス」と、手順 (2) で取得した SPF レコードに列挙された IP アドレス群を照合し、合致すれば正当と判断する方式です。

- したがって、下線部⑥で SPF レコードと照合される具体的な情報は

「送信元メールサーバの IP アドレス」

になります。

誤りやすいポイント

- 「SMTP通信中にやり取りされる送信元ドメイン名」と混同してしまい、ドメイン名そのものを答えてしまう。

- SPF= From ヘッダの偽装防止と思い込み、メールヘッダ中のアドレスなどと誤答するパターン。

- “サーバ” と “ユーザ” を取り違え、クライアント PC の IP アドレスを答えてしまう。

FAQ

Q: SPF ではドメイン名も確認しているのでは?

A: ドメイン名は手順 (1)・(2) で参照するために使いますが、照合対象は「接続元サーバの IP アドレス」です。

A: ドメイン名は手順 (1)・(2) で参照するために使いますが、照合対象は「接続元サーバの IP アドレス」です。

Q: From ヘッダが偽装されていても SPF で防げますか?

A: 送信ドメインの DNS に登録された IP 以外からの接続は不正と判断できるため、多くの偽装メールを拒否できます。

A: 送信ドメインの DNS に登録された IP 以外からの接続は不正と判断できるため、多くの偽装メールを拒否できます。

Q: DKIM との違いは?

A: SPF は IP アドレスで送信サーバを検証、DKIM は公開鍵暗号でメッセージ自体の改ざん有無を検証します。併用が一般的です。

A: SPF は IP アドレスで送信サーバを検証、DKIM は公開鍵暗号でメッセージ自体の改ざん有無を検証します。併用が一般的です。

関連キーワード: SPF, SMTP, DNS, IPアドレス, メール認証