ネットワークスペシャリスト 2016年 午後1 問02

モバイルネットワークの検討に関する次の記述を読んで、設問1〜4に答えよ。

E社は、中堅の運送業者である。E社では、営業活動の効率向上を目的として、販売管理システム(以下、システムという)を導入することにした。システムでは、顧客宅を訪問した営業員が、支給されたタブレット端末とモバイル Wi-Fi ルータを用いて、サービス紹介などのプレゼンテーション、見積書の作成、及び車両・作業員の手配を行えるようにする。

〔モバイルネットワークの検討〕

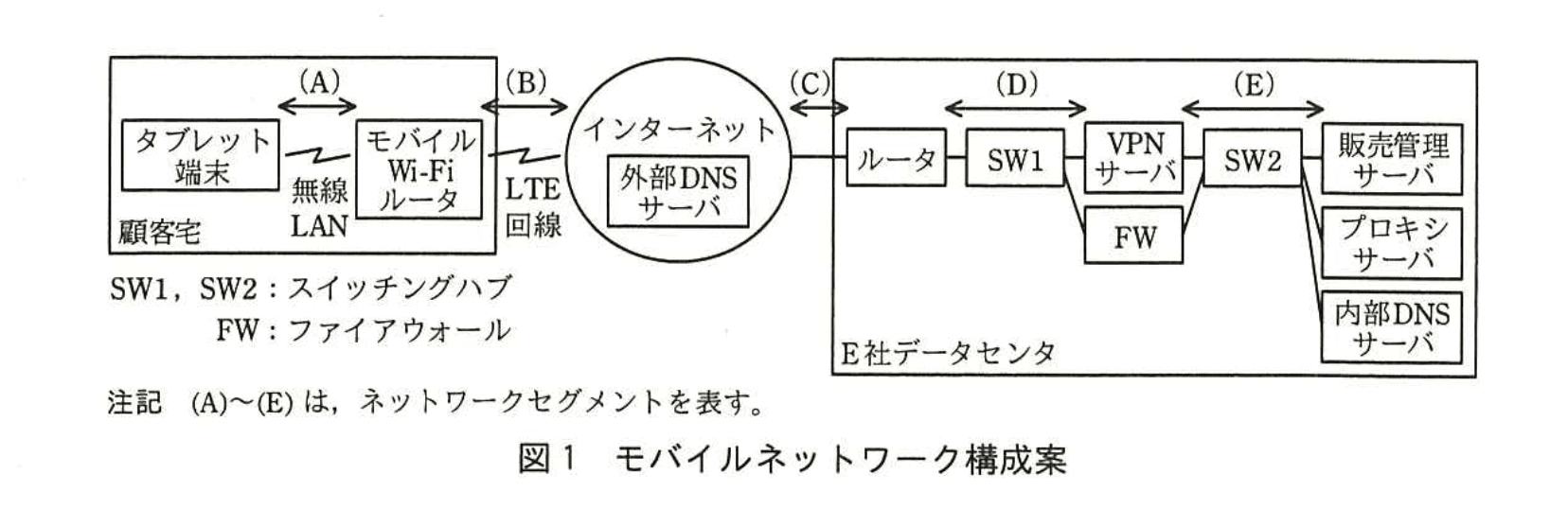

システムの導入に当たり、社内プロジェクトチームが発足し、O君がモバイルネットワークについて検討することになった。O君が考えたモバイルネットワーク構成案を、図1に示す。

モバイルネットワーク構成案の概要は、次のとおりである。

・タブレット端末とモバイル Wi-Fi ルータの接続は、無線LANを用いる。

・モバイル Wi-Fi ルータとインターネットの接続は、通信事業者の LTE 回線を用いる。

・VPN サーバ及びFWとインターネットの接続は、SW1、ルータを介して行う。

・タブレット端末は、VPN サーバと VPN 接続を行い、VPN 接続後の名前解決は、内蔵DNSサーバを用いて行う。

・タブレット端末から販売管理サーバ及びインターネット上のサーバへの通信は、VPN 接続を通して、プロキシサーバ経由で行う。

・タブレット端末から販売管理サーバへの通信には、HTTPS を用いる。

・プロキシサーバ及び内部 DNSサーバからインターネットへの通信は、FW を介して行う。

・販売管理サーバ、プロキシサーバ及び内部 DNSサーバには、プライベートIPアドレスを割り当てる。

〔無線LAN 接続の検討〕

導入が検討されているモバイル Wi-Fi ルータでは、アクセスポイント保護のために次のセキュリティ対策機能が搭載されている。

・SSID の値を変更する機能

・SSID を隠ぺいする①ステルス機能

・MAC アドレスフィルタリング機能

②ステルス機能と MAC アドレスフィルタリング機能を用いたセキュリティ対策だけでは不十分なので、無線LAN 通信の暗号化を行う。導入が検討されているタブレット端末及びモバイル Wi-Fi ルータは、WEP、WPA 及び WPA2 に対応しており、このうちの WPA2 を採用する。WPA2 は、無線LAN 通信の暗号はアルゴリズムとしてアが初めて採用された方式である。認証方式には、あらかじめタブレット端末とモバイル Wi-Fi ルータに同じパスフレーズを設定するイ認証を用いる。このパスフレーズは一定以上の長さで十分に複雑な文字列とし、SSID と同様に、モバイル Wi-Fi ルータごとに異なる値を設定する。

タブレット端末が無線LAN に接続すると、モバイル Wi-Fi ルータは、DHCP によってプライベートIPアドレスの配布を行う。③このプライベートIPアドレスは他のネットワークと重複しないように設計する。

〔LTE 回線を用いたインターネット接続の検討〕

モバイル Wi-Fi ルータには、通信事業者が契約者を識別する情報が記録されているウが挿入されている。モバイル Wi-Fi ルータには、利用者IDやパスワードといった認証情報に加えて、LTE 回線からインターネットのようなネットワークへのゲートウェイの指定を意味するエの情報を設定する。

モバイル Wi-Fi ルータは、電源投入時に自動的にインターネット接続を開始し、グローバルIPアドレスが割り当てられる。タブレット端末がインターネットのサーバと通信を行う際に、モバイル Wi-Fi ルータでは オ によるIPアドレスとポート番号の変換処理が行われる。

タブレット端末が、インターネットに接続できるようになると、営業員が業務に必要のない Web閲覧を行うなど、不適切な利用が行われる可能性がある。その対策として、通信可能な接続先IPアドレスを制限する LTE 回線のオプションサービスを利用し、モバイル Wi-Fi ルータからの通信が可能な範囲を、VPN サーバとその名前解決に用いる外部 DNSサーバに限定する。

〔VPN 接続の検討〕

導入が検討されているタブレット端末には、L2TP over IPsec を用いた VPN 接続機能が搭載されており、これを利用する。E社データセンタの VPN サーバには、グローバルIPアドレスを割り当てる。

VPN サーバへの不正アクセスを防止するためのセキュリティ対策を行う。例えば、利用者ID、固定パスワードを用いて利用者認証を行う場合、これらが漏えいすると、直ちにインターネットから不正アクセスが可能となり、危険である。その対策として、ハードウェアトークンを利用する。ハードウェアトークンでは、一定時間ごとに変化する数字が表示されるので、これをワンタイムパスワードとして利用する。

タブレット端末が VPN 接続を行うと、VPN サーバは、タブレット端末に対して図1中のネットワークセグメント(E)からプライベートIPアドレスを割り当てる。

訪問した顧客宅での利用が前提となるタブレット端末、モバイル Wi-Fi ルータ及びハードウェアトークンは、紛失する可能性がある。④営業員が、これらを紛失した際には、直ちにモバイルネットワーク管理者に報告するという運用ルールを策定する。不正アクセスが行われた際の影響を最小限にとどめるために、⑤VPN 接続で許可する通信を必要最小限に設定する。

〔プロキシサーバの検討〕

プロキシサーバは、タブレット端末の通信ログを取得する目的で利用し、⑥プロキシサーバのログから営業員を特定できるようにする。プロキシサーバは、HTTP プロキシと HTTPS プロキシの各機能をもつ。HTTP プロキシの場合、プロキシサーバは、タブレット端末からのリクエストを受け付け、その内容を新たに HTTPサーバへリクエストを開始する。一方、HTTPS プロキシの場合、プロキシサーバは、タブレット端末からのカ要求によって HTTPS サーバへの TLS トンネルを中継し、その後のリクエストは、TLS トンネルの中をそのまま転送する。⑦HTTPSの場合は、HTTP と比較して取得できるログの内容が限られるが、システム運用上問題はない。

O 君は、以上の検討結果をまとめて、プロジェクトに提案した。その結果、O 君が考えたネットワーク構成案は、プロジェクトで採用され、システムが構築されることとなった。

設問1:

本文中のア〜カに入れる適切な字句を答えよ。

模範解答

ア:AES

イ:事前共有鍵

ウ:SIMカード

エ:APN

オ:NAPT

カ:CONNECT

解説

解答の論理構成

-

WPA2 が採用した暗号アルゴリズム

【問題文】には「“WPA2 は、無線 LAN 通信の暗号はアルゴリズムとしてアが初めて採用された方式である。”」とあります。WPA2 で初めて正式採用された暗号は “AES”(Advanced Encryption Standard)です。 -

端末とアクセスポイントで同じパスフレーズを共有する認証方式

「“認証方式には、あらかじめタブレット端末とモバイル Wi-Fi ルータに同じパスフレーズを設定するイ認証を用いる。”」とあるため、事前に共有した鍵を使う “事前共有鍵(Pre-Shared Key)” が該当します。 -

契約者情報が記録されたカード

「“モバイル Wi-Fi ルータには、通信事業者が契約者を識別する情報が記録されているウが挿入されている。”」という記述は、LTE 端末に挿入する “SIMカード” を指しています。 -

LTE 網から外部ネットワークへ出るときのゲートウェイ指定

「“LTE 回線からインターネットのようなネットワークへのゲートウェイの指定を意味するエの情報を設定する。”」は携帯通信で用いる “APN(Access Point Name)” です。 -

IP アドレスとポート番号の同時変換

「“モバイル Wi-Fi ルータでは オ による IP アドレスとポート番号の変換処理が行われる。”」とあり、IP とポートの両方を変換する方式は “NAPT(Network Address Port Translation)” です。 -

HTTPS プロキシで TLS トンネル確立に使うメソッド

「“プロキシサーバは、タブレット端末からのカ要求によって HTTPS サーバへの TLS トンネルを中継し…”」とあるので、HTTP プロキシが TLS トンネルを張るときに使用する “CONNECT” メソッドが正答となります。

以上より

ア:AES

イ:事前共有鍵

ウ:SIMカード

エ:APN

オ:NAPT

カ:CONNECT

ア:AES

イ:事前共有鍵

ウ:SIMカード

エ:APN

オ:NAPT

カ:CONNECT

誤りやすいポイント

- WPA と WPA2 を混同し、[ ア ] に “TKIP” と書いてしまう。TKIP は WPA で導入された方式であり、設問は「WPA2 で初めて採用」と明記しています。

- [ イ ] を “WPA2-PSK” の “PSK” のみと答え、正式名称 “事前共有鍵” を欠落させる。日本語名称が求められている点に注意が必要です。

- [ ウ ] を “USIM” と解答するケース。問題は一般的名称であり “SIMカード” が求められています。

- [ エ ] を “PDN” “GW” などと誤記する。APN は“ゲートウェイの指定を意味する名前”を指すキーワードです。

- [ オ ] を “NAT” とだけ書くと減点対象。ポート番号も同時に変換する仕組みなので “NAPT” が正確です。

- [ カ ] を “CONNECT メソッド” ではなく “TUNNEL” などと書くミス。HTTP/1.1 で明確に規定されたメソッド名 “CONNECT” をそのまま書く必要があります。

FAQ

Q: WPA2 で AES が必須という理解で良いですか?

A: そのとおりです。WPA2 の CCMP 方式は AES を前提としており、従来の TKIP はオプション扱いです。

A: そのとおりです。WPA2 の CCMP 方式は AES を前提としており、従来の TKIP はオプション扱いです。

Q: APN は IP アドレスですか、名前ですか?

A: 名前(文字列)です。モバイル端末はこの文字列を基に接続先ゲートウェイを選択します。

A: 名前(文字列)です。モバイル端末はこの文字列を基に接続先ゲートウェイを選択します。

Q: CONNECT メソッドを使った場合でも、プロキシでパケット内容を解析できますか?

A: TLS トンネル内は暗号化されるため、プロキシ側では宛先 FQDN・ポートなど限定的な情報しか取得できません。

A: TLS トンネル内は暗号化されるため、プロキシ側では宛先 FQDN・ポートなど限定的な情報しか取得できません。

関連キーワード: AES, 事前共有鍵, SIMカード, APN, NAPT, CONNECT

設問2:〔無線 LAN 接続の検討〕について、(1)〜(3)に答えよ。

(1)本文中の下線①について、ステルス機能の動作を25字以内で述べよ。

模範解答

定期的に送信するビーコン信号を停止する。

解説

解答の論理構成

- 【問題文】では、「SSID を隠ぺいする①ステルス機能」と明記されています。SSID を隠すという目的は、アクセスポイントの存在を第三者に気付かれにくくすることです。

- 無線 LAN のSSIDは、アクセスポイントが 定期的に送信するビーコン信号(Beacon フレーム)に含まれています。

- したがって、SSIDを隠す最も直接的な方法は「ビーコン信号自体を送らない」ことです。

- 以上より、ステルス機能の具体的な動作は「定期的に送信するビーコン信号を停止する」となります。

誤りやすいポイント

- ビーコン信号を「非公開にする」のではなく「送信しない」点を混同しやすい。

- ステルス機能と「MAC アドレスフィルタリング機能」を同じものと誤解しやすい。

- ステルス機能を有効にしても、Active Scan(プローブ要求)で SSID が露見する場合があることを失念しやすい。

FAQ

Q: ステルス機能を使えば、アクセスポイントは完全に検出されなくなりますか?

A: いいえ。プローブ要求/応答によるアクティブスキャンでは検出されるため、強固な防御策とは言えません。

A: いいえ。プローブ要求/応答によるアクティブスキャンでは検出されるため、強固な防御策とは言えません。

Q: ステルス機能と WPA2 の暗号化はどちらが重要ですか?

A: 機密性を確保するうえでは暗号化(WPA2)が必須であり、ステルス機能は補助的な対策に過ぎません。

A: 機密性を確保するうえでは暗号化(WPA2)が必須であり、ステルス機能は補助的な対策に過ぎません。

Q: ビーコン信号を停止すると、クライアント端末はどうやって接続しますか?

A: 事前に設定された SSID を用いてプローブ要求を送信し、その応答を受け取って接続します。

A: 事前に設定された SSID を用いてプローブ要求を送信し、その応答を受け取って接続します。

関連キーワード: SSID, ビーコン信号, アクセスポイント, 無線LAN, ブロードキャスト

設問2:〔無線 LAN 接続の検討〕について、(1)〜(3)に答えよ。

(2)本文中の下線②について、SSIDやMACアドレスは容易に取得される危険性がある。その理由を、電波を用いて通信を行う無線LANの特性に着目して、30字以内で述べよ。

模範解答

SSIDやMACアドレスは暗号化できず、傍受されるから

解説

解答の論理構成

- 【問題文】では、アクセスポイント保護策として「SSID を隠ぺいする①ステルス機能」「MAC アドレスフィルタリング機能」が挙げられています。しかし、その直後に「②ステルス機能と MAC アドレスフィルタリング機能を用いたセキュリティ対策だけでは不十分」と明示されています。

- 不十分となる主因は、無線通信が「電波」を媒体としており、通信が空間に漏えいするため、第三者もパケットを容易に受信できる点にあります。

- 無線LANフレームには、接続制御に不可欠な「SSID」や送信元/宛先「MAC アドレス」が平文で含まれます。これら管理系フレームは暗号化の対象外のため、暗号化方式(WEP/WPA/WPA2)を用いていても傍受者は情報を取得できます。

- したがって、ステルス機能でビーコンを抑制しても、プローブレスポンスなどの管理フレームから「SSID」が露出し、フィルタリング登録の「MAC アドレス」も平文で流れるため秘匿性は担保されません。

- 以上より「電波を用いる無線LANでは、SSID や MAC アドレスを暗号化できず傍受される」という結論が導かれます。

誤りやすいポイント

- ステルス機能=完全秘匿と誤解し、管理フレーム解析で露出する事実を忘れる。

- 「MAC アドレスフィルタリング」が突破されにくいと考え、アドレス偽装(スプーフィング)を考慮しない。

- 暗号化方式(WPA2 など)が適用されると、管理フレームも含め全て暗号化されると誤認する。

- 有線LANと同程度の覗き見困難性を想定し、電波の拡散特性を軽視する。

FAQ

Q: ステルス機能でビーコンを止めれば「SSID」は分からないのでは?

A: ビーコンは抑制できますが、ステルス中でも接続要求(プローブリクエスト/レスポンス)に「SSID」が平文で載るため、スニファで取得できます。

A: ビーコンは抑制できますが、ステルス中でも接続要求(プローブリクエスト/レスポンス)に「SSID」が平文で載るため、スニファで取得できます。

Q: 「MAC アドレスフィルタリング」は有効な防御策にならないのですか?

A: 攻撃者はモニタリングで許可済み「MAC アドレス」を収集し、同じ値を自端末に設定して接続を試みることができるため、単独では不十分です。

A: 攻撃者はモニタリングで許可済み「MAC アドレス」を収集し、同じ値を自端末に設定して接続を試みることができるため、単独では不十分です。

Q: では何を追加すれば安全性が高まりますか?

A: 本文のとおり「WPA2」による暗号化と強固な認証(PSK 長/複雑化など)を併用し、さらにパケット監視やアクセスポイント側の不正端末検知機能を組み合わせると効果的です。

A: 本文のとおり「WPA2」による暗号化と強固な認証(PSK 長/複雑化など)を併用し、さらにパケット監視やアクセスポイント側の不正端末検知機能を組み合わせると効果的です。

関連キーワード: 無線LAN, スニファ, 管理フレーム, スプーフィング, 暗号化

設問2:〔無線 LAN 接続の検討〕について、(1)〜(3)に答えよ。

(3)本文中の下線③について、重複してはならないセグメントを、図1中の(A)〜(E)から選べ。

模範解答

E

解説

解答の論理構成

- 【問題文】には

「タブレット端末が無線 LAN に接続すると、モバイル Wi-Fi ルータは、DHCP によってプライベート IP アドレスの配布を行う。」

とあり、さらに下線③として

「このプライベート IP アドレスは他のネットワークと重複しないように設計する。」

と示されています。 - では “他のネットワーク” とはどこかを確認します。VPN 接続時については、【問題文】後半で

「タブレット端末が VPN 接続を行うと、VPN サーバは、タブレット端末に対して図1中のネットワークセグメント(E)からプライベート IP アドレスを割り当てる。」

と明記されています。 - つまり、タブレット端末は

① 顧客宅ではモバイル Wi-Fi ルータの DHCP からプライベート IP アドレスを受領

② VPN 接続後はネットワークセグメント(E)のプライベート IP アドレスを追加で受領

という二つのプライベートアドレス帯を同時に保持します。 - もし①と②が同一アドレス帯だと、OS は “社内宛かローカル宛か” を判別できず経路選択が破綻します。したがって、重複を避けるべきは「VPN サーバが割り当てるプライベートアドレス帯」であるセグメント(E)です。

- よって、選択すべきネットワークセグメントは図1中の「(E)」です。

誤りやすいポイント

- 無線 LAN 側のプライベートアドレスが衝突して困る相手は “LTE 側” と誤解するケース

- 図1の(A)〜(D)を「同じ顧客宅内で使うから危険」と早合点し、VPN 接続後に新たな IP が振られる事実を見落とすケース

- 「VPN で二重アドレスを持っても NAT で何とかなる」と考え、OS のルーティング競合問題を軽視するケース

FAQ

Q: モバイル Wi-Fi ルータ側アドレス帯を 192.168.0.0/24 に固定しても問題ないですか?

A: VPN サーバが割り当てる(E)が同一帯域だと通信不可になります。VPN 側を 10.0.0.0/24 など別帯域に変更するか、ルータ側を変更してください。

A: VPN サーバが割り当てる(E)が同一帯域だと通信不可になります。VPN 側を 10.0.0.0/24 など別帯域に変更するか、ルータ側を変更してください。

Q: ルーティングテーブルに静的経路を書けば同一アドレス帯でも大丈夫ですか?

A: 同一アドレス帯では経路分割ができず静的経路設定でも解決できません。基本設計として重複を排除することが必須です。

A: 同一アドレス帯では経路分割ができず静的経路設定でも解決できません。基本設計として重複を排除することが必須です。

Q: LTE のグローバル IP とプライベート IP が衝突する可能性はありますか?

A: グローバル IP はパブリックアドレス空間ですのでプライベートアドレスとは衝突しません。今回の論点はプライベート同士の重複です。

A: グローバル IP はパブリックアドレス空間ですのでプライベートアドレスとは衝突しません。今回の論点はプライベート同士の重複です。

関連キーワード: DHCP, プライベートアドレス, VPN, ルーティング, IP重複

設問3:〔VPN 接続の検討〕について、(1)、(2)に答えよ。

(1)本文中の下線④について、報告を受けたモバイルネットワーク管理者が取るべき行動を、紛失したVPN接続の利用者IDに着目して、20字以内で述べよ。

模範解答

VPN接続の利用者IDを停止する。

解説

解答の論理構成

- 【問題文】では、タブレット端末などの紛失を想定し、下線部④として

「営業員が、これらを紛失した際には、直ちにモバイルネットワーク管理者に報告するという運用ルール」

が策定されると記述されています。 - 紛失時に最も危険なのは、端末経由で “VPN サーバ” に不正接続されることです。VPN への入口は「利用者 ID」と「ワンタイムパスワード」ですから、ID が生きている限り攻撃者はトークンさえ奪えば接続を試みることができます。

- よって管理者が即時に取るべき最優先策は、紛失した “VPN 接続の利用者 ID” を無効化することです。これにより、正規トークンが残っていても VPN サーバは認証を拒否し、不正利用を遮断できます。

- 以上より、解答は「VPN接続の利用者IDを停止する。」となります。

誤りやすいポイント

- 「端末のリモートワイプ」や「LTE 回線の契約停止」を第一に挙げてしまう。確かに有効ですが、VPN に直結する資格情報の遮断が最優先です。

- 「ワンタイムパスワードを変更」と記述するミス。トークンは物理デバイスなので変更不可であり、ID を停止することでしか防御できません。

- 「IP アドレスをフィルタリング」と答える誤答。紛失端末はどこからでも接続を試みるため、IP 制限だけでは十分ではありません。

FAQ

Q: 停止と無効化に技術的な違いはありますか?

A: 多くの VPN 製品では「アカウントロック」「利用停止」など呼称は異なりますが、認証データベース上でログインを拒否する設定にする点は共通です。

A: 多くの VPN 製品では「アカウントロック」「利用停止」など呼称は異なりますが、認証データベース上でログインを拒否する設定にする点は共通です。

Q: ワンタイムパスワードがあるのに ID 停止が必要なのはなぜ?

A: ワンタイムパスワードはトークンさえ奪われれば生成できます。ID も流出していれば認証が通るため、ID を無効化して入口自体を塞ぐことが必須です。

A: ワンタイムパスワードはトークンさえ奪われれば生成できます。ID も流出していれば認証が通るため、ID を無効化して入口自体を塞ぐことが必須です。

Q: 一時的に停止した ID は復旧できますか?

A: はい。紛失端末が見つかった場合や新しい端末を再支給する際に、管理者がアカウントを再有効化すれば復旧可能です。

A: はい。紛失端末が見つかった場合や新しい端末を再支給する際に、管理者がアカウントを再有効化すれば復旧可能です。

関連キーワード: VPN, 利用者ID無効化, アカウント停止, ワンタイムパスワード, 不正アクセス防止

設問3:〔VPN 接続の検討〕について、(1)、(2)に答えよ。

(2)本文中の下線⑤で、許可するとしている通信を、図1中の字句を用いて25字以内で答えよ。

模範解答

プロキシサーバと内部DNSサーバへの通信

解説

解答の論理構成

- 下線⑤では「VPN 接続で許可する通信を必要最小限に設定」と指示しています。

- タブレット端末が VPN 接続後にまず必要とするのは名前解決です。問題文には

「タブレット端末は、VPN サーバと VPN 接続を行い、VPN 接続後の名前解決は、内蔵DNS サーバを用いて行う。」

とあり、DNS サーバへのアクセスが必須であることが明示されています。 - 続いて実業務で利用する販売管理サーバやインターネット上のサーバへは、直接ではなく

「タブレット端末から販売管理サーバ及びインターネット上のサーバへの通信は、VPN 接続を通して、プロキシサーバ経由で行う。」

と書かれており、プロキシサーバ経由でなければアクセスできません。 - したがって、VPN トンネル内で実際に許可すべき宛先は

・クライアントの名前解決を担う「内部DNSサーバ」

・すべての業務通信を中継する「プロキシサーバ」

の二つに限定されます。 - 以上より、図1の語句を用いると「プロキシサーバと内部DNSサーバへの通信」が最小構成となり、設問の解答となります。

誤りやすいポイント

- 「販売管理サーバ」も許可対象に含めてしまう

→ 問題文で販売管理サーバはプロキシ経由と明記されており、直接通信は行いません。 - 「外部DNSサーバ」を許可してしまう

→ VPN 接続後の名前解決は「内蔵DNS サーバ」(=内部DNSサーバ)です。LTE 回線側で利用する外部DNSサーバは VPN トンネル外の通信制限で別途管理されます。 - VPN サーバ自身との通信を答えてしまう

→ VPN セッション確立後のアプリケーション通信を問うており、トンネルを張るための制御パケットは対象外です。

FAQ

Q: 販売管理サーバを直接許可しても問題ないのでは?

A: プロキシサーバで通信ログを集中管理する設計方針のため、直接許可すると監査ログが欠落し設計意図に反します。

A: プロキシサーバで通信ログを集中管理する設計方針のため、直接許可すると監査ログが欠落し設計意図に反します。

Q: 「内蔵DNS サーバ」と「内部 DNS サーバ」は同じもの?

A: はい、問題文では併用されていますが機能的に同一で、データセンタ内に設置されたプライベート DNS サーバを指します。

A: はい、問題文では併用されていますが機能的に同一で、データセンタ内に設置されたプライベート DNS サーバを指します。

Q: VPN トンネル内通信を最小限にするメリットは?

A: 万一端末やトークンを紛失して不正接続されても、到達可能なサーバが限定されるため被害範囲を狭められます。

A: 万一端末やトークンを紛失して不正接続されても、到達可能なサーバが限定されるため被害範囲を狭められます。

関連キーワード: VPN, プロキシ, DNS, アクセス制御, セキュリティポリシー

設問4:〔プロキシサーバの検討〕について、(1)、(2)に答えよ。

(1)本文中の下線⑥について、プロキシサーバに必要な機能名を10字以内で答えよ。また、営業員を特定するために必要な設定内容を20字以内で述べよ。

模範解答

機能名:プロキシ認証

設定内容:営業員ごとに利用者IDを登録する。

解説

解答の論理構成

-

要件の把握

【問題文】には「⑥プロキシサーバのログから営業員を特定できるようにする」とあります。

→ ログに“誰が通信したか”を記録できる仕組みが必須です。 -

ログに利用者を紐付ける方法

ログには通常、接続元 IP アドレスや時刻などが残りますが、モバイル環境では IP が変動します。また、タブレット端末は複数人で共用される可能性もあるため、IP だけでは「営業員」を一意に特定できません。 -

必要なプロキシ機能

プロキシが通信を受け付ける際に「誰なのか」を確認し、その結果をログに書き込めば要件を満たせます。この機能は一般に「プロキシ認証」と呼ばれます。 -

具体的な設定

認証を機能させるためには、営業員ごとに一意な資格情報を登録し、接続時に入力させる必要があります。最も分かりやすいのは「利用者ID」を営業員単位で登録する方法です。 -

以上より

機能名:プロキシ認証

設定内容:営業員ごとに利用者IDを登録する

誤りやすいポイント

- IP アドレスや MAC アドレスで特定できると誤解する

→ モバイル Wi-Fi ルータで NAT が行われるため、プロキシにはタブレット端末の個別 IP や MAC が届きません。 - 「アクセス制御」や「フィルタリング」と混同する

→ アクセス制御は通信可否を判定する機能で、利用者の特定・記録とは別です。 - 「ユーザ認証」と回答して文字数を超えてしまう、または曖昧な用語を使う

→ 解答は「プロキシ認証」が最適です。

FAQ

Q: プロキシ認証にはどの方式を使うのが一般的ですか?

A: Basic 認証や Digest 認証、Kerberos/SPNEGO、NTLM などがあります。要件や端末の対応状況に合わせて選択します。

A: Basic 認証や Digest 認証、Kerberos/SPNEGO、NTLM などがあります。要件や端末の対応状況に合わせて選択します。

Q: HTTPS 通信でも利用者を特定してログを残せますか?

A: はい。CONNECT メソッドを受け付ける際に認証を行えば、トンネル確立前に利用者を確定できます。

A: はい。CONNECT メソッドを受け付ける際に認証を行えば、トンネル確立前に利用者を確定できます。

Q: プロキシ認証を導入するとパフォーマンスに影響しますか?

A: 認証処理が追加されるため初回接続時にわずかな遅延が発生しますが、キャッシュやセッション管理を適切に行えば大きな問題にはなりません。

A: 認証処理が追加されるため初回接続時にわずかな遅延が発生しますが、キャッシュやセッション管理を適切に行えば大きな問題にはなりません。

関連キーワード: 認証, ログ管理, NAT, アクセス制御, CONNECTメソッド

設問4:〔プロキシサーバの検討〕について、(1)、(2)に答えよ。

(2)本文中の下線⑦について、HTTPSのRequest-URIから取得できるログの内容を三つ挙げ、それぞれ10字以内で答えよ。

模範解答

①:接続先ホスト名

②:接続先ポート番号

解説

解答の論理構成

-

【問題文】には

“プロキシサーバは、タブレット端末からのカ要求によって HTTPS サーバへの TLS トンネルを中継し、その後のリクエストは、TLS トンネルの中をそのまま転送する。”

とあります。

ここで “カ要求” は CONNECT 要求です。CONNECT のリクエストライン例はCONNECT www.example.com:443 HTTP/1.1 -

CONNECT による TLS トンネル確立後は暗号化されるため、パスやパラメータなど HTTP 時に得られる詳細は見えません。したがって “HTTPSの場合は、HTTP と比較して取得できるログの内容が限られる” という【問題文】の下線⑦に合致します。

-

以上より、HTTPS の Request-URI からログとして取得できる三つは

• 「接続先ホスト名」

• 「接続先ポート番号」

• 「接続先IPアドレス」

となります。IP アドレスはホスト名解決時点で得られるため、Request-URI 由来のログ項目として扱われます。

誤りやすいポイント

- “暗号化されているから何も取れない” と誤解し、ホスト名・ポート番号まで落としてしまうケース。Request-URI 部分は暗号化前に送信されるのでログ可能です。

- User-Agent や URL パスを挙げてしまうミス。これらは TLS トンネル内に入るので HTTPS では取得できません。

- 日時や送信元 IP はプロキシが付加する一般ログ項目ですが、設問は “Request-URIから” と限定している点を見落としやすいです。

FAQ

Q: CONNECT 方式でも URL のパスは取得できないのですか?

A: はい。TLS トンネル確立後の GET/POST などは暗号化され、プロキシは内容を見られません。

A: はい。TLS トンネル確立後の GET/POST などは暗号化され、プロキシは内容を見られません。

Q: IP アドレスは Request-URI には書かれていないのでは?

A: Request-URI にホスト名が含まれるため、プロキシが DNS 解決した結果として “接続先IPアドレス” を同時に記録できます。

A: Request-URI にホスト名が含まれるため、プロキシが DNS 解決した結果として “接続先IPアドレス” を同時に記録できます。

Q: SNI を利用すればドメイン名以外も分かりますか?

A: SNI は TLS ハンドシェイクの拡張情報です。CONNECT とは別経路なので、設問の “Request-URI” に基づくログ項目には含めません。

A: SNI は TLS ハンドシェイクの拡張情報です。CONNECT とは別経路なので、設問の “Request-URI” に基づくログ項目には含めません。

関連キーワード: HTTPSプロキシ, CONNECTメソッド, Request-URI, ログ解析, TLSトンネル