ネットワークスペシャリスト 2017年 午後1 問01

SSL-VPNの導入に関する次の記述を読んで、設問1〜4に答えよ。

H社は、顧客の業務システムの構築(以下、顧客システム構築という)を主力業務とする、中堅のシステム開発会社である。顧客システムは、様々なサーバ機器、OS、ミドルウェアなどを組み合わせて構築され、利用されるプロトコルも様々である。H社の拠点で構築されて、最終的に顧客の拠点に納入されるシステムは、顧客社内のPCなどから利用される。

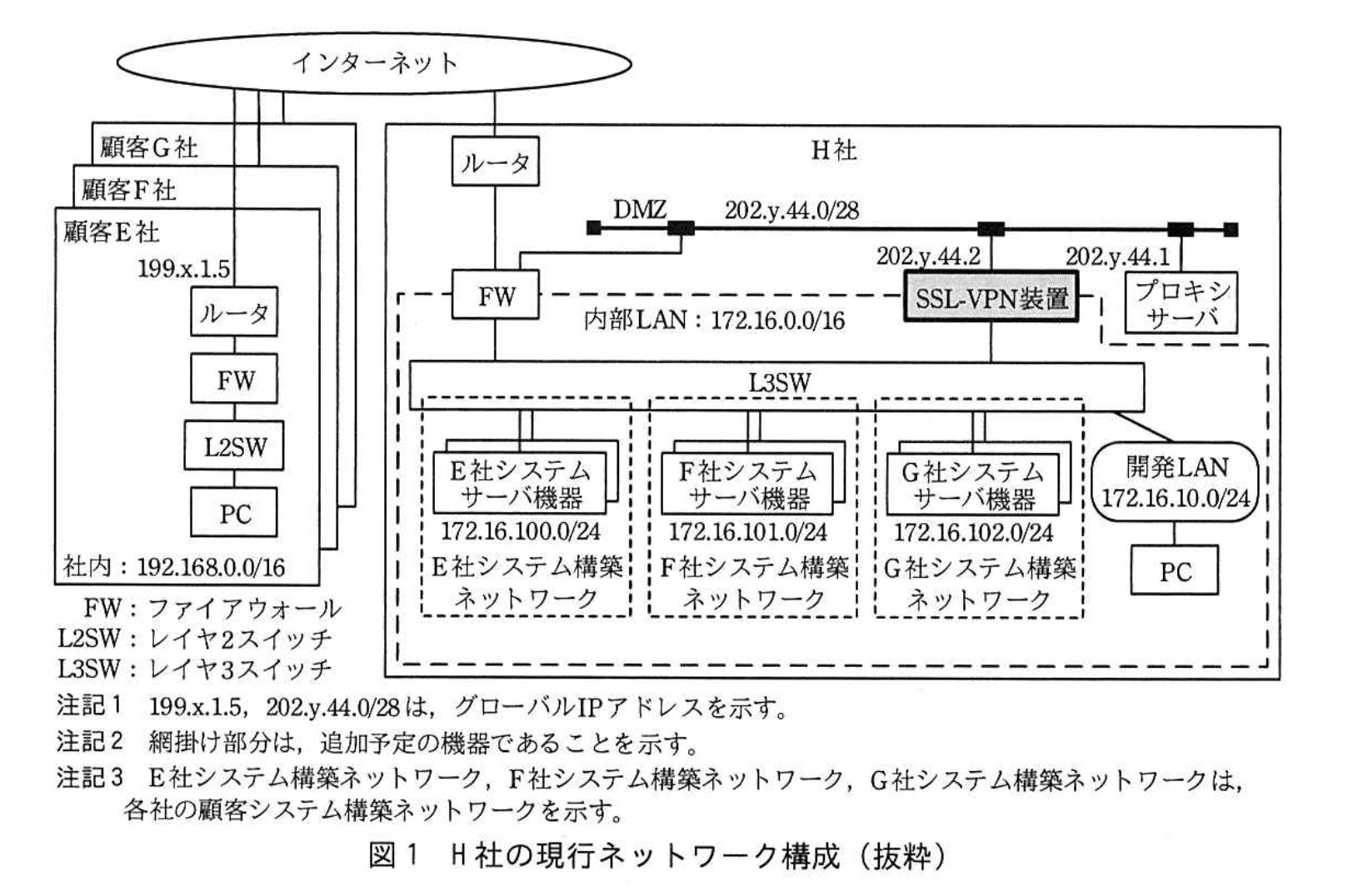

〔H社の現行ネットワーク〕

H社では、受注した顧客システム構築専用のネットワーク(以下、顧客システム構築ネットワークという)をそれぞれ設け、一つの顧客システム構築ネットワークに、H社の内部LANのサブネットを一つ割り当てている。顧客システム構築は、開発LANに接続されたPCから顧客システム構築ネットワークにアクセスして行っている。現在、E社、F社、G社の3社から受注した顧客システムを構築中である。H社は、内部LANからインターネットへのWebアクセスを、DMZのプロキシサーバを経由して行っている。H社の現行ネットワーク構成を、図1に示す。

〔顧客システム構築業務の問題とその解決策〕

H社では、顧客システム構築業務において次に示す問題を抱えている。

(問題1) 顧客システム構築ネットワークに対して、当該構築業務とは関係がない

PCから不正なアクセスを受ける可能性がある。

(問題2) 顧客システム構築をH社の拠点で行っているので、顧客はシステムが納入されるまで動作確認ができない。

これらの問題に対処するために、解決策の検討を任されたH社情報システム部のSさんは、SSL-VPNを利用すれば解決できると考えた。Sさんの検討結果を次に示す。

(1) SSL-VPNについて

SSL-VPNは、SSL/TLSプロトコルを利用したVPN技術である。その利用には、SSL/TLSのプロトコルのバージョン、及びプロトコルに含まれるアルゴリズムについて、次に示す点を考慮する必要がある。

・十分な安全性を確保できないとされるハッシュアルゴリズムであるMD5又はアを使用しないで済むように、TLSプロトコルのバージョンイ以上を利用する。

・SSL/TLSのコネクション開設時に、クライアント側から送られるウメッセージと、サーバ側から返されるエメッセージの交換が行われる。このとき、それ以降で用いられる暗号スイート(アルゴリズムの組合せを示した情報)が決定される。その情報には、アプリケーション層の暗号化に使われる暗号アルゴリズム以外に、(I)2種類の暗号アルゴリズムと1種類のハッシュアルゴリズムが含まれる。

(2) SSL-VPNの動作方式

SSL-VPNの基本的な動作には、オポートフォワーディング、L2フォワーディングの3方式がある。(II)H社の場合はL2フォワーディング方式が望ましいと、Sさんは判断した。Sさんがベンダに確認したL2フォワーディング方式の動作概要を次に示す。

・PCにインストールするクライアントモジュールからSSL/TLS接続を行う。

・(III)接続時の認証に応じて、PCに適切なIPアドレスを割り当てる。

・PCとSSL-VPN装置間のSSL/TLS接続トンネル上で、レイヤ2の中継を行う。

Sさんは、これらの検討結果から、開発 LAN 及び顧客各社の PC から顧客システム構築ネットワークに対する必要なアクセスを全て SSL-VPN 経由で行うようにすることで、問題1と問題2に対応できると考え、SSL-VPN 装置を新たに導入することにした。また、その問題の対応には、FW、L3SW などの設定変更も必要になると考えた。

〔SSL-VPN 装置の導入のための検討〕

Sさんは、SSL-VPN 装置導入のための具体的な項目の検討を行った。検討結果は、次のとおりである。

(1) SSL-VPN 装置の設置位置

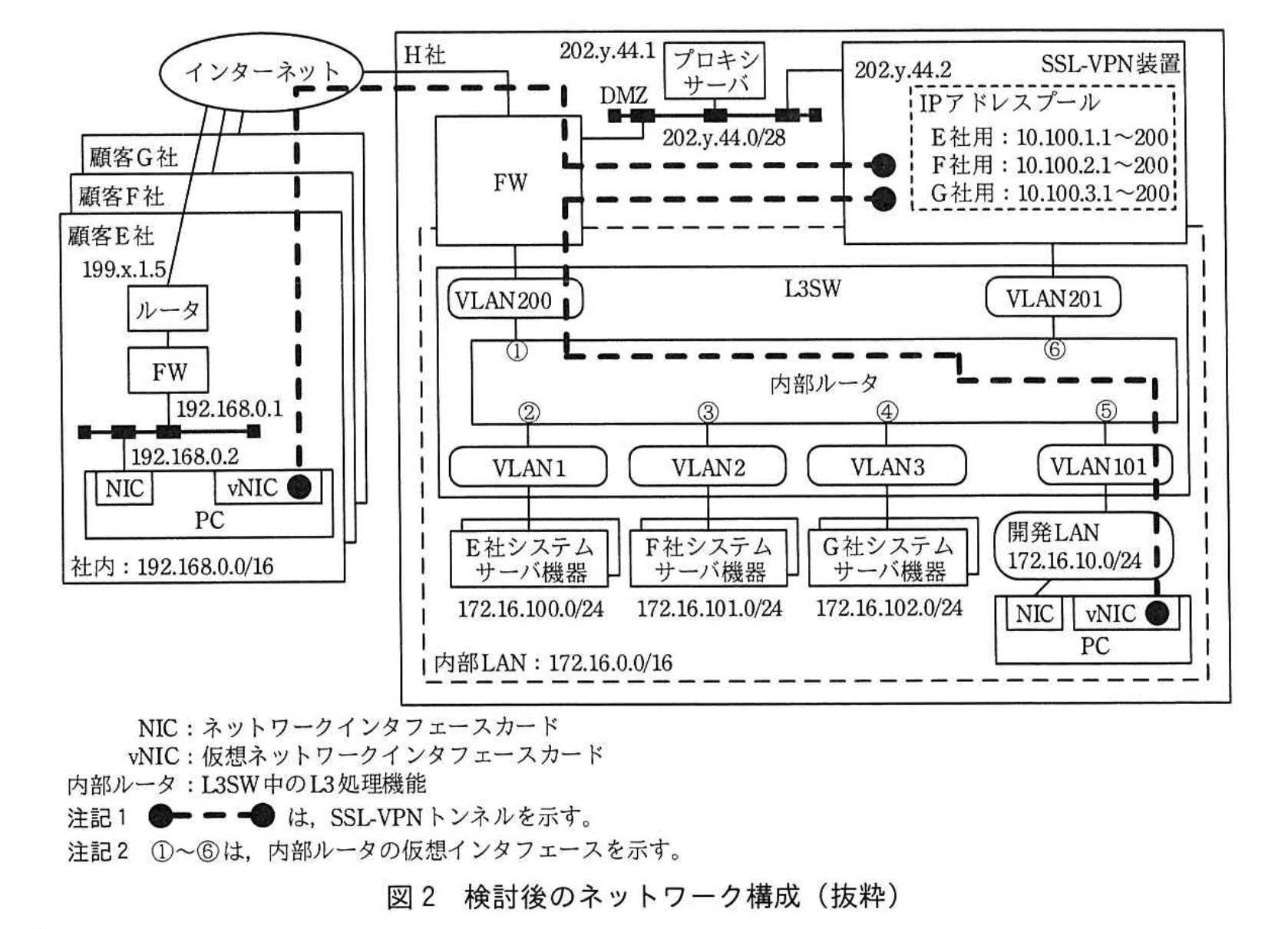

・顧客クライアントインターネット経由で VPN 接続することと、開発 LAN から VPN 接続することを考慮して、SSL-VPN 装置の設置位置は DMZ と L3SW の間とする。

・SSL-VPN 装置から内部 LAN への通信用に、L3SW に新たな VLAN (VLAN201) を設け、SSL-VPN 装置の内側のインタフェースを L3SW に接続する。PC から顧客システム構築ネットワークへのアクセス経路が「PC→SSL-VPN 装置→VLAN201→顧客システム構築ネットワーク」となるように経路を設定する。

(2) SSL-VPN 装置へのユーザに関する情報登録

・SSL-VPN 装置に、VPN を利用するユーザに関する情報(以下、ユーザ情報という)を登録する。ユーザ情報には、VPN 接続時のユーザ認証のための情報も含まれる。

・ユーザ情報中の設定項目であるグループ番号には、そのユーザに対応する顧客番号を設定する。顧客番号は、顧客ごとに割り当てられている 1 以上 100 以下の整数である。以下、この整数を k で表す。

(3)IPアドレスの割り当て

・顧客番号 k の顧客(以下、顧客 k という)に対応する顧客システム構築ネットワーク:172.16.z.0/24(ここで、z は 99+k とする)

・顧客 k に対応する VPN 接続先用IPアドレスプール:10.100.k.1~10.100.k.200

・VPN 接続時には、認証されたユーザに対応する顧客番号を用いて、IPアドレスプールを選択する。

(4) FWのルール設定

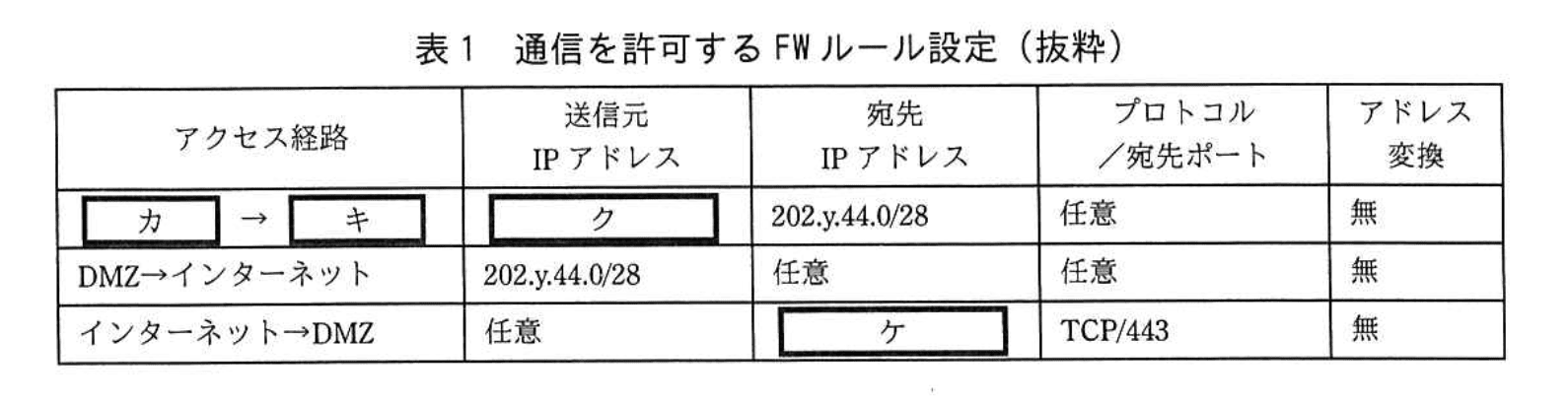

SSL-VPN導入後のFWのルールは表1のとおり設定する。

〔検討後のネットワーク構成〕

Sさんは、更に検討を進め、図2に示すネットワーク構成を作成した。

〔問題1の解決策〕

Sさんは、問題1の解決策として、次の二つの通信制限をすることにした。

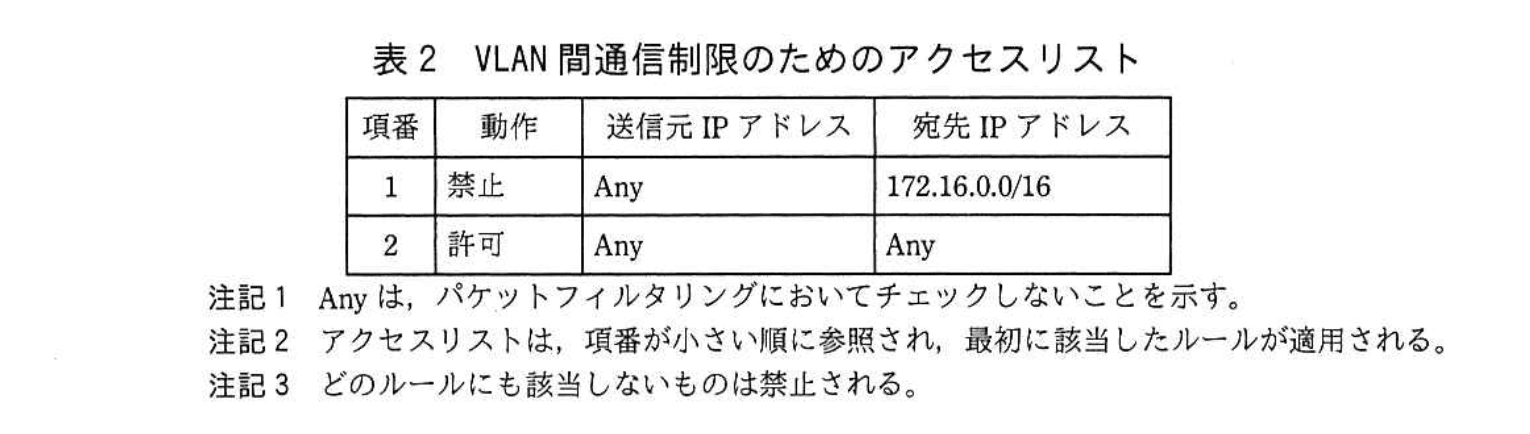

(1) VLAN間の不正通信制限

(IV)表2に示すアクセスリストをL3SWに設定して通信制限する。

表2のアクセスリストは、H社内のVLAN間通信のうちで不正なものを禁止する。具体的には、開発LANから顧客システム構築ネットワークへの直接アクセス(SSL-VPNを経由しないアクセス)と、(V)それ以外の不正な通信を禁止する。

(2) SSL-VPN接続するPC〔以下、VPN-PCという〕の通信制限

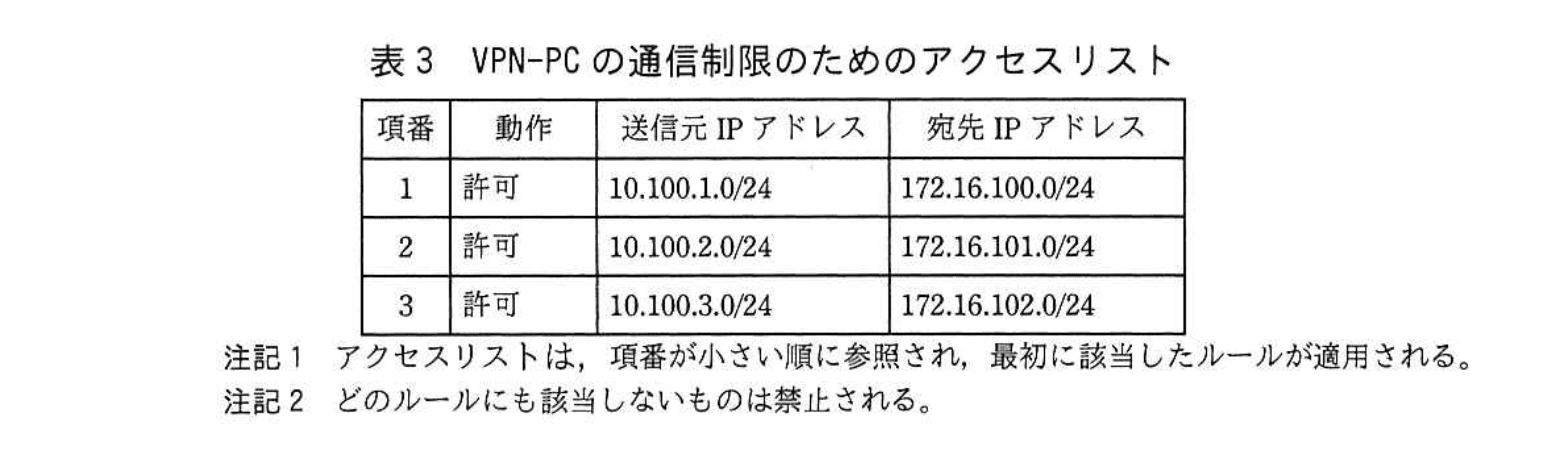

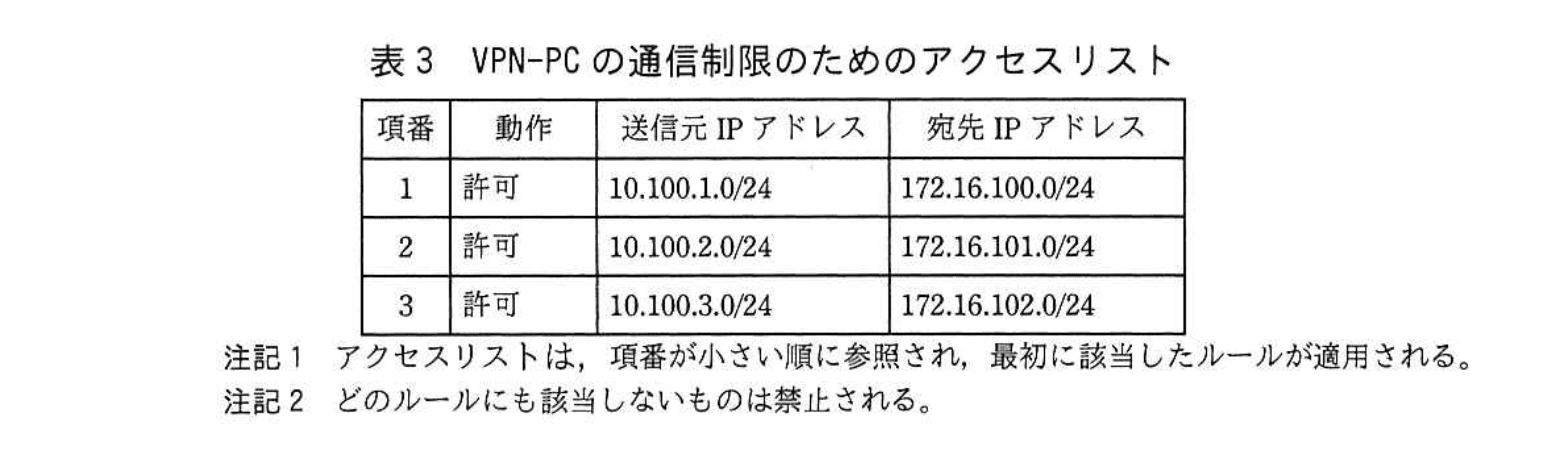

(VI)表3に示すアクセスリストをL3SWに設定して通信制限する。

表3のアクセスリストは、VPN-PCからの不正な通信を禁止する。その通信は、VPN-PCから、そのVPN-PCと関係がない顧客システム構築ネットワークへのアクセスである。

H社では、Sさんの検討結果を踏まえてSSL-VPNの導入を行った。その結果、社内PCからも顧客PCからも安全にアクセスできる、利便性が高い顧客システム構築ネットワークが実現した。

設問1:

本文中のア〜オに入れる適切な字句を答えよ。

模範解答

ア:SHA-1

イ:1.2

ウ:Client_Hello

エ:Server_Hello

オ:リバースプロキシ

解説

解答の論理構成

-

ア

• 問題文では「十分な安全性を確保できないとされるハッシュアルゴリズムであるMD5又はアを使用しない」と明示しています。

• 現在“安全性が不十分”とされ、TLS 1.2 以降で使用が推奨されないもう一つの代表的ハッシュは「SHA-1」です。

• よって ア=SHA-1 となります。 -

イ

• 同じ箇所で「TLSプロトコルのバージョンイ以上を利用」とあります。

• SHA-1 を避けられる最小バージョンは「1.2」です。

• したがって イ=1.2 です。 -

ウ と エ

• 問題文:「SSL/TLSのコネクション開設時に、クライアント側から送られるウメッセージと、サーバ側から返されるエメッセージの交換が行われる。」

• SSL/TLS ハンドシェイクで最初に送るのは “Client_Hello”、返すのは “Server_Hello” です。

• よって

– ウ=Client_Hello

– エ=Server_Hello -

オ

• 問題文:「SSL-VPNの基本的な動作には、オポートフォワーディング、L2フォワーディングの3方式がある。」

• 一般に SSL-VPN で3方式と言えば「リバースプロキシ方式・ポートフォワーディング方式・L2フォワーディング方式」です。

• よって オ=リバースプロキシ となります。

誤りやすいポイント

- SHA-256 など“安全なハッシュ”を書いてしまう

→ 問題文は「使用しない」と言っているハッシュを尋ねています。 - TLS 1.3 を記載

→ 「以上」を読んで最新を選びがちですが、最小バージョンを問う文脈です。 - “ClientHello”/“ServerHello” と大文字小文字を変えてしまう

→ 固有名詞は問題文と同じ形式「Client_Hello」「Server_Hello」で書く必要があります。 - 「ポータル方式」を入れてしまう

→ 問題文は“…ポートフォワーディング、L2フォワーディング”と続くため、残る1つは「リバースプロキシ方式」です。

FAQ

Q: TLS 1.1 でも SHA-1 を避けられるのでは?

A: TLS 1.1 自体は SHA-1 を完全排除していません。問題文は「使用しないで済むように」と書かれているため、SHA-1 が標準スイートに含まれない「1.2」を選択します。

A: TLS 1.1 自体は SHA-1 を完全排除していません。問題文は「使用しないで済むように」と書かれているため、SHA-1 が標準スイートに含まれない「1.2」を選択します。

Q: “リバースプロキシ方式”と“ポータル方式”は同じですか?

A: 似ていますが厳密には異なります。ポータル方式は Web ベースのリソースリンクを集約する UI に重点、リバースプロキシ方式は HTTP/HTTPS を代理転送する仕組みに重点があります。問題文の文脈ではリバースプロキシを指しています。

A: 似ていますが厳密には異なります。ポータル方式は Web ベースのリソースリンクを集約する UI に重点、リバースプロキシ方式は HTTP/HTTPS を代理転送する仕組みに重点があります。問題文の文脈ではリバースプロキシを指しています。

Q: 「Client_Hello/Server_Hello」の記載順序は重要ですか?

A: はい。TLS ハンドシェイクはクライアント開始(Client_Hello)→サーバ応答(Server_Hello)の順序で成立しますので、逆に書くと誤答になります。

A: はい。TLS ハンドシェイクはクライアント開始(Client_Hello)→サーバ応答(Server_Hello)の順序で成立しますので、逆に書くと誤答になります。

関連キーワード: TLS1.2, SHA-1, Client_Hello, Server_Hello, リバースプロキシ

設問2:〔顧客システム構築業務の問題とその解決策〕について、(1)〜(3)に答えよ。

(1)本文中の下線(I)について、2種類の暗号アルゴリズムと1種類のハッシュアルゴリズムのそれぞれの用途を答えよ。

模範解答

暗号アルゴリズム:

①:鍵交換

②:認証

ハッシュアルゴリズム:メッセージ認証

解説

解答の論理構成

-

【問題文】では、暗号スイートの内訳について

「その情報には、アプリケーション層の暗号化に使われる暗号アルゴリズム以外に、(I)2種類の暗号アルゴリズムと1種類のハッシュアルゴリズムが含まれる。」と述べています。

つまり、暗号スイートには

①アプリケーションデータの暗号化アルゴリズム

②(I)に示された追加の「2種類の暗号アルゴリズム」

③(I)に示された「1種類のハッシュアルゴリズム」

が含まれる構成です。 -

TLS の標準的な暗号スイート構成を整理すると次の4要素に分かれます。

- 鍵交換アルゴリズム(例: RSA, Diffie-Hellman など)

- サーバ認証/クライアント認証アルゴリズム(例: RSA, ECDSA など)

- データ暗号化アルゴリズム(例: AES, ChaCha20 など)

- メッセージ認証コード(MAC)を生成するハッシュアルゴリズム(例: SHA-256 など)

-

このうち、③は問題文で「アプリケーション層の暗号化に使われる暗号アルゴリズム」として既に別扱いになっています。

残る ①と②が「2種類の暗号アルゴリズム」、④が「1種類のハッシュアルゴリズム」に相当します。 -

それぞれの“用途”をまとめると

・1つ目の暗号アルゴリズム:安全にセッション鍵を共有するための「鍵交換」

・2つ目の暗号アルゴリズム:認証局証明書と組み合わせてサーバ/クライアントを「認証」

・ハッシュアルゴリズム:改ざん検出のため MAC を作る「メッセージ認証」

以上から模範解答どおり

暗号アルゴリズム① 鍵交換

暗号アルゴリズム② 認証

ハッシュアルゴリズム メッセージ認証

が導かれます。

暗号アルゴリズム① 鍵交換

暗号アルゴリズム② 認証

ハッシュアルゴリズム メッセージ認証

が導かれます。

誤りやすいポイント

- 「ハッシュ=暗号化」と勘違いし、用途を「暗号化」と答えてしまう。ハッシュは平文復元不可能であり“改ざん検出”が目的です。

- 鍵交換と認証を一緒にしてしまう。TLS では鍵共有(RSA, DH など)と証明書署名アルゴリズム(RSA, ECDSA など)は独立要素です。

- 暗号スイートの4要素を3要素と誤認し、用途数が合わなくなる。

FAQ

Q: 「認証アルゴリズム」はサーバ認証だけに使われますか?

A: 基本はサーバ認証ですが、クライアント証明書を用いた相互認証を行う場合はクライアント側にも適用されます。

A: 基本はサーバ認証ですが、クライアント証明書を用いた相互認証を行う場合はクライアント側にも適用されます。

Q: TLS 1.3 でも鍵交換と認証は分かれていますか?

A: 鍵交換はECDHE系、認証は署名アルゴリズム(rsa_pss_rsae_sha256 など)で分離される設計思想は同じです。

A: 鍵交換はECDHE系、認証は署名アルゴリズム(rsa_pss_rsae_sha256 など)で分離される設計思想は同じです。

Q: ハッシュアルゴリズムが MAC に使われるのはどのフェーズですか?

A: 暗号化後のレコードに対して MAC を付与する際に用いられ、改ざん検出と完全性を保証します。

A: 暗号化後のレコードに対して MAC を付与する際に用いられ、改ざん検出と完全性を保証します。

関連キーワード: TLSハンドシェイク, 暗号スイート, 鍵交換, メッセージ認証, サーバ認証

設問2:〔顧客システム構築業務の問題とその解決策〕について、(1)〜(3)に答えよ。

(2)本文中の下線(II)について、判断の根拠となった、H社が構築する顧客システムの特徴を、30字以内で述べよ。

模範解答

顧客システムは、様々なプロトコルを利用している。

解説

解答の論理構成

- まず、問題文は SSL-VPN の動作方式に関して

「SSL-VPN の基本的な動作には、オポートフォワーディング、L2フォワーディングの3方式がある。」

と述べ、下線(II)で「H社の場合はL2フォワーディング方式が望ましい」としています。 - L2フォワーディング方式は、レイヤ2(Ethernet フレーム)をそのままトンネルで中継するため、上位レイヤでどのようなプロトコルが流れても透過的に扱えます。

- H社が構築する顧客システムの性質について問題文は

「顧客システムは、様々なサーバ機器、OS、ミドルウェアなどを組み合わせて構築され、利用されるプロトコルも様々である。」

と明記しています。 - 「様々なプロトコル」が流れるネットワークを安全にリモートから扱うには、特定のポートだけを転送するオポートフォワーディングでは対応しきれません。プロトコルが増えるたびに転送設定を追加する手間や、未知プロトコルが通過できないリスクが残るためです。

- したがって、L2フォワーディング方式を選択した根拠は「顧客システムのプロトコルが多様」という一点に集約され、設問の模範解答「顧客システムは、様々なプロトコルを利用している。」となります。

誤りやすいポイント

- 「開発LANと顧客LANを同一 VLAN に見せる必要があるから」と理由付けする誤答。必要なのは“プロトコル透過性”であり VLAN 統合は本質ではありません。

- SSL-VPN 装置の機能差(例えばクライアントレス/インストール型)に着目してしまい、レイヤ選択の論点から外れるケース。

- 「ポート数が多い=L2を選ぶ」と短絡的に覚えるミス。ポートの多寡ではなく“種類が未知・多様”であることが決定打です。

FAQ

Q: L2フォワーディングを選ぶとブロードキャストも通過するので負荷になりませんか?

A: そのとおりですが、顧客システム構築ネットワークはサブネット単位で分離されており、想定トラフィックも限定的なので許容範囲と判断されています。

A: そのとおりですが、顧客システム構築ネットワークはサブネット単位で分離されており、想定トラフィックも限定的なので許容範囲と判断されています。

Q: ポートフォワーディング方式で全ポートを開ければ同じ結果になりませんか?

A: 全ポートを許可するとファイアウォール的な制御が実質不能になりセキュリティポリシと矛盾します。L2フォワーディングなら VLAN やアクセスリストで範囲を限定したままプロトコルを透過できます。

A: 全ポートを許可するとファイアウォール的な制御が実質不能になりセキュリティポリシと矛盾します。L2フォワーディングなら VLAN やアクセスリストで範囲を限定したままプロトコルを透過できます。

Q: L3フォワーディング方式では対応できなかったのでしょうか?

A: L3フォワーディングは IP パケットを対象にするため、IP 以外のプロトコルや一部のマルチキャスト/ブロードキャストを扱えません。問題文が強調する“様々なプロトコル”には非 IP の通信も含まれる可能性があるため、L2 が選択されています。

A: L3フォワーディングは IP パケットを対象にするため、IP 以外のプロトコルや一部のマルチキャスト/ブロードキャストを扱えません。問題文が強調する“様々なプロトコル”には非 IP の通信も含まれる可能性があるため、L2 が選択されています。

関連キーワード: SSL/TLS, VPN, L2フォワーディング, ポートフォワーディング, プロトコル透過性

設問2:〔顧客システム構築業務の問題とその解決策〕について、(1)〜(3)に答えよ。

(3)本文中の下線(III)について、割り当てられたIPアドレスは、PCのどのネットワークインタフェースに設定されるか。図2中の字母を用いて答えよ。

模範解答

vNIC

解説

解答の論理構成

- SSL-VPNクライアントは「PCにインストールするクライアントモジュールからSSL/TLS接続を行う。」と記述されています。このモジュールは OS 上に仮想 NIC を生成してトンネルを張るのが一般的です。

- さらに「接続時の認証に応じて、PCに適切なIPアドレスを割り当てる。」とあるので、割り当てられるのは SSL-VPNトンネル用のアドレス(10.100.k.0/24)です。

- 図2の顧客 PC には物理「NIC」と並んで「vNIC」が描かれています。物理 NIC は社内ネットワーク(例:192.168.0.0/16)に接続されたままなので、VPN 用アドレスを物理 NIC に設定すると既存経路が上書きされてしまいます。

- よって、VPN セッション確立時に払い出される IP アドレスは、物理 NIC とは別に作られた仮想インタフェース「vNIC」に設定される必要があります。

- 以上から、下線(III)の問いに対する答えは図2中の「vNIC」となります。

誤りやすいポイント

- 物理 NIC と vNIC の役割を混同し、VPN 用 IP を物理 NIC に割り当てると判断してしまう。

- SSL-VPN の L2 フォワーディング=ブリッジ動作だから物理 NIC が直接ブリッジされる、と短絡的に考える。実際はトンネル終端が PC 内の仮想 NIC になる。

- 図2の「NIC・vNIC」の記載を見落として、字母でなく単語で回答してしまう。

FAQ

Q: なぜ仮想 NIC を使うのですか?

A: 物理 NIC は社内 LAN など既存ネットワークに接続されています。VPN 用 IP を物理 NIC に付与するとアドレスと経路が衝突するため、トンネル専用の仮想 NIC(vNIC)を生成し、そこに VPN アドレスを割り当てるのが安全です。

A: 物理 NIC は社内 LAN など既存ネットワークに接続されています。VPN 用 IP を物理 NIC に付与するとアドレスと経路が衝突するため、トンネル専用の仮想 NIC(vNIC)を生成し、そこに VPN アドレスを割り当てるのが安全です。

Q: L2 フォワーディング方式でも IP アドレスの割り当てが必要なのですか?

A: はい。L2 フォワーディングはレイヤ2を中継しますが、PC 側では VPN セグメントに属するための IP アドレスが必要です。このアドレスを vNIC に設定することで、VPN 内のサブネットに参加できます。

A: はい。L2 フォワーディングはレイヤ2を中継しますが、PC 側では VPN セグメントに属するための IP アドレスが必要です。このアドレスを vNIC に設定することで、VPN 内のサブネットに参加できます。

Q: vNIC は OS ごとに名前が違いますか?

A: はい。Windows では「イーサネット X」や「TAP-Windows Adapter」、Linux では「tun0」「tap0」などと表示されますが、論理的にはいずれも仮想 NIC(vNIC)です。

A: はい。Windows では「イーサネット X」や「TAP-Windows Adapter」、Linux では「tun0」「tap0」などと表示されますが、論理的にはいずれも仮想 NIC(vNIC)です。

関連キーワード: SSL-VPN, 仮想NIC, IPアドレス割り当て, L2フォワーディング, トンネルインタフェース

設問3:

表1中のカ〜ケに入れる適切な字句を答えよ。

模範解答

カ:内部 LAN

キ:DMZ

ク:172.16.0.0/16

ケ:202.y.44.2/32

解説

解答の論理構成

-

行き先ネットワークの同定

表1の1行目は「宛先 IP アドレス」が「202.y.44.0/28」です。問題文には

「DMZ のプロキシサーバを経由して行っている」「SSL-VPN 装置の設置位置は DMZ と L3SW の間とする」

とあり、このプレフィックスは DMZ を示します。したがって キ = DMZ です。 -

送信元ネットワークの同定

顧客システム構築ネットワークや開発 LAN など社内側のアドレスは「172.16.0.0/16」を含む内部 LAN としてまとめられています(問題文冒頭の〔H社の現行ネットワーク〕参照)。よって表1の「送信元 IP アドレス」が「172.16.0.0/16」と対応し、ク = 172.16.0.0/16、カ = 内部 LAN となります。 -

インターネット側から DMZ への SSL-VPN 接続

表1の3行目は「プロトコル/宛先ポート」が「TCP/443」で、外部から DMZ 内の SSL-VPN 装置に到達させるルールです。問題文(1)「クライアント側から送られる…」及び検討結果(1)に

「SSL-VPN 装置から内部 LAN への通信用に…」

とあるとおり、装置のグローバル IP は DMZ 内に配置されます。装置単体への通信なのでホストアドレス表記 /32 が妥当で、ケ = 202.y.44.2/32 です。 -

方向の検証

・1行目:[カ]→[キ] は内部 LAN から DMZ への通信を許可するルール

・2行目:DMZ→インターネット(既定)

・3行目:インターネット→DMZ(SSL-VPN 用)

これらは DMZ を境界として内外・外内の最低限の経路を開く設定と一致します。

以上より

カ:内部 LAN

キ:DMZ

ク:172.16.0.0/16

ケ:202.y.44.2/32

カ:内部 LAN

キ:DMZ

ク:172.16.0.0/16

ケ:202.y.44.2/32

誤りやすいポイント

- 「送信元/宛先」の向きの取り違え

DMZ から内部 LAN への通信と勘違いすると [カ] と [キ] を逆に書いてしまいます。 - /28 と /32 の使い分け

DMZ セグメント全体へ許可する設定なのか、装置単体へ絞るのかを見落とすと「202.y.44.0/28」をそのまま [ケ] に書き込むミスが発生します。 - 172.16.0.0/16 を「開発 LAN」または「顧客システム構築ネットワーク」の一部と読み違える

問題文では 172.16.0.0/16 を内部 LAN 全体のプレフィックスとしている点に注意が必要です。

FAQ

Q: なぜ内部 LAN から DMZ への通信を全面許可して良いのですか?

A: 表1は「許可ルールの抜粋」です。開発 PC が DMZ 内の SSL-VPN 装置へ接続する流れや、プロキシサーバ経由の Web アクセスなど社内業務で必須の通信に限定したうえで、L3SW のアクセスリスト(表2・表3)で細かな制御を行っています。

A: 表1は「許可ルールの抜粋」です。開発 PC が DMZ 内の SSL-VPN 装置へ接続する流れや、プロキシサーバ経由の Web アクセスなど社内業務で必須の通信に限定したうえで、L3SW のアクセスリスト(表2・表3)で細かな制御を行っています。

Q: SSL-VPN 装置の IP を /32 で書く理由は何ですか?

A: FW ルールの 3 行目は外部からのインバウンド通信を対象としており、対象ホストを「202.y.44.2」のみに限定することで攻撃対象を最小化できます。そのためホスト単位の /32 指定が適切です。

A: FW ルールの 3 行目は外部からのインバウンド通信を対象としており、対象ホストを「202.y.44.2」のみに限定することで攻撃対象を最小化できます。そのためホスト単位の /32 指定が適切です。

Q: 「172.16.0.0/16」以外の社内セグメントは存在しないのですか?

A: 開発 LAN や顧客システム構築ネットワークは「172.16.10.0/24」「172.16.100.0/24」などサブネット化されていますが、FW では大枠として同じプライベートアドレス帯「172.16.0.0/16」を内部 LAN として扱い、一括で許可しています。

A: 開発 LAN や顧客システム構築ネットワークは「172.16.10.0/24」「172.16.100.0/24」などサブネット化されていますが、FW では大枠として同じプライベートアドレス帯「172.16.0.0/16」を内部 LAN として扱い、一括で許可しています。

関連キーワード: DMZ, ファイアウォール, SSL-VPN, アドレスフィルタリング, プライベートアドレス

設問4:〔問題1の解決策〕について、(1)〜(3)に答えよ。

(1)本文中の下線(IV)について、表2のアクセスリストを設定すべきインタフェースを、図2中の①〜⑥の記号で答えよ。ここで、アクセスリストはインタフェースの入力方向に設定するものとする。

模範解答

②、③、④、⑤

解説

解答の論理構成

-

目的の再確認

【問題文】には

「“表2のアクセスリストは…開発LANから顧客システム構築ネットワークへの直接アクセス(SSL-VPNを経由しないアクセス)と、(V)それ以外の不正な通信を禁止する。”」

とあるように、表2は “VLAN間を横断する不正パケット” を止めるためのリストです。

したがって、L3SW が “VLAN間ルーティング” を行う地点でフィルタリングする必要があります。 -

ACL の内容を確認

表2の 1 行目は

「禁止 Any → 172.16.0.0/16」

です。これは “内部LAN全体(172.16.0.0/16)へ向かうトラフィック” を遮断します。

2 行目「許可 Any → Any」は “それ以外は通過” を意味します。

よって、この ACL が付いたインタフェースに入って来るパケットは、宛先が 172.16.0.0/16 なら拒否され、そうでなければ通過します。 -

どの VLAN でチェックすべきか

ACL を “入力方向” に付けるので、

「他の VLAN から来たパケットが最初に L3SW に入る場所」

に設定すれば効果的です。

• 顧客システム構築ネットワークの SVI

– 172.16.100.0/24(図2の②)

– 172.16.101.0/24(図2の③)

– 172.16.102.0/24(図2の④)

• SSL-VPN から社内へ入る VLAN201 の SVI(図2の⑤)

以上4か所に付ければ、開発LANや他 VLAN から “目的 VLAN 以外へ向かう 172.16..” を一律に遮断できます。 -

付けないインタフェース

• ①(VLAN200:FW との経路)はインターネット通信用であり対象外。

• ⑥(VLAN101:開発LAN)は “発信元側” であり、ここに表2を付けると開発LAN → インターネット通信まで巻き込むおそれがあります。

よって設定対象外とします。 -

結論

インタフェース番号で答えると

「②、③、④、⑤」

になります。

誤りやすいポイント

- 「出力方向に付ける」と勘違いし、②〜⑤ではなく⑥に付けてしまう。表2は “入力方向” 指定なので要注意です。

- VLAN200 や FW 側にも付けたくなりますが、宛先 172.16.0.0/16 をフィルタする目的には不要です。

- 表2の 2 行目「許可 Any → Any」を見落とし、“全部禁止になる” と誤解して解答を外すケース。

FAQ

Q: 開発LAN から顧客システムへのアクセスは完全に禁止されるのですか?

A: はい。開発LAN 経由で L3SW に入ったパケットは、②〜④のインタフェースで表2が適用され、宛先が 172.16.0.0/16 であれば拒否されます。

A: はい。開発LAN 経由で L3SW に入ったパケットは、②〜④のインタフェースで表2が適用され、宛先が 172.16.0.0/16 であれば拒否されます。

Q: VLAN201(⑤)にも表2を付けると、VPN 利用者の通信まで止まらないのですか?

A: VPN 利用者に対しては別途 表3 の ACL が同じインタフェースに適用され、“許可ルール → 表2” の順で精査されます。表3で許可されたパケットは表2の 1 行目に合致しないため通過できます。

A: VPN 利用者に対しては別途 表3 の ACL が同じインタフェースに適用され、“許可ルール → 表2” の順で精査されます。表3で許可されたパケットは表2の 1 行目に合致しないため通過できます。

Q: L2SW 側でのフィルタリングでも同じ効果が得られますか?

A: L2SW では IP アドレスを見た制御ができないため、VLAN 間を横断するパケットを止めるには L3SW(ルーティングポイント)での ACL が不可欠です。

A: L2SW では IP アドレスを見た制御ができないため、VLAN 間を横断するパケットを止めるには L3SW(ルーティングポイント)での ACL が不可欠です。

関連キーワード: VLAN, アクセスリスト, SSL/TLS, VPN, ルーティング

設問4:〔問題1の解決策〕について、(1)〜(3)に答えよ。

(2)本文中の下線(V)について、禁止される通信は何か。本本文中の字句を用いて、45字以内で答えよ。

模範解答

顧客システム構築ネットワークから他社の顧客システム構築ネットワークへの通信

解説

解答の論理構成

- 【問題文】には「顧客システム構築ネットワークは…顧客ごとに設け」られ、「開発LANから顧客システム構築ネットワークへの直接アクセス(SSL-VPNを経由しないアクセス)と、(V)それ以外の不正な通信を禁止する」とあります。

- ここで “それ以外” とは、同じ内部 172.16.0.0/16 の中で発生し得る不正通信の残りを指します。開発LANからの直接アクセスは既に列挙済みなので、残る可能性は「顧客Aのネットワークから顧客Bのネットワークへ」という相互アクセスです。

- 顧客間のネットワークは “顧客システム構築ネットワーク” という共通名称でまとめられているため、禁止対象を本文の語句で表すと「顧客システム構築ネットワークから他社の顧客システム構築ネットワークへの通信」と整理できます。

誤りやすいポイント

- 「開発LAN関連だけを禁止」と早合点し、顧客間通信を見落とす。

- “他社” の代わりに “他拠点” など本文にない語を使い減点される。

- 「SSL-VPN経由の通信」まで禁止対象と誤解し、正当な経路を遮断してしまう。

FAQ

Q: “顧客システム構築ネットワーク” 同士の通信が不正と判断される理由は?

A: 顧客ごとに機密性の異なるデータが存在し、相互アクセスは情報漏えいリスクになるためです。

A: 顧客ごとに機密性の異なるデータが存在し、相互アクセスは情報漏えいリスクになるためです。

Q: SSL-VPNを通った後の通信は許可されるのですか?

A: はい。SSL-VPN接続後は表3のアクセスリストで許可された範囲内(例: 10.100.1.0/24 → 172.16.100.0/24 など)のみ通信できます。

A: はい。SSL-VPN接続後は表3のアクセスリストで許可された範囲内(例: 10.100.1.0/24 → 172.16.100.0/24 など)のみ通信できます。

Q: 開発LANから顧客ネットワークへ接続したい場合はどうしますか?

A: 開発用PCにもSSL-VPNクライアントを導入し、適切な認証を受けたうえで所定のIPアドレスを割り当ててもらいます。

A: 開発用PCにもSSL-VPNクライアントを導入し、適切な認証を受けたうえで所定のIPアドレスを割り当ててもらいます。

関連キーワード: VLAN間通信制御, アクセスリスト, SSL-VPN, ネットワーク分離

設問4:〔問題1の解決策〕について、(1)〜(3)に答えよ。

(3)本文中の下線(VI)について、表3のアクセスリストを設定すべきインタフェースを、図2中の①〜⑥の記号で答えよ。ここで、アクセスリストはインタフェースの入力方向に設定するものとする。

模範解答

⑥

解説

解答の論理構成

- VPN-PC のトラフィックが L3SW に最初に入る場所を特定

【問題文】の「PCから顧客システム構築ネットワークへのアクセス経路が『PC→SSL-VPN 装置→VLAN201→顧客システム構築ネットワーク』となるように経路を設定する。」より、VPN-PC のパケットは SSL-VPN 装置を出た後に L3SW の VLAN201 へ流入します。 - 表3 ACL の目的を確認

【問題文】「表3のアクセスリストは、VPN-PCからの不正な通信を禁止する。」とあるため、VPN-PC 由来のパケットを L3SW に入る瞬間で選別するのが最も効果的です。 - ACL を“入力方向”で適用する指示

小問説明に「アクセスリストはインタフェースの入力方向に設定するものとする。」とあるため、VLAN201 へ到着するパケットを対象とします。 - VLAN201 に対応する番号を図2から読み取る

図2 のインタフェース番号は①〜⑥で示され、VLAN201 が ⑥ であることが示されています。ゆえに ACL を設定すべきインタフェースは ⑥ です。

誤りやすいポイント

- 「出力方向」に ACL を設定してしまう

指示は“入力方向”です。方向を誤ると VPN-PC からの不正通信を遮断できません。 - VLAN201 と VLAN101 の取り違え

VPN-PC が入るのは VLAN201、開発 LAN は VLAN101 です。番号の読み違いに注意しましょう。 - SSL-VPN 装置側でのフィルタリングと勘違い

問題は「L3SW に設定」と明示されています。装置側のポリシーでは解答になりません。

FAQ

Q: VLAN201 ではなく顧客側 VLAN(例:172.16.100.0/24 側)に ACL を置いてもよいのでは?

A: 顧客 VLAN に置くと不要なトラフィックが L3SW 内部を流れてしまいます。経路の最初で落とす方がセキュリティと負荷の両面で有利です。

A: 顧客 VLAN に置くと不要なトラフィックが L3SW 内部を流れてしまいます。経路の最初で落とす方がセキュリティと負荷の両面で有利です。

Q: なぜ FW ではなく L3SW で制御するのですか?

A: VPN-PC のトラフィックは SSL-VPN 装置→VLAN201→L3SW の順で内部に入るため、FW を経由しません。最初に通る L3SW でフィルタリングする設計です。

A: VPN-PC のトラフィックは SSL-VPN 装置→VLAN201→L3SW の順で内部に入るため、FW を経由しません。最初に通る L3SW でフィルタリングする設計です。

Q: VLAN201 以外にも ACL を重ね掛けすると冗長になりませんか?

A: 冗長ではなく多層防御になりますが、設問は「表3 を設定すべきインタフェース」を尋ねています。必要最小限の答えとして VLAN201(⑥) が正となります。

A: 冗長ではなく多層防御になりますが、設問は「表3 を設定すべきインタフェース」を尋ねています。必要最小限の答えとして VLAN201(⑥) が正となります。

関連キーワード: SSL-VPN, VLAN, アクセスリスト, パケットフィルタリング, ルーティング