ネットワークスペシャリスト 2017年 午後1 問02

仮想デスクトップ基盤の導入に関する次の記述を読んで、設問1〜4に答えよ。

T社は、従業員数500人の建設会社で、全国10か所に支店がある。T社では、従業員1人にPC 1台を貸与し、従業員は設計業務や電子メール(以下、メールという)、Webサイトの閲覧などにPCを活用している。現在、各従業員のPC内のハードディスクには、T社の秘密情報を含む書類が保存されている。そこで、T社では、情報セキュリティ強化を図るために、仮想デスクトップ基盤(以下、VDIという)を導入することを決めた。そのための事前調査、検討から設計までを情報システム部のUさんが担当することになった。

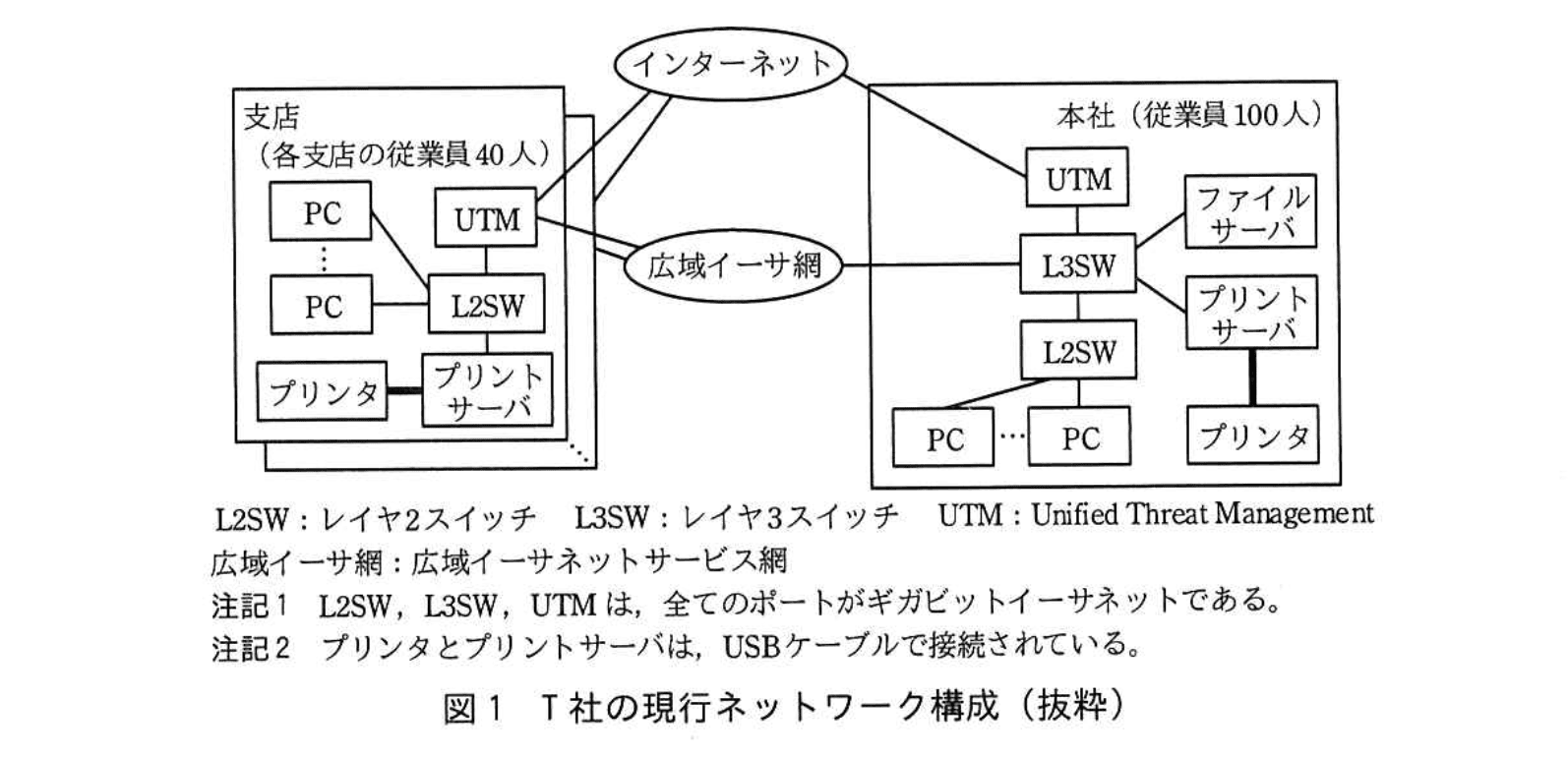

〔現行ネットワークの概要〕

T社の現行ネットワーク構成を図1に示す。

各拠点は広域イーサ網で接続されており、アクセス回線の契約帯域は、本社が1Gビット/秒、各支店が100Mビット/秒である。インターネット接続回線は、拠点ごとに契約しており、契約帯域は本社が100Mビット/秒、各支店が40Mビット/秒である。

現行ネットワークでは、次の3種類の通信が行われる。

(1) ファイル転送通信

・設計資料の共有、バックアップのために、PCがファイルサーバと通信を行う。

・ピーク時に必要な帯域は、本社従業員向けに 200 M ビット/秒、全ての支店従業員向けの合計が 800 M ビット/秒である。

(2) プリント通信

・設計資料の印刷のために、PC から自拠点に設置しているプリントサーバに印刷データを送信する。

・印刷量は拠点によって異なるので、必要な帯域は把握していない。PC からプリントサーバに印刷データを送信したときは、①一時的に大量の帯域を使用する。

(3) インターネット通信

・インターネット上の Webサイトの閲覧、ISP が提供するメールサービスの利用のために、PC がWebサーバ、メールサーバと通信を行う。

〔VDIの事前調査〕

Uさんは、PC 単位のプログラム実行環境(以下、仮想 PC という)をソフトウェアで実現する VDI と、従業員が仮想 PC を操作するために使うシンクライアント(以下、TC という)について調査した。調査結果は次のとおりである。

(1) VDI を実現する装置とその関連装置

・VDI サーバ:VDI を組み込んだサーバ

・TC:ハードディスクなどの情報蓄積機能がない PC

(2) VDI の動作概要

・VDI は、VDI サーバ上に仮想 PC を TC と 1 対 1 で生成する。そのとき、VDI は仮想 PC に対してIPアドレスを動的に割り当てる。

・VDI は、VDI サーバ上に仮想スイッチ(以下、仮想 SW という)を生成する。仮想 PC は仮想 SW との接続によって、外部との通信が可能となる。

・仮想 SW は、外部接続用のポートに VDI サーバの物理 NIC (Network Interface Card) を使用する。

(3) 仮想 PC から行われる通信

・画面転送通信:仮想 PC の画面を TC に転送する。TC 1 台が使用する帯域は、最大 200 k ビット/秒である。

・ファイル転送通信、プリント通信及びインターネット通信:使用帯域は、現行と同じである。

〔SSL可視化装置・標的型攻撃対策装置の導入〕

Uさんは、T社のサイバーセキュリティ対策の一環として、VDIとともにSSL可視化装置と標的型攻撃対策装置を導入して情報セキュリティ強化を図ることにした。そのためにUさんが選定した装置は、次のとおりである。

・SSL可視化装置:平文で行われる通信だけでなく、SSL/TLSによる暗号化通信も監視するために、暗号化通信の復号、復号した通信データを標的型攻撃対策装置に転送、復号した通信データを再度暗号化する装置

・標的型攻撃対策装置:マルウェアに感染した仮想PCがインターネット上のC&C(Command & Control)サーバに行う不正通信を検知し、C&CサーバのIPアドレスを特定する装置

〔ネットワーク構成の検討〕

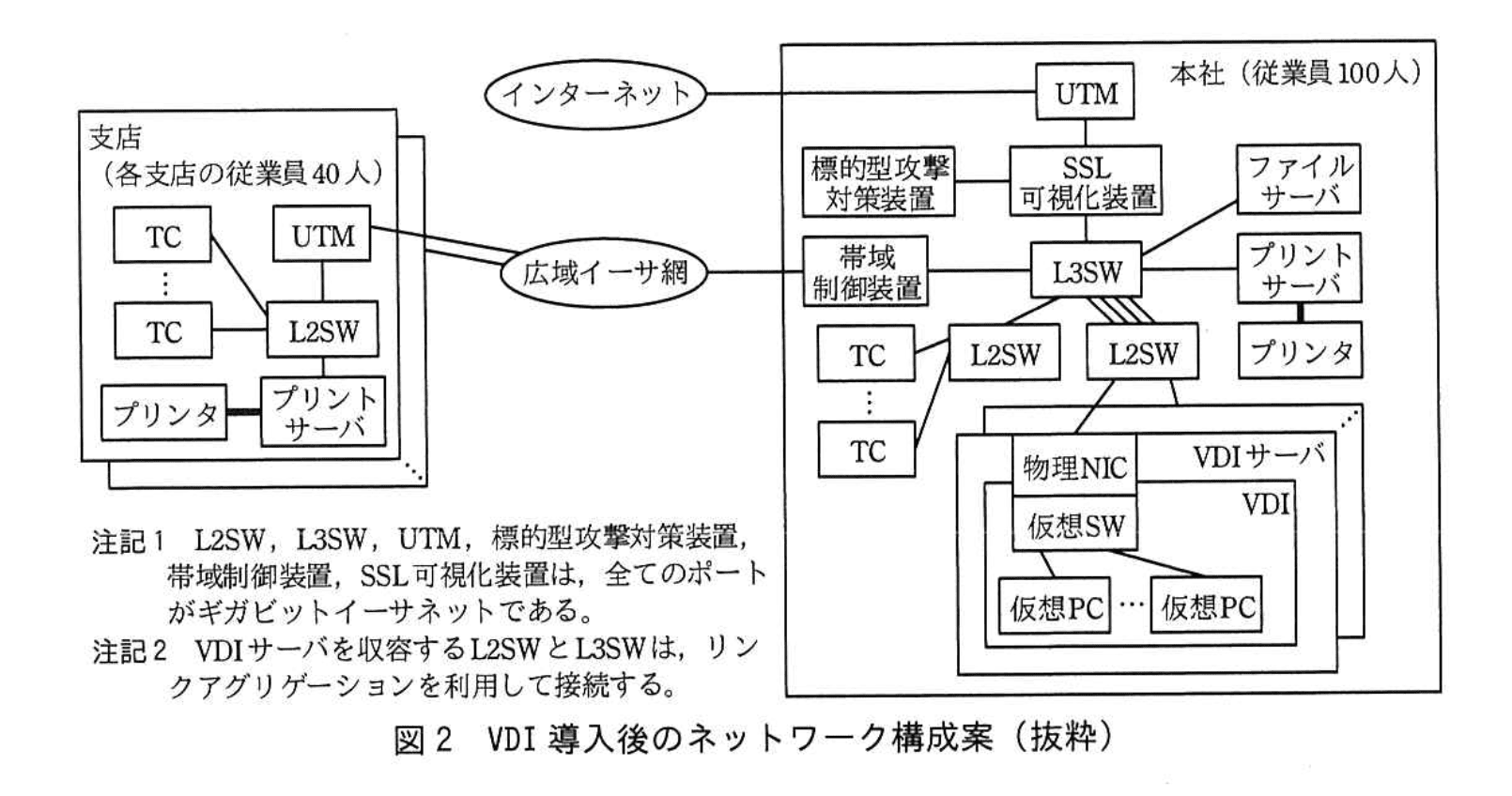

(1) VDI導入後のネットワーク構成案

Uさんは、これらの事前調査の結果から、VDIサーバなどの装置を本社に設置することにした。Uさんが考えたVDI導入後のネットワーク構成案を、図2に示す。

VDI導入後は、②支店のインターネット接続回線を廃止し、本社のインターネット接続回線の契約帯域を1Gビット/秒に変更する。

(2) VDI 導入後の広域イーサ網

③本社と支店間の広域イーサ網を経由する通信は、VDI の導入で変化する。Uさんは、広域イーサ網のアクセス回線の契約帯域について、次のとおり整理した。

・現行のアクセス回線の安全率は、“アクセス回線の契約帯域÷ピーク時に必要な帯域=a” である。VDI 導入後も現行の安全率を確保する。

・全従業員が同時に仮想 PC を利用しても、TC の操作に遅れが発生しないようにするためには、画面転送通信の帯域を確保する必要がある。

・印刷量を把握できないプリント通信の帯域は確保しない。

・VDI の導入でアクセス回線の契約帯域を下げることができる。契約帯域は現行の安全率を考慮した最低限必要な帯域とし、本社はb M ビット/秒、各支店はc M ビット/秒に変更する。

・プリント通信も広域イーサ網を経由するので、本社から広域イーサ網方向の通信に対して、帯域制御が必要になる。

〔帯域制御の設計〕

(1) 帯域制御装置の機能

Uさんは、ネットワークセグメントの構成変更が不要で、帯域制御を行うことができる帯域制御装置の導入を決めた。Uさんが選定した装置の機能は、次のとおりである。

・パケットを送出するときに、支店ごとに二つの制御(分類制御、送出制御)が可能である。

・分類制御では、IPアドレス、ポート番号などでパケットを分類し、グループ化する。グループ化の単位をクラスとし、クラス単位でキューを割り当て、パケットを格納する。

・送出制御では、クラス単位の帯域確保の制御と、同一支店への複数クラスのパケットに対するシェーピングが可能である。

(2) 帯域制御方式の設計

装置の機能を踏まえ、Uさんが考えた帯域制御方式の設計は、次のとおりである。

・最初にパケットは、IPアドレスで宛先の支店が決定され、支店ごとに設定した分類制御、送出制御に送られる。

・分類制御では、画面転送通信のクラスとそれ以外の通信のクラスを定義する。

各クラスへのパケットの分類は、ポート番号で識別して行う。

・送出制御では、④画面転送送信のクラスに、各支店の従業員が同時に仮想 PC を利用するときに、最低限必要な帯域を確保する設定を行う。

・それ以外の通信のクラスでは、帯域確保の制御を行わない。このクラスに分類されたパケットは、帯域が空いているときだけ送出される。

・⑤シェービングの設定は、各支店における広域イーサ網のアクセス回線の契約帯域とする。

〔仮想 PC のマルウェア感染時の対応〕

仮想 PC に感染したマルウェアは、別の仮想 PC に感染拡大を試みる場合がある。仮想 PC では物理的に LAN ケーブルを抜くことができないので、従来の対処方法は利用できない。そこで、Uさんが考えた対策案は、次のとおりである。

・ある仮想 PC で、ウイルス対策ソフトがマルウェアの感染を検知したときは、情報セキュリティ管理者がその仮想 PC を隔離すべきか否かを判断する。隔離するときは、VDI のコンソールを使って、その仮想 PC を ア から切り離す。

・標的型攻撃対策装置が、ある仮想 PC の通信から C&C サーバIPアドレスを特定したときは、本社の UTM にフィルタリング設定をする。被害の拡大を防ぐために、他の仮想 PC も含めて C&C サーバと通信を行うことを防ぐ必要があるので、”送信元=イ、宛先=ウ、ポート番号=任意、動作=拒否”のフィルタリングルールを設定し、インターネット方向の通信を遮断する。

その後、VDI の導入に関する Uさんの報告書は企画会議で承認され、導入の準備を開始した。

設問1:

本文中の下線①の現象を引き起こすトラフィックを何というか。15字以内で答えよ。

模範解答

バーストトラフィック

解説

解答の論理構成

- 下線①の記述を確認

【問題文】には、プリント通信について

“①一時的に大量の帯域を使用する。”

とあります。ここで焦点となるのは「一時的に」「大量の帯域」という二つの特徴です。 - トラフィックの種類を整理

ネットワーク分野では、短時間に集中して大容量データが流れる現象を「バースト」(burst) と呼びます。

・平常時は帯域利用が少ない

・必要になった瞬間だけ一気にデータを送出

という性質が一致しています。 - 用語の対比

- 連続的に流れる「ストリーミングトラフィック」

- 一定間隔で断続的に流れる「ポーリングトラフィック」

と区別し、短時間に集中する本ケースは「バーストトラフィック」です。

- よって、下線①が示す現象を引き起こすトラフィックの呼称は

バーストトラフィック

となります。

誤りやすいポイント

- 「ピークトラフィック」と混同する

ピークは“最も高い瞬間の値”を示すだけで、発生形態までは特定しません。 - 「一時的」を“瞬断”と誤解し「スパイク」などと答える

スパイクは突発的な高周波ノイズや突立点を指すことが多く、ネットワーク用語としては一般的ではありません。 - 「大量の帯域=ファイル転送」と短絡的に考え、用語を答えず“印刷データ”と書いてしまう

FAQ

Q: バーストトラフィックが多発すると何が問題になりますか?

A: 短時間に帯域を独占するため、他の通信が輻輳しやすく遅延・パケットロスを招きます。特に遅延に敏感なリアルタイム通信では顕著です。

A: 短時間に帯域を独占するため、他の通信が輻輳しやすく遅延・パケットロスを招きます。特に遅延に敏感なリアルタイム通信では顕著です。

Q: 帯域制御でバーストトラフィックは抑制できますか?

A: 可能です。シェーピングやレートリミットでピークレートを制限し、キューイングで平滑化することで影響を軽減できます。

A: 可能です。シェーピングやレートリミットでピークレートを制限し、キューイングで平滑化することで影響を軽減できます。

Q: 印刷データ以外の業務でもバーストトラフィックは発生しますか?

A: はい。バックアップ、ファイル同期、OSアップデートなども短時間で大容量通信を行うためバーストトラフィックになります。

A: はい。バックアップ、ファイル同期、OSアップデートなども短時間で大容量通信を行うためバーストトラフィックになります。

関連キーワード: バースト, 帯域制御, シェーピング, 輻輳緩和, ピーク帯域

設問2:〔ネットワーク構成の検討〕について、(1)〜(3)に答えよ。

(1)本文中の下線③について、VDI 導入前に広域イーサ網を経由する通信を一つ、VDI 導入後に経由する通信を二つ、本文中の通信名を用いてそれぞれ答えよ。

模範解答

VDI導入前に経由する通信:ファイル転送通信

VDI導入後に経由する通信:

①:画面転送通信

②:プリント通信

解説

解答の論理構成

-

「VDI 導入前に広域イーサ網を経由する通信」を探す

- 現行ネットワークの説明には次の記述があります。

― “(1) ファイル転送通信

・設計資料の共有、バックアップのために、PCがファイルサーバと通信を行う。” - ファイルサーバは本社、PCは支店にも存在するため、本社‐支店間を結ぶ「広域イーサ網」を経由すると判断できます。

➜ 該当する通信は “ファイル転送通信”。

- 現行ネットワークの説明には次の記述があります。

-

「VDI 導入後に広域イーサ網を経由する通信」を探す

- VDI導入後の構成案(図2)では、各支店のPCがTCへ置き換わり、仮想PCは本社のVDIサーバ内で動作します。これにより支店と本社の間で増える/残る通信を整理します。

(1) 画面転送通信- 事前調査(3)に “画面転送通信:仮想 PC の画面を TC に転送する。” とあり、TCは支店側、仮想PCは本社側に存在します。したがって “画面転送通信” は本社‐支店間で広域イーサ網を経由します。

(2) プリント通信 - VDI 導入後でも支店の「プリントサーバ」は支店内、仮想 PC は本社内です。本文には “プリント通信も広域イーサ網を経由する” と明示されています。

― “プリント通信も広域イーサ網を経由するので、本社から広域イーサ網方向の通信に対して、帯域制御が必要になる。”

➜ 該当する通信は “画面転送通信” と “プリント通信”。

- 事前調査(3)に “画面転送通信:仮想 PC の画面を TC に転送する。” とあり、TCは支店側、仮想PCは本社側に存在します。したがって “画面転送通信” は本社‐支店間で広域イーサ網を経由します。

- VDI導入後の構成案(図2)では、各支店のPCがTCへ置き換わり、仮想PCは本社のVDIサーバ内で動作します。これにより支店と本社の間で増える/残る通信を整理します。

-

以上より解答は

- VDI導入前に経由する通信:ファイル転送通信

- VDI導入後に経由する通信:

① 画面転送通信

② プリント通信

誤りやすいポイント

- 「インターネット通信」は各支店のインターネット回線が “支店のインターネット接続回線を廃止” とあるため導入後は広域イーサ網を通らない点を見落としやすい。

- 「ファイル転送通信」が導入後も広域イーサ網を経由すると勘違いしがちだが、仮想PC・ファイルサーバともに本社内に収容されるため経由しない。

- 「プリント通信」は支店内完結と思い込みやすいが、印刷データを送るのは仮想PC(本社)→プリントサーバ(支店)なので広域イーサ網を通る。

FAQ

Q: 画面転送通信はなぜ必ず広域イーサ網を通るのですか?

A: 仮想PCは本社のVDIサーバ上、TCは支店にあります。TCが操作する度に画面情報を本社から支店へ送るため、物理的に拠点間ネットワーク=広域イーサ網を経由します。

A: 仮想PCは本社のVDIサーバ上、TCは支店にあります。TCが操作する度に画面情報を本社から支店へ送るため、物理的に拠点間ネットワーク=広域イーサ網を経由します。

Q: ファイル転送通信が導入後に不要になるわけではないのですか?

A: 不要になるわけではなく、仮想PCとファイルサーバが同一拠点(本社)内で通信する形に変わります。拠点内LANで完結するため広域イーサ網を経由しなくなります。

A: 不要になるわけではなく、仮想PCとファイルサーバが同一拠点(本社)内で通信する形に変わります。拠点内LANで完結するため広域イーサ網を経由しなくなります。

Q: プリント通信の帯域制御が必要になる理由は?

A: プリント通信は瞬間的に大量の帯域を消費します(本文 “①一時的に大量の帯域を使用する”)。広域イーサ網を圧迫しないよう、本社側で帯域制御装置を使い優先度を下げる設計が求められます。

A: プリント通信は瞬間的に大量の帯域を消費します(本文 “①一時的に大量の帯域を使用する”)。広域イーサ網を圧迫しないよう、本社側で帯域制御装置を使い優先度を下げる設計が求められます。

関連キーワード: VDI, 画面転送, 広域イーサ網, 帯域制御, プリント通信

設問2:〔ネットワーク構成の検討〕について、(1)〜(3)に答えよ。

(2)本文中の a 〜 c に入れる適切な数値を求めよ。

模範解答

a:1.25

b:100

c:10

解説

解答の論理構成

-

現行ネットワークの契約帯域とピーク帯域

・「アクセス回線の契約帯域は、本社が1Gビット/秒、各支店が100Mビット/秒である。」

・「ピーク時に必要な帯域は、本社従業員向けに 200 M ビット/秒、全ての支店従業員向けの合計が 800 M ビット/秒である。」

よって各支店のピーク帯域は 。 -

安全率 [a] の計算

式は問題文のとおり

“アクセス回線の契約帯域÷ピーク時に必要な帯域=a”。

各支店で考えると 。

⇒ [a]=1.25 -

VDI 導入後に WAN を通過する定常通信

・「TC 1 台が使用する帯域は、最大 200 k ビット/秒である。」

・支店 1 拠点当たり従業員 40 人より、画面転送ピーク帯域は

。

・「印刷量を把握できないプリント通信の帯域は確保しない。」ため、帯域確保対象は画面転送のみ。 -

契約帯域の決定条件

「VDI 導入後も現行の安全率を確保する。」

したがって必要帯域×1.25 で契約帯域を決定する。-

各支店

⇒ [c]=10 -

本社

本社側は 10 支店 400 人分の画面転送を一括受信

⇒ [b]=100

-

誤りやすいポイント

- 本社側の画面転送帯域を「500 人分」で計算するミス

本社勤務 100 人は LAN 内接続なので WAN 帯域には含まれません。 - プリント通信を帯域確保に含めてしまうミス

問題文で「プリント通信の帯域は確保しない」と明記されています。 - 安全率を本社 1Gbit/s/200Mbit/s=5 と誤解して [a] を 5 としてしまうミス

“アクセス回線の契約帯域÷ピーク時に必要な帯域” を「各支店」で評価する点に注意が必要です。

FAQ

Q: 本社の契約帯域を 1Gbit/s から 100Mbit/s に下げても大丈夫なのですか?

A: 画面転送通信のピークは 80Mbit/s であり、安全率 1.25 を掛けても 100Mbit/s に収まるため問題ありません。

A: 画面転送通信のピークは 80Mbit/s であり、安全率 1.25 を掛けても 100Mbit/s に収まるため問題ありません。

Q: プリント通信を無視すると実運用で遅延しませんか?

A: プリント通信は帯域制御装置の「それ以外の通信のクラス」で空き帯域利用に設定されており、画面転送の品質を優先する設計だからです。

A: プリント通信は帯域制御装置の「それ以外の通信のクラス」で空き帯域利用に設定されており、画面転送の品質を優先する設計だからです。

Q: 安全率 1.25 は固定値ですか?

A: 問題条件に従い現行ネットワークと同じ値を再利用しています。実際の設計ではトラフィック特性や将来拡張を踏まえ再評価します。

A: 問題条件に従い現行ネットワークと同じ値を再利用しています。実際の設計ではトラフィック特性や将来拡張を踏まえ再評価します。

関連キーワード: 帯域設計, シェーピング, 画面転送, 仮想デスクトップ, 広域イーサネット

設問2:〔ネットワーク構成の検討〕について、(1)〜(3)に答えよ。

(3)本文中の下線②について、インターネット接続回線を廃止する理由を、インターネット通信に着目して30字以内で述べよ。

また、現行ネットワーク構成と比べたときの情報セキュリティ対策上の利点を30字以内で述べよ。

模範解答

理由:インターネット通信は本社の仮想PCから行われるから

利点:情報セキュリティ対策を本社で集中的に行うことができる。

解説

解答の論理構成

- 【問題文】では、VDI導入後の構成として「②支店のインターネット接続回線を廃止し、本社のインターネット接続回線の契約帯域を1Gビット/秒に変更する」とあります。

- VDI環境では「仮想 PC」はすべて本社の「VDI サーバ」上に生成されます(【問題文】「VDI は、VDI サーバ上に仮想 PC を TC と 1 対 1 で生成する」)。

- この仮想 PC が外部と通信する際、本社側の「L3SW」→「SSL可視化装置」→「標的型攻撃対策装置」→「UTM」を経由してインターネットへ出ます。したがってインターネット通信の発信点は本社のみとなり、支店側に物理回線を残す理由がなくなります。

- また、本社側に「UTM」「SSL可視化装置」「標的型攻撃対策装置」を集約配置するため、全仮想 PC の通信を一元的に監視・制御できます。これは従来の“拠点ごとにUTMを置く”方式より管理が容易で、最新ルールの適用漏れやログ散在といったリスクを低減できます。

- よって模範解答

・理由:インターネット通信は本社の仮想PCから行われるから

・利点:情報セキュリティ対策を本社で集中的に行うことができる

誤りやすいポイント

- 画面転送通信の経路とインターネット通信の経路を混同し、支店にもインターネット通信が残ると誤解する。

- 「帯域が不足するから廃止」という誤答。実際は通信経路の集約とセキュリティ集中管理が主眼です。

- 利点として“費用削減”だけを挙げる。コストは副次的であり、問題文の主テーマはセキュリティ強化です。

FAQ

Q: 画面転送通信はどこを通るのですか?

A: TC⇔仮想PC間の通信であり、広域イーサ網を経由して本社のVDIサーバに届きます。インターネットには出ません。

A: TC⇔仮想PC間の通信であり、広域イーサ網を経由して本社のVDIサーバに届きます。インターネットには出ません。

Q: 支店にUTMが残っているのに回線を廃止しても意味がありますか?

A: 支店UTMは広域イーサ網の出入口として機能を限定使用します。インターネット側ポートは不要になるため、インターネット回線を廃止できます。

A: 支店UTMは広域イーサ網の出入口として機能を限定使用します。インターネット側ポートは不要になるため、インターネット回線を廃止できます。

Q: 本社回線が障害になった場合、支店業務はどうなりますか?

A: 画面転送もインターネット通信も本社を経由するため業務継続性に影響します。冗長回線やバックアップVDIセンタを検討するのが実務的対策です。

A: 画面転送もインターネット通信も本社を経由するため業務継続性に影響します。冗長回線やバックアップVDIセンタを検討するのが実務的対策です。

関連キーワード: VDI, シンクライアント, 画面転送通信, UTM, SSL/TLS可視化

設問3:〔帯域制御の設計〕について、(1)、(2)に答えよ。

(1)本文中の下線④について、帯域確保の設定を行わなかった場合、TC の操作性が悪化することが懸念される。TC の操作性が悪化する原因を、プリント通信の特性に着目して25字以内で述べよ。

模範解答

プリント通信が画面転送通信を圧迫するから

解説

解答の論理構成

- 【問題文】ではプリント通信について

― “PC からプリントサーバに印刷データを送信したときは、①一時的に大量の帯域を使用する。”

と明記されています。これはバースト的に広帯域を占有する性質を示します。 - 画面転送通信については

― “TC 1 台が使用する帯域は、最大 200 k ビット/秒である。”

と軽量ですが、継続的に帯域を必要とし、遅延に敏感です。 - 帯域制御方式の設計で U さんは

― “④画面転送送信のクラスに、…最低限必要な帯域を確保する設定を行う。”

と計画しています。 - もし④の帯域確保を行わなければ、プリント通信の“一時的に大量の帯域”が画面転送通信と同じクラスに混在し、シェーピングでも優先度が与えられないため、画面転送のパケットが遅延・ドロップします。

- その結果、TC に届く画面が遅れ、操作性が悪化します。よって「プリント通信が画面転送通信を圧迫するから」という解答になります。

誤りやすいポイント

- プリント通信は「大量」ではなく「一時的」なので影響が小さいと誤解しやすい

- 画面転送通信の 200 kbit/s という数値だけを見て軽視し、遅延の影響を忘れがち

- 帯域制御装置のシェーピング設定⑤を優先制御と混同し、④を省略しても平気だと思い込む

- 広域イーサ網の契約帯域を下げる設計を踏まえず、回線は十分と判断してしまう

FAQ

Q: 画面転送通信は小帯域なのに、なぜ優先制御が必須なのですか?

A: 遅延やジッタに極めて敏感だからです。帯域を確保しないと、プリント通信の一時的なバーストでパケットが滞留し、操作遅延が発生します。

A: 遅延やジッタに極めて敏感だからです。帯域を確保しないと、プリント通信の一時的なバーストでパケットが滞留し、操作遅延が発生します。

Q: シェーピング設定⑤だけでは対策にならないのですか?

A: ⑤は支店単位で回線上限を守る機能です。クラスごとの優先度や帯域確保を行うのは④なので、④を省くとプリント通信が同一支店内で画面転送通信を占有します。

A: ⑤は支店単位で回線上限を守る機能です。クラスごとの優先度や帯域確保を行うのは④なので、④を省くとプリント通信が同一支店内で画面転送通信を占有します。

Q: プリント通信の帯域を測定してから設計すべきでは?

A: 問題設定では「印刷量を把握できない」とあるため測定できず、帯域確保で対処する方針になっています。

A: 問題設定では「印刷量を把握できない」とあるため測定できず、帯域確保で対処する方針になっています。

関連キーワード: 帯域確保, シェーピング, バースト通信, 画面転送, 優先制御

設問3:〔帯域制御の設計〕について、(1)、(2)に答えよ。

(2)本文中の下線⑤について、本社から各支店方向の通信の帯域が、各支店のアクセス回線の契約帯域を超過したときに、帯域制御装置がパケットに対して行う制御の内容を、15字以内で述べよ。

模範解答

送出タイミングを調整する。

解説

解答の論理構成

- 帯域制御装置の送出制御には「シェーピング」がある

― 本文では「送出制御では、同一支店への複数クラスのパケットに対するシェーピングが可能である。」と明示しています。 - シェーピングとは、設定した帯域を超えないようにパケットを一時的にバッファへ貯め、送出タイミングを平準化する方式

― 一般的なネットワーク制御の定義であり、ポリシングのように破棄は行いません。 - 下線⑤で「シェービングの設定は、各支店における広域イーサ網のアクセス回線の契約帯域とする」と指定

― すなわち「契約帯域を超えたらどうするか」をシェーピングに委ねています。 - 以上より、契約帯域を超えたパケットは破棄せず「送出タイミングを調整」して流量を抑えることが正解となります。

誤りやすいポイント

- シェーピングとポリシングを混同し「パケットを破棄する」と記述してしまう。シェーピングは破棄せず送出時刻を平滑化します。

- 「帯域を確保しないクラス」は空き帯域があれば即時送信と誤読し、⑤のシェーピング設定と結び付けられない。

- 「制御対象は画面転送通信だけ」と短絡し、支店全体への総量規制という文脈を見落とす。

FAQ

Q: シェーピングとポリシングの違いは何ですか?

A: シェーピングは超過したパケットを一時バッファに溜め送出タイミングを遅らせて帯域を平準化します。ポリシングは超過分を即時破棄(またはマーキング)する点が異なります。

A: シェーピングは超過したパケットを一時バッファに溜め送出タイミングを遅らせて帯域を平準化します。ポリシングは超過分を即時破棄(またはマーキング)する点が異なります。

Q: 画面転送通信クラスを優先した場合、他の通信は完全に止まるのですか?

A: いいえ。本文のとおり「帯域が空いているときだけ送出」されるため、画面転送で使い切らない帯域分は他のクラスも利用できます。

A: いいえ。本文のとおり「帯域が空いているときだけ送出」されるため、画面転送で使い切らない帯域分は他のクラスも利用できます。

Q: アクセス回線増速ではなくシェーピングを選んだ理由は?

A: 回線契約を抑えつつ、ピーク超過時だけ平準化すればTC操作が維持できるためコスト効率が高いからです。

A: 回線契約を抑えつつ、ピーク超過時だけ平準化すればTC操作が維持できるためコスト効率が高いからです。

関連キーワード: シェーピング, 帯域制御, パケットバッファ, 送出制御

設問4:

本文中の ア 〜 ウ に入れる適切な字句を答えよ。

模範解答

ア:仮想SW

イ:任意

ウ:C&Cサーバ

解説

解答の論理構成

-

仮想 PC をどこから切り離せば通信を遮断できるか

・【問題文】「VDI は、VDI サーバ上に仮想スイッチ(以下、仮想 SW という)を生成する。仮想 PC は仮想 SW との接続によって、外部との通信が可能となる。」

・したがってネットワーク隔離には、仮想 PC と「仮想 SW」の接続を外すのが最短経路です。

→ [ア] に入る語は「仮想 SW」。 -

フィルタリングルールに設定する送信元アドレス

・【問題文】「他の仮想 PC も含めて C&C サーバと通信を行うことを防ぐ必要がある」

・全社内ホストを対象にするため、特定 IP ではなく“制限なし”を示すキーワードが求められます。

・装置設定では “any” を日本語で表す「任意」が慣例です。

→ [イ] は「任意」。 -

フィルタリングルールに設定する宛先アドレス

・【問題文】「標的型攻撃対策装置が…C&C サーバ IP アドレスを特定したときは」

・遮断すべき宛先はまさにその「C&Cサーバ」です。

→ [ウ] は「C&Cサーバ」。

誤りやすいポイント

- 隔離対象を「VDI サーバ」や「物理 NIC」と勘違いしやすい

→ 仮想 PC は仮想 SW を介して外部へ出るので、ここを切り離すのが最小範囲。 - 送信元に感染 PC の IP を指定してしまう

→ 感染端末が増える可能性があるため全社内アドレス=「任意」を指定する。 - 宛先を IP アドレスで書かず「インターネット」など曖昧にする

→ 装置には具体的な宛先「C&Cサーバ」を登録する必要がある。

FAQ

Q: 隔離作業で電源オフではなく「仮想 SW」からの切断を選ぶ理由は?

A: 電源を落とすとメモリ上の証拠が失われる可能性があります。ネットワークだけを遮断すればフォレンジックを行いながら被害拡大を防止できます。

A: 電源を落とすとメモリ上の証拠が失われる可能性があります。ネットワークだけを遮断すればフォレンジックを行いながら被害拡大を防止できます。

Q: 「任意」を「any」と英字で登録しても良いですか?

A: 実機設定では “any” を使う製品が多いですが、試験解答は日本語表記「任意」で統一されています。

A: 実機設定では “any” を使う製品が多いですが、試験解答は日本語表記「任意」で統一されています。

Q: C&C サーバをブラックリストに登録した後、別アドレスに切り替えられた場合は?

A: 標的型攻撃対策装置が新たな C&C 通信を検知し次第、同様にフィルタリングルールを追加し継続的に封じ込めます。

A: 標的型攻撃対策装置が新たな C&C 通信を検知し次第、同様にフィルタリングルールを追加し継続的に封じ込めます。

関連キーワード: 仮想化ネットワーク, フィルタリングルール, 帯域制御, マルウェア隔離, C&C通信