ネットワークスペシャリスト 2017年 午後1 問03

社内ネットワークとクラウドサービスとのネットワーク接続に関する次の記述を読んで、設問1~4に答えよ。

K社は、中堅の加工食品販売会社である。K社では、幾つかあるシステムのうち、販売管理システムを更改する予定である。販売管理システムは、K社製品の在庫の管理、販売計画及び販売実績の管理に使用されている。

〔クラウドサービスとのネットワーク接続の検討〕

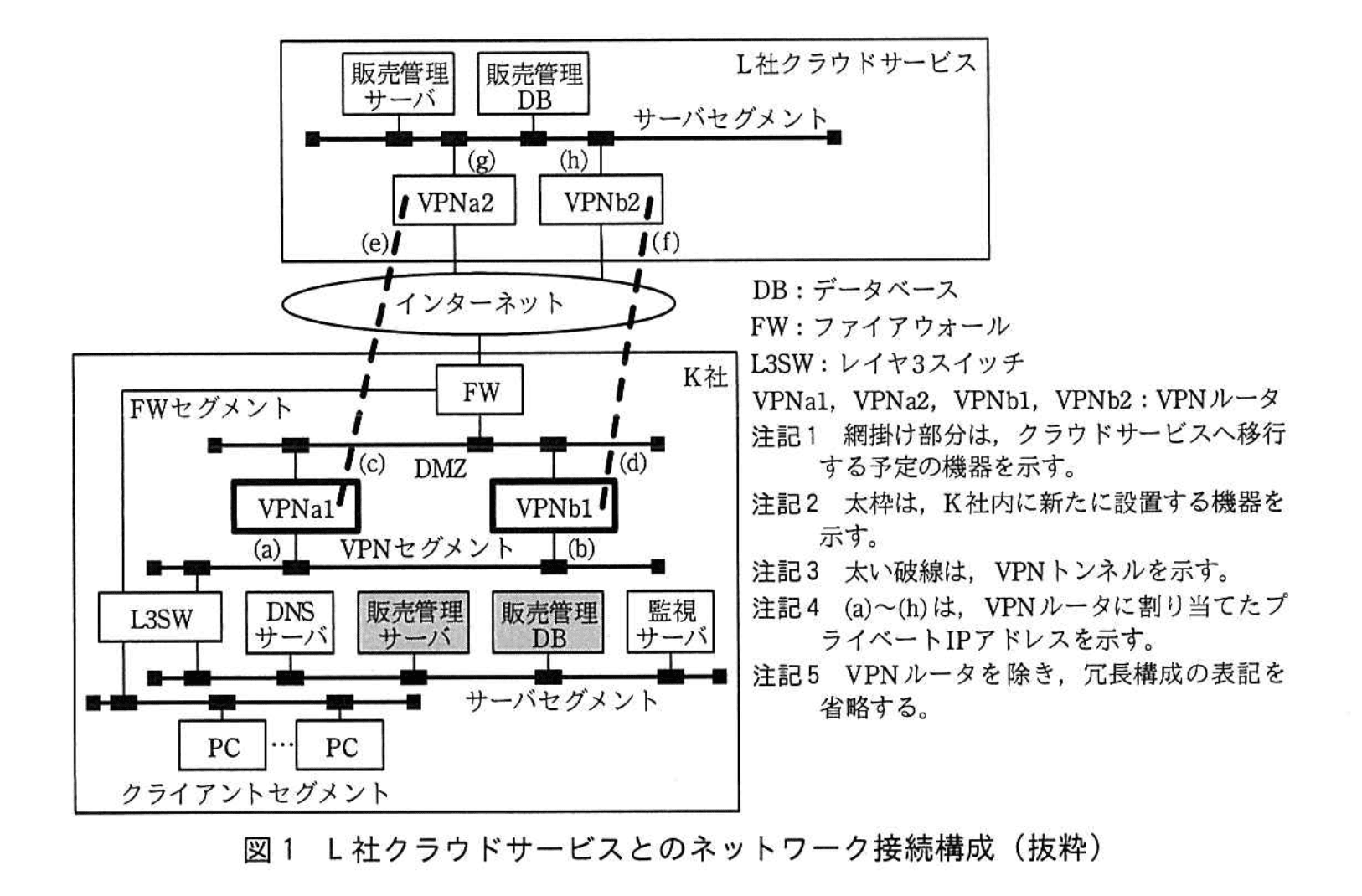

販売管理システムの更改に当たって発足したプロジェクトチームが検討を進めた結果、L社が提供しているクラウドサービス(以下、L社クラウドサービスという)を利用する案が有力視されている。そこで、L社クラウドサービスを試験的に利用して評価することになった。プロジェクトチームのOさんが、K社ネットワーク(以下、K社NWという)とL社クラウドサービスとのネットワーク接続を担当することになった。L社クラウドサービスのサービス仕様に従ってOさんが考えた、L社クラウドサービスとのネットワーク接続構成を図1に示す。

図1の L社クラウドサービスとのネットワーク接続構成の概要は、次のとおりである。

・L3SW に VPN セグメントを作成する。VPN ルータとして VPNa1 と VPNb1 を新たに設置し、DMZ と VPN セグメントに接続する。

・VPNa1 は VPNa2 と VPNb1 は VPNb2 との間に、VPN トンネルを構成する。

・VPN トンネルは、VPNa1 側をアクティブ、VPNb1 側をスタンバイとする。

・VPNa1、VPNb1 及び L3SW の間では OSPF で経路情報の交換を行う。

・L社クラウドサービス内では、評価のために、販売管理サーバと販売管理DBを構築し、K社 NW のクライアントセグメントから利用できるようにする。

・K社 NW のクライアントセグメントの PC 及びサーバセグメントのサーバには、L3SW をデフォルトゲートウェイとして設定する。また、L3SW には、FW をデフォルトゲートウェイとして設定する。

・K社 NW の PC とサーバには、プライベートIPアドレスを割り当てる。PC 及びサーバからインターネットへの Web閲覧などの通信は、FW でIPアドレスとポート番号の変換処理である ア を行う。

〔インターネット VPN 接続の検討〕

L社クラウドサービスの VPN ルータと K社 NW の VPN ルータでは、互いのグローバルIPアドレスを利用して、RFC 1853 に記載されている IP in IP を用いて、トンネルが構成される。このトンネルの通信を、IPsec を用いて暗号化する。

暗号化は、フェーズ 1 と呼ばれる IKE SA の確立、フェーズ 2 と呼ばれる IPsec SA の確立を経て行われる。

フェーズ1では、接続する相手を認証する方式として、両方の機器であらかじめ、イ と呼ばれる同じ鍵を共有する方式を利用する。

フェーズ2では、①IP ヘッダを暗号化対象としないトンネルモードではなく、IPヘッダを暗号化対象としないトランスポートモードを選択する。

IP in IP でトンネルを構成し、さらに IPsec を用いて暗号化することによって、②元IP パケットと比較してパケットサイズは大きくなる。そこで、IP in IP で作成されたトンネルインタフェースでは MTU のサイズを適切な値に設定し、さらに、トンネルインタフェースを通過するパケットのTCPMSS (Maximum Segment Size) を適切な値に書き換える。

〔K社NWとL社クラウドサービスとの経路情報の交換の検討〕

L社クラウドサービスとのネットワーク接続では、静的経路制御、又はBGPを用いた動的経路制御を選択できる。Oさんは、③BGPを用いた動的経路制御を選択した。

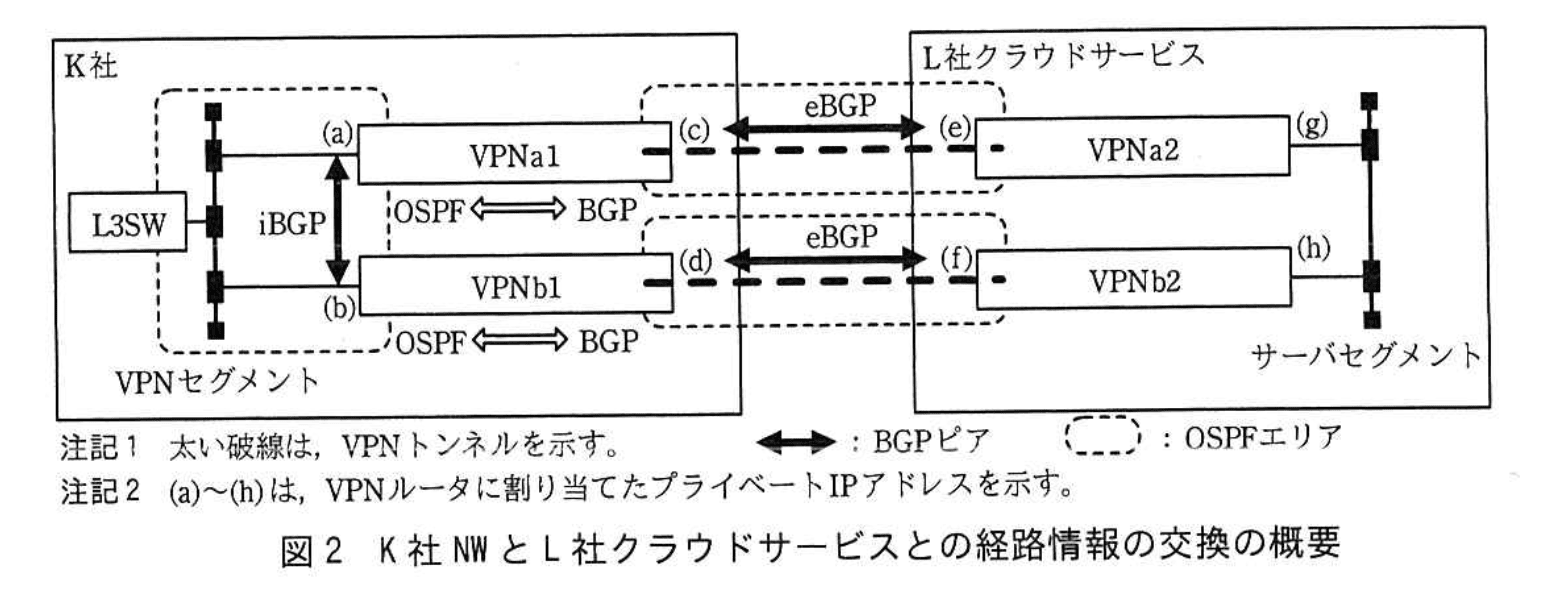

Oさんが考えた、K社NWとL社クラウドサービスとの経路情報の交換の概要を図2に示す。

BGPはルーティングプロトコルの一つであり、特定のルーティングポリシで管理されたルータの集まりを示す ウ の間で、経路情報の交換を行うために開発されたプロトコルである。

BGP接続を行う2台のルータ間ではトランスポートプロトコルの一つである エ のポート179番を使用し、経路情報の交換を行う。このコネクションのことをBGPピアと呼ぶ。

ウ を識別する番号として、VPNa1とVPNb1では65505を使用し、VPNa2とVPNb2ではL社クラウドサービスが割当てを受けている64496を使用し、VPNa1とVPNa2間及びVPNb1とVPNb2間ではeBGPピアを設定し、VPNa1とVPNb1間ではiBGPピアを設定する。

VPNa2とVPNb2は、それぞれVPNa1とVPNb1に対し、L社クラウドサービス内のサーバセグメントの経路だけBGPで経路広告する。

K社 NW の VPN セグメントと接続する VPNa1, VPNb1 及び L3SW の各インタフェースでは OSPF のエリア 0 を構成し経路情報の交換を行う。さらに、IP in IP で作成されたトンネルインタフェースでは、OSPF のエリア 0 を構成するが、④経路情報の交換を行う必要がないのでパッシブインタフェースとする。

VPNa1 と VPNb1 では、OSPF と BGP の間で経路情報の再配布を行う。

O さんは、VPNa1 側をアクティブ、VPNb1 側をスタンバイとする構成について、I主任に相談した。次は、そのときの O さんと I主任の会話である。

O さん: VPN の経路設計で、VPNa1 側をアクティブ、VPNb1 側をスタンバイとしたいのですが、どのように設計したらよいでしょうか。

I主任: 通信の方向それぞれについて経路設計を考える必要があります。まずは、社内から L社クラウドサービスの方向は、L社クラウドサービスを利用する PC からのパケットは全て L3SW に届くので、L3SW がパケットの転送先として、VPNa1 と VPNb1 のどちらを選択するか、転送先を決められるようにすればよいです。

O さん: VPNa1 と VPNb1 が、BGP で受けた経路情報を OSPF に再配布する際に、異なるコストを付与すると転送先を選択できそうですね。VPNb1 側のコストを VPNa1 側と比べて A とします。

I主任: 次に、L社クラウドサービスから社内の方向はどうでしょう。L社クラウドサービスは、どのような BGP のパスアトリビュートをサポートしていますか。

O さん: MED と AS_PATH を利用できます。今回は AS_PATH を使おうと考えています。AS_PATH では、AS_PATH 長が短い方が選択されます。

I主任: そうですね。そういう人は、一点注意が必要です。経路情報の再配布を行うときには、経路のループを防止しなければいけません。

O さん: 分かりました。⑤経路のループを防止する経路制御を行います。

〔ネットワーク監視の検討〕

K社 NW のサーバセグメントには、ネットワーク及びサーバが正常かどうかを確認するために監視サーバを設置している。監視には pingを用い、pingは、オ の echo request パケットを監視対象に送り、カ パケットが監視対象から返ってくることで到達性を確認する。⑥二つある VPN トンネルがそれぞれ正常に動作しているかを常に確認するために、監視対象として(e)と(f)を選択した。実際に、VPN ルータを停止するテスト、及び VPN トンネルを切断するテストを行い、正しく検知できることを確認した。

O さんは、これまでの結果をまとめて、プロジェクトに報告した。その後、L社クラウドサービスの試験利用の評価を行った。その結果は良好で、K社では L社クラウドサービスを利用した販売管理システムの更改が決定された。また、K社内のその他のシステムも順次、L社クラウドサービスへ移行する計画が立てられた。

設問1:

本文中のア~カに入れる適切な字句を答えよ。

模範解答

ア:NAPT

イ:事前共有鍵

ウ:AS

エ:TCP

オ:ICMP

カ:echo reply

解説

解答の論理構成

-

ア の導出

- 問題文では「PC 及びサーバからインターネットへの Web閲覧などの通信は、FW で IP アドレスとポート番号の変換処理である ア を行う」と記載されています。

- IP アドレスに加えポート番号も同時に変換する方式は Network Address Port Translation、すなわち「NAPT」です。

⇒ ア:NAPT

-

イ の導出

- フェーズ1で「両方の機器であらかじめ、イ と呼ばれる同じ鍵を共有する方式を利用する」と明示されています。

- IPsec IKE フェーズ1で双方が同一の秘密鍵をあらかじめ共有する方式は “事前共有鍵 (Pre-Shared Key, PSK)” です。

⇒ イ:事前共有鍵

-

ウ の導出

- BGP は「特定のルーティングポリシで管理されたルータの集まりを示す ウ の間で、経路情報の交換を行う」とあります。

- BGP が経路交換を行う単位は Autonomous System、略称「AS」です。

⇒ ウ:AS

-

エ の導出

- BGP 接続では「トランスポートプロトコルの一つである エ のポート179番を使用」すると記載されています。

- ポート番号179を使うトランスポート層プロトコルは Transmission Control Protocol、「TCP」です。

⇒ エ:TCP

-

オ の導出

- ping は「オ の echo request パケットを監視対象に送り」とあります。

- ping の実体は Internet Control Message Protocol、「ICMP」です。

⇒ オ:ICMP

-

カ の導出

- echo request に対応して返されるのは「カ パケット」。

- ICMP で echo request に対して返るメッセージは “echo reply” です。

⇒ カ:echo reply

誤りやすいポイント

- ア を “NAT” とだけ答えてしまう

IP アドレスだけを変換する NAT と、ポート番号も変換する NAPT を区別する必要があります。 - イ を “共有鍵” とだけ書く

フェーズ1で求められるのは “事前共有鍵” であり、単なる共有鍵では減点対象です。 - エ で “UDP” を選ぶ

OSPF、RIP などは UDP を使いますが、BGP はコネクション指向の TCP を利用します。 - オカ をセットで混同

echo request/echo reply の用語を逆に記入すると失点します。

FAQ

Q: 事前共有鍵方式と公開鍵方式はどちらが安全ですか?

A: 一般に公開鍵証明書を用いた方式の方が管理・拡張性に優れ安全ですが、設定コストが高く、小規模接続や検証用途では「事前共有鍵」が使われるケースも多いです。

A: 一般に公開鍵証明書を用いた方式の方が管理・拡張性に優れ安全ですが、設定コストが高く、小規模接続や検証用途では「事前共有鍵」が使われるケースも多いです。

Q: BGP で “AS_PATH” と “MED” の優先度は?

A: BGP のパス選択順序では AS_PATH 長が短い方を選択する評価が MED より先に行われます(RFC4271 の選択規則参照)。

A: BGP のパス選択順序では AS_PATH 長が短い方を選択する評価が MED より先に行われます(RFC4271 の選択規則参照)。

Q: ping 監視が通らない場合、VPN トンネルの MTU 設定は関係しますか?

A: はい。問題文でも「MTU のサイズを適切な値に設定」するとあります。トンネルや IPsec のヘッダでパケットが肥大化し、フラグメント禁止の ICMP echo が通らなくなることがあります。

A: はい。問題文でも「MTU のサイズを適切な値に設定」するとあります。トンネルや IPsec のヘッダでパケットが肥大化し、フラグメント禁止の ICMP echo が通らなくなることがあります。

関連キーワード: NAPT, IPsec, BGP, ICMP, TCP

設問2:〔インターネット VPN 接続の検討〕について、(1)、(2)に答えよ。

(1)本文中の下線①について、今回の構成では、トランスポートモードを選択している。選択した根拠を,IPアドレスに着目して30字以内で述べよ。

模範解答

暗号化対象の通信がグローバル IP アドレス間の通信だから

解説

解答の論理構成

- 本文は、VPN ルータ間のトンネルについて「L 社クラウドサービスの VPN ルータと K 社 NW の VPN ルータでは、互いのグローバル IP アドレスを利用して、RFC 1853 に記載されている IP in IP を用いて、トンネルが構成される。」と明記しています。

- つまり暗号化対象となるパケットの送信元・宛先 IP は既に“グローバル IP アドレス”であり、この IP 情報をそのままネットワーク上で見せても問題になりません。

- IPsec でトンネルモードを選ぶと、新たな外側 IP ヘッダを追加してしまいオーバーヘッドが大きくなります。今回のようにヘッダを隠蔽する必要がない場合は、既存ヘッダを温存し余分なヘッダを付けないトランスポートモードが合理的となります。

- したがって「暗号化対象の通信がグローバル IP アドレス間の通信だから」という結論になります。

誤りやすいポイント

- 「IP in IP でトンネルを張る=必ず IPsec もトンネルモード」と早合点しやすい点。IP ヘッダの秘匿が不要ならトランスポートモードでも可です。

- 「グローバル IP アドレスなら安全」と誤認してしまう点。秘匿対象がないだけであり、暗号化自体は必要です。

- トランスポートモードは MTU 圧迫が小さい利点を見落としやすい点。ヘッダが増えなければフラグメント発生リスクを抑えられます。

FAQ

Q: IPsec トランスポートモードでもデータ部は暗号化されますか?

A: はい。元 IP ヘッダを除く上位層データ(TCP/UDP ヘッダ+ペイロード)が暗号化されます。

A: はい。元 IP ヘッダを除く上位層データ(TCP/UDP ヘッダ+ペイロード)が暗号化されます。

Q: トンネルモードを選ばないと NAT 越えで問題になりますか?

A: 今回は「互いのグローバル IP アドレス」により直接通信しており NAT は介在しません。したがってトランスポートモードでも問題ありません。

A: 今回は「互いのグローバル IP アドレス」により直接通信しており NAT は介在しません。したがってトランスポートモードでも問題ありません。

Q: もしプライベート IP アドレスで直結する構成なら?

A: 外側に公開可能な IP がないため、新たな IP ヘッダを付加して隠蔽するトンネルモードが一般的になります。

A: 外側に公開可能な IP がないため、新たな IP ヘッダを付加して隠蔽するトンネルモードが一般的になります。

関連キーワード: IPsec, トランスポートモード, グローバルIP, IP in IP, MTU

設問2:〔インターネット VPN 接続の検討〕について、(1)、(2)に答えよ。

(2)本文中の下線②について,IP in IPで作成されたトンネルインタフェースのMTUの値を1,500とした場合,VPNルータで発生する処理を、30字以内で述べよ。ここで、インターネットを含む全てのインタフェースのMTUの値を1,500とする。

模範解答

フラグメントとリアセンブルの処理が発生する。

解説

解答の論理構成

- 【問題文】では、VPN トンネルについて

「②元IP パケットと比較してパケットサイズは大きくなる」

と明記されています。 - 同じ段落で

「トンネルインタフェースでは MTU のサイズを適切な値に設定」

と指示がありますが、設問条件では「トンネルインタフェースのMTUの値を 1,500 とした場合」となっています。 - IP in IP と IPsec(ESP ヘッダなど)によりカプセル化オーバヘッドが発生するため、元の IP パケット長+追加ヘッダ長 > 1,500 になります。

- インタフェース側は 1,500 を超えるパケットをそのまま転送できないため、IP 層は RFC 791 に従い「フラグメンテーション(分割)」を行います。

- 分割された IP フラグメントは反対側の VPN ルータで「リアセンブル(再構成)」され、初めて復号・カプセル化解除が可能になります。

- 以上より、「VPN ルータで発生する処理」は「フラグメントとリアセンブル」であると結論できます。

誤りやすいポイント

- Path MTU Discovery が働くと考え、フラグメントせず ICMP を返すと誤解する。DF ビットを設定していない限り、実際には自動フラグメントが行われます。

- 「トランスポートモードだからヘッダは増えない」と判断してしまう。IP in IP で既に外側ヘッダが付加されるため、モードにかかわらずオーバヘッドが存在します。

- 「送信側だけで分割される」と考え、受信側のリアセンブルを忘れる。

FAQ

Q: MTU を小さく調整すればフラグメントは不要ですか?

A: はい。カプセル化後でも 1,500 以下になるように MTU を下げればフラグメントは発生しません。ただし TCP MSS 調整など追加設定が必要です。

A: はい。カプセル化後でも 1,500 以下になるように MTU を下げればフラグメントは発生しません。ただし TCP MSS 調整など追加設定が必要です。

Q: DF ビットが立っているパケットはどうなりますか?

A: DF ビットが立っている場合、フラグメントできないので VPN ルータは ICMP “Fragmentation Needed” を返します。今回は DF の記述がないためフラグメントが実施されます。

A: DF ビットが立っている場合、フラグメントできないので VPN ルータは ICMP “Fragmentation Needed” を返します。今回は DF の記述がないためフラグメントが実施されます。

Q: トランスポートモードでもヘッダが増える理由は?

A: IP in IP で外側 IP ヘッダが追加され、さらに IPsec(ESP/AH)のヘッダ・トレーラが付加されるためです。

A: IP in IP で外側 IP ヘッダが追加され、さらに IPsec(ESP/AH)のヘッダ・トレーラが付加されるためです。

関連キーワード: IP in IP, IPsec, MTU, フラグメント, リアセンブル

設問3:〔K社 NW と L社クラウドサービスとの経路情報の交換の検討〕について、(1)~(4)に答えよ。

(1)本文中の下線③について、静的経路制御と比較して動的経路制御を選択した利点を40字以内で述べよ。

模範解答

BGP によって回線断や機器障害を検知し、トラフィックをう回できる。

解説

解答の論理構成

- 問題文には「静的経路制御、又は BGP を用いた動的経路制御を選択できる。Oさんは、③BGPを用いた動的経路制御を選択した。」とあります。

- BGP はピアとのセッション状態を監視し、経路が届かなくなると即座に経路情報を撤回します。

- 今回の構成では「VPNa1 側をアクティブ、VPNb1 側をスタンバイ」として二重化されており、どちらかの回線・機器に障害が発生してももう一方へ自動的に経路が切り替わることが求められます。

- 静的経路では障害検知・経路切替が人手または追加機能に頼るため、迅速なう回が困難です。

- よって「BGP によって回線断や機器障害を検知し、トラフィックをう回できる」ことが動的経路制御の利点になります。

誤りやすいポイント

- 「BGP はインターネット向けの大規模 AS 間でしか使わない」と誤解し、社内 VPN でも有効な冗長化手段である点を見落とす。

- 静的経路でもトンネル監視 ICMP などで切替できると考え、切替時間と運用負荷の差を軽視する。

- 「BGP =負荷分散」と短絡的に捉え、ここでは主目的が“障害時の自動う回”であることを答えに反映できない。

FAQ

Q: BGP が経路を撤回するまでに時間が掛かるのでは?

A: Keepalive や Hold Timer を短く調整すれば数十秒以内にピアダウンを検知できます。静的経路より速く、運用者の介入も不要です。

A: Keepalive や Hold Timer を短く調整すれば数十秒以内にピアダウンを検知できます。静的経路より速く、運用者の介入も不要です。

Q: iBGP でも同じ効果が得られるのか?

A: はい。図では「VPNa1 と VPNb1 間では iBGP ピア」を張るため、社内側でも障害情報が伝播し、自動的にスタンバイルートへ切替わります。

A: はい。図では「VPNa1 と VPNb1 間では iBGP ピア」を張るため、社内側でも障害情報が伝播し、自動的にスタンバイルートへ切替わります。

Q: OSPF だけで冗長化できなかったのか?

A: VPN トンネル終端がクラウド側 AS に属するため、トンネル先まで含めて経路属性を制御できる BGP が適しており、OSPF は社内セグメント用と割り切られています。

A: VPN トンネル終端がクラウド側 AS に属するため、トンネル先まで含めて経路属性を制御できる BGP が適しており、OSPF は社内セグメント用と割り切られています。

関連キーワード: BGP, 動的ルーティング, 経路冗長化, フェイルオーバー

設問3:〔K社 NW と L社クラウドサービスとの経路情報の交換の検討〕について、(1)~(4)に答えよ。

(2)本文中の下線④について、パッシブインタフェースの動作の特徴を、20字以内で述べよ。

模範解答

Hello パケットを出さない。

解説

解答の論理構成

- 問題文では「OSPF のエリア 0 を構成するが、④経路情報の交換を行う必要がないのでパッシブインタフェースとする。」と記述されています。

- OSPF は隣接ルータと「Hello パケット」を交換して隣接関係を確立し、その後に LSDB(Link State Database)更新を行います。

- パッシブインタフェースを設定すると、そのインタフェースではルーティングプロトコル用の制御パケット(OSPF では Hello パケット)を送出しません。

- しかし、そのネットワーク情報自体はルーティングテーブルに載り、他インタフェース経由で広告されます。したがって“経路情報の交換を行う必要がない”という要件を満たします。

- 以上より「Hello パケットを出さない。」が妥当な記述となります。

誤りやすいポイント

- パッシブインタフェースを「OSPF の広告も一切しない状態」と誤解する。実際には Hello 送信だけを停止し、ネットワーク情報は他インタフェース経由で広報される。

- “受信”も停止すると考えてしまう。受信は行われるが隣接関係を形成しないため受信した Hello も無視される。

- “管理下ネットワークが経路表に載らなくなる”と勘違いし、必要なルート広告が欠落する設定をしてしまう。

FAQ

Q: パッシブインタフェースに設定したリンクに他のルータがいても通信できますか?

A: データプレーンの通信(IP 転送)は可能ですが、OSPF の隣接関係は成立しません。

A: データプレーンの通信(IP 転送)は可能ですが、OSPF の隣接関係は成立しません。

Q: OSPF 以外のルーティングプロトコルでもパッシブインタフェースはありますか?

A: あります。RIP や EIGRP などでも同様に制御パケット送出を停止する用途で使用します。

A: あります。RIP や EIGRP などでも同様に制御パケット送出を停止する用途で使用します。

Q: パッシブインタフェース設定はセキュリティ面でも有効ですか?

A: はい。不要な制御パケット送信を抑制し、外部からルーティング情報を学習されるリスクを低減できます。

A: はい。不要な制御パケット送信を抑制し、外部からルーティング情報を学習されるリスクを低減できます。

関連キーワード: OSPF, パッシブインタフェース, ルーティングプロトコル, Helloパケット

設問3:〔K社 NW と L社クラウドサービスとの経路情報の交換の検討〕について、(1)~(4)に答えよ。

(3)本文中のAに入れる適切な字句を答えよ。

模範解答

A:大きく

解説

解答の論理構成

-

目的の整理

本文では「VPNa1 側をアクティブ、VPNb1 側をスタンバイ」にしたいと述べています。アクティブ経路は常時利用され、スタンバイ経路は障害時にのみ利用される経路です。 -

方向別に考慮すべき経路

I 主任は「通信の方向それぞれについて経路設計を考える必要があります」と説明し、まず「社内から L 社クラウドサービスの方向」を取り上げています。ここで経路選択を行う装置は「L3SW」です。 -

経路選択の判定基準

L3SW はルーティングプロトコルとして OSPF を用いており、OSPF では“コストが小さい経路が優先”されます。したがって VPNa1 を優先するには、L3SW が見る VPNa1 までの OSPF コストを VPNb1 までより小さくしておけばよいことになります。 -

コスト設定の具体的方法

O さんの発言を引用すると

「VPNb1 側のコストを VPNa1 側と比べて A とします。」

ここでアクティブ経路(VPNa1)が選択されるためには、スタンバイ側(VPNb1)のコストを意図的に“高く”設定する必要があります。

つまり、空欄 A には「大きく」を入れるのが妥当です。 -

結論

A に入る適切な字句は

「大きく」

となります。

誤りやすいポイント

- 「スタンバイ側は障害時に使う=コストを小さくしておく」と逆に考えてしまう。OSPF では小さいコストが優先されるため、スタンバイ側は“大きい”コストを設定します。

- OSPF の“コスト”と他プロトコルの“メトリック”や“管理距離”を混同する。管理距離は異種プロトコル間の優先度、OSPF コストは同一プロトコル内での最短経路判定です。

- アクティブ/スタンバイの切替は BGP パス属性で行うと誤解する。本文の方向「社内 → クラウド」は L3SW が OSPF で経路を学習しているため、BGP 属性ではなく OSPF コストが決定要因です。

FAQ

Q: OSPF コストを具体的にどれくらい“高く”すれば良いのですか?

A: 基本方針は「VPNa1 より大きい値にする」ことです。具体値はネットワーク規模や他経路とのバランスで決定しますが、例えば VPNa1 に 10 を設定したなら VPNb1 を 20 以上にするなど、十分な差を付けておけば確実です。

A: 基本方針は「VPNa1 より大きい値にする」ことです。具体値はネットワーク規模や他経路とのバランスで決定しますが、例えば VPNa1 に 10 を設定したなら VPNb1 を 20 以上にするなど、十分な差を付けておけば確実です。

Q: VPNb1 側をスタンバイにした場合、障害発生時のフェイルオーバ時間はどの程度ですか?

A: OSPF のデフォルトタイマ(Hello 10 秒、Dead 40 秒)のままでは数十秒かかります。フェイルオーバ時間を短縮したい場合は、Hello/Dead タイマの調整や BFD (Bidirectional Forwarding Detection) を併用する方法があります。

A: OSPF のデフォルトタイマ(Hello 10 秒、Dead 40 秒)のままでは数十秒かかります。フェイルオーバ時間を短縮したい場合は、Hello/Dead タイマの調整や BFD (Bidirectional Forwarding Detection) を併用する方法があります。

Q: BGP の AS_PATH 調整でもアクティブ/スタンバイ制御ができますか?

A: 可能ですが、本文の方向「社内 → クラウド」は L3SW が OSPF で経路を選択しているため BGP 属性は参照されません。クラウド → 社内方向では AS_PATH を用いて調整する設計が示されています。

A: 可能ですが、本文の方向「社内 → クラウド」は L3SW が OSPF で経路を選択しているため BGP 属性は参照されません。クラウド → 社内方向では AS_PATH を用いて調整する設計が示されています。

関連キーワード: OSPFコスト, スタンバイ経路, フェイルオーバ, 経路再配布, ルーティングポリシー

設問3:〔K社 NW と L社クラウドサービスとの経路情報の交換の検討〕について、(1)~(4)に答えよ。

(4)本文中の下線⑤について、経路のループを防止するために必要な経路制御を40字以内で述べよ。

模範解答

eBGP から OSPF へ再配布された経路を再び eBGP へ再配布しない。

解説

解答の論理構成

- 【問題文】では「VPNa1 と VPNb1 では、OSPF と BGP の間で経路情報の再配布を行う。」とあり、二つのプロトコル間で相互にルートを受け渡す構成です。

- さらに下線⑤として「経路のループを防止する経路制御」が必要と明記されています。

- 何もしない場合、

- eBGPで受信した“クラウド側サーバセグメント”の経路

- → OSPFへ再配布

- → OSPF経由で別のVPNルータへ渡る

- → 再びeBGPへ再配布

という流れで同一経路が“行って戻る”循環が起こります。

- ループを断つ最もシンプルな方法は、①でeBGP→OSPFへ流した経路を②でOSPF→eBGPへ逆戻りさせないフィルタを適用することです。

- よって「eBGP から OSPF へ再配布された経路を再び eBGP へ再配布しない。」が適切な経路制御となります。

誤りやすいポイント

- OSPF パッシブインタフェース設定(④)は「OSPF での隣接関係抑止」であり、BGP↔OSPFループ対策とは別物です。

- iBGP ループ防止(AS_PATH 変化しない問題)と混同しやすいですが、本設問は“eBGP→OSPF→eBGP”の再配布ループが論点です。

- MED や AS_PATH 長での優先度調整は“到達経路選択”であり、ループ防止策ではありません。

FAQ

Q: 再配布ループは“route-map”と“distribute-list”のどちらで防げますか?

A: 一般に“route-map”でフラグを付ける、または“distribute-list”でフィルタする方法が用いられます。どちらでも「eBGP起点」の経路をOSPF→BGPへ戻さないポリシが実装できれば問題ありません。

A: 一般に“route-map”でフラグを付ける、または“distribute-list”でフィルタする方法が用いられます。どちらでも「eBGP起点」の経路をOSPF→BGPへ戻さないポリシが実装できれば問題ありません。

Q: なぜiBGP→OSPF→iBGPのループは議論しなくてよいのですか?

A: 本構成ではiBGPは「VPNa1 と VPNb1」の内部のみで完結し、外部ASと接続するeBGPが再配布対象だからです。iBGP内でAS番号が変わらないためOSPFとの再配布がなければループしません。

A: 本構成ではiBGPは「VPNa1 と VPNb1」の内部のみで完結し、外部ASと接続するeBGPが再配布対象だからです。iBGP内でAS番号が変わらないためOSPFとの再配布がなければループしません。

Q: AS_PATH プレフィックスを加工してもループ防止はできませんか?

A: OSPF へ再配布した時点で BGP の AS_PATH 情報は失われます。したがってAS_PATH操作ではループを食い止められず、プロトコル間フィルタが必要です。

A: OSPF へ再配布した時点で BGP の AS_PATH 情報は失われます。したがってAS_PATH操作ではループを食い止められず、プロトコル間フィルタが必要です。

関連キーワード: 経路再配布, eBGP, OSPF, ルーティングループ, フィルタリング

設問4:

本文中の下線⑥について、二つある VPN トンネルをそれぞれ監視する目的を35字以内で述べよ。

模範解答

ネットワーク接続の冗長構成が失われたことを検出するため

解説

解答の論理構成

- 【問題文】は下線部⑥で、

「二つある VPN トンネルがそれぞれ正常に動作しているかを常に確認する」

と述べています。ここで注目すべき語は「それぞれ正常」「常に確認」です。 - 本システムでは、VPN トンネルを

「VPNa1 ⇔ VPNa2」と「VPNb1 ⇔ VPNb2」の二系統で構成し、

VPNa1 側をアクティブ、VPNb1 側をスタンバイとする冗長構成を採っています。 - 冗長構成の目的は、どちらか一方が故障しても通信を継続できる可用性の確保です。しかし一方が故障すると、通信そのものは生きていても“冗長性”は失われます。

- そこで ping 監視を (e)・(f) の両トンネル先端に向けて行い、各トンネルの到達性を独立して判定します。

- 判定結果により「冗長構成が維持されている/失われた」を即時に把握できるため、解答は

「ネットワーク接続の冗長構成が失われたことを検出するため」

となります。

誤りやすいポイント

- 「通信断の検出」が目的だと早合点しやすい

→ 一系統が生きていれば通信は継続するため、監視の主眼は“冗長性の喪失”です。 - MTU・MSS などトンネル設定の技術的課題と混同する

→ 監視項目は単純な到達性(ping)であり、パケットサイズ最適化とは別問題です。 - アクティブ/スタンバイの切替機構を答えてしまう

→ 設問は「監視の目的」を問うており、切替方法自体は対象外です。

FAQ

Q: 片系統が落ちても通信できているのに、なぜすぐ検出する必要があるのですか?

A: 冗長構成が片系統だけになると、残る 1 本が障害を起こした瞬間に全停止します。早期検知で保守対応を行い、サービス無停止運用を維持するためです。

A: 冗長構成が片系統だけになると、残る 1 本が障害を起こした瞬間に全停止します。早期検知で保守対応を行い、サービス無停止運用を維持するためです。

Q: ルータダウンとトンネル切断の両方をテストした理由は?

A: 機器停止(電源断など)と論理セッション切断(IPsec 再ネゴ失敗など)では障害要因が異なります。両方を試すことで監視がハード・ソフト両面の異常を検出できるか確認しています。

A: 機器停止(電源断など)と論理セッション切断(IPsec 再ネゴ失敗など)では障害要因が異なります。両方を試すことで監視がハード・ソフト両面の異常を検出できるか確認しています。

Q: ICMP 以外の監視方法ではだめでしょうか?

A: SNMP なども有効ですが、ICMP echo は設定が容易でトンネル先端までの疎通を直接確認できます。最小構成で迅速に冗長性を把握したいケースに適します。

A: SNMP なども有効ですが、ICMP echo は設定が容易でトンネル先端までの疎通を直接確認できます。最小構成で迅速に冗長性を把握したいケースに適します。

関連キーワード: 冗長構成, VPNトンネル, ICMP監視, 可用性, 障害検知