ネットワークスペシャリスト 2018年 午後1 問03

企業内ネットワーク再構築に関する次の記述を読んで、設問1〜4に答えよ。

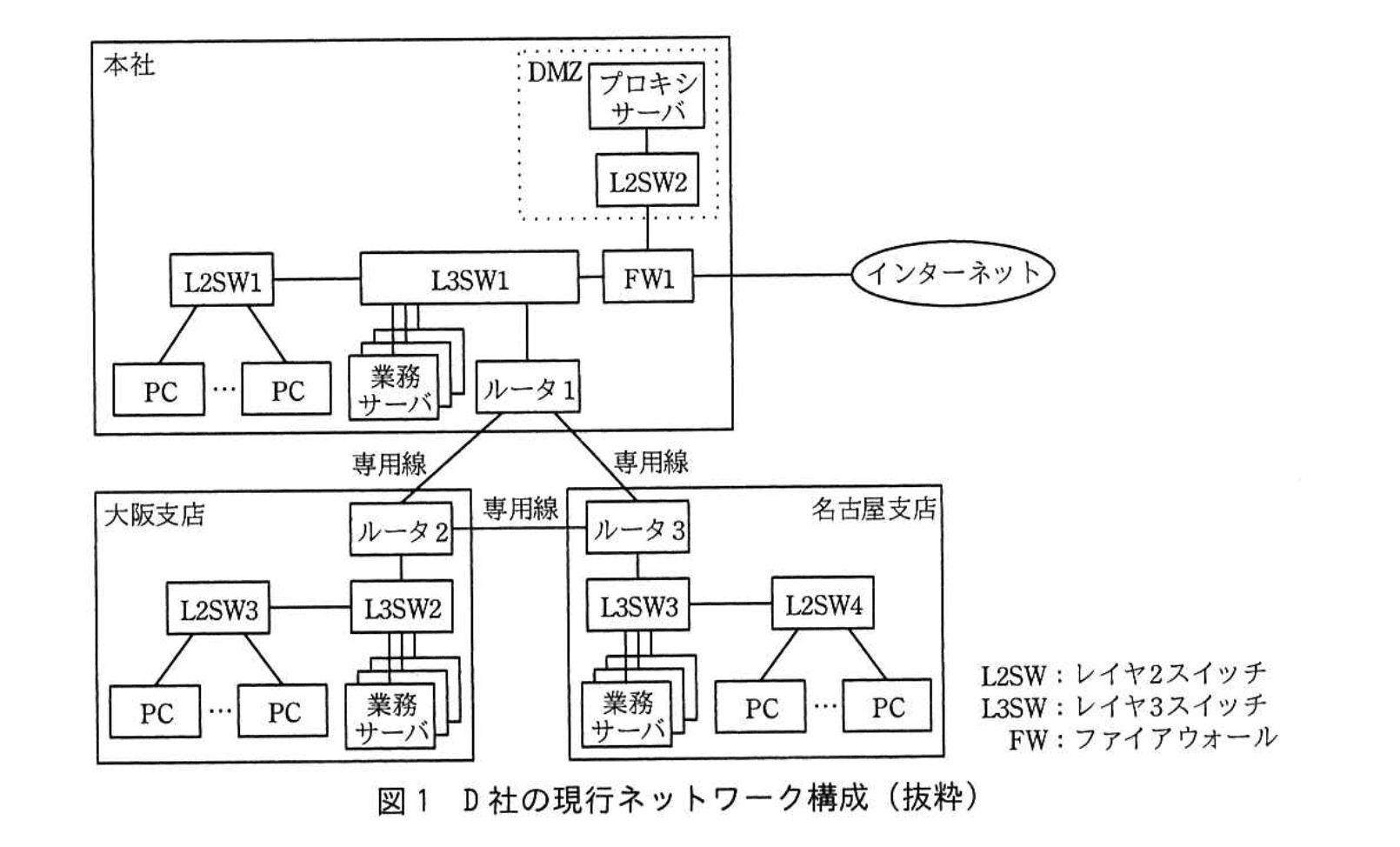

D社は、東京の本社、名古屋支店及び大阪支店の3拠点にオフィスを構える出版会社である。D社の社内ネットワークは、3拠点をそれぞれ専用線で結ぶWANと、拠点内LANで構成されている。各拠点内の業務にはそれぞれ拠点内の業務サーバを使用し、全社的な業務には本社の業務サーバを使用している。また、各拠点では本社のプロキシサーバを経由してインターネットを利用している。D社の現行ネットワーク構成を図1に示す。

D社では、拠点間で利用しているルータの更改時期を迎えたことから、将来を見据えてWAN構成を見直すことになり、情報システム部のEさんが検討することになった。

〔WAN構成の検討〕

(1) WAN構成の見直し方針案

Eさんは、WAN構成の見直しについてコストも含めて検討し、次の方針案を立てた。

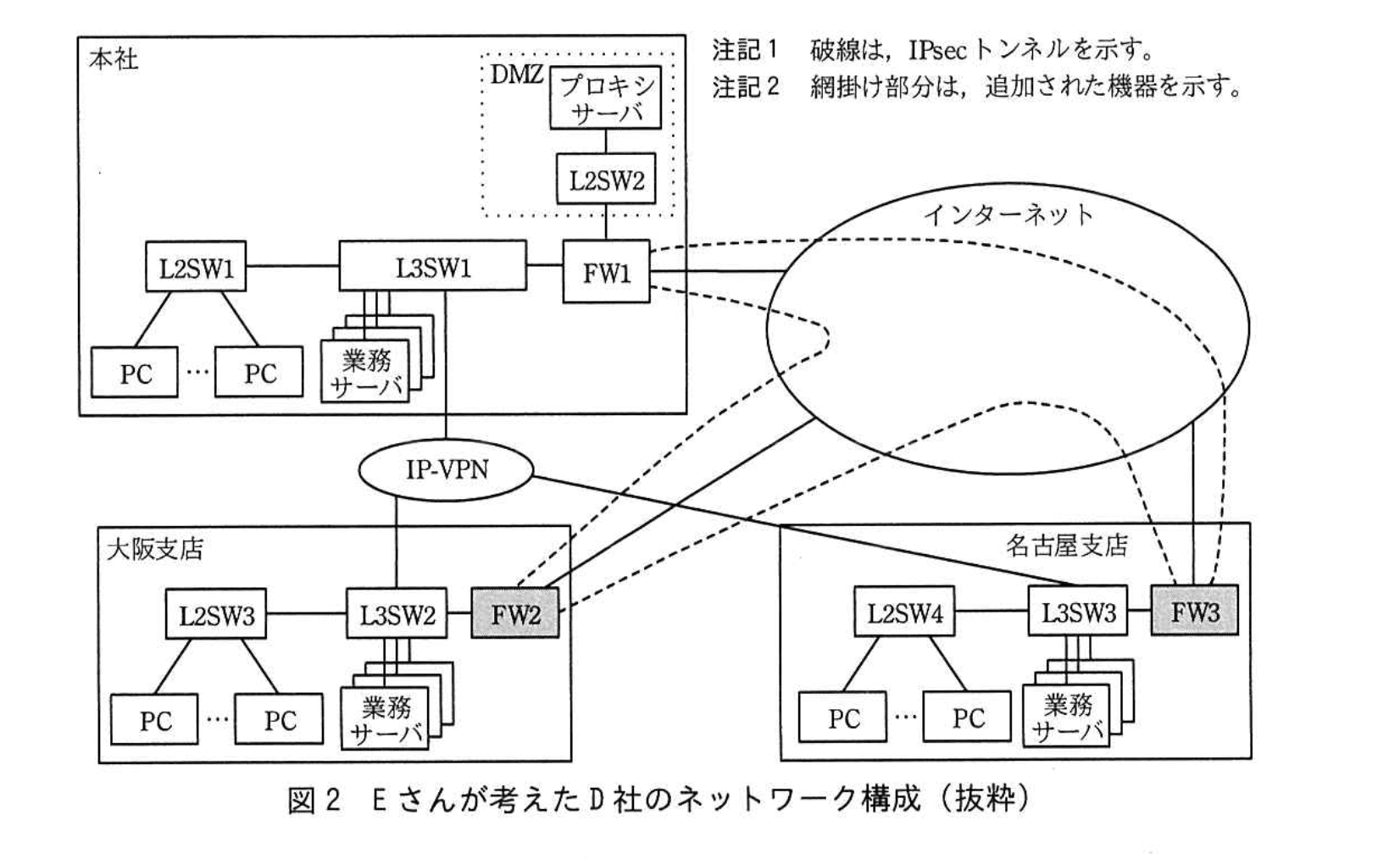

・IP-VPNを利用して3拠点間を接続する。

・IP-VPNへのアクセス回線は、安価なイーサネット回線サービスを利用する。

・通常時は拠点間通信にIP-VPNを用いるが、IP-VPNの障害時にはインターネットVPNをバックアップ回線として用いる。

・インターネットVPNは、FWに備わるIPsec方式のVPN機能を用いる。

・名古屋支店と大阪支店には、インターネットVPN専用のインターネット回線を敷設し、FWを設置する。

・各拠点からのインターネットアクセスは、これまでと同様に本社のプロキシサーバ経由で行う。

(2) IP-VPN及びIPsecの概要

Eさんは、方針案のIP-VPN及びIPsecについて調査し、その結果を次のようにまとめた。

(i) IP-VPN

・IP-VPNは、通信事業者が運営する閉域IPネットワーク(以下、事業者閉域IP網という)を利用者のトラフィック交換に提供するサービスである。

・IP-VPNは、①事業者閉域IP網内で複数の利用者のトラフィックを分離するのに、RFC3031で規定された方式が用いられる。

・利用者のネットワークと事業者閉域IP網との接続点において、利用者が設置するCE(Customer Edge)ルータから送られたパケットは、通信事業者のPE(Provider Edge)ルータでアと呼ばれる短い固定長のタグ情報が付与される。

・事業者閉域IP網内では、②タグ情報を参照して中継され、アは対向側のイで取り除かれる。

(ii) IPsec

・IPsecは、暗号技術を利用してノード間通信を行うためのプロトコルであり、IPパケット通信の完全性・機密性を確保する。

・IPsecは、OSI基本参照モデルのウレイヤで動作する。

・3拠点間には、バックアップ回線として3本のIPsecトンネルが必要である。

これらの検討を基に、Eさんが考えたD社のネットワーク構成を、図2に示す。

〔冗長化ルーティングの検討〕

図2のネットワーク構成で拠点間通信を行う場合、正常時は エ を利用するが、エ の障害時は オ に切り替える必要がある。Eさんはそのための対策の検討を行い、次のルーティング方式を考えた。

・各拠点間の IPsec トンネル及び各拠点内 LAN のルーティングは、OSPF を利用する。

・各拠点間の IPsec トンネル接続では、③ GRE over IPsec を利用する。

・CE ルータである各拠点の L3SW は、IP-VPN 側で隣接する PE ルータと BGP4 で経路交換する。具体的には、各拠点の L3SW は、自拠点の経路情報を PE ルータに広告するとともに、④ PE ルータから経路情報を受信する。

この方式で、本社、名古屋支店、大阪支店の L3SW からそれぞれの別拠点への経路の冗長化を行う。各拠点の L3SW は、⑤ 複数のルーティングプロトコルから得た同一宛先への異なる経路情報から、適切な経路を選択する。

〔拠点追加の場合の IPsec トンネル接続追加の検討〕

Eさんは、IPsec トンネル接続の追加について、今後拠点が追加になった場合を想定した検討を始めた。図2のような⑥メルソラソの IPsec トンネルのネットワーク機成に、追加拠点向け IPsec トンネルを手動で追加設定するネットワーク拡張方式は望ましくないと考え、ネットワーク機器ベンダの技術者に改善案を相談した。その結果、FWの IPsec 方式の VPN 機能のオプションである、IPsec トンネルを動的に確立する機能(以下、自動トンネル機能という)を活用した方式を提案された。そこで、Eさんは、其の方式を前提として次の設計方針を立てた。

・本社をハブ拠点、支店の 2 拠点をスポーク拠点とするハブアンドスポーク構成とし、ハブ拠点とスポーク拠点間の IPsec トンネルを従来どおり固定的に設定する。

・スポーク拠点間 IPsec トンネル(以下、S-S トンネルという)については、拠点間のトラフィックの発生に応じてトンネルを動的に確立させる。

・S-S トンネルは、一定時間トラフィックがなければ自動的に切断するようにする。

・動的に S-S トンネルを確立するために、NHRP (Next Hop Resolution Protocol) を用いる。

NHRP は、IPsec トンネル確立に必要な対向側IPアドレス情報を、トンネル確立時に動的に得るのに利用される。IPsec トンネルの確立は、スポーク拠点間での通信の発生を契機にして行われる。例えば、名古屋支店内の PC から大阪支店内のサーバへの通信が行われる場合、⑦名古屋支店の FW3 は NHRP によって得られた情報を利用して S-S トンネルを確立する。このように、自動トンネル機能を利用すれば、フルメッシュ構成のトンネルを手動で設定する必要がない。

Eさんは、それまでの設計方針をまとめ、ネットワーク機器ベンダの技術者らに確認を依頼した。ネットワーク機器ベンダの技術者からは、OSPF と自動トンネル機能を組み合わせて利用する場合の留意点の指摘があった。その指摘の内容は、“スポークとなる機器が OSPF の代表ルータに選出されてしまうと、スポーク拠点間の IPsec トンネルが解放されなくなってしまうので、それを防ぐために、スポークとなる機器の OSPF に追加の設定が必要になる” というものであった。そこで、Eさんは、防止策として⑧追加すべき設定内容を決めた。

その後、Eさんが考えたネットワーク構成が情報システム部で承認され、Eさんを構築プロジェクトリーダとして、WANの再構築が開始された。

設問1:

本文中のア〜オに入れる適切な字句を答えよ。

模範解答

ア:ラベル

イ:PEルータ

ウ:ネットワーク

エ:IP-VPN

オ:インターネットVPN

解説

解答の論理構成

-

ア の導出

- 問題文では CE ルータから送られたパケットが PE ルータで「短い固定長のタグ情報が付与される」とあります。さらに ①では「RFC3031で規定された方式」と明示されています。RFC3031 は MPLS の規格であり、MPLS でパケットに付与される短い固定長タグは「ラベル」と呼ばれます。

- よって ア = ラベル。

-

イ の導出

- 「事業者閉域IP網内では、②タグ情報を参照して中継され、ア は対向側のイで取り除かれる」とあります。MPLS ラベルを付与・削除するのは PE ルータの役割です。従って イ = PEルータ。

-

ウ の導出

- IPsec の説明に「IPsec は、OSI基本参照モデルのウレイヤで動作する」とあります。IPsec は IP パケット自体を暗号化・認証する仕組みであり、OSI 参照モデルのネットワーク層(Layer 3)に位置付けられます。したがって ウ = ネットワーク。

-

エ と オ の導出

- 冗長化ルーティングの検討では「正常時は エ を利用するが、エ の障害時は オ に切り替える」と記載されています。方針案には「通常時は拠点間通信にIP-VPNを用いるが、IP-VPNの障害時にはインターネットVPNをバックアップ回線として用いる」とあります。

- よって エ = IP-VPN、オ = インターネットVPN。

誤りやすいポイント

- 「ラベル」を「タグ」とそのまま書いてしまう。RFC3031 を根拠に「ラベル」と断定する必要があります。

- IPsec の層をトランスポート層と誤解するケース。IPsec は IP ヘッダを処理するためネットワーク層です。

- 冗長化部分で「インターネットVPN」と「インターネット回線」を混同し、オ に「インターネット回線」と書いてしまうミス。

- イ を CE ルータと誤答するパターン。ラベル剥離は PE ルータ側で行われる点を忘れないこと。

FAQ

Q: MPLS ラベルはどのタイミングで付与・剥離されるのですか?

A: CE ルータと接続する PE ルータが宛先 VPN を識別して付与し、対向側の PE ルータが受信時にラベルを剥離し、CE ルータへ通常の IP パケットとして渡します。

A: CE ルータと接続する PE ルータが宛先 VPN を識別して付与し、対向側の PE ルータが受信時にラベルを剥離し、CE ルータへ通常の IP パケットとして渡します。

Q: IPsec がネットワーク層と言える理由は?

A: IPsec は IP パケットのヘッダ/ペイロードに対して暗号化や改ざん検知を行い、IP ヘッダに AH/ESP を追加するため、OSI 参照モデルの Layer 3(ネットワーク層)に位置付けられます。

A: IPsec は IP パケットのヘッダ/ペイロードに対して暗号化や改ざん検知を行い、IP ヘッダに AH/ESP を追加するため、OSI 参照モデルの Layer 3(ネットワーク層)に位置付けられます。

Q: バックアップとしてインターネットVPNを選ぶメリットは?

A: 既設 FW の IPsec 機能を活用できるため機器追加が小さく、IP-VPN 障害時でも既存インターネット回線を用いて低コストで冗長化が実現できます。

A: 既設 FW の IPsec 機能を活用できるため機器追加が小さく、IP-VPN 障害時でも既存インターネット回線を用いて低コストで冗長化が実現できます。

関連キーワード: MPLS, IPsec, OSPF, BGP4, 冗長化

設問2:〔WAN構成の検討〕について、(1)、(2)に答えよ。

(1)本文中の下線①について、IP-VPNサービス提供のために事業者閉域IP網内で用いられるパケット転送技術を答えよ。

模範解答

MPLS

解説

解答の論理構成

- 【問題文】には、

“・IP-VPNは、①事業者閉域IP網内で複数の利用者のトラフィックを分離するのに、RFC3031で規定された方式が用いられる。”

と明記されています。 - RFC3031 は “Multiprotocol Label Switching Architecture” を規定している RFC であり、RFC の題名そのものが MPLS を示しています。

- したがって、①に入る「事業者閉域IP網内でトラフィックを分離する方式」は MPLS であると論理的に導かれます。

誤りやすいポイント

- 「VPN=トンネル=IPsec」と短絡し、IP-VPN でも暗号化方式だと勘違いしてしまう。IP-VPN は閉域網+MPLS により論理的に分離するサービスで、暗号化は前提ではありません。

- RFC3031 を覚えておらず、L2TP や GRE など別のトンネリング技術を連想して記入してしまう。

- “短い固定長のタグ” というキーワードから VLAN タグを想起し、IEEE802.1Q と誤答するケース。

FAQ

Q: MPLS ではなぜ利用者ごとにトラフィックを分離できるのですか?

A: CE から PE に入ったパケットに「ラベル」を付け、事業者網内でそのラベルだけを見て転送することで、ラベル番号ごとに論理的な経路を分離できるためです。

A: CE から PE に入ったパケットに「ラベル」を付け、事業者網内でそのラベルだけを見て転送することで、ラベル番号ごとに論理的な経路を分離できるためです。

Q: IP-VPN とインターネット VPN の大きな違いは?

A: IP-VPN は事業者の閉域 IP 網を経由し、公衆インターネットを通らないため品質とセキュリティが高い一方、インターネット VPN は公衆網を使い IPsec 暗号化で安全性を確保します。

A: IP-VPN は事業者の閉域 IP 網を経由し、公衆インターネットを通らないため品質とセキュリティが高い一方、インターネット VPN は公衆網を使い IPsec 暗号化で安全性を確保します。

Q: MPLS は OSI 参照モデルのどの層で働きますか?

A: 通常はレイヤ2とレイヤ3の中間的機能(レイヤ 2.5 と呼ばれることも)で動作し、IP ヘッダではなく MPLS ラベルで経路制御を行います。

A: 通常はレイヤ2とレイヤ3の中間的機能(レイヤ 2.5 と呼ばれることも)で動作し、IP ヘッダではなく MPLS ラベルで経路制御を行います。

関連キーワード: MPLS, IP-VPN, RFC3031, ラベルスイッチング

設問2:〔WAN構成の検討〕について、(1)、(2)に答えよ。

(2)本文中の下線②について、事業者閉域IP網内の利用者トラフィック軌跡処理において、タグ情報を利用する目的を、25字以内で述べよ。

模範解答

利用者ごとのトラフィックを区別するため

解説

解答の論理構成

- 問題は本文中の下線②「②タグ情報を参照して中継」に着目しています。

- 同じ段落には「IP-VPNは、①事業者閉域IP網内で複数の利用者のトラフィックを分離するのに、RFC3031で規定された方式が用いられる。」とあります。

- 「複数の利用者のトラフィックを分離する」ために用いられる方式が「タグ情報を参照して中継」されると続くことから、タグ情報は“どの利用者の通信か”を識別する鍵であると読み取れます。

- したがって、タグ情報を使う目的は「利用者ごとのトラフィックを区別するため」と結論付けられます。

誤りやすいポイント

- タグを経路制御や優先制御(QoS)と混同し、「経路最適化」などと記述してしまう。

- 「暗号化」や「機密性確保」の役割と誤って結び付けてしまう。

- タグが VPN 網内の“ラベルスイッチング”に相当する点を忘れ、利用者識別という本質を外す。

FAQ

Q: RFC3031とは何を定義した文書ですか?

A: 「MPLS(Multi-Protocol Label Switching)」のアーキテクチャを定義したRFCで、IP-VPNで利用者トラフィックを分離する仕組みの基盤になります。

A: 「MPLS(Multi-Protocol Label Switching)」のアーキテクチャを定義したRFCで、IP-VPNで利用者トラフィックを分離する仕組みの基盤になります。

Q: タグ情報はパケットのどこに付くのですか?

A: 「CEルータから送られたパケット」は「PEルータでアと呼ばれる短い固定長のタグ情報が付与」され、ヘッダにラベルとして挿入されます。

A: 「CEルータから送られたパケット」は「PEルータでアと呼ばれる短い固定長のタグ情報が付与」され、ヘッダにラベルとして挿入されます。

Q: タグ情報が外れるのはどこですか?

A: 「アは対向側のイで取り除かれる」と示されており、事業者閉域IP網を抜ける地点でラベルは剥がされます。

A: 「アは対向側のイで取り除かれる」と示されており、事業者閉域IP網を抜ける地点でラベルは剥がされます。

関連キーワード: MPLS, IP-VPN, タグ情報, トラフィック分離

設問3:〔冗長化ルーティングの検討〕について、(1)〜(3)に答えよ。

(1)本文中の下線③について、GRE over IPsecを利用する目的を、25字以内で述べよ。

模範解答

OSPFのマルチキャスト通信を通すため

解説

解答の論理構成

- 本文でルーティングプロトコルとして「OSPF」を用いることが明示されています。

引用:「・各拠点間の IPsec トンネル及び各拠点内 LAN のルーティングは、OSPF を利用する。」 - IPsec トンネル自体はユニキャスト転送を前提とするため、OSPF が利用するマルチキャストアドレス(224.0.0.5 / 224.0.0.6)がそのままでは通りません。

- そこで「③ GRE over IPsec」を導入すると、GRE カプセル化によってマルチキャストを含む L3 パケットをユニキャスト IP パケット内に封入でき、IPsec で暗号化した状態のまま伝送できます。

引用:「・各拠点間の IPsec トンネル接続では、③ GRE over IPsec を利用する。」 - 以上より、GRE over IPsec 採用の目的は「OSPF のマルチキャスト通信をトンネル内で通過させるため」と結論付けられます。

誤りやすいポイント

- 「暗号化強度を高めるため」と勘違いしがちですが、暗号化は IPsec 部分で既に実現済みです。

- 「経路の負荷分散を行うため」と考える受験者もいますが、負荷分散は設問意図外です。

- GRE と IPsec の順序を逆に理解し、「IPsec over GRE」と誤記するケースが散見されます。

FAQ

Q: GRE 単独ではだめなのですか?

A: GRE だけでは暗号化や認証が行えないため、機密性・完全性を確保できません。そこで GRE に IPsec を重ねて安全に運びます。

A: GRE だけでは暗号化や認証が行えないため、機密性・完全性を確保できません。そこで GRE に IPsec を重ねて安全に運びます。

Q: 他の動的ルーティングプロトコルでも同じ理由で GRE over IPsec が必要になりますか?

A: マルチキャストを利用する EIGRP や RIPv2 なども同様の理由で必要になる場合があります。ユニキャストのみを使う BGP4 では必須ではありません。

A: マルチキャストを利用する EIGRP や RIPv2 なども同様の理由で必要になる場合があります。ユニキャストのみを使う BGP4 では必須ではありません。

Q: GRE over IPsec を使うとヘッダが増えますが、パフォーマンスへの影響は?

A: パケットサイズ増加によるオーバヘッドが発生しますが、多くの企業ネットワークではセキュリティと運用性のメリットが上回るため採用されています。

A: パケットサイズ増加によるオーバヘッドが発生しますが、多くの企業ネットワークではセキュリティと運用性のメリットが上回るため採用されています。

関連キーワード: GRE over IPsec, OSPF, マルチキャスト, ルーティングプロトコル

設問3:〔冗長化ルーティングの検討〕について、(1)〜(3)に答えよ。

(2)本文中の下線④について、各拠点のCEルータが受信する経路情報を、15字以内で答えよ。

模範解答

ほかの拠点への経路情報

解説

解答の論理構成

- 問題文の該当箇所

“各拠点の L3SW は、自拠点の経路情報を PE ルータに広告するとともに、④ PE ルータから経路情報を受信する。” - CE ルータ(ここでは “各拠点の L3SW”)が PE ルータに広告する内容は “自拠点の経路情報” と明示されています。

- したがって PE ルータから受信するのは、自拠点以外――すなわち「ほかの拠点」の経路情報であることが論理的に導かれます。

- 以上より、各拠点の CE ルータが受信する経路情報は

「ほかの拠点への経路情報」

となります。

誤りやすいポイント

- 「自拠点の経路情報も BGP のアップデートに含まれるのでは」と混同し、送受の方向を取り違える。

- “PE ルータから受信するのは IP-VPN 網内部のタグ情報” と誤解してしまう。タグはデータ転送時に付加されるもので、BGP で運ばれる経路情報とは別物です。

- “インターネット VPN 用の経路” と決め付けるミス。問題の文脈は IP-VPN 部分の BGP4 に限定されています。

FAQ

Q: PE ルータと CE ルータ間で BGP4 を使う理由は何ですか?

A: IP-VPN では VPN ごとに経路分離が必要です。BGP4 を用いることで、PE ルータが VPN ルーティング/フォワーディング(VRF)単位に経路を交換し、閉域網内でも利用者ごとの経路を厳密に分離できます。

A: IP-VPN では VPN ごとに経路分離が必要です。BGP4 を用いることで、PE ルータが VPN ルーティング/フォワーディング(VRF)単位に経路を交換し、閉域網内でも利用者ごとの経路を厳密に分離できます。

Q: CE ルータが複数のルーティングプロトコルから経路を得るとき、優先順位はどう決まりますか?

A: 一般に “管理距離(Administrative Distance)” が小さい経路を優先します。たとえば直結 > OSPF > BGP 受信といった順序を取るのが典型です。

A: 一般に “管理距離(Administrative Distance)” が小さい経路を優先します。たとえば直結 > OSPF > BGP 受信といった順序を取るのが典型です。

Q: IP-VPN の経路交換に静的ルーティングではなく BGP4 を選ぶデメリットはありますか?

A: 設定が煩雑・ルート制御が高度になる点です。ただし拠点増設時の自動経路追加や経路数増加へのスケーラビリティを考慮すると、BGP4 の利点が大きく上回ります。

A: 設定が煩雑・ルート制御が高度になる点です。ただし拠点増設時の自動経路追加や経路数増加へのスケーラビリティを考慮すると、BGP4 の利点が大きく上回ります。

関連キーワード: IP-VPN, BGP4, CEルータ, PEルータ, 経路選択

設問3:〔冗長化ルーティングの検討〕について、(1)〜(3)に答えよ。

(3)本文中の下線⑤について、Eさんが検討したルーティング方式において、L3SWでの経路の優先選択の考え方を、25字以内で述べよ。

模範解答

BGP4から得られた経路を優先する。

解説

解答の論理構成

-

正常時に優先すべき経路は IP-VPN

【問題文】には

“正常時は エ を利用するが、エ の障害時は オ に切り替える”

とあり、エ=IP-VPN、オ=インターネットVPN です。したがって、平常時は IP-VPN 側の経路を必ず選択する必要があります。 -

IP-VPN の経路は BGP4 で取得する

“各拠点の L3SW は、IP-VPN 側で隣接する PE ルータと BGP4 で経路交換する”

と記載されています。よって、IP-VPN 経路は BGP4 由来です。 -

バックアップとなるインターネットVPN の経路は OSPF で取得する

“各拠点間の IPsec トンネル及び各拠点内 LAN のルーティングは、OSPF を利用する”

ことから、GRE over IPsec トンネルを通る経路は OSPF 由来です。 -

⑤の要件

“複数のルーティングプロトコルから得た同一宛先への異なる経路情報から、適切な経路を選択する”

という⑤の指示に従うと、平常時は BGP4(IP-VPN)を最優先とし、障害時のみ OSPF(インターネットVPN)にスイッチする制御が必要です。 -

以上より、L3SW の経路選択方針は

「BGP4から得られた経路を優先する」

となります。

誤りやすいポイント

- OSPF のコストを下げてプライマリにしようとしてしまう。問題文は IP-VPN を主回線と定めているため逆です。

- “BGP と OSPF のどちらを優先するかは管理距離(AD)で自動決定される”と決め打ちする。実際には AD を調整するなど明示的な優先制御が想定されています。

- “GRE over IPsec の経路も BGP で交換する”と読み違える。本文には OSPF 利用が明記されています。

FAQ

Q: 自動で BGP4 が優先されるようにする方法はありますか?

A: 多くの機器では管理距離(Administrative Distance)を用いてプロトコル間の優先度を設定できます。BGP4 の AD を OSPF より小さくすることで、本問題の方針を実現できます。

A: 多くの機器では管理距離(Administrative Distance)を用いてプロトコル間の優先度を設定できます。BGP4 の AD を OSPF より小さくすることで、本問題の方針を実現できます。

Q: IP-VPN 側が切断された後、自動的にインターネットVPN に切り替わるのですか?

A: はい。BGP4 経路が消失するとルーティングテーブルから当該経路が削除され、OSPF の経路が残っていればそちらがアクティブになります。

A: はい。BGP4 経路が消失するとルーティングテーブルから当該経路が削除され、OSPF の経路が残っていればそちらがアクティブになります。

Q: GRE over IPsec を採用した理由は何ですか?

A: GRE トンネルを IPsec で暗号化することで、マルチキャストや動的ルーティングプロトコル(OSPF)を含む IP パケットをそのままトンネル内で扱えるためです。

A: GRE トンネルを IPsec で暗号化することで、マルチキャストや動的ルーティングプロトコル(OSPF)を含む IP パケットをそのままトンネル内で扱えるためです。

関連キーワード: IP-VPN, BGP4, OSPF, GRE over IPsec, 冗長経路選択

設問4:〔拠点追加の場合のIPsecトンネル接続追加の検討〕について、(1)〜(3)に答えよ。

(1)本文中の下線⑥について、望ましくない理由を、30字以内で述べよ。

模範解答

新拠点追加のときに全拠点の設定変更が必要になるから

解説

解答の論理構成

- 本文では、E さんが現状の方式を “⑥メルソラソの IPsec トンネルのネットワーク機成に、追加拠点向け IPsec トンネルを手動で追加設定するネットワーク拡張方式は望ましくない” と評価しています。

- ここで言う “メルソラソ” は OCR 誤認であり、意図としては “フルメッシュ” を指し、全拠点間に 固定的に IPsec トンネルを張る構成を示します。

- フルメッシュ+手動設定の場合、新しい拠点が 1 つ増えるたびに、既存のすべての拠点装置へ新トンネル設定を追加しなければならず、作業量・ヒューマンエラー・停止リスクが指数関数的に増大します。

- したがって “望ましくない理由” は、拠点追加時に 各拠点の設定変更が必須 となる運用負荷の高さに帰着し、模範解答の「新拠点追加のときに全拠点の設定変更が必要になるから」と一致します。

誤りやすいポイント

- “バックアップだから手動でも作業頻度は低い” と考えてしまう。実際には拠点数が増えると設定変更の頻度も増える。

- “フルメッシュ=最短経路で効率的” という利点だけを見て、運用・拡張性の欠点を忘れやすい。

- “ハブアンドスポーク構成にすると経路迂回で遅延が増えるのでは” と遅延だけで判断してしまう。要件は冗長性と可用性のバランス。

FAQ

Q: フルメッシュ構成は常に避けるべきなのでしょうか?

A: 拠点数が少なく固定的なら有効ですが、増減が想定される場合は運用負荷が問題になります。

A: 拠点数が少なく固定的なら有効ですが、増減が想定される場合は運用負荷が問題になります。

Q: 自動トンネル機能を導入してもセキュリティは変わりませんか?

A: IPsec で暗号化・認証を行う点は同じです。自動化に伴う認証方式の適切な設計が必要です。

A: IPsec で暗号化・認証を行う点は同じです。自動化に伴う認証方式の適切な設計が必要です。

Q: ハブアンドスポーク構成ではハブ障害が心配ですが対策は?

A: ハブ側装置の冗長化(クラスタ化)や二重回線化で可用性を補強するのが一般的です。

A: ハブ側装置の冗長化(クラスタ化)や二重回線化で可用性を補強するのが一般的です。

関連キーワード: フルメッシュ, IPsec, トンネル設定, 運用負荷, ハブアンドスポーク

設問4:〔拠点追加の場合のIPsecトンネル接続追加の検討〕について、(1)〜(3)に答えよ。

(2)本文中の下線⑦について、NHRPから得られる情報を、25字以内で答えよ。

模範解答

大阪支店のFW2のグローバルIPアドレス

解説

解答の論理構成

- 問題文は、スポーク拠点間でトラフィックが発生したときに「NHRP は、IPsec トンネル確立に必要な対向側 IP アドレス情報を、トンネル確立時に動的に得るのに利用される。」と明記しています。

- さらに例として「名古屋支店内の PC から大阪支店内のサーバへの通信」が挙げられ、「名古屋支店の FW3 は NHRP によって得られた情報を利用して S-S トンネルを確立する。」と説明されています。

- 名古屋支店の FW3 が S-S トンネルを確立するために必要なのは、対向となる大阪支店側の FW2 がインターネット上で使用している IP アドレスです。

- よって、NHRP から得られる情報は「大阪支店の FW2 のグローバル IP アドレス」であると導けます。

誤りやすいポイント

- 「対向側 IP アドレス」を内部アドレスと誤解し、プライベートアドレスを答えてしまう。

- 大阪支店だけでなく本社や名古屋支店も含む“複数の IP アドレス”と広く捉えてしまう。

- NHRP が経路制御情報(ルーティングプレフィクス)まで通知すると勘違いする。

FAQ

Q: NHRP は常に IPsec とセットで使うものですか?

A: ATM や NBMA ネットワークでネクストホップを解決するためのプロトコルですが、本問のように「自動トンネル機能」で対向 IP を動的取得する用途でも利用されます。

A: ATM や NBMA ネットワークでネクストホップを解決するためのプロトコルですが、本問のように「自動トンネル機能」で対向 IP を動的取得する用途でも利用されます。

Q: 自動トンネル機能を導入すると、手動設定は一切不要になりますか?

A: ハブ―スポーク間など固定で残すトンネルは従来どおり手動設定が必要です。NHRP が動的に張るのはスポーク間トンネルのみです。

A: ハブ―スポーク間など固定で残すトンネルは従来どおり手動設定が必要です。NHRP が動的に張るのはスポーク間トンネルのみです。

Q: 代表ルータの設定を誤るとトンネルが解放されないのはなぜ?

A: スポークが OSPF DR に選出されると、そのルータがマルチポイントの中心と見なされ、アイドル状態でも OSPF Hello が流れ続けるためトンネルが切断されなくなるからです。

A: スポークが OSPF DR に選出されると、そのルータがマルチポイントの中心と見なされ、アイドル状態でも OSPF Hello が流れ続けるためトンネルが切断されなくなるからです。

関連キーワード: NHRP, IPsec, グローバルIPアドレス, ハブアンドスポーク, 自動トンネル

設問4:〔拠点追加の場合のIPsecトンネル接続追加の検討〕について、(1)〜(3)に答えよ。

(3)本文中の下線⑧について、追加設定が必要な機器を、図2中の機器名全てで答えよ。また、追加すべきOSPFの設定を、25字以内で述べよ。

模範解答

機器:FW2, FW3

設定:OSPFのプライオリティを0に設定する。

解説

解答の論理構成

-

指摘内容の確認

本文には“スポークとなる機器が OSPF の代表ルータに選出されてしまうと、スポーク拠点間の IPsec トンネルが解放されなくなってしまうので、それを防ぐために、スポークとなる機器の OSPF に追加の設定が必要になる”とある。

代表ルータ(DR/BDR)の選出を回避させたい対象は「スポークとなる機器」である。 -

スポーク機器の特定

図2では、ハブは本社で「FW1」、スポークは支店側で「FW2」「FW3」である。よって追加設定を施す機器は「FW2, FW3」と判断できる。 -

必要なOSPF設定の検討

DR/BDRに選出されない最も一般的な方法は、インタフェースの OSPF プライオリティを 0 にする設定である。プライオリティが 0 のルータは選出の候補から除外されるため、意図どおりスポークを DR 不可にできる。

以上から設定内容は「OSPFのプライオリティを0に設定する。」となる。

誤りやすいポイント

- 「FW1」も OSPF を実行しているから同じ設定が要ると誤解する。実際はハブ側が DR になる方が望ましく、設定不要。

- OSPF ネットワークタイプ(point-to-multipoint など)の変更で対応しようとして、問題で求められている“追加設定”の趣旨とずれる。

- プライオリティを 1 などの低い値にするだけで良いと判断して選出から完全に外せていない。

FAQ

Q: ルータではなく「FW」で OSPF を実行しても問題ありませんか?

A: 本文にあるとおり「FWに備わるIPsec方式のVPN機能」を用い、さらに OSPF も動作させる構成です。最近の FW はルーティングプロトコルを搭載しているため問題ありません。

A: 本文にあるとおり「FWに備わるIPsec方式のVPN機能」を用い、さらに OSPF も動作させる構成です。最近の FW はルーティングプロトコルを搭載しているため問題ありません。

Q: プライオリティを 0 に設定すると他のルーティング機能へ影響がありますか?

A: DR/BDR の選出対象外になるだけで、隣接関係の形成やルーティング更新には影響しません。通常ルータとの間で OSPF の情報交換は継続されます。

A: DR/BDR の選出対象外になるだけで、隣接関係の形成やルーティング更新には影響しません。通常ルータとの間で OSPF の情報交換は継続されます。

Q: ハブ・アンド・スポークで DR を固定しないと何が起きますか?

A: スポークが DR になると、マルチアクセスセグメントのセンタとなり LSDB を維持する必要が生じます。S-S トラフィックが途絶えても OSPF の関係維持のためトンネルが残り、意図した自動切断が行えなくなります。

A: スポークが DR になると、マルチアクセスセグメントのセンタとなり LSDB を維持する必要が生じます。S-S トラフィックが途絶えても OSPF の関係維持のためトンネルが残り、意図した自動切断が行えなくなります。

関連キーワード: OSPF, DR/BDR選出, プライオリティ, ハブアンドスポーク, IPsec