ネットワークスペシャリスト 2022年 午後1 問01

ネットワークの更改に関する次の記述を読んで、設問1〜3に答えよ。

〔現状のネットワーク〕

A社は、精密機械部品を製造する中小企業であり、敷地内に事務所と工場がある。

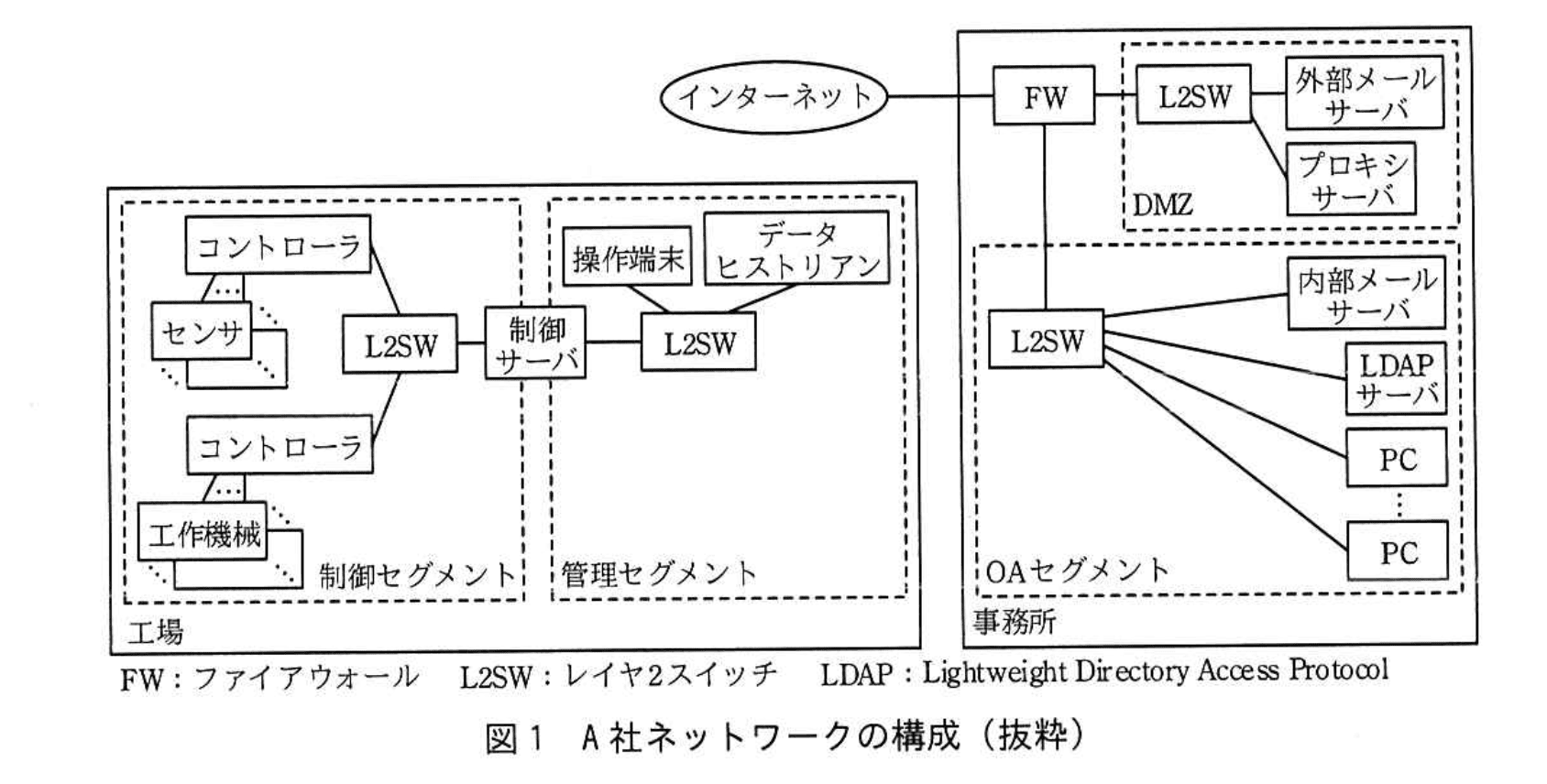

事務所には電子メール(以下、メールという)送受信やビジネス資料作成などのためのOAセグメントと、社外との通信を行うDMZが設置されている。工場には工作機械やセンサを制御するための制御セグメントと、制御サーバと操作端末のアクセスログ(以下、ログデータという)や制御セグメントからの測定データを管理するための管理セグメントが設置されている。

センサや工作機械を制御するコントローラの通信は制御セグメントに閉じた設計としているので、事務所と工場の間は、ネットワークで接続されていない。また制御セグメントと管理セグメントの間には、制御サーバが設置されているがルーティングは行わない。

操作端末は、制御サーバを介してコントローラに対し設定値やコマンドを送出する。コントローラは、常に測定データを制御サーバに送信する。制御サーバは、収集した測定データを、1日1回データヒストリアンに送る。データヒストリアンは、ログデータ及び測定データを蓄積する。

A社ネットワークの構成を、図1に示す。

ログデータの転送は、イベント通知を転送する標準規格(RFC 5424)のaプロトコルを利用している。データストリアンに蓄積された測定データとログデータは、ファイル共有プロトコルで操作端末に共有され、社員がUSBメモリを用いてOAセグメント内のPCに1週間に1回複製する。

制御サーバ、操作端末及びデータストリアンのソフトウェア更新は、必要の都度、OAセグメントのPCでインターネットからダウンロードしたソフトウェア更新ファイルを、USBメモリを用いて操作端末に複製した上で実施される。

A社の社員は、PCでメールの閲覧やインターネットアクセスを行う。OAセグメントからインターネットへの通信はDMZ経由としており、DMZには社外とのメールを中継する外部メールサーバと、OAセグメントからインターネットへのWeb通信を中継するプロキシサーバがある。DMZにはグローバルIPアドレスが、OAセグメントにはプライベートIPアドレスがそれぞれ用いられている。

社員のメールボックスをもつ内部メールサーバと、プロキシサーバは、ユーザ認証のためにLDAPサーバを参照する。プロキシサーバのユーザ認証には、Base64でエンコードするBasic認証方式と、MD5やSHA-256でハッシュ化するb認証方式があるが、A社では後者の方式を採用している。また、プロキシサーバは、HTTPのcメソッドでトンネリング通信を提供し、トンネリング通信に利用する通信ポートを443に限定する。

〔ネットワークの更改方針〕

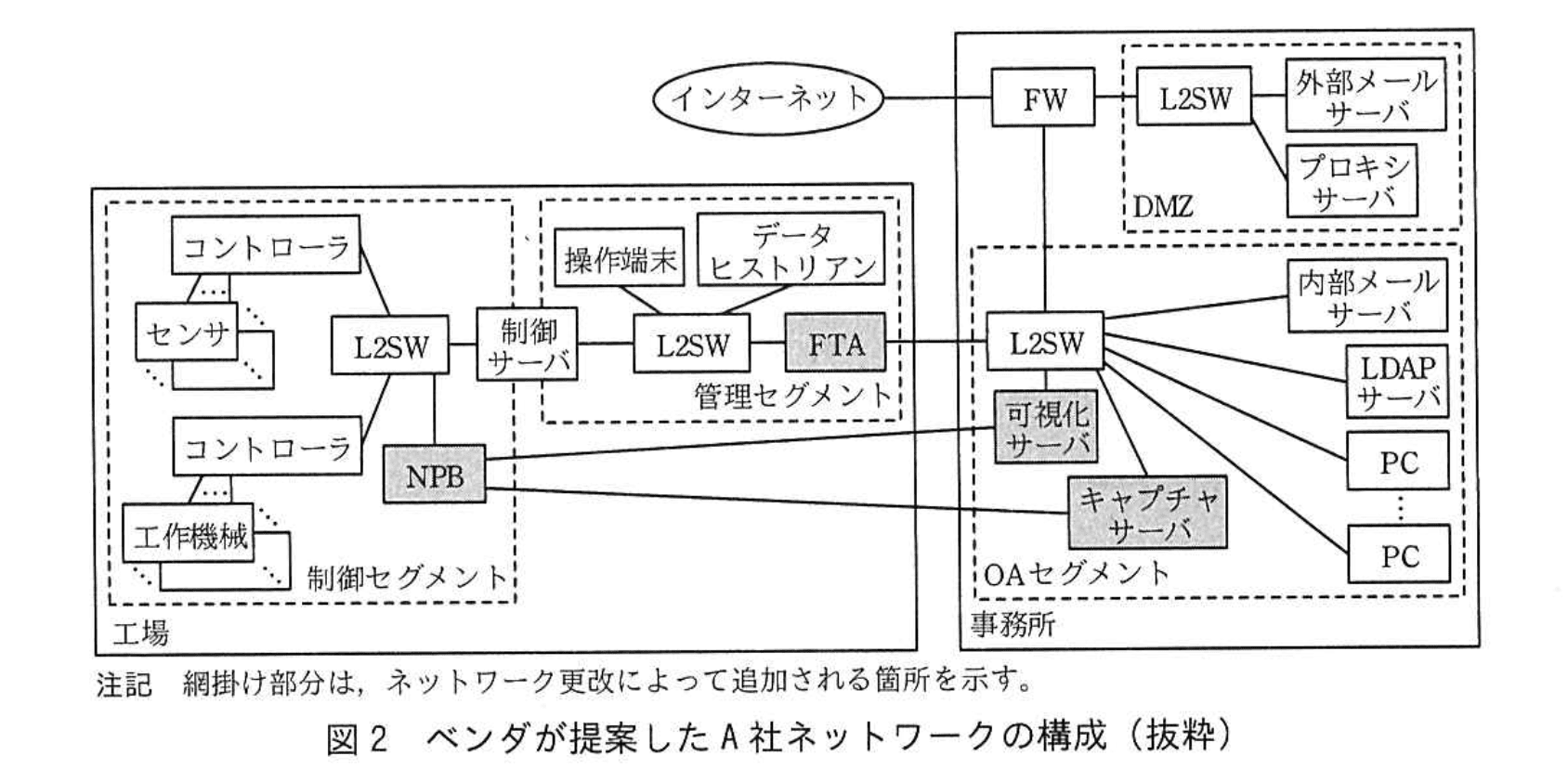

A社では、USBメモリ紛失によるデータ漏えいの防止、測定データのリアルタイムの可視化、及び過去の測定データの蓄積のために、USBメモリの利用を廃止し、工場と事務所をネットワークで接続することにした。A社技術部のBさんが指示された内容を次に示す。

(a) データストリアンにあるログデータをPCにファイル送信できるようにする。またPCにダウンロードしたソフトウェア更新ファイルを操作端末にファイル送信できるようにする。

(b) 測定データの統計処理を行い時系列グラフとして可視化するサーバと、長期間の測定データを加工せずそのまま蓄積するサーバをOAセグメントに設置する。

(c) セキュリティ維持のために、工場の制御セグメント及び管理セグメントと、事務所のOAセグメントとの間はルーティングを行わない。

Bさんは、工場のネットワークを設計したベンダに実現方式を相談した。指示(a)と(c)については、ファイル転送アプライアンス(以下、FTAという)がベンダから提案された。指示(b)と(c)については、ネットワークパケットブローカ(以下、NPBという)、可視化サーバ、キャプチャサーバがベンダから提案された。

Bさんがベンダから提案を受けた、A社ネットワークの構成を、図2に示す。

〔管理セグメントとOAセグメント間のファイルの受渡し〕

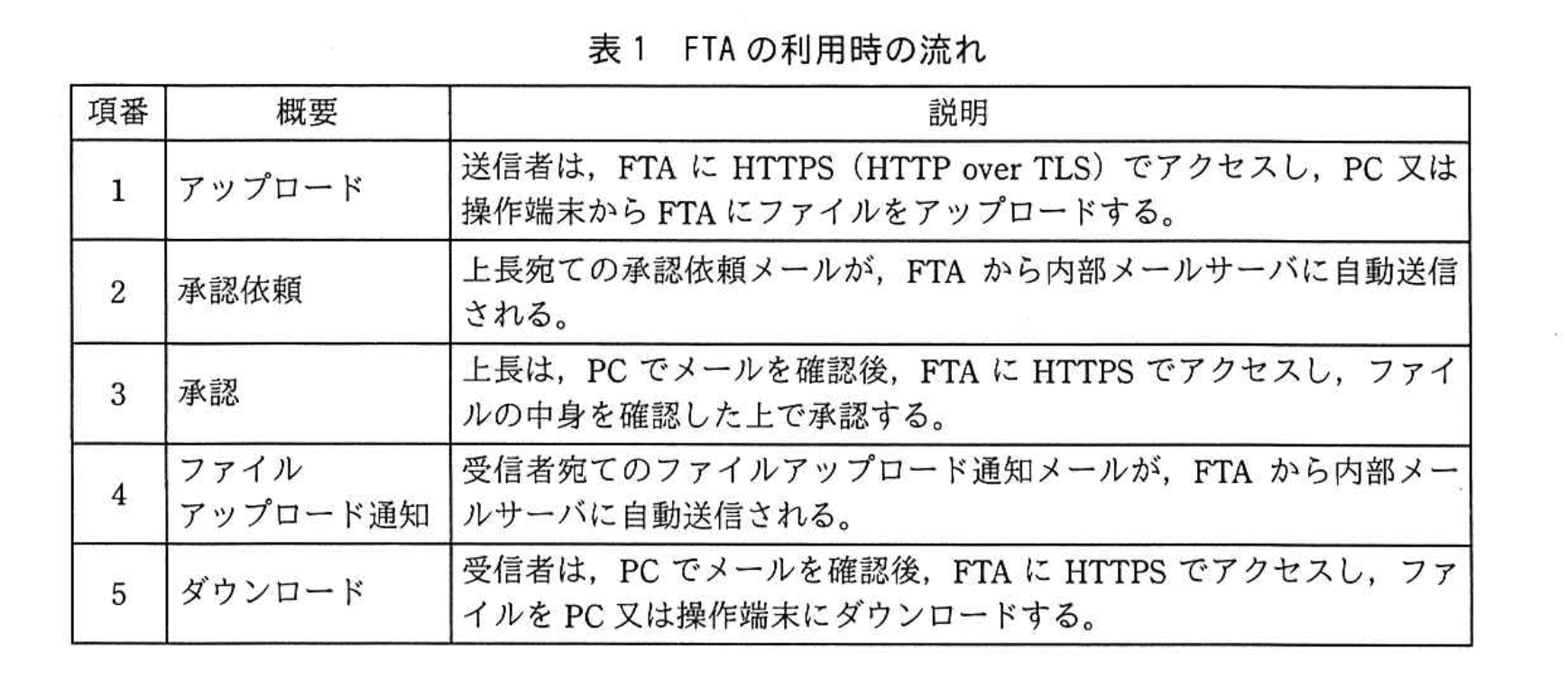

FTAは、分離された二つのネットワークでルーティングすることなくファイルの受渡しができるアプライアンスである。ファイルの送信者は、①FTAにWebブラウザを使ってログインし、受信者を指定してファイルをアップロードする。ファイルの受信者は、FTAにWebブラウザを使ってログインし、自身が受信者として指定されたファイルだけをダウンロードできる。

FTAの機能を使い、ファイルの受渡しの際に上長承認手続きを必須にする。上長への承認依頼、受信者へのファイルアップロード通知は、FTAが自動的にメールを送信して通知する。承認は設定された上長だけが行うことができる。

Bさんが検討したFTAの利用時の流れを、表1に示す。

②指示(c)のとおり、FTA には静的経路や経路制御プロトコルの設定は行わない。③FTA は、認証及び認可に必要な情報について、既存のサーバを参照する。

Bさんは、ベンダから FTA を借りて想定どおりに動作をすることを確認した。

〔測定データの可視化〕

NPB は事前に入力ポート、出力ポートを設定し、入力したパケットを複数の出力ポートに複製する装置である。NPB ではフィルタリングを設定して、複製するパケットを絞り込むことができる。可視化サーバは複製されたパケット(以下、ミラーパケットという)を受信して統計処理を行い、時系列グラフによって可視化をすることができる。キャプチャサーバは大容量のストレージをもち、ミラーパケットをそのまま長期間保存することができ、必要時にファイルを抽出することができる。

Bさんは、NPB の動作の詳細についてベンダに確認した。Bさんとベンダの会話を次に示す。

Bさん:L2SW と NPB の転送方式は、何が違うのですか。

ベンダ:L2SW の転送方式では、受信したイーサネットフレームのヘッダにある送信元 MAC アドレスと L2SW の入力ポートを MAC アドレステーブルに追加します。フレームを転送するときは、宛先 MAC アドレスが MAC アドレステーブルに学習済みかどうかを確認した上で、学習済みの場合には学習されているポートに転送します。宛先 MAC アドレスが学習されていない場合はd します。

これに対して NPB の転送方式では、入力ポートと出力ポートの組合せを事前に定義して通信路を設定します。今回の A社の構成では、一つの入力ポートに対して出力ポートを二つ設定し、パケットの複製を行っています。

NPB の入力は、L2SW からのミラーポートと接続する方法と、ネットワークタップと接続する方法の二つがあります。ネットワークタップは、既存の配線にインラインで接続し、パケットを NPB に複製する装置です。今回検討したネットワークタップを使う方法では、送信側、受信側、それぞれの配線でパケットを複製するので、NPB の入力ポートは 2 ポート必要です。④今回採用する方法では、想定トラフィック量が少ないので既存の L2SW のミラーポートを用います。NPB につながるケーブルは全て 1000BASE-SX です。

Bさんは、ベンダへの確認結果を基に A社における NPB による測定データの送信について整理した。その内容を次に示す。

・可視化サーバとキャプチャサーバを OA セグメントに設置する。

・コントローラは、更新前と同様に測定データを制御サーバに常時送信する。

・⑤制御セグメントに設置されている L2SW の特定ポートにミラー設定を行い、L2SW の該当ポートの送信側、受信側、双方のパケットを複製して NPB に送信させる。

・NPB は受信したミラーパケットを必要なパケットだけにフィルタリングした後に再度複製し、⑥可視化サーバとキャプチャサーバに送信する。

Bさんは、FTA、NPB によるネットワーク接続方式を上司に説明し、承認を得た。

設問1:〔現状のネットワーク〕について、(1)、(2)に答えよ。

(1)本文中の a 〜 c に入れる適切な字句を答えよ。

模範解答

a:Syslog

b:ダイジェスト

c:CONNECT

解説

解答の論理構成

-

RFC とプロトコルの対応

- 【問題文】「イベント通知を転送する標準規格(RFC 5424)のaプロトコル」

- RFC 5424 は “The Syslog Protocol” と題され、Syslog メッセージのフォーマットと転送仕様を定めています。

➡ したがって [a] は Syslog です。

-

プロキシのユーザ認証方式

- 【問題文】「Base64でエンコードするBasic認証方式と、MD5やSHA-256でハッシュ化するb認証方式」

- HTTP の認証方式でハッシュを用いるのは Digest Access Authentication(Digest 認証)です。

➡ したがって [b] は ダイジェスト です。

-

HTTP トンネリングに使うメソッド

- 【問題文】「プロキシサーバは、HTTPのcメソッドでトンネリング通信を提供し、…ポートを443に限定」

- HTTPS をプロキシ経由で中継する際、HTTP メソッド “CONNECT” を用いて TCP トンネルを確立します。

➡ したがって [c] は CONNECT です。

誤りやすいポイント

- RFC 番号の暗記ミス

RFC 5424 を SNMP Trap と混同し、[a] を「SNMP」と解答する誤りが散見されます。 - Digest 認証の名称

“ハッシュ化認証” など曖昧な語を記載すると減点対象になります。正式名称「ダイジェスト」を書きましょう。 - CONNECT メソッドの用途

GET/POST と同列に考え、[c] を「GET」と答えるミスが多いです。HTTPS トンネル=CONNECT とセットで覚えるのが確実です。

FAQ

Q: Syslog と SNMP Trap は何が違いますか?

A: Syslog はテキストメッセージを UDP/TCP で送るログ転送プロトコル、SNMP Trap は SNMP エージェントが送信する通知パケットです。RFC も異なり、今回指定の RFC 5424 は Syslog だけを扱います。

A: Syslog はテキストメッセージを UDP/TCP で送るログ転送プロトコル、SNMP Trap は SNMP エージェントが送信する通知パケットです。RFC も異なり、今回指定の RFC 5424 は Syslog だけを扱います。

Q: Digest 認証のハッシュはどこで使われるのですか?

A: クライアントはユーザ名・パスワード・サーバが提示するノンス値などを組み合わせて MD5 などでハッシュを計算し、その値を送信します。パスワード自体はネットワークに流れません。

A: クライアントはユーザ名・パスワード・サーバが提示するノンス値などを組み合わせて MD5 などでハッシュを計算し、その値を送信します。パスワード自体はネットワークに流れません。

Q: CONNECT メソッドが許可されていると危険ですか?

A: ポートや宛先を厳格に制限しないと任意の TCP サービスへトンネルを張られ、不正通信の踏み台になるリスクがあります。本問では「通信ポートを443に限定」してリスクを抑えています。

A: ポートや宛先を厳格に制限しないと任意の TCP サービスへトンネルを張られ、不正通信の踏み台になるリスクがあります。本問では「通信ポートを443に限定」してリスクを抑えています。

関連キーワード: Syslog, Digest認証, HTTP CONNECT, トンネリング, RFC

設問1:〔現状のネットワーク〕について、(1)、(2)に答えよ。

(2)外部からアクセスできるサーバを FW によって独立した DMZ に設置すると、OA セグメントに設置するのに比べて、どのようなセキュリティリスクが軽減されるか。40字以内で答えよ。

模範解答

社外からサーバに侵入されたときに OA セグメントの機器に侵入されるリスク

解説

解答の論理構成

- 外部公開サーバの配置場所

【問題文】には、外部からアクセスできる「外部メールサーバ」「プロキシサーバ」を“DMZ”に置き、社内端末は“OAセグメント”に置く構成が示されています。 - DMZ と OA セグメントの間にある防御線

DMZ と OA セグメントは“FW”で分離されており、DMZ 内サーバに障害や侵害が起きても、FW が境界となって内部側への通信は制限されます。 - リスク低減の本質

もし攻撃者が DMZ の公開サーバに侵入しても、FW により OA セグメントへの横展開(ラテラルムーブメント)が阻止されるため、内部 PC や各種サーバへの侵入リスクが抑えられます。 - したがって解答は

「社外からサーバに侵入されたときに OA セグメントの機器に侵入されるリスク」が軽減される、となります。

誤りやすいポイント

- 「FW を通して DMZ 全体がインターネットと直結している」と誤解し、かえってリスクが高まると考えてしまう。

- リスクを「不正メール送信」や「Web 改ざん」に限定し、横展開による社内機器侵害という本質を書き漏らす。

- DMZ を単なる物理的エリアと捉え、FW によるアクセス制御の意義を説明に盛り込まない。

FAQ

Q: DMZ に置くだけで安全になるのですか?

A: いいえ、DMZ 内のサーバ自体は依然攻撃対象です。FW によるアクセス制御で OA セグメントへの波及を防ぐことが主眼です。

A: いいえ、DMZ 内のサーバ自体は依然攻撃対象です。FW によるアクセス制御で OA セグメントへの波及を防ぐことが主眼です。

Q: OA セグメントに IDS/IPS を導入していれば DMZ は不要?

A: IDS/IPS は検知中心であり、境界を分離する DMZ+FW の防御効果とは役割が異なります。多層防御が推奨されます。

A: IDS/IPS は検知中心であり、境界を分離する DMZ+FW の防御効果とは役割が異なります。多層防御が推奨されます。

Q: DMZ を VLAN で論理的に作る場合でも効果は同じ?

A: VLAN+FW(L3SW の ACL を含む)で通信経路を厳格に分離すれば、物理分離と同様に横展開リスクを低減できます。

A: VLAN+FW(L3SW の ACL を含む)で通信経路を厳格に分離すれば、物理分離と同様に横展開リスクを低減できます。

関連キーワード: DMZ, ファイアウォール, セグメント分離, ラテラルムーブメント, 境界防御

設問2:〔管理セグメントと OA セグメント間のファイルの受渡し〕について、(1)〜(3)に答えよ。

(1)本文中の下線①について、利用者の認証を既存のサーバで一元的に管理する場合、どのサーバから認証情報を取得するのが良いか。図2中の字句を用いて答えよ。

模範解答

LDAPサーバ

解説

解答の論理構成

- 【問題文】では、ファイル転送アプライアンス(FTA)のログイン時に「③FTA は、認証及び認可に必要な情報について、既存のサーバを参照する。」と明記されています。

- A社の既存ネットワークで、ユーザ認証情報を集中管理しているサーバは「内部メールサーバと、プロキシサーバは、ユーザ認証のためにLDAPサーバを参照する。」と示されています。

- つまり、メールシステムやWebプロキシと同じ認証基盤をFTAも利用すれば、認証情報を一元管理できるため追加のアカウント運用が不要になります。

- 図2にも同名で描かれていることから、FTAが参照すべきサーバは「LDAPサーバ」であると結論付けられます。

誤りやすいポイント

- 認証メールを送信するからといって「内部メールサーバ」と回答してしまう。メール送信は通知機能であり、認証情報の保存場所ではありません。

- 「プロキシサーバ」を選ぶ誤答。プロキシ自身も認証を外部に委任しており、認証情報を保持していない点を見落としがちです。

- FTAが新規導入機器なので「FTA自身にユーザ登録」と思い込むケース。問題文で明確に「既存のサーバを参照する」と指示されています。

FAQ

Q: LDAPサーバはどのような情報を保持していますか?

A: アカウント名、パスワードハッシュ、所属グループなど、認証と認可に必要な属性を階層構造で保持します。

A: アカウント名、パスワードハッシュ、所属グループなど、認証と認可に必要な属性を階層構造で保持します。

Q: FTAがLDAPサーバを参照するときの接続方式は?

A: 実装にもよりますが、一般的にはTCP 389(LDAP)またはTCP 636(LDAPS)でバインドして検索・照合を行います。

A: 実装にもよりますが、一般的にはTCP 389(LDAP)またはTCP 636(LDAPS)でバインドして検索・照合を行います。

Q: 既存システムと同じLDAPサーバを使う利点は?

A: アカウント追加・削除を一箇所で管理でき、パスワードポリシや多要素認証などのセキュリティ設定も統一できます。

A: アカウント追加・削除を一箇所で管理でき、パスワードポリシや多要素認証などのセキュリティ設定も統一できます。

関連キーワード: LDAP, ディレクトリサービス, 認証統合, アクセス制御, 中央集権管理

設問2:〔管理セグメントと OA セグメント間のファイルの受渡し〕について、(1)〜(3)に答えよ。

(2)本文中の下線②について、FTA にアクセスできるのはどのセグメントか。図2中の字句を用いて全て答えよ。

模範解答

管理セグメント、OAセグメント

解説

解答の論理構成

- FTA の通信条件

【問題文】には、下線②として

「指示(c)のとおり、FTA には静的経路や経路制御プロトコルの設定は行わない。」

とあります。ルーティングを一切行わない機器は、物理的に接続されたネットワークだけに到達できます。 - FTA が接続されるネットワーク

図2では、FTA が「管理セグメント」側の L2SW と、「OAセグメント」側の L2SW の両方に接続されています(FTA の網掛け部分と二本の実線接続)。 - 到達可能範囲の特定

ルーティング不可 = 直接接続されたポートの VLAN/セグメント限定、となるため

・工場側で FTA に直結している「管理セグメント」

・事務所側で FTA に直結している「OAセグメント」

だけが FTA へアクセス可能です。 - よって、図2中の字句を用いた答えは

「管理セグメント、OAセグメント」

となります。

誤りやすいポイント

- FTA を“ゲートウェイ”と誤解し、DMZ や制御セグメントからも到達できると考えてしまう。

- 図2の物理接続を見落として「管理セグメント」のみと解答してしまう。FTA は二つの NIC を持つアプライアンスであり、両セグメントにつながっています。

- 「OA セグメント」と「OAセグメント」表記の揺れによる減点。設問は“図2中の字句”を要求しているため、図2のラベルと同一形で記述する必要があります。

FAQ

Q: ルーティングしない機器でも、内部で NAT やプロキシ動作を持つ場合は他セグメントへ到達できますか?

A: はい、論理的に別機能を持てば可能です。しかし本問の FTA は「静的経路や経路制御プロトコルの設定は行わない」と明記されており、ルーティング機能自体が無い前提です。

A: はい、論理的に別機能を持てば可能です。しかし本問の FTA は「静的経路や経路制御プロトコルの設定は行わない」と明記されており、ルーティング機能自体が無い前提です。

Q: FTA への HTTPS アクセス時に FW を経由する必要はありますか?

A: ありません。FTA は「管理セグメント」と「OAセグメント」に直接収容されているため、FW を経由するルートは存在せず、内部通信で完結します。

A: ありません。FTA は「管理セグメント」と「OAセグメント」に直接収容されているため、FW を経由するルートは存在せず、内部通信で完結します。

Q: FTA に LDAP 連携設定をしても、OA セグメント外の端末は認証できますか?

A: 認証自体は LDAP サーバの応答が得られれば可能ですが、端末が FTA に到達できなければ意味がありません。本問では到達可能なのは「管理セグメント」か「OAセグメント」の端末のみです。

A: 認証自体は LDAP サーバの応答が得られれば可能ですが、端末が FTA に到達できなければ意味がありません。本問では到達可能なのは「管理セグメント」か「OAセグメント」の端末のみです。

関連キーワード: ルーティング, セグメント分離, VLAN, 静的経路, アプライアンス

設問2:〔管理セグメントと OA セグメント間のファイルの受渡し〕について、(1)〜(3)に答えよ。

(3)本文中の下線③について、FTA において認証と認可はそれぞれ何をするために使われるか。違いが分かるようにそれぞれ 25 字以内で述べよ。

模範解答

認証:FTA の利用者が本人であることを確認するため

認可:操作ごとに実行権限を有するかを確認するため

解説

解答の論理構成

- ③の記述

・本文には「“③FTA は、認証及び認可に必要な情報について、既存のサーバを参照する。”」とあります。

・ここから、FTA が二つの機能 ― “認証” と “認可” ― を別個に扱い、それぞれで既存サーバ(LDAP など)に問い合わせる設計であることが読み取れます。 - 認証(Authenticate)の役割

・FTA を利用する際、送信者・上長・受信者は「①FTAにWebブラウザを使ってログイン」しており、ログイン時に本人確認が行われています。

・したがって認証は「FTA の利用者が本人であることを確認するため」に使われます。 - 認可(Authorize)の役割

・同じ利用者でも “送信” “承認” “ダウンロード” など操作ごとに許可/不許可が異なります。

・FTA は「上長への承認依頼」「承認は設定された上長だけ」「受信者は自身が受信者として指定されたファイルだけをダウンロード」といった制御を行います。

・つまり認可は「操作ごとに実行権限を有するかを確認するため」に使われます。

以上より、模範解答は

・認証:FTA の利用者が本人であることを確認するため

・認可:操作ごとに実行権限を有するかを確認するため

となります。

・認証:FTA の利用者が本人であることを確認するため

・認可:操作ごとに実行権限を有するかを確認するため

となります。

誤りやすいポイント

- 「認証=ログイン権限確認、認可=ファイル参照権限確認」の関係を混同しやすい。

- 認可を「ファイルの所有者確認」と誤解してしまい、操作単位の権限制御である点を漏らしがち。

- 「LDAP サーバ参照=認証だけ」と思い込み、認可も属性情報を参照するケースを忘れる。

FAQ

Q: 認証と認可はどちらが先に行われますか?

A: 一般に「認証で本人確認」→「認可で操作可否判断」の順で行われます。

A: 一般に「認証で本人確認」→「認可で操作可否判断」の順で行われます。

Q: 認可の判断材料はどこに保存されていますか?

A: 本文中では「既存のサーバ」(例:LDAP サーバ)に登録されたグループ情報や役職情報を参照して判断します。

A: 本文中では「既存のサーバ」(例:LDAP サーバ)に登録されたグループ情報や役職情報を参照して判断します。

Q: FTA で承認フローを追加しても認証・認可の考え方は変わりますか?

A: 変わりません。承認者本人の確認が認証、承認操作が許可されているかの確認が認可に相当します。

A: 変わりません。承認者本人の確認が認証、承認操作が許可されているかの確認が認可に相当します。

関連キーワード: 認証, 認可, アクセス制御, LDAP, 権限管理

設問3:〔測定データの可視化〕について、(1)〜(5)に答えよ。

(1)本文中の d に入れる適切な字句を答えよ。

模範解答

d:フラッディング

解説

解答の論理構成

- 【問題文】には次の説明があります。

「宛先 MAC アドレスが学習されていない場合はd します。」

ここで求められているのは、L2SW が宛先 MAC アドレスをまだ MAC アドレステーブルに学習していないときの転送動作を表す語句です。 - L2SW(レイヤ2スイッチ)の基本動作は、

・送信元 MAC アドレスと受信ポートを学習(エージングで維持)

・宛先 MAC アドレスがテーブルにあれば対応ポートへ転送

・宛先 MAC アドレスが不明な場合は 全ポート(受信ポート以外)へ同報転送

という3段階です。 - この「全ポートへ同報転送」を指す専門用語が 「フラッディング」 です。ブロードキャストフレームに限らず、未知ユニキャストや未知マルチキャストにも用いられるスイッチ特有の動作名称となります。

- したがって d に入る適切な語句は フラッディング です。

誤りやすいポイント

- 「ブロードキャスト」と混同する

ブロードキャストは宛先 MAC アドレスが FF:FF:FF:FF:FF:FF のフレームそのものを指すのに対し、フラッディングは「宛先が分からないフレームを結果的に全ポートへ送る転送動作」を指します。 - 「ブリッジループ対策の BPDU 転送」と誤解する

スパニングツリー関連の BPDU は管理フレームであり、未知ユニキャスト処理とは異なります。 - 「フォワーディング」や「フォールバック」など似たカタカナ語への置換ミス

フラッディングは Flooding、綴りの d が重なる点も要注意です。

FAQ

Q: フラッディングは常に発生するのですか?

A: いいえ。MAC アドレステーブルが十分に学習されている環境では、未知宛先フレームは少なくなりフラッディング頻度も低下します。

A: いいえ。MAC アドレステーブルが十分に学習されている環境では、未知宛先フレームは少なくなりフラッディング頻度も低下します。

Q: フラッディングとブロードキャストのネットワーク負荷は同じですか?

A: 発生時の挙動は似ていますが、ブロードキャストは全スイッチが必ず処理するのに対し、フラッディングは宛先 MAC テーブルに登録されるまでの一時的な現象です。頻度と継続時間の点で負荷は異なります。

A: 発生時の挙動は似ていますが、ブロードキャストは全スイッチが必ず処理するのに対し、フラッディングは宛先 MAC テーブルに登録されるまでの一時的な現象です。頻度と継続時間の点で負荷は異なります。

Q: スイッチに十分な MAC アドレステーブルがない場合の影響は?

A: フラッディングが多発し、ネットワーク全体に不要なフレームが流れることで帯域を圧迫し、性能低下やセキュリティ上の情報漏えいリスクが高まります。

A: フラッディングが多発し、ネットワーク全体に不要なフレームが流れることで帯域を圧迫し、性能低下やセキュリティ上の情報漏えいリスクが高まります。

関連キーワード: MACアドレス学習, フラッディング, イーサネットスイッチ, CAMテーブル, 未知ユニキャスト

設問3:〔測定データの可視化〕について、(1)〜(5)に答えよ。

(2)本文中の下線④について、L2SW からミラー・パケットで NPB にデータを入力する場合、ネットワークタップを用いて NPB にデータを入力する方式と比べて、性能面でどのような制約が生じるか。40 字以内で述べよ。

模範解答

送信側と受信側のトラフィックを合計1Gビット/秒までしか取り込めない。

解説

解答の論理構成

- 問題文は、ミラーポート方式の採用理由を

「『④今回採用する方法では、想定トラフィック量が少ないので既存の L2SW のミラーポートを用います』」

と述べています。 - 同じ段落で物理速度も明示しています。

「『NPB につながるケーブルは全て 1000BASE-SX です。』」

1000BASE-SX は 1 Gbit/s の全二重リンクです。 - 一方、ネットワークタップ方式については

「『送信側、受信側、それぞれの配線でパケットを複製するので、NPB の入力ポートは 2 ポート必要です。』」

とあり、上りと下りを別々の 1 Gbit/s ポートで受け取れます。 - ミラーポート方式では 1 本の 1 Gbit/s ポートに送信側+受信側の両方向トラフィックが集約されます。したがって、両方向合計の帯域は 1 Gbit/s が上限になります。

- 上記より、タップ方式に比べて「送信側と受信側を合わせたトラフィック量が 1 Gbit/s を超えると取りこぼしが発生する」という性能制約が導かれます。

誤りやすいポイント

- 1000BASE-SX を「1 Gbit/s × 2 方向=2 Gbit/s 捕捉可能」と勘違いしやすい。ミラーポートは 1 方向の物理インタフェースに両方向を流すため総和が 1 Gbit/s に制限されます。

- 制限要因を NPB の処理能力だと思い込み、ポート帯域の集約という物理層の制約を見落とす。

- 「タップは 2 ポート必要」という記述を読んでも、なぜ 2 Gbit/s 相当の取り込みが可能なのかを結び付けられない。

FAQ

Q: ミラーポートでも内部的にはフルデュプレックスだから 2 Gbit/s 取れないの?

A: ミラーポートは本線の双方向パケットを同じ送信キューで複製するため、物理速度は 1 Gbit/s に固定され、合計帯域が 1 Gbit/s を超えると輻輳が発生します。

A: ミラーポートは本線の双方向パケットを同じ送信キューで複製するため、物理速度は 1 Gbit/s に固定され、合計帯域が 1 Gbit/s を超えると輻輳が発生します。

Q: ミラーポートのパケット欠落はどこで起きるのですか。

A: L2SW 内部で複製キューが飽和し、古いフレームがドロップされる形で発生します。NPB 側では検知できても補完できません。

A: L2SW 内部で複製キューが飽和し、古いフレームがドロップされる形で発生します。NPB 側では検知できても補完できません。

Q: タップ方式にした場合の主なデメリットは?

A: ポート数・配線が増えることと、リンクを一度切ってタップを挿入する作業リスクです。性能面では今回の制約を回避できます。

A: ポート数・配線が増えることと、リンクを一度切ってタップを挿入する作業リスクです。性能面では今回の制約を回避できます。

関連キーワード: ミラーポート, ネットワークタップ, 1000BASE-SX, フルデュプレックス, 帯域制限

設問3:〔測定データの可視化〕について、(1)〜(5)に答えよ。

(3)本文中の下線⑤について、1 ポートだけからミラー・パケットを取得する設定にする場合には、どの装置が接続されているポートからミラー・パケットを取得するように設定する必要があるか。図2中の字句を用いて答えよ。

模範解答

制御サーバ

解説

解答の論理構成

- 測定データの経路を確認

問題文には「コントローラは、更新前と同様に測定データを制御サーバに常時送信する」とあります。つまり複数台の「コントローラ」から発生する測定データは最終的に一カ所 ― 「制御サーバ」 ― に集約されます。 - ミラー対象ポートの条件

下線⑤で「L2SW の特定ポートにミラー設定を行い、L2SW の該当ポートの送信側、受信側、双方のパケットを複製して NPB に送信させる」と指示されています。

• 受信側=「コントローラ」→「制御サーバ」への測定データ

• 送信側=「制御サーバ」→「コントローラ」への制御コマンド

これら双方を 1 ポートだけで取得するには、双方向通信を終端する装置が接続されているポートを選ぶ必要があります。 - 集約点の特定

「制御サーバ」には全コントローラからの測定データが入り、また制御コマンドもここから送出されるため、同装置が接続されるポートをミラーすれば送受信両方のパケットを漏れなく取得できます。 - 結論

よって、ミラー対象とすべきなのは「制御サーバ」が接続されているポートになります。図2 の字句でそのまま答えると「制御サーバ」です。

誤りやすいポイント

- コントローラ側ポートを選んでしまう

1 台のコントローラしか監視できず、他コントローラの測定データが取得できません。 - NPB で再複製するから L2SW でのミラーは不要と考える

NPB は受信したパケットを複製する装置であり、元データを渡す L2SW のミラー設定は必須です。 - 「ミラー=ブロードキャストと同じ」と混同

ブロードキャストは L2SW が MAC 非学習時に行う動作、ミラーは管理者が明示設定した監視用コピーで性質が異なります。

FAQ

Q: 2 ポートミラーにしておけば安全では?

A: 想定トラフィックが少なく、問題文でも「1 ポートだけからミラー・パケットを取得する設定」と条件があるため、必要最小限の 1 ポートで設計します。

A: 想定トラフィックが少なく、問題文でも「1 ポートだけからミラー・パケットを取得する設定」と条件があるため、必要最小限の 1 ポートで設計します。

Q: コントローラが増えた場合はどうする?

A: 依然として測定データは「制御サーバ」に集約される設計なら、同じポートのミラーで対応可能です。集約方式が変わる場合は再検討が必要です。

A: 依然として測定データは「制御サーバ」に集約される設計なら、同じポートのミラーで対応可能です。集約方式が変わる場合は再検討が必要です。

Q: NPB のフィルタで測定データだけを選別できる?

A: はい。NPB にはフィルタ機能があり、プロトコルやポート番号などで複製パケットを絞り込めると記載されています。

A: はい。NPB にはフィルタ機能があり、プロトコルやポート番号などで複製パケットを絞り込めると記載されています。

関連キーワード: ミラーポート, パケット複製, 集約スイッチ, 双方向監視, トラフィック可視化

設問3:〔測定データの可視化〕について、(1)〜(5)に答えよ。

(4)本文中の下線⑥について、サーバでミラー・パケットを受信するためにはサーバのインタフェースを何というモードに設定する必要があるか答えよ。またこのモードを設定することによって、設定しない場合と比べどのようなフレームを受信できるようになるか。30 字以内で答えよ。

模範解答

モード:プロミスキャス

フレーム:宛先MACアドレスが自分のMACアドレス以外のフレーム

解説

解答の論理構成

- 【問題文】では、ミラーリングされた測定データを

「“⑥可視化サーバとキャプチャサーバに送信する”」

と記載されています。ミラーリングではフレーム内容を一切変更しないため、宛先 MAC アドレスは元の通信相手(例:制御サーバ)宛てのままです。 - 一般的な NIC は、自分の MAC アドレスあて、もしくはブロードキャスト/マルチキャストのフレームしか受信バッファへ渡しません。したがって、そのままではミラー・パケットを OS が受け取れません。

- この制限を解除し、宛先 MAC アドレスに関係なく全フレームを受信させる NIC 動作が「プロミスキャスモード(promiscuous mode)」です。IDS/パケットキャプチャ機器、そして今回の可視化サーバ・キャプチャサーバのような“受信専用”装置で必須の設定です。

- 以上より、インタフェースを設定すべきモードは「プロミスキャス」。その効果は「自分の MAC アドレス以外宛てのフレームも受信できるようになる」と導けます。

誤りやすいポイント

- ミラーポート経由でも「MAC アドレスは書き換わる」と誤解し、通常モードで受信できると考えてしまう。

- 「モニタモード」と誤記。無線 LAN 用語と混同しやすいが有線 NIC では「プロミスキャスモード」が正式。

- 受信できるのはブロードキャストだけと判断し、ユニキャスト宛てフレームの受信可能性を見落とす。

FAQ

Q: プロミスキャスモードを有効にすると送信動作に影響はありますか?

A: 送信には影響しません。受信フィルタリングが緩和されるだけです。

A: 送信には影響しません。受信フィルタリングが緩和されるだけです。

Q: スイッチのポートミラー設定とハブの違いは?

A: ハブは物理層で常時全二重送出、ポートミラーは指定ポートのトラフィックだけをコピーして別ポートへ転送します。冗長なトラフィックを抑制できます。

A: ハブは物理層で常時全二重送出、ポートミラーは指定ポートのトラフィックだけをコピーして別ポートへ転送します。冗長なトラフィックを抑制できます。

Q: キャプチャサーバ側でさらにフィルタを掛けてもプロミスキャスは必要?

A: はい。NIC レベルで全フレームを受け取り、その後ソフトウェアでフィルタリングする構成になるためプロミスキャス設定は必須です。

A: はい。NIC レベルで全フレームを受け取り、その後ソフトウェアでフィルタリングする構成になるためプロミスキャス設定は必須です。

関連キーワード: プロミスキャスモード, ミラーポート, MACアドレス, パケットキャプチャ, スイッチングハブ

設問3:〔測定データの可視化〕について、(1)〜(5)に答えよ。

(5)キャプチャサーバに流れるミラー・パケットが平均 100 k ビット/秒であるとき、1,000 日間のミラー・パケットを保存するのに必要なディスク容量は何 G バイトになるか。ここで、1 k ビット/秒はビット/秒、1 G バイトはバイトとする。ミラー・パケットは無圧縮で保存するものとし、ミラー・パケット以外のメタデータの大きさは無視するものとする。

模範解答

1,080

解説

解答の論理構成

-

与件の整理

- 問題文には「キャプチャサーバに流れるミラー・パケットが平均 100 k ビット/秒」とあります。

- また「保存期間は 1,000 日間」と指示されています。

- 単位変換は「1 k ビット/秒はビット/秒」「1 G バイトはバイト」と明示されています。

-

ビット/秒 → バイト/秒

- 100 k ビット/秒 = ビット/秒 = ビット/秒

- 1 バイト = 8 ビットなので

-

1 日あたりのバイト数

- 1 日 = 24×60×60 = 86,400 秒

- よって = 1.080 \times 10^9\ \text{バイト}$$

- これは 1.08 G バイト( バイト換算)に相当します。

-

1,000 日間分の容量

-

結論

- 必要なディスク容量は 1,080 G バイト です。

誤りやすいポイント

- 1 バイト=8 ビットの換算を忘れてしまい、値を 8 倍大きく(または小さく)計算してしまう。

- 1 日の秒数を「24×60=1,440 分」で止めてしまい、秒への再換算を抜かしてしまう。

- 「1 G バイト= バイト」と混同し、 バイトという問題指定を見落とす。

- を と早合点して桁を一つ誤る。

FAQ

Q: 1 G バイトをバイトで計算してはいけませんか?

A: 本問では「1 G バイトはバイト」と指定があるため、SI 接頭辞ベースで計算する必要があります。

A: 本問では「1 G バイトはバイト」と指定があるため、SI 接頭辞ベースで計算する必要があります。

Q: 圧縮を想定すると容量は変わりますか?

A: 問題文に「ミラー・パケットは無圧縮で保存する」とあるので、圧縮率は考慮してはいけません。

A: 問題文に「ミラー・パケットは無圧縮で保存する」とあるので、圧縮率は考慮してはいけません。

Q: ミラーパケット以外のログやインデックスはどう扱いますか?

A: 「ミラー・パケット以外のメタデータの大きさは無視する」との指示があるため、計算対象外です。

A: 「ミラー・パケット以外のメタデータの大きさは無視する」との指示があるため、計算対象外です。

関連キーワード: 転送レート, 単位換算, データ容量, バイト換算, Gigabyte